图片也能做密码

图片也能做密码

图片也能做密码作者:来源:《电脑爱好者》2011年第03期读者来信2011年第2期杂志中介绍了一款需要密码和密钥共同使用才能解密文件的安全软件,确实对保护隐私起到了一定的作用。

但是,软件需要在本地磁盘划分出一定的空间来才能使用,如果我想加密的文件很小,仅仅是想将某个文件或者文件夹进行加密,有没有更好的、像这款软件这样采用独特加密方式的安全软件呢?小编如果您想将文件或者文件夹进行加密,现在有很多的免费加密软件可供我们选择。

但是您最后提到了软件要采用独特的加密方式,看来你是想借助密钥或者其他载体进行文件的解密吧。

在如今的生活当中,可能处处都需要您设置密码,而设置一个统一的密码就形同虚设,可是密码设置过多又容易混乱,那我们为何不试试更简单的加密方式呢?一般我们要加密文件都是采用密码形式,只有知道密码的人才能打开加密文件。

这样做虽然简单,但问题也不少。

密码设得太简单容易被人破解,太复杂又不容易记住,如果忘记了密码那文件就很难找回来了,很让人头痛。

今天我要介绍的PixelCryptor则是一款新颖的文件加密免费软件,它以图片作为密码载体,通过图片来加密和解密文件,使用户无须记忆密码,同时又有很好的隐蔽性,相当实用。

您一定会有疑问,不需要用到密码,那加密安全么?下面就让我们来看一下怎样用一张图片,省去您记忆繁琐密码的麻烦,让您轻松加密与解密。

一、下载及安装下载PixelCryptor(地址:/soft/57886.htm),下载后解压安装,,软件的安装过程十分的简单,只要一路点击“下一步”即可安装完成。

安装完成后双击桌面上的“PixelCryptor”快捷图标,我们可以看到Vista系统风格的主界面(如图1)。

二、加密文件第一步,在主界面上点击“Encode Files”图标进入加密选项界面。

这时我们可以添加需要加密的文件(add file)或者是文件夹(add folder)。

第二步,点击“next”按钮进入选择“钥匙”面板,点击界面中间的“Click here to select an image区域”选择一张图片作为密码载体。

电脑开机图片密码怎么设置

电脑开机图片密码怎么设置?随着Windows8的到来,电脑开机密码已经有了新的突破,不再是以前纯数字或者字母,不管是触摸屏或者非触摸屏的电脑,都可以使用图片进行绘制相对应的轨迹,从而打开或者唤醒电脑,代替了传统中的字符密码,将给用户带来更加方便,更加个性的体验。

在Windows8的桌面中,将鼠标移动到桌面的右上角或者右下角,直接调用出metro设置界面,在界面中点击下方的设置按钮这时平滑地切换到设置菜单页面,在页面的最下方,可以找到更改电脑设置,点击打开进入到电脑设置页面,在电脑设设备栏目下方,可以看到账户一栏,点击打开进入下一步进入账户页面,在你的账户下方打开登录选项这时,在打开的页面中,我们可以看到密码、图片密码、PIN以及密码策略四个选项,自然我们要选择的是第二个选项:图片密码,点击打开进入创建图片密码页面,这时需要先验证一下账户信息,也就是必须输入之前设置好的开机密码,然后点击确定验证成功之后,进入图片密码的介绍页面,虽然针对的是触屏电脑,但非触屏依然可以使用,图片密码的设置需要我们在选择好的图片上方,在相同位置、相同方向的圆或者直线或者点,形成一个独一无二的个性密码,了解完直接点击选择图片进入图片选择页面,如果在页面上可以找到想要设置的图片,就直接打开,如果图片是存放在某个分盘里面,那么点击这台电脑右侧的下拉菜单按钮在弹出的下拉菜单页面中,点击打开这台电脑这分盘里面找到喜欢的图片,选中之后,点击页面右下角的打开按钮这时进入到图片位置的调整页面,可以按住鼠标对图片的位置进行拖放布置,知道觉得最满意的角度为止,然后点击使用这张图片;如果不满意,还可以点击下方的选择新图片,重新选择一张图片作为图片密码的设置进入图片密码的绘制页面,在图片上可以绘制三种手势,可以是圆,可以是直线,也可以是点,但需要注意的是必须记住所绘制的位置、方向以及手势的大小连续绘制三次之后,将会提示设置成功,以后开机或者唤醒电脑就可以采用手势对图片进行绘制,从而快速打开电脑界面了如果不想使用图片密码了怎么办?其实方法也简单,就是在刚刚登陆选项的栏目下,找到图片密码,然后点击下方的删除按钮即可这样图片密码就直接被删除掉了。

如何使用Windows 8 中的图片密码

势会 ”提 、 ,示 设 如: 置 下“ 好 图确 :认 你个 的手 手势 后 ,

12 3

13、“确认你的手势”设置正确, 提示“恭喜”对话框,点击左下角 完成即可,如下图:

14、图片密码设置生效,再次进入 电脑——登录选项——更改图片密码 和删除,如下图:

15、账户图片密码设置生效后,用 户可以选择图片密码登录该账户, 如下图:

windows8系统相较于xp系统 在操作方面有着很大的变化,面 对这种新的操作方式很多同学都 不知道怎么用,本文小编为大家 介绍一下基本的操作方法,帮你 快速了解win8系统

已经体验过Win8系统用户会发现,Win8中 没有了开始按钮和开始菜单,虽然在用 Win7时并不觉得它们有多重要,直到把它 们取消了,才发现如果没有开始按钮和开始 菜单,系统使用起来的确有些不太方便。其 实在Win8中虽然没有了开始按钮,但原来 放置开始按钮的位置还是保留了一小部分, 就像Win7右下角的显示桌面区域一样。将 鼠标移到这里,就会显示出Win8 Metro界 面的缩略图,点击直接切换到Metro界面。

• 已经体验过Win8系统用户会发现,Win8中 没有了开始按钮和开始菜单,虽然在用Win7 时并不觉得它们有多重要,直到把它们取消了, 才发现如果没有开始按钮和开始菜单,系统使 用起来的确有些不太方便。其实在Win8中虽 然没有了开始按钮,但原来放置开始按钮的位 置还是保留了一小部分,就像Win7右下角的 显示桌面区域一样。将鼠标移到这里,就会显 示出Win8 Metro界面的缩略图,点击直接切 换到Metro界面。

大 而,上 家 在以一 重 往直 视 它都 起 的有 Win8 Windows

•

( )

手用 系 面 方 左标 统 户 换开 的 就击 程 中 在 势程 统 模 法 下按 视 在 应始 可任 序 , 传 序 后 式 移 角照 窗 用菜 以务 之 要 统 如。 台 , 动 “ 界 系 程单 了栏 间 想 下鼠 正 并 , 屏 面 统 序, 。中 切 在 :标 在 显 就 左幕 , 界 中 呢又 界 而的 换 正 运 运 示 能 边左 只 面 , 该 面 在相 , 在 行 行 出 切 线上 要 还 不 如 中 应 只 运 轨 的 目 换 ”角 将 是 论 何 没 窗 要 行 界 迹 应 前 界 的 鼠 传 用 在切 有 口 点 的 面 Morden )— ? Win8

国外免费图床大集合

国外免费图床大集合/index.php(接受的格式图片JPG,GIF,PNG,还有FLASH动画的SWF,单一文件大小限制1024KB)这个网站也可以接受注册成为会员,这样就有相册。

/(文件格式只能为jpg、jpeg、gif和png格式,且文件不能超过650KB)/(文件格式只能为jpg、jpeg、gif和swf格式,且文件不能超过1MB免费空间为10mb)/(文件格式只能为jpg、bmp、gif和png格式,对文件大小好像没有限制,不过超过250KB 的会被自动缩小)/(文件格式只能为jpg、jpeg、gif和png式,且文件不能超过1MB。

限制为100MB)/(文件格式可以为jpg、jpeg、gif、bmp、png和swf格式,但文件不能超过1MB)以下空间较小////////free_image_hosting/(max.size: 4 MB )//(max. size: 2MB )//servic...e_image_hosting/HKNet:/Kodak:/PBase PhotoDatabase:/PhotoIsland:/SonyImageStation:/Streamload:/Xprofile://补充: 如何找图床第一步你必须有自己的上传空间,即可以放置自己电脑上文件的站点,这就是大家常挂在嘴头上的,所谓的免费空间,俗称:“床”。

(1)如何寻找自己可意的床?什么是好床?速度快、文档大、空间大、上传容易(FTP)、允许多种文件类型、允许成人内容、没有其他限制(最好支持直接拉图即HOTLINK),这就是最好的。

然而天下没有那么多的好事!快的床用的人多了自然快不起来;人家站点又是免费的,自然加点广告以维持生存,当然一般不允许HOTLINK。

所以拥有一张稳定的好床,是贴图人最快乐的事!也是广大贴图人永远的追求!哈!大家也不要太悲观!世界这么大,每天新生站点千千万,只要用心留意,总能找到自己可意的。

对Word、Excel文档中插入的图片(电子公章)的保护技巧

对Word、Excel文档中插入的图片(电子公章)的保护技巧

杨函祥提供QQ:297254454

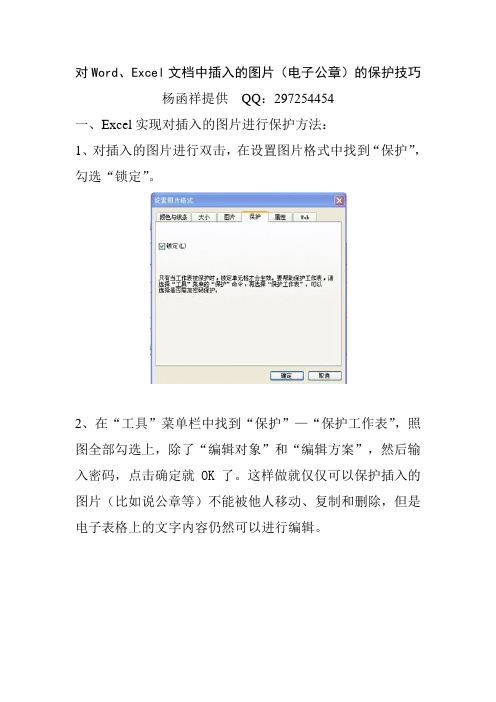

一、Excel实现对插入的图片进行保护方法:

1、对插入的图片进行双击,在设置图片格式中找到“保护”,勾选“锁定”。

2、在“工具”菜单栏中找到“保护”—“保护工作表”,照图全部勾选上,除了“编辑对象”和“编辑方案”,然后输入密码,点击确定就OK了。

这样做就仅仅可以保护插入的图片(比如说公章等)不能被他人移动、复制和删除,但是电子表格上的文字内容仍然可以进行编辑。

二、Excel实现对插入的图片进行保护方法:

1、对插入的图片进行双击,在设置图片格式中找到“版式”,勾选“衬于文字下方”或者“浮于文字上方”,那就看你的图片是什么样的格式了。

如果是JPG格式就最好选“衬于文字下方”,如果是JIF格式(透明)就选择“浮于文字上方”,如发文时加盖的电子公章。

2、把插入的图片固定在理想的位置后,接下来就是要对所插入的图片进行锁定(也就是保护)。

在“工具”菜单栏中找到“保护文档”,右边会弹出设密下列菜单,照图片点击勾选。

3、点击“是,启动强制保护”,弹出“启动强制保护”,最后点击“确定”就OK了,就实现了对插入图片的锁定,他人不能对插入的图片进行复制、编辑和删除。

但是word里的文字还可以进行复制,但不能删除和修改。

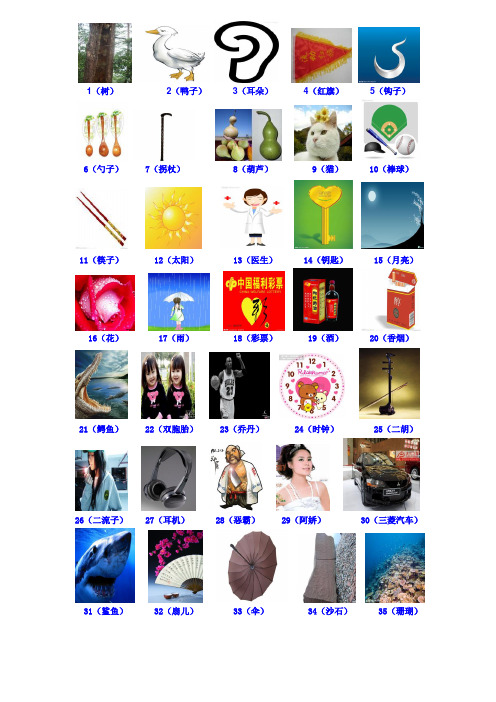

数字编码表(带图片)+实战训练(记忆一副牌及100个数字)

数字编码表(带图片)+实战训练(记忆一副牌及100个数字)一. 中国记忆力训练网 110个数字编码表(初级V3.0)数编备选数编备选数编备选数编备选数编字码字码字码字码字码鱼鹅虾蟹猪 01 02 03 04 05牛鸡马狗酒、球蛇棒球 06 07 08 09 10筷婴医雨伞钥鹦尼姑 11 12 13 14 15子儿生匙鹉杨衣钮荔玉玺篱泥衣架耳16 17 18 19 20柳枝笆鳅环鳄阿姨鸳和盒二21 22 23 24 25鱼鸯尚子胡河耳荷河马、恶霸鹅阿胶森山洞 26 27 28 29 30 流机花脚林鲨仙仙绅珊松鼠 31 32 33 34 35 鱼鹤丹士瑚山香炉、山路山相机沙香司36 37 38 39 40 鹿鸡发蕉令雪睡衣柿雪耳、死鹅石水仙、雪山狮石狮水水母 41 42 43 44 45 梨儿山子壶石司树枝石雪花雪水饺五46 47 48 49 50 榴机板球环狐孤木耳、猪耳牡乌纱护巫师木古墓 51 52 53 54 55 狸儿丹士屋蜗母乌鸡、火机苦火把、尾巴五乌龟榴56 57 58 59 60 牛鸡瓜角莲星轮老鹰驴牛耳箩留声机老螺丝、律师锣61 62 63 64 65 椅儿筐鼠鼓绿楼绿旗、流星喇萝卜辣牛角、鹿角麒冰淇淋 66 67 68 69 70 豆梯叭椒麟蜻金鱼、蜥蜴企鸡骑鸡翅、橙子蜘积木 71 72 73 74 75 蜓鹅蛋士蛛犀七猩猩西青蛙气百花环 76 77 78 79 80 牛喜瓜球灵鸟蚂白蚁白百合花花巴白蝙蝠 81 82 83 84 85 蚁鸽生士虎八菠萝白麻雀、番茄爸斑马、白板啤斑鸠、芭蕉精86 87 88 89 90 路棋爸酒灵军球球救教救酒壶 91 92 93 94 95 衣儿生师护圈车长酒楼警酒席酒酒吧胶舅舅望眼镜 96 97 98 99 00 颈察杯卷远鹿镜树棍鸭耳弹簧红钩手套 1 2 3 4 5子朵旗子勺烟斗拐镰刀葫球铃6 7 8 9 0子杖芦拍铛(备注:00、0,9、11、22是象形编码;20、50是混合编码;其它是谐音编码。

破译密码大班数学图形数字对应教案

5、师:小朋友们,你们通过自己的努力发现了图形宝宝背后呢!(出处:屈老师教案网)

活动延伸

活动反思

温馨提示:屈老师教案仅供学习参考,建议修改完善后使用,以最终教学方案为准!

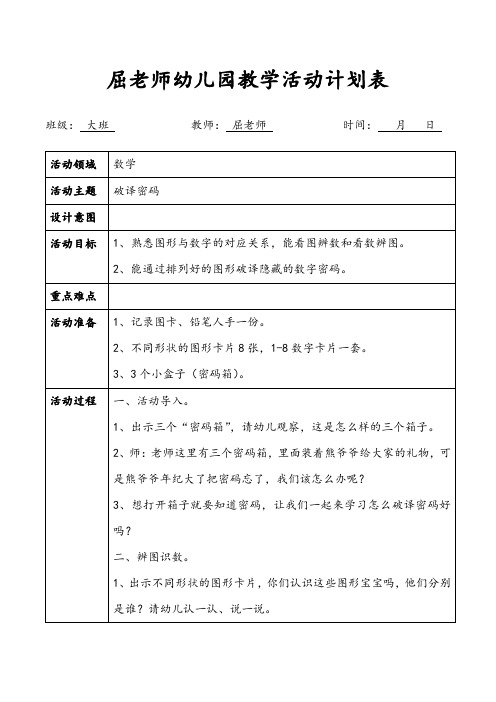

屈老师幼儿园教学活动计划表

班级:大班教师:屈老师时间:月日

活动领域

数学

活动主题

破译密码

设计意图

活动目标

1、熟悉图形与数字的对应关系,能看图辨数和看数辨图。

2、能通过排列好的图形破译隐藏的数字密码。

重点难点

活动准备

1、记录图卡、铅笔人手一份。

2、不同形状的图形卡片8张,1-8数字卡片一套。

3、3个小盒子(密码箱)。

3、教师出示图形或者数字,请幼儿找一找相应的图片和数字。

四、破译密码。

1、师:我们已经学习了怎么看密码,现在就让我们试一试怎么破解密码吧!

2、教师将图形随机进行排序,请幼儿在操作纸上依次写下每个图形所对应的数字,(屈老师 )从而发现其中隐藏的密码。教师巡回观察幼儿操作情况。

3、教师排列三次,请幼儿记下三条密码,并请幼儿说说自己的密码是多少。

2、每一个图形宝宝都有它自己的一个号码,你能帮它找一找自己的号码吗?说说你是用什么方法找的。

3、小结:我们可以按边的数量或是图形颜色来找到对应数字。图形宝宝有几条边就有几种颜色,就代表了它是几。

三、数图记忆。

1、一一出示不同的图形请幼儿辨认数字。如,正方形是数字几,三角形应该填写数字几等。

2、出示不同数字,请幼儿说说每个数字代表哪个图形。如,2应该画什么图形,8应该画什么图形等。

活动过程

一、活动导入。

1、出示三个“密码箱”,请幼儿观察,这是怎么样的三个箱子。

十个破译密码方法

⼗个破译密码⽅法 个⼈⽹络密码安全是整个⽹络安全的⼀个重要环节,如果个⼈密码遭到⿊客破解,将引起⾮常严重的后果,例如⽹络银⾏的存款被转账盗⽤,⽹络游戏内的装备或者财产被盗,QQ币被盗⽤等等,增强⽹民的⽹络安全意识是⽹络普及进程的⼀个重要环节,因此,在⽹民采取安全措施保护⾃⼰的⽹络密码之前,有必要了解⼀下流⾏的⽹络密码的破解⽅法,⽅能对症下药,以下是我总结的⼗个主要的⽹络密码破解⽅法。

1、暴⼒穷举 密码破解技术中最基本的就是暴⼒破解,也叫密码穷举。

如果⿊客事先知道了账户号码,如邮件帐号、QQ⽤户帐号、⽹上银⾏账号等,⽽⽤户的密码⼜设置的⼗分简单,⽐如⽤简单的数字组合,⿊客使⽤暴⼒破解⼯具很快就可以破解出密码来。

因此⽤户要尽量将密码设置的复杂⼀些。

2、击键记录 如果⽤户密码较为复杂,那么就难以使⽤暴⼒穷举的⽅式破解,这时⿊客往往通过给⽤户安装⽊马病毒,设计“击键记录”程序,记录和监听⽤户的击键操作,然后通过各种⽅式将记录下来的⽤户击键内容传送给⿊客,这样,⿊客通过分析⽤户击键信息即可破解出⽤户的密码。

3、屏幕记录 为了防⽌击键记录⼯具,产⽣了使⽤⿏标和图⽚录⼊密码的⽅式,这时⿊客可以通过⽊马程序将⽤户屏幕截屏下来然后记录⿏标点击的位置,通过记录⿏标位置对⽐截屏的图⽚,从⽽破解这类⽅法的⽤户密码。

4、⽹络钓鱼 “⽹络钓鱼”攻击利⽤欺骗性的电⼦邮件和伪造的⽹站登陆站点来进⾏诈骗活动,受骗者往往会泄露⾃⼰的敏感信息(如⽤户名、⼝令、帐号、PIN码或信⽤卡详细信息),⽹络钓鱼主要通过发送电⼦邮件引诱⽤户登录假冒的⽹上银⾏、⽹上证券⽹站,骗取⽤户帐号密码实施盗窃。

5、Sniffer(嗅探器) 在局域⽹上,⿊客要想迅速获得⼤量的账号(包括⽤户名和密码),最为有效的⼿段是使⽤Sniffer程序。

Sniffer,中⽂翻译为嗅探器,是⼀种威胁性极⼤的被动攻击⼯具。

使⽤这种⼯具,可以监视⽹络的状态、数据流动情况以及⽹络上传输的信息。

Windows10设置图形开机密码即安全又个性

用户和帐户设置界面。如下图所示。 进入用户和帐户界面之后,点击“登录选项”,如下图 所示。点击登录选项后,后侧我们可以看到图片密码, 点击图形

密码下面的添加,进入“创建图片密码“界面,如下图 所示。 点击添加图片密码之后,就进入了图形密码设置向导, 设置图形密码首先Win10系统要输

全文完!感谢阅读和支持!

网瑞测速 /

入密码进行用户验证,输入Win10系统密码后,点击确定。 如下图所示。 密码验证正确后,点击“选择图片”选择一张适合做图 形密码的图片,如下图

所示。注意:图形密码的图片选择时不要选择的太花哨 而且要清晰容易识别,不然自己都有可能记不清图形密 码的图形。击使用这张图片,然后开始创建图形 密码。创建图形密码一共有三步。可以使用直线,圆圈 等来绘制图形密码。绘制图形密码

时要记住每步绘制的内容和大概位置。如下图所示。 设置图片图形密码完成后,Win10系统提示创建图片图形 密码成功,下次登录时可以使用图片密码

了,点击完成退出。如下图所示。 使用图形密码既可以保障你的电脑安全,还能充分的展 示自己的个性。用户们,快去设置一张极具个性的图形 密码吧,让

自己的个性显示在电脑的每一个地方。

jpg图片密码破解

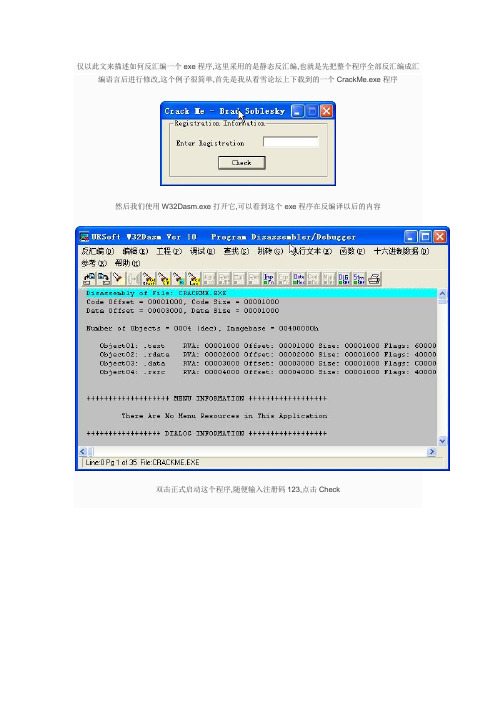

仅以此文来描述如何反汇编一个exe程序,这里采用的是静态反汇编,也就是先把整个程序全部反汇编成汇编语言后进行修改,这个例子很简单,首先是我从看雪论坛上下载到的一个CrackMe.exe程序

然后我们使用W32Dasm.exe打开它,可以看到这个exe程序在反编译以后的内容

双击正式启动这个程序,随便输入注册码123,点击Check

这里可以看到程序在输入错误后提示的内容

然后我们使用"串式数据参考",找到这个字符串的位置

这个位置如下

可以看到在我程序的0040段,15B9这个偏移地址下程序输出了这个字符串,然后我们考虑一下,程序在我输入了错误的注册码,并且点击了check以后,弹出了这个字符串,我们向上找,应该可以找到一个跳转,类似je,j

ne,jmp之类的东西,跳转到此处,位置如下

可以看到在偏移地址15AB下有一个入口,注意Referenced by .....这句,是说"有人从这里插队了"

到底是谁"插队"到这里了呢,是00401595这个代码.

现在我们跳转到这个位置去追踪它

输入00401595

可以看到是个jne(不等跳转),我们只要把这个jne改成je就可以了

使用hiew打开这个程序

打开以后看到一堆乱码,这是因为它是用文本方式打开了一个exe程序这里我们按F4,选择decode(反汇编)模式

这回看到的就都是机器码了

然后按F5,输入1595(刚才我们找到的那个语句地址),找到那个位置

就是这个7516的jne命令,我们要把它改成je,这里直接把7516这个机器码修改成7416 这回再次打开修改后的程序,重新输入123,可以看到crack后的结果是

完成!。

密码学加解密实训-隐写术(第1题)

密码学加解密实训-隐写术今天,我们将探讨一个非常有趣且却又十分重要的主题——隐写术。

隐写术是一种古老而又神秘的技术,它能够在明文中隐藏秘密信息,从而在不引起怀疑的情况下进行传递。

在当今信息流动迅速的社会中,隐写术的应用变得日益广泛,并且在信息安全领域扮演着重要的角色。

让我们从隐写术的定义和历史背景开始,来了解隐写术的来龙去脉。

隐写术,又称隐写术,是指一种利用文字、图片、音频或视频等载体来隐藏秘密信息的技术。

早在古希腊时期,人们就已经开始使用隐写术来传递秘密信息。

最著名的例子之一就是古希腊历史学家希罗多德笔下的《希波战争史》中,记载了一位被囚禁的雅达梯人将一条秘密信息写在木板上,然后用蜡覆盖,在外面再写上普通的文字,等收信人拿到木板后,只看到了普通文字,而不知道内含秘密信息。

这种历史悠久的技术如今已经被发展和应用到了数字化的信息传递中,成为了信息安全领域的重要技术之一。

隐写术在现代信息安全中扮演着重要的角色。

在网络传输和存储信息的过程中,隐写术能够在不引起怀疑的情况下将秘密信息隐藏起来。

这为信息的安全传递提供了一种全新的方式,并且在军事、情报和商业领域被广泛应用。

隐写术也被用于数字水印技术中,通过将数字水印嵌入到图片、音频或视频中,来保护知识产权和确保信息的可追溯性。

隐写术不仅在军事和情报领域发挥着重要作用,同时也在商业和文化领域有着广泛的应用。

然而,隐写术也面临着着许多挑战。

随着信息技术的发展,一些隐写术的方法已经变得不再安全,容易受到攻击和破解。

恶意利用隐写术进行隐蔽传输,例如传播恶意软件或网络病毒等,也给信息安全带来了新的威胁。

加强对隐写术的研究和探索新的方法是十分必要的。

对于我个人而言,隐写术是一门极具魅力和挑战的课题。

它不仅需要对信息安全领域有着深刻的理解,同时也需要具备创造性和创新的思维。

通过研究和了解隐写术,我深入地理解了信息传递的复杂性和多样性,同时也对信息安全领域有了更深入的认识。

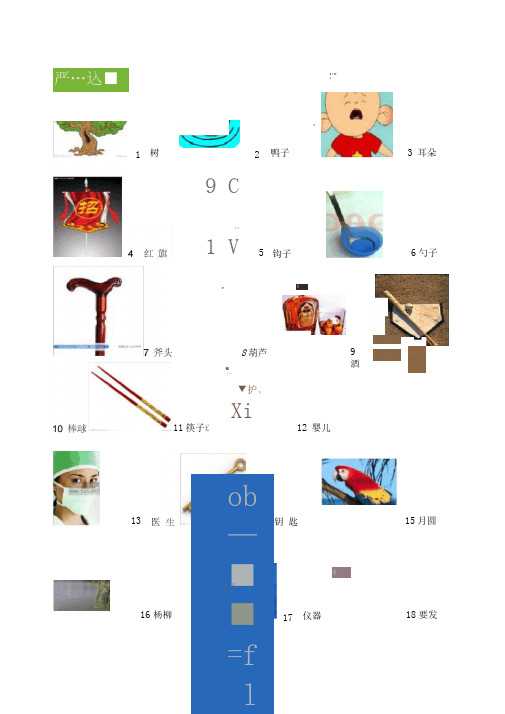

数字密码数字桩图片

严…込■1树 2 鸭子3 耳朵IN . p* z11筷子£9 C*•1 V5 钩子r8葫芦■「•▼护、Xi39酒6勺子[0上4-:卜、;. ■ 二-上-y「:f 」;12 婴儿13 医匙15月圆16杨柳417 仪器18要发19药酒'T5r_rrw.ii.LMi ,■4/ 25 二胡28 恶霸3120耳环O21 鳄鱼I23耳塞24 饿死26FE4 W29阿胶•卑7郴2«二27流子耳机1叮站L・{3第麻VJ1S30 森林32扇儿3335珊瑚362闪闪山鹿TJi A-37山鸡38 女人■LJkJ39散酒也40司 令■ E空爲沾EJSifiBi 41司 仪1142 柿 儿43 46 £石 山 IBLqM石榴、」L 47V44 狮司机489师 石 父板话 •就沁fe49毛泽东rW't50武林盟主51 工人<52捂耳9 U59五角53 56 武僧蜗牛二徐2‘厂、常 *■ A:54青 匚q年55呜呜lUSBBicEvB57 武器58 尾巴62 65锣鼓S -上…H£畐■…n二J MH-h 1 !」•Ji r J =1'1 •」-M W UK H ■61 儿童WIt柳儿•」63流沙64 I螺丝上颓I 66蝌蚪68喇叭69鹿角67 70 油漆麒麟71 2 '*€■為hry^74 骑士P<*唏奇异果72 75 企鹅 73 二孑;J -- 1£青山起舞76 气流费*言••-沪JS3®骑骑80 r ...a巴黎 科■『83烟花 S79 82 85 f:A 范7 - 78青蛙逐1八F?气球靶儿84 路 86八 87巴士白虎—r;g^0 1白棋88 爸爸 89芭蕉'-n?.lK90 精灵■闆530、:卧 £卜"•:PT91 球衣00望远镜:/ - i04零食1、 r98酒吧*92球儿95旧屋99舅舅F"*」02 铃儿01灵药 <194教室n:b r*! 93 旧伞96九牛UH02铃儿 03领赏m 姜p ------ ~~i4H;八7 严7||令旗ra■M08泥巴■^09菱角。

数字密码图片

1(树)2(鸭子)3(耳朵)4(红旗)5(钩子)

6(勺子) 7(拐杖) 8(葫芦) 9(猫) 10(棒球) 11(筷子) 12(太阳) 13(医生) 14(钥匙) 15(月亮) 16(花) 17(雨) 18(彩票) 19(酒) 20(香烟)21(鳄鱼) 22(双胞胎) 23(乔丹) 24(时钟) 25(二胡)26(二流子) 27(耳机) 28(恶霸) 29(阿娇) 30(三菱汽车) 31(鲨鱼) 32(扇儿) 33(伞) 34(沙石) 35(珊瑚)

36(山路) 37(山鸡) 38(妇女) 39(三角形) 40(司令) 41(司仪) 42(柿儿) 43(石山) 44(石狮) 45(师傅) 46(石榴) 47(司机) 48(石板) 49(毛泽东) 50(五环)51(工人)52(鼓)53(火山)54(武士)55(火车)56(蜗牛)57(武器)58(尾巴)59(五角星)60(榴莲)61(儿童)62(牛儿)63(刘三姐)64(螺丝)65(老屋)

66(蝌蚪)67(油漆)68(喇叭)69(太极)70(冰淇淋)71(奇异果)72(企鹅)73(七仙女)74(骑士)75(舞女)

76(气流)77(双锄)78(青蛙)79(气球)80(巴黎铁塔)81(军人)82(靶儿)83(芭蕉扇)84(巴士)85(宝物)

86(八路)87(白旗)88(爸爸)89(芭蕉)90(精灵)91(旧衣)92(球儿)93(球衫)94(调酒师)95(酒壶)

96(酒楼)97(香港)98(酒吧)99(舅舅)00(眼镜)。

另类网站入侵之一句话木马图片的妙用

另类⽹站⼊侵之⼀句话⽊马图⽚的妙⽤这篇⽂章有点标题党了,⼀句话⽊马⼤家都不陌⽣,我想很多菜菜都体验过他的强⼤之处吧。

提起⼀句话我们不由得想起了laker⼤侠啊。

可以说laker⼤侠的⼀句话⽊马真是为我们⼴⼤脚本⼊侵者带来不少的⽅便。

今天我要讲述的这个⼊侵过程就和⼀句话⽊马密不可分,说到这⼤家应该都知道最终拿下这个站的的⽅法肯定是利⽤⼀句话了。

不过这个站我还是费了好⼤周折才成功拿下⼀句话的。

下⾯让我们⼀起回顾下整个过程吧。

不会熟练使⽤⼀句话的⼩菜们可要认真看了,能熟练运⽤⼀句话的⼤虾们也不要骄傲,说不定下⾯的⽅法就是你没有尝试过的哦。

好了,事情起因还是以⼩菜拿到了⽹站后台没法拿webshell,找我求助来了,我们还是先到⽹站后台看看到底是什么样⼀个状况吧。

⽹址我就不发出来了,免得有些⼈品不好的⼩菜们拿去搞破坏。

是⼀个什么电⼦商城的后台,不过我之前在前台看了下给⼈的感觉就是不怎么样,刚那⼩菜应该就是通过注⼊漏洞拿到的账号和密码。

⼤约在后台看了下基本情况,寻找可利⽤的信息,有⼀个ewebeditor的编辑器,不过貌似是2.16以上版本的,不存在注⼊漏洞;另外有⼀个图⽚上传的功能;还有⼀个数据库备份恢复功能,⼤致这些地⽅都是可以利⽤的。

不过ewebeditor我已经尝试了,默认登录界⾯删除,数据库名称更改不可下载。

admin_style.asp⽂件验证⽅式独⽴,没有与主站后台使⽤同⼀种验证,有的⽹站的ewebeditor的后台验证与⽹站后台⼀直,这就导致登录⽹站后台后就可以直接访问编辑器后台程序。

另外就是数据库备份,⼤家可以看下图:可见该备份功能不可⾃定义源数据库路径名称及备份致的数数据库路径或名称,不过当时看到这⾥我⼼理⾯有了⼀个想法就是既然不可以⾃⼰定义路径及名称,我可以⾃⼰抓包然后更改数据库后提交。

这个⽅法我以前在其他⽹站上有试过,⽽且成功过。

主要就是针对类似的数据库备份功能,使⽤抓包⼯具抓下来然后更改后再⽤NC提交。

拓展游戏-达芬奇密码

拓展训练项目《达芬奇密码》活动简介:经典拓展训练项目之达芬奇密码,达芬奇密码拓展游戏规则及玩法,达芬奇密码拓展活动技巧,达芬奇密码拓展图片,达芬奇密码拓展卡片...+达芬奇密码拓展训练方案活动时间:0分钟/组使用道具:达芬奇密码拓展卡片活动目的:目标管理合作共享项目计划适合人数:8-12人/组拓展训练项目达芬奇密码介绍:市场变化莫测,商场风云迭起。

谁能在千变万化的市场中占据一席之地?如何打造一支高效的执行团队?如何培养团队领导者的领导力?达芬奇密码拓展项目演绎了一个变化的市场情景,从信息收集,到科学决策,到坚决执行。

从上至下考验着一个团队领导者的领导力,也考验着这支团队的执行能力。

从放权-监控-服务-分享几个层面提升领导力!各团队的队长将到教练处领取任务,传达任务和规则。

在项目正式操作期间,队长将作为观察者在操作区。

团队成员将依次前往该区域,按照每一轮任务的不同,将正确的卡片按顺序翻出,用时最短的团队胜出。

1、把一队分成7个小组,分布在七个不同的位置上。

2、各团队的队长将到教练处领取任务,传达任务和规则。

3、每个小组学员将拿到5张拼图,和一张任务书,领到相关物品后,不能说话、不能移动位置、不能传阅任务书。

4、队长作为观察者在操作区。

团队成员将依次前往该区域,按照每一轮任务的不同,将正确的卡片按顺序翻出,用时最短的团队胜出。

5、在操作中,不允许任何一个学员说话,只能用肢体语言进行交流,同时也不允许学员离开自己的位置。

6、操作中,如有学员拼好一副完整的图,将举手示意教练来检查并记分。

不得大声呼喊。

7、教练宣布操作时间到之后,学员方可移动或说话。

达芬奇密码拓展活动图片展示:达芬奇密码拓展训练项目活动目的:1、团队中服从的重要性。

2、团队执行力。

3、团队高效协作。

4、团队信任感的建立。

5、个人在团队理面的定位,发挥自身的优势。

6、资源的最大化利用,真正达到双赢。

7、复杂问题简单化。

8、有效资源的重组,给企业或个人带来的效益。