最新精选2020年计算机安全专业考核复习题库358题(答案)

最新精编计算机安全专业完整复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.在确定安全域划分的原则后,需要对支撑的网络架构进行规划,分为()。

A、接入层B、接口汇聚层C、核心交换层D、子系统层参考答案:BCD2.设备日志应支持记录用户对设备的操作,记录需要包括()。

A、用户账号、操作时间、操作内容以及操作结果。

B、操作系统、操作时间、操作内容以及操作结果。

C、操作次数、操作时间、操作内容以及操作结果。

D、登陆次数、操作时间、操作内容以及操作结果。

参考答案:A3.IP协议安全功能要求分为:()。

A、基本协议安全功能要求、路由协议安全功能要求、OSPF协议安全功能要求B、基本协议安全功能要求、路由协议安全功能要求、ISIS协议安全功能要求C、基本协议安全功能要求、路由协议安全功能要求、SNMP协议安全功能要求D、基本协议安全功能要求、路由协议安全功能要求、BGP协议安全功能要求参考答案:C4.每一个安全域总体上可以体现为以下的层面:()。

A、接口层B、核心层C、系统层D、网络层参考答案:ABC5.对于需要进行双层防火墙进行防护的系统,为避免因同品牌或同种类防火墙弱点被利用导致双重防护措施全部失效的风险,需要实现:()。

A、单层防火墙防护B、双重防火墙防护C、单层异构防火墙防护D、双重异构防火墙防护参考答案:D6.网管系统的边界主要分类描述正确的是:()。

A、与CMNet的接口——风险最低B、支撑系统间接口——风险最高C、集团-省公司、网元接口——风险较低参考答案:C7.每一个安全域可细分为:()。

A、互联接口域B、核心交换域C、维护域D、核心生产域参考答案:ABCD8.在编制定级报告时,应按以下层面描述各对象的重要性。

()。

A、对象社会影响力B、规模和服务范围C、所提供服务的重要性D、系统的等级参考答案:ABC9.按照业务横向将支撑系统划分,可分为以下安全域:()。

A、业务支撑系统安全域、网管系统安全域、企业信息化系统安全域。

最新精选2020年计算机安全专业考试复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.28.哪些属于Windows操作系统的日志?。

A.AppEvent.EvtB.SecEvent.EvtC.SysEvent.EvtD.W3C扩展日志参考答案:ABC2.6.Kerberos提供的最重要的安全服务是?A.鉴别 B.机密性 C.完整性 D.可用性参考答案:A3.8.MD5产生的散列值是多少位?A.56 B.64 C.128 D.160参考答案:C4.12.FINGER服务使用哪个TCP端口?A.69 B.119 C.79 D.70参考答案:C5.18 职责分离的主要目的是?A.不允许任何一个人可以从头到尾整个控制某一交易或者活动;B.不同部门的雇员不可以在一起工作;C.对于所有的资源都必须有保护措施;D.对于所有的设备都必须有操作控制措施。

参考答案:A6.19.在信息系统安全中,风险由以下哪两种因素共同构成的?A.攻击和脆弱性 B.威胁和攻击 C.威胁和脆弱性 D.威胁和破坏参考答案:C7.21. windows terminal server 使用的端口是:A.1433B.5800C.5900D.3389参考答案:D8.Which system provides relay services between two devices?A. Proxy serverB. GatewayC. VPND. Screening routerAnswer: B9.27.僵尸网络有哪些组成A、僵尸程序B、僵尸计算机C、命令控制中心D、ISP参考答案:ABC10.7、Windows DNS安全动态更新的方法,是其他DNS服务器所不具备,下面说法正确的是:A、安全动态更新是基于Windows AD服务,通过AD的权限控制来完成B、通过AD可以对DNS管理的区域等对象进行基于用户的权限分配C、在DHCP的网络环境里提供域名服务,此方法比较适用D、以上说法均不正确参考答案:ABC11.29.下列哪些操作可以看到自启动项目?A.注册表B.开始菜单C.任务管理器D.msconfig参考答案:ABD12.IP协议安全功能要求分为:()。

精选最新2020年计算机安全专业完整复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.24.下列哪些是WINDOWS系统开放的默认共享A.IPC$B.ADMIN$C.C$D.CD$参考答案:ABC2.8.MD5产生的散列值是多少位?A.56 B.64 C.128 D.160参考答案:C3.11.LINUX中,什么命令可以控制口令的存活时间?A.chage B.passwd C.chmod D.umask参考答案:A4.12.FINGER服务使用哪个TCP端口?A.69 B.119 C.79 D.70参考答案:C5.15. SQL SERVER的默认DBA账号是什么?A、administratorB、saC、rootD、SYSTEM参考答案:B6.19.在信息系统安全中,风险由以下哪两种因素共同构成的?A.攻击和脆弱性 B.威胁和攻击 C.威胁和脆弱性 D.威胁和破坏参考答案:C7.20.Windows NT中哪个文件夹存放SAM文件?A.\%Systemroot%B.\%Systemroot%\system32\samC.\%Systemroot%\system32\config D.\%Systemroot%\config参考答案:C8.3、下面关于apache的一些基本参数配置,说法正确的是:A、ServerRoot是用来指定web根目录的,通常缺省网页index.html就在这个目录下B、DocumentRoot是用来存放apache帮组文档的,应该及时删除掉此目录C、HostnameLookups指令可以启用Apache的DNS查询功能,打开此功能,将会影响web 服务器的性能D、以上说法均不正确参考答案:C9.23.下列哪个程序可以直接读出winlogon进程中缓存的密码A.findpassB.pwdumpC.JOHND.l0pht crack参考答案:A10.2.一般的防火墙不能实现以下哪项功能?A.隔离公司网络和不可信的网络 B.防止病毒和特络依木马程序C.隔离内网D.访问控制参考答案:B11.26.WINDOWS系统,下列哪个命令可以列举出本地所有运行中的服务 view use start statistics参考答案:C12.28.哪些属于Windows操作系统的日志?。

最新精选2020年计算机安全专业测试复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.针对网管系统对外的互联接口,其互联边界整合为:()。

A、网管系统内部的互联边界:集团公司-省公司-地市连接的互联;B、与移动内部其他系统,如业务支撑系统、企业信息化系统等的互联;C、与第三方(集成商、设备商)的互联;D、与CMNET的互联(IP数据网管系统、EOMS与短信网关的连接)。

参考答案:ABCD2.网络与信息安全涉及所有的信息资产,需要建立全方位、多层次、可扩展的安全技术防护体系,主要通过()层面提出安全防护方案。

A、安全域划分与边界整合B、网元自身安全功能和配置C、基础安全技术防护手段D、安全运行管理系统(ISMP)参考答案:ABCD3.对于程序运行或者程序自身由于管理需要访问其它系统所使用的专用帐号,应符合如下要求:()。

A、只允许系统和设备之间通信使用,不得作为用户登录帐号使用。

B、将此类帐号的维护管理权限统一授权给该系统的系统管理员,由后者归口管理。

C、该系统的管理员负责建立该类帐号列表,并进行变更维护。

参考答案:ABC4.当发生下述情况时,应立即撤销帐号或更改帐号口令,并做好记录:()。

A、帐号使用者由于岗位职责变动、离职等原因,不再需要原有访问权限时。

B、临时性或阶段性使用的帐号,在工作结束后。

C、帐号使用者违反了有关口令管理规定。

D、有迹象表明口令可能已经泄露。

参考答案:ABCD5.每一个安全域总体上可以体现为以下的层面:()。

A、接口层B、核心层C、系统层D、网络层参考答案:ABC6.对于需要进行双层防火墙进行防护的系统,为避免因同品牌或同种类防火墙弱点被利用导致双重防护措施全部失效的风险,需要实现:()。

A、单层防火墙防护B、双重防火墙防护C、单层异构防火墙防护D、双重异构防火墙防护参考答案:D7.安全域划分的根本原则包括:()。

A、业务保障原则B、结构简化原则C、等级保护原则D、生命周期原则参考答案:ABCD8.8、下面哪些权限是iis匿名访问帐号不需要:A、本地登录B、网络登录C、以批处理登录D、作为服务登录参考答案:BCD9.在确定安全域划分的原则后,需要对支撑的网络架构进行规划,分为()。

精选最新版计算机安全专业完整复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.风险评估的内容包括:()A、识别网络和信息系统等信息资产的价值。

B、发现信息资产在技术、管理等方面存在的脆弱性、威胁。

C、评估威胁发生概率、安全事件影响,计算安全风险。

D、有针对性的提出改进措施、技术方案和管理要求。

参考答案:ABCD2.业务支撑系统核心域主要包括:()。

A、互联网接口子域、外部接口子域、内部接口子域、终端接入子域。

B、BOSS系统子域含客服子系统、经营分析系统子域、业务支撑网网管子域。

C、核心生产区、日常办公区、接口区、内部系统互联网区、第三方接入区、DMZ区。

参考答案:B3.针对网管系统对外的互联接口,其互联边界整合为:()。

A、网管系统内部的互联边界:集团公司-省公司-地市连接的互联;B、与移动内部其他系统,如业务支撑系统、企业信息化系统等的互联;C、与第三方(集成商、设备商)的互联;D、与CMNET的互联(IP数据网管系统、EOMS与短信网关的连接)。

参考答案:ABCD4.安全域边界的保护原则是:()。

A、应以通为主,以隔为辅B、应以隔为主,以通为辅C、重点防护、重兵把守参考答案:A5.根据系统重要性以及安全事件对系统可用性、完整性、保密性的影响程度,安全事件可分为:()A、特别重大、重大、较大和一般四个级别B、重大、较大和一般三个级别C、重大、较大、紧急和一般四个级别D、重大、紧急和一般三个级别参考答案:A6.安全事件监控信息主要来自以下方面:()。

A、网络安全设备或网络安全监控系统监测到的安全告警信息。

B、政府相关部门或上级主管单位、有限公司通报的安全事件信息。

C、安全事件投诉。

参考答案:ABC7.安全审计应遵循的原则是:()。

A、“审计独立性”的原则,通过设立独立的审计岗位或采取交叉审计等方式开展。

B、交叉审计的原则C、独立审计的原则参考答案:A8.8.MD5产生的散列值是多少位?A.56 B.64 C.128 D.160参考答案:C9.风险评估项目实施最后的步骤为:()。

最新版精选计算机安全专业完整复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.根据系统重要性以及安全事件对系统可用性、完整性、保密性的影响程度,安全事件可分为:()A、特别重大、重大、较大和一般四个级别B、重大、较大和一般三个级别C、重大、较大、紧急和一般四个级别D、重大、紧急和一般三个级别参考答案:A2.终端安全管理目标:规范支撑系统中终端用户的行为,降低来自支撑系统终端的安全威胁,重点解决以下问题()。

A、终端接入和配置管理;终端账号、秘密、漏洞补丁等系统安全管理;桌面及主机设置管理;终端防病毒管理B、终端账号、秘密、漏洞补丁等系统安全管理;桌面及主机设置管理;终端防病毒管理C、终端接入和配置管理;桌面及主机设置管理;终端防病毒管理D、终端接入和配置管理;终端账号、秘密、漏洞补丁等系统安全管理;桌面及主机设置管理3.每一个安全域总体上可以体现为以下的层面:()。

A、接口层B、核心层C、系统层D、网络层参考答案:ABC4.对于需要进行双层防火墙进行防护的系统,为避免因同品牌或同种类防火墙弱点被利用导致双重防护措施全部失效的风险,需要实现:()。

A、单层防火墙防护B、双重防火墙防护C、单层异构防火墙防护D、双重异构防火墙防护参考答案:D5.网管系统的边界主要分类描述正确的是:()。

A、与CMNet的接口——风险最低B、支撑系统间接口——风险最高C、集团-省公司、网元接口——风险较低参考答案:C6.安全域划分的根本原则包括:()。

A、业务保障原则B、结构简化原则C、等级保护原则D、生命周期原则参考答案:ABCD7.按照业务纵向将支撑系统划分,可分为以下安全域:()。

A、业务支撑系统安全域、网管系统安全域、企业信息化系统安全域。

B、集团网管系统安全子域、省公司网管系统安全子域、地市分公司的网管系统安全子域。

C、互联接口区、核心生产区、日常维护管理区(维护终端)、第三方接入区(漫游区)、DMZ区。

参考答案:B8.在确定安全域划分的原则后,需要对支撑的网络架构进行规划,分为()。

精编新版2020年计算机安全专业测试复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.对于程序运行或者程序自身由于管理需要访问其它系统所使用的专用帐号,应符合如下要求:()。

A、只允许系统和设备之间通信使用,不得作为用户登录帐号使用。

B、将此类帐号的维护管理权限统一授权给该系统的系统管理员,由后者归口管理。

C、该系统的管理员负责建立该类帐号列表,并进行变更维护。

参考答案:ABC2.21. windows terminal server 使用的端口是:A.1433B.5800C.5900D.3389参考答案:D3.22.风险评估包括以下哪些部分:A、资产评估B、脆弱性评估C、威胁评估参考答案:ABC4.25.SQL SERVER的默认通讯端口有哪些?A、TCP 1025B、TCP 1433C、UDP 1434D、TCP 14333E、TCP 445参考答案:B5.26.WINDOWS系统,下列哪个命令可以列举出本地所有运行中的服务 view use start statistics参考答案:C6.28.哪些属于Windows操作系统的日志?。

A.AppEvent.EvtB.SecEvent.EvtC.SysEvent.EvtD.W3C扩展日志参考答案:ABC7.30.以下哪个文件提出了我国信息安全保障“积极防御、综合防范”的战略方针?A.66 号文B.27号文C.GB 17859:1999D.中华人民共和国计算机信息系统安全保护条例参考答案:B8.2、对于缺省安装的IIS,有些文件和目录的存在可能会引入安全隐患,所以在安全配置时,应将它们清除。

请选出下面哪些文件目录属于上述这种情况:A、%systemdrive%\inetpub\iissamplesB、%windir%\help\iishelpC、%systemdrive%\WINNT\ web\ printersD、%systemdrive%\Program Files\Common Files\System\msadc\Samples参考答案:ABCD9.网络与信息安全涉及所有的信息资产,需要建立全方位、多层次、可扩展的安全技术防护体系,主要通过()层面提出安全防护方案。

精选最新2020年计算机安全专业考核复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.18 职责分离的主要目的是?A.不允许任何一个人可以从头到尾整个控制某一交易或者活动;B.不同部门的雇员不可以在一起工作;C.对于所有的资源都必须有保护措施;D.对于所有的设备都必须有操作控制措施。

参考答案:A2.What is a PRIMARY reason for designing the security kernel to be as small as possible?A. The operating system cannot be easily penetrated by users.B. Changes to the kernel are not required as frequently.C. Due to its compactness, the kernel is easier to formally verify.D. System performance and execution are enhanced.Answer: C3.11.LINUX中,什么命令可以控制口令的存活时间?A.chage B.passwd C.chmod D.umask参考答案:A4.12.FINGER服务使用哪个TCP端口?A.69 B.119 C.79 D.70参考答案:C5.13.哪个端口被设计用作开始一个SNMP Trap?A.TCP 161 B. UDP 161 C.UDP 162 D. TCP 169参考答案:C6.14.TCP/IP的三次握手过程是?A.——SYN/ACK——>,<——ACK,——SYN/ACK——>B.——SYN/ACK——>,<——SYN/ACK——,——ACK——>C.——SYN——>,<——ACK,——SYN——>,<——ACK——D.——SYN——>,<——SYN/ACK——,——ACK——>参考答案:D7.15. SQL SERVER的默认DBA账号是什么?A、administratorB、saC、rootD、SYSTEM参考答案:B8.9.在UNIX中,ACL里的一组成员与某个文件的关系是“rwxr”,那么可以对这个文件做哪种访问?A.可读但不可写 B.可读可写 C.可写但不可读 D.不可访问参考答案:A9.17.Ethernet MAC地址是多少位?A.36位 B.32位 C.24位 D.48位参考答案:D10.8.MD5产生的散列值是多少位?A.56 B.64 C.128 D.160参考答案:C11.20.Windows NT中哪个文件夹存放SAM文件?A.\%Systemroot%B.\%Systemroot%\system32\samC.\%Systemroot%\system32\config D.\%Systemroot%\config参考答案:C12.24.下列哪些是WINDOWS系统开放的默认共享A.IPC$B.ADMIN$C.C$D.CD$参考答案:ABC13.28.哪些属于Windows操作系统的日志?。

最新精选计算机安全专业测试复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.28.哪些属于Windows操作系统的日志?。

A.AppEvent.EvtB.SecEvent.EvtC.SysEvent.EvtD.W3C扩展日志参考答案:ABC2.14. 计算当前Linux系统中所有用户的数量,可以使用()命令a) wc -l /etc/passwdb) wc -l </etc/passwdc) cat /etc/passwd|wc-ld) cat /etc/passwd> wc-l参考答案:abc3.15. SQL SERVER的默认DBA账号是什么?A、administratorB、saC、rootD、SYSTEM参考答案:B4.16.SQL SERVER中下面那个存储过程可以执行系统命令?A、xp_regreadB、xp_commandC、xp_cmdshellD、sp_password参考答案:C5.18 职责分离的主要目的是?A.不允许任何一个人可以从头到尾整个控制某一交易或者活动;B.不同部门的雇员不可以在一起工作;C.对于所有的资源都必须有保护措施;D.对于所有的设备都必须有操作控制措施。

参考答案:A6.20.Windows NT中哪个文件夹存放SAM文件?A.\%Systemroot%B.\%Systemroot%\system32\samC.\%Systemroot%\system32\config D.\%Systemroot%\config参考答案:C7.21. windows terminal server 使用的端口是:A.1433B.5800C.5900D.3389参考答案:D8.13.哪个端口被设计用作开始一个SNMP Trap?A.TCP 161 B. UDP 161 C.UDP 162 D. TCP 169参考答案:C9.24.下列哪些是WINDOWS系统开放的默认共享A.IPC$B.ADMIN$C.C$D.CD$参考答案:ABC10.12.FINGER服务使用哪个TCP端口?A.69 B.119 C.79 D.70参考答案:C11.30.以下哪个文件提出了我国信息安全保障“积极防御、综合防范”的战略方针?A.66 号文B.27号文C.GB 17859:1999D.中华人民共和国计算机信息系统安全保护条例参考答案:B12.设备日志应支持记录用户对设备的操作,记录需要包括()。

最新计算机安全专业考试复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.安全域边界的保护原则是:()。

A、应以通为主,以隔为辅B、应以隔为主,以通为辅C、重点防护、重兵把守参考答案:A2.认证功能用于确认登录系统的()。

A、用户真实身份B、用户帐号权限C、帐号口令是否正确参考答案:A3.网络与信息安全涉及所有的信息资产,需要建立全方位、多层次、可扩展的安全技术防护体系,主要通过()层面提出安全防护方案。

A、安全域划分与边界整合B、网元自身安全功能和配置C、基础安全技术防护手段D、安全运行管理系统(ISMP)参考答案:ABCD4.当发生下述情况时,应立即撤销帐号或更改帐号口令,并做好记录:()。

A、帐号使用者由于岗位职责变动、离职等原因,不再需要原有访问权限时。

B、临时性或阶段性使用的帐号,在工作结束后。

C、帐号使用者违反了有关口令管理规定。

D、有迹象表明口令可能已经泄露。

参考答案:ABCD5.每一个安全域总体上可以体现为以下的层面:()。

A、接口层B、核心层C、系统层D、网络层参考答案:ABC6.对于需要进行双层防火墙进行防护的系统,为避免因同品牌或同种类防火墙弱点被利用导致双重防护措施全部失效的风险,需要实现:()。

A、单层防火墙防护B、双重防火墙防护C、单层异构防火墙防护D、双重异构防火墙防护参考答案:D7.在集团公司和省公司,对信息化系统划分不同的安全域,安全域根据保护等级不同分为:()A、公共区B、半安全区C、安全区D、核心安全区参考答案:ABCD8.4、下面Windows DNS转发器的说法,正确是:A、通过配置转发器,将DNS的部分查询转发到其他DNS服务器上,可减少DNS服务器的负载B、通过设置转发器的先后顺序,可以指定转发器的优先级C、配置转发器时,应该选择可信的、安全的DNS服务器D、转发器是DNS服务器必须的功能参考答案:ABC9.业务支撑系统核心域主要包括:()。

A、互联网接口子域、外部接口子域、内部接口子域、终端接入子域。

精编2020年计算机安全专业考试复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.安全审计应遵循的原则是:()。

A、“审计独立性”的原则,通过设立独立的审计岗位或采取交叉审计等方式开展。

B、交叉审计的原则C、独立审计的原则参考答案:A2.在集团公司和省公司,对信息化系统划分不同的安全域,安全域根据保护等级不同分为:()A、公共区B、半安全区C、安全区D、核心安全区参考答案:ABCD3.安全域划分的根本原则包括:()。

A、业务保障原则B、结构简化原则C、等级保护原则D、生命周期原则参考答案:ABCD4.按照业务横向将支撑系统划分,可分为以下安全域:()。

A、业务支撑系统安全域、网管系统安全域、企业信息化系统安全域。

B、集团网管系统安全子域、省公司网管系统安全子域、地市分公司的网管系统安全子域。

C、互联接口区、核心生产区、日常维护管理区(维护终端)、第三方接入区(漫游区)、DMZ区。

参考答案:A5.在确定安全域划分的原则后,需要对支撑的网络架构进行规划,分为()。

A、接入层B、接口汇聚层C、核心交换层D、子系统层参考答案:BCD6.业务支撑系统核心域主要包括:()。

A、互联网接口子域、外部接口子域、内部接口子域、终端接入子域。

B、BOSS系统子域含客服子系统、经营分析系统子域、业务支撑网网管子域。

C、核心生产区、日常办公区、接口区、内部系统互联网区、第三方接入区、DMZ区。

参考答案:B7.安全域边界的保护原则是:()。

A、应以通为主,以隔为辅B、应以隔为主,以通为辅C、重点防护、重兵把守参考答案:A8.7.DES的密钥长度为多少bit?A.64 B.56 C.512 D.8参考答案:B9.根据系统重要性以及安全事件对系统可用性、完整性、保密性的影响程度,安全事件可分为:()A、特别重大、重大、较大和一般四个级别B、重大、较大和一般三个级别C、重大、较大、紧急和一般四个级别D、重大、紧急和一般三个级别参考答案:A10.每一个安全域总体上可以体现为以下的层面:()。

精编新版2020年计算机安全专业完整复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.19.在信息系统安全中,风险由以下哪两种因素共同构成的?A.攻击和脆弱性 B.威胁和攻击 C.威胁和脆弱性 D.威胁和破坏参考答案:C2.30.以下哪个文件提出了我国信息安全保障“积极防御、综合防范”的战略方针?A.66 号文B.27号文C.GB 17859:1999D.中华人民共和国计算机信息系统安全保护条例参考答案:B3.7、Windows DNS安全动态更新的方法,是其他DNS服务器所不具备,下面说法正确的是:A、安全动态更新是基于Windows AD服务,通过AD的权限控制来完成B、通过AD可以对DNS管理的区域等对象进行基于用户的权限分配C、在DHCP的网络环境里提供域名服务,此方法比较适用D、以上说法均不正确参考答案:ABC4.3.某种防火墙的缺点是没有办法从非常细微之处来分析数据包,但它的优点是非常快,这种防火墙是以下的哪一种?A.电路级网关 B.应用级网关 C.会话层防火墙 D.包过滤防火墙参考答案:D5.4.从部署的位置看,入侵检测系统主要分为?A.网络型、控制型 B.主机型、混合型 C.网络型、主机型 D.主机型、诱捕型参考答案:C6.5.在密码学中,对RSA算法的描述正确的是?A.RSA是秘密密钥算法和对称密钥算法 B.RSA是非对称密钥算法和公钥算法C.RSA是秘密密钥算法和非对称密钥算法 D.RSA是公钥算法和对称密钥算法参考答案:B7.8.MD5产生的散列值是多少位?A.56 B.64 C.128 D.160参考答案:C8.10.UNIX中,可以使用下面哪一个代替Telnet,因为它能完成同样的事情并且更安全?A.S-TELNET B.SSH C.FTP D.RLOGON参考答案:B9.3、下面对于Windows DNS日志功能的说法,其中错误的是:A、对于DNS服务启动、停止的事件,将记录在windows event log日志中B、通过日志功能可以记录的事件包括:区域更新、查询、动态更新等C、通过设定自动定期删除,可以防止日志文件过大D、日志文件缺省存放在系统盘上,应将日志文件存放到非系统盘,以防止将系统盘占满参考答案:C10.13.哪个端口被设计用作开始一个SNMP Trap?A.TCP 161 B. UDP 161 C.UDP 162 D. TCP 169参考答案:C11.1、下面关于Windows DNS的说法,正确的是:A、支持TSIG技术,针对区带传输(ZONE Transfer)进行保护,利用密码学编码方式为通讯传输信息加密B、不支持DNSSEC技术C、支持WINS查询功能D、支持动态更新,适用部署在DHCP的网络环境参考答案:BCD12.20.Windows NT中哪个文件夹存放SAM文件?A.\%Systemroot%B.\%Systemroot%\system32\samC.\%Systemroot%\system32\config D.\%Systemroot%\config参考答案:C13.21. windows terminal server 使用的端口是:A.1433B.5800C.5900D.3389。

精选2020年计算机安全专业测试复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.安全域划分的根本原则包括:()。

A、业务保障原则B、结构简化原则C、等级保护原则D、生命周期原则参考答案:ABCD2.日志信息包括:()。

A、安全日志B、行为操作日志C、事件日志D、图形数据参考答案:ABCD3.28.哪些属于Windows操作系统的日志?。

A.AppEvent.EvtB.SecEvent.EvtC.SysEvent.EvtD.W3C扩展日志参考答案:ABC4.IP协议安全功能要求分为:()。

A、基本协议安全功能要求、路由协议安全功能要求、OSPF协议安全功能要求B、基本协议安全功能要求、路由协议安全功能要求、ISIS协议安全功能要求C、基本协议安全功能要求、路由协议安全功能要求、SNMP协议安全功能要求D、基本协议安全功能要求、路由协议安全功能要求、BGP协议安全功能要求参考答案:C5.认证功能用于确认登录系统的()。

A、用户真实身份B、用户帐号权限C、帐号口令是否正确参考答案:A6.对于程序运行或者程序自身由于管理需要访问其它系统所使用的专用帐号,应符合如下要求:()。

A、只允许系统和设备之间通信使用,不得作为用户登录帐号使用。

B、将此类帐号的维护管理权限统一授权给该系统的系统管理员,由后者归口管理。

C、该系统的管理员负责建立该类帐号列表,并进行变更维护。

参考答案:ABC7.当发生下述情况时,应立即撤销帐号或更改帐号口令,并做好记录:()。

A、帐号使用者由于岗位职责变动、离职等原因,不再需要原有访问权限时。

B、临时性或阶段性使用的帐号,在工作结束后。

C、帐号使用者违反了有关口令管理规定。

D、有迹象表明口令可能已经泄露。

参考答案:ABCD8.25.SQL SERVER的默认通讯端口有哪些?A、TCP 1025B、TCP 1433C、UDP 1434D、TCP 14333E、TCP 445参考答案:B9.在集团公司和省公司,对信息化系统划分不同的安全域,安全域根据保护等级不同分为:()A、公共区B、半安全区C、安全区D、核心安全区参考答案:ABCD10.23.下列哪个程序可以直接读出winlogon进程中缓存的密码A.findpassB.pwdumpC.JOHND.l0pht crack参考答案:A11.按照业务纵向将支撑系统划分,可分为以下安全域:()。

新版精编2020年计算机安全专业考核复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.按照业务纵向将支撑系统划分,可分为以下安全域:()。

A、业务支撑系统安全域、网管系统安全域、企业信息化系统安全域。

B、集团网管系统安全子域、省公司网管系统安全子域、地市分公司的网管系统安全子域。

C、互联接口区、核心生产区、日常维护管理区(维护终端)、第三方接入区(漫游区)、DMZ区。

参考答案:B2.26.WINDOWS系统,下列哪个命令可以列举出本地所有运行中的服务 view use start statistics参考答案:C3.27.僵尸网络有哪些组成A、僵尸程序B、僵尸计算机C、命令控制中心D、ISP参考答案:ABC4.30.以下哪个文件提出了我国信息安全保障“积极防御、综合防范”的战略方针?A.66 号文B.27号文C.GB 17859:1999D.中华人民共和国计算机信息系统安全保护条例参考答案:B5.IP协议安全功能要求分为:()。

A、基本协议安全功能要求、路由协议安全功能要求、OSPF协议安全功能要求B、基本协议安全功能要求、路由协议安全功能要求、ISIS协议安全功能要求C、基本协议安全功能要求、路由协议安全功能要求、SNMP协议安全功能要求D、基本协议安全功能要求、路由协议安全功能要求、BGP协议安全功能要求参考答案:C6.因系统能力或者管理原因无法按用户创建帐号时,应采取如下管理措施:()。

A、明确共享帐号责任人,责任人负责按照上述流程要求提出共享帐号审批表,并在审批表中注明该共享帐号的所有用户名单。

B、限制共享帐号的使用人数,建立相关管理制度保证系统的每项操作均可以对应到执行操作的具体人员。

C、限定使用范围和使用环境。

D、建立完善的操作记录制度,对交接班记录、重要操作记录表等。

E、定期更新共享帐号密码。

参考答案:ABCDE7.对于程序运行或者程序自身由于管理需要访问其它系统所使用的专用帐号,应符合如下要求:()。

最新版精选2020年计算机安全专业测试复习题库358题(答案)

2020年计算机安全专业考试复习题库888题【含答案】一、选择题1.每一个安全域总体上可以体现为以下的层面:()。

A、接口层B、核心层C、系统层D、网络层参考答案:ABC2.C2级安全的口令一般是(C)参考答案:A、 4位以上数字、字母和符号的组合B、 6位以上数字、字母和符号的组合C、 8位以上数字、字母和符号的组合D、 10以上位数字、字母和符号的组合3.26.WINDOWS系统,下列哪个命令可以列举出本地所有运行中的服务 view use start statistics参考答案:C4.30.以下哪个文件提出了我国信息安全保障“积极防御、综合防范”的战略方针?A.66 号文B.27号文C.GB 17859:1999D.中华人民共和国计算机信息系统安全保护条例参考答案:B5.IP协议安全功能要求分为:()。

A、基本协议安全功能要求、路由协议安全功能要求、OSPF协议安全功能要求B、基本协议安全功能要求、路由协议安全功能要求、ISIS协议安全功能要求C、基本协议安全功能要求、路由协议安全功能要求、SNMP协议安全功能要求D、基本协议安全功能要求、路由协议安全功能要求、BGP协议安全功能要求参考答案:C6.认证功能用于确认登录系统的()。

A、用户真实身份B、用户帐号权限C、帐号口令是否正确参考答案:A7.因系统能力或者管理原因无法按用户创建帐号时,应采取如下管理措施:()。

A、明确共享帐号责任人,责任人负责按照上述流程要求提出共享帐号审批表,并在审批表中注明该共享帐号的所有用户名单。

B、限制共享帐号的使用人数,建立相关管理制度保证系统的每项操作均可以对应到执行操作的具体人员。

C、限定使用范围和使用环境。

D、建立完善的操作记录制度,对交接班记录、重要操作记录表等。

E、定期更新共享帐号密码。

参考答案:ABCDE8.22.风险评估包括以下哪些部分:A、资产评估B、脆弱性评估C、威胁评估参考答案:ABC9.当发生下述情况时,应立即撤销帐号或更改帐号口令,并做好记录:()。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

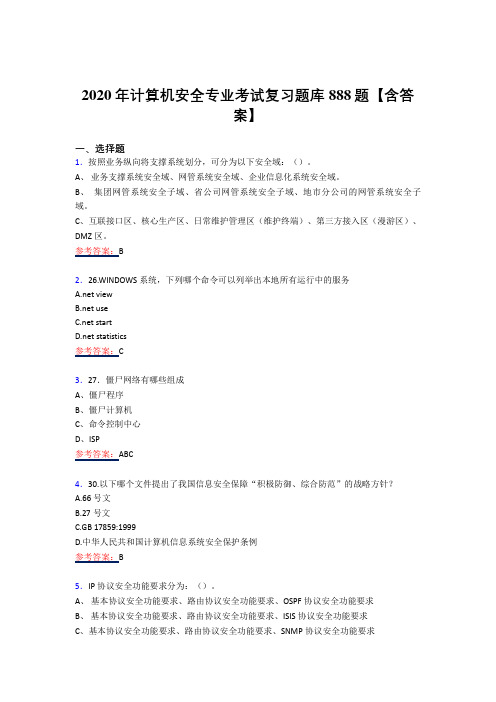

2020年计算机安全专业考试复习题库888题【含答

案】

一、选择题

1.业务支撑系统核心域主要包括:()。

A、互联网接口子域、外部接口子域、内部接口子域、终端接入子域。

B、BOSS系统子域含客服子系统、经营分析系统子域、业务支撑网网管子域。

C、核心生产区、日常办公区、接口区、内部系统互联网区、第三方接入区、DMZ区。

参考答案:B

2.设备日志应支持记录用户对设备的操作,记录需要包括()。

A、用户账号、操作时间、操作内容以及操作结果。

B、操作系统、操作时间、操作内容以及操作结果。

C、操作次数、操作时间、操作内容以及操作结果。

D、登陆次数、操作时间、操作内容以及操作结果。

参考答案:A

3.认证功能用于确认登录系统的()。

A、用户真实身份

B、用户帐号权限

C、帐号口令是否正确

参考答案:A

4.对于程序运行或者程序自身由于管理需要访问其它系统所使用的专用帐号,应符合如下要求:()。

A、只允许系统和设备之间通信使用,不得作为用户登录帐号使用。

B、将此类帐号的维护管理权限统一授权给该系统的系统管理员,由后者归口管理。

C、该系统的管理员负责建立该类帐号列表,并进行变更维护。

参考答案:ABC

5.每一个安全域总体上可以体现为以下的层面:()。

A、接口层

B、核心层

C、系统层

D、网络层

参考答案:ABC

6.网管系统的边界主要分类描述正确的是:()。

A、与CMNet的接口——风险最低

B、支撑系统间接口——风险最高

C、集团-省公司、网元接口——风险较低

参考答案:C

7.每一个安全域可细分为:()。

A、互联接口域

B、核心交换域

C、维护域

D、核心生产域

参考答案:ABCD

8.What is the different between digital signature mechanisms and simple encryption?

A. Digital signatures are generally 128-bit encryption, whereas simple encryption is generally 56 bits

B. Digital signatures are verified by third parties that vouch for the veracity of the sender and the contents

C. Digital signatures carry timestamps, whereas standard encryption does not

D. Standard encryption mechanisms have no provision for traffic padding to thwart password sniffers

Answer: B

9.按照业务横向将支撑系统划分,可分为以下安全域:()。

A、业务支撑系统安全域、网管系统安全域、企业信息化系统安全域。

B、集团网管系统安全子域、省公司网管系统安全子域、地市分公司的网管系统安全子域。

C、互联接口区、核心生产区、日常维护管理区(维护终端)、第三方接入区(漫游区)、DMZ区。

参考答案:A

10.26.WINDOWS系统,下列哪个命令可以列举出本地所有运行中的服务

view

use

start

statistics

参考答案:C

11.设置安全域互访的原则为:()。

A、高保护等级访问低保护等级的安全域时只允许读,低保护等级访问高保护等级的安全。