junipersrx防火墙配置管理手册

JuniperSR防火墙简明配置手册

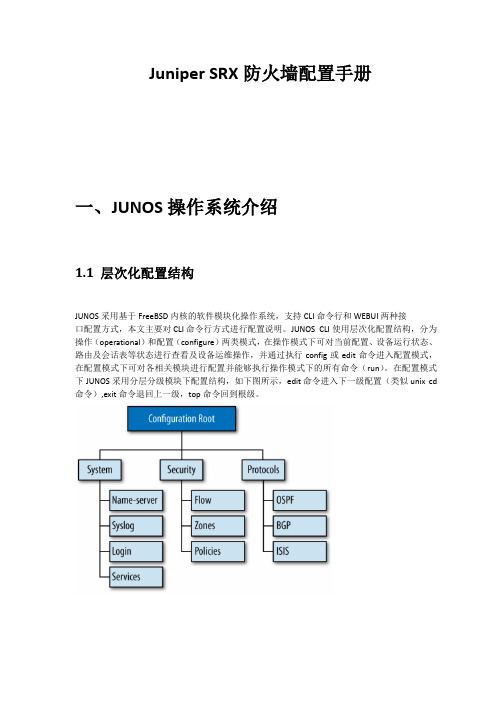

Juniper SRX防火墙简明配置手册卞同超Juniper 服务工程师Juniper Networks, Inc.北京市东城区东长安街1号东方经贸城西三办公室15层1508室邮编:100738电话:目录Juniper SRX防火墙简明配置手册SRX系列防火墙是Juniper公司基于JUNOS操作系统的安全系列产品,JUNOS集成了路由、交换、安全性和一系列丰富的网络服务;目前Juniper公司的全系列路由器产品、交换机产品和SRX安全产品均采用统一源代码的JUNOS操作系统,JUNOS是全球首款将转发与控制功能相隔离,并采用模块化软件架构的网络操作系统;JUNOS作为电信级产品的精髓是Juniper真正成功的基石,它让企业级产品同样具有电信级的不间断运营特性,更好的安全性和管理特性,JUNOS软件创新的分布式架构为高性能、高可用、高可扩展的网络奠定了基础;基于NP架构的SRX系列产品产品同时提供性能优异的防火墙、NAT、IPSEC、IPS、SSL VPN和UTM等全系列安全功能,其安全功能主要来源于已被广泛证明的ScreenOS操作系统;本文旨在为熟悉Netscreen防火墙ScreenOS操作系统的工程师提供SRX防火墙参考配置,以便于大家能够快速部署和维护SRX防火墙,文档介绍JUNOS操作系统,并参考ScreenOS配置介绍SRX防火墙配置方法,最后对SRX防火墙常规操作与维护做简要说明;一、JUNOS操作系统介绍层次化配置结构JUNOS采用基于FreeBSD内核的软件模块化操作系统,支持CLI命令行和WEBUI两种接口配置方式,本文主要对CLI命令行方式进行配置说明;JUNOS CLI使用层次化配置结构,分为操作operational和配置configure两类模式,在操作模式下可对当前配置、设备运行状态、路由及会话表等状态进行查看及设备运维操作,并通过执行config或edit命令进入配置模式,在配置模式下可对各相关模块进行配置并能够执行操作模式下的所有命令run;在配置模式下JUNOS采用分层分级模块下配置结构,如下图所示,edit命令进入下一级配置类似unix cd命令,exit命令退回上一级,top命令回到根级;JunOS配置管理JUNOS通过set语句进行配置,配置输入后并不会立即生效,而是作为候选配置Candidate Config等待管理员提交确认,管理员通过输入commit命令来提交配置,配置内容在通过SRX语法检查后才会生效,一旦commit通过后当前配置即成为有效配置Active config;另外,JUNOS允许执行commit命令时要求管理员对提交的配置进行两次确认,如执行commit confirmed 2命令要求管理员必须在输入此命令后2分钟内再次输入commit以确认提交,否则2分钟后配置将自动回退,这样可以避免远程配置变更时管理员失去对SRX的远程连接风险;在执行commit命令前可通过配置模式下show命令查看当前候选配置Candidate Config,在执行commit后配置模式下可通过run show config命令查看当前有效配置Active config;此外可通过执行show | compare比对候选配置和有效配置的差异;SRX上由于配备大容量硬盘存储器,缺省按先后commit顺序自动保存50份有效配置,并可通过执行rolback和commit命令返回到以前配置如rollback 0/commit可返回到前一commit配置;也可以直接通过执行save 手动保存当前配置,并执行load override / commit调用前期手动保存的配置;执行load factory-default / commit命令可恢复到出厂缺省配置;SRX可对模块化配置进行功能关闭与激活,如执行deactivate security nat/comit命令可使NAT 相关配置不生效,并可通过执行activate security nat/commit使NAT配置再次生效;SRX通过set语句来配置防火墙,通过delete语句来删除配置,如delete security nat和edit security nat / delete一样,均可删除security防火墙层级下所有NAT相关配置,删除配置和ScreenOS不同,配置过程中需加以留意;SRX主要配置内容部署SRX防火墙主要有以下几个方面需要进行配置:System:主要是系统级内容配置,如主机名、管理员账号口令及权限、时钟时区、Syslog、SNMP、系统级开放的远程管理服务如telnet等内容;Interface:接口相关配置内容;Security:是SRX防火墙的主要配置内容,安全相关部分内容全部在Security层级下完成配置,如NAT、Zone、Policy、Address-book、Ipsec、Screen、Idp等,可简单理解为ScreenOS防火墙安全相关内容都迁移至此配置层次下,除了Application自定义服务;Application:自定义服务单独在此进行配置,配置内容与ScreenOS基本一致;routing-options:配置静态路由或router-id等系统全局路由属性配置;二、SRX防火墙配置对照说明初始安装2.1.1 登陆Console口通用超级终端缺省配置连接SRX,root用户登陆,密码为空login: rootPassword:--- JUNOS built 2009-07-16 15:04:30 UTCroot% cli /进入操作模式/root>root> configureEntering configuration mode /进入配置模式/editRoot2.1.2 设置root用户口令设置root用户口令root set system root-authentication plain-text-passwordroot new password : root123root retype new password: root123密码将以密文方式显示root show system root-authenticationencrypted-password "$1$xavDeUe6$"; SECRET-DATA注意:强烈建议不要使用其它加密选项来加密root和其它user口令如encrypted-password加密方式,此配置参数要求输入的口令应是经加密算法加密后的字符串,采用这种加密方式手工输入时存在密码无法通过验证风险;注:root用户仅用于console连接本地管理SRX,不能通过远程登陆管理SRX,必须成功设置root 口令后,才能执行commit提交后续配置命令;2.1.3 设置远程登陆管理用户root set system login user lab class super-user authentication plain-text-password root new password : lab123root retype new password: lab123注:此lab用户拥有超级管理员权限,可用于console和远程管理访问,另也可自行灵活定义其它不同管理权限用户;2.1.4 远程管理SRX相关配置run set date /设置系统时钟/set system time-zone Asia/Shanghai/设置时区为上海/set system host-name SRX3400-A/设置主机名/set system name-server 1.1.1.1 /设置DNS服务器/set system services ftpset system services telnetset system services web-management http/在系统级开启ftp/telnet/http远程接入管理服务/set interfaces ge-0/0/ family inet address 10.1.1.1/24或set interfaces ge-0/0/0 unit 0 family inet address 10.1.1.1/24set interfaces ge-0/0/1 unit 0 family inet address 10.1.2.1/24set routing-options static route 0.0.0.0/0 p 10.1.1/配置逻辑接口地址及缺省路由,SRX接口要求IP地址必须配置在逻辑接口下类似ScreenOS的子接口,通常使用逻辑接口0即可/set security zones security-zone untrust interfaces ge-0/0//将ge-0/0/接口放到untrust zone去,类似ScreenOS/set security zones security-zone untrust host-inbound-traffic system-services ping set security zones security-zone untrust host-inbound-traffic system-services http set security zones security-zone untrust host-inbound-traffic system-services telnet /在untrust zone打开允许远程登陆管理服务,ScreenOS要求基于接口开放服务,SRX要求基于Zone开放,从SRX主动访问出去流量开启服务,类似ScreenOS/PolicyPolicy配置方法与ScreenOS基本一致,仅在配置命令上有所区别,其中策略的允许/拒绝的动作Action需要额外配置一条then语句将ScreenOS的一条策略分解成两条及以上配置语句;Policy 需要手动配置policy name,policy name可以是字符串,也可以是数字与ScreenOS的policy ID 类似,只不过需要手工指定;set security zones security-zone trust address-book address pc1 10.1.1.10/32set security zones security-zone untrust address-book address server1 10.0.2.1/32 /与ScreenOS一样,在trust和untrust zone下分别定义地址对象便于策略调用,地址对象的名称可以是地址/掩码形式/set security zones security-zone trust address-book address-set addr-group1 address pc1/在trust zone下定义名称为add-group1的地址组,并将pc1地址放到该地址组中/set security policies from-zone trust to-zone untrust policy 001 match source-address addr-group1 destination-address server1 application anyset security policies from-zone trust to-zone untrust policy 001 then permit/定义从trust 到untrust方向permit策略,允许addr-group1组的源地址访问server1地址any服务/NATSRX NAT较ScreenOS在功能实现方面基本保持一致,但在功能配置上有较大区别,配置的主要差异在于ScreenOS的NAT与policy是绑定的,无论是MIP/VIP/DIP还是基于策略的NAT,在policy 中均要体现出NAT内容除了缺省基于untrust接口的Souec-NAT模式外,而SRX 的NAT则作为网络层面基础内容进行独立配置独立定义地址映射的方向、映射关系及地址范围,Policy中不再包含NAT相关配置信息,这样的好处是易于理解、简化运维,当网络拓朴和NAT映射关系发生改变时,无需调整Policy配置内容;SRX NAT和Policy执行先后顺序为:目的地址转换-目的地址路由查找-执行策略检查-源地址转换,结合这个执行顺序,在配置Policy时需注意:Policy中源地址应是转换前的源地址,而目的地址应该是转换后的目的地址,换句话说,Policy中的源和目的地址应该是源和目的两端的真实IP地址,这一点和ScreenOS存在区别,需要加以注意;SRX中不再使用MIP/VIP/DIP这些概念,其中MIP被Static静态地址转换取代,两者在功能上完全一致;DIP被Source NAT取代;基于Policy的目的地址转换及VIP被 Destination NAT取代;ScreenOS中基于Untrust zone接口的源地址转换被保留下来,但在SRX中不再是缺省模式SRX中Trust Zone接口没有NAT模式概念,需要手工配置;类似ScreenOS,Static属于双向NAT,其他类型均属于单向NAT,此外,SRX还多了一个proxy-arp概念,如果定义的IP Pool可用于源或目的地址转换与接口IP 在同一子网时,需配置SRX对这个Pool内的地址提供ARP代理功能,这样对端设备能够解析到IP Pool地址的MAC地址使用接口MAC地址响应对方,以便于返回报文能够送达SRX;下面是配置举例及相关说明:2.3.1 Interface based NATNAT:set security nat source rule-set 1 from zone trustset security nat source rule-set 1 to zone untrustset security nat source rule-set 1 rule rule1 match source-address 0.0.0.0/0 destination-address security nat source rule-set 1 rule rule1 then source-nat interface上述配置定义NAT源地址映射规则,从Trust Zone访问Untrust Zone的所有流量用Untrust Zone 接口IP做源地址转换;Policy:set security policies from-zone trust to-zone untrust policy 1 match source-address 10.1.2.2set security policies from-zone trust to-zone untrust policy 1 match destination-address anyset security policies from-zone trust to-zone untrust policy 1 match application anyset security policies from-zone trust to-zone untrust policy 1 then permit上述配置定义Policy策略,允许Trust zone 10.1.2.2地址访问Untrust方向任何地址,根据前面的NAT配置,SRX在建立session时自动执行接口源地址转换;2.3.2 Pool based Source NATNAT:set security nat source pool pool-1 address to security nat source rule-set 1 from zone trustset security nat source rule-set 1 to zone untrustset security nat source rule-set 1 rule rule1 match source-address 0.0.0.0/0 destination-address security nat source rule-set 1 rule rule1 then source-nat pool pool-1set security nat proxy-arp interface ge-0/0/2 address to 上述配置表示从trust方向any到untrust方向any访问时提供源地址转换,源地址池为pool1 ,同时ge-0/0/2接口为此pool IP提供ARP代理;需要注意的是:定义Pool时不需要与Zone及接口进行关联;配置proxy-arp目的是让返回包能够送达SRX,如果Pool与出接口IP不在同一子网,则对端设备需要配置指向的Pool地址路由;Policy:set security policies from-zone trust to-zone untrust policy 1 match source-address 10.1.1.2set security policies from-zone trust to-zone untrust policy 1 match destination-address anyset security policies from-zone trust to-zone untrust policy 1 match application any set security policies from-zone trust to-zone untrust policy 1 then permit上述配置定义Policy策略,允许Trust zone 10.1.2.2地址访问Untrust方向任何地址,根据前面的NAT配置,SRX在建立session时自动执行源地址转换;2.3.3 Pool base destination NATNAT:set security nat destination pool 111 address security nat destination rule-set 1 from zone untrustset security nat destination rule-set 1 rule 111 match source-address 0.0.0.0/0set security nat destination rule-set 1 rule 111 match destination-address security nat destination rule-set 1 rule 111 then destination-nat pool 111上述配置将外网any访问地址映射到内网地址,注意:定义的Dst Pool是内网真实IP地址,而不是映射前的公网地址;这点和Src-NAT Pool有所区别;Policy:set security policies from-zone trust to-zone untrust policy 1 match source-address anyset security policies from-zone trust to-zone untrust policy 1 match destination-address security policies from-zone trust to-zone untrust policy 1 match application anyset security policies from-zone trust to-zone untrust policy 1 then permit上述配置定义Policy策略,允许Untrust方向任何地址访问Trust方向,根据前面的NAT配置,公网访问时,SRX自动执行到的目的地址转换;ScreenOS VIP功能对应的SRX Dst-nat配置:set security nat destination pool 222 address port 8000set security nat destination rule-set 1 from zone untrustset security nat destination rule-set 1 rule 111 match source-address 0.0.0.0/0set security nat destination rule-set 1 rule 111 match destination-address security nat destination rule-set 1 rule 111 match destination-port 8000set security nat destination rule-set 1 rule 111 then destination-nat pool 222上述NAT配置定义:访问地址8000端口映射至地址8000端口,功能与ScreenOS VIP端口映射一致;2.3.4 Pool base Static NATNAT:set security nat static rule-set static-nat from zone untrustset security nat static rule-set static-nat rule rule1 match destination-address security nat static rule-set static-nat rule rule1 then static-nat prefix security policies from-zone trust to-zone untrust policy 1 match source-address anyset security policies from-zone trust to-zone untrust policy 1 match destination-address security policies from-zone trust to-zone untrust policy 1 match application anyset security policies from-zone trust to-zone untrust policy 1 then permitStatic NAT概念与ScreenOS MIP一致,属于静态双向一对一NAT,上述配置表示访问时转换为,当访问Internet时自动转换为;IPSEC VPNSRX IPSEC VPN支持Site-to-Site VPN 和基于NS-remote的拨号VPN,和ScreenOS一样,site-to-site VPN也支持路由模式和Policy模式,在配置方面也和ScreenOS基本一致;SRX 中的加密/验证算法在命名上和ScreenOS存在一些区别,配置过程中建议选择ike和ipsec的proposal为 standard模式,standard中包含SRX支持的全部加密/验证算法,只要对端设备支持其中任何一种即可;SRX中通道接口使用st0接口,对应ScreenOS中的tunnel虚拟接口;下面是图中左侧SRX基于路由方式Site-to-site VPN配置:set interfaces st0 unit 0 family inet address 10.2.0.1/24set security zones security-zone untrust interfacesset routing-options static route 10.1.2.0/24 next-hop定义st0 tunnel接口地址/Zone及通过VPN通道到对端网络路由set security ike policy ABC mode mainset security ike policy ABC proposal-set standardset security ike policy ABC pre-shared-key ascii-text juniper定义IKE Phase1 policy参数,main mode,standard proposal及预共享密钥方式set security ike gateway gw1 ike-policy ABCset security ike gateway gw1 address 10.0.2.1set security ike gateway gw1 external-interface ge-0/0/定义IKE gaeway参数,预共享密钥认证,对端网关10.0.2.1,出接口ge-0/0/1位于untrust zoneset security ipsec policy AAA proposal-set standardset security ipsec vpn vpn1 bind-interfaceset security ipsec vpn vpn1 ike gateway gw1set security ipsec vpn vpn1 ike ipsec-policy AAAset security ipsec vpn vpn1 establish-tunnels immediately定义ipsec Phase 2 VPN参数:standard proposal、与接口绑定,调用Phase 1 gw1 ike网关; set security policies from-zone untrust to-zone trust policy vpn-policy match source-address anyset security policies from-zone untrust to-zone trust policy vpn-policy match destination-address anyset security policies from-zone untrust to-zone trust policy vpn-policy match application anyset security policies from-zone untrust to-zone trust policy vpn-policy then permitset security policies from-zone trust to-zone untrust policy vpn-policy match source-address anyset security policies from-zone trust to-zone untrust policy vpn-policy match destination-address anyset security policies from-zone trust to-zone untrust policy vpn-policy match application anyset security policies from-zone trust to-zone untrust policy vpn-policy then permit 开启双向policy以允许VPN流量通过Application and ALGSRX中自定义服务及ALG使用方法与ScreenOS保持一致,系统缺省开启FTP ALG,为TCP 21服务提供FTP应用ALG;自定义服务如果属于FTP类应用,需要将此自定义服务非TCP 21端口与FTP 应用进行关联;下面举例定义一个FTP类服务ftp-test,使用目的端口为TCP 2100,服务超时时间为3600秒,并将此自定义服务与FTP应用关联ALG,系统将识别此服务为FTP应用并开启FTPALG来处理该应用流量;set applications application ftp-test protocol tcp destination-port 2100 inactivity-timeout 3600set applications application ftp-test application-protocol ftpJSRPJSRP是Juniper SRX的私有HA协议,对应ScreenOS的NSRP双机集群协议,支持A/P和A/A模式,JSRP对ScreenOS NSRP协议和JUNOS Cluster集群技术进行了整合集成,熟悉NSRP协议有助于对JSRP协议的理解;JSRP和NSRP最大的区别在于JSRP是完全意义上的Cluster概念,两台设备完全当作一台设备来看待,两台设备的接口板卡顺序编号、运维变更将对两台设备同时进行操作,无需额外执行ScreenOS的配置和会话同步等操作,而ScreenOS NSRP可看作在同步配置和动态对象session基础上独立运行的两台单独设备;JSRP要求两台设备在软件版本、硬件型号、板卡数量、插槽位置及端口使用方面严格一一对应;由于SRX 是转发与控制层面完全分裂架构,JSRP需要控制层面配置同步和数据层面Session同步两个平面的互联,建议控制和数据层面互联链路使用光纤链路直连部分平台强制要求光纤链路直连;JSRP接口命名方式采用多个机箱抽象成一个逻辑机箱之后再统一为各个槽位进行编号,如上所示的SRX5800,每个SRX5800机箱有12个业务槽位,节点0槽位号从0开始编号,节点1槽位号从12开始往后编;整个JSRP配置过程包括如下7个步骤配置Cluster id和Node id 对应ScreenOS NSRP 的cluster id并需手工指定设备使用节点id指定Control Port 指定控制层面使用接口,用于配置同步及心跳指定Fabric Link Port 指定数据层面使用接口,主要session等RTO同步配置Redundancy Group 类似NSRP的VSD group,优先级与抢占等配置每个机箱的个性化配置单机无需同步的个性化配置,如主机名、带外管理口IP地址等配置Redundant Ethernet Interface 类似NSRP的Redundant冗余接口配置Interface Monitoring 类似NSRP interface monitor,是RG数据层面切换依据SRX JSRP配置样例:配置Cluster id和Node idSRX-A>set chassis cluster cluster-id 1 node 0 reboot注意该命令需在operational模式下输入,Cluster ID取值范围为1 – 15,当Cluster ID = 0时将unsets the clusterSRX-B>set chassis cluster cluster-id 1 node 1 reboot指定Control Port如果主控板RE上有固定control-ports,则无需指定:set chassis cluster control-ports fpc 11 port 0set chassis cluster control-ports fpc 23 port 0指定Fabric Link Portset interfaces fab0 fabric-options member-interfaces ge-1/0/0set interfaces fab1 fabric-options member-interfaces ge-13/0/0注:Fabric Link中的Fab0固定用于node 0,Fab1固定用于node 1配置Redundancy GroupRG0固定用于主控板RE切换,RG1以后用于redundant interface切换,RE切换独立于接口切换set chassis cluster reth-count 10 指定整个Cluster中redundant ethernet interface 最多数量set chassis cluster redundancy-group 0 node 0 priority 200高值优先,与NSRP相反set chassis cluster redundancy-group 0 node 1 priority 100set chassis cluster redundancy-group 1 node 0 priority 200高值优先,与NSRP相反set chassis cluster redundancy-group 1 node 1 priority 100每个机箱的个性化配置,便于对两台设备的区分与管理set groups node0 system host-name SRX-Aset groups node0 interfaces fxp0 unit 0 family inet address 1.1.1.1/24 带外网管口名称为fxp0,区别ScreenOS的MGT口set groups node1 system host-name SRX-Bset groups node1 interfaces fxp0 unit 0 family inet address 1.1.1.2/24set apply-groups ${node} 应用上述groups配置配置Redundant Ethernet InterfaceRedundant Ethernet Interface类似ScreenOS里的redundant interface,只不过Redundant Ethernet interface是分布在不同的机箱上这一特性又类似ScreenOS 的VSI接口;Set interface ge-0/0/0 gigether-options redundant-parent reth0 node 0的ge-0/0/0接口Set interface ge-13/0/0 gigether-options redundant-parent reth0 node 1的ge-0/0/0接口Set interface reth0 redundant-ether-options redundancy-group 1 reth0属于RG1 Set interface reth0 unit 0 family inet address 配置Interface Monitoring,被监控的接口Down掉后,RG1将自动进行主备切换与ScreenOS类似,Set cluster redundancy-group 1 interface-monitor ge-0/0/0 weight 255Set cluster redundancy-group 1 interface-monitor ge-0/0/1 weight 255Set cluster redundancy-group 1 interface-monitor ge-13/0/0 weight 255Set cluster redundancy-group 1 interface-monitor ge-13/0/1 weight 255 JSRP维护命令a)手工切换JSRP Master,RG1 原backup将成为Masterrootsrx5800a> request chassis cluster failover redundancy-group 1 node 1b)手工恢复JSRP状态,按照优先级重新确定主备关系高值优先rootsrx5800b> request chassis cluster failover reset redundancy-group 1c)查看cluster interfacerootrouter> show chassis cluster interfacesd)查看cluster 状态、节点状态、主备关系labsrx5800a run show chassis cluster statuse)取消cluster配置srx5800aset chassis cluster disable rebootf)升级JSRP软件版本SRX目前暂不支持软件在线升级ISSU,升级过程会中断业务;升级步骤如下:1.升级node 0,注意不要重启系统2.升级node 1,注意不要重启系统.3.同时重启两个系统g)恢复处于disabled状态的node当control port或fabric link出现故障时,为避免出现双master split-brain现象,JSRP 会把出现故障前状态为secdonary的node设为disabled状态,即除了RE,其余部件都不工作;想要恢复必须reboot该node;三、SRX防火墙常规操作与维护设备关机SRX因为主控板上有大容量硬盘,为防止强行断电关机造成硬件故障,要求设备关机必须按照下面的步骤进行操作:1.管理终端连接SRX console口;2.使用具有足够权限的用户名和密码登陆CLI命令行界面;3.在提示符下输入下面的命令:userhost> request system halt…The operating system has halted.Please press any key to reboot除非需要重启设备,此时不要敲任何键,否则设备将进行重启4.等待console输出上面提示信息后,确认操作系统已停止运行,关闭机箱背后电源模块电源;3.2设备重启SRX重启必须按照下面的步骤进行操作:1.管理终端连接SRX console口;2.使用具有足够权限的用户名和密码登陆CLI命令行界面;3.在提示符下输入下面的命令:userhost> request system reboot4.等待console设备的输出,操作系统已经重新启动;3.3操作系统升级SRX操作系统软件升级必须按照下面的步骤进行操作:1.管理终端连接SRX console口,便于升级过程中查看设备重启和软件加载状态;2.SRX上开启FTP服务,并使用具有超级用户权限的非root用户通过FTP客户端将下载的升级软件介质上传到SRX上;3.升级前,执行下面的命令备份旧的软件及设定:userhost> request system snapshot4.加载新的SRX软件:userhost>request system software add validate reboot5.软件加载成功后, SRX将自动重启,重启完成后检查系统当前软件版本号:userhost> show system software3.4密码恢复SRX Root密码丢失,并且没有其他的超级用户权限,那么就需要执行密码恢复,该操作需要中断设备正常运行,但不会丢失配置信息,这点与ScreenOS存在区别;要进行密码恢复,请按照下面操作进行:1.Console口连接SRX,然后重启SRX;2.在启动过程中,console上出现下面的提示的时候,按空格键中断正常启动方式,然后再进入单用户状态,并输入:boot -sLoading /boot/defaults//kernel data=…… syms=……Hit Enter to boot immediately, or space bar for command prompt.loader>loader> boot -s3.执行密码恢复:在以下提示文字后输入recovery,设备将自动进行重启Enter full pathname of shell or 'recovery' for root password recovery or RETURN for /bin/sh: recovery4.进入配置模式,删除root密码,并重现设置root密码:userhost> configureEntering configuration modeuserhost delete system root-authenticationuserhost set system root-authentication plain-text-passworduserhostNew password:userhostRetype new password:userhost commitcommit complete3.5常用监控维护命令下列操作命令在操作模式下使用,或在配置模式下run show…Show system software 查看当前软件版本号show system uptime 查看系统启动时间Show chassis haredware 查看硬件板卡及序列号show chassis environment 查看硬件板卡当前状态show chassis routing-engine 查看主控板RE资源使用及状态show route 查看路由表show arp 查看ARP表show log messages 查看系统日志show interface terse 查看所有接口运行状态show interface ge-x/y/z detail 查看接口运行细节信息monitor interface ge-x/y/z 动态统计接口数据包转发信息monitor traffic interface ge-x/y/z 动态报文抓取Tcpdump,类似ScreenOSsnoop命令show security flow session summary 查看当前防火墙并发会话数show security flow session 查看当前防火墙具体并发会话clear security flow session all 清除当前sessionshow security alg status 检查全局ALG开启情况SRX对应ScreenOS debug flow basic跟踪报文处理路径的命令:set security flow traceoptions flag basic-datapath 开启SRX基本报文处理Debugset security flow traceoptions file 将输出信息记录到指定文件中set security flow traceoptions file size <file-size> 设置该文件大小,缺省128kset security flow traceoptions packet-filter filter1 destination-prefix 5.5.5.2设置报文跟踪过滤器run file show 查看该Log输出信息SRX对应ScreenOS get tech命令,开Case时需要抓取的信息:request support information。

Juniper_SRX中文配置手册簿及现用图解

前言、版本说明 (3)一、界面菜单管理 (5)2、WEB管理界面 (6)(1)Web管理界面需要浏览器支持Flash控件。

(6)(2)输入用户名密码登陆: (7)(3)仪表盘首页 (7)3、菜单目录 (10)二、接口配置 (16)1、接口静态IP (16)2、PPPoE (17)3、DHCP (18)三、路由配置 (20)1、静态路由 (20)2、动态路由 (21)四、区域设置Zone (23)五、策略配置 (25)1、策略元素定义 (25)2、防火墙策略配置 (29)3、安全防护策略 (31)六、地址转换 (32)1、源地址转换-建立地址池 (33)2、源地址转换规则设置 (35)七、VPN配置 (37)1、建立第一阶段加密建议IKE Proposal (Phase 1) (或者用默认提议) (38)2、建立第一阶段IKE策略 (39)3、建立第一阶段IKE Gateway (40)4、建立第二阶段加密提议IKE Proposal (Phase 2) (或者用默认提议) (41)5、建立第一阶段IKE策略 (42)6、建立VPN策略 (43)八、Screen防攻击 (46)九、双机 (48)十、故障诊断 (49)前言、版本说明产品:Juniper SRX240 SH版本:JUNOS Software Release [9.6R1.13]注:测试推荐使用此版本。

此版本对浏览速度、保存速度提高了一些,并且CPU占用率明显下降很多。

9.5R2.7版本(CPU持续保持在60%以上,甚至90%)9.6R1.13版本(对菜单操作或者保存配置时,仍会提升一部分CPU)一、界面菜单管理1、管理方式JuniperSRX系列防火墙出厂默认状态下,登陆用户名为root密码为空,所有接口都已开启Web管理,但无接口地址。

终端连接防火墙后,输入用户名(root)、密码(空),显示如下:rootsrx240-1%输入cli命令进入JUNOS访问模式:rootsrx240-1% clirootsrx240-1>输入configure进入JUNOS配置模式:rootsrx240-1% clirootsrx240-1> configureEntering configuration mode[edit]rootsrx240-1#防火墙至少要进行以下配置才可以正常使用:(1)设置root密码(否则无法保存配置)(2)开启ssh/telnet/http服务(3)添加用户(root权限不能作为远程telnet,可以使用SHH方式)(4)分配新的用户权限2、WEB管理界面(1)Web管理界面需要浏览器支持Flash控件。

JuniperSRX中文配置手册及图解

前言、版本说明 (1)一、界面菜单管理 (3)2、WEB管理界面 (4)(1)Web管理界面需要浏览器支持Flash控件。

(4)(2)输入用户名密码登陆: (4)(3)仪表盘首页 (5)3、菜单目录 (7)二、接口配置 (12)1、接口静态IP (12)2、PPPoE (13)3、DHCP (14)三、路由配置 (16)1、静态路由 (16)2、动态路由 (16)四、区域设置Zone (18)五、策略配置 (20)1、策略元素定义 (20)2、防火墙策略配置 (22)3、安全防护策略 (25)六、地址转换 (26)1、源地址转换-建立地址池 (26)2、源地址转换规则设置 (27)七、VPN配置 (30)1、建立第一阶段加密建议IKE Proposal (Phase 1) (或者用默认提议) (30)2、建立第一阶段IKE策略 (31)3、建立第一阶段IKE Gateway (32)4、建立第二阶段加密提议IKE Proposal (Phase 2) (或者用默认提议) (33)5、建立第一阶段IKE策略 (34)6、建立VPN策略 (35)八、Screen防攻击 (38)九、双机 (39)十、故障诊断 (39)前言、版本说明产品:Juniper SRX240 SH版本:JUNOS Software Release [9.6R1.13]注:测试推荐使用此版本。

此版本对浏览速度、保存速度提高了一些,并且CPU占用率明显下降很多。

9.5R2.7版本(CPU持续保持在60%以上,甚至90%)9.6R1.13版本(对菜单操作或者保存配置时,仍会提升一部分CPU)一、界面菜单管理1、管理方式JuniperSRX系列防火墙出厂默认状态下,登陆用户名为root密码为空,所有接口都已开启Web管理,但无接口地址。

终端连接防火墙后,输入用户名(root)、密码(空),显示如下:root@srx240-1%输入cli命令进入JUNOS访问模式:root@srx240-1% cliroot@srx240-1>输入configure进入JUNOS配置模式:root@srx240-1% cliroot@srx240-1> configureEntering configuration mode[edit]root@srx240-1#防火墙至少要进行以下配置才可以正常使用:(1)设置root密码(否则无法保存配置)(2)开启ssh/telnet/http服务(3)添加用户(root权限不能作为远程telnet帐户,可以使用SHH方式)(4)分配新的用户权限2、WEB管理界面(1)Web管理界面需要浏览器支持Flash控件。

(完整word版)Juniper_SRX中文配置手册及图解

前言、版本说明 (2)一、界面菜单管理 (4)2、WEB管理界面 (4)(1)Web管理界面需要浏览器支持Flash控件。

(4)(2)输入用户名密码登陆: (4)(3)仪表盘首页 (5)3、菜单目录 (7)二、接口配置 (12)1、接口静态IP (12)2、PPPoE (13)3、DHCP (14)三、路由配置 (16)1、静态路由 (16)2、动态路由 (16)四、区域设置Zone (18)五、策略配置 (20)1、策略元素定义 (20)2、防火墙策略配置 (22)3、安全防护策略 (25)六、地址转换 (26)1、源地址转换-建立地址池 (26)2、源地址转换规则设置 (27)七、VPN配置 (30)1、建立第一阶段加密建议IKE Proposal (Phase 1) (或者用默认提议) (30)2、建立第一阶段IKE策略 (31)3、建立第一阶段IKE Gateway (32)4、建立第二阶段加密提议IKE Proposal (Phase 2) (或者用默认提议) (33)5、建立第一阶段IKE策略 (34)6、建立VPN策略 (35)八、Screen防攻击 (37)九、双机 (38)十、故障诊断 (38)前言、版本说明产品:Juniper SRX240 SH版本:JUNOS Software Release [9.6R1.13]注:测试推荐使用此版本。

此版本对浏览速度、保存速度提高了一些,并且CPU占用率明显下降很多。

9.5R2.7版本(CPU持续保持在60%以上,甚至90%)9.6R1.13版本(对菜单操作或者保存配置时,仍会提升一部分CPU)一、界面菜单管理1、管理方式JuniperSRX系列防火墙出厂默认状态下,登陆用户名为root密码为空,所有接口都已开启Web管理,但无接口地址。

终端连接防火墙后,输入用户名(root)、密码(空),显示如下:root@srx240-1%输入cli命令进入JUNOS访问模式:root@srx240-1% cliroot@srx240-1>输入configure进入JUNOS配置模式:root@srx240-1% cliroot@srx240-1> configureEntering configuration mode[edit]root@srx240-1#防火墙至少要进行以下配置才可以正常使用:(1)设置root密码(否则无法保存配置)(2)开启ssh/telnet/http服务(3)添加用户(root权限不能作为远程telnet帐户,可以使用SHH方式)(4)分配新的用户权限2、WEB管理界面(1)Web管理界面需要浏览器支持Flash控件。

JuniperSRX详细配置手册(含注释)

Juniper SRX标准配置第一节系统配置 (3)1.1、设备初始化 (3)1.1.1登陆 (3)1.1.2设置 root 用户口令 (3)1.1.3设置远程登陆管理用户 (3)2、系统管理 (4)1.2.1选择时区 (4)1.2.2系统时间 (4)1.2.3DNS服务器 (5)1.2.4系统重启 (5)1.2.5Alarm 告警处理 (5)1.2.6Root 密码重置 (6)第二节网络设置 (7)2.1、 Interface (7)2.1.1 PPPOE (7)2.1.2 Manual (8)2.1.3 DHCP (8)2.2、 Routing (9)Static Route (9)2.3、 SNMP (9)第三节高级设置 (9)3.1.1修改服务端口 (9)3.1.2检查硬件序列号 (9)3.1.3内外网接口启用端口服务 (10)3.1.4创建端口服务 (10)3.1.5VIP 端口映射 (10)3.1.6MIP 映射 (11)3.1.7 禁用 console 口 (12)3.1.8Juniper SRX带源 ping 外网默认不通,需要做源地址 NAT (12)3.1.9设置 SRX管理 IP (12)3.2.0配置回退 (13)3.2.1 UTM 调用 (13)3.2.2网络访问缓慢解决 (13)第四节 VPN 设置 (14)4.1、点对点 IPSec VPN (14)4.1.1Route Basiced (14)4.1.2Policy Basiced (17)4.2、 Remote VPN (19)4.2.1SRX端配置 (19)4.2.2客户端配置 (20)第一节系统配置1.1 、设备初始化1.1.1 登陆首次登录需要使用Console 口连接 SRX, root 用户登陆,密码为空login: rootPassword:--- JUNOS 9.5R1.8 built 2009-07-16 15:04:30 UTCroot% cli/***进入操作模式***/root>root> configureEntering configuration mode/*** 进入配置模式 ***/[edit]Root#1.1.2 设置 root 用户口令(必须配置root 帐号密码,否则后续所有配置及修改都无法提交)root# set system root-authentication plain-text-passwordroot# new password : root123root# retype new password: root123密码将以密文方式显示root# show system root-authenticationencrypted-password "$1$xavDeUe6$fNM6olGU.8.M7B62u05D6."; # SECRET-DATA注意:强烈建议不要使用其它加密选项来加密root 和其它 user 口令 (如 encrypted-password 加密方式 ),此配置参数要求输入的口令应是经加密算法加密后的字符串,采用这种加密方式手工输入时存在密码无法通过验证风险。

Juniper SRX防火墙配置手册-命令行模式

Juniper SRX防火墙简明配置手册目录一、JUNOS操作系统介绍 (3)1.1 层次化配置结构 (3)1.2 JunOS配置管理 (4)1.3 SRX主要配置内容 (5)二、SRX防火墙配置对照说明 (6)2.1 初始安装 (6)2.1.1 登陆 (6)2.1.2 设置root用户口令 (6)2.1.3 设置远程登陆管理用户 (7)2.1.4 远程管理SRX相关配置 (7)2.2 Policy (8)2.3 NAT (8)2.3.1 Interface based NAT (9)2.3.2 Pool based Source NAT (10)2.3.3 Pool base destination NAT (11)2.3.4 Pool base Static NAT (12)2.4 IPSEC VPN (13)2.5 Application and ALG (15)2.6 JSRP (15)三、SRX防火墙常规操作与维护 (19)3.1 设备关机 (19)3.2设备重启 (20)3.3操作系统升级 (20)3.4密码恢复 (21)3.5常用监控维护命令 (22)Juniper SRX防火墙简明配置手册SRX系列防火墙是Juniper公司基于JUNOS操作系统的安全系列产品,JUNOS集成了路由、交换、安全性和一系列丰富的网络服务。

目前Juniper公司的全系列路由器产品、交换机产品和SRX安全产品均采用统一源代码的JUNOS操作系统,JUNOS是全球首款将转发与控制功能相隔离,并采用模块化软件架构的网络操作系统。

JUNOS作为电信级产品的精髓是Juniper真正成功的基石,它让企业级产品同样具有电信级的不间断运营特性,更好的安全性和管理特性,JUNOS软件创新的分布式架构为高性能、高可用、高可扩展的网络奠定了基础。

基于NP架构的SRX系列产品产品同时提供性能优异的防火墙、NAT、IPSEC、IPS、SSL VPN和UTM等全系列安全功能,其安全功能主要来源于已被广泛证明的ScreenOS操作系统。

Juniper SRX 防火墙配置管理手册-推荐下载

对全部高中资料试卷电气设备,在安装过程中以及安装结束后进行高中资料试卷调整试验;通电检查所有设备高中资料电试力卷保相护互装作置用调与试相技互术通关,1系电过,力管根保线据护敷生高设产中技工资术0艺料不高试仅中卷可资配以料置解试技决卷术吊要是顶求指层,机配对组置电在不气进规设行范备继高进电中行保资空护料载高试与中卷带资问负料题荷试22下卷,高总而中体且资配可料置保试时障卷,各调需类控要管试在路验最习;大题对限到设度位备内。进来在行确管调保路整机敷使组设其高过在中程正资1常料中工试,况卷要下安加与全强过,看2度并22工且22作尽22下可22都能2可地护1以缩关正小于常故管工障路作高高;中中对资资于料料继试试电卷卷保破连护坏接进范管行围口整,处核或理对者高定对中值某资,些料审异试核常卷与高弯校中扁对资度图料固纸试定,卷盒编工位写况置复进.杂行保设自护备动层与处防装理腐置,跨高尤接中其地资要线料避弯试免曲卷错半调误径试高标方中高案资等,料,编5试要写、卷求重电保技要气护术设设装交备备4置底高调、动。中试电作管资高气,线料中课并3敷试资件且、设卷料中拒管技试试调绝路术验卷试动敷中方技作设包案术,技含以来术线及避槽系免、统不管启必架动要等方高多案中项;资方对料式整试,套卷为启突解动然决过停高程机中中。语高因文中此电资,气料电课试力件卷高中电中管气资壁设料薄备试、进卷接行保口调护不试装严工置等作调问并试题且技,进术合行,理过要利关求用运电管行力线高保敷中护设资装技料置术试做。卷到线技准缆术确敷指灵设导活原。。则对对:于于在调差分试动线过保盒程护处中装,高置当中高不资中同料资电试料压卷试回技卷路术调交问试叉题技时,术,作是应为指采调发用试电金人机属员一隔,变板需压进要器行在组隔事在开前发处掌生理握内;图部同纸故一资障线料时槽、,内设需,备要强制进电造行回厂外路家部须出电同具源时高高切中中断资资习料料题试试电卷卷源试切,验除线报从缆告而敷与采设相用完关高毕技中,术资要资料进料试行,卷检并主查且要和了保检解护测现装处场置理设。备高中资料试卷布置情况与有关高中资料试卷电气系统接线等情况,然后根据规范与规程规定,制定设备调试高中资料试卷方案。

junipersrx防火墙配置管理手册

Juniper SRX系列防火墙配置管理手册目录一、JUNOS操作系统介绍 (3)层次化配置结构 (3)JunOS配置管理 (4)SRX主要配置内容 (4)二、SRX防火墙配置操作举例说明 (5)初始安装 (5)设备登陆 (5)设备恢复出厂介绍 (5)设置root用户口令 (5)设置远程登陆管理用户 (6)远程管理SRX相关配置 (6)配置操作实验拓扑 (7)策略相关配置说明 (7)策略地址对象定义 (8)策略服务对象定义 (8)策略时间调度对象定义 (8)添加策略配置举例 (9)策略删除 (10)调整策略顺序 (10)策略失效与激活 (10)地址转换 (10)Interface based NAT 基于接口的源地址转换 (11)Pool based Source NAT基于地址池的源地址转换 (12)Pool base destination NAT基于地址池的目标地址转换 (12)Pool base Static NAT基于地址池的静态地址转换 (13)路由协议配置 (14)静态路由配置 (14)OSPF配置 (15)交换机Firewall限制功能 (22)限制IP地 (22)限制MAC地址 (22)三、SRX防火墙常规操作与维护 (23)设备关机 (23)设备重启 (23)操作系统升级 (24)密码恢复 (24)常用监控维护命令 (25)Juniper SRX Branch系列防火墙配置管理手册说明SRX系列防火墙是Juniper公司基于JUNOS操作系统的安全系列产品,JUNOS集成了路由、交换、安全性和一系列丰富的网络服务。

目前Juniper公司的全系列路由器产品、交换机产品和SRX安全产品均采用统一源代码的JUNOS操作系统,JUNOS是全球首款将转发与控制功能相隔离,并采用模块化软件架构的网络操作系统。

JUNOS作为电信级产品的精髓是Juniper真正成功的基石,它让企业级产品同样具有电信级的不间断运营特性,更好的安全性和管理特性,JUNOS软件创新的分布式架构为高性能、高可用、高可扩展的网络奠定了基础。

Juniper_SRX配置手册

Juniper SRX防火墙配置手册一、JUNOS操作系统介绍1.1 层次化配置结构JUNOS采用基于FreeBSD内核的软件模块化操作系统,支持CLI命令行和WEBUI两种接口配置方式,本文主要对CLI命令行方式进行配置说明。

JUNOS CLI使用层次化配置结构,分为操作(operational)和配置(configure)两类模式,在操作模式下可对当前配置、设备运行状态、路由及会话表等状态进行查看及设备运维操作,并通过执行config或edit命令进入配置模式,在配置模式下可对各相关模块进行配置并能够执行操作模式下的所有命令(run)。

在配置模式下JUNOS采用分层分级模块下配置结构,如下图所示,edit命令进入下一级配置(类似unix cd 命令),exit命令退回上一级,top命令回到根级。

1.2 JunOS配置管理JUNOS通过set语句进行配置,配置输入后并不会立即生效,而是作为候选配置(Candidate Config)等待管理员提交确认,管理员通过输入commit命令来提交配置,配置内容在通过SRX 语法检查后才会生效,一旦commit通过后当前配置即成为有效配置(Active config)。

另外,JUNOS 允许执行commit命令时要求管理员对提交的配置进行两次确认,如执行commit confirmed 2命令要求管理员必须在输入此命令后2分钟内再次输入commit以确认提交,否则2分钟后配置将自动回退,这样可以避免远程配置变更时管理员失去对SRX的远程连接风险。

在执行commit命令前可通过配置模式下show命令查看当前候选配置(Candidate Config),在执行commit后配置模式下可通过run show config命令查看当前有效配置(Active config)。

此外可通过执行show | compare比对候选配置和有效配置的差异。

SRX上由于配备大容量硬盘存储器,缺省按先后commit顺序自动保存50份有效配置,并可通过执行rolback和commit命令返回到以前配置(如rollback 0/commit可返回到前一commit配置);也可以直接通过执行save configname.conf手动保存当前配置,并执行load override configname.conf / commit调用前期手动保存的配置。

Juniper SRX防火墙简明配置手册

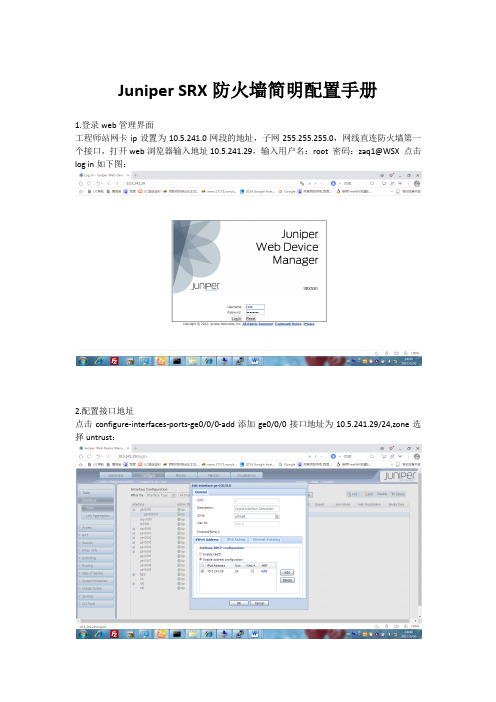

Juniper SRX防火墙简明配置手册1.登录web管理界面工程师站网卡ip设置为10.5.241.0网段的地址,子网255.255.255.0,网线直连防火墙第一个接口,打开web浏览器输入地址10.5.241.29,输入用户名:root 密码:zaq1@WSX 点击log in如下图:2.配置接口地址点击configure-interfaces-ports-ge0/0/0-add添加ge0/0/0接口地址为10.5.241.29/24,zone选择untrust:点击configure-interfaces-ports-ge0/0/1-add添加ge0/0/1接口地址为10.56.21.29/24,zone选择trust:3.配置静态nat点击nat-staticnat-add 配置rule名称,from选择untrust,rules点击add添加静态路由,如下图:4.配置proxy点击nat-proxy-add,interface选择ge0/0/0,将映射的外网ip地址添加进来,如下图:5.配置静态路由点击Routing-StaticRouting-Add,route配置为0.0.0.0,next-hop配置为10.5.241.1(外网网关地址)6.配置zone策略点击security-zones/screens-add配置zone name为untrust,binding screen选择untrust-screen,interface in the zone选择接口ge0/0/0.0,host inbound traffic-zone里配置好允许访问的服务端口。

点击security-zones/screens-add配置zone name为trust,interface in the zone选择接口ge0/0/1.0,host inbound traffic-zone里配置好允许访问的服务端口。

Juniper SRX防火墙配置手册

Juniper SRX防火墙简明配置手册Juniper Networks, Inc.北京市东城区东长安街1号东方经贸城西三办公室15层1508室邮编:100738电话:65288800目录一、JUNOS操作系统介绍 (3)1.1 层次化配置结构 (3)1.2 JunOS配置管理 (3)1.3 SRX主要配置内容 (4)二、SRX防火墙配置对照说明 (5)2.1 初始安装 (5)2.1.1 登陆 (5)2.1.2 设置root用户口令 (5)2.1.3 设置远程登陆管理用户 (5)2.1.4 远程管理SRX相关配置 (6)2.2 Policy (6)2.3 NAT (6)2.3.1 Interface based NAT............................................................. 错误!未定义书签。

2.3.2 Pool based Source NAT......................................................... 错误!未定义书签。

2.3.3 Pool base destination NAT................................................. 错误!未定义书签。

2.3.4 Pool base Static NAT (7)2.4 IPSEC VPN (7)2.5 Application and ALG (8)2.6 JSRP ........................................................................................................ 错误!未定义书签。

三、SRX防火墙常规操作与维护 (9)3.1 设备关机 (9)3.2 设备重启 (9)3.3 操作系统升级 (10)3.4 密码恢复 (10)3.5 常用监控维护命令 (11)Juniper SRX防火墙简明配置手册SRX系列防火墙是Juniper公司基于JUNOS操作系统的安全系列产品,JUNOS集成了路由、交换、安全性和一系列丰富的网络服务。

Juniper_SRX中文配置手册及图解

前言、版本说明 (2)一、界面菜单管理 (4)2、WEB管理界面 (4)(1)Web管理界面需要浏览器支持Flash控件。

(4)(2)输入用户名密码登陆: (4)(3)仪表盘首页 (5)3、菜单目录 (7)二、接口配置 (12)1、接口静态IP (12)2、PPPoE (13)3、DHCP (14)三、路由配置 (16)1、静态路由 (16)2、动态路由 (16)四、区域设置Zone (18)五、策略配置 (20)1、策略元素定义 (20)2、防火墙策略配置 (22)3、安全防护策略 (25)六、地址转换 (26)1、源地址转换-建立地址池 (26)2、源地址转换规则设置 (27)七、VPN配置 (30)1、建立第一阶段加密建议IKE Proposal (Phase 1) (或者用默认提议) (30)2、建立第一阶段IKE策略 (31)3、建立第一阶段IKE Gateway (32)4、建立第二阶段加密提议IKE Proposal (Phase 2) (或者用默认提议) (33)5、建立第一阶段IKE策略 (34)6、建立VPN策略 (35)八、Screen防攻击 (37)九、双机 (38)十、故障诊断 (38)前言、版本说明产品:Juniper SRX240 SH版本:JUNOS Software Release [9.6R1.13]注:测试推荐使用此版本。

此版本对浏览速度、保存速度提高了一些,并且CPU占用率明显下降很多。

9.5R2.7版本(CPU持续保持在60%以上,甚至90%)9.6R1.13版本(对菜单操作或者保存配置时,仍会提升一部分CPU)一、界面菜单管理1、管理方式JuniperSRX系列防火墙出厂默认状态下,登陆用户名为root密码为空,所有接口都已开启Web管理,但无接口地址。

终端连接防火墙后,输入用户名(root)、密码(空),显示如下:root@srx240-1%输入cli命令进入JUNOS访问模式:root@srx240-1% cliroot@srx240-1>输入configure进入JUNOS配置模式:root@srx240-1% cliroot@srx240-1> configureEntering configuration mode[edit]root@srx240-1#防火墙至少要进行以下配置才可以正常使用:(1)设置root密码(否则无法保存配置)(2)开启ssh/telnet/http服务(3)添加用户(root权限不能作为远程telnet帐户,可以使用SHH方式)(4)分配新的用户权限2、WEB管理界面(1)Web管理界面需要浏览器支持Flash控件。

JuniperSRX详细配置手册(含注释)

JuniperSRX详细配置手册(含注释)Juniper SRX标准配置第一节系统配置 (3)1.1、设备初始化 (3)1.1.1登陆 (3)1.1.2设置root用户口令 (3)1.1.3设置远程登陆管理用户 (3)2、系统管理 (4)1.2.1 选择时区 (4)1.2.2 系统时间 (4)1.2.3 DNS服务器 (5)1.2.4系统重启 (5)1.2.5 Alarm告警处理 (5)1.2.6 Root密码重置 (6)第二节网络设置 (7)2.1、Interface (7)2.1.1 PPPOE (7)2.1.2 Manual (8)2.1.3 DHCP (8)2.2、Routing (9)Static Route (9)2.3、SNMP (9)第三节高级设置 (9)3.1.1 修改服务端口 (9)3.1.2 检查硬件序列号 (9)3.1.3 内外网接口启用端口服务 (10)3.1.4 创建端口服务 (10)3.1.5 VIP端口映射 (10)3.1.6 MIP映射 (11)3.1.7禁用console口 (12)3.1.8 Juniper SRX带源ping外网默认不通,需要做源地址NAT (12)3.1.9 设置SRX管理IP (12)3.2.0 配置回退 (13)3.2.1 UTM调用 (13)3.2.2 网络访问缓慢解决 (13)第四节VPN设置 (14)4.1、点对点IPSec VPN (14)4.1.1 Route Basiced (14)4.1.2 Policy Basiced (17)4.2、Remote VPN (19)4.2.1 SRX端配置 (19)4.2.2 客户端配置 (20)第一节系统配置1.1、设备初始化1.1.1登陆首次登录需要使用Console口连接SRX,root用户登陆,密码为空login: rootPassword:--- JUNOS 9.5R1.8 built 2009-07-16 15:04:30 UTCroot% cli /***进入操作模式***/root>root> configureEntering configuration mode /***进入配置模式***/[edit]Root#1.1.2设置root用户口令(必须配置root帐号密码,否则后续所有配置及修改都无法提交)root# set system root-authentication plain-text-passwordroot# new password : root123root# retype new password: root123密码将以密文方式显示root# show system root-authenticationencrypted-password"$1$xavDeUe6$fNM6olGU.8.M7B62u05D6."; # SECRET-DATA 注意:强烈建议不要使用其它加密选项来加密root和其它user口令(如encrypted-password 加密方式),此配置参数要求输入的口令应是经加密算法加密后的字符串,采用这种加密方式手工输入时存在密码无法通过验证风险。

Juniper_SRX防火墙Web配置手册

Juniper SRX防火墙配置手册1系统配置 (1)1.1配置ROOT帐号密码 (1)1.2配置用户名和密码 (2)2接口配置 (8)2.1IPV4地址配置 (9)2.2接口T RUNK模式配置 (13)2.3接口A CCESS模式配置 (14)3VLAN配置 (15)3.1创建VLAN配置 (15)4路由配置 (19)4.1静态路由配置 (21)5自定义应用配置 (22)5.1自定义服务配置 (22)5.2应用组配置 (23)6地址组配置 (24)6.1地址簿配置 (24)6.2地址组配置 (25)7日程表配置 (27)8NAT配置 (30)8.1S TATIC NAT配置 (30)1 系统配置1.1 配置root帐号密码首次登陆设备时,需要采用console方式,登陆用户名为:root,密码为空,登陆到cli下以后,执行如下命令,设置root帐号的密码。

root# set system root-authentication plain-text-passwordroot# new password : root123root# retype new password: root123密码将以密文方式显示。

注意:必须要首先配置root帐号密码,否则后续所有配置的修改都无法提交。

SRX系列低端设备在开机后,系统会加载一个默认配置,设备的第一个接口被划分在trust区域,配置一个ip地址192.168.1.1,允许ping、telnet、web等管理方式,可以通过该地址登陆设备。

登陆后显示页面如下:在该页面上,可以看到设备的基本情况,在左边的chassis view中可以看到端口up/down情况,在system identification中可以看到设备序列号、设备名称、软件版本等信息,在resource utilization 中可以看到cpu、menory、session、存储空间等信息,在security resources中可以看到当前的会话统计、策略数量统计等信息。

uniperSRX防火墙配置管理手册

J u n i p e r S R X系列防火墙配置管理手册目录一、JUNOS操作系统介绍 (3)1.1 层次化配置结构 (3)1.2 JunOS配置管理 (4)1.3 SRX主要配置内容 (4)二、SRX防火墙配置操作举例说明 (5)2.1 初始安装 (5)2.1.1 设备登陆 (5)2.1.2 设备恢复出厂介绍 (5)2.1.3 设置root用户口令 (5)2.1.4 设置远程登陆管理用户 (6)2.1.5 远程管理SRX相关配置 (6)2.2 配置操作实验拓扑 (7)2.3 策略相关配置说明 (7)2.3.1 策略地址对象定义 (8)2.3.2 策略服务对象定义 (8)2.3.3 策略时间调度对象定义 (8)2.3.4 添加策略配置举例 (9)2.3.5 策略删除 (10)2.3.6 调整策略顺序 (10)2.3.7 策略失效与激活 (10)2.4 地址转换 (11)2.4.1 Interface based NAT 基于接口的源地址转换 (11)2.4.2 Pool based Source NAT基于地址池的源地址转换 (12)2.4.3 Pool base destination NAT基于地址池的目标地址转换 (13)2.4.4 Pool base Static NAT基于地址池的静态地址转换 (14)2.5 路由协议配置 (14)静态路由配置 (14)OSPF配置 (16)交换机Firewall限制功能 (22)限制IP地 (22)限制MAC地址 (23)三、SRX防火墙常规操作与维护 (23)3.2设备关机 (23)3.3设备重启 (24)3.4操作系统升级 (25)3.5密码恢复 (25)3.6常用监控维护命令 (26)Juniper SRX Branch系列防火墙配置管理手册说明SRX系列防火墙是Juniper公司基于JUNOS操作系统的安全系列产品,JUNOS集成了路由、交换、安全性和一系列丰富的网络服务。

Juniper_SRX配置手册

Juniper SRX防火墙配置手册之五兆芳芳创作一、JUNOS操纵系统介绍1.1 条理化配置结构JUNOS采取基于FreeBSD内核的软件模块化操纵系统,支持CLI命令行和WEBUI两种接口配置方法,本文主要对CLI命令行方法进行配置说明.JUNOS CLI使用条理化配置结构,分为操纵(operational)和配置(configure)两类模式,在操纵模式下可对当前配置、设备运行状态、路由及会话表等状态进行查抄及设备运维操纵,并通过执行config或edit命令进入配置模式,在配置模式下可对各相关模块进行配置并能够执行操纵模式下的所有命令(run).在配置模式下JUNOS采取分层分级模块下配置结构,如下图所示,edit命令进入下一级配置(类似unix cd命令),exit命令退回上一级,top命令回到根级.1.2 JunOS配置办理JUNOS通过set语句进行配置,配置输入后其实不会立即生效,而是作为候选配置(CandidateConfig)等待办理员提交确认,办理员通过输入commit命令来提交配置,配置内容在通过SRX语法查抄后才会生效,一旦commit通当时当前配置即成为有效配置(Active config).另外,JUNOS允许执行commit命令时要求办理员对提交的配置进行两次确认,如执行commit confirmed 2命令要求办理员必须在输入此命令后2分钟内再次输入commit以确认提交,不然2分钟后配置将自动回退,这样可以避免远程配置变动时办理员失去对SRX的远程连接风险.在执行commit命令前可通过配置模式下show命令查抄当前候选配置(Candidate Config),在执行commit后配置模式下可通过run show config命令查抄当前有效配置(Active config).此外可通过执行show | compare比对候选配置和有效配置的差别.SRX上由于配备大容量硬盘存储器,缺省按先后commit顺序自动保管50份有效配置,并可通过执行rolback和commit命令前往到以前配置(如rollback 0/commit可前往到前一commit 配置);也可以直接通过执行save configname.conf手动保管当前配置,并执行load override configname.conf / commit调用前期手动保管的配置.执行load factorydefault / commit命令可恢复到出厂缺省配置.SRX可对模块化配置进行功效封闭与激活,如执行deactivate security nat/comit命令可使NAT相关配置不生效,并可通过执行activate security nat/commit使NAT配置再次生效.SRX通过set语句来配置防火墙,通过delete语句来删除配置,如delete security nat和edit security nat / delete一样,均可删除security防火墙层级下所有NAT相关配置,删除配置和ScreenOS不合,配置进程中需加以留意.1.3 SRX主要配置内容安排SRX防火墙主要有以下几个方面需要进行配置:System:主要是系统级内容配置,如主机名、办理员账号口令及权限、时钟时区、Syslog、SNMP、系统级开放的远程办理办事(如telnet)等内容.Interface:接口相关配置内容.Security: 是SRX防火墙的主要配置内容,平安相关部分外容全部在Security层级下完成配置,如NAT、Zone、Policy、Addressbook、Ipsec、Screen、Idp 等,可复杂理解为ScreenOS防火墙平安相关内容都迁移至此配置条理下,除了Application自定义办事.Application:自定义办事单独在此进行配置,配置内容与ScreenOS根本一致.routingoptions:配置静态路由或routerid等系统全局路由属性配置.二、SRX防火墙配置对照说明战略处理流程图2.1 初始装置2.1.1 登陆Console口(通用超等终端缺省配置)连接SRX,root用户登陆,密码为空login: rootPassword:JUNOS 9.5R1.8 built 0716 15:04:30 UTCroot% cli //进入操纵模式root>root> configure //进入配置模式[edit]Root#2.1.2 设置root用户口令设置root用户口令root# set system rootauthentication plaintextpasswordroot# new password : root123root# retype new password: root123[edit]root# set system login class superuser idletimeout 3 设置当前用户超时时间密码将以密文方法显示root# show system rootauthenticationencryptedpassword "$1$xavDeUe6$fNM6olGU.8.M7B62u05D6."; # SECRETDATA注意:强烈建议不要使用其它加密选项来加密root和其它user 口令(如encryptedpassword加密方法),此配置参数要求输入的口令应是经加密算法加密后的字符串,采取这种加密方法手工输入时存在密码无法通过验证风险.2.1.3 设置远程登陆办理用户root# set system login user labclass superuser authentication plaintextpassword //创建用户labroot# new password : lab123 //配置用户lab密码root# retype new password: lab123注:此lab用户拥有超等办理员权限,可用于console和远程办理拜访,另也可自行灵活定义其它不合办理权限用户.2.1.4 办理SRX相关配置root>show system uptime//查抄时间root#run set date YYYYMMDDhhmm.ss //设置系统时钟root#set system timezone Asia/beijing//设置时区为北京root#set system hostname SRX3400A//设置主机名root#set system ntp server 202.120.2.101 //设置NTP办事器root>show ntp associationsroot>show ntp status //查抄NTProot>show security alg status//查抄ALG状态ALG Status :DNS : EnabledFTP : EnabledH323 : EnabledMGCP : EnabledMSRPC : EnabledPPTP : EnabledRSH : EnabledRTSP : EnabledSCCP : EnabledSIP : EnabledSQL : EnabledSUNRPC : EnabledTALK : EnabledTFTP : EnabledIKEESP : Disabledroot#set system services ftproot#set system services telnetroot#set system services webmanagement http//在系统级开启ftp/telnet/http远程接入办理办事root>request system reboot //重启系统root>request system poweroff // 封闭系统root>show version//查抄版本信息Model: srx210bJUNOS Software Release [10.4R5.5]root>show system uptime //查抄系统启动时间Current time: 0811 05:09:15 UTCSystem booted: 0811 01:12:48 UTC (03:56:27 ago)Protocols started: 0811 01:15:28 UTC (03:53:47 ago)Last configured: 0811 03:11:08 UTC (01:58:07 ago) by rootroot>Show chassis haredware//查抄硬件板卡及序列号Hardware inventory:Item Version Part number Serial number Description Chassis AC5210AA0079 SRX210bRouting Engine REV 40 750021778 AACN5249 RESRX210BFPC 0 FPCPIC 0 2x GE, 6x FE, 1x 3GPower Supply 0root> show chassis environment //查抄硬件板卡当前状态Class Item Status MeasurementTemp Routing Engine OK 52 degrees C / 125 degrees FRouting Engine CPU AbsentFans SRX210 Chassis fan OK Spinning at normal speedPower Power Supply 0 OKroot>show chassis routingengine //查抄主控板(RE)资源使用及状态Routing Engine status:Temperature 52 degrees C / 125 degrees FTotal memory 512 MB Max 415 MB used ( 81 percent) Control plane memory 336 MB Max 306 MB used ( 91 percent)Data plane memory 176 MB Max 107 MB used ( 61 percent)CPU utilization:User 4 percentBackground 0 percentKernel 5 percentInterrupt 0 percentIdle 91 percentModel RESRX210BSerial ID AACN5249Start time 0811 01:12:47 UTCUptime 4 hours, 17 minutes, 57 secondsLast reboot reason 0x200:chassis control resetLoad averages: 1 minute 5 minute 15 minuteroot>show system license //查抄授权License usage:Licenses Licenses Licenses ExpiryFeature name used installed neededax411wlanap 0 2 0 permanentroot>show system processes extensive//查抄系统利用率last pid: 1968; load averages: 0.01, 0.03, 0.00 up 0+04:20:28 05:32:46111 processes: 17 running, 83 sleeping, 11 waitingMem: 120M Active, 87M Inact, 231M Wired, 30M Cache, 61M Buf, 1356K FreeSwap:PID USERNAME THR PRI NICE SIZE RES STATE C TIME WCPU COMMAND1097 root 4 76 0 194M 34836K select 0 298:05 98.44%flowd_octeon22 root 1 171 52 0K 16K RUN 0 203:47 84.96% idle: cpu024 root 1 20 139 0K 16K RUN 0 5:42 0.00% swi7: clock21 root 1 171 52 0K 16K RUN 1 2:21 0.00% idle: cpu15 root 1 84 0 0K 16K rtfifo 0 1:02 0.00% rtfifo_kern_recv1109 root 1 76 0 9724K 3796K select 0 0:46 0.00% rtlogd868 root 1 76 0 7004K 2588K select 0 0:37 0.00% eventd52 root 1 8 0 0K 16K mdwait 0 0:34 0.00% md01085 root 1 76 0 16984K 10676K select 0 0:29 0.00% snmpd1088 root 1 76 0 14288K 4788K select 0 0:23 0.00% l2ald1090 root 2 76 0 4K 6476K select 0 0:22 0.00% pfed1115 root 1 76 0 4180K 1104K select 0 0:19 0.00% licensecheck1087 root 1 4 0 39620K 2K kqread 0 0:15 0.00% rpd23 root 1 40 159 0K 16K WAIT 0 0:15 0.00% swi2: net(more 39%)root>monitor interface ge0/0/0//动态统计接口数据包转发信息Interface: ge0/0/0.0, Enabled, Link is UpFlags: SNMPTrapsEncapsulation: ENET2Local statistics: Current deltaInput bytes: 2986416 [4121]Output bytes: 47303 [90]Input packets: 47631 [64]Output packets: 969 [1]Remote statistics:Input bytes: 94404820 (1896 bps) [6685]Output bytes: 9553700 (952 bps) [2078]Input packets: 111689 (4 pps) [50]Output packets: 59369 (2 pps) [29] Traffic statistics:Input bytes: 97391236 Output bytes: , [10806] Next='n', Quit='q' or ESC, Freeze='f', Thaw='t', Clear='c', Interface='i'root>monitor traffic interface ge0/0/0//动态报文抓取verbose output suppressed, use <detail> or <extensive> for full protocol decodeAddress resolution is ON. Use <noresolve> to avoid any reverse lookup delay.Address resolution timeout is 4s.Listening on ge0/0/0.0, capture size 96 bytesReverse lookup for 172.56.1.23 failed (check DNS reachability). Other reverse lookup failures will not be reported.Use <noresolve> to avoid reverse lookups on IP addresses.05:41:02.884849 In IPX 00000000.00:13:8f:74:bc:19.0455 > 00000000.ff:ff:ff:ff:ff:ff.0455: ipxnetbios 5005:41:03.509837 Out IP truncatedip 10 bytes missing! 172.56.3.34.55730 > .domain: 51866+[|domain] 05:41:03.568547 In STP 802.1d, Config, Flags [none], bridgeid 8000.00:06:53:48:8a:80.8010, length 4305:41:03.678096 In IPX 00000000.00:13:8f:74:bc:19.0455 > 00000000.ff:ff:ff:ff:ff:ff.0455: ipxnetbios 502.1.5 接口的初始化接口说明:root% cli//进入操纵模式root>root>show interfaces //查抄接口状态调整输出详细程度root>show intefaces terseroot>show interfaces briefroot>show interfaces detailroot>show interfaces extensive //由上到下查抄接口的信息越来越详细root>show interfaces detail | match fe0/0/0 //使用管道符匹配特定关头字root>help reference security policysecurity //查抄配置参考信息root> help apropos security //帮忙搜索关头字相关的操纵命令root> configure //进入配置模式[edit]root#root# show interfaces //查抄接口配置状态为接口配置IP地址的两种办法:set配置:root#show interfaces ge0/0/0.0 family inet //查抄接口配置address 1.1.1.1./24edit 配置直接指定到某个层级:[edit ]root#edit interfaces ge0/0/0.0 family inet //在该层级下为接口配置[edit interfaces ge0/0/0.0 family inet][edit interfaces ge0/0/0.0 family inet]root#up //前往上一级,一层一层的退出(也可以使用exit和top退出到[edit])[edit interfaces]Root#showroot # set system syslog file monitorlog any any//创建名字为monitorlog的日志root # set system syslog file monitorlog match "172.56.3.34" //监控接口root #run monitor start monitorlog //开始监控root #run monitor stop//停止监控删除配置:root#delete interfaces ge0/0/0.0 //普通删除配置命令root#wildcard delete interfaces fe0* //通配符匹配删除配置命令matched:fe0/0/0matched:fe0/0/1matched:fe0/0/2matched:fe0/0/3matched:fe0/0/4matched:fe0/0/5matched:fe0/0/6matched:fe0/0/7delete 8 objecgts?[yes,no](no)yes配置addressbook(addressbook就是为地址命名,以便调用)[edit]root# edit security zones securityzone outside // 配置outside区域addressbook[edit security zones securityzone outside][edit security zones securityzone outside]root# up[edit security zones]root#edit securityzone inside //配置inside区域addressbook [edit security zones securityzone inside][edit security zones securityzone inside]root# exit[edit security zones]root# exit配置application[edit]root# edit applications application tcp1752 //定义办事名字[edit applications application tcp1752]root# set protocol tcp sourceport 1752 destinationport 1752 //定义协议及端口号[edit]root# show applicationsapplication tcp1752 {protocol tcp;sourceport 1752;destinationport 1752;配置applicationset[edit]root# set applications applicationset webmgt application junosssh //配置应用办事集webmgt[edit]root# set applications applicationset webmgt application junosping [edit]root# set applications applicationset webmgtapplication junospcanywhere[edit]root# set applications applicationset webmgt application junoshttp [edit]root# set applications applicationset webmgt application junosftp root# show applications //查抄applications applicationset webmgt {application junosssh;application junosping;application junospcanywhere;application junoshttp;application junosftp;}替换配置:root# show interfaces ge0/0/0ge0/0/0 {unit 0 {family inet {root#WordStr pattern ge0/0/0 with ge0/0/1//一个接口取代另一个接口的配置root# show interfaces ge0/0/1ge0/0/1{unit 0 {family inet {复制配置:root#set interfaces ge0/0/0.0 familyEthernetswithing vlanroot#copy interfaces ge0/0/0.0 to ge0/0/1.0 //复制接口配置配置模式下的showroot#show //查抄配置root#show | display set // 查抄set格局的配置set system timezone asia/beijingset system rootauthentication encryptedpassword "$1$XyydlG84$f46l82dR8C/JHUvzFuq9o."set system login user lab uidset system login user lab class superuserset system login user lab authentication encryptedpassword "$1$Y0X8gbap$GZNvirOuGhW.4ZAq4xwHF."set system services sshset system services telnetset system services webmanagement https systemgeneratedcertificateset system syslog file natlog any anyset system syslog file natlog match RT_FLOW_SESSIONset system syslog file monitorlog any any(more)根本提交与恢复配置命令:root#commit //最根本的提交配置命令root#show | compare //查抄待提交的配置与当前运行的配置不同(+暗示增加的,暗示削减的)encryptedpassword "$1$XyydlG84$f46l82dR8C/JHUvzFuq9o."; ## SECRETDATA+ encryptedpassword "$1$PRX8HyIJ$X0uFTlOJ4yn.DQYeDiHl10"; ## SECRETDATA [edit system services webmanagement http]interface [ vlan.0 ge0/0/1.0 vlan.3 ge0/0/0.0 fe0/0/3.0 ];+ interface [ vlan.0 ge0/0/1.0 vlan.3 ge0/0/0.0 fe0/0/4.0 ];[edit interfaces]+ fe0/0/4 {+ unit 0 {+ family inet;+ family ethernetswitching;+ }+ }[edit security zones securityzone inside interfaces]vlan.3 { ... }+ fe0/0/4.0 {+ hostinboundtraffic {+ systemservices {+ http;+ }+ }+ }fe0/0/3.0 {hostinboundtraffic {systemservices {http;root#rollback ?//查抄可恢复的配置(注意:使用load facrotydefault命令恢复到出厂配置)Possible completions:<[Enter]> Execute this command0 0811 03:11:08 UTC by lab via cli1 0810 09:39:44 UTC by lab via cli2 0810 07:48:34 UTC by lab via cli3 0810 07:40:08 UTC by lab via cli4 0810 07:36:20 UTC by lab via cli5 0810 07:31:18 UTC by lab via cli6 0810 07:25:45 UTC by lab via cli7 0810 07:21:26 UTC by lab via cli8 0810 07:20:15 UTC by lab via cli9 0810 06:51:14 UTC by lab via cli10 0810 06:50:16 UTC by lab via cli11 0810 06:31:23 UTC by lab via cli12 0810 06:29:02 UTC by lab via cli[abort](more 42%)[edit]root#rollback 4 // 恢复某一配置(注意:需要commit之后恢复配置才干生效)root#commit at “0101 18:00:00”//在某一日期或时间提交配置命令root>clear system commit //清除未被提交的配置root#commit comment “onlyconfigurationinterfaces”//为提交的配置进行说明调换战略顺序Insert security policies fromzone zonename tozone zonename policy name [before | after ] policy name配置SNMP2.1.6 配置平安战略图解:定义outside属于Internet,inside属于内部局域网,通过juniper拜访Internet.接口的配置及创建不合的区域://为接口ge0/0/0、ge0/0/1配置IP地址// 把接口放在不合的区域(outside /inside)中root#commit //提交配置root# show interfaces // 查抄接口配置信息ge0/0/0 {unit 0 {family inet {address 172.56.3.34/16 }}}ge0/0/1 {unit 0 {family inet {;}root # show security zones //查抄zones的配置信息securityzone inside {interfaces {ge0/0/1.0;}}securityzone outside {interfaces {ge0/0/0.0;}配置路由:[edit]root# edit routingoptions[edit routingoptions]root#commit[edit routingoptions]root # show //查抄路由条目static {route 0.0.0.0/0 nexthop [172.56.0.1 ];}root# run show route //查抄路由inet.0: 5 destinations, 5 routes (5 active, 0 holddown, 0 hidden)+ = Active Route, = Last Active, * = Both0.0.0.0/0 *[Static/5] 00:34:1710.1.1.0/24 *[Direct/0] 00:34:1610.1.1.1/32 *[Local/0] 00:34:23172.56.0.0/16 *[Direct/0] 00:34:17172.56.3.34/32 *[Local/0] 00:34:23配置战略:[edit]root# edit security policies fromzone inside tozone outside policy permitall//定义zone inside到zone outside的战略[edit security policies fromzone inside tozone outside policy permitall]root# set match sourceaddress any //设置源地址为any[edit security policies fromzone inside tozone outside policy permitall]root# set match destinationaddress any //设置目标地址为any [edit security policies fromzone inside tozone outside policy permitall]root# set match application any //设置战略允许的办事为any [edit security policies fromzone inside tozone outside policy permitall]root# set then permit//设置的动作是允许通过root#commit[edit]root# show security policies //查抄平安战略fromzone inside tozone outside {policy permitall {match {sourceaddress any;destinationaddress any;application any;}then {permit;}Example 1 : 源地址转换(NAT)多对一,使得所有出向的流量源IP地址转换为外部接口地址IP[edit]root # edit security nat source ruleset natpolicy//定义名字为natpolicy的nat战略[edit security nat source ruleset natpolicy]root # set from zone insideto zone outside //设置战略来自inside 去往outside[edit security nat source ruleset natpolicy]root # edit rule insidetooutsidenat//定义法则名字为insidetooutsidenat[edit security nat source ruleset natpolicy rule insidetooutsidenat] [edit security nat source ruleset natpolicy rule insidetooutsidenat] root # set then sourcenat interface//设置转换源的nat[edit security nat source ruleset natpolicy rule insidetooutsidenat] root #set then log sessioninit sessionclose //设置启用日志,记实会话开始与结束[edit security nat source ruleset natpolicy]root # exit[edit]root #edit system syslog file natlog //设置一个日志文件名字为natlog[edit system syslog file natlog]root #set any any //匹配任何logroot #set match RT_FLOW_SESSION //匹配日志中关头字RT_FLOW_SESSIONroot #run show security flow session// 查抄会话的状态信息In: 10.1.1.2/55249 > 172.56.0.101/161;udp, If: ge0/0/1.0, Pkts: 166, Bytes: 17596Out: 172.56.0.101/161 > 10.1.1.2/55249;udp, If: ge0/0/0.0, Pkts: 0, Bytes: 0Session ID: 50, Policy name: permitall/4, Timeout: 52, ValidIn: 10.1.1.2/55249 > 172.56.1.100/161;udp, If: ge0/0/1.0, Pkts: 167, Bytes: 17702Out: 172.56.1.100/161 > 10.1.1.2/55249;udp, If: ge0/0/0.0, Pkts: 0, Bytes: 0Total sessions: 2root #run show security flow session summary// 查抄会话数Unicastsessions: 4Multicastsessions: 0Failedsessions: 0Sessionsinuse: 10Valid sessions: 4Pending sessions: 0Invalidated sessions: 6Sessions in other states: 0Maximumsessions: 32768root #run show log natlog //查抄日志信息Aug 2 17:46:45 RT_FLOW: RT_FLOW_SESSION_CLOSE: session closed unset: 10.1.1.2/52896>202.96.134.133/53 junosdnsudp 10.1.1.2/52896>202.96.134.133/53 None None 17 permitall inside outside 3048 1(61) 1(180) 3root # show security nat //查抄nat的战略信息source {ruleset natpolicy {from zone inside;to zone outside ;rule insidetooutsidenat {match {destinationaddress [172.56.3.34/16 ];}then {sourcenat {interface;}[edit]root # edit security policies fromzone inside tozone outside[edit security policies fromzone inside tozone outside]root #edit policy permitall[edit security policies fromzone inside tozone outside policy permitall]root #set then count // 为policy配置count行动[edit security policies fromzone inside tozone outside policy permitall]root # commitcommit complete[edit security policies fromzone inside tozone outside policy permitall]root # showmatch {sourceaddress any;destinationaddress any;application any;}then {permit;log {sessioninit;sessionclose;}count;root> show security policies policyname permitall detail //使用show查抄count结果Policy: permitall, actiontype: permit, State: enabled, Index: 4, Scope Policy: 0Policy Type: ConfiguredSequence number: 1From zone: inside, To zone: outsideSource addresses:anyipv6: ::/0Destination addresses:anyipv6: ::/0Application: anyIP protocol: 0, ALG: 0, Inactivity timeout: 0Source port range: [00]Destination port range: [00]Per policy TCP Options: SYN check: No, SEQ check: NoSession log: atcreate, atclosePolicy statistics:Input bytes : 2696984 14509 bps Output bytes : 2683338 14443 bps Input packets : 4537 28 ppsOutput packets : 4433 27 pps Session rate : 234 1 spsActive sessions : 9Session deletions: 225Policy lookups : 230配置:[edit security nat source]root# showpool A {address {207.17.137.1/24 to 207.17.137.254/24;}hostaddressbase 10.1.10.5/24;}ruleset 1A {from zone inside;to zone outside;rule 1 {match {sourceaddress 10.1.10.0/24;}then {sourcenat pool A;root> show security flow sessionSession ID: 57737, Policy name: defaultpermit/4, Timeout: 1772 root> show security nat source pool allTotal pools: 1Pool name : APool id : 4Routing instance : defaultPort : no translationTotal addresses : 254Translation hits : 6Example 3 :目的地址转换(NAT)一对一,使所有进标的目的拜访公网IP(100.0.0.1/32)地址的流量都转换为内网的一个IP(10.1.10.5/32)地址配置:[edit security nat destination]root# showaddress 10.1.10.5/24;}ruleset 1 {from zone outside;rule 1A {match {destinationaddress 100.0.0.1/32;}Then {destinationnat pool A;Example4 :目的地址转换(NAT)一对多,使所有进标的目的拜访公网IP(100.0.0.1/32port:80/81)地址的流量都转换为内网的多个IP(10.1.10.5/32port:8080 10.1.10.6/32port:8181)地址图解:将拜访公网ip 100.0.0.1 port 80转换为内网ip 10.1.10.5 port 8080将拜访公网ip 100.0.0.1 port 81转换为内网ip 10.1.10.6 port 8181配置:[edit security nat destination]root# showaddress 10.1.10.5/24 port 8080;pool B{address 10.1.10.5/24 port 8181;}ruleset 1 {from zone outside;rule 1A {match {destinationaddress 100.0.0.1/32;destinationport 80;}then {destinationnat pool A;rule 1B {match {destinationaddress 100.0.0.1/32;destinationport 81;}then {destinationnat pool B;root> show security flow sessionSession ID: 12554, Policy name: defaultpermit/4, Timeout: 14 Out: 10.1.10.5/8080 > 1.1.70.6/58204;tcp, If: ge0/0/2.01 sessions displayedSession ID: 12554, Policy name: defaultpermit/4, Timeout: 14 Out: 10.1.10.5/8181 > 1.1.70.6/58304;tcp, If: ge0/0/2.01 sessions displayed2.2 透明模式的配置1.配置Bridge Domains桥接域(Bridge Domains):属于同一泛洪或播送域的一组逻辑接口.在同一个Vlan里,桥接域可以跨越多个设备的一个或多个接口.默认情况下,每个桥接域都维护着自己的MAC地址转颁发,从属于本桥接域的接口接受的数据包.在桥接域里转发的数据包,必须是一个0已经被打上Vlan ID的数据包,并且这个Vlan ID 是属于这个桥接域的.CLI命令配置举例:root# set bridgedomains bd1 domaintype bridge vlanidlist 1,10//配置桥接域bd1,并且指定模式为桥模式,属于这个桥接域的vlan ID 1和10root# set bridgedomains bd2 domaintype bridge vlanid 2//配置桥接域bd2,并且指定模式为桥模式,属于这个桥接域的vlan ID 2注:如果要配置多个vlan ID时,使用vlanidlist.root# set protocols l2learning globalmaclimit 64000 packetaction drop//配置在一个逻辑接口上学习到的最大MAC地址数量2.配置Layer 2 逻辑接口layer2接口模式有2种模式,trunk和access.CLI命令配置举例:root# set interfaces ge3/0/0 unit 0 family bridge interfacemode trunk vlanidlist 1–10//将接口ge3/0/0配置为2层trunk模式,并转发来自vlan 110数据包root# set interfaces ge3/0/0 unit 0 family bridge interfacemode access vlanid 1//将接口ge3/0/0配置为2层access模式,并转发来自vlan 1数据包root# set interfaces ge3/0/0 vlantagging nativevlanid 10//对于来自物理接口没有vlan标识的数据包打上vlan 10 3.配置layer 2区域CLI命令配置举例:root# set security zones securityzone l2–zone1 interfaces ge3/0/0.0root# set security zones securityzone l2–zone2 interfaces ge3/0/1.0 root# set security zones securityzone l2–zone2 hostinboundtraffic systemservices all//允许所有支持的应用作为hostinbound traffic通过“l2–zone2”(例如SSH, Telnet, SNMP, 以及其他应用)CLI命令配置举例:root# set security policies fromzone l2–zone1 tozone l2–zone2 policy p1 match application httproot# set security policies fromzone l2–zone1 tozone l2–zone2 policy p1 then permit5.配置集成路由桥接口(Integrated Routing and Bridging Interfaces)(可选)irb接口其实就是原来在screenOS平台下的vlan 1 接口,起一个办理的作用.CLI命令配置举例://将irb接口放到桥接域bd2里root# set system services webmanagement http//打开SRX的web办理办事注:irb接口必须是在桥接域配置为单个vlan ID才干配置.当桥接域里配置是vlanidlist时,irb是不克不及配置的.SRX不支持路由与透明模式同时运行,初始时是运行在路由模式下,当配置成透明时必须要重启设备.日志转发转发syslog到一台日志办事器systemsyslog {host 192.168.1.100 {user info;changelog notice;interactivecommands notice;match"(UI_COMMIT:)|(UI_COMMIT_AT_COMPLETED)|(FLOW_SESSION_CREATE)|(FLOW_SESSION_DENY)";logprefix SecureTrack_SRX_3;转发traffic log到一台日志办事器security {log {format sdsyslog;sourceaddress 192.168.1.1;stream trafficlog {severity info;format sdsyslog; host {192.168.1.120;}}stream trafficlogtest {severity info;format sdsyslog;host {192.168.1.100;}。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Juniper SRX系列防火墙配置管理手册目录一、JUNOS操作系统介绍.............................................................................. 错误!未定义书签。

层次化配置结构............................................................................................ 错误!未定义书签。

JunOS配置管理............................................................................................. 错误!未定义书签。

SRX主要配置内容 ........................................................................................ 错误!未定义书签。

二、SRX防火墙配置操作举例说明............................................................... 错误!未定义书签。

初始安装 ....................................................................................................... 错误!未定义书签。

设备登陆................................................................................................ 错误!未定义书签。

设备恢复出厂介绍................................................................................ 错误!未定义书签。

设置root用户口令............................................................................... 错误!未定义书签。

设置远程登陆管理用户........................................................................ 错误!未定义书签。

远程管理SRX相关配置........................................................................ 错误!未定义书签。

配置操作实验拓扑........................................................................................ 错误!未定义书签。

策略相关配置说明........................................................................................ 错误!未定义书签。

策略地址对象定义................................................................................ 错误!未定义书签。

策略服务对象定义................................................................................ 错误!未定义书签。

策略时间调度对象定义........................................................................ 错误!未定义书签。

添加策略配置举例................................................................................ 错误!未定义书签。

策略删除................................................................................................ 错误!未定义书签。

调整策略顺序........................................................................................ 错误!未定义书签。

策略失效与激活.................................................................................... 错误!未定义书签。

地址转换 ....................................................................................................... 错误!未定义书签。

Interface based NAT 基于接口的源地址转换..................................... 错误!未定义书签。

Pool based Source NAT基于地址池的源地址转换 ............................. 错误!未定义书签。

Pool base destination NAT基于地址池的目标地址转换 .................... 错误!未定义书签。

Pool base Static NAT基于地址池的静态地址转换 ............................. 错误!未定义书签。

路由协议配置................................................................................................ 错误!未定义书签。

静态路由配置.......................................................................................... 错误!未定义书签。

OSPF配置 ................................................................................................ 错误!未定义书签。

交换机Firewall限制功能............................................................................... 错误!未定义书签。

限制IP地................................................................................................. 错误!未定义书签。

限制MAC地址........................................................................................ 错误!未定义书签。

三、SRX防火墙常规操作与维护................................................................... 错误!未定义书签。

设备关机.............................................................................................. 错误!未定义书签。

设备重启.............................................................................................. 错误!未定义书签。

操作系统升级...................................................................................... 错误!未定义书签。

密码恢复.............................................................................................. 错误!未定义书签。

常用监控维护命令.............................................................................. 错误!未定义书签。

Juniper SRX Branch系列防火墙配置管理手册说明SRX系列防火墙是Juniper公司基于JUNOS操作系统的安全系列产品,JUNOS集成了路由、交换、安全性和一系列丰富的网络服务。

目前Juniper公司的全系列路由器产品、交换机产品和SRX安全产品均采用统一源代码的JUNOS操作系统,JUNOS是全球首款将转发与控制功能相隔离,并采用模块化软件架构的网络操作系统。

JUNOS作为电信级产品的精髓是Juniper真正成功的基石,它让企业级产品同样具有电信级的不间断运营特性,更好的安全性和管理特性,JUNOS软件创新的分布式架构为高性能、高可用、高可扩展的网络奠定了基础。

基于NP架构的SRX系列产品产品同时提供性能优异的防火墙、NAT、IPSEC、IPS、UTM等全系列安全功能,其安全功能主要来源于已被广泛证明的ScreenOS操作系统。

本文旨在为熟悉Netscreen防火墙ScreenOS操作系统的工程师提供SRX防火墙参考配置,以便于大家能够快速部署和维护SRX防火墙,文档介绍JUNOS操作系统,并参考ScreenOS配置介绍SRX防火墙配置方法,最后对SRX防火墙常规操作与维护做简要说明。

鉴于SRX系列防火墙低端<Branch>系列与高端3K、5K系列在功能配置与包处理流程有所差异,本人主要以低端系列功能配置介绍为主,Branch系列型号目前包含:SRX100\210\240\650将来会有新的产品加入到Branch 家族,请随时关注官方网站动态,配置大同小异。

一、JUNOS操作系统介绍层次化配置结构JUNOS采用基于FreeBSD内核的软件模块化操作系统,支持CLI命令行和WEBUI两种接口配置方式,本文主要对CLI命令行方式进行配置说明。