Grupo de Banco de Dados Inteligentes 1 Universidade Federal do Rio Grande do Sul

英特尔的一些经典广告语 给电脑一颗奔腾的芯

英特尔的一些经典广告语给电脑一颗奔腾的芯各位读友大家好!你有你的木棉,我有我的文章,为了你的木棉,应读我的文章!若为比翼双飞鸟,定是人间有情人!若读此篇优秀文,必成天上比翼鸟!英特尔的一些经典广告语给电脑一颗奔腾的芯英特尔公司的微处理器最初只是被冠以x86,并没有自己的品牌,为了突出自己的品牌,从586后,电脑的运行速度就以奔腾多少来界定了。

据说英特尔公司为了推出自己的奔腾品牌,曾给各大电脑公司5%的返利,就是为了在他们的产品和包装上贴上intel inside的字样,而给电脑一颗奔腾的芯则一语双关,既突出了品牌又贴切地体现了奔腾微处理器功能和澎湃的驱动力。

丰田汽车:车到山前必有路,有路必有丰田车80年代,中国的道路上除了除了国产汽车就只有日本的进口车了。

丰田汽车作为日本最大的汽车公司自然在中国市场上执牛耳,而这句精彩的广告语则很符合当时的情况;巧妙的把中国的俗语结合起来,体现出自信和一股霸气,且朗朗上口。

如今,丰田汽车恐怕已经不敢再这样说大话了,但很多中国人还是记住了这句广告语。

金利来:男人的世界金利来的成功除了得益于一个好名字外还在于成功的定位,他们把自己的产品定位于成功和有身份的男士,多年来坚持不懈,终于成为男士服装中的精品,而这句广告语则画龙点睛一般准确体现了金利来的定位和核心价值。

沙宣洗发水:我的光彩来自你的风采沙宣是宝洁公司洗发水品牌中的后起之秀,他们请来国际著名美发专家维达沙宣做自己的品牌形象大使,并用维达?沙宣本人的名字作为品牌,从而树立起专业洗发、护发的形象,而我的光彩来自你的风采则有画龙点睛之感。

斯沃琪:腕上风景线提到瑞士的手表似乎只会联想到名贵的形象和精湛的工艺。

然而,面对日本手表的夹击,名贵的瑞士手表似乎风光不再。

斯沃琪的出现打破了这种不利的局面,他们以引领时尚和物美价廉的姿态出现,而且款式众多且生产数量有限,那鲜艳的色彩和精美的造型正如广告语所表现的那样:腕上风景线。

UPS快递:珍惜所托,一如亲递快递公司的广告宣传往往突出一个快字,但UPS快递公司通过一系列的广告宣传塑造了自己更为亲和的形象,从问候早上好的英俊青年到一张张服务人员的笑脸,UPS更注重形象的感染力,珍惜所托,一如亲递则体现的是人文的关怀和情感的传达。

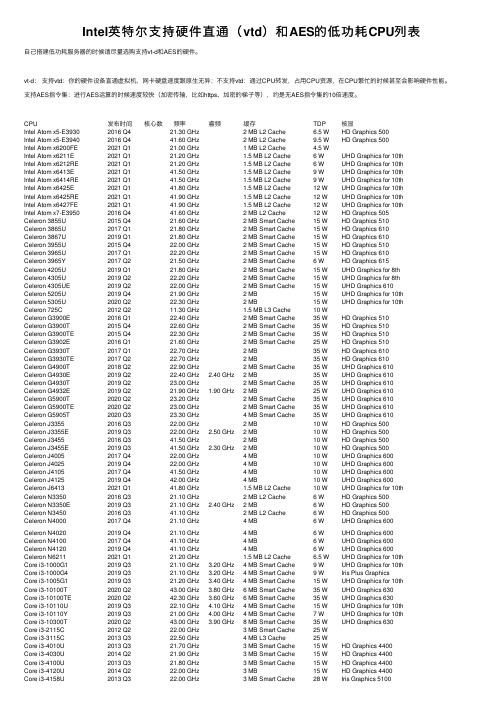

Intel英特尔支持硬件直通(vtd)和AES的低功耗CPU列表

Intel英特尔⽀持硬件直通(vtd)和AES的低功耗CPU列表⾃⼰搭建低功耗服务器的时候请尽量选购⽀持vt-d和AES的硬件。

vt-d:⽀持vtd:你的硬件设备直通虚拟机,⽹卡硬盘速度跟原⽣⽆异;不⽀持vtd:通过CPU转发,占⽤CPU资源,在CPU繁忙的时候甚⾄会影响硬件性能。

⽀持AES指令集:进⾏AES运算的时候速度较快(加密传输,⽐如https、加密的梯⼦等),约是⽆AES指令集的10倍速度。

CPU发布时间核⼼数频率睿频缓存TDP核显Intel Atom x5-E39302016 Q421.30 GHz 2 MB L2 Cache 6.5 W HD Graphics 500Intel Atom x5-E39402016 Q441.60 GHz 2 MB L2 Cache9.5 W HD Graphics 500Intel Atom x6200FE2021 Q121.00 GHz 1 MB L2 Cache 4.5 W Intel Atom x6211E2021 Q121.20 GHz 1.5 MB L2 Cache 6 W UHD Graphics for 10thIntel Atom x6212RE2021 Q121.20 GHz 1.5 MB L2 Cache 6 W UHD Graphics for 10thIntel Atom x6413E2021 Q141.50 GHz 1.5 MB L2 Cache9 W UHD Graphics for 10thIntel Atom x6414RE2021 Q141.50 GHz 1.5 MB L2 Cache9 W UHD Graphics for 10thIntel Atom x6425E2021 Q141.80 GHz 1.5 MB L2 Cache12 W UHD Graphics for 10thIntel Atom x6425RE2021 Q141.90 GHz 1.5 MB L2 Cache12 W UHD Graphics for 10thIntel Atom x6427FE2021 Q141.90 GHz 1.5 MB L2 Cache12 W UHD Graphics for 10thIntel Atom x7-E39502016 Q441.60 GHz 2 MB L2 Cache12 W HD Graphics 505Celeron 3855U2015 Q421.60 GHz 2 MB Smart Cache15 W HD Graphics 510Celeron 3865U2017 Q121.80 GHz 2 MB Smart Cache15 W HD Graphics 610Celeron 3867U2019 Q121.80 GHz 2 MB Smart Cache15 W HD Graphics 610Celeron 3955U2015 Q422.00 GHz 2 MB Smart Cache15 W HD Graphics 510Celeron 3965U2017 Q122.20 GHz 2 MB Smart Cache15 W HD Graphics 610Celeron 3965Y2017 Q221.50 GHz 2 MB Smart Cache 6 W HD Graphics 615Celeron 4205U2019 Q121.80 GHz 2 MB Smart Cache15 W UHD Graphics for 8thCeleron 4305U2019 Q222.20 GHz 2 MB Smart Cache15 W UHD Graphics for 8thCeleron 4305UE2019 Q222.00 GHz 2 MB Smart Cache15 W UHD Graphics 610Celeron 5205U2019 Q421.90 GHz 2 MB15 W UHD Graphics for 10thCeleron 5305U2020 Q222.30 GHz 2 MB15 W UHD Graphics for 10thCeleron 725C2012 Q211.30 GHz 1.5 MB L3 Cache10 W Celeron G3900E2016 Q122.40 GHz 2 MB Smart Cache35 W HD Graphics 510Celeron G3900T2015 Q422.60 GHz 2 MB Smart Cache35 W HD Graphics 510Celeron G3900TE2015 Q422.30 GHz 2 MB Smart Cache35 W HD Graphics 510Celeron G3902E2016 Q121.60 GHz 2 MB Smart Cache25 W HD Graphics 510Celeron G3930T2017 Q122.70 GHz 2 MB35 W HD Graphics 610Celeron G3930TE2017 Q222.70 GHz 2 MB35 W HD Graphics 610Celeron G4900T2018 Q222.90 GHz 2 MB Smart Cache35 W UHD Graphics 610Celeron G4930E2019 Q222.40 GHz 2.40 GHz 2 MB35 W UHD Graphics 610Celeron G4930T2019 Q223.00 GHz 2 MB Smart Cache35 W UHD Graphics 610Celeron G4932E2019 Q221.90 GHz 1.90 GHz 2 MB25 W UHD Graphics 610Celeron G5900T2020 Q223.20 GHz 2 MB Smart Cache35 W UHD Graphics 610Celeron G5900TE2020 Q223.00 GHz 2 MB Smart Cache35 W UHD Graphics 610Celeron G5905T2020 Q323.30 GHz 4 MB Smart Cache35 W UHD Graphics 610Celeron J33552016 Q322.00 GHz 2 MB10 W HD Graphics 500Celeron J3355E2019 Q322.00 GHz 2.50 GHz 2 MB10 W HD Graphics 500Celeron J34552016 Q341.50 GHz 2 MB10 W HD Graphics 500Celeron J3455E2019 Q341.50 GHz 2.30 GHz 2 MB10 W HD Graphics 500Celeron J40052017 Q422.00 GHz 4 MB10 W UHD Graphics 600Celeron J40252019 Q422.00 GHz 4 MB10 W UHD Graphics 600Celeron J41052017 Q441.50 GHz 4 MB10 W UHD Graphics 600Celeron J41252019 Q442.00 GHz 4 MB10 W UHD Graphics 600Celeron J64132021 Q141.80 GHz 1.5 MB L2 Cache10 W UHD Graphics for 10thCeleron N33502016 Q321.10 GHz 2 MB L2 Cache 6 W HD Graphics 500Celeron N3350E2019 Q321.10 GHz 2.40 GHz 2 MB 6 W HD Graphics 500Celeron N34502016 Q341.10 GHz 2 MB L2 Cache 6 W HD Graphics 500Celeron N40002017 Q421.10 GHz 4 MB 6 W UHD Graphics 600Celeron N40202019 Q421.10 GHz 4 MB 6 W UHD Graphics 600Celeron N41002017 Q441.10 GHz 4 MB 6 W UHD Graphics 600Celeron N41202019 Q441.10 GHz 4 MB 6 W UHD Graphics 600Celeron N62112021 Q121.20 GHz 1.5 MB L2 Cache 6.5 W UHD Graphics for 10thCore i3-1000G12019 Q321.10 GHz 3.20 GHz 4 MB Smart Cache9 W UHD Graphics for 10thCore i3-1000G42019 Q321.10 GHz 3.20 GHz 4 MB Smart Cache9 W Iris Plus GraphicsCore i3-1005G12019 Q321.20 GHz 3.40 GHz 4 MB Smart Cache15 W UHD Graphics for 10thCore i3-10100T2020 Q243.00 GHz 3.80 GHz 6 MB Smart Cache35 W UHD Graphics 630Core i3-10100TE2020 Q242.30 GHz 3.60 GHz 6 MB Smart Cache35 W UHD Graphics 630Core i3-10110U2019 Q322.10 GHz 4.10 GHz 4 MB Smart Cache15 W UHD Graphics for 10thCore i3-10110Y2019 Q321.00 GHz 4.00 GHz 4 MB Smart Cache7 W UHD Graphics for 10thCore i3-10300T2020 Q243.00 GHz 3.90 GHz8 MB Smart Cache35 W UHD Graphics 630Core i3-2115C2012 Q222.00 GHz 3 MB Smart Cache25 W Core i3-3115C2013 Q322.50 GHz 4 MB L3 Cache25 W Core i3-4010U2013 Q321.70 GHz 3 MB Smart Cache15 W HD Graphics 4400Core i3-5005U2015 Q122.00 GHz 3 MB15 W HD Graphics 5500 Core i3-5010U2015 Q122.10 GHz 3 MB15 W HD Graphics 5500Core i3-5015U2015 Q122.10 GHz 3 MB15 W HD Graphics 5500Core i3-5020U2015 Q122.20 GHz 3 MB15 W HD Graphics 5500Core i3-5157U2015 Q122.50 GHz 3 MB28 W Iris Graphics 6100Core i3-6006U2016 Q422.00 GHz 3 MB Smart Cache15 W HD Graphics 520Core i3-6100E2015 Q422.70 GHz 3 MB Smart Cache35 W HD Graphics 530Core i3-6100H2015 Q322.70 GHz 3 MB Smart Cache35 W HD Graphics 530Core i3-6100T2015 Q323.20 GHz 3 MB Smart Cache35 W HD Graphics 530Core i3-6100TE2015 Q422.70 GHz 4 MB Smart Cache35 W HD Graphics 530Core i3-6100U2015 Q322.30 GHz 3 MB Smart Cache15 W HD Graphics 520Core i3-6102E2015 Q421.90 GHz 3 MB Smart Cache25 W HD Graphics 530Core i3-6157U2016 Q322.40 GHz 3 MB Smart Cache28 W Iris Graphics 550Core i3-6167U2015 Q322.70 GHz 3 MB Smart Cache28 W Iris Graphics 550Core i3-6300T2015 Q323.30 GHz 4 MB Smart Cache35 W HD Graphics 530Core i3-7020U2018 Q222.30 GHz 3 MB Smart Cache15 W HD Graphics 620Core i3-7100E2017 Q122.90 GHz 3 MB35 W HD Graphics 630Core i3-7100H2017 Q123.00 GHz 3 MB35 W HD Graphics 630Core i3-7100T2017 Q123.40 GHz 3 MB Smart Cache35 W HD Graphics 630Core i3-7100U2016 Q322.40 GHz 3 MB Smart Cache15 W HD Graphics 620Core i3-7101TE2017 Q123.40 GHz 3 MB Smart Cache35 W HD Graphics 630Core i3-7102E2017 Q122.10 GHz 3 MB25 W HD Graphics 630Core i3-7130U2017 Q222.70 GHz 3 MB Smart Cache15 W HD Graphics 620Core i3-7167U2017 Q122.80 GHz 3 MB28 W Iris Plus Graphics 650Core i3-7300T2017 Q123.50 GHz 4 MB Smart Cache35 W HD Graphics 630Core i3-8100T2018 Q243.10 GHz 6 MB Smart Cache35 W UHD Graphics 630Core i3-8109U2018 Q223.00 GHz 3.60 GHz 4 MB Smart Cache28 W Iris Plus Graphics 655Core i3-8130U2018 Q122.20 GHz 3.40 GHz 4 MB Smart Cache15 W UHD Graphics 620Core i3-8140U2019 Q422.10 GHz 3.90 GHz 4 MB Smart Cache15 W UHD Graphics 620Core i3-8145U2018 Q322.10 GHz 3.90 GHz 4 MB Smart Cache15 W UHD Graphics for 8thCore i3-8145UE2019 Q222.20 GHz 3.90 GHz 4 MB Smart Cache15 W UHD Graphics 620Core i3-8300T2018 Q243.20 GHz 8 MB Smart Cache35 W UHD Graphics 630Core i3-9100HL2019 Q241.60 GHz 2.90 GHz 6 MB25 W UHD Graphics 630Core i3-9100T2019 Q243.10 GHz 3.70 GHz 6 MB Smart Cache35 W UHD Graphics 630Core i3-9100TE2019 Q242.20 GHz 3.20 GHz 6 MB35 W UHD Graphics 630Core i3-9300T2019 Q243.20 GHz 3.80 GHz8 MB Smart Cache35 W UHD Graphics 630Core i5-10210U2019 Q341.60 GHz 4.20 GHz 6 MB Smart Cache15 W UHD Graphics for 10thCore i5-10210Y2019 Q341.00 GHz 4.00 GHz 6 MB Smart Cache7 W UHD Graphics for 10thCore i5-1030G42019 Q34700 MHz 3.50 GHz 6 MB Smart Cache9 W Iris Plus GraphicsCore i5-1030G72019 Q34800 MHz 3.50 GHz 6 MB Smart Cache9 W Iris Plus GraphicsCore i5-10310U2020 Q241.70 GHz 4.40 GHz 6 MB Smart Cache15 W UHD Graphics for 10thCore i5-10310Y2019 Q341.10 GHz 4.10 GHz 6 MB Smart Cache7 W UHD Graphics for 10thCore i5-1035G12019 Q341.00 GHz 3.60 GHz 6 MB Smart Cache15 W UHD Graphics for 10th Core i5-1035G42019 Q341.10 GHz 3.70 GHz 6 MB Smart Cache15 W Iris Plus Graphics Core i5-1035G72019 Q341.20 GHz 3.70 GHz 6 MB Smart Cache15 W Iris Plus Graphics Core i5-1038NG72020 Q242.00 GHz 3.80 GHz 6 MB Smart Cache28 W Iris Plus Graphics Core i5-10400T2020 Q262.00 GHz 3.60 GHz12 MB Smart Cache35 W UHD Graphics 630 Core i5-10500T2020 Q262.30 GHz 3.80 GHz12 MB Smart Cache35 W UHD Graphics 630 Core i5-10500TE2020 Q262.30 GHz 3.70 GHz12 MB Smart Cache35 W UHD Graphics 630 Core i5-10600T2020 Q262.40 GHz 4.00 GHz12 MB Smart Cache35 W UHD Graphics 630 Core i5-2390T2011 Q122.70 GHz 3.50 GHz 3 MB Smart Cache35 W HD Graphics 2000 Core i5-2510E2011 Q122.50 GHz 3.10 GHz 3 MB Smart Cache35 W HD Graphics 3000 Core i5-2515E2011 Q122.50 GHz 3.10 GHz 3 MB Smart Cache35 W HD Graphics 3000 Core i5-2520M2011 Q122.50 GHz 3.20 GHz 3 MB Smart Cache35 W HD Graphics 3000 Core i5-2537M2011 Q121.40 GHz 2.30 GHz 3 MB Smart Cache17 W HD Graphics 3000 Core i5-2540M2011 Q122.60 GHz 3.30 GHz 3 MB Smart Cache35 W HD Graphics 3000 Core i5-2557M2011 Q221.70 GHz 2.70 GHz 3 MB L3 Cache17 W HD Graphics 3000 Core i5-3210M2012 Q222.50 GHz 3.10 GHz 3 MB Smart Cache35 W HD Graphics 4000 Core i5-3317U2012 Q221.70 GHz 2.60 GHz 3 MB Smart Cache17 W HD Graphics 4000 Core i5-3320M2012 Q222.60 GHz 3.30 GHz 3 MB Smart Cache35 W HD Graphics 4000 Core i5-3337U2013 Q121.80 GHz 2.70 GHz 3 MB Smart Cache17 W HD Graphics 4000 Core i5-3339Y2013 Q121.50 GHz 2.00 GHz 3 MB13 W HD Graphics 4000 Core i5-3340M2013 Q122.70 GHz 3.40 GHz 3 MB Smart Cache35 W HD Graphics 4000 Core i5-3360M2012 Q222.80 GHz 3.50 GHz 3 MB Smart Cache35 W HD Graphics 4000 Core i5-3380M2013 Q122.90 GHz 3.60 GHz 3 MB Smart Cache35 W HD Graphics 4000 Core i5-3427U2012 Q221.80 GHz 2.80 GHz 3 MB Smart Cache17 W HD Graphics 4000 Core i5-3437U2013 Q121.90 GHz 2.90 GHz 3 MB Smart Cache17 W HD Graphics 4000 Core i5-3439Y2013 Q121.50 GHz 2.30 GHz 3 MB13 W HD Graphics 4000 Core i5-3470T2012 Q222.90 GHz 3.60 GHz 3 MB Smart Cache35 W HD Graphics 2500 Core i5-3610ME2012 Q222.70 GHz 3.30 GHz 3 MB Smart Cache35 W HD Graphics 4000 Core i5-4250U2013 Q321.30 GHz 2.60 GHz 3 MB Smart Cache15 W HD Graphics 5000 Core i5-4258U2013 Q322.40 GHz 2.90 GHz 3 MB Smart Cache28 W Iris Graphics 5100 Core i5-4260U2014 Q221.40 GHz 2.70 GHz 3 MB Smart Cache15 W HD Graphics 5000 Core i5-4278U2014 Q322.60 GHz 3.10 GHz 3 MB28 W Iris Graphics 5100 Core i5-4288U2013 Q322.60 GHz 3.10 GHz 3 MB Smart Cache28 W Iris Graphics 5100 Core i5-4300M2013 Q422.60 GHz 3.30 GHz 3 MB Smart Cache37 W HD Graphics 4600 Core i5-4300U2013 Q321.90 GHz 2.90 GHz 3 MB Smart Cache15 W HD Graphics 4400Core i5-4400E2013 Q322.70 GHz 3.30 GHz 3 MB Smart Cache37 W HD Graphics 4600Core i5-4402E2013 Q321.60 GHz 2.70 GHz 3 MB Smart Cache25 W HD Graphics 4600Core i5-4402EC2014 Q122.50 GHz 4 MB Smart Cache27 W Core i5-4410E2014 Q222.90 GHz 3 MB Smart Cache37 W HD Graphics 4600Core i5-4422E2014 Q221.80 GHz 2.90 GHz 3 MB Smart Cache25 W HD Graphics 4600Core i5-4460T2014 Q241.90 GHz 2.70 GHz 6 MB Smart Cache35 W HD Graphics 4600Core i5-4570T2013 Q222.90 GHz 3.60 GHz 4 MB Smart Cache35 W HD Graphics 4600Core i5-4570TE2013 Q222.70 GHz 3.30 GHz 4 MB Smart Cache35 W HD Graphics 4600Core i5-4590T2014 Q242.00 GHz 3.00 GHz 6 MB Smart Cache35 W HD Graphics 4600Core i5-5200U2015 Q122.20 GHz 2.70 GHz 3 MB15 W HD Graphics 5500Core i5-520E2010 Q122.40 GHz 2.93 GHz 3 MB Smart Cache35 W Core i5-520M2010 Q122.40 GHz 2.93 GHz 3 MB Smart Cache35 W HD Graphics for Previous Generation s Core i5-520UM2010 Q121.07 GHz 1.87 GHz 3 MB Smart Cache18 W HD Graphics for Previous Generation s Core i5-5250U2015 Q121.60 GHz 2.70 GHz 3 MB15 W HD Graphics 6000Core i5-5257U2015 Q122.70 GHz 3.10 GHz 3 MB28 W Iris Graphics 6100Core i5-5287U2015 Q122.90 GHz 3.30 GHz 3 MB28 W Iris Graphics 6100Core i5-5300U2015 Q122.30 GHz 2.90 GHz 3 MB15 W HD Graphics 5500Core i5-5350U2015 Q121.80 GHz 2.90 GHz 3 MB15 W HD Graphics 6000Core i5-540M2010 Q122.53 GHz 3.07 GHz 3 MB Smart Cache35 W HD Graphics for Previous Generation s Core i5-540UM2010 Q221.20 GHz 2.00 GHz 3 MB Smart Cache18 W HD Graphics for Previous Generation s Core i5-560M2010 Q322.66 GHz 3.20 GHz 3 MB Smart Cache35 W HD Graphics for Previous Generation s Core i5-560UM2010 Q321.33 GHz 2.13 GHz 3 MB Smart Cache18 W HD Graphics for Previous Generation s Core i5-580M2010 Q322.66 GHz 3.33 GHz 3 MB Smart Cache35 W HD Graphics for Previous Generation s Core i5-6200U2015 Q322.30 GHz 2.80 GHz 3 MB Smart Cache15 W HD Graphics 520Core i5-6260U2015 Q321.80 GHz 2.90 GHz 4 MB Smart Cache15 W Iris Graphics 540Core i5-6267U2015 Q322.90 GHz 3.30 GHz 4 MB Smart Cache28 W Iris Graphics 550Core i5-6287U2015 Q323.10 GHz 3.50 GHz 4 MB Smart Cache28 W Iris Graphics 550Core i5-6300U2015 Q322.40 GHz 3.00 GHz 3 MB Smart Cache15 W HD Graphics 520Core i5-6360U2015 Q322.00 GHz 3.10 GHz 4 MB Smart Cache15 W Iris Graphics 540Core i5-6400T2015 Q342.20 GHz 2.80 GHz 6 MB Smart Cache35 W HD Graphics 530Core i5-6442EQ2015 Q441.90 GHz 2.70 GHz 6 MB Smart Cache25 W HD Graphics 530Core i5-6500T2015 Q342.50 GHz 3.10 GHz 6 MB Smart Cache35 W HD Graphics 530Core i5-6500TE2015 Q442.30 GHz 3.30 GHz 6 MB Smart Cache35 W HD Graphics 530Core i5-6600T2015 Q342.70 GHz 3.50 GHz 6 MB Smart Cache35 W HD Graphics 530Core i5-7200U2016 Q322.50 GHz 3.10 GHz 3 MB Smart Cache15 W HD Graphics 620Core i5-7260U2017 Q122.20 GHz 3.40 GHz 4 MB15 W Iris Plus Graphics 640Core i5-7267U2017 Q123.10 GHz 3.50 GHz 4 MB28 W Iris Plus Graphics 650Core i5-7287U2017 Q123.30 GHz 3.70 GHz 4 MB28 W Iris Plus Graphics 650Core i5-7300U2017 Q122.60 GHz 3.50 GHz 3 MB Smart Cache15 W HD Graphics 620Core i5-7360U2017 Q122.30 GHz 3.60 GHz 4 MB15 W Iris Plus Graphics 640Core i5-7400T2017 Q142.40 GHz 3.00 GHz 6 MB Smart Cache35 W HD Graphics 630Core i5-7442EQ2017 Q142.10 GHz 2.90 GHz 6 MB25 W HD Graphics 630Core i5-7500T2017 Q142.70 GHz 3.30 GHz 6 MB Smart Cache35 W HD Graphics 630Core i5-7600T2017 Q142.80 GHz 3.70 GHz 6 MB Smart Cache35 W HD Graphics 630Core i5-7Y542016 Q321.20 GHz 3.20 GHz 4 MB Smart Cache 4.5 W HD Graphics 615Core i5-7Y572017 Q121.20 GHz 3.30 GHz 4 MB Smart Cache 4.5 W HD Graphics 615Core i5-8200Y2018 Q321.30 GHz 3.90 GHz 4 MB Smart Cache 5 W UHD Graphics 615Core i5-8210Y2019 Q121.60 GHz 3.60 GHz 4 MB Smart Cache7 W UHD Graphics 617Core i5-8250U2017 Q341.60 GHz 3.40 GHz 6 MB Smart Cache15 W UHD Graphics 620Core i5-8257U2019 Q341.40 GHz 3.90 GHz 6 MB Smart Cache15 W Iris Plus Graphics 645Core i5-8259U2018 Q242.30 GHz 3.80 GHz 6 MB Smart Cache28 W Iris Plus Graphics 655Core i5-8260U2019 Q441.60 GHz 3.90 GHz 6 MB Smart Cache15 W UHD Graphics 620Core i5-8265U2018 Q341.60 GHz 3.90 GHz 6 MB Smart Cache15 W UHD Graphics for 8thCore i5-8269U2018 Q242.60 GHz 4.20 GHz 6 MB Smart Cache28 W Iris Plus Graphics 655Core i5-8279U2019 Q242.40 GHz 4.10 GHz 6 MB Smart Cache28 W Iris Plus Graphics 655Core i5-8310Y2019 Q121.60 GHz 3.90 GHz 4 MB Smart Cache7 W UHD Graphics 617Core i5-8350U2017 Q341.70 GHz 3.60 GHz 6 MB Smart Cache15 W UHD Graphics 620Core i5-8365U2019 Q241.60 GHz 4.10 GHz 6 MB Smart Cache15 W UHD Graphics for 8thCore i5-8365UE2019 Q241.60 GHz 4.10 GHz 6 MB Smart Cache15 W UHD Graphics 620Core i5-8400T2018 Q261.70 GHz 3.30 GHz9 MB Smart Cache35 W UHD Graphics 630Core i5-8500T2018 Q262.10 GHz 3.50 GHz9 MB Smart Cache35 W UHD Graphics 630Core i5-8600T2018 Q262.30 GHz 3.70 GHz9 MB Smart Cache35 W UHD Graphics 630Core i5-9400T2019 Q261.80 GHz 3.40 GHz9 MB Smart Cache35 W UHD Graphics 630Core i5-9500T2019 Q262.20 GHz 3.70 GHz9 MB Smart Cache35 W UHD Graphics 630Core i5-9500TE2019 Q262.20 GHz 3.60 GHz9 MB35 W UHD Graphics 630Core i5-9600T2019 Q262.30 GHz 3.90 GHz9 MB Smart Cache35 W UHD Graphics 630Core i7-10510U2019 Q341.80 GHz 4.90 GHz8 MB Smart Cache15 W UHD Graphics for 10thCore i7-10510Y2019 Q341.20 GHz 4.50 GHz8 MB Smart Cache7 W UHD Graphics for 10thCore i7-1060G72019 Q341.00 GHz 3.80 GHz8 MB Smart Cache9 W Iris Plus GraphicsCore i7-10610U2020 Q241.80 GHz 4.90 GHz8 MB Smart Cache15 W UHD Graphics for 10thCore i7-1065G72019 Q341.30 GHz 3.90 GHz8 MB Smart Cache15 W Iris Plus GraphicsCore i7-1068NG72020 Q242.30 GHz 4.10 GHz8 MB Smart Cache28 W Iris Plus GraphicsCore i7-10700T2020 Q282.00 GHz 4.50 GHz16 MB Smart Cache35 W UHD Graphics 630Core i7-10700TE2020 Q282.00 GHz 4.40 GHz16 MB Smart Cache35 W UHD Graphics 630Core i7-2649M2011 Q122.30 GHz 3.20 GHz 4 MB Smart Cache25 W HD Graphics 3000Core i7-2655LE2011 Q122.20 GHz 2.90 GHz 4 MB Smart Cache25 W HD Graphics 3000Core i7-2657M2011 Q121.60 GHz 2.70 GHz 4 MB Smart Cache17 W HD Graphics 3000Core i7-2677M2011 Q221.80 GHz 2.90 GHz 4 MB L3 Cache17 W HD Graphics 3000Core i7-3517U2012 Q221.90 GHz 3.00 GHz 4 MB Smart Cache17 W HD Graphics 4000Core i7-3517UE2012 Q221.70 GHz 2.80 GHz 4 MB Smart Cache17 W HD Graphics 4000Core i7-3520M2012 Q222.90 GHz 3.60 GHz 4 MB Smart Cache35 W HD Graphics 4000Core i7-3537U2013 Q122.00 GHz 3.10 GHz 4 MB Smart Cache17 W HD Graphics 4000Core i7-3540M2013 Q123.00 GHz 3.70 GHz 4 MB Smart Cache35 W HD Graphics 4000Core i7-3555LE2012 Q222.50 GHz 3.20 GHz 4 MB Smart Cache25 W HD Graphics 4000Core i7-3612QE2012 Q242.10 GHz 3.10 GHz 6 MB Smart Cache35 W HD Graphics 4000Core i7-3612QM2012 Q242.10 GHz 3.10 GHz 6 MB Smart Cache35 W HD Graphics 4000Core i7-3632QM2012 Q342.20 GHz 3.20 GHz 6 MB Smart Cache35 W HD Graphics 4000Core i7-3667U2012 Q222.00 GHz 3.20 GHz 4 MB Smart Cache17 W HD Graphics 4000Core i7-3687U2013 Q122.10 GHz 3.30 GHz 4 MB Smart Cache17 W HD Graphics 4000Core i7-3689Y2013 Q121.50 GHz 2.60 GHz 4 MB13 W HD Graphics 4000Core i7-4550U2013 Q321.50 GHz 3.00 GHz 4 MB Smart Cache15 W HD Graphics 5000Core i7-4558U2013 Q322.80 GHz 3.30 GHz 4 MB Smart Cache28 W Iris Graphics 5100Core i7-4578U2014 Q323.00 GHz 3.50 GHz 4 MB28 W Iris Graphics 5100Core i7-4600M2013 Q422.90 GHz 3.60 GHz 4 MB Smart Cache37 W HD Graphics 4600Core i7-4600U2013 Q322.10 GHz 3.30 GHz 4 MB Smart Cache15 W HD Graphics 4400Core i7-4610M2014 Q123.00 GHz 3.70 GHz 4 MB Smart Cache37 W HD Graphics 4600Core i7-4610Y2013 Q321.70 GHz 2.90 GHz 4 MB Smart Cache11.5 W HD Graphics 4200Core i7-4650U2013 Q321.70 GHz 3.30 GHz 4 MB Smart Cache15 W HD Graphics 5000Core i7-4702EC2014 Q142.00 GHz 8 MB Smart Cache27 W Core i7-4702HQ2013 Q242.20 GHz 3.20 GHz 6 MB Smart Cache37 W HD Graphics 4600Core i7-4712HQ2014 Q242.30 GHz 3.30 GHz 6 MB Smart Cache37 W HD Graphics 4600Core i7-4722HQ2015 Q142.40 GHz 3.40 GHz 6 MB37 W HD Graphics 4600Core i7-4765T2013 Q242.00 GHz 3.00 GHz8 MB Smart Cache35 W HD Graphics 4600Core i7-4785T2014 Q242.20 GHz 3.20 GHz8 MB Smart Cache35 W HD Graphics 4600Core i7-5500U2015 Q122.40 GHz 3.00 GHz 4 MB15 W HD Graphics 5500Core i7-5550U2015 Q122.00 GHz 3.00 GHz 4 MB Smart Cache15 W HD Graphics 6000Core i7-5557U2015 Q123.10 GHz 3.40 GHz 4 MB28 W Iris Graphics 6100Core i7-5600U2015 Q122.60 GHz 3.20 GHz 4 MB15 W HD Graphics 5500Core i7-5650U2015 Q122.20 GHz 3.10 GHz 4 MB15 W HD Graphics 6000Core i7-610E2010 Q122.53 GHz 3.20 GHz 4 MB Smart Cache35 W HD Graphics for Previous Generation s Core i7-620LE2010 Q122.00 GHz 2.80 GHz 4 MB Smart Cache25 W Core i7-620LM2010 Q122.00 GHz 2.80 GHz 4 MB Smart Cache25 W HD Graphics for Previous Generation s Core i7-620M2010 Q122.66 GHz 3.33 GHz 4 MB Smart Cache35 W HD Graphics for Previous Generation s Core i7-620UE2010 Q121.06 GHz 2.13 GHz 4 MB Smart Cache18 W Core i7-620UM2010 Q121.06 GHz 2.13 GHz 4 MB Smart Cache18 W HD Graphics for Previous Generation s Core i7-640LM2010 Q122.13 GHz 2.93 GHz 4 MB Smart Cache25 W HD Graphics for Previous Generation s Core i7-640M2010 Q322.80 GHz 3.46 GHz 4 MB Smart Cache35 W HD Graphics for Previous Generation s Core i7-640UM2010 Q121.20 GHz 2.27 GHz 4 MB Smart Cache18 W HD Graphics for Previous Generation s Core i7-6500U2015 Q322.50 GHz 3.10 GHz 4 MB Smart Cache15 W HD Graphics 520Core i7-6560U2015 Q322.20 GHz 3.20 GHz 4 MB Smart Cache15 W Iris Graphics 540Core i7-6567U2015 Q323.30 GHz 3.60 GHz 4 MB Smart Cache28 W Iris Graphics 550Core i7-6600U2015 Q322.60 GHz 3.40 GHz 4 MB Smart Cache15 W HD Graphics 520Core i7-660LM2010 Q322.26 GHz 3.06 GHz 4 MB Smart Cache25 W HD Graphics for Previous Generation s Core i7-660UE2010 Q121.33 GHz 2.40 GHz 4 MB18 W HD Graphics for Previous Generation s Core i7-660UM2010 Q221.33 GHz 2.40 GHz 4 MB Smart Cache18 W HD Graphics for Previous Generation s Core i7-6650U2015 Q322.20 GHz 3.40 GHz 4 MB Smart Cache15 W Iris Graphics 540Core i7-6660U2016 Q122.40 GHz 3.40 GHz 4 MB Smart Cache15 W Iris Graphics 540Core i7-6700T2015 Q342.80 GHz 3.60 GHz8 MB Smart Cache35 W HD Graphics 530Core i7-6700TE2015 Q442.40 GHz 3.40 GHz8 MB Smart Cache35 W HD Graphics 530Core i7-680UM2010 Q321.46 GHz 2.53 GHz 4 MB Smart Cache18 W HD Graphics for Previous Generation s Core i7-6822EQ2015 Q442.00 GHz 2.80 GHz8 MB Smart Cache25 W HD Graphics 530Core i7-7500U2016 Q322.70 GHz 3.50 GHz 4 MB Smart Cache15 W HD Graphics 620Core i7-7560U2017 Q122.40 GHz 3.80 GHz 4 MB15 W Iris Plus Graphics 640Core i7-7567U2017 Q123.50 GHz 4.00 GHz 4 MB28 W Iris Plus Graphics 650Core i7-7600U2017 Q122.80 GHz 3.90 GHz 4 MB Smart Cache15 W HD Graphics 620Core i7-7660U2017 Q122.50 GHz 4.00 GHz 4 MB15 W Iris Plus Graphics 640Core i7-7700T2017 Q142.90 GHz 3.80 GHz8 MB Smart Cache35 W HD Graphics 630Core i7-7Y752016 Q321.30 GHz 3.60 GHz 4 MB Smart Cache 4.5 W HD Graphics 615Core i7-8500Y2019 Q121.50 GHz 4.20 GHz 4 MB Smart Cache 5 W UHD Graphics 615Core i7-8550U2017 Q341.80 GHz 4.00 GHz8 MB Smart Cache15 W UHD Graphics 620Core i7-8557U2019 Q341.70 GHz 4.50 GHz8 MB Smart Cache15 W Iris Plus Graphics 645Core i7-8559U2018 Q242.70 GHz 4.50 GHz8 MB Smart Cache28 W Iris Plus Graphics 655Core i7-8565U2018 Q341.80 GHz 4.60 GHz8 MB Smart Cache15 W UHD Graphics for 8thCore i7-8569U2019 Q242.80 GHz 4.70 GHz8 MB Smart Cache28 W Iris Plus Graphics 655Core i7-8650U2017 Q341.90 GHz 4.20 GHz8 MB Smart Cache15 W UHD Graphics 620Core i7-8665U2019 Q241.90 GHz 4.80 GHz8 MB Smart Cache15 W UHD Graphics for 8thCore i7-8665UE2019 Q241.70 GHz 4.40 GHz8 MB Smart Cache15 W UHD Graphics 620Core i9-10900T2020 Q2101.90 GHz 4.60 GHz20 MB Smart Cache35 W UHD Graphics 630 Core i9-10900TE2020 Q2101.80 GHz 4.50 GHz20 MB Smart Cache35 W UHD Graphics 630 Core i9-9900T2019 Q282.10 GHz 4.40 GHz16 MB Smart Cache35 W UHD Graphics 630 Core m3-6Y302015 Q32900 MHz 2.20 GHz 4 MB Smart Cache 4.5 W HD Graphics 515 Core m3-7Y302016 Q321.00 GHz 2.60 GHz 4 MB Smart Cache 4.5 W HD Graphics 615 Core m3-7Y322017 Q221.10 GHz 3.00 GHz 4 MB Smart Cache 4.5 W HD Graphics 615 Core m3-8100Y2018 Q321.10 GHz 3.40 GHz 4 MB Smart Cache 5 W UHD Graphics 615 Core m5-6Y542015 Q321.10 GHz 2.70 GHz 4 MB Smart Cache 4.5 W HD Graphics 515 Core m5-6Y572015 Q321.10 GHz 2.80 GHz 4 MB Smart Cache 4.5 W HD Graphics 515 Core M-5Y102014 Q32800 MHz 2.00 GHz 4 MB 4.5 W HD Graphics 5300 Core M-5Y10a2014 Q32800 MHz 2.00 GHz 4 MB 4.5 W HD Graphics 5300 Core M-5Y10c2014 Q42800 MHz 2.00 GHz 4 MB 4.5 W HD Graphics 5300 Core M-5Y312014 Q42900 MHz 2.40 GHz 4 MB 4.5 W HD Graphics 5300 Core M-5Y512014 Q421.10 GHz 2.60 GHz 4 MB 4.5 W HD Graphics 5300 Core M-5Y702014 Q321.10 GHz 2.60 GHz 4 MB 4.5 W HD Graphics 5300 Core M-5Y712014 Q421.20 GHz 2.90 GHz 4 MB 4.5 W HD Graphics 5300 Core m7-6Y752015 Q321.20 GHz 3.10 GHz 4 MB Smart Cache 4.5 W HD Graphics 515 Pentium 14052012 Q221.20 GHz 1.80 GHz 5 MB Smart Cache40 W Pentium 1405 v22014 Q121.40 GHz 6 MB Smart Cache40 W Pentium 4405U2015 Q322.10 GHz 2 MB Smart Cache15 W HD Graphics 510 Pentium 4405Y2015 Q321.50 GHz 2 MB Smart Cache 6 W HD Graphics 515 Pentium B915C2012 Q221.50 GHz 3 MB L3 Cache15 W Pentium D1******* Q421.20 GHz 3 MB20 W Pentium D1******* Q422.20 GHz 2.60 GHz 3 MB25 W Pentium D1******* Q421.50 GHz 3 MB19 W Pentium D1******* Q441.60 GHz 2.20 GHz 6 MB25 W Pentium D1******* Q241.50 GHz 2.10 GHz 6 MB25 W Pentium G4400T2015 Q322.90 GHz 3 MB Smart Cache35 W HD Graphics 510 Pentium G4400TE2015 Q422.40 GHz 3 MB Smart Cache35 W HD Graphics 510 Pentium G4500T2015 Q323.00 GHz 3 MB Smart Cache35 W HD Graphics 530 Pentium G4560T2017 Q122.90 GHz 3 MB35 W HD Graphics 610 Pentium G4600T2017 Q123.00 GHz 3 MB35 W HD Graphics 630 Pentium Gold 4410Y2017 Q121.50 GHz 2 MB Smart Cache 6 W HD Graphics 615 Pentium Gold 4415U2017 Q122.30 GHz 2 MB Smart Cache15 W HD Graphics 610 Pentium Gold 4415Y2017 Q221.60 GHz 2 MB Smart Cache 6 W HD Graphics 615 Pentium Gold 4417U2019 Q122.30 GHz 2 MB Smart Cache15 W HD Graphics 610 Pentium Gold 4425Y2019 Q121.70 GHz 2 MB 6 W UHD Graphics 615 Pentium Gold 5405U2019 Q122.30 GHz 2 MB Smart Cache15 W UHD Graphics for 8th Pentium Gold 6405U2019 Q422.40 GHz 2 MB15 W UHD Graphics for 10th Pentium Gold G5400T2018 Q223.10 GHz 4 MB Smart Cache35 W UHD Graphics 610 Pentium Gold G5420T2019 Q223.20 GHz 4 MB Smart Cache35 W UHD Graphics 610 Pentium Gold G5500T2018 Q223.20 GHz 4 MB Smart Cache35 W UHD Graphics 630 Pentium Gold G5600T2019 Q223.30 GHz 4 MB Smart Cache35 W UHD Graphics 630 Pentium Gold G6400T2020 Q223.40 GHz 4 MB Smart Cache35 W UHD Graphics 610 Pentium Gold G6400TE2020 Q223.20 GHz 4 MB Smart Cache35 W UHD Graphics 610 Pentium Gold G6500T2020 Q223.50 GHz 4 MB Smart Cache35 W UHD Graphics 630 Pentium J42052016 Q341.50 GHz 2 MB10 W HD Graphics 505 Pentium J64252021 Q141.80 GHz 1.5 MB L2 Cache10 W UHD Graphics for 10th Pentium N42002016 Q341.10 GHz 2 MB L2 Cache 6 W HD Graphics 505 Pentium N4200E2019 Q341.10 GHz 2.50 GHz 2 MB 6 W HD Graphics 505 Pentium N64152021 Q141.20 GHz 1.5 MB L2 Cache 6.5 W UHD Graphics for 10th Pentium Silver J50052017 Q441.50 GHz 4 MB10 W UHD Graphics 605 Pentium Silver J50402019 Q442.00 GHz 4 MB10 W UHD Graphics 605 Pentium Silver N50002017 Q441.10 GHz 4 MB 6 W UHD Graphics 605 Pentium Silver N50302019 Q441.10 GHz 4 MB 6 W UHD Graphics 605 Xeon D-1513N2017 Q341.60 GHz 2.20 GHz 6 MB35 W Xeon D-15182015 Q442.20 GHz 2.20 GHz 6 MB35 W Xeon D-15272015 Q442.20 GHz 2.70 GHz 6 MB35 W Xeon D-15282015 Q461.90 GHz 2.50 GHz9 MB35 W Xeon D-15292016 Q241.30 GHz 1.30 GHz 6 MB20 W Xeon D-15372015 Q481.70 GHz 2.30 GHz12 MB35 W Xeon D-15392016 Q281.60 GHz 2.20 GHz12 MB35 W Xeon D-16022019 Q222.50 GHz 3.20 GHz 3 MB27 W Xeon D-16222019 Q242.60 GHz 3.20 GHz 6 MB40 W Xeon D-1623N2019 Q242.40 GHz 3.20 GHz 6 MB35 W Xeon E-2254ML2019 Q241.70 GHz 3.50 GHz8 MB25 W UHD Graphics P630 Xeon E-2276ML2019 Q262.00 GHz 4.20 GHz12 MB25 W UHD Graphics P630 Xeon E-2278GEL2019 Q282.00 GHz 3.90 GHz16 MB35 W UHD Graphics 630 Xeon E3-1105C2012 Q241.00 GHz 6 MB L3 Cache25 W Xeon E3-1105C v22013 Q341.80 GHz 8 MB L3 Cache25 W Xeon E3-1125C2012 Q242.00 GHz 8 MB L3 Cache40 W Xeon E3-1125C v22013 Q342.50 GHz 8 MB L3 Cache40 W Xeon E3-1220L2011 Q222.20 GHz 3.40 GHz 3 MB Smart Cache20 W Xeon E3-1220L v22012 Q222.30 GHz 3.50 GHz 3 MB Smart Cache17 W Xeon E3-1220L v32013 Q321.10 GHz 1.50 GHz 4 MB Smart Cache13 W Xeon E3-1230L v32013 Q241.80 GHz 2.80 GHz8 MB Smart Cache25 W Xeon E3-1235L v52015 Q442.00 GHz 3.00 GHz8 MB Smart Cache25 W HD Graphics P530Xeon E3-1501L v62017 Q242.10 GHz 2.90 GHz 6 MB25 W HD Graphics P630 Xeon E3-1505L v52015 Q442.00 GHz 2.80 GHz8 MB Smart Cache25 W HD Graphics P530 Xeon E3-1505L v62017 Q142.20 GHz 3.00 GHz8 MB25 W HD Graphics P630 Xeon E3-1565L v52016 Q242.50 GHz 3.50 GHz8 MB35 W Iris Pro Graphics P580 Xeon L56092010 Q141.86 GHz 1.86 GHz12 MB Smart Cache40 W Xeon L56182010 Q141.87 GHz 2.26 GHz12 MB40 W Xeon L56302010 Q142.13 GHz 2.40 GHz12 MB Smart Cache40 W Xeon W-1250TE2020 Q262.40 GHz 3.80 GHz12 MB Smart Cache35 W UHD Graphics 630 Xeon W-1270TE2020 Q282.00 GHz 4.40 GHz16 MB Smart Cache35 W UHD Graphics 630 Xeon W-1290T2020 Q2101.90 GHz 4.70 GHz20 MB Smart Cache35 W UHD Graphics P630 Xeon W-1290TE2020 Q2101.80 GHz 4.50 GHz20 MB Smart Cache35 W UHD Graphics 630。

cpu处理器的广告五位英文字母

cpu处理器的广告五位英文字母

cpu处理器的广告五位英文字母分别是Intel,core,i7前面的i,4712Q后面的Q,还有GHz这5个英文字母。

就以我自己电脑的CPU举例子说明。

我的电脑CPU:Intel core i7—*****************.3GHz。

Intel中文意思英特尔。

core中文意思是酷睿(celeron赛扬pentium奔腾)。

i7代表cpu等级。

4712Q含义:4表示:第4代(如果是5就是第五代)。

712表示:CPU等级,理论上第二位阿拉伯数字越大越好。

(只能i7跟i7比。

不是一个等级的没有可比性)。

Q 表示四核(M表示cpu是正常电压的cpu,功耗高。

U表示CPU是低电压的cpu,功耗低。

H表示haswell架构下的一种封装规格(保证性能,降低功耗发热,但是不可拆卸)。

Y表示超低功耗版)@2.30GHz 2.3GHz@后面的数字估计大家都知道:主频。

主频越高越好。

如果您的CPU后面的字母是M,那么您的电脑主频一般在2.0以上,而且@后面的两个主频数值是一样的。

如果是U主频一般在2.0一下,@后面的两个数值一般是不同的,这就告诉您,您的CPU能超频到后面的数值,平时正常使用维持在前面主频的数值。

CPU一般指中央处理器。

中央处理器(central processing unit,简称CPU)作为计算机系统的运算和控制核心,是信息处理、程序运行的最终执行单元。

Intel

Familia de centros de datos para unidades de estado sólido Intel®Garantía limitada Si usted es un consumidor en virtud de las Leyes de Consumidores de Australia, esta garantía no se aplica en su caso. Por favor diríjase a la página de la garantía principal y haga clic en la versión para Australia para ver la garantía limitada que se aplica a los consumidores de ese país.UNA FALLA EN EL PRODUCTO ESPECIFICADO ANTERIORMENTE PUEDE DAR LUGAR A PÉRDIDA, ELIMINACIÓN, CORRUPCIÓN O ALTERACIÓN DE DATOS ("PÉRDIDA DE DATOS"). INTEL NO ES RESPONSABLE DE LA PÉRDIDA DE DATOS RELACIONADA CON EL PRODUCTO, INDEPENDIENTEMENTE DE LA CAUSA.ES SU RESPONSABILIDAD PROTEGERSE DE UNA PÉRDIDA DE DATOS, Y USTED ACEPTA MANTENER UNA COPIA DE SEGURIDAD VERIFICADA DE TODOS LOS DATOS ALMACENADOS EN EL PRODUCTO EN TODO MOMENTO.Intel garantiza al comprador del producto especificado anteriormente en su embalaje sellado original ("Comprador original") lo siguiente: si el Producto se utiliza y se instala de manera apropiada, estará significativamente libre de defectos en materiales y mano de obra, y estará sustancialmente en conformidad con las especificaciones de Intel para el "período de garantía", que es un periodo de cinco (5) años a partir de la fecha en que el Producto se compró en su embalaje sellado original; SIN EMBARGO, DEPENDE DE QUE EL PERÍODO DE GARANTÍA SE TERMINE INMEDIATAMENTE AL PRODUCIRSE UNO O MÁS DE LOS SIGUIENTES EVENTOS:(A)PARA EL USO DE UNA UNIDAD PCIe*, EL VALOR DEL ATRIBUTO INTELIGENTE “Estimación de porcentajeutilizado”, SEGÚN LA MEDICIÓN DE LA IMPLEMENTACIÓN DE INTEL DE ESTE ATRIBUTO "INTELIGENTE" Y LOINFORMADO POR LA HERRAMIENTA DE LA SSD INTEL® PARA CENTROS DE DATOS, ALCANZA O SUPERA UNVALOR DE “100”.PARA EL USO DE UNA UNIDAD SATA, EL VALOR DEL ATRIBUTO INTELIGENTE “Indicador de desgaste de medios”,SEGÚN LA MEDICIÓN DE LA IMPLEMENTACIÓN DE INTEL DE ESTE ATRIBUTO "INTELIGENTE" Y LO INFORMADOPOR LA HERRAMIENTA DE LA SSD INTEL® PARA CENTROS DE DATOS, ALCANZA UN VALOR DE “1”; o bien(B)EL VALOR MEDIDO INFORMADO POR LA HERRAMIENTA DE LA SSD INTEL® PARA CENTROS DE DATOS QUEIMPLEMENTA EL REGISTRO O LA SEÑAL DE TEMPERATURA INTELIGENTE ALCANZA O SUPERA EL VALORESPECIFICADO EN EL ANEXO A LAS ESPECIFICACIONES D ELA GARANTÍA LIMITADA PARA EL LÍMITE DETEMPERATURA DE LA GARANTÍA DE LA UNIDAD EN CUESTIÓN.Si el Producto, el cual está sujeto a esta Garantía limitada, falla durante el periodo de garantía conforme a la garantía mencionada, Intel, a su discreción:▪REPARARÁ el Producto mediante hardware o software; O▪REEMPLAZARÁ el Producto por otro producto; O, si Intel no puede reparar o reemplazar el Producto,▪REEMBOLSARÁ el valor que el Producto tenga al momento en que se presente un reclamo de servicio de garantía ante Intel según esta Garantía limitada.ESTA GARANTÍA LIMITADA Y CUALQUIER GARANTÍA IMPLÍCITA QUE PUDIERA EXISTIR SEGÚN LA LEY ESTATAL, NACIONAL, PROVINCIAL O LOCAL CORRESPONDIENTE, SE APLICA ÚNICAMENTE AL COMPRADOR ORIGINAL DEL PRODUCTO Y SOLAMENTE TIENE VIGENCIA DURANTE EL TIEMPO QUE USTED CONTINÚE SIENDO EL PROPIETARIO DEL PRODUCTO.ÁMBITO DE LA GARANTÍA LIMITADAIntel no garantiza que el Producto esté libre de defectos o errores de diseño conocidos como "erratas". Las erratas encontradas hasta la fecha están disponibles para quienes lo soliciten. Esta Garantía limitada NO cubre:▪ningún costo asociado con la reparación o el reemplazo del Producto, incluida la mano de obra, la instalación o cualquier otro costo en el que usted incurra, y en particular, cualquier costo que tenga relación con la extracción oreemplazo de cualquier Producto que se encuentre soldado o sujetado permanentemente de cualquier otro modo en cualquier placa de circuito impreso; O BIEN,▪los daños ocasionados al Producto por causas externas, tales como accidentes, problemas con el suministro eléctrico, condiciones eléctricas, mecánicas o ambientales anormales, uso que no esté de conformidad con las instrucciones del producto, mal uso, negligencia, alteración, reparación, instalación indebida o pruebas inapropiadas; O BIEN, ▪Cualquier Producto que se haya modificado o utilizado fuera de las especificaciones de Intel o cuyas marcas de identificación originales (marca o número de serie) se hayan eliminado, alterado o borrado del Producto, o cuando eltornillo o etiqueta del exterior del Producto se hayan eliminado o roto; o bien,▪Cualquier Producto cuyo uso haya alcanzado su límite de resistencia a la escritura, medido por el valor de "1" para los discos SATA y el valor de "Porcentaje de estimación utilizada" de 100 para unidades PCIe (E9) "Indicador de desgaste de medios" Como se ha expuesto anteriormente.CÓMO RECIBIR SERVICIO DE GARANTÍA▪Puede comunicarse con el lugar donde efectuó la compra o puede comunicarse con Intel llamando al centro de Asistencia al Cliente de Intel (Intel Customer Support, ICS) durante el horario de atención. Se le pedirá (1) suinformación de contacto; (2) comprobante de compra; (3) nombre del modelo y número de identificación del Producto;(4) una explicación del problema, y (5) más información de ser necesario. Si el ICS confirma que el Producto califica parael servicio de garantía, usted recibirá un número de Autorización de devolución de material (Return MaterialAuthorization, RMA) y se le darán instrucciones para la devolución del Producto.▪Intel le enviará, asumiendo el costo, el Producto reparado o reemplazado en el transcurso de un período razonable luego de haber recibido el Producto devuelto. El producto de reemplazo estará garantizado en virtud de los términos contenidos en esta Garantía limitada, incluidas sus exclusiones, excepto por el hecho de que el plazo de la garantía será el más prolongado de los dos períodos siguientes: (1) 90 días, a partir de la fecha en que se le envíe a usted el Producto reparado o el reemplazo, o (2) el período de garantía restante para el Producto devuelto, más cualquier períodoadicional, equivalente a la cantidad de días entre el momento en que usted notifique al ICS la necesidad del servicio de garantía y el momento en que usted reciba el Producto reparado o reemplazado.LIMITACIONES Y EXCLUSIONES DE LA GARANTÍAESTA GARANTÍA REEMPLAZA TODAS LAS OTRAS GARANTÍAS DEL PRODUCTO E INTEL RENUNCIA A TODAS LAS OTRAS GARANTÍAS EXPLÍCITAS O IMPLÍCITAS, ENTRE LAS QUE SE CONSIDERAN, SIN LIMITACIONES, LAS GARANTÍAS IMPLÍCITASDE COMERCIALIZACIÓN, APTITUD PARA UN PROPÓSITO ESPECÍFICO, CUMPLIMIENTO DE NORMAS, PRÁCTICA COMERCIALY USO COMERCIAL. Algunos estados (o jurisdicciones) no permiten la exclusión de garantías implícitas, por lo que esta limitación podría no aplicarse a su caso. LA DURACIÓN DE TODAS LAS GARANTÍAS EXPLÍCITAS O IMPLÍCITAS ESTÁ LIMITADA POR EL PERÍODO DE GARANTÍA LIMITADA. LAS GARANTÍAS NO SE APLICAN DESPUÉS DE DICHO PERÍODO. Si Intel reemplaza el Producto, no se amplía el período de Garantía limitada del Producto de reemplazo. Algunos estados (o jurisdicciones) no permiten limitaciones para la duración de las garantías implícitas, por lo que esta limitación podría no aplicarse a su caso.LIMITACIÓN DE RESPONSABILIDADLA RESPONSABILIDAD DE INTEL CON RESPECTO A ESTA GARANTÍA O A CUALQUIER OTRA, YA SEA IMPLÍCITA O EXPLICITA, ESTÁ LIMITADA A LA REPARACIÓN, EL REEMPLAZO O EL REEMBOLSO, COMO SE INDICÓ ANTERIORMENTE. ESTOS REMEDIOS SON LOS REMEDIOS ÚNICOS Y EXCLUSIVOS PARA CUALQUIER INCUMPLIMIENTO DE LA GARANTÍA. HASTA DONDE LO PERMITA LA LEY, INTEL NO ES RESPONSABLE DE LOS DAÑOS DIRECTOS, ESPECIALES, INCIDENTALES O CONSIGUIENTES QUE OCURRAN COMO CONSECUENCIA DE LA INFRACCIÓN DE UNA GARANTÍA O SEGÚN CUALQUIER OTRA TEORÍA LEGAL (QUE PUEDE INCLUIR, SIN LIMITACIÓN, PÉRDIDA DE GANANCIAS, TIEMPO DE INACTIVIDAD, REPUTACIÓN, DAÑO O REEMPLAZO DE EQUIPOS Y BIENES Y CUALQUIER COSTO RELACIONADO CON LA RECUPERACIÓN, REPROGRAMACIÓN O REPRODUCCIÓN DE CUALQUIER PROGRAMA O DE DATOS ALMACENADOS EN EL PRODUCTO), INCLUSO SI INTEL HA SIDO INFORMADO DE LA POSIBILIDAD DE QUE EXISTAN ESTOS DAÑOS. Algunos estados (o jurisdicciones) no permiten la exclusión o limitación de daños incidentales o consiguientes, y por lo tanto, las limitaciones o exclusiones anteriores podrían no aplicarse a su caso.ESTA GARANTÍA LIMITADA LE OTORGA DERECHOS LEGALES ESPECÍFICOS Y ES POSIBLE QUE TENGA OTROS DERECHOS QUE VARÍAN SEGÚN EL ESTADO O LA JURISDICCIÓN. Si Intel reemplaza el Producto, no se amplía el período de Garantía limitada del Producto de reemplazo.CUALQUIER DISPUTA QUE SURJA EN VIRTUD DE O EN RELACIÓN CON ESTA GARANTÍA LIMITADA SERÁ ADJUDICADA EN LAS SIGUIENTES JURISDICCIONES Y SE REGIRÁ POR LAS SIGUIENTES LEGISLACIONES: PARA LOS ESTADOS UNIDOS DE AMÉRICA, CANADÁ, AMÉRICA DEL NORTE Y AMÉRICA DEL SUR, LA JURISDICCIÓN SERÁ SANTA CLARA, CALIFORNIA, ESTADOS UNIDOS DE AMÉRICA, Y LAS LEYES QUE RIGEN SERÁN LAS DEL ESTADO DE DELAWARE. PARA LA REGIÓN DEL PACÍFICO Y ASIA (EXCEPTO EL TERRITORIO DE LA CHINA CONTINENTAL), LA JURISDICCIÓN SERÁ SINGAPUR Y LA LEY QUE SE APLICARÁ SERÁ LA DE SINGAPUR. PARA EUROPA Y EL RESTO DEL MUNDO, LA JURISDICCIÓN SERÁ LONDRES Y LA LEY APLICABLE SERÁ LA DE INGLATERRA Y GALES.EN CASO DE QUE EXISTAN DISCREPANCIAS ENTRE LA VERSIÓN EN INGLÉS Y ALGUNA VERSIÓN TRADUCIDA EN CUALQUIER OTRO IDIOMA DE ESTA GARANTÍA LIMITADA (EXCEPTO LA VERSIÓN EN CHINO SIMPLIFICADO), PREVALECERÁ LA VERSIÓN EN INGLÉS.Para obtener asistencia, visite /content/www/xl/es/support.htmlIntel y el logotipo de Intel son marcas comerciales de Intel Corporation o de sus subsidiarias en los EE. UU. y/u otros países.*Otros nombres y marcas pueden ser reclamados como propiedad de terceros.。

英特尔的一些经典广告语给电脑一颗奔腾的芯(范本)

英特尔的一些经典广告语给电脑一颗奔腾的芯英特尔的一些经典广告语给电脑一颗奔腾的芯英特尔的一些经典广告语给电脑一颗奔腾的芯英特尔公司的微处理器最初只是被冠以x86,并没有自己的品牌,为了突出自己的品牌,从586后,电脑的运行速度就以奔腾多少来界定了。

据说英特尔公司为了推出自己的奔腾品牌,曾给各大电脑公司5%的返利,就是为了在他们的产品和包装上贴上intel i nside的字样,而给电脑一颗奔腾的芯则一语双关,既突出了品牌又贴切地体现了奔腾微处理器功能和澎湃的驱动力。

丰田汽车:车到山前必有路,有路必有丰田车80年代,中国的道路上除了除了国产汽车就只有日本的进口车了。

丰田汽车作为日本最大的汽车公司自然在中国市场上执牛耳,而这句精彩的广告语则很符合当时的情况;巧妙的把中国的俗语结合起来,体现出自信和一股霸气,且朗朗上口。

如今,丰田汽车恐怕已经不敢再这样说大话了,但很多中国人还是记住了这句广告语。

金利来:男人的世界金利来的成功除了得益于一个好名字外还在于成功的定位,他们把自己的产品定位于成功和有身份的男士,多年来坚持不懈,终于成为男士服装中的精品,而这句广告语则画龙点睛一般准确体现了金利来的定位和核心价值。

沙宣洗发水:我的光彩来自你的风采沙宣是宝洁公司洗发水品牌中的后起之秀,他们请来国际著名美发专家维达沙宣做自己的品牌形象大使,并用维达?沙宣本人的名字作为品牌,从而树立起专业洗发、护发的形象,而我的光彩来自你的风采则有画龙点睛之感。

斯沃琪:腕上风景线提到瑞士的手表似乎只会联想到名贵的形象和精湛的工艺。

然而,面对日本手表的夹击,名贵的瑞士手表似乎风光不再。

斯沃琪的出现打破了这种不利的局面,他们以引领时尚和物美价廉的姿态出现,而且款式众多且生产数量有限,那鲜艳的色彩和精美的造型正如广告语所表现的那样:腕上风景线。

2022年福特探索(Ford Explorer) 型号参数说明书

LA AVENTURALE LLAMA.Si Usted es un entusiasta de las aventuras extremas, o bien, del tipo que gusta de “salir y ver el mundo con la familia”, en cualquier caso, el vehículo utilitario deportivo (SUV) Ford Explorer 2022 está listo para lo que venga. Convenientes características, como múltiples puertos USB, una pantalla táctil LCD, y una almohadilla de carga inalámbrica 1 disponible le mantienen en contacto en el camino. Y, con asientospara 7 pasajeros, un potente motor EcoBoost ® de 2.3L y abundante espacio para carga detrás del asiento delantero de la primera fila con los asientos de 2a y 3a fila plegados hacia abajo – la Explorer le permite llegar al destino de su elección – prácticamente con todo lo que desee llevar en el camino.En la Explorer, sus aventuras están listas y le están esperando.DE LA CONFIANZA.Desde sus contornos modernos, esculpidos, hasta sus faros delanteros envolventes LED y su parrilla de malla distintiva, la SUV Ford Explorer acaparará las miradas dondequiera que Usted la lleve. Y con aros disponibles de 20" de aluminio pintado premium y un porte audaz,resulta inconfundible que este vehículo irradia confianza.LCD, que responde rápidamente a 1 disponible le permite cargar su teléfono sin necesidada fila, ayudan a minimizar el ruido de la carretera. Y un Sistema ® disponible con 12 bocinas entrega un sonido claro como el agua que eleva su deleite auditivo.EL PODER DE PONERSE EN MOVIMIENTO.Su diseño DOHC de 16 válvulas con doble turbocargador secuencial, pistones de aluminio fundido, y una funciónde impulso que aumenta el desempeño en cada cambio de velocidad hace de este motor un desempeño en todaslas disciplinas. La Tracción Inteligente 4WD disponible ofrece capacidad dinámica dentro y fuera de la carretera yuna solvente capacidad de remolque de 1,361 kg1. Y una transmisión de 10 velocidades automática brinda agilidad y suavidad de respuesta y un desempeño confiable en cada viaje.I-4E C O B O O S T®d e2.3LPOTENCIA MÁX. DE 3001,2TORSIÓN MÁX. DE 310 LB-PIE1,2Estándar en cada Ford Explorer 2022DEPORTIVOAumenta la respuesta del cuerpo de aceleración, permitecambios más rápidos para una sensación más agresiva, ypermite que la transmisión mantenga los cambios más tiempo,para ayudar a la Explorer a que acelere más rápido a la hora dehacer los cambios. Para un manejo más “deportivo” en carretera.REMOLCAR/TRANSPORTAR (TOW/HAUL)Hace los cambios ascendentes a velocidades más altas delmotor para reducir la frecuencia de los cambios de la transmisiónal remolcar. T ambién ofrece frenado con motor en todas lasvelocidades hacia delante, para reducir la velocidad del vehículo yayudar a controlarlo mientras se desciende por una pendiente.SENDERO (TRAIL)Ajusta la programación de los cambios de la transmisión, laprogresión del pedal, el control de tracción y la configuraciónde la unidad motriz para mejorar la maniobrabilidad enterreno lodoso, con surcos, suave o desigual.RESBALOSO (SLIPPERY)Para una mejor maniobrabilidad en superficiescubiertas de hielo, agua, césped o grava, este modoajusta la respuesta del pedal y el control de tracción.NIEVE PROFUNDA/ARENA (DEEP SNOW/SAND)Ajusta la programación de los cambios de la transmisión,la respuesta del pedal, el control de tracción y laconfiguración de la unidad motriz para mejorar lamaniobrabilidad en nieve profunda o arena. Incluidasolo con Tracción Inteligente 4WD disponible. HASTA 7 MODOSPARA ADAPTARSEA LA CARRETERA.No todas las carreteras son iguales, pero la SUVFord Explorer iguala las condiciones con sus Modosde Manejo Seleccionables. Los modelos de traccióntrasera de la Explorer ofrecen 6 modos, mientrasque la Tracción Inteligente 4WD disponible con elTerrain Management System™ ofrece 7 modos queson fáciles de conmutar con solo girar una perilla.FORD CO-PILOT360™Estándar en cada Ford Explorer 2022Cambios de carril. Mantenga su distancia. Para evitar posibles peligros de colisión. Las características de asistencia para el conductor de Ford Co-Pilot360 le pueden ayudar en una variedad de situaciones y condiciones, pudiendo complementar sus habilidades de manejo 1, contribuyendo a que pueda sentirse al mando con confianza.• P re-Collision Assist con Frenado Automático de Emergencia (AEB)• Sistema para Mantenerse en el Carril• S istema de Información de Punto Ciego BLIS ® (Blind Spot Information System) con Alerta de Tráfico Cruzado • Faros Delanteros con Luces Altas Automáticas • Cámara de ReversaFORD CO-PILOT360 ASSIST +Estándar en LimitedMantenga el curso con plena confianza, sabiendo que contará con guía a lo largo del camino, gracias a estas características de alta tecnología.• C ontrol de Velocidad Adaptable con “Stop-and-Go” y Centrado en el Carril• Asistencia de Dirección para Esquivar• S istema de Navegación Activado por Voz y con capacidad de “pellizco a zoom”2TECNOLOGÍA DISPONIBLEObtenga una imagen clara de tus alrededores. Encuentre el lugar de estacionamiento perfecto para su vehículo,sabiendo que un poco de ayuda está disponible en el lugar y en el momento en que más la necesite.• Cámara de 360 Grados, Estándar en Limited• Sensores de Estacionamiento Traseros, Estándar en XLT y Limited • Sensores de Estacionamiento Delanteros, Estándar en Limited • Limpiaparabrisas con Sensores de Lluvia, Estándar en LimitedIMPRESIONANTETECNOLOGÍA DE ASISTENCIA PARA EL CONDUCTOR.Modelo para EE.UU. en la imagen. La visualización de la pantalla varía según el mercado.1. No maneje mientras está distraído o utilizando aparatos portátiles. Utilice sistemas operados por voz siempre que sea posible. Algunas características pueden permanecer bloqueadas mientras el vehículo está en marcha. No todas las características son compatibles con todos los teléfonos. 2. La disponibilidad y funcionalidad varía según el mercado. 3. Los comandos pueden variar según el teléfono y el software AppLink. 4. Requiere un teléfono con servicio de datos activado y software compatible. SYNC 3 no controla productos de terceros mientras está en uso. La responsabilidad de su funcionalidad corresponde exclusivamente a tales terceros.Android Auto y Google son marcas registradas de Google LLC. Apple CarPlay y Siri son marcas registradas de Apple Inc., registradas en EE.UU. y en otros países.Mantenerse en contacto resulta fácil, en la SUV Ford Explorer. La tecnología SYNC ® 3 activada por voz 1,2 se encarga de sintonizar a su gusto con comandos de voz – o con el toque de sus dedos, gracias a su brillante pantalla táctil de 8", mientras que su teléfono inteligente le permite utilizar Siri ® o Google ™ para mantenerse conectado, al tiempo que le ayuda a mantener la vista en la carretera y las manos en el volante.Con su voz y la visualización de su elección, la tecnología SYNC 3 activada por voz 1,2, conecta su tecnología con su Explorer e, ingeniosamente, le pone en control con simples comandos de voz, o con un simple toque o barrido en su pantalla táctil estándar de 8". SYNC AppLink ® 3 le permite controlar, también por voz sus aplicaciones móviles compatibles. ¿Prefiere ver la conocida interfaz de suteléfono en la pantalla grande? Usted decide entre Apple CarPlay ® 4 o Android Auto ™4 según la compatibilidad de su teléfono inteligente 4.CONECTADOA TODO.SE ADAPTA A SUESTILO DE VIDA.Sin importar cuántas cosas tenga que acomodar en su día, la SUV Ford Explorer puede hacerse cargo. ¿Un fin de semana al aire libre? Obtenga máximo espacio para carga – 2,487 L de espacio 1 – plegando los asientos de 2a y 3a filas hasta quedar planos. ¿Viaje de cuatro por la tarde? La Explorer es capaz de alojar fácilmente 4 juegos de palos de golf con los asientos de 3a fila plegados. Con la característica de plegado eléctrico PowerFold ®disponible, plegarlos hacia abajo es tan sencillo como apretar un botón.Vida en plenitud. La Explorer le brinda espacio para disfrutar de todo lo que le ofrece.LA CONVENIENCIALE LLEVA MUY LEJOS.En ocasiones, los pequeños detalles marcan la diferencia. Como, por ejemplo, la puerta trasera levadiza eléctrica, estándar en la XLT, que le permite abrirla o cerrarla con solo oprimir un botón. O la puerta trasera levadiza activada con el pie, disponible, que se abre o se cierra con un simple puntapié debajo del parachoques – mientras mantiene el llavero guardado en su bolsa de mano o bolsillo. Una puerta trasera levadiza ajustable le permite elegir la altura de apertura. Y convenientes almohadillas tipo escalón justo dentro de las puertas traseras facilitan las maniobras de carga y descarga desde el techo, en caso de que sea necesario.entrada sin llave SecuriCode®que le permite abrir y cerrar su vehículo con un código personal, aquí Usted es nuestra máxima prioridad. Asientos de 2a fila de entrada fácil “E-Z Entry” facilitan a los pasajerosla entrada y salida del vehículo, mientras que sombras parasol en 2a fila fila disponibles contribuyen a bloquear los rayos del sol. Puertos de carga USB y USB-C en 2a fila y un enchufe de 110 voltios/150 vatiosextensa lista de características que hacen de la Explorer un vehículo distintivamente suyo.XLTA primera vista, no es posible evitar notar la parrilla de malla color negro distintiva con barras cromadas y faros delanteros distintivos LED que hacen sobresalir el porte de este vehículo. Una mirada más de cerca en el interior basta para apreciar el volante forrado de cuero y la Tela para Asientos Tapizados de gama alta ActiveX ™. Y, además, con características estándar tales como el asiento eléctrico ajustable en 10 posiciones para el conductor y un asiento de 2a fila dividido 35/30/35 plegable hasta quedar plano con entrada fácil “E-Z Entry”, no es de extrañar que la XLT sea una opción tan popular.XLTI-4 ECOBOOST ® DE 2.3L CON TECNOLOGÍA DE ENCENDIDO Y APAGADO AUTOMÁTICOT RANSMISIÓN DE 10 VELOCIDADES AUTOMÁTICATela para AsientosActiveX Sandstone / 1–10Tela para Asientos ActiveX Ebony / 1-10DE 18" DE ALUMINIO PINTADO1 Oxford White (solo flotillas)5 Star White Metallic Tri-coat 3LIMITEDLa Ford Explorer Limited fue diseñada para facilitar su rutina cotidiana. Desde el asiento de 2a fila dividido 35/30/35 plegable hasta quedar plano con entrada fácil “E-Z Entry” que permite el acceso a la 3a fila sin esfuerzo, hasta la puerta trasera levadiza activada con el pie, que se abre o se cierra con un simple puntapié debajo del parachoques, todo ha sido diseñado con esmero pensando en Usted.Con solo oprimir un botón el asiento de 3a fila se pliega rápidamente para ofrecerle más espacio. Y una Cámara de 360 Grados con Pantalla de Visualización Dividida le ayuda a navegar con facilidad en espacios estrechos. En la Explorer, la conveniencia no conoce límites.LIMITEDDE 20" DE ALUMINIO PINTADO PREMIUMEstándarI-4 ECOBOOST® DE 2.3L CON TECNOLOGÍA DE ENCENDIDO Y APAGADO AUTOMÁTICOTRANSMISIÓN DE 10 VELOCIDADES AUTOMÁTICA1 Oxford White (solo flotillas)5 Star White Metallic Tri-coat2Limited. Color Iconic Silver Metallic. Equipo disponible y del mercado de refacciones.Refacciones y Servicio Genuino Ford. Mantenga su vehículo en óptimas condiciones de funcionamiento con el servicio de mantenimiento programado. Los técnicos de los Concesionarios Ford y Lincoln conocen su vehículo en todos sus detalles. Nuestros técnicos reciben entrenamiento continuo por Ford Motor Company y las partes que utilizan han sido diseñadas específicamente para su vehículo. � Visite a su concesionario para información sobre la garantía limitada de los Accesorios Originales Ford. Los Accesorios con Licencia Ford (FLA) están cubiertos por la garantía del fabricante de accesorios. Los Accesorios con Licencia Ford son diseñados y desarrollados por el fabricante de accesorios y no han sido diseñados o probados de acuerdo con los requerimientos de ingeniería de Ford Motor Company. Consulte los detalles y solicite una copia de todas las garantías limitadas a su Concesionario Ford.PERSONALÍCELO.Para algunas personas, los aros de aluminio y las loderas son suficientes para que su vehículo se distinga de los demás. Otros prefieren hacer de su Explorer algo realmente propio. Los Accesorios Ford le permiten personalizar su Explorer justamente de acuerdo a sus necesidades, intereses, pasatiempos y más. Y cada accesorio está diseñado específicamente para suExplorer, para asegurarle un ajuste perfecto. Visite a su concesionario para una lista completa de los Accesorios Ford HÁGALOSUYO.。

法语综合教程2课后练习答案L2

Leçon 2 E xercices de grammaireG1. Conjuguez les verbes suivants au présent, au passé composé et au futur simple :G2. Répondez aux questions selon le modèle :1.Oui, ils vont tous au match.2.Oui, ils sont tous chers.3.Oui, ils sont tous appétissants.4.Oui, ils les reçoivent tous bien.5.Oui, ils marchent tous bien.6.Oui, ils travaillent tous beaucoup.7.Oui, ils font tous attention.8.Oui, ils sont tous vieux.9.Oui, ils aiment tous chanter.10.Oui, ils ont tous de belles couleurs.G3.Répondez « non » aux questions de G2.1.Non, ils ne vont pas tous au match.2.Non, ils ne sont pas tous chers.3.Non, ils ne sont pas tous appétissants.4.Non, ils ne les reçoivent pas tous bien.5.Non, ils ne marchent pas tous bien.6.Non, ils ne travaillent pas tous beaucoup.7.Non, ils ne font pas tous attention.8.Non, ils ne sont pas tous vieux.9.Non, ils n’aiment pas tous chanter.10.Non, ils n’ont pas tous de belles couleurs.G4.Répondez aux questions selon le modèle :1.Non, elles ne sont pas toutes prestigieuses.2.Non, elles ne sont pas toutes difficiles.3.Non, elles ne sont pas toutes amusantes.4.Non, elles ne sont pas toutes vieilles.5.Non, elles n’aiment pas toutes le sport.6.Non, elles ne coûtent pas toutes cher.7.Non, elles ne sont pas toutes arrivées.8.Non, elles ne sont pas toutes libres.9.Non, elles ne marchent pas toutes.10.Non, elles ne connaissent pas toutes l’informatique.(Dans les phrases 1, 2, 4, 8, le pronom « toutes » peut aussi être considéré comme un adverbe, « toutes » = « très ».)G5.Répondez « non » aux questions suivantes :1.Non, certains seulement sont intéressants.2.Non, certains seulement sont étrangers.3.Non, certaines seulement sont disponibles.4.Non, certains seulement peuvent avoir des réductions.5.Non, certains seulement sont encore ouverts à 21 heures.6.Non, certaines seulement sont confortables.7.Non, certains seulement aiment parler du problème d’argent.8.Non, certaines seulement sont bavardes.9.Non, certaines seulement sont prestigieuses.10.Non, certains seulement travaillent beaucoup.G6. Choisissez la bonne réponse :1. b2. b3. b4. d5. d6. b7. c8. b9. d10. cG7. Même exercice :1. d2. b3. b4. a5. b6. d7. a8. c9. d10. cG8. Répondez négativement :1.Non, aucun élève n’a d’ami français.2.Non, personne ne t’a demandé au téléphone.3.Non, je n’ai rien v u.4.Non, elle n’écrira à aucune de ses amies.5.Non, je n’ai vu aucune de ses photos.6.Non, il n’a rien acheté en France.7.Non, il n’a rien vu d’extraordinaire.8.Non, personne ne m’attend.9.Je ne pense à rien.10.Non, je n’ai rencontré personne dans la rue.G9. Remplacez le blanc par « aucun, aucune, rien, personne » :1.aucune2.rien3.personne4.Personne5.aucune6.aucun7.rien8.aucun9.aucune10.rienG10.a) Complétez les phrases suivantes en introduisant « les uns...les autres, les unes...les autres » :1.les unes, les autres2.les uns, les autres3.les uns, les autres4.les uns, les autres5.les unes, les autresb) Complétez les phrases suivantes en introduisant «certains...d’autres, certaines…d’ autres » :1.Certains2.Certains, d’autres3.certains, d’autres4.certains5.CertainsG11. Mettez les phrases suivantes au passé composé :1.Mon frère a tout vu.2.Ils ont parlé de tout.3.Elle ne s’est occupée de personne.4.Je n’ai rien cru.5.Ils n’ont jamais invité personne.6.Elle n’a rien reçu du tout.7.Nous n’avons vu personne entrer.8.Elles les ont tous rencontrés.9.Ma mère ne m’a rien donné à laver.10.Ces gens-là ont beaucoup voyagé mais ils n’ont rien vu.E xercices de vocabulaireV1. Complétez les phrases suivantes avec les mots suivants :1.obligé2.le premier3.(n’)y arrive4.Si5.de temps en temps6.soi7.Dans la plupart du temps8.joindre les deux bouts9.ont du mal10.se fermeV2. Choisissez la bonne réponse :1. c2. a3. d4. b5. d6. a7. b8. a9. d10. bV3. Choisissez le mot correct:1.ont2.prendre3.met4.faire5.ouvert6.difficultés7.en argent liquide8.gagner9.d’argent10.c’V4. Complétez avec les mots proposés :1.budget2.argent3.mal4.économies5.attention6.fortune7.plupart8.discussion9.consommation10.RéductionV5. Quels sont les antonymes des mots en italique ?1-f 2-e 3-j4-i 5-g 6-h 7-a 8-d 9-c 10-bE xercices de structureS1. Le coût de la vie :1.Un voyage Beijing-Nanjing coûte 1 000 yuans.2.Une guitare électronique coûte 1 200 yuans.3.Un téléphone mobile coûte 600 yuans.4.Une caméra coûte 4 500 yuans.5.Le dernier modèle de Peugeot coûte 140 000 yuans.6.Un MP4 coûte 1 200 yuans.7.Un ordinateur portable coûte 10 000 yuans.8.Une télévision coûte 1600 yuans.9.Une moto coûte 23 000 yuans.10.Un magnétophone coûte 550 yuans.S2. Répondez aux questions selon le modèle :Modèle : Lui faut-il suivre des cours pour être programmeur ?→Oui, il est obligé de suivre des cours pour être programmeur.1.Oui, je suis obligé(e) de faire mon budget tous les mois.2.Oui, il est obligé de payer la consommation pour son amie.3.Oui, nous sommes obligé(e)s de faire attention à nos dépenses.4.Oui, ils sont obligé de faire des économies pour acheter un ordinateur portable.5.Oui, je suis obligé(e) de prendre le métro pour aller à l’école.6.Oui, il est obligé de montrer son bulletin de salaire à sa femme.7.Oui, nous sommes obligé(e)s d'appre ndre tous les textes par cœur.8.Oui, ils sont obligé de travailler dur pour payer leur appartement.9.Oui, il est obligé de prendre des tas de médicaments chaque jour.10.Oui, je suis obligé(e) de passer un concours difficile pour être reçu à cette école.S3. Transformez les phrases suivantes selon le modèle :Exemple : Les femmes ne paient pas dans certains milieux selon la tradition.→Ce sont les femmes qui ne paient pas dans certains milieux selon la tradition.1.C'est la classe Marc qui reçoit un groupe de visiteurs français.2.Ce sont les jeunes qui représentent la grande majorité des consommateurs.3.Ce sont les étudiants qui ont des réductions dans beaucoup de cinémas, de théâtres et demusées.4.Ce sont les jeunes Français qui achètent des CD ou des albums de musique.5.Ce sont les Français qui parlent souvent de l’argent des autres.6.C'est elles qui travaillent pendant l’été pour gagner de l’argent de poche.7.C'est moi qui paie mes repas, mes livres, mes jeux vidéo, etc.8.C'est elle qui abandonnera ses études universitaires.9.C'est vous qui trouverez du travail dans une société internationale.10.C'est eux qui dépensent beaucoup d’argent ces jours-ci.E xercices audio-orauxA1. Écoutez et remplissez les blancs :écoute, banlieue, profession, finissez, d’heure, pratiq uez, ski, réponds A2. Choisissez la bonne réponse :1.en banlieue2.programmeur3.dans un bistro4.à neuf heures5.en train6.au cinéma7.le skiE xercices écritsE1. Comme vos ressources sont limitées, vous y faites bien attention. Décrivez votre budget.(réponse libre)E2. Traduisez en français :1.- En général, les étudiants paient-ils en (argent) liquide / en espèces ou par carte decrédit ?- Ils préfèrent / ont tendance à payer par carte de crédit.2.- Est-ce que tu paies ton loyer tous les mois ?- Non, je paie une fois par an.3.- Combien est-ce que tu paies ton loyer ?- Je paie 200 yuans par mois.4.- Je vous dois combien ? / Combien vous dois-je ?- 500 yuans, Mademoiselle.5.- Ces vêtements sont vraiment très jolis ! / Comme (ou : Que / Combien) cesvêtements sont jolis ! / Quels jolis vêtements !- Oui, ils sont jolis, mais regarde le prix !6.- Est-ce que c’est toi qui achètes / paies tes habits / vêtements ?- Oui, (dans) la plupart du temps.7.- Est-ce que tu vois souvent des films ? / Est-ce que tu vas souvent au cinéma ?- Non, pas souvent.- Les étudiants bénéficient-ils de réductions ?- Oui, ils bénéficient d’une réduction / Ils ont une réduction de trente pour cent.8.- Combien dépenses-tu chaque mois ?- Ça dépend, entre 500 et 600 yuans.9.- Comb ien d’argent est-ce que tes parents te donnent par mois ?- 700 yuans.10.- Est-ce que tu fais des économies ?- J’aimerais bien / J’espère / J’ai envie de faire des économies, mais je n’y arrive pas.参考译文课文A个人预算(马克和他的法国朋友洛朗的对话)-你做个人预算吗,马克?-是的,我每个月都做预算。

211194438_不一样的“双十一”

不一样的“11.11” d i f e r e n t e 十一”—————作者:徐榆飒 Xu Yusa翻译:刘知航 Liu Zhihang自2009年起,中国各大电商平台选择在11月11日举办大规模促销活动,提供大量折扣商品,吸引消费者抢货、囤货。

每年的11月11日也成了中国的购物狂欢节,俗称“双十一”。

Desde 2009, as principais plataformas de comércio eletrónico chinesas têm escolhido o dia 11 de novembro para realizar promoções em grande escala, oferecendo uma grande quantidade de produtos com desconto para atrair os consumidores a comprarem e estocarem estes produtos. O dia 11 de novembro de todos os anos tornou-se assim um festival de compras na China, chamado de “11.11”.然而,相比往年,今年的“双十一”有许多不一样的地方。

No entanto, em comparação com os anos anteriores, o “11.11” deste ano tem muitos aspetos diferentes.首先,人们不再关注商品交易总额。

中国两大电商平台天猫和京东均没有公布具体的交易总额,而是分别使用“今年稳中向好,交易规模与去年持平”以及“超越行业增速,创造了新的纪录,零售购物用户数也再创佳绩”这样的表述。

事实上,天猫数据显示,在开售的第一个小时里,有102个品牌成交额过亿元,其中国货品牌超过一半;京东数据显示,“双十一”期间,近10000种农产品成交额超过10万元,近三成粮油、茶叶等初加工农产品实现了超过100%的增长。

1 Universidade Federal do Pará