2005年1月全国自考计算机网络管理试卷

1 2005年(下)网络管理实践考试试卷及答案

一2005年(下)全国信息技术水平考试计算机网络管理高级技术证书实践考试试卷一、单项选择题(本大题20小题,每题1分,共20分)1、在利用SNMP生成网络拓扑结构过程中,通信流量增多的协议是____C____。

A、POP3B、SSLC、UDPD、TCP2、用于诊断网络通信故障的命令工具是______D______。

A、SA TANB、pwdC、IsD、tracert3、在本机中,用于获取网卡物理地址的命令是___B________。

A、passwdB、ifconfigC、pingD、pass4、评介网络设备的稳定性指标是____A_____。

A、NTBFB、OCTETC、A TMD、RAID5、常用于路由器管理的工具软件是_____D_____。

A、NETMANB、NETC、A TMD、tftp6、确定某计算机的SNMP服务故障原因,执行的操作是_____C_____ 。

A、使用任务管理器B、扫描漏洞C、使用事件查看器D、网络监视7、WindowsNT给SSL服务使用的默认端口号是___B________。

A、441B、443C、8080D、808、在Windows2000系统下,查看计算机内存利用率的操作是_____D______。

A、运行cmdB、运行psC、运行SnifferD、使用任务管理器9、用于拨号服务认证和计费的协议是____A________。

A、RADIUSB、SLIPC、HTTPSD、PPP10、在利用用户名/口令进行认证的系统中,容易受到的安全威胁是____C_____。

A、DosB、TrojanC、SnifferD、DDoS11、在SNMP协议中,有利于路由器故障报警的协议操作是___D____。

A、GetB、GetNetC、SetD、Trap12、UNIX常用的域名服务软件是__C_________。

A、SA TANB、ProxyC、BINDD、Sendmail13、Microsoft Word最易受到感染的计算机病毒类型是___B_________。

计算机网络04-05年试卷(A)及答案

计算机学院 2004 /2005 学年2学期期末考试试卷《计算机网络》试卷( A卷)一填空题(30分)1、流量控制的目的是指在传输介质负载能力允许的情况下,使发送站以不超过接收站的能力发送数据,常用的实现方法是:( 滑动窗口流控 )和( 停等方式流控 )。

2 Token Ring的媒体访问控制方法与其相应的物理规范由( IEEE 802.5 )标准定义。

3 计算机网络体系结构是( 协议与层次 )的集合体,其中在OSI网络体系结构中,由( 物理层 )解决DTE与DCE之间的接口问题,网络层主要解决( 通信子网 )内部的通信问题,由( 数据链路层 )解决相临节点之间的通信问题,而运输层则解决( 端到端 )通信问题。

4、不同系统同一层次的( 对等实体 )之间交换的数据单元称为协议数据单元,其中物理层传递的协议数据单元为( 比特 ),链路层传递的协议数据单元为( 帧 ),网络层传递的协议数据单元为( 分组(包) ),运输层传递的协议数据单元为( 报文 )。

5、拓扑结构通常指网络在物理上的( 连通性 ),其中以太网络的拓扑结构为( 总线型 ),令牌环网络的拓扑结构为( 环型 ),广域网络的拓扑结构为( 网状型 ),因特网的拓扑结构为( 不规则型 )。

6、计算机网络的组织结构可划分为由( 通信子网 )和( 资源子网 )组成的两级子网结构。

在功能上,前者主要提供(信息传递)能力,后者主要提供(数据处理)能力。

计算机网络的最终目标是实现(资源共享)。

7、在使用无类或子网编址时,主机和路由器必须含有一个地址表,表中的每个地址由两部分组成:一个是32位地址本身;另一个是指定网络前缀和主机后缀之间界线的32位值,这个32位值被称为(子网掩码)。

其中含有(1)的几位标记了网络前缀,含有(0)的几位标记了主机后缀。

8、传输层的主要协议为( TCP )和( UDP )。

9、真实的数据通信是(物理通信),对等实体的通信是(虚拟通信)。

网络管理上午试题文档

全国计算机技术与软件专业技术资格(水平)考试2005年上半年网络管理员上午试卷(考试时间9:00~11:30 共150分钟)请按下述要求正确填写答题卡1.在答题卡的指定位置上正确写入你的姓名和准考证号,并用正规2B铅笔在你写入的准考证号下填涂准考证号。

2.本试卷的试题中共有75个空格,需要全部解答,每个空格1分,满分75分。

3.每个空格对应一个序号,有A、B、C、D四个选项,请选择一个最恰当的选项作为解答,在答题卡相应序号下填涂该选项。

4.解答前务必阅读例题和答题卡上的例题填涂样式及填涂注意事项。

解答时用正规2B铅笔正确填涂选项,如需修改,请用橡皮擦干净,否则会导致不能正确评分。

例题●2005年下半年全国计算机技术与软件专业技术资格(水平)考试日期(88)月(89) 日。

(88)A.4 B.5 C.6 D.7(89)A.27 B.28 C.29 D.30因为考试日期是“5月29日”,故(88)选B,(89)选C,应在答题卡序号88下对B填涂,在序号89下对C填涂(参看答题卡)。

●使用常用文字编辑工具编辑正文时,为改变该文档的文件名,常选用(1)命令;在“打印预览”方式下,单击“(2)按钮可返回编辑文件;将正文中所有"Computer”改写为“计算机”,常选用(3)命令。

(1)A.“文件”→“另存为”B.“文件”→“保存”C.“插入”→“对象”D.“工具”→“选项”(2)A.打印预览B.放大镜C关闭n全屏显示(3)A. “编辑”→“查找”B.“编辑”→“替换”C.“编辑”→“定位”D.“文件”→“搜索”●使用Windows操作系统,在“我的电脑”中选择某磁盘中的文件,再选择“查看”菜单中的“(4) ”,可查看该文件建立(或最近修改)的时间和文件大小。

(4)A.大图标B.排列图标C列表D.详细信息●在Windows操作系统中,选择一个文件图标,执行“剪切”命令后,“剪切”的文件放在(5) 中;选定某个文件夹后,(6) ,可删除该文件夹。

2005年上半年全国自考计算机网络技术真题及答案

)

更多优质自考资料,请访问自考乐园俱乐部 /club/5346389 答案:【答案及评分参考】 ①TCP ②UDP ③IP ④ICMP ⑤ARP ⑥RARP(每项1分)

调器发出的AT命令为()

A. ATDP0,62755828 B. ATDP62755828,0 C. ATDT0,62755828

D. ATDT62755828,0

答案:C

更多优质自考资料,请访问自考乐园俱乐部 /club/5346389

6. 网络节点仅根据自己收集到的有关信息做出路由选择的决定,与其他节点不交换路由选择

答案:D

20. 以下选项中,属于虚电路操作特点的是() A. 每个分组自身携带有足够的信息,它的传送是自寻址的 B. 在整个传送过程中,不需建立虚电路 C. 使所有分组按顺序到达目的系统 D. 网络节点要为每个分组做出路由选择

答案:C

二、填空题(本大题共20小题,每空1分,共20分)请在每小题的空格中填上正确答案 。错填、不填均无分。

答案:C

16. 下列IP地址中属于B类地址的是() A. 98.62.53.6 B. 130.53.42.10 C. 200.245.20.11 D. 221.121.16.12

答案:B

17. X.21的设计目标之一是要减少信号线的数目,其机械特性规定采用()

A. 36芯连接器

B. 25芯连接器

C. 15芯连接器

4. 说明局域网操作系统的基本服务功能。

答案:【答案及评分参考】 局域网操作系统的基本服务功能:(每项1分,共6分) (1)文件服务;[DW](2)打印服务; (3)数据库服务;[DW](4)通信服务; (5)信息服务;[DW](6)分布式服务。

全国2009年1月高等教育自学考试计算机网络管理试题

全国2009年1月高等教育自学考试计算机网络管理试题全国2009年1月高等教育自学考试计算机网络管理试题课程代码:02379一、单项选择题(本大题共20小题,每小题2分,共40分)在每小题列出的四个备选项中只有一个是符合题目要求的,请将其代码填写在题后的括号内。

错选、多选或未选均无分。

1.在TCP/IP协议簇中,保证端系统之间可靠地发送和接收数据,并给应用进程提供访问端口的协议是()A.IP协议B.TCP协议C.UDP协议D.ICMP协议2.SNMPv2增加的管理站之间的通信机制是何类型网络管理所需要的功能特征?()A.独立式B.集中式C.分散式D.分布式3.在ASN.1的数据类型分类中由已知类型定义的新类型是()A.简单类型B.构造类型C.标签类型D.其它类型4.SNMP不能改变主机的IP地址是由于IP地址表中管理对象的访问特性为()A.Not-AccessibleB.Read-OnlyC.Read-CreateD.Read-Write5.下面几种SNMPv1 PDU具有相同格式的是()A.GetRequestPDU,GetNextRequestPDU,SetRequestPDU,TrapPDUB.GetRequestPDU,GetNextRequestPDU,SetRequestPDUC.GetRequestPDU,GetNextRequestPDU,TrapPDU,GetResponsePDUD.GetRequestPDU,TrapPDU,SetRequestPDU,GetResponsePDU6.要查找某个接口上最新出现的主机,需使用()A.hostTableB.hostTopNTableC.hostTimeTableD.hostControlTable7.RMON2的功能组中,提供了表示各种网络协议的标准化方法,使得管理站可以了解监视器所在的子网运行什么协议的是()A.protocolDIRB.protocolDist/doc/e314454504.html,rHistoryD.probeConfig8.接收GetRequest的SNMP实体是以请求标识相同的下列哪项响应?()A.GetRequestB.GetResponseC.GetNextRequestD.Trap9.假设有一个LAN,每15min轮询所有被管理设备一次,管理报文的处理时间是50ms,网络延迟为1ms,单个轮询需要的时间为0.202s,则管理站最多可支持的设备数是()A.300B.4500C.18000D.15000010.在Internet网络管理的体系结构中,SNMP协议定义在()A.网络接口层B.网际层C.传输层D.应用层11.在网络管理系统的层次结构中,管理站中在网络管理的支持协议簇的下层是()A.被管理的资源B.操作系统和硬件C.网络管理框架D.网络管理应用12.在网络管理系统中,为了对非标准设备进行管理,通常使用哪个设备进行管理?()A.ManagerB.ProxyC.ProbeD.Monitor13.MIB-2结构中,在Internet下面的节点中为OSI的目录服务(X.500)使用的节点是()A.Directory(1)B.Mgmt(2)C.Experimental(3)D.Private(4)14.用到RMONMIB有关以太网统计组中的变量etherStatsDropEvents、etherStatsCRCAlign-Errors和etherStatsUndersizePKts的是()A.视图管理B.故障管理C.记账管理D.安全管理15.网络管理软件包括管理专用软件、管理支持软件和()A.用户专用软件B.用户支持软件C.用户管理软件D.用户接口软件16.RMON2在MIB的定义中用哪个方法,实现了监视器每次只返回那些自上次查询以来改变了的值?()A.时间过滤器索引B.外部对象索引C.事件过滤器索引D.时间对象索引17.RMON中定义的下列哪项警报机制,可以避免加重网络负担?()A.Polling机制B.Heartbeats机制C.Trap机制D.Hysteresis机制18.下述各功能中,属于性能管理的范畴的功能是()A.网络规划和资源管理功能B.工作负载监视功能C.运行日志控制功能D.测试管理功能19.MIB-2功能组中的系统组提供了系统的一般信息,如果系统服务对象sysServices的值为72,则系统提供()A.应用层和表示层服务B.应用层和传输层服务C.表示层和会话层服务D.会话层和传输层服务20.set命令用于设置或更新变量的值,若变量的值不能设置,则返回的错误条件为()A.tooBigB.genErrorC.badValueD.noSuchName二、填空题(本大题共10小题,每小题1分,共10分)请在每小题的空格中填上正确答案。

2004-2005春夏学期《计算机网络基础》期末试卷

浙江大学2004–2005学年春夏季学期 《计算机网络基础》课程期末考试试卷 开课学院:计算机学院 ,考试形式:闭,允许带___________入场 考试时间: 2005 年 7月 5日,所需时间: 120 分钟 考生姓名: 学号: 专业: 题序 一 二 三 四 五 总 分 得分 评卷人 注意事项: 1.请把答案写在答题纸对应的题号内; 2.有关IP地址表达方式,如果没有特别的掩码标明,则均按标准地址分类表示。

一、 Please select the best choice for following questions (50 points)1.What is the advantage of using a layered model of networking?A. Simplified the networkB. For the purpose of standardizationC. Divides the complexity of internetworking into discrete, more easily learned operationsubsetsD. All of the above2.What is the name of protocol data unit (PDU) at the network layer of the OSI referencemodel?A. TransportB. FrameC. PacketD. Segment3.Which is true when a broadcast is sent out in an E thernet 802.3 LAN?A. The broadcast is sent only to the default gateway.B. The broadcast is sent only to the destination hardware address in the broadcast.C. The broadcast is sent to all devices in the collision domain.D. The broadcast is sent to all devices in the broadcast domain.4.Segmentation of a data stream happens at which layer of the OSI model?A. PhysicalB. Data LinkC. NetworkD. Transport5.Which of following international standard defines for Fast Ethernet?A. IEEE 802.3B. IEEE 802.3zC. IEEE 802.3uD. IEEE 802.3ae6.What does the Data Link layer use to find hosts on a local network?A. Logical network addressesB. Port numbersC. Hardware addressesD. Default gateways7.What were the key reasons the ISO released the OSI model?A. To allow companies to charge more for their equipmentB. To help vendors create interoperable network devicesC. To help vendors create and sell specialized software and hardwareD. So the IBM mainframe would be replaced with the PC8.What is used at the Transport layer to stop a receiving host’s buffer from overflowing?A. SegmentationB. PacketsC. AcknowledgmentsD. Flow control9.When data is encapsulated, which is the correct order?A. Data, frame, packet, segment, bitB. Segment, data, packet, frame, bitC. Data, segment, packet, frame, bitD. Data, segment, frame, packet, bit10.What does the term “Base”indicate in 100Base-TX?A. The maximum distanceB. The type of wiring usedC. A LAN switch method using half duplexD. A signaling method for communication on the network11.What is the maximum distance of 100Base-T?A. 100 feetB. 1000 feetC. 100 metersD. 1000 meters12.Which of the following would describe a transport layer connection that would ensure reliabledelivery?A. RoutingB. AcknowledgmentsC. SwitchingD. System authentication13.Which of the following is not considered a reason for LAN congestion?A. Low bandwidthB. Too many users in a broadcast domainC. Broadcast stormsD. Routers14.Which of the following are two basic types of dynamic routing?A. Static and defaultB. TCP and UDP exchangeC. Distance-vector and link-stateD. None of the above15.If your LAN network is currently congested and you are using only hubs in your network, whatwould be the BEST solution to decrease congestion on your network?A. Cascade you r hubs.B. Replace your hubs with switches.C. Replace your hubs with routers.D. Add faster hubs.16.What technology is a used by most switches to resolve topology loops and ensure that dataflows properly through a single network path?A. RIPB. STPC. IGRPD. Store-and-forward17.Which of the following is one of the characteristics of IP?A. reliable and connectionlessB. unreliable and connectionlessC. reliable and connection-orientedD. unreliable and connection-oriented18.What is the valid host range for subnet 172.16.10.16 (Mask 255.255.255.240)?A. 172.16.10.20 through 172.16.10.22B. 172.16.10.16 through 172.16.10.23C. 172.16.10.17 through 172.16.10.31D. 172.16.10.17 through 172.16.10.3019.What range of addresses can be used in the first octet of a Class B network address?A. 1–126B. 128–190C. 128–191D. 129–19220.Which of the following is not true?A. IP is connectionless and provides routing.B. ARP is used to find an IP address of a host.C. UDP is connectionless.D. TCP is connection oriented.21.Which class of IP address provides a maximum of only 254 host addresses per network ID?A. Class AB. Class BC. Class CD. Class D22.Which protocol tool use ICMP?A. TelnetB. PingC. ARPD. FTP23.Which of the following is an IEEE standard for frame tagging?A. 802.1XB. 802.3ZC. 802.1QD. 802.3U24.A client will use ____ to send emails to mail-server.A.POP3B.SMTPC.TELNETD.FTP25.Which protocol used in PPP allows multiple Network layer protocols to be used during aconnection?A. LCPB. NCPC. HDLCD. X.2526.When too many packets are present in the subnet, performance degrades. What is this situationcalled?A. dead lockB. congestionC. network faultD. network busy27.Which language can be used to realize the client-side dynamic web page generation?A. CGIB. ASPC. JavaScriptD. PHP28. The two-wire connections between each subscriber’s telephone and the end office are knownin the trade as the____.A. trunkB. local loopC. linkD. switch29.When web page is transmitted over SSL, the protocol used is _____.A. HTTPB. SHTTPC. HTTPSD. SSL30.Nyquist proved that if an arbitrary signal has been run through a low-pass filter of bandwidth H,the filtered signal can be completely reconstructed by making only ________ (exact) samples per secondA. HB. 0.5HC. 2HD. 4H31.To convert a binary message to an ASCII message in email system, we can use _____ encoding,which break up groups of 24 bits into four 6-bit units, with each unit being sent as a legal ASCII character.A. base64B. quoted-printableC. SMTPD. POP332.A CRC generator polynomial is G(x)= X8+X5+X2+l. How many bits will the checksum be?A. 7B. 8C. 9D. 1033. If the length of sequence is 4 bits, the maximum sending window size should be ____.A. 13B. 14C. 15D. 1634.In 802.11, to solve the _______ station problem and the hidden station problem, we can useCSMA/CA protocol. According this protocol, before the station sending a data, it must send RTS frame and wait a CTS frame back.A. faultB. mobileC. exposedD. wireless35.If the congestion window size is 20KB, and the receive window size is 30KB, what is themaximum bytes can the TCP entity transmit?A. 20KBB. 30KBC. 50KBD. 10KB36.Port numbers below ________ are called well-known ports and are reserved for standardservices.A. 256B. 1024C. 4096D. 100037.________, which are overlay networks on top of public networks but with most of theproperties of private network.A. PBXB. VPNC. CDMA 1XD. GPRS38.The problem of running out of IP addresses is not a theoretical problem that might occur atsome point in the distant future. Some people felt that a quick fix was needed for the short term.This quick fix came in the form of ____________________.A. IP6B. DHCPC. RARPD. NAT39.Public-key algorithms have the property that ____________________ keys are used forencryption and decryption and that the decryption key cannot be derived from the encryption key. These properties make it possible to publish the public key.A. one timeB. randomC. sameD. different40.The main public-key algorithm is ____________________ which derives its strength from thefact that it is very difficult to factor large numbers.A. DESB. AESC. MD5D. RSA41.Various schemes have been devised for digital signatures, using both symmetric-key and________-key algorithms.A. publicB. privateC. one timeD. one way42.Often, authentication is needed but secrecy is not, based on the idea of a one-way hash functionthat takes an arbitrarily long piece of plaintext and from it computes a fixed-length bit string.This hash function, MD, often called a ________.A. message digestB. packet-switchedC. message-detectD. mini data43.URL(Uniform Resource Locator) have three parts: the ________, the DNS name of themachine on which the page is located, and a local name uniquely indicating the specific page.A. protocolB. addressC. port numberD. name44.HTTP1.1, which supports ________ connections. With them, it is possible to establish a TCPconnection, send a request and get a response, and then additional requests and get additional response.A. one timeB. persistentC. stop and waitD. one-way45._______, when it is used, a bad frame that is received is discarded, but the good framesreceived after it are buffered.A. selective repeatB. go back NC. sliding windowD. stop and wait46.How does the FDM multiplexing schemes work like?A. each user having exclusive possession of some bandB. each user take turns, periodically getting the entire bandwidth for a litter burst of timeC. each user transmit over the entire frequency spectrum all the time with different codingD. each user transmit over a shared fiber using different wavelength47.When we use a modem, which use 16 phases signal to modulation, then how much can we getthe maximum data rate in a 2400 baud channel (in noiseless channel)?A. 400bpsB. 2400bpsC. 9.6kbpsD. 14.4kbps48.______ is a small java program that has been compiled into binary instruction running in JVM,and can be embedded into HTML pages, interpreted by JVM-capable browsers.A. JavaScriptB. JavaBeanC. AppletD. JSP49.Which of the following best describes the function of the OSI reference model’s transportlayer?A. It sends data by using flow controlB. It provides the best path for deliveryC. It determines network addressesD. It provides error-correcting50.What is the most efficient subnet mask to use on point-to-point WAN links?A. 255.255.255.0B. 255.255.255.224C. 255.255.255.252D. 255.255.255.248二、 Please choose true(T) or false( F) for the following questions (15 points)1.Error-correcting and error-detecting are two types of technique in error control.2.Link state dynamic routing algorithms operate by having each router maintain a tablegiving the best known distance to each destination and which line to use to get there. These tables are updated by exchanging information with the neighbors.3.With Manchester encoding, each bit period is divided into two equal intervals. A binary 1bit is sent by having the voltage set high during the first interval and low in the second one.A binary 0 is just the reverse: first low and then high.4. A connection is established in TCP by means of the two-way handshake.5.The range of frequencies transmitted without being strongly attenuated is called bandwidth.6.Shannon’s major result is that the maximum data rate of a noisy channel whose bandwidthis H Hz, and whose signal-to-noise ratio is S/N, is given byMaximum number of baud/sec = H log2 (1+S/N)7.Two different switching techniques are widely used nowadays: circuit switching and packetswitching.8.The protocols used to determine who goes next on a multi-access channel belong to asub-layer of the data link layer called the LLC sublayer.9.The b asic function of RTP is to multiplex several real-time data streams onto a singlestream of UDP packets.10.The Internet solution is to realize that two potential problems exist n etwork capacity andreceiver capacity and to deal with each of them separately. To do so, each sender maintains two windows: the window the receiver has granted and a second window, the congestion window.11.Selective repeat, is for the receiver simply to di scard all subsequent frames, sending noacknowledgments for the discarded frames.12.The IPSec is a set of open standards that provides data confidentiality, data integrity, andauthentication between participating peers at the IP layer.13.B2C, the full name i s Business to Company.14.One type of person-to-person communication often goes by the name of end-to-endcommunication, to distinguish it from the client-server model.15.An issue that occurs at every level is how to keep a fast sender from swamping a slowreceived with data. This subject is called flow control.三、 Please answer the following questions briefly.1.What are the principal differences between connectionless communications andconnection-oriented communications? (5 points)2.Data link protocols almost always put the CRC in a trailer rather than in a header. Why? (5points)3.Suppose that the TCP congestion window is set to 18KB and a timeout occurs. How big willthe window be if the next four transmission bursts are all successful? Assume that the maximum size of segment is 1KB. (5 points)四、 A large number of consecutive IP address are available starting at 198.16.0.0. Supposethat four organizations, A, B, C, and D, request 4000,2000,4000, and 8000 addresses, respectively, and in that order. For each of these, give the first IP address assigned, the last IP address assigned, and the mask in the w.x.y.z/s notation. (8 points)(Notice: To start with, all the requests are rounded up to a power of two.)五、 The following figure describes a simple authentication p rotocol. Assume you are Trudy, pleaseuse reflection attack to attack Bob.(1). Draw the attack figure and give clear the steps of the attach(2). What are the differences between authentication and authorization? (12 points)。

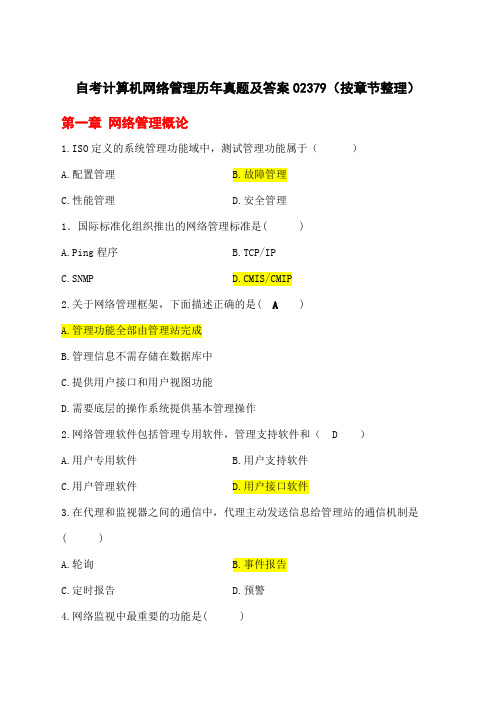

自考计算机网络管理历真题及答案按章节

自考计算机网络管理历年真题及答案02379(按章节整理)第一章网络管理概论1.ISO定义的系统管理功能域中,测试管理功能属于()A.配置管理B.故障管理C.性能管理D.安全管理1.国际标准化组织推出的网络管理标准是( )A.Ping程序B.TCP/IPC.SNMPD.CMIS/CMIP2.关于网络管理框架,下面描述正确的是( A )A.管理功能全部由管理站完成B.管理信息不需存储在数据库中C.提供用户接口和用户视图功能D.需要底层的操作系统提供基本管理操作2.网络管理软件包括管理专用软件,管理支持软件和( D )A.用户专用软件B.用户支持软件C.用户管理软件D.用户接口软件3.在代理和监视器之间的通信中,代理主动发送信息给管理站的通信机制是( )A.轮询B.事件报告C.定时报告D.预警4.网络监视中最重要的功能是( )A.故障管理B.性能管理C.安全管理D.计费管理5.用于监控局域网通信的标准是( )A.SGMPB.SNMPC.RMOND.CMIS21.对于互联网中的非标准设备,通过一种叫做_委托代理______的设备来进行管理,它与非标准设备之间运行制造商专有的协议。

1201 1.下列网络管理功能中属于网络控制功能的是( )A.计费管理B.性能管理C.配置管理D.故障管理1201 3.对网络通信的安全威胁中,对可用性的威胁属于( )A.假冒B.篡改C.窃听D.中断1201 6.下列不属于...网络互连设备的是( )A.交换机B.路由器C.网桥D.网关1201 21.用户根据需要,开发实现特定管理目标的软件,该软件称为_用户接口软件_____。

1201 22.对网络监控有用的管理信息有静态、动态和统计信息,其中动态信息与网络中出现的事件和设备的_工作状态_____有关。

1201 31.各种网络管理框架的共同特点包括哪些内容?管理信息浏览器属于哪部分内容?1.在网络管理系统的层次结构中,网络管理站中网络管理的协议支持的下一层是()A.被管理的资源B.操作系统和硬件C.网络管理框架D.网络管理应用2.网络管理软件包括管理专用软件、管理支持软件和()A.用户专用软件B.用户支持软件C.用户管理软件D.用户接口软件3.终端通过两条链路采用并联方式连接到主机,假设在主机业务峰值时段,一条链路只能处理总业务量的80%,峰值时段大约占整个工作时间的60%,一条链路的可用性为0.9,则系统的平均可用性为()B.0.921.如果管理站本身就是一个被监控的网络元素,则它应该包含__监控应用程序_______、管理功能、代理进程以及一组反映自身管理信息的对象。

2005年下半年全国自考计算机网络管理真题及答案

网络管理中的配置管理包括几部分功能?图形用户接口属于哪部分功能?监视网络互连模式属于哪部分功能?

参考答案:(1)get检索数据(1分) (2)set改变数据(1分) (3)getnext连续检索数据(1分) (4)trap异步陷入报告(1分) (5)管理站和代理之间的通信(1分)

)

3:

下列关于SNMPv1的说法中错误的是(A:适合各种规划的数据检索

)

4:

Windows NT(A:只提供对SNMPv1的支持

)

5

网关是(D:一台用于解释地址的计算机

)

6:

在MIB-2功能组的接口组中,如果对象ifAdminStatus的值为testing(3),而ifOperStatus的值为testing(3),则该接口的状态为(D:测试

)

12

SNMP定义的计量器是(D:可增减不归零

)

13:

子网利用率是对下列哪组的描述(D:捕获

)

14:

在网络管理中,非标准设备不直接支持SNMP协议,而是通过下列哪项进行的(A:委托代理设备

)

15:

下列协议中,不支持路由的是(A:SNMPv2

)

16:

网络安全中的“假冒”,是对网络资源下列哪项的威胁(B:数据完整性

SNMPv1本身的局限性主要有哪些?

参考答案:(1)由于轮询的性能限制,不适合管理很大的网络 (2)不适合检索大量数据 (3)陷入报文没有应答 (4)只提供简单的团体名认证 (5)不直接支持向被管理设备发送命令 (6)管理信息库MIB-2支持的管理对象是有限的 (7)不支持管理站之间的通信 (每小点1分,答对5个即可满分,最多不超出5分)

2005上半年网络工程师试题与答案

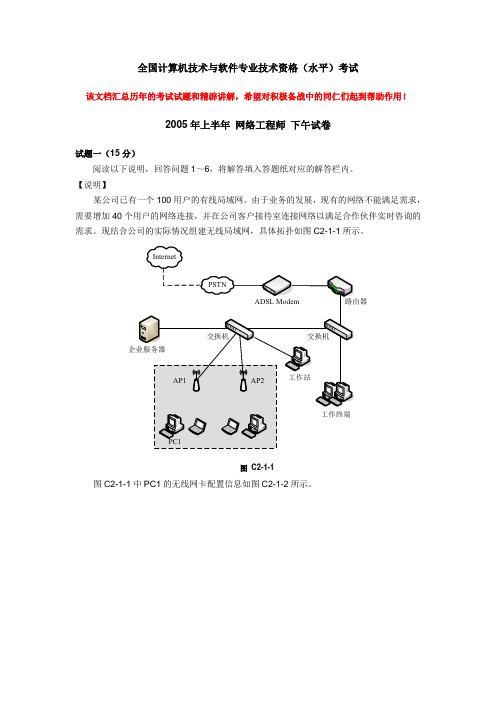

全国计算机技术与软件专业技术资格(水平)考试该文档汇总历年的考试试题和精辟讲解,希望对积极备战中的同仁们起到帮助作用!2005年上半年网络工程师下午试卷试题一(15分)阅读以下说明,回答问题1~6,将解答填入答题纸对应的解答栏内。

【说明】某公司已有一个100用户的有线局域网。

由于业务的发展,现有的网络不能满足需求,需要增加40个用户的网络连接,并在公司客户接待室连接网络以满足合作伙伴实时咨询的需求。

现结合公司的实际情况组建无线局域网,具体拓扑如图C2-1-1所示。

图C2-1-1图C2-1-1中PC1的无线网卡配置信息如图C2-1-2所示。

图C2-1-2【问题1】(3分)目前无线局域网主要有哪两大标准体系?简述各自特点。

答案:无线局域网主要分为两大阵营:IEEE802.11标准体系和欧洲邮电委员会(CEPT)制定大HIPERLAN(High Performance Radio LAN)标准体系。

IEEE802.11标准是由面向数据的计算机局域网发展而来,网络采用无连接的协议;HIPERLAN标准是基于连接的无线局域网,致力于面向语言的蜂窝电话。

【问题2】(2分)在图C2-1-1中,为什么采用两种方式连接Internet?答案:增加备份连接,提高连接的可靠性;同时也提高了用户连接Internet的速率。

【问题3】(2分)在图C2-1-2中,当有多个无线设备时,为避免干扰需设置哪个选项的值?答案:“Channel(频道)”【问题4】(3分)IEEE 802.11中定义了哪两种拓扑结构?简述这两种拓扑结构的结构特点。

图C2-1-2中“Operating Mode”属性的值是什么?答案:一种是基础设施网络(Infrastructure Networking),另一种是特殊网络(Ad Hoc Networking)。

在基础设施网络中,无线终端通过接入点(Access Point,AP)访问骨干网上的设备,或者互相访问。

2005年上半年网络管理员下午题

全国计算机技术与软件专业技术资格(水平)考试2005年上半年网络管理员下午试卷(考试时间 14:00~16:30 共150分钟)请按下述要求正确填写答题纸1. 在答题纸的指定位置填写你所在的省、自治区、直辖市、计划单列市的名称。

2. 在答题纸的指定位置填写准考证号、出生年月日和姓名。

3. 答题纸上除填写上述内容外只能写解答。

4. 本试卷共5道题,全部是必答题。

试题一至试题五均为15分,满分75分。

5. 解答时字迹务必清楚,字迹不清时,将不评分。

6. 仿照下面例题,将解答写在答题纸的对应栏内。

例题2005年上半年全国计算机技术与软件专业技术资格(水平)考试日期是(1)月(2)日。

因为正确的解答是“5月29日”,故在答题纸的对应栏内写上“5”和“29”(参看下表)。

例题解答栏(1) 5(2) 29试题一(15分)请认真阅读下列有关代理服务器的说明信息,然后根据要求回答问题1至问题6。

将解答填入答题纸对应的解答栏内。

【说明】某单位通过电信部门提供的ADSL与Internet相连,并通过代理服务器使内部各计算机终端访问Internet,连接方式如图1-1所示。

电信部门分配的公网IP地址为202.117.12.36/30,DNS的IP地址为211.92.184.130和211.92.184.129,假设内部需代理的计算机客户端数目不超过250台。

单位内部网络IP地址规划为10.0.0.0/24。

代理服务器外网卡部分网络参数配置如图1-2所示。

图1-1 采用代理服务器接入Internet连接示意图图1-2 代理服务器外网卡网络参数配置图【问题1】(2分)从网络连接的角度来看,代理服务器承担了何种网络设备的功能?【问题2】(2分)请给出下列代理服务器上的外网卡配置参数(配置界面如图1-2所示)。

子网掩码:(1);默认网关:(2)。

【问题3】(3分)请给出下列代理服务器上的内网卡配置参数(配置界面参照图1-2所示)。

自考计算机网络管理历年(2007.1-2013.1)试题及答案(标有页码)分析

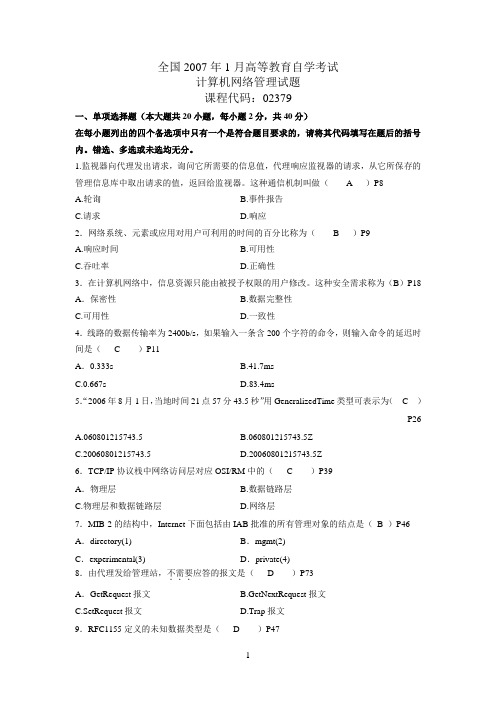

全国2007年1月高等教育自学考试计算机网络管理试题课程代码:02379一、单项选择题(本大题共20小题,每小题2分,共40分)在每小题列出的四个备选项中只有一个是符合题目要求的,请将其代码填写在题后的括号内。

错选、多选或未选均无分。

1.监视器向代理发出请求,询问它所需要的信息值,代理响应监视器的请求,从它所保存的管理信息库中取出请求的值,返回给监视器。

这种通信机制叫做( A )P8A.轮询B.事件报告C.请求D.响应2.网络系统、元素或应用对用户可利用的时间的百分比称为( B )P9A.响应时间B.可用性C.吞吐率D.正确性3.在计算机网络中,信息资源只能由被授予权限的用户修改。

这种安全需求称为(B)P18 A.保密性 B.数据完整性C.可用性D.一致性4.线路的数据传输率为2400b/s,如果输入一条含200个字符的命令,则输入命令的延迟时间是( C )P11A.0.333s B.41.7msC.0.667sD.83.4ms5.“2006年8月1日,当地时间21点57分43.5秒”用GeneralizedTime类型可表示为( C )P26 A.060801215743.5 B.060801215743.5ZC.20060801215743.5D.20060801215743.5Z6.TCP/IP协议栈中网络访问层对应OSI/RM中的( C )P39A.物理层 B.数据链路层C.物理层和数据链路层D.网络层7.MIB-2的结构中,Internet下面包括由IAB批准的所有管理对象的结点是(B )P46 A.directory(1) B.mgmt(2)C.experimental(3) D.private(4)8.由代理发给管理站,不需要...应答的报文是( D )P73A.GetRequest报文 B.GetNextRequest报文C.SetRequest报文D.Trap报文9.RFC1155定义的未知数据类型是( D )P47A.Counter B.TimeTicksC.Gauge D.Opaque10.SNMPv1所提供的安全措施是( A )P69A.团体名认证 B.提供数据加密功能C.基于用户的安全模型D.用时间戳对报文排序11.Windows 2003 Server的活动目录所命名方式是( D )P159A.文件命名B.数字命名C.用户自定义D.DNS12.在SNMPv2中,包含的对象与管理对象的控制有关的组是( B )P95A.系统组B.MIB对象组C.接口组D.SNMP组13.为以最小的交换次数检索大量的管理信息,或者说管理站要求尽可能大的响应报文,SNMPv2增加的PDU是( C )P100A.GetRequestPDU B.InformRequestPDU C.GetBulkRequestPDU D.GetNextRequestPDU14.在TCP网络中,用来确定通信目标的联通性及传输延时的管理工具是( A )P1 A.ping B.routeC.netstat D.winipcfg15.实现捕获组时,RMON MIB必须实现的是( B )P126A.事件组B.过滤组C.历史组D.主机组16.为了提高效率,希望监视器每次只返回那些上次查询以来改变了的值,RMON2在MIB 的定义中,使用( B )P143A.外部对象索引B.时间过滤器索引C.协议目录表D.监视器的标准配置法17.在Windows Server 2003环境中,仅用于分发电子邮件且没有启用安全性的组类型是( C )P157A.安全组B.全局组C.通信组D.本地组18.下面属于端系统之间协议的是( A )P40A.TCPB.IPC.ARPD.PPP19.关于RMON的增量警报方式,如果上升门限是20,按双重采样规则,每5秒观察一次,有:时间(秒)0 5 10 15 20观察的值0 12 20 30 33则产生报警事件的时间是( B )P136A.5B.10C.15D.2020.在SNMPc中,用于那些不支持SNMP,但是可以通过Ping探测是否响应的设备的访问模式是( B )P179A.无B.ICMPC.SNMPv1D.SNMPv2c二、填空题(本大题共10小题,每小题1分,共10分)请在每小题的空格中填上正确答案。

自考计算机网络-管理历年真题整理

⾃考计算机⽹络-管理历年真题整理第⼀章⽹络管理概论1.ISO定义的系统管理功能域中,测试管理功能属于( B.故障管理)1.国际标准化组织推出的⽹络管理标准是( D.CMIS/CMIP )2.关于⽹络管理框架,下⾯描述正确的是(A.管理功能全部由管理站完成 )2.⽹络管理软件包括管理专⽤软件,管理⽀持软件和( D.⽤户接⼝软件)3.在代理和监视器之间的通信中,代理主动发送信息给管理站的通信机制是(B.事件报告 )4.⽹络监视中最重要的功能是( B B.性能管理 )5.⽤于监控局域⽹通信的标准是(C.RMON )21.对于互联⽹中的⾮标准设备,通过⼀种叫做_委托代理______的设备来进⾏管理,它与⾮标准设备之间运⾏制造商专有的协议。

1201 1.下列⽹络管理功能中属于⽹络控制功能的是(C.配置管理 )1201 3.对⽹络通信的安全威胁中,对可⽤性的威胁属于( D.中断 )1201 6.下列不属于...⽹络互连设备的是(A.交换机 )1201 21.⽤户根据需要,开发实现特定管理⽬标的软件,该软件称为_⽤户接⼝软件_____。

1201 22.对⽹络监控有⽤的管理信息有静态、动态和统计信息,其中动态信息与⽹络中出现的事件和设备的_⼯作状态_____有关。

1.在⽹络管理系统的层次结构中,⽹络管理站中⽹络管理的协议⽀持的下⼀层是( B )A.被管理的资源B.操作系统和硬件2.⽹络管理软件包括管理专⽤软件、管理⽀持软件和( D )C.⽤户管理软件D.⽤户接⼝软件3.终端通过两条链路采⽤并联⽅式连接到主机,假设在主机业务峰值时段,⼀条链路只能处理总业务量的80%,峰值时段⼤约占整个⼯作时间的60%,⼀条链路的可⽤性为0.9,则系统的平均可⽤性为( C )C.0.9684D.0.999621.如果管理站本⾝就是⼀个被监控的⽹络元素,则它应该包含__监控应⽤程序_______、管理功能、代理进程以及⼀组反映⾃⾝管理信息的对象。

(完整版)全国自学考试计算机网络技术试题及答案

全国高等教育自学考试计算机网络原理试题及答案课程代码:04741一、单项选择题(本大题共24小题,每小题1分,共24分)在每小题列出的四个备选项中只有一个是符合题目要求的,请将其代码填写在题后的括号内。

错选、多选或未选均无分。

1.由一组用户群构成、不需要基站、没有固定路由器的移动通信网络是( C )A.蜂窝通信网B.无线局域网C.Ad hoc网络D.虚拟专用网2.广域网WAN一般采用( D )A.“广播”传输方式B.“无线”传输方式C.“光纤”传输方式D.“存储-转发”传输方式3.采用集中式通信控制策略的网络拓扑是( A )A.星形拓扑B.总线拓扑C.环形拓扑D.网形拓扑4.涉及数据及控制信息的格式、编码及信号电平的网络协议要素是( B )A.语义B.语法C.定时D.标准5.下列关于OSI参考模型的描述中错误的是( B )A.OSI的体系结构定义了一个七层模型B.OSI仅是ISO制定的网络体系结构C.OSI模型并非具体实现的描述D.OSI中只有各种协议是可以实现的6.目前使用最广泛的串行物理接口标准是( A )A.EIA RS-232CB.EIA RS-422C.EIA RS-423D.EIA RS-4497.当物理信道的可用带宽超过单个原始信号所需带宽时可采用的复用技术是( A )A.FDMB.TDMC.WDMD.STDM8.OSI模型中实现端到端流量控制的是( C )A.数据链路层B.网络层C.传输层D.应用层9.在接收、发送双方仅需一个帧的缓冲存储空间的差错控制方法是( C )A.选择重发策略B.连续重发请求C.空闲重发请求D.Go-back-N策略10.从滑动窗口的观点看,在选择重传协议中( D )A.发送窗口=1,接收窗口=1B.发送窗口>1,接收窗口=1C.发送窗口=1,接收窗口>1D.发送窗口>1,接收窗口>I11.提供传输层及其以上各层之间协议转换的网间连接器是( D )A.转发器B.网桥C.路由器D.网关12.Internet互连层的四个重要协议是IP、ARP、RARP和( C )13.TCP中被定义为常用端口的端口号范围是( A )A.小于256的端口号B.1~1023之间的端口号C.1024~5000之间的端口号D.大于5000的端口号14.局域网参考模型的LLC子层中提供服务访问点之间虚电路服务的是( D )A.无确认无连接服务B.有确认无连接服务C.无连接服务D.面向连接服务15.在IEEE802.3的MAC帧中,前导码中每个字节的比特模式为( B )A.01111110B.10101010C.10101011D.1111111116.采用CSMA/CD介质访问控制方法的局域网标准是( C )A.IEEE802.1B.IEEE802.2 CIEEE802.3 D.IEEE802.417.无线AP是无线局域网的接入点,它的作用类似于有线网络中的( D )A.交换机B.路由器C.网桥D.集线器18.局域网操作系统的两种类型是( B )A.面向对象和通用型B.面向任务和通用型C.专用和通用型D.基本和变形型19.用C语言编写,具有良好可移植性的网络操作系统是( B )WareB.UnixC.Windows NTN server20.X.25协议包括的三个层次是( A )A.物理层、数据链路层和分组层B.物理层、互连层和传输层C.网络层、传输层和应用层D.数据链路层、网络层和传输层21.通常被称为快速分组交换的是( C )A.Fast EthernetB.帧中继和X.25C.帧中继和ATMD.ISDN和ATM22.ATM网络的交换节点( A )A.只参与物理层的功能B.只参与数据链路层的功能C.参与OSI第1到第3层的全部功能D.只参与物理层和数据链路层的功能23.采用了“路由一次,随后交换”的L3交换技术是( D )A.VLAN FlowC.Tag SwitchingD.Fast IP24.称为“数字摘要法”的数字签名方法是( A )A.Hash签名B.RSA签名C.DSS签名D.DES签名二、填空题(本大题共15小题,每小题1分,共15分)请在每小题的空格中填上正确答案。

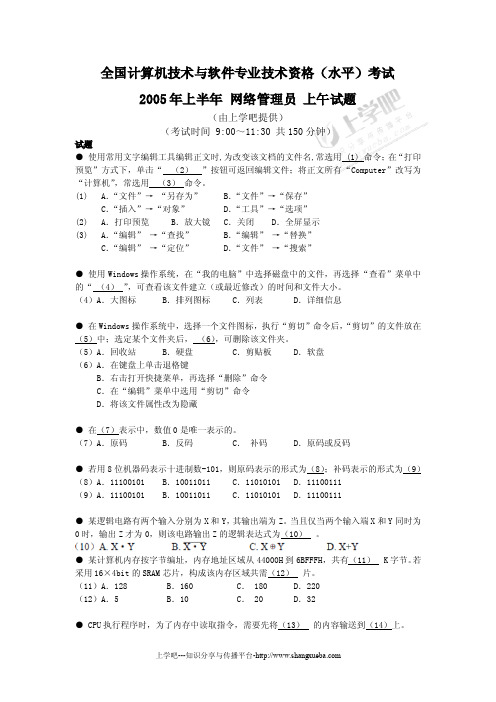

2005年上半年网络管理员上午试题

全国计算机技术与软件专业技术资格(水平)考试2005年上半年网络管理员上午试题(由上学吧提供)(考试时间9:00~11:30共150分钟)试题●使用常用文字编辑工具编辑正文时,为改变该文档的文件名,常选用(1)命令;在“打印预览”方式下,单击“(2)”按钮可返回编辑文件;将正文所有“Computer”改写为“计算机”,常选用(3)命令。

(1)A.“文件”→“另存为”B.“文件”→“保存”C.“插入”→“对象”D.“工具”→“选项”(2)A.打印预览B.放大镜C.关闭D.全屏显示(3)A.“编辑”→“查找”B.“编辑”→“替换”C.“编辑”→“定位”D.“文件”→“搜索”●使用Windows操作系统,在“我的电脑”中选择磁盘中的文件,再选择“查看”菜单中的“(4)”,可查看该文件建立(或最近修改)的时间和文件大小。

(4)A.大图标B.排列图标C.列表D.详细信息●在Windows操作系统中,选择一个文件图标,执行“剪切”命令后,“剪切”的文件放在(5)中;选定某个文件夹后,(6),可删除该文件夹。

(5)A.回收站B.硬盘C.剪贴板D.软盘(6)A.在键盘上单击退格键B.右击打开快捷菜单,再选择“删除”命令C.在“编辑”菜单中选用“剪切”命令D.将该文件属性改为隐藏●在(7)表示中,数值0是唯一表示的。

(7)A.原码B.反码C.补码D.原码或反码●若用8位机器码表示十进制数-101,则原码表示的形式为(8);补码表示的形式为(9)(8)A.11100101B.10011011C.11010101D.11100111(9)A.11100101B.10011011C.11010101D.11100111●某逻辑电路有两个输入分别为X和Y,其输出端为Z。

当且仅当两个输入端X和Y同时为0时,输出Z才为0,则该电路输出Z的逻辑表达式为(10)。

●某计算机内存按字节编址,内存地址区域从44000H到6BFFFH,共有(11)K字节。

最新全国1月高等教育自学考试计算机通信网试题历年试卷

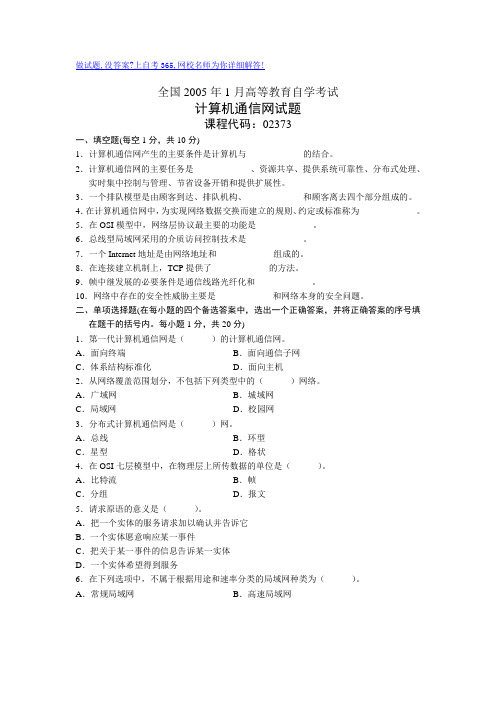

做试题,没答案?上自考365,网校名师为你详细解答!全国2005年1月高等教育自学考试计算机通信网试题课程代码:02373一、填空题(每空1分,共10分)1.计算机通信网产生的主要条件是计算机与_____________的结合。

2.计算机通信网的主要任务是_____________、资源共享、提供系统可靠性、分布式处理、实时集中控制与管理、节省设备开销和提供扩展性。

3.一个排队模型是由顾客到达、排队机构、_____________和顾客离去四个部分组成的。

4.在计算机通信网中,为实现网络数据交换而建立的规则、约定或标准称为_____________。

5.在OSI模型中,网络层协议最主要的功能是_____________。

6.总线型局域网采用的介质访问控制技术是_____________。

7.一个Internet地址是由网络地址和_____________组成的。

8.在连接建立机制上,TCP提供了_____________的方法。

9.帧中继发展的必要条件是通信线路光纤化和_____________。

10.网络中存在的安全性威胁主要是_____________和网络本身的安全问题。

二、单项选择题(在每小题的四个备选答案中,选出一个正确答案,并将正确答案的序号填在题干的括号内。

每小题1分,共20分)1.第一代计算机通信网是()的计算机通信网。

A.面向终端B.面向通信子网C.体系结构标准化D.面向主机2.从网络覆盖范围划分,不包括下列类型中的()网络。

A.广域网B.城域网C.局域网D.校园网3.分布式计算机通信网是()网。

A.总线B.环型C.星型D.格状4.在OSI七层模型中,在物理层上所传数据的单位是()。

A.比特流B.帧C.分组D.报文5.请求原语的意义是()。

A.把一个实体的服务请求加以确认并告诉它B.一个实体愿意响应某一事件C.把关于某一事件的信息告诉某一实体D.一个实体希望得到服务6.在下列选项中,不属于根据用途和速率分类的局域网种类为()。

计算机网络管理员考试试题和答案

计算机网络管理员考试试题和答案一、单项选择题(每题1分,共40分)1.Dos系统以( )为单位给磁盘文件分配磁盘空间。

( D )A.二进制位B.字节C.扇区D.簇2.用Windows 98系统安装光盘引导系统后,假设光盘盘符为E,光盘E的当前目录为E:\wi n98,并且在当前目录下含有外部命令,下列命令行( )可以完成C盘格式化并且生成根目录。

( D )A.C:>MDB.C:>CD\C.C:\COPY C:\D.FORMAT C:3.能直接执行的文件,扩展名必须是( )。

( B )A.OBJ、PRG、SCRB.BAT、COM、EXEC.BAS、COB、PASD.BAK、TXT、DOC4.电子计算机可直接执行的指令,一般包含( )两个部分。

( B )A.数字和文字B.操作码和地址码C.数字和运算符号D.源操作数和目的操作数5.分页显示当前文件目录的DOS命令是( )。

( A )A.DIR/PB.DIR/WC.DIRD.DIR C:6.操作系统中,文件系统的主要目标是( )。

( B )A.实现虚拟存储B.实现对文件的按名存取C.实现对文件的内容存取D.实现对文件的高速输入和输出7.国际标准化协会(ISO)的网络参考模型有( )层协议。

( C )A.5B.6C.7D.88.能将高级语言源程序转换成目标程序的是: ( C )A.调试程序B.解释程序C.编译程序D.编辑程序9. 计算机病毒传染的可能途径是: ( A )A.使用外来软盘B.磁盘驱动器故障C.使用表面被污染的盘面D.键入了错误命令10. 在内存中,每个基本单位都被赋予一个唯一的序号,这个序号称为: ( D )A.字节B.编号C.容量D.地址11.下列诸因素中,对微型计算机工作影响最小的是: ( B )A.尘土B.噪声C.温度D.湿度12.下列存储设备中断电后信息完全丢失的是: ( C )A.光盘B.硬盘C.ROMD.RAM13.在地理上分散布置的多台独立计算机通过通信线路互联构成的系统称为( ),它使信息传输与处理功能相结合,使多个用户能共享软、硬件资源,提高信息处理的能力。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1

全国2005年1月高等教育自学考试

计算机网络管理试题

课程代码:02379

一、单项选择题(在每小题的四个备选答案中,选出一个正确答案,并将正确答案的序号填

在题干的括号内。

每小题2分,共40分)

1.TCP 提供一个或多个端口号作为通信主机中应用进程的( )。

A.地址

B.进程号

C.作业号

D.计数器

2.下述各功能中,属于配置管理的范畴的功能是( )。

A.测试管理功能

B.数据收集功能

C.网络规划和资源管理功能

D.工作负载监视功能

3.互联网中所有端系统和路由器都必须实现( )协议。

A.SNMP

B.SMTP

C.TCP

D.IP

4.在RMON1 规范中,实现捕获组时必须实现( )。

A.事件组

B.警报组

C.主机组

D.过滤组

5.设计管理应用程序时,每个请求的变量绑定对,一般不超过( )。

A.1个

B.10个

C.16个

D.20个

6.在OSI 管理功能域中,下面( )不属于性能管理功能。

A.数据收集功能

B.测试功能

C.工作负载监视功能

D.摘要功能

7.为以最小的交换次数检索最大的管理信息,或者说管理站要求最可能大的响应报文,SNMPv2增加的PDU 是( )。

A.GetRequestPDU

rmRequestPDU

C.GetBulkRequestPDU

D.SetRequestPDU

8.在计算机网络中,从源到目标的信息流动的各个阶段都可能受到安全威胁,下图左面为信息流动的正常情况,下图右面为信息流动受到危害的情况,该危害属于( )。

A.中断

B.窃取

C.篡改

D.假冒

9.下列( )不是SNMPv2的STATUS子句的可选状态。

A.current

B.mandatory

C.obsolete

D.deprecated

10.为了简化网络中的路由控制。

Internet中引入了( )的概念。

A.自治管理

B.内部路由协议

C.外部路由协议

D.OSPF

11.在SNMP管理对象中定义的数据类型Counter可以用于表示( )类型的管理对象。

A.接口收到的总字节数

B.接口的管理状态

C.接口输出队列的长度

D.接口数据速率

12.计算机系统中的信息资源只能被授予权限的用户修改,这是网络安全的( )。

A.保密性

B.数据完整性

C.可利用性

D.可靠性

13.SNMP.EXE的功能是( )。

A.接收SNMP请求报文,根据要求发送响应报文

B.能对SNMP报文进行语法分析,也能发送陷入报文

C.处理与WinSock API的接口

D.以上都是

14.为提高网管软件的效率,要合理确定报文的大小,一般每个请求不超过( )个变量绑定对。

A.1000

B.484

C.96

D.16

15.子类继承超类的操作,同时又对继承的操作进行了特别的修改,这样不同的对象类对同一操作会做出不同的响应,这种特性称为( )。

A.继承性

B.多继承性

C.多态性

D.同质异晶性

16.监听发送给NT主机的陷入报文,然后把其中数据传送给SNMP管理API的是( )。

A.Snmp.exe

B.ASN.1

C.BER

D.SNMPTRAP.EXE

17.下列叙述( )是正确的。

A.SNMP不支持管理站改变管理信息库结构

B.SNMP管理站不能增加删除管理信息库中的管理对象实例

C.SNMP管理站不能一次性访问一个子树

D.以上都正确

18.不是身份认证的方法是( )。

A.大嘴青蛙认证协议

B.Needham-Schroeder认证协议

C.消息摘要

D.基于公钥的认证

2

19.根据RMON定义的增量报警机制,按照双重采样规则,每5秒观察一次,得到下面的结果:

时间(秒)0 5 10 15 20

观察的值0 11 21 32 39

如果上升门限是20,则产生报警事件的次数是( )。

A.0

B.1

C.2

D.3

20.为了提高效率,希望监视器每次值返回那些上次查询以来改变了的值,解决这个问题的是( )。

A.SNMPv1

B.SNMPv2

C.RMON1

D.RMON2

二、填空题(每空1分,共16分)

1.Microsoft MIB编译器是____________。

2.MIB-2功能组的IP组包含了三个表对象:IP地址表、____________表和____________ 表。

3.根据对象标识符的词典顺序,对于标量对象,对象标识符所指的下一个实例就是____________。

4.在SNMP管理中,管理站和代理之间的交换信息所构成的SNMP报文由三部分组成,即____________、____________和____________。

5.RMON规范中的表结构的两组成部分中,定义数据结构表的是____________。

6.RMON的过滤组(filter)定义了两种过滤器:数据过滤器和____________过滤器。

7.在正常情况下,每个路由器周期性的向相邻的路由器发送链路状态更新报文,当这种报文在自治系统中扩散传播时,各个路由器就据此更新自己的____________。

8.实用程序API共包括____________个函数,分成____________和____________两个组。

9.OSI标准采用____________的模型定义管理对象,管理信息中的所有对象类组成一个____________树。

10.用DOS命令停止SNMP服务的命令是____________。

三、简述题(每小题6分,共24分)

1.管理站数据库主要由哪几个表组成,每个表的作用是什么?

2.远程网络监视的目标是什么?

3.选择网络管理站的标准是什么?

4.SNMP操作访问对象实例,什么情况下用到变量绑定表,怎么用?

四、综合题(每小题10分,共20分)

1.简述SNMPv1的局限性。

2.写出以太网中的TFTP的协议标识符,并简述各层协议字节串的表示方法。

3。