H3C交换机SSH配置完全攻略

H3C配置经典全面教程(

H3C配置经典全面教程(H3C是一个以网络设备和解决方案为主要业务的公司,其产品广泛应用于企业、政府、运营商等领域。

本文将为大家介绍H3C配置的经典全面教程,希望可以帮助大家更好地了解和使用H3C产品。

首先,我们需要准备一台H3C设备,可以是交换机、路由器等等。

在开始配置之前,我们需要连接到设备的控制台端口,可以通过串口线连接到PC的串口接口或者使用一个转接线连接到PC的USB接口。

然后,我们需要使用一个串口终端工具,比如HyperTerminal或者SecureCRT等,来打开设备的控制台会话。

接下来,我们来进行H3C设备的基本配置。

第一步,进入用户视图。

在设备启动后,我们进入的是用户视图,默认情况下没有用户名和密码,直接按回车键进入用户视图。

第二步,设置设备的主机名和域名。

在用户视图下,我们可以使用以下命令来设置设备的主机名和域名:sysname 设备主机名domain 设备域名第三步,设置管理口IP地址。

在用户视图下,我们可以使用以下命令来设置设备的管理口IP地址:interface vlan-interface 管理口vlan接口号ip address 管理口IP地址管理口子网掩码第四步,配置SSH登录。

在用户视图下,我们可以使用以下命令来设置SSH登录:ssh authentication-type default password第五步,配置Telnet登录。

在用户视图下,我们可以使用以下命令来设置Telnet登录:telnet server enable第六步,配置管理密码。

在用户视图下,我们可以使用以下命令来设置设备的管理密码:user-interface vty 0 4authentication-mode schemeset authentication password cipher 用户密码第七步,保存配置并退出。

在用户视图下,我们可以使用以下命令将配置保存到设备的闪存中,并且退出设备的控制台会话:savequit通过以上步骤,我们完成了H3C设备的基本配置。

H3C交换机配置详解

[S3600]H3C交换机配置详解本文来源于网络,感觉比较全面,给大家分享;一.用户配置:<H3C>system-view[H3C]super password H3C 设置用户分级密码[H3C]undo super password 删除用户分级密码[H3C]localuser bigheap 123456 1 Web网管用户设置,1(缺省)为管理级用户,缺省admin,admin [H3C]undo localuser bigheap 删除Web网管用户[H3C]user-interface aux 0 只支持0[H3C-Aux]idle-timeout 2 50 设置超时为2分50秒,若为0则表示不超时,默认为5分钟[H3C-Aux]undo idle-timeout 恢复默认值[H3C]user-interface vty 0 只支持0和1[H3C-vty]idle-timeout 2 50 设置超时为2分50秒,若为0则表示不超时,默认为5分钟[H3C-vty]undo idle-timeout 恢复默认值[H3C-vty]set authentication password 123456 设置telnet密码,必须设置[H3C-vty]undo set authentication password 取消密码[H3C]display users 显示用户[H3C]display user-interface 显示用户界面状态二.系统IP配置:[H3C]vlan 20[H3C]management-vlan 20[H3C]interface vlan-interface 20 创建并进入管理VLAN[H3C]undo interface vlan-interface 20 删除管理VLAN接口[H3C-Vlan-interface20]ip address 192.168.1.2 255.255.255.0 配置管理VLAN接口静态IP地址(缺省为192.168.0.234)[H3C-Vlan-interface20]undo ip address 删除IP地址[H3C-Vlan-interface20]ip gateway 192.168.1.1 指定缺省网关(默认无网关地址)[H3C-Vlan-interface20]undo ip gateway[H3C-Vlan-interface20]shutdown 关闭接口[H3C-Vlan-interface20]undo shutdown 开启[H3C]display ip 显示管理VLAN接口IP的相关信息[H3C]display interface vlan-interface 20 查看管理VLAN的接口信息<H3C>debugging ip 开启IP调试功能<H3C>undo debugging ip三.DHCP客户端配置:[H3C-Vlan-interface20]ip address dhcp-alloc 管理VLAN接口通过DHCP方式获取IP地址[H3C-Vlan-interface20]undo ip address dhcp-alloc 取消[H3C]display dhcp 显示DHCP客户信息<H3C>debugging dhcp-alloc 开启DHCP调试功能<H3C>undo debugging dhcp-alloc四.端口配置:[H3C]interface Ethernet0/3[H3C-Ethernet0/3]shutdown[H3C-Ethernet0/3]speed 100 速率,可为10,100,1000和auto(缺省)[H3C-Ethernet0/3]duplex full 双工,可为half,full和auto(缺省) 光口和汇聚后不能配置[H3C-Ethernet0/3]flow-control 开启流控,默认为关闭[H3C-Ethernet0/3]broadcast-suppression 20 设置抑制广播百分比为20%,可取5,10,20,100,缺省为100,同时组播和未知单播也受此影响[H3C-Ethernet0/3]loopback internal 内环测试[H3C-Ethernet0/3]loopback external 外环测试,需插接自环头,必须为全双工或者自协商模式[H3C-Ethernet0/3]port link-type trunk 设置链路的类型为trunk,可为access(缺省),trunk[H3C-Ethernet0/3]port trunk pvid vlan 20 设置20为该trunk的缺省VLAN,默认为1(trunk线路两端的PVID必须一致)[H3C-Ethernet0/3]port access vlan 20 将当前access端口加入指定的VLAN[H3C-Ethernet0/3]port trunk permit vlan all 允许所有的VLAN通过当前的trunk端口,可多次使用该命令[H3C-Ethernet0/3]mdi auto 设置以太端口为自动监测,normal(缺省)为直通线,across为交叉线[H3C]link-aggregation Ethernet 0/1 to Ethernet 0/4 将1-4口加入汇聚组,1为主端口,两端需要同时配置,设置了端口镜像以及端口隔离的端口无法汇聚[H3C]undo link-aggregation Ethernet 0/1 删除该汇聚组[H3C]link-aggregation mode egress 配置端口汇聚模式为根据目的MAC地址进行负荷分担,可选为ingress,egress和both,缺省为both[H3C]monitor-port Ethernet 0/2 将该端口设置为镜像端口,必须先设置镜像端口,删除时必须先删除被镜像端口,而且它们不能同在一个端口,该端口不能在汇聚组中,设置新镜像端口时,新取代旧,被镜像不变[H3C]mirroring-port Ethernet 0/3 to Ethernet 0/4 both 将端口3和4设置为被镜像端口,both为同时监控接收和发送的报文,inbound表示仅监控接收的报文,outbound表示仅监控发送的报文[H3C]display mirror[H3C]display interface Ethernet 0/3< H3C>reset counters 清除所有端口的统计信息[H3C]display link-aggregation Ethernet 0/3 显示端口汇聚信息[H3C-Ethernet0/3]virtual-cable-test 诊断该端口的电路状况五.VLAN配置:[H3C]vlan 2[H3C]undo vlan all 删除除缺省VLAN外的所有VLAN,缺省VLAN不能被删除[H3C-vlan2]port Ethernet 0/4 to Ethernet 0/7 将4到7号端口加入到VLAN2中,此命令只能用来加access端口,不能用来增加trunk或者hybrid端口[H3C-vlan2]port-isolate enable 打开VLAN内端口隔离特性,不能二层转发,默认不启用该功能[H3C-Ethernet0/4]port-isolate uplink-port vlan 2 设置4为VLAN2的隔离上行端口,用于转发二层数据,只能配置一个上行端口,若为trunk,则建议允许所有VLAN通过,隔离不能与汇聚同时配置[H3C]display vlan all 显示所有VLAN的详细信息S1550E支持基于端口的VLAN,通过创建不同的user-group来实现,一个端口可以属于多个user-group,不属于同一个user-group的端口不能互相通信,最多支持50个user-group[H3C]user-group 20 创建user-group 20,默认只存在user-group 1[H3C-UserGroup20]port Ethernet 0/4 to Ethernet 0/7 将4到7号端口加入到VLAN20中,初始时都属于user-group 1中[H3C]display user-group 20 显示user-group 20的相关信息六.集群配置:S2100只能作为成员交换机加入集群中,加入后系统名改为"集群名_成员编号.原系统名"的格式.即插即用功能通过两个功能实现: 集群管理协议MAC组播地址协商和管理VLAN协商[H3C]cluster enable 启用群集功能,缺省为启用[H3C]cluster 进入群集视图[H3C-cluster]administrator-address H-H-H name switch H-H-H为命令交换机的MAC,加入switch集群[switch_1.H3C-cluster]undo administrator-address 退出集群[H3C]display cluster 显示集群信息[H3C]management-vlan 2 集群报文只能在管理VLAN中转发,同一集群需在同一个管理VLAN中,需在建立集群之前指定管理VLAN< H3C>debugging cluster七.QoS配置:QoS配置步骤:设置端口的优先级,设置交换机信任报文的优先级方式,队列调度,端口限速[H3C-Ethernet0/3]priority 7 设置端口优先级为7,默认为0[H3C]priority-trust cos 设置交换机信任报文的优先级方式为cos(802.1p优先级,缺省值),还可以设为dscp方式(dscp优先级方式)[H3C]queue-scheduler hq-wrr 2 4 6 8 设置队列调度算法为HQ-WRR(默认为WRR),权重为2,4,6,8[H3C-Ethernet0/3]line-rate inbound 29 将端口进口速率限制为2Mbps,取1-28时,速率为rate*8*1024/125,即64,128,192...1.792M;29-127时,速率为(rate-27)*1024,即2M,3M,4M...100M,千兆时可继续往下取,128-240时,速率为(rate-115)*8*1024,即104M,112M,120M...1000M [H3C]display queue-scheduler 显示队列调度模式及参数[H3C]display priority-trust 显示优先级信任模式八.系统管理:[H3C]mac-address blackhole H-H-H vlan 1 在VLAN1中添加黑洞MAC[H3C]mac-address static H-H-H interface Ethernet 0/1 vlan 1 在VLAN1中添加端口一的一个mac[H3C]mac-address timer aging 500 设置MAC地址表的老化时间为500s[H3C]display mac-address[H3C]display arp[H3C]mac-address port-binding H-H-H interface Ethernet 0/1 vlan 1 配置端口邦定[H3C]display mac-address port-binding[H3C]display saved-configuration[H3C]display current-configuration< H3C>save[H3C]restore default 恢复交换机出厂默认配置,恢复后需重启才能生效[H3C]display version< H3C>reboot[H3C]display device[H3C]sysname bigheap[H3C]info-center enable 启用系统日志功能,缺省情况下启用[H3C]info-center loghost ip 192.168.0.3 向指定日志主机(只能为UNIX或LINUX,不能为Windows)输出信息,需先开启日志功能,缺省关闭[H3C]info-center loghost level 8 设置系统日志级别为8,默认为5.级别说明:1.emergencies 2.alerts 3.critical 4.errors 5.warnings 6.notifications rmational 8.debugging< H3C>terminal debugging 启用控制台对调试信息的显示,缺省控制台为禁用<H3C>terminal logging 启用控制台对日志信息的显示,缺省控制台为启用<H3C>terminal trapping 启用控制台对告警信息的显示,缺省控制台为启用[H3C]display info-center 显示系统日志的配置和缓冲区记录的信息[H3C]display logbuffer 显示日志缓冲区最近记录的指定数目的日志信息[H3C]display trapbuffer 显示告警缓冲区最近记录的指定数目的日志信息<H3C>reset logbuffer 清除日志缓冲区的信息<H3C>reset trapbuffer 清除告警缓冲区的信息九.网络协议配置:NDP即是邻居发现协议,S1550E只能开启或关闭NDP,无法配置,默认有效保留时间为180s,NDP报文发送的间隔60s[H3C]ndp enable 缺省情况下是开启的[H3C-Ethernet0/3]ndp enable 缺省情况下开启[H3C]display ndp 显示NDP配置信息[H3C]display ndp interface Ethernet 0/1 显示指定端口NDP发现的邻居信息<H3C>debugging ndp interface Ethernet 0/1HABP协议即Huawei Authentication Bypass Protocol,华为鉴权旁路协议,是用来解决当交换机上同时配置了802.1x和HGMPv1/v2时,未经授权和认证的端口上将过滤HGMP报文,从而使管理设备无法管理下挂的交换机的问题。

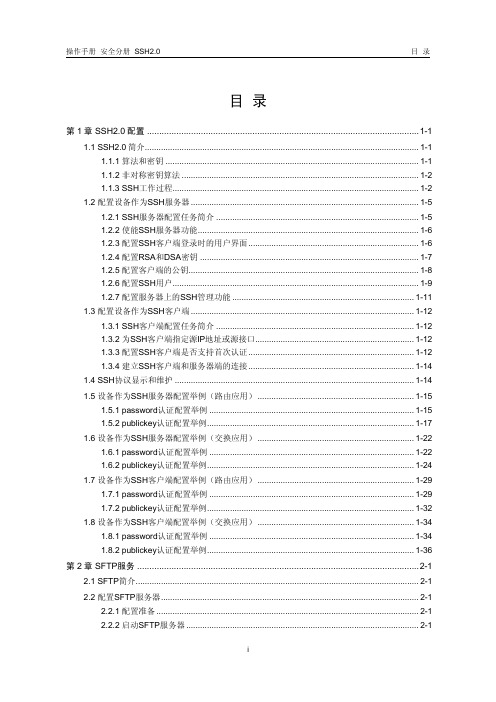

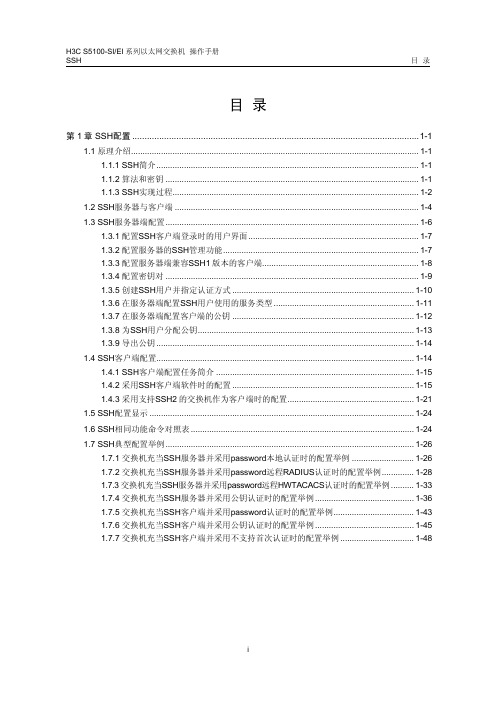

H3C_SSH2.0配置

操作手册 安全分册 SSH2.0

目录

2.2.3 配置SFTP用户连接的空闲超时时间 ........................................................................ 2-2 2.3 配置SFTP客户端................................................................................................................ 2-2

第 2 章 SFTP服务 ...................................................................................................................2-1 2.1 SFTP简介........................................................................................................................... 2-1 2.2 配置SFTP服务器................................................................................................................ 2-1 2.2.1 配置准备 .................................................................................................................. 2-1 2.2.2 启动SFTP服务器 ...............................................................ห้องสมุดไป่ตู้..................................... 2-1

H3C交换机启用SSH管理

H3C交换机启用ssh管理步骤1. 组网需求如图1-2,配置Host(SSH客户端)与Switch建立本地连接。

Host采用SSH协议登录到Switch上,以保证数据信息交换的安全。

SSH用户采用的认证方式为pa ssword认证,用户名和密码保存在Switch上。

2. 组网图图1-2 SSH password认证配置组网图3. 配置步骤(1)配置SSH服务器# 生成RSA密钥对。

<Switch> system-view[Switch] public-key local create rsaThe range of public key size is (512 ~ 2048).NOTES: If the key modulus is greater than 512,It will take a few minutes.Press CTRL+C to abort.Input the bits of the modulus[default = 1024]:Generating Keys...+++++++++++++++++++++++++++++++++++# 生成DSA密钥对。

[Switch] public-key local create dsaThe range of public key size is (512 ~ 2048).NOTES: If the key modulus is greater than 512,It will take a few minutes.Press CTRL+C to abort.Input the bits of the modulus[default = 1024]:Generating Keys...+++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++ ++++++++++++++++++++++++++++++++++++++++++# 启动SSH服务器。

H3C交换机配置实例范文

H3C交换机配置实例在中国交换机市场,H3C自2003年公司成立以来,已累计出货上百万台,以太网交换机端口数占全球的市场份额%,在交换机领域内综合技术实力和市场份额排名均达到业界第一。

下面小编准备了关于H3C交换机配置的例子,提供给大家参考!配置H3C交换机实例,设置安全策略版。

1.能够通过WEB登录,并且设置安全策略。

通过源IP 地址对WEB登录录用户进行控制。

2.使用SSH+密码认证证(基本SSH配置方法法)H3C交换机配置实实例。

H3C交换机S S S H配置完全攻略。

[同同时也是telnet]3.更改交换机名称称,时间,管理IP配置置IP网管等基本配置。

基础配置改时间启启动ssh 修改co m m口密码关闭一些没用用的服务配置实例:------------------------------------------------------------------------syssys n n ame 交换机名字management-vlan 1in t erface Vl a a n-interfa c c e 1ip ad d d ress IP地址ip r oute 网关dis cur#i n n terface A u u x1/0/0 默认undo ip h t tp shutdo w w nlocal-u s s er 用户ser v v ice-type t elnet lev e e l 3passw o o rd simple密码===使用S S SH+密码认证(基本本SSH配置方法)H33C交换机配置实例。

public-key local cre a a te rsapu b b lic-key l o o cal creat e e dsauser-interface vty 0 4a u u thenticat i on-mode s c c hemeprot o o col inbou n n d ssh===local-user用户passwo r d cipher 密密码service-type ssh l evel 3ss h h user 对应用户户authenti c c ation-typ e e password通过源IP地地址对WEB登录用户户进行控制,仅允许I P 地址为的WE B B用户通过http:// 最划算团购网HTTP方式访问交换换机。

H3C交换机SSH配置完全攻略

使用SSH+密码认证(基本SSH配置方法) 注:在用户使用SSH登录交换机时,交换机对所要登录的用户使用密码对其进行身份验证生成RSA和DSA密钥对[H3C]public-key local create rsa [H3C]public-key local create dsa 设置用户接口上的认证模式为AAA,并让用户接使用SSH+密码认证(基本SSH配置方法)注:在用户使用SSH登录交换机时,交换机对所要登录的用户使用密码对其进行身份验证生成RSA和DSA密钥对[H3C]public-key local create rsa[H3C]public-key local create dsa设置用户接口上的认证模式为AAA,并让用户接口支持SSH协议[H3C]user-interface vty 0 4[H3C-ui-vty0-4]authentication-mode scheme[H3C-ui-vty0-4]protocol inbound ssh创建用户luwenju-juzi,设置认证密码为luwenju-!@# 登录协议为SSH,能访问的命令级别为3[H3C]local-user luwenju-juzi[H3C-luser-luwenju-juzi]password cipher luwenju-!@#[H3C-luser-luwenju-juzi]service-type ssh level 3指定用户luwenju-juzi的认证方式为password[H3C]ssh user luwenju-juzi authentication-type password一个基本的SSH配置就结束了,配置完成后即可使用SSH登录工具进行连接交换机使用SSH+密钥、密码认证(高级SSH配置方法)注:客户端在使用SSH工具登录交换机时,交换机同时使用密钥和密码对所要登录的用户实行身份验证生成RSA和DSA密钥对[H3C]public-key local create rsa[H3C]public-key local create dsa设置用户接口上的认证模式为AAA认证,并在接口上开启SSH协议,并设置用户能访问的命令级别为3[H3C]user-interface vty 0 4[H3C-ui-vty0-4]authentication-mode scheme[H3C-ui-vty0-4]protocol inbound ssh[H3C-ui-vty0-4]user privilege level 3创建用户,并指定认证方式为公钥认证,用户名为luwenju-juzi,密码为luwenju-!@#[H3C]local-user luwenju-juzi[H3C-luser-luwenju-juzi]password cipher luwenju-!@#[H3C-luser-luwenju-juzi]service-type ssh level 3[H3C]ssh user luwenju-juzi authentication-type password-publickey客户端生成公钥和私钥用puttygen.exe生成公私钥对,然后放到某个文件夹下,在此,我们生成的公钥叫luwenjukey私钥为luwenju.ppk,然后我们把公钥文件luwenjukey上传到FTP服务器,然后登录交换机,将luwenjukey下载到交换机<H3C>ftp 202.106.0.20[ftp]get luwenjukey为用户生成公钥,在交换机上把文件luwenjukey中导入客户端的公钥,公钥名为luwenju-juzikey 注:luwenju-juzikey是为用户生成的公钥[H3C]public-key peer luwenju-juzikey import sshkey luwenjukey为用户luwenju-juzi指定公钥luwenju-juzikey[H3C]ssh user luwenju-juzi assign publickey luwenju-juzikey然后打开SSH登录工具,导入私钥luwenju.ppk,然后输入交换机的IP地址登录即可使用SSH+密码认证(基本SSH配置方法)注:在用户使用SSH登录交换机时,交换机对所要登录的用户使用密码对其进行身份验证生成RSA和DSA密钥对[H3C]public-key local create rsa[H3C]public-key local create dsa设置用户接口上的认证模式为AAA,并让用户接口支持SSH协议[H3C]user-interface vty 0 4[H3C-ui-vty0-4]authentication-mode scheme[H3C-ui-vty0-4]protocol inbound ssh创建用户luwenju-juzi,设置认证密码为luwenju-!@# 登录协议为SSH,能访问的命令级别为3[H3C]local-user luwenju-juzi[H3C-luser-luwenju-juzi]password cipher luwenju-!@#[H3C-luser-luwenju-juzi]service-type ssh level 3指定用户luwenju-juzi的认证方式为password[H3C]ssh user luwenju-juzi authentication-type password一个基本的SSH配置就结束了,配置完成后即可使用SSH登录工具进行连接交换机使用SSH+密钥、密码认证(高级SSH配置方法)注:客户端在使用SSH工具登录交换机时,交换机同时使用密钥和密码对所要登录的用户实行身份验证生成RSA和DSA密钥对[H3C]public-key local create rsa[H3C]public-key local create dsa设置用户接口上的认证模式为AAA认证,并在接口上开启SSH协议,并设置用户能访问的命令级别为3[H3C]user-interface vty 0 4[H3C-ui-vty0-4]authentication-mode scheme[H3C-ui-vty0-4]protocol inbound ssh[H3C-ui-vty0-4]user privilege level 3创建用户,并指定认证方式为公钥认证,用户名为luwenju-juzi,密码为luwenju-!@#[H3C]local-user luwenju-juzi[H3C-luser-luwenju-juzi]password cipher luwenju-!@#[H3C-luser-luwenju-juzi]service-type ssh level 3[H3C]ssh user luwenju-juzi authentication-type password-publickey客户端生成公钥和私钥用puttygen.exe生成公私钥对,然后放到某个文件夹下,在此,我们生成的公钥叫luwenjukey私钥为luwenju.ppk,然后我们把公钥文件luwenjukey上传到FTP服务器,然后登录交换机,将luwenjukey下载到交换机<H3C>ftp 202.106.0.20[ftp]get luwenjukey为用户生成公钥,在交换机上把文件luwenjukey中导入客户端的公钥,公钥名为luwenju-juzikey 注:luwenju-juzikey是为用户生成的公钥[H3C]public-key peer luwenju-juzikey import sshkey luwenjukey为用户luwenju-juzi指定公钥luwenju-juzikey[H3C]ssh user luwenju-juzi assign publickey luwenju-juzikey然后打开SSH登录工具,导入私钥luwenju.ppk,然后输入交换机的IP地址登录即可你得在交换机上做一个端口镜像,让其它端口的数据都复制一份到你所接入的这个端口上来,用s n i f f e r软件就可以了,但你所在的这个端口只能做管理接口使用,别的就什么都不能做了。

h3c交换机SSH配置方法剖析

h3c交换机SSH配置方法1、生成密钥rsa local-key-pair create2、创建SSH用户local-user sshpassword cipher h3c_^*)!!^%service-type ssh level 3quit3、指定SSH用户认证方式及服务类型ssh user ssh authentication-type passwordssh user ssh service-type stelnet4、在VTY接口下指定用SSH协议登陆user-interface vty 0authentication-mode schemeprotocol inbound sshquit3. 配置步骤(1)配置SSH服务器Switch# 生成RSA密钥对,并启动SSH服务器。

<Switch> system-view[Switch] public-key local create rsa[Switch] ssh server enable# 配置VLAN接口1的IP地址,客户端将通过该地址连接SSH服务器。

[Switch] interface vlan-interface 1[Switch-Vlan-interface1] ip address 192.168.1.40 255.255.255.0 [Switch-Vlan-interface1] quit# 设置SSH客户端登录用户界面的认证方式为AAA认证。

[Switch] user-interface vty 0 4[Switch-ui-vty0-4] authentication-mode scheme# 设置Switch上远程用户登录协议为SSH。

[Switch-ui-vty0-4] protocol inbound ssh[Switch-ui-vty0-4] quit# 创建本地用户client001,并设置用户访问的命令级别为3。

H3C配置经典全面教程

H3C配置经典全面教程〔经历和资料收集整理版〕1 H3C MSR路由器、交换机根本调试步骤〔初学级别〕:1.1如何登陆进路由器或交换机1.1.1搭建配置环境第一次使用H3C系列路由器时,只能通过配置口(Console)进展配置。

1〕将配置电缆的RJ-45一端连到路由器的配置口(Console)上。

2〕将配置电缆的DB-9(或DB-25)孔式插头接到要对路由器进展配置的微机或终端的串口上。

备注:登陆交换机的方法与路由器的一致,现仅用路由器举1.1.2设置微机或终端的参数〔进入路由器或交换机〕1〕翻开微机〔笔记本电脑〕或终端。

如果使用微机进展配置,需要在微机上运行终端仿真程序,如Windows的超级终端。

2〕第二步:设置终端参数a、命名此终端 H3C或者自己想命的名b、选择串口一般选用口,常选用1c、设置终端具体参数(此处点击“默认值〞即可)d、翻开路由器的电源,路由器进展启动e、当路由器启动完毕后,回车几下,当出现<H3C>时即可配置路由器。

1.2路由器根本调试命令1.2.1使用本地用户进展telnet登录的认证<H3C> system-view 进入系统视图[H3C]telnet server enable 翻开路由器的telnet功能[H3C]configure-user count 5设置允许同时配置路由器的用户数[H3C]local-user telnet 添加本地用户(此处为telnet用户登陆时使用的用户名)[H3C-luser-telnet]password simple h3c 设置telnet用户登陆时所使用的密码[H3C-luser-telnet]service-type telnet 设置本地用户的效劳类型(此处为telnet)[H3C-luser-telnet]level 3 设置本地用户的效劳级别[H3C-luser-telnet]quit 退出本地用户视图[H3C][H3C]user-interface vty 0 4 进入用户视图[H3C-ui-vty0-4]authentication-mode scheme 选择“scheme〞认证方式备注:红色局部可以由客户自行设置,此处仅做举例时使用!1.2.2路由器接口的配置为接口配置ip地址<H3C> system-view 进入系统视图[H3C] interface serial 3/0 进入*个端口[H3C-Serial3/0] ip address 为该端口设置ip地址[H3C-Serial3/0] undo shutdown 对该端口进展复位[H3C-Serial3/0] quit 退回到系统视图[H3C]备注:红色局部可以由客户自行设置,此处仅做举例时使用!1.2.3静态路由或默认路由的配置<H3C> system-view 进入系统视图[H3C]ip route-static 192.168.1.0 255.255.255.0 192.168.0.1 添加一条静态路由[H3C]ip route-static 0.0.0.0 0.0.0.0 192.168.0.1 添加一条默认路由备注:红色局部可以由客户自行设置,此处仅做举例时使用!1.2.3配置文件的管理display current-configuration 显示当前的配置文件<H3C>save 保存配置文件display interface GigabitEthernet 0/0 查看*端口的状态备注:display命令可以在任何视图下进展红色局部可以由客户自行设置,此处仅做举例时使用!交换机的配置文件管理与路由器一样,故交换机的配置幻灯片中不再做举例。

H3C S5100-SSH操作

1.1.3 4.

交互会话阶段

会话请求通过后,服务器端和客户端进行信息的交互 1.1.3 5.

1-2

H3C S5100-SI/EI 系列以太网交换机 操作手册 SSH

第 1 章 SSH 配置

i

H3C S5100-SI/EI 系列以太网交换机 操作手册 SSH

第 1 章 SSH 配置

第1章 SSH 配置

1.1 原理介绍

1.1.1 SSH 简介

SSH(Secure Shell,安全外壳)是一个用于在非安全网络中提供安全的远程登录 以及其他安全网络服务的协议,它能够使用户安全地登录到交换机,通过设备的命 令行接口进行配置和管理交换机。当用户通过非安全的网络环境远程登录到交换机 时,每次发送数据前,SSH 都会自动对数据进行加密,当数据到达目的地时,SSH 自动对加密数据进行解密,以此提供安全的信息保障。同时,SSH 提供强大的认证 功能,保护交换机不受诸如 DNS 和 IP 欺骗等攻击。此外,SSH 还支持其他功能, 比如可以对传输的数据进行压缩,从而加快传输的速度。又可以代替 Telnet,或为 FTP 提供安全的“通道”。 SSH 采用客户—服务器模式。支持 SSH 功能的交换机既可以作为 SSH 服务器又可 以作为 SSH 客户端,也可以同时充当服务器和客户端两种角色。作为 SSH 服务器 时,为远程登录用户提供安全的 SSH 连接,以便用户能够安全的访问 SSH 服务器。 作为 SSH 客户端时,允许与支持 SSH 服务器功能的设备建立 SSH 连接,从而实现 从本地设备通过 SSH 登录到远程设备上。

非对称密钥算法还可以用于签名,比如用户 1 使用自己的私钥对数据进行签名,然 后发给用户 2,用户 2 可以用用户 1 的公钥验证签名,如果签名是正确的,那么就 能够确认该数据来源于用户 1。

配置H3C路由器交换机SSH登录

配置H3C路由器交换机SSH登录

配置H3C路由器交换机SSH登录

现在有一些局点的客户在远程登录方面的安全性要求逐步加强,一般情况下我们都是配置telnet这样的方式来进行远程登录,下面是给出的是H3C路由器交换机ssh登录配置案例。

仅供交流学习。

路由器/交换机作为SSH SERVER来配置

1、配置命令

sys

[RT1]public-key local create rsa #生成RSA密钥

[RT1]local-user h3c

[RT1-luser-h3c] password simple 12345

[RT1-luser-h3c] authorization-attribute level 3

[RT1-luser-h3c] service-type ssh #默认情况下telnet和SSH都是允许的[RT1]ssh server enable #开始 ssh服务

[RT1]ssh user h3c service-type all authentication-type password #SSH 用户的服务类型为all

2、维护命令

[RT1]public-key local destroy rsa #销毁本地密钥对,经验来看,如果发现SSH不能登录可以销毁下然后重新生成

[RT1]display ssh server status

[RT1]display ssh server session

注意:如果客户在vty试图下面加入了ACL过滤,那么要看下要登录设备的ip 地址是不是在ACL允许的范围内。

H3C配置经典全面教程(

H3C配置经典全面教程(H3C路由器是一款功能强大且性能稳定的网络设备,经常被用作企业级网络中的核心设备。

本文将为您介绍H3C路由器的经典配置教程,帮助您更好地理解和使用这一设备。

1.连接到H3C路由器首先,您需要通过网线将电脑与H3C路由器连接起来。

确保网线连接正常,然后打开电脑上的终端仿真软件,如SecureCRT或PuTTY。

在软件中选择正确的串口号和波特率,点击连接按钮,即可与路由器建立连接。

2.进入路由器的命令行界面成功连接到路由器后,会出现一个登录提示符。

输入用户名和密码,按回车键确认。

默认情况下,H3C路由器的用户名和密码均为admin。

3.查看和修改路由器的基本配置在进入命令行界面后,可以输入一系列命令来查看和修改路由器的基本配置。

以下是一些常用的命令:- 查看路由器的配置信息:display current-configuration- 查看和修改路由器的主机名:display current-configuration ,include hostname / sysname [hostname]- 查看和配置路由器的IP地址:display current-configuration ,include interface [interface-name] / ip address [ip-address] [subnet-mask]- 查看和配置路由器的静态路由:display current-configuration ,include ip route-static [destination-network-address] [subnet-mask] [next-hop-ip-address]4.配置和管理VLANVLAN是虚拟局域网的缩写,用于将物理网络划分为逻辑上独立的多个虚拟网络。

以下是配置和管理VLAN的一些常用命令:- 创建VLAN:vlan [vlan-id]- 删除VLAN:undo vlan [vlan-id]- 查看VLAN信息:display vlan- 将端口加入VLAN:interface [interface-name] / port link-type access / port-link-type hybrid / port hybrid pvid vlan[vlan-id] / port hybrid untagged vlan [vlan-id]5.配置和管理静态路由静态路由是手动配置的路由项,用于指定数据包从一个网络到另一个网络的路径。

H3C SSH配置示例

H3C SSH配置示例配置Router作为SSH服务器1] 生成RSA及DSA密钥对,并启动SSH服务器。

<Router> system-view[Router] public-key local create rsa[Router] public-key local create dsa[Router] ssh server enable2] 配置接口Ethernet1/1的IP地址,客户端将通过该地址连接SSH服务器。

[Router] interface GigabitEthernet0/3[Router-GigabitEthernet0/3] ip address 172.21.33.253 255.255.255.128 [Router-GigabitEthernet0/3] quit3] 设置SSH客户端登录用户界面的认证方式为AAA认证。

[Router] user-interface vty 0 4[Router-ui-vty0-4] authentication-mode scheme[Router-ui-vty0-4] protocol inbound ssh[Router-ui-vty0-4] quit# 创建本地用户client001,并设置用户访问的命令级别为3。

[Router] local-user ssh01[Router-luser-ssh01] password cihper xxxxx[Router-luser-ssh01] service-type ssh[Router-luser-ssh01] authorization-attribute level 3[Router-luser-ssh01] quit附:H3C MSR5006配置version 5.20, Release 1809P01#sysname Router#super password level 3 cipher V0T^_X)GN+OQ=^Q`MAF4<1!!#domain default enable system#dar p2p signature-file flash:/p2p_default.mtd#vlan 1#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#user-group system#local-user adminpassword cipher .]@USE=B,53Q=^Q`MAF4<1!!---- More ---- [16D [16D authorization-attribute level 3 service-type telnetlocal-user ssh01password cipher ,-Z#Q<W,PK3Q=^Q`MAF4<1!!authorization-attribute level 1service-type ssh#interface Aux0async mode flowlink-protocol ppp#interface NULL0#interface Vlan-interface1ip address 192.168.1.1 255.255.255.0#interface GigabitEthernet0/1port link-mode route#interface GigabitEthernet0/2port link-mode routeinterface GigabitEthernet0/3---- More ---- [16D [16D port link-mode route ip address 172.21.33.253 255.255.255.128#interface GigabitEthernet0/0port link-mode bridge#ssh server enable#load xml-configuration#load tr069-configuration#user-interface con 0user-interface aux 0user-interface vty 0 4authentication-mode schemeuser privilege level 3protocol inbound ssh#return。

最新H3C 路由器、交换机 SSH配置步骤资料

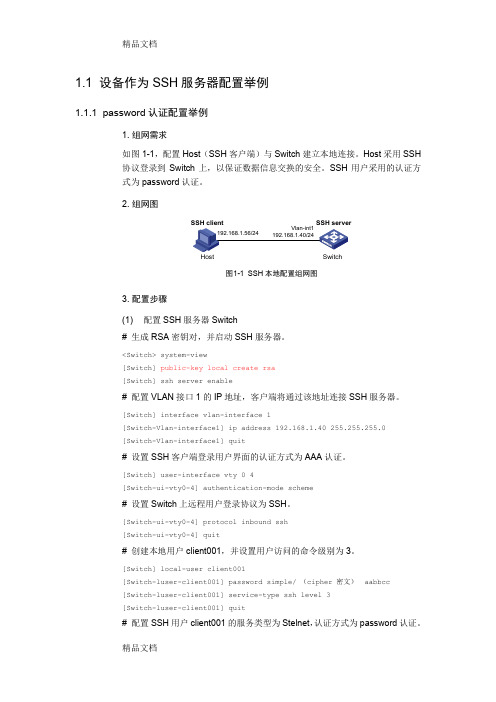

1.1 设备作为SSH服务器配置举例1.1.1 password认证配置举例1. 组网需求如图1-1,配置Host(SSH客户端)与Switch建立本地连接。

Host采用SSH协议登录到Switch上,以保证数据信息交换的安全。

SSH用户采用的认证方式为password认证。

2. 组网图Host Switch图1-1SSH本地配置组网图3. 配置步骤(1) 配置SSH服务器Switch# 生成RSA密钥对,并启动SSH服务器。

<Switch> system-view[Switch] public-key local create rsa[Switch] ssh server enable# 配置VLAN接口1的IP地址,客户端将通过该地址连接SSH服务器。

[Switch] interface vlan-interface 1[Switch-Vlan-interface1] ip address 192.168.1.40 255.255.255.0[Switch-Vlan-interface1] quit# 设置SSH客户端登录用户界面的认证方式为AAA认证。

[Switch] user-interface vty 0 4[Switch-ui-vty0-4] authentication-mode scheme# 设置Switch上远程用户登录协议为SSH。

[Switch-ui-vty0-4] protocol inbound ssh[Switch-ui-vty0-4] quit# 创建本地用户client001,并设置用户访问的命令级别为3。

[Switch] local-user client001[Switch-luser-client001] password simple/ (cipher 密文) aabbcc[Switch-luser-client001] service-type ssh level 3[Switch-luser-client001] quit# 配置SSH用户client001的服务类型为Stelnet,认证方式为password认证。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

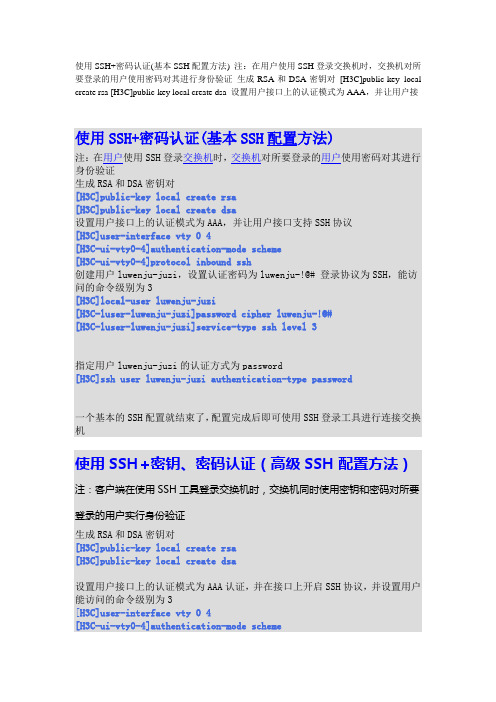

使用SSH+密码认证(基本SSH配置方法)

注:在用户使用SSH登录交换机时,交换机对所要登录的用户使用密码对其进行身份验证

生成RSA和DSA密钥对

[H3C]public-key local create rsa

[H3C]public-key local create dsa

设置用户接口上的认证模式为AAA,并让用户接口支持SSH协议

[H3C]user-interface vty 0 4

[H3C-ui-vty0-4]authentication-mode scheme

[H3C-ui-vty0-4]protocol inbound ssh

创建用户luwenju-juzi,设置认证密码为luwenju-!@#登录协议为SSH,能访问的命令级别为3

[H3C]local-user luwenju-juzi

[H3C-luser-luwenju-juzi]password cipher luwenju-!@#

[H3C-luser-luwenju-juzi]service-type ssh level 3

指定用户luwenju-juzi的认证方式为password

[H3C]ssh user luwenju-juzi authentication-type password

一个基本的SSH配置就结束了,配置完成后即可使用SSH登录工具进行连接交换机

使用SSH+密钥、密码认证(高级SSH配置方法)

注:客户端在使用SSH工具登录交换机时,交换机同时使用密钥和密码对所要登录的用户实行身份验证

生成RSA和DSA密钥对

[H3C]public-key local create rsa

[H3C]public-key local create dsa

设置用户接口上的认证模式为AAA认证,并在接口上开启SSH协议,并设置用户能访问的命令级别为3

[H3C]user-interface vty 0 4

[H3C-ui-vty0-4]authentication-mode scheme

[H3C-ui-vty0-4]protocol inbound ssh

[H3C-ui-vty0-4]user privilege level 3

创建用户,并指定认证方式为公钥认证,用户名为luwenju-juzi,密码为luwenju-!@# [H3C]local-user luwenju-juzi

[H3C-luser-luwenju-juzi]password cipher luwenju-!@#

[H3C-luser-luwenju-juzi]service-type ssh level 3

[H3C]ssh user luwenju-juzi authentication-type password-publickey

客户端生成公钥和私钥

用puttygen.exe生成公私钥对,然后放到某个文件夹下,在此,我们生成的公钥叫luwenju key私钥为luwenju.ppk,然后我们把公钥文件luwenjukey上传到FTP服务器,然后登录交换机,将luwenjukey下载到交换机

<H3C>ftp 202.106.0.20

[ftp]get luwenjukey

为用户生成公钥,在交换机上把文件luwenjukey中导入客户端的公钥,公钥名为luwenju-j uzikey 注:luwenju-juzikey是为用户生成的公钥

[H3C]public-key peer luwenju-juzikey import sshkey luwenjukey

为用户luwenju-juzi指定公钥luwenju-juzikey

[H3C]ssh user luwenju-juzi assign publickeyluwenju-juzikey

然后打开SSH登录工具,导入私钥luwenju.ppk,然后输入交换机的IP地址登录即可。