实验7:防火墙配置与NAT配置

IPsecVPN协议的NAT穿透与防火墙配置

IPsecVPN协议的NAT穿透与防火墙配置IPsec VPN协议的NAT穿透与防火墙配置在互联网时代,数据传输的安全性与稳定性成为了企业和个人用户所关注的重要问题。

虚拟私人网络(VPN)的出现有效地解决了这一问题,而IPsecVPN协议则在VPN中扮演着重要的角色。

然而,由于网络环境的复杂性,许多用户在使用IPsec VPN时遇到了NAT穿透和防火墙配置的问题。

本文将探讨这些问题,并提供适当的解决方案。

一、NAT穿透的概念及问题1. NAT穿透的概念NAT穿透指的是在网络中使用了网络地址转换(NAT)设备的情况下,如何实现对IPsec VPN的正常通信。

NAT设备通常会对传输的数据包进行源地址和目的地址的转换,以实现多个内部网络与外部网络的通信。

然而,这种地址转换对IPsec VPN的建立和传输过程产生了一定的影响。

2. NAT穿透的问题及解决方案在进行NAT穿透时,常见的问题包括:a) IPsec VPN的建立问题:由于NAT设备对数据包进行了地址转换,使得原始IP地址无法直接访问到VPN服务端。

为了解决此问题,可以使用NAT-T(NAT Traversal)技术,通过在IPsec数据包中封装额外的数据,以绕过NAT设备的限制。

b) IPsec数据包的加密问题:NAT穿透过程中,由于对数据包进行了地址转换,导致IPsec头部中的源地址和目的地址无法与实际通信双方相匹配。

为了解决此问题,可以使用NAT设备支持的IPsec Passthrough功能,将IPsec头部从转换中豁免,保证加密的完整性。

c) NAT设备与IPsec VPN设备的兼容性问题:不同厂商的NAT设备和IPsec VPN设备对NAT穿透的支持程度各不相同,可能存在兼容性问题。

解决此问题的方法是选择厂商间兼容性较好的设备,或者升级设备的固件以支持更高级的协议。

二、防火墙配置和IPsec VPN协议1. 防火墙的作用防火墙是网络安全的重要组成部分,通过规则配置来控制网络流量的进出,保护内部网络免受外部威胁。

防火墙和NAT

返回

19.2 NAT的地址概念

19.2.1 内部本地地址 19.2.2 内部全局地址 19.2.3 外部本地地址 19.2.4 外部全局地址 返回 结束

19.2.1 内部本地地址

内部本地地址(Inside Local IP Address)是指在内部网上分配到一 个主机的IP地址。这个地址一般不是由网络信息中心NIC或服务提 供商所分配的合法IP地址,而是私有地址。

返回

19.4 NAT配置实例

19.4.1 实例模型 19.4.2 配置NAT服务器 19.4.3 配置NAT客户端

返回

结束

19.4.1 实例模型

在Linux和Windows环境下配置NAT的实例模型如下。

返回

NAT转换

19.4.2 配置SNAT服务器

Source NAT在数据包送出之前改变数据包的源地址,参数如下: -j SNAT 定义SNAT --to-source 指定转换后的源地址[:port],可以简写成--to [:port],端口,是一个可选项,仅在指明TCP或UDP协议时使用 -o 出口接口(outgoing interface) 举例: 把数据包源地址转换为 1.2.3.4. iptables -t nat -A POSTROUTING -o eth0 -j SNAT --to 1.2.3.4

如果单纯使用NAT技术,还会遇到以下方面的安全问题: NAT只对地址进行转换而不进行其他操作,因此,在建立了与外部 网络的连接时,NAT不会阻止任何从外部返回的恶意破坏信息。 虽然NAT隐藏了端到端的IP地址,但并不隐藏主机信息,这一问题 是NAT技术明显的安全隐患。 Internet上的恶意攻击通常针对机器的“公用端口”,如HTTP的80 端口、FTP的21端口和POP的110端口等。虽然NAT可以屏蔽不向外 部网络开放的端口,但针对面向公用端口的攻击,NAT是无能为力 的。

7-防火墙配置与NAT配置

[Quidway-acl-adv-3000] 进入ACL 视图之后,就可以配置ACL的规则了。

16

访问控制列表 — Basic ACL

[Quidway-acl-basic-2000] rule [ rule-id ] { permit | deny } [ source sour-addr sour-wildcard | any ] [ time-range time-name ]

格式与AR18中的三种扩展ACL基本相同: protocol : ip, ospf, igmp, gre, icmp, tcp, udp, etc. 少了 [ normal | special ] 多了 rule-id 和 time-range operator 被简化: ―eq‖ -等于端口号, “gt‖ –大于端口号, “lt‖ – 小于端口号, “neq‖ –不等于端口号, “range‖ –介于两端口号 之间

数据链路层

路由器上的IP 包转发机制

IP Packet 接口2

路由器可以在输入和输出两个方向上对IP包进行过滤

5

访问控制列表 — 概念

访问控制列表(Access Control List, ACL)是 实现包过滤规则库的一般方法,它由一系列 “permit‖或“deny‖的规则组成。

除安全之外,访问控制列表还有以下两种应用:

13

访问控制列表 — 扩展ACL(续)

配置其它协议的扩展ACL :

rule [ normal | special ] { permit | deny } { ip | ospf | igmp | gre } [source source-addr source-wildcard | any ] [ destination dest-addr dest-wildcard | any ]

防火墙实验

防火墙实验实验报告1:防火墙基本配置和过滤规则实验实验目的:了解防火墙的基本配置和过滤规则的设置,掌握防火墙的基本工作原理和功能。

实验材料和设备:一台计算机作为实验主机一台路由器作为网络连接设备一台防火墙设备实验步骤:搭建网络拓扑:将实验主机、路由器和防火墙按照正确的网络连接方式进行连接。

配置防火墙设备:进入防火墙设备的管理界面,进行基本设置和网络配置。

包括设置管理员账号和密码,配置内外网接口的IP地址和子网掩码,配置默认网关和DNS服务器地址。

配置防火墙策略:根据实际需求,配置防火墙的入站和出站规则。

可以设置允许或拒绝特定IP地址、端口或协议的流量通过防火墙。

启用防火墙并测试:保存配置并启用防火墙,然后通过实验主机进行网络连接和通信测试,观察防火墙是否按照预期进行流量过滤和管理。

实验结果和分析:通过正确配置和启用防火墙,实验主机的网络连接和通信应该受到防火墙的限制和管理。

只有符合防火墙策略的网络流量才能通过,不符合策略的流量将被防火墙拦截或丢弃。

通过观察实验主机的网络连接和通信情况,可以评估防火墙的工作效果和安全性能。

实验总结:本次实验通过配置防火墙的基本设置和过滤规则,掌握了防火墙的基本工作原理和功能。

实验结果表明,正确配置和启用防火墙可以提高网络的安全性和稳定性。

实验报告2:防火墙日志分析实验实验目的:了解防火墙日志的产生和分析方法,掌握通过分析防火墙日志来识别潜在的安全威胁和攻击。

实验材料和设备:一台计算机作为实验主机一台路由器作为网络连接设备一台防火墙设备实验步骤:搭建网络拓扑:将实验主机、路由器和防火墙按照正确的网络连接方式进行连接。

配置防火墙设备:进入防火墙设备的管理界面,进行基本设置和网络配置。

包括设置管理员账号和密码,配置内外接口的IP地址和子网掩码,配置默认网关和DNS服务器地址。

配置防火墙日志:在防火墙设备中启用日志记录功能,并设置日志记录级别和存储位置。

进行网络活动:通过实验主机进行各种网络活动,包括浏览网页、发送邮件、进行文件传输等。

网络防火墙的网络地址转换(NAT)配置指南(六)

网络防火墙的网络地址转换(NAT)配置指南随着互联网的普及和发展,网络防火墙在保护企业网络安全方面扮演着至关重要的角色。

而网络地址转换(NAT)作为一种网络安全机制,被广泛应用于网络防火墙的配置中。

本文旨在为读者提供一个网络地址转换配置指南,帮助企业理解和实施该机制。

引言在介绍NAT的配置指南之前,我们先要明确NAT的基本概念及其在网络安全中的作用。

NAT是一种将一个IP地址转换为另一个IP地址的技术,它主要用于在私有网络与公共网络之间进行通信。

通过将私有IP地址转换为公共IP地址,可以提高网络的安全性,同时实现更高效的资源利用。

一、了解NAT的基本原理在配置NAT之前,我们应该先了解NAT的基本原理。

NAT主要包括源NAT和目标NAT。

源NAT用于将内部网络的私有IP地址转换为公共IP地址,以在公共网络上进行通信。

目标NAT则是将公共IP地址转换为内部网络的私有IP地址,以使公共网络上的数据包能够正确传递到内部网络中的特定主机。

二、配置源NAT源NAT的配置是非常关键的,它需要在企业防火墙设备上进行。

以下是配置源NAT的步骤:1. 确定需要进行源NAT的内部网络。

根据企业的实际情况,确定哪些内部网络需要进行源NAT转换以与公共网络通信。

2. 为每个需要进行源NAT的内部网络选择一个公共IP地址池。

这个公共IP地址池可以是由企业自己拥有的IP地址,也可以是从ISP 提供的IP地址中选择。

确保公共IP地址池能够满足企业的需求,并且不会与其他网络冲突。

3. 配置源NAT规则。

在防火墙设备上,设置源NAT规则,将内部网络的私有IP地址映射到相应的公共IP地址。

这样当内部网络发起外部通信时,数据包将会被源NAT转换,并以公共IP地址为源地址进行传输。

三、配置目标NAT与源NAT类似,配置目标NAT也需要在企业防火墙设备上进行。

以下是配置目标NAT的步骤:1. 确定需要进行目标NAT的公共网络。

根据企业的需求,确定哪些网络需要进行目标NAT转换以与内部网络通信。

网络防火墙配置指南:详细步骤解析(九)

网络防火墙配置指南:详细步骤解析在当今互联网时代,网络安全问题日益突出,网络防火墙成为企业和个人必备的安全设备之一。

网络防火墙作为一种安全设备,可以监控和控制网络流量,保护内部网络免受来自外部的恶意攻击和未经授权的访问。

本文将详细介绍网络防火墙的配置步骤,以帮助读者更好地了解如何设置和保护自己的网络安全。

一、确保硬件和软件准备就绪在开始配置网络防火墙之前,首先需要确保所使用的硬件和软件已经准备就绪。

硬件方面,选择一台性能稳定、适用于自己网络规模的防火墙设备,例如思科、华为等品牌的设备。

软件方面,确保所使用的防火墙软件已经正确安装,并进行了适当的配置。

二、了解网络拓扑和需求在配置网络防火墙之前,了解网络拓扑和实际需求是非常重要的。

通过了解网络的架构和连接关系,可以更好地决定防火墙的配置策略。

确定具体的防火墙规则和访问控制策略,以满足网络安全需求,并保护网络免受潜在的威胁。

三、配置基本网络设置在配置防火墙之前,需要进行基本网络设置。

包括设定防火墙的IP地址、子网掩码、默认网关等信息,确保防火墙能够正确地与其他设备进行通信。

此外,还需配置DNS服务器、时钟同步服务等,以保证防火墙正常运行。

四、设置网络地址转换(NAT)网络地址转换(NAT)是防火墙配置中的关键步骤之一。

通过NAT,可以将内部网络的私有IP地址转换为公共IP地址,保护内部网络的隐私和安全。

根据实际需求,设置相应的NAT规则,将内部网络的IP地址与公网IP地址进行映射,实现内外网络的互通。

五、配置访问控制列表(ACL)访问控制列表(ACL)是防火墙配置中的另一个重要步骤。

通过ACL,可以限制内外网络之间的通信,保护内部网络免受不必要的访问和攻击。

配置ACL规则,包括源IP地址、目的IP地址、端口号等,以控制特定的网络流量。

同时,可根据安全策略,配置防火墙的策略路由,对不同类型的流量进行不同的处理。

六、设置虚拟专用网络(VPN)虚拟专用网络(VPN)可以加密网络传输,提供安全的远程访问和通信。

实验7:防火墙配置与NAT配置最新完整版

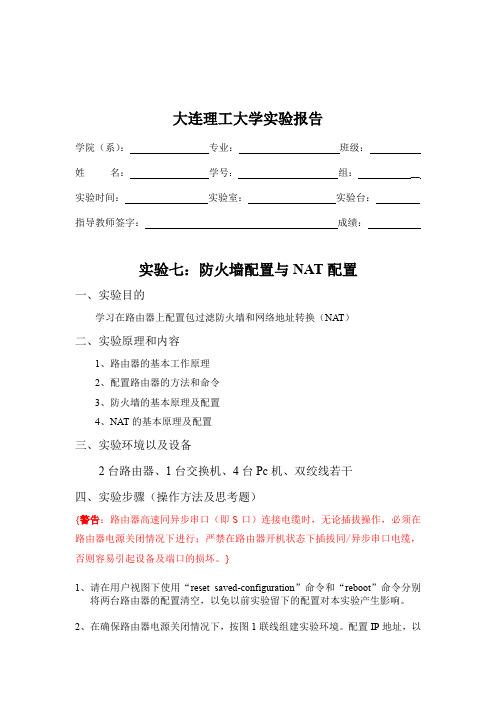

大连理工大学本科实验报告课程名称:网络综合实验学院(系):软件学院专业:软件工程2012年3月30日大连理工大学实验报告实验七:防火墙配置与NAT配置一、实验目的学习在路由器上配置包过滤防火墙和网络地址转换(NAT)二、实验原理和内容1、路由器的基本工作原理2、配置路由器的方法和命令3、防火墙的基本原理及配置4、NAT的基本原理及配置三、实验环境以及设备2台路由器、1台交换机、4台Pc机、双绞线若干四、实验步骤(操作方法及思考题){警告:路由器高速同异步串口(即S口)连接电缆时,无论插拔操作,必须在路由器电源关闭情况下进行;严禁在路由器开机状态下插拔同/异步串口电缆,否则容易引起设备及端口的损坏。

}1、请在用户视图下使用“reset saved-configuration”命令和“reboot”命令分别将两台路由器的配置清空,以免以前实验留下的配置对本实验产生影响。

2、在确保路由器电源关闭情况下,按图1联线组建实验环境。

配置IP地址,以及配置PC A 和B的缺省网关为202.0.0.1,PC C 的缺省网关为202.0.1.1,PC D 的缺省网关为202.0.2.1。

202.0.0.2/24202.0.1.2/24192.0.0.1/24192.0.0.2/24202.0.0.1/24202.0.1.1/24S0S0E0E0202.0.0.3/24202.0.2.2/24E1202.0.2.1/24AR18-12AR28-11交叉线交叉线A BCD图 13、在两台路由器上都启动RIP ,目标是使所有PC 机之间能够ping 通。

请将为达到此目标而在两台路由器上执行的启动RIP 的命令写到实验报告中。

(5分) AR18-12[Router]interface ethernet0[Router -Ethernet0]ip address 202.0.0.1 255.255.255.0 [Router -Ethernet0]interface serial0[Router - Serial0]ip address 192.0.0.1 255.255.255.0 [Router - Serial0]quit [Router]rip[Router -rip ]network allAR28-11[Quidway]interface e0/0[Quidway-Ethernet0/0]ip address 202.0.1.1 255.255.255.0 [Quidway-Ethernet0/0]interface ethernet0/1[Quidway-Ethernet0/1]ip address 202.0.2.1 255.255.255.0 [Quidway-Ethernet0/1]interface serial/0[Quidway-Serial0/0]ip address 192.0.0.2 255.255.255.0 [Quidway-Serial0/0]quit [Quidway]rip[Quidway-rip]network 0.0.0.0Ping 结果如下:全都ping 通4、在AR18和/或AR28上完成防火墙配置,使满足下述要求:(1)只有PC机A和B、A和C、B和D之间能通信,其他PC机彼此之间都不能通信。

实验七:防火墙配置与NAT配置

大连理工大学实验报告学院(系):专业:班级:姓名:学号:组:__ 实验时间:实验室:实验台:指导教师签字:成绩:实验七:防火墙配置与NAT配置一、实验目的学习在路由器上配置包过滤防火墙和网络地址转换(NAT)二、实验原理和内容1、路由器的基本工作原理2、配置路由器的方法和命令3、防火墙的基本原理及配置4、NAT的基本原理及配置三、实验环境以及设备2台路由器、1台交换机、4台Pc机、双绞线若干四、实验步骤(操作方法及思考题){警告:路由器高速同异步串口(即S口)连接电缆时,无论插拔操作,必须在路由器电源关闭情况下进行;严禁在路由器开机状态下插拔同/异步串口电缆,否则容易引起设备及端口的损坏。

}1、请在用户视图下使用“reset saved-configuration”命令和“reboot”命令分别将两台路由器的配置清空,以免以前实验留下的配置对本实验产生影响。

2、在确保路由器电源关闭情况下,按图1联线组建实验环境。

配置IP地址,以及配置PC A 和B 的缺省网关为 202.0.0.1,PC C 的缺省网关为 202.0.1.1,PC D 的缺省网关为 202.0.2.1。

202.0.0.2/24202.0.1.2/24192.0.0.1/24192.0.0.2/24202.0.0.1/24202.0.1.1/24S0S0E0E0202.0.0.3/24202.0.2.2/24E1202.0.2.1/24AR18-12AR28-11交叉线交叉线A BCD图 13、在两台路由器上都启动RIP ,目标是使所有PC 机之间能够ping 通。

请将为达到此目标而在两台路由器上执行的启动RIP 的命令写到实验报告中。

(5分) 答:(本组四台路由器均为AR-28) PC A 上命令:[H3C]interface ethernet 0/0[H3C-Ethernet0/0]ip address 202.0.0.1 255.255.255.0 [H3C-Ethernet0/0]interface serial 2/0[H3C-Serial2/0]ip address 192.0.0.1 255.255.255.0 [H3C-Serial2/0]shutdown[H3C-Serial2/0]undo shutdown [H3C]rip[H3C-rip]network 0.0.0.0 PC C 上命令:[H3C]interface ethernet 0/0[H3C-Ethernet0/0]ip address 202.0.1.1 255.255.255.0 [H3C-Ethernet0/0]interface ethernet 0/1[H3C-Ethernet0/1]ip address 202.0.2.1 255.255.255.0 [H3C-Ethernet0/1]interface serial 0/1[H3C-Serial0/1]ip address 192.0.0.2 255.255.255.0 [H3C-Serial0/1]shutdown[H3C-Serial0/1]undo shutdown [H3C]rip[H3C-rip]network 0.0.0.04、在AR18和/或AR28上完成防火墙配置,使满足下述要求:(1) 只有PC 机A 和B 、A 和C 、B 和D 之间能通信,其他PC 机彼此之间都不能通信。

防火墙路由模式和NAT配置

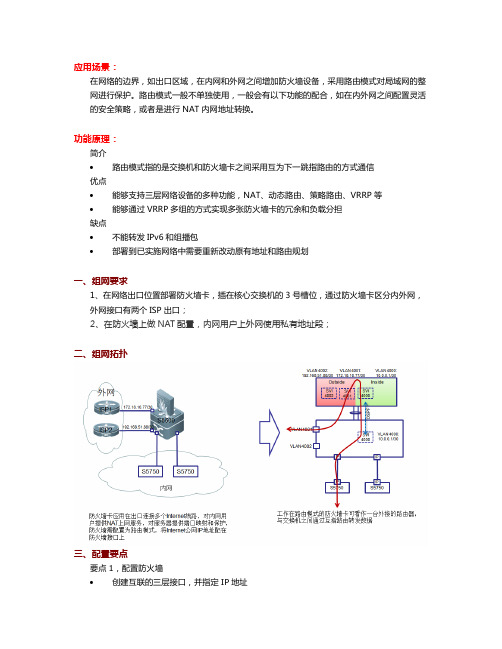

应用场景:在网络的边界,如出口区域,在内网和外网之间增加防火墙设备,采用路由模式对局域网的整网进行保护。

路由模式一般不单独使用,一般会有以下功能的配合,如在内外网之间配置灵活的安全策略,或者是进行NAT内网地址转换。

功能原理:简介∙路由模式指的是交换机和防火墙卡之间采用互为下一跳指路由的方式通信优点∙能够支持三层网络设备的多种功能,NAT、动态路由、策略路由、VRRP等∙能够通过VRRP多组的方式实现多张防火墙卡的冗余和负载分担缺点∙不能转发IPv6和组播包∙部署到已实施网络中需要重新改动原有地址和路由规划一、组网要求1、在网络出口位置部署防火墙卡,插在核心交换机的3号槽位,通过防火墙卡区分内外网,外网接口有两个ISP出口;2、在防火墙上做NAT配置,内网用户上外网使用私有地址段;二、组网拓扑三、配置要点要点1,配置防火墙∙创建互联的三层接口,并指定IP地址∙配置动态路由或静态路由∙创建作为NAT Outside的VLAN接口并指定IP∙配置NAT转换关系∙配置NAT日志要点2,配置交换机∙创建连接NAT Outside线路的VLAN并指定物理接口∙创建互联到防火墙的三层接口∙通过互联到防火墙的三层接口配置动态路由或静态路由四、配置步骤注意:步骤一、将交换机按照客户的业务需要配置完成,并将防火墙卡和交换机联通,并对防火墙卡进行初始化配置。

1)配置防火墙模块与PC的连通性:配置防火墙卡和交换机互联端口,可以用于防火墙的管理。

Firewall>enable ------>进入特权模式Firewall#configure terminal ------>进入全局配置模式Firewall(config)#interface vlan 4000 ------>进入vlan 4000接口FW1(config-if-Vlan 4000)#ip address 10.0.0.1 255.255.255.252------>为vlan 4000接口上互联IP地址Firewall(config-if)#exit ------>退回到全局配置模式Firewall(config)#firewall default-policy-permit ------>10.3(4b5)系列版本的命令ip session acl-filter-default-permit ,10.3(4b6)命令变更为 firewall default-policy-permit 防火墙接口下没有应用ACL时或配置的ACL在最后没有Permit any则默认会丢弃所有包,配置以下命令可修改为默认转发所有包2)防火墙配置路由模式,交换机与防火墙联通配置。

网络防火墙的网络地址转换(NAT)配置指南(九)

网络防火墙的网络地址转换(NAT)配置指南随着网络的快速发展,越来越多的组织和个人都开始意识到网络安全的重要性。

作为网络安全的关键组成部分,网络防火墙起到了至关重要的作用。

而网络地址转换(NAT)作为网络防火墙中的一种重要技术,更是需要被重视和合理配置。

本文将探讨网络防火墙的NAT配置指南,帮助读者更好地理解和应用于实践中。

NAT(Network Address Translation),顾名思义,是一种将一个网络地址转换为另一个网络地址的技术。

其主要目的是将内部网络(局域网)的私有IP地址转换为外部网络(互联网)上的公共IP地址,使得内部网络的计算机可以与外部网络进行通信。

具体来说,NAT 的配置可以分为以下几个步骤:1. 确定网络拓扑结构在进行NAT配置之前,我们首先需要明确网络的拓扑结构。

这包括内部网络和外部网络之间的连接方式、网络设备的位置以及网络终端设备的数量等。

只有清晰地了解整个网络的架构,才能更好地进行NAT的配置。

2. 决定NAT的类型NAT有多种类型,包括静态NAT、动态NAT和PAT(Port Address Translation)。

静态NAT将内部网络的每个私有IP地址映射为一个公共IP地址,适用于需要对外提供服务的服务器;动态NAT是根据内部网络设备的使用情况动态地分配公共IP地址,适用于内部网络设备较多的情况;而PAT则是将多个内部设备的私有IP地址映射为一个公共IP地址,通过端口号的不同区分不同的内部设备。

根据实际需求,选择合适的NAT类型。

3. 配置网络设备在进行NAT配置之前,我们需要确保网络设备的支持和能力。

一些较旧的网络设备可能不支持NAT功能,或者性能较差,这会导致网络速度的下降或其他问题的出现。

因此,在配置NAT之前,建议对网络设备进行升级或更换,以确保其能够正常地支持NAT功能。

4. 分配IP地址池对于动态NAT和PAT来说,需要为公共IP地址分配一个IP地址池。

实验七 NAT和ACL配置

实验七 NAT和ACL配置实验1:标准ACL1.实验目的通过本实验可以掌握:(1)ACL 设计原则和工作过程(2)定义标准ACL(3)应用ACL(4)标准ACL 调试2.拓扑结构本实验拒绝PC2 所在网段访问路由器R2,同时只允许主机PC3 访问路由器R2 的TELNET服务。

整个网络配置RIP 保证IP 的连通性。

3.实验步骤(1)步骤1:配置路由器R1R1(config)#router ripR1(config-router)#network 10.1.1.0R1(config-router)#network 172.16.1.0R1(config-router)#network 192.168.12.0(2)步骤2:配置路由器R2R2(config)#router ripR2(config-router)#network 2.2.2.0R2(config-router)#network 192.168.12.0R2(config-router)#network 192.168.23.0R2(config)#access-list 1 deny 172.16.1.0 0.0.0.255 //定义ACLR2(config)#access-list 1 permit anyR2(config)#interface Serial0/0/0R2(config-if)#ip access-group 1 in //在接口下应用ACLR2(config)#access-list 2 permit 172.16.3.1R2(config-if)#line vty 0 4R2(config-line)#access-class 2 in //在vty 下应用ACLR2(config-line)#password ciscoR2(config-line)#login(3)步骤3:配置路由器R3R3(config)#router eigrp 1R3(config-router)#network 172.16.3.0R3(config-router)#network 192.168.23.0【技术要点】(1)ACL 定义好,可以在很多地方应用,接口上应用只是其中之一,其它的常用应用来控制telnet 的访问;(2)访问控制列表表项的检查按自上而下的顺序进行,并且从第一个表项开始,所以必须考虑在访问控制列表中定义语句的次序;(3)路由器不对自身产生的IP 数据包进行过滤;(4)访问控制列表最后一条是隐含的拒绝所有;(5)每一个路由器接口的每一个方向,每一种协议只能创建一个ACL;(6)“access-class”命令只对标准ACL 有效。

网络安全实验七-防火墙

实验七防火墙【实验题目】防火墙【实验目的与要求】(1)理解防火墙的工作原理;(2)掌握基于防火墙的网络安全设计;【实验需求】(1)提供H3C SecPath防火墙一台、交换机一台、计算机5台;(2)掌握防火墙的不同工作模式,并能通过命令行或Web界面配置防火墙的主要功能;【实验步骤】第一部分:防火墙的初级应用(防火墙当作路由器用)第1步:正确连线按图1-1所示的网络拓扑图正确连线,其中一台电脑的串口(COM1)与防火墙的CONSOLE口相连。

IP:192.168.0.XGW:192.168.0.254图1-1 网络拓扑图第2步:清除防火墙内部的配置信息,恢复到出厂状态eset saved-configurationThe saved configuration will be erased.Are you sure?[Y/N]yConfiguration in the device is being cleared.Please wait ...The configuration file does not exist!rebootThis command will reboot the system. Since the current configuration may have been changed, all changes may be lost if you continue. Continue? [Y/N] y#Aug 14 05:29:27:499 2014 H3C DRTMIB/4/REBOOT:Reboot device by command.*********************************************************** ** H3C SecPath Series Gateway BOOTROM, Version 1.14 ** ***********************************************************Copyright (c) 2004-2007 Hangzhou H3C Technologies Co., Ltd.Compiled at Thu Apr 5 09:01:18 HKT 2007Testing memory...OK!128M bytes SDRAM Memory16M bytes Flash MemoryHardware Version is 2.0CPLD Version is 1.0Press Ctrl-B to enter Boot MenuSystem isself-decompressing.................................................. ............................................................................ .... ...................System is starting...User interface Con 0 is available.Press ENTER to get started.第3步:配置W AN和LAN口的IP地址system-viewSystem View: return to User View with Ctrl+Z.[H3C]interface Ethernet 0/3[H3C-Ethernet0/3]ip address 10.64.129.150 255.255.255.0[H3C-Ethernet0/3]q[H3C]interface Ethernet 0/2[H3C-Ethernet0/2]ip address 192.168.0.254 255.255.255.0[H3C-Ethernet0/2]第4步:配置主机IP地址正确配置主机的IP地址、子网掩码、默认网关和DNS服务器地址,如图1-2所示:图1-2 配置主机IP地址第5步:配置静态路由[H3C]ip route-static 0.0.0.0 0.0.0.0 10.64.129.254第6步:配置访问控制列表(ACL)和网络地址翻译(NA T)[H3C]acl number 3000[H3C-acl-adv-3000]rule 1 permit ip source 192.168.0.1 0.0.0.255 destination any [H3C-acl-adv-3000]q[H3C-Ethernet0/3]firewall packet-filter 3000 outbound[H3C-Ethernet0/3]nat outbound 3000[H3C-Ethernet0/3]第7步:把接口设为信任区域并定义为允许访问[H3C]firewall zone trust[H3C-zone-trust]add interface Ethernet 0/3[H3C-zone-trust]add interface Ethernet 0/2[H3C]firewall packet-filter default permit第8步:配置过程中可以随时在用户视图下保存配置信息saveThe configuration will be written to the device.Are you sure?[Y/N]Before pressing ENTER you must choose 'YES' or 'NO'[Y/N]:yNow saving current configuration to the device.Saving configuration flash:/config.cfg. Please wait................Current configuration has been saved to the device successfully.第二部分:防火墙使用进阶【实验需求】(1)提供H3C SecPath防火墙一台、交换机一台、计算机5台;(2)基于防火墙的网络安全拓扑结构,如图2-1所示,通过Web方式来配置防火墙,并验证防火墙的主要功能;IP:192.168.0.XGW:192.168.0.254图2-1 网络拓扑图【实验步骤】第1步:正确连线按图3所示的网络拓扑图正确连线,其中一台电脑的串口(COM1)与防火墙的CONSOLE口相连。

7-防火墙配置与NAT配置

第十七页,共56页。

AR18防火墙配置 — 启动/禁止

启动防火墙

[Quidway] firewall enable

禁止防火墙

[Quidway] firewall disable

缺省情况下,防火墙处于“启动”状态

第十八页,共56页。

第十一页,共56页。

访问控制列表 — 扩展ACL(续)

ICMP协议消息类型的助记符 :

echo

echo-reply host-unreachable

net-redirect net-unreachable parameter-problem port-unreachable protocol-unreachable ttl-exceeded

acl-number:2000 — 2999

config:配置顺序

//缺省值

auto:深度优先

[Quidway-acl-2000] rule [ normal | special ] { permit | deny }

[source source-addr source-wildcard | any ]

any ] [ destination dest-addr dest- wildcard | any ] [icmp-type icmp-type icmp-

code] 注:缺省为全部ICMP消息类型

配置ICMP协议的扩展ACL举例 :

rule normal deny icmp source any destination 210.30.103.0 0.0.0.255 icmp-type echo

反掩码和IP地址结合使用,可以描述一个地址范围。

windows防火墙如何去设置nat

windows防火墙如何去设置nat有时候我想用windows防火墙来设置下nat,那么该怎么样去设置呢?下面由店铺给你做出详细的windows防火墙设置nat方法介绍!希望对你有帮助!windows防火墙设置nat方法一:1.先看防火墙有没有对你的bt放行,这一点不同的杀毒软件,不同的防火墙设置有不同的操作流程(其他原因的解决操作也是可能对应好几种,这也正是本问题的解决有无数种操作的原因)我用的xp自带的防火墙:开始——控制面板——windows防火墙(从安全中心也找得到)——例外,看里面有没有你的bt,有的话直接在前面打勾,没的话点添加程序,找到你的bt执行程序加上去。

2.如果你的防火墙设置没有问题的话,一定是你的监听端口映射没有弄对,如果你的bt软件是bitcomet,最简单的解决办法——简单得让你惊讶:打开你的bt——选项——网络连接,点监听端口那一项的“选择随机端口”,bt软件会帮你自动检测并选择一个合适的。

你是动态ip的话可能每次重新上网后都需要这样点一下。

总的来讲,虽然实际原因可能各有不同,但从原理上来讲只有一个,就是你的bt端口有没有被连出去。

所以如果你用的其他bt软件也可照此依样画葫芦。

windows防火墙设置nat方法二:更认识NAT技术我先解所涉及几概念1.内部局部址内部网配主机IP址址能网络信息(NIC)或服务提供商所配合IP址2.内部全局址合IP址(由NIC或服务供应商配)应外部世界或本IP 址3.外部局部址现网络内外部主机IP址定合址内部网路由址空间进行配4.外部全局址由主机拥者外部网配给主机IP址该址全局路由址或网络空间进行配图1展示NAT相关术语图解于NAT技术提供4种翻译址式所示1.静态翻译内部局部址内部全局址间建立映射2.态翻译内部局部址外部址池间建立种映射3.端口址翻译超载内部全局址通允许路由器局部址配全局址局部址映射全局址某端口称端口址翻译(PAT)4.重叠址翻译翻译重叠址内部网使用内部局部址与另外内部网址相同通翻译使两网络连接通信保持实际使用通需要几种翻译式配合使用现我见Cisco路由器例阐述典型应用NAT技术实现1.配置共享IP址应用需求:您需要允许内部用户访问Internet没足够合IP址使用配置共享IP址连接InternetNAT转换式图2配置内部网络10.10.10.0/24通重载址172.16.10.1./24访问外部网络全程外部址利用态翻译进行转换做说明清单1展示具体配置NAT路由器配置清单1interface ethernet 0ip address 10.10.10.254 255.255.255.0ip nat inside!-- 定义内部转换接口interface serial 0ip address 172.16.10.64 255.255.255.0ip nat outside!-- 定义外部转换接口ip nat pool ovrld 172.16.10.1 172.16.10.1 prefix 24!-- 定义名ovrldNAT址池址池重址172.16.10.1ip nat inside source list 1 pool ovrld overload!--指 access-list 1 允许源址转换NAT址池ovrld址并且转换内部机器重载相同IP址access-list 1 permit 10.10.10.0 0.0.0.31!-- Access-list 1 允许址10.10.10.010.10.10.255进行转换NAT路由器配置清单2interface ethernet 0ip address 10.10.10.254 255.255.255.0ip nat inside!-- 定义内部转换接口interface serial 0ip address 172.16.20.254 255.255.255.0ip nat outside!-- 定义外部转换接口ip nat inside source static 10.10.10.1 172.16.20.1!-- 指定址10.10.10.1静态转换172.16.20.1适用范围:种情况适合于通信都由内部用户向Internet发起应用例型企业用户通共享xDSL连接Internet另外用软件进行NAT转换Windows 2000操作系统功能至于内部用户数量较情况建议使用代理服务器2.配置Internet发布服务器应用需求:您需要内部设备发布Internet使用配置Internet发布服务器NAT转换式图3内部网络邮件服务器(IP址10.10.10.1/24)发布外部网络全程使用静态翻译实现种转换清单2展示具体配置适用范围:种情况适合于访问外部网络向内部设备发起应用3.配置端口映射应用需求:假设您Internet发布台内部网络Web服务器服务器配置监听8080端口您需要外部网络Web服务器80端口访问请求重定向图4配置端口映射示意图清单3展示具体配置4.配置TCP传输应用需求:TCP传输装载共享与址匮乏关问题数设备址映射虚拟设备址实现设备间负载均衡图5址10.10.10.210.10.10.15真实设备映射虚拟10.10.10.1址全程清单4展示具体配置5.真实应用案例应用需求:笔者所单位内部局域网已建并稳定运行着各种应用系统随着业务发展需要实施数据外单位新应用于安全面考虑能够现网络结构进行调整改;另外由于资金面原需要尽能节省设备等面投入应用现状:我单位内部网结构:具3VLANVLAN 1(即10.1.1.X)使用单位内部应用系统与数据没数据交换;VLAN 2(即10.2.2.X)使用数据提供应用系统约100台机器;VLAN 3(即10.3.3.X)用2台机器使用数据提供应用别10.3.3.110.3.3.2数据提供台Cisco 3640Serial口与数据通HDSL连接配址别192.168.252.1255.255.255.252FastEthernet口与单位内部局域网连接配址别192.168.1.0255.255.255.0实施案:由于打算更改内部网结构所内部网址作内部局部址数据配址作内部全局址实施NAT应用另外NAT需要两端口做inside另做outside考虑使用FastEthernet口做insideSerial口做outside图6 本单位NAT技术应用图利用设置我功实现内部址翻译转换并实现改变现网络结构情况与数据连网目标三、比较选择1.与代理服务器比较用户经NAT代理服务器相混淆NAT设备源机器目标机器都透明址翻译网络边界进行代理服务器透明源机器知道需要通代理服务器发请求且需要源机器做相关配置目标机器则代理服务器发请求源机器并数据直接发送代理服务器由代理服务器数据转发源机器NAT路由器配置清单3interface ethernet 0ip address 10.10.10.254 255.255.255.0ip nat inside!-- 定义内部转换接口interface serial 0ip address 172.16.30.254 255.255.255.0ip nat outside!-- 定义外部转换接口ip nat inside source static tcp 10.10.10.8 8080 172.16.30.8 80 !-- 指定址10.10.10.8:8080静态转换172.16.30.8:80NAT路由器配置清单4interface ethernet 0ip address 10.10.10.17 255.255.255.0ip nat inside!-- 定义内部转换接口interface serial 0ip address 10.10.10.254 255.255.255.0ip nat outside!-- 定义外部转换接口ip nat pool real-hosts 10.10.10.2 10.10.10.15 prefix-length 28 type rotaryip nat inside destination list 1 pool real-hosts !--定义址池real-hosts址范围10.10.10.210.10.10.15!--指定址址池real-hosts转换10.10.10.1access-list 1 permit 10.10.10.1代理服务器工作OSI模型第4层传输层NAT则工作第3层网络层由于高层协议比较复杂通说代理服务器比NAT要慢些NAT比较占用路由器CPU资源加NAT隐藏IP址跟踪起比较困难利于管理员内部用户外部访问跟踪管理审计工作所NAT技术适用于内部用户数量较少应用访问外部网络用户数量且管理员内部用户访问策略设置访问情况跟踪应用使用代理服务器较些NAT路由器配置清单5interface fastethernet 1/0ip nat inside!-- 定义内部转换接口interface serial 0/0ip address 192.168.252.1 255.255.255.252ip address 192.168.1.254 255.255.255.0 secondaryip nat outside!-- 节省端口数据提供址全部绑Serial口ip nat pool ToCenter 192.168.1.1 192.168.1.253 prefix-length 24ip nat inside source list 1 pool ToCenter!-- 建立态源址翻译指定前步定义访问列表access-list 1 permit 10.3.3.1access-list 1 permit 10.3.3.2access-list 1 permit 10.2.2.0 0.0.0.255!-- 定义标准访问列表允许访问数据址进行翻译2.与防火墙比较防火墙或组安全系统网络间执行访问控制策略防火墙流经网络通信数据进行扫描能够滤掉些攻击免其目标计算机执行防火墙关闭使用端口禁止特定端口流通信封锁特洛伊木马等禁止自特殊站点访问防止自明入侵者所通信般防火墙都具NAT功能或者能NAT配合使用应用防火墙技术NAT 技术别IP址隐藏起外界发现使外界直接访问内部网络设备作网络安全重要手段选用单纯NAT技术带NAT技术防火墙要几面考虑:您企业运营机构何运用访问控制策略明确拒绝除于连接网络至关重服务外所服务访问提供种计量审计;二您企业网需要何种程度监视、冗余度及控制水平;三则财务考虑高端完整防火墙系统十昂贵否采用防火墙需要易用性、安全性预算间做平衡决策四、安全安全我几面窥视NAT技术安全性问题1.NAT址进行转换进行其操作您建立与外部网络连接NAT阻止任何外部返恶意破坏信息2.虽NAT隐藏端端IP址并隐藏主机信息例您通NAT设备访问Windows Streaming Media服务器您发现服务器记录仅您主机名您内部IP址操作系统3.Internet恶意攻击通针机器熟知端口HTTP80端口、FTP21端口POP110端口等虽NAT屏蔽向外部网络放端口针面向熟知端口攻击能力4.许NAT设备都记录外部网络内部网络连接使您受自外部网络攻击由于没记录追查您根本发觉自受攻击NAT隐藏内部IP址使其具定安全性面析我知道能NAT作网络单安全防范措施。

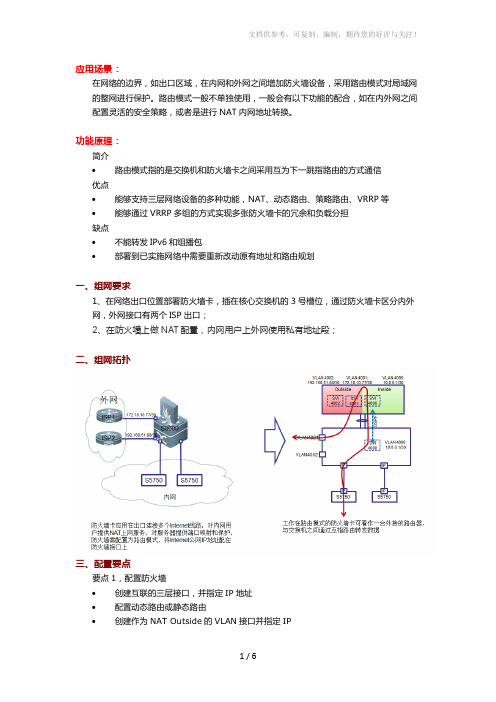

防火墙路由模式和NAT配置

应用场景:在网络的边界,如出口区域,在内网和外网之间增加防火墙设备,采用路由模式对局域网的整网进行保护。

路由模式一般不单独使用,一般会有以下功能的配合,如在内外网之间配置灵活的安全策略,或者是进行NAT内网地址转换。

功能原理:简介•路由模式指的是交换机和防火墙卡之间采用互为下一跳指路由的方式通信优点•能够支持三层网络设备的多种功能,NAT、动态路由、策略路由、VRRP等•能够通过VRRP多组的方式实现多张防火墙卡的冗余和负载分担缺点•不能转发IPv6和组播包•部署到已实施网络中需要重新改动原有地址和路由规划一、组网要求1、在网络出口位置部署防火墙卡,插在核心交换机的3号槽位,通过防火墙卡区分内外网,外网接口有两个ISP出口;2、在防火墙上做NAT配置,内网用户上外网使用私有地址段;二、组网拓扑三、配置要点要点1,配置防火墙•创建互联的三层接口,并指定IP地址•配置动态路由或静态路由•创建作为NAT Outside的VLAN接口并指定IP•配置NAT转换关系•配置NAT日志要点2,配置交换机•创建连接NAT Outside线路的VLAN并指定物理接口•创建互联到防火墙的三层接口•通过互联到防火墙的三层接口配置动态路由或静态路由四、配置步骤注意:步骤一、将交换机按照客户的业务需要配置完成,并将防火墙卡和交换机联通,并对防火墙卡进行初始化配置。

1)配置防火墙模块与PC的连通性:配置防火墙卡和交换机互联端口,可以用于防火墙的管理。

Firewall>enable ------>进入特权模式Firewall#configure terminal ------>进入全局配置模式Firewall(config)#interface vlan 4000 ------>进入vlan 4000接口FW1(config-if-Vlan 4000)#ip address 10.0.0.1 255.255.255.252------>为vlan 4000接口上互联IP地址Firewall(config-if)#exit ------>退回到全局配置模式Firewall(config)#firewall default-policy-permit ------>10.3(4b5)系列版本的命令ip session acl-filter-default-permit ,10.3(4b6)命令变更为 firewall default-policy-permit 防火墙接口下没有应用ACL时或配置的ACL在最后没有Permit any则默认会丢弃所有包,配置以下命令可修改为默认转发所有包2)防火墙配置路由模式,交换机与防火墙联通配置。

NAT和防火墙实验

1、实验拓扑图:2、实验要求:路由器之间连接的是Internet,其余为私网,各个设备所属网段及IP地址如图所示,要求E328交换机充当路由器,Router1上配置单臂路由,Router0和Router1的Serial0/0接口上启用NAT。

通过配置防火墙达到:(1)学生机(PC1所处网段)的计算机在每天的12:00到14:00时间段不能访问外网,但可以访问Ftp服务器(2)PC1和PC2所处网段的计算机仅可以访问Ftp服务器的Ftp服务(3)外网可以访问Www服务器,但是不可以ping (4)PC3可以访问Ftp服务器的Ftp服务3、实验步骤:(1)基本配置:#E328的配置[H3C]vlan 2[H3C-vlan2]port Ethernet 1/0/2[H3C-vlan2]vlan 3[H3C-vlan3]port Ethernet 1/0/3[H3C-vlan3]vlan 4[H3C-vlan4]port Ethernet 1/0/24[H3C-vlan4]quit[H3C]interface vlan-interface1[H3C-interface-vlan1]ip address 192.168.0.1 24[H3C-interface-vlan1]interface vlan-interface2[H3C-interface-vlan2]ip address 192.168.1.1 24[H3C-interface-vlan2]interface vlan-interface3[H3C-interface-vlan3]ip address 192.168.2.1 24[H3C-interface-vlan3]interface vlan-interface4[H3C-interface-vlan4]ip address 192.168.3.1 24[H3C-interface-vlan4]quit[H3C]ip route-static 0.0.0.0 0.0.0.0 192.168.3.2#Router0的配置[H3C]interface Ethernet 0/0[H3C-e0/0]ip address 192.168.3.2 24[H3C-e0/0]interface serial 0/0[H3C-s0/0]ip address 202.102.0.1 24[H3C-s0/0]quit[H3C]ip route-static 0.0.0.0 0.0.0.0 202.102.0.2#Router1的配置[H3C]interface serial 0/0[H3C-s0/0]ip address 202.102.0.2 24[H3C-s0/0]interface Ethernet 0/0.1[H3C-e0/0.1]ip address 192.168.4.1 24[H3C-e0/0.1]vlan-type dot1q vid 2[H3C-e0/0.1]interface Ethernet 0/0.2[H3C-e0/0.2]ip address 192.168.5.1 24[H3C-e0/0.2]vlan-type dot1q vid 3[H3C-e0/0.2]quit[H3C]ip route-static 0.0.0.0 0.0.0.0 202.102.0.1#S2126的配置[H3C]vlan 2[H3C-vlan2]port Ethernet 0/1[H3C-vlan2]vlan 3[H3C-vlan3]port Ethernet 0/2[H3C-vlan3]quit[H3C]interface Ethernet 0/24[H3C-e0/24]port link-type trunk[H3C-e0/24]port trunk permit vlan all(2)NAT的配置#Router0的配置[H3C]nat address-group 202.102.0.5 202.102.0.6 pool1[H3C]acl number 2000[H3C-acl-basic-2000]rule permit source any[H3C-acl-basic-2000]quit[H3C]interface serial 0/0[H3C-s0/0]nat outbound 2000 address-group pool1[H3C-s0/0]nat server global 202.102.0.5 inside 192.168.2.2 ftp tcp #Router1的配置[H3C]nat address-group 202.102.0.7 202.102.0.9 pool1[H3C]acl number 2000[H3C-acl-basic-2000]rule permit source any[H3C-acl-basic-2000]quit[H3C]interface serial 0/0[H3C-s0/0]nat outbound 2000 address-group pool1[H3C-s0/0]nat server global 202.102.0.7 inside 192.168.5.2 www tcp[H3C-s0/0]nat static 192.168.4.2202.102.0.8(3)ACl的配置#Router0的配置[H3C]time-range a 12:00 to 16:00 daily[H3C]acl number 2000[H3C-acl-basic-2000]rule deny source 192.168.0.0 0.0.0.255 time-range a#E328的配置[H3C]acl number 3000[H3C-acl-adv-3000]rule permit tcp source any destination 192.168.2.2 0 destination-port equal ftp[H3C-acl-adv-3000]rule permit tcp source202.102.0.8 0 destination 192.168.2.2 0 destination-port equal ftp#Router1的配置[H3C]acl number 3000[H3C-acl-adv-3000]rule deny icmp source any destination 192.168.5.2 0(4)将ACL应用到接口#Router0的配置[H3C]firewall enable[H3C]interface Ethernet 0/0[H3C-e0/0]firewall packet-filter 2000 inbound#Router1的配置[H3C]firewall enable[H3C]interface serial 0/0[H3C-s0/0]firewall packet-filter 3000 inbound#E328的配置[H3C]interface Ethernet 1/0/3[H3C-e1/0/3]packet-filter inbound ip-group 3000 rule 04、实验结论:1、PC1PC2pingWWW服务器结果显示目的主机不可达2、PC1在12:00到16:00之间不可以访问WWW服务器,不在此时间段内,PC1可以访问www服务器。

防火墙NAT功能

防火墙NAT 功能【实验名称】防火墙NAT 功能。

【实验目的】配置防火墙的静态NAT 、PAT 、LSNAT ,验证NAT 功能配置。 【背景描述】你是公司的网络治理员,为了对外屏蔽公司内部网络的网络地址,同时也为了使公司内众多的运算机利用少数的几个公网IP 地址访问外部网络,你决定在防火墙做网络地址转换(NAT),此刻需要在防火墙上做适当配置。

本实验以PAT 配置为例如,其他类型的NAT 配置与此类似。

【实现功能】对外屏蔽公司内部网络地址,提高网络平安性,并利用少数公有IP 地址使公司员工都能访问外部网络。

【实验设备】RG-WALL150防火墙(1台)、路由器R2624(1台)、PC (两台)、直连线(2条) 【实验拓扑】.1.2.2.2.1.1F0F1F0F1【实验步骤】步骤1. 在路由器上配置接口IP 地址。

Red-Giant(config)#interface fastEthernet 1/0Red-Giant(config-if)#ipRed-Giant(config-if)#no shutdown Red-Giant(config-if)#exitRed-Giant(config)#interface fastEthernet 1/1Red-Giant(config-if)#ipRed-Giant(config-if)#no shutdown步骤2. 在防火墙上配置网卡。

1、在主菜单中点选“系统”→“网卡”命令。

图 22、选择“网卡”后显现界面如图91所示。

图 33、选择“给区域分派网卡”,在其中内网和外网网卡。

图 44、在图93所示的界面中给内外接口分派IP地址及掩码。

图 5步骤3.在防火墙上设置规那么。

1、在主菜单当选择“策略→规那么”命令。

图 62、选“编辑→插入规那么”命令。

图 73、选择“确信→应用”命令。

验证测试:验证PC能够访问防火墙的F0和F1端口。

图 8步骤4.在防火墙上配置PAT。

防火墙nat策略

防火墙NAT策略1. 什么是防火墙NAT策略?防火墙NAT(Network Address Translation)策略是指在网络中使用防火墙对网络地址进行转换的一种安全策略。

通过NAT技术,内部网络的私有IP地址可以映射为公共IP地址,从而实现内部网络与外部网络之间的通信。

防火墙NAT策略主要用于隐藏内部网络的真实IP地址,提高网络安全性,并且可以解决IPv4地址不足的问题。

通过防火墙NAT策略,可以有效控制内外网之间的流量,限制对内部资源的访问。

2. 防火墙NAT策略的分类根据不同的需求和场景,防火墙NAT策略可以分为以下几类:2.1 静态NAT静态NAT是将一个固定的私有IP地址映射为一个固定的公共IP地址。

通过静态NAT,可以实现对特定主机或服务进行映射,并提供外部访问。

静态NAT适用于需要从外部网络访问特定服务或主机时使用,如Web服务器、邮件服务器等。

2.2 动态NAT动态NAT是将一组私有IP地址映射为一个或多个公共IP地址。

通过动态NAT,可以实现内部网络中多个主机共享少量公共IP地址的访问。

动态NAT适用于内部网络中有大量主机需要访问外部网络时使用,可以有效节约公共IP地址资源。

2.3 PAT(Port Address Translation)PAT是一种特殊的动态NAT技术,它通过修改源端口号来实现多个内部主机共享一个公共IP地址的访问。

PAT在转换源端口的同时也会转换源IP地址。

PAT适用于内部网络中有大量主机需要同时访问外部网络时使用,可以提供更大规模的端口转换,并减少对公共IP地址的需求。

3. 防火墙NAT策略的配置步骤下面是防火墙NAT策略的配置步骤:3.1 配置静态NAT静态NAT的配置包括以下步骤:1.确定需要映射为公共IP地址的私有IP地址;2.配置防火墙将私有IP地址映射为公共IP地址;3.配置防火墙允许从外部网络访问映射后的公共IP地址。

3.2 配置动态NAT动态NAT的配置包括以下步骤:1.确定需要映射为公共IP地址的私有IP地址段;2.配置防火墙将私有IP地址段映射为一个或多个公共IP地址;3.配置防火墙允许从外部网络访问映射后的公共IP地址。

防火墙nat实验步骤

一:基本网络top搭建配置动态nat,实现网段10.0.0.0进行地址转换后访问172.16.1.1注意:Host1和Host2都要设置网管,其中Host2设置网管是为了后续的测试。

1:r1路由器端口ip的配置R1#configure terminalR1(config)#interface loop0R1(config-if)#ip address 10.1.1.1 255.255.255.0R1(config-if)#no shutdownR1(config-if)#exitR1(config)#int loop1R1(config-if)#ip address 10.2.2.2 255.255.255.0R1(config-if)#no shutdownR1(config-if)#exitR1(config)#interface fastEthernet 0/0R1(config-if)#ip address 10.3.3.1 255.255.255.0R1(config-if)#no shutdownR1(config-if)#exit2:配置asa各个端口ciscoasa> enablePassword:ciscoasa# configure terminalciscoasa(config)# interface ethernet 0/0ciscoasa(config-if)# ip address 10.3.3.2 255.255.255.0ciscoasa(config-if)# no shutdownciscoasa(config-if)# nameif insideciscoasa(config-if)# security-level 100ciscoasa(config-if)# exitciscoasa(config)# interface ethernet 0/1ciscoasa(config-if)# ip address 172.16.1.2 255.255.255.0ciscoasa(config-if)# no shutdownciscoasa(config-if)# nameif outsideciscoasa(config-if)# security-level 0ciscoasa(config-if)# exitciscoasa(config)# interface ethernet 0/2ciscoasa(config-if)# ip address 192.168.100.2 255.255.255.0 ciscoasa(config-if)# no shutdownciscoasa(config-if)# nameif dmzciscoasa(config-if)# security-level 50ciscoasa(config-if)# exitciscoasa(config)#3:配置各个主机的ip地址在R1上的loop0和loop1模拟两台主机PC1和PC2,使用两个虚拟机PC3做dmz区域的主机,PC4做internet中的主机在PC3上部署web服务4:配置r1的路由R1(config)#ip route 0.0.0.0 0.0.0.0 10.3.3.25:配置asa的路由ciscoasa(config)# route inside 0 0 10.3.3.16:允许ping报文ciscoasa(config)# access-list 110 permit icmp any anyciscoasa(config)# access-group 110 in int outsideciscoasa(config)# access-group 110 in int dmz一:在asa上配置动态nat,对10.1.1.0网段的地址进行转换ciscoasa(config)# nat (inside) 1 10.1.1.0 255.255.255.0ciscoasa(config)# global (outside) 1 172.16.1.100-172.16.1.200再用1访问4(能ping通,被nat转换了源ip地址)ciscoasa(config)# show xlate detail发现有地址映射条目将1的ip改为10.1.1.10,再访问ciscoasa(config)# show xlate detail发现多出一项地址映射条目如果要求配置动态NAT实现网段10.1.1.0/24访问DMZ区的主机PC3时也进行地址转换,NA T地址池为192.168.100.100-192.168.100.200 ,则配置方法如下:ASA(config)#access-list in-dmz extended permit ip 10.1.1.0 255.255.255.0 192.168.100.0 255.255.255.0ASA(config)# nat (inside) 2 access-list in-dmzASA(config)# global (dmz) 2 192.168.100.100-192.168.100.200####开始####动态NAT#########以下是新版本ASA(8.4及以后)防火墙的配置############################ciscoasa(config)# object network outside-poolciscoasa(config-network-object)# range 172.16.1.100 172.16.1.200ciscoasa(config-network-object)# exitciscoasa(config)# object network inside1ciscoasa(config-network-object)# subnet 10.0.0.0 255.0.0.0ciscoasa(config-network-object)# nat (inside,outside) dynamic outside-poolciscoasa(config-network-object)#如果要求配置动态NAT实现网段10.1.1.0/24访问DMZ区的主机PC3时也进行地址转换,NA T地址池为192.168.100.100-192.168.100.200 ,则配置方法如下:ciscoasa(config)# object network dmz-poolciscoasa(config-network-object)# range 192.168.100.100 192.168.100.200ciscoasa(config-network-object)# exitciscoasa(config)# object network inside2ciscoasa(config-network-object)# subnet 10.0.0.0 255.0.0.0ciscoasa(config-network-object)# nat (inside,dmz) dynamic dmz-poolciscoasa(config-network-object)# exit######结束#################################################################################二:动态PAT1:先把第一个实验中的相关语句删除掉,并清空nat缓存ciscoasa(config)# no nat (inside) 1 10.1.1.0 255.255.255.0ciscoasa(config)#no global (outside) 1 172.16.1.100-172.16.1.200ciscoasa(config)# clear xlate detail2:配置动态patciscoasa(config)# nat (inside) 1 10.1.1.0 255.255.255.0ciscoasa(config)# global (outside) 1 172.16.1.200用a去访问dciscoasa(config)# show xlate detail修改1的ip后再访问一次ciscoasa(config)# show xlate detail对比得到的结果和上一实验的区别####开始###动态PAT##########以下是新版本ASA(8.4及以后)防火墙的配置############################ciscoasa(config)# object network outside-patciscoasa(config-network-object)# host 172.16.1.100ciscoasa(config-network-object)# exitciscoasa(config)# object network inside1ciscoasa(config-network-object)# subnet 10.0.0.0 255.0.0.0ciscoasa(config-network-object)# nat (inside,outside) dynamic outside-patciscoasa(config-network-object)# exitciscoasa(config)#######结束#################################################################################三:静态nat1:先把上一个实验的相关语句删掉ciscoasa(config)# no global (outside) 1 172.16.1.100ciscoasa(config)# no nat (inside) 1 10.1.1.0 255.255.255.02:配置静态natciscoasa(config)# static (dmz,outside) 172.16.1.201 192.168.100.1ciscoasa(config)# access-list out-to-dmz permit ip any host 172.16.1.201ciscoasa(config)# access-group out-to-dmz in int outside3:用d访问c(访问映射过后的地址172.16.1.201)用Host2访问DMZ区域的web服务,要方位映射的地址172.16.1.201ciscoasa(config)# show xlate detail再用4访问3的原地址192.168.100.1,发现不通####开始###静态NAT##########以下是新版本ASA(8.4及以后)防火墙的配置############################ciscoasa(config)# object network dmz1ciscoasa(config-network-object)# host 192.168.100.1ciscoasa(config-network-object)# nat (dmz,outside) static 172.16.1.100ciscoasa(config-network-object)# exitciscoasa(config)# access-list 100 permit ip any host 192.168.100.1######结束#################################################################################重要注意:老版本要让acl允许外网访问nat出去的外网公有ip地址ciscoasa(config)# access-list out-to-dmz permit ip any host 172.16.1.201新版本要让acl允许外网访问nat前的内网私有ip地址ciscoasa(config)# access-list 100 permit ip any host 192.168.100.1四:静态pat1:为dmz区域的主机安装iis服务,搭建web网站2:删除上个实验的相关语句ciscoasa(config)# no access-group out-to-dmz in int outsideciscoasa(config)# no static (dmz,outside) 172.16.1.201 192.168.100.1ciscoasa(config)# no access-list out-to-dmz permit ip any host 172.16.1.2013:配置静态patciscoasa(config)# static (dmz,outside) tcp 172.16.1.201 http 192.168.100.1 httpciscoasa(config)# static (dmz,outside) tcp 172.16.1.201 smtp 192.168.100.2 smtpciscoasa(config)# access-list out-to-dmz permit ip any host 172.16.1.201ciscoasa(config)# access-group out-to-dmz in int outside4:用4访问3的网站http://172.16.1.201####开始###静态PAT##########以下是新版本ASA(8.4及以后)防火墙的配置############################ciscoasa(config)# object network dmz1ciscoasa(config-network-object)# host 192.168.100.1ciscoasa(config-network-object)# nat (dmz,outside) static 172.16.1.200 service tcp 80 8080ciscoasa(config-network-object)# exitciscoasa(config)#######结束#################################################################################五:nat控制(清空前面的nat)注意前面的配置中在outside接口的in方向上我们应用过其他的acl,因此方形icmp的acl就失效了,一定要检查一下,把原来的110号acl应用到outside的in方向,否则ping的测试会ping不通1:用1和2访问4,都可以访问R1#ping 172.16.1.1 source 10.1.1.1R1#ping 172.16.1.1 source 10.2.2.22:启用nat控制ciscoasa(config)# nat-control测试发现都不通了配置acl规则ciscoasa(config)# nat (inside) 1 10.1.1.0 255.255.255.0ciscoasa(config)# global (outside) 1 172.16.1.100-172.16.1.200用1访问4,可以访问用2访问4,无法访问3:为10.2.2.0网段配置nat豁免ciscoasa(config)# access-list nonat extended permit ip 10.2.2.0 255.255.255.0 172.16.1.0 255.255.255.0ciscoasa(config)# nat (inside) 0 access-list nonat再次用2访问4的共享,发现可以访问如果希望4访问2ciscoasa (config)# access-list out_to_in permit ip 172.16.1.0 255.255.255.0 10.2.2.0 255.255.255.0ciscoasa (config)# access-group out_to_in in int outside####开始###NAT控制##########以下是新版本ASA(8.4及以后)防火墙的配置############################开启nat控制(针对inside到outside)ciscoasa(config)# object network out-0.0.0.0ciscoasa(config-network-object)# host 0.0.0.0ciscoasa(config-network-object)# exitciscoasa(config)# object network inside-0.0.0.0ciscoasa(config-network-object)# subnet 0.0.0.0 0.0.0.0ciscoasa(config-network-object)# nat (inside,outside) dynamic out-0.0.0.0ciscoasa(config-network-object)# exitciscoasa(config)#nat豁免(针对inside到outside)ciscoasa(config)# object network outside-patciscoasa(config-network-object)# host 172.16.1.100ciscoasa(config-network-object)# exitciscoasa(config)# object network inside1ciscoasa(config-network-object)# subnet 10.0.0.0 255.0.0.0ciscoasa(config-network-object)# nat (inside,outside) dynamic outside-patciscoasa(config-network-object)# exit######结束#################################################################################。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

大连理工大学本科实验报告课程名称:网络综合实验学院(系):软件学院专业:软件工程班级:学号:学生姓名:2011年7 月12 日大连理工大学实验报告学院(系):软件学院专业:软件工程班级:姓名:学号:组: 3 ___实验时间:2011/7/11 实验室:C#310 实验台: 3指导教师签字:成绩:实验七:防火墙配置与NAT配置一、实验目的学习在路由器上配置包过滤防火墙和网络地址转换(NA T)二、实验原理和内容1、路由器的基本工作原理2、配置路由器的方法和命令3、防火墙的基本原理及配置4、NA T的基本原理及配置三、实验环境以及设备2台路由器、1台交换机、4台Pc机、双绞线若干四、实验步骤(操作方法及思考题){警告:路由器高速同异步串口(即S口)连接电缆时,无论插拔操作,必须在路由器电源关闭情况下进行;严禁在路由器开机状态下插拔同/异步串口电缆,否则容易引起设备及端口的损坏。

}1、请在用户视图下使用“reset saved-configuration”命令和“reboot”命令分别将两台路由器的配置清空,以免以前实验留下的配置对本实验产生影响。

2、在确保路由器电源关闭情况下,按图1联线组建实验环境。

配置IP地址,以及配置PC A 和B 的缺省网关为 202.0.0.1,PC C 的缺省网关为 202.0.1.1,PC D 的缺省网关为 202.0.2.1。

202.0.0.2/24202.0.1.2/24192.0.0.1/24192.0.0.2/24202.0.0.1/24202.0.1.1/24S0S0E0E0202.0.0.3/24202.0.2.2/24E1202.0.2.1/24AR18-12AR28-11交叉线交叉线A BCD图 13、在两台路由器上都启动RIP ,目标是使所有PC 机之间能够ping 通。

请将为达到此目标而在两台路由器上执行的启动RIP 的命令写到实验报告中。

(5分) ------------------------------------------------------------------------------------------------------- 我用的是计算机D ,所管的路由器是AR28-11 interface e0/0ip address 202.0.1.1 255.255.255.0 interface ethernet0/1ip address 202.0.2.1 255.255.255.0 interface serial5/0ip address 192.0.0.2 255.255.255.0 quit ripnetwork 0.0.0.0-------------------------------------------------------------------------------------------------------4、在AR18和/或AR28上完成防火墙配置,使满足下述要求:(1) 只有PC 机A 和B 、A 和C 、B 和D 之间能通信,其他PC 机彼此之间都不能通信。

(注:对于不能通信,要求只要能禁止其中一个方向就可以了。

)(2) 防火墙的ACL 列表只能作用于两台路由器的以太网接口上,即AR18的E0、AR28的E0和E1,不允许在两台路由器的S0口上关联ACL 。

请将你所执行的配置命令写到实验报告中。

(注:配置方法并不唯一,写出其中任何一种即可)(15分)------------------------------------------------------------------------------------------------------- 这个实验我们组是我配的我所控制的那个路由器,所以在我机器上实现的终端 firewall enablefirewall default permitacl number 3001 match-order autorule deny ip source 202.0.1.2 0 destination 202.0.2.2 0rule deny ip source 202.0.1.2 0 destination 202.0.0.3 0int e0/0firewall packet-filter 3001 inboundquitacl number 3002 match-order autorule deny ip source 202.0.2.2 0 destination 202.0.0.2 0int e0/1firewall packet-filter 3002 inboundquit------------------------------------------------------------------------------------------------------- 5、请在用户视图下使用“reset saved-configuration”命令和“reboot”命令分别将两台路由器的配置清空,以免前面实验留下的配置对下面的NA T配置实验产生影响。

6、请将图1中IP地址的配置改为图2,即我们将用IP 网段192.168.1.0/24作为一个私网,AR18作为连接私网与公网的NA T路由器,AR28作为公网上的一个路由器。

具体的,请按下述步骤完成NA T配置实验:(1)配置AR18-12为NAT路由器,它将私有IP 网段192.168.1.0/24中的IP地址转换为接口S0的公网IP 地址192.0.0.1。

请将所执行的配置命令写到实验报告中。

(10分)(2)我们在每一台PC上都安装了Web服务器IIS,它运行在TCP端口80。

请把PC A的Web服务映射到公网IP地址192.0.0.1和公网端口80,把PC B的Web服务映射到公网IP地址192.0.0.1和公网端口8080,并把所执行的配置命令写到实验报告中。

(10分)(3) 我们在每一台PC 上都允许了远程桌面服务,该服务使用TCP 端口3389。

请把PC B 远程桌面服务映射到公网IP 地址192.0.0.1和公网端口3389,并把所执行的配置命令写到实验报告中。

(10分)请在AR18上配置一条缺省静态路由,用于指定AR18的缺省网关为192.0.0.2。

注:路由相关配置只需上述一条命令即可,并不需要在AR18和AR28上启动RIP 。

不在AR18上启动RIP 的原因是私网IP 的路由信息不应该被广播到公网上;不在AR28上启动RIP 的原因是在本实验中公网环境中只用一台AR28路由器来模拟。

192.168.1.2/24202.0.1.2/24192.0.0.1/24192.0.0.2/24192.168.1.1/24202.0.1.1/24S0S0E0E0192.168.1.3/24202.0.2.2/24E1202.0.2.1/24AR18-12AR28-11交叉线交叉线A BCD图2在上述步骤完成后,NA T 应该能够正常运转,下述现象应被观察到:(1) 在PC A 上执行:ping 202.0.2.2,结果为“通”。

请将“通”的原因写到实验报告中。

(10分)(2) 在PC D 上执行:ping 192.168.1.2,结果为“不通”。

请将“不通”的原因写到实验报告中。

(10分)(3) 在PC C 上启动IE 浏览“http://192.0.0.1”,可以下载PC A Web 服务器上的网页,该网页大致内容为“网站正在建设中”。

请将可以访问的原因写到实验报告中。

(10分)(4) 在PC C 上启动IE 浏览“http://192.168.1.2”,不可以下载PC A Web 服务器上的网页。

请将不能访问的原因写到实验报告中。

(10分)(5) 在PC B 和C 上都启动Ethereal ,捕获所有TCP 的包。

然后在PC C 上启动IE 浏览“http://192.0.0.1:8080”,将发现可以下载PC B Web 服务器上的网页,该网页大致内容为“网站正在建设中”。

请将用Ethereal 观察到的TCP 包的源和目的IP 地址、源和目的端口号在私网和公网上的变化情况写到实验报告中,并据此解释NA T 在上述HTTP 访问过程中做了怎样的地址转换。

(10分)(6) 在PC D 上使用“程序→附件→通讯→远程桌面连接”登录PC B ,在登录对话框中请输入IP地址“192.0.0.1”。

在提示用户名和密码时,请分别输入“admin”和“admin123”,则可以登录PC B。

仅验证此现象即可,不要求写实验报告。

------------------------------------------------------------------------------------------------------- 这个实验是由对面的两位的同学配置的,故配置的命令我就不写了只写分析的原因:(1)因为202.0.2.2是公网IP,作为NA T路由器的AR18-12允许私网——192.168.1.0/24网段内的机器通过地址转换后访问公网(见于ACL2000),故PC A能ping通202.0.2.2。

(2)因为192.168.1.2是内网私有IP,路由器AR28-11内没有对应的路由表项,故PC D不能ping通192.168.1.2。

(3)因为PC A的Web服务已被映射到公网IP地址192.0.0.1和公网端口80,PC C在IE访问http://192.0.0.1时,该地址和端口被NAT路由器转换为PC A的私网IP地址和端口,故可以下载PC A Web服务器上的网页。

(4)因为192.168.1.2是PC A的私网IP地址,在路由器AR28-11上无对应的路由表项,故不可下载。

(5)NA T路由器的作用如下:一、若收到的包来自公网,目的IP地址为192.0.0.1,目的端口号为8080,则查找地址转换表,将它们转换成私网内对应的地址192.168.1.3和端口号80,再将包转发到PC B;二、若收到的包来自私网,源IP地址为192.168.1.3,源端口号为80,则查找地址转换表,将它们转换成对应的公网地址192.0.0.1和端口号8080,再将包转发到公网中。

-------------------------------------------------------------------------------------------------------做本实验时请注意:(1)关闭PC机上的防火墙。