16第十六章 组策略(Group Policy)Microsoft Windows Server 2003 Enterprise Edition

组策略对应的注册表代码详解

什么是组策略?组策略(英语:Group Policy)是微软Windows NT家族操作系统的一个特性,它可以控制用户帐户和计算机帐户的工作环境。

组策略提供了操作系统、应用程序和活动目录中用户设置的集中化管理和配置。

组策略的其中一个版本名为本地组策略(缩写“LGPO”或“LocalGPO”),这可以在独立且非域的计算机上管理组策略对象。

打开方式:1:使用组策略命令(gpedit.msc)打开组策略2:在电脑的开始菜单搜索“编辑”或者“编辑组策略”,然后点击打开3:在资源管理器输入C:\WINDOWS\system32\gpedit.msc 回车即可打开什么是注册表?注册表(Registry,繁体中文版Windows操作系统称之为登录档)是Microsoft Windows中的一个重要的数据库,用于存储系统和应用程序的设置信息。

早在Windows 3.0推出OLE技术的时候,注册表就已经出现。

随后推出的Windows NT是第一个从系统级别广泛使用注册表的操作系统。

但是,从Microsoft Windows 95操作系统开始,注册表才真正成为Windows用户经常接触的内容,并在其后的操作系统中继续沿用至今。

打开注册表的命令是:regedit或regedit.exe、regedt32或regedt32.exe正常情况下,你可以点击开始菜单当中的运行,然后输入regedit或regedit.exe点击确定就能打开windows操作系统自带的注册表编辑器了,有图慎重提醒,操作注册表有可能造成系统故障,若您是对windows注册表不熟悉、不了解或没有经验的windows操作系统用户建议尽量不要随意操作注册表。

如果上述打开注册表的方法不能使用,说明你没有管理员权限,或者注册表被锁定,如果是没有权限,请寻找电脑管理员帮助解决,如果注册表被锁定,请参照下面的方式进行解锁。

组策略安全选项对应注册表项汇总在组策略中的位置:计算机设置-》Windows设置-》安全设置-》本地策略-》安全选项详细列表:[MACHINE\System\CurrentControlSet\Control\Lsa]值名:AuditBaseObjects含义:对全局系统对象的访问进行审计类型:REG_DWORD数据:0=停用1=启用值名:CrashOnAuditFail含义:如果无法纪录安全审计则立即关闭系统类型:REG_DWORD数据:0=停用1=启用值名:FullPrivilegeAuditing含义:对备份和还原权限的使用进行审计类型:REG_BINARY数据:0=停用1=启用值名:LmCompatibilityLevel含义:LAN Manager身份验证级别类型:REG_DWORD数据:0=发送LM &NTLM响应1=发送LM & NTLM -若协商使用NTLMv2安全2=仅发送NTLM响应3=仅发送NTLMv2响应4=仅发送NTLMv2响应\拒绝LM5=仅发送NTLMv2响应\拒绝LM &NTLM值名:RestrictAnonymous含义:对匿名连接的额外限制(通常用于限制IPC$空连接)类型:REG_DWORD数据:0=无。

Windows组策略管理

目录

• 组策略简介 • 组策略基础知识 • 组策略的配置 • 组策略的管理 • 组策略的疑难解答

01

组策略简介

组策略的定义

组策略(Group Policy)是Windows操作系统中的一项重要 功能,它通过一些预设的规则和设置,可以对计算机上的各 种配置进行集中管理和控制。

组策略的配置示例

禁用自动播放功能

在组策略编辑器中,依次展开“计算机配置”→“管理模板 ”→“系统”→“自动播放”,在右侧窗格中禁用“为所有 可用的自动播放设备关闭自动播放”选项。

配置打印机权限

在组策略编辑器中,依次展开“计算机配置”→“管理模板 ”→“控制面板”→“打印机”,在右侧窗格中配置打印机 权限,设置特定用户或用户组对打印机的访问权限。

05

组策略的疑难解答

组策略常见问题

问题1

如何在Windows系统中打开组策略?

问题2

如何在组策略中修改计算机或用户配置 ?

问题3

如何通过组策略控制应用程序的配置?

问题4

组策略有哪些常见问题及如何解决?

组策略故障排除

方法1

方法2

使用“gpedit”命令排除组策略故障

使用注册表编辑器排除组策略故障

设置不同的规则和配置。

安全可靠

03

组策略的配置是具有安全可靠性的,一旦设置完毕,除非经过

管理员的修改,否则不能轻易改变。

02

组策略基础知识

组策略的组成

组策略对象(GPO)

组策略的基础单元,用于定义特定的配置设置。

域

定义网络中安全性和身份验证的边界。

组织单位(OU)

将用户和计算机组织到逻辑组中,以便更好地管理GPO。

下发域控 组策略 -回复

下发域控组策略-回复关于下发域控组策略的过程和相关内容。

在本文中,我们将逐步回答有关此主题的问题,并提供有关如何在域控制器上下发组策略的详细说明。

第一节:什么是域控制器和组策略在开始讨论如何下发域控制器(DC)组策略之前,我们需要了解域控制器和组策略的基本概念。

1. 域控制器(Domain Controller):域控制器是在Microsoft Windows Server环境中用于实施和管理基于域(Domain)的网络的服务器。

域控制器存储了有关网络中的用户账户、计算机和其他网络资源的信息,并被用于身份验证和授权。

2. 组策略(Group Policy):组策略是一种在Windows环境中实施和管理网络安全和配置的方法。

组策略允许IT管理员为其域中的用户和计算机设置和强制执行特定的安全设置、应用程序设置、网络连接设置等。

第二节:如何下发域控制器组策略1. 准备工作在下发组策略之前,需要先准备好以下内容:- 管理员账户:需要使用具有适当权限的域管理员账户进行组策略管理。

- 域环境:需要部署一个域控制器并创建一个活动目录(Active Directory)域,以组织和管理用户和计算机账户。

- 组策略对象(Group Policy Object,GPO):GPO是组策略的容器,其中包含了一系列组策略设置。

可以使用“组策略管理”工具创建和编辑GPO。

2. 创建和编辑GPO创建和编辑GPO的步骤如下:- 打开“组策略管理”工具(可以在域控制器上的“管理工具”中找到)。

- 在“组策略管理”界面中,展开“林”>“域”>“域名”>“默认域策略”。

- 右键单击“默认域策略”,选择“编辑”。

- 在“组策略管理编辑器”界面中,可以编辑各种组策略设置,如安全设置、软件设置、Windows设置等。

3. 配置组策略设置通过编辑GPO,可以配置各种组策略设置,例如密码策略、桌面设置、网络设置等。

- 密码策略:可以设置密码长度、复杂性要求、账户锁定策略等。

组策略

组策略组策略(Group Policy)是管理员为用户和计算机定义并控制程序、网络资源及操作系统行为的主要工具。

通过使用组策略可以设置各种软件、计算机和用户策略。

基本概况所谓组策略,就是基于组的策略。

它以Windows中的一个MMC管理单元的形式存在,可以帮助系统管理员针对整个计算机或是特定组策略界面图用户来设置多种配置,包括桌面配置和安全配置。

譬如,可以为特定用户或用户组定制可用的程序、桌面上的内容,以及“开始”菜单选项等,也可以在整个计算机范围内创建特殊的桌面配置。

简而言之,组策略是Windows中的一套系统更改和配置管理工具的集合。

注册表是Windows系统中保存系统软件和应用软件配置的数据库,而随着Windows功能越来越丰富,注册表里的配置项目也越来越多,很多配置都可以自定义设置,但这些配置分布在注册表的各个角落,如果是手工配置,可以想像是多么困难和烦杂。

而组策略则将系统重要的配置功能汇集成各种配置模块,供用户直接使用,从而达到方便管理计算机的目的。

其实简单地说,组策略设置就是在修改注册表中的配置。

当然,组策略使用了更完善的管理组织方法,可以对各种对象中的设置进行管理和配置,远比手工修改注册表方便、灵活,功能也更加强大。

对于Windows 9X/NT用户来说,都知道“系统策略”的概念,其实组策略就是系统策略的高级扩展,它是自Windows 9X/NT的“系统策略”发展而来的,具有更多的管理模板、更灵活的设置对象及更多的功能,主要应用于Windows 2000/XP/2003/7/2008操作系统中。

早期系统策略的运行机制是通过策略管理模板,定义特定的POL(通常是Config.pol)文件。

当用户登录时,它会重写注册表中的设置值。

当然,系统策略编辑器也支持对当前注册表的修改,另外也支持连接网络计算机并对其注册表进行设置。

而组策略及其工具,则是对当前注册表进行直接修改。

显然,Windows 2000/XP/2003系统的网络功能是其最大的特色之处,所以其网络功能自然是不可少的,因此组策略工具还可以打开网络上的计算机进行配置,甚至可以打开某个Active Directory(活动目录)对象(即站点、域或组织单位)并对其进行设置。

WINDOWS组策略冲突分析

WINDOWS组策略冲突分析Windows组策略(Group Policy)是一种用于管理Windows操作系统的工具,可以通过策略集中管理网络中的计算机和用户。

然而,在使用Windows组策略时,可能会遇到一些冲突。

1. 策略之间的优先级冲突:Windows组策略可以应用于不同层次的组织单位,包括域、组织单位和站点。

当多个组策略同时应用于一个对象时,可能会发生优先级冲突。

优先级由下至上依次是:本地组策略、站点组策略、域组策略和组织单位组策略。

如果不同层次的组策略设置了相同的配置项,那么优先级较高的组策略将覆盖优先级较低的组策略。

2. 策略之间的配置冲突:Windows组策略可以对操作系统的各个方面进行配置,例如安全设置、软件安装、桌面设置等。

如果不同的组策略设置了相同的配置项,但是配置值不同,那么就会发生配置冲突。

这可能导致系统行为不一致,或者一些配置未生效。

3.策略之间的禁用冲突:在组织中可能会有多个管理员负责管理不同组策略。

如果一个管理员禁用了一些配置项,而另一个管理员在其组策略中启用了相同的配置项,那么就会发生禁用冲突。

这种情况下,系统可能无法确定配置项的实际状态,导致意想不到的行为。

4. 多个域之间的策略冲突:在跨域环境下,如果不同的域设置了相同的组策略,可能会发生策略冲突。

这可能导致域内的计算机或用户遵循不一致的策略。

为避免这种冲突,建议在设计组策略时考虑跨域链接(cross-domain links)和域边界(domain boundaries)。

解决这些组策略冲突的方法如下:1.设计合理的组策略优先级:在制定组策略时,要考虑不同组织单位、域和站点之间的优先级关系。

合理设置组策略的优先级可以确保配置的正确应用。

2.避免重复的配置项:在不同层次的组策略中,尽量避免设置相同的配置项。

可以通过审查已有的组策略,查找重复的配置项并进行合并。

3.统一管理组策略:建议由专门的组策略管理员负责组策略的管理和配置,避免不同管理员之间的冲突。

组策略设置系列之“安全选项”

防止从安全选项卡访问驱动器

防止从安全选项卡访问驱动器

在某些情况下,您可能不希望从安全选项卡(例如Ctrl+Alt+Delete)访问驱动器。

操作步骤

在组策略编辑器中,依次展开“计算机配置”-“管理模板”-“系统”-“驱动器”,然后启用“不允许从安 全选项卡访问这台计算机的驱动器”策略。

防止从命令行访问驱动器

02

组策略的安全选项

防止从网络访问驱动器

防止从网络访问驱动器

通过禁止从网络访问驱动器,可以防止未经授权的用户或计算机访问您的计 算机中的驱动器。

操作步骤

在组策略编辑器中,依次展开“计算机配置”-“管理模板”-“系统”-“驱 动器”-“网络访问”,然后启用“不允许从网络访问这台计算机的驱动器” 策略。

有的安全需求。

更新和管理困难

03

组策略安全选项通常需要在服务器上进行管理和更新项的兼容性问题

要点一

与不同版本Windows的兼容性

要点二

与第三方软件的兼容性

组策略安全选项在不同版本的Windows系统中可能存 在兼容性问题。

组策略安全选项可能会与某些第三方软件产生冲突或兼 容性问题。

组策略安全选项的可扩展性问题

缺乏自定义选项

组策略安全选项通常只提供预设的安全选项,无法自定 义新的选项。

难以扩展到其他系统

组策略安全选项主要针对Windows系统,难以扩展到其 他系统。

组策略安全选项的可定制性问题

定制性不足

组策略安全选项的定制性相对较差,无法 满足一些特定安全需求。

定制过程复杂

防止从命令行访问驱动器

通过禁止从命令行访问驱动器,可以防止未经授权的 用户或脚本通过命令行访问您的计算机中的驱动器。

组策略命令

组策略命令在企业级 应用中的实际部署与 执行

• 企业级应用中,组策略命令的部署和执行通常包括以下几个步骤: • 设计组策略管理架构,确定域控制器和组策略管理服务器的部 署位置 • 在域控制器上创建和编辑GPO,设置相应的策略和偏好设置 • 将GPO链接到相应的用户和计算机,应用GPO中的设置 • 监控GPO的应用情况,确保设置正确生效 • 定期备份GPO,以防数据丢失

注意事项:

• 在编辑GPO时,建议先创建一个副本,以免影响现有设置 • 在删除GPO之前,请确保GPO中无重要设置,以免误删 • 定期检查GPO的应用情况,确保设置正确生效

05

组策略命令在企业级应用中的案例分析

企业级组策略管理架 构设计

• 企业级组策略管理架构通常包括: • 一个或多个域控制器,用于存储和管理GPO • 一个或多个组策略管理服务器,用于管理和应用GPO • 一个或多个客户端计算机,受GPO控制的计算机

应用组策略对象(GPO)到用户和计算机

应用组策略对象到用户的命令示例:

应用组策略对象到计算机的命令示例:

04

组策略命令的疑难解答与技巧

组策略命令执行失败的常见原因与解决方法

执行失败的原因可能有:

• 命令行参数错误:检查参数的格式和取值是否正确 • 权限不足:确保以管理员身份运行命令行工具 • 域控制器不可用:检查域控制器是否正常运行 • 网络连接问题:检查网络连接是否正常

组策略命令的主要功能包括:

• 创建、编辑和删除组策略对象 (GPO) • 设置组策略偏好设置 • 应用组策略对象(GPO)到用户和 计算机 • 监控组策略的应用情况 • 优化组策略的性能和安全性

office2016组策略模板

office2016组策略模板Office 2016组策略模板是一种用于管理和配置Office 2016应用程序行为的工具。

它们是一组预定义的设置,可以通过组策略对象编辑器(Group Policy Object Editor)应用于组织中的计算机和用户。

Office 2016组策略模板包含了各种设置选项,可以帮助管理员控制Office应用程序的功能和行为。

这些设置涵盖了Office套件中的各个应用程序,如Word、Excel、PowerPoint、Outlook等。

通过使用组策略模板,管理员可以实施一致的配置,确保组织中的所有计算机和用户都遵循相同的规则和策略。

这样可以提高安全性、管理效率和用户体验。

Office 2016组策略模板可以用于各种目的,如:1. 安全设置,管理员可以配置Office应用程序的安全选项,如禁用宏、限制宏的执行、设置安全警告等,以减少潜在的安全风险。

2. 功能和选项配置,管理员可以控制Office应用程序的各种功能和选项,如启用/禁用特定功能、设置默认选项、自定义界面等,以满足组织的需求。

3. 文件格式和保存选项,管理员可以设置Office应用程序的文件格式和保存选项,如默认保存格式、自动保存间隔、保存位置等,以确保数据的一致性和可访问性。

4. 连接和共享设置,管理员可以配置Office应用程序的连接和共享选项,如自动连接到共享文件夹、设置默认打开和保存位置等,以提高协作和工作效率。

5. Outlook设置,管理员可以管理Outlook应用程序的各种设置,如电子邮件安全性、自动归档、自动转发等,以满足组织的邮件管理需求。

使用Office 2016组策略模板的步骤如下:1. 下载组策略模板,可以从Microsoft官方网站下载Office 2016组策略模板,它们以.admx和.adml文件的形式提供。

2. 安装组策略模板,将下载的.admx和.adml文件复制到组策略对象编辑器的模板目录中,通常是C:\Windows\PolicyDefinitions目录。

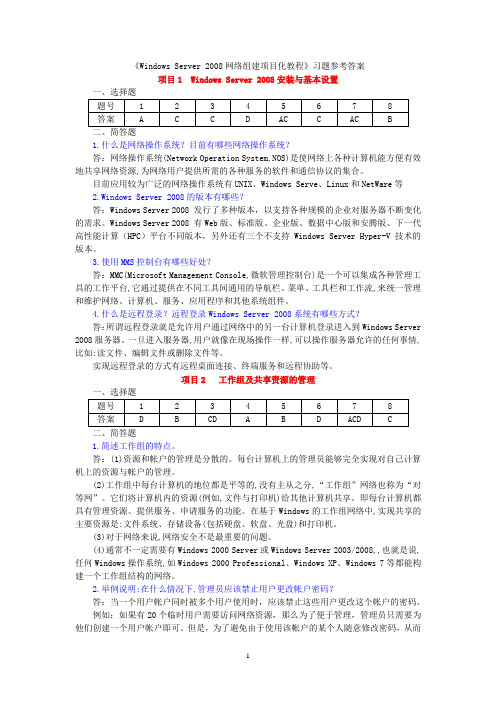

《Windows Server 2008网络组建项目化教程》教材习题参考答案

《Windows Server 2008网络组建项目化教程》习题参考答案项目1 Windows Server 2008安装与基本设置二、简答题1.什么是网络操作系统?目前有哪些网络操作系统?答:网络操作系统(Network Operation System,NOS)是使网络上各种计算机能方便有效地共享网络资源,为网络用户提供所需的各种服务的软件和通信协议的集合。

目前应用较为广泛的网络操作系统有UNIX、Windows Serve、Linux和NetWare等2.Windows Server 2008的版本有哪些?答:Windows Server 2008 发行了多种版本,以支持各种规模的企业对服务器不断变化的需求。

Windows Server 2008 有Web版、标准版、企业版、数据中心版和安腾版、下一代高性能计算(HPC)平台不同版本,另外还有三个不支持 Windows Server Hyper-V 技术的版本。

3.使用MMS控制台有哪些好处?答:MMC(Microsoft Management Console,微软管理控制台)是一个可以集成各种管理工具的工作平台,它通过提供在不同工具间通用的导航栏、菜单、工具栏和工作流,来统一管理和维护网络、计算机、服务、应用程序和其他系统组件。

4.什么是远程登录?远程登录Windows Server 2008系统有哪些方式?答:所谓远程登录就是允许用户通过网络中的另一台计算机登录进入到Windows Server 2008服务器。

一旦进入服务器,用户就像在现场操作一样,可以操作服务器允许的任何事情,比如:读文件、编辑文件或删除文件等。

实现远程登录的方式有远程桌面连接、终端服务和远程协助等。

项目2 工作组及共享资源的管理一、选择题1.简述工作组的特点。

答:(1)资源和帐户的管理是分散的。

每台计算机上的管理员能够完全实现对自己计算机上的资源与帐户的管理。

(2)工作组中每台计算机的地位都是平等的,没有主从之分,“工作组”网络也称为“对等网”。

组策略设置系列之“安全选项”

包括审计、系统访问控制和安全选项等设置,用于控 制对资源的访问和系统安全。

事件日志

用于配置日志记录的详细程度和日志文件的存储位置 。

安全设置的应用范围

01

安全设置可以应用于计算机或用户组,根据需要选 择相应的应用范围。

02

在组策略编辑器中,可以选择“计算机配置”或“ 用户配置”来应用相应的安全设置。

软件限制策略的应用场景

控制用户安装未知来源的 软件

通过配置软件限制策略,管理员可以阻止用 户安装来自不受信任的来源的软件,从而提 高系统的安全性。

防止恶意软件的传播

通过阻止恶意软件的安装和运行,软件限制策略有 助于防止恶意软件对系统的侵害。

保护企业数据的安全

在企业环境中,管理员可以配置软件限制策 略来限制员工安装和使用某些可能威胁企业 数据安全的软件。

密码策略

密码长度和复杂性要求

为了增强帐户安全性,可以设置密码的最小长度和必须包含的字 符类型(例如大写字母、小写字母、数字和特殊字符)。

密码过期策略

可以设置密码的有效期限,到期后要求用户更改密码。

密码重用限制

限制用户不能使用以前用过的密码,以减少密码猜测的尝试。

账户策略的配置步骤

打开组策略编辑器:在“运行”对话框 中输入“gpedit.msc”,打开组策略编 辑器。

组策略在Windows系统中的作用

• 组策略在Windows系统中扮演着至关重要 的作用,它提供了集中化的管理和配置功 能,使得管理员可以更加高效地维护和保 护网络中的计算机。通过组策略,管理员 可以实施安全策略、软件安装和配置、桌 面环境定制等,从而确保系统的安全性和 稳定性。

02

组策略安全设置概述

教育机构

利用组策略来发布和指派软件

Windows Server 20…

这些版本的Windows Server都包含 了GPMC,通过它可以管理组策略对 象和设置。

Windows 10中的组 策略管理

Windows 10版本1511和更高版本的 用户可以使用“组策略”应用来管理 本地计算机和用户策略。

ቤተ መጻሕፍቲ ባይዱ

组策略的维护工具和应用

GPC (Group Policy Client):这是Windows系统中用于处理组策略的客户端组件 。

组策略可以帮助管理员集中管理和配置Windows系统,包括 系统设置、用户和计算机配置文件、软件安装和卸载等,同 时还可以对用户和计算机进行安全性和权限管理。

组策略的优点和限制

• 优点 • 组策略可以帮助管理员以集中的方式管理和配置系统,提高管理效率和管理质量。 • 可以对用户和计算机进行安全性和权限管理,保障系统安全。 • 支持自定义策略,可以根据不同部门或不同用户的需求进行定制。 • 可以对软件进行发布和指派,方便软件的管理和使用。 • 限制 • 组策略只适用于Windows系统,不适用于其他操作系统。 • 对于一些特定的配置,组策略可能无法完全生效或需要进行额外的配置。 • 对于大规模的系统管理,组策略可能需要耗费管理员大量的时间和精力进行管理和配置。

组策略完全解析

配置组策略设置

在组策略对象中,可以配置各种组 策略设置,包括计算机配置和用户

配置。

创建或修改组策略对象

在“组策略管理”控制台中,可以 创建新的组策略对象或修改现有的 组策略对象。

应用组策略

在配置完成后,可以通过应用组策 略将配置应用到计算机或用户。

组策略应用示例

01

配置密码复杂性要 求

测试配置结果

在进行组策略配置后,建议在测试环境中测试配置 结果是否符合预期,以避免不必要的麻烦。

注意策略冲突

在进行组策略配置时,需要注意策略冲突的 情况,避免出现多个策略相互抵消的情况。

04

组策略的优化与调整

优化组策略的步骤

测试与验证

在实施优化方案后,需要进行全面的测试 和验证,以确保组策略的调整和配置是正 确的,并能够带来预期的效果。

重新应用组策 略

如果组策略设置没有问 题,可以尝试重新应用 组策略,看是否可以解 决问题。

寻求帮助

如果以上步骤都无法解 决问题,可以寻求专业 的帮助,例如从微软或 其他技术社区获取支持 。

维护组策略的方法

定期检查

定期检查组策略的应用情况,确保它们在 正常工作。

备份

备份组策略,以防止意外情况导致的问题 。

优化与调整的注意事项

01

安全性

在优化和调整组策略时,必须始终注意安全性。不应该做出任何可能

危及系统或应用安全的更改。

02

兼容性

在更改组策略时,需要确保新的组策略与现有的系统和应用兼容。否

则,可能会引发不可预知的问题。

03

性能

虽然优化和调整组策略可以提高性能,但也可能会对系统或应用的性

能产生负面影响。因此,在做出更改后,需要密切关注性能指标的变

组策略设置系列之“安全选项”

02

组策略安全选项

帐户策略

密码必须符合复杂性要求

强制要求密码包含特殊字符、大写 字母、小写字母和数字,以增加密 码的安全性。

密码长度最小值

强制要求密码长度至少为多少个字 符,以增加密码的安全性。

密码过期时间

设置密码过期时间,要求用户定期 更换密码,以增加密码的安全性。

密码历史记录

记录用户过去使用过的密码,以防 止用户重复使用旧密码,增加密码 的安全性。

本地策略

允许在未经授权的情况 下访问计算机

限制未经授权的用户对计算机的访问,提高 计算机的安全性。

禁止在未经授权的情况 下访问账户

限制未经授权的用户对账户的访问,提高账 户的安全性。

帐户锁定策略

非法登录尝试后的帐户锁定

在一定时间内,如果用户连续多次尝试登录失败,该帐户将被锁定,以防止 暴力破解攻击。

凭据过期后的帐户锁定

如果用户的凭据(如密码)过期,该帐户将被锁定,直到用户重新设置新的 凭据。

密码最长使用期限

• 强制用户定期更换密码:设置密码的最长使用期限,超过该 期限后,用户必须更改密码,以防止密码被破解或泄露。

等机制,确保加密密钥的安全存储和分发。

数据保护代理

选择数据保护代理

可以选择适合的数据保护代理,如Symantec、McAfee等,以 提供更全面的数据保护服务。

配置代理设置

可以根据需要配置代理设置,如加密、解密、审计等,以确保数 据的机密性和完整性。

测试代理功能

可以通过测试代理功能,确保数据保护代理能够正常工作,并提 供预期的保护效果。

选择适当的通信协议,以确保数据在传输过程中 的机密性和完整性。

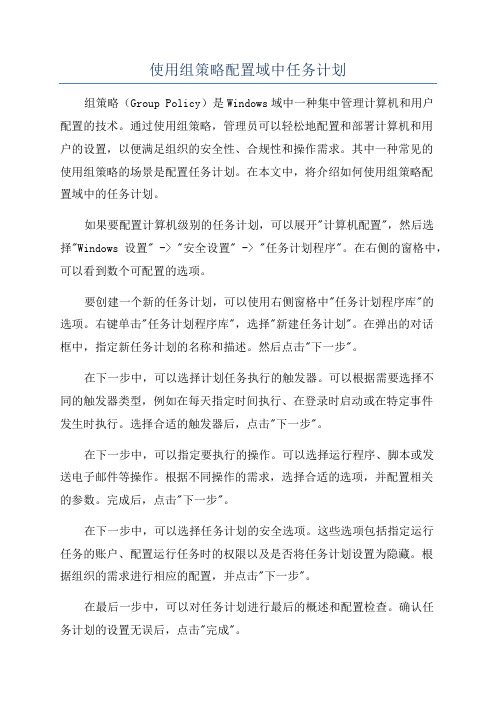

使用组策略配置域中任务计划

使用组策略配置域中任务计划组策略(Group Policy)是Windows域中一种集中管理计算机和用户配置的技术。

通过使用组策略,管理员可以轻松地配置和部署计算机和用户的设置,以便满足组织的安全性、合规性和操作需求。

其中一种常见的使用组策略的场景是配置任务计划。

在本文中,将介绍如何使用组策略配置域中的任务计划。

如果要配置计算机级别的任务计划,可以展开"计算机配置",然后选择"Windows 设置" -> "安全设置" -> "任务计划程序"。

在右侧的窗格中,可以看到数个可配置的选项。

要创建一个新的任务计划,可以使用右侧窗格中"任务计划程序库"的选项。

右键单击"任务计划程序库",选择"新建任务计划"。

在弹出的对话框中,指定新任务计划的名称和描述。

然后点击"下一步"。

在下一步中,可以选择计划任务执行的触发器。

可以根据需要选择不同的触发器类型,例如在每天指定时间执行、在登录时启动或在特定事件发生时执行。

选择合适的触发器后,点击"下一步"。

在下一步中,可以指定要执行的操作。

可以选择运行程序、脚本或发送电子邮件等操作。

根据不同操作的需求,选择合适的选项,并配置相关的参数。

完成后,点击"下一步"。

在下一步中,可以选择任务计划的安全选项。

这些选项包括指定运行任务的账户、配置运行任务时的权限以及是否将任务计划设置为隐藏。

根据组织的需求进行相应的配置,并点击"下一步"。

在最后一步中,可以对任务计划进行最后的概述和配置检查。

确认任务计划的设置无误后,点击"完成"。

现在已经创建了一个新的任务计划。

要配置任务计划的其他设置,可以在任务计划程序库中选择相应的任务计划,然后右键单击并选择"属性"。

使用组策略限制软件运行示例

定期清理过期策略

清理不再使用或过期的组策略,以减少潜在的安全风险 和资源占用。

修复组策略错误

当发现组策略存在错误或问题时,及时进行修复并分析 原因,确保其安全性。

THANKS

谢谢您的观看

组策略的监控

要点一

监控组策略状态

定期检查组策略的状态,包括是否被 正确配置、是否存在错误等。

要点二

监控软件运行情况

对于被限制运行的软件,需要实时监 控其运行状态,以及是否存在违规运 行的行为。

要点三

监控日志记录

分析系统日志,及时发现和处理与组 策略配置和软件运行相关的问题。

组策略的维护

更新组策略配置ห้องสมุดไป่ตู้

组策略的优点

集中管理

组策略允许管理员从中央位置设 置和管理计算机和用户的配置, 降低了管理成本和复杂性。

自定义配置

组策略支持自定义配置文件,允 许管理员根据需要为不同用户或 计算机定义不同的配置。

安全控制

组策略可以用于设置安全选项, 如软件限制、网络安全设置等, 提高了系统的安全性和稳定性。

组策略的组件

如何通过文件关联限制软件运行

可以通过修改文件关联的方式,将恶意软件的程序和正常的文件类型进行关联,从而限制 恶意软件的运行。

文件关联的优缺点

文件关联可以有效限制恶意软件的运行,但也可能影响到一些正常的文件的打开和使用。 同时,如果用户对系统进行了不当的设置,也可能会造成不必要的麻烦。

03

组策略的监控和维护

使用组策略限制软件运行 示例

xx年xx月xx日

目录

• 组策略基础 • 使用组策略限制软件运行 • 组策略的监控和维护

组策略命令全集(Grouppolicycommands)

组策略命令全集(Group policy commands)Group policy is an important means to establish Windows security environment, especially in Windows domain environment.A good system administrator, should be able to skillfully master and apply group strategy. Access group policy at window interface with gpedit.msc, command line with secedit.exe.First look at the secedit command syntax:Secedit /analyzeSecedit /configureSecedit /exportSecedit /validateSecedit /refreshpolicyThe functions of the 5 commands are the analysis group policy, the configuration group policy, the export group policy, the validation template syntax and the update group policy. Among them, secedit /refreshpolicy is replaced by gpupdate in XP/2003. The specific syntax of these commands is checked by the command line.Unlike accessing the registry only with the reg file, the access group policy needs a secure database file (SDB) in addition to having a template file (or inf). To modify group policy, you must first import the template into the security database, and then refresh the group policy by applying the security database.Here's an example:Suppose I want to set the minimum password length to 6, and enable the password must conform to the complexity requirements, then write a template like this:[version]Signature= "$CHICAGO$""[System Access]MinimumPasswordLength = 6PasswordComplexity = 1Save as gp.inf, and then import:Secedit /configure /db gp.sdb /cfg gp.inf /quietWhen the command is finished, it will produce a gp.sdb in the current directory, which is "intermediate product", and you can delete it.The /quiet parameter indicates "quiet mode" and does not generate logs. But according to my test, the parameter doesn't seem to work at XP, and it's normal under 2000sp4. The log is always saved in%windir%\security\logs\scesrv.log. You can also specify the log yourself so you can delete it later. For example:Secedit /configure /db gp.sdb /cfg gp.inf /log gp.logDel gp.*In addition, you can also analyze whether the syntax is correct before importing the template:Secedit /validate gp.infSo, how do you know the concrete syntax? Sure, look for it in MSDN. There is also a lazy way, because the system comes with some security templates, in the%windir%\security\templates directory. Open these templates, basically contains the commonly used security settings syntax, a glance understand.For another example - close all audit policies". The event that it audits will be recorded in the event viewer's "security".Echo edition:Echo [version] >1.infEcho signature= "$CHICAGO$" >>1.infEcho [Event Audit] >>1.infEcho AuditSystemEvents=0 >>1.infEcho AuditObjectAccess=0 >>1.infEcho AuditPrivilegeUse=0 >>1.infEcho AuditPolicyChange=0 >>1.infEcho AuditAccountManage=0 >>1.infEcho AuditProcessTracking=0 >>1.infEcho AuditDSAccess=0 >>1.infEcho AuditAccountLogon=0 >>1.infEcho AuditLogonEvents=0 >>1.infSecedit /configure /db 1.sdb /cfg 1.inf /log 1.log /quietDel 1.*Maybe someone would say: is the group policy not saved in the registry? Why not modify the registry directly? Because not all group policies are saved in the registry. For example, "audit strategy" is not. You can use regsnap to compare the changes in the registry before and after the policy. The result of my test is that nothing has changed. Only the management template, which is entirely based on the registry. Moreover, knowing the specific location, which method is not complicated.For example,XP and 2003's "local policy" - "security options" adds a "local account sharing and security model" policy. The default setting for XP is "only guests."". That's why the ipc$that connects toXP with administrator accounts still has only Guest permissions. You can modify it as classic by importing the reg file":Echo Windows Registry Editor Version 5 >1.regEcho[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa] > >1.regEcho "forceguest" =dword:00000000 >>1.regRegedit /s 1.regDel 1.regAnd the corresponding use of inf should be:Echo [version] >1.infEcho signature= "$CHICAGO$" >>1.infEcho [Registry Values] >>1.infEchoMACHINE\System\CurrentControlSet\Control\Lsa\ForceGuest=4,0 >>1.infSecedit /configure /db 1.sdb /cfg 1.inf /log 1.logDel 1.*The problem of reading group policy under command line.The default security database for the system is locatedat%windir%\security\database\secedit.sdb and exported to the inf file:Secedit /export /cfg gp.inf /log 1.logSpecifying the database without using the /db parameter is the default. Then look at gp.inf.However, this is only part of the group strategy (that is, "Windows settings"). Moreover, if a policy is not configured, it will not be exported. For example, renaming system administrator accounts is only defined when NewAdministratorName= "XXX" appears in the inf file". Other group policies that cannot be exported are obtained only by accessing the registry.This method is invalid under XP and 2003 - can be exported, but the content is basically empty. Unknown cause. According to official data, XP and 2003 display group policies use RSoP (group policy result set). The corresponding command line tool is gpresult. However, it obtains group policies that are appended (from domain) when the system is started, and the stand-alone test results are still empty". So, if you want to know if some group policy is set, only write a inf, and then secedit /analyze, and then look at the log.network configurationWindows comes with a lot of command line tools on the network, such as you are familiar with Ping, tracert, ipconfig, Telnet, FTP, TFTP, netstat, there are not familiar with nbtstat, pathping, NSLOOKUP, finger, route, netsh......These commands can be divided into three categories: network detection (such as ping), network connections (such as telnet) and network configuration (such as Netsh). The first two are relatively simple, and this article only introduces two network configuration tools.NetshThe use of Netsh in remote shell first solves an interactive problem. As mentioned earlier, many shell can't redirect output anymore, so you can't use command line tools such as FTP interactively in this environment. The solution is that the general interactive tools allow scripts (or reply files). Such as FTP -s:filename. Netsh is the same: Netsh -f filename.Netsh commands have many functions, which can configure IAS, DHCP, RAS, WINS, NAT server, TCP/IP protocol, IPX protocol, routing and so on. We are not administrators. We don't need to know so much. We only need Netsh to understand the network configuration information of the target host.1, TCP/IP configurationEcho interface IP >sEcho show config >>sNetsh -f sDel sFrom this, you can see that the host has multiple network cards and IP, whether it is dynamically assigned IP (DHCP), and how much IP is in the network (if any).This command is similar to ipconfig /all.Notice that the following command requires the target host to start the remoteaccess service. If it is disabled,Please start by importing the registry, and thenNet start remoteaccess2, ARPEcho interface IP >sEcho show ipnet >>sNetsh -f sDel sThis is more information than the ARP -a command.3, TCP/UDP connectionEcho interface IP >sEcho show tcpconn >>sEcho show udpconn >>sNetsh -f sDel sThis command is the same as netstat -an.4, network card informationIf the Netsh command has other commands to replace, what else does it have to do? This one can't be replaced.Echo interface IP >sEcho show interface >>sNetsh -f sDel sOther functions of Netsh, such as modifying IP, are generally not necessary. (otherwise, if the IP is not connected, it is called "the sky should not be called"), so all of them are skipped.IPSecThe first thing to point out is that IPSec and TCP/IP screens are different things, so don't mix them up. The function of TCP/IP screening is very limited, far less flexible and powerful than IPSec. Here's how to control IPSec under the command line.XP system with ipseccmd, 2000 with ipsecpol. Unfortunately, none of them comes with the system. Ipseccmd in XP system installation disk SUPPORT\TOOLS\SUPPORT.CAB, ipsecpol in 2000 Resource Kit. Moreover, to use ipsecpol, you must also bring two additional files: ipsecutil.dll and text2pol.dll. Three files, a total of 119KB.IPSec can be controlled by group policy, but I've searched for MSDN, and I haven't found the syntax for the corresponding security templates. The configured IPSec policy can not be exported as a template. So, the group strategy doesn't work this way. IPSec settings are saved in the registry(HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\IPS ec\Policy\Local), in theory, you can configure the IPSec by modifying the registry. But a lot of information is stored in binary form, and it's hard to read and modify. By contrast, uploading command line tools is more convenient.About ipsecpol and ipseccmd, can be found online a lot, so we will not dwell on, just some practical examples.In setting the IPSec policy, the syntax of the ipseccmd command is almost exactly the same as that of ipsecpol, so only ipsecpolis used as an example:1, defending against rpc-dcom attacksIpsecpol -p myfirewall -r rpc-dcom -f *+0:135:tcp -x*+0:135:udp *+0:137:udp *+0:138:udp *+0:139:tcp *+0:445:tcp *+0:445:udp -n BLOCK -w regThis command closes the TCP135139445 and udp135137138445 ports of the local host.The specific meaning is as follows:-p myfirewall specifies the policy named myfirewall-r rpc-dcom specifies the rule named rpc-dcom-f...... Create 7 filters. * represents any address (source);0 denotes the local address (target); + denotes mirror (bidirectional) filtering. See ipsecpol - syntax in detail-n BLOCK specifies that the filter operation is "blocking"". Notice that BLOCK must be capitalized.-w reg writes the configuration to the registry and is valid after restarting.-x immediately activates this strategy.2, prevent being PingIpsecpol -p myfirewall -r antiping -f *+0:: ICMP -n BLOCK -w reg -xIf the policy named myfirewall already exists, then the antiping rule is added to it.Notice that the rule also prevents the host from Ping others.3, IP restrictions on the back doorSuppose you installed DameWare Mini Remote Control on a host computer. In order to protect it from breaking passwords or overflows, access to its service port 6129 should be limited.Ipsecpol -p myfw -r dwmrc_block_all -f *+0:6129:tcp -n BLOCK -w regipsecpol P myfw R dwmrc_pass_me F 123.45.67.89 + 0:6129:TCP N通关于X这样就只有123.45.67.89可以访问该主机的6129端口了。

用组策略管理网络共享

用组策略管理网络共享2023-10-27contents •组策略概述•组策略的创建与配置•组策略的安全管理•组策略的监视与优化•组策略的未来发展•组策略常见问题解答目录01组策略概述什么是组策略?•组策略(Group Policy)是微软Windows操作系统中一套用于配置和管理用户和计算机帐户的机制,它通过修改注册表中的配置来实现对用户和计算机行为的控制。

组策略可以帮助管理员对整个网络中的计算机进行统一的配置和管理,包括软件安装、系统设置、安全设置等方面。

组策略允许管理员从中央位置对整个网络进行配置和管理,无需对每台计算机进行单独设置,大大提高了管理效率。

组策略的优点集中管理组策略允许管理员根据不同用户或计算机的需求进行自定义配置,实现更精细化的控制。

自定义配置组策略的配置可以实时生效,无需重新启动计算机或等待下一次登录。

实时更新组策略广泛应用于企业级网络管理中,可以帮助管理员实现对整个网络中的计算机的统一配置和管理,包括但不限于以下几个方面软件安装:通过组策略可以统一安装和更新软件,避免了逐台计算机安装的麻烦。

系统设置:组策略可以配置系统参数,例如桌面背景、屏保、用户权限等。

安全设置:组策略可以配置安全选项,例如密码策略、账户锁定、防火墙规则等。

网络设置:组策略可以配置网络参数,例如IP地址、DNS服务器、代理服务器等。

组策略的应用范围02组策略的创建与配置创建组策略的条件01至少有一台Windows Server服务器运行Windows Server2003或更新版本。

02确保服务器上安装了Active Directory域服务(AD DS)。

03确保你有足够的权限来创建和编辑组策略对象(GPO)。

配置组策略的基本步骤2. 在控制台树中,找到你要在其上创建GPO的AD域。

3. 右键单击该AD域,然后选择“创建一个新的组策略对象”。

5. 现在你有了一个新的GPO,你可以编辑其设置来定义你的网络共享策略。

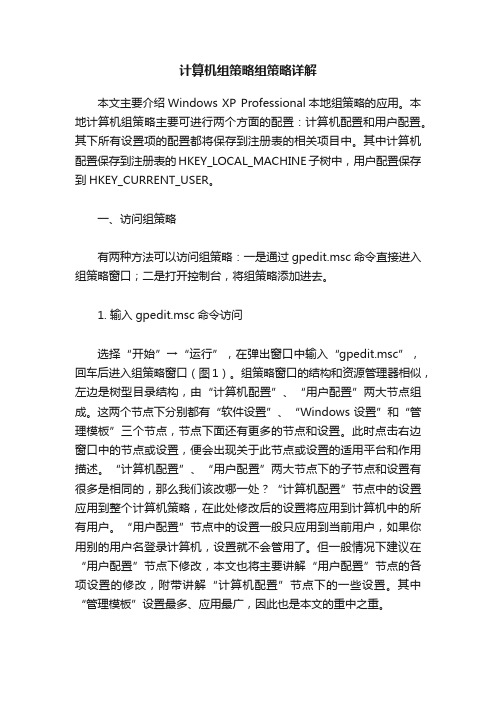

计算机组策略组策略详解

计算机组策略组策略详解本文主要介绍Windows XP Professional本地组策略的应用。

本地计算机组策略主要可进行两个方面的配置:计算机配置和用户配置。

其下所有设置项的配置都将保存到注册表的相关项目中。

其中计算机配置保存到注册表的HKEY_LOCAL_MACHINE子树中,用户配置保存到HKEY_CURRENT_USER。

一、访问组策略有两种方法可以访问组策略:一是通过gpedit.msc命令直接进入组策略窗口;二是打开控制台,将组策略添加进去。

1. 输入gpedit.msc命令访问选择“开始”→“运行”,在弹出窗口中输入“gpedit.msc”,回车后进入组策略窗口(图1)。

组策略窗口的结构和资源管理器相似,左边是树型目录结构,由“计算机配置”、“用户配置”两大节点组成。

这两个节点下分别都有“软件设置”、“Windows设置”和“管理模板”三个节点,节点下面还有更多的节点和设置。

此时点击右边窗口中的节点或设置,便会出现关于此节点或设置的适用平台和作用描述。

“计算机配置”、“用户配置”两大节点下的子节点和设置有很多是相同的,那么我们该改哪一处?“计算机配置”节点中的设置应用到整个计算机策略,在此处修改后的设置将应用到计算机中的所有用户。

“用户配置”节点中的设置一般只应用到当前用户,如果你用别的用户名登录计算机,设置就不会管用了。

但一般情况下建议在“用户配置”节点下修改,本文也将主要讲解“用户配置”节点的各项设置的修改,附带讲解“计算机配置”节点下的一些设置。

其中“管理模板”设置最多、应用最广,因此也是本文的重中之重。

2. 通过控制台访问组策略单击“开始”→“运行”,输入“mmc”,回车后进入控制台窗口。

单击控制台窗口的“文件”→“添加/删除管理单元”,在弹出窗口单击“添加”(图2),之后选择“组策略”并单击“添加”(图3),在下一步的“选择组策略对象”对话框中选择对象。

由于我们组策略对象就是“本地计算机”,因此不用更改,如果是网络上的另一台计算机,那么单击“浏览”选择此计算机即可。

win10家庭版组策略怎么打开

win10家庭版组策略怎么打开Win10家庭版组策略怎么打开Win10家庭版是微软为家庭用户推出的操作系统版本,相比专业版和企业版,它在功能和管理控制方面有一些限制。

其中之一就是无法直接通过操作系统的图形界面打开组策略编辑器(Group Policy Editor)。

然而,由于家庭版仍然基于Windows 10的核心,用户可以通过一些方法打开组策略编辑器,并在家庭版中运行和管理组策略。

本文将介绍几种有效的方法,帮助你打开Win10家庭版的组策略编辑器。

方法一:使用“运行”命令打开组策略编辑器使用“运行”命令是打开组策略编辑器的最简单方法之一。

按下Win + R键,打开运行对话框,然后输入“gpedit.msc”并点击“确定”按钮。

这会立即打开组策略编辑器,你可以使用它来进行各种系统设置和管理任务。

然而,需要注意的是,家庭版的组策略编辑器(gpedit.msc)在Win10家庭版中并不存在,因此运行该命令可能会告诉你找不到该文件。

如果你遇到这个问题,那么请继续阅读下面的其他方法。

方法二:通过注册表编辑器打开组策略编辑器虽然组策略编辑器在Win10家庭版中不可用,但你可以通过编辑注册表来启用它。

请按照以下步骤进行操作:步骤1:首先,按下Win + R键打开运行对话框,然后输入“regedit”并点击“确定”按钮。

这将打开注册表编辑器。

步骤2:导航到以下路径:HKEY_LOCAL_MACHINE\\SOFTWARE\\Microsoft\\Windows\\ CurrentVersion\\Policies\\System步骤3:右键点击System文件夹,然后选择“新建”->“DWORD (32位)值”。

将新建的数值命名为“EnableRUA”。

步骤4:双击EnableRUA,并将数值数据设置为1。

步骤5:关闭注册表编辑器,并重新启动计算机。

重新启动后,你应该能够通过运行“gpedit.msc”来打开组策略编辑器。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

三,组策略的配置实例

例1:

1. AD用户和计算机——新建"组织单元"market AD用户和计算机 用户和计算机——新建 组织单元" 新建" 2. 在market中新建用户rose market中新建用户 中新建用户rose 3. 在rose属性中单击"组策略" rose属性中单击 组策略" 属性中单击" 4. 新建一个名为"桌面"的GPO 新建一个名为"桌面" 5. 编辑桌面 GPO—— 用户配置 ——管理模扳——双 编辑桌面GPO——用户配置 用户配置——管理模扳 管理模扳—— 双 隐藏网上邻居"——启用 击"隐藏网上邻居"——启用 7. 以rose用户登录,观察桌面上的"网上邻居" rose用户登录 观察桌面上的"网上邻居" 用户登录, 被隐藏了) (被隐藏了)

4

大连希望教育专修学校 网络部

Microsoft Windows Server 2003 Enterprise Edition

第十六章 组策略(Group Policy) 组策略(Group Policy)

四,组策略的配置内容

计算机配置 用户配置

五,可以配置组策略的对象

站点 域 组织单位

5

大连希望教育专修学校 网络部

1

大连希望教育专修学校 网络部

Microsoft Windows Server 2003 Enterprise Edition

第十六章 组策略(Group Policy) 组策略(Group Policy)

一,组策略的功能

使用组策略管理单元, 使用组策略管理单元 , 可以为特定用户组创建特 定的桌面配置. 定的桌面配置 . 所指定的组策略设置包含在组策略对 象中, 而组策略对象又和所选择的站点, 象中 , 而组策略对象又和所选择的站点 , 域或组织单 对象相关联. 位的 Active Directory 对象相关联.

3

大连希望教育专修学校 网络部

Microsoft Windows Server 2003 Enterprise Edition

第十六章 组策略(Group Policy) 组策略(Group Policy)

例2:

隐藏用户显示属性中的背景,屏保等( 隐藏用户显示属性中的背景,屏保等(控 制面版) 制面版) 例3: GPO—— GPO—— 编 辑 —— 计 算 机 配 置 —— windows设置 windows设置——安全设置——本地策略—— 设置——安全设置 安全设置——本地策略 本地策略—— 用 户 权 利 指 派 —— 在 本 地 登 录 中 添 加 "Domain Users" 这样可以让所有普通用户能在DC上登录 这样可以让所有普通用户能在DC上登录

Microsoft Windows Server 2003 Enterprise Edition

第十六章 组策略 (Group Policy) Policy)

需要AD支持 需要AD支持 先建立组策略后建新用户, 先建立组策略后建新用户, 或在组织 单元中建立用户,不要添加原有用户. 单元中建立用户,不要添加原有用户. 组策略设置定义了系统管理员需要管 理的用户桌面环境的多种组件. 理的用户桌面环境的多种组件.需要活动 目录的支持. 目录的支持.

Microsoft Windows Server 2003 Enterprise Edition

第十六章 组策略(Group Policy) 组策略(Group Policy)

Байду номын сангаас

六,组策略的继承

策略累加,明确启用的优先 策略累加,

1. 继承 ( 默认 ) : 子容器自动继承上级容器的组策 继承(默认) 略设置 2. 阻断继承 3. 强制继承:选择GPO选项中的禁止替代 强制继承:选择GPO选项中的禁止替代

6

大连希望教育专修学校 网络部

�

二,组策略的生效顺序

后边的覆盖前边的

本机策略—— 站点策略 本机策略 ——站点策略——域的策略 ——单元的 站点策略—— 域的策略 域的策略—— 单元的 策略

2

大连希望教育专修学校 网络部

Microsoft Windows Server 2003 Enterprise Edition

第十六章 组策略(Group Policy) 组策略(Group Policy)