修改IIS的Banner实现隐藏操作系统版本

如何阻止Windows系统的升级补丁

如何阻止Windows系统的升级补丁在使用Windows操作系统时,我们经常会收到来自Microsoft的升级补丁通知。

这些补丁可以提高系统性能、修复漏洞等,但有时候我们可能并不想立即安装这些升级补丁。

本文将介绍一些方法,帮助你阻止Windows系统的升级补丁。

一、Windows自动更新设置Windows系统默认设置为自动下载和安装补丁,但你可以更改这个设置,使其手动下载和安装补丁。

以下是具体步骤:1. 打开“控制面板”,点击“系统和安全”。

2. 在“Windows更新”部分,点击“Windows更新设置”。

3. 在“重要更新”部分,选择“从不检查更新(不推荐)”。

4. 在“推荐更新”部分,选择“让我选择是否下载和安装推荐的更新”。

通过以上设置,你将不再接收到自动下载和安装补丁的通知,而是需要手动选择并安装推荐更新。

二、禁用Windows更新服务如果你想更彻底地阻止Windows系统的升级补丁,可以禁用Windows更新服务。

以下是具体步骤:1. 按下Win + R键,打开运行对话框。

2. 输入“services.msc”并按回车键,打开服务管理器。

3. 在服务列表中,找到“Windows更新”并右键点击,选择“属性”。

4. 在“属性”对话框中,将“启动类型”设置为“禁用”,然后点击“确定”。

通过禁用Windows更新服务,你将完全停止自动下载和安装补丁,系统也不会再提示你安装更新。

三、使用组策略编辑器Windows专业版、企业版和教育版提供了组策略编辑器,你可以使用它来阻止系统的升级补丁。

以下是具体步骤:1. 按下Win + R键,打开运行对话框。

2. 输入“gpedit.msc”并按回车键,打开组策略编辑器。

3. 在左侧面板中,依次展开“计算机配置”、“管理模板”、“Windows 组件”、“Windows更新”。

4. 右侧窗口中,找到并双击“配置自动更新”。

5. 在“配置自动更新”对话框中,选择“已禁用”,然后点击“确定”。

如何在Windows上设置文件的隐藏属性

如何在Windows上设置文件的隐藏属性在Windows操作系统中,设置文件的隐藏属性是一种常见而且十分便捷的方式,它可以帮助我们保护隐私,管理文件,或者仅仅是为了简化文件夹的内容。

本文将介绍如何在Windows上设置文件的隐藏属性,以便您能够更好地使用和保护您的文件。

一、使用文件属性设置隐藏属性Windows操作系统提供了一种简单直观的方法来设置文件的隐藏属性。

在Windows资源管理器中,您可以轻松地更改文件属性,将其设置为隐藏。

下面是具体步骤:1. 找到您要隐藏的文件或者文件夹。

可以通过在资源管理器中导航到相应的位置来找到它们。

2. 选中您要隐藏的文件或者文件夹。

可以使用鼠标单击来选择单个文件,或者按住Ctrl键并单击来选择多个文件。

3. 右键单击选定的文件或者文件夹,然后在弹出菜单中选择“属性”。

4. 在文件属性窗口中,勾选“隐藏”选项并点击“应用”或“确定”按钮。

5. 您的文件或者文件夹将立即变为隐藏状态,不再显示在默认的文件夹视图中。

需要注意的是,隐藏属性只是将文件或者文件夹从默认视图中隐藏,并不提供完全的安全保护。

隐藏的文件仍然可以通过其他方式被发现,因此如果您需要更高级的保护措施,可以考虑使用其他文件加密或者压缩的方法。

二、通过命令行设置隐藏属性除了使用图形界面的方法,您还可以通过命令行来设置文件的隐藏属性。

这种方法适用于那些更喜欢使用命令行工具的用户。

下面是具体步骤:1. 打开命令提示符。

可以在开始菜单中搜索“命令提示符”并点击打开。

2. 导航到您要隐藏的文件或者文件夹所在的位置。

可以使用“cd”命令来切换路径,比如“cd D:\Documents”将切换到Documents文件夹下。

3. 输入以下命令来设置隐藏属性:attrib +h 文件名/文件夹名其中,“+h”表示添加隐藏属性,“文件名/文件夹名”是您要隐藏的文件或者文件夹的名称。

4. 按下回车键执行命令后,您的文件或者文件夹将立即变为隐藏状态。

系统权限的设置

系统权限的设置1、磁盘权限(如下设置,我们已经写一个CMD脚本,按要求复制运行即可以取代如下手工设定)系统盘及所有磁盘只给Administrators 组和SYSTEM 的完全控制权限系统盘\Documents and Settings 目录只给Administrators 组和SYSTEM 的完全控制权限系统盘\Documents and Settings\All Users 目录只给Administrators 组和SYSTEM 的完全控制权限系统盘\Windows\System32\cacls.exe、cmd.exe、net.exe、net1.exe、ftp.exe、tftp.exe、telnet.exe 、netstat.exe、regedit.exe、at.exe、attrib.exe、文件只给Administrators 组和SYSTEM 的完全控制权限另将\System32\cmd.exe、、ftp.exe转移到其他目录或更名Documents and Settings下所有些目录都设置只给adinistrators权限。

并且要一个一个目录查看,包括下面的所有子目录。

删除c:\inetpub目录修改3389远程连接端口修改注册表.开始--运行--regedit依次展开HKEY_LOCAL_MACHINE/SYSTEM/CURRENTCONTROLSET/CONTROL/ TERMINAL SERVER/WDS/RDPWD/TDS/TCP右边键值中PortNumber改为你想用的端口号.注意使用十进制(例10000 )HKEY_LOCAL_MACHINE/SYSTEM/CURRENTCONTROLSET/CONTROL/TERMINAL SERVER/WINSTA TIONS/RDP-TCP/右边键值中PortNumber改为你想用的端口号.注意使用十进制(例10000 )注意:别忘了在WINDOWS2003自带的防火墙给+上10000端口修改完毕.重新启动服务器.设置生效.5.删除c:\inetpub目录,删除iis不必要的映射,建立陷阱帐号,更改描述禁用不必要的服务,提高安全性和系统效率Computer Browser 维护网络上计算机的最新列表以及提供这个列表Task scheduler 允许程序在指定时间运行Routing and Remote Access 在局域网以及广域网环境中为企业提供路由服务Removable storage 管理可移动媒体、驱动程序和库Remote Registry Service 允许远程注册表操作Print Spooler 将文件加载到内存中以便以后打印。

隐藏命令窗口的操作方法是

隐藏命令窗口的操作方法是

在Windows操作系统中,有几种方法可以隐藏命令窗口:

1. 编写一个批处理文件并运行:创建一个批处理文件(后缀名为 .bat 或

者 .cmd),在其中执行你想要运行的命令。

然后,双击运行这个批处理文件即可隐藏命令窗口。

2. 使用VBScript 或者PowerShell 脚本:创建一个VBScript 或者PowerShell 脚本文件(后缀名为 .vbs 或者 .ps1),在其中执行你想要运行的命令。

然后,双击运行这个脚本文件即可隐藏命令窗口。

3. 创建一个快捷方式:右键点击命令窗口中的标题栏,选择“属性”。

在“快捷方式”选项卡中,将“运行”设置为“最小化”或者“隐藏”。

然后,使用这个快捷方式来运行命令。

4. 使用第三方工具:可以使用一些第三方工具来隐藏命令窗口,例如,使用AutoHotkey 脚本,使用编译器将脚本文件转换成可执行文件等。

请注意,在一些情况下,命令窗口可能会在命令执行完毕后自动关闭,而在一些情况下,命令窗口可能会一直保持打开状态。

以上方法适用于Windows操作系统,对于其他操作系统可能有不同的方法。

2021年大学生网络安全知识竞赛必考题库及答案(共60题)

2021年大学生网络安全知识竞赛题库及答案(共60题)1如何修改Web server(IIS、Apache)的banner字段( A)修改存放banner文件利用server mask此类的插件以上均可2以下对IDS(入侵检测系统)的异常检测技术的描述中,不正确的是(C)基于异常检测的入侵检测系统在检测时,将系统检测到的行为与预定义的正常行为比较,得出是否有被攻击的迹象由于正常行为模型相对固定,所以异常检测模式对网络环境的适应性不强,误报的情况比较多异常检测模式的核心是维护一个入侵模式库异常检测模式则无法准确判别出攻击的手法,但它可以判别更广泛、甚至未发觉的攻击3在做恶意代码分析时,通常使用什么工具监测恶意代码的注册表操作(A)RegmonFilemonAutoruns4Windows 2000所支持的认证方式包括下列哪些(D)NTLMKerberosLanManager以上均是5在对Windows系统进行安全配置时,“LAN Manager 身份验证级别”应选用的设置为:(A)仅发送NTLMV2响应发送LM & NTLM 响应仅发送NTLM 响应仅发送LM响应6使用Windows2000的组策略,可以限制用户对系统的操作权限,该实例是何种功能的应用?(B)访问控制列表执行控制列表身份验证数据加密7、SQL Server默认的通讯端口为(),为提高安全性建议将其修改为其他端口(C)TCP1434TCP 1521TCP 15228信息安全风险应该是以下哪些因素的函数?(A)A.信息资产的价值、面临的威胁以及自身存在的脆弱性等B.病毒、黑客、漏洞等C.保密信息如国家秘密、商业秘密等D.网络、系统、应用的复杂程度9哪项不属于网络DOS攻击(A)Session table floodSYN floodICMP floodUDP flood10下面哪项不是数字证书中的内容.(D)A. 证书发布人的姓名B. 发行证书的实体C. 实体的公开密钥D. 上面所有的都是数字证书的组成部分11冰河软件是哪国产的什么软件?(D)A国外产的远程桌面程序B国内产的远程桌面程序C国外产的远程控制木马程序D国内产的远程控制木马程序12 什么是ids(A )A入侵检测系统B入侵防御系统C网络审计系统D主机扫描系统13若需要修改TOMCAT的监听地址,应修改哪个配置文件?(B)A tomcat.xmlB server.xmlC web.xmlD tomcat-users.xml14在MPLS L3 VPN当中通过LDP协议来分发标签,LDP分发的是(A )标签?A公网标签B私网标签C公网和私网标签D LDP分发除公网和私网以外的标签15关于防火墙的描述不正确的是(C )A作为不同网段之间的逻辑隔离设备,防火墙将内部可信区域与外部危险区域有效隔离B防火墙将网络的安全策略制定和信息流动集中管理控制C防火墙规则是一种细颗粒的检查,能对大多数协议的细节做到完全解析D防火墙为网络边界提供保护,是抵御入侵的有效手段之一16 以下哪个工具通常是系统自带任务管理器的替代(D)A RegmonB FilemonC AutorunsD Process explorer17下列恶意代码传播最快的是(B)A木马B蠕虫C ROOTKITD病毒18蠕虫和病毒的最大区别是(C)A 自我复制B主动传播C是否需要人机交互D多感染途径19Arp欺骗可以对局域网用户产生何类威胁(D)A挂马BDNS毒化C 中间人攻击D以上均是20Linux内核主要由五个子系统组成:进程调度,内存管理,进程间通信和(A/C)A虚拟文件系统,网络接口B 文件系统,设备接口C虚拟文件系统,网络接口D文件系统,设备接口21默认情况下,Window 2000域之间的信任关系有什么特点(B) A只能单向,可以传递B只能单向,不可传递C可以双向,可以传递D可以双向,不可传递22下列文件中可以防止Solaris下root用于远程登陆的是(B)A /etc/securettyB /etc/default/loginC /etc/securettyD . /etc/security/user23 通过SSH的使用,无法规避的风险是(A)AIP假冒B数据传输工程中操纵数据C利用源/目的主机漏洞,并最终对其实现控制24下面哪一种攻击方式最常用于破解口令(B)A哄骗(spoofing)B字典攻击(dictionary attack)C拒绝服务(DoS)D WinNuke25关于Win2K的日志,下列说法正确的是(D)A默认的http日志存放在%systemroot%/system32/logfiles/w3svc1下B默认的ftp日志存放在%systemroot%/system32/logfiles/w3svc2C Win2K默认有系统日志和安全日志两种D Win2K默认开启安全日志26防火墙可分为两种基本类型是(D)正确:包过滤和应用代理A、分组过滤型和复合型B、复合型和应用代理型C、分组过滤型和应用代理型D、以上都不对27以下不属分布式防火墙的产品的有(B)A、网络防火墙B、软件防火墙C、主机防火墙D、中心防火墙28当进行分析校验的时候你通常会在什么情况下发现一个被木马感染了的文件(B)A. 在可执行文件的末尾有扩展名为.TRJ的文件B. 文件的尺寸变大或者变小,或者时间戳错误C. 文件被删除D.文件已经具备了一个.SRC扩展名29以下关于Smurf攻击的描述,那句话是错误的?(A)A它是一种拒绝服务形式的攻击B它依靠大量有安全漏洞的网络作为放大器C它使用ICMP的包进行攻击D攻击者最终的目标是在目标计算机上获得一个帐号30 Solaris操作系统下,下面哪个命令可以修改/n2kuser/.profile文件的属性为所有用户可读、可写、可执行?(D)A chmod 744 /n2kuser/.profileB chmod 755 /n2kuser/.profileC chmod 766 /n2kuser/.profileD chmod 777 /n2kuser/.profile31下面哪个是为广域网(WWW).上计算机之间传送加密信息而设计的标准通信协议(B)A. SSLB. HTTPSC.HTTPD. TSL32安全审计跟踪是(A)A安全审计系统检测并追踪安全事件的过程B安全审计系统收集并易于安全审计的数据C人利用日志信息进行安全事件分析和追溯的过程D对计算机系统中的某种行为的详尽跟踪和观察33下述攻击手段中不属于DOS攻击的是(D)A Smurf攻击B Land攻击C Teardrop攻击D CGI溢出攻击34国家提倡(B) 的网络行为,推动传播社会主义核心价值观,采取措施提高全社会的网络安全意识和水平,形成全社会共同参与促进网络安全的良好环境。

2018网络安全知识竞赛模拟题—整理来自网络

是

限制每个虚拟主机的页面数量 iisrestart tomcat.xml tomcat.xml appBase errordocument 0.9 IceSword Autoruns Mozilla/4.0+(compatible;+MSIE+6.0;+ Windows+NT+5.2) GET netstat last

50

下面是远程破解Oracle账户的方 法,选择一个错误的? 以下破解Oracle密码哈希值的步 骤,其中哪个描述是错误的?

51

52

53

Oracle通过修改用密码策略可提高 PASSWORD_REUSE_MAX 登陆超过有 密码强度,以下哪个密码策略参数 效次数锁定时间 中文描述是错误的? Oracle不设置必要的日志审核,就 无法追踪回溯安全事件,修改数据 库初始化文件init_实例名.ora设置 NONE(不审核) AUDIT_TRAIL选项便于记录供日后检 查,以下哪个AUDIT_TRAIL的取值是 不存在的? 下面关于Oracle进程的描述,哪项 是错误的?

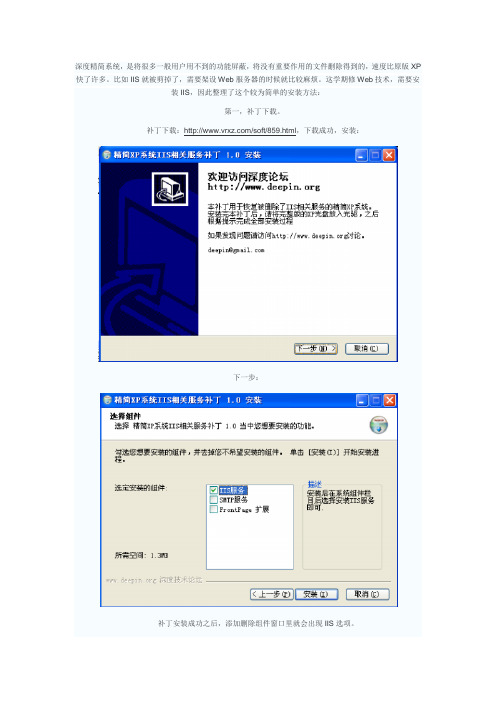

深度精简版XP操作系统,IIS的安装

深度精简系统,是将很多一般用户用不到的功能屏蔽,将没有重要作用的文件删除得到的,速度比原版XP 快了许多。

比如IIS就被剪掉了,需要架设Web服务器的时候就比较麻烦。

这学期修Web技术,需要安

装IIS,因此整理了这个较为简单的安装方法:

第一,补丁下载。

补丁下载:/soft/859.html,下载成功,安装:

下一步:

补丁安装成功之后,添加删除组件窗口里就会出现IIS选项。

添加IIS:

插入XP安装光盘,按提示完成IIS安装(用IIS安装包,当弹出插入XP安装盘时对话框时,点击确定,然后弹出路径选择对话框,单击浏览选择到IIS安装包所解压的位置即可,需要选择3次路径)。

重启,启用IIS。

测试:

打开浏览器,输入ip地址或是域名,会发现要求输入用户名和密码,花老长时间查了好多资料都没解决(不想大家再浪费时间,所以来说一声),今天看了本书发现是因为只输入相应的IP地址或域名,IIS 会在对应的主目录下按照下图红色箭头所示顺序寻找默认文档,于是调用“iisstart.asp”,这个文件本身是需要用户名和密码才能进入的,也就是说,要求输入用户名和密码和我们所进行的IIS设置无关,而是“iisstart.asp”这个默认调用的文件本身加了密!所以也就不必烦恼了。

解决方法:

1、在默认主目录下放优先级更高的文件(index.jsp),访问localhost时就会默认访问该文件了

(index.jsp)。

2、用一个新的iisstart.asp(不要加密)替换原来的iisstart.asp。

至此,完全安装成功。

信息安全基础(习题卷4)

信息安全基础(习题卷4)第1部分:单项选择题,共152题,每题只有一个正确答案,多选或少选均不得分。

1.[单选题]带VPN的防火墙的基本原理流程是A)先进行流量检查B)先进行协议检查C)先进行合法性检查答案:A解析:2.[单选题]网络物理隔离是指A)两个网络间链路层在任何时刻不能直接通讯B)两个网络间网络层在任何时刻不能直接通讯C)两个网络间链路层、网络层在任何时刻都不能直接通讯答案:C解析:3.[单选题]要启用磁盘配额管理,Windows Server 2003 驱动器必须使用哪个文件系统?()A)FAT或FAT32B)只可使用NTFSC)NTFS或FAT32D)只可使用FAT32答案:B解析:4.[单选题]SSL协议为了保证协议的安全性,采用了多种加密和安全技术,在初始化SSL连接时采用的加密技术是:A)对称密码B)公钥密码C)非对称密码D)混合加密答案:B解析:在初始化SSL连接时采用的加密技术是公钥密码。

5.[单选题]首次因黑客攻击行为引发的大规模停电事件是()事件。

A)2016年以色列国家电网遭受黑客攻击B)2015年乌克兰电力系统遭受黑客攻击C)2010年伊朗核电站遭受Stuxnet震网病毒攻击D)2012年印度大停电事件答案:B解析:6.[单选题]某软件企业自行开发了用于管理其软件产品的配置管理工具,以下说法错误的是:( )A)该企业用于向顾客交付的软件产品的测试数据应认真加以选择、保护和控制B)该企业的配置管理工具的测试数据应认真加以选择、保护和控制7.[单选题]以下关于灾难预防的说法不正确的是( )。

A)灾难预防就是通过采取一系列由控制策略组成的前置措施确保灾难不会发生B)灾难预防的作用就是及时检测异常情况,使工作人员可以有时间应对即将到来的危机C)监控设备可以对由灾难事件引起的系统不常见变化作出迅速反应D)系统灾难预防主要依赖于人员的能力,通过个人经验对不常见的环境进行检测、判断答案:D解析:随着技术的发展,各种智能监控设备已经应用在灾难预防过程中。

修改注册表来隐藏保护

修改注册表来隐藏保护1.隐藏桌面用注册表隐藏桌面可以防止别人乱修改或者删除桌面图标。

在左编辑框里点法:"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer",然后在右编辑框里空白处右键新建"Dword值",取名"nodesktop"(不包括引号),赋键值为"1"("1"表示生效,"0"表示无效),重启或者注销后生效。

当然即使你隐藏了"桌面",别人还是可以进入的,在"运行"里输入"."回车就可以打开;另外,在"运行"里输入"\"回车就可以打开"Windows"所在盘符。

2.隐藏开始菜单里的快捷命令用注册表隐藏开始菜单里的快捷命令可以进一步加强保护"自己"。

(1)隐藏"关闭"系统在左编辑框里点法:"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer",然后在右编辑框里空白处右键新建"Dword值",取名"noclose",赋键值为"1",无须重启或者注销,即时生效。

(2)隐藏"注销"点法同上,然后在右编辑框里空白处右键新建"Dword值",取名"nologoff",赋键值为"1",无须重启或者注销,即时生效。

(3)隐藏"运行"点法同上,然后在右编辑框里空白处右键新建"Dword值",取名"norun",赋键值为"1",无须重启或者注销,即时生效。

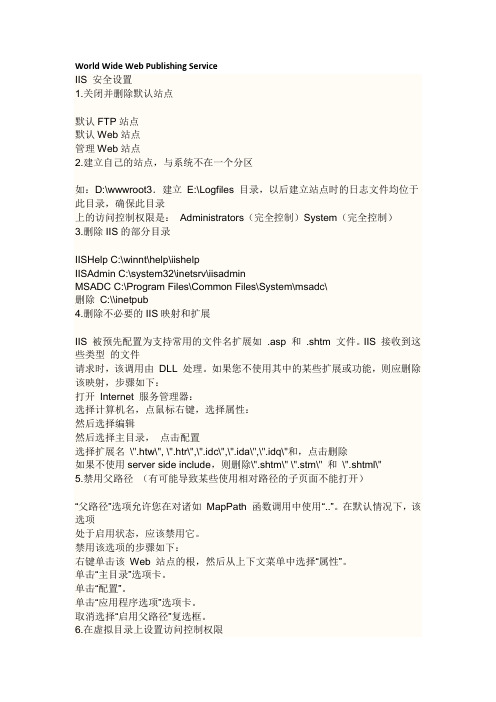

World Wide Web Publishing Service

World Wide Web Publishing ServiceIIS 安全设置1.关闭并删除默认站点默认FTP站点默认Web站点管理Web站点2.建立自己的站点,与系统不在一个分区如:D:\wwwroot3.建立E:\Logfiles 目录,以后建立站点时的日志文件均位于此目录,确保此目录上的访问控制权限是:Administrators(完全控制)System(完全控制)3.删除IIS的部分目录IISHelp C:\winnt\help\iishelpIISAdmin C:\system32\inetsrv\iisadminMSADC C:\Program Files\Common Files\System\msadc\删除C:\\inetpub4.删除不必要的IIS映射和扩展IIS 被预先配置为支持常用的文件名扩展如 .asp 和 .shtm 文件。

IIS 接收到这些类型的文件请求时,该调用由DLL 处理。

如果您不使用其中的某些扩展或功能,则应删除该映射,步骤如下:打开Internet 服务管理器:选择计算机名,点鼠标右键,选择属性:然后选择编辑然后选择主目录,点击配置选择扩展名\".htw\", \".htr\",\".idc\",\".ida\",\".idq\"和,点击删除如果不使用server side include,则删除\".shtm\" \".stm\" 和\".shtml\"5.禁用父路径(有可能导致某些使用相对路径的子页面不能打开)“父路径”选项允许您在对诸如MapPath 函数调用中使用“..”。

在默认情况下,该选项处于启用状态,应该禁用它。

禁用该选项的步骤如下:右键单击该Web 站点的根,然后从上下文菜单中选择“属性”。

如何屏蔽Windows系统的升级提示

如何屏蔽Windows系统的升级提示Windows系统自带的升级提示功能,在有些情况下可能会给用户带来困扰。

因此,许多用户希望知道如何屏蔽Windows系统的升级提示。

本文将介绍几种方法,帮助你有效地屏蔽这些提示。

一、禁用Windows Update服务Windows Update服务是Windows系统用来提供系统更新的服务,禁用该服务可以有效屏蔽升级提示。

方法一:使用服务管理器禁用Windows Update服务1. 打开“运行”对话框,可通过按下Win键+R快捷键打开,“运行”对话框中输入“services.msc”并点击“确定”按钮。

2. 找到“Windows Update”服务,右键点击该服务,并选择“属性”。

3. 在“属性”窗口中,将“启动类型”选项设置为“禁用”,然后点击“确定”按钮。

现在,Windows Update服务已被禁用,你将不再收到系统升级提示。

方法二:使用命令行禁用Windows Update服务1. 打开命令提示符,可通过按下Win键+R快捷键打开“运行”对话框,输入“cmd”并点击“确定”按钮。

2. 在命令提示符窗口中,输入以下命令并按下回车键:net stop wuauservsc config wuauserv start= disabled3. 完成以上步骤后,Windows Update服务将被禁用,升级提示将不再出现。

二、修改注册表设置通过修改注册表设置,也可以屏蔽Windows系统的升级提示。

1. 打开注册表编辑器,可通过按下Win键+R快捷键打开“运行”对话框,输入“regedit”并点击“确定”按钮。

2. 在注册表编辑器中,导航至以下路径:HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Wi ndowsUpdate\AU3. 如果上述路径中不存在“AU”键,则右键点击“WindowsUpdate”键,选择“新建”>“项”,然后将新建的项命名为“AU”。

iis泄露物理路径解决方法

iis泄露物理路径解决方法

IIS(Internet Information Services)是微软的一种Web服务器

软件,它常用于Windows系统上托管和发布网站。

当在IIS中发生泄露物理路径(如通过URL访问到服务器上的文件路径)时,以下是一些解决方法:

1. 配置权限:确保IIS服务器上的文件和文件夹的权限设置正确。

只授予必要的权限,限制对文件和目录的访问。

使用最小权限原则,只提供IIS所需的权限,可以减少泄露路径的风险。

2. 减少错误信息泄露:在IIS服务器上禁用详细的错误信息显示,以避免暴露敏感信息。

可以通过修改web.config文件中的<customErrors>元素来控制错误信息的显示级别。

3. URL重写和重定向:使用URL重写和重定向技术来隐藏实

际的物理路径。

通过在IIS中配置URL重写规则,将URL的

显示路径与实际的物理路径分离开来,从而避免泄露。

4. 使用安全编码实践:编写和开发网站时,采用安全编码实践是必要的。

避免使用直接返回文件路径的代码,而是使用服务器端代码来处理请求,并仅返回必要的内容给客户端。

5. 定期更新和修补IIS服务器:确保IIS服务器上的操作系统、IIS版本和相关软件都是最新的,并及时应用安全补丁和更新。

6. 安全审计和监控:定期进行安全审计和监控,检查是否存在泄露物理路径的漏洞,并及时修复。

请注意,以上方法仅为一般性建议,具体解决方法可能因实际情况而异。

在实施任何安全措施之前,建议进行充分的研究和测试,以确保其适用于您的环境。

此外,如遇到复杂的问题,建议咨询专业的IT安全专家或微软支持团队。

安全设置IIS的15个方法

安全设置IIS的15个方法IIS(Internet Information Services)是微软提供的一种用于托管和提供Web应用程序的服务器软件。

为了确保IIS的安全性,以下是15种常见的安全设置方法:1.及时更新-定期更新IIS服务器和操作系统的安全补丁和更新,以修复已知的漏洞和弱点。

2.强密码策略-强制用户使用复杂的密码,并设置密码过期策略,以防止恶意用户通过猜测密码或暴力破解攻击。

3.锁定无用的功能-禁用或删除不需要的IIS模块和扩展功能,以减少攻击面。

4.限制访问权限-使用IP限制、访问控制列表(ACL)和防火墙规则来限制可访问IIS服务器的IP地址。

5.HTTPS加密-配置SSL证书,启用HTTPS加密,以保护通过网络传输的敏感数据。

6.安全日志-启用IIS服务器的安全日志功能,定期监视和分析日志文件,以检测异常活动和入侵尝试。

7.安全绑定-通过配置IIS绑定来限制仅允许使用安全协议(如HTTPS)访问网站。

8.安全策略设置-设置IIS服务器的安全策略,限制可以执行的特权操作,并禁止使用弱密码。

9.URL重写和过滤-使用URL重写和过滤器来防止恶意脚本和SQL注入攻击,提供更安全的网站访问。

10.文件和目录权限-限制IIS服务器上的文件和目录的访问权限,确保只有授权用户可以读取和写入文件。

11. 安全认证 - 配置IIS服务器以使用强大的认证机制(如基本身份验证、Windows身份验证或客户端证书),以确保只有授权用户可以访问网站。

12.定期备份-定期备份IIS服务器的配置文件和网站数据,以防止数据丢失和恢复系统状态。

13. 网络隔离 - 将IIS服务器放在独立的网络段(DMZ)中,以隔离公共Internet和内部网络,减少来自外部的风险。

14.安全扫描-使用安全扫描工具和漏洞扫描器对IIS服务器进行定期扫描,以发现潜在的漏洞和安全问题。

15.教育和培训-向管理员和开发人员提供关于IIS安全最佳实践的培训和教育,以提高他们的安全意识和技能。

修改IIS 的Banner 实现操作系统版本的隐藏

修改IIS的Banner实现操作系统版本的隐藏作者:SQL SQL@主页:构建高安全级别的主机系统的时候,对于NT系统往往有一个很尴尬的地方就是IIS的返回BANNER会很容易的泄露当前主机上NT的版本。

比如我们可以简单的TELNET到对方的80端口用GET命令来查看下结果:HTTP/1.1 400 Bad RequestServer: Microsoft-IIS/5.0Date: Wed, 31 Dec 1997 20:37:29 GMTContent-Type: text/htmlContent-Length: 87<html><head><title>Error</title></head><body>The parameter is incorrect. </body> </html>又或者FTP过去看到:Connected to 127.0.0.1.220 sql Microsoft FTP Service (Version 5.0).User (127.0.0.1:(none)):TELNET到对方的25 端口去发信的时候,会出现:220 sql Microsoft ESMTP MAIL Service, Version: 5.0.2195.4453 ready at Thu, 1 Ja n 1998 04:47:48 +0800看到没有服务器会很老实的告诉我们它是IIS5.0,结果全世界都知道它是WIN2000了。

也许你很费力安装防火墙然后禁止了ICMP的数据包,但IIS的WEB FTP SMTP NNTP还是会很轻易的把秘密给泄露出去。

讨厌的是现在很多漏洞扫描和安全评估系统也会根据服务器所返回的标志来自动判断服务器的版本,然后从后台调用相应的漏洞资料数据库来调整下一步的扫描策略,最后在报告里还要说上一句告诉我们这是属于低风险的安全漏洞,实在是可恶。

通知区域设置网络为隐藏图标通知

通知区域设置网络为隐藏图标通知通知区域是操作系统界面中的一个重要组成部分,它位于任务栏的右边,显示了一系列系统和应用程序的图标和通知。

这些图标和通知使用户能够快速访问和使用各种功能和应用程序。

在某些状况下,用户可能期望将某些图标隐藏起来,以防止干扰或节约空间。

网络毗连图标就是这样一个常见的图标。

操作系统通常会在任务栏上显示一个小图标,以表示当前的网络毗连状态。

然而,有时候用户可能不期望网络毗连图标一直显示在任务栏上。

为了满足用户的个性化需求,现代操作系统通常提供了将网络毗连图标隐藏的选项。

用户可以通过简易的设置来隐藏网络毗连图标,使其不再显示在通知区域中。

起首,用户需要打开系统的“通知和动作中心”设置。

在Windows操作系统中,可以通过点击任务栏右边的通知图标,然后点击“全部设置”按钮来打开“设置”应用程序。

在“设置”界面中,用户需要选择“个性化”选项,然后点击“任务栏”选项。

在“任务栏”界面中,用户可以找到“通知区域”一栏。

在这里,用户可以看到“选择要在任务栏上显示的图标”的选项。

通过点击这个选项,用户可以访问网络毗连图标的设置。

在网络毗连图标的设置界面中,用户可以找到一个名为“网络”的开关按钮。

默认状况下,这个按钮是打开的,表示网络毗连图标将显示在任务栏上。

用户可以通过关闭这个按钮来隐藏网络毗连图标。

当用户关闭网络毗连图标的开关按钮后,网络毗连图标将不再显示在任务栏上的通知区域中。

然而,用户依旧可以通过其他方法访问和控制网络毗连,比如通过“设置”应用程序或快捷键。

隐藏网络毗连图标可以援助用户简化任务栏上的显示,缩减干扰并节约空间。

依据个人喜好和使用习惯,用户可以依据需要选择隐藏或显示网络毗连图标。

总之,在现代操作系统中,隐藏网络毗连图标的设定是一个用户友好的功能。

它提供了个性化选择,使用户能够依据自己的需求来设置通知区域,使其更加整整齐齐和高效。

无论是在工作仍是娱乐环境中,隐藏网络毗连图标的选项都能为用户带来更好的体验。

如何在Windows操作系统中设置文件夹隐藏限制限制

如何在Windows操作系统中设置文件夹隐藏限制限制如何在Windows操作系统中设置文件夹隐藏限制?Windows操作系统为用户提供了丰富的功能和自定义选项,其中之一就是设置文件夹的隐藏限制。

通过隐藏文件夹,我们可以保护个人信息、敏感数据或者避免其他人误操作。

本文将为您详细介绍如何在Windows操作系统中设置文件夹隐藏限制,以保护您的私密信息。

步骤一:选择要隐藏的文件夹首先,我们需要选择要隐藏的文件夹。

这可以是您个人文件夹、重要文档所在的目录,或者其他您认为需要隐藏的文件夹。

请注意,隐藏文件夹后,其他用户将无法直接访问该文件夹,因此请谨慎选择。

步骤二:修改文件夹属性1. 鼠标右键单击要隐藏的文件夹,选择“属性”选项。

2. 在文件夹属性窗口中,切换到“常规”选项卡。

3. 在“属性”区域下方,找到“隐藏”选项,勾选“隐藏该文件夹”复选框。

4. 单击“确定”按钮保存更改。

步骤三:隐藏系统文件和扩展名为了进一步增强文件夹隐藏的安全性,我们还可以隐藏系统文件和扩展名。

这样,即使其他用户打开隐藏文件夹的选项,也无法看到此文件夹。

1. 打开“控制面板”,选择“外观和个性化”选项。

2. 在外观和个性化窗口中,选择“文件夹选项”。

3. 在文件夹选项窗口中,切换到“查看”选项卡。

4. 在“高级设置”列表中,找到“隐藏已知文件类型的扩展名”和“隐藏受保护的操作系统文件(推荐)”选项。

5. 勾选这两个选项,然后单击“确定”按钮保存更改。

步骤四:确认隐藏效果1. 打开资源管理器,浏览到包含隐藏文件夹的目录。

2. 在资源管理器顶部的工具栏中,找到“查看”选项卡。

3. 在“查看”选项卡中,勾选“隐藏项目”复选框。

4. 确保隐藏项目已选中后,您将看到隐藏的文件夹在资源管理器中消失。

总结:通过以上四个步骤,您可以在Windows操作系统中轻松地设置文件夹的隐藏限制。

这种隐藏功能不会改变文件夹的位置或内容,只是对其他用户隐藏了文件夹的可见性。

iis修改Banner信息

检查web是否已修改或隐藏服务器的版本信息:

telnet链接到web服务端口

发送请求:GET / HTTP/1.0 在收到的数据中可查看iis版本信息,则Banner信息未修改。

Iis6修改banner信息

在修改之前请停止iis服务

由于2000系统后台的文件机制的作用,当系统一旦发现重要的DLL文件被修改后就会尝试用%SYSTEMROOT%\system32\dllcache目录下的备份文件来进行恢复,所以在修改前我们还需要事先删除c:\windows\system32\dllcache(这个路径需要在地址栏手动输入)目录下的同名文件w3core.dll。

1.找到iis web的dll文件w3core.dll

2.下载

3.用Uedit32工具打开c:\windows\system32\inetsrv\w3core.dll。

或者WinHEX

4.直接搜索关键字6.0要勾选ascii,替换为你想要修改的版本号,如

5.0

5.启动IIS 服务

6.检查banner是否修改

Iis7.5修改banner信息

1.安装urlscan_v31_x64.msi

若安装工具时报错可能要在系统中添加iismetabase服务。

2.打开C:\Windows\System32\inetsrv\urlscan目录下urlscan.ini文件

3.修改RemoveServerHeader=1

4.重启iis

5.测试。

Win10隐藏任意程序运行界面教程

Win10隐藏任意程序运行界面教程在win10系统中,运行中的任务是有窗口显示的,一般还要在任务栏上有所反应,这样便于切换操作。

不过有些时候我们可能不需要这些可显示出来的信息,那么该如何隐藏程序界面呢?接下来是小编为大家收集的Win10隐藏任意程序运行界面教程,欢迎大家阅读:Win10隐藏任意程序运行界面教程Win10隐藏任意程序运行界面方法一:使用VBScript1、首先以隐藏系统自带的Win32版《写字板》程序为例,在记事本中写入如下代码:Dim WShellSet WShell = CreateObject(“WScript.Shell”)WShell.Run “wordpad.exe”,0 ‘后面0的意思是“隐藏”Set WShell = Nothing注意,代码第三行后的单引号’ 是VB中的注释符号,其后面的语句没有执行效果。

2、把上述代码保存为.vbs格式,文件名自拟,如下图——3、此时双击刚刚保存的vbs文件就可以让写字板“隐身”运行,但我们还是可以在任务管理器中找到进程,如下图——4、如果想隐身运行第三方程序,则需要修改代码,以软媒魔方的清理大师文件为例,代码如下:Dim WShellSet WShell = CreateObject(“WScript.Shell”)WShell.Run “”“”& “D:\Program Files (x86)\Ruanmei\PCMaster\cleanmaster.exe”& “”“”,0 ‘如果路径中含有空格,就需要在路径前后加引号和调用符号,格式为“”“”& “路径”& “”“”Set WShell = Nothing5、按照第2步的方式保存后,双击可以查看效果。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

修改IIS的Banner实现操作系统版本的隐藏

构建高安全级别的主机系统的时候,对于NT系统往往有一个很尴尬的地方就是IIS的返回BANNER会很容易的泄露当前主机上NT的版本。

比如我们可以简单的TELNET到对方的80端口用GET命令来查看下结果:

HTTP/1.1 400 Bad Request

Server: Microsoft-IIS/5.0

Date: Wed, 31 Dec 1997 20:37:29 GMT

Content-Type: text/html

Content-Length: 87

<html><head><title>Error</title></head><body>The parameter is incorrect. </body> </html>

又或者FTP过去看到:

Connected to 127.0.0.1.

220 sql Microsoft FTP Service (Version 5.0).

User (127.0.0.1:(none)):

TELNET到对方的25 端口去发信的时候,会出现:

220 sql Microsoft ESMTP MAIL Service, Version: 5.0.2195.4453 ready at Thu, 1 Ja n 1998 04:47:48 +0800

看到没有服务器会很老实的告诉我们它是IIS5.0,结果全世界都知道它是WIN2000了。

也许你很费力安装防火墙然后禁止了ICMP的数据包,但IIS的WEB FTP SMTP NNTP还是会很轻易的把秘密给泄露出去。

讨厌的是现在很多漏洞扫描和安全评估系统也会根据服务器所返回的标志来自动判断服务器的版本,然后从后台调用相应的漏洞资料数据库来调整下一步的扫描策略,最后在报告里还要说上一句告诉我们这是属于低风险的安全漏洞,实在是可恶。

其实虽然在IIS的管理器里面并没有提供给我们修改和隐藏BANNER的工具,但我们还是可以通过修改相应的DLL文件来实现的,当然这需要一点小技巧,可是并不复杂。

首先我们需要知道存放IIS BANNER的DLL文件都是放在C:\WINNT\SYSTEM32\INETSRV\ 目录下面的,其中对应关系是:

WEB是:C:\WINNT\SYSTEM32\INETSRV\W3SVC.DLL

FTP是:C:\WINNT\SYSTEM32\INETSRV\FTPSVC2.DLL

SMTP是:C:\WINNT\SYSTEM32\INETSRV\SMTPSVC.DLL

我们可以用UltraEdit将他们打开,然后查找我们想要找的BANNER的关键字,例如IIS 的WEB就是要找:Microsoft-IIS/5.0,

然后直接修改成我们想要修改成的样子,这个可以随你高兴了:)然后保存就好,但需要注意的地方就是:

1 在修改的时候请停止IIS 的服务,可以用iisreset /stop 。

2 由于2000系统后台的文件保护机制的作用,当系统一旦发现重要的DLL 文件被修改后就会尝试用%SYSTEMROOT%\system32\dllcache 目录下的备份文件来进行恢复,所以在修改前我们还需要事先删除%SYSTEMROOT%\system32\dllcache 目录下的同名文件。

当然除了以上的手动修改以外,其实还有人写过一个相应的小工具来完成这件事情的,使用和操作上就更简单了,下面给大家介绍下:

呵呵这些小工具可以从我的站点下载,使用上没什么可说的。

注意的是一样先要自己事先停止IIS服务,删除DLLCACHE里的备份文件。

完成后WINDOWS会出来一个对话框告诉你,系统文件被更改需要安装光盘恢复,不用理它点取消就好了。

但我还是比较喜欢自己来修改DLL文件,感觉这样的自由更大一些,可以改的地方也更多。

修改以后的BANNER成了这个样子:

HTTP/1.1 400 Bad Request

Date: Wed, 31 Dec 1997 21:11:41 GMT

Content-Type: text/html

Content-Length: 87

<html><head><title>Error</title></head><body>The parameter is incorrect. </body>

</html>

可以发现修改后的BANNER已经不再出现Microsoft-IIS/5.0的字样了。

不过老实说,想要完全隐藏还是不太现实,就我来看IIS和APACHE返回的代码格式实在是差的太远了。

APACHE是这个样子的:

<!DOCTYPE HTML PUBLIC "-//IETF//DTD HTML 2.0//EN">

<HTML><HEAD>

<TITLE>501 Method

Not Implemented</TITLE>

</HEAD><BODY>

<H1>Method Not Implemented</H1>

get to /dd.ht ,m not supported.<P>

Invalid method in request get /dd.ht,m<P>

<HR>

<ADDRESS>Apache

/1.3.14 Server at localhost Port 8080</ADDRESS>

</BODY></HTML>

好象是非常杂乱无章的,有经验的入侵者还是可以通过这些辨认出来那些是经过修改后的IIS。

其他FTP和SMTP的修改部分是一样,这里就不再多说了。

总结一句不要轻易的泄露你的系统信息,对于真正的入侵尽量拖延和扰乱入侵者的视线。