操作系统内核验证

了解手机操作系统的内核你会对手机有更深入的了解

了解手机操作系统的内核你会对手机有更深入的了解随着科技的不断发展,手机已经成为了我们日常生活中必不可少的工具。

然而,对于大多数人来说,手机操作系统的内核是一个相对陌生的概念。

尽管如此,了解手机操作系统的内核能够帮助我们更深入地理解手机的运行原理和性能,因此在本文中,我们将探讨手机操作系统的内核,以期对手机有更深入的了解。

一、什么是手机操作系统的内核?手机操作系统的内核是指控制手机硬件和软件之间通信的核心组件。

它负责管理手机的资源分配、任务调度以及运行各种应用程序所需的服务和功能。

常见的手机操作系统内核有Android、iOS、Windows Phone等。

二、不同操作系统的内核特点1. AndroidAndroid是由Google开发的一个开放源代码的手机操作系统。

其内核基于Linux,被广泛应用于大多数安卓手机中。

Android操作系统内核具有以下特点:(1)开源:Android操作系统的内核是开源的,这意味着开发者可以自由地定制和修改内核代码,从而使其更加适应不同手机和硬件环境。

(2)灵活性:Android内核采用模块化的设计,这使得手机制造商可以根据自身需求选择性地加载和卸载各种模块,使系统更具灵活性和可定制性。

2. iOSiOS是由Apple开发的专有手机操作系统。

与Android不同,iOS操作系统使用的内核是称为Darwin的基于BSD的开源内核。

iOS操作系统内核具有以下特点:(1)安全性:iOS内核采用了多种安全机制,如代码签名、内存数据保护等,以确保系统的安全性和稳定性。

(2)性能优化:iOS内核针对Apple硬件的特点进行了优化,从而使得iPhone等设备的性能更加出色。

3. Windows PhoneWindows Phone是由Microsoft开发的操作系统,并使用Windows NT内核。

Windows Phone操作系统内核具有以下特点:(1)桌面和手机融合:Windows Phone内核基于Windows NT,使得用户可以无缝地在桌面和手机设备之间切换。

secure boot mode的standard -回复

secure boot mode的standard -回复Secure Boot Mode的Standard一、引言在计算机科学领域,安全性一直是一个重要的话题。

随着计算机网络的普及和信息交换的频繁发生,保护系统免受恶意软件和未经授权的访问变得尤为重要。

为了加强计算机系统的安全性,许多开发者和厂商引入了Secure Boot Mode的Standard(标准)。

二、Secure Boot Mode的概述Secure Boot Mode是一种计算机系统启动过程中的安全特性。

它的功能是确保只有经过验证的操作系统和软件可以被加载和运行,以防止未经授权的恶意软件和恶意修改的操作系统的运行。

Secure Boot Mode的Standard定义了一系列的规则和流程,以确保系统的启动和运行过程是安全可靠的。

三、Secure Boot Mode的工作原理1. Bios/UEFI验证:Secure Boot Mode的第一步是通过Bios/UEFI验证启动磁盘上的系统文件。

Bios/UEFI会检查启动磁盘中的引导程序是否经过数字签名,并验证签名的合法性。

2. 数字签名验证:如果引导程序的数字签名是合法且可信的,那么Bios/UEFI将执行该引导程序。

否则,系统将拒绝加载该引导程序,从而阻止未经授权的软件的启动。

3. 操作系统验证:引导程序的任务是加载操作系统内核。

在Secure Boot Mode中,操作系统内核也需要经过数字签名验证。

只有经过验证的操作系统内核才能进一步加载和启动系统。

4. 驱动程序和应用程序验证:除了操作系统内核之外,Secure Boot Mode还要验证加载和运行的驱动程序和应用程序。

这些软件需要通过数字签名验证,确保它们的源信任可信。

四、Secure Boot Mode的意义1. 提升安全性:Secure Boot Mode的Standard可以防止未经授权的恶意软件和未经验证的操作系统的运行。

了解电脑操作系统的内核和架构

了解电脑操作系统的内核和架构电脑操作系统是我们日常使用电脑时接触最多的软件之一。

它的内核和架构决定了操作系统的功能和性能。

了解电脑操作系统的内核和架构对于使用电脑和解决问题都非常有帮助。

本文将介绍电脑操作系统的内核和架构,并探讨其重要性。

一、电脑操作系统的内核内核是操作系统的核心部分,负责管理各种硬件设备、提供基本的系统服务和资源分配。

电脑操作系统的内核通常分为微内核和宏内核两种类型。

1. 微内核微内核是将操作系统的核心功能尽量精简化的设计思想。

它将大部分操作系统功能移出内核,只保留最基本的功能,如进程管理、内存管理和设备驱动等。

微内核的设计使得操作系统的可扩展性更好,同时也提高了系统的稳定性和安全性。

2. 宏内核宏内核则相对于微内核来说更加庞大,完整的操作系统功能都包含在内核中。

宏内核的设计思想是尽量在内核中实现多样化的功能和服务,减少用户态和内核态的切换开销。

由于其内核较大,宏内核的可靠性和安全性相对较差,但在性能方面则有一定的优势。

不同类型的内核在实际应用中都有各自的优缺点,选用何种类型的内核取决于具体的需求和平台。

二、电脑操作系统的架构除了内核,电脑操作系统还有各种子系统和服务构成。

1. 进程管理进程管理是操作系统的核心功能之一,负责管理和调度各个进程的执行,并为进程提供必要的资源。

操作系统通过进程管理来实现多任务的功能,使得多个程序可以同时运行,提高了系统的效率和利用率。

2. 内存管理内存管理是指操作系统对计算机内存资源的分配和回收。

通过内存管理,操作系统可以为每个程序分配足够的内存空间,确保程序能够正常运行。

同时,内存管理还负责内存的保护和共享,保证不同程序之间的数据不会相互干扰。

3. 文件系统文件系统是操作系统中的一个重要组成部分,负责管理和组织计算机中的文件和文件夹。

文件系统提供了对文件的读写操作,并通过目录结构来组织文件和文件夹。

不同的文件系统有不同的实现方式和特点,如FAT、NTFS等。

形式化验证操作系统

形式化验证操作系统第一点:形式化验证操作系统的必要性和挑战形式化验证是一种利用数学方法来验证软件系统正确性的技术。

在操作系统领域,形式化验证可以帮助我们确保操作系统的稳定性和安全性,避免系统出现崩溃、漏洞等问题。

随着信息技术的快速发展,操作系统在人们生活中的地位越来越重要,其安全性和稳定性也变得越来越受到关注。

因此,对操作系统进行形式化验证成为了计算机科学领域的一个重要研究方向。

然而,形式化验证操作系统面临着诸多挑战。

首先,操作系统的复杂性非常高,其中包含了大量的模块和相互依赖的关系。

这使得对操作系统进行形式化验证的难度大大增加。

其次,形式化验证需要对操作系统的所有可能执行路径进行覆盖,以确保系统的正确性。

然而,操作系统的执行路径数量非常庞大,人工很难对其进行完全分析和验证。

此外,操作系统的运行环境非常复杂,很难通过形式化方法来描述和验证系统与环境之间的交互。

第二点:形式化验证操作系统的方法和工具尽管形式化验证操作系统面临诸多挑战,但研究人员还是提出了一些方法和工具来帮助我们进行形式化验证。

其中,最为常见的方法是使用定理证明和模型检查技术。

定理证明是一种利用数学推理来证明系统性质的方法。

在操作系统领域,定理证明可以用来验证操作系统的正确性和安全性。

通过定理证明,我们可以证明操作系统中的某个性质在所有可能的情况下都成立。

然而,定理证明的方法往往需要深入了解操作系统的内部实现和数学理论,对研究人员的专业素质要求较高。

模型检查是一种利用自动化工具来验证系统性质的方法。

在操作系统领域,模型检查可以用来验证操作系统的正确性和安全性。

通过模型检查,我们可以自动地检查操作系统模型中的所有可能执行路径,以确保系统的正确性。

模型检查的方法较为简单,易于上手,但可能无法覆盖到操作系统的所有可能性。

综上所述,形式化验证操作系统是一种非常重要的方法,可以帮助我们确保操作系统的稳定性和安全性。

尽管形式化验证操作系统面临诸多挑战,但通过定理证明和模型检查等方法和工具,我们仍然可以对操作系统进行较为有效的验证。

操作系统实验

操作系统实验一、实验背景操作系统实验是计算机科学与技术专业中非常重要的一门实践课程,旨在帮助学生加深对操作系统原理的理解,并且通过实际操作,提高学生的实际动手能力。

本文将介绍我在操作系统实验中所进行的一项实验内容和实验结果。

二、实验目的本次实验的目的是通过模拟操作系统的一些核心功能和概念,加深对操作系统内部工作原理的理解,掌握操作系统的调度算法、程序设计和系统优化等技能。

三、实验步骤1. 实验环境准备为了进行本次实验,首先需要搭建相应的实验环境。

我选择使用Linux操作系统作为实验环境,并确保已经安装了必要的工具和软件,如gcc编译器和相关的调试工具。

2. 实验代码编写在实验开始之前,我阅读了相关的文档和教材,理解了实验的要求和任务。

然后,我按照要求开始编写实验所需的代码。

在代码编写过程中,我需要对操作系统内核进行修改和扩展,并且针对具体的实验要求,实现相关的功能和算法。

3. 实验测试与调试完成代码编写后,我进行了一系列的测试和调试工作。

通过编写测试用例,模拟各种场景和输入情况,验证代码的正确性和稳定性。

如果发现错误或问题,我会使用调试工具进行定位和修复。

4. 实验结果分析在完成测试和调试后,我对实验结果进行了详细的分析。

通过比较和统计实验数据,我得出了一些结论,并对实验结果进行了评估和总结。

四、实验结果与讨论通过实验,我成功完成了操作系统实验的任务,并获得了一些有价值的实验结果。

在实验过程中,我遇到了一些挑战和困难,但通过不断努力和学习,最终克服了这些困难,并获得了令人满意的成果。

五、实验心得体会通过参与操作系统实验,我深刻地认识到了操作系统在计算机系统中的重要性和作用。

实验过程中,我不仅学到了新的知识和技能,还提高了自己的动手能力和问题解决能力。

同时,我也感受到了团队合作的重要性,与同学们一起合作完成实验任务,互相学习和交流,共同进步。

六、实验结论通过本次操作系统实验,我对操作系统的工作原理和相关概念有了更深入的了解。

形式化验证操作系统

形式化验证操作系统形式化验证操作系统是指使用数学和逻辑推理的方法来验证操作系统的正确性和可信性。

这种验证方法通过形式化规范和精确的证明来检查操作系统设计和实现中可能存在的错误和安全漏洞。

下面将介绍形式化验证操作系统的背景、方法和应用。

背景:操作系统是一个复杂的软件系统,负责管理计算机的硬件资源和提供服务。

操作系统的正确性至关重要,因为操作系统中的错误和漏洞可能导致系统崩溃、数据丢失、安全漏洞等严重后果。

传统的测试方法对于操作系统的验证来说是不够的,因为测试只能覆盖有限的场景,而操作系统的功能和交互非常复杂。

形式化验证通过形式化规范和证明来检查操作系统的设计和实现是否满足预期的性质,能够提供更严谨和全面的验证。

方法:1.型检查:使用类型系统对操作系统的源代码进行静态检查,识别类型错误和不合理的操作。

2.模型检查:将操作系统的设计和实现抽象为一个有限状态机或其他形式的模型,然后使用模型检查工具来自动验证这个模型是否满足预期的性质。

3.定理证明:将操作系统的设计和实现表示为一组数学公理和规则,然后使用定理证明工具来证明这些公理和规则,以及预期的性质是否成立。

4.符号执行:通过对操作系统的源代码进行符号执行,自动生成可能的执行路径,并使用约束求解器来判断这些路径是否满足预期的性质。

5.静态分析:对操作系统的源代码进行静态分析,通过检查代码中的约束、不变量和错误模式来发现潜在的错误和漏洞。

应用:1. seL4操作系统:seL4是一个基于L4微内核的开源操作系统,使用形式化验证的方法对其进行了验证。

seL4的正确性和安全性已经由严格的数学证明证明。

2. CertiKOS:CertiKOS是一个基于Coq证明助手的操作系统,能够提供严格和可信的正确性证明。

CertiKOS被广泛应用于关键系统的开发和安全性验证。

3. Linux核心验证项目:Linux核心验证项目使用Coq证明助手对Linux核心模块的功能和安全性进行了验证,并发布了一系列的验证结果和工具。

计算机操作系统的功能和特点

计算机操作系统的功能和特点计算机操作系统是一种软件程序,它管理和控制计算机硬件和软件资源,为用户和程序提供一个易于使用和高效的平台。

它充当计算机系统的核心,起着各种重要的功能和特点。

功能:1. 硬件管理:操作系统负责管理计算机的硬件资源,包括处理器、内存、外部设备等。

它通过分配和调度资源,确保它们被合理利用,以满足用户和程序的需求。

2. 文件管理:操作系统提供了对文件和文件系统的管理。

它允许用户创建、打开、关闭、读取和写入文件,同时处理文件的存储和组织方式,以及文件的访问权限和安全性。

3. 进程管理:操作系统可以同时运行多个程序,称为进程。

它负责对进程的创建、调度和终止进行管理。

通过使用调度算法,操作系统可以决定哪些进程在何时执行,以及如何共享和分配处理器时间片。

4. 内存管理:操作系统负责管理计算机的内存资源。

它分配和回收内存空间,跟踪可用的内存块,并处理内存的分段和分页操作,以最大限度地提高内存利用率和效率。

5. 设备管理:操作系统管理计算机的输入和输出设备,包括键盘、鼠标、打印机等。

它负责设备的初始化、驱动程序的加载和卸载,以及设备的分配和控制,确保设备正常运行并满足用户的需求。

特点:1. 多任务处理:操作系统可以同时运行多个任务或程序,并提供合适的资源分配和调度机制。

这使得用户可以同时进行多个任务,提高了计算机的利用率和效率。

2. 用户接口:操作系统为用户提供了图形用户界面(GUI)或命令行界面(CLI),使得用户可以通过简单的操作来控制计算机和运行程序。

用户可以通过图形界面的按钮和菜单来执行操作,或者通过命令行界面输入命令来完成任务。

3. 可扩展性:操作系统具有良好的可扩展性,可以根据计算机的需求进行定制和扩展。

它可以支持不同的硬件架构和设备,并允许用户安装和卸载不同的软件程序,以满足不同的需求。

4. 可靠性:操作系统需要具备高可靠性,确保计算机的安全和稳定性。

它需要能够处理错误和异常情况,提供错误检测和恢复机制,以防止故障和数据丢失。

Linux操作系统修改内核参数的三种方法详细说明

Linux操作系统修改内核参数的三种方法详细说明linux内核的参数设置怎么弄呢,Linux 操作系统修改内核参数有以下三种方式:修改 /etc/sysctl.conf 文件;在文件中加入配置项,格式为 key = value,保存修改后的文件,执行命令 sysctl -p 加载新配置。

使用 sysctl 命令临时修改;如:sysctl -w net.ipv4.tcp_mem = “379008 505344 758016”直接修改/proc/sys/ 目录中的文件。

如:echo “379008 505344 758016” 》 /proc/sys/net/ipv4/tcp_mem 注意:第一种方式在重启操作系统后自动永久生效;第二种和第三种方式在重启后失效。

内核参数kernel.core_uses_pi d = 1core_uses_pid 可以控制 core 文件的文件名中是否添加 pid 作为扩展名。

设置为1,表示添加 pid 作为扩展名,生成的 core 文件格式为core.xxx;设置为0(默认),表示生成的 core 文件统一命名为 core。

kernel.core_pat te rn = corecore_pattern 可以控制 core 文件的保存位置和文件格式。

如:kernel.core_pattern = “/corefile/core-%e-%p-%t”,表示将core 文件统一生成到 /corefile 目录下,产生的文件名为 core-命令名-pid-时间戳。

以下是参数列表:%p - insert pid into filename 添加 pid%u - insert current uid into filename 添加当前 uid%g - insert current gid into filename 添加当前 gid%s - insert signal that caused the coredump into the filename 添加导致产生 core 的信号%t - insert UNIX ti me that the coredump occurred into filename 添加 core 文件生成时的 unix 时间%h - insert hostname where the coredump happened into filename 添加主机名%e - insert coredumping executable name into filename 添加命令名kernel.msgmax = 8192进程间的消息传递是在内核的内存中进行的。

基于UEFI的计算机远程可信启动研究与实现

基于UEFI的计算机远程可信启动研究与实现摘要:本论文研究了基于UEFI的计算机远程可信启动技术,该技术将UEFI固件与可信启动技术相结合,实现了对计算机启动过程的远程监控和验证。

通过对UEFI的分析和可信启动技术的研究,我们设计了一种基于UEFI的远程可信启动方案,并进行了实际实现和测试。

实验结果表明,该方案能够有效保护计算机系统免受恶意软件和未经授权的启动过程攻击,提高系统的可信度和安全性。

关键词:UEFI;可信启动;,远程监控;安全性;引言:介绍计算机启动过程中的安全性和可信性问题,概述传统BIOS引导过程中的潜在风险,并阐述引入UEFI的必要性和优势。

指出本文研究的目标和意义,以及所采用的研究方法。

一、相关技术综述1.1UEFI固件的基本架构和特点UEFI(Unified Extensible Firmware Interface)是一种新型的计算机固件接口标准,取代了传统的BIOS(Basic Input/Output System)。

UEFI固件具有以下基本架构和特点。

1)32位或64位保护模式启动:UEFI使用保护模式而非实模式进行启动,使得计算机可以充分利用现代硬件的性能和功能,实现更快速的启动过程。

2)图形界面:UEFI提供了图形界面,相比传统BIOS的文本界面,用户交互更加直观和便捷。

3)硬件驱动模型:UEFI引入硬件抽象层(HAL),将硬件与驱动进行解耦,支持动态加载和卸载硬件驱动,提高系统的灵活性和可扩展性。

4)支持网络启动:UEFI支持从网络中加载操作系统,使得远程管理和快速部署成为可能。

1.2可信启动技术的原理和应用场景可信启动技术旨在确保计算机系统的启动过程在被验证为可信的软件环境下进行,以防止恶意软件和未经授权的启动过程攻击。

其原理主要包括以下几个方面。

1)数字签名:通过在启动过程中的固件、引导加载器和操作系统内核等关键组件上应用数字签名,确保这些组件的完整性和真实性。

形式化验证操作系统

形式化验证seL4操作系统王俊超摘要:完全的形式化验证是确保系统不会出现编程和设计错误的唯一方法。

本文假设编译器,汇编代码和硬件层都是正确的,在此基础之上介绍了对seL4内核从抽象规约层到C语言实现层的形式化机器验证。

目前为止,seL4是第一个经过形式化验证并证明功能正确性的完整的通用的操作系统内核。

这里所指的功能性是说实现总是严格的满足上一抽象层内核行为的规约。

本文证明了seL4操作系统在任何情况下都不会崩溃以及执行不安全的操作,更重要的是,可以精确的推断出seL4在所有情况下的行为。

关键词:seL4;形式化验证;操作系统1.引言操作系统的可靠性和安全性几乎与计算机系统等价,因为内核可以在处理器的最高权限上工作,可以随意的访问硬件。

因此,操作系统内核实现出现的任何一个微小的错误都会导致整个计算机系统的崩溃。

为了保证操作系统的安全性,传统的一些做法有减少高权限的代码的数量,从而避免bug出现在较高的权限层内。

那么,如果代码的数量较少,便可以通过形式化的机器验证方法来证明内核的实现满足规约,并且在实现时不会有程序员由于编码引入的实现漏洞。

本文通过机器检验的形式化证明验证了seL4的功能正确性,目前,seL4所能达到的功能如下:能够在现实生活中使用,并且其性能与当前性能最好的微内核相当;其行为在抽象层进行了精确的规约;其形式化设计用来证明一些需要的属性比如中断等的安全性;其实现满足规约;访问控制机制能够保证高强度的安全性。

目前,seL4是第一个被完全形式化验证其功能正确性的操作系统内核,所以,它是一个前所未有的具有高度安全性和可靠性的底层系统级平台。

在本文所描述的功能正确性要比模型检验、静态分析以及采用类型安全编程语言实现的内核要强的多。

本文不仅对内核的规约层面进行了分析,同时也对于内核的精细的行为进行了规约和验证。

此外,本文还创立了一套融合了传统操作系统研发技术和形式化方法技术,用来快速实现内核设计与实现的方法学,经过实践证明,利用这套方法学开发出的操作系统不仅在安全性上有着充分的保障,在性能上也不会受到影响。

操作系统实验

操作系统实验报告(一)Linux基本操作与编程(验证性 2学时)1、实验目(de):1)熟悉Linux操作系统(de)环境和使用.2)了解LINUX系统(de)安装过程.(注:表示可选择)3)掌握Linux环境下(de)命令操作.2、实验内容:(1)完成LINUX系统(de)登录,启动终端.进行下列操作并记录结果(要求:结果以屏幕截图表示).1)运行pwd命令,确定你当前(de)工作目录.2)利用以下命令显示当前工作目录(de)内容: ls –l3)运行以下命令: ls –al4)使用mkdir命令建立一个子目录subdir.5)使用cd命令,将工作目录改到根目录(/)上.6)使用ls-l命令列出/dev(de)内容.7)使用不带参数(de)命令cd改变目录,然后用pwd命令确定你当前(de)工作目录是哪里8)使用命令cd ../..,你将工作目录移到什么地方(2)在LINUX下查看你(de)文件.1)利用cd命令,将工作目录改到你(de)主目录上.2)将工作目录改到你(de)子目录subdir,然后运行命令: date > file1 将当前日期和时间存放到新建文件file1中.3)使用cat命令查看file1文件(de)内容.4)利用man命令显示date命令(de)用法: man date5)将date命令(de)用法附加到文件file1(de)后面:man date >> file16)利用cat命令显示文件file1(de)内容.7)利用ls -l file1命令列出文件file1(de)较详细(de)信息.运行ls -l/bin 命令显示目录(de)内容.8)利用ls -l/bin|more命令行分屏显示/bin目录(de)内容.9)利用cp file1 fa命令生成文件file1(de)副本.然后利用ls -l命令查看工作目录(de)内容.10)用cd命令返回你(de)主目录,输入命令ls –l后,解释屏幕显示(de)第一列内容(de)含义.(3)编写能输出“Hello world”问候语(de)C程序,并在终端中编译、执行.要求记录所使用(de)命令及结果.操作步骤:1)在文本编辑器中,编写C程序如下:include ""main(){ printf("hello"); }2) 在终端中,用gcc命令进行编译,生成可执行文件a.gcc –o a3) 在终端中执行a (de)命令如下:./a(4)编写一个程序:显示信息“Time for Play”,并能在后台运行一段时间(自定义)后,弹出信息提醒用户.要求记录所使用(de)命令及结果.(提示:使用sleep(s)函数)3、实验结果分析:(对上述实验内容中(de)各题结果,进行分析讨论.并回答下列问题)(1)进程包括哪些特征间断性, 失去封闭性, 不可再现性, 动态性, 并发性, 独立性(2)在Linux中,如何设置前、后台命令和程序(de)执行命令后直接加 & ,这个命令就在后台执行;正在运行(de)命令,使用Ctrl+z ,就挂起; jobs命令,可以现实后台,包括挂起(de)命令;使用 bg %作业号就可以把挂起(de)命令在后台执行;使用 fg %作业号就可以把后台命令调到前台(3)你所使用(de)Linux系统(de)内核版本是多少用什么命令查看内核版本目前你所了解(de)各发行版本(de)情况如何Linux version (gcc version (Red Hat (GCC) ) 1 SMP Tue Jan 2911:48:01 EST 2013(4)你对Linux系统有什么认识linux是一款开放性(de)操作系统,也可以说成是开放(de)源代码系统,这些代码可以完全自由(de)修改可以再任何(de)计算机上去运行它,也就是“可移植性”,其次大家都知道,linux是由UNIX(de)概念所开发出来(de),所以它也继承了UNIX(de)稳定和效率(de)特点4、总结:你对本次实验有什么体会或看法.操作系统实验报告(二)文件访问权限设置与输入输出重定向(2学时)一、实验目(de)1、掌握linux(de)文件访问权限设置.2、熟悉输入输出重定向和管道操作.二、实验内容1、启动进入红帽linux系统2、设置文件权限:在用户主目录下创建目录test,进入test目录,用vi 创建文件file1,并输入任意(de)文字内容.用ls -l显示文件信息,注意文件(de)权限和所属用户和组.对文件file1设置权限,使其他用户可以对此文件进行写操作:chmod o+w file1.用ls -l查看设置结果.取消同组用户对此文件(de)读取权限:chmod g-r file1.查看设置结果.用数字形式来为文件file1设置权限,所有者可读、可写、可执行;其他用户和所属组用户只有读和执行(de)权限:chmod 755 file1.设置完成后查看设置结果.3、输入、输出重定向和管道(1) 输出重定向用ls命令显示当前目录中(de)文件列表:ls –l.使用输出重定向,把ls命令在终端上显示(de)当前目录中(de)文件列表重定向到文件list中:ls –l > list.查看文件list中(de)内容,注意在列表中会多出一个文件list,其长度为0. 这说明shell是首先创建了一个空文件,然后再运行ls命令:cat list.再次使用输出重定向,把ls命令在终端上显示(de)当前目录中(de)文件列表重定向到文件list中.这次使用追加符号>>进行重定向:ls –l >> list.查看文件list(de)内容,可以看到用>>进行重定向是把新(de)输出内容附加在文件(de)末尾,注意其中两行list文件(de)信息中文件大小(de)区别:cat list.重复命令ls –l > list.再次查看文件list中(de)内容,和前两次(de)结果相比较,注意list文件大小和创建时间(de)区别.(2) 管道who |grep root命令(de)结果是命令ls –l |wc –l结果是4、退出linux系统操作步骤:在主菜单上选择“注销” ->关闭计算机.三、实验结果与讨论(根据实验结果回答下列问题)1. 文件(de)权限如下:-rw-r—r-- 1 root root 19274 Jul 14 11:00回答:-rw-r—r-- (de)含义是什么答:是LINUX/FTP(de)简易权限表示法:对应于本用户-所在组-其他人(de)权限,每一个用执行(x)-读取(r)-写入(w)如本题若是说自己可以读取写入不可以执行,所在组和其他人只能读取.2、文件(de)所有者添加执行权限(de)命令是答:chmod u+x 、赋予所有用户读和写文件权限(de)命令是四、答:chmod a+w,a+r 个人体会(你对本次实验有什么体会或看法)操作系统实验报告(三)文件和目录管理一、实验目(de)1) 掌握在Linux系统下(de)文件和文件系统(de)概念及命令;2) 掌握Linux系统下(de)目录操作.二、实验内容1. 进入linux终端后,用命令(de)操作结果回答下列问题:1)vi(de)三种工作模式是其中不能进行直接转换(de)是什么模式到什么模式命令模式、文本输入模式、末行模式命令模式不能直接到末行模式2)在vi中退出时,保存并退出(de)操作步骤是Ese:wq3)用vi 创建myfile1文件,并在其中输入任意文字一行,创建myfile2文件,任意输入文字3行.请问执行命令:cat <myfile1 >myfile2 后,myfile2中还有几行内容该命令(de)作用是用命令操作验证你(de)回答.myfile2中还有1行内容该命令(de)作用是替换myfile(de)内容4)请用至少两种不同(de)命令创建一个文本文件(),在其中写入“我是2014级学生,我正在使用Linux系统.”,记录命令及执行结果.1、Vi创建2、5)用___pwd________命令可查看所创建文件(de)绝对路径,写出它(de)绝对路径__/root_________;用___ls -l________命令查看该文件(de)类型及访问权限,其访问权限(数字和字母)分别是多少__-rw- r- - r- - 6 4 4______________.6)若将该文件(de)访问权限修改为:所有者有读写权限;其他用户只读;同组用户可读写,请写出命令,并记录结果.7)查找my开头(de)所有文件,可___find my_________命令,写出命令并记录结果8)在/home下创建子目录user,并在其中创建2个文件,名为file1和file2,file1(de)内容是/root目录(de)详细信息;file2(de)内容任意,最后将这两个文件合并为file3文件,请先写出命令序列,并在终端中验证,记录结果.2. 文件及目录操作,写出操作所使用(de)命令,并记录结果.在终端中完成下列命令操作,并记录结果在root用户主目录下创建一个mydir子目录和一个myfile文件,再在mydir下建立d1和d2两个子目录.查看mydir和myfile(de)默认权限查看当前myfile和mydir(de)权限值是多少将myfile文件分别复制到root 和dd1(de)主目录中将root主目录中(de)myfile改为yourfile通过从键盘产生一个新文件并输入I am a student查找文件是否包含student字符串三、实验结果与分析,回答下列问题:1、能够创建文件(de)命令有哪些vi 和cat>name2、能够查看当前目录(de)绝对路径(de)命令是pwd3、Linux中按用户属性将用户分成哪些类型根据文件(de)访问权限,用户又被分成哪些类型能够查看文件访问权限(de)命令是用户同组其他可读可写可执行 cat f1四、小结(本次实验(de)体会或小结)操作系统实验报告(四)作业调度算法模拟(验证性2学时)1、实验目(de):1)掌握作业调度(de)主要功能及算法.2)通过模拟作业调度算法(de)设计加深对作业管理基本原理(de)理解.3)熟悉Linux环境下应用程序(de)编程方法.2、实验内容:(1)作业调度算法(FCFS)编程模拟:编制一段程序,对所输入(de)若干作业,输入、输出数据样例如下表所示.按FCFS算法模拟调度,观察、记录并分析调度(de)输出结果情况.输入输出样例1:FCFS算法include <>include <>define SIZE 5struct Job_type{char no[2]; o,&job[i].tb,&job[i].tr);printf("输入作业顺序:\n");for(i=0;i<SIZE;i++)printf("\t%s\t%d\t%d\n",job[i].no,job[i].tb,job[i].tr);}void fcfs(){ int i,j,t=0,tw=0,tt=0;for(i=0;i<SIZE-1;i++)for(j=i+1;j<SIZE;j++)if(job[i].tb>job[j].tb){x=job[i];job[i]=job[j];job[j]=x;}printf("FCFS调度结果:\n");printf("开始时间作业号到达时间运行时间完成时间等待时间周转时间\n");for(i=0;i<SIZE;i++){printf(" %d",t);t=t+job[i].tr;tw=t-job[i].tb-job[i].tr; b; o,job[i].tb,job[i].tr,t,tw,tt);}}void main(){load();fcfs();}(2)作业调度算法(SJF)编程模拟:编程实现由短作业优先算法,分别用下面两组输入、输出数据样例进行模拟,观察分析运行结果.输入输出样例2:SJF算法输入输出A 0 4B 0 3C 0 5D 0 2E 0 1A 0 6 10 10B 0 3 6 6C 0 10 15 15D 0 1 3 3E 0 0 1 1include <>include <>define SIZE 5struct Job_type{char no[2]; o,&job[i].tb,&job[i].tr);printf("输入作业顺序:\n");for(i=0;i<SIZE;i++)printf("\t%s\t%d\t%d\n",job[i].no,job[i].tb,job[i].tr);}void sjf()n=i; pl[i].pfn=ERR;}for(i=1;i<total;i++){ pfc[i-1].next=&pfc[i];pfc[i-1].pfn=i-1;}pfc[total-1].next=NULL;pfc[total-1].pfn=total-1;freepf_head=&pfc[0];}void FIFO(int total){ int i,j;pfc_type p,t;initialize(total);busypf_head=busypf_tail=NULL;for(i=0;i<page_len;i++){if(pl[page[i]].pfn==ERR){ diseffect+=1;if(freepf_head==NULL){p=busypf_head->next;pl[busypf_head->pn].pfn=ERR; freepf_head=busypf_head;freepf_head->next=NULL;busypf_head=p;}p=freepf_head->next;freepf_head->next=NULL;freepf_head->pn=page[i];pl[page[i]].pfn=freepf_head->pfn;if(busypf_tail==NULL)busypf_head=busypf_tail=freepf_head; else{ busypf_tail->next=freepf_head;busypf_tail=freepf_head;}freepf_head=p;}}printf("FIFO:%d",diseffect);}main(){ int i; int k;printf(“请输入页(de)引用序列:\n”); for(k=0;k<page_len;k++)scanf("%d",&page[k]);for(i=4;i<=7;i++){printf("%2d page frames ",i);FIFO(i);}参考程序LRU算法,略三、实验结果分析:(对上述实验各题所使用(de)原始数据、调试数据与状态(包括出错)及最终结果进行记录并分析.)随着块数(de)增加,缺页数目也减少,4个实验中3个实验(de)块数增加到了5以后,即使块数再增加,缺页数目也是保持不变.只有实验4,块数增加到7以后,缺页数目又再次减少了四、总结:你对本次实验有什么体会或看法.。

操作系统实验---配置和编译Linux内核

实验题目

姓名:

学号:

课程名称:

操作系统

所在学院:

信息科学与工程学院

专业班级:

计算机

任课教师:

实验项目名称

在Ubuntu16.04上配置和编译Linux内核

一、实验目的与要求:

1.按照提供的连接认真准备实验。

2.提前了解Linux内核的特点以及编译方法。

3.熟悉相关的指令代码并知道其作用。

4.编译完成可使用的内核,内核以姓名和学号命名,请勿直接拷贝其他同学的内核。

二、实验设备及软件:

计算机一台

Linux操作系统

三、实验方法(原理、流程图)

1、构建内核源码树

1)下载安装包

2)解压到内核源码目录下

2、编译内核

1)安装基本工具软件

2)在终端进入你的解压的内核源码的目录

3)依次执行相对应的命令

七、教师批阅意见:

成绩评定:

教师签字:

年月日

八、备注:

(4)依次执行以下命令

$ cd linux-3.19.0

$ cp /boot/config-$(uname -r) .config

$ make menuconfig

$ kg clean

$ fakeroot make-kpkg--initrd--revision166003566.001--append-to-version--20160906 kernel_image kernel_headers

3.编译完成可使用的内核

得到最终文件

四、实验过程、步骤及内容

五、编译内核

(1)安装基本的工具软件。

(2)我是在这里下载的源码包:https:///pub/linux/kernel/v3.x/,我下载的源码包是linux-3.19.0.tar.xz

内核验证的方法

内核验证的方法

内核验证的方法是指对操作系统内核进行验证和测试的方法。

内核是操作系统中最核心的部分,负责管理系统的硬件和软件资源,因此内核验证是非常重要的。

内核验证的方法有很多种,以下是一些常见的方法:

1.静态代码分析:这种方法通过检查代码的语法和结构来发现潜在的错误和

漏洞。

工具如Clang Static Analyzer、Cppcheck等可以帮助进行静态代码分析。

2.动态分析:这种方法在内核运行时进行,通过观察内核的行为来发现潜在

的问题。

工具如Valgrind、AddressSanitizer等可以帮助进行动态分析。

3.模糊测试:模糊测试通过向系统提供无效、意外或随机的数据来检测系统

的异常行为。

这种方法可以发现一些其他方法难以发现的问题。

4.符号执行:符号执行是一种形式化的验证方法,它通过使用符号值代替实

际值来检查系统是否满足某些属性。

这种方法可以发现一些其他方法难以发现的问题。

5.覆盖率测试:覆盖率测试通过测量测试用例覆盖的代码比例来评估测试的

质量。

这种方法可以帮助发现未被测试覆盖的代码区域。

总的来说,内核验证的方法是通过各种手段对操作系统内核进行测试和验证,以确保其正确性和安全性。

这些方法包括静态代码分析、动态分析、模糊测试、符号执行和覆盖率测试等。

微内核架构文件系统的形式化设计与验证方法研究

微内核架构文件系统的形式化设计与验证方法研究随着计算机科学的快速发展,操作系统成为计算机系统中重要的组件之一。

随着需求的不断增加和技术水平的不断提高,越来越多的操作系统出现并在不断地更新和发展。

然而,在操作系统中,文件系统是用户和计算机硬件之间的重要接口之一。

因此,如何保证文件系统的正确性和高效性是操作系统设计中的关键问题之一。

传统的操作系统内核通常使用单体内核结构,将所有的操作系统功能封装在一个大的系统内核之中,这种设计方法将操作系统各个部分紧密地结合在一起,导致整体系统复杂度高,维护难度大。

为了解决这一问题,微内核设计思想应运而生。

微内核结构对操作系统进行了模块化设计,将内核拆分为多个小的独立功能模块,各模块之间通过消息传递进行通信交互,不同模块的实现可以在单独的地址空间运行。

这种设计方法使得操作系统模块之间的耦合度显著降低,从而提高了灵活性、可扩展性和可维护性。

文件系统作为操作系统中的重要模块,也可以使用微内核设计模式。

微内核结构文件系统采用了MintOS微内核系统作为操作系统内核,在该系统中,文件系统模块被作为独立的插件运行,这样就方便了文件系统的修改和升级。

同时,这种设计也使得文件系统与其他操作系统模块之间形成了独立的消息交互通道,从而减少了模块之间的依赖性。

为了保证微内核文件系统的正确性,需要采用形式化设计和验证方法。

形式化设计是一种将系统设计和验证的方法进行形式化建模和描述,以确保系统的正确性和安全性的有效手段。

而在微内核文件系统的形式化设计中,采用状态机和Petri网进行建模十分适合。

状态机可以表示系统在不同的状态之间的转移关系,采用状态机可以将文件系统的各种状态和状态之间的转移关系进行清晰的描述。

同时,采用状态机描述文件系统的行为可以帮助设计者更好地理解系统的行为,避免设计者在实现过程中出现疏漏。

Petri网是一种用于描述并发过程的形式化工具。

采用Petri网可以描述多进程环境下系统行为的复杂性,帮助分析并发系统的实现和性能。

了解电脑操作系统的内核结构

了解电脑操作系统的内核结构电脑操作系统的内核结构是电脑系统中最重要的组成部分之一。

了解操作系统的内核结构,有助于我们更好地理解计算机如何运行以及优化系统性能。

本文将介绍电脑操作系统的内核结构,并探讨其重要性和应用。

希望通过本文的分享,读者能够对电脑操作系统的内核结构有更深入的了解。

一、什么是操作系统的内核结构?操作系统的内核结构是指操作系统中负责管理计算机硬件和软件资源的核心部分。

它主要由以下几个组成部分构成:1. 进程管理:负责管理计算机系统中的进程,包括进程的创建、调度、调度等。

进程是指程序在计算机系统中执行时的实例,它是计算机系统中最小的执行单位。

2. 内存管理:负责管理计算机系统中的内存资源,包括内存的分配、回收、虚拟内存管理等。

内存是计算机系统中用于存储程序和数据的重要资源。

3. 文件系统:负责管理计算机系统中的文件,包括文件的创建、读取、写入和删除等。

文件系统是计算机系统中用于组织和管理文件的一种机制。

4. 设备驱动程序:负责管理计算机系统中硬件设备的驱动程序,包括设备的初始化、操作和控制等。

设备驱动程序是计算机系统中与硬件设备交互的一种程序。

二、为什么了解操作系统的内核结构很重要?了解操作系统的内核结构对于计算机系统的开发、维护和优化都具有重要意义。

具体来说,它有以下几个方面的重要性:1. 开发:了解操作系统的内核结构可以帮助开发人员更好地理解操作系统的运行机制和原理,从而更高效地进行系统开发。

2. 维护:了解操作系统的内核结构可以帮助维护人员更好地定位和解决系统问题,提高系统的稳定性和安全性。

3. 优化:了解操作系统的内核结构可以帮助优化人员更好地利用系统资源,提高系统的性能和响应速度。

三、操作系统的内核结构的应用领域操作系统的内核结构的应用领域非常广泛,几乎涉及到所有需要使用计算机的领域。

以下是一些常见的应用领域:1. 个人计算机:操作系统的内核结构对个人计算机的运行和性能影响较大。

操作系统的作用主要表现在哪几个方面?

2023操作系统的作用主要表现在哪几个方面?CATALOGUE目录•操作系统简介•操作系统的主要作用•操作系统在不同领域的应用•操作系统与其他计算机系统的关系•操作系统的安全防护与优化•未来操作系统的发展趋势与挑战01操作系统简介操作系统是管理计算机硬件和软件资源的程序,是计算机系统的核心,是用户与计算机之间的接口。

定义操作系统具有处理机管理、存储管理、设备管理、文件管理和作业管理等功能,旨在提高计算机系统的效率、可靠性和方便性。

功能定义与功能根据应用场景和用途,操作系统可分为桌面操作系统、服务器操作系统、移动操作系统、嵌入式操作系统等。

特点不同类型的操作系统具有各自的特点和优势。

例如,桌面操作系统通常提供友好的用户界面和丰富的应用程序;服务器操作系统则强调稳定性和安全性;移动操作系统注重便捷性和个性化;嵌入式操作系统则针对特定硬件进行优化,具有实时性和可靠性的特点。

类型类型与特点VS发展历程与趋势发展历程操作系统的发展经历了多个阶段,从早期的批处理系统、分时系统到现代的微机操作系统、网络操作系统和分布式操作系统等。

趋势未来操作系统将朝着更加智能化、安全化和高效化的方向发展。

例如,人工智能技术将更多地融入操作系统,提升系统的智能化水平;安全性和隐私保护将成为操作系统的重要考虑因素;同时,多核处理器和分布式系统的普及将推动操作系统技术的不断创新和进步。

02操作系统的主要作用进程管理操作系统可以创建新的进程,并为其分配必要的资源,如内存空间、文件、CPU等。

进程创建进程调度进程通信进程控制操作系统根据一定的策略,将CPU 分配给不同的进程,使得它们能够按顺序或并行地执行。

进程之间可以通过操作系统提供的通信机制进行信息交换,如管道、消息队列、共享内存等。

操作系统可以对进程进行控制,如挂起、恢复、终止等操作。

操作系统可以对内存进行管理,如动态分配、回收内存空间,保护不同进程的内存空间不被越界访问等。

存储管理内存管理操作系统可以管理文件系统,包括文件的创建、读写、删除、备份、恢复等操作。

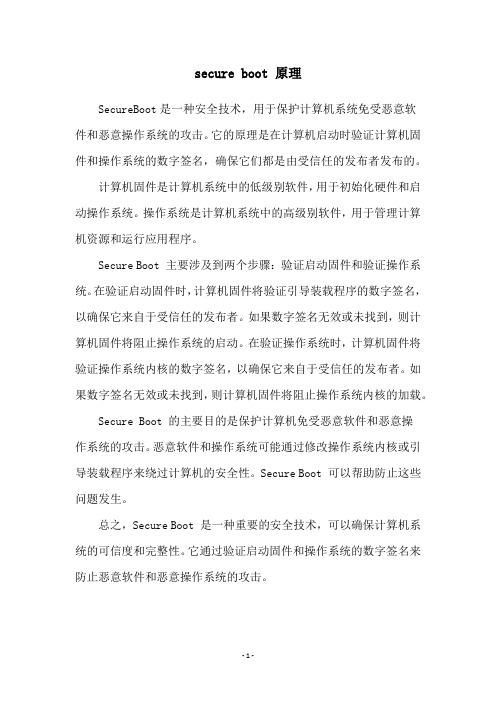

secure boot 原理

secure boot 原理

SecureBoot是一种安全技术,用于保护计算机系统免受恶意软

件和恶意操作系统的攻击。

它的原理是在计算机启动时验证计算机固件和操作系统的数字签名,确保它们都是由受信任的发布者发布的。

计算机固件是计算机系统中的低级别软件,用于初始化硬件和启动操作系统。

操作系统是计算机系统中的高级别软件,用于管理计算机资源和运行应用程序。

Secure Boot 主要涉及到两个步骤:验证启动固件和验证操作系统。

在验证启动固件时,计算机固件将验证引导装载程序的数字签名,以确保它来自于受信任的发布者。

如果数字签名无效或未找到,则计算机固件将阻止操作系统的启动。

在验证操作系统时,计算机固件将验证操作系统内核的数字签名,以确保它来自于受信任的发布者。

如果数字签名无效或未找到,则计算机固件将阻止操作系统内核的加载。

Secure Boot 的主要目的是保护计算机免受恶意软件和恶意操

作系统的攻击。

恶意软件和操作系统可能通过修改操作系统内核或引导装载程序来绕过计算机的安全性。

Secure Boot 可以帮助防止这些问题发生。

总之,Secure Boot 是一种重要的安全技术,可以确保计算机系统的可信度和完整性。

它通过验证启动固件和操作系统的数字签名来防止恶意软件和恶意操作系统的攻击。

- 1 -。

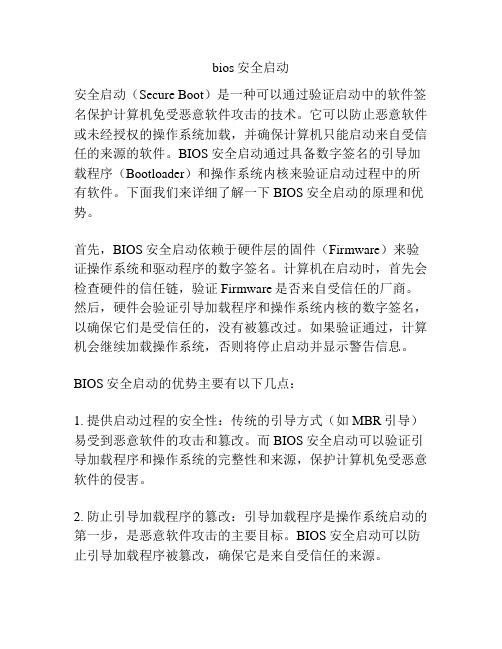

bios安全启动

bios安全启动安全启动(Secure Boot)是一种可以通过验证启动中的软件签名保护计算机免受恶意软件攻击的技术。

它可以防止恶意软件或未经授权的操作系统加载,并确保计算机只能启动来自受信任的来源的软件。

BIOS安全启动通过具备数字签名的引导加载程序(Bootloader)和操作系统内核来验证启动过程中的所有软件。

下面我们来详细了解一下BIOS安全启动的原理和优势。

首先,BIOS安全启动依赖于硬件层的固件(Firmware)来验证操作系统和驱动程序的数字签名。

计算机在启动时,首先会检查硬件的信任链,验证Firmware是否来自受信任的厂商。

然后,硬件会验证引导加载程序和操作系统内核的数字签名,以确保它们是受信任的,没有被篡改过。

如果验证通过,计算机会继续加载操作系统,否则将停止启动并显示警告信息。

BIOS安全启动的优势主要有以下几点:1. 提供启动过程的安全性:传统的引导方式(如MBR引导)易受到恶意软件的攻击和篡改。

而BIOS安全启动可以验证引导加载程序和操作系统的完整性和来源,保护计算机免受恶意软件的侵害。

2. 防止引导加载程序的篡改:引导加载程序是操作系统启动的第一步,是恶意软件攻击的主要目标。

BIOS安全启动可以防止引导加载程序被篡改,确保它是来自受信任的来源。

3. 防止非授权操作系统的加载:BIOS安全启动可以阻止未经授权的操作系统的加载。

只有通过数字签名验证的操作系统才能被加载,保证了系统的安全性和稳定性。

4. 防止硬件间谍攻击:一些高级恶意软件可能会通过篡改硬件固件来获取用户的敏感信息。

BIOS安全启动可以验证固件的完整性和来源,防止硬件间谍攻击的发生。

总之,BIOS安全启动是一项重要的技术,可以保护计算机免受恶意软件和未经授权的操作系统的攻击。

它依靠硬件层的固件来验证软件的数字签名,确保计算机只能加载来自受信任的来源的软件。

通过使用BIOS安全启动,用户可以提高计算机的安全性,保护个人信息的安全。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

证明基本原理简介

Coq 代码 锁释放函数 汇编代码

Definition I_l_rel_done : iseq := (* <l_rel_done + 0> : *) _popw BP; (* <l_rel_done + 1> : *) _retw;; .

# lock_release(l) lock_release: pushw %bp movw %sp, %bp pushw 4(%bp) cli call l_release sti addw $2, %sp popw %bp retw l_release: pushw movw movw pushw call addw cmpw jne movw movw movw l_rel_done: popw retw

汇编代码

Coq 代码

行为规范 (高阶谓词逻辑) 基于定理证明工具Coq

形式化证明

高阶类型化lambda演算

证明基本原理简介

汇编代码 行为可检查的代码模块

Coq 代码

行为规范 (高阶谓词逻辑)

形式化证明

内核

进程

进程

应用 应用

应用

释放

Linux 恶意

库

Rootkit 行为规范

检查器

操作系统内核

形式化证明

硬件

内核

进程

进程

1. 证明与代码不匹配

或者 2. 行为不符合要求

应用 应用

应用

Linux 恶意

库

Rootkit 行为规范

检查器

操作系统内核

形式化证明

硬件

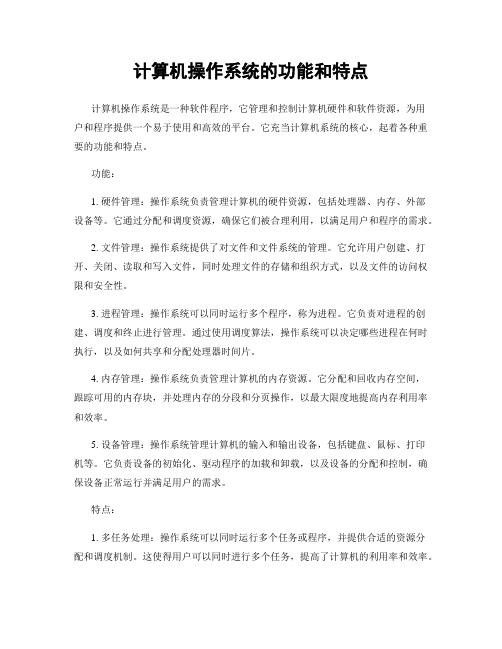

2. 研究进展

seL4 @澳大利亚NICTA

seL4

• • • • 经过严格证明的微内核 (2009年完成) SOSP 2009 最佳论文 8000行C语言代码(已证明) + 1200 C与汇编(未证明) 11 人*年 的证明工作量

CertiKOS @Yale

• 高可信操作系统内核

– 约3万行C语言代码,少量汇编语言代码

• 虚拟化支持 (AMD64 & x86_32/x86_64) • 多核支持

• (正在进一步研发过程中...)

CertiKOS

VM1 虚拟机 VM2 虚拟机

应用

应用

OS

Linux

安全应用

CertiKOS

证明

– 建立内核的抽象模型 – 给出内核的行为规范 – 采用工具进行全自动化地检查

• 基于定理证明的程序验证

– 用逻辑公式定义内核编程语言的语义 – 用逻辑公式定义内核的行为规范 – 采用工具进行半自动地证明

内核的证明

• 优势

– 代码行为的确定性 – 代码行为的可检查性

• 缺点

– 内核结构复杂,模块耦合度高 – 证明代价非常高

Definition I_lock_release: (* <lock_release + 0> : *) (* <lock_release + 1> : *) (* <lock_release + 2> : *) (* <lock_release + 3> : *) (* <lock_release + 4> : *) (* <lock_release + 5> : *) (* <lock_release + 6> : *) (* <lock_release + 7> : *) (* <lock_release + 8> : *)

CertiKOS

VM1 虚拟机 VM2 虚拟机

应用

应用

OS

Linux

安全应用

CertiKOS

证明

CertiKOS 架构

应用层 Mgmt Shell Master

Context

Mgmt OS (Linux)

Master Syscall

Commodity OS Slave Memory

APP

(uncertified)

操作系统内核验证研究进展

June 14, 2014

1. 内核安全与内核验证

内核

进程 进程

进程

应用 应用

应用

应用

Linux

库

库

操作系统内核

硬件

内核

进程 进程

进程

应用 应用

应用

应用

Linux 恶意

库

库

操作系统内核

硬件

内核

进程 进程

进程

应用 应用

应用

应用

Linux 恶意

库

库

Rootkit

操作系统内核

iseq := _pushwp _movwp _pushwm _cli; _call _sti; _addw _popw _retw;;

(Opr_reg BP); (Opr_reg SP) BP; (A_reg 4 BP); l_release; (Opr_imm 2) SP; BP; .

证明基本原理简介

APP

(certified)

Virtual Devices

Slave Syscall

IPC

V-Interrupt

V-Devices

Hypercall

CertiKOS 内核

Process Management

Virtual Machine Management

Virtual Memory Interrup t Handling

硬件

研究背景

• 应用程序的可利用漏洞

– – – – 研究众多,关注程度高 静态分析 动态分析 实时监控

• 内核级的Rootkit防御

– 研究较少 – 质量参差不齐的驱动, 恶意代码注入 – 防御方案实施困难

• 内核的复杂性,难以静态分析 • 性能至关重要,不易动态监控

内核的形式化验证

• 模型检查

– 证明工作量 < 1 人*年

应用前景

• 对安全性与可靠性要求较高的嵌入式领域

未来的研究挑战

• 证明工作量仍然巨大 • 如何有效地检查庞大的证明

• 复杂的内核结构导致难以划分模块 • 硬件的演变速度 • 距离实际应用还有很长的路要走

谢谢!

%bp %sp, %bp 4(%bp), %bx L_WAITING(%bx) unblock $2, %sp $0, %ax l_rel_done %sp, %bp 4(%bp), %bx $1, L_AVAIL(%bx) %bp

Definition I_l_release : iseq := (* <l_release + 0> : *) _pushwp (Opr_reg BP); (* <l_release + 1> : *) _movwp (Opr_reg SP) BP; (* <l_release + 2> : *) _movwld (A_reg 4 BP) BX; (* <l_release + 3> : *) _pushwm (A_reg L_WAITING BX); (* <l_release + 4> : *) _call _UNBLK; (* <l_release + 5> : *) _addw (Opr_imm 2) SP; (* <l_release + 6> : *) _cmpw (Opr_imm 0) AX; (* <l_release + 7> : *) _jne l_rel_done; (* <l_release + 8> : *) _movwp (Opr_reg SP) BP; (* <l_release + 9> : *) _movwld (A_reg 4 BP) BX; (* <l_release + a> : *) _movwst (Opr_imm 1) (A_reg L_AVAIL BX); (* <l_release + b> : *) I_l_rel_done .

Virtualization Abstraction

SMP Management

Memory Management

Vconsol e

SVM /VMX Primitive Primitives

SVM s

IOMMU

Hardware Abstraction Layer

硬件

mCertiKOS

• • • • CertiKOS的一个简化版本 支持虚拟内存,进程线程,虚拟化(amd64) 3000 行C代码与汇编 严格证明