基于HTTP协议报文分析的计算机网络取证研究

计算机网络实验报告 HTTP协议分析

江西师范大学计算机信息工程学院学生实验报告

专业_计算机科学与技术(师范)姓名_ 十年学号_0908061187 日期 2011/4/10

4、实验分析与思考

(1)

由上图可知通过三次握手连接成功,请求方式为GET;HTTP为1.0版本;浏览器类型是Mozilla/5.0;Host行定义了目标所在的主机;If-Modified-Since行表示代理服务器发送给Web服务器的HTTP请求报文,以判断页面是否有更新

(2)

由上图请求的响应报文中可知,Request Phrase:行说明请求的对象当前未经修改;sever:表示该报文是由IIS服务器产生的;Date:行指示产生并发送该响应报文的日期和时间;Last-Modified:行指示看对象创建或者最后修改的日期和时间。

第8章 网络取证解析

HTTP协议服务器响应状态码

编码 200 描述 成功,页面被找到并返回给客户.

301/302/3 页面被移走.客户请求的页面已经被移走.对没有一个文件 07 名的主目录提出的请求将产生一个30x请求,和请求一个旧 的连接一样. 401 403 404 500 501 对一个客户没有被授权访问的文件提出请求.重复的401日 志条目可能说明有列举试探攻击. 访问一个被禁止的文件. 没有找到,表示一个坏的连接. 服务器错误.缓冲区溢出可以产生服务器错误信息 方法没有执行.

4.用户名、密码与身份注册信息

拥有用户管理机制时,用户名、密码与身 份注册信息为我们确认责任人提供了方便。 需要注意是否有密码丢失、账户盗用等问 题。

7.2 WWW浏览活动

从应用的广泛性和学习、验证的方便性考 虑,该部分以微软的内置网络服务器,互 联网信息服务(Internet Information Server IIS)和微软的IE浏览器(Internet Explorer)为例。

第8章 网络取证

基于“网络就是计算机”这句名言,我们 把与网络有关的取证问题同样看作计算机 取证问题。

8.1概述

8.1.1 网络证据及来源 与网络通信活动有关的证据都可以称为 网络证据。实际上,证据最终总要被存储, 现阶段的各种数字设备本质上都可以看成 是计算机,可能存储相应的证据,如网络 交换机、路由器等。

HTTP日志的简单分末尾的 cs(User-Agent)栏信息说明浏览器信息。 第四条记录表明是一个攻击行为,想查看 文件列表,没有成功。 第五条记录表明扫描软件对该网站进行扫 描,直接针对管理入口一类的目标,结果 目标不对。 第六条记录也属扫描的情况。

http协议报文解析

竭诚为您提供优质文档/双击可除http协议报文解析篇一:利用wireshark分析http协议计算机网络实验报告年级:通信姓名:学号:实验日期:20xx年4月30日星期三实验名称:利用wireshark分析http 协议一、实验目的分析http协议二、实验环境与因特网连接的计算机,操作系统为windows,安装有wireshark、ie等软件。

三、实验步骤1、利用wireshark俘获http分组(1)在进行跟踪之前,我们首先清空web浏览器的高速缓存来确保web网页是从网络中获取的,而不是从高速缓冲中取得的。

之后,还要在客户端清空dns高速缓存,来确保web服务器域名到ip地址的映射是从网络中请求。

在windowsxp机器上,可在命令提示行输入ipconfig/flushdns完成操作。

(2)启动wireshrk分组俘获器。

(3)在web浏览器中输入:/wireshark-labs/http-wiresh ark-file1.html(4)停止分组捕获。

图1:利用wireshark俘获的http分组浏览web页面经过如下三个过程:(一)dns解析在uRl中,是一个具体的web服务器的域名。

最前面有两个dns分组。

第一个分组是将域名 转换成为对应的ip地址的请求,第二个分组包含了转换的结果。

这个转换是必要的,因为网络层协议——ip协议,是通过点分十进制来表示因特网主机的,而不是通过这样的域名。

当输入uRl时,将要求web服务器从主机上请求数据,但首先web浏览器必须确定这个主机的ip地址。

(二)tcp连接建立随着转换的完成,web浏览器与web服务器建立一个tcp 连接。

(三)http交互web浏览器使用已建立好的tcp连接来发送请求“get/http/1.1”。

这个分组描述了要求的行为(“get”)及文件(只写“/”是因为我们没有指定额外的文件名),还有所用到的协议的版本(“http/1.1”)。

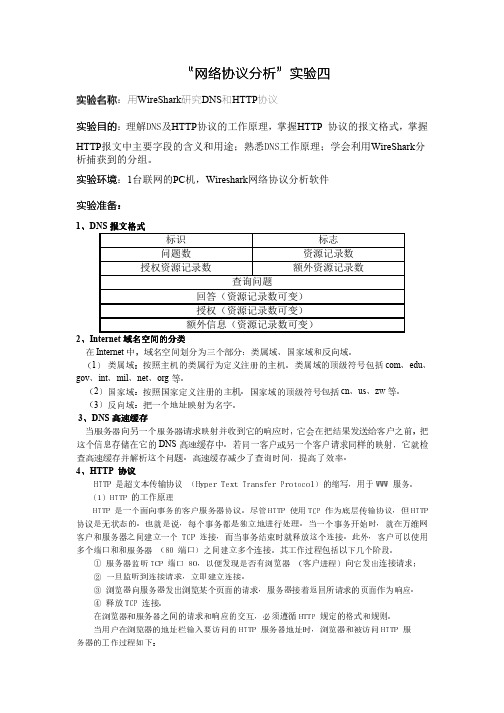

网络协议分析实验四用WireShark研究DNS和HTTP协议

“网络协议分析网络协议分析””实验实验四四实验名称:用WireShark 研究DNS 和HTTP 协议实验目的:理解DNS及HTTP 协议的工作原理,掌握HTTP 协议的报文格式,掌握HTTP 报文中主要字段的含义和用途;熟悉DNS工作原理;学会利用WireShark 分析捕获到的分组。

实验环境:1台联网的PC 机,Wireshark 网络协议分析软件 实验实验准备准备:1、DNS 报文格式标识标志 问题数 资源记录数 授权资源记录数 额外资源记录数查询问题回答(资源记录数可变) 授权(资源记录数可变) 额外信息(资源记录数可变)2、Internet 域名空间的分类在Internet 中,域名空间划分为三个部分:类属域、国家域和反向域。

(1) 类属域:按照主机的类属行为定义注册的主机。

类属域的顶级符号包括com 、edu 、gov 、int 、mil 、net 、org 等。

(2)国家域:按照国家定义注册的主机。

国家域的顶级符号包括cn 、us 、zw 等。

(3)反向域:把一个地址映射为名字。

3、DNS 高速缓存当服务器向另一个服务器请求映射并收到它的响应时,它会在把结果发送给客户之前,把这个信息存储在它的DNS 高速缓存中。

若同一客户或另一个客户请求同样的映射,它就检查高速缓存并解析这个问题。

高速缓存减少了查询时间,提高了效率。

4、HTTP 协议HTTP 是超文本传输协议 (Hyper Text Transfer Protocol)的缩写,用于WWW 服务。

(1)HTTP 的工作原理HTTP 是一个面向事务的客户服务器协议。

尽管HTTP 使用TCP 作为底层传输协议,但HTTP 协议是无状态的。

也就是说,每个事务都是独立地进行处理。

当一个事务开始时,就在万维网客户和服务器之间建立一个TCP 连接,而当事务结束时就释放这个连接。

此外,客户可以使用多个端口和和服务器 (80 端口)之间建立多个连接。

网络取证

帮助搜索:IP地址、协议或者端口信息 应用层包含了真实的活动

8.3 网络取证数据源

防火墙和路由器

可以将基本信息或者所有被拒绝的连接尝试以及无连 接的数据记入日志。

日志内容包括数据包被处理的日期和时间、源和目的IP 地址、传输层协议(TCP、UDP、ICMP等)、基本的 协议信息(TCP或UDP的端口号,ICMP的类型和代码) 等。

8.2 TCP/IP基础

TCP/IP协议不符合OSI开放式系统互连参考模型的七层参考模型。它 采用了四层结构,分别为网络访问层、网络层、传输层、应用层。

图8. 1 TCP/IP协议与OSI开放式系统互连参考模型的对应关系

8.2 TCP/IP基础

TCP/IP协议是全世界广泛使用的网络通信协议,本章以此为重点。这 里讨论的一些基本原则同样适用于其他类型协议的通信。

用来从多种不同的网络通信数据源(比如防火 墙日志、入侵检测系统日志等)导入安全事件 信息并关联这些数据源的事件。

将其规范为标准格式,最后通过匹配IP地址、 时间标记及其他特征来识别相关事件。

协议分析器不仅能处理实时数据通信,也能够分析数 据包嗅探器事先捕获并保存为捕获文件的数据通信。

协议分析器在分析不明格式的原始数据包时格外有用。

8.3 网络取证数据源

数据包嗅探器和协议分析器

例如,在某一系统中,IDS系统发现攻击行为 产生告警:在某日的18点30分有人对IP地址为 68.35.223.153的主机进行端口扫描。分析人员 迅速使用Sniffer Infinistream数据包嗅探器分析 当时访问主机68.35.223.153的所有网络流量。

2、IP协议数:指示IP载荷中包含的传输层协议类型。 例如1:ICMP,6:TCP,17:UDP,50:ESP,等。

用Wireshark进行HTTP协议分析

TCP/IP 实验报告实验1 用Wireshark进行HTTP协议分析学院计算机学院专业网络工程班级1班姓名刘小芳学号410090401272012.51.1 实验性质本实验为操作分析性实验。

1.2 实验目的1. 掌握Wireshark软件的基本使用方法。

2. 掌握基本的网络协议分析方法。

3. 使用Wireshark抓包工具,分析HTTP数据报的格式。

4. 加深理解HTTP协议的原理及其工作过程。

1.3 实验环境1. 硬件环境:PC机1台。

2. 网络环境:PC机接入LAN或Internet。

物理地址:00-E0-4C-00-16-78Ip地址:192.168.0.1313. 软件环境:Windows操作系统和Wireshark软件。

1.4 实验学时2学时(90分钟)。

1.5 实验内容与要求1.5.1 启动Wireshark协议分析工具1.5.2 抓取HTTP数据包1.5.3分析HTTP报文1. The Basic HTTP GET/response interaction1. Is your browser running HTTP version 1.0 or 1.1? What version of HTTP is the server running?HTTP 1.12. What languages (if any) does your browser indicate that it can accept to the server?Accept-Language: zh-cn\r\n3.What is the IP address of your computer? Of the server? 192.168.0.131 128.238.38.1604.What is the status code returned from the server to your browser?200 ok5.When was the HTML file that you are retrieving last modified at the server20 May 2013 09:42:43 GMT\r\n6.How many bytes of content are being returned to your browser?4297. By inspecting the raw data in the packet content window, do you see any headerswithin the data that are not displayed in the packet-listing window? If so, nameOne.有2. The HTTP CONDITIONAL GET/response interactionAnswer the following questions:8. Inspect the contents of the first HTTP GET request from your browser to the server. Do you s ee an “IF-MODIFIED-SINCE” line in the HTTP GET?有9. Inspect the contents of the server response. Did the server explicitly return the contents of the file? How can you tell?有HTTP/1.1 200 OK\r\n10. Now inspect the contents of the second HTTP GET request from your browser to the server. Do you see an “IF-MODIFIED-SINCE:” line in the HTTP GET? Ifso, what information follows the “IF-MODIFIED-SINCE:” header?没有11. What is the HTTP status code and phrase returned from the server in response tothis second HTTP GET? Did the server explicitly return the contents of the file?200 没有3. Retrieving Long DocumentsAnswer the following questions:12.How many HTTP GET request messages were sent by your browser?113. How many data-containing TCP segments were needed to carry the single HTTP response?414. What is the status code and phrase associated with the response to the HTTP GET request?Code 200 phrase ok15. Are there any HTTP status lines in the transmitted data associated with a TCPinduced“Continuation”?no1.6 实验总结http协议工作原理HTTP协议的主要特点可概括如下:1.支持客户/服务器模式。

协议分析实验报告8-HTTP

实验8:HTTP报文分析

实验目的

使用网络抓包软件Wireshark抓取HTTP报文,分析HTTP请求和响应报文的内容。

实验环境

Wireshark抓包软件、WinPCAP软件

Wireshark(前称Ethereal)是一个网络数据包分析软件。网络数据包分析软件的功能是抓取网络数据包,并尽可能显示出最为详细的网络数据包资料。Wireshark使用WinPCAP作为接口,直接与网卡进行数据报文交换。

步骤五:根据Wireshark软件中Info列的内容,找到HTTP响应报文,任意选取其一,对其格式和内容进行分析。

小结

实验得分

实验内容

(程序、步骤、方法及分析)

步骤一:保证可以上网,打开Wireshark开始抓包。

步骤二:利用Leabharlann 索引擎搜索资料。步骤三:单击wireshark软件中的stop按钮,停止抓包。在过滤器Filter中输入“http”,回车,筛选出应用层使用HTTP协议的报文。

步骤四:根据Wireshark软件中Info列的内容,找到HTTP请求报文,任意选取其一,对其格式和内容进行分析。

利用wireshark分析HTTP协议实验报告

利用wireshark分析HTTP协议实验报告实验目的:通过利用Wireshark分析HTTP协议,实验理解HTTP协议的工作原理和常见的HTTP请求和响应消息的格式,并学会利用Wireshark工具进行网络流量分析和调试。

实验步骤:1.实验环境准备:b. 打开Wireshark工具,并选择适当的网络接口开始抓包。

2.抓取HTTP协议数据包:a. 在Wireshark工具中点击“开始”按钮,开始抓包。

c. 在Wireshark工具中停止抓包。

3.分析HTTP消息:a. 在Wireshark工具中选择一个HTTP数据包,并展开协议分析窗口。

b.分析HTTP请求消息的格式,包括请求方法、URL、HTTP版本、请求头和请求体等。

c.分析HTTP响应消息的格式,包括状态码、状态描述、响应头和响应体等。

4.进行HTTP会话分析:a. 在Wireshark工具中选择一个HTTP请求数据包,并右击菜单选择“Follow TCP Stream”选项。

b.分析TCP流的数据包,包括请求和响应的传输数据等。

5.进行HTTP分片分析:a. 在Wireshark工具中选择一个HTTP数据包,并展开协议分析窗口。

b.分析数据包的分片情况,包括分片的数量和分片的大小等。

6.进行HTTP身份认证分析:a. 在Wireshark工具中选择一个HTTPS数据包,并展开协议分析窗口。

b.分析HTTPS数据包的SSL/TLS握手过程和加密信息等。

实验结果:通过对Wireshark抓包和分析,我们可以得到一个完整的HTTP会话过程。

通过分析HTTP请求和响应消息的格式,可以了解到HTTP协议的工作原理和常见的消息头信息。

通过分析TCP流的数据包,可以了解到HTTP数据的传输情况和时序关系。

通过分析HTTP的分片情况,可以了解到HTTP数据在传输过程中可能发生的分片现象。

通过分析HTTPS数据包,可以了解到HTTPS协议的加密过程和身份认证机制。

利用wireshark分析HTTP协议

利用wireshark分析HTTP协议HTTP协议是一种为了Web浏览器和Web服务器之间进行通信而设计的协议。

它定义了客户端和服务器之间传输数据的规则、格式和约定。

本文将利用Wireshark来分析HTTP协议的工作原理和数据传输过程。

Wireshark是一款流行的网络协议分析工具,它可以捕获网络数据包并进行详细的分析。

为了分析HTTP协议,我们需要在Wireshark中设置过滤器来捕获HTTP数据包。

当我们在浏览器中输入网址并按下回车键时,浏览器将发送一系列HTTP请求到服务器。

通过Wireshark捕获的数据包,我们可以看到每个请求的详细信息。

HTTP请求由几个部分组成,包括请求行、请求头和请求体。

请求行包括请求方法(GET、POST等)、请求的URL和使用的协议版本。

请求头包括一些额外的信息如Host、User-Agent、Accept等。

请求体根据请求的类型可能包含数据。

在Wireshark的捕获结果中,我们可以看到每个HTTP请求的详细信息,包括请求方法、URL、协议版本和请求头字段。

通过查看这些信息,我们可以了解每个请求的具体内容和目的。

对于HTTP响应,它包含了服务器返回给客户端的数据。

响应也由几个部分组成,包括响应状态行、响应头和响应体。

响应状态行包括协议版本、状态码和状态描述。

响应头包括一些额外的信息如Server、Content-Type、Content-Length等。

响应体包含实际的数据。

通过Wireshark,我们可以查看每个HTTP响应的详细信息,包括协议版本、状态码、状态描述和响应头字段。

我们还可以通过查看响应体来获取服务器返回的实际数据。

在Wireshark的捕获结果中,我们可以看到HTTP请求和响应之间的往返,也就是请求和响应的交互过程。

通过查看每个数据包的时间戳,我们可以估计出数据传输的延迟和效率。

此外,通过Wireshark还可以分析HTTP协议的性能和安全性。

基于网络安全的计算机取证技术研究

于

琳, 等

基 于 网络 安全 的计算 机取证 技术研究

于 琳, 丁 汨

( 郑州澍青医学高等专科学校 河南郑 州 , 4 5 0 0 6 4 )

摘

要: 计 算机 安全取证技 术是 一项 涉及 到 法学 与计 算机 两 门学科 的新 型学科 融合技 术 , 针 对这种 特殊 性 质 的研 究 非常 有

c u r i t y . Hi g h l i g h t s t h e h o w t h e c o mp u t e r f o r e n s i c s , a n d a n e x a mp l e t o i l l u s t r a t e t h a t l a c k o f s t a g e i n t h e i f e l d r e l a t e d t o t h e l e v e l o f l a w a n d

关键 词 : 计算机 取证 ; 法律 ; 安全

中图分 类号 : T P 3 9 3 . 0 8 文献标 识码 : A D OI 编码 : 1 0 . 1 4 0 1 6 / j . e n k i . 1 0 0 1 - 9 2 2 7 . 2 0 1 6 . 1 0 . 1 6 4

Ab s t r a c t : C o m p u t e r s e c u i r t y f o r e n s i c s i s a n e w c o n t e n t w h i c h i n v o l v e s t w o s u b j e c t s o f l a w a n d c o mp u t e r s c i e n c e a n d i t i s v a r y

计算机取证技术的应用研究

兰州大学硕士学位论文计算机取证技术的应用研究姓名:郭建朝申请学位级别:硕士专业:计算机应用技术指导教师:管会生20070601兰州大学硕士论文计算机犯罪取证技术及其应用由此,严格来讲,这个案例的取证工作是无法正常进行的。

被告同样丧失了胜诉的机会。

4.2案例2——宣传彩页侵权案这是2006年甘肃省某设备科技公司状告浙江某公司侵权案。

在这里分别以甲、乙公司代表原、被告双方。

案情简介:原告:甲公司(法人代表:)【)【)被告:乙公司(法人代表:XX)2006年1月,原告发现被告的产品宣传彩页竟与原告的某系列产品宣传彩页相同,于是将被告告上法庭。

在这个案例中,原告向法庭提供了原告的一套宣传彩页(柒张)和被告的~套宣传彩页(陆张),要求鉴定被告的彩页是否是利用原告彩页进行拼接(利用计算机作图软件)、两套彩页宣传的是否是相同产品。

下面分别从原告和被告的彩页中选取了一张(图4-2和图4-3),以作比对之用。

图4-2原告的宣传彩页图4-3被告的宣传彩页从这两张图中可以看出,设备在外形、拍摄角度、反光光线和表面划痕等方面基本相同,甚至连散落药丸的数量、排列也一致,另外在彩页的文字材料中所列出的主要技术参数也基本相同。

所不同的只是背景和公司标记,而这利用作图软件(如photoshop)是可以轻松实现的。

其它几张彩页的情况也基本类似,所以这个案例材料鉴定的结论是两套彩页宣传的是相同产品,两套彩页中的图像取自同一设备(双方宣传的产品图像为同~产品的图像),透视关系均未变动,只有少许的图像同比缩放变化,后者图像是由前者图像拼接加背景构成的。

计算机取证技术的应用研究作者:郭建朝学位授予单位:兰州大学1.期刊论文张斌.李辉计算机取证有效打击计算机犯罪-网络安全技术与应用2004,""(7)计算机取证研究的是如何为调查计算机犯罪提供彻底、有效和安全的技术,其关键是确保证据的真实性、可靠性、完整性和符合法律规定.本文首先分析计算机取证的产生背景,重点介绍计算机取证的原则和取证的步骤,进一步阐述计算机取证所采用的技术以及国内外在计算机取证领域研究的进展.2.学位论文许贤质公安网监部门专用计算机取证系统设计与实现2008以计算机信息系统为犯罪对象和以计算机信息系统为犯罪工具的各类新型犯罪活动越来越多,作为计算机犯罪案件的主侦单位——公安网监部门也面临着一个新的难题,那就是如何在严格的法律约束下,快速有效地对涉案计算机进行勘查、快速有效地提取犯罪证据,以打击计算机犯罪,确保信息安全,保障经济发展和社会稳定。

北邮网络及其内容安全 Wireshark实验报告 HTTP协议及攻击分析

网络及其内容安全Wireshark实验报告HTTP协议及攻击分析姓名:***学号:**********班级:20132111242016年10月31日目录一、Wireshark实验过程 (3)二、HTTP协议格式简介 (9)三、针对HTTP协议的攻击分析 (11)1.基于头部的攻击 (11)2.基于协议的攻击 (11)3.基于验证的攻击 (11)4.基于流量的攻击 (12)四、参考文献 (13)一、Wireshark实验过程1. 安装并打开Wireshark网络分析器,并选择要分析的网络(如图所示,本实验中为WLAN),双击之后软件自动开始抓包。

2. 以登录北邮教务系统为例,进行HTTP报文的分析。

首先在命令提示符中查询到本机和主机的IP地址,如图所示,本机IP为10.8.181.189,教务系统的IP为10.3.255.178。

3. 开始抓包后登录北邮教务系统,输入用户名、密码、验证码,点击登录(如图)。

登陆成功后停止抓包。

4. 设置过滤器,过滤从10.8.181.189发往10.3.255.178的HTTP数据包,输入http && ip.src==10.8.181.189 && ip.dst==10.3.255.178即可完成过滤,如下图所示。

从图中选取POST(发送)的报文,双击具体分析。

5. 该软件可以将报文拆分成OSI七层结构的一部分,从上至下依次为物理层、数据链路层、网络层、传输层、应用层。

而最后一个是HTML的表单(HTTP报文的正文内容),包含我发送的数据。

具体分析,物理层的信息如下图所示,包括编号、长度、到达时间等等信息。

数据链路层的信息如下图所示,包括发送方物理地址、接收方物理地址、网络层协议类型。

网络层的信息如下图所示,包含IP包的各项内容。

传输层的信息如下图所示,包括TCP包的各项内容。

应用层的信息如下图所示,包括HTTP包的各项内容。

在HTTP包中,就已经包含了下面表单填写的内容,只不过为了分析方便,把表单内容单列出来。

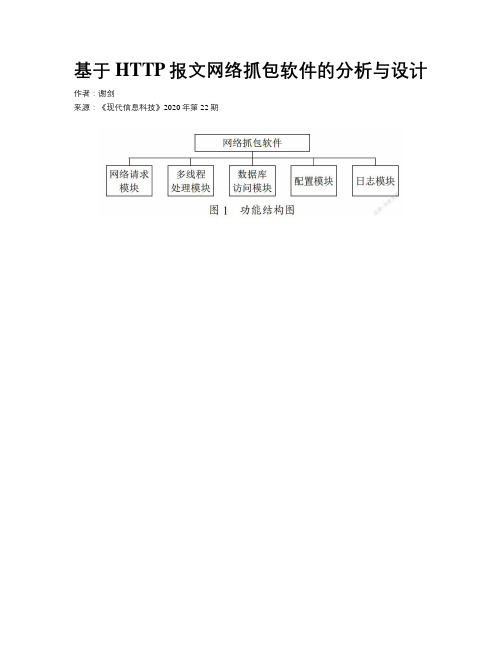

基于HTTP报文网络抓包软件的分析与设计

基于HTTP报文网络抓包软件的分析与设计作者:***来源:《现代信息科技》2020年第22期摘要:网络信息获取在企业的决策制定中占据了重要的位置,结合“网络爬虫设计”课程内容,针对信息的自动抓取设计实現了一套基于HTTP报文交互的网络抓包软件。

本软件设计并实现了多线程网络信息请求及解析、数据存储、参数配置、日志记录等功能,用于实时自动地获取特定网络信息并进行解析提取以及存储,以便后续统计分析。

该软件抓住企业需求,具有较好的实用性。

关键词:网络信息;抓取解析;自动实时;实用性;抓包软件中图分类号:TP391;TP311.5 文献标识码:A 文章编号:2096-4706(2020)22-0020-03Analysis and Design of Network Packet Capture Software Based on HTTP MessageXIE Jian(Hunan College of Information,Changsha 410200,China)Abstract:Network information acquisition occupies an important position in the decision-making of enterprises. Combined with the content of the “Web Crawler Design” course,a set of network packet capture software based on HTTP message interaction is implemented for the design of automatic information capture. The software design and implementation of multithreading network information request and parsing,data storage,parameter configuration,log recording and other functions,which are used to automatically obtain specific network information in real time,extract and store it for subsequent statistical analysis. The software has good practicability by grasping the needs of enterprises.Keywords:network information;grab and parsing;automatic and real-time;practicality;packet capture software0 引言企业经营决策的制定离不开有效信息的支撑,特别是互联网时代的网络信息,信息量大、更新速度快,若仍采用人工方式收集,不仅需要花费较高的人力成本,而且还不能保证信息能够实时收集、实时上报,从而影响到企业运营策略的及时修正,进而影响到企业效益,这种情形在以赚取中间差价为盈利点的行业企业中尤为突出。

信息网络取证的若干关键问题分析

靠 、完整 和符 合法律 规定 的 。信 息 网 络证据不仅来 自主机 ,还包括来 自网络 通信 数据包和其它安全产品 的证据 。

件 或 数 据 的 用 词 、语 法 和 写 作 ( 编 程 )风格 ,推断 出其 可能 作者 的分析

技术 、根 据文件 控制 块 ( 记录块 )的

的处 理技术 等 等 。 现场证 据多媒体传 输技 术的研 究 。

隐型文件 识别和提 取技术 的研 究 。 主要 研究 文件伪 装技 术 、数据 隐藏技 术 、数字 水 印技 术 ;目前 遇到 的主要 难题有 :常见数据隐藏技术 的研究 、水 印提取技术和常 见文件的反编译技术 。

ቤተ መጻሕፍቲ ባይዱ

据备份技术 。 存在的难点主要存 N F 、 T S

LnxE t 、Ln xE t iu x2 iu x 3、Ln x wa 文 iu p S

件系统的存储原理的研究 、数据动态备

份的实现技术。

据鉴 定技术及 标准体 系等等 。存在 的 主要难 点有 :系统格 式 化后文 件控 制 块的获 取技术 、 日志格式 的分 析 、磁 盘映像 拷 贝中坏道 的处理 、加密硬 盘

主要研究虚拟专用网 ( P 数据传输 V N)

技术 、 多媒体数据压缩 与解压缩技术 、 多 媒体输入与输 出技术等等。存在的主要 难点有 :V N传输过程中的数据加密方 P

信息智能识 别技术的研究 。主要研 究 利 用人 工 智能 中的模 式 识别 技术 ,

分析 S a k磁 盘空 间 、未 分配 磁盘空 lc

等相关的内容 。利用模型检 验技 术以实

现对系统 的漏洞分析 。存在的主要难点

存 知识库 的建立和高效推理机的建立 。

基于HTTP协议报文分析的计算机网络取证方法

基于HTTP协议报文分析的计算机网络取证方法

覃志波;陆幼骊;姜林;周轩

【期刊名称】《计算机科学》

【年(卷),期】2016(43)12

【摘要】计算机系统之间的网络通信遵循HTTP网络协议,网络中HTTP协议报文承载着犯罪分子利用计算机系统及计算机网络进行犯罪的大量“作案痕迹”,因此报文分析可以为打击计算机网络犯罪提供非常重要的线索和证据来源.利用Burp Suite报文分析将网络犯罪分子作案过程中的各种行为和操作过程作为有效的电子证据真实完整地出示给法庭,结合取证实例详细探讨报文分析在电子数据取证中的运用.

【总页数】4页(P26-29)

【作者】覃志波;陆幼骊;姜林;周轩

【作者单位】海军指挥学院南京211800;海军指挥学院南京211800;中国洛阳电子装备实验中心洛阳471000;合肥电子工程学院合肥230037

【正文语种】中文

【中图分类】TP393

【相关文献】

1.基于报文头与报文内容的入侵检测分析方法 [J], 龚德良;程杰仁;王鲁达;吕明娥;刘平

2.基于HTTP协议报文分析的计算机网络取证研究 [J], 宋璐璐

3.基于HTTP协议报文分析的计算机网络取证方法 [J], 王钧玉;

4.非自体入侵下网络HTTP协议报文取证分析 [J], 李枫

5.基于证据图技术的网络取证方法研究 [J], 刘向华

因版权原因,仅展示原文概要,查看原文内容请购买。

http网络数据包截获与还原.

摘要:在因特网日益发展壮大的今天,万维网在其上的通信量已经超过90%,万维网信息的安全问题已经越来越被人们所重视,而作为万维网应用层核心协议的http协议是基础。

当网络发生异常时,对网络上传输的数据进行监视和分析,是网管人员解决网络故障的一种常用方法。

本文介绍应用层HTTP数据包的截获与还原技术的实现,并简要介绍其中所涉及的数据包截获、数据包分析、应用数据重组以及数据包解码等关键技术。

该系统可以监听网管人员感兴趣的数据包,通过对其进行分析和研究,分析出其遵守的协议以及其应用层数据,恢复到被监视用户所看到数据的格式。

该系统的实现,为网管人员有效地管理网络提供了一种直观的工具。

关键词:http数据包;截获;还原Abstract: With the increasing development and expansion of Internet, the traffic of World-Wide-Web has occupied more than 90 percent on Internet at present. Therefore, people have attached more and more importance to the security of the WWW information. While HTTP (Hypertext Transfer Protocol) as the central protocol of WWW’s application layer forms the foundation of it.Monitoring and analysing the data transferred on network is the daily works for network manager The writer of this paper introduced the design and implementation for capturing a part of http data packets, recovering the captured http data packets,and analyzed some key technologies about capturing data packet brief,packet analyzing, reconstructing application data and packet decoding and so on.This system can monitor the packages which network manager is interested in,analyze the protocols which the packet uses,recover the format which the end user see.The implementation of the system provides a visual tool for network managers.Key Words:http packets;capture;recover目录前言 (1)第一章HTTP网络数据包截获与还原的理论基础 (2)1.1网络体系结构 (2)1.1.1 网络参考模型概述 (2)1.1.2 TCP/IP协议族 (3)1.2 HTTP协议概述 (4)1.2.1 http协议的几个重要概念 (5)1.2.2 http协议结构 (6)1.2.3 http协议的运作方式 (12)1.3基于HTTP协议的网络行为监视 (16)1.3.1 http协议的安全因素 (16)1.3.2 基于http协议监视的实现 (17)第二章开发工具与环境配置 (19)2.1JAVA语言介绍 (19)2.1.1 平台无关性 (19)2.1.2 面向对象 (20)2.1.3 安全稳定 (21)2.1.4 支持多线程 (21)2.2JDK概述 (22)2.2.1 Java开发工具JDK 介绍 (22)2.2.2 开发环境配置 (23)第三章HTTP数据包截获 (24)3.1 HTTP数据包截获模块设计 (24)3.1.1 体系结构设计 (24)3.1.2 WinPcap工具 (25)3.1.3 Packet.dll (26)3.1.4 Jpcap类库 (29)3.2数据包的存储 (29)3.3数据包捕获和存储流程图 (32)3.4数据包捕获和存储程序片断 (32)第四章 HTTP数据包信息的分析与还原 (35)4.1字符编码的信息概述 (35)4.1.1 ASCALL字符编码 (35)4.1.2 GB2312字符编码 (36)4.1.3 BIG5字符编码 (36)4.1.4 UNICODE(UTF-8)字符编码 (36)4.2捕获数据包信息的分析 (38)4.2.1 捕获数据数据包的重组分析 (38)4.2.2 捕获数据包编码格式的分析 (40)4.2.3 捕获数据的分析的程序片段 (40)4.3对捕获数据包信息的部分还原 (41)4.3.1 捕获数据包信息还原的流程图 (41)4.3.2 捕获数据包的信息还原算法 (42)第五章总结 (52)参考文献 (54)谢辞 (55)前言在短短的二十几年时间里,万维网(Word Wide Web)从一种发布高能物理数据的方式演变为如今人们头脑中的因特网,它之所以如此流行是由于它有一个丰富多彩的界面,初学者很容易使用,并且提供了大量的信息资源,几乎涉及人们所能想象的所有主题。

计算机网络实验超文本传输协议Http分析

实验二超文本传输协议Http 分析一、实验目的通过分组捕获软件Wireshark 来分析 Http 协议的以下内容:1、 Http 协议的 Get/Resonse互动机制;2、 Http 协议的分组格式;3、如何利用 Http 传输 Html 文件;4、如何利用 Http 传输图片、动画等嵌入式文件;5、观察 Http 的安全性能。

二、实验条件1、Wireshark 软件2、IE 浏览器三、实验预习要求:复习课本 2.2 节的相关内容四、实验内容:1. Http 的基本请求 /响应互动机制html 文件中不引用任何其它本实验通过访问一个最简单的页面展开,即该嵌入式文件 (如图片、视频等 )。

操作步骤如下:1、打开 IE 浏览器;2、打开 Wireshark 软件,打开抓包菜单中的网络接口子菜单,从中选择本机使用的网络接口。

3、切入包捕获界面后,在过滤栏中输入 http && ip.dst==128.119.245.12 || ip.src== 128.119.245.12,即只观察与 128.119.245.12交互的 http 分组。

4、在 IE 浏览器输入:/wireshark-labs/HTTP-)。

wireshark-file1.html ;此时浏览器应该会显示一个最简单的html 页面 (只有一行5、此时,你的 Wireshak 软件应该如下所示:图1: 访问/wireshark-labs/ HTTP-wireshark-file1.html后的Wireshark 显示界面从上图中可观察到总共捕获到四个 http 包,其中,包括两对 Http 的 Get 分组 (由本机浏览器向服务器 发出的请求 )以及服务器返回的响应分组。

需要注意的是,第一轮请求与回复请求的是具体的页面;而第二轮请求与回复涉及的却是一个 favicon.ico 文件。

分组内容展示窗口中可以观察这两个分组的详细信息。

实验12 HTTP报文分析

实验12 HTTP 协议分析实验一、实验目的在PC 机上登录Web 页面,截获报文,分析HTTP 协议的报文格式和HTTP协议的工作过程。

二、实验说明独立完成各自实验三、实验内容在一台计算机上截获不同类型HTTP报文进行分析。

四、实验步骤1.在PC 机上运行Sniffer,设置过滤器,开始截获报文;2.从浏览器上访问Web 界面,如http://202.202.43.125。

打开网页,待浏览器的状态栏出现“完毕”信息后关闭网页。

3.停止截获报文,将截获的报文命名为http1-座号-姓名保存。

4.分析截获的报文,回答以下几个问题:✧在截获的HTTP 报文中,任选一个HTTP 请求报文和对应的 HTTP 应答报文,仔细分析它们的格式,填写下面两个表格。

✧✧方法GET 版本 1.1 URL 10.10.16.11首部字段名字段值字段所表达的信息Acceptimage/gif, image/jpeg,image/pjpeg, image/pjpeg,application/x-shockwave-flash,application/vnd.ms-excel,application/vnd.ms-powerpoint,application/msword,application/x-ms-application,application/x-ms-xbap,application/vnd.ms-xpsdocument,application/xaml+xml, */*客户端可识别的内容类型列表User-Agent Mozilla/4.0 (compatible; MSIE8.0; Windows NT 5.1;Trident/4.0; .NET CLR2.0.50727; .NET CLR3.0.4506.2152; .NET CLR3.5.30729; .NET4.0C; .NET4.0E)产生请求的浏览器类型Accept-Language: zh-cn 客户端能解释的语言-简体中文Accept-Encoding: gzip, deflate 浏览器申明自己接收的编码方法Host 10.10.16.11 请求的主机名,允许多个域名同处一个IP地址,即虚拟主机Connection Keep-Alive 保持连接表2 HTTP 应答报文格式分析在截获的报文中,客户机与服务器建立了几个连接?服务器和客户机分别使用了哪几个端口号?建立了10个连接,服务器使用率1281,1282,1283,1284,1285,1286,1287,1288,1289端口,客户端使用80端口1.获取长文件(1)启动浏览器,将浏览器的缓存清空。

HTTP报文监测和过滤技术研究的开题报告

HTTP报文监测和过滤技术研究的开题报告一、选题背景随着网络应用的不断发展,HTTP协议作为网络的应用层协议,被广泛使用。

然而,随之而来的也是各种网络安全漏洞和网络攻击手段。

其中,HTTP协议的报文监测和过滤技术是网络安全领域的重要研究方向之一。

HTTP报文是指在HTTP协议下进行通信的数据单位,它由请求头、请求体、响应头和响应体等部分组成。

在传输过程中,由于缺乏安全机制,HTTP协议容易被攻击者利用,例如SQL注入、XSS攻击、CSRF攻击等。

因此,必须对HTTP报文进行监测和过滤,才能保障网络安全。

二、研究内容本文拟从以下两个方面进行研究:1. HTTP报文的监测技术通过对网络数据流的抓取和分析,实现对HTTP协议下的数据流量的监测,包括请求报文、响应报文等。

利用网络协议分析技术,提取报文中的各种字段信息,包括请求方式、请求地址、请求头等信息,建立报文解析模型,实现对HTTP报文的监测和分析。

2. HTTP报文的过滤技术依据HTTP报文的数据内容和字段信息,设计安全规则,实现HTTP报文的过滤。

包括对请求方式、请求地址、请求头、请求体等信息的分析和过滤,并且根据分析结果进行报警或者拦截策略,保护网络安全。

三、研究方法本文将采用以下方法进行研究:1. 阅读相关的文献和资料,了解HTTP协议和网络协议分析技术的相关知识。

2. 设计HTTP协议解析模块,实现HTTP报文的解析和字段提取。

3. 利用分布式抓包工具容器,捕获网络流量数据包,提取HTTP报文。

4. 设计HTTP报文过滤器,实现对HTTP报文的过滤,并设计报警或者拦截策略。

5. 实验室环境下测试和优化所设计的HTTP报文监测和过滤系统。

四、预期成果本文的预期成果包括:1. 实现基于网络协议分析技术的HTTP报文监测系统,实时监测网络数据流量,并能够进行报文解析和字段提取。

2. 实现HTTP报文过滤器,根据安全规则对HTTP报文进行过滤,并设计相应的报警或者拦截策略。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

计 算 机 网 络 取 证 系 统 主 要 包 括 获 取 证 据 、删 选 证据、分析证据及创建证据链,之后再将证据分析报 告 进 行 提 交 ,从 而 获 得 原 始 证 据[1],图 1 为 计 算 机 犯 罪的处理流程。

如 果 有 人 举 报 ,公 安 机 关 会 在 第 一 时 间 立 案 并 且 侦 查 保 护 现 场 ,通 过 计 算 机 犯 罪 的 不 法 分 子 会 在 计 算 机 网 络 中 留 下 痕 迹 ,那 么 在 大 量 的 网 络 数 据 中 找到有效的证据就是计算机犯罪处理过程中的重要

在 我 国 信 息 技 术 不 断 发 展 的 过 程 中 ,计 算 机 和 网 络 技 术 被 广 泛 应 用 到 社 会 各 方 各 面 中 ,有 效 促 进

1 计算机网络取证的总体结构

了社会经济的发展和进步,并且改善了人们的工作 1.1 分析系统流程

及生活方式。现实生活中的计算机网络技术是一把 双 刃 剑 ,计 算 机 网 络 技 术 的 发 展 为 社 会 犯 罪 活 动 提 供 了 全 新 的 手 段 和 空 间 。 据 调 查 ,通 过 网 络 及 计 算 机 技 术 进 行 犯 罪 的 行 为 不 断 增 加 ,具 有 较 高 的 危 害。所以就要充分发挥法律及社会的能力对付计算 机犯罪活动,以此产生了计算机网络取证技术,其主 要 目 的 就 是 对 电 子 证 据 进 行 收 集 ,核 心 内 容 就 是 对

网络中的行为证据收集和分析。

内容。不管是日志、聊天记录等数据都要一一检查,

ቤተ መጻሕፍቲ ባይዱ

收稿日期:2017-05-08 稿件编号:201705039

搜 集 数 据 并 且 分 类 归 档 ,保 证 数 据 能 够 还 原 。 之 后

作者简介:宋璐璐(1984—),女,陕西绥德人,硕士,工程师。研究方向:计算机应用。

SONG Lu⁃lu (Shaanxi Technical College of Finance & Economics,Xianyang 712000,China)

Abstract: In view of the current growing number of network users in China,and the increasing number of attacks in the network,resulting in a series of security problems in the network users' information. In order to ensure the operation of Internet users can get effective supervision,this paper through the creation of computer network forensics analysis system based on HTTP protocol message,the network user log files,e-mail,instant messaging software to extract and analysis,thus hand machine electronic data evidence,re build the crime scene,providing information and reliable evidence for the case. Finally,the model experiment analysis of the computer network forensics system based on HTTP protocol message analysis is carried out. Through experiments,the system can extract the logs of suspicious intrusion,and achieve the desired goal. Key words: HTTP protocol;message analysis;computer network;forensics

第 26 卷 第 9 期 Vol.26 No.9

电子设计工程 Electronic Design Engineering

2018 年 5 月 May. 2018

基于 HTTP 协议报文分析的计算机网络取证研究

宋璐璐

(陕西财经职业技术学院 陕西 咸阳 712000)

摘要:针对目前我国网络用户不断增长,并且网络中出现的攻击现象不断增多,导致网络中用户的

实验表示,系统能够将可疑入侵的日志进行提取,达到预期目的。

关键词:HTTP 协议;报文分析;计算机网络;取证

中图分类号:TN99

文献标识码:A

文章编号:1674-6236(2018)09-0037-04

Research on computer network forensics based on HTTP protocol message analysis

信息出现一系列的安全问题。为了能够有效保证网络用户的操作能够得到有效的监管,本文通过

创建基于 HTTP 协议报文分析的计算机网络取证系统,对网络用户的电子邮件、日志文件、即时通

信软件进行提取和分析,从而手机电子数据证据,重新构建犯罪现场,为诉讼案件提供真实可靠的

信息及证据。最后对基于 HTTP 协议报文分析的计算机网络取证系统进行了模型实验分析,通过

- 37 -

《电子设计工程》2018 年第 9 期

图 1 计算机犯罪的处理流程 就是对收集的数据进行分析和检定,创建证据链,根 据司法机关的规定提交报告及原始证据 。 [2]

1.2 工作模型 计 算 机 网 络 取 证 系 统 使 用 B/S/S 结 构 ,两 个

Server 分别指的是应用服务及数据库服务。前者的 主要目的是为系统提供数据分析处理及 web 服务, 后 者 的 主 要 目 的 是 使 数 据 能 够 存 储 。 [3] 图 2 为 计 算 机网络取证系统的工作模型。