fortify安全整改解决方案 代码安全示例手册 资料

fortify sca使用手册

fortify sca使用手册一、简介FortifySCA(SoftwareConfigurationAnalysis)是一款功能强大的软件配置分析工具,用于帮助用户有效地管理和维护软件配置。

本手册旨在为使用者提供FortifySCA的详细使用说明,以帮助用户更好地掌握该工具的使用方法。

二、安装与配置1.安装FortifySCA:首先,您需要从Fortify官方网站下载并安装FortifySCA软件。

确保在安装过程中正确配置系统环境,以便顺利运行该工具。

2.配置数据库:在安装完成后,您需要配置FortifySCA与数据库的连接。

根据您的数据库类型(如MySQL、Oracle等),按照手册中的说明进行设置。

3.配置其他参数:根据您的需求,您可能需要调整FortifySCA的其他参数,如扫描范围、扫描时间等。

请参考手册中的相关说明进行设置。

三、使用方法1.扫描项目:使用FortifySCA扫描项目前,请确保您已经将项目中的所有文件纳入配置管理,并正确配置了相关参数。

执行扫描后,FortifySCA将分析项目中的代码,并生成报告。

2.查看报告:扫描完成后,FortifySCA将生成一份详细的报告,用于展示代码中的安全漏洞和潜在风险。

请仔细阅读报告,并根据报告中的建议进行相应的修复。

3.修复漏洞:根据FortifySCA的报告,您可以针对发现的漏洞进行修复。

修复完成后,请再次执行扫描,以确保漏洞已被完全修复。

四、常见问题及解决方法1.扫描结果不准确:可能的原因包括代码库中存在遗漏的文件或目录,或者某些文件格式不被FortifySCA支持。

解决方法是确保项目中的所有文件均已纳入配置管理,并检查文件格式是否符合FortifySCA的要求。

2.报告生成缓慢:可能的原因包括数据库性能问题或扫描范围过大。

解决方法是优化数据库配置,或适当缩小扫描范围以减少分析量。

五、维护与更新FortifySCA是一款持续优化的软件工具,我们建议您定期更新至最新版本,以获取更多功能和性能优化。

Fortify SCA 源代码应用安全测试工具 快速入门手册说明书

Fortify SCA源代码应用安全测试工具快速入门手册文档版本:v1.0发布日期:2022-11深圳市稳安技术有限公司*************************Fortify SCA源代码应用安全测试工具快速入门手册Fortify SCA(Static Code Analyzer)是Micro Focus公司旗下的一款静态应用程序安全性测试(SAST) 产品,可供开发团队和安全专家分析源代码,检测安全漏洞,帮助开发人员更快更轻松地识别问题并排定问题优先级,然后加以解决。

Fortify SCA支持27种编程语言:ABAP/BSP、Apex,、C/C++、C#、Classic ASP、COBOL、ColdFusion、CFML、Flex/ActionScript、Java、JavaScript、JSP、Objective C、PL/SQL、PHP、Python、T-SQL、、VBScript、VB6、XML/HTML、Ruby、Swift、Scala 、Kotlin 、Go,能够检测超过1051个漏洞类别,涵盖一百多万个独立的API。

一、安装Fortify SCA源代码应用安全测试工具1、创建华为云服务器ECS1.1、主机配置建议:1.2、操作系统支持:1.3、网络配置安全组规则配置要求:1.3.1、Linux系统:22端口(SSH登录管理)1.3.2、Windows系统:3389端口(Windows RDP)1.4、安装操作系统通过VNC或CloudShell远程登录平台服务器,根据需求选用合适的镜像安装操作系统。

1.5、代码编译环境准备以下几种语言扫描需要准备相应的编译环境,代码需要在可通过编译的情况下扫描:a)C#,,b)C/C++ on Windows or Linuxc)iPhone App用户需要根据代码安装相应的编译环境,并确保需要扫描的代码能够通过编译。

2、安装Fortify SCA2.1、上传安装包完成产品购买后,根据扫描主机的操作系统,从MicroFocus下载平台下载对应的安装文件压缩包,然后解压出安装文件上传至云服务器。

HP Fortify解决方案FY15_Yvonne

.fvdl/.fpr

Fortify 360 Server

Custom

Pre-Packaged

Fortify 漏洞审计---Audit Workbench

分级报告 漏洞的信 息

项目的源代码

漏洞推荐修复的方 法

漏洞产生的全路 径的跟踪信息

漏洞的详细说 明

Audit Workbench---Audit

• 静态应用程序安全性测试,自动化识别在开发期间应用 程序源代码的安全漏洞和质量问题

• 查明源代码漏洞的根本原因,提供详尽的修复指导 • 支持21种语言,600 +漏洞类别

• ABAP、、C,C++、C#、Classic ASP、COBOL、 ColdFusion、Flex/ActionScript、Java、JavaScript/AJAX、 JSP、Objective C、PL/SQL、PHP、Python、T-SQL、 、VBScript、VB6、XML/HTML

2014年5月14日,漏洞报告平台乌云网爆出小米论坛存在用户资料泄露,泄露涉及 800万小米论坛注册用户,并建议用户修改密码。随后,小米公司相关负责人确认, 数据泄露事件确有发生。。

2014年12月,漏洞报告平台乌云漏洞发布报告称,12306网站上用户帐号、明文密 码、身份证和邮箱在内的数据在互联网上疯狂传播,报告中显示危害等级显示为 “高”,漏洞类型则是“用户资料大量泄漏”。

Front-End

Java C/C++ .NET TSQL JSP PLSQL XML

NST

Rules Builder

3rd party IDE Plug-In

Audit Workbench

Analysis Engine

Fortify使用手册

中国建设银行网上银行投资产品创新项目F o r t i f y使用手册总行信息技术管理部广州开发中心2008年6月修改记录编号日期描述版本作者审核发布日期2008-6-2 网银投资产品创新项目文档 1.1 廖敏飞、羌雪本文档中所包含的信息属于机密信息,如无中国建设银行的书面许可,任何人都无权复制或利用。

®Copy Right 2008 by China Construction Bank目录1、引言 (5)1.1目的 (5)1.2背景 (5)1.3定义 (5)1.4环境说明 (6)1.5提醒注意 (6)1.6相关要求 (7)2、安装FORTIFY (7)2.1进入F ORTIFY安装目录 (7)2.2输入LICENSE KEY:BAHODPERE9I9 (8)2.3选择ALL U SERS (9)2.4下面选项全部选中 (10)2.5选择N O选项 (11)3、使用FORTIFY (12)3.1进入源码目录执行SCA COMMANDLINE S CAN.BAT (12)3.2SCA COMMANDLINE S CAN.BAT的内容 (12)4、结果查询 (12)5、可能的问题 (14)6、结果分析 (15)6.1R ACE C ONDITION (15)6.2SQL I NJECTION (16)6.3C ROSS-S ITE S CRIPTING (16)6.4S YSTEM I NFORMATION L EAK (18)6.5HTTP R ESPONSE S PLITTING (18)1、引言1.1目的提高中心项目软件安全意识转达总行关于软件安全编码及测试的相关要求了解、学习fortify SCA的使用1.2背景网银投资产品创新项目文档。

1.3定义Fortify Source Code Analysis Suite是美国Fortify Software为软件开发企业提供的软件源代码安全漏洞扫描、分析和管理的工具。

Fortinet 完整安全解决方案概述说明书

Complete Small and Midsize Business Protection Consolidated Management. Proven Security. Maximum Value.Executive SummaryWith 43% of attacks in 2019 targeting small and midsize businesses (SMBs),1 security is no longer a topic business leaders can ignore yet remains one of the most intimidating subjects for many leaders to tackle.New technologies and working models expose new risks, meaning effective security must be complete security. The good news is security has gotten much better. Leading security vendors like Fortinet are continually validated by third-party testing groups to effectively prevent threats across a broad range of tactics. Built off the same underlying code and taking advantage of custom-built hardware, the Fortinet Security Fabric effectively stops attacks and automatically communicates to reduce false alerts and maintenance. By taking advantage of a single vendor approach, workloads drop, operational efficiency increases, and securing your business suddenly becomes much easier.Designed to maximize simplicity, Fortinet Small and Midsize Business Security Solutions deliver a path to complete protection. Clear ROI is delivered without sacrificing security with tight integration, automation, and visibility across your entire cybersecurity footprint to improve effectiveness, reduce cycles, and scaleas your company grows. Cloud-based, centralized management simplifies ongoing operations with business-driven rules and policies so you can quickly consume new technology while keeping your business safe from attack.Fortinet SMB Security SolutionsSecure Office NetworkingAt the heart of any cybersecurity solution is its ability to protect the business from incoming network attacks. Next-generation firewalls (NGFWs) understand howthe combination of the user, the device they’re using, and the application they’re interacting with should behave, analyze the traffic and ultimately understand how it should be transmitted, replacing the need for traditional routers.The NGFW is just part of the solution. For traffic to ultimately reach the user, or for the user or device to reach the internet, traffic must travel through two key devices that help scale network access around the office—switches for wired devices and wireless access points (APs) for wireless connectivity.The combination of these three devices—NGFW, switch, and wireless AP—form the core of network connectivity. Businesses need both high performance and strong security from their network, and with Fortinet, you can have both and enable safe access to the cloud with built-in Secure SD-WAN at no additional cost.nn FortiGate: The most cost-effective NGFW for performance and protection3 with built-in Secure SD-WAN to better control network performance to cloud-based applications and secure traffic.Fortinet SMB Security Solutions Provide Affordable, Complete Securitynn Secure Office Networking: Protect the traditional office network while enabling a hybrid work force.nn Endpoint and RemoteUser Protection:Enable your users to work from anywhere with leading endpoint security and secure access.nn Secure Cloud Applications and Email:Build out the secure cloud-connected office and take full advantage of the cloud.nn Cloud-based Management and Analytics:Streamline and simplify security, management, and ongoing operations.SOLUTION BRIEFTwo-thirds of organizationsare actively consolidatingthe number of cybersecurityvendors with which they dobusiness for better operationalefficiency and cost savings.2nn FortiAP: High-performance, Wi-Fi 6 ready APs ensure strong connectivity even in dense, highly populated environments.n FortiSwitch: Stackable, Power over Ethernet (PoE) functionality delivers performance and scale to meet any need.nUnified security across firewalls, switches, and wireless access pointsBy consolidating Layer 7 routing and multiple security services into a single, industry-leading NGFW, many business are able to reduce the cost of multiple licenses and the oversight needed to maintain a strong security position as multiple needs are solved by one. With Fortinet, this exercise in simplicity extends even further thanks to proprietary technology that allows administrators to extend this security to FortiSwitches and FortiAPs, creating a truly secure connectivity environment for the office. FortiGate NGFW consolidates security functions*n Anti-malware/antivirus: Prevents basic malware, threats, and bot activitynn Intrusion prevention (IPS): Uncovers advanced threats hidden deep within packets missed by basic antivirusnn Virtual private network (VPN): Creates an encrypted, private communication through the public web between user and office network nn Web and content filtering: Enable SafeSearch and block traffic to explicit and malicious websitesn*For a complete list of security services available to the FortiGate, please discuss with your Fortinet representative or authorized partner.Simple, high-performance connectivity with built-in Secure SD-WANAs your business grows and more users and devices need to connect in and around the office and to the cloud, network bottlenecks can quickly hinder productivity. Fortinet FortiGate NGFWs, along with FortiAP wireless access points and FortiSwitches, provide industry-leading network connectivity while maintaining enterprise-grade security. Additionally, built-in Secure SD-WAN helps improve cloud-based application performance over multiple paths while retaining strong security. Fortinet Secure SD-WAN enables fast access to cloud-based applications and high-quality experiences in multi-cloud environments by self-healing for data loss and network speed before it affects the application. As an integrated component of the FortiGate, organizations are protected against the latest risk exposures and evolving sophisticated attacks included for no additional cost and without the headache of configuring and managing another point product.Endpoint Protection and Remote User ProtectionAs workers increasingly move outside the traditional office environment on a permanent or semi-permanent basis, the need for strong endpoint protection, detection, and remediation increases in importance. With a combination of FortiClient and FortiEDR, businesses can obtain rich visibility and control over endpoint hygiene, network access, and discover and prevent malicious attacks like ransomware from spreading across the network.Endpoint visibility and controlFortiClient was designed to natively integrate with the larger Fortinet Security Fabric. Tight integration with the FortiGate NGFW allows administrators to easily drill into user devices and assess risk level, network access, and ensure content filtering policies remain consistent even when users are offline.Secure access and VPNFortiClient also includes a free client VPN service to ensure users are protected anywhere they log in. With built-in auto-connect and split-tunneling capabilities, there is no need to purchase a standalone VPN solution and further complicate the environment. Real-time breach protection and ransomwareWith FortiEDR, businesses can raise their level of preparedness and block exploits, stop breaches, data exfiltration, and ransomware attacks automatically, without disrupting business operations. FortiEDR brings multilayer detection and prevention technology such as machine learning (ML), patented code-tracing technology, and automated response and remediation procedures.Secure Cloud Applications and EmailThe cloud offers businesses a wealth of efficiency and simplicity while trading out control. Protecting the information stored within these services often falls unknowingly on the business rather than the application vendor. With Fortinet, administrators can build out a secure cloud-connected office by securely accessing cloud-based applications with SD-WAN, virtual firewalls to protect data across AWS, Azure, GCP, and Oracle Cloud, and ensuring email is protected when using popular platforms such as Microsoft 365 and Google Mail.Copyright © 2021 Fortinet, Inc. All rights reserved. Fortinet , FortiGate , FortiCare and FortiGuard , and certain other marks are registered trademarks of Fortinet, Inc., and other Fortinet names herein may also be registered and/or common law trademarks of Fortinet. All other product or company names may be trademarks of their respective owners. Performance and other metrics contained herein were attained in internal lab tests under ideal conditions, and actual performance and other results may vary. Network variables, different network environments and other conditions may affect performance results. Nothing herein represents any binding commitment by Fortinet, and Fortinet disclaims all warranties, whether express or implied, except to the extent Fortinet enters a binding written contract, signed by Fortinet’s General Counsel, with a purchaser that expressly warrants that the identified product will perform according to certain expressly-identified performance metrics and, in such event, only the specific performance metrics expressly identified in such binding written contract shall be binding on Fortinet. For absolute clarity, any such warranty will be limited to performance in the same ideal conditions as in Fortinet’s internal lab tests. Fortinet disclaims in full any covenants, representations, and guarantees pursuant hereto, whether express or implied. Fortinet reserves the right to change, modify, transfer, or otherwise revise this publication without notice, and the most current version of the publication shall be applicable.Public and private cloud securityAs more applications and data move from traditional on-premises implementations to private and public cloud deployments, ensuring security remains consistent regardless where or how the firewall is deployed is paramount to maintaining astreamlined environment to easily manage. Built for the cloud, FortiGate VMs deliver protection across public, private, and multi-cloud environments.n n Safely leverage cloud benefits of scalability, metering, and time to market with cloud-native securityn n Seamlessly scale without increasing operational burdensn n Flexible consumption models include licensing and on-demand usage modelsEnhanced email securityEmail continues to be the top method of attack used by attackers to dupe unsuspecting users into running malicious files and clicking on malicious links through phishing and other business email compromise (BEC) schemes. FortiMail Cloud offers unparalleled protection to remove these risks from your workforce and provide additional protection to popular email platforms such Microsoft 365 and Google Mail.Cloud-based Management and AnalyticsSecurity works on the premise of understanding what is good, what is not, and responding accordingly. When different vendor products perceive a threat differently, conflicts arise, leaving the burden of analysis on the administrator. With Fortinet,automated information sharing across the solution and the ability to manage it from a single pane of glass help streamline and simplify security, management, and ongoing operations.Cloud-based managementCentralized, cloud-based management of the complete SD-Branch (NGFW, AP, Switch, SD-WAN, Security), FortiGate Cloud, is included with the purchase of the FortiGate NGFW. From here, administrators can simplify deployments, management, and troubleshooting with actionable insights and visual reports of their basic network.As locations and implementations grow and/or additional Fortinet security products are installed, businesses can easily upgrade to FortiManager and FortiAnalyzer to centralize all administrative tasks.A Solid Security Foundation on Which To Build Y our BusinessTechnology both enables productivity and increases the risk of a breach as the attack surface grows. Looking across the security landscape, there are many options and closer inspection regularly finds critical holes in a vendor’s offerings such as:n n Limited solutions forcing you to purchase from multiple vendors to protect everything and stitch them together yourself n n Confusing implementation and management that result in ineffective protectionn n Expensive solutions that claim to protect everything and leave no budget for anything elseFortinet SMB Security Solutions are engineered to scale as your business grows and give you the confidence of investing in a market-leading security platform designed to reduce workloads while maintaining security. Only Fortinet offers this breadth of small business offerings validated by security experts.Curious where to start? Reach out for a quick 30-minute chat to better understand your goals and unique challenges and ask about our free Cyber Threat Assessment Program (CTAP) to help identify where your risks are and where to focus first.1 “2019 Data Breach Investigations Report ,” Verizon, April 2019.2 Jon Oltsik, “The cybersecurity technology consolidation conundrum ,” CSO, March 26, 2019.3https:///products/next-generation-firewall.html#certifications .。

结合具体案例介绍Fortify工具使用

黑盒测试工具对测试用机硬件依赖较大,使用笔记本进行黑盒测试时,确保 连接外接电源,确保笔记本没有自动降频,确保电源属性中设置成从不关闭 硬盘,从不系统待机,从不自动休眠。

iTesting

上海市软件评测中心 专业测试 权威评估 千万用户的信任基础

Shanghai Software Testing Center

运用了框架和特殊控件,无法进行自动化测试,录制关键操作进行测试

大通关平台

运用了框架和特殊控件,无法进行自动化测试,录制关键操作进行测试

结论: 对于应用了框架和特殊控件的BS结构的系统,无法进行自动化测试,只能

通过录制关键操作来进行测试。(苏通大桥项目管理信息系统、闵行区政府 物流中心也应用了大量框架和控件无法进行自动化测试)

iTesting

上海市软件评测中心 专业测试 权威评估 千万用户的信任基础

Shanghai Software Testing Center

案例分析

苏通大桥项目管理信息系统 (黑盒)

1、采用VPN(PPTP)访问方式(上海网通-江苏电信),使用DELL650N MT服务器 CPU:Xeon 3.2GHz 内存:4GB,VS2005崩溃5次 2、采用VPN(PPTP)访问方式(上海电信-江苏电信), IBMR52 CPU:P4 2.0GHz 内存:1GB,耗时9小时左右。

案例分析

长江在线监测信息管理软件 开发语言JAVA 采用Eclipse3.0+Fortify SCA Suit Edition 3.5.1 for Eclipse3.0 (简称IDE测试方式) 对223个文件总共62074行代码进行了安全测试 发现390个“Hot级安全漏洞” 、293个“Warnings级安全漏洞” 、 75个“Info级安全漏洞”

fortify安全整改解决方案-代码安全示例

解决方案

(1)只输出必要的日志,功能上线前删除大多数调试日 志 (2)过滤非法字符

常见安全漏洞

• SQL Injection(SQL注入)

• Cross-Site Scripting (跨站脚本攻击)

• Log Forging(日志攻击) • Unrelease Resource(资源泄漏)

Unrelease Resource (资源泄漏)

解决方案(1)

• 入参和出参校验

(1)“< >” 可以引入一个标签或者结束一个标签。 (2) "&" 可以引入一个字符实体。 (3)对于外加双引号的属性值,双引号(””)是特殊字符,因 为它们标记了该属性值的结束。 (4) 对于外加单引号的属性值,单引号(‘’)是特殊字符,因 为它们标记了该属性值的结束。

常见安全漏洞

• SQL Injection(SQL注入)

• Cross-Site Scripting (跨站脚本攻击)

• Log Forging(日志攻击) • Unrelease Resource(资源泄漏)

Log Forging(日志攻击)

将未经验证的用户输入写入日志文件, 致使攻击者伪造日志条目或将恶意信息 内容注入日志。

• 程序可能无法成功释放某一项已申请的 系统资源。 • 如果攻击者能够故意触发资源泄漏,就 有可能通过耗尽资源池的方式发起 DOS(Denial Of Service)攻击。

资源泄漏分类

• Unrelease Stream(流资源未释放)

• Unrelease DB Connection(数据库连接 未释放)

• 如果在执行 SQL 或者处理查询结果时发生异常, SqlConnection 对象不会被关闭。如果这种情况频繁出现,数据 库将用完所有可用的指针,就不能再执行任何 SQL 查询。

Fortify应用安全整体解决方案

84% 的攻击入侵发生在 应用层

3

为什么用HPE Fortify:

高: 高瞻远瞩,解决未发生的安全问题;高效,快速彻底地解决软件问题 富: 丰富的应用,软件形式,开发模式,开发语言; 想丰富软件测试的能力与手段 帅 表“帅”,敢想敢干,敢在软件开发过程中找安全;率先引入软件安全保证体系

:

4

修复漏洞的成本

Secure Coding Rulepacks ™(安全编码规则包)

Audit Workbench(审查工作台)

Custom Rule Editor & Custom Rule Wizard(规则自定义编辑器和向导)

Developer Desktop (IDE 插件)

8

Fortify SCA 工作原理

风险降低的 衡量标准

应用生命周期

所有相关人员

HPE Fortify Static Code Analyzer (SCA)

静态分析– 发现和修复源代码的安全隐患

特征: • 静态应用程序安全性测试,自动化识别在

开发期间应用程序源代码的安全漏洞 • 查明源代码漏洞的根本原因,提供详尽的

修复指导 • 最广泛的安全漏洞规则,多维度分析源代

locations are captured. 5. Acquired locations are

analyzed (crawled & audited)

17

HPE Fortify Software Security Center server

管理、跟踪和修复企业软件风险

帮助软件开发的管理人员统计和分析软件安全的 风险、趋势,跟踪和定位软件安全漏洞,提供足 够多的软件安全质量方面的真实的状态信息以便 于管理人员制定安全管理决策及编码规则 特征:

fortify安装使用手册

Fortify SCA安装使用手册编号:GRG _YT-RDS-PD-D03_A.0.1版本:V1.0发布日期:2011-5-5文档历史记录编号与名称版本发布日期创建/修改说明参与人员版权声明本软件产品(包括所含的任何程序、图像、文档和随附的印刷材料),以及本软件产品的任何副本的产权和著作权,均属广州广电运通金融电子股份有限公司所有。

您不得使用任何工具或任何方式对本软件产品进行反向工程,反向编译。

未经广州广电运通金融电子股份有限公司许可,您不得以任何目的和方式发布本软件产品及任何相关资料的部分或全部,否则您将受到严厉的民事和刑事制裁,并在法律允许的范围内受到最大可能的民事起诉。

目录文档历史记录......................................................................................................................................... I I 1. 产品说明 (9)1.1.特性说明 (10)1.2.产品更新说明 (10)2. 安装说明 (10)2.1.安装所需的文件 (11)2.2.F ORTIFY SCA支持的系统平台 (11)2.3.支持的语言 (11)2.4.F ORTIFY SCA的插件 (12)2.5.F ORTIFY SCA支持的编译器 (12)2.6.F ORTIFY SCA在WINDOWS上安装 (13)2.7.F ORTIFY SCA安装E CLISPE插件 (14)2.8.F ORTIFY SCA在LINUX上的安装(要有LINUX版本的安装文件) (14)2.9.F ORTIFY SCA在U NIX上的安装(要有U NIX版本的安装文件) (15)3. 使用说明 (15)3.1.F ORTIFY SCA扫描指南 (16)3.2.分析F ORTITFY SCA扫描的结果 (21)4.故障修复 (25)4.1使用日志文件去调试问题 (26)4.2转换失败的信息 (26)4.3JSP的转换失败 (26)4.4C/C++预编译的头文件 (27)前言Fortify SCA是目前业界最为全面的源代码白盒安全测试工具,它能精确定位到代码级的安全问题,完全自动化的完成测试,最广泛的安全漏洞规则,多维度的分析源代码的安全问题。

fortify代码扫描使用教程

fortify代码扫描使⽤教程 Fortify是旗下AST (应⽤程序安全测试)产品,其产品组合包括:Fortify Static Code Analyzer提供静态代码分析器(SAST),Fortify WebInspect是动态应⽤安全测试软件(DAST),Software Security Centre是软件安全中⼼(SSC)和 Application Defender 是实时应⽤程序⾃我保护(RASP)。

Fortify 能够提供静态和动态应⽤程序安全测试技术,以及运⾏时应⽤程序监控和保护功能。

为实现⾼效安全监测,Fortify具有源代码安全分析,可精准定位漏洞产⽣的路径,以及具有1分钟1万⾏的扫描速度。

Fortify能够提供静态与动态应⽤程序安全测试技术,以及运⾏时应⽤程序监控和保护功能。

国内很多⾦融机构和企业由于致⼒于为⽤户提供专业、安全、可靠的⾦融服务和产品,更注重系统的安全检测,迅速准确查找软件漏洞并及时修复漏洞,已经成为很多⾦融机构和企业⽇常⼯作的重中之重。

持续⼗年获得应⽤安全测试领域领导者称号。

Fortify静态应⽤安全测试软件 Fortify SCA 是⼀款静态应⽤程序安全性测试 (SAST) 产品,可供开发团队和安全专家分析源代码,检测安全漏洞,帮助开发⼈员更快更轻松地识别问题并排定问题优先级,然后加以解决。

Weblnspect动态应⽤安全测试软件 Micro Focus Fortify WebInspect是⼀款动态应⽤程序安全测试⼯具,可利⽤动态扫描程序来扫描当今主流的技术框架和 Web 技术,提供动态应⽤程序安全测试覆盖范围,并可检测⿊盒安全测试技术经常检测不到的新型漏洞。

2019年7⽉,Gartner 2019年应⽤安全测试魔⼒象限报告再次将Micro Focus Fortify评为“领导者”,这已经是Fortify持续⼗年获此殊荣。

在此次评审中,Gartner审核了Micro Focus Fortify产品组合中的多款AST (应⽤程序安全测试)产品与服务,其中包括:Static Code Analyzer (SAST)、WebInspect (DAST)以及 Application Defender。

Fortify安全漏洞一般处理方法

Fortify安全漏洞⼀般处理⽅法前段时间公司⼜⼀轮安全审查,要求对各项⽬进⾏安全扫描,排查漏洞并修复,⼿上有⼏个历史项⽬,要求在限定的时间内全部修复并提交安全报告,也不清楚之前是如何做的漏洞修复,这次使⽤⼯具扫描出来平均每个项⽬都还有⼤概100来个漏洞。

这些漏洞包括SQL语句注⼊,C#后端代码,XML⽂件,以及前端HTML,JS代码⼏个⽅⾯,由于⼀些项⽬⽐较⽼旧,限定的时间⼜短,做⼤的改动如果测试不到位,很难保证不出什么问题,所以做了⼀些应及处理,不过这些都不失为⼀种⼿段,下⾯就来对这次安全漏洞的处理做个总结。

公司的漏洞扫描分为两个阶段,第⼀个阶段是⽤Fortify这个⼯具来扫描,检查出漏洞,修复并出报告,第⼆个阶段是⽤APPSCAN对线上代码扫描,我们先来说说第⼀个阶段Fortify⼯具扫描出来的漏洞如何处理,⾄于第⼆阶段,后期做了再来补上。

1.SQL注⼊这⼀类漏洞主要是针对⼀些SQL语句做动态拼接时,传⼊⼀个特殊的⾮法字符,如SELECT id,name FROM User WHERE deparment=1000 and {ConditionalExpression} 其中{ConditionalExpression}作为参数本想在查询页⾯做⼀些动态条件的拼接,这样就会带来SQL注⼊的风险,如果有⼈通过⼿段将{ConditionalExpression}参数的值改成这样呢 1=1 OR 2 >1 ⼜或者 1=1 ; droptable deparment 呢这就是⼀个重⼤的安全事故了。

载SQL注⼊⼀般可以从这⼏⽅⾯预防:1.系统中连接数据库的帐号分配合适的权限,⼀般业务系统中数据库操作帐号,不要分配对数库结构产⽣改变的权限如 CREATE TABLE ,DROP XXXX 等2.对复杂的查询使⽤存储过程,预先定义好参数,在存储过程中拼接SQL语句3.尽量使⽤例如 SqlParmater 参数化传值使之成为规范4.对SQL语句或参数的值做特殊关键词过滤5.使⽤如MyBATIS,Hibernate ,等⽀持 SQL MAPPER 的 ORM框架6.尽量避免SQL语句动态拼接或⽤动态LINQ 替代公司的项⽬⼤部分都⽤的MyBatis ORM框架做Mapper 映射,这次漏洞扫描 SQL注⼊⽅⾯还好,基本没有在代码中拼接SQL的,但有⼀点有个别⼏处代码⽤的是 读写数据库,其中在实例化Connection 对象的地⽅扫描出connectString 未做加密处理。

Fortify漏洞修复总结

Fortify漏洞修复总结1.代码注⼊1.1 命令注⼊命令注⼊是指应⽤程序执⾏命令的字符串或字符串的⼀部分来源于不可信赖的数据源,程序没有对这些不可信赖的数据进⾏验证、过滤,导致程序执⾏恶意命令的⼀种攻击⽅式。

问题代码:$dir = $_POST['dir']exec("cmd.exe /c dir" + $dir);修复⽅案:(1)程序对⾮受信的⽤户输⼊数据进⾏净化,删除不安全的字符。

(2)限定输⼊类型, 创建⼀份安全字符串列表,限制⽤户只能输⼊该列表中的数据。

修复例⼦://⽅式1if (!preg_match('/^[\w\.:\-]+$/', $dir) ){// Handle error}$cmd = filter_var($cmd, FILTER_VALIDATE_REGEXP,array("options" => array("regexp" => getCommandFilterReg())));...$msg = escapeshellarg($msg);//⽅式2function cmd_arg($cmd, $filter='ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789-_.'){$filter_chars = str_split($filter);$filter_chars = array_combine($filter_chars, $filter_chars);$cmd_chars = str_split($cmd);$ret = '';foreach ($cmd_chars as $v){$ret .= isset($filter_chars[$v]) ? $filter_chars[$v] : '';}return $ret;}$cmd = cmd_arg($cmd);1.2 js动态代码注⼊(1)主要是前端使⽤了eval函数来解析服务端的响应evalResponse: function() {try {return eval((this.transport.responseText ));} catch (e) {this.dispatchException(e);}修复⽅案: a.不要使⽤eval函数,使⽤⾃定义函数替换function _dhtmlxEvalData( code ){var script;if ( code ) {var data_key = '_process_json_data_'+parseInt( rand(0,1000000000000));code = 'window["'+data_key+'"]=('+code+');'// If the code includes a valid, prologue position// strict mode pragma, execute code by injecting a// script tag into the document.script = document.createElement("script");return window[data_key];}return null;}return _dhtmlxEvalData(this.transport.responseText );(2)document.write(html)中写⼊的html和document.location = url 中的url没有过滤处理var html = '<span>'+rows[i]+'</span>';document.write(html)....document.location = url修复⽅案: a.避免使⽤document.writeb.使⽤⽩名单//document.write() 换成如下写法_var sNew = document.createElement("script");sNew.async = true;sNew.src = "https:///script.min.js";var s0 = document.getElementsByTagName('script')[0];s0.parentNode.insertBefore(sNew, s0);//document.location = url的处理function safe_url (url, whiteChars){whiteChars = ''+(whiteChars||'0123456789ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz.-_~+#,%&=*;:@[]'); var ret = '';for(var i=0; i<url.length; i++){ret += whiteChars[whiteChars.indexOf(url[i])] || '';}do{var old = ret;ret = ret.replace(/javascript:/gi,'');}while(ret != old);return ret;}document.location = safe_url(url);(3) 接收的全局变量和setTimeout函数相遇问题代码:this.timer = setTimeout(this.onTimerEvent.bind(this),this.decay * this.frequency * 1000);...(u = setTimeout(function() {x.abort("timeout")},c.timeout));修复⽅案:使⽤匿名函数,包裹setTimeout函数(function(){this.timer = setTimeout(this.onTimerEvent.bind(this),this.decay * this.frequency * 1000);})();...(u = (function()x.abort("timeout")}, c.timeout);return u;})());1.3 JSON 注⼊问题代码:$data = file_get_contents("php://input");$data = json_decode($data, true);修复⽅案:使⽤filter_var函数进⾏过滤修复例⼦:$data = file_get_contents("php://input");$data = filter_var($data, FILTER_SANITIZE_STRING, FILTER_FLAG_NO_ENCODE_QUOTES);$data = json_decode($data, true);1.4 SQL注⼊SQL injection 发⽣原因:1、数据从⼀个不可信赖的数据源进⼊程序。

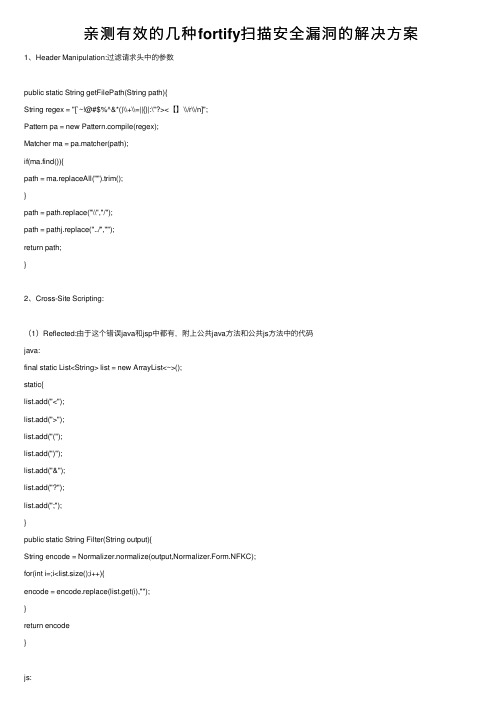

亲测有效的几种fortify扫描安全漏洞的解决方案

亲测有效的⼏种fortify扫描安全漏洞的解决⽅案1、Header Manipulation:过滤请求头中的参数public static String getFilePath(String path){String regex = "[`~!@#$%^&*()\\+\\=||{}|:\"?><【】\\/r\\/n]";Pattern pa = new pile(regex);Matcher ma = pa.matcher(path);if(ma.find()){path = ma.replaceAll("").trim();}path = path.replace("\\","/");path = pathj.replace("../","");return path;}2、Cross-Site Scripting:(1)Reflected:由于这个错误java和jsp中都有,附上公共java⽅法和公共js⽅法中的代码java:final static List<String> list = new ArrayList<~>();static{list.add("<");list.add(">");list.add("(");list.add(")");list.add("&");list.add("?");list.add(";");}public static String Filter(String output){String encode = Normalizer.normalize(output,Normalizer.Form.NFKC);for(int i=;i<list.size();i++){encode = encode.replace(list.get(i),"");}return encode}js:charFilter(str:String){let charArray = ["<",">","(",")","&","?",";"]; let encode = str.normalize("NFKC");for(let i=0;i<charArray.length;i++){ encode = encode.replace(charArray[i],""); }return encode;}。

fortify规则编写

fortify规则编写摘要:1.Fortify简介2.Fortify规则编写方法3.编写实例与解析4.实践中的应用与建议正文:一、Fortify简介Fortify是一款静态应用安全测试(SAST)工具,主要用于识别软件代码中的安全漏洞。

通过对代码进行分析,Fortify可以帮助开发者在编写代码阶段发现潜在的安全问题,从而提前防范安全风险。

在我国,越来越多的企业开始重视应用安全,并将Fortify等安全测试工具纳入到软件开发流程中。

二、Fortify规则编写方法1.了解Fortify的基本概念:Fortify中的规则分为两类,一类是内置规则,另一类是自定义规则。

内置规则涵盖了常见的安全漏洞,如SQL注入、跨站脚本攻击等。

自定义规则是根据项目特点和需求,由开发者编写的针对性规则。

2.编写自定义规则:编写自定义规则时,需要掌握Fortify的规则语法。

通常情况下,自定义规则由条件、结论和修复建议三部分组成。

例如:condition: String input = "${参数名}"conclusion: MediumAlert(message: "潜在的SQL注入风险",severity: "警告")表示当字符串输入被视为SQL注入风险时,发出中等严重程度的警报。

3.调试与优化:编写好规则后,需要通过测试用例进行调试和验证。

在实际应用中,可以根据项目需求不断优化和完善规则,提高规则的准确性和实用性。

三、编写实例与解析以下是一个针对Java代码的Fortify自定义规则实例:1.代码场景:```javaString input = request.getParameter("user_name");String sql = "SELECT * FROM users WHERE username = "" + input + """;```2.编写自定义规则:```sqlcondition: String input = "${user_name}"conclusion: HighAlert(message: "潜在的SQL注入风险",severity: "严重")```3.解析:在这个实例中,我们关注的是用户输入的数据是否会被直接拼接到SQL语句中。

fortify导出修改方法

Fortify是一种静态代码分析工具,用于识别和修复软件代码中的安全漏洞和缺陷。

Fortify提供了多种方法来修复这些问题,包括以下几个主要步骤:

1.执行Fortify扫描:首先,使用Fortify工具对目标代码进行扫描,以识别潜在的安全漏

洞和缺陷。

扫描结果将显示出代码中的问题和对应的安全警报。

2.定位问题:根据Fortify扫描结果,定位并理解每个安全问题的具体上下文和原因。

了

解问题的根源是解决它的关键。

3.分析修复方案:根据问题的类型和特点,设计和分析相关的修复方案。

这可能需要查看

Fortify提供的建议和推荐修复方法,或者依靠安全专家的指导。

4.执行修复:根据选定的修复方案,对代码进行修改。

这可能涉及更改数据验证、改进错

误处理、修复访问控制问题等。

确保修复不会引入新的安全问题或其他不良影响。

5.重新扫描并验证:对经过修复的代码再次执行Fortify扫描,以验证问题是否已解决。

确保修复措施有效,并且没有引入新的问题。

6.持续集成和测试:集成Fortify扫描到持续集成和测试流程中,确保新的代码或更新的

代码通过Fortify检查,并在发布前进行安全审查。

需要注意的是,具体的修复方法和步骤会根据不同的安全漏洞和缺陷而有所差异。

在使用Fortify进行代码修复时,建议参考Fortify提供的文档、技术指南和最佳实践,以确保正确且有效地修复问题。

此外,如果遇到复杂或高风险的安全问题,最好寻求安全专家的帮助和指导。

Fortinet云安全解决方案白皮书说明书

IntroductionVirtualization is generally the first step when business paces from traditional data center onto the cloud migration journey. Cloud by definition is a pool of API resources that can be rapidly provisioned or released through cloud service providers’ APIs for enabling ubiquitous, elastic, scalable, on-demand access to a shared pool of configurable compute, networking, and storage resources. The nature of “software-defined” everything in the cloud makes it easier to implement with great privileges and yet come even greatresponsibility for security implementation. Cloud migration is not a one-way street, and it’s very common to see hybrid cloud deployments based on business workloads coexisting in the enterprise both on premise and at hosted cloud providers.Securing Your Public and Hybrid CloudScale and Segment Cloud Security on DemandFortinet Cloud Security enables organizations to securely and elastically scale protection to their private, public, and hybrid cloud infrastructure and workloads, and to segment both within the cloud andbetween endpoints, enterprisenetworks, and the cloud.FIGURE 1: SECURITY FOR THE CLOUDSecurity Paradigm ShiftUnlike an organization independently building a data center infrastructure, cloud-based infrastructure as a service (IaaS) is built and aggregated through pools of resources and is designed to be elastic to scale with organizational demand. The leasing and subscription model changes how security is designed and implemented, as cloud consumption transitions from traditional CAPEX to OPEX in the public cloud. The security paradigm shifted from protecting a big-perimeterFIGURE 2: SECURITY PARADIGM SHIFTEDwalled garden to micro-segmented security control of business workloads. IT infrastructure becomes shifted from end-to-end complete data center ownership to owning just enough for the workload to operate in the cloud. IT architecture becomes shifted from static approaches to elastic capacity with on-demand metering consumption. This paradigm shift applies to both cloud ingress/egress (northbound-southbound) and lateral (eastbound-westbound) network traffic flow.According to Gartner’s strategic planning assumptions on “How to Make Cloud IaaS More Secure Than Your Data Center”:n n Through 2020, workloads that exploit public cloud IaaScapabilities to improve security protection will suffer at least 60% fewer security incidents than those in traditional data centers.n n Through 2020, 95% of cloud security failures will be thecustomer’s fault.n n Through 2020, 99% of vulnerabilities exploited will continueto be ones known of by security and IT professionals for atleast one year.As the cloud IaaS technology continues to evolve and mature, the majority of the security responsibility falls on how thebusiness secures and governs the applications and data on cloud IaaS.Well-defined Roles in Securing the Public CloudFor securing the public cloud, it is imperative to follow the “Shared Responsibility” model as espoused by industry groups like the Cloud Security Alliance (CSA) and providers including Amazon AWS and Microsoft Azure. These can be divided into two components — Security OF the Cloud and Security IN the Cloud .Security OF the Cloud comprises what the cloud provider, such as AWS and Azure, will provide. This represents literally all data center components for the cloud IaaS.FIGURE 3: SHARED RESPONSIBILITY - REDUCE SECURITY COST + MAINTAIN FLEXIBILITY , ACCESS, AND CONTROLSecurity IN the Cloud comprises what cloud tenants are responsible for implementing with their security solutions.Legacy security technologies coming into the cloud are still using appliance-based solutions, host-based agents, and manual audits. To achieve a truly consistent security posture in the cloud, businesses need to make the new mentality shift to move critical data away from the monolithic host-centric security model and start leveraging components available from public cloud-based web services. Rather than simply acquiring standalone security appliance that introduce security management challenges, they should instead consider cloud security solutions with centralized management and visibility across all deployment nodes. Point solutions today withoutextensions into cloud APIs are due to fail when they hit the point of scaling elastically in the cloud.Fortinet Security Solutions for Public CloudsCloud deployment is not meant to replicate what it’s done in the traditional data center. Fortinet has purposefully built cloud appliances for Amazon Web Services (AWS) CloudFormation or Microsoft Azure Resource Manager (ARM) templates to take advantage of cloud API-driven functionalities.The Fortinet Security Fabric-ready APIs fully support AWS and Azure and help extend the security intelligence across the cloud. Fortinet further embraces AWS Auto Scaling web services to provide better capacity planning through automation.With a global presence across all regions in public clouds,Fortinet further helps customers and partners meet their security goal of providing applications and data close to their geographical user bases. Geopolitical compliance can be further provided through Fortinet FortiOS intelligence and reporting.Fortinet Security Fabric for the CloudThe Fortinet Security Fabric extends Fortinet’s cloud securitysolutions across the entire enterprise attack surface.Virtualization is a core component of the security fabric that enables applications and data to be delivered efficiently in an on-demand manner through software-defined orchestration. Business workloads can be replicated and automated through preconfigured templates to increase agility and high availability.It is also critical to have single-pane-of-glass management and to own the control plane over cloud resource abstraction, so that businesses can embrace this new dynamic, automated, services-oriented architecture and improve control and visibility in varying cloud deployments.FIGURE 4: FORTINET SECURITY FABRIC FOR CLOUD SECURITYFortinet supports on-demand hourly and annual metering subscriptions in the cloud marketplace, as well as bring your own license (BYOL) for perpetual consumption. As clouds are driven by the need to reduce CAPEX and OPEX expenditures. Fortinet provides the broadest set of service-driven portfolios that can be deployed in micro-segmented clouds without compromising holistic security intelligence.The key principles of cloud security implementation in the Fortinet Security Fabric are:n n Scalable – high-performance firewalls and network securityappliances that scale from IoT to branch offices to the enterprise campus to the hybrid cloudn n Aware – integrated with underlying cloud infrastructure tobe aware of dynamic changes in the cloud environment and to provide seamless protectionn n Secure – micro-segmentation and internal segmentation inthe hybrid cloud extended with end-to-end segmentation across the entire attack surfacen n Actionable – integrated into SIEM and other analytics inprivate and public clouds, with the ability to orchestrate changes to FortiGate and other Fortinet security policy/posture automatically in response to incidents and eventsn n Open – built on an extensible platform with programmaticAPIs (REST and JSON) and other interfaces to integrate with hypervisors, SDN controllers, cloud management, orchestration tools, and software-defined data center and cloudHybrid IT InfrastructureA hybrid cloud that mixes on-premise data centers/private clouds with public clouds requires rigorous management. Fortinet helps organizations build a cohesive securityinfrastructure that is easy to deploy, manage, and extend. Using the fabric-ready API framework, Fortinet seamlessly integrates orchestration and automation to work across the mixed cloud environments. This increased agility, flexible consumption, and automation help DevOps teams own the control plane and respond to changes in the cloud environment more efficiently. Fortinet helps maintain consistency in security posture across clouds with a familiar look and feel in tools and resources. By extending the data center with consistent management,organizations can get enterprise-grade performance and security in the data center and in the cloud, as well as meet changing business needs with greater flexibility and capacity on demand.FortiGate Security PlatformThe FortiGate family of physical and virtual security appliances provides the foundation for securing private and public cloud environments. High-end physical FortiGate appliances provide highly scalable north-south data center firewall and network security protection at the edge or core of the private cloud. Virtual FortiGate appliances provide north-south protection for public clouds, as well as east-west segmentation within and across the hybrid cloud.All FortiGate physical and virtual security appliances share a common FortiOS firmware with consolidated multi-function security, from firewall to intrusion prevention to next-genfirewall to anti-malware to web filtering, and more, and receive consistent FortiGuard threat and content updates fromFortinet’s fully in-house FortiGuard Labs threat research team.Fortinet Virtual AppliancesIn addition to the flagship FortiGate platform, nearly a dozen other Fortinet security and networking solutions are available, not just as physical appliances but also as virtual appliances,from web application security to sandboxing to analytics to application delivery, for deployment in private and public cloud environments.Agile Software-Defined SecurityFortinet’s Security Fabric for the clouds enables orchestration and automation of both physical and virtual FortiGate security appliances in the hybrid cloud. Through a rich set of RESTful and other programmatic APIs, FortiGate appliances can be tightly orchestrated and automated with leading software-defined cloud platforms.Orchestration in the Public CloudFortiGate security solutions are tightly orchestrated with leading public clouds like AWS and Azure to provide on-demand provisioning, pay-as-you-go pricing, elastic auto-scaling, and unified security analytics that enhance protection and visibility in the public cloud environment.Single-Pane-of-Glass Visibility and ControlA workload should have the same secure and compliant posture regardless of whether it is running in a private cloud or public cloud, or whether it may migrate from one to another in a hybrid strategy. Fortinet’s central management solutions, including FortiManager and FortiAnalyzer, provide a single consolidated view of security policies, governance reporting, and event monitoring regardless of physical, virtual, or cloud infrastructure, and across private, public, and hybrid clouds.ConclusionRapid enterprise adoption of private and public clouds is driving the evolution of cloud security. Agile and elastic cloud security solutions need to fundamentally scale protection and segmentation within and across cloud environments. Fortinet’s FortiGate security platform and cloud security solutions secure private, public, and hybrid clouds, and extend protection seamlessly via the Fortinet Security Fabric across the entire enterprise from IoT to data center to cloud.Copyright © 2016 Fortinet, Inc. All rights reserved. Fortinet , FortiGate , FortiCare and FortiGuard , and certain other marks are registered trademarks of Fortinet, Inc., and other Fortinet names herein may also be registered and/or common law trademarks of Fortinet. All other product or company names may be trademarks of their respective owners. Performance and other metrics contained herein were attained in internal lab tests under ideal conditions, and actual performance and other resultsmay vary. Network variables, different network environments and other conditions may affect performance results. Nothing herein represents any binding commitment by Fortinet, and Fortinet disclaims all warranties, whether express or implied, GLOBAL HEADQUARTERS Fortinet Inc.899 Kifer RoadSunnyvale, CA 94086United StatesTel: +/salesEMEA SALES OFFICE 905 rue Albert Einstein Valbonne06560, Alpes-Maritimes, FranceTel +33 4 8987 0500APAC SALES OFFICE 300 Beach Road 20-01The Concourse Singapore 199555Tel: +65.6513.3730LATIN AMERICA SALES OFFICE Paseo de la Reforma 412 piso 16Col. Juarez C.P . 06600 México D.F.Tel: 011-52-(55) 5524-8428。

FortifySCA分析代码漏洞全解漏洞预警-电脑资料

FortifySCA分析代码漏洞全解漏洞预警-电脑资料上次介绍了用FindBugs辅助分析代码漏洞,这次换了一个工具:Fortify SCA Demo 4.0.0,。

Fortify是一个在安全方面挺出名的公司,这里就不多说了。

先介绍一下主角:Fortify SCA Demo 4.0.0,虽然现在不知道Fortify SCA的版本是多少,但可以肯定的是,Fortify SCA Demo 4.0.0是一个比较旧的Fortify SCA分析器了,并且还是Demo版的,所以无论是界面还是功能上都是比较简陋的。

由于Fortify SCA不是开源的工具,这里就不提供下载了,大家可以上Fortify主页申请:>。

这次演示的是用Fortify SCA静态分析Java代码,和FindBugs 不同的是Fortify SCA还可以静态分析C/C++,.NET和PL/SQL等代码。

一.Fortify SCA静态分析原理由于我不是写这个东东的人,并且接触这个工具时间也有限,所以对它的工作原理认知比较浅,很多是通过它的说明文档得来的。

Fortify SCA静态分析分两个阶段:1.Translation:把各种语言的源代码转为一种统一的中间语言代码。

2.Analysis:根据中间代码分析代码漏洞,并得出报告。

Fortify有很多个语言转换器,但核心的静态分析引擎只有一套。

二.Fortify SCA的使用先看看Fortify SCA Demo 4.0.0的目录:这个是Fortify SCA Demo 4.0.0的目录,这里主要有两个文件:auditworkbench.cmd和sourceanalyzer.exe,auditworkbench.cmd是查看静态分析报告的工具,sourceanalyzer.exe是静态代码分析器。

这里我们还看到了一个FindBugs的目录,这是因为这个版本的Fortify集成了此功能,你可以通过传参给sourceanalyzer.exe调用FindBugs(但我一般不这么做,可以直接使用FindBugs的话,为什么还要通过sourceanalyzer.exe调呢?)。

Fortify_官方内部资料

Source: NIST

新的防御方案: Building Security In——构建安全的代码

没有捷径——必须在每一个开发周期巩固软件安全性

Security

新的防御方式在开发周期的运用

管理、检测和降低风险(SDLC)

在开发的初期解决安 全问题

安全运作中心 开发人员 管

监测和保护使用中的 应用软件

Fortify Software Security Assurance Solution

研讨会 Building Security In

Fortify 中国:王 宏 hwang@

会议主题

传统的软件安全防御方式 软件安全新的防御方式 Fortify产品及安全测试解决方案

Fortify ——软件安全的领导者

SQL Injections Buffer Overflows Information Leakage Numerous other Categories……

人员

PCI Section 6.5

开放网络应用安全计划组织 (OWASP)公布了目前业界十大网络应用软件 安全漏洞: 1. Unvalidated Input 未验证的参数 2. Broken Access Control失效的访问控制 3. Broken Authentication and Session Management失效的帐户有会 话管理 4. Cross Site Scripting (XSS)跨站点脚本攻击 5. Buffer Overflows缓冲溢出 6. Injection Flaws命令注入漏洞 7. Improper Error Handling异常处理问题 8. Insecure Storage非安全存储 9. Denial of Service拒绝提供服务 10. Insecure Configuration Management非安全的配置管理

fortify 安全编码规则javascript

fortify 安全编码规则javascriptFortify是一种静态代码分析工具,它可以帮助开发人员在编写代码时识别和修复安全漏洞,从而提高应用程序的安全性。

Fortify 提供了一套JavaScript安全编码规则,可以帮助开发人员遵循最佳实践,减少安全漏洞的风险。

以下是一些Fortify JavaScript安全编码规则的示例:1. 避免使用eval函数eval函数可以将字符串作为代码执行,这种做法可能会导致安全漏洞。

开发人员应该避免使用eval函数,特别是在用户提供的数据上执行eval函数。

2. 避免使用with语句with语句可以访问对象的属性,但是它可能会导致变量名冲突和混淆,从而导致安全漏洞。

开发人员应该避免使用with语句,而应该使用其他更安全的方法来访问对象属性。

3. 避免使用document.write函数document.write函数可以将文本插入HTML文档中,但是它可能会导致安全漏洞,例如跨站脚本攻击。

开发人员应该避免使用document.write函数,而应该使用更安全的方法来插入文本。

4. 避免使用不安全的函数某些函数可能会导致安全漏洞,例如unescape、escape、eval 等。

开发人员应该避免使用这些不安全的函数,而应该使用更安全的替代方法。

5. 避免使用固定密钥使用固定密钥进行加密可能会导致安全漏洞,因为攻击者可以通过破解或者拦截密钥来访问敏感数据。

开发人员应该使用更安全的方法来管理密钥,例如使用随机生成的密钥。

6. 避免使用eval函数解析JSON使用eval函数解析JSON可能会导致安全漏洞,因为攻击者可以通过JSON注入来执行恶意代码。

开发人员应该使用更安全的方法来解析JSON,例如使用JSON.parse函数。

Fortify JavaScript安全编码规则提供了一些最佳实践来帮助开发人员编写安全的JavaScript代码。

开发人员应该遵循这些规则来减少安全漏洞的风险,并提高应用程序的安全性。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

常见安全漏洞

• SQL Injection(SQL注入) • Cross-Site Scripting (跨站脚本攻击) • Log Forging(日志攻击) • Unrelease Resource(资源未释放)

Cross-Site Scripting (跨站脚本攻击)

攻击者向动态Web页面里插入恶意 HTML代码,当用户浏览页面时,嵌入的 恶意代码被执行从而达到攻击的目的。

在输入的字符串之中注入恶意的SQL指令,这些注 入的指令会被数据库误认为是正常的SQL指令进行执行, 使系统遭到破坏。

注入原理(1)

SELECT * FROM items WHERE owner = #userName# AND itemname = '$itemName$‘

• 使用SQL关键字(AND/OR/DELETE/UPDATE)

正常日志: INFO:Failed to parse val=twenty-one 恶意日志:

若value输入:

twenty-one%0a%0aINFO:+User+logged+out%3dbadguy

输出:

INFO:Failed to parse val=twenty-one INFO:User logged out=badguy

itemName = ‘name’ or ‘1’=‘1’ itemName = ‘name’ ;Delete from items

注入原理(2)

• 使用特殊符号(% , --)

itemName = ‘%name%’; itemName = ‘name;delete from items ;--’

Ibatis下的SQL注入

Fortify安全整改解决方案

常见安全漏洞

• SQL Injection(SQL注入) • Cross-Site Scripting (跨站脚本攻击) • Log Forging(日志攻击) • Unrelease Resource(资源泄漏)

SQL Injection (SQL 注入攻击)

• 定义

解决方案

(1)只输出必要的日志,功能上线前删除大多数调试日 志

(2)过滤非法字符

常见安全漏洞

• SQL Injection(SQL注入) • Cross-Site Scripting (跨站脚本攻击) • Log Forging(日志攻击) • Unrelease Resource(资源泄漏)

Unrelease Resource (资源泄漏)

解决方案(2)

• URL重定向校验

(1)空格符、制表符和换行符标记了 URL 的结束。 (2) "&" 引入一个字符实体 (3)非 ASCII 字符(即 ISO-8859-1 编码表中所有高

于 128 的字符)不允许出现在 URL 中,因此在此上 下文中也被视为特殊字符。 (4)在服务器端对在 HTTP 转义序列中编码的参数进行 解码时,必须过滤掉输入中的 "%" 符号。

XSS分类(1)

• Reflected XSS(反射式XSS)

程序从 HTTP 请求中直接读取数据,并在 HTTP 响应 中返回数据。当攻击者诱使用户为易受攻击的 Web 应用程 序提供危险内容,而这些危险内容随后会反馈给用户并在 Web 浏览器中执行,就会发生反射式 XSS 。

• 示例代码

<% String eid = request.getParameter("eid"); %> Employee ID:<%= eid %>

解决方案(1)

• 入参和出参校验

(1)“< >” 可以引入一个标签或者结束一个标签。 (2) "&" 可以引入一个字符实体。 (3)对于外加双引号的属性值,双引号(””)是特殊字符,因

为它们标记了该属性值的结束。 (4) 对于外加单引号的属性值,单引号(‘’)是特殊字符,因

为它们标记了该属性值的结束。

• 程序可能无法成功释放某一项已申请的 系统资源。

• 如果攻击者能够故意触发资源泄漏,就 有可能通过耗尽资源池的方式发起 DOS(Denial Of Service)攻击。

(1)Oracle select * from t_user where name like '%'||#name #||'%' ; (2)Mysql select * from t_user where name

like concat('%',#name #,'%') ; (3)Mssql

select * from t_user where name like '%'+#name #+'%

示例代码பைடு நூலகம்

String val = request.getParameter("val"); try {

int value = Integer.parseInt(val); }catch (NumberFormatException) {

("Failed to parse val = " + val); }

常见安全漏洞

• SQL Injection(SQL注入) • Cross-Site Scripting (跨站脚本攻击) • Log Forging(日志攻击) • Unrelease Resource(资源泄漏)

Log Forging(日志攻击)

将未经验证的用户输入写入日志文件, 致使攻击者伪造日志条目或将恶意信息 内容注入日志。

对于Ibaits参数引用可以使用#和$两种写法。 (1)#写法会采用预编译方式,将转义交给了数据库,会

自动在参数的外面加上引号,不会出现注入问题。

(2)$写法相当于拼接字符串,会出现注入问题。

解决方案(1)

• 对于所有请求进行入参的过滤

解决方案(2)

• 避免使用 $ 字符拼接变量的情况

select * from t_user where name like ‘%$name$%’;

XSS分类(2)

• Persisted XSS(持久式CSS)

程序将危险数据储存在一个数据库或其他可信赖 的数据存储器中。这些危险数据随后会被回写到应用 程序中,并包含在动态内容中。

• 示例代码:

JAVA代码:String name = dao.queryName(id);

JSP代码:Employee Name:<%= name %>