VLAN透传配置举例

VLAN透传配置举例

目录1 介绍1.1 特性简介1.2 特性关键技术点2 特性使用指南2.1 使用场合2.2 配置指南2.2.1 配置混合模式桥组2.3 注意事项3 配置举例3.1 VLAN透传典型应用组网3.1.1 组网需求3.1.2 物理连接图3.1.3 配置步骤3.2 SecPath F100-A VLAN透传组网3.2.1 组网需求3.2.2 物理连接图3.2.3 配置步骤3.3 故障排除3.3.1 故障排除命令3.3.2 故障现象举例4 关键命令4.1 bridge enable4.2 bridge bridge-set enable4.3 bridge vlanid-transparent-transmit enable4.4 insulate5 相关资料5.1 其它相关资料1 介绍1.1 特性简介在混合模式下,桥支持VLAN ID透传特性是指:通过对加入桥组的设备出接口配置支持VLAN ID透传,可以使报文从该接口送出时,不对报文的VLAN ID做任何修改。

使能桥出接口VLAN ID透传,则报文从该接口发出时保留报文入桥时的VLAN ID,如果没有VLAN ID不增加VLAN ID。

1.2 特性关键技术点配置了VLAN透传后,防火墙不会对报文的VLAN tag进行任何的修改和去除等操作。

从而可以实现VLAN tag的透明传输,保证不同VLAN之间的隔离、同一VLAN 之间的互通。

2 特性使用指南2.1 使用场合当系统中存在VLAN部署,不同的VLAN之间需要进行隔离,而且所有VLAN的防火墙策略(比如配置在接口上的防火墙包过滤)是一样的。

2.2 配置指南混合模式下桥接功能的配置步骤分为以下几步:●使能桥组功能●使能一个桥组。

●将接口加入到桥组中●使能桥组下接口的VLAN透传功能2.2.1 配置混合模式桥组2.3 注意事项当配置VLAN透传功能时,需要注意以下事项:●子接口不支持VLAN透传。

●F100A设备的四个LAN接口需要执行undo insulate命令聚合成一个接口才能使用VLAN透传功能。

三层交换机和二层交换机之间的VLAN透传命令

三层交换机和二层交换机之间的VLAN透传

2011-07-05 11:57zongjun2001等2人|分类:网站使用|浏览241次

三层交换机和二层交换机下接的是不同网段的主机

分享到:

其他2条回答

2011-07-05 12:33black2000|八级

不同网段需要路由器或者3层交换机实现通讯

评论|10

2011-07-06 11:22fengyang8371|五级

这种情况需要使用交换机的trunk口设定,可以参考以下案例:

1、交换机0二层交换机

划分vlan10、vlan20,并指定端口,留一个口(假设24号口),做truck口,并设定允许通过的vlan;

2、交换机1三层交换机

划分vlan10、vlan20、vlan100,根据需要设置指定端口,也可不设。

分别设置vlan IP地址(随便你自己),并划分1个truck口连接二层交换机,根据需要设置允许通过的vlan。

这里记住你所设置的vlan ip地址,这是对应vlan内的电脑上网用的网关。

假设vlan100连接路由器设置地址192.168.1.254,指定一个端口连接路由器la n口,路由器lan口地址假设192.168.1.1,然后在三层交换机内添加一条rip路由,指向路由器即可

注意几点:

1、trunk口不属于任何vlan

2、可以这样理解,三层交换机统一做vlan间的透传,并且通过trust口将vlan 策略延伸到二层交换机上。

vlan数据跨交换机透传实验

Description: VLAN 0010

Name: VLAN 0010

Broadcast MAX-ratio:

Ethernet0/4/1 Ethernet0/4/2

Untagged Ports: none

port link-mode bridge

port link-type trunk

port trunk permit vlan 1 10

sw2两种配置及产生的结果:

1.

interface Ethernet0/4/1

port link-mode bridge

port link-type trunk

vlan数据跨交换机透传实验

结论:跨交换机透传vlan数据时,中间做桥接的交换机中要体现被透传vlan数据交换机的vlan。

pc1:

192.168.1.1、24

pc2:

192.168.1.2、24

sw1配置:

vlan 10

e0/4/0

port link-mode bridge

port access vlan 10

e0/4/1

port link-mode bridge

port link-type trunk

port trunk permit vlan 1 10

sw3配置:

vlan 10

e0/4/0

port link-mode bridge

port access vlan 10

e0/4/2

Untagged Ports:

Ethernet0/4/0 Ethernet0/4/1 Ethernet0/4/2

vlan透传

假设有数据s要通过一个网络,这个网络的入口为a,出口为b,数据s到达a处,由a负责对s进行封装,比如s是ip数据,a就用二层格式进行封装,在整个网络中,都是利用二层进行传输,到了出口b,再把封装解开,还原成s本来的ip结构。

对于s来说,通过这个网络,没有改变它的任何结构和数据,因此对于s,这个通过的网络是“透明”的,这就是透传。

概念:Vlan透传就是数据包结构不变,仍然带有Vlan ID信息往下传;终结就是把Vlan ID 信息丢弃,改变包结构!一、Vlan定义Vlan是在802.1Q协议里面定义的,在协议里定义了符合802.1Q的帧格式:Dst MACSrc MACVlan 标识(8100)CFI+优先级+Vlan ID数据域图1 802.1Q帧格式其中Vlan ID有12位,数值范围是从0-4095,Vlan标识共占4个字节。

在源MAC地址后面紧跟8100,则标识该报文是带Vlan的报文,设备会根据12个bit的Vlan ID来决定是否接收处理;二、二层转发流程在802.1Q里面也定义了和Vlan有关的二层转发流程,Vlan转发原则是:1、未知单播包在Vlan内广播;2、未知组播包在Vlan内广播;3、已知单播包Vlan根据二层转发表项进行转发;4、 Vlan之间是隔离的(二层概念上);二层转发依据是我们常说的MAC地址表,MAC地址的学习就不在这里讲了。

通常所说的MAC地址表包括两种IVL和SVL,下面介绍一下两种表的使用;1、 SVL是根据MAC决定转发端口,与Vlan没有关系,MAC地址是表项搜索的关键字,即在整个设备中不会存在相同MAC地址的表项;注相关设备:支持SVL表项的LSW芯片都是比较老、功能比较弱的芯片。

2、而IVL是根据MAC+Vlan决定转发端口:这种类型的表项允许在不同Vlan中存在相同的MAC地址表项,关键字是Vlan+MAC,目前的二层交换芯片和三层交换芯片普遍都支持该类型的表项。

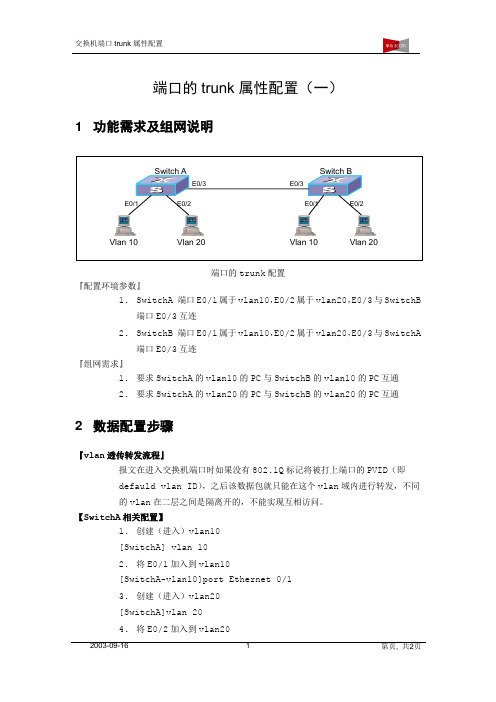

端口trunk之交换机间vlan透传

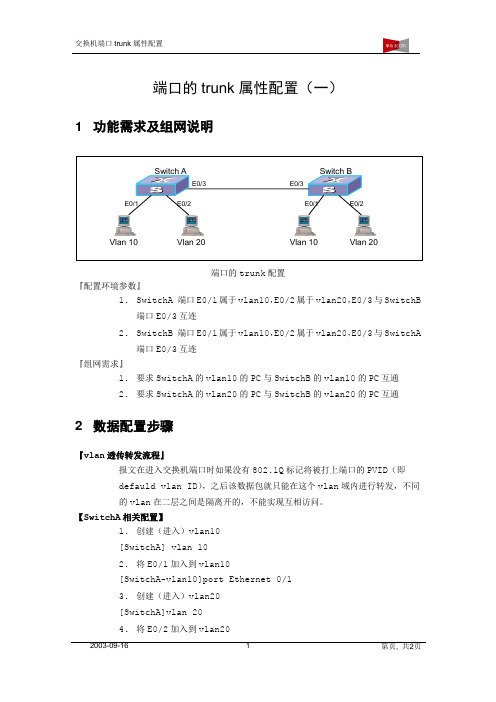

端口的trunk 属性配置(一)1 功能需求及组网说明 端口的trunk 配置『配置环境参数』1. SwitchA 端口E0/1属于vlan10,E0/2属于vlan20,E0/3与SwitchB端口E0/3互连2. SwitchB 端口E0/1属于vlan10,E0/2属于vlan20,E0/3与SwitchA端口E0/3互连『组网需求』1. 要求SwitchA 的vlan10的PC 与SwitchB 的vlan10的PC 互通2. 要求SwitchA 的vlan20的PC 与SwitchB 的vlan20的PC 互通2 数据配置步骤『vlan 透传转发流程』报文在进入交换机端口时如果没有802.1Q 标记将被打上端口的PVID (即defauld vlan ID ),之后该数据包就只能在这个vlan 域内进行转发,不同的vlan 在二层之间是隔离开的,不能实现互相访问。

【SwitchA 相关配置】1. 创建(进入)vlan10[SwitchA] vlan 102. 将E0/1加入到vlan10[SwitchA-vlan10]port Ethernet 0/13. 创建(进入)vlan20[SwitchA]vlan 204. 将E0/2加入到vlan20Vlan 10Vlan 20Vlan 10Vlan 20[SwitchA-vlan20]port Ethernet 0/25.实际当中一般将上行端口设置成trunk属性,允许vlan透传[SwitchA-Ethernet0/3]port link-type trunk6.允许所有的vlan从E0/3端口透传通过,也可以指定具体的vlan值[SwitchA-Ethernet0/3]port trunk permit vlan all【SwitchB相关配置】1.创建(进入)vlan10[SwitchB] vlan 102.将E0/1加入到vlan10[SwitchB-vlan10]port Ethernet 0/13.创建(进入)vlan20[SwitchB]vlan 204.将E0/2加入到vlan20[SwitchB-vlan20]port Ethernet 0/25.实际当中一般将上行端口设置成trunk属性,允许vlan透传[SwitchB-Ethernet0/3]port link-type trunk6.允许所有的vlan从E0/3端口透传通过,也可以指定具体的vlan值[SwitchB-Ethernet0/3]port trunk permit vlan all【补充说明】1.如果一个端口是trunk端口,则该端口可以属于多个vlan;2.缺省情况下trunk端口的PVID为1,可以在端口模式下通过命令porttrunk pvid vlan vlanid 来修改端口的PVID;3.如果从trunk转发出去的数据报文的vlan id和端口的PVID一致,则该报文的VLAN信息会被剥去,这点在配置trunk端口时需要注意。

配置基于VLAN的BPDU报文透明传输示例

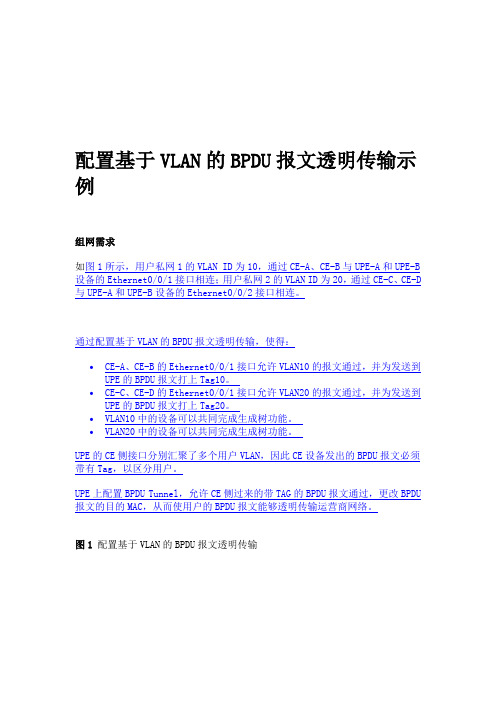

配置基于VLAN的BPDU报文透明传输示例组网需求如图1所示,用户私网1的VLAN ID为10,通过CE-A、CE-B与UPE-A和UPE-B 设备的Ethernet0/0/1接口相连;用户私网2的VLAN ID为20,通过CE-C、CE-D 与UPE-A和UPE-B设备的Ethernet0/0/2接口相连。

通过配置基于VLAN的BPDU报文透明传输,使得:∙CE-A、CE-B的Ethernet0/0/1接口允许VLAN10的报文通过,并为发送到UPE的BPDU报文打上Tag10。

∙CE-C、CE-D的Ethernet0/0/1接口允许VLAN20的报文通过,并为发送到UPE的BPDU报文打上Tag20。

∙VLAN10中的设备可以共同完成生成树功能。

∙VLAN20中的设备可以共同完成生成树功能。

UPE的CE侧接口分别汇聚了多个用户VLAN,因此CE设备发出的BPDU报文必须带有Tag,以区分用户。

UPE上配置BPDU Tunnel,允许CE侧过来的带TAG的BPDU报文通过,更改BPDU 报文的目的MAC,从而使用户的BPDU报文能够透明传输运营商网络。

图1 配置基于VLAN的BPDU报文透明传输适用产品和版本∙S采用S2300/S3300/S5300设备,其中S3300/S5300两种产品型号的基于接口的不同用户网络的BPDU报文透明传输功能实现相同。

S2300和S3300/S5300的区别在于S2300的“bpdu enable”命令有所不同,不针对单端口实现,需要在系统视图配置。

∙各版本的基于接口的不同用户网络的BPDU报文透明传输功能实现相同。

配置注意事项∙两端的UPE设备配置的组播MAC需要保持一致。

配置思路采用如下的思路配置基于VLAN的BPDU报文透明传输:∙使能CE设备的生成树功能,并配置网络侧接口的BPDU报文处理功能。

∙配置CE给发送到UPE设备的BPDU报文添加VLAN Tag。

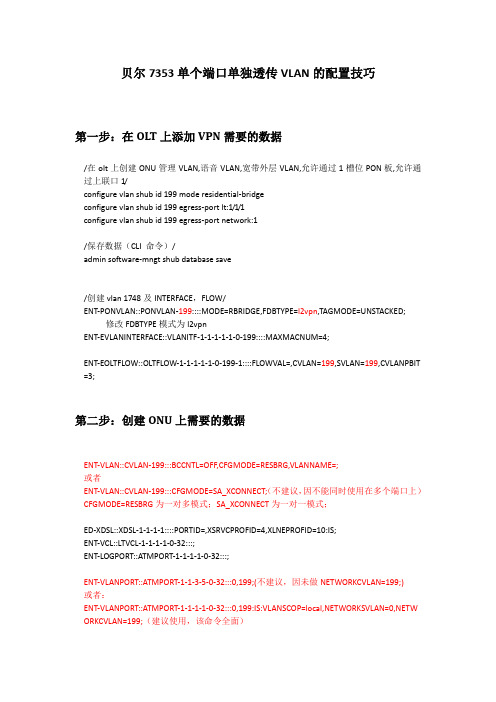

贝尔7353单个端口单独透传VLAN的配置技巧

贝尔7353单个端口单独透传VLAN的配置技巧第一步:在OL T上添加VPN需要的数据/在olt上创建ONU管理VLAN,语音VLAN,宽带外层VLAN,允许通过1槽位PON板,允许通过上联口1/configure vlan shub id 199 mode residential-bridgeconfigure vlan shub id 199 egress-port lt:1/1/1configure vlan shub id 199 egress-port network:1/保存数据(CLI 命令)/admin software-mngt shub database save/创建vlan 1748及INTERFACE,FLOW/ENT-PONVLAN::PONVLAN-199::::MODE=RBRIDGE,FDBTYPE=l2vpn,TAGMODE=UNSTACKED;修改FDBTYPE模式为l2vpnENT-EVLANINTERFACE::VLANITF-1-1-1-1-1-0-199::::MAXMACNUM=4;ENT-EOLTFLOW::OLTFLOW-1-1-1-1-1-0-199-1::::FLOWVAL=,CVLAN=199,SVLAN=199,CVLANPBIT =3;第二步:创建ONU上需要的数据ENT-VLAN::CVLAN-199:::BCCNTL=OFF,CFGMODE=RESBRG,VLANNAME=;或者ENT-VLAN::CVLAN-199:::CFGMODE=SA_XCONNECT;(不建议,因不能同时使用在多个端口上)CFGMODE=RESBRG为一对多模式;SA_XCONNECT为一对一模式;ED-XDSL::XDSL-1-1-1-1::::PORTID=,XSRVCPROFID=4,XLNEPROFID=10:IS;ENT-VCL::LTVCL-1-1-1-1-0-32:::;ENT-LOGPORT::ATMPORT-1-1-1-1-0-32:::;ENT-VLANPORT::ATMPORT-1-1-3-5-0-32:::0,199;(不建议,因未做NETWORKCVLAN=199;)或者:ENT-VLANPORT::ATMPORT-1-1-1-1-0-32:::0,199:IS:VLANSCOP=local,NETWORKSVLAN=0,NETW ORKCVLAN=199;(建议使用,该命令全面)ED-LOGPORT::ATMPORT-1-1-3-5-0-32:::DEFPRIO=BESTEFFORT,MAXNUCMACADR=4,SELFLEARN STA=UP,FRAMETYPE=ADMITVLANTAGGEDANDUNTAGGEDMIXTURE,QOSPROFILE=,QOSPROFILE NM=,PRIOREGPROF=0,DEFAULTSVLAN=,DEFAULTCVLAN=199;或者:ED-LOGPORT::ATMPORT-1-1-1-1-0-32:::MAXNUCMACADR=4,DEFAULTCVLAN=199;以上脚本在创建vlan和vlanport时需要做一些参数的改变注意事项:创建单层VLAN VPN时不需要创建绑定vpn ip地址和vlan .具体区分通过用户端pc的本地连接IP设置进行区分;在VPN创建成功后,在ONU上和OLT上能学到用户上报的MAC地址(ONU学习MAC查看命令:RTRV-L2FDB::ALL:::ALL);在公网和交换机下不能PING通VPN的IP,需要在用户端PC或与VPN的IP同一个网段下才能PING通。

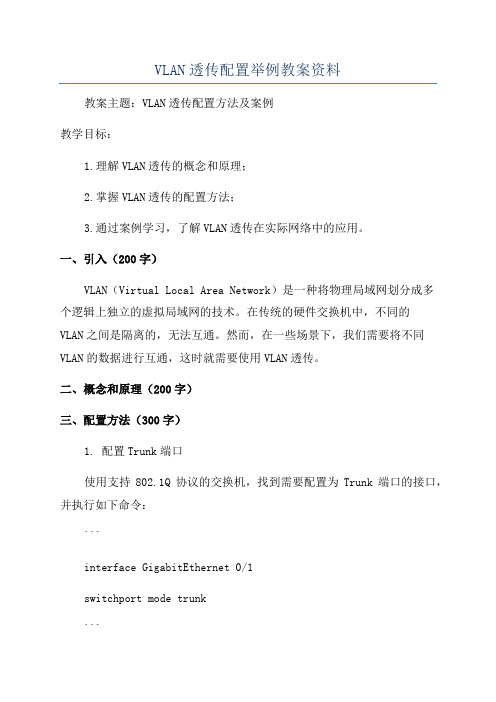

VLAN透传配置举例教案资料

VLAN透传配置举例教案资料教案主题:VLAN透传配置方法及案例教学目标:1.理解VLAN透传的概念和原理;2.掌握VLAN透传的配置方法;3.通过案例学习,了解VLAN透传在实际网络中的应用。

一、引入(200字)VLAN(Virtual Local Area Network)是一种将物理局域网划分成多个逻辑上独立的虚拟局域网的技术。

在传统的硬件交换机中,不同的VLAN之间是隔离的,无法互通。

然而,在一些场景下,我们需要将不同VLAN的数据进行互通,这时就需要使用VLAN透传。

二、概念和原理(200字)三、配置方法(300字)1. 配置Trunk端口使用支持802.1Q协议的交换机,找到需要配置为Trunk端口的接口,并执行如下命令:```interface GigabitEthernet 0/1switchport mode trunk```以上命令将GigabitEthernet 0/1端口配置为Trunk端口。

2.配置VLAN在需要互通的交换机上,创建相同的VLAN,并将Trunk端口加入到这些VLAN中。

执行如下命令:```interface GigabitEthernet 0/2switchport access vlan 10```以上命令将GigabitEthernet 0/2端口加入到VLAN 10中。

3.验证配置使用show命令验证Trunk端口和VLAN的配置是否正确:```show interfaces trunkshow interfaces GigabitEthernet 0/2 switchport```以上命令可以查看Trunk端口和接口的VLAN配置信息。

四、案例学习(500字)假设我们有一个网络拓扑如下:```+------------++------------+Switch ,, SwitchVLAN10,--------------,VLAN20Trunk PortVLAN30,--------------,VLAN40+------------++------------+```我们的目标是实现不同VLAN之间的数据交互。

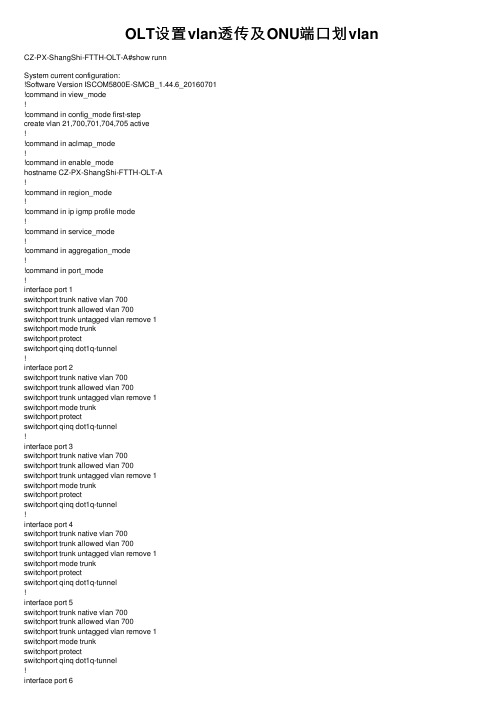

OLT设置vlan透传及ONU端口划vlan

OLT设置vlan透传及ONU端⼝划vlan CZ-PX-ShangShi-FTTH-OLT-A#show runnSystem current configuration:!Software Version ISCOM5800E-SMCB_1.44.6_20160701!command in view_mode!!command in config_mode first-stepcreate vlan 21,700,701,704,705 active!!command in aclmap_mode!!command in enable_modehostname CZ-PX-ShangShi-FTTH-OLT-A!!command in region_mode!!command in ip igmp profile mode!!command in service_mode!!command in aggregation_mode!!command in port_mode!interface port 1switchport trunk native vlan 700switchport trunk allowed vlan 700switchport trunk untagged vlan remove 1switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 2switchport trunk native vlan 700switchport trunk allowed vlan 700switchport trunk untagged vlan remove 1switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 3switchport trunk native vlan 700switchport trunk allowed vlan 700switchport trunk untagged vlan remove 1switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 4switchport trunk native vlan 700switchport trunk allowed vlan 700switchport trunk untagged vlan remove 1switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 5switchport trunk native vlan 700switchport trunk allowed vlan 700switchport trunk untagged vlan remove 1switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 6switchport trunk native vlan 700 switchport trunk allowed vlan 700 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 7switchport trunk native vlan 700 switchport trunk allowed vlan 700 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 8switchport trunk native vlan 700 switchport trunk allowed vlan 700 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 9switchport trunk native vlan 701 switchport trunk allowed vlan 701 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 10switchport trunk native vlan 701 switchport trunk allowed vlan 701 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 11switchport trunk native vlan 701 switchport trunk allowed vlan 701 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 12switchport trunk native vlan 701 switchport trunk allowed vlan 701 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 13switchport trunk native vlan 701 switchport trunk allowed vlan 701 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 14switchport trunk native vlan 701 switchport trunk allowed vlan 701 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport qinq dot1q-tunnel!interface port 15switchport trunk native vlan 701switchport trunk allowed vlan 701switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 16switchport trunk native vlan 701switchport trunk allowed vlan 701switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 17switchport trunk allowed vlan 21,700,701,704,705 switchport trunk untagged vlan remove 1 switchport mode trunk!interface port 33switchport trunk native vlan 704switchport trunk allowed vlan 704switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 34switchport trunk native vlan 704switchport trunk allowed vlan 704switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 35switchport trunk native vlan 704switchport trunk allowed vlan 704switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 36switchport trunk native vlan 704switchport trunk allowed vlan 704switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 37switchport trunk native vlan 704switchport trunk allowed vlan 704switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 38switchport trunk native vlan 704switchport trunk allowed vlan 704switchport trunk untagged vlan remove 1switchport protectswitchport qinq dot1q-tunnel!interface port 39switchport trunk native vlan 704 switchport trunk allowed vlan 704 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 40switchport trunk native vlan 704 switchport trunk allowed vlan 704 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 41switchport trunk native vlan 705 switchport trunk allowed vlan 705 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 42switchport trunk native vlan 705 switchport trunk allowed vlan 705 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 43switchport trunk native vlan 705 switchport trunk allowed vlan 705 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 44switchport trunk native vlan 705 switchport trunk allowed vlan 705 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 45switchport trunk native vlan 705 switchport trunk allowed vlan 705 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 46switchport trunk native vlan 705 switchport trunk allowed vlan 705 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 47switchport trunk native vlan 705 switchport trunk allowed vlan 705 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!interface port 48switchport trunk native vlan 705 switchport trunk allowed vlan 705 switchport trunk untagged vlan remove 1 switchport mode trunkswitchport protectswitchport qinq dot1q-tunnel!!command in vlan configuration mode!!command in ip interface mode interface ip 0ip address 10.8.21.94 255.255.255.240 21 !!command in ospf_mode!!command in rip_mode!!command in cmap_mode!!command in pmap_mode!!command in keychain_mode!!command in config_modeip default-gateway 10.8.21.81!。

VLAN间通过VLANIF通信配置示例

VLAN 间通过 VLANIF 通信配置示例图 1 配置 VLAN 间通过 VLANIF 接口通信组网图如图 1 所示,企业的不同用户拥有相同的业务,且位于不同的网段。

现在相同业务的用户所属的 VLAN 不相同,需要实现不同 VLAN 中的用户相互通信。

User1 和User2 中拥有相同的业务,但是属于不同的VLAN 且位于不同的网段。

现需要实现 User1 和 User2 互通.2.1、创建 VLAN,确定用户所属的VLAN。

2。

2、配置接口加入 VLAN,允许用户所属的 VLAN 通过当前接口.2.3、创建 VLANIF 接口并配置 IP 地址,实现三层互通。

为了成功实现 VLAN 间互通,VLAN 内主机的缺省网关必须是对应 VLANIF 接口的 IP 地址。

配置Switch# 创建 VLAN<HUAWEI〉 system—view[HUAWEI] sysname Switch[Switch] vlan batch 10 20#配置接口加入 VLAN[Switch] interface gigabitethernet 1/0/1[Switch-GigabitEthernet1/0/1] port link-type access [Switch—GigabitEthernet1/0/1] port default vlan 10 [Switch—GigabitEthernet1/0/1] quit[Switch] interface gigabitethernet 1/0/2[Switch—GigabitEthernet1/0/2] port link-type access[Switch-GigabitEthernet1/0/2] port default vlan 20[Switch-GigabitEthernet1/0/2] quit#配置 VLANIF 接口的 IP 地址[Switch] interface vlanif 10[Switch-Vlanif10] ip address 10.10。

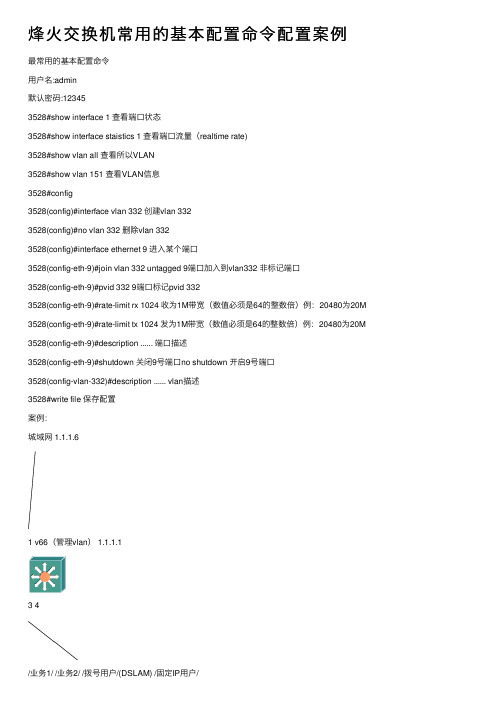

烽火交换机常用的基本配置命令配置案例

烽⽕交换机常⽤的基本配置命令配置案例最常⽤的基本配置命令⽤户名:admin默认密码:123453528#show interface 1 查看端⼝状态3528#show interface staistics 1 查看端⼝流量(realtime rate)3528#show vlan all 查看所以VLAN3528#show vlan 151 查看VLAN信息3528#config3528(config)#interface vlan 332 创建vlan 3323528(config)#no vlan 332 删除vlan 3323528(config)#interface ethernet 9 进⼊某个端⼝3528(config-eth-9)#join vlan 332 untagged 9端⼝加⼊到vlan332 ⾮标记端⼝3528(config-eth-9)#pvid 332 9端⼝标记pvid 3323528(config-eth-9)#rate-limit rx 1024 收为1M带宽(数值必须是64的整数倍)例:20480为20M 3528(config-eth-9)#rate-limit tx 1024 发为1M带宽(数值必须是64的整数倍)例:20480为20M 3528(config-eth-9)#description ...... 端⼝描述3528(config-eth-9)#shutdown 关闭9号端⼝no shutdown 开启9号端⼝3528(config-vlan-332)#description ...... vlan描述3528#write file 保存配置案例:城域⽹ 1.1.1.61 v66(管理vlan) 1.1.1.13 4/业务1/ /业务2/ /拨号⽤户/(DSLAM) /固定IP⽤户/V100 V200 V300 V400(打标的原则:A.设备接设备tag,设备接⽤户untag;B.端⼝对端打标状态始终与本端⼝⼀致,即对端tag,则端⼝tag,对端untag,则端⼝untag.C.untag的端⼝⼀定要打相应的pvid值)1 在config模式下创建vlan,更改⽤户名和密码,更改主机名称S3500(config)#hostname HostA更改主机名称HostA (config)#S3500(config)#adduser aaa group administrators password 111增加⼀个名为“aaa”,密码为111管理员⽤户S3500(config)#interface vlan 100创建vlan100并进⼊S3500(config-vlan-100)# interface vlan 200创建vlan200并进⼊S3500(config-vlan-200)#quit退出vlan200S3500(config)# interface vlan 66,300,400创建vlan300和400,在config模式下创建vlan如果只带1个参数则表⽰创建这个vlan 并进⼊,如果跟2个参数,则代表创建连续的多个vlan,vlan号为第1个参数到第2个参数,使⽤no命令删除,命令⾏定义跟创建vlan⼀样2 在vlan配置模式下,绑定vlan的IP地址S3500(config-vlan-66)#ip address 1.1.1.1 255.255.255.255在vlan内绑定IP地址S3500(config-vlan-66)#quit退出vlan配置模式S3500(config)#3 配置⽹管使⽤的ACL配置了VLAN IP在以后属于这个VLAN的任意⼀个端⼝是不能ping通交换机的,必须要配置ACL并将ACL应⽤到端⼝以后才可以在此端⼝PING通交换机以及telnetS3500(config)# access-list 1创建access-list 1并进⼊(ACL)S3500(config-acl-1)# rule 1 arp any 1.1.1.1 255.255.255.255此处IP地址为绑定的IP地址S3500(config- acl-1)#rule 1 action traptocpu onlyS3500(config- acl-1)#quit退出S3500(config)#4 在端⼝配置模式下配置端⼝信息在举例中交换机,需要在端⼝上启⽤ACL,透传vlanS3500(config)#interface ethernet 1进⼊端⼝1S3500(config-eth-1)#join vlan 66,100,200,300 tag端⼝1加⼊vlan100,200,300,400,为打标端⼝,此命令格式为join vlan 1,3,5-7,不连续vlan之间⽤“,”号隔开,连续vlan间⽤“-”隔开(1,3,5-7表⽰加⼊1,3,5,6,7)后⾯跟tagged或者untagged,定义端⼝为打标端⼝(tagged),或者为不打标端⼝(untagged)。

高恪主副路由利用vlan单线透传访客网络的方法

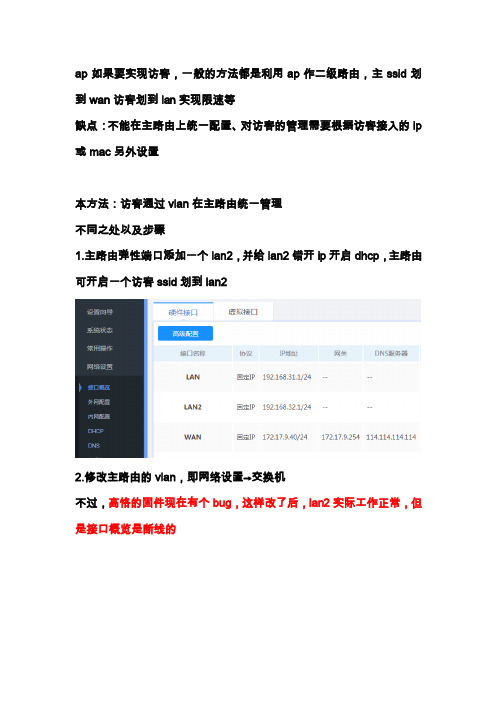

ap如果要实现访客,一般的方法都是利用ap作二级路由,主ssid划到wan访客划到lan实现限速等

缺点:不能在主路由上统一配置、对访客的管理需要根据访客接入的ip 或mac另外设置

本方法:访客通过vlan在主路由统一管理

不同之处以及步骤

1.主路由弹性端口添加一个lan2,并给lan2错开ip开启dhcp,主路由可开启一个访客ssid划到lan2

2.修改主路由的vlan,即网络设置→交换机

不过,高恪的固件现在有个bug,这样改了后,lan2实际工作正常,但是接口概览是断线的

3.修改副路由的ip,关闭dhcp,

添加静态路由指向主路由ip、强制dns代理为主路由的ip,此条非必需

4.副路由的vlan同步骤2的主路由设置,副路由可开启一个访客ssid 划到lan2

5.布局图如下,通过端口1连接

6.主路由行为管理示例:

也可以把lan2添加一个地址组,通过dns过滤禁止对lan1的访问等等

注意:如需要对访客网络设置营销认证,则自行调换lan1和lan2就是,因为主路由如果要对lan下级认证,只能是vlan为1的lan1

如果不希望lan2占用接口,用虚拟lan也是一样的

直接上图自己参照吧,也是端口1连接端口1,也是单线复用vlan88,自己选一个不冲突的数值。

一条专线透传2个VLAN配置方法

1、 在中心机房传输与9312来自8505对接端口及VCTRUNK配置为TAG。

2、 以太网业务配置为以太网LAN业务,采用VB挂接方式。

3、 如基站端口为EFT端口,默认为透传口,无需另外配置,如基站端口为EFSO等具有二层汇聚功能板件,需在外部、内部设置为TAG属性。

4、 重点是针对WLAN业务的交换机配置,上行口配置为Trunk模式+该站点透传的VLAN号,如可以的话,最好把交换机默认的Trunk 1删除。下行口配置为Trunk模式+该站点透传的VLAN号,如果需用笔记本电脑测试,把下行口改为ACCESS模式+该站点透传的业务VLAN号即可。

端口trunk之交换机间vlan透传

端口的trunk 属性配置(一)1 功能需求及组网说明 端口的trunk 配置『配置环境参数』1. SwitchA 端口E0/1属于vlan10,E0/2属于vlan20,E0/3与SwitchB端口E0/3互连2. SwitchB 端口E0/1属于vlan10,E0/2属于vlan20,E0/3与SwitchA端口E0/3互连『组网需求』1. 要求SwitchA 的vlan10的PC 与SwitchB 的vlan10的PC 互通2. 要求SwitchA 的vlan20的PC 与SwitchB 的vlan20的PC 互通2 数据配置步骤『vlan 透传转发流程』报文在进入交换机端口时如果没有802.1Q 标记将被打上端口的PVID (即defauld vlan ID ),之后该数据包就只能在这个vlan 域内进行转发,不同的vlan 在二层之间是隔离开的,不能实现互相访问。

【SwitchA 相关配置】1. 创建(进入)vlan10[SwitchA] vlan 102. 将E0/1加入到vlan10[SwitchA-vlan10]port Ethernet 0/13. 创建(进入)vlan20[SwitchA]vlan 204. 将E0/2加入到vlan20Vlan 10Vlan 20Vlan 10Vlan 20[SwitchA-vlan20]port Ethernet 0/25.实际当中一般将上行端口设置成trunk属性,允许vlan透传[SwitchA-Ethernet0/3]port link-type trunk6.允许所有的vlan从E0/3端口透传通过,也可以指定具体的vlan值[SwitchA-Ethernet0/3]port trunk permit vlan all【SwitchB相关配置】1.创建(进入)vlan10[SwitchB] vlan 102.将E0/1加入到vlan10[SwitchB-vlan10]port Ethernet 0/13.创建(进入)vlan20[SwitchB]vlan 204.将E0/2加入到vlan20[SwitchB-vlan20]port Ethernet 0/25.实际当中一般将上行端口设置成trunk属性,允许vlan透传[SwitchB-Ethernet0/3]port link-type trunk6.允许所有的vlan从E0/3端口透传通过,也可以指定具体的vlan值[SwitchB-Ethernet0/3]port trunk permit vlan all【补充说明】1.如果一个端口是trunk端口,则该端口可以属于多个vlan;2.缺省情况下trunk端口的PVID为1,可以在端口模式下通过命令porttrunk pvid vlan vlanid 来修改端口的PVID;3.如果从trunk转发出去的数据报文的vlan id和端口的PVID一致,则该报文的VLAN信息会被剥去,这点在配置trunk端口时需要注意。

光模块 透传vlan

光模块透传vlan以光模块透传VLAN光模块是光纤通信中重要的组成部分,它可以将电信号转换为光信号,并通过光纤传输。

光模块有许多不同的类型,其中一种是支持透传VLAN的光模块。

本文将介绍光模块透传VLAN的原理和应用。

VLAN(Virtual Local Area Network)是一种虚拟局域网技术,可以将一个物理局域网划分为多个逻辑上独立的虚拟局域网。

每个VLAN都有自己的VLAN ID,不同的VLAN之间可以进行隔离通信,提高了网络的安全性和性能。

光模块透传VLAN是指光模块在光纤传输过程中保留了VLAN信息,使得接收端可以根据VLAN信息对数据进行处理。

这种技术可以实现不同VLAN之间的互通,提高了网络的灵活性和可扩展性。

光模块透传VLAN的原理是在光模块上添加VLAN标签,将数据包按照VLAN进行分类,然后将数据包传输到相应的VLAN中。

在接收端,光模块会去除VLAN标签,并将数据包传递给相应的VLAN。

通过这种方式,不同VLAN之间的通信可以在光纤传输过程中实现,无需其他设备的干预。

光模块透传VLAN的应用非常广泛。

一种常见的应用场景是数据中心网络。

在数据中心中,不同的服务器可能属于不同的VLAN,通过光模块透传VLAN技术,可以实现这些服务器之间的高速通信,提高数据中心的性能和可靠性。

光模块透传VLAN也可以应用于企业网络中。

企业网络通常需要将不同部门或不同楼层划分为不同的VLAN,以实现安全隔离和流量控制。

通过光模块透传VLAN技术,可以实现这些不同VLAN之间的通信,提高企业网络的灵活性和可管理性。

除了数据中心和企业网络,光模块透传VLAN还可以应用于电信运营商的光传输网络中。

在光传输网络中,不同的业务通常需要划分为不同的VLAN,以实现灵活的业务配置和管理。

通过光模块透传VLAN 技术,可以实现不同VLAN之间的高速传输,提高网络的带宽利用率和服务质量。

光模块透传VLAN是一种重要的光模块技术,可以实现不同VLAN之间的高速通信。

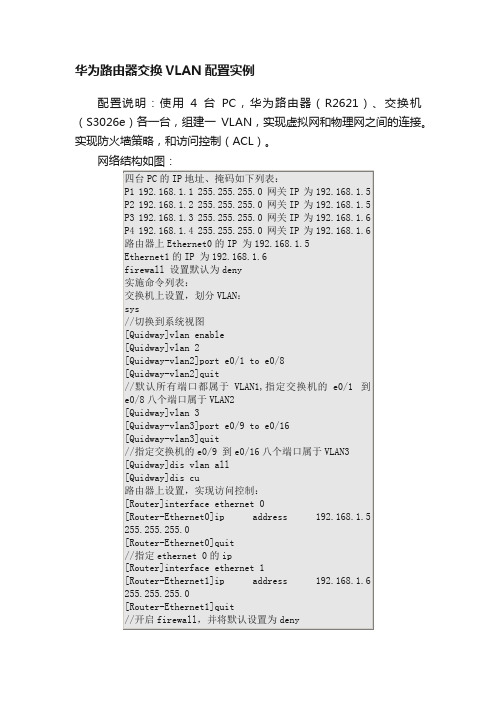

华为路由器交换VLAN配置实例

华为路由器交换VLAN配置实例配置说明:使用4台PC,华为路由器(R2621)、交换机(S3026e)各一台,组建一VLAN,实现虚拟网和物理网之间的连接。

实现防火墙策略,和访问控制(ACL)。

网络结构如图:华为路由器和防火墙配置命令总结一、access-list 用于创建访问规则。

(1)创建标准访问列表access-list [ normal | special ] listnumber1 { permit | deny } source-addr [ source-mask ](2)创建扩展访问列表access-list [ normal | special ] listnumber2 { permit | deny } protocol source-addr source-mask [ operator port1 [ port2 ] ] dest-addr dest-mask [ operator port1 [ port2 ] | icmp-type [ icmp-code ] ] [ log ](3)删除访问列表no access-list { normal | special } { all | listnumber [ subitem ] }【参数说明】normal 指定规则加入普通时间段。

special 指定规则加入特殊时间段。

listnumber1 是1到99之间的一个数值,表示规则是标准访问列表规则。

listnumber2 是100到199之间的一个数值,表示规则是扩展访问列表规则。

permit 表明允许满足条件的报文通过。

deny 表明禁止满足条件的报文通过。

protocol 为协议类型,支持ICMP、TCP、UDP等,其它的协议也支持,此时没有端口比较的概念;为IP时有特殊含义,代表所有的IP协议。

source-addr 为源地址。

source-mask 为源地址通配位,在标准访问列表中是可选项,不输入则代表通配位为0.0.0.0。

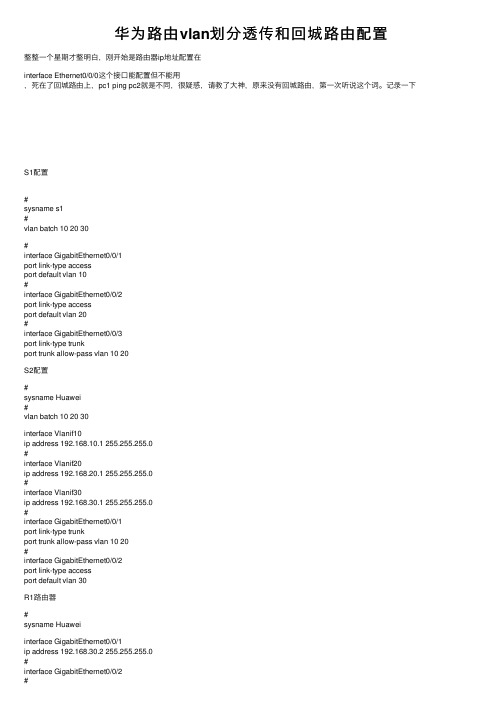

华为路由vlan划分透传和回城路由配置

# sysname Huawei # vlan batch 10 20 30

interface Vlanif10 ip address 192.168.10.1 255.255.255.0 # interface Vlanif20 ip address 192.168.20.1 255.255.255.0 # interface Vlanif30 ip address 192.168.30.1 255.255.255.0 # interface GigabitEthernet0/0/1 port link-type trunk port trunk allow-pass vlan 10 20 # interface GigabitEthernet0/0/2 port link-type access port default vlan 30

查看路由表

display routing-table

Destination/Mask Proto Pre Cost Flags NextHop Interface

127.0.0.0/8 Direct 0 0 D 127.0.0.1 InLoopBack0 127.0.0.1/32 Direct 0 0 D 127.0.0.1 InLoopBack0 192.168.10.0/24 Static 60 0 RD 192.168.30.1 GigabitEthernet0/0/1 192.168.20.0/24 Static 60 0 RD 192.168.30.1 GigabitEthernet0/0/1 192.168.30.0/24 Direct 0 0 D 192.168.30.2 GigabitEthernet0/0/1 192.168.30.2/32 Direct 0 0 D 127.0.0.1 GigabitEthernet0/0/1

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

目录1 介绍特性简介特性关键技术点2 特性使用指南使用场合配置指南配置混合模式桥组注意事项3 配置举例VLAN透传典型应用组网组网需求物理连接图配置步骤SecPath F100-A VLAN透传组网组网需求物理连接图配置步骤故障排除故障排除命令故障现象举例4 关键命令bridge enablebridge bridge-set enablebridge vlanid-transparent-transmit enable insulate5 相关资料其它相关资料1 介绍特性简介在混合模式下,桥支持VLAN ID透传特性是指:通过对加入桥组的设备出接口配置支持VLAN ID透传,可以使报文从该接口送出时,不对报文的VLAN ID做任何修改。

使能桥出接口VLAN ID透传,则报文从该接口发出时保留报文入桥时的VLAN ID,如果没有VLAN ID不增加VLAN ID。

特性关键技术点配置了VLAN透传后,防火墙不会对报文的VLAN tag进行任何的修改和去除等操作。

从而可以实现VLAN tag的透明传输,保证不同VLAN之间的隔离、同一VLAN 之间的互通。

2 特性使用指南使用场合当系统中存在VLAN部署,不同的VLAN之间需要进行隔离,而且所有VLAN的防火墙策略(比如配置在接口上的防火墙包过滤)是一样的。

配置指南混合模式下桥接功能的配置步骤分为以下几步:使能桥组功能使能一个桥组。

将接口加入到桥组中使能桥组下接口的VLAN透传功能2.2.1 配置混合模式桥组注意事项当配置VLAN透传功能时,需要注意以下事项:子接口不支持VLAN透传。

F100A设备的四个LAN接口需要执行undo insulate命令聚合成一个接口才能使用VLAN透传功能。

VLAN透传与交换机的Trunk功能并不相同,当与交换机互通时,如果希望SecPath 防火墙与交换机的管理VLAN 互通,需要借助子接口来实现。

即将配置了与交换机管理VLAN ID相同的子接口加入到桥组,并创建相应的桥组虚接口(BVI接口),配置同一网段地址,则防火墙的桥组虚接口就可以与交换机管理VLAN接口互通。

3 配置举例VLAN透传典型应用组网3.1.1 组网需求客户端PC,A、C属于VLAN100,客户端PC,B、D属于VLAN200,客户端PC,M 属于VLAN99,用来模拟属于不同VLAN的用户。

在交换机1和交换机2与防火墙相连接口上都要配置成Trunk模式,保证带Tag标记的报文能够透传。

交换机Switch1和Switch2的管理VLAN为VLAN99。

要求VLAN100和VLAN200能够互相隔离,交换机可以通过管理VLAN99与防火墙互通。

3.1.2 物理连接图图1 VLAN透传组网图3.1.3 配置步骤1. 使用的版本Comware software, Version , ESS 16222. 支持产品SecPath F1000-A/F1000-S/F100-E/F100-A3. 配置防火墙当前视图配置命令简单说明[H3C]firewall packet-filterdefault permit防火墙包过滤默认改为允许[H3C]bridge enable使能桥组功能[H3C]bridge 1 enable创建桥组1 [H3C]bridge 99 enable创建桥组99[H3C]interface Bridge-template 99创建桥组虚接口BVI99[H3C-Bridge-template99] i p address 配置管理地址[H3C-Bridge-template99]quit退回系统视图[H3C]interface GigabitEthernet0/0进入连接g0/0的接口视图[H3C-GigabitEthernet0/0]bridge-set 1将接口g0/0加入到桥组1[H3C-GigabitEthernet0/0]bridgevlanid-transparent-transmitenable使能接口VLAN透传[H3C-GigabitEthernet0/0]interface GigabitEthernet0/1进入连接g0/1的接口视图[H3C-GigabitEthernet0/1]bridge-set 1将接口g0/1加入4. 验证结果(1)连通测试同在VLAN100下的A和C能够透过防火墙连通,同样在VLAN200下的B和D也能透过防火墙连通。

不同VLAN之间不能互通。

(2)管理操作通过客户端M可以ping通Switch1、Switch2的管理VLAN地址和SecPath F1000-A 的BVI99接口地址,并且可以进行管理。

M无法与A、B、C、D互通。

(3)在Switch2进行端口镜像,抓包测试从A向C进行ping包测试,发现tag标记没有改变图2 A Ping C的抓包测试从B向D进行ping包测试,发现tag标记没有改变图3 B Ping D的抓包测试SecPath F100-A VLAN透传组网3.2.1 组网需求客户端PC,A、C属于VLAN100,客户端PC,B、D属于VLAN200,用来模拟属于不同VLAN的用户,在交换机1和交换机2与防火墙相连接口上都要配置成Trunk 模式,保证带Tag标记的报文能够透传。

3.2.2 物理连接图图4 VLAN透传组网图3.2.3 配置步骤1. 使用的版本Comware software, Version , ESS 16222. 支持产品SecPath F100-A3. 配置防火墙当前视图配置命令简单说明[H3C]firewall packet-filterdefault permit防火墙包过滤默认改为允许[H3C]undo insulate 取消以太网接口隔离[H3C]bridge enable使能桥组功能[H3C]bridge 1 enable创建桥组1[H3C]interface Ethernet 0/0进入连接e0/0的接口视图4. 验证结果(1)连通测试同在VLAN100下的A和C能够透过防火墙连通,同样在VLAN200下的B和D也能透过防火墙连通。

不同VLAN之间不能互通。

(2)在Switch2进行端口镜像,抓包测试从A向C进行ping包测试,发现tag标记没有改变图5 SecPath F100-A 上 A Ping C 的抓包测试从B向D进行ping包测试,发现tag标记没有改变图6 SecPath F100-A上B Ping D 的抓包测试故障排除3.3.1 故障排除命令操作命令打开网桥的以太帧转发调试信息开关debugging bridge eth-forwarding [ interface interface-type interface-number ]关闭网桥的以太帧转发调试信息开关undo debugging bridgeeth-forwarding [ interface3.3.2 故障现象举例在混合模式下使能VLAN透传的功能步骤比较少,如果VLAN透传不成功,可以从下面几个方面来考虑:防火墙默认包过滤规则为deny没有使能桥组功能没有在相应接口使能VLAN透传,例如,仅使能了一个方向的VLAN透传,而另一个方向没有使能没有将接口加入安全域4 关键命令配置本特性的关键命令有:bridge enablebridge bridge-set enablebridge vlanid-transparent-transmit enable另外,F100-A设备如果在LAN口上使能VLAN透传,还需要配置insulate命令。

bridge enable【命令】bridge enableundo bridge enable【视图】系统视图【参数】无【描述】bridge enable命令用来使能网桥功能,undo bridge enable命令用来禁止网桥功能。

当存在已使能的桥组时,不能使用undo bridge enable命令来禁用网桥功能,需要先通过undo bridge bridge-set enable命令删除桥组。

缺省情况下,系统禁止网桥功能。

只有使能网桥功能,网桥的配置才能生效。

【举例】# 使能网桥功能。

[H3C] bridge enablebridge bridge-set enable【命令】bridge bridge-set enableundo bridge bridge-set enable【视图】系统视图【参数】bridge-set:网桥组编号,取值范围为1~255。

【描述】bridge bridge-set enable命令用来使能桥组的桥接功能,undo bridge bridge-set enable命令用来禁止桥组的桥接功能。

缺省情况下,禁止桥组的桥接功能。

只有使能桥组的桥接功能,桥组的配置才能生效。

【举例】# 使能桥组1的桥接功能。

[H3C] bridge 1 enablebridge vlanid-transparent-transmit enable 【命令】bridge vlanid-transparent-transmit enableundo bridge vlanid-transparent-transmit enable【视图】接口视图【参数】【描述】bridge vlanid-transparent-transmit enable命令用来使能VLAN ID透传功能。

undo bridge vlanid-transparent-transmit enable命令用来关闭VLAN ID透传功能。

VLAN ID透传是指通过对加入桥组设备的出接口配置支持VLAN ID透传,使接口直接转发报文,不对该报文中的VLAN ID做任何处理。

通过VLAN ID透传,可以使加入桥组的非以太出接口也能转发带有VLAN ID的报文,而不会因此丢失VLAN ID,并且即使加入桥组设备的出接口上有VLAN ID的情况下,也不会改变报文原有的VLAN ID,从而实现不同VLAN的隔离。

当以太网子接口配置VLAN ID后,该子接口只会接收这个VLAN的数据,这就决定了该桥组负责传输哪些VLAN的数据。

在使能了VLAN ID透传功能以后,系统不对报文的VLAN ID做任何处理,两端相连的交换机可以看成是直接相连的。

为了正常通信,用户需要给两端交换机的trunk口配置相同的VLAN ID。

缺省情况下,关闭VLAN ID透传功能。

【举例】# 在GigabitEthernet0/0口上使能VLAN ID透传功能。

[H3C] interface GigabitEthernet0/0[H3C-GigabitEthernet0/0] bridge vlanid-transparent-transmit enableinsulate【命令】insulateundo insulate【视图】系统视图【参数】【描述】insulate命令用来配置LAN以太网接口之间进行隔离,undo insulate命令用来配置LAN以太网接口之间不进行隔离。