Conficker清除方法

如何删除Cookie和Flash Cookie的删除方法

如何删除Cookie和Flash Cookie的删除方法

Cookie的删除方法:

如何删除Cookies?

1. 先打开IE浏览器或其他浏览器。

2.点击页面最上方一行中的“工具”。

3.在拉出的菜单里用鼠标点击“internet”选项。

4.在弹出的对话框里用鼠标点击“删除Cookies”选项。

5.在又一个弹出的小对话框里用鼠标点击“确定”后,这个对话框就消失了。

6.再继续点击留下的原来的对话框下方的“确定”。

这样,就算删除完Cookies了。

禁止电脑记录cookies的方法:

第一步:进入系统打开IE浏览器。

第二步:通过菜单栏中的“工具->internet选项”打开internet设置窗口。

第三步:找到“隐私”标签,将设置的滑动按钮调节到最高,这样将阻止来自所有网站的cookie,而且计算机上的现有cookie文件都将不能被网站读取。

第四步:确定后我们完成设置,任何站点都不会将cookie文件强制塞入我们的计算机。

Flash Cookie文件存储在本地文件夹:

C:/Documents and Settings/电脑用户/Application Data/Macromedia/Flash Player/#SharedObjects 注:电脑用户如果你用Administrator登陆这里就是Administrator

该文件夹是可以访问修改的,也就是#SharedObjects里面的内容可以随意删除。

微软Windows操作系统漏洞案例分析

微软Windows操作系统漏洞案例分析在计算机领域中,操作系统是一种核心软件,它控制并管理计算机系统的硬件和软件资源。

然而,即使由全球领先的技术公司微软开发和维护的Windows操作系统也并非完美无缺,经常会被发现存在各种漏洞。

本文将对一些微软Windows操作系统漏洞案例进行深入分析,探讨造成这些漏洞的原因以及微软的应对措施。

漏洞一:Conficker蠕虫病毒漏洞Conficker蠕虫病毒是在2008年发现的一种针对Windows操作系统的网络蠕虫。

它利用了Windows操作系统中的漏洞进行传播,迅速感染了全球数百万台计算机。

这个漏洞的严重性在于它可以突破用户密码,获取管理员权限,并以此控制被感染计算机上的操作。

造成Conficker蠕虫病毒漏洞的原因主要有两点。

一是微软在发布Windows操作系统时未能及时识别和修复相关漏洞,导致黑客利用了这些弱点进行攻击。

二是一些用户忽视了操作系统的安全更新以及安装有效的防病毒软件等措施,为黑客入侵提供了可乘之机。

微软针对Conficker蠕虫病毒漏洞采取了多种措施进行应对。

首先,他们修复了Windows操作系统中被利用的漏洞,并提供了相应的安全更新,用户可以通过自动更新系统来获得这些修补程序。

其次,微软还加强了对恶意软件的检测和清除能力,以便用户及时发现和清除被感染的计算机。

此外,微软还积极与政府、反病毒厂商和互联网服务提供商等各方合作,共同打击Conficker蠕虫病毒的传播。

漏洞二:永恒之蓝(EternalBlue)漏洞永恒之蓝是一种利用微软Windows操作系统远程执行代码的漏洞,该漏洞于2017年被曝光。

该漏洞的严重性在于黑客可以利用它在计算机网络间迅速传播恶意软件,从而导致整个网络受到破坏。

造成永恒之蓝漏洞的原因是微软的某些操作系统版本没有及时修复相关的安全漏洞,使黑客有机可乘。

此外,该漏洞的爆发也提醒了用户重视操作系统的安全性,及时更新系统和安装补丁程序等。

清除ciscoswitch的配置

清除cisc o switch的配置在清除路由器中的配置数据时,你有两种可选方案。

对于大多数网管来说,这两种方案都不陌生。

第一种方案是将配置寄存器设置为0x2142。

大部分网管都用这种方法来覆盖密码。

这种方法在覆盖密码的同时也会将路由器的各种配置数据一并清除。

要采用这种方法,请按以下步骤进行:1.登录到路由器,输入enab le进入特权EXEC模式,然后输入en ablepasswo rd命令。

2.输入conf igure termin al进入G lobal Config urati on Mode模式。

3.输入conf ig-regist er 0x2142. (这会让路由器在下一次启动时忽略启动配置) 。

4.输入end,然后在Rou ter#提示符下输入reloa d重新启动路由器。

5.此时系统会提示是否保存配置,输入no,然后确认进行重启动。

6.路由器重新启动后,会提示是否进入路由器首次配置对话框,输入no7.输入enab le,再输入con figur e termin al 回到Glob al Config urati on Mode 模式,然后输入co nfig-regist er 0x2102将配置寄存器设置为0x2102。

8.输入end,然后输入wr ite memory将目前的空白配置信息写入到路由器内存中,覆盖原始配置数据。

9.输入relo ad重新启动路由器,即可完成数据清除工作。

当然,如果你知道路由器的管理密码,那么可以采用第二种方法来清除路由器中的配置数据。

按以下步骤进行即可:1.登录到路由器,输入enab le进入特权EXEC模式,然后输入en ablepasswo rd命令。

conficker病毒介绍

域名来进行通信,可能是由于反病毒行业联合打击Conficker病毒,而使该恶

意软件制造者不得不作出改变。

Conficker病毒分析

病毒服务器

每天尝试从 50000个域名中 随机连接500个

每天尝试从 50000个域名中 随机连接500个

每天尝试从 50000个域名中 随机连接500个

P2P

Conficker症状

一位法国士兵便是在家使用U盘中了Conficker,随后法国海军内网被大面积感

染,军方如临大敌,不仅切断所有Web与电邮系统,部分战机的起飞计划也被突

然叫停。随后,英国、德国的军事系统也爆出大面积感染Conficker蠕虫的消息,

其传播能力与影响力可见一斑。

英国议会IT系统被Conficker感染,导致账户被锁定以及整体网络运行速度降

低。

大闹牛津大学

微软悬赏25万美元寻求该病毒制作者线索

Conficker传播途径

操作系统漏洞

—利用windows操作系统已知的一个服务的缓冲区漏洞(MS08067)

网络共享

—局域网内查询共享,暴ຫໍສະໝຸດ 猜测密码,进行共享传播USB接口移动设备

—发现移动设备后写入Autorun,借助移动设备进行传播

Conficker病毒分析

Conficker解决方案

安装微点主动防御软件 更新操作系统补丁 禁止使用U盘

使用防病毒软件清除病毒

设置强口令

备注:如果未安装微点主动防御软件,以上操作需要在断 网情冴下操作,操作完毕才可以接入网络,避免再次感染。

这个蠕虫利用的是一个已知的被用于Windows 2000,Windows xp,

Windows vista,Windows server 2003和Windows server 2008操作系统的服 务漏洞。Linux和Macintosh操作系统不会受到这个病毒的影响。

飞客病毒查杀方法

各位:近期,飞客蠕虫病毒的活动日益活跃,针对用户可能被感染飞客蠕虫病毒,现在提供该木马病毒查杀解决方案如下,供大家参考。

电脑主机在感染飞客蠕虫(Conficker)病毒后,存在远程控制、窃密、泄密等潜在危害,并可能通过发起大范围的网络欺诈和网络攻击等手段危及我省政务信息网及公共互联网安全。

飞客蠕虫主要利用Windows操作系统MS08-067漏洞来传播,同时也能借助任何有USB接口的硬件设备来感染。

这个蠕虫利用的是一个已知的被用于windows 2000,windows xp,windows vista,windows server2003和windows server 2008操作系统的服务器服务漏洞。

Linux和macintosh操作系统不会受到这个病毒的影响。

一、被感染症状:1、帐户锁定策略被自动复位。

2、某些微软Windows服务会自动禁用,如自动更新,后台智能传输服务(BITS ),WindowsDefender和错误报告服务。

3、域控制器对客户机请求回应变得缓慢。

4、系统网络变得异常缓慢。

这可以从检测的网络流量图和windows任务管理器中看出。

5、与杀毒软件,windows系统更新有关的网站无法访问。

6、发射暴力密码破解攻击管理员密码以帮助它穿越并扩散到管理员共享。

二、检测方法:第一种方法:输入:/infection_test/cfeyechart.html网址,打开网页。

若能看到六个图标,说明就没感染“飞客”病毒,若上一排图标左右两个不显示,那么就中了“飞客”病毒A或B变种,若上一排图标三个不显示那就中了“飞客”病毒C变种。

第二种方法:输入:http://four.cs.uni-bonn.de/fileadmin/user_upload/werner/cfdetector/,网址,点击该网页显示绿色的钩说明没有被感染。

三、部分查杀工具:1、卡巴斯基“飞客”专杀(/anti-virus/kidokiller.exe)2、360顽固木马专杀(/anti-virus/superkiller.exe)四、防范措施:1、利用360安全卫士、金山卫士、QQ安全管家等工具及时打好各种漏洞补丁;2、安装杀毒软件,并及时下载更新,对系统进行全盘扫描杀毒;3、在使用U盘前应尽量开启具有U盘防火墙功能的安全软件;4、不要随意执行未知的及存在风险的程序文件;5、不访问有害信息网站,不随意下载/安装可疑插件,并检查IE的安全级别是否被修改。

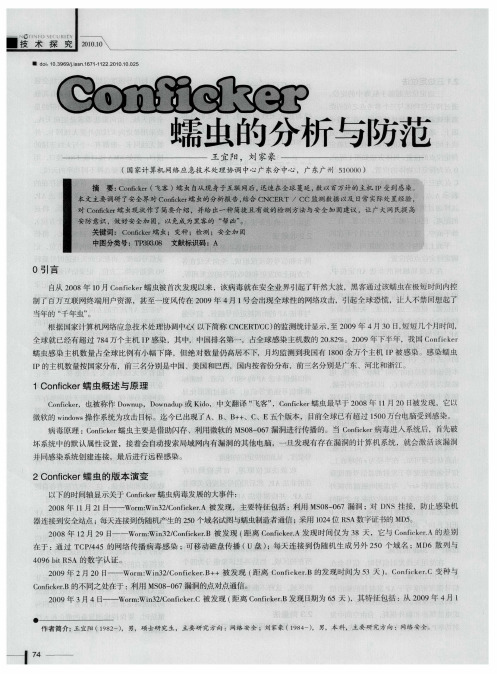

Conficker蠕虫的分析与防范

制了百 万互联网终端用户资源 ,甚至一度风传在 2 0 0 9年 4 1 月 号会 出现全球性 的网络攻击,引起 全球恐慌 ,让人不禁回想起了

当年的 “ 千年虫” 。

根据国家计算机 网络应急技术处理协调 中心( 以下简称 C C R /C) N E TC 的监测统计显示, 2 0 至 0 9年 4月 3 0口, 短短几个月时间, 全球就 已经有超过 7 4万个主机 I 8 P感染,其 中,中国排名第一,占全球感染 主机数 的 2 . %。2 0 08 2 0 9年下半 年,我国 C nik r o f e c 蠕虫感染 主机 数量 占全 球比例有小幅下 降,但绝对 数量仍高居不 下,月均监测到我国有 10 8 0余 万个主机 I P被感 染 感染蠕虫

结 果 显 示 121..这 台主 机 感 染 o f kr bc 7 . 01 6 TC ni e ( /)病 毒 。 c

接; 与其他感染 C ni e. of kr e C的机 器进行点对点通信。

20 0 9年 4月 8H Wom: n 2C n ce. 发 现 ,显 r Wi3 /o f kr i E被

蠕虫的分析 与防范

( 国家计算机 网络应急技 术处理协调 中心广 东分 中心 ,广 东广 州 5 00 10 0)

~一 一 ~~ 一一 啡 确 一; ~ 一 枷 ~ 触 委 鹏

王 宜 阳 ,刘 家 豪

0引言

自 20 从 0 8年 1 C n i e 蠕虫被首次发现以来,该病毒就在安全业 界引起了轩然 大波 ,黑客通 过该 蠕虫在极短时间内控 0月 o f k r c

并同感染系统创建连接 ,最后进行 远程感染。

2Co f k r 虫 的 版 本 演 变 ni e 蠕 c

U盘电脑病毒介绍

U盘电脑病毒介绍U盘病毒顾名思义就是通过U盘传播的病毒。

自从发现U盘autorun.inf漏洞之后,U盘病毒的数量与日俱增。

下面由店铺给你做出详细的U盘电脑病毒介绍!希望对你有帮助!U盘电脑病毒介绍:电脑U盘病毒清理:1、进安全模式。

<开机启动进画面时按下F8 可以选择进入>.2 、运行下输入``regedit`` 进注册表后/ 在ROOT根目录下进DRIVE /把SHELL下所有键值删除。

<技巧:搜索SHELL 看到Autorun全删除。

>3、然后就是清理工作。

在盘的文件夹设置选项下打开隐藏。

再删除Autorun产生的隐藏文件。

如果中毒比较严重了。

又懒得使用软件那使用下面方法新建一个文本文档,并将下面的代码复制其中。

复制完毕后点击左上角的"文件-另存为"在下面的文件名那里将该文档的名称"新建文本文档.txt"改为"killer.bat",保存完毕后双击运行即可。

@echo ontaskkill /imexplorer.exe/ftaskkill /imwscript.exedel c:\autorun.* /f /q /asdel %SYSTEMROOT%\system32\autorun.* /f /q /asdel d:\autorun.* /f /q /asdel e:\autorun.* /f /q /asdel f:\autorun.* /f /q /asdel g:\autorun.* /f /q /asdel h:\autorun.* /f /q /asdel i:\autorun.* /f /q /asdel j:\autorun.* /f /q /asdel k:\autorun.* /f /q /asdel l:\autorun.* /f /q /asstartexplorer.exeU盘电脑病毒预防方法:U盘病毒都是通过Autorun.inf来进入的;Autorun.inf本身是正常的文件,但可被利用作其他恶意的操作;不同的人可通过Autorun.inf 放置不同的病毒,因此无法简单说是什么病毒,可以是一切病毒、木马、黑客程序等;一般情况下,U盘不应该有Autorun.inf文件;如果发现U盘有Autorun.inf,且不是你自己创建生成的,请删除它,并且尽快查毒;如果有貌似回收站、杀毒文件等文件,而你又能通过对比硬盘上的回收站名称、正版的杀毒软件名称,同时确认该内容不是你创建生成的,请删除它。

各种联想、兄弟、松下激光机打印机英文词汇及清 零方法

11、Paper jam Inside(内部卡纸) Paper Jam Rear(后部卡纸) 12、Paper Jam Tray(纸盒卡纸) Toner Life End(墨粉用尽) 13、Toner Low(墨粉不足) Unable to Init (无法初始化) 14、Unable to Print(无法打印) Unable to Scan(无法扫描) 15、Wrong Paper Size(错误的纸张大小) 第一部份 1、联想7020 和3120机子清零方法 M7020/M7030更换硒鼓后如何将硒鼓置数器清 零 M7020/M7030如更换硒鼓后屏幕仍提示更换硒鼓可做如下操作: 1 开机通电状态下打开前盖 2 按选项键,屏幕提示change drum? ▲YES ??NO3 按机器面板的向上箭头▲按键,屏幕提示ACCEPTED即可 M7030M7020打印用户配置页方法,维护模式打印自检页 1 按功能键和上或下箭头键选择1、General Setup(设备信息)按设定键。 2按上或下箭头键选择er settings 3 按”设定”键 4按启动键。机器会打印一张用户配置页 2、other mfc-7420打印机无法打印,显示toner life end ,装粉后还是显示 toner life end,请问这是怎么回事

彻底阻止并清除cookies和flash cookies的方法

彻底阻止并清除cookies和flash cookies的方法

1,阻止并清除flash cookies

在控制面板双击flash player(如果没有该图标,说明flash player版本较低,需要更新升级/cn/flashplayer/)

在设置管理器界面可以点“站点的本地存储设置”来查看您的计算机存储的所有flash cookies,可以点“全部删除”来删掉所有flash cookies,可以选择“组织所有站点在此计算机上存储信息”来禁用flash cookies。

2,清除并阻止IE的cookies 进入IE选项

在隐私中选择阻止所有cookie

在常规中,选择删除cookies

3,火狐firefox阻止并清除cookies的方法点击工具—选项

选择“从不记录历史”,并点击“清空当前所有历史记录”

4,360安全浏览器阻止并清除cookies的方法

点击工具—选项—隐私保护,选择“退出浏览器时自动清理如下数据”、“cookies”

点击右上角的internet选项,进入IE设置,重复上面“2,清除并阻止IE的cookies”的步骤

5,google chrome 阻止并清除cookies的方法点击右上角的三道横线的图标,选择设置

点击“显示高级设置”——》内容设置,选择“阻止网站设置任何数据”

点击所有网站和cookie数据,选择全部删除

6,360安全卫士删除所有cookies的方法

点击“电脑清理”—》“清理痕迹“,在此界面即可删除所有cookie。

windows 彻底卸载charles的方法

windows 彻底卸载charles的方法(实用版4篇)目录(篇1)一、windows 彻底卸载charles的方法二、charles 简介三、卸载charles 的步骤四、注意事项正文(篇1)一、windows 彻底卸载charles的方法Charales是一款网络抓包工具,可以帮助用户分析网络请求和响应,了解应用程序的网络通信细节。

但是,由于安全原因,我们通常需要彻底卸载charles。

以下是windows平台上彻底卸载charles的方法:1.打开“控制面板”,选择“程序和功能”。

2.在左侧菜单中选择“启用或关闭windows功能”。

3.找到“charlesproxy”并取消选中,然后点击“确定”。

4.等待卸载完成后,重启计算机。

二、charles 简介Charles是一款强大的网络抓包工具,可以帮助用户分析网络请求和响应,了解应用程序的网络通信细节。

它可以拦截HTTP/HTTPS通信,并允许用户查看原始数据、修改数据或监视数据。

它是发现和解决应用程序中问题的强大工具,如调试、性能分析、安全漏洞识别等。

三、卸载charles 的步骤1.在windows搜索栏中搜索charles,找到charles的卸载程序。

2.点击“卸载charles”,按照提示完成卸载过程。

3.重启计算机,确保所有charles相关的服务都被删除。

4.在“控制面板”中检查charles是否已被完全卸载。

四、注意事项1.在卸载charles之前,请备份您的数据以防止数据丢失。

目录(篇2)1.前言2.介绍彻底卸载charles的方法3.总结正文(篇2)前言:Windows 用户在使用 charles 时,可能会遇到需要彻底卸载的情况。

下面介绍一种彻底卸载 charles 的方法,以帮助用户解决卸载不彻底的问题。

一、彻底卸载 charles 的方法:1.首先,打开控制面板,选择“程序和功能”。

2.在程序列表中,找到“Charles”并选中。

如何清理电脑的Cookies

如何清理电脑的Cookies在现代社会中,电脑已经成为我们生活中不可或缺的一部分。

我们使用电脑上网时,会生成一些与我们浏览过的网站相关的数据文件,这些文件被称为Cookies。

尽管Cookies提供了许多便利,例如保存登录信息和个性化设置,但它们也可能慢慢积累,并占用我们电脑的存储空间。

因此,定期清理电脑的Cookies是很重要的。

本文将介绍一些关于如何清理电脑的Cookies的方法和步骤。

一、Windows系统中清理Cookies的方法1. 打开浏览器的设置界面:大多数浏览器都提供了清理Cookies的选项,首先,在浏览器菜单栏中找到“设置”选项。

2. 进入浏览器设置界面:在弹出的菜单中,寻找和点击“设置”或“选项”等类似的选项。

3. 找到隐私与安全选项:一般而言,清理Cookies功能会被放置在浏览器的“隐私与安全”或“高级设置”等选项中。

4. 清理Cookies:在隐私与安全选项中,找到并点击“清除浏览数据”或“清除浏览记录”等类似的选项。

在弹出的对话框中,选择清除Cookies的选项,并点击确认按钮。

5. 关闭和重新启动浏览器:完成清理操作后,关闭浏览器,并重新打开它以使更改生效。

二、Mac系统中清理Cookies的方法1. 打开浏览器的偏好设置:在菜单栏中找到并点击浏览器名称,然后选择“偏好设置”。

2. 进入隐私选项:在偏好设置界面中,找到并点击“隐私”选项。

3. 清理Cookies:在隐私选项中,找到“管理网站数据”或“清除浏览数据”等类似的选项,并点击它。

4. 选择清理选项:在弹出的对话框中,选择要清理的Cookies,并点击确认按钮。

5. 关闭和重新启动浏览器:完成清理操作后,关闭浏览器,并重新启动它。

三、Android系统中清理Cookies的方法1. 打开浏览器设置:在浏览器中,点击右上角的菜单按钮,然后选择“设置”。

2. 进入隐私选项:在浏览器设置界面中,滚动下来,找到“隐私设置”或“清除浏览数据”等类似的选项。

标识符清除方法

标识符清除方法

标识符是编程语言中用来表示变量、常量、函数等的名称,是

程序的基础构成元素。

在编程过程中,为了保证代码的质量和安全性,有时需要清除代码中的标识符。

下面将介绍标识符清除的方法。

1.删除未被使用的标识符

在程序中可能存在已经被定义却未被使用的标识符,这些标识

符占用了系统资源,还会使代码变得臃肿,不利于后期维护。

因此,我们应该将这些无用的标识符删除。

2.重命名标识符

为了提高程序的可读性和可维护性,有时我们需要给标识符重

新命名。

比如,当一个变量名不太准确或容易引起歧义时,我们可

以给它起一个更具体和明确的名字。

3.使用工具进行标识符清除

除了手动清除标识符,我们也可以使用一些工具来帮助我们进行代码分析,自动检测并清理不必要的标识符。

比如,一些开源的代码静态分析工具就可以实现这个功能。

总之,清除程序中的标识符可以提高代码的质量和安全性,并且有利于代码的后期维护和优化。

在实际编程中,我们应该注意不断优化和改进自己的代码,提高代码的可读性和可维护性。

Conficker 蠕虫清除方法

保护自己免受 Conficker 蠕虫侵袭有关 Conficker 将如何在 4 月 1 日造成破坏的话题已经谈了很多。

Conficker 全称为 W32/Conficker.worm,从 2008 年年末开始攻击 Microsoft Windows 中的漏洞。

从这时开始,迈克菲就发现了此蠕虫的另外两个变种和许多带有该蠕虫的恶意攻击负载的二进制文件,这些文件可随时加载到内存并执行。

Conficker.C 是其最新变种。

其“自动通报协议”(call-home protocol)将在 4 月 1 日(星期三)发生变化,这可能会促使某些尚不确定的功用进行更新。

迈克菲已经在自己的终端和网络产品中提供了 Conficker 蠕虫防范措施,并且Microsoft 也针对 Conficker 系列赖以传播的漏洞发布了安全补丁。

但仍有许多计算机用户担心会受到感染。

下面的信息将有助于您了解有关该蠕虫、清理受感染系统可以采取的步骤以及防重复感染措施的更多信息。

症状Conficker 感染的症状包括以下几个方面:∙对安全相关站点的访问被阻挡∙目录锁定,用户无法进入∙流量通过非目录服务 (DS) 服务器上的 445 端口发送∙对管理员共享盘的访问被拒绝∙Autorun.inf 文件被放到回收目录或垃圾箱中感染方法Conficker.C 是 Conficker worm 的最新变种。

只有那些仍然在受前两个变种(Conficker.A 和 Conficker.B)感染的系统才会受到 Conficker.C 的感染,这两个变种攻击 Microsoft Windows Server Service 中的 MS08-067 漏洞。

如果利用此漏洞的意图得逞,则启动文件共享后,它就会允许远程代码执行。

Conficker 通过创建有计划的任务和/或使用 autorun.inf 文件实现自我重新激活,对抗旨在清除它的措施。

迈克菲已识别出数千个携带有 Conficker 攻击负载的二进制文件。

php 清除cookie的标准方式

php 清除cookie的标准方式

在PHP中,你可以使用`setcookie()`函数来设置cookie,使用`$_COOKIE`超全局变量来获取cookie的值,以及使用`setcookie()`函数再次设置cookie以删除它。

以下是清除cookie的标准方式:

```php

// 清除指定名称的cookie

function clearCookie($name) {

setcookie($name, '', time() - 3600);

}

// 清除所有cookie

function clearAllCookies() {

foreach ($_COOKIE as $key => $value) {

clearCookie($key);

}

}

```

在上面的代码中,`clearCookie()`函数接受一个cookie名称作为参数,并使用`setcookie()`函数将该cookie的过期时间设置为过去的时间,从而清除该cookie。

`clearAllCookies()`函数则通过循环遍历`$_COOKIE`超全局变量中的所有键值对,并调用`clearCookie()`函数来清除所有cookie。

请注意,这些函数只是将cookie的过期时间设置为过去的时间,而不会从服务器端删除cookie。

这意味着在客户端的浏览器中,cookie仍然存在,只是被标记为过期。

如果你需要从服务器端删除cookie,你可能需要使用其他方法,例如在服务器端存储一个标志来表示该cookie已被删除。

红巨人粒子插件注册表清除

红巨人粒子插件注册表清除一、什么是红巨人粒子插件红巨人粒子插件是一款常用的插件,用于在各种设计软件中添加特效和增强功能。

然而,有时安装红巨人粒子插件后,可能会出现问题,影响到软件的正常运行。

在这种情况下,清除插件在注册表中的记录是一个常见的解决方法。

二、为什么需要清除红巨人粒子插件注册表记录出于以下几个原因,有时需要清除红巨人粒子插件在注册表中的记录: 1. 插件使用过程中出现错误或导致软件崩溃。

2. 卸载插件后,部分注册表记录仍然存在,可能会影响到其他插件或软件的正常运行。

3. 清除注册表中无用的插件记录,可以提高系统的整体性能。

三、清除红巨人粒子插件注册表记录的方法以下是清除红巨人粒子插件注册表记录的详细步骤:1. 打开注册表编辑器在Windows操作系统中,按下Win + R键,打开运行对话框。

输入”regedit”,点击”确定”,即可打开注册表编辑器。

2. 导航到红巨人粒子插件的注册表项在注册表编辑器中,使用左侧的目录结构,依次展开以下路径:HKEY_CURRENT_USER\Software\Red Giant在”Red Giant”文件夹下,应该能够找到红巨人粒子插件的注册表项。

3. 备份注册表在进一步操作之前,强烈建议备份整个注册表,以防止误删除关键数据。

4. 删除红巨人粒子插件的注册表项选中红巨人粒子插件的注册表项,右键点击,选择”删除”。

确认删除操作后,该注册表项将被永久移除。

5. 清理残余文件和数据除了注册表项,红巨人粒子插件还可能在其他地方留下残余文件和数据。

可以尝试以下操作清理残留物: - 打开控制面板,选择”程序和功能”,找到红巨人粒子插件相关的程序,进行卸载。

- 在文件资源管理器中,搜索红巨人粒子插件的文件和文件夹,手动删除。

四、预防红巨人粒子插件问题的方法为了避免红巨人粒子插件相关的问题,可以采取以下预防措施:1. 仔细阅读插件的安装说明安装红巨人粒子插件之前,确保阅读并理解了官方提供的安装说明。

诺顿(赛门铁克)误杀的快捷处理方法

诺顿(赛门铁克)误杀的快捷处理方法一、概述诺顿杀毒软件赛门铁克(Symantec)遭遇“黑色星期五”,该软件误将WindowsXP的两个关键文件netapi32.dll和lsasrv.dll判断为病毒,并毫不留情地予以清除隔离,无数微软各种简体中文版操作系统因此崩溃:安全模式无法进入,无法进行系统恢复;用光驱启动之后,覆盖操作系统,结束之后,该机重启,但不能进入WindowsXP的启动界面,紧接着计算机反复重启,根本无法进行任何工作。

2007年5月18日7:40,这本来是一个很平常的日子,一切工作正常有序地进行着……我接到一位同事的电话:汪工,我的电脑symantec升级完成之后,自动重启,已经三四遍,请您赶紧过来。

当时我也挺纳闷,防病毒软件升级是最正常的,也是应该升级。

但是事情并非如此,当我到达目的地后,经过观察和调试仍然无效:安全模式无法进入,无法进行系统恢复;用光驱启动之后,覆盖操作系统,结束之后,该机重启,但不能进入WindowsXP的启动界面,紧接着计算机反复重启,根本无法进行任何工作。

我的手机不停的响起,对方的说活的内容基本一样,我意识到:今天发生大事了全部是安装有symantec升级后反复重启。

立即回到机房进行网上查询:兰州石化网站及中石油网站均有重要通知,这才彻底搞清出问题所在……。

二、背景成立于1982年的赛门铁克公司在世界各地拥有14000多名员工,是全球领先的信息安全服务商,其旗下的诺顿安全软件系列产品闻名遐尔。

但是,这个泰斗级的跨国公司却无缘无故“误杀”微软关键文件,由于该公司在中国的用户数量庞大,而且像中国石油这样的特大型国有企业,其旗下的公司都是统一管理计算机网络,当然计算机防病毒软件更是首当其冲的统一,影响极其糟糕,损失巨大。

三、机理诺顿杀毒软件赛门铁克(Symantec)遭遇“黑色星期五”,该软件误将Windows XP的两个关键文件netapi32.dll和lsasrv.dll判断为病毒,并毫不留情地予以清除隔离,无数微软各种简体中文版操作系统因此崩溃。

windows 彻底卸载charles的方法

要彻底卸载Charles 软件,您可以按照以下步骤进行操作:1.关闭Charles 软件:确保Charles 软件已完全关闭并且没有在后台运行。

2.删除Charles 安装文件:找到您之前下载并安装Charles 的安装文件,将其删除。

通常,它位于您的“下载”文件夹或自定义的安装位置。

3.卸载Charles:根据您使用的操作系统类型,执行以下步骤:●Windows 10/8/7:通过以下路径进入控制面板:开始菜单> 设置(或控制面板)> 程序和功能(或卸载程序)。

在列表中找到Charles,右键单击并选择“卸载”选项。

按照提示完成卸载过程。

●macOS:找到Charles 应用程序图标,将其拖放到“垃圾桶”图标上,并选择清空垃圾桶。

这将把Charles 应用程序及其相关文件完全从您的系统中删除。

4.删除Charles 配置文件和缓存:Charles 可能会在用户目录下存储一些配置文件和缓存数据。

您可以按照以下路径查找并删除这些文件(注意,在执行此操作之前,请确保您备份了重要的配置文件):●Windows:C:\Users\Your-Username\AppData\Local\Charles 或C:\Users\Your-Username\AppData\Roaming\Charles●macOS:/Users/Your-Username/Library/Application Support/Charles5.清理系统注册表(仅适用于Windows):如果您使用的是Windows 操作系统,可以考虑使用系统清理工具或手动删除与Charles 相关的注册表项。

请注意,在进行任何更改之前,务必备份注册表。

通过按照以上步骤,您应该能够将Charles 软件完全卸载,并清除与之相关的文件和配置。

请记住,在执行任何卸载操作之前,请确保已备份重要的配置和文件。

想要彻底卸载McAfee和Agent怎么做?

想要彻底卸载McAfee和Agent怎么做?如果你想要彻底删除McAfee和Agent该怎么做呢?今天小编为大家整理了一些解决方法,下面我们一起来看看吧步骤:1、控制面板中-添加或删除程序中-删除"McAfee VirusScan Enterprise"和"McAfee AntiSpyware Enterprise Module"2、控制面板中-管理工具-服务-停止MCAFEE FRAMEWORK MANAGER服务3、开始中—运行—输入cmd—输入"C:\Program Files\McAfee\Common Framework\frminst.exe" /forceuninstall (注意包含引号,以上路径是默认的安装路径)用过McAfee的都知道 VSE,其中少部分人还知道 MDF,更少的一些人知道 HIP,但要说起 CMA,除了一些 ePO 用户几乎没人了解它,或者是误以为它是一个与普通桌面用户无关的 ePO 管理组件,但真实的情况却与我们的无知造成了强烈的对比:尽管几乎没有几个用户知道何为 CMA,但他们的电脑上都安装着 CMA,而在日常使用过程中更是离不开 CMA。

什么是 CMA 呢?了解 VSE 的朋友们可能都知道,在 McAfee 安装目录下,有一个“Common Framework”文件夹,很多人说这是 McAfee 企业版系列安全软件的共用组件,这种理解从功能上分析是成立的,但它事实上是一个独立的客户端程序,即CMA。

CMA 的基本功能有三个:1,用于 McAfee 企业版系列安全软件的 DAT 文件、引擎以及产品更新,举一个直观的例子,平时我们在手动更新 VSE、MDF 时弹出的“McAfee AutoUpdate”窗口其实就是 CMA;2,用于在特定的某些时间运行任务的计划程序,McAfee 企业版系列安全软件的计划任务都是由它来负责执行的;3,它还用于ePolicy Orchestrator 服务器的管理服务。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Conficker清除方法清除Conficker蠕虫病毒详细步骤2011-01-15 17:00Conficker简介:Worm:Win32/Conficker.B.9.831 ,利用0867漏洞的蠕虫。

conficker蠕虫传播主要通过运行windows系统的服务器服务的缓冲区漏洞。

它使当在一台电脑中成功执行,它会禁用一些系统服务,比如windows系统更新,windows安全中心,后他会连接一个服务器,在那里他会接到进一步传播的命令,收集个人信息,和下载安装附加的恶己添加到必然会有的windows活动进程中,像是svchost.exe,explorer.exe和services.exe。

被conficker蠕虫感染症状:帐户锁定政策被自动复位。

某些微软Windows服务会自动禁用,如自动更新,后台和错误报告服务。

域控制器对客户机请求回应变得缓慢。

系统网络变得异常缓慢。

这可以从检测的跟杀毒软件,windows系统更新有关的网站无法访问。

另外它发射暴力密码破解攻击管理员密码以把密码更换成更好的。

为了能更完整杀掉 win32.conficker病毒,在打开本文中的连接时,请先点右键,再在弹出的菜单中选"在新窗口中打开"。

清除Conficker蠕虫1(此方法适用于普通网民)1:下载最新Conficker免疫补丁/downloads/details.aspx?displaylang=zh-cn&FamilyID=支持的操作系统:Windows XP Service Pack 2; Windows XP Service Pack 3/downloads/details.aspx?displaylang=zh-cn&FamilyID=Windows Server 2003 Service Pack 1; Windows Server 2003 Service Pack 22:打好补丁后,使用MSRT进行清除企业环境中MSRT的部署Conficker蠕虫清除工具下载--conficker蠕虫专杀工具/kb/890830 (Windows 2000/XP/2003/)其他恶意软件删除工具下载/kb/891716繁体中文(香港、澳门和台湾)用户,请参考微软官方网站提供的Conficker蠕蟲3:如果还是杀win32.conficker木马病毒的话,可到/sd/in清除Conficker蠕虫2:(此方法适用于电脑管理人员,由赛门铁克诺顿提供)3.1移除使用W32.Downadup(Conficker蠕虫)移除工具赛门铁克安全响应中心已经开发出一种清除工具来清理感染的W32.Downadup(Conf 它是最简单的方法以消除这一威胁。

3.2手动移除Conficker蠕虫以下说明涉及所有当前和最近的赛门铁克防病毒产品,包括利用Symantec AntiViru1.禁用系统还原(Windows Me中/ XP中)2.更新的病毒定义3.执行完整的系统扫描4.删除任何值添加到注册表中对于具体的清除Conficker蠕虫细节上的每一个步骤,请阅读以下说明。

1. 1 要禁用系统还原( Windows Me中/ XP中)如果您运行的是Windows Me或Windows XP中,我们建议您暂时关闭系统还原。

W 用,恢复计算机上的文件的情况下已被损坏。

如果病毒,蠕虫或木马程序感染的计算机,系统还机上。

阻止外部的Windows程序,包括防病毒程序,修改系统还原。

所以,防病毒程序或此,系统还原有可能受感染的文件恢复您的计算机上,即使您已经清除受感染的文件从所有其他地此外,病毒扫描可能的威胁,在系统还原文件夹,即使您已删除了威胁。

有关如何关闭系统还原,请参阅您的Windows文件,或其中之一的以下条款:•如何禁用或启用Windows Me的系统还原•如何关闭或打开Windows XP的系统还原注意:当您完全完成移除程序和感到满意的是,威胁已经被清除,重新启用系统还如需详细资讯,并替代禁用Windows Me的系统还原,请参阅Microsoft知识库文章_Restore文件夹(文章编号: Q263455 )。

2. 2 要更新病毒定义赛门铁克安全响应中心的全面测试所有的病毒定义,以保证质量,才张贴到我们的毒定义:•运行的LiveUpdate ,这是最简单的方法获取的病毒定义。

如果您使用的Norton AntiVirus 2006年,赛门铁克防病毒企业版10.0 ,或新产品,的LiveUpdate定义是如果您使用的Norton AntiVirus 2005年,赛门铁克防病毒企业版9.0或更早产品的LiveUpdate定义是每更新更加频繁。

•.下载的定义,使用智能更新:智能更新病毒定义的报。

你应该下载的定义,从赛门铁克安全响应中心网最新的智能更新病毒定义,可浏览:智能更新病毒定义。

有关详细说明,请阅读文档3. 3 运行一个完整的系统扫描启动您的赛门铁克防病毒程序,并确保它被配置为扫描所有文件。

对于Norton AntiVirus的消费电子产品:读取文件:如何配置的Norton AntiVi赛门铁克杀毒软件企业的产品:读取文件:如何验证赛门铁克公司防病毒产品被设1.执行完整的系统扫描。

2.如果发现有任何文件,按照指示显示您的防病毒程序。

重要提示:如果您无法启动赛门铁克防病毒产品或产品报告说,它不能删除检测文除。

要做到这一点,运行在安全模式下扫描。

如需指示,阅读文件,如何启动电脑在安全模式次。

在文件被删除,重新启动计算机以正常模式和进行下一节。

警告消息:可能会显示计算机重新启动后,由于威胁可能无法完全删除了这一点。

些邮件也不会出现在计算机重新启动后删除说明已全部完成。

邮件可能会显示类似如下:标题: [文件路径]邮件正文: Windows无法找到[文件名] 。

请确保您键入的名称是否正确,然后再然后单击搜索。

4. 4 。

删除该值从注册表重要提示:赛门铁克强烈建议您备份注册表之前,任何变化。

不正确修改注册表可修改指定的子项只。

有关说明请参阅文件:如何备份Windows注册表。

1..单击开始> “运行。

2.键入regedit3.单击确定。

注意:如果注册表编辑器无法打开的威胁可能已经修改了注册表,阻止访问注册表编辑器。

安全响应中运行此工具,然后继续拆除。

4.导入到并删除以下注册表项:5.HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\netsvcs\Parameters\"ServiceDll" = "[蠕虫路6.退出注册表编辑器。

被删除或恢复,请使用每个用户帐户和检查任何HKEY_CURRENT_USER上面列出的项目。

Conficker蠕虫分析autorun.inf执行安装后进程路径:C:\WINDOWS\EXPLORER.EXE文件路径:C:\WINDOWS\System32\RUNDLL32.EXE命令行:setupapi,InstallHinfSection DefaultInstall 132 C:\autorun.inf添加启动项:"随机名称"值: "rundll32.exe 系统文件夹\*dll,参数>"HKCU\Software\Microsoft\Windows\CurrentVersion\Run此DLL自己还可能多个启动项:1.svchost启动netsvcs 组时2.HKLM\SYSTEM\CurrentControlSet\Services下这个DLL加了权限,要解除权限再删除以下目录也可能有病毒文件,启动参数一致%ProgramFiles%\Internet Explorer%ProgramFiles%\Movie MakertoolbarHKCU\Software\Microsoft\Internet Explorer\Toolbar\Shell Browser\*HKCU\Software\Microsoft\Internet Explorer\Toolbar\Explorer\*替换HKLM\SYSTEM\CurrentControlSet\Services的存取权限,同时修改Access Control List,只以下服务被禁用或启动失败:Windows Update ServiceBackground Intelligent Transfer ServiceWindows DefenderWindows Error Reporting Services修改注册表项HKLM\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters "TcpNumConnections" = "0x00FFFFFE"感染移动存储设备包括了 ?:\RECYCLER\S-%d-%d-%d-%d%d%d-%d%d%d-%d%d%d-%d\随机名.dll (形如RECYCLER\S-5-3-42-2819952270-8240756944-879315005-2883)重置系统还原点,可能具有的执行名称(两两组合,或者和随机字符串组合): BootCenterConfigDriverHelperImageInstallerManagerMicrosoftMonitorNetworkSecurityServerShellSupportSystemTaskTimeUniversalUpdateWindows包含下列文字的网站或者更新服务都会失效,删除启动项:virusspywaremalwarerootkitdefendermicrosoftsymantecnortonmcafeetrendmicrosophospandaetrust networkassociates computerassociates f-secure kasperskyjottif-protnod32esetgrisoftdrweb centralcommand ahnlabesafeavastaviraquickhealcomodoclamavewidofortinetgdatahacksofthauriikarusk7computing normanpctoolsprevxrising securecomputing sunbeltemsisoftarcabitcpsecure spamhaus castlecops threatexpert wilderssecuritywindowsupdate检测弱口令,远程创建计划任务: rundll32.exe *.dll 参数自此,Conficker蠕虫清除基本查杀完毕。