NAT多实例的配置案例

NAT配置事例1

NAT配置事例(来源:港湾网络作者:)一、测试环境:软件版本:1.3以上路由器:NetHammerM/G系列路由器二、配置事例1、共享一公网IP如图所示,某公司内部网络通过一个公网IP访问INTERNET具体配置:Router1(config-if-bri1/0)# ip address negotiatedRouter1(config-if-bri1/0)# ip nat outsideRouter1(config-if-bri1/0)# encapsulation pppRouter1(config-if-bri1/0)# ppp pap sent-username 169 password 169Router1(config-if-bri1/0)# ppp multilinkRouter1(config-if-bri1/0)# dialer load-threshold 60Router1(config-if-bri1/0)# dialer in-bandRouter1(config-if-bri1/0)# dialer-group 1Router1(config-if-bri1/0)# dialer string 169Router1(config-if-bri1/0)# exit!Router1(config)# dialer-list 1 protocol ip permitRouter1(config)# access-list 1 permit anyRouter1(config)# ip route 0.0.0.0/0 interface bri2/0Router1(config)# ip nat onRouter1(config)# ip nat inside source list 1 interface bri 2/0!Router1(config)# interface eth 0/0Router1(config-if-eth0/0)# ip address 192.168.0.1/24Router1(config-if-eth0/0)# ip nat inside2、负载均衡如图所示路由器上有两个接口:以太网接口E0/0与内部网相连,使用私有地址192.168.0.1;以太网接口E0/1与因特网相连,地址为61.20.12.4;使用三台PC服务器来提供WEB服务,它们使用私有地址。

NAT配置实例

NAT 配置示例本节提供了以下配置配置例子: 1、动态内部源地址转换示例 2、内部全局地址复用示例 3、重叠地址转换示例 4、tcp负载均衡示例 5、nat多个outside口负载均衡示例 (1)动态内部源地址转换示例 在以下配置中,本地全局地址从nat地址池net200中分配,该地址池定义了地址范围为200.168.12.2 ̄200.168.12.100。

只有内部源地址匹配访问列表1的数据包才会建立nat转换记录。

! interface fastethernet 0/0 ip address 192.168.12.1 255.255.255.0 ip nat inside ! interface fastethernet 1/0 ip address 200.168.12.1 255.255.255.0 ip nat outside ! ip nat pool net200 200.168.12.2 200.168.12.100 netmask 255.255.255.0 ip nat inside source list 1 pool net200 ! access-list 1 permit 192.168.12.0 0.0.0.255 (2)内部全局地址复用示例 内部全局地址复用,其实就是napt。

rgnos8.1以上版本的软件对于动态nat自动实现napt。

在以下配置中,本地全局地址从nat地址池net200中分配,该地址池只定义200.168.12.200一个ip地址,但允许复用。

只有内部源地址匹配访问列表1的数据包才会建立该类型nat转换记录。

! interface fastethernet 0/0 ip address 192.168.12.1 255.255.255.0 ip nat inside ! interface fastethernet 1/0 ip address 200.168.12.200 255.255.255.0 ip nat outside ! ip nat pool net200 200.168.12.200 200.168.12.200 netmask 255.255.255.0 ip nat inside source list 1 pool net200 access-list 1 permit 192.168.12.0 0.0.0.255 通过显示nat 映射表,可以看到是否能够正确建立转换记录: red-giant#show ip nat translations pro inside global inside local outside local outside global tcp 200.168.12.200:2063 192.168.12.65:2063 168.168.12.1:23 168.168.12.1:23 (3)内部源地址静态napt示例 静态napt 可以用于构建虚拟服务器。

[史上最详细]H3C路由器NAT典型配置案例

![[史上最详细]H3C路由器NAT典型配置案例](https://img.taocdn.com/s3/m/882e4d6942323968011ca300a6c30c225801f060.png)

H3C路由器NAT典型配置案列(史上最详细)神马CCIE,H3CIE,HCIE等网络工程师日常实施运维必备,你懂的。

1.11 NAT典型配置举例1.11.1 内网用户通过NAT地址访问外网(静态地址转换)1. 组网需求内部网络用户10.110.10.8/24使用外网地址202.38.1.100访问Internet。

2. 组网图图1-5 静态地址转换典型配置组网图3. 配置步骤# 按照组网图配置各接口的IP地址,具体配置过程略。

# 配置内网IP地址10.110.10.8到外网地址202.38.1.100之间的一对一静态地址转换映射。

<Router> system-view[Router] nat static outbound 10.110.10.8 202.38.1.100# 使配置的静态地址转换在接口GigabitEthernet1/2上生效。

[Router] interface gigabitethernet 1/2[Router-GigabitEthernet1/2] nat static enable[Router-GigabitEthernet1/2] quit4. 验证配置# 以上配置完成后,内网主机可以访问外网服务器。

通过查看如下显示信息,可以验证以上配置成功。

[Router] display nat staticStatic NAT mappings:There are 1 outbound static NAT mappings.IP-to-IP:Local IP : 10.110.10.8Global IP : 202.38.1.100Interfaces enabled with static NAT:There are 1 interfaces enabled with static NAT.Interface: GigabitEthernet1/2# 通过以下显示命令,可以看到Host访问某外网服务器时生成NAT会话信息。

配置NAT Server双出口举例

1配置NAT Server双出口举例本例给出一个同时接入两个运营商网络的企业配置内部服务器的案例。

这个企业从每个运营商处都获取到了一个公网IP地址,为了保证所有用户的访问速度,需要让不同运营商的用户通过访问相应的运营商的IP来访问公司提供的服务,而不需要经过运营商之间的中转。

组网需求如图1所示,某公司内部网络通过SRG与两个运营商网络连接。

公司内网有一台FTP Server同时对两个运营商网络提供服务器,其真实IP是10.1.1.2。

ISP1网络中的用户可以通过1.1.1.2访问FTP Server,ISP2网络中的用户可以通过2.2.2.2访问FTP Server。

要实现这一需求,只要将两个运营商网络划入不同的安全区域,使用nat server的zone参数对不同的安全区域发布不同的公网IP即可。

图1 配置多对一的内部服务器组网图操作步骤1.创建安全区域。

2.<SRG> system-view3.[SRG] firewall zone dmz4.[SRG-zone-dmz] quit5.[SRG] firewall zone name ISP16.[SRG-zone-isp1] set priority 107.[SRG-zone-isp1] quit8.[SRG] firewall zone name ISP29.[SRG-zone-isp2] set priority 2010.[SRG-zone-isp2] quit11.配置各接口的IP地址,并将其加入安全区域。

12.[SRG] interface GigabitEthernet 0/0/213.[SRG-GigabitEthernet0/0/2] ip address 10.1.1.1 2414.[SRG-GigabitEthernet0/0/2] quit15.[SRG] interface GigabitEthernet 0/0/316.[SRG-GigabitEthernet0/0/3] ip address 1.1.1.1 2417.[SRG-GigabitEthernet0/0/3] quit18.[SRG] interface GigabitEthernet 5/0/019.[SRG-GigabitEthernet5/0/0] ip address 2.2.2.1 2420.[SRG-GigabitEthernet5/0/0] quit21.[SRG] firewall zone dmz22.[SRG-zone-dmz] add interface GigabitEthernet 0/0/223.[SRG-zone-dmz] quit24.[SRG] firewall zone ISP125.[SRG-zone-isp1] add interface GigabitEthernet 0/0/326.[SRG-zone-isp1] quit27.[SRG] firewall zone ISP228.[SRG-zone-isp2] add interface GigabitEthernet 5/0/029.[SRG-zone-isp2] quit30.配置内部服务器,对不同的安全区域发布不同的公网IP地址。

NAT配置实例

Router(config)#interface f0/0

Router(config-if)#ip nat insice

二、 动态NAT配置

如图内部局域网使用的IP是172.16.100.1—172.16.255.254,路由器局域网端口(默认网关)的

Router(config)#interface f0/0

Router(config)#ip address 10.1.1.1 255.255.255.0

Router(config-if)#no shutdown

(2) 定义内部访问列表:

Router(config)#access-list 99 permit 10.1.1.0 0.0.0.255

Router(config)#ip nat inside source static 192.168.100.4 61.159.62.132

Router(config)#ip nat inside source static 192.168.100.5 61.159.62.133

(4)定义合法的IP地址池:

Router(config)#ip nat pool zhou 61.159.62130 61.159.62.190 netmask 255.255.255.192(定

义地址池的名字为zhou)

(5)实现网络地址转换:

Router(config)#ip nat inside source list 99 pool zhou 【overload】(overload:地址复用

(3) 设置复用动态IP:

Router(config)ip nat inside source list 99 interface s0/0 overload(由于直接使用路由器的

项目11-1NAT服务的应用案例

项目11-1NAT服务的应用案例项目13 NAT服务器的配置典型应用案例1.某小型企业有公办用计算机约50台,使用TP-Link470路由器共享上网,局域网中的客户端计算机使用的是手动指定的IP地址方式,IP地址的参数如下:IP地址:172.16.6.0/24默认网关:172.16.6.1首选DNS服务器:172.16.6.1有一天,TP-LINK470路由器突然损坏了,而商家需要两天时间才能更换回一台路由器,你作为这个企业的网络管理员,可以使用什么方法,能够尽快恢复企业的网络,保证用户能够正常接入Internet。

分析:TP-Link470路由器主要提供企业局域网中用户共享Internet的功能。

而对于小型网络,微软的操作系统提供的Internet 连接共享(ICS),完全可以满足小型企业50台计算机共享上网的要求。

另外,ICS服务器安装后,默认向192.168.0.0/24的局域网提供Internet连接共享服务,而企业内部专用网络使用是172.16.6.0/24网段,因此还要修改ICS服务器上与内部网络相连的网卡的IP地址。

解决方法:在一台安装了Windows 98 SE以上操作系统的计算机中安装双网卡,再安装ICS服务,然后将与内部企业专用网络相连的网卡IP设置修改为:IP地址:172.16.0.1默认网关:255.255.255.0即可解决企业共享上网问题。

2.某企业使用ADSL拨号上网,用户在服务器上安装了双网络,一块连接ADSL宽带猫,一块连接企业内部专用网络。

拨号上网后,在与ADSL相连的网卡设置属性的“高级”选项卡中,选择“允许其他网络用户通过此计算机的Internet连接来连接”复选框,希望为内部网络用户提供Internet共享服务。

此时提供ICS服务的计算机上网正常,而企业内部的客户端能够自动获得IP地址,但不能连接Internet网,是什么原因?怎样处理?分析与解决:使用ADSL或宽带拨号连接,在“网上邻居”属性窗口中,有两个本地连接,还有一个拨号网络连接。

NAT实例

1.14.2 私网访问公网典型配置举例(设备二)1. 组网需求一个公司拥有202.38.1.1/24至202.38.1.3/24三个公网IP地址,内部网址为10.110.0.0/16,需要实现如下功能:●内部网络中10.110.10.0/24网段的用户可以访问Internet,其它网段的用户不能访问Internet。

使用的公网地址为202.38.1.2和202.38.1.3。

●对源地址为10.110.10.100的用户按目的地址进行统计,限制用户连接数的上限值为1000,下限值为200,即要求与外部服务器建立的连接数不超过1000,不少于200。

2. 组网图图1-6 私网访问公网典型配置组网3. 配置步骤# 配置IP地址池1,包括两个公网地址202.38.1.2和202.38.1.3。

<Router> system-view[Router] nat address-group 1 202.38.1.2 202.38.1.3# 配置访问控制列表2001,仅允许内部网络中10.110.10.0/24网段的用户可以访问Internet。

[Router] acl number 2001[Router-acl-basic-2001] rule permit source 10.110.10.0 0.0.0.255 [Router-acl-basic-2001] rule deny[Router-acl-basic-2001] quit# 在出接口GigabitEthernet1/2上配置ACL 2001与IP地址池1相关联。

[Router] interface gigabitethernet 1/2[Router-GigabitEthernet1/2] nat outbound 2001 address-group 1[Router-GigabitEthernet1/2] quit# 配置连接限制策略1,对源地址为10.110.10.100的用户按照目的地址进行统计,限制用户连接数的上限值为1000,下限值为200。

配置NAT_Server双出口举例讲解

出口网关双链路接入不同运营商举例一USG作为校园或大型企业出口网关可以实现内网用户通过两个运营商访问Internet,还可以实现外网用户访问内网服务器,并保护内网不受网络攻击。

组网需求某学校网络通过USG连接到Internet,校内组网情况如下:∙校内用户主要分布在教学楼和宿舍区,通过汇聚交换机连接到USG。

图书馆内部署的两台服务器是该校主页、招生及资源共享等网站。

∙学校分别通过两个不同运营商(ISP1和ISP2)连接到Internet,两个运营商分别为该校分配了5个IP地址。

ISP1分配的IP地址是200.1.1.1~200.1.1.5,ISP2分配的IP地址是202.1.1.1~202.1.1.5,掩码均为24位。

该学校网络需要实现以下需求:∙校内用户能够通过两个运营商访问Internet,且去往不同运营商的流量由USG上连接该运营商的对应的接口转发。

∙当一条链路出现故障时,流量可以被及时切换到另一条链路上,避免网络长时间中断。

∙校内用户和校外用户都可以访问图书馆中部署的2台服务器。

∙保护内部网络不受SYN Flood、UDP Flood和ICMP Flood的攻击。

图1 出口网关双链路接入不同运营商举例一组网图项目数据说明(1)接口号:GigabitEthernet 0/0/0IP地址:10.1.1.1/16安全区域:Trust 接口(1)是连接内网汇聚交换机的接口。

校内用户分配到网段为10.1.0.0/16的私网地址和DNS 服务器地址100.1.1.1/24,部署在Trust区域。

(2)接口号:GigabitEthernet 0/0/1IP地址:192.168.1.1/24安全区域:DMZ 接口(2)是连接图书馆内服务器的接口。

图书馆区部署在DMZ区域。

(3)接口号:GigabitEthernet 0/0/2IP地址:200.1.1.1/24安全区域:ISP1安全优先级:15 接口(3)是连接ISP1的接口,去往ISP1所属网段的数据通过接口(3)转发。

安全环节教学案例-nat配置

一、网络安全实践教学案例:1、案例名称:**煤电集团网络出口NAT建设2、背景描述:**煤电集团在互联网出口建设了防火墙,现公司内部人员需要访问公司外网,公司外网分别与电信和联通两个运营商相连,在防火墙上需实现NAT以保证内部员工访问外网,在公司内部提供FTP和WWW服务器,以供外部人员访问。

3、需求分析(针对案例的明确应用):需求1:要求该公司只有Trust安全区域的10.110.10.0/24网段用户可以访问Internet,该安全区域其它网段的用户不能访问。

提供的访问外部网络的公网IP地址范围为202.169.10.3~202.169.10.6。

由于公有地址不多,需要使用NAPT(NetworkAddress Port Translation)功能进行地址复用。

分析1 :由于公有地址不多,需要使用NAPT(Network Address Port Translation)功能进行地址复用。

需求2:提供两个内部服务器供外部网络用户访问。

WWW服务器的内部IP地址为192.168.20.2/24,端口号为8080,FTP服务器的内部IP地址为192.168.20.3/24,端口号为21分析2:需要在出口防火墙上做NAT映射,其中:WWW服务器对外公布的IP地址为202.169.10.1,对外使用的端口号为80,FTP服务器对外公布的IP地址为202.169.10.2,对外使用的端口号为21。

需求3:WWW Server和FTP Server处于DMZ安全区域,所在的网段为192.168.20.0/24,能够被内部员工和外部用户访问。

分析3:提供两个内部服务器供外部网络用户访问。

WWW Server的内部IP地址为192.168.20.2/24,端口为8080,FTP Server的内部IP地址为192.168.20.3/24。

两者对zone_a安全域公布的地址均为202.169.10.10/16,使用的端口号均为缺省值。

NAT多实例的配置案例

1 简介本文档介绍使用NAT多实例的配置案例。

2 配置前提本文档不严格与具体软、硬件版本对应,如果使用过程中与产品实际情况有差异,请参考相关产品手册,或以设备实际情况为准。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。

如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

本文档假设您已了解NAT多实例的特性。

3 配置举例3.1 组网需求如图1所示,一公司拥有202.38.1.1/24至202.38.1.3/24三个公网IP地址,内部网络使用的网段地址网址为10.110.0.0/16。

10.110.10.0/24网段的用户属于私网VPN1,加入安全域Trust1;10.110.11.0/24网段的用户属于私网VPN2,加入安全域Trust2;公网的用户属于VPN3,加入安全域Untrust。

需要实现如下功能:∙ 内部网络中10.110.10.0/24网段的LAN 1用户允许任意时间访问公网。

∙ 内部网络中10.110.11.0/24网段的LAN 2用户只允许周末时间访问公网。

∙ 公网用户可以通过202.38.1.1/24访问公司内部服务器的WWW和FTP 服务。

图1 跨VPN转发典型配置组网图3.2 配置思路为了使内网主机能够访问公网,需要在出接口上配置NAT转换,并使对应的地址池和公网VPN实例相关联。

3.3 使用版本本文档基于U200-S R5135版本进行配置和验证。

3.4 配置步骤3.4.1 通过Web方式配置(1)创建VPN实例目前设备仅支持通过命令行方式创建VPN实例,配置方法请参见“3.4.2 (1)创建VPN 实例”。

(2)接口绑定VPN实例并加入安全域# 接口绑定VPN实例。

目前设备仅支持通过命令行方式配置接口绑定VPN实例,配置方法请参见“3.4.2 (2)接口绑定VPN实例”。

思科交换机NAT配置介绍及实例

思科交换机NAT配置介绍及实例思科交换机(Cisco Switch)是企业级网络设备中最常用的一种。

与传统的路由器不同,交换机主要用于在局域网(LAN)内部提供数据包的转发和过滤功能。

然而,在一些情况下,我们可能需要使用交换机进行网络地址转换(NAT)来实现特定的网络部署需求。

本文将介绍思科交换机的NAT配置方法,并提供实例说明。

1.NAT概述网络地址转换(NAT)是一种在不同网络之间转换IP地址的技术。

它主要用于解决IPv4地址空间的短缺问题,并允许多个主机通过一个公网IP地址来访问互联网。

NAT实现了将内部网络地址与外部IP地址之间进行映射,使得内部主机可以通过共享公网IP地址来与外部网络进行通信。

2.NAT配置方法在思科交换机上配置NAT通常涉及以下步骤:步骤1:创建访问控制列表(ACL)访问控制列表(Access Control List)用于定义需要进行NAT转换的数据包。

我们可以根据源地址、目标地址、端口等条件来配置ACL,以确定哪些数据包需要进行NAT转换。

例如,下面是一条配置ACL的命令示例:access-list 10 permit 192.168.1.0 0.0.0.255该命令表示允许192.168.1.0/24网段的内部主机进行NAT转换。

步骤2:创建NAT池NAT池用于定义可以被映射到的公网IP地址范围。

我们可以通过配置交换机的外部接口和NAT池来设置NAT转换的目标IP地址。

例如,下面是一条配置NAT池的命令示例:ip nat pool NAT_POOL 203.0.113.1 203.0.113.10 netmask255.255.255.0该命令表示创建一个名为NAT_POOL的NAT池,其中可用的IP地址范围为203.0.113.1至203.0.113.10。

步骤3:创建NAT规则NAT规则用于将内部网络的私有IP地址映射到NAT池的公网IP地址。

我们可以通过配置NAT类型(静态/动态)、内部地址、外部地址等参数来创建NAT规则。

NAT配置示例

NAT配置示例1 动态内部源地址转换示例2 内部全局地址复用示例3 重叠地址转换示例4 tcp负载均衡示例5 nat多个outside 口负载均衡示例6 nat速率限制和速率统计示例6.6.8.1 动态内部源地址转换示例在以下配置中,本地全局地址从nat 地址池net200 中分配,该地址池定义了地址范围为200.168.12.2~200.168.12.100。

只有内部源地址匹配访问列表1 的数据包才会建立nat 转换记录。

!interface fastethernet 0/0ip address 192.168.12.1 255.255.255.0ip nat inside!interface fastethernet 1/0ip address 200.168.12.1 255.255.255.0ip nat outside!ip nat pool net200 200.168.12.2 200.168.12.100 netmask 255.255.25 5.0ip nat inside source list 1 pool net200!access-list 1 permit 192.168.12.0 0.0.0.2556.6.8.2 内部全局地址复用示例内部全局地址复用,其实就是napt。

rgnos8.1 以上版本的软件对于动态n at自动实现napt。

在以下配置中,本地全局地址从nat 地址池net200 中分配,该地址池只定义200.168.12.200 一个ip 地址,但允许复用。

只有内部源地址匹配访问列表1 的数据包才会建立该类型nat 转换记录。

!interface fastethernet 0/0ip address 192.168.12.1 255.255.255.0ip nat inside!interface fastethernet 1/0ip address 200.168.12.200 255.255.255.0ip nat outside!ip nat pool net200 200.168.12.200 200.168.12.200 netmask 255.255. 255.0ip nat inside source list 1 pool net200access-list 1 permit 192.168.12.0 0.0.0.255通过显示nat 映射表,可以看到是否能够正确建立转换记录:red-giant#show ip nat translationspro inside global inside local outside local outside globaltcp 200.168.12.200:2063 192.168.12.65:2063 168.168.12.1:23 168.16 8.12.1:236.6.8.3 内部源地址静态napt 示例静态napt 可以用于构建虚拟服务器。

公司内部上网(nat)案例

公司内部上网(nat)案例一:实验环境:公司接外网路由器2610,下面swith3550,在3550上连2950swith,并且划分两个vlan,vlan1、vlan2.。

vlan1中有dhcp服务器,并且vlan2获得ip是通过此dhcp 服务器。

二:ip规划Cisco3550划分了2个vlan,各个vlan的ip地址为:Vlan1:192.168.1.0/24 vlan1ip为192.168.1.100/24Vlan1:192.168.2.0/24 vlan1ip为192.168.2.100/24三:实验要求:1:配置各个设备,lan1,lan2能够访问Internet。

2:配置dhcp服务器使lan2能获得ip四:实验步骤简介在cisco2610上面配置:1,配置外网口Router(config)#interface E0/0Router(config-ip)#ip add 218.4.144.1 255.255.255.252Router(config-ip)#no shutdownRouter(config-ip)#ip nat inside2,配置内网口Router(config)#interface E1/0Router(config-ip)#ip add 192.168.1.254 255.255.255.0Router(config-ip)#no shutdownRouter(config-ip)#ip nat outside3,配置默认路由和路由表添加Router(config)#ip route 0.0.0.0 0.0.0.0 218.4.144.2Router(config)#ip route 192.168.2.0 255.255.255.0 192.168.1.1004,配置natRouter(config)#ip nat inside source list 1 pool sodi overloadRouter(config)#access-list 1 permit 192.168.1.0 0.0.0.255Router(config)#access-list 1 permit 192.168.2.0 0.0.0.255Router(config)#ip nat pool sodi 222.92.36.1 222.92.36.6 netmask 255.255.255.248 Cisco3550配置1,划分2个vlanCisco3550#vlan databaseCisco3550(vlan)#vlan 1 name serverCisco3550(vlan)#vlan 2 name client2,划分端口到vlanCisco3550(conf)#interface range f0/9 – 16Cisco3550(interface-range-if)#switchport access vlan23,设置各个vlan的地址Cisco3550(conf)#interface vlan1Cisco3550(vlan-if)#ip add 192.168.1.100 255.255.255.0Cisco3550(vlan-if)#no shutdownCisco3550(conf)#interface vlan2Cisco3550(vlan-if)#ip add 192.168.2.100 255.255.255.0Cisco3550(vlan-if)#no shutdown4,启用三层交换机路由功能Cisco3550(conf)#ip routing5,配置vlan2的dhcp的中继功能Cisco3550(conf)#interface vlan2Cisco3550(vlan-if)#ip helper-address 192.168.1.106,配置默认路由Cisco3550(conf)#ip route 0.0.0.0 0.0.0.0 192.168.1.2547,配置vtpCisco3550#vlan databaseCisco3550(vlan)#vtp domain contosoCisco3550(vlan)#vtp serverCisco3550(vlan)#vtp password 123(密码)Cisco3550(vlan)#vtp pruningCisco3550(vlan)#exit8,在swith2950上面配置vtpCisco2950#vlan databaseCisco2950(vlan)#vtp domain contosoCisco2950(vlan)#vtpclientCisco2950(vlan)#vtp password 123(密码)Cisco2950(vlan)#vtp pruningCisco2950(vlan)#exit9,在swith2950上,把同3550端口号一样的端口划到对应的vlan中10,两台交换机的中继口为24口。

H3CNAT配置实例

H3CNAT配置实例H3C NAT配置:1、配置静态地址转换:一对一静态地址转换:[system] nat static ip-addr1 ip-addr2 静态网段地址转换:[system] nat static net-to-net inside-start-address inside-end-address global global-address mask 应用到接口: [interface]nat outbound static2、多对多地址转换:[interface]nat outbound acl-number address-group group-number no-pat3、配置NAPT:[interface]nat outbound acl-number [ address-group group-number ]两个特殊的NAPT:Easy IP: [interface]nat outbound acl-number (转化为接口地址)Lookback:[interface]nat outbound acl-number interface loopback interface-number (转化为loopback地址)4、双向地址转换:[system]nat overlapaddress number overlappool-startaddress temppool-startaddress { pool-length pool-length | address-mask mask } (需要结合outbound命令)5、配置内部服务器:[interface]nat server6、地址转换应用层网关:[system]nat alg (专门针对ftp之类对NAT敏感的协议)。

NAT的3种实现方式配置示范

NAT的3种实现方式配置示范网络地址转换(NAT)是一种网络协议,用于将私有IP地址转换为公共IP地址,以实现多台设备共享一个公共IP地址的功能。

NAT有三种实现方式:静态NAT、动态NAT和PAT(端口地址转换)。

1.静态NAT静态NAT是将一个私有IP地址映射到一个公共IP地址,实现一对一的映射关系。

静态NAT适用于需要固定映射关系的情况,如将内部服务器映射到公共IP地址,以便外部用户可以访问该服务器。

示范配置:1.配置内部接口的IP地址和子网掩码。

2.配置外部接口的IP地址和子网掩码,该接口将使用公共IP地址。

3.创建一个静态NAT转换规则,将内部服务器的IP地址映射到外部接口的公共IP地址。

例如,假设内部服务器的IP地址为192.168.1.10,外部接口的公共IP地址为203.0.113.10,配置如下:```interface fastethernet0/0ip address 192.168.1.1 255.255.255.0interface fastethernet0/1ip address 203.0.113.1 255.255.255.0ip nat inside source static 192.168.1.10 203.0.113.10```2.动态NAT动态NAT是将内部设备的私有IP地址动态映射到可用的公共IP地址,实现一对多的映射关系。

动态NAT适用于多个内部设备共享有限的公共IP地址的情况。

示范配置:1.配置内部接口的IP地址和子网掩码。

2.配置外部接口的IP地址和子网掩码,该接口将使用公共IP地址。

3.配置一个动态NAT池,指定可用的公共IP地址范围。

4.创建一个动态NAT转换规则,将内部设备的IP地址映射到动态NAT池中的公共IP地址。

例如,假设内部子网的IP地址范围为192.168.1.0/24,外部接口的公共IP地址为203.0.113.1,配置如下:```interface fastethernet0/0ip address 192.168.1.1 255.255.255.0interface fastethernet0/1ip address 203.0.113.1 255.255.255.0ip nat pool dynamic-nat-pool 203.0.113.10 203.0.113.20 netmask 255.255.255.0ip nat inside source list 1 pool dynamic-nat-pool overload access-list 1 permit 192.168.1.0 0.0.0.255```3.PAT(端口地址转换)PAT是一种特殊的动态NAT方法,它除了将内部设备的IP地址映射到公共IP地址外,还使用端口号来区分不同的连接。

NAT的3种实现方式配置示范

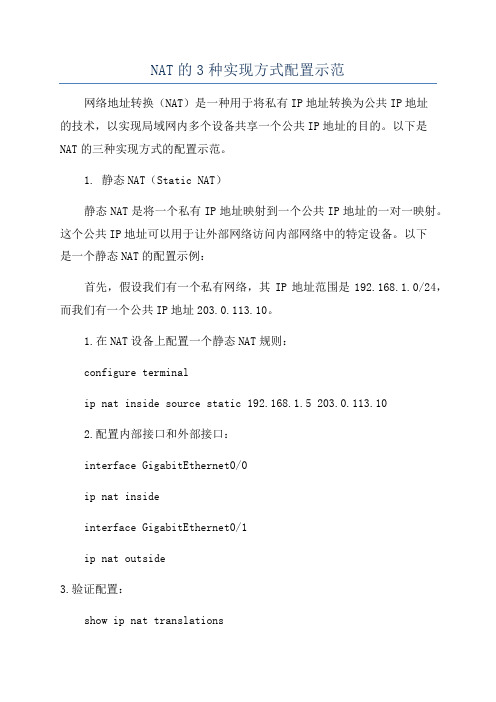

NAT的3种实现方式配置示范网络地址转换(NAT)是一种用于将私有IP地址转换为公共IP地址的技术,以实现局域网内多个设备共享一个公共IP地址的目的。

以下是NAT的三种实现方式的配置示范。

1. 静态NAT(Static NAT)静态NAT是将一个私有IP地址映射到一个公共IP地址的一对一映射。

这个公共IP地址可以用于让外部网络访问内部网络中的特定设备。

以下是一个静态NAT的配置示例:首先,假设我们有一个私有网络,其IP地址范围是192.168.1.0/24,而我们有一个公共IP地址203.0.113.10。

1.在NAT设备上配置一个静态NAT规则:configure terminalip nat inside source static 192.168.1.5 203.0.113.102.配置内部接口和外部接口:interface GigabitEthernet0/0ip nat insideinterface GigabitEthernet0/1ip nat outside3.验证配置:show ip nat translations这个配置会将该私有网络中的设备192.168.1.5映射到公共IP地址203.0.113.10上,使其可以从外部访问该设备。

2. 动态NAT(Dynamic NAT)动态NAT是一种将私有IP地址动态映射到公共IP地址的方式,根据内部网络设备的需要,由NAT设备动态分配公共IP地址。

以下是一个动态NAT的配置示例:配置一个全局IP地址池:configure terminalip nat pool NAT-POOL 203.0.113.10 203.0.113.20 netmask 255.255.255.0配置NAT规则:ip nat inside source list 1 pool NAT-POOL overload配置访问控制列表(ACL)以指定内部网络:access-list 1 permit 192.168.1.0 0.0.0.255配置内部接口和外部接口:interface GigabitEthernet0/0ip nat insideinterface GigabitEthernet0/1ip nat outside这个配置会将内部网络192.168.1.0/24中的设备动态映射到IP地址池中的公共IP地址,可以实现内部网络中的多个设备共享有限数量的公共IP地址。

6-4 NAT配置实践

R1(config)#ip route 222.222.222.0 255.255.255.240 fastethernet 0/0 R1(config)#router ospf 1 程 R1(config-route)# redistribute static subnets 分发静态路由

//定义静态路由 //开启OSPF进

(2)配置ACL,确保内网用户只能使用私有IP地址访问Web服务。执行如下命令:

SW3-1(config)#access-list 110 permit tcp 192.168.0.0 0.0.255.255 host 192.168.50.3 eq

80

//定义ACL 110允许网段为192.168.0.0的主机访问Web服务

3.任务实施步骤 本任务是在前面部分中任务的基础上进行的。 (1)在R1上配置动态Pool NAT。执行如下命令:

R1(config)#ip nat pool NAT 222.222.222.1 222.222.222.14 netmask 255.255.255.240

//定义可供动态分配的外网地址池NAT

//重

(2)配置完成后,在测试主机PC1上ping ISP路由器接口的IP地址,测试网络连通性。 (3)在路由器R1上执行show ip nat translations命令,查看NAT转换,试对输出结果进行分析。 (4)在测试主机PC1的浏览器中输入http://19.1.1.1:8080,查看是否可以打开Web页面,试对 结果进行分析。

3.任务实施步骤 本任务首先完成基础网络的配置,确保在公司内网路由连通的情况下进行。 (1)配置静态NAT。由于总公司的Web服务器的私网IP地址192.168.50.3/24被映 射为公网IP地址19.1.1.1/30;总公司的Web服务器采用TCP端口号80,映射至公网 上后TCP端口号为8080,因此需要采用静态端口NAT转换。执行如下命令:

关于NAT的配置实例

Duplex auto

Speed auto

Ip nat outside

Access-list 1 permit 202.110.198.82

Access-list 2 permit 202.110.198.83

***********************动态地址转换+端口***********************

ISP分配的IP 有:202.99.160.130~190 255.255.255.192

Interface fastethernet0/1

Ip address 192.168.1.1 255.255.255.0

No shutdown

Access-list 1 permit 192.168.1.0 0.0.0.255

Ip nat pool Everybody 211.82.220.130 211.82.220.130 network 255.255.255.252

Ip nat inside source list1 pool Everybody overload

Ip nat inside source static tcp 192.168.1.5 110 202.99.220.130 110

*******************利用地址转换实现负载均衡********************

;当有如象腾讯公司似的多服务器时,使用路由器实现负载平衡,可以使它们有平等的访问机会.

Speed auto

Ip nat inside

No shutdown

NAT配置实例

NAT配置实例一、网络拓扑说明:用作NAT的路由器不能用不带型号的路由器,本实例用的是AR1220。

二、配置目标:在R1上配置NAT,使得192.168.2.0/24及192.168.3.0/24的PC机,可以通过将私网地址转换为公网地址(220.173.141.1-3/29)而访问ISP的lo1假设PC3的IP地址为192.168.2.253,通过NAT将该地址静态绑定到220.173.141.5,使lo1以通过220.173.141.5这个IP地址访问到PC3。

三、配置步骤(1) 划分vlan 2,并将e0/0/1划分到vlan 2。

相关配置命令如下:<Huawei>sys[Huawei]vlan 2[Huawei-vlan2]int e0/0/1[Huawei-Ethernet0/0/1]port link-type access[Huawei-Ethernet0/0/1]port default vlan 2(2)划分vlan3,并将e0/0/2、e0/0/2划分到vlan3。

相关配置命令同上。

(3) 配置g0/0/1,将其设为trunk类型,并允许Vlan2和Vlan3通过。

[Huawei]int g0/0/1[Huawei-GigabitEthernet0/0/1]port link-type trunk[Huawei-GigabitEthernet0/0/1]port trunk allow-pass vlan 2 33、配置路由器R1,实现Vlan2与Vlan3之间的通信。

相关命令如下(子接口编号与VLAN号没有关系):<Huawei>system-view[Huawei]sysname R1[R1]int g0/0/0.2[R1-GigabitEthernet0/0/0.2]ip address 192.168.2.254 24[R1-GigabitEthernet0/0/0.2]dot1q termination vid 2[R1-GigabitEthernet0/0/0.2]arp broadcast enable[R1]int g0/0/0.3[R1-GigabitEthernet0/0/0.2]ip address 192.168.3.254 24[R1-GigabitEthernet0/0/0.2]dot1q termination vid 3[R1-GigabitEthernet0/0/0.2]arp broadcast enable经过以上配置,Vlan2与Vlan3之间的PC机应该可以相互Ping通。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1 简介本文档介绍使用NAT多实例的配置案例。

2 配置前提本文档不严格与具体软、硬件版本对应,如果使用过程中与产品实际情况有差异,请参考相关产品手册,或以设备实际情况为准。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。

如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

本文档假设您已了解NAT多实例的特性。

3 配置举例3.1 组网需求如图1所示,一公司拥有202.38.1.1/24至202.38.1.3/24三个公网IP地址,内部网络使用的网段地址网址为10.110.0.0/16。

10.110.10.0/24网段的用户属于私网VPN1,加入安全域Trust1;10.110.11.0/24网段的用户属于私网VPN2,加入安全域Trust2;公网的用户属于VPN3,加入安全域Untrust。

需要实现如下功能:∙ 内部网络中10.110.10.0/24网段的LAN 1用户允许任意时间访问公网。

∙ 内部网络中10.110.11.0/24网段的LAN 2用户只允许周末时间访问公网。

∙ 公网用户可以通过202.38.1.1/24访问公司内部服务器的WWW和FTP 服务。

图1 跨VPN转发典型配置组网图3.2 配置思路为了使内网主机能够访问公网,需要在出接口上配置NAT转换,并使对应的地址池和公网VPN实例相关联。

3.3 使用版本本文档基于U200-S R5135版本进行配置和验证。

3.4 配置步骤3.4.1 通过Web方式配置(1)创建VPN实例目前设备仅支持通过命令行方式创建VPN实例,配置方法请参见“3.4.2 (1)创建VPN 实例”。

(2)接口绑定VPN实例并加入安全域# 接口绑定VPN实例。

目前设备仅支持通过命令行方式配置接口绑定VPN实例,配置方法请参见“3.4.2 (2)接口绑定VPN实例”。

# 新建安全域Trust1。

在左侧导航栏中选择“设备管理> 安全域”,进入下图2所示的安全域显示页面。

图2 安全域显示页面# 单击<新建>按钮,新建一个安全域。

图3 安全域新建页面# 点击<确定>按钮完成操作。

# 同理新建安全域Trust2,完成配置后安全域页面显示如图4所示。

图4 安全域新建后的显示页面# 将接口加入安全域Trust1。

点击Trust1对应的编辑按钮,进入如图5所示的安全域编辑页面。

图5 安全域编辑页面# 勾选GigabitEthernet0/1前面的复选框,点击<确定>按钮完成操作。

# 同理配置将接口GigabitEthernet0/3加入安全域Trust2,接口GigabitEthernet0/2加入安全域Untrust。

# 完成配置后,在左侧导航栏中选择“设备管理> 接口管理”,进入接口列表显示页面,配置结果如图6所示:图6 接口列表显示页面(3)配置绑定VPN实例的NAT Outbound# 在左侧导航栏中选择“防火墙> ACL”,进入如图7所示的ACL列表页面。

配置访问控制列表2001,允许私网VPN1和私网VPN2的用户访问公网。

图7 ACL列表页面# 单击<新建>按钮,新建ACL。

图8 ACL新建页面# 点击<确定>按钮页面自动切换到ACL列表显示页面。

图9 ACL列表页面# 点击ACL 2001对应的按钮,添加规则。

图10 Basic ACL 2001页面# 点击<新建>按钮,进入新建ACL规则页面。

图11 新建ACL规则页面# 勾选源IP地址前的复选框,输入10.110.10.0,源地址通符为0.0.0.255,选择VPN 实例为VPN1,点击<确定>按钮,页面自动切换到基本ACL 2001页面。

图12 Basic ACL 2001页面# 点击<新建>按钮。

图13 新建ACL规则页面# 勾选源IP地址前的复选框,输入10.110.11.0,源地址通符为0.0.0.255,选择VPN 实例为VPN2,点击<确定>按钮,页面切换到基本ACL 2001页面。

图14 Basic ACL 2001页面# 在左侧导航栏中选择“防火墙> NAT > 动态地址转换”,进入如图15所示的动态地址转换页面;配置IP地址池1,包括两个公网地址202.38.1.2和202.38.1.3。

图15 动态地址转换页面# 单击地址池页签里的<新建>按钮,进入新建地址池页面。

图16 新建地址池页面# 点击<确定>按钮完成地址池配置,页面自动切换到如图17所示的地址池显示页面。

图17 地址池显示页面# 点击图17中地址转换关联页签对应的<新建>按钮,进入新建动态NAT页面。

在出接口GigabitEthernet0/2上配置nat outbound并与公网的VPN实例相关联。

图18 新建动态地址转换策略页面# 点击<确定>按钮完成操作。

(4)配置绑定VPN实例的NAT Server# 在左侧导航栏中选择“防火墙> NAT > 内部服务器”,进入如图19所示的内部服务器转换页面。

设置内部FTP服务器并与公网的VPN实例相关联。

图19 内部服务器页面# 单击内部服务器转换页签对应的<新建>按钮。

图20 新建内部服务器页面# 单击<确定>按钮完成操作,页面自动切换到内部服务器转换页面。

图21 内部服务器页面# 点击图21中的<新建>按钮,进入新建内部服务器页面。

设置内部Web服务器并与公网的VPN实例相关联。

图22 新建内部服务器页面# 单击<确定>按钮完成操作,页面自动切换到内部服务器转换页面,配置结果如图23所示。

图23 内部服务器转换页面(5)配置域间策略# 在左侧导航栏中选择“资源管理> 时间段”,进入如图24所示的时间段页面。

配置时间范围周末时间段。

图24 时间段页面# 单击<新建>按钮;图25 新建时间段页面# 单击<确定>按钮完成操作。

# 在左侧导航栏中选择“防火墙> 安全策略> 域间策略”,进入如图26所示的域间策略页面。

配置域间策略,允许私网VPN2中的安全域Trust2的用户在周末时间访问公网。

图26 域间策略页面# 单击<新建>按钮,进入新建域间策略页面;图27 新建域间策略页面# 选择源域为Trust2,目的域为Untrust;# 选择源IP地址为any_address,目的IP地址为any_address,名称为any_service;# 选择过滤动作为Permit;# 选择时间段为weekend;# 选中开启Syslog日志功能后面的复选框;# 单击<确定>按钮,完成一条域间策略配置。

# 选择名称为any_service,选择过滤动作为deny,选中开启Syslog日志功能后面的复选框。

图28 新建域间策略页面# 点击<确定>按钮,完成另一条域间策略配置。

# 同理配置域间策略,允许公网VPN3中的安全域Untrust的用户访问私网VPN1中的安全域Trust1的FTP服务,允许公网VPN3中的安全域Untrust的用户访问私网VPN2中的安全域Trust2的WWW服务,完成所有域间策略配置后,域间策略列表显示如图29所示:图29 域间策略显示页面(6)配置跨VPN实例的静态路由目前设备仅支持通过命令行方式配置跨VPN实例的静态路由,配置方法请参见“3.4.2(7)配置跨VPN实例的静态路由”。

3.4.2 通过命令行方式配置(1)创建VPN实例# 创建VPN实例VPN1,并配置RD和VPN Target属性。

<Firewall> system-view[Firewall] ip vpn-instance VPN1[Firewall-vpn-instance-VPN1] route-distinguisher 100:1[Firewall-vpn-instance-VPN1] vpn-target 100:1[Firewall-vpn-instance-VPN1] quit# 创建VPN实例VPN2,并配置RD和VPN Target属性。

[Firewall] ip vpn-instance VPN2[Firewall-vpn-instance-VPN2] route-distinguisher 200:1[Firewall-vpn-instance-VPN2] vpn-target 200:1[Firewall-vpn-instance-VPN2] quit# 创建VPN实例VPN3,并配置RD和VPN Target属性。

[Firewall] ip vpn-instance VPN3[Firewall-vpn-instance-VPN3] route-distinguisher 300:1[Firewall-vpn-instance-VPN3] vpn-target 300:1[Firewall-vpn-instance-VPN3] quit(2)接口绑定VPN实例# 接口GigabitEthernet0/1绑定VPN实例VPN1,接口GigabitEthernet0/3绑定VPN 实例VPN2,接口GigabitEthernet0/2绑定VPN实例VPN3,并配置各接口的IP地址。

[Firewall] interface GigabitEthernet 0/1[Firewall-GigabitEthernet0/1] ip binding vpn-instance VPN1[Firewall-GigabitEthernet0/1] ip address 10.110.10.1 24[Firewall-GigabitEthernet0/1] quit[Firewall] interface GigabitEthernet 0/3[Firewall-GigabitEthernet0/3] ip binding vpn-instance VPN2[Firewall-GigabitEthernet0/3] ip address 10.110.11.1 24[Firewall-GigabitEthernet0/3] quit[Firewall] interface gigabitethernet 0/2[Firewall-GigabitEthernet0/2] ip binding vpn-instance VPN3[Firewall-GigabitEthernet0/2] ip address 202.38.1.1 24[Firewall-GigabitEthernet0/2] quit(3)创建安全域,并将接口加入安全域# 创建安全域Trust1,将接口GigabitEthernet0/1加入安全域Trust1。