Hillstone山石网科基础配置手册.

Hillstone山石网科新手入门指南StoneOS_5.5R2

系统管理员拥有读、执行和写权限,可以在任何模式下对设备所有功能模块进行配置、查看当前或者历史配置信息。 创建系统管理员,请按照以下步骤进行操作: 1. 点击“系统>设备管理”。

新手入门指南

3

2. 在<管理员>标签页,点击”新建“按钮。

在<管理员配置>对话框填写系统管理员的基本信息

选项

步骤一:连接设备 1. 将设备的接口(如ethernet0/1)连接到运营商网络中,一般情况下,外网接口选择属于untrust安全域。

将设备另一个接口(如ethernet0/0)连接到内网中,默认情况下,ethernet0/0属于trust安全域。 2. 连接电源为设备上电。 3. 通过内网接口访问系统WebUI界面,请参阅"访问WebUI界面" 在第2页。 步骤二:配置接口。 1. 点击“网络>接口”。 2. 双击ethernet0/1接口。

在<目的路由配置>对话框填写目的路由的基本配置信息。

选项

配置值

目的地

0.0.0.0

子网掩码

0.0.0.0(表示匹配所有的网段)

网关

202.10.1.1

8

新手入门指南

3. 点击“确定”按钮。

通过3G方式连通网络

对于一台装有3G数据卡的设备,当设备工作在路由模式下时,可以通过3G拨号方式接入3G网络。 注意: 请先向运营商索取3G参数(接入点、用户名、密码、拨号串)。

3

创建可信主机

4

升级StoneOS版本

5

特征库升级

5

如何连通网络

6

在路由模式下连通网路

6

通过3G方式连通网络

9

2024版Hillstone山石网科基础配置手册50

定期检查软件更新,及时下载并安装最新的软件补丁 和升级包,以确保设备安全性和性能。

备份与恢复

在进行软件升级前,务必备份设备配置文件和数据, 以便在升级失败或出现问题时能够及时恢复。

03

网络接口与通信配

置

物理接口配置

接口类型选择

根据网络设备和传输介质的不同,选择合适的接口类型,如 Ethernet、Fast Ethernet、Gigabit Ethernet等。

易用性管理界面

提供直观易用的管理界面和丰富的配 置选项,降低用户配置和管理难度

02

基础配置准备

设备安装与连接

01

02

03

设备开箱检查

确认设备型号、数量、附 件等是否齐全,并检查设 备外观是否完好。

设备安装

根据设备规格和安装环境, 选择合适的安装方式和位 置,确保设备稳定可靠。

设备连接

使用合适的线缆将设备与 网络、电源等连接,确保 连接正确、牢固。

中被分片或丢弃。

网关和DNS设置

配置设备的默认网关和DNS服务器地 址,确保设备能够正常访问外部网络 和应用。

端口安全配置

启用端口安全功能,限制接口的MAC 地址学习数量,防止MAC地址欺骗和 攻击。

04

安全策略部署与优

化

防火墙策略配置

防火墙基本配置

包括接口配置、路由配置、NAT配置等

访问控制策略

06

管理与维护操作指

南

设备管理界面介绍

设备管理主界面

展示设备整体运行状态、主要性能指标和实时告警信息。

配置管理界面

提供设备各项配置的详细设置,包括网络、安全、用户等。

监控与报告界面

实时监控设备运行状态,生成各类报告,便于管理员分析。

山石网科静态数据脱敏系统 V2.0R1 用户手册说明书

山石网科静态数据脱敏系统V2.0R1 用户手册Copyright 2020 Hillstone Networks. All rights reserved.Information in this document is subject to change without notice. The software described in this document is furnished under a license agreement or nondisclosure agreement. The software may be used or copied only in accordance with the terms of those agreements. No part of this publication may be reproduced, stored in a retrieval system, or transmitted in any form or any means electronic or mechanical, including photocopying and recording for any purpose other than the purchaser's personal use without the written permission of Hillstone Networks.Hillstone Networks联系信息北京苏州地址:北京市海淀区宝盛南路1号院20号楼5层地址:苏州高新区科技城景润路181号邮编:100192 邮编:215000联系我们:https:///about/contact_Hillstone.html关于本手册本手册介绍山石网科的静态数据脱敏系统V2.0R1的安装方法。

获得更多的文档资料,请访问:https://针对本文档的反馈,请发送邮件到:************************TWNO: TW-DMS-UG-2.0R1-CN-V1.0-Y20M11目录1.产品简介 .................................................................... - 1 -2.登陆配置 .................................................................... - 2 -2.1.系统登陆 ..................................................................... - 2 -2.2.系统管理配置 ................................................................. - 2 -2.2.1.系统登入 ..................................................................... - 2 -2.2.2.证书管理 ..................................................................... - 3 -3.系统管理员 .................................................................. - 4 -3.1.首页 ......................................................................... - 4 -3.2.系统设置 ..................................................................... - 5 -3.2.1.用户管理 ..................................................................... - 5 -3.2.2.基本设置 ..................................................................... - 6 -3.3.系统环境管理 ................................................................ - 10 -3.3.1.系统状态 .................................................................... - 10 -4.安全管理员 ................................................................. - 12 -4.1.首页 ........................................................................ - 12 -4.2.数据源管理 .................................................................. - 13 -4.2.1.数据库管理 .................................................................. - 13 -4.2.2.数据库源管理 ................................................................ - 15 -4.2.3.文件源管理 .................................................................. - 16 -4.2.4.文件模板管理 ................................................................ - 17 -4.2.5.DMP源管理 .................................................................. - 17 -4.3.数据扫描 .................................................................... - 18 -4.3.1.扫描任务管理 ................................................................ - 18 -4.3.2.敏感信息梳理 ................................................................ - 19 -4.4.数据脱敏 .................................................................... - 20 -4.4.1.数据子集管理 ................................................................ - 21 -4.4.2.脱敏方案管理 ................................................................ - 21 -4.4.3.脱敏任务管理 ................................................................ - 23 -4.4.4.任务调度管理 ................................................................ - 24 -4.5.扫描与脱敏配置 .............................................................. - 25 -4.5.1.扫描规则管理 ................................................................ - 26 -4.5.2.规则组管理 .................................................................. - 27 -4.5.3.脱敏算法管理 ................................................................ - 28 -4.5.4.数据字典管理 ................................................................ - 28 -4.5.5.DMP脱敏配置 ................................................................ - 28 -4.5.6.自定义函数 .................................................................. - 29 -4.6.系统设置 .................................................................... - 29 -4.6.1.角色管理 .................................................................... - 30 -4.6.2.用户管理 .................................................................... - 30 -4.6.3.用户组管理 .................................................................. - 30 -4.6.4.安全设置 .................................................................... - 31 -5.审计管理员 ................................................................. - 32 -5.1.首页 ........................................................................ - 32 -5.2.系统设置 .................................................................... - 33 -5.2.1.用户管理 .................................................................... - 33 -5.3.系统环境管理 ................................................................ - 33 -5.3.1.系统状态 .................................................................... - 34 -5.3.2.操作日志 .................................................................... - 34 -1.产品简介随着信息技术的高速发展,各用户单位业务系统经过多年沉淀积累了海量的隐私数据和企业信息。

Hillstone山石网科基础配置手册50

Hillstone山石网科多核安全网关基础配置手册version 5.0目录第1章设备管理 (1)设备管理介绍 (1)终端Console登录 (1)WebUI方式登录 (1)恢复出厂设置 (2)通过CLI方式 (2)通过WebUI方式 (2)通过CLR按键方式 (4)StoneOS版本升级 (4)通过网络迅速升级StoneOS(TFTP) (4)通过WebUI方式升级StoneOS (6)许可证安装 (8)通过CLI方式安装 (8)通过WebUI方式安装 (8)第2章基础上网配置 (10)基础上网配置介绍 (10)接口配置 (10)路由配置 (11)策略配置 (13)源NAT配置 (14)第3章常用功能配置 (16)常用配置介绍 (16)PPPoE配置 (16)DHCP配置 (18)IP-MAC绑定配置 (20)端到端IPsec VPN配置 (22)SCVPN配置 (29)DNAT配置 (36)一对一IP映射 (37)一对一端口映射 (39)多对多端口映射 (42)一对多映射(服务器负载均衡) (45)第4章链路负载均衡 (47)链路负载均衡介绍 (47)基于目的路由的负载均衡 (48)基于源路由的负载均衡 (49)智能链路负载均衡 (49)第5章QoS配置 (52)QoS介绍 (52)IP QoS配置 (52)应用QoS配置 (54)混合QoS配置 (57)QoS白名单配置 (58)第6章网络行为控制 (59)URL过滤(有URL许可证) (59)配置自定义URL库 (62)URL过滤(无URL许可证) (63)网页关键字过滤 (64)网络聊天控制 (68)第7章VPN高级配置 (71)基于USB Key的SCVPN配置 (71)新建PKI信任域 (71)配置SCVPN (76)制作USB Key (77)使用USB Key方式登录SCVPN (79)PnPVPN (81)用户配置 (82)IKE VPN配置 (83)隧道接口配置 (87)路由配置 (88)策略配置 (89)PnPVPN客户端配置 (90)第8章高可靠性 (92)高可靠性介绍 (92)高可靠性配置 (93)关于本手册手册内容本手册为Hillstone山石网科多核安全网关的基础配置手册,对Hillstone山石网科多核安全网关的主要功能模块配置进行介绍,帮助用户快速掌握安全网关的WebUI配置。

hillstone配置手册(335)

服务热线:400 828 6655Hillstone山石网科多核安全网关高级功能配置手册V 5.0版本一.链路负载均衡 (3)**基于目的路由的流量负载 (4)**基于源路由的流量负载 (6)**基于策略路由的流量负载 (7)**智能链路负载均衡 (9)二.流量控制QOS配置10**配置IP Q O S (10)**配置应用Q O S (14)**配置混合Q O S (16)**配置Q O S白名单 (18)三.NBC网络行为控制配置19**URL过滤(有URL许可证) (20)**URL过滤(无URL库许可证) (25)**网页关键字过滤 (28)**网络聊天控制 (33)四.VPN高级配置37**基于USB-KEY的SCVPN配置 (35)**P N P-VPN (48)五.高可靠性HA配置63一.链路负载均衡当防火墙有多条链路接入,同时需要对内网的流量根据源地址,目的地址或者服务进行流量的负载分摊时,需要进行负载均衡的配置,以便保证流量的负载分担;在配置源地址,目的地址的负载均衡时,可以实现冗余,当某一条路由失效时,可以保证正常的流量转发。

配置多链路负载均衡前,先保证接口,snat和策略都配置正确。

1.确认接口的地址和掩码都配置正确,其中掩码的位数一定和运行商确认:2.两条源地址转换,使内网的流量可以分别nat成对应公网出口地址池的地址,去访问互联网:3.确认流量穿越防火墙时,防火墙策略允许(源和目的地址以及服务可以根据具体情况作相应修改):**基于目的路由的流量负载例:e0/1口接入10M电信,e0/2接入20M网通;实现所有访问公网的流量按1:2的比例分别从e0/1口和e0/2口转发出去。

即当设备总共转发3数值的流量时,e0/1转发1数值;e0/2口转发2数值。

Web页面配置如下:1.网络-〉路由-〉新建 :2.创建一条默认路由权值为2,即可得到配置如下:如此即可实现流量从e0/1转发和从e0/2转发的比是10:20即流量的1:2负载。

山石网科静态数据脱敏系统 V2.0R2 用户手册说明书

山石网科静态数据脱敏系统V2.0R2 用户手册Copyright 2022 Hillstone Networks. All rights reserved.Information in this document is subject to change without notice. The software described in this document is furnished under a license agreement or nondisclosure agreement. The software may be used or copied only in accordance with the terms of those agreements. No part of this publication may be reproduced, stored in a retrieval system, or transmitted in any form or any means electronic or mechanical, including photocopying and recording for any purpose other than the purchaser's personal use without the written permission of Hillstone Networks.Hillstone Networks联系信息北京苏州地址:北京市海淀区宝盛南路1号院20号楼5层地址:苏州高新区科技城景润路181号邮编:100192邮编:215000联系我们:https:///about/contact_Hillstone.html关于本手册本手册介绍山石网科的静态数据脱敏系统V2.0R2的使用方法。

获得更多的文档资料,请访问:https://针对本文档的反馈,请发送邮件到:************************TWNO: TW-DMS-UG-2.0R2-CN-V1.0-Y22M07目录1.产品简介.................................................................... - 1 -1.1. 系统登录..................................................................... - 2 - 1.2. 系统授权..................................................................... - 2 -2.系统管理员.................................................................. - 5 -2.1. 首页......................................................................... - 5 - 2.2. 系统设置..................................................................... - 6 - 2.2.1.用户管理..................................................................... - 6 -2.2.2.基本设置..................................................................... - 6 -2.2.3.备份管理.................................................................... - 10 -2.3. 系统环境管理................................................................ - 11 -3.安全管理员................................................................. - 13 -3.1. 首页........................................................................ - 13 - 3.2. 数据源管理.................................................................. - 14 - 3.2.1.数据库管理.................................................................. - 14 -3.2.2.数据库源管理................................................................ - 16 -3.2.3.文件源管理.................................................................. - 20 -3.2.4.文件模板管理................................................................ - 25 -3.2.5.DMP源管理 .................................................................. - 27 -3.3. 数据扫描.................................................................... - 34 - 3.3.1.扫描任务管理................................................................ - 34 -3.3.2.敏感信息梳理................................................................ - 42 -3.4. 数据脱敏.................................................................... - 48 - 3.4.1.数据子集管理................................................................ - 48 -3.4.2.脱敏方案管理................................................................ - 54 -3.4.3.脱敏任务管理................................................................ - 65 -3.4.4.任务调度管理................................................................ - 66 -3.5. 数据统计.................................................................... - 68 - 3.5.1.添加报表.................................................................... - 68 -3.5.2.删除报表.................................................................... - 69 -3.5.3.下载报表.................................................................... - 69 -3.6. 扫描与脱敏配置.............................................................. - 69 - 3.6.1.扫描规则管理................................................................ - 70 -3.6.2.规则组管理.................................................................. - 76 -3.6.3.脱敏算法管理................................................................ - 76 -3.6.4.数据字典管理................................................................ - 78 -3.6.5.DMP脱敏配置 ................................................................ - 80 -3.6.6.自定义函数.................................................................. - 81 -3.7. 系统设置.................................................................... - 82 - 3.8.1.角色管理.................................................................... - 82 -3.8.2.用户管理.................................................................... - 83 -3.8.3.用户组管理.................................................................. - 83 -3.8.4.安全设置.................................................................... - 84 -4.审计管理员................................................................. - 85 -4.1. 首页........................................................................ - 85 - 4.2. 系统设置.................................................................... - 85 - 4.3. 系统环境管理................................................................ - 86 - 4.3.1.系统状态.................................................................... - 86 -4.3.2.操作日志.................................................................... - 87 -1.产品简介随着信息技术的高速发展,各用户单位业务系统经过多年沉淀积累了海量的隐私数据和企业信息。

Hillstone SR系列安全路由器用户手册 v1.1

Hillstone SR系列安全路由器用户手册山石网科通信技术(北京)有限公司SR500/300-UG1207-1.0C前言手册内容首先感谢您使用山石网科的网络安全产品。

本手册为Hillstone SR系列安全路由器的用户手册,对安全路由器的使用与配置做了详细的介绍。

本手册的内容包括以下八章:•第1章:产品介绍。

概括介绍产品,包括产品功能和产品系列。

•第2章:登录安全路由器。

怎样登录安全路由器以及安全路由器主页介绍。

•第3章:系统配置。

怎样配置安全路由器系统,如管理员配置、系统升级、时间失去配置和系统日志功能配置等。

•第4章:网络配置。

怎样配置安全路由器接口和路由功能。

•第5章:防火墙配置。

怎样配置安全路由器的防火墙功能。

•第6章:带宽管理。

怎样配置安全路由器的带宽管理功能。

•第7章:应用安全。

怎样对各种应用进行控制保证网络安全。

•第8章:系统监控。

监控系统状态,包括硬件监控、流量监控以及日志监控。

手册约定为方便用户阅读与理解,本手册遵循以下约定:•提示:为用户提供相关参考信息。

•说明:为用户提供有助于理解内容的说明信息。

•注意:如果该操作不正确,会导致系统出错。

•『』:用该方式表示安全路由器WebUI界面上的链接、标签或者按钮。

例如,“点击『登录』按钮进入安全路由器的主页”。

•< >:用该方式表示WebUI界面上提供的文本信息,包括单选按钮名称、复选框名称、文本框名称、选项名称以及文字描述。

例如,“改变MTU值,选中<手动>单选按钮,然后在文本框中输入合适的值”。

•WebUI界面的『确定』按钮:保存所做配置并且返回主配置页面。

•WebUI界面的『应用』按钮:保存当前所做配置。

•WebUI界面的『取消』按钮:清除当前所做配置并且返回主配置页面。

•手册中所使用图片均以SR-550为例。

内容目录第1章 产品介绍 (1)产品概述 (1)SR产品系列介绍 (1)功能介绍 (1)第2章 登录安全路由器 (3)登录安全路由器 (3)主页介绍 (4)主菜单 (4)主页配置页面 (6)系统状态信息 (6)资源状态信息 (6)广域网接口配置信息 (6)局域网接口配置信息 (8)系统日志信息 (8)功能链接 (9)主页信息刷新功能 (9)第3章 系统配置 (11)系统配置介绍 (11)配置系统管理员 (11)更改主机名称 (11)新建/编辑/删除系统管理员 (11)新建系统管理员 (11)编辑/删除系统管理员 (12)新建/编辑/删除可信主机 (13)新建可信主机 (13)编辑/删除可信主机 (14)上载/保存系统配置文件 (14)上载配置文件 (14)保存系统配置文件 (14)恢复出厂配置 (15)升级设备操作系统 (15)配置系统时间和时区 (15)配置SNMP (16)配置系统日志服务 (17)配置系统日志服务器 (17)Email通知 (18)诊断系统故障 (18)第4章 网络配置 (20)网络配置介绍 (20)配置安全路由器接口 (20)多功能端口设置(SR-530) (21)配置端口(SR-330) (21)配置WAN口 (22)WAN口基本配置 (22)DDNS功能配置 (26)网络可达性监控配置 (26)WAN口接口备援配置 (27)配置LAN口 (28)LAN口的端口分配 (29)LAN口的基本配置 (31)DHCP中继配置 (32)DHCP服务器配置 (32)配置DMZ口 (34)配置镜像端口(SR-550和SR-330) (35)配置路由功能 (35)静态路由配置 (36)添加静态路由表项 (36)动态RIP路由协议配置 (37)策略路由配置 (37)网通和电信策略路由配置 (38)策略路由配置 (38)配置端口映射功能 (39)第5章 防火墙配置 (42)防火墙配置介绍 (42)策略配置 (42)创建策略规则 (43)编辑策略规则 (44)修改策略规则排列顺序 (45)删除策略规则 (45)时间表配置 (45)创建周期 (45)编辑/删除周期 (47)服务簿配置 (47)预定义服务 (48)编辑预定义服务 (48)用户自定义服务 (49)创建用户自定义服务 (49)编辑/删除用户自定义服务 (51)服务组 (51)创建服务组 (52)编辑/删除服务组 (53)第6章 带宽管理 (54)带宽管理介绍 (54)带宽配置 (54)带宽策略 (55)会话控制 (56)不受限IP地址 (57)流量均衡 (57)第7章 应用安全 (59)应用安全介绍 (59)攻击防护 (59)选择源组 (59)开启所有攻击防护功能 (60)ARP欺骗攻击防护 (60)洪水攻击防护 (61)MS-Windows防护 (62)扫描/欺骗防护 (62)拒绝服务攻击防护 (63)代理 (64)协议异常 (65)IP-MAC地址绑定 (65)动态IP-MAC地址 (65)ARP学习功能 (66)ARP扫描功能 (66)静态IP-MAC地址绑定 (66)IP-MAC信息列表 (67)导入/导出IP-MAC列表 (68)P2P管理 (69)IM管理 (69)内容过滤 (70)不受限IP (71)第8章 系统监控 (73)系统监控介绍 (73)硬件信息 (73)硬件信息刷新 (74)流量监控 (75)基于IP的会话监控 (75)基于应用的会话监控 (76)页面信息刷新 (76)系统日志 (77)查看日志信息 (77)第1章产品介绍产品概述Hillstone SR系列安全路由器是山石网科通信技术(北京)有限公司自主开发、拥有知识产权的新一代高性能纯硬件网络安全产品,能够为企业、政府机关、教育机构和网吧等用户的网络安全问题提供安全高速解决方案。

Hillstone山石网科防火墙日常运维操作手册

Hillstone⼭⽯⽹科防⽕墙⽇常运维操作⼿册⽬录⼀、设备基础管理 (1)1.1设备登录 (1)1.1.1 通过CLI管理设备 (1)1.1.2 通过WebUI管理设备 (2)1.2管理员帐号及权限设置 (4)1.2.1 新增管理员 (4)1.2.1 修改管理员密码 (5)1.3 License安装 (6)1.4设备软件升级 (7)1.5设备配置备份与恢复 (9)1.5.1 备份设备配置 (9)1.5.2 恢复设备配置 (12)1.6系统诊断⼯具的使⽤ (14)⼆、对象配置 (16)2.1 配置地址薄 (16)2.2 配置服务簿 (17)三、⽹络配置 (21)3.1 配置安全域 (21)3.2 配置接⼝ (22)3.3 配置路由 (23)3.4 配置DNS (24)四、防⽕墙配置 (26)4.1 配置防⽕墙策略 (26)4.1.1 新增防⽕墙安全策略 (26)4.1.2 编辑防⽕墙安全策略 (27)4.2 配置NAT (28)4.2.1 配置源NAT (28)4.2.2 配置⽬的NAT (31)4.3 防⽕墙配置举例 (35)五、QOS配置 (44)5.1 配置IP QOS (45)5.2 配置应⽤QOS (46)六、常⽤⽇志配置 (48)⼀、设备基础管理1.1设备登录安全⽹关⽀持本地与远程两种环境配置⽅法,可以通过CLI 和WebUI 两种⽅式进⾏配置。

CLI同时⽀持Console、telnet、SSH 等主流通信管理协议。

1.1.1 通过CLI管理设备通过Console ⼝配置安全⽹关时需要在计算机上运⾏终端仿真程序(系统的超级终端、SecureCRT等)建⽴与安全⽹关的连接,并按如下表所⽰设置参数(与连接Cisco设备的参数⼀致):通过telnet或者SSH管理设备时,需要在相应接⼝下启⽤telnet或SSH 管理服务,然后允许相应⽹段的IP管理设备(可信主机)。

对接⼝启⽤telnet或SSH管理服务的⽅法如下:⾸先在⽹络—>⽹络连接模式下的页⾯下⽅勾选指定接⼝,点击图⽰为的编辑按钮,然后在弹出的接⼝配置窗⼝中对接⼝启⽤相应的管理服务,最后确认即可:1.1.2 通过WebUI管理设备WebUI同时⽀持http和https两种访问⽅式,⾸次登录设备可通过默认接⼝ethernet0/0 (默认IP 地址192.168.1.1/24,该接⼝的所有管理服务默认均已被启⽤)来进⾏,登录⽅法为:1. 将管理PC 的IP 地址设置为与192.168.1.1/24 同⽹段的IP 地址,并且⽤⽹线将管理PC与安全⽹关的ethernet0/0 接⼝进⾏连接。

Hillstone安全网关基础配置手册v4.0

服务热线:400 828 6655Hillstone山石网科多核安全网关基础配置手册V 4.0版本目录一.设备管理 (1)1.1终端CONSOLE登录 (1)1.2网页W EB UI登录 (1)1.3恢复出厂设置 (2)1.4设备软件S TONE-OS升级 (4)1.5许可证安装 (7)二.基础上网配置 (8)2.1接口配置 (8)2.2路由配置 (10)2.3策略配置 (11)2.4源地址转换配置 (12)三.常用功能配置 (13)3.1PPP O E拨号配置 (13)3.2动态地址分配DHCP配置 (15)3.3I P-M AC地址绑定配置 (17)3.4端到端I PSEC VPN配置 (19)3.5远程接入SCVPN配置 (26)3.6目的地址转换DNAT配置 (34)3.6.1一对一IP映射 (34)3.6.2一对一端口映射 (38)3.6.3多对多端口映射 (43)3.6.4一对多映射(服务器负载均衡) (49)一.设备管理安全网关支持本地与远程两种环境配置方法,可以通过CLI 和WebUI 两种方式进行配置。

CLI同时支持Console、telnet、SSH等主流通信管理协议。

1.1 终端console登录通过Console 口配置安全网关时需要在计算机上运行终端仿真程序(系统的超级终端、SecureCRT等)建立与安全网关的连接,并按如下表所示设置参数(与连接Cisco设备的参数一致):1.2网页WebUI登录WebUI同时支持http和https两种访问方式,首次登录设备可通过默认接口ethernet0/0来进行,登录方法为:1. 将管理 PC 的IP 地址设置为与192.168.1.1/24 同网段的IP 地址,并且用网线将管理PC与安全网关的ethernet0/0 接口进行连接。

2. 在管理 PC 的Web 浏览器中访问地址http://192.168.1.1 并按回车键。

出现的登录页面如下图所示:1.3 恢复出厂设置1.CLI命令行操作a.输入:Unset allb.根据提示,选择是否保存当前配置:y/nc.选择是否重启:y/nd.系统重启后即恢复到出厂设置。

Hillstone 安全网关 Web 界面配置指导

Web界面配置指导Version 4.0Hillstone山石网科目录一、设备的登录 (2)二、基本上网配置 (3)三、端口映射 (8)四、IPSECVPN两种模式的配置 (14)五、SCVPN配置 (19)六、WEB认证上网功能配置 (23)七、URL日志记录 (26)八、IP-MAC绑定实现IP或MAC变更不能上网 (28)九、设备恢复出厂操作 (30)十、AAA服务器使用AD域类型的配置 (31)十一、SCVPN调用两个AAA服务器中的用户认证登录 (34)十二、HA配置注意事项 (35)一、设备的登录设备默认的管理接口为ethernet0/0,登录的ip为192.168.1.1,,默认的管理账号为hillstone,密码为hillstone。

把本地电脑网卡填写IP为192.168.1.2,使用web、telnet、ssh均可登录,,在浏览器中输入192.168.1.1 就可以通过WEBui的方式登录管理设备。

注意:如果是SG6000-NAV 系列的http的服务端口统一为9090,https的服务端口统一为8443。

所以默认登录该设备的WEBui的方式为http://192.168.1.1:9090,或h ttps://192.168.1.1:8443登录的账号密码都为hillstone二、基本上网配置1.设置接口信息购买的宽带地址是静态IP,一般会营业厅会告知IP地址、子网掩码、网关、DNS。

例如IP地址200.0.0.188 子网掩码255.255.255.0 或24,网关200.0.0.1DNS 202.106.0.20配置外网接口,ethernet0/1 为连接外网的接口【网络】>>【接口】,在接口列表中选择ethernet0/1,点击该接口后面的“编辑”按钮显示接口配置界面如下:配置完基本信息,点击“确认”上面是静态IP的使用,如果是ADSL拨号,【网络】>>【PPPoE客户端】新建填写使用的用户名和密码外网接口调用PPPoE,选择【设置路由】启用,勾选后不需要创建第2步的目的路由配置内网口,比如ethernet0/3连接内网:ethernet0/3的配置界面如下:配置完基本信息,点击“确认”2.增加内网上网的目的路由【网络】>>【路由】>>【目的路由】,填写完信息,点击“确认”3.增加内网用户上网的NAT配置【防火墙】>>【NAT】>>【源NAT】,点击“新建”选择“基本配置”:选择出接口,点击“确认”。

hillstone+基础配置文档

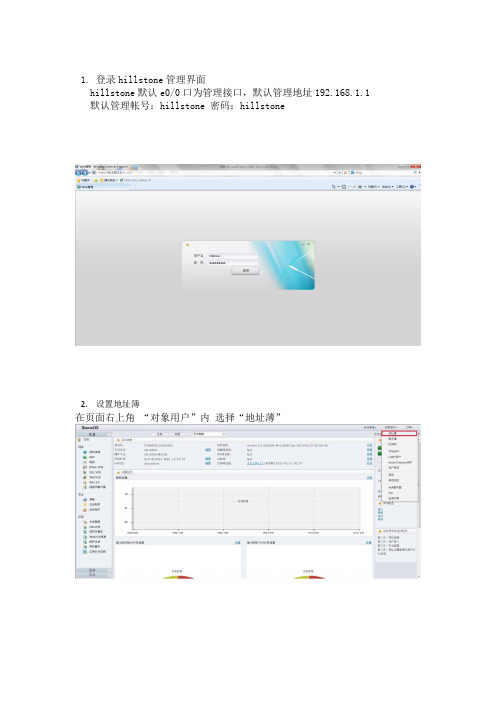

1.登录hillstone管理界面hillstone默认e0/0口为管理接口,默认管理地址192.168.1.1 默认管理帐号:hillstone 密码:hillstone2.设置地址簿在页面右上角“对象用户”内选择“地址薄”在“地址薄”对话框内选择“新建”在“名称”内为本地内网自定义一个名称,建议为“local”“成员”选择为“ip/掩码”,在空白框内输入集团提供的内网地址段以及掩码选择“添加”并确定。

3.设置接口在页面左上角选择“网络连接”,选择ethernet0/1设为内网接口。

选择“编辑”进入到“接口配置”对话框“绑定安全域”选择“三层安全域”“安全域”选择“trust”Ip配置:“类型”选择“静态ip”在空白处输入接口Ip地址、网络掩码“管理方式”全部勾选。

“逆向路由”选择“自动”DHCP 配置在“网络连接”,选择内网接口,选择“编辑”选择“dhcp”进入“dhcp配置”对话框“类型”选择“dhcp服务器”输入“网关”、“网络掩码”、“dns”、“地址池地址”等信息注意:如果自己内部有dns服务器,请将dns1设为内部dns的地址dns2设置为192.168.0.6或192.168.0.8如果内部没有dns服务器,请将dns1设置为192.168.0.6dns2设置为192.168.0.8选择“高级配置”选项卡“租约”默认为3600秒,建议设成4小时14400秒在“网络连接”中选择一个接口设为外网接口,选择“编辑”(这里以ethernet0/2为例)进入“接口配置”对话框“绑定安全域”选择“三层安全域”“安全域”选择“untrust”Ip配置:“类型”(根据运营商提供的链路类型选择“静态ip”或“pppoe”)静态ip:输入运营商所提供的公网ip地址以及掩码,管理方式:除http外全部勾选Pppoe:输入运营商所提供的帐号以及密码,勾选“pppoe”服务器提供的网关信息设置为默认路由。

山石网科 SG-6000 E 系列硬件参考指南说明书

Version 5.5R8Copyright 2022 Hillstone Networks. All rights reserved.Information in this document is subject to change without notice. The software described in this document is furnished under a license agreement or nondisclosure agreement. The software may be used or copied only in accordance with the terms of those agreements. No part of this publication may be reproduced, stored in a retrieval system, or transmitted in any form or any means electronic or mechanical, including photocopying and recording for any purpose other than the purchaser's personal use without the written permission of Hillstone Networks.Hillstone Networks本文档禁止用于任何商业用途。

联系信息北京苏州地址:北京市海淀区宝盛南路1号院20号楼5层地址:苏州高新区科技城景润路181号邮编:100192 邮编:215000联系我们:https:///about/contact_Hillstone.html关于本手册本手册为硬件参考指南,帮助用户正确安装山石网科E系列的设备。

获得更多的文档资料,请访问:https://针对本文档的反馈,请发送邮件到:*************************山石网科TWNO: TW-HW-ES-CN-V6.7-Y22M02产品中有毒有害物质或元素的名称及含量前言内容简介感谢您选用山石网科的网络安全产品。

山石网科Vpn基本配置与简单排错

Vpn基本配置与简单排错前言本手册来源于在山石学习期间做实验与工作时候遇到的问题总结,web配置以5.R4版本为主,其中内容层次不深,只希望对还在学习的同学有一点借鉴作用此类文章是第一次书写,写的不周全的地方还请包含,如果中间有错误的地方请及时联系我任鹏实习生Hillstoneipsecvpn(web ui和cli)Webui配置方法:1.配置端到端的vpn第一步需要建立ipsecVPN隧道,如下图:选择IPsec VPN 新建(俩边都是固定公网ip的情况下)配置第一阶段对端的时候注意:1.接口选择公网接口2.模式模式可以任意选择,但是俩端模式必须相同3.类型静态ip4.对端地址对方公网地址5.该环境下的vpn不需要填写本地id和对端的FQDN6.提议任意填写,但是俩端必须相同7.秘钥任意填写,但是俩端必须相同一阶段完成,配置二阶段隧道二阶段注意事项1.二阶段提议俩端要相同2.代理id 如果俩端都是我们山石的设备可以选择自动(juniper也可以)和别的厂家的vpn不能选择自动需要手动填写对端id和本地id (都是内网地址)3. 选择高级配置开启自动连接配置完ipsecvpn隧道后将协议绑定到隧道中如下图:创建隧道接口隧道接口创建隧道名称只能填1-8 建议写描述方便以后查看安全域建议自定义一个vpn安全域方便与策略管理隧道接口ip地址如果两端走静态路由访问可以不填ip地址(对方有特殊要求除外)如果俩端走动态路由的访问一定要填写ip地址,且隧道ip地址要与对端隧道ip地址在同一网段隧道绑定静态或者这个接口下只绑定一个vpn时不需要填写网关动态或者绑定多接口的时候需要填写网关完成以上配置后再添加路由和策略在没有策略路由,源路由和源接口的路由情况下:建立一条目的地址是对方私网的地址,下一条为tunnel隧道的路由如果有上述路由,请用优先级高的路由进行流量引流策略放行根据个人设置的安全域进行放行放行隧道接口安全域到内网安全域的策略再放行一条反向的策略如果有特殊需求,可以自行更改自此之上为web界面配置方法。

Hillstone山石网科HSM白皮书

Hillstone山石网科HSM(Hillstone SecurityManagement TM)白皮书概述HSM是为了使企业和服务提供商可以很容易地管理多个设备,最大程度地降低了配置,管理,监控及维护设备的投入成本。

支持企业和服务提供商集中高效地完成和管理多台设备的需求。

结合山石网科上网行为管理,为企业提供了全方位基于用户和应用的审计。

可针对Web访问、论坛发帖、P2P、IM(即时通讯)、游戏等等进行细粒度审计,能够满足公安部82号令要求,提供长期的审计数据保存和维护。

通过集中的对全网设备进行状态监控、流量监控、行为分析,总结出用户网络的安全威胁和安全漏洞,通过保持持续的安全定义和策略的应用提高了系统的安全,最终构成安全闭环,达到动态安全防护。

产品架构HSM系统分为三部分,即HSM代理(Hillstone Security Management Agent)、HSM服务器(Hillstone Security Management Server)和HSM客户端(Hillstone Security Management Client)。

将这三部分合理部署到网络中,并且实现安全连接后,用户可以通过客户端程序,查看被管理安全设备的日志信息、统计信息、设备属性等,监控被管理设备的运行状态和流量信息。

HSM代理HSM系统对Hillstone安全设备进行管理和控制,因此,每台Hillstone安全设备运行的StoneOS都包含HSM代理模块,通过对代理模块的配置,使Hillstone安全设备与服务器相连,从而实现管理和控制。

HSM服务器HSM服务器是网管系统的管理中心,完成信息及数据的存储、分析和转发,实时接收并监控所有被管理设备的运行信息,实时接收安全告警消息,实时接收各种日志消息,且可提供长达半年的日志信息多条件查询和过滤。

HSM客户端HSM客户端是一个安装在Windows 2000/2003/XP操作系统的应用程序,提供简单友好的用户操作界面。

Hillstone山石网科基础配置手册.

Hillstone山石网科多核安全网关基础配置手册version 5.0目录第1章设备管理 (1)设备管理介绍 (1)终端Console登录 (1)WebUI方式登录 (1)恢复出厂设置 (2)通过CLI方式 (2)通过WebUI方式 (2)通过CLR按键方式 (4)StoneOS版本升级 (4)通过网络迅速升级StoneOS(TFTP) (4)通过WebUI方式升级StoneOS (6)许可证安装 (8)通过CLI方式安装 (8)通过WebUI方式安装 (8)第2章基础上网配置 (10)基础上网配置介绍 (10)接口配置 (10)路由配置 (11)策略配置 (13)源NAT配置 (14)第3章常用功能配置 (16)常用配置介绍 (16)PPPoE配置 (16)DHCP配置 (18)IP-MAC绑定配置 (20)端到端IPsec VPN配置 (22)SCVPN配置 (29)DNAT配置 (36)一对一IP映射 (37)一对一端口映射 (39)多对多端口映射 (41)一对多映射(服务器负载均衡) (44)第4章链路负载均衡 (46)链路负载均衡介绍 (46)基于目的路由的负载均衡 (47)基于源路由的负载均衡 (48)智能链路负载均衡 (48)第5章QoS配置 (51)QoS介绍 (51)IP QoS配置 (51)应用QoS配置 (53)混合QoS配置 (56)QoS白名单配置 (57)第6章网络行为控制 (58)URL过滤(有URL许可证) (58)配置自定义URL库 (61)URL过滤(无URL许可证) (62)网页关键字过滤 (63)网络聊天控制 (67)第7章VPN高级配置 (70)基于USB Key的SCVPN配置 (70)新建PKI信任域 (70)配置SCVPN (75)制作USB Key (76)使用USB Key方式登录SCVPN (78)PnPVPN (80)用户配置 (81)IKE VPN配置 (82)隧道接口配置 (86)路由配置 (87)策略配置 (88)PnPVPN客户端配置 (89)第8章高可靠性 (91)高可靠性介绍 (91)高可靠性配置 (92)关于本手册手册内容本手册为Hillstone山石网科多核安全网关的基础配置手册,对Hillstone山石网科多核安全网关的主要功能模块配置进行介绍,帮助用户快速掌握安全网关的WebUI配置。

【手册】Hillstone安装配置手册

【关键字】手册Hillstone安全网关NAV50配置手册一、配置准备Hillstone 山石网科多核安全网关提供WebUI 界面,使用户能够更简便与直观地对设备进行管理与配置。

安全网关的ethernet0/0 接口配有默认IP 地址,并且该接口的各种管理功能均为开启状态。

初次使用安全网关时,可以通过该接口访问安全网关的WebUI 页面。

请按照以下步骤搭建WebUI 配置环境:1. 将管理PC 的IP 地址设置为与同网段的IP 地址,并且用网线将管理PC与安全网关的ethernet0/0 接口进行连接。

2. 在管理PC 的Web 浏览器中访问地址.1 并按回车键。

出现登录页面如下图所示:3.输入用户名和密码。

安全网关提供的默认用户名和密码均为“hillstone”。

点击『登录』按钮进入安全网关的主页。

二、版本升级设备出厂时为默认版本Version4.0。

最新的版本Version4.5更强大。

建议升级到最新版本。

点击软件版本后的升级选项。

弹出如下页面:点击升级,弹出如下页面点击浏览,选中电脑本地的软件版本。

选择后出现如下页面:加载完后,选择下次启动时使用的系统软件会现实为4.5版本。

点击确定按钮点击确定重启设备点击确定重启后的页面三、更新系统时间(时间与生成日志有关)点击同步,然后点击确定。

四、修改登录密码和添加新账号五、安装正式许可证六、配置内外网接口地址点击“配置”栏中的“网络连接”,选中“Ethernet0/X”,点击“编辑”,如下图所示。

七、配置出网路由(根据网络情况添加内部网络回程路由)八、配置策略九、配置安全防备点击左侧攻击防备安全域选择untrust域系统会自动开启untrust域的安全防备,直接点击确定十、开启监控统计点击监控中流量选项,如果没有开启统计,系统会自动弹出选项是否开启统计集,点击确定开启即可,相同的动作完成想要开启的监控。

开启后系统会生成监控图像。

联系电话:联系人:张立为此文档是由网络收集并进行重新排版整理.word可编辑版本!。

Hillstone多核安全网关命令手册说明书

Hillstoneဝᆀపࣶਖ਼ڔཝᆀਈෘഎ၄ݿྟୈۈ۾:StoneOS 5.0R3关于本手册本手册为Hillstone山石网科多核安全网关命令手册。

详细描述StoneOS中用到的所有命令,具体内容有命令的格式、使用方法、参数、默认值和使用实例等。

文档约定在本手册中,StoneOS命令语法描述使用以下约定:·大括弧({ }):指明该内容为必要元素。

·方括弧([ ]):指明该内容为可选元素。

·竖线(|):分隔可选择的互相排斥的选项。

·粗体:粗体部分为命令的关键字,是命令行中不可变部分,用户必须逐字输入。

·斜体:斜体部分为需要用户提供值的参数。

命令实例约定:·命令实例中需要用户输入部分用粗体标出。

·需要用户提供值的变量用斜体标出。

·命令实例包括不同平台的输出,可能会有些许差别。

目录怎样使用StoneOS CL I (1)CLI介绍 (1)命令模式和提示符 (1)执行模式 (1)全局配置模式 (1)子模块配置模式 (1)CLI命令模式切换 (1)命令行错误信息提示 (2)命令行的输入 (2)命令行的缩写形式 (2)自动列出命令关键字 (2)自动补齐命令关键字 (3)命令行的编辑 (3)查看历史命令 (3)快捷键 (3)过滤CLI输出信息 (4)分页显示CLI输出信息 (4)设置终端属性 (5)设置连接超时时间 (5)重定向输出 (5)StoneOS系统管理命令 (6)access (6)admin (6)admin host (7)admin user (8)allow-pwd-change (8){app | ips signature} stat-report (9)arp (10)bandwidth (11)bandwidth-threshold (12)delay-threshold (12)external-bypass enable (13)clock time (14)clock summer-time (15)clock zone (16)configure (16)console timeout (17)cpu (17)debug (19)delete configuration (20)desc (20)dns (21)dst-addr-based-session-counter (22)exec admin user password update (23)exec console baudrate (23)exec format (24)exec detach (24)exec customize (25)exec license apply (25)exec license install (26)exec license uninstall (27)exec webauth kickout (27)exit (28)expire (28)export configuration (29)group (30)hostname (30)http (31)http port (32)https port (33)https trust-domain (33)ike-id (34)import configuration (34)import customize (35)import image (36)interface (37)ip (37)language (39)match (39)monitor (41)nbt-cache enable (41)nbtstat ip2name (42)network-manager enable (42)network-manager host (43)ntp authentication (44)ntp authentication-key (44)ntp enable (45)ntp max-adjustment (45)ntp query-interval (46)ntp server (47)password (47)password(user) (48)password-policy (48)ping (49)privilege (50)reboot (51)role (51)role-expression (52)role-mapping-rule (52)rollback configuration backup (53)save (54)smtp (54)snmp-server contact (55)snmp-server engineID (55)snmp-server group (56)snmp-server host (57)snmp-server location (58)snmp-server manager (58)snmp-server port (59)snmp-server trap-host (59)snmp-server user (60)ssh port (61)ssh timeout (61)tcp (62)telnet authorization-try-count (63)telnet connection-interval (64)telnet timeout (65)threshold (66)traceroute (66)track (67)user (68)user-binding (69)user-group (69)webauth force-timeout (70)webauth http (71)webauth http-port (71)webauth https (72)webauth https-port (72)webauth reauth (73)webauth redirect (73)webauth sso-ntlm (74)webauth sso-ntlm-timeout (75)webauth timeout (75)web timeout (76)系统结构命令 (77)deny-session deny-type (77)deny-session percentage (77)deny-session timeout (78)fragment chain (79)fragment timeout (79)tcp-mss (80)tcp-rst-bit-check (80)tcp-seq-check-disable (81)tcp-syn-check (82)tcp-syn-bit-check (82)安全网关应用模式命令 (84)exec vrouter enable/disable (84)ip vrouter (84)forward-tagged-packet (85)l2-nonip-action (86)virtual-wire enable (86)virtual-wire set (87)vswitch (88)安全网关网络部署模式命令 (89)tap control-interface (89)tap lan-address (89)zone (绑定接口到Tap域) (90)zone (创建Tap域) (90)域(Zone)命令 (92)bind (92)vrouter (92)zone (93)接口(Interface)命令 (94)aggregate aggregate number (94)arp timeout (94)authenticated-arp (95)bgroup bgroup number (96)clear mac (96)combo (97)duplex (97)ftp (98)ftp port (99)holddown (99)holdup (100)interface aggregate number (101)interface aggregate number.tag (101)interface bgroup number (102)interface ethernet m/n (102)interface ethernetX/Y-pppoeZ (103)interface ethernet m/n.tag (104)interface loopback number (104)interface redundant number (105)interface redundant number.tag (105)interface tunnel number (106)interface vlan id (106)interface supervlan X (107)ip address (108)ip mtu (109)lacp (109)lacp max-bundle (110)lacp min-bundle (111)lacp system-priority (112)lacp period-short (112)load-balance mode (113)mac-clone (114)manage (114)mirror to (115)mirror filter (116)primary (117)proxy-arp (117)redundant redundant number (118)reverse-route (119)shutdown (119)speed (120)tunnel (121)webauth auth-arp-prompt (122)zone (122)地址(Address)命令 (124)address (124)host (124)ip (125)member (126)range (126)rename (127)服务(Service)命令 (128)app cache (128)app cache disable (129)app cache static disable (129)application-identify (130)clear app cache table (130)description (131)icmp (131)icmp type (132)longlife-sess-percent (133)protocol (134)servgroup (134)service (135)service service-name (136)tcp | udp application (137)策略(Policy)命令 (139)absolute (139)action (139)clear policy hit-count (140)clear policy hit-count default-action (141)default-action (141)description (142)disable (142)dst-addr (143)dst-host (143)dst-ip (144)dst-range (145)dst-zone (145)enable (146)log (147)import customize webredirect (147)move (148)name (149)periodic (149)periodic (150)policy-global (151)policy-qos-tag tag (151)role (152)user (152)user-group (153)rule (154)rule id (155)schedule (156)schedule (156)service (157)src-addr (157)src-host (158)src-ip (159)src-range (159)src-zone (160)web-redirect (161)安全控制命令 (163)arp (163)arp-disable-dynamic-entry (164)arp-inspection (164)arp-inspection rate-limit (165)arp-inspection trust (165)arp-inspection vlan (166)arp-l2mode (167)arp-learning (167)behavior-profile (168)clear arp (168)clear arp-spoofing-statistics (169)clear dhcp-snooping binding (170)dhcp-snooping(BGroup或者VSwitch接口) (170)dhcp-snooping(物理接口) (171)dhcp-snooping rate-limit (172)dhcp-snooping vlan (172)exec mac-address dynamic-to-static (173)exec urlfilter apply (173)export urlfilter-database (174)gratuitous-arp-send ip (175)host-blacklist (175)host-blacklist ip (176)host-blacklist mac (177)im (178)import urlfilter-database (178)mac-address-static (179)mac-learning (180)urlfilter (180)urlfilter domain-only (181)urlfilter rule type blacklist (181)urlfilter rule type keyword (182)urlfilter rule type whitelist (183)urlfilter unlimit-ip (183)urlfilter unlimit-ip (184)urlfilter whitelist-only (184)url-profile (185)认证与授权命令 (186)aaa-server (186)accounting (186)accounting enable (187)accounting port (188)accounting secret (188)admin auth-server (189)admin auth-server radius-server-name (190)agent (190)auth-method (191)auto-sync (191)backup-aaa-server (192)backup1 (193)backup2 (194)base-dn (194)debug aaa (195)group-class (195)host (196)login-dn (197)login-password (197)member-attribute (198)naming-attribute (198)port (Active-Directory / LDAP) (199)port (RADIUS) (199)retries (200)role-mapping-rule (201)secret (201)timeout (202)user-black-list (202)802.1X 认证协议命令 (204)aaa-server (204)dot1x allow-multi-logon (204)dot1x allow-multi-logon number (205)dot1x auto-kickout (205)dot1x control-mode (206)dot1x enable (207)dot1x max-user (207)dot1x port-control (208)dot1x profile (209)dot1x timeout (210)exec dot1x kickout (210)quiet-period (211)reauth-period (212)retransmission-count (212)server-timeout (213)tx-period (213)网络地址转换(NAT)命令 (215)dnatrule (215)dnatrule move (216)expanded-port-pool (217)nat (217)nat-enable (218)no dnatrule id (219)no snatrule id (219)snatrule (NAT) (220)snatrule(NAT444) (222)snatrule move (223)应用层识别与控制命令 (225)alg (225)alg h323 session-time (225)IPSec协议命令 (227)accept-all-proxy-id (227)anti-replay (227)authentication (228)auto-connect (229)compression deflate (manual) (229)compression deflate (P2) (230)connection-type (230)df-bit (231)dpd (232)encryption (P1) (232)encryption (manual) (233)encryption (P2) (234)encryption-key (235)group (P2) (236)hash (P1) (236)hash (manual) (237)hash (P2) (238)hash-key (239)id (239)interface (240)ipsec proposal (241)ipsec-proposal (241)isakmp peer (242)isakmp-peer (242)isakmp proposal (243)isakmp-proposal (244)lifesize (244)lifetime (P1) (245)lifetime(P2) (245)local-id (246)mode (协商模式) (247)mode (操作模式) (247)nat-traversal (248)peer (248)peer-id (249)pre-share (250)protocol (250)spi (251)track-event-notify (252)trust-domain (252)tunnel ipsec name auto (253)tunnel ipsec name manual (253)type (254)vpn-track (255)Secure Connect VPN命令 (256)aaa-server (256)anti-replay (256)address (257)allow-multi-logon (258)allow-multi-logon number (258)client-auth-trust-domain (259)client-cert-authentication (260)df-bit (261)dns (261)exclude address (262)exec scvpn approve-binding (263)exec scvpn clear-binding (263)exec scvpn increase-host-binding (264)exec scvpn kickout (265)exec scvpn no-host-binding-check (265)exec scvpn no-user-binding-check (266)exec sms send test-message to (266)export aaa user-password (267)export scvpn user-host-binding (268)host-check (268)https-port (269)idle-time (270)import pki cacert (271)import aaa user-password (271)import scvpn user-host-binding (272)interface (273)ip-binding role (273)ip-binding user (274)link-select (275)move (275)phone (276)pool (277)redirect-url (277)scvpn host-check-profile (278)scvpn pool (279)scvpn-udp-port (280)sms-auth enable (280)sms-auth expiration (281)sms modem (281)split-tunnel-route (282)ssl-protocol (283)trust-domain (283)tunnel scvpn (285)tunnel scvpn (285)user-host-verify (286)wins (287)拨号VPN命令 (288)exec generate-user-key rootkey (288)generate-route (288)ike_id (289)user (290)PnPVPN命令 (291)dhcp-pool-address (291)dhcp-pool-gateway (291)dhcp-pool-netmask (292)dns (293)peer_id fqdn (293)split-tunnel-route (294)tunnel-ip-address (295)user (295)wins (296)GRE命令 (297)destination (297)interface (297)next-tunnel ipsec (298)source (298)tunnel gre (299)L2TP命令 (301)aaa-server (301)accept-client-ip (301)address (302)allow-multi-logon (303)avp-hidden (303)clear l2tp (304)dns (304)exclude address (305)exec l2tp kickout (306)interface (306)ip-binding user (307)ppp-lcp-echo interval (308)keepalive (309)move (309)next-tunnel ipsec (310)pool (311)ppp-auth (311)l2tp pool (312)local-name (312)secret (313)transmit-retry (314)tunnel-authentication (314)tunnel l2tp (315)tunnel l2tp (316)tunnel-receive-window (316)wins (317)攻击防护命令 (318)ad all (318)ad arp-spoofing (318)ad dns-query-flood (319)ad huge-icmp-pak (321)ad icmp-flood (321)ad ip-directed-broadcast (322)ad ip-fragment (323)ad ip-option (324)ad ip-spoofing (324)ad ip-sweep (325)ad land-attack (326)ad ping-of-death (326)ad port-scan (327)ad session-limit (328)ad syn-flood (329)ad syn-proxy (331)ad tcp-anomaly (332)ad tear-drop (332)ad tear-drop (333)ad udp-flood (334)ad winnuke (335)clear ad zone (336)clear session-limit (337)交换命令 (338)bridge priority (338)enable (338)forward-delay (339)hello (339)interface vlan id (340)maximum-age (340)stp (341)stp cost (342)stp enable (342)stp priority (343)sub-vlan (343)supervlan (344)switchmode (344)vlan (345)路由命令 (347)access-list route (347)access-list name description (347)aggregate-address (348)area authentication (349)area default-cost (349)area range (350)area stub (351)area virtual-link (351)area virtual-link authentication (352)auto-cost reference-bandwidth (353)bind pbr-policy (354)clear ip bgp (354)continue (355)default-information originate (356)default-information originate (356)default-metric (357)default-metric(BGP) (357)description (358)distance(BGP) (359)distance (360)distance (360)distance ospf (361)domain (362)dst-addr (362)dst-host (363)dst-ip (364)dst-range (364)ecmp enable (365)ecmp-route-select (365)eif (366)enable (367)exec isp-network clear-predefine (367)iif (368)import vrouter (368)ip (369)ip igmp-proxy enable (370)ip igmp-proxy {router-mode | host-mode} (371)ip igmp-snooping enable (371)ip igmp-snooping {router-mode | host-mode | auto | disable} (372)ip multicast-routing (373)ip mroute (373)ip ospf authentication (374)ip ospf authentication-key (375)ip ospf cost (375)ip ospf dead-interval (376)ip ospf hello-interval (377)ip ospf message-digest-key (377)ip ospf priority (378)ip ospf retransmit-interval (378)ip ospf transmit-delay (379)ip rip authentication mode (380)ip rip authentication string (380)ip rip receive version (381)ip rip send version (381)ip rip split-horizon (382)ip route isp-name (384)ip route source (384)ip route source in-interface (385)ip vrouter (386)isp-network (387)llb inbound smartdns (388)llb-outbd-prox-detect (388)llb-outbd-prox-route (389)llb outbound proximity-route (390)match(OSPF) (390)match(PBR) (391)match id (392)max-route (393)move (394)neighbor(BGP) (394)neighbor A.B.C.D peer-group (395)neighbor {A.B.C.D | peer-group} activate (395)neighbor {A.B.C.D | peer-group} default-originate (396)neighbor {A.B.C.D | peer-group} description (396)neighbor {A.B.C.D | peer-group} next-hop-self (397)neighbor {A.B.C.D | peer-group} password (398)neighbor {A.B.C.D | peer-group} remote-as (398)neighbor {A.B.C.D | peer-group} shutdown (399)neighbor {A.B.C.D | peer-group} timers (399)neighbor(RIP) (400)nexthop (401)network(BGP) (401)network(RIP) (402)network area (403)passive-interface (403)pbr-policy (404)redistribute(BGP) (404)redistribute(RIP) (405)redistribute(OSPF) (406)route-map (406)route enable/disable (407)role (408)router bgp (409)router ospf (409)router rip (410)router-id (BGP) (411)router-id (OSPF) (411)service (412)set (412)src-addr (413)src-host (414)src-ip (414)src-range (415)subnet (416)timers (416)timers basic (417)timers spf (418)unknown-multicast drop (418)user (419)user-group (419)version (420)网络参数命令 (422)ac (422)address (422)authentication (423)auto-config interface (423)auto-connect (424)clear host (425)ddns enable (425)ddns name (426)dhcp-client ip (426)dhcp-client route (427)dhcp-relay enable (428)dhcp-relay server (428)dhcp-server enable (429)dhcp-server pool (429)dns (430)dns-proxy (430)domain (431)gateway (432)exclude address (432)idle-interval (433)ip address dhcp (433)ip dns-proxy black-list enable (434)ip dns-proxy white-list enable (434)ip dns-proxy black-list domain (435)ip dns-proxy white-list domain (435)ip address pppoe (436)ip domain lookup (437)ip domain name (437)ip domain retry (438)ip domain timeout (438)ip host (439)ip name-server (439)ip dns-proxy domain (440)ipmac-bind (441)lease (441)maxupdate interval (442)minupdate interval (443)netmask(DHCP) (443)netmask(PPPoE) (444)news (444)pop3 (445)pppoe enable group (445)pppoe-client group (446)pppoe-client group (446)relay-agent (447)route (448)server (448)schedule (449)service (450)smtp (450)static-ip (451)type (451)user(DDNS) (452)user(PPPoE) (452)wins (453)虚拟系统命令 (454)enter-vsys (454)export-to (454)profile (455)session (456)vsys(创建) (457)vsys(接口) (458)vsys-profile (458)vsys-shared (459)QoS管理命令 (460)bandwidth (460)class (460)class-map (461)exception-list (462)disable (462)flex-qos (463)flex-qos low-water-mark (463)flex-qos max-bandwidth (464)flex-qos-up-rate (465)ip-qos (465)match address (466)match application (467)match cos (467)match dscp (468)match ip-range (468)match policy-qos-tag (469)match precedence (470)match-priority (470)match role (471)police (472)priority (473)qos-profile (473)qos-profile (474)qos-profile(嵌套QoS Profile) (475)random-detect (476)role-qos (476)set cos (477)set dscp (478)set precedence (479)shape (479)shaping-for-egress (480)PKI配置命令 (482)crl (482)crl configure (482)enrollment (483)export pki (PKI信任域信息) (483)export pki (本地证书) (484)import pki (PKI信任域信息) (485)import pki (本地证书) (486)keypair (487)pki authenticate (487)pki crl request (488)pki enroll (488)pki export (489)pki import (490)pki import pkcs12 (490)pki key generate (491)pki key zeroize (491)pki key zeroize noconfirm (492)pki trust-domain (492)subject commonname (493)subject country (493)subject localityname (494)subject organization (495)subject organizationunit (495)subject stateorprovincename (496)url (496)高可靠性命令 (498)arp (498)description (498)exec ha sync (499)ha cluster (499)ha group (500)ha link interface (501)ha link ip (501)ha non-group (502)ha sync rdo session (503)ha traffic delay (503)ha traffic enable (504)hello interval (504)hello threshold (505)interface (506)manage ip (506)monitor track (507)preempt (507)priority (508)send gratuitous-arp (509)病毒过滤命令 (510)anti-malicious-sites (510)av enable (510)av max-decompression-recursion (511)av-profile (512)av signature update mode (512)av signature update schedule (513)av signature update server (513)exec av (514)exec av signature update (515)file-type (515)import av signature (516)label-mail (517)mail-sig (518)protocol-type (518)IPS命令 (520)attack-level (520)banner-protect enable (521)brute-force auth (521)brute-force lookup (522)command-injection-check (523)deny-method (523)exec block-ip remove (524)exec block-service remove (524)exec ips (525)external-link-check (527)ips enable (527)ips log disable (528)ips mode (529)ips profile (529)ips signature (530)ips sigset (530)max-arg-length (531)max-bind-length (532)max-black-list (533)max-cmd-line-length (533)max-content-type-length (534)max-content-filename-length (535)max-content-type-length (536)max-failure (536)max-input-length (537)max-path-length (538)max-reply-line-length (539)max-request-length (539)max-rsp-line-length (540)max-scan-bytes (541)max-text-line-length (541)max-uri-length (542)max-white-list (543)protocol-check (543)signature id (544)signature id number disable (545)sigset (546)sql-injection-check (546)virtual-host (547)web-acl (548)web-acl-check (548)xss-check enable (549)网络行为控制命令 (551)behavior (551)behavior-profile (551)bin-type (552)category (553)clear logging nbc (554)clear sslproxy notification (554)contentfilter(进入内容过滤配置模式) (555)contentfilter(绑定内容过滤Profile到策略规则) (555)contentfilter-profile (556)exec contentfilter apply (557)exec url-db update (557)exclude-html-tag (558)export log nbc (558)export pki (559)ftp (560)http (561)im (561)import pki (562)import sslproxy (563)import url-db (564)im-profile (564)keyword (565)keyword-category(URL过滤) (566)keyword-category(网页关键字) (567)keyword-category(Web外发信息) (567)keyword-category(邮件过滤) (568)logging (569)logging nbc to (569)mail (571)mail any (572)mail attach (572)mail control (573)mail enable (574)mail max-attach-size (575)mail others (576)mail-profile (576)mail {sender | recipient} (577)mail whitelist (578)msn | ymsg | qq (579)nbc-user-notification (579)remove database (580)ssl-decode (581)ssl-notification-disable (582)sslproxy (582)sslproxy exempt-match-subject (583)sslproxy-profile (583)sslproxy require-match-subject (584)sslproxy {require-mode | exempt-mode} (585)sslproxy trust-domain (585)sslproxy trustca-delete (586)url(添加URL条目) (586)url(绑定URL过滤Profile到策略规则) (587)url-category(新建URL类别) (588)url-category(URL过滤) (588)url-category(网页关键字) (589)url-category(Web外发信息) (589)url-db update mode (590)url-db update schedule (591)url-db update server (591)url-db-query (592)url-db-query server (593)url-profile (593)webpost (594)webpost all (595)webpost-profile (595)web-surfing-record (596)统计命令 (597)active (597)export statistics-set (597)filter (598)group-by (600)statistics address (601)statistics servgroup (602)statistics-set (602)target-data (603)日志命令 (605)export log event (605)logging (606)logging app-identification (607)logging alarm to (607)logging configuration to (608)logging content [hostname | username] (609)logging debug to (610)logging email to (610)logging event to (611)logging network to (612)logging facility (613)logging security to (613)logging sms (614)logging syslog (615)logging traffic to (616)logging traffic to syslog (616)GTP防护命令 (618)apn (618)gtp-profile(创建GTP Profile) (618)gtp-profile(绑定GTP Profile到策略规则) (619)imsi (620)imei (621)internal-inspect (621)message-type (622)message gtp-in-gtp-deny (623)message length (623)message log (624)message rate (624)message sanity-check (625)msisdn-filter (626)rat (626)rai (627)uli (628)IPv6命令 (630)ad huge-icmp-pak (630)ad ip-fragment (630)ad ip-spoofing (631)ad ipv6 nd-spoofing (633)ad icmp-flood (633)ad land-attack (634)ad ping-of-death (635)ad port-scan (636)ad syn-flood (636)ad syn-proxy (638)ad tcp-anomaly (639)ad tear-drop (639)ad udp-flood (640)address (641)clear ipv6 host (642)clear ipv6 neighbor (642)clear ipv6 nd-spoofing-statistics (643)clear ipv6 pmtu (643)destination (644)dnatrule (644)dnatrule (NAT64) (646)dnatrule move (647)dst-ip (648)dst-range (648)exec ipv6 nd-dynamic-to-static (649)export configuration (650)export image (650)export license (651)export log (652)export pki (652)export scvpn user-host-binding (653)export urlfilter-database (654)icmpv6 type (654)import application-signature (655)import configuration (656)import image (656)import ispfile (657)import license (658)import pki (658)import scvpn user-host-binding (659)import urlfilter-database (660)interface (660)ip (661)ip vrouter (662)ipv6 address (662)ipv6 address autoconfig (663)ipv6 dns-proxy domain (664)ipv6 dns64-proxy id (665)ipv6 enable (665)ipv6 general-prefix (666)ipv6 host (667)ipv6 mtu (667)ipv6 name-server (668)ipv6 neighbor (669)ipv6 nd adv-linkmtu (669)ipv6 nd hoplimit (670)ipv6 nd dad attempts (670)ipv6 nd-disable-dynamic-entry (671)ipv6 nd hoplimit (672)ipv6 nd-inspection (672)ipv6 nd-inspection deny-ra (673)ipv6 nd-inspection rate-limit (673)ipv6 nd-inspection trust (674)ipv6 nd-learning (675)ipv6 nd {managed-config-flag | other-config-flag} (675)ipv6 nd prefix (676)ipv6 nd ns-interval (677)ipv6 nd ra interval (678)ipv6 nd ra lifetime (678)ipv6 nd ra suppress (679)ipv6 nd reachable-time (680)ipv6 pmtu ageout-time (680)ipv6 pmtu enable (681)ipv6 route (682)ipv6 route source (682)ipv6 route source in-interface (683)ipv6 nd router-preference (684)no dnatrule id (685)no snatrule id (685)ping ipv6 (686)policy (687)range (687)rule (688)rule id (689)service (689)show dnat (690)show dnat server (691)show ipv6 dns (691)show ipv6 host (692)show ipv6 interface (693)show ipv6 neighbor (694)show ipv6 nd-spoofing-statistics (694)show ipv6 pmtu (695)show snat (695)show snat resource (696)snatrule (697)snatrule move (698)snmp-server ipv6-host (699)snmp-server ipv6-trap-host (700)snmp-server user (701)src-ip (702)src-range (702)Show命令 (704)show aaa-server (704)show access-list route (705)show ad zone (705)show address (707)show admin host (708)show admin user (708)show alg (709)show app cache status (710)show app logging (710)show arp (711)show arp-spoofing-statistics (711)show auth-user (712)show auth-user dot1x (712)show auth-user interface (714)show auth-user l2tp (714)show auth-user static (715)show auth-user scvpn (715)show auth-user webauth (716)show auth-user vrouter (717)show av-profile (717)show av signature info (718)show av zone-binding (718)show behavior-object (719)show behavior-profile (719)show block-ip (720)show block-notification (720)show block-service (721)show class-map (722)show clock (722)show configuration (723)show configuration running (723)show configuration backup (724)show configuration record (724)show console (725)show contentfilter-profile (726)show contentfilter category (727)show contentfilter count (727)show contentfilter keyword (728)show cpu (728)show database (729)show debug (729)show dhcp-server (730)show dhcp-snooping binding (730)show dhcp-snooping configuration (731)show dnat (731)show dnat server (732)show dns (733)show dns-address (733)show dot1x (734)show dp-filter ip (734)show external-bypass (735)show fib (736)show file (737)show flow deny-session (737)show fragment (738)show ftp (738)show gtp-profile (739)show ha cluster (740)show ha flow statistics (741)show ha group (741)show ha link status (742)show ha protocol statiscitc (742)show ha sync state (743)show ha sync statistic (744)show ha traffic (745)show host-blacklist (745)show http (746)show im-object (746)show im-profile (747)show image (747)show interface (748)show interface bind-tunnels (748)show interface supervlanX (749)show inventory (750)show ip bgp (750)show ip bgp neighbor (751)show ip bgp paths (751)show ip bgp summary (752)show ip hosts (752)show ip igmp-proxy (753)show ip igmp-snooping (753)show ip mroute (754)show ip ospf (755)show ip ospf database (755)show ip ospf database (756)show ip ospf interface (756)show ip ospf neighbor (757)。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Hillstone山石网科多核安全网关基础配置手册version 5.0目录第1章设备管理 (1)设备管理介绍 (1)终端Console登录 (1)WebUI方式登录 (1)恢复出厂设置 (2)通过CLI方式 (2)通过WebUI方式 (2)通过CLR按键方式 (4)StoneOS版本升级 (4)通过网络迅速升级StoneOS(TFTP) (4)通过WebUI方式升级StoneOS (6)许可证安装 (8)通过CLI方式安装 (8)通过WebUI方式安装 (8)第2章基础上网配置 (10)基础上网配置介绍 (10)接口配置 (10)路由配置 (11)策略配置 (13)源NAT配置 (14)第3章常用功能配置 (16)常用配置介绍 (16)PPPoE配置 (16)DHCP配置 (18)IP-MAC绑定配置 (20)端到端IPsec VPN配置 (22)SCVPN配置 (29)DNAT配置 (36)一对一IP映射 (37)一对一端口映射 (39)多对多端口映射 (41)一对多映射(服务器负载均衡) (44)第4章链路负载均衡 (46)链路负载均衡介绍 (46)基于目的路由的负载均衡 (47)基于源路由的负载均衡 (48)智能链路负载均衡 (48)第5章QoS配置 (51)QoS介绍 (51)IP QoS配置 (51)应用QoS配置 (53)混合QoS配置 (56)QoS白名单配置 (57)第6章网络行为控制 (58)URL过滤(有URL许可证) (58)配置自定义URL库 (61)URL过滤(无URL许可证) (62)网页关键字过滤 (63)网络聊天控制 (67)第7章VPN高级配置 (70)基于USB Key的SCVPN配置 (70)新建PKI信任域 (70)配置SCVPN (75)制作USB Key (76)使用USB Key方式登录SCVPN (78)PnPVPN (80)用户配置 (81)IKE VPN配置 (82)隧道接口配置 (86)路由配置 (87)策略配置 (88)PnPVPN客户端配置 (89)第8章高可靠性 (91)高可靠性介绍 (91)高可靠性配置 (92)关于本手册手册内容本手册为Hillstone山石网科多核安全网关的基础配置手册,对Hillstone山石网科多核安全网关的主要功能模块配置进行介绍,帮助用户快速掌握安全网关的WebUI配置。

适用于StoneOS5.0以及以上版本。

具体内容包括:♦第1章:设备管理。

介绍登录方式、StoneOS升级以及许可证安装等。

♦第2章:基础上网配置。

介绍接口、路由、策略等基本上网配置。

♦第3章:常用功能配置。

介绍PPPoE拨号、动态地址分配DHCP、DNAT等配置。

♦第4章:链路负载均衡。

介绍基于目的路由、源路由、策略路由的流量负载配置等。

♦第5章:QoS配置。

介绍QoS功能及配置。

♦第6章:网络行为控制配置。

介绍URL过滤、网页关键字以及网络聊天控制配置。

♦第7章:VPN高级配置。

介绍基于USB Key的SCVPN配置以及PnPVPN配置。

♦第8章:高可靠性。

介绍高可靠性(HA)的配置。

手册约定为方便用户阅读与理解,本手册遵循以下约定:内容约定本手册内容约定如下:♦提示:为用户提供相关参考信息。

♦说明:为用户提供有助于理解内容的说明信息。

♦注意:如果该操作不正确,会导致系统出错。

♦『』:用该方式表示Hillstone设备WebUI界面上的链接、标签或者按钮。

例如,“点击『登录』按钮进入Hillstone设备的主页”。

♦< >:用该方式表示WebUI界面上提供的文本信息,包括单选按钮名称、复选框名称、文本框名称、选项名称以及文字描述。

例如,“改变MTU值,选中<手动>单选按钮,然后在文本框中输入合适的值”。

第1章设备管理设备管理介绍为方便管理员管理与配置,安全网关支持本地(Console口)与远程(Telnet、SSH、HTTP 以及HTTPS)两种环境配置方法,可以通过CLI和WebUI两种方式进行配置。

终端Console登录通过Console口,用户可登录安全网关设备的CLI,从而使用命令行对设备进行配置。

在计算机上运行终端仿真程序(系统的超级终端、SecureCRT等)建立与安全网关的连接。

按照表1配置终端参数:表1:配置终端参数WebUI方式登录WebUI是最方便、直观、简单的配置方式,WebUI同时支持http和https两种访问方式。

安全网关的ethernet0/0接口配有默认IP地址192.168.1.1/24,初次使用安全网关时,用户可以通过该接口访问安全网关的WebUI页面。

请按照以下步骤:1.将管理PC的IP地址设置为与192.168.1.1/24同网段的IP地址,并且用网线将管理PC与安全网关的ethernet0/0接口进行连接。

2.在管理PC的Web浏览器中输入地址“http://192.168.1.1”并按回车键。

出现登录页面如下图所示。

恢复出厂设置Hillstone山石网科提供三种方法恢复设备的出厂配置,分别是:♦命令行:通过CLI使用命令进行恢复♦WebUI:通过WebUI清除配置以恢复出厂配置♦物理方法:使用设备的CLR按键进行恢复通过CLI方式通过CLI使用命令恢复出厂设置,请按照以下步骤进行操作:1.在执行模式下,使用unset all命令。

2.根据提示,选择是否保存当前配置:y/n。

3.选择是否重启设备:y/n。

4.系统重启后即出厂配置恢复完毕。

通过WebUI方式通过WebUI恢复出厂配置,请按照以下步骤进行操作:1.通过WebUI方式登录StoneOS,从工具栏的<系统管理>下拉菜单选择『配置备份还原』。

如下图所示:2.在弹出的<系统配置备份还原向导>对话框,选择<恢复出厂配置>单选按钮,并点击『下一步』按钮。

3.选择是否重启设备。

为使配置生效,用户需重新启动设备。

选择<是,立即重新启动设备>单选按钮,并点击『完成』按钮。

4.所有配置将会被清除,然后设备将自动重启。

通过CLR按键方式使用CLR按键恢复出厂配置,请按照以下步骤进行操作:1.关闭安全网关的电源。

2.用针状物按住CLR按键的同时打开安全网关的电源。

3.保持按住状态直到指示灯STA和ALM均变为红色常亮,释放CLR按键。

此时系统开始恢复出厂配置。

4.出厂配置恢复完毕,系统将会自动重新启动。

StoneOS版本升级通过网络迅速升级StoneOS(TFTP)Sysloader可以从TFTP服务器获取StoneOS,从而保证用户能够通过网络迅速升级StoneOS。

请按照以下步骤进行操作:1.给设备上电根据提示按ESC键并且进入Sysloader。

参照以下操作提示:2.从Sysloader的操作选择菜单选择通过TFTP升级StoneOS。

参照以下操作提示:3.确保设备与控制主机的连通性,并将需升级的StoneOS拷贝到指定目录下。

4.依次配置Sysloader的IP地址、TFTP服务器的IP地址、网关IP地址以及StoneOS名称。

参照以下操作提示:5.保存StoneOS。

参照以下操作提示:6.重启。

系统将使用新的StoneOS启动。

参照以下操作提示:根据提示对储存的StoneOS进行删除。

通过WebUI方式升级StoneOS1.通过WebUI方式登录StoneOS,从工具栏的<系统管理>下拉菜单选择『版本升级』。

如下图所示:2.在弹出的<版本升级向导>对话框,选择<升级到最新的软件版本>单选按钮,并点击『下一步』按钮。

3.在<选择备份软件版本>下拉菜单中选择一个软件版本做为备份,然后点击<上传新的软件文件>后的『浏览』按钮并在本地PC选择新的软件版本文件。

4.点击『下一步』。

根据需要,选择<是,立即重新启动设备>单选按钮,并点击『完成』按钮。

为使配置生效,用户需重新启动设备。

注意:如果选择暂不重新启动设备,将会在下次重新启动设备后加载新版本StoneOS。

许可证安装通过CLI方式安装通过CLI使用命令安装许可证,请按照以下步骤进行操作:1.登录StoneOS,在执行模式下,使用exec license install license-string命令(license-string–要安装的许可证字符串。

输入“license:”后的字符串)。

如下图所示:2.根据系统提示重启后即完成许可证安装。

通过WebUI方式安装通过WebUI安装许可证,请按照以下步骤进行操作:1.通过WebUI方式登录StoneOS,从工具栏的<系统管理>下拉菜单选择『许可证』。

如下图所示:2.在弹出的<许可证>对话框中,许可证列表可查看当前系统许可证的类型和有效时间。

3.在<许可证安装>处,用户可根据需要,选择手动输入许可证请求或选择上传本地文件。

•上传许可证文件:选中<上传许可证文件>单选按钮(许可证为纯文本.txt文件),点击『浏览』按钮,并且选中许可证文件;•手动输入:选中<手动输入>单选按钮,然后将许可证字符串内容(包含“license:”及之后内容)输入到对应的文本框。

4.点击『确定』按钮保存所做配置,并且重启设备完成许可证的安装。

第2章基础上网配置基础上网配置介绍为使设备实现正常上网,基本配置包括接口、路由、策略以及源NAT的配置。

接口配置接口配置,请按照以下步骤进行操作:1.通过WebUI方式登录StoneOS,从页面左侧导航树选择并点击“配置->网络->网络连接”,进入网络连接页面。

2.从接口列表中选中需要编辑的接口,双击或者点击列表右上方的『编辑』按钮。

3.在弹出的<接口配置>对话框对接口进行编辑:•绑定安全域:指定接口的安全域类型。

三层接口选择三层安全域,二层接口选择二层安全域;•安全域:选择安全域名称。

一般情况下,内网选择trust或l2-trust;外网选择untrust或l2-untrust。

•IP配置:为接口配置IP地址相关信息。

•管理方式:指定接口的管理方式。

在<管理方式>部分选中需要的管理方式的复选框。

提示:如果外网接口使用PPPoE拨号方式接入,关于接口的配置请参阅PPPoE配置。

路由配置路由配置,请按照以下步骤进行操作:1.通过WebUI方式登录StoneOS,从页面左侧导航树选择并点击“配置->网络->路由”,进入路由页面。

2.点击『目的路由』标签,进入目的路由页面。

3.从<虚拟路由器>下拉菜单选择一个VR,新建的路由将属于该VR,默认为“trust-vr”。