接入交换机常见安全配置

浅谈交换机安全配置

浅谈交换机安全配置随着网络安全问题的日益凸显,交换机作为网络设备中的重要组成部分,其安全配置显得尤为重要。

交换机是用来连接网络中各种终端设备的设备,它负责数据的传输和路由,因此交换机的安全性关乎整个网络的安全。

本文将浅谈交换机安全配置,希望对读者有所帮助。

一、交换机安全威胁首先我们需要了解交换机面临的安全威胁。

交换机可能会受到来自外部的攻击,比如黑客通过网络攻击来入侵交换机,获取网络数据或者干扰正常的网络通讯。

内部的员工也可能利用技术手段对交换机进行非法操作,比如窃取公司的敏感数据等。

交换机的安全配置必不可少。

二、交换机安全配置策略1.访问控制访问控制是保障交换机安全的重要手段之一。

通过访问控制列表(ACL)可以对交换机的流量进行控制和过滤,防止未经授权的用户对网络数据进行访问和操作。

管理员可以根据需要设置ACL,比如限制某些IP地址的访问,屏蔽特定的端口等,以达到控制流量的目的。

还可以通过VLAN和端口安全控制来对交换机的端口进行访问控制,保障网络的安全性。

2.端口安全交换机端口是连接终端设备的关键接口,因此需要对端口进行安全配置。

管理员可以通过设置端口安全策略来限制端口的访问权限,比如限制每个端口允许连接的MAC地址数量,当超出限制时自动关闭端口,防止未经授权的设备连接到网络上。

还可以配置端口安全的认证机制,比如802.1x认证,只有通过认证的设备才能接入网络,提高网络的安全性。

3.密钥管理交换机通过密钥来进行认证和加密,因此密钥管理是交换机安全配置中的关键步骤。

管理员需要对交换机的密钥进行合理的管理和保护,确保其不被泄露或被非法使用。

密钥的定期更新也是一项重要的措施,可以有效防止攻击者利用已知的密钥进行网络攻击。

4.端口镜像端口镜像是一种用于监测和审核交换机流量的技术手段,通过将特定端口的流量镜像到监控端口上,管理员可以实时监测和分析网络的流量情况,及时发现异常流量或攻击行为。

这对于保障网络的安全性和预防潜在的安全威胁非常重要。

交换机端口安全防护与配置方法命令介绍

交换机端口安全防护与配置方法命令介绍交换机除了能够连接同种类型的网络之外,还可以在不同类型的网络(如以太网和快速以太网)之间起到互连作用。

今天我们来介绍一下交换机端口安全的配置内容,主要防止公司内部的网络攻击和破坏行为,详细的教程,请看下文介绍,需要的朋友可以参考下方法步骤1、配置交换机端口的最大连接数限制。

Switch#configure terminalSwitch(config)#interface range fastethernet 0/3 进行0模块第3端口的配置模式Switch(config-if)#switchport port-security 开启交换机的端口安全功能Switch(config-if)#switchport port-secruity maximum 1 配置端口的最大连接数为1Switch(config-if)#switchport port-secruity violation shutdown 配置安全违例的处理方式为shutdown2、验证测试:查看交换机的端口安全配置。

Switch#show port-security3、配置交换机端口的地址绑定Switch#configure terminalSwitch(config)#interface f astethernet 0/3Switch(config-if)#switchport port-securitySwitch(config-if)#switchport port-security mac-address 00 06.1bde.13b4 ip-address 172.16.1.55 配置IP 地址和MAC 地址的绑定4、验证测试:查看地址安全绑定配置。

Switch#show port-security address5、查看主机的IP 和MAC 地址信息。

在主机上打开CMD 命令提示符窗口,执行ipconfig /all 命令。

接入交换机和汇聚交换机的综合配置方案

接入交换机和汇聚交换机的综合配置方案接入交换机和汇聚交换机是网络中两个重要的组件,它们在构建企业网络架构中发挥着关键的作用。

本文将介绍接入交换机和汇聚交换机的综合配置方案,帮助读者了解如何正确配置这两种交换机,以提高网络性能和安全性。

一、接入交换机的配置方案接入交换机是连接终端设备(如电脑、打印机等)与网络核心交换机之间的桥梁。

它主要负责将终端设备接入企业网络,并提供基本的网络访问功能。

以下是接入交换机的配置方案:1. VLAN划分:根据不同的部门或功能需求,将接入交换机端口划分为不同的VLAN,实现不同VLAN之间的隔离和安全性控制。

2. 端口安全:对接入交换机的端口进行安全配置,限制MAC地址学习数量、设置端口安全阈值,防止未授权设备接入网络。

3. 802.1X认证:通过802.1X认证,限制只有通过认证的设备才能接入网络,提高网络的安全性。

4. 静态路由:为接入交换机配置静态路由,实现与核心交换机之间的互通,确保终端设备能够正常访问其他网络。

5. 高可用性:通过配置端口聚合(例如LACP)和冗余链路(例如STP)等技术,提高接入交换机的可用性,避免单点故障。

二、汇聚交换机的配置方案汇聚交换机是连接接入交换机和核心交换机之间的核心设备,它主要负责实现不同接入交换机之间的流量聚合和分发。

以下是汇聚交换机的配置方案:1. VLAN划分:根据不同的网络需求,将汇聚交换机端口划分为不同的VLAN,实现不同VLAN之间的隔离和安全性控制。

2. 路由配置:为汇聚交换机配置动态路由协议(如OSPF或BGP),实现与其他网络之间的互通。

3. QoS配置:通过配置QoS策略,对不同类型的流量进行优先级控制和带宽限制,保证关键业务的网络性能。

4. STP配置:通过配置STP(Spanning Tree Protocol)或RSTP (Rapid Spanning Tree Protocol)等技术,避免环路造成的数据包洪泛问题,确保网络的稳定性。

华三接入层交换机需注意配置方法技巧

华三接入层交换机需注意配置方法技巧交换机的主要功能包括物理编址、网络拓扑结构、错误校验、帧序列以及流控。

交换机还具备了一些新的功能,如对VLAN(虚拟局域网)的支持、对链路汇聚的支持,甚至有的还具有防火墙的功能。

本文将详细介绍华三接入层交换机需配置的几项细节,需要的朋友可以参考下方法步骤1、查看交换机上应用的配置文件[h3c]dis startupCurrent startup saved-configuration file: flash:/config.cfgNext main startup saved-configuration file: flash:/config.cfg Next backup startup saved-configuration file: NULL2、配置主备配置文件startup saved-configuration config.cfg ?backup Backup config filemain Main config file3、Telnet 用户认证方式登录user-interface vty 0 4authentication-mode schemeuser privilege level 3Telnet 密码方式登录user-interface aux 0user-interface vty 0 4user privilege level 3set authentication password simple abc新建用户local-user adminpassword simple abcpasswordservice-type telnetlevel 34、配置MSTPstp enablestp region-configurationregion-name abcrevision-level 1instance 1 vlan 200active region-configuration*********************************************************5、配置接入层交换机只接电脑,不能接交换机,避免已经配置好的生成树受新添加的交换机影响造成网络的不稳定。

网络交换机配置与应用实例

网络交换机配置与应用实例1. 简介在计算机网络中,网络交换机是重要的网络设备之一,用于建立并管理局域网(LAN)中的通信连接。

本文将介绍网络交换机的配置和应用实例,包括基本配置、VLAN配置和安全配置等方面。

2. 基本配置网络交换机的基本配置包括设定主机名、IP地址、子网掩码以及默认网关等参数。

通过串口或Telnet等方式登录交换机的命令行界面,进入全局配置模式,并使用相应命令进行配置。

例如,可以使用"hostname"命令设定主机名,使用"interface"命令进入接口配置模式来配置IP地址等。

3. VLAN配置虚拟局域网(VLAN)可以将一个物理局域网划分为多个逻辑上独立的局域网,进而提供更好的网络管理和安全性。

为配置VLAN,需要先创建VLAN,然后将交换机的端口划分到相应的VLAN中。

通过命令行界面或Web界面进行配置,如使用"vlan"命令创建VLAN,使用"switchport access vlan"命令将端口划分到相应的VLAN中。

4. 交换机间的链路聚合链路聚合(Link Aggregation)可用于提高网络带宽和故障容忍能力。

通过将多个物理接口进行聚合,形成一个逻辑上的链路,可以实现负载均衡和冗余备份。

配置链路聚合需要先创建聚合组,然后将物理接口加入到该组中。

通过命令行界面或Web界面进行配置,如使用"interface port-channel"命令创建聚合组,使用"interface ethernet channel-group"命令将物理接口加入到聚合组中。

5. 安全配置为了保护网络的安全,网络交换机可以进行一些安全配置,如端口安全、VLAN ACL和STP保护等。

配置端口安全可以限制某一端口上连接的设备数量,防止未授权的设备接入。

配置VLAN ACL可以对特定VLAN中的数据流进行策略过滤,实现访问控制。

宽带接入之交换机端口安全介绍

降低管理成本: 端口安全优化可 以简化网络管理, 降低管理成本。

满足合规要求: 端口安全优化可 以帮助企业满足 相关法规和标准 的要求,降低法 律风险。

端口安全优化的方法

01 端口安全策略:设置端口安全策 略,限制端口访问权限

02 端口访问控制:设置端口访问控 制,限制特定端口的访问

03 端口加密:使用加密技术,提高 端口数据的安全性

监控端口状态:实时 监控交换机端口的状 态,发现异常情况及

时处理

配置安全参数:设置 端口允许的最大MAC 地址数量、安全动作、

安全时间等参数

定期更新安全策略: 根据网络环境的变化, 定期更新端口安全策

略,确保网络安全

绑定MAC地址:将交 换机端口与特定的

MAC地址进行绑定, 防止非法设备接入

端口安全配置参数

端口安全模式:包括安全模 式和非安全模式,安全模式 可以限制端口的最大连接数, 非安全模式则没有限制。

端口安全动作:包括关闭端 口、限制连接数和限制流量 等,可以根据需要选择合适 的动作。

端口安全年龄:设置端口安 全年龄可以限制端口的最大 连接时间,超过设定时间后, 连接将被断开。

端口安全协议:可以设置端 口安全协议,如TCP、UDP 等,以限制端口的连接类型。

宽带接入之交换 机端口安全介绍

目录

01. 交换机端口安全概述 02. 交换机端口安全配置 03. 交换机端口安全策略 04. 交换机端口安全优化

1

交换机端口安全 概述

交换机端口安全的重要性

01

02

03

04

保护网络免受未 经授权的访问防止恶意软件和 病毒的传播

保障数据传输的 安全性和完整性

提高网络性能和 稳定性

交换机常见的配置参数

交换机常见的配置参数

交换机常见的配置参数如下:

1、端口配置参数:包括端口速率、双工模式、端口状态(开启/关闭)等。

2、VLAN配置参数:VLAN是一种将局域网(LAN)划分成多个逻辑网络的技术,配置参数包括VLAN ID、VLAN名称、端口所属VLAN等。

3、IP配置参数:包括管理IP地址、默认网关、子网掩码等。

4、用户名和密码:用于登录交换机进行配置和管理。

5、SNMP配置参数:包括SNMP版本、团体名、读/写权限等。

6、端口安全配置参数:包括允许接入的MAC地址、防止MAC地址攻击、防止ARP攻击等。

7、STP配置参数:STP是一种防止网络环路的协议,配置参数包括STP版本、桥ID、路径开销等。

8、QoS配置参数:用于在网络中为某些流量提供优先传输,配置参数包括流量分类、优先级、队列调度等。

9、系统参数:包括交换机名称、时钟同步、系统日志等。

10、端口聚合配置参数:端口聚合可以将多个物理端口捆绑成一个逻辑端口,以增加链路带宽和提高网络可靠性,配置参数包括聚合组ID、端口成员、聚合模式等。

11、协议支持:包括支持的网络协议(如TCP/IP、IPv4/IPv6等)、路由协议(如RIP、OSPF 等)、桥接协议(如STP、RSTP等)等。

12、硬件和软件版本:包括交换机硬件型号、操作系统版本、固件版本等。

1。

交换机配置技巧和方法

交换机配置技巧和方法交换机是用于实现局域网内各设备之间数据的转发和通信的重要网络设备。

配置交换机能够提高网络的可靠性、性能和安全性,下面是一些交换机配置的技巧和方法:1.确定交换机的基本配置:配置交换机的基本信息,如主机名、管理IP地址、管理员密码等。

2.设定VLAN:使用VLAN(虚拟局域网)可以将一个物理网络划分为多个逻辑网络,提高网络的安全性和性能。

配置VLAN可以根据不同的需求将设备划分到不同的网络中。

3.设置端口安全:通过设置端口安全,可以限制某个端口只能连接特定的设备或MAC地址。

这样可以有效防止未授权设备接入网络,提升网络的安全性。

4.配置链路聚合:链路聚合(LinkAggregation)可以将多个物理链路绑定成一个逻辑链路,提高网络的可靠性和带宽利用率。

配置链路聚合可以增加带宽和冗余,提高网络的可靠性。

5.开启STP/RSTP协议:STP(SpanningTreeProtocol)和RSTP(RapidSpanningTreeProtocol)可以避免网络中出现环路,从而防止广播风暴和数据包的无限循环。

开启STP/RSTP协议可以提高网络的稳定性。

6.配置QoS:QoS(QualityofService)可以对网络流量进行优先级调度和限速,保证重要数据的传输质量。

通过合理配置QoS,可以提高网络的性能和稳定性。

7.进行ACL配置:ACL(AccessControlList)可以对网络流量进行过滤和限制,实现对网络资源的精细控制。

配置ACL可以增强网络的安全性,并且可以根据需要对特定的数据流进行过滤。

8.使用VTP进行VLAN管理:VTP (VLANTrunkingProtocol)可以实现交换机之间的VLAN信息的自动同步和管理。

使用VTP可以简化VLAN的管理和配置。

9.配置端口镜像:端口镜像可以将指定端口的流量复制到另外一个端口上进行监控和分析。

配置端口镜像可以方便进行网络调试和故障排除。

华为交换机安全基线

华为交换机安全基线

华为交换机安全基线是指在使用华为交换机时,需要遵循的一套安

全配置准则和最佳实践,以确保交换机的安全性和可靠性。

以下是

一些常见的华为交换机安全基线配置要点:

1. 管理口安全:禁用默认管理口,为管理口设置强密码,并限制访

问管理口的IP地址范围。

2. 字典攻击防护:启用密码强度检查功能,配置登录失败锁定策略,限制登录尝试次数。

3. AAA认证和授权:使用AAA认证机制,确保用户身份验证的安全性。

采用RBAC角色权限控制,为不同的用户分配不同的权限。

4. SSH安全:优先使用SSH协议进行交换机访问和管理,并配置安全性较高的SSH版本和密码加密算法。

5. 网络访问控制:配置ACL访问控制列表,限制允许通过交换机的IP地址、端口、协议和服务。

6. 网络流量监测和报警:启用网络流量监测功能,及时发现异常流

量和攻击行为,并设置报警机制。

7. 系统日志和审计:启用系统日志功能,记录关键操作和事件,以便后期追踪和审计。

8. 端口安全:为交换机端口绑定MAC地址,限制端口下连接设备的数量,防止非法设备接入网络。

9. VLAN隔离:使用VLAN隔离不同的用户和设备,限制内部访问和互相通信。

10. 升级和补丁管理:及时升级交换机固件到最新版本,安装安全漏洞的补丁,以防止已知的攻击和漏洞利用。

以上只是一些常见的华为交换机安全基线配置要点,具体安全配置还需根据实际的网络环境和安全需求来进行定制化配置。

建议在配置安全策略前,参考华为官方文档、安全手册和最佳实践指南,确保正确和合适地配置华为交换机的安全性。

交换机的配置方法

交换机的配置方法首先,登录交换机的管理界面。

可以通过终端连接或使用web浏览器访问交换机的IP地址。

接下来,根据交换机的品牌和型号,选择相应的配置命令。

以下是一些常见的交换机配置命令:1. 配置基本网络设置:设置交换机的IP地址、子网掩码、默认网关等。

config terminalinterface vlan 1ip address <IP地址> <子网掩码>default-gateway <默认网关>exit2. 配置VLAN:创建VLAN,并将端口分配给相应的VLAN。

config terminalvlan <VLAN号>name <VLAN名称>exitinterface <接口号>switchport mode accessswitchport access vlan <VLAN号>exit3. 配置端口安全:限制允许连接到交换机的设备数量。

config terminalinterface <接口号>switchport port-securityswitchport port-security maximum <设备数量>switchport port-security violation <违规动作>exit4. 配置镜像端口:将指定接口上的网络流量复制到指定的监控接口上,以便进行网络分析。

config terminalmonitor session 1 source interface <被监视接口>monitor session 1 destination interface <监控接口>exit5. 配置链路聚合:将多个物理接口组合成一个逻辑接口,提供更高的带宽和冗余性。

config terminalinterface range <物理接口范围>channel-group <聚合组号> mode <聚合模式>exit6. 配置静态路由:手动配置路由表,以便交换机可以进行不同子网之间的通信。

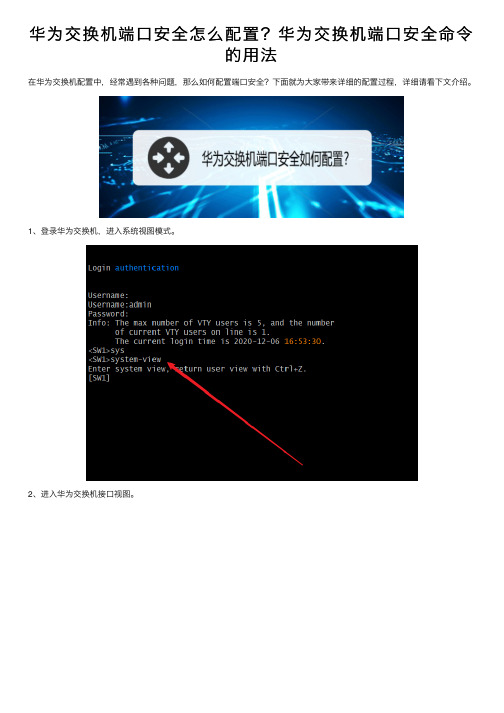

华为交换机端口安全怎么配置?华为交换机端口安全命令的用法

华为交换机端⼝安全怎么配置?华为交换机端⼝安全命令

的⽤法

在华为交换机配置中,经常遇到各种问题,那么如何配置端⼝安全?下⾯就为⼤家带来详细的配置过程,详细请看下⽂介绍。

1、登录华为交换机,进⼊系统视图模式。

2、进⼊华为交换机接⼝视图。

3、在接⼝视图下开启端⼝安全功能。

命令:port-security enable

4、开启端⼝安全之后,使能接⼝Sticky MAC功能。

5、配置端⼝功能的保护动作。

命令:port-security protect-action protect

6、在接⼝下配置MAC地址学习限制数,设置⼀个表⽰只允许⼀台主机接⼊。

命令:port-security max-mac-num 1

以上就是华为交换机端⼝安全命令的⽤法,希望⼤家喜欢,请继续关注。

交换机端口的安全设置

攻击者可能会伪造MAC地址,绕过交换机的安全限制,从而非 法接入网络。

IP地址冲突

非法用户可能会盗用合法的IP地址,导致IP地址冲突,影响网络 的正常运行。

端口安全的基本原则

01

最小权限原则

只给需要的用户或设备分配必要 的网络权限,避免过度分配导致 安全漏洞。

加密传输

0203定期审计来自端口镜像技术01

端口镜像技术是指将一个端口 的流量复制到另一个端口进行 分析和监控。

02

通过端口镜像技术,可以将交 换机端口的入方向或出方向流 量复制到监控端口,供网络管 理员进行分析和故障排除。

03

端口镜像技术可以帮助管理员 实时监控网络流量,发现异常 行为和潜在的安全威胁。

04 交换机端口安全加固措施

对敏感数据进行加密传输,防止 数据在传输过程中被窃取或篡改。

定期对交换机的端口安全配置进 行审计,确保配置的正确性和有 效性。

02 交换机端口安全配置

CHAPTER

端口隔离

将交换机的物理端口划分为不同的逻 辑端口组,使同一组内的端口之间无 法直接通信,从而隔离不同用户之间 的网络。

端口隔离可以防止网络中的潜在威胁 和攻击,提高网络安全性和稳定性。

将同一VLAN内的端口进行 逻辑隔离,防止广播风暴 和恶意攻击。

通过绑定IP地址和MAC地 址,防止IP地址欺骗和 MAC地址泛洪攻击。

限制特定MAC地址的设备 连接,防止未经授权的设 备接入网络。

校园网中的交换机端口安全配置案例

01 校园网络架构

02 安全配置

03 • 划分VLAN

04

05

• 实施访问控制列 • 绑定IP地址和

交换机端口的安全设置

交换机端口安全配置

交换机端口安全配置注意事项

交换机端口安全功能只能在ACCESS接口进行配置

交换机最大连接数限制取值范围是1接数限制默认的处理方式是protect。

演讲完毕,感谢观看

单击此处添加正文,文字是您思想的提炼,为了演示发布的良好效果,请言简意赅地阐述您的观点。

汇报人姓名

S2126(1台)、直连线(1条)、PC(1台)

交换机端口安全配置

添加标题

添加标题

添加标题

贰

壹

叁

技术原理

交换机端口安全配置

配置了交换机的端口安全功能后,当实际应用超出配置的要求,将产生一个安全违例,产生安全违例的处理方式有3种: Protect 当安全地址个数满后,安全端口将丢弃未知名地址的包 Restrict 当违例产生时,将发送一个Trap通知。 Shutdown 当违例产生时,将关闭端口并发送一个Trap通知。 当端口因违例而被关闭后,在全局配置模式下使用命令errdisable recovery来将接口从错误状态恢复过来。

销售工作通用科技风格模板

单击添加副标题

实验二:交换机端口安全功能配置

实验目的

交换机端口安全功能配置

理解什么是交换机的端口安全性; 掌握交换机的端口安全功能,控制用户的安全接入。

交换机端口安全配置

你是一个公司的网络管理员,公司要求对网络进行严格控制。为了防止公司内部用户的IP地址冲突,防止公司内部的网络攻击和破坏行为。为每一位员工分配了固定的IP地址,并且限制只允许公司员工主机可以使用网络,不得随意连接其他主机。例如:某员工分配的IP地址是,主机MAC地址是00-06-1B-DE-13-B4。该主机连接在1台2126G上。

交换机端口安全配置

【实验内容】

浅谈交换机安全配置

浅谈交换机安全配置随着互联网的不断发展,交换机已经成为现代网络中不可或缺的组成部分。

交换机的主要功能是在多个计算机之间提供高速链路,让它们之间可以进行数据传输。

然而,交换机常常被黑客利用来进行攻击,从而威胁到网络的安全性。

因此,对交换机进行安全配置是非常重要的。

本文将从以下几个方面来探讨交换机的安全配置方法。

1. 设置登录密码交换机的管理界面是通过Telnet或SSH协议进行访问的,而这些协议在传输过程中是不加密的。

因此,为了保护交换机的安全,必须为管理界面设置一个强密码。

密码应该包含至少8个字符,包括大小写字母、数字和特殊字符。

此外,为了避免密码被泄露,应定期更改密码。

2. 禁用不必要的服务许多交换机默认开启了一些不必要的服务,例如SNMP(Simple Network Management Protocol)、CDP(Cisco Discovery Protocol)等。

这些服务可能存在漏洞,被黑客利用后,会导致交换机受到攻击。

因此,应该禁用这些不必要的服务,只保留必要的服务,并且对这些服务进行安全配置。

3. 控制端口交换机的端口是网络连接的入口,因此控制端口的访问是非常重要的。

可以通过设置VLAN(Virtual Local Area Network)或ACL(Access Control Lists)来控制端口的访问权限。

此外,应该禁用未使用的端口,并限制访问开放的端口,以保障交换机的安全性。

4. 配置日志交换机的日志可以记录所有重要的事件,例如登录尝试、端口状态变化等。

通过配置日志,管理员可以及时了解交换机的安全状况,并且可以对异常事件进行及时处理。

同时,日志可以为安全审计提供支持,对于事后追踪和全面了解交换机安全事件,具有重要作用。

5. 更新固件交换机的固件是为了提供更好的安全性而发布的。

固件更新可以修复已知的漏洞和错误,增强交换机的性能和可靠性,并提高交换机的安全性。

因此,应该及时更新固件,确保交换机一直处于最新的安全状态。

接入交换机和汇聚交换机的综合配置方案

接入交换机和汇聚交换机的综合配置方案接入交换机和汇聚交换机是网络架构中的两个重要组成部分,它们在网络通信和数据传输中起着关键作用。

本文将介绍接入交换机和汇聚交换机的综合配置方案,包括基本概念、配置步骤和注意事项。

一、接入交换机的配置方案接入交换机是网络中与终端设备直接相连的交换机,它负责连接用户设备,如电脑、手机、摄像头等。

接入交换机的配置方案主要包括以下几个步骤:1. 确定接入交换机的位置:根据网络拓扑图和实际需求,确定接入交换机的放置位置。

一般情况下,接入交换机会放置在用户设备附近,以便提供更快速的数据传输。

2. 配置VLAN:虚拟局域网(VLAN)是一种逻辑上的分组,将一个物理局域网划分为多个逻辑上的子网。

通过配置VLAN,可以实现不同用户设备之间的隔离和安全性。

3. 配置端口:根据用户设备的类型和需求,配置接入交换机的端口。

可以设置端口的速率、全双工模式和安全策略,以保证数据的传输质量和网络的安全性。

4. 配置链路聚合:链路聚合技术可以将多个物理链路合并为一个逻辑链路,提高带宽和可靠性。

通过在接入交换机上配置链路聚合,可以增加网络的容量和可靠性。

5. 配置QoS:服务质量(QoS)是一种网络管理机制,可以确保关键应用的带宽和延迟要求得到满足。

通过配置QoS,可以为不同类型的应用和用户设备提供不同的服务质量保证。

二、汇聚交换机的配置方案汇聚交换机是网络中连接不同接入交换机的交换机,它负责承载大量的数据流量和连接数。

汇聚交换机的配置方案主要包括以下几个步骤:1. 确定汇聚交换机的位置:根据网络拓扑图和实际需求,确定汇聚交换机的放置位置。

一般情况下,汇聚交换机会放置在接入交换机的上方,以便实现数据的汇聚和分发。

2. 配置VLAN和VTP:与接入交换机类似,汇聚交换机也需要配置VLAN和虚拟局域网传输协议(VTP)。

通过配置VLAN和VTP,可以实现不同交换机之间的VLAN信息同步和维护。

3. 配置链路聚合:汇聚交换机通常会连接多个接入交换机,为了提高带宽和可靠性,可以在汇聚交换机上配置链路聚合。

接入交换机常见安全配置

适用场景:1-24口下联PC用户,25口下联二层网管交换机,26口上联汇聚交换机堆叠环境中,若未指定优先级,则是根据它们的MAC地址(mac小的为主机)来确定谁是主机。

优先级为越大越好,范围1-10。

出场默认为1。

1、系统时间同步:如果客户有使用 ntp/sntp进行全网统一的时间配置的需求,可在设备上做Ruijie(config)#hostname TSG#5750 //给交换机命名Ruijie(config)#sntp enable //首先开启 sntp 服务Ruijie(config)#sntp server //配置服务器IP地址,此为国家授时中心服务器IP地址Ruijie(config)#sntp interval 36000 // 配置sntp交互的时间间隔"若客户无需配置SNTP功能,则配置单台设备系统时间命令如下Ruijie#clock set 20:30:50 3 20 2011 //配置系统时间配置方法:2、系统远程管理规范配置远程登录方式一:采用两级密码方式!Ruijie(config)#enable password test4321 //特权密码配置Ruijie(config)#line vty 0 35Ruijie(config-line)#password test //telnet远程登录密码配置Ruijie(config-line)#exitRuijie(config)#service password-encryption //对所配置的密码进行加密方式二:采用用户名密码方式-Ruijie(config)#username admin privilege 15 password test4321 //用户名和密码配置Ruijie(config)#line console 0 //进入console口配置模式Ruijie(config-line)#password ruijie //配置console口登录密码Ruijie(config-line)#login //配置console口登录模式Ruijie(config-line)#exitRuijie(config)#line vty 0 35 //进入远程登录接口配置模式Ruijie(config)#login local //启用本地认证模式】Ruijie(config)#exitRuijie(config)#service password-encryption //对所配置的密码进行加密SNMP远程管理Ruijie(config)#snmp-server community ycrmyy rw额外安全措施}措施一:限制远程管理源地址Ruijie(config)#access-list 99 permit host //配置控制列表,严格限定允许ipRuijie(config)#line vty 0 35Ruijie(config-line)#access-class 99 in措施二:限制SNMP管理源地址Ruijie(config)#access-list 99 permit host //配置控制列表,严格限定允许ipRuijie(config)#snmp-server community ruijie rw 99《措施三:使用加密管理协议,使用SSH管理,禁用Telnet协议Ruijie(config)#no enable service telnet-server //禁用telnet管理Ruijie(config)#enable service ssh-server //启用SSH管理Ruijie(config)#crypto key generate dsa //设置ssh加密模式Ruijie(config)#line vty 0 35Ruijie(config-line)#transport input ssh //远程登录接口启用SSH管理措施四:使用加密管理协议,使用SNMPv3|Ruijie(config)#access-list 99 permit host //配置控制列表,严格限定允许ipRuijie(config)#snmp-server user ruijie Group1 v3 auth md5Ruijie123 access 99 //启用snmpv3措施五:配置登录警告信息Ruijie(config)#banner login cWarning :Unauthorized access are forbidden!Your behavior will be recorded!c》3、设置设备日志记录Ruijie(config)#logging on //启用日志记录功能Ruijie(config)#logging count //打开日志信息统计功能Ruijie(config)#service sysname //在日志报文中添加系统名称Ruijie(config)#log trap debugging //所有级别的日志信息将发给syslog serverRuijie(config)#service sequence-numbers //在日志报文中添加序列号Ruijie(config)#service timestamps debug datetime // 启用debug 信息时间戳,日期格式¥Ruijie(config)#service timestamps message-type datetime //启用日志信息中的时间戳Ruijie(config)#logging server //将日志信息发送给网络上的Syslog SeverRuijie(config)#logging file flash: 1000000 //将日志信息根据指定的文件名创建文件,记录到扩展FLASH上,文件大小会随日志增加而增加,但其上限以配置的max-file-sizeRuijie(config)#logging buffered 40960 //将日志记录到内存缓冲区Ruijie#terminal monitor //允许日志信息显示在VTY 窗口上4、配置下联PC端口环路检测【Ruijie(config)#rldp enable //启用rldp功能Ruijie(config)#errdisable recovery interval 120 // 设定故障关闭端口恢复时间为120s Ruijie(config)#interface range fastethernet 0/1-24 //进入下联接口Ruijie(config-if-range)#rldp port loop-detect shutdown-port ////环路检测触发处理方法为关闭端口,防止产生数据包泛洪影响整个网络5、防arp欺骗场景一:静态ip分配方式下防arp*Ruijie(config)#interface FastEthernet 0/1 //进入下联接口Ruijie(config-if)#switchport port-security //打开端口安全功能Ruijie(config-FastEthernet 0/1)#switchport port-security maximum 3 //配置最大MAC地址数Ruijie(config-FastEthernet 0/1)#switchport port-security mac-address //交换机一个端口只能是合法的mac接入Ruijie(config-FastEthernet 0/1)#switchport port-security binding //交换机一个端口只能是合法的IP接入Ruijie(config-FastEthernet 0/1)#switchport port-security bind vlan 10 //交换机端口只能是合法的IP且合法的MAC接入Ruijie(config-if-range)#arp-check //打开ARP检查功能,配合端口安全功能防止ARP欺骗`备注:此场景中,交换机一个端口最大只能接入3台主机,但其中有一台主机是合法保障的。

交换机的基本配置与管理

交换机的基本配置与管理交换机是计算机网络中的重要设备,用于连接多台计算机和其他网络设备,实现数据的传输和网络流量的控制。

正确配置和管理交换机对于保障网络的稳定运行和安全性至关重要。

本文将介绍交换机的基本配置与管理方法,帮助读者更好地了解和应用交换机。

一、交换机的基本配置交换机的基本配置包括设置IP地址、VLAN、端口速率、端口安全等。

以下是具体步骤:1. 设置IP地址:在交换机上配置IP地址,可通过命令行界面或Web界面进行操作。

首先进入交换机的配置模式,然后为交换机的管理接口分配一个IP地址和子网掩码,确保交换机能够与其他设备进行通信。

2. 配置VLAN:VLAN是虚拟局域网的缩写,用于将交换机划分为多个逻辑网络。

在交换机中创建VLAN并将端口划分到相应的VLAN 中,可以实现不同VLAN之间的隔离和通信。

3. 设置端口速率:交换机的端口速率设置决定了数据传输的速度。

根据网络需求和设备性能,可以设置端口的速率,如10Mbps、100Mbps、1000Mbps等。

4. 配置端口安全:通过配置端口安全功能,可以限制交换机上连接的设备数量和MAC地址。

可以设置最大允许连接的设备数目,或者指定允许连接的MAC地址列表,增加网络的安全性。

二、交换机的管理交换机的管理包括监控交换机状态、进行故障排除、更新交换机固件等。

以下是管理交换机的常见方法:1. 监控交换机状态:通过交换机提供的命令行界面或Web界面,可以查看交换机的各项状态信息,如端口的连接状态、数据流量、CPU利用率等。

及时监控交换机的状态,可以发现并解决潜在的问题。

2. 进行故障排除:当交换机发生故障或网络出现问题时,需要进行故障排除。

可以通过查看交换机日志、检查网络连接和配置、使用网络诊断工具等方法,找出问题所在并采取相应的措施解决故障。

3. 更新交换机固件:交换机的固件是指交换机上的操作系统和软件程序。

定期更新交换机的固件可以修复已知的安全漏洞、改进性能和功能,并提供更好的兼容性。

华三接入层交换机需注意配置方法技巧

华三接入层交换机需注意配置方法技巧1.设置管理IP地址:每个接入层交换机都应该设置一个管理IP地址,用于远程登录、管理和监控交换机。

在配置管理IP地址时,需要确保与其他设备在同一网段内,且不与其他设备的管理IP地址冲突。

2. VLAN划分:VLAN(Virtual Local Area Network)是一种将局域网分割成多个虚拟子网的技术,可以提高网络性能和安全性。

在配置华三接入层交换机时,可以根据需求将端口划分到不同的VLAN中,实现物理隔离和数据隔离。

3.端口安全:为了保护网络安全,可以对接入层交换机的端口进行安全配置。

比如,可以配置端口安全策略,限制一些端口只能连接特定设备的MAC地址,防止未授权设备接入网络。

4. STP配置:STP(Spanning Tree Protocol)是一种用于防止环路产生的协议,可以保证网络的稳定性和可靠性。

在配置华三接入层交换机时,可以启用STP并进行相关配置,确保网络拓扑没有环路。

5.速率限制:为了避免网络拥塞和资源滥用,可以对接入层交换机的端口进行速率限制。

可以根据需求设置端口的带宽限制,限制一些端口的最大传输速率。

6. ACL配置:ACL(Access Control List)是一种用于控制网络访问的技术,可以配置访问控制策略,限制一些IP地址或端口的访问。

在配置华三接入层交换机时,可以根据需要配置ACL,实现对网络访问的精细控制。

7. QoS配置:QoS(Quality of Service)是一种用于优化网络性能的技术,可以对网络中的数据流进行优先级和带宽的调度。

在配置华三接入层交换机时,可以配置QoS策略,根据不同的应用需求为数据流分配适当的带宽和优先级。

8.系统备份和恢复:为了防止配置丢失,应该定期进行交换机的系统备份。

在配置华三接入层交换机时,可以备份交换机的配置文件,并设置自动备份和恢复策略,以保障配置的安全性和可靠性。

9.日志和告警设置:为了及时发现和解决网络故障,应该配置交换机的日志和告警功能。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

适用场景:1-24口下联PC用户,25口下联二层网管交换机,26口上联汇聚交换机堆叠环境中,若未指定优先级,则是根据它们的MAC地址(mac小的为主机)来确定谁是主机。

优先级为越大越好,范围1-10。

出场默认为1。

1、系统时间同步:如果客户有使用 ntp/sntp进行全网统一的时间配置的需求,可在设备上做Ruijie(config)#hostname TSG#5750 //给交换机命名Ruijie(config)#sntp enable //首先开启 sntp 服务Ruijie(config)#sntp server 210.72.145.44 //配置服务器IP地址,此为国家授时中心服务器IP 地址Ruijie(config)#sntp interval 36000 // 配置sntp交互的时间间隔若客户无需配置SNTP功能,则配置单台设备系统时间命令如下Ruijie#clock set 20:30:50 3 20 2011 //配置系统时间配置方法:2、系统远程管理规范配置远程登录方式一:采用两级密码方式Ruijie(config)#enable password test4321 //特权密码配置Ruijie(config)#line vty 0 35Ruijie(config-line)#password test //telnet远程登录密码配置Ruijie(config-line)#exitRuijie(config)#service password-encryption //对所配置的密码进行加密方式二:采用用户名密码方式Ruijie(config)#username admin privilege 15 password test4321 //用户名和密码配置Ruijie(config)#line console 0 //进入console口配置模式Ruijie(config-line)#password ruijie //配置console口登录密码Ruijie(config-line)#login //配置console口登录模式Ruijie(config-line)#exitRuijie(config)#line vty 0 35 //进入远程登录接口配置模式Ruijie(config)#login local //启用本地认证模式Ruijie(config)#exitRuijie(config)#service password-encryption //对所配置的密码进行加密SNMP远程管理Ruijie(config)#snmp-server community ycrmyy rw额外安全措施措施一:限制远程管理源地址Ruijie(config)#access-list 99 permit host 192.168.1.100 //配置控制列表,严格限定允许ip Ruijie(config)#line vty 0 35Ruijie(config-line)#access-class 99 in措施二:限制SNMP管理源地址Ruijie(config)#access-list 99 permit host 192.168.1.100 //配置控制列表,严格限定允许ip Ruijie(config)#snmp-server community ruijie rw 99措施三:使用加密管理协议,使用SSH管理,禁用Telnet协议Ruijie(config)#no enable service telnet-server //禁用telnet管理Ruijie(config)#enable service ssh-server //启用SSH管理Ruijie(config)#crypto key generate dsa //设置ssh加密模式Ruijie(config)#line vty 0 35Ruijie(config-line)#transport input ssh //远程登录接口启用SSH管理措施四:使用加密管理协议,使用SNMPv3Ruijie(config)#access-list 99 permit host 192.168.1.100 //配置控制列表,严格限定允许ip Ruijie(config)#snmp-server user ruijie Group1 v3 auth md5Ruijie123 access 99 //启用snmpv3措施五:配置登录警告信息Ruijie(config)#banner login cWarning :Unauthorized access are forbidden!Your behavior will be recorded!c3、设置设备日志记录Ruijie(config)#logging on //启用日志记录功能Ruijie(config)#logging count //打开日志信息统计功能Ruijie(config)#service sysname //在日志报文中添加系统名称Ruijie(config)#log trap debugging //所有级别的日志信息将发给syslog serverRuijie(config)#service sequence-numbers //在日志报文中添加序列号Ruijie(config)#service timestamps debug datetime // 启用debug 信息时间戳,日期格式Ruijie(config)#service timestamps message-type datetime //启用日志信息中的时间戳Ruijie(config)#logging server 172.16.250.10 //将日志信息发送给网络上的Syslog Sever Ruijie(config)#logging file flash:log.txt 1000000 //将日志信息根据指定的文件名创建文件,记录到扩展FLASH上,文件大小会随日志增加而增加,但其上限以配置的max-file-sizeRuijie(config)#logging buffered 40960 //将日志记录到内存缓冲区Ruijie#terminal monitor //允许日志信息显示在VTY 窗口上4、配置下联PC端口环路检测Ruijie(config)#rldp enable //启用rldp功能Ruijie(config)#errdisable recovery interval 120 // 设定故障关闭端口恢复时间为120s Ruijie(config)#interface range fastethernet 0/1-24 //进入下联接口Ruijie(config-if-range)#rldp port loop-detect shutdown-port ////环路检测触发处理方法为关闭端口,防止产生数据包泛洪影响整个网络5、防arp欺骗场景一:静态ip分配方式下防arpRuijie(config)#interface FastEthernet 0/1 //进入下联接口Ruijie(config-if)#switchport port-security //打开端口安全功能Ruijie(config-FastEthernet 0/1)#switchport port-security maximum 3 //配置最大MAC地址数Ruijie(config-FastEthernet 0/1)#switchport port-security mac-address 001a.a900.0001 //交换机一个端口只能是合法的mac接入Ruijie(config-FastEthernet 0/1)#switchport port-security binding 192.168.10.1 //交换机一个端口只能是合法的IP接入Ruijie(config-FastEthernet 0/1)#switchport port-security bind 001a.a900.0001 vlan 10 192.168.10.1 //交换机端口只能是合法的IP且合法的MAC接入Ruijie(config-if-range)#arp-check //打开ARP检查功能,配合端口安全功能防止ARP欺骗备注:此场景中,交换机一个端口最大只能接入3台主机,但其中有一台主机是合法保障的。

静态ip 地址场景要达到完全防止arp主机欺骗和网关欺骗,只能把所有的ip都进行绑定。

因为在实际环境中严格的绑定不太适用,所以常用arp防网关欺骗的命令来达到防止arp网关欺骗目的Ruijie(config-if)#anti-arp-spoofing ip 192.168.10.254 //打开ARP网关检查功能防止ARP网关欺骗场景二:动态ip获取方式下防arpRuijie(config)#ip dhcp snooping //开启dhcp snooping功能Ruijie(config)#ip dhcp snooping verify mac-address //打开源MAC检查功能Ruijie(config)#ip arp inspection vlan 1-10 //Ruijie(config)#interface range GigabitEthernet 0/25-26 //进入上联接口Ruijie(config-if-range)#ip dhcp snooping trust //指定DAI监测的相关VLANRuijie(config-if-range)#ip arp inspection trust //设置DAI信任接口场景三:用supervlan方式防arp欺骗适用场景:二层交换机下联用户都进行二层隔离,每个隔离端口配置一个vlanID,需要三层交换机支持supervlan功能汇聚交换机配置Ruijie(config)#vlan 3Ruijie(config-vlan)#vlan 4Ruijie(config-vlan)#vlan 5Ruijie(config-vlan)#vlan 2Ruijie(config-vlan)#supervlan //配置VLAN2为SuperVLAN模式Ruijie(config-vlan)#subvlan 3,4-5 //配设置VLAN3-5为SuperVLAN2的Sub-VLAN Ruijie(config-vlan)#vlan 4Ruijie(config-vlan)#subvlan-address-range192.168.1.40 192.168.1.49 //配置VLAN4的地址范围为192.168.1.40~49Ruijie(config)#interface range GigabitEthernet 0/25-26 //进入下联接口Ruijie(config-if-range)#switchport mode trunk //配置为trunk口模式接入交换机配置Ruijie(config)#vlan 3Ruijie(config-vlan)#vlan 4Ruijie(config-vlan)#vlan 5Ruijie(config)#interface range fastEthernet 0/1-2 //进入下联PC接口Ruijie(config-if-range)#switchport access vlan 3 //配置为vlan3口模式Ruijie(config)#interface range fastEthernet 0/3-10 //进入下联PC接口Ruijie(config-if-range)#switchport access vlan 4 //配置为vlan3口模式Ruijie(config)#interface range GigabitEthernet 0/25-26 //进入上联接口Ruijie(config-if-range)#switchport mode trunk //配置为trunk口模式6、认证相关配置方式一:802.1x认证(10.x系列)Ruijie(config)#aaa new-model //开启aaa认证开关Ruijie(config)#radius-server host 172.16.8.200 //定义radius认证服务器IP Ruijie(config)#radius-server key 01214242 //配置Radius keyRuijie(config)#aaa authentication dot1x default group radius local none //配置dot1x 认证方法列表Ruijie(config)#dot1x authentication default //开启dot1x 认证功能列表Ruijie(config)#dot1x private-supplicant-only //打开过滤非我司supplicant功能的开关,备注:若使用非锐捷客户端,此功能要关闭Ruijie(config)#dot1x client-probe enable //打开客户端在线探测功能,备注:若使用非锐捷客户端,此功能要关闭Ruijie(config)#aaa accounting network default start-stop group radius //配置记账方法列表Ruijie(config)#dot1x accounting default // 为802.1X应用记账方法列表Ruijie(config)#aaa accounting update //配置记账更新功能Ruijie(config)#aaa accounting update periodic 60 //定义记账更新间隔60分钟Ruijie(config)#dot1x timeout server-timeout 5 //配置RADIUS 服务器的最大响应时间为5sRuijie(config)#aaa authentication login default group radius local //定义设备telnet 登录使用本地认证Ruijie(config)#aaa group server radius default //进入记账服务器default组,用于配置多认证服务器Ruijie(config-gs-radius)#server 172.16.8.200 //定义主记账服务器IPRuijie(config-gs-radius)#server 172.16.8.201 //定义备份记账服务器IPRuijie(config-gs-radius)#exit //退出服务器组配置模式Ruijie(config)#mac-address-table static 00a0.d276.0bfe vlan 106 interface fastEthernet 0/19 //接口下不认证的设置Ruijie(config)#interface range fastEthernet 0/1-24 //进入接入PC用户端口Ruijie(config-if-range)#dot1x port-control auto //端口开启dot1x认证客户端自动分发功能配置(SAM服务器设置好客户端链接位置)Ruijie(config)#dot1x redirect //打开全局客户端下载功能Ruijie(config)#http redirect 172.16.8.200 //设置认证服务器的IP 地址Ruijie(config)#http redirect homepage /su/index.jsp //设置客户端下载的主页链接地址Ruijie(config)#http redirect direct-site 192.168.4.254 arp //将网关IP设为免认证资源范围,并开启arp选项,保证在认证前PC 能完成DNS及ARP请求GSN相关配置Ruijie(config)#security gsn enable //全局开启GSN认证功能Ruijie(config)#security community aaa //配置和SMP服务器的认证 keyRuijie(config)#smp-server host 192.168.10.200 //配置和SMP服务器的ip地址Ruijie(config)#interface fastEthernet 0/24 //进入接入PC用户端口Ruijie(config-if-range)#security address-bind enable //端口开启gsn安全认证方式一:802.1x认证(21系列)Ruijie(config)#aaa authentication dot1x //打开802.1xRuijie(config)#radius-server host 172.16.8.200 //配置认证服务器IP地址Ruijie(config)#aaa accounting server 172.16.8.200 //配置计费服务器IP地址Ruijie(config)#aaa accounting //打开计费Ruijie(config)#aaa accounting update //开启记费更新Ruijie(config)#dot1x client-probe enable //配置hello 功能与生存时间Ruijie(config)#dot1x probe-timer alive 130 //配置设备的Alive IntervalRuijie(config)#radius-server key aaa //配置认证服务器的key 为 test字符串Ruijie(config)#snmp-server community ruijie rw //配置交换机SNMP共同体Ruijie(config)#interface range FastEthernet 0/1-24Ruijie(config-if-range)#dot1x port-control auto //配置交换机上的1-8端口为认证口方式二:web认证1、端口上打开了Web认证后,即使未认证的用户发出的DHCP和DNS报文是可以通过的,不会影响用户获取IP,及域名解析2、由于Web认证必须依靠客户PC能发起HTTP连接,而在进行连接之前,须要能让客户PC获取到DNS 解析的IP地址,以及网关的ARP报文Ruijie(config)#http redirect 192.168.10.250 //配置认证服务器的ip地址Ruijie(config)#web-auth portal key ycrmyy //设置设备与认证服务器进行通信的密钥Ruijie(config)#http redirect homepage http://192.168.10.250:80/ess/webauthservlet //设置认证页面的主页地址Ruijie(config)#snmp-server community test rw// 设置SNMP CommunityRuijie(config)#snmp-server enable traps web-auth //设置设备允许向外发送Web认证的消息,类型包括Trap和InformRuijie(config)#snmp-server host 192.168.10.250 informs version 2c test web-auth //设置发送Web认证消息的目的主机(认证服务器ip)、类型、版本、Community等参数Ruijie(config)#web-auth offline-detect-mode flow //设置基于流量检测用户是否下线Ruijie(config)#http redirect direct-site 192.168.121.254 arp // 设置网关为免认证的网络资源Ruijie(config)#http redirect direct-site 192.168.10.250 arp // 设置重要服务器为免认证的网络资源Ruijie(config)#web-auth direct-host 192.168.20.1 arp //设置交换机下无需认证用户(最大允许配置50个)Ruijie(config)#interface range fastEthernet 0/1-24 //进入接入PC用户端口Ruijie(config-if-range)#web-auth port-control //在端口上启动Web认证功能安全通道配置(备注:和GSN功能冲突,不能同时存在)Ruijie(config)#ip access-list extended saftunnel //配置访问控制列表名Ruijie(config-ext-nacl)#permit udp any eq bootpc any eq bootps //配置允许dhcp请求报文通过Ruijie(config-ext-nacl)#permit ip 192.168.0.0 0.0.255.255 192.168.0.0 0.0.255.255 //配置未认证时允许访问的网段请求报文通过Ruijie(config-ext-nacl)#exitRuijie(config)#security global access-group saftunnel //全局模式下启用安全通道Ruijie(config)#interface fastEthernet 0/24 //进入接入PC用户端口Ruijie(config-if)#security uplink enable //把此接口配置为安全通道例外口认证逃生功能配置(10.x版本)Ruijie(config-if)#radius-server timeout 3 //指定设备重传请求以前等待的时间Ruijie(config-if)#radius-server retransmit 0 // 指定设备在确认 RADIUS 无效以前发送请求的次数Ruijie(config-if)#aaa authentication dot1x default group radius none //配置在无法联系认证服务器时,认证方法列表使用none method方法7、通用安全控制列表Ruijie(config)#ip access-list extended anti_virusRuijie(config-ext-nacl)#deny tcp any any eq 135Ruijie(config-ext-nacl)#deny tcp any any eq 136Ruijie(config-ext-nacl)#deny tcp any any eq 137Ruijie(config-ext-nacl)#deny tcp any any eq 138Ruijie(config-ext-nacl)#deny tcp any any eq 139Ruijie(config-ext-nacl)#deny tcp any any eq 445Ruijie(config-ext-nacl)#deny tcp any any eq 593Ruijie(config-ext-nacl)#deny tcp any any eq 554Ruijie(config-ext-nacl)#deny tcp any any eq 707Ruijie(config-ext-nacl)#deny tcp any any eq 1068Ruijie(config-ext-nacl)#deny tcp any any eq 1080Ruijie(config-ext-nacl)#deny tcp any any eq 2222Ruijie(config-ext-nacl)#deny tcp any any eq 3332Ruijie(config-ext-nacl)#deny tcp any any eq 4444Ruijie(config-ext-nacl)#deny tcp any any eq 5554Ruijie(config-ext-nacl)#deny tcp any any eq 6669Ruijie(config-ext-nacl)#deny tcp any any eq 6711Ruijie(config-ext-nacl)#deny tcp any any eq 6712Ruijie(config-ext-nacl)#deny tcp any any eq 6776Ruijie(config-ext-nacl)#deny tcp any any eq 7000Ruijie(config-ext-nacl)#deny tcp any any eq 9996Ruijie(config-ext-nacl)#deny tcp any any eq 9995Ruijie(config-ext-nacl)#deny tcp any any eq 27665Ruijie(config-ext-nacl)#deny tcp any any eq 16660Ruijie(config-ext-nacl)#deny tcp any any eq 65000Ruijie(config-ext-nacl)#deny tcp any any eq 33270Ruijie(config-ext-nacl)#deny tcp any any eq 39168Ruijie(config-ext-nacl)#deny udp any any eq 135Ruijie(config-ext-nacl)#deny udp any any eq 136Ruijie(config-ext-nacl)#deny udp any any eq 137Ruijie(config-ext-nacl)#deny udp any any eq 138Ruijie(config-ext-nacl)#deny udp any any eq 139Ruijie(config-ext-nacl)#deny udp any any eq 445Ruijie(config-ext-nacl)#deny udp any any eq 1163Ruijie(config-ext-nacl)#deny udp any any eq 1434Ruijie(config-ext-nacl)#deny udp any any eq 5554Ruijie(config-ext-nacl)#deny udp any any eq 1068Ruijie(config-ext-nacl)#deny udp any any eq 31335Ruijie(config-ext-nacl)#deny udp any any eq 27444Ruijie(config-ext-nacl)#permit ip 172.16.0.0 0.0.255.255 any8、端口安全和风暴控制适用场景:交换机下联用户有大量风暴报文涌入情况Ruijie(config)#interface range fastEthernet 0/1-24 //进入接入PC用户端口Ruijie(config-if-range)#storm-control multicast pps 10000 //设置未知名组播报文每秒10000个上限,超过丢弃Ruijie(config-if-range)#storm-control broadcast pps 10000 //设置未知名广播报文每秒10000个上限,超过丢弃Ruijie(config-if-range)#storm-control unicast pps 10000 //设置未知名单播报文每秒10000个上限,超过丢弃Ruijie(config-if-range)#switchport protected //设置为保护口,阻断保护口之间的二层交换但允许保护口之间路由。