简单的基于PLD硬件防火墙毕业设计

毕业设计(浅析个人防火墙的研究)开题报告

毕业论文(设计)开题报告学生姓名方祥专业网络工程班级信息A1111拟选题目浅析个人防火墙选题依据及研究意义随着电脑的广泛普及,计算机用户的“低龄化”和“老年化”两大群体也在逐步壮大。

对于初级用户来说,电脑病毒、流氓软件、黑客纷至沓来……往往令人措手不及。

如何能保证自己的电脑不受侵害,可以放心地浏览网页、聊天和游戏?针对这些最为关注的问题,研究个人防火墙即可使您不再为电脑的安全问题而烦恼。

如果你的电脑不上网,不与外部通信,可以说无需安装个人防火墙,即使中了木马也发挥不出作用。

但一旦进入网络中,最好要安装一套个人防火墙。

除了阻断向外发送密码等私密信息,阻挡外界的控制外,个人防火墙的作用还在于屏蔽来自外界的攻击,如探测本地的信息和一些频繁的数据包流向本地。

此外,如果本机中了一些蠕虫病毒,这些蠕虫会搜索网络中存在的别的主机,把自己成千上万的向洪水一样地发送出去,个人防火墙则能将之拦截,断掉它们的通路。

综上所述我们了解到个人防火墙各的重要性和普遍性。

个人防火墙很好的帮我们保密了自己的个人隐私和商业机密,起到了维护了商场公平的意义和个人的隐私权不被侵犯。

除杀毒软件外个人防火墙可以从一角度加以保护,加以保护方能良好地使我们在网络世界不被入侵。

选题研究现状很多网络初级用户认为只要装了不自带防火墙的杀毒软件酶系统就绝对安全了,这种想法是不对的。

在现今的网络安全环境下,木马,病毒肆虐,黑客攻击频繁,而且各种流氓软件,间谍软件也兴风作浪。

怎样才能让我们的系统保全于如此险恶的万历国环境呢?由于网络的普及,病毒和木马的概念、范畴越来越具有交融性,两者的手段和功能也逐步具有重叠性。

很多病毒把依赖网络传播作为了一个重点,同时它也干点木马的勾当,打开系统共享、截获敏感信息发送等。

而木马实现的最终功能一定是与网络有关的。

木马一定有一个服务端程序,就是在我们受害机器上运行过的。

一类可能是这个程序只是一个卧底,像一个贼一样,记录你的键盘输入,偷取用户信息、敏感文件以及各类密码等,将这些截获的信息发送到事先被配置指定好的邮箱、空间或是其它可以收到信息的地方;木马的另一大类里应外合是它的首要任务,服务端在目标电脑上被运行后,就驻扎下来,等待外界与之响应。

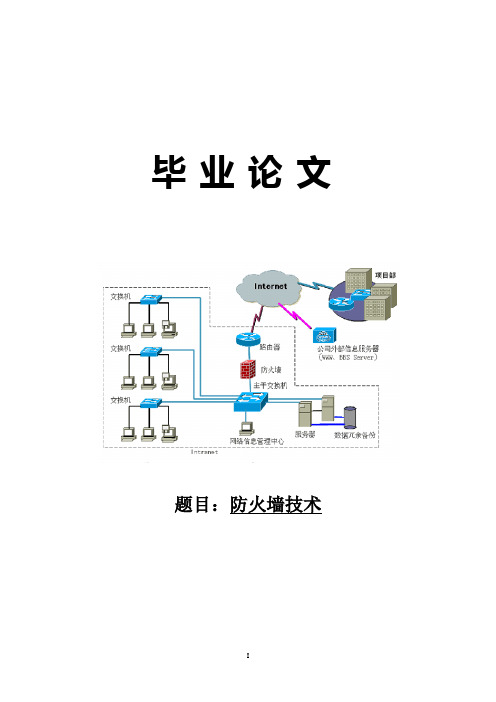

防火墙技术毕业设计论文

毕业论文题目:防火墙技术毕业论文(设计)原创性声明本人所呈交的毕业论文(设计)是我在导师的指导下进行的研究工作及取得的研究成果。

据我所知,除文中已经注明引用的内容外,本论文(设计)不包含其他个人已经发表或撰写过的研究成果。

对本论文(设计)的研究做出重要贡献的个人和集体,均已在文中作了明确说明并表示谢意。

作者签名:日期:毕业论文(设计)授权使用说明本论文(设计)作者完全了解**学院有关保留、使用毕业论文(设计)的规定,学校有权保留论文(设计)并向相关部门送交论文(设计)的电子版和纸质版。

有权将论文(设计)用于非赢利目的的少量复制并允许论文(设计)进入学校图书馆被查阅。

学校可以公布论文(设计)的全部或部分内容。

保密的论文(设计)在解密后适用本规定。

作者签名:指导教师签名:日期:日期:注意事项1.设计(论文)的内容包括:1)封面(按教务处制定的标准封面格式制作)2)原创性声明3)中文摘要(300字左右)、关键词4)外文摘要、关键词5)目次页(附件不统一编入)6)论文主体部分:引言(或绪论)、正文、结论7)参考文献8)致谢9)附录(对论文支持必要时)2.论文字数要求:理工类设计(论文)正文字数不少于1万字(不包括图纸、程序清单等),文科类论文正文字数不少于1.2万字。

3.附件包括:任务书、开题报告、外文译文、译文原文(复印件)。

4.文字、图表要求:1)文字通顺,语言流畅,书写字迹工整,打印字体及大小符合要求,无错别字,不准请他人代写2)工程设计类题目的图纸,要求部分用尺规绘制,部分用计算机绘制,所有图纸应符合国家技术标准规范。

图表整洁,布局合理,文字注释必须使用工程字书写,不准用徒手画3)毕业论文须用A4单面打印,论文50页以上的双面打印4)图表应绘制于无格子的页面上5)软件工程类课题应有程序清单,并提供电子文档5.装订顺序1)设计(论文)2)附件:按照任务书、开题报告、外文译文、译文原文(复印件)次序装订3)其它摘要因特网的迅猛发展给人们的生活带来了极大的方便,但同时因特网也面临着空前的威胁。

Linux防火墙

南京航空航天大学毕业设计技术报告课题名称Linux防火墙目录目录 (2)第一章绪论 (5)1.1防火墙的现状 (5)1.2 Linux防火墙的当前技术 (7)第二章截获网络数据包 (9)2.1 网络数据包的结构 (9)2.2 sniff嗅探的实现 (12)2.3 对嗅探而得到的数据包进行分析 (15)第三章防火墙的过滤规则 (16)3.1过滤规则的基本流程 (16)3.2 实现过滤的ipchain的参数 (18)3.3 所需输入的ipchain命令 (20)第四章防火墙过滤规则的调用 (25)4.1 ip_chian规则链的基本结构 (25)4.2 对规则链调用的实现 (26)第五章总结与展望 (28)致谢 (30)参考文献 (31)摘要本文首先分析了Linux防火墙在当前情况下的重要性及现阶段的主要技术,然后介绍了包过滤防火墙运行的过程:对网络数据包进行截获,对所截获的数据包进行分析,并按照自己设定的过滤规则来决定是接受,拒绝还是禁止这个数据包,从而实现防火墙,最后这篇文章还提出了对未来防火墙的前景和展望。

关键字:包过滤,防火墙,嗅探AbstractThis article first simply analyses the importance of the firewall of Linux and the main technology recently. Then it introduces the running course of the packetfiler firewall: sniff the packet from the Internet and analysis it, decide to accept ,reject or deny the packet according to the filter rules which I make. Thereby achieving the firwall. Finally this article does the further outlook to the firewall and improve.Key word: PacketFilter, Firewall,sniff第一章绪论1.1防火墙的现状防火墙(firewall)是指一个由软件或和硬件设备组合而成,处于企业或网络群体计算机与外界通道(Internet)之间,限制外界用户对内部网络访问及管理内部用户访问外界网络的权限。

防火墙论文,防火墙毕业设计

郑州轻院轻工职业学院专科毕业设计(论文)题目学生姓名专业班级学号系别指导教师(职称)完成时间防火墙在网络安全中的应用摘要随着计算机网络技术的飞速发展,尤其是互联网的应用变得越来越广泛,在带来了前所未有的海量信息的同时,网络的开放性和自由性也产生了私有信息和数据被破坏或侵犯的可能性,网络信息的安全性变得日益重要起来,已被信息社会的各个领域所重视。

本文对目前计算机网络存在的安全隐患进行了分析,阐述了我国网络安全的现状及网络安全问题产生的原因,对我们网络安全现状进行了系统的分析,并探讨了针对计算机安全隐患的防范策略.正是因为安全威胁的无处不在,为了解决这个问题防火墙出现了。

防火墙是网络安全的关键技术,是隔离在本地网络与外界网络之间的一道防御系统,其核心思想是在不安全的网络环境中构造一个相对安全的子网环境,防火墙是实施网络安全控制得一种必要技术。

本文讨论了防火墙的安全功能、体系结构、实现防火墙的主要技术手段及配置等。

关键词网络安全/黑客/病毒/防火墙Firewall Network Security ApplicationABSTRACTWith the rapid development of computer network technology, In particular, the application of the Internet has become more and more extensive, In bringing an unprecedented mass of information at the same time, Open and freely shaped the network also had private information and data have been damaged or the possibility of violations of, Network information security has become increasingly important, has been the information society in all areas of the pie. This article exists on the current computer network security risk was analyzed, elaborated on China's network security and network security status of the causes for our network security status of a systematic analysis, and discusses the security risks for computer preventive strategies.It is precisely because security threats everywhere, the firewall in order to solve this problem emerged. Network security firewall is the key technology is to separate the local network and external networks of a defense system, its core idea is in an insecure network environment to construct a sub-network environment of relative security, the firewall is to implement the network security controls were a necessary technique. This article discusses the firewall security features, architecture, to achieve the main technical means and firewall configuration.key words network security / hacking /virus/ firewall目录1 我国网络安全现状 (1)1.1 研究背景 (1)1.2 研究意义 (1)1.3 计算机网络面临的威胁 (2)1.3.1 网络安全脆弱的原因 (2)1.3.2 网络安全面临的威胁 (2)2 防火墙的安全功能及网络安全的解决方案………………………2.1防火墙所具备的安全功能………………………………………2.2 网络安全的解决方案……..…………………………………….3 防火墙的配置……………………………………………………….3.1防火墙的初始配置……………………………………………3.2过滤型防火墙的访问控制表(ACL)配置…………………3.3双宿主机网关……………………………………………………3.4屏蔽主机网关……………………………………………………3.5屏蔽子网……………………………………………….……………结束语…………………………………………………………………致谢……………………………………………………………………参考文献………………………………………………………………1 我国网络安全现状1.1研究背景据美国联邦调查局统计,美国每年因网络安全造成的损失高达75亿美元。

Bwbxpi计算机网络安全防火墙技术毕业论文.pptx

•路由协议非常敏捷,本身具有平安漏洞,外部网络要探寻内部网络非常简单.例如,在运用FTP协议时,外部服务器简 单从20号端口上与内部网相连,即使在路由器上设置/过渔规则,内部网络的20号端口仍可以由外部探寻.

•路由器上分组过灌规则的设置和归置存在平安的患.对路Ill器中过源规则的设置和配置非常困难,它涉及到规则的 逻辑一样性,作用端n的有效性和规则集的正确性,一般的网络系统管理员难于胜任,加之一旦出现新的协议,管理员就 汨加上更多的规则去限制,这往往会带来许多错误。

可以说基于路由器的防火墙技术只是网络平安的一种应急措施,用这种权宜之计去应付黑客的攻击是非常危急的 ,

用户化的防火墙工具套

为了弥补路由潺防火戕的不足,许多大型用户纷纷要求以特地开发的防火搞系统来爱护自己的网络,从而推动了用 户防火墙,具套的出现.

作为其次代防火墙产品,用户化的防火墙工具套具有以下特征:

•路由器防火播的最大网患是:攻击者可以"假目"地址.由于信息在网络上足以明文方式传送的,照客(HaCker)可 以在网络上伪造窿的路由伯恩欺蹒防火增.

•路由器防火墙的本质缺陷是:由于路由器的主要功能是为网络访问供应动态的、敏捷的路由,而防火墙则要对访 问行为实施静态的、固定的限制,这足一对难以调和的冲突,防火墙的规则设置会大大降低路市器的性能.

Bwbxpi计算机网络安全防火墙技术毕业 论文

生活须要嬉戏,但不能嬉戏人生;生活须要歌舞,但不需醉生梦死;生活须要艺术,但不能投机取巧;生活须 要志气,但不

能鲁莽蛮干;生活须要重复,但不能重蹈覆辙。

••一无名

计算机网络平安防火墙技术毕业论文

防火塔:俅是指建筑物大厦川东防止火灾扩散的隔断墙.从理论JlU1.lnternet防火墙服务也.M于类似的用来防止 外界侵入的,它可以防止Mtemet上的各种危急(病揖、资源盗用等)传播到你的网络内部,而出实上,防火墙并不像 现实生活中的防火焙,它有点像占代守护城池用的护城河,服务于以下多个目的:

毕业论文课程设计防火墙的设计与实现

课程设计报告课程名称计算机网络课题名称1、防火墙技术与实现2、无线WLAN的设计与实现专业计算机科学与技术课程设计任务书一.设计内容:建立为了便于集中认证和管理接入用户,采用AAA(Authentication、Authorization 和Accounting)安全体系。

通过某种一致的办法来配置网络服务,控制用户通过网络接入服务器的访问园区网络,设计内容如下:1.掌握IEEE820.1X和RADIUS等协议的工作原理,了解EAP协议2.掌握HP5308/HP2626交换机的配置、调试方法3.掌握WindowsIAS的配置方法和PAP,CHAP等用户验证方法4.建立一个基于三层交换机的模拟园区网络,用户通过AAA方式接入园区网络问题2:动态路由协议的研究与实现建立基于RIP和OSPF协议的局域网,对RIP和OSPF协议的工作原理进行研究,设计内容如下:1.掌握RIP和OSPF路由协议的工作原理2.掌握HP5308三层交换机和HP7000路由器的配置、调试方法3.掌握RIP和OSPF协议的报文格式,路由更新的过程4.建立基于RIP和OSPF协议的模拟园区网络5.设计实施与测试方案问题3:防火墙技术与实现建立一个园区网络应用防火墙的需求,对具体实施尽心设计并实施,设计内容如下:1.掌握防火墙使用的主要技术:数据包过滤,应用网关和代理服务2.掌握HP7000路由器的配置、调试方法3.掌握访问控制列表ACL,网络地址转换NAT和端口映射等技术4.建立一个基于HP7000路由器的模拟园区网络出口5.设计实施与测试方案问题4:生成树协议的研究与实现建立基于STP协议的局域网,对STP协议的工作原理进行研究,设计内容如下:1.掌握生成树协议的工作原理2.掌握HP5308三层交换机和HP2626交换机的配置、调试方法3.掌握STP/RSTP/MSTP协议的的工作过程4.建立基于STP协议的模拟园区网络5.设计实施与测试方案问题5:无线WLAN的设计与实现建立一个小型的无线局域网,设计内容如下:1.掌握与无线网络有关的IEEE802规范与标准2.掌握无线通信采用的WEP和WPA加密算法3.掌握HP420无线AP的配置方法4.建立基于Windows server和XP的无线局域网络5.设计测试与维护方案二.设计要求:1.在规定时间内完成以上设计内容。

FPGA防火墙系统设计

FPGA防火墙系统设计V2.0目录FPGA防火墙系统设计V2.0 (1)目录 (2)1.系统介绍 (4)1.1系统功能 (4)1.2性能指标 (4)1.3应用环境 (5)1.4开发环境 (6)1.4.1.软件环境 (6)1.4.2.所需硬件平台 (6)1.5开发进度 ................................................................................................... 错误!未定义书签。

2.系统结构图 (7)3.片上系统设计 (9)3.1设计说明 (9)3.2设计截图 (10)3.3设计综合结果 (11)4.系统软件设计 (12)4.1系统初始化 (12)4.2与用户进行交互 (13)4.3软件匹配、流量管理 (13)5.FPGA逻辑模块详细设计 (14)5.1预处理模块(PRE_PRCS_TOP) (14)5.1.1.功能说明 (14)5.1.2.模块框图 (15)5.1.3.模块接口信号定义 (16)5.2流量统计模块(FLOW_STS) (17)5.2.1.功能说明 (17)5.2.2.模块框图 (17)5.2.3.模块接口信号定义 (17)5.3关键字产生模块(KEY_GEN) (18)5.3.1.功能说明 (18)5.3.2.模块框图 (19)5.3.3.模块接口信号定义 (19)5.4CAM接口模块(CAM_IF) (20)5.4.1.功能说明 (20)5.4.2.模块框图 (21)5.4.3.模块接口信号定义 (21)5.5CAM模块(CAM) (22)5.5.1.功能说明 (22)5.5.2.模块框图 (23)5.5.3.模块接口信号定义 (23)5.6包处理模块(DROP) (24)5.6.1.功能说明 (24)5.6.2.模块框图 (24)5.6.3.模块接口信号定义 (24)5.7处理器配置模块(CONF_IF) (26)5.7.1.功能说明 (26)5.7.2.模块框图 (26)5.7.3.模块接口说明 (26)5.8系统寄存器定义 (27)6.仿真测试 (33)7.板上调试 (36)8.工作总结 (38)9.系统应用 (39)10.展望 (40)11.参考文献 (41)1.系统介绍本系统由服务器软件控制平台和fpga硬件处理系统组成,其中fpga硬件处理系统是整个系统的核心部分。

关于基于Linux的防火墙的设计和实现的开题报告

关于基于Linux的防火墙的设计和实现的开题报告基于Linux的防火墙的设计与实现开题报告一、研究背景与意义随着互联网技术的快速发展,网络安全问题日益突出。

防火墙作为网络安全的重要设备,被广泛应用于企业和个人网络中,用以保护网络数据的机密性、完整性和可用性。

Linux作为一种开源的操作系统,因其稳定性和安全性而受到广泛关注。

本课题旨在设计和实现一个基于Linux的防火墙,以提高网络安全性,防止未经授权的访问和数据泄露。

二、研究内容与方法1.研究内容本课题将围绕以下几个方面展开研究:(1)防火墙基本原理:研究防火墙的概念、功能、分类及工作原理,分析现有防火墙技术的优缺点。

(2)Linux系统与网络安全:研究Linux系统的内核特性、网络配置和安全机制,分析Linux系统在网络安全方面的优势。

(3)防火墙设计与实现:根据需求分析,设计并实现一个基于Linux的防火墙。

具体包括:防火墙的体系结构、数据包过滤规则、安全策略、日志与监控等功能。

(4)防火墙性能测试与分析:通过实验和测试,评估防火墙的性能指标,如吞吐量、延迟、丢包率等,并对防火墙的安全性进行评估。

(5)防火墙在现实网络中的应用与优化:将所设计的防火墙应用于实际网络环境中,根据反馈进行优化调整。

2.研究方法本课题将采用以下研究方法:(1)文献综述:收集与防火墙和Linux网络安全相关的文献资料,进行深入分析和归纳。

(2)理论分析:对防火墙的基本原理、Linux系统的内核特性和网络安全机制进行理论分析。

(3)系统设计:根据需求分析和理论分析,设计基于Linux的防火墙系统。

(4)编程实现:采用C/C++语言和Linux系统的API进行编程实现。

(5)实验测试:搭建实验环境,对所设计的防火墙进行性能测试和安全性评估。

(6)结果分析:对实验结果进行分析和讨论,总结优缺点,并提出改进方案。

(7)案例研究:将所设计的防火墙应用于实际网络环境中,收集反馈信息,进行优化调整。

防火墙的设计与配置实验报告(一)

防火墙的设计与配置实验报告(一)防火墙的设计与配置实验报告引言防火墙是网络安全中的重要组成部分,它能够保护网络免受恶意攻击和未经授权的访问。

在本实验报告中,我们将重点讨论防火墙的设计与配置。

设计原则为了确保防火墙的有效性和可靠性,我们应遵循以下设计原则:- 合规性:防火墙的配置和规则设置必须符合相关安全标准和法规要求。

- 防御深度:采用多层次的防护方式,例如网络隔离、访问控制列表(ACL)等,保障网络的安全性。

- 灵活性:防火墙的设计应该具备适应不同网络环境和需求变化的能力。

- 可管理性:防火墙的配置和管理应该简单易行,不影响正常网络运行。

配置步骤以下是防火墙配置的基本步骤:1.定义安全策略:根据实际需求,明确访问控制政策并制定安全规则。

2.确定网络拓扑:了解网络拓扑和通信流量,确定防火墙的位置及其与其他网络设备的连接方式。

3.规划地址空间:分配和规划IP地址、端口和协议。

4.设置访问规则:配置防火墙的访问控制列表(ACL),限制特定IP地址或端口的访问权限。

5.创建安全组:根据需求设定安全组,限制特定IP地址或协议的流量。

6.启用日志记录:开启防火墙日志记录功能,及时发现和应对潜在的安全威胁。

7.测试与验证:经过配置后,进行防火墙功能和安全性的测试与验证。

最佳实践以下是一些防火墙设计与配置的最佳实践:•使用默认拒绝规则:配置防火墙时,优先采用默认拒绝规则来限制访问,只允许必要的和经过授权的流量通过。

•定期审查和更新规则:定期审查现有的安全规则,删除不再需要的规则,并及时更新和添加新的规则以适应网络变化。

•网络监控和入侵检测:与防火墙配套使用网络监控和入侵检测工具,及时监测和响应网络安全事件。

•应用安全补丁和更新:定期更新和应用防火墙设备的安全补丁和软件更新,以关闭已知的漏洞和提高系统的安全性。

结论通过本次实验,我们深入了解了防火墙的设计与配置过程。

只有在遵循合适的设计原则和最佳实践的前提下,才能保障防火墙的有效性和网络的安全性。

(完整版)windows平台下个人防火墙的设计与实现毕业设计

摘要随着互联网的普及,安全问题越来越受到大家的重视。

一个安全良好的网络环境能很好的保护好人们的计算机不受木马和病毒的侵扰,给人们的财产和隐私提供必要的保护。

个人防火墙作为最早出现和最多使用的网络安全产品,以软件的形式存在于计算机与其所连接的网络之间,对流经计算机的未经授权的网络数据包进行监控和阻止,以起到对系统的保护作用。

因此,开发有效的个人防火墙具重要意义。

本文根据个人防火墙的实际需求,首先分析了目前市场上各类防火墙所采用的不同核心过滤技术,结合其优缺点和实现的难易程度,确定了本课题实现所采用的技术并做出相应的阐述。

其次对本课题实现的功能和核心技术进行了详细的介绍,接着对个人防火墙的相关功能进行了介绍和展示,最后对完成本论文中获得的心得体会和经验进行了系统的总结。

本课题中实现个人防火墙所采用的核心过滤技术为Filter-Hook Driver。

核心过滤驱动的开发采用Visual Studio 2010和Windows下的驱动开发工具WDK进行编码和编译,用户层采用C语言进行编写。

用户界面用MFC实现。

本个人防火墙实现了对网络数据包的过滤,管控规则设置和日志功能。

充分考虑了个人防火墙所需的基本功能,操作方便,界面简单友好。

关键词个人防火墙;数据包过滤;Filter-Hook Driver;网络安全AbstractWith the popularity of the Internet, security issues are attention by more and more people. A secure network environment can protect personal computer from Trojans and viruses, and provide necessary protection to people's property and privacy. Personal firewall as the earliest and the most used Network Security toolkit, it exists as software, between a computer and its network. In order to protect the system, personal firewall monitors and prevents network packets which are flowing through the compute and unauthorized. Therefore, the development of an effective personal firewall the current market, combined with the ease of their implementation and relative merits. This topic determined . Secondly the function and the core technology of this project is introduced in detail, then introduces and displays the related functions of a personal firewall, and finally summarizes the feelings and experiences in completing this paper.In this topic, the core filtering technology in realization of personal firewall is adopted by the Filter-Hook Driver.Filter-Hook Driver using Visual Studio 2010 and WDK todevelopment which is a driver development tool under theWindows, Using C language to write user layer. The userinterface use MFC to achieve. This personal firewall achievedthose functions: network packet filtering, control rules set andlogging. Fully considering the basic functions of a personalfirewall, this system is easy to operate and )技术的第四代防火墙。

简易Windows防火墙的设计与实现论文

简易Windows防火墙的设计与实现摘要当今时代是飞速发展的信息时代,计算机与信息处理技术日渐成熟。

随着Internet和计算机网络技术的蓬勃发展,网络安全问题现在已经得到普遍重视。

网络防火墙系统就是网络安全技术在实际中的应用之一。

本设计实现的防火墙采用IP过滤钩子驱动技术,过滤钩子驱动是内核模式驱动,它实现一个钩子过滤回调函数,并用系统提供的IP过滤驱动注册它,IP过滤驱动随后使用这个过滤钩子来决定如何处理进出系统的数据包。

本防火墙由以下几个模块组成:过滤规则添加模块,过滤规则显示模块,过滤规则存储模块,文件储存模块,安装卸载规则模块,IP封包过滤驱动功能模块。

用户只需要通过主界面菜单和按钮就可以灵活地操作防火墙,有效地保护Windows系统的安全。

关键词:防火墙;过滤钩子;过滤驱动;包过滤The Design and Implement of Simple Windows FirewallAbstractThe current era is a rapid development of information age. The technologies of computer and information processing become maturity. With the Internet and computer network technology to be flourishing, network security that has been widely concerned. Firewall system is one of the security technologies that used in the network. This design has implemented a firewall adopting the IP filter-hook driver technology; it’s driven through the kernel mode, the filter-hook callback function has been implemented and the filter-hook driver is registered by the IP filter driver which is provided by system. The IP filter driver uses the filter-hook to handle the data packets in and out. The firewall is composed of the following modules: adding filter rules module, display filter rules module, storage filter rules module, storage file module, installation and unloading rules module, IP packet driver module. Users can finish the operation by using main menu and button and protect the system effectively.Key words: Firewall; Filter-Hook; Filter Driver; Packet Filtering目录论文总页数:21页1 引言 (1)1.1 课题背景 (1)1.2 本课题研究意义 (1)1.3 本课题研究方法 (1)2 防火墙概述 (1)2.1 防火墙的定义 (1)2.2 防火墙的基本策略 (2)2.3 包过滤防火墙 (2)2.3.1 数据包 (2)2.3.2 包过滤防火墙的工作原理 (2)3 开发工具 (3)3.1 V ISUAL C++6.0 (3)3.2 VSS (3)4 防火墙系统构成 (3)4.1需求分析 (3)4.2设计思路 (4)4.3功能模块构成 (4)4.4功能模块介绍 (4)4.4.1 过滤规则添加删除功能模块 (4)4.4.2 过滤规则显示功能模块 (4)4.4.3 过滤规则存储功能模块 (5)4.4.4 文件存储功能模块 (5)4.4.5 文件载入功能模块 (5)4.4.6 安装卸载功能摸块 (5)4.4.7 IP封包过滤驱动功能模块 (5)5 防火墙设计 (5)5.1 程序关键类 (5)5.1.1 应用程序类CFireWallAPP (5)5.1.2 主框架类CMainFrame (5)5.1.3 文档类CFireWallDoc (6)5.1.4 视图类CFireWallView (7)5.1.5 _RuleInfo类 (7)5.2 详细设计 (8)5.2.1 主界面 (8)5.2.2 添加过滤规则 (8)5.2.3 删除过滤规则 (11)5.3 驱动程序设计 (13)5.3.1 简介 (13)5.3.2 结构图 (14)5.3.3 该驱动的优点 (14)5.3.4 本程序的驱动设计 (14)6 程序测试 (16)结论 (18)参考文献 (19)致谢 (20)声明 (21)1引言1.1课题背景防火墙是一种隔离技术,是一类防范措施的总称,利用它使得内部网络与Internet或者其他外部网络之间相互隔离,通过限制网络互访来保护内部网络。

简单防火墙课程设计

简单防火墙课程设计一、课程目标知识目标:1. 了解防火墙的基本概念、分类及作用;2. 掌握简单防火墙的配置与使用方法;3. 理解防火墙在网络安全中的作用及重要性。

技能目标:1. 能够独立完成简单防火墙的配置;2. 能够运用所学知识分析并解决网络安全问题;3. 能够利用防火墙进行基本的网络防护。

情感态度价值观目标:1. 培养学生对网络安全的重视和责任感;2. 激发学生对计算机网络技术的兴趣和热情;3. 培养学生团队协作、共同解决问题的精神。

分析课程性质、学生特点和教学要求,本课程目标针对以下具体学习成果进行设计:1. 学生能够掌握防火墙的基本知识,为后续深入学习网络安全打下基础;2. 学生通过实际操作,提高动手实践能力,增强对网络安全的认识;3. 学生在课程学习中,培养网络安全意识,提高自我保护能力;4. 学生在团队协作中,培养沟通能力,提高解决问题的效率。

二、教学内容1. 防火墙基本概念- 防火墙的定义与功能- 防火墙的分类及特点2. 防火墙工作原理- 包过滤防火墙- 代理防火墙- 状态检测防火墙3. 防火墙配置与管理- 防火墙的基本配置- 防火墙规则设置- 防火墙日志管理4. 防火墙应用案例- 家庭/学校网络安全防护- 企业网络安全防护- 防火墙在云计算中的应用5. 实践操作- 使用软件防火墙进行基本配置- 搭建简单防火墙实验环境- 分析并解决网络安全问题教学大纲安排如下:1. 引入防火墙基本概念,让学生了解防火墙的分类及作用;2. 讲解防火墙工作原理,使学生理解防火墙的运行机制;3. 通过防火墙配置与管理的学习,使学生掌握防火墙的使用方法;4. 分析防火墙应用案例,让学生了解防火墙在实际环境中的应用;5. 安排实践操作,提高学生的动手能力,巩固所学知识。

教学内容与课本紧密关联,涵盖防火墙的基础知识、配置和应用,旨在帮助学生建立完整的网络安全知识体系。

三、教学方法1. 讲授法- 对于防火墙的基本概念、工作原理等理论知识,采用讲授法进行教学,以便学生系统地掌握防火墙的基础知识;- 讲授过程中注重启发式教学,引导学生思考防火墙的作用及其在现实生活中的应用。

详解用Linux+Iptables构建防火墙实例

详解用Linux+Iptables构建防火墙实例前言用Linux+iptables做防火墙具有很高的灵活性和稳定性(老兄我的防火墙自从做了之后还一直没有重启过),但安装和设定起来比较麻烦,而且容易出错,本文旨在用为公司做防火墙的实例,让大家对Linux+iptables做防火墙的安装和配置有一个大致的了解,希望能起到抛砖引玉的作用。

系统环境与网络规化先了解一下公司的环境,公司利用2M ADSL专线上网,电信分配公用IP为218.4.62.12/29,网关为218.4.62.13 ,公司有电脑五十多台,使用DHCP,IP是192.168.2.XXX,DHCP Server建在iptables Server上;另公司有一电脑培训中心,使用指定固定IP,IP为192.168.20.XXX,为了更加快速的浏览网页,我们架了一台Squid Server,所有电脑通过Squid Server浏览网页,公司还另有一台WEB Server+Mail Server+Ftp Server。

其IP为218.4.62.18。

以上电脑和服务器要求全架在防火墙内。

我们规化如下:Iptables Server上有三块网卡,eth0上加有二个IP,218.4.62.14和218.4.62.18。

其中218.4.62.14为共享上网,218.4.62.18为WEB Server专用,Eth1的IP为192……168.2.9;为了使培训中心PC与公司PC之间互不访问,所以直接从Iptables Server接到Switch-B,eth2接至Switch-A,连接培训中心PC和Squid Server, Web Server。

网络规化好了后,就开始装服务器了,Iptables Server 用的系统为Redhat Linux V7.3。

在装服务器时要注意选上防火墙的安装包。

IPTABLES基础Iptables语法:Iptables [-t TABLE] ACTION [PATTERN] [-j TARGET]TABLE:有filter,nat,mangle;若无指定,预设为filter table.ACTION(对Chains执行的动作):ACTION 说明-L Chain 显示Chain中的所有规则-A Chain 对Chain新增一条规则-D Chain 删除Chain中的一条规则-I Chain 在Chain中插入一条规则-R Chain 替换Chain中的某一条规则-P Chain 对Chain设定的预设的Policy-F Chain 清除Chain中的所有规则-N Chain 自订一个Chain-X 清除所有的自订ChainCHAINS:Iptables 有五条默认的Chains(规则链),如下表:Chains 发生的时机PREROUTING 数据包进入本机后,进入Route Table前INPUT 数据包通过Route Table后,目地为本机OUTPUT 由本机发出,进入Route Table前FORWARD 通过Route Table后,目地不是本机时POSTROUTING 通过Route Table后,送到网卡前PATTERN(设定条件部份):参数内容说明-p Protocol 通讯协议,如tcp,udp,icmp,all等……-s Address 指定的Source Address为Address-d Address 指定的Destination Address为Address-I Interface 指定数据包进入的网卡-o Interface 指定数据包输出的网卡-m Match 指定高级选项,如mac,state,multiport等……TARGET(常用的动作):TARGET 说明ACCEPT 让这个数据包通过DROP 丢弃数据包RETURN 不作对比直接返回QUEUE 传给User-Space的应用软件处理这个数据包SNAT nat专用:转译来源地址DNAT nat专用:转译目地地址MASQUERADE nat专用:转译来源地址成为NIC的MACREDIRECT nat专用:转送到本机的某个PORT用/etc/rc.d/init.d/iptables save可在/etc/sysconfig/中产生一iptables 文件,大家可以看到,它有三个*号开始的行,其每一个以*号开始的行对应一个table,以COMMIT表示此table 的结束。

linux防火墙的设计与实现_毕业设计

Linux防火墙的设计与实现Linux防火墙的设计与实现摘要随着Internet的飞速发展,网络已是人类生活不可缺少的重要成分,信息时代给人类的生活带来极大便利的同时,也对人类的生活造成了破坏,日益突出的信息安全问题也越来越引起大家的注意,公共数据的安全问题日益成为人们关注的焦点,而防火墙作为最早出现的网络安全产品也是目前最基本最有效的信息安全防护手段,正日益受到用户和研发机构的青睐,得到公司和个人的广泛应用。

经过详细调查,考虑到现有硬件设备的限制,因包过滤防火墙的优势更明显,速度快且效率高,功能强大,不耗内存,并可对数据进行细致的控制,自己设定过滤规则,方便测试。

在保证满足实验要求的环境下又能尽可能地简化了实验环境,因此本论文实现的是基于主机设计的防火墙配置系统,故只需要一个联网的主机加虚拟机即可进行实验测试。

所以最终选择在Linux环境下基于netfilter/iptables防火墙设计技术实现包过滤型软件防火墙的设计与应用。

关键字:Linux;防火墙设计;安全策略;包过滤;Linux防火墙的设计与实现Linux system network security ——Design and Implement The PersonalFirewall of LinuxABSTRACTMany of the current firewall products, and its features are very strong, but for small applications, individual prices are high, and in the size of the pplication firewall products can choose not many. Therefore, to design a suitable ersonal firewall with packet filtering is necessary.The design is first carried out on the netfilter framework of overall understanding, and then construct their own in the framework of a filter rule, followed in the netfilter based personal firewall for the detailed planning, disCussed the personal firewall in the importance of the current network , and research significance. For this design, made three features: Firstly, to achieve the filter rules; II: combination with a database of historical information for analysis. Third: to combine with the log, you can analyze the current problems. Resolved at this stage only the first target, the other two goals are to be continued. The first objective of the implementation process is: First, set up their own filtering rules, in this filter rule, use the hook function to hook to take an external packet filter rules set by their own than on; followed up function by their own set up filtering rules to the system kernel, the rest is to start filtering. Through the detailed design of filter rules, with some combination of databases and logs to make this personal firewall is more perfect, more powerful. Through the design of personal firewall, reaching some of the content filtering information purposes.Keywords:Device drivers; firewall; security policy; packet filtering;Linux防火墙的设计与实现目录1 绪论 ·····························································································错误!未定义书签。

简单的防火墙设计课程设计

简单的防火墙设计课程设计一、课程目标知识目标:1. 学生理解防火墙的基本概念,掌握防火墙的类型与工作原理;2. 学生掌握简单防火墙配置与管理的方法;3. 学生了解网络安全的层次结构,理解防火墙在网络安全中的重要性。

技能目标:1. 学生能够运用所学知识设计简单的防火墙规则;2. 学生能够通过实验操作,完成防火墙的基本配置;3. 学生能够分析并解决简单的网络安全问题。

情感态度价值观目标:1. 学生培养对网络安全的关注和意识,增强信息保护的责任感;2. 学生培养团队协作精神,学会在团队中沟通交流、共同解决问题;3. 学生通过实际操作,体验成功的喜悦,激发学习网络安全的兴趣。

课程性质:本课程为计算机网络技术课程的一部分,侧重于实践操作,旨在让学生在实际操作中掌握防火墙的相关知识。

学生特点:学生为高中二年级学生,具备一定的计算机网络基础,对新鲜事物充满好奇,喜欢动手实践。

教学要求:结合学生特点,注重理论与实践相结合,以学生为主体,引导他们主动探索、积极思考,培养实际操作能力。

在教学过程中,将目标分解为具体的学习成果,便于教学设计和评估。

二、教学内容1. 防火墙基础概念:防火墙的定义、作用、类型;2. 防火墙工作原理:包过滤、状态检测、应用代理等;3. 防火墙配置与管理:规则设置、策略配置、日志管理等;4. 网络安全层次结构:物理层、网络层、传输层、应用层;5. 防火墙在实际应用中的案例分析:家庭、企业、校园等场景;6. 实践操作:使用模拟软件进行防火墙配置与测试。

教学大纲:第一课时:防火墙基础概念及类型介绍第二课时:防火墙工作原理及网络安全层次结构第三课时:防火墙配置与管理方法第四课时:案例分析与实践操作指导第五课时:实践操作与成果展示教学内容安排与进度:1. 前两课时:学习防火墙基础概念、工作原理及网络安全层次结构;2. 第三课时:学习防火墙配置与管理方法,进行实际操作演示;3. 第四课时:分析防火墙在实际应用中的案例,指导学生进行实践操作;4. 第五课时:学生完成实践操作,进行成果展示与交流。

Linux防火墙设计与实现

Linux防火墙设计与实现随着网络技术的不断发展,网络安全问题也日益凸显。

防火墙作为网络安全的重要组成部分,能够有效地保护网络免受未经授权的访问和攻击。

在Linux系统中,防火墙的设计与实现具有重要的意义。

本文将从以下几个方面探讨Linux防火墙的设计与实现。

防火墙是一种位于网络边界的路由器或交换机,它可以根据预先定义的规则允许或拒绝数据包的传输。

防火墙的主要目的是防止未授权访问和攻击,从而保护内部网络免受外部网络的威胁。

开放源代码:Linux防火墙使用开放源代码,这使得用户可以灵活地根据需求进行定制和修改。

性能优越:Linux防火墙具有出色的性能,可以满足各种规模网络的需求。

可定制性强:Linux防火墙可以根据实际需求进行定制,包括规则、策略和安全级别等。

安全性高:Linux防火墙具有良好的安全性,能够防止各种网络攻击。

基于IPtables的防火墙:IPtables是Linux发行版中最常用的防火墙工具之一,它可以通过配置规则来控制网络数据包的传输。

基于Netfilter的防火墙:Netfilter是Linux内核中的一个网络协议栈,它可以与IPtables协同工作,提供更高效和灵活的防火墙功能。

确定需求:在设计与实现Linux防火墙之前,需要明确网络环境的需求。

例如,需要保护的数据中心、服务器和工作站等。

确定安全策略:根据需求制定相应的安全策略,例如禁止未授权访问、禁止非法操作等。

配置防火墙:根据需求和安全策略,配置IPtables或Netfilter来控制数据包的传输。

例如,可以配置规则来允许或拒绝某个IP、端口或协议的访问。

测试防火墙:在完成配置后,需要对防火墙进行测试以验证其是否能够满足需求和安全策略。

可以使用模拟攻击或实际网络环境来进行测试。

监控和维护:在正式部署防火墙后,需要定期监控和维护防火墙以保障其正常运行。

同时,也需要定期更新防火墙规则和策略以应对新的威胁和攻击。

Linux防火墙作为网络安全的重要组成部分,具有开放源代码、性能优越、可定制性强和安全性高等优势。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

- - -..目录第一章绪论1引言1课题设计介绍2第二章防火墙介绍32.1 什么是防火墙及防火墙的作用32.2 防火墙的架构42.3防火墙的技术实现42.4 防火墙的特点5第三章硬件防火墙63.1硬件防火墙的基本功能63.2防火墙实现基础原理83.2.1 包过滤防火墙93.2.2 应用网关防火墙103.2.3 状态检测防火墙113.2.4 复合型防火墙12第四章网络防火墙的硬件实现134.1网络防火墙的硬件结构134.1.2 USB2.0接口芯片CY7C68013144.2 TCP/IP协议栈在UCOSII下的实现15第五章利用PLD做一个硬件防火墙165.1MAX+PLUSⅡ软件安装和使用165.1.1概述165.2 MAX+PLUSⅡ设计硬件防火墙程序实例195.2.1 设计程序部分195.2.2波形仿真部分21结束语22致谢24参考文献25第一章绪论引言随着现代科学技术的迅猛发展,能源问题、环境问题的日益成为人民所关注的问题。

在电子科学领域也在以前所未有的革新速度,向着功能多样化,体积最小化、功耗最低化的方向迅速发展。

现代电子产品在设计上有了新的突破:大量使用大规模的可编程逻辑器件,以提高产品的性能,缩小产品的体积,降低产品的消耗;广泛使用现代计算机技术,以提高电子设计的自动化程度,缩短开发周期,提高产品的竞争力。

CPLD就是这样一个例子,PLD技术的发展,将大量复杂电路缩小到一块小芯片上实现原来电路的功能。

课题设计介绍本设计就以硬件防火墙的实现为主要内容,简单介绍各类防火墙的实现,应用、及功能。

然后就PLD为设计实例来具体说明硬件防火墙的原理实现。

1、就硬件防火墙而言,一般具备一下的基本功能要求:(1) 当设置的特真码与输入的代码相同时输出就按照防火墙的功能对其处理。

(2) 当设置的特真码与输入的代码不同时输出原代码。

2、对PLD设计硬件防火墙的要求:(1) 能在MAX+ PLUS II平台上设计硬件代码,并编译通过。

(2) 用仿真能实现防火墙的基本功能。

第二章防火墙介绍2.1 什么是防火墙及防火墙的作用防火墙是指设置在不同网络(如可信任的企业内部网和不可信的公共网)或网络安全域之间的一系列部件的组合。

它是不同网络或网络安全域之间信息的唯一出入口,能根据企业的安全政策控制(允许、拒绝、监测)出入网络的信息流,且本身具有较强的抗攻击能力。

它是提供信息安全服务,实现网络和信息安全的基础设施。

随着网络规模的扩大和开放性的增强,网络上的很多敏感信息和XX数据将受到很多主动和被动的人为攻击。

一种解决办法是为需要保护的网络上的每个工作站和服务器装备上强大的安全特征(例如入侵检测),但这几乎是一种不切合实际的方法,因为对具有几百个甚至上千个节点的网络,它们可能运行着不同的操作系统,当发现了安全缺陷时,每个可能被影响的节点都必须加以改进以修复这个缺陷。

另一种选择就是防火墙(Firewall),防火墙是用来在安全私有网络(可信任网络)和外部不可信任网络之间安全连接的一个设备或一组设备,作为私有网络和外部网络之间连接的单点存在。

防火墙是设置在可信任的内部网络和不可信任的外部网络之间的一道屏障,它可以实施比较广泛的安全策略来控制信息流,防止不可预料的潜在的入侵破坏. DMZ外网和内部局域网的防火墙系统。

2.2 防火墙的架构防火墙产品的三代体系架构主要为:第一代架构:主要是以单一cpu作为整个系统业务和管理的核心,cpu有x86、powerpc、mips等多类型,产品主要表现形式是pc机、工控机、pc-box或risc-box等;第二代架构:以np或asic作为业务处理的主要核心,对一般安全业务进行加速,嵌入式cpu为管理核心,产品主要表现形式为box等;第三代架构:iss(integrated security system)集成安全体系架构,以高速安全处理芯片作为业务处理的主要核心,采用高性能cpu发挥多种安全业务的高层应用,产品主要表现形式为基于电信级的高可靠、背板交换式的机架式设备,容量大性能高,各单元及系统更为灵活。

2.3防火墙的技术实现从Windows软件防火墙的诞生开始,这种安全防护产品就在跟随着不断深入的黑客病毒与反黑反毒之争,不断的进化与升级。

从最早期的只能分析来源地址,端口号以及未经处理的报文原文的封包过滤防火墙,后来出现了能对不同的应用程序设置不同的访问网络权限的技术;近年来由ZoneAlarm等国外知名品牌牵头,还开始流行了具有未知攻击拦截能力的智能行为监控防火墙;最后,由于近来垃圾插件和流氓软件的盛行,很多防火墙都在考虑给自己加上拦截流氓软件的功能。

综上,Windows软件防火墙从开始的时候单纯的一个截包丢包,堵截IP和端口的工具,发展到了今天功能强大的整体性的安全套件。

2.4 防火墙的特点一般防火墙具备以下特点:1、控制对特殊站点的访问,广泛的服务支持:通过将动态的、应用层的过滤能力和认证相结合,可实现浏览器、HTTP服务器、FTP等。

2、提供监视Internet安全和预警的方便端点,对私有数据的加密支持,保证通过Internet进行的虚拟私人网络和商务活动不受损坏。

3、客户端认证只允许指定的用户访问内部网络或选择服务,过滤掉不安全服务和非法用户。

4、反欺骗:欺骗是从外部获取网络访问权的常用手段,它令数据包像是来自网络内部。

防火墙能监视这样的数据包并扔掉它们。

5、C/S模式和跨平台支持:能使运行在一平台的管理模块控制另一平台的监视模块。

6、保护:保护网络免受对电子服务的攻击。

第三章硬件防火墙硬件防火墙是指把防火墙程序做到芯片里面,由硬件执行这些功能,能减少CPU的负担,使路由更稳定。

网络级防火墙一般根据源、目的地址做出决策,输入单个的IP 包。

一台简单的路由器是“传统的”网络级防火墙,因为它不能做出复杂的决策,不能判断出一个包的实际含意或包的实际出处。

现代网络级防火墙已变得越来越复杂,可以保持流经它的接入状态、一些数据流的内容等等有关信息。

许多网络级防火墙之间的一个重要差别是防火墙可以使传输流直接通过,因此要使用这样的防火墙通常需要分配有效的IP地址块。

网络级防火墙一般速度都很快,对用户很透明。

3.1硬件防火墙的基本功能防火墙的基本功能防火墙系统可以说是网络的第一道防线,因此一个企业在决定使用防火墙保护内部网络的安全时,它首先需要了解一个防火墙系统应具备的基本功能,这是用户选择防火墙产品的依据和前提。

一个成功的防火墙产品应该具有下述基本功能:防火墙的设计策略应遵循安全防X 的基本原则——“除非明确允许,否则就禁止”;防火墙本身支持安全策略,而不是添加上去的;如果组织机构的安全策略发生改变,可以加入新的服务;有先进的认证手段或有挂钩程序,可以安装先进的认证方法;如果需要,可以运用过滤技术允许和禁止服务;可以使用FTP和Telnet等服务代理,以便先进的认证手段可以被安装和运行在防火墙上;拥有界面友好、易于编程的IP过滤语言,并可以根据数据包的性质进行包过滤,数据包的性质有目标和源IP地址、协议类型、源和目的TCP/UDP端口、TCP包的ACK位、出站和入站网络接口等。

如果用户需要NNTP(网络消息传输协议)、XWindow、HTTP和Gopher等服务,防火墙应该包含相应的代理服务程序。

防火墙也应具有集中的功能,以减少SMTP服务器和外界服务器的直接连接,并可以集中处理整个站点的电子。

防火墙应允许公众对站点的访问,应把信息服务器和其他内部服务器分开。

防火墙应该能够集中和过滤拨入访问,并可以记录网络流量和可疑的活动。

此外,为了使日志具有可读性,防火墙应具有精简日志的能力。

虽然没有必要让防火墙的操作系统和公司内部使用的操作系统一样,但在防火墙上运行一个管理员熟悉的操作系统会使管理变得简单。

防火墙的强度和正确性应该可被验证,设计尽量简单,以便管理员理解和维护。

防火墙和相应的操作系统应该用补丁程序进行升级且升级必须定期进行。

正像前面提到的那样,Internet每时每刻都在发生着变化,新的易攻击点随时可能会产生。

当新的危险出现时,新的服务和升级工作可能会对防火墙的安装产生潜在的阻力,因此防火墙的可适应性是很重要的。

3.2防火墙实现基础原理防火墙通常使用的安全控制手段主要有包过滤、状态检测、代理服务。

下面,我们将介绍这些手段的工作机理及特点。

包过滤技术是一种简单、有效的安全控制技术,它通过在网络间相互连接的设备上加载允许、禁止来自某些特定的源地址、目的地址、TCP端口号等规则,对通过设备的数据包进行检查,限制数据包进出内部网络。

包过滤的最大优点是对用户透明,传输性能高。

但由于安全控制层次在网络层、传输层,安全控制的力度也只限于源地址、目的地址和端口号,因而只能进行较为初步的安全控制,对于恶意的拥塞攻击、内存覆盖攻击或病毒等高层次的攻击手段,则无能为力。

状态检测是比包过滤更为有效的安全控制方法。

对新建的应用连接,状态检测检查预先设置的安全规则,允许符合规则的连接通过,并在内存中记录下该连接的相关信息,生成状态表。

对该连接的后续数据包,只要符合状态表,就可以通过。

这种方式的好处在于:由于不需要对每个数据包进行规则检查,而是一个连接的后续数据包(通常是大量的数据包)通过散列算法,直接进行状态检查,从而使得性能得到了较大提高;而且,由于状态表是动态的,因而可以有选择地、动态地开通1024号以上的端口,使得安全性得到进一步地提高。

代理服务型防火墙,代表某个专用网络同互联网进行通讯的防火墙,类似在股东会上某人以你的名义代理你来投票。

当你将浏览器配置成使用代理功能时,防火墙就将你的浏览器的请求转给互联网;当互联网返回响应时,代理服务器再把它转给你的浏览器。

代理服务器也用于页面的缓存,代理服务器在从互联网上下载特定页面前先从缓存器取出这些页面。

内部网络与外部网络之间不存在直接连接。

代理服务器提供了详细的日志和审计功能,大大提高了网络的安全性,也为改进现有软件的安全性能提供了可能。

但会降低网络性能,所以在一般情况下都不使用。

3.2.1 包过滤防火墙包过滤防火墙一般在路由器上实现,用以过滤用户定义的内容,如IP地址。

包过滤防火墙的工作原理是:系统在网络层检查数据包,与应用层无关。

这样系统就具有很好的传输性能,可扩展能力强。

但是,包过滤防火墙的安全性有一定的缺陷,因为系统对应用层信息无感知,也就是说,防火墙不理解通信的内容,所以可能被黑客所攻破。

图4.1 包过滤防火墙工作原理图3.2.2 应用网关防火墙应用网关防火墙检查所有应用层的信息包,并将检查的内容信息放入决策过程,从而提高网络的安全性。

然而,应用网关防火墙是通过打破客户机/服务器模式实现的。

每个客户机/服务器通信需要两个连接:一个是从客户端到防火墙,另一个是从防火墙到服务器。