密码学基本概念共46页文档

[课件]第2讲 密码学的基本概念和理论基础PPT

![[课件]第2讲 密码学的基本概念和理论基础PPT](https://img.taocdn.com/s3/m/c96e9c1b376baf1ffc4fadc0.png)

20

(3)公元前50年,著名的恺撒大帝发明了一种密码叫做恺 撒密码。在恺撒密码中,每个字母都与其后第三位的字母 对应,然后进行替换。如果到了字母表的末尾,就回到开 始,如此形成一个循环。当时罗马的军队就用恺撒密码进 行通信。 恺撒密码明文字母表:A B C D E F G … X Y Z 恺撒密码密文字母表:D E F G H I J …A BC 26个字符代表字母表的26个字母,从一般意义上说,也可 以使用其它字符表,一一对应的数字也不一定要是3,可 以选其它数字。

3. 密码系统

一个好的密码系统应满足: 系统理论上安全,或计算上安全(从截获的密文或已知 的明文-密文对,要确定密钥或任意明文在计算上不可行 ); 系统的保密性是依赖于密钥的,而不是依赖于对加密体 制或算法的保密; 加密和解密算法适用于密钥空间中的所有元素; 系统既易于实现又便于使用。

第2阶段:常规现代密码学,从1949年到1975年。

标志:1949年Shannon发表的《保密系统的信

息理论》一文。信息论为对称密码系统建立了理 论基础,从此密码学成为一门科学。

以及《破译者》的出版和美国数据加密标准DES

的实施,标志着密码学的理论与技术的划时代的 革命性变革,宣布了近代密码学的开始。

明文X 加密机 密文Y

原来的明文X

解密机

单钥密码的加密、解密过程

8

双密钥系统又称为非对称密码系统或公开密钥系统。双密钥 系统有两个密钥,一个是公开的,用K1表示,谁都可以使 用;另一个是私人密钥,用K2表示。

K1 明文X 加密算法 密文Y K2 解密算法

原来的明文X

双钥密码的加密、解密过程

双密钥系统的主要特点是将加密和解密密钥分开。即用公 开的密钥K1加密消息,发送给持有相应私人密钥K2的人, 只有持私人密钥K2的人才能解密;而用私人密钥K2加密的 消息,任何人都可以用公开的密钥K1解密,此时说明消息 来自持有私人密钥的人。前者可以实现公共网络的保密通 信,后者则可以实现对消息进行数字签名。

密码学基本概念

密码学起源

❖ 密码是通信双方按约定的法则进行信息特殊变换的 一种重要保密手段。依照这些法则,变明文为密文, 称为加密变换;变密文为明文,称为解密变换。

❖ 17世纪,英国著名的哲学家弗朗西斯·培根在他 所著的《学问的发展》一书中最早给密码下了定义, 他说,“所谓密码应具备三个必要的条件,即易于 翻译、第三者无法理解、在一定场合下不易引人生 疑。”

2021/6/16

11

密码学起源

❖ 公元前1世纪古罗马凯撒大帝时代曾使用过一种“代替 式密码”,在这种密码中,每个字母都由其后的第三 个字母(按字母顺序)所代替。这种代替式密码直到 第二次大战时还被日本海军使用。

❖ 公元前4世纪前后,希腊著名作家艾奈阿斯在其著作 《城市防卫论》中就曾提到一种被称为“艾奈阿斯绳 结”的密码。它的作法是从绳子的一端开始,每隔一 段距离打一个绳结,而绳结之间距离不等,不同的距 离表达不同的字母。

6月1日启用新版本。这就使盟国破译人员有充分的时间更

透彻地破解JY25b。5月27日,山本的作战命令已基本上

被破译,美国太平洋舰队司令尼米兹海军上将发布作战计

划,将3艘航空母舰部署在敌舰不可能侦察到的海域,战

斗打响时也以突然攻击的方式打击日军的突击舰队。6月4

日,日军4艘巨型航空母舰在一日之内相继被炸沉.从此

密码学基本概念

2021/6/16

1

保密通信

2021/6/16

2

保密通信的功罪

❖ 100年前,1894年的中日甲午海战,中国惨败, 其本质是由于清政府的腐败,但其中一个重要 的具体原因,是日方在甲午战争前就破译了清 政府使用的密电码。日方破译的电报多达一百 余则,对清政府的决策、海军的行踪等了如指 掌,因而日方不仅在海战中取得了胜利,还迫 使清政府签订“马关条约”,割让辽东半岛、 台湾及澎湖列岛,赔偿军费白银2亿两。

密码学基本概念

近代密码学

20世纪初到1949年: ▪ 主要标志是机械密码/机电密码,用机电代替手 工。 ▪ 近代密码体制是用机械或电动机械实现的,最 著名的就是转轮机(Rotor Machine)。

8

转轮机 Germany: ENIGMA(1919)

转轮密码机ENIGMA, 由Arthur Scherbius于 1919年发明。在二次世 界大战期间, Enigma曾 作为德国陆、海、空三军 最高级密码机。

21

加密 vs.解密

加密(Encryption):将明文变换为密文的过程。

▪ 把可懂的语言变换成(人类/机器)不可懂的语言。

解密(Decryption):由密文恢复出原明文的过程。

▪ 加密的逆过程 ▪ 即把不可懂的语言变换成可懂的语言。

明文

密文

加密算法

密文

明文

解密算法

密

密

钥

钥

加密和解密算法的操作通常都是在一组密钥的控制下进 行的,分别称为加密密钥(Encryption Key) 和解密密钥 (Decryption Key)。

Polygram Substitution cipher 多表代替密码

Monoalphabetic Substitution cipher Ployalphabetic Substitution cipher

6

举例:密码广播

❖代替?置换?

❖测试:余则成接受广播 呼叫所使用的密码本是()

▪A 红楼梦 ▪B 朱子家训 ▪C 蝴蝶梦 ▪D 康熙字典

19

密码通信模型

非法 主动攻击 入侵者

被动攻击 窃听者

M’

C’

明文 M

加密器 (Encrypter)来自C=EK1(M)E

网络信息安全-密码学基本概念

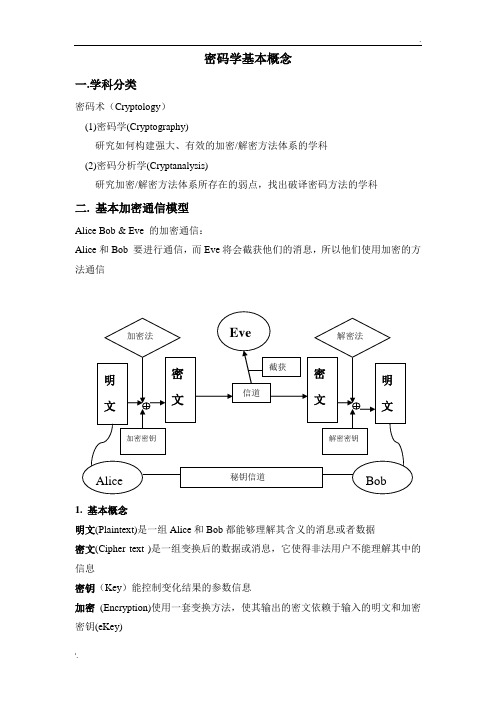

密码学基本概念一.学科分类密码术(Cryptology)(1)密码学(Cryptography)研究如何构建强大、有效的加密/解密方法体系的学科(2)密码分析学(Cryptanalysis)研究加密/解密方法体系所存在的弱点,找出破译密码方法的学科二. 基本加密通信模型Alice Bob & Eve 的加密通信:Alice和Bob 要进行通信,而Eve将会截获他们的消息,所以他们使用加密的方法通信1. 基本概念明文(Plaintext)是一组Alice和Bob都能够理解其含义的消息或者数据密文(Cipher text )是一组变换后的数据或消息,它使得非法用户不能理解其中的信息密钥(Key)能控制变化结果的参数信息加密(Encryption)使用一套变换方法,使其输出的密文依赖于输入的明文和加密密钥(eKey)解密(Decryption)使用一套变换方法,使其输出的明文依赖于输入的密文和解密密钥(dKey)用符号表示加密:Cipher text = Encryption (Plaintext, eKey)解密:Plaintext = Decryption (Cipher text, dKey)2. 体系划分以加密密钥和解密密钥的关系来划分为体系:1。

如果加密密钥(eKey)和解密密钥(dKey)相同,或者实质上相同,这样的加密体系称为单钥或对称密钥体系2。

如果加密密钥(eKey)和解密密钥(dKey)不相同,或者很难从其中一个密钥推导出另一个密钥,这样的加密体系称为双钥或非对称密钥体系三. 实例1 对称密钥在经典加密方法中使用两种类型进行变换:(1)换位法(Permutation cipher / Transposition cipher):明文中的每个字母或符号没有改变,但它们在密文中的位置进行了重新排列。

经典换位加密法(2)替换法(Substitution cipher):将明文中每个字母、数字、符号按一定规则替换成另外一个符号。

密码学基本概念

在密钥Ke的控制下将明文M加密成密文C:

C=E(M, Ke ) 而解密算法D在密钥Kd的控制下将密文解出 同一明文M。

M=D(C, Kd)= D(E(M, Ke), Kd)

攻击者

干扰 人为攻击

加

明 M 密C

文

算

法

信C 道

解

密M 明

算

文

法

Ke

Kd

密钥 空间

加密钥

统计分析攻击在历史上为破译密码作出 过极大的贡献。许多古典密码都可以通过 统计分析而破译。

3)数学分析攻击

所谓数学分析攻击是指密码分析者针对加 密算法的数学依据通过数学求解的方法来 破译密码。

为了对抗这种数学分析攻击,应当选用 具有坚实数学基础和足够复杂的加密算法。

六、密码学的理论基础

⑴ 香农信息论 ①从信息在信道传输中可能受到攻击,引入密码理论; ②提出以扩散和混淆两种基本方法设计密码; ③阐明了密码系统,完善保密,理论保密和实际保密

尽量多的密文位中;理想情况下达到完备性。 ②混淆(confusion):使明文、密钥和密文之间的关系复杂

化。 ⑶ 迭代与乘积 ①迭代:设计一个轮函数,然后迭代。 ②乘积:将几种密码联合应用。

八、Байду номын сангаас码学的一些结论

① 公开设计原则:密码的安全只依赖于密钥的保密,不 依赖于算法的保密;

② 理论上绝对安全的密码是存在的:一次一密; ③ 理论上,任何实用的密码都是可破的; ④ 我们追求的是计算上的安全。 ⑤计算上的安全:使用可利用的计算资源不能破译。

三、密码体制

1、密码体制(Cryptosystem)的构成

密码体制由以下五部分组成: ①明文空间M:全体明文的集合 ②密文空间C:全体密文的集合 ③密钥空间K:全体密钥的集合,K=<Ke,Kd> ④加密算法E:一组由MC的加密变换 ⑤解密算法D:一组由CM的解密变换。解密变

密码学重要知识点总结

密码学重要知识点总结一、密码学的基本概念1.1 密码学的定义密码学是一门研究如何保护信息安全的学科,它主要包括密码算法、密钥管理、密码协议、密码分析和攻击等内容。

密码学通过利用数学、计算机科学和工程学的方法,设计和分析各种密码技术,以确保信息在存储和传输过程中不被未经授权的人所获得。

1.2 密码学的基本原理密码学的基本原理主要包括保密原则、完整性原则和身份认证原则。

保密原则要求信息在传输和存储过程中只能被授权的人所获得,而完整性原则要求信息在传输和存储过程中不被篡改,身份认证原则要求确认信息发送者或接收者的身份。

1.3 密码学的分类根据密码的使用方式,密码学可以分为对称密码和非对称密码两种。

对称密码是指加密和解密使用相同的密钥,而非对称密码是指加密和解密使用不同的密钥。

1.4 密码学的应用密码学广泛应用于电子商务、金融交易、通信、军事、政府和企业等领域。

通过使用密码学技术,可以保护重要信息的安全,确保数据传输和存储的完整性,以及验证用户的身份。

二、密码算法2.1 对称密码对称密码是指加密和解密使用相同的密钥。

对称密码算法主要包括DES、3DES、AES 等,它们在实际应用中通常用于加密数据、保护通信等方面。

对称密码算法的优点是加解密速度快,但密钥管理较为困难。

2.2 非对称密码非对称密码是指加密和解密使用不同的密钥。

非对称密码算法主要包括RSA、DSA、ECC等,它们在实际应用中通常用于数字签名、密钥交换、身份认证等方面。

非对称密码算法的优点是密钥管理较为方便,但加解密速度较慢。

2.3 哈希函数哈希函数是一种能够将任意长度的输入数据映射为固定长度输出数据的函数。

哈希函数主要用于数据完整性验证、密码存储、消息摘要等方面。

常见的哈希函数包括MD5、SHA-1、SHA-256等。

2.4 密码算法的安全性密码算法的安全性主要由它的密钥长度、密钥空间、算法强度和密码破解难度等因素决定。

密码算法的安全性是密码学研究的核心问题,也是密码学工程应用的关键因素。

第4讲 密码学的基本概念和基本编码技术PPT课件

C:敌手

密码学要解决的第一个基本问题:

信息的机密性问题-----能解决信息的传输保密

和存储保密问题。

(2)对抗主动攻击的技术:认证技术 添加认证码 检验认证码

A:信源

B:信宿

(1)发方的身份; (2)收方的身份; (3)内容的真伪;

C:敌手

消息已经可以 识别真伪

(4)时间的真伪

密码学 要解决的第二个基本问题:

信息的真实性认证问题(能检测出主动攻击)

(3)对抗抵赖的技术 ----互不信任双方的认证问题 ---例: 如果我收到你给我的一份定货合同或者 电子借款收据,但是: ----事后你不承认这份定货合同怎么办? ----谁来裁决这份定货合同的真伪?

密码学要解决的第三个基本问题: ---- 承诺的不可否认性问题.

(3) 知道密钥的概率分布规律 ; (3) 明文空间 M

(4) 知道所有可能的破译方法 !

(4) 密文空间 C (5) 密M → C

(1) 我们不能保证敌手得不到这些信息!

---- 绝对不能赌!

(2) 如果在这么优越的条件下仍不可破译,

说明密码算法在实际中将会更加安全!

公证机关、 法官、法律

(3)对抗抵赖的技术 ----互不信任双方的认证问题 ----

添加认证码 检验认证码

A:信源 承诺

B:信宿

C:敌手

要求:添加认证码 后能让所有人都可

识别承诺的真伪

密码学的基本目标就是解决信息安全的

三个基本安全需求,即: (1)信息的机密性保证;

由加密算 法完成

(2)信息的真实性认证;

即使计算能力再增加10亿倍(109),也需 要1011年,即一千亿年,才可能将所有可能密 钥测试一遍。

现代密码学:密码学的基本概念

现代密码学第一讲密码学的基本概念信息与软件工程学院第一讲密码学的基本概念信息安全的基本属性什么是密码学密码算法的分类密码学的作用和地位信息安全的基本任务甲乙丙信息安全的基本属性•机密性(Confidentiality)⏹保证信息为授权者使用而不泄漏给未经授权者。

⏹别人“看不到”或“看不懂”•认证(Authentication)⏹消息认证,保证消息来源的真实性⏹身份认证,确保通信实体的真实性⏹证明“你就是你”•完整性(Integrity)⏹数据完整性,未被未授权篡改或者损坏⏹系统完整性,系统未被非授权操纵,按既定的功能运行⏹信息没有被“动过”信息安全的基本属性(续)•不可否认性(Non-repudiation)•要求无论发送方还是接收方都不能抵赖所进行的传输•可靠性(Reliability)•特定行为和结果的一致性•可用性(Availability)•保证信息和信息系统随时为授权者提供服务,而不要出现非授权者滥用却对授权者拒绝服务的情况。

•可控性(Controllability)•授权实体可以控制信息系统和信息使用的特性•审计(Accountability)•确保实体的活动可被跟踪第一讲密码学的基本概念信息安全的基本属性什么是密码学密码算法的分类密码学的作用和地位什么是密码学?•密码学能做什么?•机密性:如何使得某个数据自己能看懂,别人看不懂•认证:如何确保数据的正确来源,如何保证通信实体的真实性•完整性:如何确保数据在传输过程中没有被删改•不可否认性:如何确保用户行为的不可否认性•功能如何实现•算法•协议密码算法基本概念•明文——要处理的数据•密文——处理后的数据•密钥——秘密参数•加密函数:或•解密函数:或密码算法(续)•密码算法需求:•需求1:可逆——算法的使用者可以将密文恢复成明文•需求2:不可逆——敌手无法将密文恢复成明文•秘密参数——密钥•密码算法实际上是一个带有秘密参数的函数。

•知道秘密参数,求逆非常容易•不知道秘密参数,求逆是不可行的保密通信系统模型加密器()m E c k 1=()c D m k 2=解密器信源M 接收者搭线信道(主动攻击 )搭线信道(被动攻击 )非法接入着密码分析员(窃听者)1K 密钥源2K 密钥源密钥信道m c 'm c m '1k 2k 公开信道第一讲密码学的基本概念信息安全的基本属性什么是密码学密码算法的分类密码学的作用和地位密码算法的分类(续)按照功能分类加密算法:用于机密性解决方案杂凑函数:用于完整性解决方案数字签名:用于认证和不可否认性密码算法的分类按照密钥的使用方式不同分类对称密钥密码: 加密密钥与解密密钥相同如:分组密码,流密码非对称密钥密码体制:加密密钥与解密密钥不同如:公钥加密,数字签名第一讲密码学的基本概念信息安全的基本属性什么是密码学密码算法的分类密码学的作用和地位为什么需要密码学?“密码技术”是保障信息安全的基本技术•现代密码在社会中的广泛应用因特网发送*******PASSWORD(密钥)·本人身份认证·网上交易的加密和认证·保证文件不被篡改的电子签名·电子邮件加密(PGP: Pretty Good Privacy密码学在信息安全中的地位。

第二章 密码学概述

为m个字符的小段,也就是说,每一小段是m个字符的 串,可能的例外就是串的最后一小段不足m个字符。加 密算法的运算同于密钥串和明文串之间的移位密码,每 次的明文串都使用重复的密钥串。解密同于移位密码的 解密运算。

维吉尼亚密码

例子:令密钥串是gold,利用编码规则,这个

密钥串的数字表示是(6, 14, 11, 3)。明文串

第二章主要内容

基本概念

密码体制及其分类

古典密码算法

学科定义和内容

密码学(Cryptology)是研究信息系统安全保密

的科学,是对信息进行编码实现隐蔽信息的一

门学问 信息安全就是利用密码学中提供的算法实现信 息在存储、传输、处理等过程中不被损坏的一 门学问

区别:一个是研究算法,一个是研究协议

为可能

相关技术的发展主要包括三个标志性成果

1949年Shannon的“The Communication Theory of Secret Systems” 1967年David Kahn的《The Codebreakers》

1971-73年IBM Watson实验室的Horst Feistel等几篇 技术报告

第三阶段其它成果

除了提出公钥加密体制外,在对称算法方面也

有很多成功的范例

1977年DES正式成为标准

80年代出现“过渡性”的“Post DES”算法,如

IDEA、RCx、CAST等 90年代对称密钥密码进一步成熟 Rijndael、 RC6、 MARS、Twofish、Serpent等出现 2001年Rijndael成为DES的替代者,被作为高

例如:明文为:proceed meeting as agreed

网络信息安全-密码学基本概念

网络信息安全-密码学基本概念网络信息安全密码学基本概念在当今数字化的时代,网络信息安全变得至关重要。

我们在网络上进行交流、购物、工作等各种活动,大量的个人隐私和重要数据在网络中传输和存储。

为了保护这些信息不被未经授权的访问、篡改或窃取,密码学应运而生。

密码学就像是一把神奇的钥匙,为我们的网络世界提供了安全的保障。

密码学是一门研究如何隐藏和保护信息的学科,它涉及到数学、计算机科学和通信等多个领域。

简单来说,密码学的主要任务就是将明文(即原始的、未加密的信息)转换为密文(经过加密处理后的信息),使得只有拥有正确密钥的人才能将密文还原为明文。

让我们先来了解一下密码学中的几个基本概念。

首先是加密算法。

加密算法是一种用于对明文进行加密操作的规则或方法。

就像一个魔法公式,它按照特定的步骤和规则将明文转化为密文。

常见的加密算法有对称加密算法和非对称加密算法。

对称加密算法使用相同的密钥进行加密和解密,比如 AES(高级加密标准)算法。

这种算法的优点是加密和解密速度快,但密钥的分发和管理比较困难。

非对称加密算法则使用一对密钥,即公钥和私钥。

公钥可以公开,用于加密信息,而私钥只有持有者知道,用于解密信息。

RSA 算法就是一种常见的非对称加密算法。

其次是密钥。

密钥是加密和解密过程中至关重要的元素。

它就像是打开密码锁的密码,只有拥有正确的密钥,才能正确地对密文进行解密。

密钥的安全性和保密性直接关系到整个加密系统的安全性。

如果密钥被泄露,那么加密的信息就可能被破解。

然后是数字签名。

数字签名是一种用于验证消息来源和完整性的技术。

它类似于我们在纸质文件上的手写签名,但在数字世界中,它是通过特定的算法生成的。

发送方使用自己的私钥对消息进行处理,生成数字签名。

接收方可以使用发送方的公钥来验证数字签名的有效性,从而确认消息的来源和完整性。

接下来是哈希函数。

哈希函数是一种将任意长度的输入数据映射为固定长度输出的函数。

它具有单向性,即从输出很难反推出输入。

1-密码学基本概念

根据加密机制的不 同,此操作不一定 可实现

23

密码体制的分类

从加密钥与解密钥是否相等划分:

⑴ 传统密码:

Ke = Kd

⑵ 公开密钥密码:

Ke ≠ Kd ,且由Ke 不能计算出 Kd ;

传统密码 体制

传统密码 体制

传统密码 体制(单钥、对称密码)

单钥体制中,加密密钥和解密密钥是相同的 (可互推算),系统的保密性取决于密钥的 安全性。有两大课题: 如何产生满足保密要求的密钥? 如何将密钥安全可靠地分配给通信对方? 包括密钥产生、分配、存储、销毁等多方面 的问题,统称密钥管理。

密码体制(Cryptosystem)的构成

攻击者 M 加 密 算 法 Ke 加密钥 C C 解 密 算 法 Kd 解密钥 M

明 文

信 道

明 文

安全信道

密钥 K=<Ke , Kd>

ke = kd

?

ke = kd 对称密码 加密密钥=解密密钥=K 加密函数:EK(M) = C 解密函数:DK(C) = M DK(EK(M) ) = M EK(DK(M) ) = M

10

Example 3

问题:有4个外表完全相同的硬币,其中3 个重量完全一样,有一个重量不相同的伪 币,用无砝码的天平,试问要做多少次的 比较,可以找到这枚伪币并鉴别伪币轻重?

11

Example 3

解:事件V为找出伪币,可能有8个结论,他们是等概率, 故 H(V)= log28 事件Ui为每次天平称的结果 H(Ui)= log23 令Ak=U1U2U3…Uk为连续用k次天平的事件, ∴ k最少为2次 只用2次比较可以解决 Example 3中的问题吗?

37