一种新颖的代码保护系统的设计与FPGA实现_毛文娟

基于FPGA的IRIG-B码解码器设计

( S c h o o l o f E l e c t r o n i c E n g i n e e i r n g ,X i d i a n U n i v e r s i t y,X i ’ a n 7 1 0 0 7 1 ,C h i n a )

关键 词

I R I G —B码 ;解码 ;毛 刺 T N 7 6 4 文献标识码 A 文章编号 1 0 0 7— 7 8 2 0 ( 2 0 1 5 ) 0 5—0 3 9— 0 4

中 图分 类 号

De s i g n o f a n I RI G- B De c o d e r Ba s e d o n F P GA

a 叶技 2 0 1 5 年 第 2 8 卷 第 5 期

El e c t r o ni c Sc i .& Te c h ./M a y .1 5. 2 01 5

Байду номын сангаас

d o i :1 0 . 1 6 1 8 0 / j . c n k i . i s s n l 0 0 7— 7 8 2 0 . 2 0 1 5 . 0 5 . 0 1 2

Abs t r a c t To s o l v e t h e p r o b l e m o f l o w d e c o d i n g a c c u r a c y a n d p o o r wo r k i n g s t a b i l i t y o f a n I RI G— B d e c o d e r b a s e d o n t h e s i n g l e c h i p mi c r o c o mp u t e r ,t h i s p a p e r d e s c ib r e s a n I RI G- B d e c o d i n g h a r d wa r e i mp l e me n t a t i o n b a s e d o n F P ・ GA. I n t h e p r o c e s s o f i mp l e me n t a t i o n, e mp h a s i s i s p u t o n a n a l y z i n g a n d p r o c e s s i n g bu r r s i n t r o d u c e d b y t h e I RI G— B c o d e s i g n 1. T a h e i n f l u e n c e o n t h e s t a b i l i t y o f t h e s y s t e m c a u s e d b y b u rs i s t h o r o u g h l y e l i mi n a t e d b y t h e me t h o d o f

FPGA设计及应用(第二版)

一、封面二、版权书名FPGA设计及应用(第二版)丛书名--标准书号ISBN 7-5606-1132-X/TP·0574编目分类TP332.1作者褚振勇齐亮田红心高楷娟译者--责任编辑曹昳臧延新开本16 开印张28.75 张字数684 千字页数450 页版次2002年7月第1版2006年12月第2版2006年12月第4次印刷初版时间2002年7月本印次2006年12月定价35.00 元三、内容简介本书系统介绍了有关可编程逻辑器件的基本知识以及相关软件的使用方法,讲述了FPGA电路设计的方法和技巧,并给出了设计实例。

本书主要内容包括:FPGA设计概述;Altera可编程逻辑器件;VHDL硬件描述语言;QuartusⅡ6.0集成环境介绍;Altera器件配置与调试;QuartusⅡ中的宏模块;FPGA设计中的基本问题和FPGA电路设计实例。

本书内容全面,取材新颖,叙述清楚,理论联系实际,突出实用特色,并使用大量图表说明问题,便于读者对内容的理解和掌握。

本书既可用作高等工科院校电子与通信类各专业高年级本科生和研究生相关课程的教材和参考书,又可作为广大电子设计人员的设计参考书或使用手册。

四、第二版前言自本书第一版出版以来,FPGA器件的结构及规模飞速发展,设计开发软件不断更新,应用领域也日益扩大。

为了满足广大读者和设计人员的需求,本书在第一版的基础上,结合最新的软硬件资料,对书中各章节的内容进行了全面的更新和修订。

全书共分为8章。

第1章分析了可编程逻辑器件的结构特点、基本设计方法和设计流程。

第2章重点介绍了Altera公司各个系列器件的特点、结构及功能。

第3章介绍了VHDL硬件描述语言。

第4章详细介绍了Altera可编程逻辑器件开发软件QuartusⅡ的安装和使用方法。

第5章主要讲述Altera公司可编程逻辑器件的配置方式和调试技术。

第6章主要讲述QuartusⅡ集成设计环境中的宏模块及其应用。

基于Q-Coder算术编码器的IP核设计

基于Q-Coder算术编码器的IP核设计

毛文娟;王建立;张孝三

【期刊名称】《计算机工程》

【年(卷),期】2006(032)021

【摘要】设计了一种实现算术编码的集成电路IP核,可用于下一代静止图像压缩标准JPEG2000编码系统中.采取易于硬件实现的二进制算术编码算法,分析了该IP 核的各个模块和时序,在ModelSim软件中进行了功能仿真,在QuartusⅡ软件中完成了综合以及布局布线,并在自行设计的一块FPGA的PCI开发板上进行了验证和性能分析.实验结果表明,对相同的图像进行编码,该IP核的处理时间仅为软件处理时间的41%.该文的研究对于JPEG2000在实际中的应用有着重要的意义.

【总页数】3页(P255-257)

【作者】毛文娟;王建立;张孝三

【作者单位】上海工程技术大学高职学院,上海,200437;上海工程技术大学高职学院,上海,200437;上海工程技术大学高职学院,上海,200437

【正文语种】中文

【中图分类】TP3

【相关文献】

1.基于VHDL的哈夫曼编码器IP核设计 [J], 商亮;林莉

2.基于VHDL的哈夫曼编码器的IP核设计 [J], 商亮;林莉

3.基于VHDL的哈夫曼编码器的IP核设计 [J], 林莉;刘延伸

4.Q-Coder算术编码器的VHDL实现 [J], 毛文娟;王建立;张孝三

5.基于IP核的加油机编码器芯片设计 [J], 陈逆;张春;赵岩;王敬超;杨昆

因版权原因,仅展示原文概要,查看原文内容请购买。

2013年第六届全国大学生信息安全竞赛决赛名单

2013年第六届全国大学生信息安全竞赛决赛名单发布时间:2013年07月15日团队名称作品名称队长【QxxC】Dream 中小型网站智能安全检测系统祁鑫207 软件行为可信性分析工具高一为369加油基于rfid加密的无线传感器网络检测平台张超4_1 基于android手机软件认证的U盘锁系统孙贤鲁5DM 基于上下文安全策略的eID系统陈键9_1_6 基于计算机视觉的敏感目标屏蔽技术王长健aapt APK保镖董浩Activation 基于Zigbee的无线双因子认证刘宇琦Andriod铠甲卫士无懈可击--基于Windows的Apk安全行为检测系统胡洋洋AndroidEatsApple Android下基于SM2和分形的语音隐秘通信系统李平ANGRY BIRDS 基于移动设备主动式网络安全防护系统高天建ASDL 基于DCT域的分类乐种隐写及隐写分析对抗平台程彤beet 密文图像可逆隐藏系统李乔Blues 基于二维码的物流业个人信息隐私保护方案设计袁泉CodeNova 基于蓝牙NFC的防泄露密码使用管理系统严志涛CSKY 基于内核监控及过滤规则的网站防护系统池阳deepblue 基于HDFS的云存储用户数据自销毁系统吕伟栋DMA 细粒度安全档案分发使用平台魏明伟DreamPioneer 基于移动终端NFC的安全防伪票务系统荆瑜琳DroidOrion 基于行为的Android恶意软件自动化分析与检测系统康文丹FAG 面向Android智能手机的可认证拍照系统曹晋其Fighters 基于行为的隐私保护系统叶延婷FightS 基于智能手机的门禁系统张庆阳fireeye 网络图片盲检测与图文一致性分析于茜Flyme 快递隐私信息安全流转系统田傲宇FTD 基于Android数据泄露动态监控系统傅坦坦Future 基于入侵检测的网络攻击行为特征研究李钊Hello Kitty 异常网络行为检测及屏蔽黄莹HERE WE GO 基于人脸识别的WLAN安全通信系统盛家伦Hooker 基于行为特征的网络诈骗嫌疑人追踪系统郭磊IMAGINARY 芯锁—基于ARM的通用型移动存储数据保护系统李钟麒IRIS 基于多秘密分享视觉密码的多级访问控制系统刘航IScuit 浏览器安全工具箱方昉just do IT 面向监控视频篡改的被动检测系统杨婧Just_Try 基于多因素综合评定方法的反钓鱼系统贾岩L4 基于行文特征的互联网作者识别工具李嘉艺Lightning Android隐私信息云安全存储系统王杰M.K 安全隐私保护中心张曙天Miracle Creator 面向智能手机的语音安全通信系统肖一凡MISS 基于交互内容的Android智能手机的恶意软件检测系统王优楠myway 基于重力感应、NFC技术的移动终端安全认证系统周梦来NEUIS 矿井物联网信息安全系统陈钰文nf 基于netFPGA的智能高速入侵防御系统李艺颖NGIL 基于服务器端HTML行为检测的主动式Web应用防火墙施鹭豪Openflow-builer 基于Openflow的SDN操作系统安全性增强孙庆鑫OPTIMUS 微博炒作账户识别系统王煦中Over the Cloud 面向云存储的安全电子医疗系统吴桐Precursors EzPay——基于NFC的移动支付令牌王越Random 基于GSM的网站后台管理页面的可访问性控制李亚威SCU_Geek 极刻2D-Android二维码安全检测与隐私保护系统达铖SecurityProtocol 基于智能取证的法评系统赵帅skyfall 基于电力载波的信息安全传输系统陈旦Sphinx 基于云计算的微博敏感信息挖掘系统吕若尘SYS 基于文件保护的企业防泄密系统刘思超Team 基于鼠标行为的身份认证系统李明洁Teamwork 面向云环境的网络动态取证系统彭杨华TIS 面向移动设备的入侵检测系统田勋tjrouter 基于内网的轻量级智能检测与防护系统杨阳TJUT信息安全二队分布式网络安全事件监控系统韩非寒Virtaint Vif-Sentry :一种面向云环境的安全可感知信息流防护系统石翔VoixSecurity 基于文本无关说话人识别技术的门禁安全系统武文斌WeCode 基于移动电子商务敏感数据保护系统杨万坤WiZard WoodY 基于人体特征识别的隐私保护系统赵明XSS_Spider 基于Fuzzing技术以及网络爬虫技术的XSS漏洞检测系统霍天龙XTUquantum 量子聊天保密通信系统的设计与模拟实现孙南南YJLW6 云计算环境下的高效密文检索协议鞠瑞ZZLT 基于透明加解密的涉密文档管理及主动泄密防护系统钟敏安全你我他基于NFC的安全认证和云环境同步系统彭婷安全云存储小组蓝盾云存储安全系统俞艺涵白菜基于粒度控制的位置隐私保护系统陈超不吃草的牛基于Android平台的手机安全软件设计与实现郭广亮草木的清淡基于LDA的网络舆情情感分析张丛旭超级代码加密协议逆向分析系统林小兵川大极客安卓短信安全助手刘海龙创意之星基于手机令牌和短距离通信技术的身份认证系统唐西铭点子团云环境下基于属性的可分级视频无线共享访问控制系统魏鑫燏电路知识产权保护小组基于VLSI的电路知识产权保护系统赵搏文电心基于安卓平台的心电信号身份识别及追踪系统刘保君公安大学11网安基于可信第三方的公有云平台的数据安全存储方案吴羽翔杭电信安协会小组智能安保检测告警系统高鑫航天之盾基于USB Key的数据库细粒度加解密技术赵仁呵呵恶意代码自动脱壳分析系统户振江会安信息安全技术小组基于Android的安全包裹签收系统初志晖基于免疫的网络威胁察觉系统团队基于免疫的网络威胁察觉系统魏广民基于手写签名的手机身份认证团队基于手写签名的手机身份认证技术研究与实现丛琳计网无前面向移动平台的信息密保系统:手机保险箱的设计与实现张啸宇静塞小组基于本地化云的文件分割存储系统杨超决战四川!!基于凭据隐藏的简单密码认证系统俞昕空工大基于windows ce移动平台的涉密设备状态信息监控系统罗方豪跨越十年基于体感的扩展身份认证系统杨晨快乐四人行电子刺青——基于文档内容的安全标记物理绑定系统张祎矿大信安基于Android手机的巡检系统薛良勇蓝天之鹰基于NFC技术的手机安全支付系统郭啸黎明星云黎明星云-无线仿冒AP检测系统熊文彬猎鹰出击骨干网络“路由地震”的监测、定位与重现章阳梦之队安全加固的NFC无线通信连接加速系统周翱隆南阳理工学院一队基于智能化自学习方式的入侵检测防护系统管亚洲宁工卫士应用于动态心电监测的自动身份识别系统卢阳七杯茶基于LKM的智能终端文件透明加解密系统杨昕雨岐山塘密钥生成器密钥和真随机器生成器的研究与实现黄东亮千里冰封基于加权统计特征的防测漏系统易广军三个臭皮匠“机”不可失——基于蓝牙检测的android手机防盗系统陆泽超三人行基于云存储的可加密搜索方案的研究与设计何智灵少先队Cookies的管理与安全防护苑中梁胜利之队轻量级RFID双向通信认证与协议沈恒丰实用加密芯片的PA安全性评测系统实用加密芯片的PA安全性评测系统孙伟晋守护者基于击键特征的动态身份认证系统赵培钧首都师大安全卫队视频安全传输系统的关键技术研究与实现韩子威曙光基于蓝牙的公众信息安全发布系统徐杨四叶草基于Android的手机防护系统韩水玲天道酬勤基于虚拟化环境的并行恶意代码检测系统温志渊天天向上基于android的新型防盗防骚扰的智能隐私保护系统徐津文天之交女基于感知哈希的在线发表论文版权保护系统李娇团队名称基于击键压力和RGB的新一代动态密码系统舒程珣拓荒牛基于眼球追踪与面部认证的涉密文档阅读器许纪钧王的队伍边疆省份社会稳定分析系统罗宇祺西电团队基于系统重构和语义视图的安卓恶意代码分析引擎黄超西电信息安全011031 基于用户行为特征的移动终端新型身份认证系统温凯西通传奇基于Honeyd的嵌入式主动型防火墙魏巍小红帽隐藏数字签名的可信二维码设计卢明林信安后生基于Android平台手掌静脉识别技术朱潇信息安全之声基于声纹识别和语音识别的网络游戏账号身份认证系统林珑星期三基于图像分色思想的文件分割寄生隐藏贾正荣朽木基于MD5算法的未知病毒行为监测系统李忠福夜隼摆渡木马检测系统设计与实现谷雷鹰击长空基于网络回声的跳板监测刘臻影子传说面向云存储的密文搜索系统孟祥宇勇者无敌基于Windows的物理内存取证分析系统王伟尤里克基于位置服务中位置隐私的群组加密保护系统徐伟邮子队基于静脉识别的校园无卡消费系统马啸预言者队Web环境的安全防护与黑色产业分析系统刘小垒云锁队云计算环境下安全共享的网络硬盘系统吕丽君植物园基于内容的网络垃圾邮件过滤系统严磊智能手机防盗系统团队基于Android平台智能手机防盗系统黄曦追梦基于代码混淆算法的应用软件保护技术郭亚奇追梦深蓝物联网感知层视觉密码统一身份认证系统闻彦齐。

利用FPGA的IRIG-B码解码新方法

利用FPGA的IRIG-B码解码新方法秦娟;徐月超;李琨【期刊名称】《信号处理》【年(卷),期】2015(031)012【摘要】时间统一是现代航天和常规武器试验靶场的重要组成部分,本文提出了一种兼顾准确度和实时性的解码方法.该方法根据IRIG-B码的信号特征,设计了一种新的解码算法.根据脉冲宽度调制波形在寄存器中预设数值,将IRIG-B码和移位寄存器进行移位比对,识别码字以及解析时间信息;根据起始标志信息特点预设111111110011111111移位比对,触发秒脉冲并输出1 pps信号.使用ModelSim 进行了仿真,并下载到在Xilinx的XC3S1000芯片上实现.实验测试结果,秒脉冲触发误差小于20 ns.本文提出的方法具有精度高、简单实用、效率高等优点,具有较强的抗干扰性.【总页数】4页(P1654-1657)【作者】秦娟;徐月超;李琨【作者单位】天津理工大学电子信息工程学院薄膜电子与通信器件重点实验室,天津300384;天津理工大学电子信息工程学院薄膜电子与通信器件重点实验室,天津300384;天津理工大学电子信息工程学院薄膜电子与通信器件重点实验室,天津300384【正文语种】中文【中图分类】TP317【相关文献】1.基于FPGA的IRIG-B码(DC码)解码器设计 [J], 冯培伦;邢晓楠;赵建文2.一种基于LABVIEW FPGA应用的IRIG-B码解码方法 [J], 傅磊3.基于FPGA的IRIG-B码解码器设计 [J], 顾阳阳;付道文4.基于FPGA和数字法的IRIG-B(AC)码的解码设计 [J], 张贵军5.基于FPGA的IRIG-B(AC)时间码解码器的设计 [J], 贾磊;崔永俊;杨兵;王晋伟因版权原因,仅展示原文概要,查看原文内容请购买。

JPEG2000 MQ编码算法的优化和FPGA实现

JPEG2000 MQ编码算法的优化和FPGA实现

何国栋;王芸;杨凌云;谢小娟;桂岳

【期刊名称】《单片机与嵌入式系统应用》

【年(卷),期】2014(14)9

【摘要】MQ编码是一种无损数据压缩技术,已被JPEG2000标准采用,其高复杂度成为JPEG2000系统实现的速度瓶颈.本文在分析MQ编码算法软件流程的基础上提出了一种优化的基于流水线处理的MQ编码算法;并利用Xilinx FPGA的可编程特性详细地将此算法模块化,最后实现仿真验证.结果表明,该算法在有限资源消耗情况下最高运算时钟频率可达89.8 MHz,算法对于压缩速度要求严格的JPEG2000实现具有一定实用价值.

【总页数】3页(P35-37)

【作者】何国栋;王芸;杨凌云;谢小娟;桂岳

【作者单位】安徽师范大学物理与电子信息学院,芜湖241000;安徽师范大学物理与电子信息学院,芜湖241000;安徽师范大学物理与电子信息学院,芜湖241000;安徽师范大学物理与电子信息学院,芜湖241000;合肥华开源恒信息技术有限公司【正文语种】中文

【中图分类】TN919.3

【相关文献】

1.基于DSP和FPGA的视频编码器协同设计与算法优化实现 [J], 牛建伟;胡建平;毛士艺

2.MQ编码算法优化及高速VLSI结构设计与实现 [J], 邸志雄;史江义;郝跃;逄杰;刘凯;李云松

3.基于JPEG2000的TAGTREE编码算法分析及其FPGA实现 [J], 吴宗泽;郑南宁;黄宇;朱悦心

4.一种JPEG2000算术编码器的优化算法与实现 [J], 王镇道;章兢;张英杰;李学军

5.RS编码算法的优化与FPGA实现 [J], 李锦明; 刘梦欣; 成乃朋

因版权原因,仅展示原文概要,查看原文内容请购买。

基于FPGA的IRIG-B码解码器设计

基于FPGA的IRIG-B码解码器设计顾阳阳;付道文【摘要】针对基于单片机的IRIG-B码解码器解码精度低、工作稳定性差等问题,提出了一种基于FPGA的IRIG-B码解码器设计.在实现过程中着重分析了输入IRIG-B码信号的毛刺问题,并采用三级D触发器后接或门的方法,彻底消除毛刺对本系统稳定性的影响.通过仿真验证了本系统具有解码精度高、工作稳定性强、易于实现等优点.【期刊名称】《电子科技》【年(卷),期】2015(028)005【总页数】4页(P39-42)【关键词】IRIG-B码;解码;毛刺【作者】顾阳阳;付道文【作者单位】西安电子科技大学电子工程学院,陕西西安710071;西安电子科技大学电子工程学院,陕西西安710071【正文语种】中文【中图分类】TN764美国靶场司令委员会(Range Commanders Council,RCC)下属机构靶场间仪器组(Inter-Range Instrumentation Group,IRIG)为保证靶场试验中各参试设备协同工作,制定了一种时间标准IRIG-B码(简称B码),由靶场时统站发送该码,各设备接收此信号后再结合其测量数据,从而达到测量数据的时间同步。

我国靶场测量、控制、计算、通信、气象等测试设备,均采用IRIG-B码作为时间同步标准,其特点是可靠性高、接口标准、通用规范及使用灵活方便。

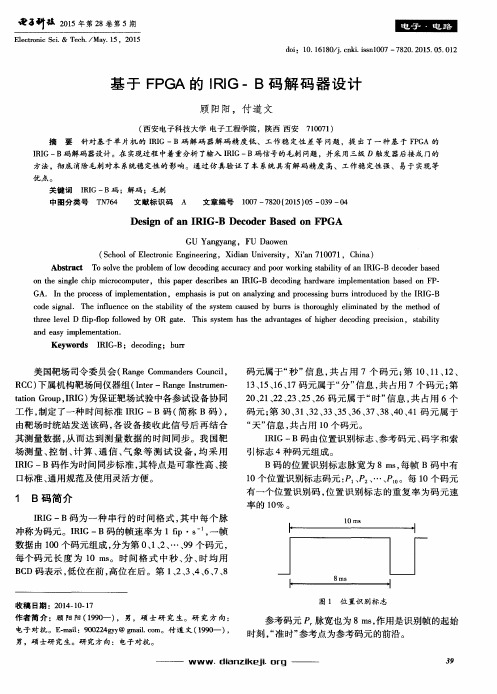

IRIG-B码为一种串行的时间格式,其中每个脉冲称为码元。

IRIG-B码的帧速率为1 fip·s-1,一帧数据由100个码元组成,分为第0、1、2、…、99个码元,每个码元长度为10 ms。

时间格式中秒、分、时均用BCD码表示,低位在前,高位在后。

第1、2、3、4、6、7、8码元属于“秒”信息,共占用7个码元;第10、11、12、13、15、16、17码元属于“分”信息,共占用7个码元;第20、21、22、23、25、26码元属于“时”信息,共占用6个码元;第30、31、32、33、35、36、37、38、40、41码元属于“天”信息,共占用10个码元。

低功耗FPGA电子系统优化方法

低功耗FPGA电子系统优化方法

万娟;武杰;孔阳;谢明璞

【期刊名称】《电子技术应用》

【年(卷),期】2009(035)010

【摘要】首先与实测系统功耗进行对比,验证了Xilinx公司ISE软件包中FPGA功耗估算工具XPower的准确性.然后对FPGA设计中影响系统功耗的几个相互关联的参数进行取样,通过软件估算不同样点下的系统功耗,找到功耗最低的取样点,得到最佳设计参数,从而达到优化系统设计的目的.实验中通过这种方法,在一个FPGA读写SRAM的系统中,在单位时间读写操作数固定的条件下,选取了读写频率与读写时间占空比这两个参数来优化系统功耗.最终测试数据证明了该方法的正确性.

【总页数】4页(P66-69)

【作者】万娟;武杰;孔阳;谢明璞

【作者单位】中国科学技术大学,近代物理系快电子学实验室,安徽,合肥,230026;中国科学技术大学,近代物理系快电子学实验室,安徽,合肥,230026;中国科学技术大学,近代物理系快电子学实验室,安徽,合肥,230026;中国科学技术大学,近代物理系快电子学实验室,安徽,合肥,230026

【正文语种】中文

【中图分类】TP302.7

【相关文献】

1.SiliconBlue 为超低功耗手持装置提供创新FPGA技术——业界首个以65纳米低功耗工艺生产的非易失性FPGA [J],

2.Arri a Ⅱ GX FPGA:低功耗收发器FPGA [J],

3.QuickLogic低功耗可编程桥接解决方案打造低功耗FPGA行业新标准 [J],

4.Quick Logic低功耗可编程桥接解决方案打造低功耗FPGA行业新标准 [J],

5.为成本敏感型电子系统提供低功耗和高速连接优势的FPGA [J],

因版权原因,仅展示原文概要,查看原文内容请购买。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

计算摘要

后续明文 长度

伪随机码 伪随机码 伪随机码

表3

0x28 0x26 0x27 0x22

搞要验证

伪随机码 伪随机码 伪随机码 伪随机码

52

《电视技术》 第 36 eoE.cn

器件与应用 PARTS & APPLICATIONS

Novel Design of Code Protection System and FPGA Implementation

MAO Wenjuan, YU Zhuzheng

( Shanghai University of Engineering Science, Shanghai 200437 , China)

表4

0x11 0x22 0x33

搞要验证正确

0x55 0x66 0x77 0x88

0x44

4

结束语

本文提出的主流存储器加密存储方案, 经过仿真和

表5

0x00 0x01 0x02

搞要验证错误

0x04 0x05 0x06 0x07

0x03

FPGA 验证, 功能正确, 能够很好地保护嵌入式软件代码, 极大地提高了嵌入式系统的防破解能力以及嵌入式软件 的安全性和适用性。该安全芯片已成功运用在立体声蓝 牙耳机、 机顶盒等产品中。如果该方案能够在将来进行量 必将以其体积小、 使用方便、 安全可靠等特点在嵌入式 产, 系统中得到广泛应用 参考文献:

ARM 等) 完 嵌入式系统是指采用微处理器( 单片机、 且不需 成特殊的功能。同时其采用完全独立的操作系统, 要大量的外围器件, 因此在功能、 可靠性、 成本、 体积、 功耗 上有着巨大优势, 已经成为电子信息产业中最具增长力的 一个分支, 在无线通信、 网络传输和应用、 科学研究、 图像 液晶电视等与人们日常生活息息相关的领 处理以及手机、 域中得到了广泛应用。 在 2011 年中国互联网大会上, ARM 中国区总裁吴雄昂透露, ARM 架构芯片在 2010 年 全球的出货量已经达到 12 亿, 占到智能手机 90% 以上, 可见嵌入式系统迅猛的发展和巨大的潜力

基金项目: 上海市优青资助项目( gjd09042)

1

代码保护系统构成

2 整个系统结构如图 1 所示。I C / SPI 模块用来接收传

输来自 CPU 的数据; 收发控制 / 指令译码模块用来译码接 收到的数据, 并产生相应的操作命令; 为了保证数据的正确 CRC 校验模块对 I2 C / SPI 接收数据进行有效性确认, 性, 为 了使安全芯片有更广泛的适用性, 用户可以通过外部端口

图2

内部状态机

图3

系统验证框图

1) 状态机检测到来自 I2 C / SPI 总线的起始信号后, 如果用户选择 CRC8 校验, 将连续接收 9 byte 的数据, 其 中最后 1 byte 数 据 为 CRC8 的 校 验 位; 如 果 用 户 选 择 CRC16 校验, 将连续接收 10 byte 的数据, 其中最后 2 byte 数据为 CRC16 的校验位。 2) 如果 CRC 校验通过, 则启动 TDES 解密, 由于从总线 因此 DMA 方式在设计中 上的接收数据是直接写入 FIFO 中, 被应用: FIFO 中的数据被直接搬入 TDES 中进行解密, 完成后 再被写回 FIFO 中, 通过这种方式, 大大节省了解密的时间。 3) 解密后状态机对命令进行分析, 如果是非法命令, 那么状态机将执行类似步骤 1) 和步骤 2) 中的动作。根据

[ 1 -3 ]

用。硬件加密在产品设计上嵌入一种特殊的安全芯片, 应用软件通过和安全芯片通信来控制程序的流程, 从而 达到保护整个系统的目的。 由于系统将大部分工作放 在安全芯片内部, 不影响系统的整体性能, 而且对密钥 的管理更加隐蔽, 所以更适合于嵌入式软件的保护。但 开发周期相对较长。依 专用加密芯片的开发成本较高, 据 FPGA 的可编程特点, 其通用性强于专用加密芯片, 只需修改程序, 即可实现各种加密算法, 同时缩短开发 周期, 节省开发成本。 本文提出一种针对主流存储器的加密存储方案, 采 用 TDES 加密算法, 使用 FPGA 实现。该系统完全独立于 原嵌入式系统, 因此它不改变嵌入式软件的功能、 结构, 密 无须功能性更改硬件电路, 可以实 文与明文数据量相同, 现全方位的软件保护, 防止软件被抄袭、 篡改, 大大延长了 产品的生命周期。

2 选择 CRC8 或者 CRC16 以及 I C 或者 SPI 传输协议。

《电视技术》 投稿网址 http: www.VideoE.cn | 第 36 卷第 11 期( 总第 386 期)

51

器件与应用 PARTS & APPLICATIONS 计算摘要中的后续明文长度, 接收相应的数据; 或者接收 长度为 24 byte 的 Key; 或者接收 8 byte 的摘要。 4) 解密结束后, 如果是计算摘要命令, 那么状态机将 进行数据的加密并且 对 TDES 和 DMA 进行相应的配置, 将计算得出的摘要放入内部寄存器中; 如果是重写 Key 命 则状态机将接收到的 24 byte 的 Key 写入相应的 TDES 令, 内部寄存器中; 如果是摘要验证命令, 则状态机将接收的 然后将相应的结 摘要和芯片内部运算后的摘要进行比较,

图1 代码保护系统结构框图

果写入 FIFO 中, 再进行数据的加密并通过总线接口, 将数 据返回给 CPU。

内部状态机如图 2 所示, 它对接收到的数据进行命令 CRC 校验分析、 命令解析等一系列运算。 有效性分析、

2

系统验证

用户首先将需要被保护的代码生成摘要( Digest ) , 此

程序执行 段摘要码会放入代码区的由用户指定的位置, 时, 将需要保护的代码首先分段发送给安全芯片, 发送完 毕后再发送摘要码。安全芯片通过计算反馈给 CPU 认证 结果, 如果被保护的代码被修改, 则认证无法通过, 代码验 如图 3 所示。 证失败,

【Abstract】An encryption system based on high - speed TDES is proposed in order to resolve the problem that software code of embedded system is easily stolen. The system is made up of two parts: pre - encryption software running on the PC and security chip. The system can prevent the software programs of embedded computer from stealing and modifying,and can protect effectively the software code of embedded system in Flash memory. 【Key words】Embedded; Flash; TDES

。

护芯片满足目前主流需求。

2 由表 6 和图 4 ~ 5 可知, 安全芯片通过 I C 接收的数

据, 经过内部 TDES 解密后, 明文和用户的完全一致。

表6

类型 明文 密匙 1 密匙 2 密匙 3

密匙与明文

数据 0x08060702_f1faeb0e 0x01234567_89abcdef 0x23456789_abcdef01 0x456789ab_cdef0123

[ 4 -6 ]

3

实验结果与分析

本文设计的软件代码安全保护芯片, 使用 Verilog 语言

进行编程, 并进行了功能验证, 使用 Quartus II 软件进行综 合及布局布线。整个系统的工作频率在 4 ~ 72 MHz 之间,

2 由于标准 I C / SPI 工作频率仅仅为 400 kHz, 所以该安全保

2. 1

系统命令 为了使保护系统有更广泛的通用性, 用户可以通过

重新写 Key 的特殊指令, 改变安全芯片内部的 TDES 的 Key。其他握手协议命令如表 1 ~ 5 所示。

表1

0x08 0x06 0x07 0x02

重要 Key

伪随机码 伪随机码 伪随机码 伪随机码

表2

0x18 0x16 0x17 0x12

[ 1] SAPUTRA H, CHEN G, BROOKS R R. Code protection for resource - . Sigplan Notices, 2004 , 39 ( 7 ) : 240 constrained embedded devices[J] -248. [ 2] 黄君凯, . 电子技术应 吴延军. 嵌入式计算机加密存储系统研究[J] 2007 ( 10 ) : 138-140. 用, [ 3] 胡向东, M] . 北京: 电子工业出版社, 2005. 魏琴芳. 应用密码学教程[ [ 4] 颜重光. 具有保密功能的 MCU + FPGA 片上系统[ J] . 电子设计应用, 2004 ( 8 ) : 110-111. [ 5] 朱琦. 信息安全: 应用程序代码保护[ C]/ / 中国造船工程学会 2008 : 中 国 造 船 工 程 学 会, 2008 : 年 MIS / S&A 学 术 交 流 会. [S. l. ] 141-143. [ 6] 李骞, J] . 电子 汪学刚, 李汉钊. 基于 3-DES 算法的 FPGA 加密应用[ 2008 ( 1 ) : 132-134. 技术应用,

? 作者简介: 毛文娟( 1977 - ) , 女, 讲师, 硕士, 主要研究方向为通信与信息系统。 责任编辑: 时 雯 收稿日期: 2011-12-29

( 上接第 50 页) 的压力。在速率匹配模块中, 提出一种新的处理方法, 即将存储地址交织, 节省了本应查表的时间, 这种思路 在今后类似的应用场合中也具有一定的参考价值。 参考文献: