2018年全国大学生网络安全知识竞赛试题(单选题)_3

2018年学院大学生安全知识竞赛试题200题附全答案及考试注意事项(第一届)

2018年学院大学生安全知识竞赛试题 200题附全答案及考试注意事项(第一届)一、单选题1、发生盗窃案件时,错误的做法是()A. 立即报警B. 翻看自己的物品被盗情况C. 保护现场D. 通知被盗主人2、利用人们为亲朋好友担心的心理,实施的骗术属于()诈骗A. 馅饼类B. 亲情类C. 震撼类D. 信息类3、干粉扑救固体可燃物的火灾时,应对准()喷射。

A. 燃烧最猛烈处,并上下、左右扫射B. 随便喷射就行C. 朝火根根部喷射D. 朝火苗喷射4、使用燃气灶具时()A. 应先开气阀后点火,即气等火B. 应先点火后再开气阀,即火等气C. 先点火还是先开气阀都无所谓D. 点火、开气阀同时进行5、机动车遇交通警察现场指挥和交通信号不一致时,应当按照()进行A. 道路标志B. 交通信号灯的指挥C. 交通警察的指挥D. 道路标线6、交通安全日是()A.4月 30日B.12月 2日C.6月 30日D.7月 30日7、心理障碍是在特定情境和特定时段中,有不良刺激引起的心理异常现象,以下说法正确的是()A. 属于正常心里活动中暂时性的局部异常状态B. 属于疾病状态C. 心理障碍是精神病,不可治 D 心理障碍不是病,不要治8、大学生群体是社会群体的一部分,其盗窃也不是孤立现象,撇开社会等客观原因,就其自身主观原因不包括下列哪项()A. 人生观、价值观、道德观扭曲B. 法律观念不强C. 侥幸心理作祟D. 不爱学习9、某高校学生小陈,他发现有一个网站能玩“真钱斗地主” ,只要把钱充值到该网站规定的账号,就能与其他玩家用现实货币玩“斗地主”游戏。

自从小陈迷上“真钱斗地主”后, 一发不可收拾,先是用父母给的生活费、零用钱玩,为了翻本,甚至从父母那里骗钱玩。

你认为小陈的行为属于()A. 违纪行为B. 违法行为C. 玩耍行为D. 游戏行为10、非法控制计算机信息系统的违法犯罪应()A. 处三年以下有期徒刑或者拘役,并处或者单处罚金B. 处三年以上七年以下有期徒刑,并处罚金C. 情节特別严重的,处三年以上七年以下有期徒刑,并处罚金D. 口头教育11、网络交友是一种很好的途径, 方便而且形式多样, 成本也不高, 但是我们要知道网络上是虚拟的,所以在网络上交友要特別警惕和小心, ()A. 不要轻易暴露自己的身份B. 可以如实告知自己的身份C. 可以随时随地与网友见面D. 可以委托网友办事12、大学期间做兼职,不正确的做法是()A. 时间短没有必要签订合同B. 注意安全可靠C. 信息来源可靠D. 对自己以后的职业规划有帮助13、威胁网络安全的是()A. 非法的网站、软件及黑客B. 安装防火墙C. 网络游戏D. 使用网络14、预防乙肝最好的办法就是打疫苗。

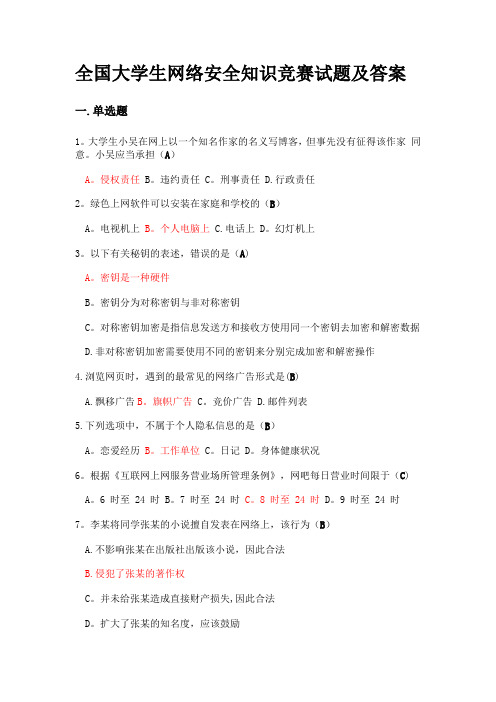

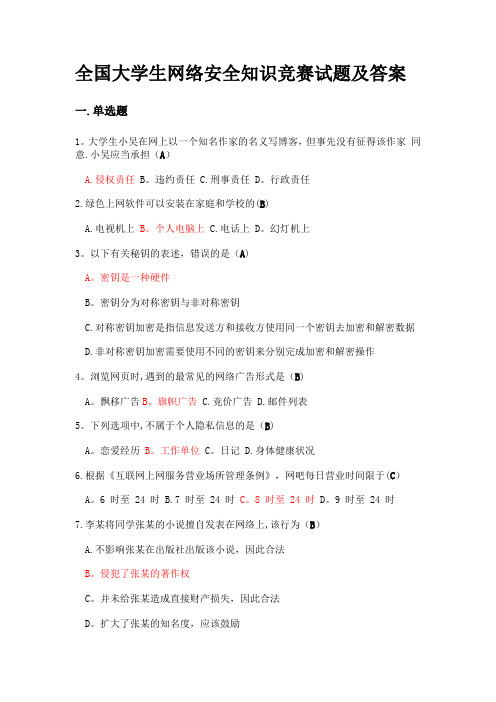

网络安全知识竞赛试题及答案

网络安全知识竞赛试题及答案一、单选题1.大学生小吴在网上以一个知名作家的名义写博客,但事先没有征得该作家同意。

小吴应当承担(A)A.侵权责任B.违约责任C.刑事责任D.行政责任2.绿色上网软件可以安装在家庭和学校的 (B)A.电视机上B.个人电脑上C.电话上D.幻灯机上3.以下有关秘钥的表述,错误的是 (A)A.密钥是一种硬件B.密钥分为对称密钥与非对称密钥C.对称密钥加密是指信息的发送方和接收方使用同一个密钥去加密和解密数据D.非对称密钥加密需要使用不同的密钥来分别完成加密和解密操作4.浏览网页时,遇到的最常见的网络广告形式是 (B)A.飘移广告B.旗帜广告C.竞价广告D.邮件列表5.下列选项中,不属于个人隐私信息的是 (B)A.恋爱经历B.工作单位C.日记D.身体健康状况6.根据《互联网上网服务营业场所管理条例》,网吧每日营业时间限于 (C)A.6时至24时B.7时至24时C.8时至24时D.9时至24时7.李某将同学张某的小说擅自发表在网络上,该行为 (B)A.不影响张某在出版社出版该小说,因此合法B.侵犯了张某的著作权C.并未给张某造成直接财产损失,因此合法D.扩大了张某的知名度,应该鼓励8.在设定网上交易流程方面,一个好的电子商务网站必须做到 (B)A.对客户有所保留B.不论购物流程在网站的内部操作多么复杂,其面对用户的界面必须是简单和操作方便的C.使客户购物操作繁复但安全D.让客户感到在网上购物与在现实世界中的购物流程是有区别的9.我国出现第一例计算机病毒的时间是 (C)A.1968年B.1978年C.1988年D.1998年10.表演者对其表演享有许可他人通过网络向公众传播其表演并获得报酬的权利。

该权利的保护期限是 (A)A.50年B.60年C.30年D.没有期限11.国际电信联盟将每年的5月17日确立为世界电信日。

2014年已经是第46届,其世界电信日的主题为 (D)A.“让全球网络更安全”B.“信息通信技术:实现可持续发展的途径”C.“行动起来创建公平的信息社会”D.“宽带促进可持续发展”12.下列有关隐私权的表述,错误的是 (C)A.网络时代,隐私权的保护受到较大冲击B.虽然网络世界不同于现实世界,但也需要保护个人隐私C.由于网络是虚拟世界,所以在网上不需要保护个人的隐私D.可以借助法律来保护网络隐私权13.在原告起诉被告抢注域名案件中,以下不能判定被告对其域名的注册、使用具有恶意的是 (D)A.为商业目的将他人驰名商标注册为域名的B.为商业目的注册与原告的域名近似的域名,故意造成与原告网站的混淆,误导网络用户访问其网站的C.曾要约高价出售其域名获取不正当利益的D.注册域名后自己准备使用的14.根据《治安管理处罚法》的规定,煽动民族仇恨、民族歧视,或者在出版物、计算机信息网络中刊载民族歧视、侮辱内容的,处10日以上15日以下拘留,可以并处(B)以下罚款。

全国大学生网络安全知识竞赛试题题库(含答案最新版)

全国大学生网络安全知识竞赛题库(含答案最新版)一、单选JWl.在网络纠纷案件中,网络游戏客户的号码被监了,应采取的合理惜施是()A.向网站客服投诉请求解决8.拨打r120C.拨打119D.找网络黑客再盗回来2.’F列情形中,不构成侵权的是()A.未经他人同意擅自在网络上公布他人隐私8.下载网络小说供商线阅读C.伪造、篡改个人信息。

.非法侵入他入电脑窃取资料3.网络踹虫一般指利用计算机系统漏洞、通过互联网传播扩散的一类病毒程序。

为了防止受到网络蜗虫的侵害,应当注意对()进行升级更新。

() A.计算机操作系统B.计算机硬件C.文字处理软件D.视频播放软件4.甲冒充新闻工作者,以在新问网站上发布隐私为要挟,向乙、丙、丁等人索取了数十万财物。

甲的行为应当认定为()A.敲诈勒索罪B.诈骗罪C.招撼撞骗罪D.寻衅j滋事罪5.某公司未经授权,擅自在其经营的网站提供某电影供在线观看,该公司侵犯了制作该电影的电影公司的()A.专利权B.商标权C.信息网络传扬权D.发明权6.以下关于非对称密钥加密的表述,正确的是()A.加密方和解密方使用的是不同的第法B. ;1J口密密钥和解密密钥是不同的C.加密密钥和解密密钥匙相同的。

.加密密钥和解密密钥没有任何关系7.国内第一家网上银行是()A.招商银行网上银行B.中国农业银行网上银行C.中国银行网上银行。

.中国建设银行网上银行8.下歹1]密码,相对而言最安全的是()A. 123456.0B.888888. 0C. 666abcD.2h415k9.采用一种或多种传播手段,使大量主机感染病毒,从而在控制者和被感染主机之间形成一个可一对多控制的网络。

该网络通常称为1。

全国大学生网络安全知识竞赛题目及答案3篇

全国大学生网络安全知识竞赛题目及答案第一篇:网络安全基础知识竞赛题目及答案1. 什么是黑客攻击?答:黑客攻击是指利用计算机网络系统中的漏洞暴力入侵,获取或破坏系统中的敏感数据、文件或资源的行为。

2. 什么是漏洞?答:漏洞是指计算机软件、硬件或系统中的错误或不完善之处,使攻击者可以利用其进行攻击或入侵。

3. 如何防范黑客攻击?答:防范黑客攻击的措施包括:保持操作系统和软件的最新版本;加强网络安全管理;使用强密码;限制用户权限等。

4. 什么是恶意软件?答:恶意软件是指一些恶意程序,可以在没有用户明确同意的情况下安装在计算机上,然后通过删除文件、窃取密码、监视用户活动等方式对计算机系统造成破坏。

5. 如何防范恶意软件?答:防范恶意软件的措施包括:安装最新的防病毒软件和杀毒软件;免安装软件;不点击来源不明的链接或附件;确认软件来源等。

第二篇:网络安全工具使用竞赛题目及答案1. 什么是网络扫描?答:网络扫描是指通过对网络目标的端口和系统进行扫描,从中发现可能存在的漏洞和错误,以及修复措施。

2. 常见的网络扫描工具有哪些?答:常见的网络扫描工具包括:Nmap、Hping、Nessus、OpenVAS等。

3. 什么是防火墙?答:防火墙是指安装在计算机系统或网络系统上的安全设备,用于保护计算机或网络系统免受外部攻击。

4. 常见的防火墙有哪些?答:常见的防火墙有:硬件防火墙、软件防火墙、网络防火墙、主机防火墙等。

5. 什么是 VPN?答:VPN(Virtual Private Network)指虚拟专用网络,是一种加密通信方式,通常用于远程安全访问企业网络。

第三篇:网络安全实践竞赛题目及答案1. 在网络安全实践中,常见的措施有哪些?答:常见的网络安全实践措施包括:防火墙设置、密码安全、数据备份、软件更新、网络监控等。

2. 漏洞扫描的过程是怎样的?答:漏洞扫描的过程包括:扫描端口、检测服务、分析数据、生成漏洞报告等步骤。

2018年全国大学生网络安全知识竞赛试题(单选)

sys=filename

event=filename

log=filename

20

[单选题] 反病毒技术最常用的、最简单的是那种技术?()

特征码技术

校验和技术

行为检测技术

虚拟机技术

IE的历史记录

IE的内容选项

IE的安全选项

18

[单选题] redhat Linux中,ssh的登录信息存放在哪个日志文件中

secure

sshlog

seclog

messages

19

[单选题] 如果不设置必要的日志审核,就无法追踪回溯安全事件。检查是否启用通用查询日志,打开f文件,查看是否包含如下设置,选出一个正确的。

xp_cmdshell

xp_regread

xp_regdeletekey

3

[单选题] SQL Server的登录账户信息保存在哪个数据库中?

model

msdb

master

tempdb

4

[单选题] 如果第三方设备厂家需要通过互联网对业务系统进行维护,一般建议通过()方式进行。

拨号接入

IPSEC VPN

WebLogic中只能使用系统预定义的加密密钥

WebLogic中如果想要使用自定义的加密密钥必须经过WebLogic公司授权

当启用SSL的时候,必须确保系统禁止使用系统默认的Demo Identity Keystore和Demo Trust Keystore

WebLogic不支持SSL

10

[单选题] 小榕的CleanIISLog是网络入侵的哪步工作用?

SKIP,SNMP和IP

UDP,VPN和SOLeabharlann ETPPTP,DMI和RC4

2018年全国大学生网络安全知识竞赛试题(单选题40题)

2018年全国大学生网络安全知识竞赛试题(单选题40题)文秘年全国大学生网络安全知识竞赛试题(单选题题)[单选题中在注册表哪个位置可以设置禁止默认共享()\\\\\\\\\\\\\\\\\\\[单选题在系统中,哪个/指令会得出下面结果?:-----[单选题的默认的具有权限的账号是什么?[单选题目前对来自网关订购请求的认证是基于()。

发起订购请求的主叫号码在可信的号段列表中,发起订购请求的目标号码在可信的号段列表中发起订购请求的地址在可信的地址列表中发起订购请求的消息的用户名和口令是合法的[单选题目前网络垃圾短信过滤最主要的技术是基于垃圾短信的()特征进行过滤。

关键字主叫号码目的号码发送频率[单选题在系统中,使用下面那个命令关闭系统最安全()–[单选题管理路由器时,应限制具备管理员权限的用户远程登录。

远程执行管理员权限操作,应先以普通权限用户远程登录后,再切换到管理员权限账号后执行相应操作。

要做到这点,正确的操作顺序应该是()。

、使用()#-创建登录账号、使用()#给创建账号赋以低的权限、使用()#和(-)#启用远程登录的本地验证、使用()#-对存储密码进行加密[单选题认证是基于:路由协议端口[单选题以下属于对称加密算法的是:[单选题数据库本身能否审核登录失败和成功的记录信息?不可以只可以审核登录成功信息可以审核登录失败信息可以审核成功和失败的信息[单选题全新默认安装的服务器为,把默认的修改成了,这时候再通过浏览器访问的管理页面需要访问()://:/://://:///://:/[单选题的配置文件中,哪个字段定义了产生的错误日志的路径?[单选题默认安装后,系统会建立一个用户用于匿名用户访问页面,该用户是(其中代表主机名)____[单选题以下破解密码哈希值的步骤,其中哪个描述是错误的?用直接登录到数据库,使用,_命令查看数据库中的用户名和密码,此时看到的密码是哈希值在的菜单点击导入用户名和哈希值,可直接显示用户密码明文在的菜单点击导入用户名和哈希值,只能通过字典破解在的生成的表会占用大量的硬盘空间和内存,可是破解速度和效率很高[单选题蠕虫和病毒的最大区别是()自我复制主动传播是否需要人机交互多感染途径[单选题传统的观点根据入侵行为的属性,将入侵检测系统分为异常、人工免疫误用、遗传人工免疫、遗传异常、误用[单选题的分类方式更倾向于主机/网络分布/集中硬件/软件应用层/系统层[单选题主机使用的主要审计数据不包括负荷系统日志网络通信文件系统监控[单选题包过滤防火墙对信息流不检测的信息是数据包头信息到达接口传输层头部选项和标志位连接状态信息[单选题与和相比,增加了三个新的安全机制数据完整性机制、数据填充机制和访问控制数据完整性机制,加密和访问控制身份验证,数据填充机制和访问控制身份验证,加密和访问控制[单选题下列哪种针对的攻击方式最为有效暴力破解中间人攻击嗅探重播[单选题系统中哪个文件可以查看端口与服务的对应?:\\\\\:\\\:\\\\:\\\\\[单选题对于日志文件的存放目录,下列哪项设置是最好的()%%\\:\\\:\:\[单选题风险评估的三个要素政策,结构和技术组织,技术和信息硬件,软件和人资产,威胁和脆弱性[单选题以下哪项不属于防止口令猜测的措施?严格限定从一个给定的终端进行非法认证的次数;确保口令不在终端上再现;防止用户使用太短的口令;使用机器产生的口令[单选题在建立堡垒主机时在堡垒主机上应设置尽可能少的网络服务在堡垒主机上应设置尽可能多的网络服务对必须设置的服务给与尽可能高的权限不论发生任何入侵情况,内部网始终信任堡垒主机[单选题打开记事本,输入以下内容:[__\\\\\""=":\立即运行服务注册开机时运行安装[单选题协议使用的端口为?[单选题以下注册表中,常常包含病毒或者后门启动项的是:__\\\\\__\\\\\__\\\__\\\[单选题是采用了数据库技术的计算机系统。

2018年全国大学生网络安全知识竞赛试题(多选题)

2018年全国大学生网络安全知识竞赛试题(多选题)41[多选题] 对网络设备进行远程维护,从安全的角度考虑,设备应配置使用SSH等加密协议。

现有一台路由器,在使用命令“crypto key generate rsa”生成一对ssh key以前,有两项内容必须提前配置好。

请问是哪两项?在路由器上配置SSH的版本配置路由器的host name启用AAA 认证配置路由器使用的domain-name42[多选题] 下列哪些属于常说的恶意代码?病毒蠕虫木马后门43[多选题] Solaris系统启动时,rquotad是否启动是由inetd的配置文件/etc/inetd.conf决定的;因此在对系统进行安全加固的时候以下哪种情况可以关闭此服务:()如果主机不使用nfs服务的话,可以关闭rquotadrquotad用于nfs的磁盘配额,即使使用nfs不进行磁盘配额管理的话,可以关闭rquotad rquotad和Kerberos安全系统有关,因此不使用Kerberos安全系统就可以关闭rquotad提供一种bsd式的打印服务接口,如果不需要bsd风格的打印服务,则可以停止44[多选题] 通过哪些命令可以给予和取消用户或者角色系统权限UPDATEDELETEGRANTREVOKE45[多选题] 下面对于IIS的wwwroot目录的权限配置,说法正确的是一个目录在操作系统上被分配的权限与在IIS中的被分配的权限无关只有具有了“脚本资源访问”权限,脚本才可以运行如果打开了“目录浏览”权限,如果缺省网页不存在(index.html)时,客户端就可以直接浏览到wwwroot目录的目录结构此目录必须具备“读取”权限,否则通过ie就不能访问到此站点46[多选题] 按照组成结构不同,防火墙一般可分为()软件防火墙硬件防火墙芯片级防火墙多核防火墙47[多选题] 网络运营者应当加强对其用户发布的信息的管理,发现法律、行zd规禁止发布或者传输的信息的,应当()立即停止传输该信息,采取消除等处置措施防止信息扩散保存有关记录并向有关主管部门报告以上全部48[多选题] 属于信息系统的安全保护等级中的五级有信息系统受到破坏后,会对公民、法人和其他组织的合法权益造成损害,但不损害国家安全、社会秩序和公共利益。

2018年全国大学生网络安全知识竞赛试题(多选题)

2018年全国大学生网络安全知识竞赛试题(多选题)2018年全国大学生网络安全知识竞赛试题(多选题)

41

[多选题] 如果要管理大量的Cisco路由器,采用集中验证不仅可以提高安全性,同时也减轻了管理的工作量。

假设要将Cisco路由器与外部TACACS+ server 192.168.6.18 联动,在远程登录时使用TACACS+ serverya验证,需要的操作是

Router(config)#aaa new-model

Router(config)#aaa authentication login default group tacacs+ Router(config)#aaa authentication enable default group tacacs+ Router(config)#tacacs-server host 192.168.6.18

42

[多选题] JUNOS的edit system层次使用show命令看到如下配置,正确的说法是()[edit system]no-redirects;

此路由器禁止ICMP 重定向

此路由器没有禁止ICMP 重定向

ICMP 重定向也可以配置在路由器活动端口

ICMP 重定向只能这样配置

43

[多选题] 对于Windows的系统服务,应该采取最小化原则:关闭不用的服务、关闭危险性大的服务等。

对于一台对外提供务的系统,请选。

(最新)全国大学生网络安全知识竞赛

全国大学生网络安全知识竞赛试题及答案一.单选题1。

大学生小吴在网上以一个知名作家的名义写博客,但事先没有征得该作家同意。

小吴应当承担(A)A。

侵权责任 B。

违约责任 C。

刑事责任 D.行政责任2。

绿色上网软件可以安装在家庭和学校的(B)A。

电视机上 B。

个人电脑上 C.电话上 D。

幻灯机上3。

以下有关秘钥的表述,错误的是(A)A。

密钥是一种硬件B。

密钥分为对称密钥与非对称密钥C。

对称密钥加密是指信息发送方和接收方使用同一个密钥去加密和解密数据D.非对称密钥加密需要使用不同的密钥来分别完成加密和解密操作4.浏览网页时,遇到的最常见的网络广告形式是(B)A.飘移广告B。

旗帜广告 C。

竞价广告 D.邮件列表5.下列选项中,不属于个人隐私信息的是(B)A。

恋爱经历 B。

工作单位 C。

日记 D。

身体健康状况6。

根据《互联网上网服务营业场所管理条例》,网吧每日营业时间限于(C)A。

6 时至 24 时 B。

7 时至 24 时C。

8 时至 24 时 D。

9 时至 24 时7。

李某将同学张某的小说擅自发表在网络上,该行为(B)A.不影响张某在出版社出版该小说,因此合法B.侵犯了张某的著作权C。

并未给张某造成直接财产损失,因此合法D。

扩大了张某的知名度,应该鼓励8。

在设定网上交易流程方面,一个好的电子商务网站必须做到()A。

对客户有所保留B。

不论购物流程在网站的内部操作多么复杂,其面对用户的界面必须是简单和操作方便的C。

使客户购物操作繁复但安全D。

让客户感到在网上购物与在现实世界中的购物流程是有区别的9。

我国出现第一例计算机病毒的时间是()A。

1968 年 B.1978 年 C.1988年 D。

1998 年10。

表演者对其表演享有许可他人通过网络向公众传播其表演并获得报酬的权利。

该权利的保护期限是()A.50 年 B。

60 年 C。

30 年 D.没有期限11.国际电信联盟将每年的 5 月 17 日确立为世界电信日。

2018年全国大学生网络安全知识竞赛习题(单选题40题)

2018年全国大学生网络安全知识竞赛试题(单选题40题)2018年全国大学生网络安全知识竞赛试题(单选题40题)1 [单选题] 下列关于SUID和SGID说法错误的是()当SUID位被设置时,进程继承了命令拥有者的权限 UNIX系统通过find / -perm -04000 -o -perm -02000 -print命令可以找出所有带S位的程序UNIX系统默认情况下passwd命令不带S位用命令chattr a-s/usr/bin/chage 可以去掉该程序的S位 2 [单选题] RIPv1与RIPv2的区别是 RIPv1是距离矢量路由协议,而RIPv2是链路状态路由协议 RlPv1不支持可变长子网掩码,而RIPv2支持可变长子网掩码RIPv1每隔30秒广播一次路由信息,而RIPv2每隔90秒广播一次路由信息 RIPv1的最大跳数为15,而RIPv2的最大跳数为30 3 [单选题] no ip bootp server命令的目的是禁止代理 ARP 禁止作为启动服务器禁止远程配置禁止IP源路由 4 [单选题] 在cisco网络设备中,不必要的服务应该关闭,比如http、SNMP等。

如果由于使用了网管系统等原因,确实需要使用SNMP服务,那么应该采取何种措施:尽可能使用SNMP V1,而不要使用低版本的SNMP V2或者V3 对SNMP服务设置访问控制,只允许特定IP地址访问SNMP服务对SNMP 服务设置强壮的认证口令未使用SNMP的WRITE功能时,禁用SNMP 的写(WRITE)功能。

5 [单选题] 如果/etc/syslog.conf中,包含以下设置:“auth.warning /var/adm/auth.log”,则以下说法正确的是: /var/adm/auth.log将仅仅记录auth的warning级别的日志/var/adm/auth.log将记录auth的emerg、alert、crit、err、warning 级别的日志 /var/adm/auth.log将记录auth的warning、notice、info、debug级别的日志 /var/adm/auth.log将记录auth的所有级别的日志 6 [单选题] 某主机IP地址为131.107.16.25,子网掩码(Subnet Mask)为255.255.0.0。

2018年全国大学生网络安全知识竞赛试题(单选题40题)【精品范文】_0

2018年全国大学生网络安全知识竞赛试题(单选题40题)2018年全国大学生网络安全知识竞赛试题(单选题40题)1[单选题] 下列关于SUID和SGID说法错误的是()当SUID位被设置时,进程继承了命令拥有者的权限UNIX系统通过find / -perm -04000 -o -perm -02000 -print命令可以找出所有带S位的程序UNIX系统默认情况下passwd命令不带S位用命令chattr a-s /usr/bin/chage 可以去掉该程序的S 位2[单选题] RIPv1与RIPv2的区别是RIPv1是距离矢量路由协议,而RIPv2是链路状态路由协议RlPv1不支持可变长子网掩码,而RIPv2支持可变长子网掩码RIPv1每隔30秒广播一次路由信息,而RIPv2每隔90秒广播一次路由信息RIPv1的最大跳数为15,而RIPv2的最大跳数为303[单选题] no ip bootp server命令的目的是禁止代理 ARP禁止作为启动服务器禁止远程配置禁止IP源路由4[单选题] 在cisco网络设备中,不必要的服务应该关闭,比如http、SNMP等。

如果由于使用了网管系统等原因,确实需要使用SNMP服务,那么应该采取何种措施:尽可能使用SNMP V1,而不要使用低版本的SNMP V2或者V3对SNMP服务设置访问控制,只允许特定IP地址访问SNMP 服务对SNMP服务设置强壮的认证口令未使用SNMP的WRITE功能时,禁用SNMP的写(WRITE)功能。

5[单选题] 如果/etc/syslog.conf中,包含以下设置:“auth.warning /var/adm/auth.log”,则以下说法正确的是: /var/adm/auth.log将仅仅记录auth的warning级别的日志/var/adm/auth.log将记录auth的emerg、alert、crit、err、warning级别的日志/var/adm/auth.log将记录auth的warning、notice、info、debug级别的日志/var/adm/auth.log将记录auth的所有级别的日志6[单选题] 某主机IP地址为131.107.16.25,子网掩码(Subnet Mask)为255.255.0.0。

2020年全国大学生网络安全知识竞赛试题单选题

2018年全国大学生网络安全知识竞赛试题(单选题)1[单选题] Oracle数据库中要使Proflie中的、资源限制策略生效,必须配置哪个参数?enqueue_resources为FALSEenqueue_resources为TRUERESOURCE_LIMIT为TRUERESOURCE_LIMIT为FALSE2[单选题] WAP2.0在安全方面的最大优点是()使用WPKI机制,因此更加安全提供端到端安全机制支持智能卡的WIM规范支持公钥交换、加密和消息认证码3[单选题] SIP电话网络现有安全解决方案中,哪个解决方案在RFC3261中已经不再被建议HTTP AuthenticationTLSIPSECPGP4[单选题] Solaris系统使用什么命令查看已有补丁的列表uname -anshowrev -poslevel -rswlist -l product ‘PH??_*5[单选题] SSL提供哪些协议上的数据安全HTTP,FTP和TCP/IPSKIP,SNMP和IPUDP,VPN和SONETPPTP,DMI和RC46[单选题] 由于ICMP消息没有目的端口和源端口,而只有消息类型代码。

通常可以基于()来过滤ICMP数据包。

端口IP地址消息类型状态7[单选题] 在unix系统下,BIND的主要配置文件文件名称为named.ininamed.confbind.inibind.conf8[单选题] 禁止Tomcat以列表方式显示文件需要修改web.xml配置文件,<init-param> <param-name>()</param-name> <param-value>false</param-value> </init-param>以上配置样例中的空白处应填写()listlistingstypeshow9[单选题] 防火墙截取内网主机与外网通信,由防火墙本身完成与外网主机通信,然后把结果传回给内网主机,这种技术称为()内容过滤地址转换透明代理内容中转10[单选题] 某种防火墙的缺点是没有办法从非常细微之处来分析数据包,但它的优点是非常快,这种防火墙是以下的哪一种?()电路级防火墙应用级防火墙会话层防火墙包过滤防火墙11[单选题] 重启IIS的命令是iisrestartiisresetiisrebootiisshutdown12[单选题] 用于指定TOMCAT根目录的配置标签属性名是?appBaseDocumentRootwebBasewebRoot13[单选题] linux下可用于校验文件的MD5值的命令是md5cryptmd5md5summd5value14[单选题] 如下哪种VPN技术是对传送数据进行加密的?GRE VPNIPSec VPNMPLS L3 VPNVPLS15[单选题] 哪种扫描器不用于Web应用安全的评估( )WebinspectAPPscanNmap16[单选题] 对于SMB和CIFS描述不正确的是()SMB使用TCP 139传输CIFS使用TCP 135传输SMB可用于共享访问CIFS可用于共享访问17[单选题] 可以查看计算机的主要自启动项的技术是()Filemonregmonollydbgautoruns18[单选题] 以下哪种木马脱离了端口的束缚()端口复用木马逆向连接木马多线程保护木马Icmp木马19[单选题] 蠕虫和病毒的最大区别是()自我复制主动传播是否需要人机交互多感染途径20[单选题] 属于Linux/unix下常用的rootkit技术的有()/dev/kmem rootkitInline hookIAT hookSsdt hook21[单选题] 不属于缓冲区溢出攻击防护方法的是()Stack CookieSafe C LibraryNX技术以上均是22[单选题] Kerberos不能提供下列哪种安全服务机密性服务不可否认性服务授权控制服务身份验证服务23[单选题] 下列基于ICMP的扫描请求,不遵循查询/回应方式的是time-stampaddress-maskechodestination unreachable24[单选题] 关于Cisco路由器支持的日志功能描述正确的是AAA日志:发送系统状态的改变到Snmp 管理工作站Snmp trap 日志:主要收集关于用户拨入连结、登录、Http访问、权限变化等系统日志:根据配置记录大量的系统事件。

2018年全国大学生网络安全知识竞赛试题(单选题)【精品范文】

2018年全国大学生网络安全知识竞赛试题(单选题)2018年全国大学生网络安全知识竞赛试题(单选题)1[单选题] 在solaris 10中,用户密码文件存在在哪个文件中?/etc/passwd/etc/shadow/etc/security/passwd/etc/password2[单选题] 释放一个TCP连接,分别需要几次握手?2次3次4次5次3[单选题] 一个系统既使用了对称加密算法,也使用了公钥加密算法,通常被称为?公钥加密系统对称加密系统混合加密系统杂凑加密4[单选题] 与另一台机器建立IPC$匿名空会话连接的命令是()net user 192.168.0.1IPC$net use 192.168.0.1IPC$ user:Administrator / passwd: aaanet user 192.168.0.1IPC$net use 192.168.0.1IPC$5[单选题] 下面关于apache的文件系统访问控制功能的说法,正确的是()。

对具体的某个目录,可以进行目录浏览、脚本执行等权限的具体指派对于一个web目录来说,目录浏览权限是必须的最小权限不支持对于某个具体文件的访问控制以上说法均不正确6[单选题] WebLogic中所有需要对Internet或者外部第三方用户提供服务的Weblogic系统,建议禁用Web方式的Console 管理。

在WebLogic10中具体配置方法是:“Domain Name”——〉“Configuration”——〉“General” ——〉“Advanced” ——〉“Show”——〉()取消选中“Console On”“Manager On”“Console Enabled”“Manager Enabled”7[单选题] 若用户计划在一次项目中实施较为完整的安全解决方案,则应同时选择和部署防火墙IPSIDS以上都是8[单选题] 在IIS上,使用了ISAPI服务器扩展技术,该技术允许IIS加载一些DLL文件并使用这些文件对特定扩展名的文件进行解析,如:扩展名为asp的文件默认对应的DLL文件为asp.dll,也就意味着,asp文件使用asp.dll进行解析,除asp 文件外,asp.dll还可以对其他扩展进行解析,如cer,以下选项中,哪个扩展默认配置下未使用asp.dll解析。

全国大学生网络安全知识竞赛题目及答案

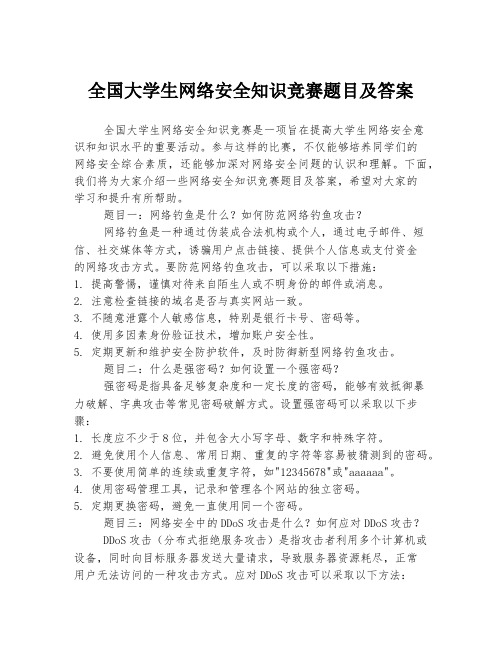

全国大学生网络安全知识竞赛题目及答案全国大学生网络安全知识竞赛是一项旨在提高大学生网络安全意识和知识水平的重要活动。

参与这样的比赛,不仅能够培养同学们的网络安全综合素质,还能够加深对网络安全问题的认识和理解。

下面,我们将为大家介绍一些网络安全知识竞赛题目及答案,希望对大家的学习和提升有所帮助。

题目一:网络钓鱼是什么?如何防范网络钓鱼攻击?网络钓鱼是一种通过伪装成合法机构或个人,通过电子邮件、短信、社交媒体等方式,诱骗用户点击链接、提供个人信息或支付资金的网络攻击方式。

要防范网络钓鱼攻击,可以采取以下措施:1. 提高警惕,谨慎对待来自陌生人或不明身份的邮件或消息。

2. 注意检查链接的域名是否与真实网站一致。

3. 不随意泄露个人敏感信息,特别是银行卡号、密码等。

4. 使用多因素身份验证技术,增加账户安全性。

5. 定期更新和维护安全防护软件,及时防御新型网络钓鱼攻击。

题目二:什么是强密码?如何设置一个强密码?强密码是指具备足够复杂度和一定长度的密码,能够有效抵御暴力破解、字典攻击等常见密码破解方式。

设置强密码可以采取以下步骤:1. 长度应不少于8位,并包含大小写字母、数字和特殊字符。

2. 避免使用个人信息、常用日期、重复的字符等容易被猜测到的密码。

3. 不要使用简单的连续或重复字符,如"12345678"或"aaaaaa"。

4. 使用密码管理工具,记录和管理各个网站的独立密码。

5. 定期更换密码,避免一直使用同一个密码。

题目三:网络安全中的DDoS攻击是什么?如何应对DDoS攻击?DDoS攻击(分布式拒绝服务攻击)是指攻击者利用多个计算机或设备,同时向目标服务器发送大量请求,导致服务器资源耗尽,正常用户无法访问的一种攻击方式。

应对DDoS攻击可以采取以下方法:1. 配置防火墙和入侵检测系统,及时发现和阻止异常流量。

2. 强化网络安全基础设施,升级硬件和软件,增加网络负载能力。

网络安全知识竞赛试题

网络安全知识竞赛试题一、单选题1.符合条件的互联网新闻信息服务提供者实行特殊管理股制度,具体实施办法由什么部门另行制定?A.宣传部门B.国家互联网信息办公室C.公安局D.法院2.以下有关网民个人信息的表述,正确的是()A.网站经过网民的同意并做出具体使用说明,可以在网页上刊登网民的照片B.某网站为网民提供无偿服务,所以该网站可以随意收集网民的个人信息C.某网站经网民同意收集了网民的个人信息,所以无须经过网民同意可随意转让网民的个人信息D.某网站经网民同意收集了网民的个人信息,所以无须经过网民同意可随意使用网民的个人信息3.网络安全事件发生的风险增大时,省级以上人民政府有关部门采取的措施中,哪个是错误的A.要求有关部门、机构和人员及时收集、报告有关信息,加强对网络安全风险的监测B.组织有关部门、机构和专业人员,对网络安全风险信息进行分析评估,预测事件发生的可能性、影响范围和危害程度C.向社会发布网络安全风险预警,发布避免、减轻危害的措施D.不需要采取措施4.互联网新闻信息服务提供者终止服务的,应当自终止服务之日起()日内向原许可机关办理注销手续。

A.30.0B.50.0C.90.0D.100.05.与二进制数1010对应的十进制数是()A.4.0B.6.0C.8.0D.10.06.人和计算机下棋,该应用属于()A.过程控制B.数据处理C.科学计算D.人工智能7.在网络纠纷案件中,网络游戏客户的号码被盗了,应采取的合理措施是()A.向网站客服投诉请求解决B.拨打120C.拨打119D.找网络黑客再盗回来8.360安全卫士是一种()A.防病毒产品B.扫描产品C.入侵检测产品D.防火墙产品9.中国公民、法人或者其他组织向外国人许可或者转让软件著作权的,应当遵守( )的有关规定。

A.《中华人民共和国计算机信息系统安全保护条例》B.《中华人民共和国著作权法》C.《计算机信息网络国际联网安全保护管理办法》D.《中华人民共和国技术进出口管理条例》10.甲冒充新闻工作者,以在新闻网站上发布隐私为要挟,向乙、丙、丁等人索取了数十万财物。

全国大学生网络安全知识竞赛题库(最新版)

全国大学生网络安全知识竞赛试题及答案一.单选题1。

大学生小吴在网上以一个知名作家的名义写博客,但事先没有征得该作家同意.小吴应当承担(A)A.侵权责任 B。

违约责任 C.刑事责任 D。

行政责任2.绿色上网软件可以安装在家庭和学校的(B)A.电视机上 B。

个人电脑上 C.电话上 D。

幻灯机上3。

以下有关秘钥的表述,错误的是(A)A。

密钥是一种硬件B。

密钥分为对称密钥与非对称密钥C.对称密钥加密是指信息发送方和接收方使用同一个密钥去加密和解密数据D.非对称密钥加密需要使用不同的密钥来分别完成加密和解密操作4。

浏览网页时,遇到的最常见的网络广告形式是(B)A。

飘移广告B。

旗帜广告 C.竞价广告 D.邮件列表5。

下列选项中,不属于个人隐私信息的是(B)A。

恋爱经历 B。

工作单位 C。

日记 D.身体健康状况6.根据《互联网上网服务营业场所管理条例》,网吧每日营业时间限于(C)A。

6 时至 24 时 B.7 时至 24 时C。

8 时至 24 时 D。

9 时至 24 时7.李某将同学张某的小说擅自发表在网络上,该行为(B)A.不影响张某在出版社出版该小说,因此合法B。

侵犯了张某的著作权C。

并未给张某造成直接财产损失,因此合法D。

扩大了张某的知名度,应该鼓励8。

在设定网上交易流程方面,一个好的电子商务网站必须做到()A.对客户有所保留B。

不论购物流程在网站的内部操作多么复杂,其面对用户的界面必须是简单和操作方便的C。

使客户购物操作繁复但安全D。

让客户感到在网上购物与在现实世界中的购物流程是有区别的9.我国出现第一例计算机病毒的时间是()A.1968 年B.1978 年 C。

1988年 D.1998 年10.表演者对其表演享有许可他人通过网络向公众传播其表演并获得报酬的权利。

该权利的保护期限是()A.50 年 B。

60 年 C。

30 年 D.没有期限11.国际电信联盟将每年的 5 月 17 日确立为世界电信日.2014 年已经是第 46 届,其世界电信日的主题为()A.“让全球网络更安全"B。

网络安全知识竞赛单选题

1.我国对互联网信息安全问题的管理始终处于积极谨防的态势,确保一旦遇到信息安全问题,能够具有()。

A.及时预警、快速反应、信息恢复B.入侵检测、信息备份、信息恢复C.及时预警、信息备份、信息恢复D.入侵检测、快速反应、信息冗余A2.信息保护技术措施中最古老、最基本的一种是()。

A.防火墙B.病毒防护C.加密D.入侵检测C3.我国网络舆论的特点()。

A.可操作性B.匿名性C.社会危害性D.信任冲击性D4.网络道德的特点是()。

A. 自主性B.多元性C.开放性D.以上皆是D5.2022 年 12 月 28 日全国人大常委会通过了(),标志着网络信息保护立法工作翻开了新篇章A. 《关于加强网络信息保护的决定》B. 《网络游戏管理暂行办法》C. 《非金融机构支付服务管理办法》D. 《互联网信息管理办法》A6.现当今,全球的四大媒体是报纸、广播、电视和()。

A.手机B.杂志C.电子邮件D.网络D7.网络道德与现实社会道德相比具有()特点。

A.隐蔽性B.超时空性C.开放性D.平等性C8.网络诈骗是违法犯罪行为主体以()为目的,利用互联网信息交流,通过虚拟事实或者隐瞒事实真象的方法,骗取受害者数额较大的公私财物的行为。

A.非法占有B.非法侵入计算机信息系统C.网络上的财物和货币据为己有D.传播木马病毒A9.近年来,我国互联网业界大力倡导文明办网、文明上网,成立()A.网络诚信监察同盟B.网络诚信督查同盟C.网络诚信自律同盟D.网络诚信守护同盟C10.网络安全普通是指网络系统的硬件、软件及其()受到保护,不因偶然的或者恶意的原于是遭受破坏、更改、泄漏,系统连续可靠正常地运行,网络服务不中断。

A.系统中的文件B.系统中的图片C.系统中的数据D.系统中的视频C11.国务院新闻办于 2022 年 4 月 1 日发出(),要求给中小学生营造健康、积极的网络学习环境。

A. 《关于做好中小学校园网络绿色上网过滤软件安装使用工作通知》B. 《关于计算机预装绿色上网过滤软件的通知》C. 《关于禁止发布不健康广告的通知》D. 《关于做好中小学校园计算机预装“绿坝”软件的通知》A12. ()是指网民和公众在网络上对流行的社会问题,发表意见而形成一种看法或者言论,具有一定的影响力和倾向性。

2018年全国大学生网络安全知识竞赛试题(多选题)

三一文库()/学校用文/试题资料

〔2018年全国大学生网络安全知识竞赛

试题(多选题)〕

D

Lint4J

47

[多选题]下述属于消息系统的是?

IBMMQ

OracleOracle10g

MSBizTalk

SunLDAP

48

[多选题]网络运营者应当按照网络安全等级保护制度的要求,履行下列()安全保护义务,保障网络免受干扰、破坏或者未经授权的访问,防止网络数据泄露或者被窃取、篡改。

A、制定内部安全管理制度和操作规程,确定网络安全负责人,落实网络安全保护责任

采取防范计算机病毒和网络攻击、网络侵入等危害网络安全行为的技术措施

采取监测、记录网络运行状态、网络安全事件的技术措施,并按照规定留存相关的网络日志不少于六个月采取数据分类、重要数据备份和加密等措施

49

[多选题]以下说法正确的是()

《互联网新闻信息服务许可证》有效期届满,未依法申请续办的,不得继续提供互联网新闻信息服务,原许可证作废

互联网新闻信息服务许可不得转让

联网新闻信息服务提供者不得因业务调整、合并、分立等原因擅自转让许可

在特殊情况下,互联网新闻信息服务许可可以暂时转让

50

[多选题]《网络安全法》出台的重大意义,主要表现在以下几个方面

让我国网络空间从此风清气正

助力网络空间治理,护航“互联网+”

实现我国网络空间治理法规体系的完善化

提供维护国家网络安全的法律依据。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2018年全国大学生网络安全知识竞赛试题(单选题)

e -an

shoed.ini

named.conf

bind.ini

bind.conf

4

[单选题] 在cisco网络设备中,不必要的服务应该关闭,比如http、SNMP等。

如果由于使用了网管系统等原因,确实需要使用SNMP服务,那么应该采取何种措施:

尽可能使用SNMP V1,而不要使用低版本的SNMP V2或者V3

对SNMP服务设置访问控制,只允许特定IP地址访问SNMP服务对SNMP服务设置强壮的认证口令

未使用SNMP的WRITE功能时,禁用SNMP的写(WRITE)功能。

5

[单选题] 如果/etc/syslog.conf中,包含以下设置:

“auth./auth.log”,则以下说法正确的是:

/var/adm/auth.log将仅仅记录auth的/auth.log将记录auth 的emerg、alert、crit、err、/auth.log将记录auth的/auth.log 将记录auth的所有级别的日志

6

[单选题] 某主机IP地址为131.107.16.25,子网掩码(Subnet Mask)为255.255.0.0。

它的子网网络地址是

131

131.107.16.0

131.107.255.255

131.107.0.0

7

[单选题] WAP2.0在安全方面的最大优点是()

使用WPKI机制,因此更加安全

提供端到端安全机制

支持智能卡的WIM规范

支持公钥交换、加密和消息认证码

8

[单选题] SIP电话网络现有安全解决方案中,哪个解决方案在RFC3261中已经不再被建议

HTTP Authentication

TLS

IPSEC

PGP

9

[单选题] 防火墙截取内网主机与外网通信,由防火墙本身完成与外网主机通信,然后把结果传回给内网主机,这种技术称为()内容过滤

地址转换

透明代理

内容中转

10

[单选题] 某种防火墙的缺点是没有办法从非常细微之处来分析数据包,但它的优点是非常快,这种防火墙是以下的哪一种?()电路级防火墙

应用级防火墙

会话层防火墙

包过滤防火墙

11

[单选题] 重启IIS的命令是

iisrestart

iisreset

iisreboot

iisshutdoentRoot

d5

cryptmd5

md5sum

md5value

14

[单选题] 如下哪种VPN技术是对传送数据进行加密的?GRE VPN

IPSec VPN

MPLS L3 VPN

VPLS

15

[单选题] 哪种扫描器不用于Web应用安全的评估( ) Webinspect

APPscan

Nmap

16

[单选题] 对于SMB和CIFS描述不正确的是()

SMB使用TCP 139传输

CIFS使用TCP 135传输

SMB可用于共享访问

CIFS可用于共享访问

17

[单选题] 可以查看计算机的主要自启动项的技术是()Filemon

regmon

ollydbg

autoruns

18

[单选题] 互联网新闻信息服务提供者转载新闻信息,应当转载中央新闻单位或省、自治区、直辖市直属新闻单位等国家规定范围内的单位发布的新闻信息,注明的信息中不包含哪一项?

新闻信息

原作者

原标题

编辑笔名

19

[单选题] 根据《中华人民共和国网络安全法》的相关规定,关键信息基础设施的运营者应当履行以下哪些安全保护义务?

定期对从业人员进行网络安全教育、技术培训和技能考核

对重要系统和数据库进行容灾备份

制定网络安全事件应急预案,并定期进行演练

以上都是

20

[单选题] 如果个人发现网络运营者违反法律、行zd规的规定或者双方的约定收集、使用其个人信息的,或者发现网络运营者收集、存储的其个人信息有错误的,以下哪些行为是正确的?

要求网络运营者删除其个人信息并且给予精神赔偿

在网络上对网络运营者进行辱骂、诋毁等

要求网络运营者予以更正

寻找黑客攻击网络运营者的计算机系统

*。