分布式在线证书状态协议分析

【浙江省自然科学基金】_信息控制系统_期刊发文热词逐年推荐_20140811

植物工厂控制系统 李雅普诺夫指数 权限管理基础设施 服务质量感知 有机磷农药 最小二乘支持向量机回归 最佳流量 时钟同步 无线通信网络 斜率辨识 数据融合 控制系统 控制与调度协同设计 快速留一法 微流控芯片 微控制器 微动工作台 异步采样系统 广播 嵌入式系统 实时 奇异摄动法 多模型动态矩阵控制 多时间尺度 多尺度表示 多尺度模型 多agent系统 复合控制 在线证书状态协议 在线建模 吸引子 可重构avalon总线 可编程片上系统(sopc) 变结构 变电站 变时滞 发酵过程 反应器-换热器网络 双cpu 压电执行器 协同求解 动态输出反馈控制 分布式故障诊断 函数发生器 农业工程 全域物流跟踪 信息集成 信息融合 传感器 人脸识别 乙酰胆碱酯酶 丝网印刷电极 不规则树 不确定时滞系统

科研热词 超混沌 混沌 无线传感器网络 zigbee 迭代学习控制 节能 电路实现 火电厂 温漂 数据融合 数字滤波 建模 动态张力测量 uart pid控制 非线性系统 非线性控制 非线性 随机信号 钢球磨煤机 采样周期 边缘节点 规范调控 观测系统 血吸虫病 虚拟组织 自适应控制 自治 自校正 耦合映射跟驰模型 编程控制 经济效益 线段特征 线性系统 精密抛光系统 粒子群算法 粒子滤波 简单网络管理协议 策略驱动 稳定性 神经网络算法 神经网络 矢量控制 相关噪声 监控系统 电网稳定 电压控制 电力网络监控 电光效应 生存控制系统 球磨机 环境参数

科研热词 预测控制 奇异值分解 鲁棒非脆弱控制 预测模型 顺序滤波 顺序注射 音频 非线性系统 通信约束 运动估计 过程数据 超混沌 诊断方法 设计 观测器 蛋白质测序 虚拟仪器 自适应控制 自适应微粒群算法 自适应局部学习 自校正控制 自感知 脑肿瘤/药物疗法 脑肿瘤/放射疗法 肿瘤干细胞 网络时间协议 网络控制系统 网络 网格工作流 综述文献 线性矩阵不等式 约柬线性描述分析 系统结构 粒子群优化(pso) 管理信息系统 稳定度 积分器 离散化 白化变换 生物传感器 现场可编程门陈列 状态转换 特征点跟踪 特征点提取 物料配送 混流装配线 混合遗传算法 混合逻辑动态系统 消息泵 沉浸式交互 污水溢出 正交子空间投影

网络与通信协议的比较

网络与通信协议的比较一、引言在当今数字时代,网络通信已经成为人们日常生活和工作的重要组成部分。

而网络协议作为实现网络通信的基础架构,发挥着至关重要的作用。

本文将比较几种常见的网络与通信协议,分析其优缺点,并探讨其在不同应用场景中的适用性。

二、传统传输控制协议(TCP)1. TCP的工作原理TCP是一种面向连接的协议,它通过三次握手建立通信连接,保证数据的可靠传输。

发送方将数据进行分段,并为每个分段添加序号和校验和等信息。

接收方按序接收分段,并发送确认消息,若出现分段丢失或损坏,则进行重传。

通过这种方式,TCP实现了数据的可靠性。

2. TCP的优点TCP具有较高的可靠性和有序性,可以确保数据的准确传递。

它适用于对数据完整性要求较高的场景,例如文件传输、电子邮件等。

此外,TCP还支持拥塞控制和流量控制等功能,以避免网络拥塞和数据丢失。

3. TCP的缺点与可靠性和有序性相对应的是TCP的相对低效率。

TCP在传输过程中需要进行分段、序列号管理和确认等操作,这些额外开销会使得传输效率较低。

此外,对实时性要求较高的应用,TCP的传输延迟较大,不太适合实时音视频传输等场景。

三、用户数据报协议(UDP)1. UDP的工作原理UDP是一种无连接的协议,它将数据进行分组发送,不提供数据包的可靠传输和重传机制。

发送方将数据打包成数据包并添加源端口号和目标端口号等信息,接收方接收数据包,但不发送确认消息。

UDP的工作方式更加简单直接,传输效率较高。

2. UDP的优点UDP具有较高的传输效率和较低的延迟,适用于对实时性要求较高的应用场景,如实时游戏、语音通话等。

由于不具备重传机制,UDP的开销较小,可以在网络质量较好的情况下快速传输数据。

3. UDP的缺点UDP无法确保数据的完整性和顺序性,由于缺少重传机制,当数据包丢失或损坏时,接收方无法得知并进行处理。

因此,UDP主要适用于对实时性要求较高且对数据完整性要求较低的应用场景。

技能认证配网自动化运维中级考试(习题卷13)

技能认证配网自动化运维中级考试(习题卷13)第1部分:单项选择题,共43题,每题只有一个正确答案,多选或少选均不得分。

1.[单选题]下列哪个功能是配电自动化终端不需具备的( )A)遥调B)遥信C)遥测D)遥控答案:A解析:关联评价点的名称:联系主站调试设备2.[单选题]104规约的报文大致分为两类,一类为仅含( )字节应用规约控制信息(ACPI)的U格式或S格式,另一类为包含应用规约控制信息和应用服务数据单元(ASDU)的I格式报文A)6B)8C)12D)16答案:A解析:3.[单选题]红图描述的是( )配电网结构A)实时B)未来C)历史D)研究答案:B解析:4.[单选题]智能分布式馈线自动化基于高速通信网络和( )的速动型智能分布式为主,随着无线通信技术的进步,拓展缓动型智能分布式应用A)终端故障研判策略B)可靠配电网架C)级差配合D)装置参数配合答案:C解析:关联评价点的名称:统计不同类别缺陷5.[单选题]缓动型智能分布式FA故障隔离时间为( )A)0sB)200ms内C)1sD)5-10s答案:D解析:关联评价点的名称:拉开交流电源,蓄电池供电检查B)2C)3D)4答案:B解析:7.[单选题]接地线截面积应满足装设地点短路电流的要求,且高压接地线的截面积不得小于(____)mm2A)16B)25C)35D)50答案:B解析:关联评价点的名称:终端箱接地检查8.[单选题]104规约中,编号的监视功能格式,简称( )-格式A)AB)UC)ID)S答案:D解析:9.[单选题]分段/联络断路器成套设备内置( )个相电压互感器和1个零序互感器,内置1个零序电压( )。

A)3,传感器B)2,互感器C)2,传感器D)3,互感器答案:A解析:10.[单选题]NIDS部署在交换环境下,需要对交换机进行( )配置。

A)端口映射B)端口镜像C)隐蔽模式D)混杂模式答案:B解析:11.[单选题]分界断路器成套设备主要由( )、控制单元、电源PT、连接电缆组成A)开关本体B)CTC)隔离开关D)抱箍答案:A解析:12.[单选题]104规约中的控制域分别用于( )A)控制站,接受站13.[单选题]阀控铅酸蓄电池运行使用寿命的1/2时,需增加测试频次,尤其对单体( )V电池增加测试。

网络信息安全课后习题答案

1•信息安全根源:①网络协议的开放性,共享性和协议自身的缺陷性②操作系统和应用程序的复杂性③程序设计带来的问题④设备物理安全问题⑤人员的安全意识与技术问题⑥相关的法律问题。

2. 网络信息系统的资源:①人:决策、使用、管理者②应用:业务逻辑组件及界面组件组成③支撑:为开发应用组件而提供技术上支撑的资源。

3. 信息安全的任务:网络安全的任务是保障各种网络资源的稳定、可靠的运行和受控、合法的使用;信息安全的任务是保障信息在存储、传输、处理等过程中的安全,具体有机密性、完整性、不可抵赖性、可用性。

4. 网络安全防范体系层次:物理层、系统层、网络层、应用层、管理层安全5. 常见的信息安全技术:密码技术、身份认证、数字签名、防火墙、入侵检测、漏洞扫描。

-- .1. 简述对称加密和公钥加密的基本原理:所谓对称,就是采用这种加密方法的双方使用方式用同样的密钥进行加密和解密,或虽不相同,但可由其中任意一个很容易推出另一个;公钥加密使用使用一对唯一性密钥,一为公钥一为私钥,不能从加密密钥推出解密密钥。

常用的对称加密有:DES、IDEA、RC2、RC4、SKIPJACK、RC5、AES 常用的公钥加密有:RSA、Diffie-Hellman 密钥交换、ElGamal2. 凯撒密码:每一个明文字符都由其右第三个字符代替RSA①选两个大素数pq②计算n=pq和® (n)=(p-1)(q-1) ③随机取加密密钥e,使e 和® (n)互素④计算解密密钥d,以满足ed=1moc^ (n)⑤加密函数E(x)=m e mod n,解密函数D(x)=c c mod n, m是明文,c使密文⑥{e , n}为公开密钥,d 为私人密钥, n 一般大于等于1024 位。

D-H密钥交换:①A和B定义大素数p及本源根a②A产生一个随机数x,计算X=c i mod p,并发送给B③B产生y,计算Y二a mod p,并发送给A④A计算k=Y x mod p⑤B计算k'二乂mod p⑥k, k'即为私密密钥1. PKI是具普适性安全基础设施原因(p21):①普适性基础②应用支撑③商业驱动。

【江苏省自然科学基金】_攻击_期刊发文热词逐年推荐_20140819

1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106

科研热词 推荐指数 无线传感器网络 4 网络安全 2 移动自组网 2 密钥管理 2 入侵检测 2 中间人攻击 2 dos攻击 2 预签名 1 防御措施 1 适应性选择消息攻击 1 身份认证 1 词间相关度 1 证书状态 1 警报关联 1 虫洞攻击 1 节点定位系统 1 自相似 1 肠出血性大肠杆菌(ehec)o157:h7 1 联合免疫 1 置乱 1 粗糙集 1 秘密共享 1 盲提取 1 疾病模型,动物 1 电泳,聚丙烯酰胺凝胶 1 电子邮件 1 环签名 1 特征选择 1 灭活油乳苗 1 椭圆曲线 1 检测 1 智能决策 1 无证书数字签名 1 无线局域网 1 方差时间图 1 数字音频多重水印 1 数字签名 1 数字水印 1 攻击 1 指定验证人代理签名 1 志贺毒素ⅱ型a、b亚单位 1 志贺毒素 1 形式化方法 1 异常检测 1 密码学分析 1 容忍入侵 1 实时检测 1 完美前向机密性 1 安全性 1 安全协议 1 安全 1 大肠埃希菌o157111 112 113

三维量子比特 strand space模型 olsr mpr g-hordes agent ad hoc

推荐指数 3 2 2 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

【国家自然科学基金】_hash表_基金支持热词逐年推荐_【万方软件创新助手】_20140801

科研热词 量子电路优化 可逆逻辑电路 量子代价 完备hash函数 量子计算 抖动 对等网络 反向邻居节点数 双边路由 分布式散列表 分布式hash表 位运算 hash表

推荐指数 3 3 2 2 1 1 1 1 1 1 1 1 1

科研热词 推荐指数 移动对象 2 对等网络 2 哈希表 2 rsync算法 2 chord 2 频繁项集 1 重复数据 1 路由 1 证书撤销 1 认证协议 1 置乱排序表 1 网络安全 1 网格计算 1 索引 1 系统开发 1 管道缺陷 1 空间距离 1 空间数据索引 1 漏磁检测 1 混沌 1 深度数据包检测 1 树位图 1 查询 1 最小最近公共祖先(slca) 1 文件重构 1 文件备份 1 数据采集 1 数据流 1 数据压缩 1 数据包处理 1 散列hash表 1 散列 1 差异计算 1 嵌入式系统 1 安全性 1 复杂事件处理 1 地理信息系统 1 地址查找 1 四叉树 1 哈希链 1 区域块长 1 动态空间槽 1 分组hash 1 分布式空间索引 1 分布式散列表 1 分布式hash表 1 冗余 1 信用值 1 位表 1 会话发起协议 1 交通道路 1 事件驱动 1

2012年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34

科研热词 推荐指数 阈值 1 重复数据删除 1 采样估计 1 连接查询处理 1 负载均衡 1 词典结构 1 自适应 1 网络流量分类 1 流水线 1 数据质量 1 数据库安全 1 数据库 1 数据一致性 1 并行 1 对照词典 1 存储空间 1 大数据 1 外包数据库 1 备份 1 哈萨克语 1 哈希连接 1 哈希压缩 1 哈希 1 劣质数据 1 内容可寻址存储器 1 代价估计 1 两级查找 1 rsync算法 1 join query processing 1 ipv6路由查找 1 hashmapjoin 1 hash 1 hadoop 1 big data 1

基于EJB的OCSP协议分析与改进

第22卷第3期南华大学学报(自然科学版)V01.22N o.3兰塑璺生2旦』嫂翌型堕型翌i竖竖迪!!墅竺!!!垦生i坠垒!墅堡翌竺璺型堡尘塾竺!!鳗2兰望:兰鲤!文章编号:1673-0062(2008)03-0029-05基于EJB的O C SP协议分析与改进梁冰1,廖湘柏2(1.南华大学图书馆,湖南衡阳421001;2.南华大学电气工程学院,湖南衡阳421001)摘要:证书状态查询是PK I中的一个关键问题,O C SP是解决这个问题的一种重要机制.本文在分析J2E E结构特点的同时,对E J B应用服务中O C SP协议的实现过程作了描述.对O C SP协议存在的问题及基于EJ B下的O C S P应用方面存在的局限性进行了分析.最后,就提高在线证书状态查询的性能提出了改进思路和一些思考.关键词:EJB;O C SP;证书;状态查询中图分类号:T P393文献标识码:BO C SP Pr ot ocol A nal ysi s and D e ve l opm ent B as ed on E J BL I A N G B i n91,L I A O X i ang-bai2(1.L i br ar y of U ni ver s i t y of Sou t h C hi na,H engy ang,H unan421001,C hi na;2.S c hool of E l ect r i c e ngi neer i ng,U ni vers i t y of Sout h C hi na,H engyang,H unan421001,C hi na)A bs t r a ct:C er t i f i ca t e s t at us quer y i s on e of t he cr uc i a l pr ob l em s i n PK I,and O C SP is ani m port a nt m e cha ni s m t o sol ve t hi s probl e m.Thi spap er anal yzes t he st r uct ur e char ac t er i st i cof J2E E.an d des cr i bes t he proc es s of O C SP pr ot oc ol i n EJB appl i c at i on ser vi c e.I t al so an-al yze s ex i st i n g pr obl em s of O C SP pr ot ocol and t he l i m i t at i on by usi ng O C SP based on E J B.Fi na l l y,t hi s ar t i cl e l is ts s om e proposal s abo ut how t o i m prove t he onl i ne cer t i f i cat e st a t us que ry’S capabi l i t y.K ey w or ds:EJB;O C SP;cert i f i cat e;s t at e quer y.I nt e r a ct安全应用中的一个基本问题是身份认证.在分布式环境中PK I技术是成熟、最有效的方式之一【1。

ARUBA CLEARPASS 策略管理器说明书

数据表ARUBA CLEARPASS策略管理器现有最先进的安全NAC(网络准入控制)平台作为Aruba 360 Secure Fabric的组成部分,Aruba ClearPass策略管理器为物联网、自带设备(BYOD)、企业设备以及任何多供应商有线、无线和VPN基础设施的员工、承包商和访客提供基于角色和设备的安全网络准入控制。

通过内置的基于具体环境的策略引擎,RADIUS、非 RADIUS(使用OnConnect)和TACACS+强制策略、以及终端识别、健康评估和访客接入选项,ClearPass为任何规模的组织机构提供无与伦比的网络安全基础。

对于采用防火墙、EMM/MDM和其他安全产品的全面安全集成解决方案,ClearPass支持Aruba 360 Security Exchange计划,从而可以与第三方安全供应商和IT系统集成,实现自动化的威胁检测和响应工作流,这在以前往往需要IT的人工干预。

另外,ClearPass支持自助服务功能,使终端用户更加容易接入网络。

在管理策略控制之下,用户可以安全地配置他们用于企业的自带设备或互联网接入。

Aruba无线客户尤其能够利用独特的集成功能(例如AirGroup)以及Aruba单点登录(ASO)。

ASO 使用户的网络身份验证能够自动传递到他们的企业移动应用,以便他们能够自动通过认证,立即开展工作。

结果是IT可以获得连接到企业的所有有线和无线设备的详细可见性,简化和自动化设备身份验证、强化网络授权控制,以及通过和第三方合作伙伴生态系统的集成提供更快和更好的事件分析和响应。

这样一个全面和可升级的策略管理平台,超越了传统的AAA解决方案,能够为IT和自带设备(BYOD)提供广泛的安全实施能力。

关键特性•跨多个供应商无线、有线和VPN网络,基于角色的统一网络接入;•直观的策略配置模板和可视化故障排除工具;•支持多种身份验证/授权来源(AD、LDAP、SQL dB);•自助服务设备登录,具备适用于BYOD的内置证书颁发机构(CA);•访客接入功能,具备广泛的定制、品牌化和基于发起人的审批;•与主流EMM/MDM解决方案集成,提供深入的设备评估能力;•与Aruba 360 Security Exchange计划全面集成;•单点登录(SSO)支持用于Ping、Okta和其他身份管理工具,为基于SAML 2.0的应用程序提升客户体验。

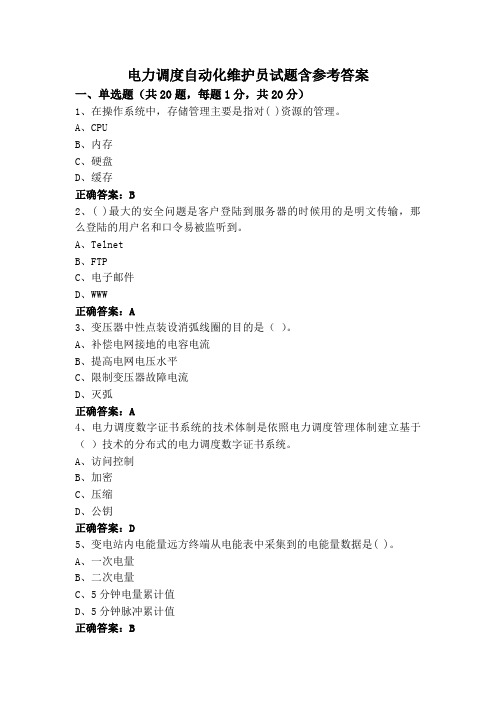

电力调度自动化维护员试题含参考答案

电力调度自动化维护员试题含参考答案一、单选题(共20题,每题1分,共20分)1、在操作系统中,存储管理主要是指对( )资源的管理。

A、CPUB、内存C、硬盘D、缓存正确答案:B2、( )最大的安全问题是客户登陆到服务器的时候用的是明文传输,那么登陆的用户名和口令易被监听到。

A、TelnetB、FTPC、电子邮件D、WWW正确答案:A3、变压器中性点装设消弧线圈的目的是()。

A、补偿电网接地的电容电流B、提高电网电压水平C、限制变压器故障电流D、灭弧正确答案:A4、电力调度数字证书系统的技术体制是依照电力调度管理体制建立基于()技术的分布式的电力调度数字证书系统。

A、访问控制B、加密C、压缩D、公钥正确答案:D5、变电站内电能量远方终端从电能表中采集到的电能量数据是( )。

A、一次电量B、二次电量C、5分钟电量累计值D、5分钟脉冲累计值正确答案:B6、UPS工作方式分为后备式和()。

A、在线式B、互动式C、切换式D、互联式正确答案:A7、并列运行的发电机间在小干扰下发生的频率为( )范围内的持续振荡现象叫低频振荡。

A、2.5-5HzB、5-10HzC、0.02-0.2HzD、0.2-2.5Hz正确答案:D8、若网络形状是由站点和连接站点的链路组成的一个闭合环,则称这种拓扑结构为( )。

A、树形拓扑B、环形拓扑C、总线拓扑D、星形拓扑正确答案:B9、以下关于防火墙技术的描述,( )是错误的。

A、防火墙可以对网络攻击进行反向追踪B、防火墙可以对网络服务类型进行控制C、防火墙可以对用户如何使用特定服务进行控制D、防火墙可以对请求服务的用户进行控制正确答案:A10、unix命令中用于修改文件读、写、执行的unix命令是( )。

A、grepB、chmodC、chgrpD、chown正确答案:B11、( )是一种含有非预期或者隐藏功能的计算机程序,是指表面上是有用的软件、实际目的却是危害计算机安全并导致严重破坏的计算机程序。

基于EJBCA的证书状态查询系统的实现与优化

基于EJBCA的证书状态查询系统的实现与优化星论文网来源: 发布时间:2010-05-30 18:23:361 引言随着电子商务的迅速发展,PKI(Public Key Infrastructure,公钥基础设施)技术的应用将越来越广泛。

在PKI框架中,CA(Certification Authority,认证中心)的主要功能是颁发和管理证书。

证书有一定的生命期,而由于某些原因(私钥泄漏等)一些证书在到期之前会被撤销,证书将不再有效。

证书状态查询是PKI系统中一个重要的问题。

现有PKI 系统所提供的证书状态查询机制一般是基于CRL(Certificate Revoke List,证书撤销列表)的查询机制和基于OCSP协议(Online Certificate Status Protocol,在线证书状态协议)的实时查询机制。

CRL是一种最简单、最常用的证书撤销方法,CRL实质上是由颁发证书的CA定期签发的一个签名的数据结构,内含被该CA撤销的证书列表。

CRL使用证书序列号来标识每一个被撤销的证书。

使用证书的系统就可以通过查询“最近签发”的CRL 来查询证书的状态。

由于CRL是定期发布的,所以不能保证证书撤销信息的实时性和准确性。

OCSP协议是PKIX工作组在RFC2560中提出的协议,给用户提供了一种方便快捷的数字证书状态查询通道,它可以满足那些要求提供比CRL更及时的证书撤销信息的操作要求,例如涉及大量资金的交易或者股票买卖。

因而OCSP可以作为周期性的CRL的一种代替机制或补充机制,使得PKI体系能更有效、更安全地应用于各个领域。

目前,在校园网中部署CA系统的技术已经相对成熟,而且有许多开源的CA系统可供参考。

使用独立的PKI系统,不仅有助于校园网统一管理,而且可以节省大量的费用。

EJBCA用JAVA编写,是一个具有完整功能的证书认证体系,并提供了一个开放的、高性能的、具有独立平台和基于组件的CA。

FGT110C_DS

小网络的企业级安全防护中小企业可以承受的价格基础上的网络安全高端口密度 多个接口可供将网络分成多个内网安全网段高性能定制化硬件可扩展插槽可以支持NP 加速的接口或者用于日志和归档的硬盘集中管理支持AMC 和FSM 插槽,可以灵活地增加接口数量和本地化存储数据FortiGate ®-110C/111C多功能安全设备多功能安全设备安全的网络当今的网络安全威胁已进化成非常复杂的攻击,网络威胁通过多种攻击方式渗透到网络中,窃取有价值的信息。

中小型企业、大型企业的分支办公室通过网络存储、传输敏感数据时,都会受到这些攻击的威胁。

为了确保这些敏感数据的安全,支付卡行业规范(PCI)、健康保险可携性及责任性法案(HIPAA)、萨班斯-奥克斯利法案(Sarbanes-Oxley)等法律法规相继产生,用来保证安全措施的执行。

中小型企业及分支办公室的需求为了执行法律法规,保证有价值的数据安全的在网络中传输,中小型企业及分支办公室需要一个把多种攻击防御技术集成在一个单一设备中安全解决方案。

在有限的预算和适度的资源消耗下,这些小型网络期望有一种低成本、高效的解决方案,很简便的实现安装、接入和维护。

同样重要的是,网络的不断扩展性要求解决方案需要为网络预留一定的成长空间。

简单简单、、高效高效、、安全FortiGate-110C 和111C 在一台单一的设备中集成了防火墙、IPSec&SSL VPN 、入侵防御、防病毒、防恶意软件、防垃圾邮件、P2P 安全及Web 过滤,可识别多种安全威胁,为中小型企业和分支办公室提供完美的安全解决方案。

FortiGate-110C 安装快捷,可自动下载并按时升级过滤库,保护企业不会受到最新病毒、网络漏洞、蠕虫、垃圾邮件、网络钓鱼及恶意站点的侵害。

内置专利的FortiASIC 加速技术,FortiGate-110C 可提供业界领先的性能,10个接口可为日益增长的网络的扩展性提供保证。

计算机三级信息安全技术第六套

下列关于密码技术的描述中,错误的是()。

A) 传统密钥系统的加密密钥和解密密钥相同B) 公开密钥系统的加密密钥和解密密钥不同C) 消息摘要适合数字签名但不适合数据加密D) 数字签名系统一定具有数据加密功能数字签名是通过密码技术对电子文档的电子形式的签名,并非是书面签名的数字图像化。

它类似于手写签名或印章,也可以说它就是电子印章。

我们对一些重要的文件进行签名,以确定它的有效性。

数字签名的目的就是要保证文件的真实性,防止签名者抵赖。

对文件进行了签名说明签名者认可了这份文件。

所以数字签名系统不一定具有数据加密功能,故D选项错误。

用于验证消息完整性的是()。

A) 消息摘要B) 数字签名C) 身份认证D) 以上都不是消息摘要(Message Digest)又称为数字摘要(Digital Digest)。

它是一个唯一对应一个消息或文本的固定长度的值,它由一个单向Hash加密函数对消息进行作用而产生。

如果消息在途中改变了,则接收者通过对收到消息的新产生的摘要与原摘要比较,就可知道消息是否被改变了。

因此消息摘要保证了消息的完整性。

故选择A选项。

下列选项中,属于单密钥密码算法的是()。

A) DES算法B) RSA算法C) ElGamal算法D) Diffie-Hellman算法DES算法为密码体制中的对称密码体制,又被称为美国数据加密标准,是1972年美国IBM公司研制的对称密码体制加密算法。

明文按64位进行分组,密钥长64位,密钥事实上是56位参与DES运算(第8、16、24、32、40、48、56、64位是校验位,使得每个密钥都有奇数个1)分组后的明文组和56位的密钥按位替代或交换的方法形成密文组的加密方法。

单秘钥加密算法是指加密密钥能从解密密钥中推算出来,故选择A选项。

USB Key身份认证采用软硬件相结合、一次一密的强双因子认证模式。

它是一种USB接口的硬件设备,它内置单片机或智能卡芯片,可以存储用户的密钥或数字证书,利用USB Key内置的密码学算法实现对用户身份的认证,有两种应答模式:基于挑战/应答的认证模式和基于PKI体系的认证模式。

【浙江省自然科学基金】_信息管理系统_期刊发文热词逐年推荐_20140812

1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95

推荐指数 2 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

2009年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41

2011年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 5 net

1 1 1

推荐指数 2 2 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

简易在线证书状态协议SOCSP的分析与改进-论文(3)

简易在线证书状态协议SOCSP的分析与改进*Analysis and improvement of SOCSP梁琼文1,3,张玉清2,胡啸3(1.西安电子科技大学计算机网络与信息安全教育部重点实验室,陕西西安710071;2.中国科学院研究生院国家计算机网络入侵防范中心,北京100043;3.中国电子技术标准化研究所信息技术研究中心,北京100007)摘要OCSP协议是PKI中的一个关键技术,但是由于证书状态需要签名和验签操作,计算开销大而影响效率。

SOCSP协议是为解决OCSP协议中存在的性能瓶颈问题,并满足我国PKI系统实际应用的需求由我国自主研发的标准。

本文主要研究了SOCSP标准(报批稿),重点分析简化后的协议数据的可用性和可能存在的安全漏洞,最后针对这些存在的问题提出改进方案。

关键字PKI 证书状态查询在线证书协议简易在线证书状态协议Abstract: OCSP plays an important role in PKI. For the certificate status needs to be signed and the signature needs to be verified, the calculation overhead is very high and system efficiency will reduce. To solve the bottleneck problem in OCSP and satisfy practical application in our PKI system, our country did much research and made an initial draft on SOCSP. This paper mainly introduces the availability of SOCSP(standard draft for approval) for many protocol data is removed, and then analyzes security holes. Finally, some improved methods are induced.Key words:PKI; Certificate status query; OCSP; SOCSP*项目资助:国家自然科学基金项目(60573048,60773135,90718007);国家高技术研究发展计划(“863”计划)项目(2007AA01Z427,2007AA01Z450);国家信息安全战略研究和标准制订工作专项(TC260-JCYJ-S-2007062)。

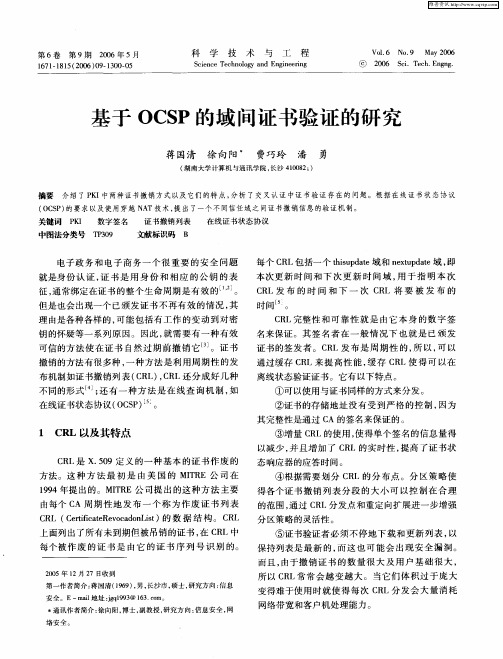

基于OCSP的域间证书验证的研究

C L完整 性 和 可 靠 性 就 是 由 它 本 身 的数 字 签 R 名来 保证 。其 签 名 者 在 一 般 情 况 下 也 就 是 已 颁 发 证 书 的签 发 者 。C L发 布 是 周 期 性 的 , 以 , 以 R 所 可

通过缓存 C L来 提高性能 , 存 C L使 得可 以在 R 缓 R

上面列出了所有未到期但被吊销的证书 , C L中 在 R

每 个被 作 废 的 证 书 是 由 它 的证 书 序 列 号 识 别 的。

20 0 5年 l 2月 2 日收 到 7

⑤证书验证者必须不停地下载和更新列表 , 以

保持 列表 是 最 新 的 , 这 也 可 能 会 出现 安 全 漏 洞 。 而

2 0 Si eh E g g 06 c.T c . nn .

基于 OC P的域 问证书验证 的研究 S

蒋国清 徐向阳 费巧玲 潘 勇

( 湖南大学 计算 机与通讯 学院 , 长沙 4 0 8 ) 10 2;

摘 要 介绍 了 P I中两种证书撤销方 式以及 它们的特 点 , K 分析 了交 叉认证 中证 书验 证存 在 的问题。根据 在线证 书状 态协议 ( C P 的要求以及使 用穿越 N T技 术, 出了一个不 同信任域 之 间证书撤销信息 的验证机 制。 OS) A 提

得各 个证 书撤 销 列 表 分 段 的大 小 可 以控 制 在 合 理 的范 围 , 通过 C L分发 点 和重 定 向扩 展进 一 步增 强 R

分 区策 略 的灵 活性 。

由每个 C 周 期 性 地 发 布 一 个 称 为 作 废 证 书 列 表 A C L ( et ct eoaoLs)的 数 据 结 构 。 C L R C rfa R vcdn i i e i t R

OCSP证书状态查询机制与实现

OCSP证书状态查询机制与实现吕国忠【摘要】证书状态查询是公钥基础设施中最重要的问题之一,OCSP是解决这个问题的一种重要机制.文章分析了CRL协议、OCSP协议、状态缓存、线程池、预签名.设计了一种OCSP服务器的实现方法,详细描述了该设计在具体实现中需要特别注意的几项关键技术,以提高系统的性能和稳定性.【期刊名称】《电脑与信息技术》【年(卷),期】2010(018)001【总页数】3页(P44-45,52)【关键词】PKI;在线证书状态协议;证书撤销【作者】吕国忠【作者单位】江南计算技术研究所,无锡,214083【正文语种】中文【中图分类】TP393.08随着电子商务、电子政务的迅猛发展,PKI(Public Key Infrastructure,公钥基础设施)技术的应用越来越广泛。

其中数字证书是PKI基础设施中的重要概念,它是用户在网络交易中的电子身份凭证,是一个由权威机构CA(Certificate Authority)中心发行的。

应用系统在使用证书前,必须先验证数字证书的有效性,包括CA对证书的签名值、证书签发者、证书使用策略、证书有效期及证书状态等。

其中证书状态是指在证书的生命周期中,由于某些原因(私钥泄露、人员调离等)一些证书会被撤销,被撤销的证书其状态被标识为无效,这就需要一个证书状态查询系统。

现有PKI系统所提供的证书状态查询机制主要有两种:基于CRL (Certificate Revoke List,证书撤销列表)的查询机制和基于OCSP(Online Certificate Status Protocol,在线证书状态协议)的实时查询机制。

CRL是一种最简单、最常用的证书撤销方法。

CRL是由颁发证书的CA定期签发的一个由其签名的数据结构,内含该CA撤销的所有证书列表。

但CRL在使用过程中有其局限性:(1)时效性差由于CRL撤销列表是定时发布的,发布周期往往需要几天或几周,甚至更长,因此在CRL表本次发布后下次发布前撤销的证书,无法准确识别其状态,会给交易带来隐患。

基于OCSP协议的证书状态查询系统

基于OCSP协议的证书状态查询系统

陈亨斌;李大兴

【期刊名称】《微计算机信息》

【年(卷),期】2006(000)06X

【摘要】证书状态查询是PKI系统中的一个关键问题,OCSP是解决这个问题的

一种重要机制。

本文分析并改进了OCSP协议,并在此基础上设计了一种高效的

证书状态查询系统。

文中对该系统的重要组成部分以及关键技术进行了详细的论述。

【总页数】3页(P189-191)

【作者】陈亨斌;李大兴

【作者单位】山东大学

【正文语种】中文

【中图分类】TP393

【相关文献】

1.一种新型的在线证书状态查询机制及系统实现 [J], 茹红;杨波;马华

2.OCSP证书状态查询机制与实现 [J], 吕国忠

3.基于OCSP协议的证书状态查询系统 [J], 陈亨斌;李大兴

4.基于OCSP的证书状态查询机制研究与实现 [J], 周如光;符云清;杨晓霞

5.Windows Server2008和Windows Vista中的在线证书状态协议(OCSP)[J], Russell Smith; 黄思维(译)

因版权原因,仅展示原文概要,查看原文内容请购买。

GBT19771

L79

一一

苟日

中华人 民共和 国国家标准

GB /T 19 77 1- 2 0 05

信 息技术 安全技术 公钥基础设施 PK I 组件 最 小 互操作规范

In for m ationt echnology- Securityt echnology- Publick eyi nfrastructure 一 M ini m um i nt eroperabilitys pecification forP KIc omponents

3.4

证 书 持 有者 certificateh older 有 效 证 书的主体对应的实体。

3.5

证书 策 略 certificatep olicy 命 名 的 一组规则 ,指出证书对具有公共安全要求的特定团体和/或应用的适用范围。例如,一个特 定的证书策略表明,用于确认电子数据交换贸易证书的适用范围是价格在某一预定范围内的交易。

IEC 9594-8:2001,IDT)

ISO / IE C 8825-1:2002 信息技术 ASN.1 编码规则 第 1部分:基本编码规则(BER) 、正则编码 规则(CER)和非典型编码规则(DER)规范

AN S IX 9.52 用于金融服务业的公钥密码算法:三重 DES操作模式 AN S IX 9.55 用于金融服务业的公钥密码算法:公钥证书扩展和证书撤销列表扩展 RF C 8 2 2 Internet文本邮件的标准消息格式 RF C 17 66 语言标识用标签 RF C 17 77 轻量级目录访问协议 RF C 19 59 LDAPURI,格式

本 标 准 凡涉及密码算法相关内容,按国家有关法规实施。 本 标 准 中引用的 SHA-1,RSA,SHA1-MAC,SHAI-HMAC ,DES-MAC,tDEA密码算法均为举例 性说明,具体使用时均须采用国家商用密码管理委员会批准的相应算法。 本 标 准 的附录 A、附录 B、附录 C、附录 D为规范性附录。 本 标 准 由中华人 民共和国信息产业部提出。 本标 准 由 全国信息安全标准化技术委员会(TC260) 归口。 本 标 准 起草单位 :信息安全国家重点实验室 、中国电子技术标准化研究所。 本 标 准 主要起草人:冯登国、吴志刚、荆继武 、高 能、向 继 、张 凯、周瑞辉、徐 佳 、林 爆锵、曹 政、 余蜻、廖洪蛮、李 丹 、罗锋盈 、陈 星。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1 背 景

在公 钥 基础 设施 ( P K I )中 , 证 书将 一个实 体 的身 份资 料与

2 . 1 1 认 证机构 ( CA)

相 应 的公 钥 绑定 在 一起 。 然 而在 失 效 日期 前 , 证 书会 冈为 绑定 关 系 破 坏 而 被撤 销 。 此 , 验 证证 书不 仅 必须 检查 失 效 日期 , 还应 检查 证 书的撤 销信 息 。 常 用 的 机 制 是 能 提 供 证 书实 时 状 态 的 在 线 证 书 状 态 协议 ( O C S P) 。O C S P为 证 书状 态 查 询 不 断 提供 新 的 应 答 , 证 书 的状 态 南一 ・ 个作 为 O C S P 响应服 务 器的可 信实 体返 回 。 在 移动 环境 下 , O C S P是 一个 不错 的选 择 , 因 为用户 可 以仅使 用适 度 的资 源就 能 实 时检 索证 书状 态 。不过 , 还存 在 以下 两种威 胁 。 1 ) 拒 绝 服务 ( D o S)攻 击 : 在O C S P中 , 响 应 服 务 器 对 每 个 用 户 的请 求 产 生一 个签 名 响 应 。 即对 于每个 攻 击 者 发 出 的简 单请求 , 响 应 服务 器 必须 生 成 数 字签 名 , 这是 一 个 计算 密集 型 的操作 。因此 , 响应 服务 器变 得非 常容 易受 到拒 绝服务 攻 击 。 2) 私 钥泄 漏 : 如果 攻 击者 获得 了响应 服务 器 的私钥 , 他 可 以产生 伪造 的响应 。 针 对这 些 威 胁 制 定对 策 非 常 重 要 。如 果 O C S P响 应 服 务器 是集 中式 , 整 个 系统会 遭受 D o S攻击 和响应 服务 器 的私钥 泄 漏 , 整个 服务 都将 不可 用 。 由 多方 响应 服 务器 组成 的分 布式 O C S P( D — O C S P) , 可 以减 少这 些 损 失 。 在 每一 个 响 应 服 务器 都 பைடு நூலகம் 有相 同私 钥 的 情 况 下 , 任何 响 应 服 务器 泄 密都 会 造成 整 个 系 统泄 密 。相 对地 , 如 果每 个 响 应 服 务器 都 有 不同 的 私钥 , 一个 响 应服 务 器泄 密 则 不会 影 响到 其 他 人 。困此 , 本 文 分 析 每个 响应 服务 器都 是 拥 有 不 同 私钥 的 D — O C S P 。 本 文提 出 了一 种新 的 D — O C S P , 基 于离散 对数 问题 的 困难性 , 并使 用 单一 公钥 和隔 离密钥 签 名模 式 ( K I S ) 。K I S 能 减少 因私钥 泄漏 所 带来 的损 失 。 使用 K I S 功能 的 响应服 务器 , 在私钥 泄 漏后 , 机 器 只会 在 短 时 间 内可 能受 到 攻 击 。本 文关 注 K I S中可 通 过 固 定 公 钥 验 证所 有 签 名 的这 种 特 性 。K I S 使 用 密钥 更 新 算 法 产 生 多个 私钥 , 认 证 机构 ( C A)将 私钥 分 别派 发给 分散 的响 应服 务

一

C A是一个 值得 信 赖 的第 _ 二方 , 有责 任公 布有 关证 书撤 销 的 信 息 。C A私钥 的泄漏 将 影 响整 个系 统 , 因此 C A常 与互 联 网 隔 离开 来 , 以防止 未经 授权 的访 问 。

2 . 1 2 响应服务 器

响 应服 务器 是 一 个将 证 书状 态 信 息传 给 用 户 的 , 值 得 信 赖 的 实体 。在 产生 包 含 请 求证 书 的状 态 的 响应 信 息后 , 响 应 服 务 器 使用 自己 的私钥 对 响 应 信 息进 行数 字 签 名 。在本 文 中 , 证 书 的状 态都 是 “ 有 效 ”或 “ 撤 销” 的。

2 . 1 . 3 用户

假 设用 户 信 任 一 个 C A和响 应 服 务 器 。他 们 向响 应 服 务 器 发 送请 求证书 状态 的消 息 。 如 果每 个 响应 服 务 器都 拥 有 同样 的 私钥 , 任 何 响应 服 务 器 的泄 密 都 会 损 害整 个 系统 。因 此 , 在笔者构建的 D — O C S P中 , 每个响应服务器有不 同的密钥对 ( P K , S K . ) 。P K . 和s K . 分别表 示 响应 服务 器 I 拥有 的公 钥 和签名 私钥 。 C A 向每个 响应 服务 器颁 发用 自己私钥 签 名 的证 书 。用 户应 像 检查 传统 证书般 检查 响应 服 务器证 书 的撤销 信息 。

T

G Y R & D

分布式在线证书状态协议分析

陈 放 ( 华南理 工大 学广 州学 院计 算机 实验 中心 , 广 东广 州 5 1 0 8 0 0 )

摘 要 公 钥基 础设 施 ( P K I )是现 有 网络 中 支持 电子 商 务和数 字通 信的 重要技 术 手段 。在 线证 书状 态协议 ( 0 C S P) 是P K I中用 于检 索证 书撤销 信 息 的标 准 协议 。本 文介 绍 了一种 基 于 隔 离密钥 签 名 模 式 的 , 使 用 单 一公 钥 的新 分 布 式 0 C S P , 每 个响应 服 务 器都有 不 同 的私钥 , 但 对应 的公 钥 是 固定 的 。用 户只 需获得 并 保 管一 个证 书 , 就可 以使 用 这个单 公 钥验 证 所有响 应服 务 器 关 键 词 公钥基 础设 施 ; 认 证 中心 ; 分 布 式在 线证 书状 态协议 ;隔 离密钥 签名 模 式 中 图分 类号 : T P 3 9 3 文 献标识码 : A 文章编 号 : 1 6 7 1 — 7 5 9 7( 2 0 1 3 )l 1 — 0 0 7 8 — 0 3