标准模型下可证明安全的RFID双向认证协议_肖锋

RFID双向安全认证协议的设计及分析

RFID双向安全认证协议的设计及分析作者:张文丽赵峰来源:《智能计算机与应用》2013年第05期摘要:针对RFID系统的实际安全需求,利用数学和密码学技术方法,同时考虑交互认证协议的安全性,隐私性和有效性,对RFID系统认证协议进行研究,提出了一个RFID互认证协议。

对其进行安全性及性能分析发现,该协议安全性能良好,功能全面,能够保证内容隐私、防止位置跟踪攻击、抵抗重放攻击、防止假冒攻击,并且具有前向安全性。

关键词:射频识别;安全;稳私;认证;互认证中图分类号:TP391.4 文献标识码:A文章编号:2095-2163(2013)05-0091-030引言射频识别(Radio Frequency Identification)技术是一种非接触的无线自动识别技术,主要由RFID标签和读写器组成。

电子标签通过与读写器发生电磁耦合并获得能量,将自身的数据信息传递给读写器,所交换数据自动传送,系统无需任何物理接触就可以完成对特定目标对象的自动识别,并可在各种恶劣的环境下工作,同时还对多个标签进行数据交换,操作简单快捷[1]。

因而在上世纪末,RFID技术就已逐渐进入到企业应用领域。

尽管RFID技术比传统的识别技术有着许多无法比拟的优点,但是,由于读写器和电子标签之间的信息是通过无线射频信号传播的,所传递的这些数据信息完全暴露在外面,任何人通过一定手段都能够得到这些信息,这样就会使得一些比较敏感的信息可能发生泄漏,因而会导致其存在传统识别技术并不曾面对的一些安全隐私方面的问题。

安全认证技术是解决RFID安全的关键之一。

有了可靠的安全机制,就可以保证RFID标签中的数据、信息不被窃取、干扰、更改等,RFID系统中的个人信息,甚至是军事机密和商业机密才能不被人盗窃和利用。

另外,由于电子标签本身在处理能力、存储空间、电源供给等方面的局限性,目前比较成熟的加密算法难以应用其中。

因此,研究设计一种高效、安全、低成本的RFID安全认证协议具有重大的实用意义。

标准模型下可证明安全的RFID双向认证协议

标准模型下可证 明安全的 R F I D双 向认证协议

肖锋 ,周亚建,周景 贤,钮心忻

( 北 京邮 电大学 信 息 安全 中心 ,北京 1 0 0 8 7 6 )

摘

要 : 目前 ,R F I D ( r a d i o f r e q u e n c y i d e n t i i f c a i t o n ) 系统安全 问题 日益突 出,为 了实现 R F I D系统信 息安全与隐私

第3 4卷第 4期

2 0 1 3年 4月

通

信

学

报

Vb l l 3 4 No . 4 Ap il r 2 0 1 3

J o u r n a l o n Co i n l n n n i c a i t o n s

d o i : 1 0 . 3 9 6 9 / j . i s s n . 1 0 0 0 — 4 3 6 x . 2 0 1 3 . 0 4 . 0 0 9

s e c u it r y nd a e ic f i e n c y . T h e c o mp a r i s o n s o f s e c u r i t y a n d p e r f o m a r n c e we r e a l s o g i v e n wi h t o he t r a u t h e n i t c a i t o n p r o t o c o l s ,

Ab s t r a c t : T h e s e c u it r y i s s u e o f RFI D i s b e c o mi n g mo r e a n d mo r e s e i r o u s . i n o r d e r t o p r o t e c t t h e RF I D’ S i n f o r ma t i o n s e . c u i r t y nd a p i r v a c y , a mu t u a l a u t h e n t i c a t i o n p r o t o c o l f o r R F I D b a s e d o n HB p r o t o c o l wa s p r o p o s e d i n t h e s t a n d a r d mo d e 1 . T h e s e c u i r t y p r o o f s or f t h i s n o v e l p r o t o c o l wa s g i v e n b y u s i n g he t r e d u c i t o n me ho t d . nd a t h e a t t a c k e r ’ S h rd a n e s s wa s r e — d u c e d t o t h e i n d i s t i n g u i s h a b i l i t y b e t we e n p s e u d o . r a n d o m f u n c i f o n nd a r e a l r a n d o m f u n c i t o n . Th e i mp l e me n t a t i o n o f p r o .

一种RFID隐私保护双向认证协议

一种RFID隐私保护双向认证协议作者:常振华陈越邵婧甄鸿鹄来源:《现代电子技术》2008年第15期摘要:作为一种非接触式自动识别技术,RFID在带来成本节约和效率提高的同时,也带来了安全和隐私的风险。

为保证安全性和隐私性,必须对阅读器和标签之间的通信提供认证和保护,对现有的RFID安全性和隐私性解决方案进行了简要分析,之后应用零知识思想,提出了一种基于单向Hash函数的双向RFID认证协议,并分析了其安全性和抗攻击性。

关键词:RFID;零知识;认证;安全性中图分类号:TP309 文献标识码:B 文章编号:1004373X(2008)1508004Mutual Authentication Protocol for RFID Privacy ProtectionCHANG Zhenhua,CHEN Yue,SHAO Jing,ZHEN Honghu(Institute of Electronic Technology,PLA Information EngineeringUniversity,Zhengzhou,450004,China)Abstract:As a contactless auto-identification technology,RFID provides cost saving and efficiency enhancement.But it also causes security and privacy vulnerabilities for RFID applications.In order to ensure security and privacy,authentication and protection for communication between reader and tag must be provided.After analyzing existing security and privacy solutions for RFID and by adopting zero-knowledge ideas,a mutual RFID authentication protocol based on oneway Hash function is proposed,its security and anti-attack properties are also analyzed.Keywords:RFID;zero knowledge;authentication;security1 引言无线射频识别(Radio Frequency Identification,RFID)是一种非接触式的自动识别技术,利用它可以在远距离、恶劣环境下对集群目标和移动目标进行快速信息采集和自动识别。

一种高效可证明安全的RFID认证协议

一种高效可证明安全的RFID认证协议RFID(Radio Frequency Identification,射频识别)技术是现代物联网领域中应用广泛的一种技术,可以实现物品的远距离无线识别和数据交换。

但是,在无线信道上进行的RFID数据交换具有易被攻击和窃取等安全问题。

因此,设计一种高效可证明安全的RFID认证协议对于保证RFID系统的安全和稳定运行具有至关重要的意义。

本文就介绍一种高效可证明安全的RFID认证协议。

该协议基于加密技术和散列函数,能够防止重放攻击、中间人攻击和暴力攻击等多种攻击方式,同时提高系统的效率和安全性。

首先,协议的通信模型包括一个标签(tag)、一个读卡器(reader)和认证服务器(AS)三个实体。

认证过程分为三个阶段:第一阶段:协议的初始化1.标签在初始阶段随机生成一个种子A,并将其存储在自身内部;2.读卡器随机生成一个私钥K和公钥对{PK,SK},并将公钥PK广播给AS;3.AS选择一个随机数R,并将{R,PY}发送给读卡器,其中PY=H(K,R)。

第二阶段:协议的执行1.读卡器向标签发起请求,并发送{PK,R}给标签;2.标签收到请求后,使用种子A生成一个随机数N,并计算M1=H(A,N);3.标签将M1发送给读卡器;4.读卡器将M1发送给AS并请求AS认证;5.AS收到M1后,使用密钥K计算双方共享的密钥MK=H(PY,N),并返回认证结果{MK,T}给读卡器,其中T=H(MK,R);6.读卡器将{T}发送给标签。

第三阶段:协议的验证1.标签收到{T},使用私钥K计算T'和R',若T'=H(MK,R'),则认证成功,否则认证失败。

通过对该协议的分析,可以发现该协议不仅实现了对通信数据的加密保护,同时通过散列函数保证了通信数据的完整性和一致性。

此外,该协议还能够防止重放攻击、中间人攻击和暴力攻击等常见安全威胁,具有较高的安全性。

在效率方面,该协议的计算量较小,能够快速完成认证过程。

一种RFID系统的Tag-Reader双向安全认证协议

一种RFID系统的Tag-Reader双向安全认证协议陈 卓(信阳农林学院,河南信阳,464000)摘要:为了保证RFID系统的信息安全,本文在分析现有RFID认证协议的基础上,提出一种基于Grain-Mac流密码加密算法的双向安全认证协议,采用流密码和密钥动态更新的方法实现了标签与阅读器的双向认证。

仿真结果表明,该协议成本低、效率高、安全性好,且能够有效抵抗拒绝服务攻击,达到了预期的效果。

关键词:射频识别;加密算法;认证协议A mutual secure authentication protocol for Tag-Reader of RFIDsystemChen Zhuo(XinYang College Of Agriculture And Forestry,XinYang,464000)Abstract:In order to protect the information security of RFID system,this paper proposes a mutual secure authentication protocol based on Grain-Mac stream-cipher cryptographic algorithm by analyzing existing RFID authentication protocols.The mutual authentication between tags and readers is achieved through use of stream-cipher and dynamic key-updating methods.Simulation results show that,the new protocol has feature of low cost,high efficiency and good safety,also it can effectively resist denial-of-service attack,so as to achieve the desired effect.Keywords:RFID;cryptographic algorithm; authentication protocol随着物联网技术日趋成熟,射频识别(Radio FrequencyIdentification,RFID)系统逐渐在零售、物流等领域得到广泛应用。

一种改进的RFID系统的双向安全认证协议

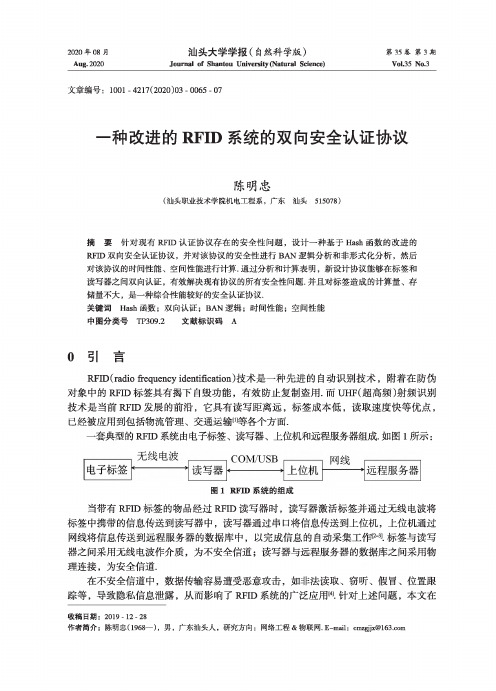

第35卷第3期Vol.35 No.32020年08月Aug. 2020汕头大学学报(自然科学版) Journal of Shantou University (Natural Science)文章编号:1001 - 4217(2020)03 - 0065 - 07一种改进的RFID 系统的双向安全认证协议陈明忠(汕头职业技术学院机电工程系,广东汕头515078)摘 要 针对现有RFID 认证协议存在的安全性问题,设计一种基于Hash 函数的改进的 RFID 双向安全认证协议,并对该协议的安全性进行BAN 逻辑分析和非形式化分析,然后 对该协议的时间性能、空间性能进行计算.通过分析和计算表明,新设计协议能够在标签和 读写器之间双向认证,有效解决现有协议的所有安全性问题.并且对标签造成的计算量、存 储量不大,是一种综合性能较好的安全认证协议.关键词Hash 函数;双向认证;BAN 逻辑;时间性能;空间性能中图分类号TP309.2 文献标识码A0引言RFID (radio frequency identi 五cation)技术是一种先进的自动识别技术,附着在防伪 对象中的RFID 标签具有揭下自毁功能,有效防止复制盗用•而UHF (超高频)射频识别 技术是当前RFID 发展的前沿,它具有读写距离远,标签成本低,读取速度快等优点, 已经被应用到包括物流管理、交通运输巾等各个方面.一套典型的RFID 系统由电子标签、读写器、上位机和远程服务器组成.如图]所示:图1 RFID 系统的组成当带有RFID 标签的物品经过RFID 读写器时,读写器激活标签并通过无线电波将 标签中携带的信息传送到读写器中,读写器通过串口将信息传送到上位机,上位机通过 网线将信息传送到远程服务器的数据库中,以完成信息的自动采集工作•标签与读写 器之间采用无线电波作介质,为不安全信道;读写器与远程服务器的数据库之间采用物 理连接,为安全信道.在不安全信道中,数据传输容易遭受恶意攻击,如非法读取、窃听、假冒、位置跟 踪等,导致隐私信息泄露,从而影响了 RFID 系统的广泛应用賈针对上述问题,本文在收稿日期:2019 -12 - 28作者简介:陈明忠(1968—),男,广东汕头人,研究方向:网络工程&物联网.E-mail : ***************66汕头大学学报(自然科学版)第35卷分析现有RFID认证协议的基础上,研究并设计了一种低成本、安全、高效的双向认证协议,确保标签与读写器间数据传输的安全性.1现有的RFID认证协议分析目前,国内外学者已提出多种基于密码学的RFID认证协议,其中最具代表性的有Hash-Lock协议、随机Hash-Lock协议叫但在安全性上都存在一定的问题.1.1Hash-Lock协议初始状态下,每一个标签内存储有自身力、密钥K和血矶函数,R和密钥都由芯片厂商写入,具有唯一性.两者区别是:R可以读出,易被复制,但密钥不可读出.后台数据库存储所有标签的力、K和心血/£>,其中metaID=Hash(K),如图2所示.图2Hash-Lock协议示意图当标签收到Query后,就根据自己的K值计算metalD=Hash(K),并把metalD依次传回读写器和数据库•当数据库找到metalD所对应的&值,就将&值依次发给读写器和标签,标签将&值和自己的K比对,若相等,则认证成功.在Hash-Lock协议中,使用metalD代替ID来标识标签,有效防止标签信息被非法读写器读取,但是K值在整个过程中以明文方式传输,无法防止攻击者对标签的位置追踪和重放攻击.1.2随机Hash-Lock协议初始状态下,每一个标签内存储有自身?D、随机数生成器和Has%函数,后台数据库存储所有标签的⑦同,如图3所示.图3随机Hash-Lock协议示意图当标签收到Sezy后,就生成一个随机数r,并计算H(rlLTO),随后将r、H(r\\ID)传回读写器和数据库.数据库遍历每个标签的ID,若存在H(rllZA)=H(rllZD),则将ID t 依次发给读写器和标签,标签将/D和自己的⑦比对,若相等,则认证成功.第3期陈明忠:一种改进的RHD系统的双向安全认证协议67在随机的Hash-Lock协议中,由于标签的每次应答都有随机数参与,并且进行加密,可以有效防止攻击者的窃听和位置171追踪.但ID仍然以明文的方式在读写器和标签中传输,无法防止攻击者对标签的重放攻击.2一种改进的RFID双向安全认证协议设计上述两种典型的RHD认证协议各具长处和短处,为扬长避短,本文有针对性地对两种典型的认证协议进行改进,设计了一种新的基于Hash函数的RFID安全双向认证协议,如图4所示.物理连接无线连接图4基于Hash函数的RFID双向认证协议示意图初始状态下,每一个标签内存储有自身?D、密钥K、随机数生成器和Has%函数,并处在锁定读取状态;后台数据库存储所有标签的⑦和K值,以及Has/z函数•认证过程如下:⑴读写器生成一个随机数H,并将n和读写请求Query发送给标签;(2)标签接收到Query和门后,自己也生成一个随机数r2,并计算H®㊉K),再将勺,HG㊉K)传回读写器中;⑶读写器将九,r2,H(%㊉K)转发给后台数据库;(4)在后台数据库中,针对每个标签的K值,循环计算每一个标签的㊉KJ,若存在RS㊉Kj=H(『2㊉K),表示被请求的标签为有效标签,则退出循环,继续计算H(r®2㊉K),并将H(ri㊉/"2㊉&)发送给读写器;若不存在,则认证失败;(5)读写器将刊>1眇2㊉K)发送给标签,标签根据自己的密钥K计算㊉血㊉K),若H(ri㊉「2㊉K)=H(rQr2㊉KJ,则标签认为读写器为有效读写器,于是去掉锁定状态,进入应答状态等待读写器读写.3新设计协议的安全性分析目前,对认证协议的安全性分析有两种方法,一是形式化分析,采用BAN逻辑对认证协议进行形式化推理,确定预期目标,并对预期目标加以证明•二是非形式化分析,用自然语言分析认证协议是否存在各种安全隐患和缺陷叫3.1新设计协议的形式化分析用T表示标签,R表示读写器,针对图4的形式化推理如下.(1)建立协议的初始假设68汕头大学学报(自然科学版)第35卷S1:RU#(Q;/?相信门是新鲜的,因为力是7?生成的•S2:R|三R隹T;7?相信"是7?和T共享的通信密钥.S3:R|三r D t;S4:T|=#(r2);T相信勺是新鲜的,因为%是T生成的.S5:T|三R^T;S6:T|三R启T;(2)建立协议的理想化模型Ml:R—*T:Query,门;M2:T->R:H(r2®^),r2;M5:R-»T:H(ri㊉%㊉&);在Mi中,信息为明文传递,不影响协议的安全性,可以去除;在M5中,K i=K.采用BAN逻辑语言表示改进后的式子,得协议的理想化模型如下:M2:RVH(>2,K);R收到由%、K组成的,并经HashO函数加密过的信息;M5:T<H(mr2,K);T收到由九、%、K组成的,并经皿価()函数加密过的信息.(3)确定预期目标,并加以证明R|三T|〜#(K);R相信T发送的含有K的消息是新鲜的.T|mR|〜#(K):T相信R发送的含有K的消息是新鲜的.证明如下:(一)证明R=T|〜#(K)•••叫三#(九)(SI)根据新鲜性规则,得:r U#(“,k)•.•r U r A t(S3)R<H(r2,K)(M2)根据共享密钥规则,得:r=t|〜h“2,k)将(M2)拆分,得:R<(r2,K)根据②、③和消息含义规则,得:R=T|〜(「2,K)根据④和信仰规则,得:R=T|〜(K)根据①、⑤和新鲜性规则,得:R=T|〜#(K).(二)证明T|三R|〜#(K)•••T|三(S5)T<HG“2,K)(M5)根据共享密钥规则,得:T|=R|~H(r1;r2,K)①②③④⑤⑥第3期陈明忠:一种改进的RHD系统的双向安全认证协议69将(M5)拆分,得:T<(n,r2,K)⑦根据⑥、⑦和消息含义规则,得:t=r|〜(m「2,K)⑧根据⑧和信仰规则,得:T|三R|〜(K)⑨又V T|=#(r2)(S4)根据⑧、⑨、(S4)和新鲜性规则,得:T|三R|〜#(K)3.2新设计协议的非形式化分析下面针对攻击者的一些常见的攻击行为,对本文设计的双向认证协议的安全性进行分析.(1)防非法读取:当RFID标签与读写器双向认证之后,RFID标签才会取消锁定状态,等待读写器读写.如果使用的标签或读写器有一个是非法的,标签中的信息就不会被读写器读取.本协议有效防止标签信息被非法读取,避免了标签信息泄露叫(2)防窃听:在每次传输之前,作为标识标签的密钥K都要与随机数异或后,再用Hash函数加密成为密文.在传输过程中攻击者即使截获这些密文,也不能破解其中的内容.(3)前向安全性:由于每次认证时都有随机数参与,标签和读写器每次的输出值都是不同的.攻击者即使截获某一次会话的输出值,也不能以之作为下一次认证的信息叫本协议能有效保证前向安全性.(4)防位置跟踪:由于每次认证时都有随机数参与,标签每次的输出值都是不同的,毫无规律可言•攻击者即使截获大量的输出值,也不能区分不同标签的特征,更不能推断标签的位置信息叫本协议能有效抵御位置跟踪.(5)防重放攻击:由于每次认证时都有随机数参与,标签和读写器每次的输出值都是不同的.攻击者即使截获某一次认证的输出值,也不能通过重新发送该输出值的方法来获得下一次认证问.本协议能够防止重传及假冒攻击.三种协议安全性能比较,见表1.表1三种协议安全性能比较协议防非法读取防窃听前向安全性防位置跟踪防重放攻击Hash-Lock协议V X X X X随机Hash-Lock协议V V X V X基于Hash函数的V V V V V RFID双向认证协议4三种协议的时空性能安全协议的设计,不仅要考虑RFID系统的安全问题,还要考虑RFID系统的计算量和存储量问题•如果计算量和存储量太大,那么势必降低认证效率,增加RFID系统70汕头大学学报(自然科学版)第35卷的成本问.因为普通的RHD标签的容量小、计算能力低,所以选取的安全协议必须满足较好的时空性能.(1)协议的时间性能协议的时间性能是指一个协议单次成功认证时,RFID系统各部件(如电子标签、读写器和数据库)各自花费的时间,它决定着RFID系统的计算量叫假设RFID系统有"个标签,定义為为一次血$%函数运算时间,如为一次异或运算时间,T r为产生一个随机数时间.下面统计图4新设计协议的时间性能•①R FID标签:产生一个随机数,开展2次HaM函数运算,3次异或运算,因此RFID标签的时间性能为:2T h+3T xor+T r.②读写器:只产生一个随机数,因此读写器的时间性能为:T r.③后台数据库:假设遍历数据库中最后Y K值即K”,才存在蚯㊉K”)=HS㊉K),此时开展n次Hash函数运算和n次异或运算.随后,数据库又开展1次Hash函数运算和2次异或运算,因此数据库的时间性能为:(“+1)為+("+2)7^.(2)协议的空间性能所谓协议的空间性能,是指采用该协议之后,RFID系统各部件(如电子标签、读写器和数据库)各自存储的标签标识、标签密钥或读写器标识的长度型它决定着RFID系统的存储量.以一个任意长度的消息作为输入,汕讪函数的输出值总是128位;电子标签标识、密钥,读写器标识的长度也为128位,因此可定义长度2=128位.下面统计图4新设计协议的空间性能•①R FID标签:存储自身2D、密钥,空间性能为2乙②读写器:只用来传递信息,空间性能为0.③后台数据库:存储"个标签的?D、密钥,空间性能为2也.三种协议的时空性能如表2所示.表2三种协议的时空性能比较协议时间性能空间性能标签读写器数据库标签读写器数据库Hash-Lock协议T h--2L-3nL随机Hash-Lock协议T h+T r-nT H\L-nL基于Hash函数的RFID双向认证协议设计2Tff+^T x OR+T r t r(〃+1)7ff+(71+2)T xqr2L-2nL 从表2中可以看出,本文设计的协议在计算量上虽然有所增加,但增加的倍数不多,没有"数量级以上的增加.在存储量上,与其它协议不相上下,甚至比Hash-Lock 协议还小•因此,本文设计的协议的时空性能较好•5结束语本文针对现有RFID认证协议所存在的漏洞与不足,设计一种改进的RFID双向安全认证协议,该协议实现了RFID标签和读写器之间双向认证,具有防非法读取、防窃第3期陈明忠:一种改进的RHD系统的双向安全认证协议71听、前向安全性、防位置跟踪以及防重放攻击等优点,有效解决了现有协议的所有安全问题,该协议不仅具有较高的安全性,而且存储容量小、运行效率高•广泛应用于大量电子标签的场合.参考文献[1]何飞,马纪丰.基于RFID技术的酒类溯源防伪系统研究与应用[JJ.现代电子技术,2015(8):99-102.[2]苏婷婷.面向无源RFID的安全认证协议[J].计算机工程与设计,2017,38(7):1697-1701.[3]丁睹,景为平.2.45GHz射频识别系统设计[J].计算机工程与设计,2019(7):1852-185&[4]王坤,周清雷.新物联网下的RFID双向认证协议[J].小型微型计算机系统,2015(4):732-73&[5]刘元庆.基于RFID技术的防伪系统设计与研究[叨.广州:华南理工大学,2013:29-30.[6]沈金伟,凌捷.一种改进的超轻量级RFID认证协议[J].计算机应用与软件,2015,32(2):304-306.[7]谭锋.一种改进的RFID双向认证安全强化协议[J].控制工程,2019(4):783-789.[8]李智聪,周治平.物联网中增强安全的RFID认证协议[J].信息网络安全,2018(1):80-87.[9]刘海峰,白群.物联网中基于动态密钥轻量级RFID认证协议[J].现代电子技术,2017(23):77-80.[10]邱兰馨,黄樟钦,梁笑轩.RFID标签位置感知技术综述[J].计算机应用研究,2017(2):3521-3526.[11]汪金龙,王建芳.一种防标签身份泄露的RFID系统密钥生成算法[JJ.计算机工程与应用,2019(2):119-124.[12]苏庆,李倩,张俊源,等.基于共享密钥的超轻量RFID标签所有权转移协议[J].般机工程与应用,2017(2):98-102.[13]陶源,周喜.基于Hash函数的移动双向认证协议[J].计算机应用,2016,36(3):657-660.[14]石乐义,贾聪.基于共享秘密的伪随机散列函数RFID双向认证协议[JJ.电子与信息学报,2016(2):361-366.[15]李希元,孙超,郑薇.基于伪随机函数的RFID双向认证协议[JJ.计算机工程与应用,2018(3):67-70.An Improved Bidirectional SecurityAuthentication Protocol for RFIDCHEN Mingzhong(Department of Mechanical and Electrical Engineering,Shantou Polytechnic,Shantou515078,Guangdong,China)Abstract Aiming at the security problems of existing RFID authentication protocols,an improved bidirectional security authentication protocol for RFID is designed based on Hash function,and the security of the protocol is analyzed by BAN logic and non-formal.Then the temporal and spatial performance of the protocol is calculated.The analysis and calculation show that the new protocol can authenticate bidirectional between tag and reader,and effectively solve all security problems of existing protocols.It is a secure authentication protocol with better comprehensive performance because of the small amount of computation and storage caused by tags. Keywords Hash function;bidirectional authentication;BAN logic;temporal performance; spatial performance。

rfid认证协议书

rfid认证协议书甲方(认证方):_____________________乙方(被认证方):_____________________鉴于甲方是一家专注于RFID(射频识别)技术认证的专业机构,乙方是一家希望获得RFID技术认证的公司,双方本着平等互利的原则,就RFID技术认证事宜达成如下协议:第一条认证目的1.1 乙方希望通过甲方的认证,证明其RFID产品或服务符合行业标准和甲方的认证要求。

1.2 甲方同意按照本协议的条款和条件,对乙方的RFID产品或服务进行认证。

第二条认证范围2.1 本协议所指的认证范围包括乙方提供的RFID产品或服务,具体范围由双方另行书面确定。

第三条认证标准3.1 甲方将根据国际标准和甲方制定的认证标准对乙方的RFID产品或服务进行评估。

3.2 乙方应确保其RFID产品或服务满足甲方的认证标准。

第四条认证流程4.1 乙方应向甲方提交认证申请,并提供必要的产品或服务信息。

4.2 甲方将在收到申请后对乙方的RFID产品或服务进行初步审查。

4.3 通过初步审查后,甲方将组织专家对乙方的RFID产品或服务进行现场评估。

4.4 评估合格后,甲方将向乙方颁发RFID认证证书。

第五条认证费用5.1 乙方应按照甲方规定的标准支付认证费用。

5.2 认证费用包括但不限于申请费、评估费、证书费等。

第六条保密条款6.1 双方应对在认证过程中获得的对方商业秘密和技术秘密予以保密。

6.2 未经对方书面同意,任何一方不得向第三方透露或使用上述信息。

第七条违约责任7.1 如一方违反本协议的任何条款,应承担违约责任,并赔偿对方因此遭受的损失。

第八条协议的变更和解除8.1 本协议的任何变更和补充,应经双方协商一致,并以书面形式确定。

8.2 任何一方均可在提前30天书面通知对方的情况下解除本协议。

第九条争议解决9.1 因本协议引起的或与本协议有关的任何争议,双方应首先通过友好协商解决。

9.2 如果协商不成,任何一方均可向甲方所在地的有管辖权的人民法院提起诉讼。

基于量子密码的轻量级RFID双向认证协议

基于量子密码的轻量级RFID双向认证协议陈晓峰;林崧【摘要】近几年,RFID技术得到广泛的应用,但是RFID系统容易受到恶意攻击,因此RFID系统隐私和安全问题急需解决.提出了一种全新的轻量级双向身份认证协议,协议利用异或操作、CRC函数和位移函数,同时,引入量子密码技术来提高安全性和抵御各种攻击.经过安全性分析,新协议可抵抗已知的大多数攻击,有效地保证了RFID系统中数据和隐私的安全.【期刊名称】《闽江学院学报》【年(卷),期】2019(040)002【总页数】6页(P56-61)【关键词】RFID;轻量级;CRC函数;量子密码;身份认证【作者】陈晓峰;林崧【作者单位】福建江夏学院电子信息科学学院,福建福州350108;福建省智能家居信息采集及处理物联网实验室,福建福州350108;福建师范大学数学与计算机学院,福建福州350007【正文语种】中文【中图分类】TP3090 引言无线射频识别(radio frequency identification, RFID)是一种使用非物理性接触实现对象识别和数据交换的技术,是继条形码技术、生物识别技术之后逐渐发展的一种低成本、体积小、易携带、快速识别、低功耗的新兴自动识别技术。

近几年,随着科学技术的不断发展和进步, RFID的应用也越来越广泛,但其安全问题也日益显现。

目前,针对RFID的攻击主要包括窃听、重放攻击、假冒攻击、中继攻击、去同步攻击、标签追踪攻击等。

在RFID系统中,读写器与标签之间主要通过射频信号进行数据交换,因而存在被攻击的风险比较高。

目前,针对RFID的攻击大多以此类攻击为主。

因此,为保证RFID系统的通信安全,需要通过相应的认证加密机制对读写器与标签间的数据交换进行保护[1-3]。

当前应用于 RFID 系统的认证加密机制主要包括基于位运算或移位运算的超轻量级认证加密方案、基于循环冗余校验( cyclic redundancy check,CRC)或哈希函数的轻量级认证加密方案、基于对称密钥和非对称密钥算法的加密方案等。

rfid安全认证协议书

rfid安全认证协议书

一、目的与范围

本协议的目的在于规定RFID系统的安全要求,确保所有参与方的数据安全和隐私权得到充分保护。

本协议适用于所有使用RFID技术的组织和个人,包括但不限于RFID标签制造商、系统集成商、终端用户等。

二、安全要求

1. 数据加密:所有通过RFID系统传输的数据必须进行加密处理,确保数据在传输过程中不被未授权的第三方截取或篡改。

2. 认证机制:RFID系统应实施有效的认证机制,确保只有经过授权的设备和人员才能访问系统中的数据。

3. 访问控制:必须对RFID系统的所有访问行为进行监控和记录,以便在发生安全事件时能够追踪到责任人。

4. 定期审计:RFID系统的使用者应定期进行安全审计,以确保系统的安全性能符合最新的安全标准和法规要求。

三、责任分配

1. RFID系统的提供者负责确保系统的安全性能符合本协议的要求,并提供必要的技术支持和维护服务。

2. RFID系统的使用者负责遵守本协议的规定,合理使用系统资源,并及时报告任何可能影响系统安全的问题。

四、违约责任

违反本协议规定的任何一方,应当承担由此造成的一切损失和法律责任。

具体责任由双方根据实际情况协商确定。

五、争议解决

因本协议引起的任何争议,双方应首先通过友好协商解决。

如果协商不成,可提交至双方所在地的仲裁委员会进行仲裁,或者依法向人民法院提起诉讼。

六、协议生效

本协议自双方签字盖章之日起生效。

除非双方另有书面约定,本协议的有效期为一年,到期后可自动续签。

七、其他事项

本协议未尽事宜,双方可另行签订补充协议。

补充协议与本协议具有同等法律效力。

一个RFID双向认证叛逆追踪协议

一个RFID双向认证叛逆追踪协议韩金森;邹涛;张龙军【期刊名称】《计算机应用与软件》【年(卷),期】2014(000)001【摘要】The development of IoT RFID has long been restricted by its security problem and limited computation capacity.The paper improves the RFID system security and reduces the safety requirements for the channel by constructing a traitor tracing protocol that is equipped with bidirectional authentication.It takes advantage of the apparent efficiency of the T-function by constructing a traitor tracing scheme based on single cycle T-function in order to adapt to the limited computation capacity of the RFID system.The improved RFID bidirectional authentication tracing protocol preserves such original characteristics as linear frequency,black box and high efficiency,and further obtains such merits as replay resistance,fakery prevention,privacy protection and applicability to unsafe channels.%物联网RFID技术的发展,一直受限于其安全性和有限的计算能力。

满足后向隐私的可扩展RFID双向认证方案

满足后向隐私的可扩展RFID双向认证方案王少辉;刘素娟;陈丹伟【期刊名称】《计算机研究与发展》【年(卷),期】2013(50)6【摘要】Anonymous authentication mechanisms can be used in RFID systems to preserve the privacy of the RFID tags.Scalability problem and backward privacy problem are two important issues considered in practice.In this paper,security analysis is presented on three recently proposed RFID authentication protocols satisfying scalability and backward privacy.The research shows that ACP protocol can not provide the property of backward privacy; the G-I protocol can not resist dysynchronization attack,i.e.the adversary can make the secrets stored in tag and reader unmatched,which results in the tag and the reader in a desynchronized state and renders future authentication impossible; and the MMR protocol can not resist active attack,because the adversary can extract tag's all secrets via querying the tag and analyzing the messages sent by the tag.In addition,we present a modified scalable hash-based mutual authentication protocol with less storage and computation requirements than G-I.And we prove our scheme can provide the property of backward privacy and resist the desynchronization attack.%无线射频识别(RFID)系统的匿名认证机制可以有效地保护标签的隐私性,而可扩展性和后向隐私安全性是实际应用中需要考虑的两个重要问题.对最近新提出的3个可扩展RFID双向认证协议的安全性进行了分析.分析指出,ACP方案并不能提供后向隐私安全性;G-I方案不能抵抗去同步攻击,攻击者可以通过主动攻击,使得标签和阅读器内存储的密钥数据不一致,从而破坏标签和阅读器的后继认证;而MMR方案不能抵御主动攻击,攻击者可以仿冒合法阅读器,通过不断质询标签并分析标签的回复消息,就可完全推导出标签中存储的全部秘密.在此基础上,提出了一个基于Hash函数的可扩展双向认证方案,方案从存储需求和运算量上要优于G-I方案;并且证明了方案能够满足受限后向隐私安全,并可以抵御去同步攻击.【总页数】9页(P1276-1284)【作者】王少辉;刘素娟;陈丹伟【作者单位】南京邮电大学计算机学院南京210023;网络与数据安全四川省重点实验室成都610054;南京邮电大学计算机学院南京210023;南京邮电大学计算机学院南京210023【正文语种】中文【中图分类】TP309【相关文献】1.可证明UC安全的前后向不可追踪的RFID双向认证协议 [J], 刘宇靓;任伟2.一种改进的满足后向安全的RFID双向认证协议 [J], 马远佳;刘道微3.一种改进的满足后向隐私的RFID认证协议 [J], 刘道微;凌捷;杨昕4.满足后向安全的RFID标签组所有权转移协议 [J], 魏访;邹志革5.基于Bell态的量子隐私查询与双向身份认证方案 [J], Zheng Tao;Zhang Shibin因版权原因,仅展示原文概要,查看原文内容请购买。

RFID标签-读写器双向安全认证协议设计与FPGA实现

RFID标签-读写器双向安全认证协议设计与FPGA实现袁海峰【摘要】To solve the problem of high cost and weak authentication systems between reader and tag in tradition Radio-frequency identification (RFID), a protocol for RFID tag-reader mutual authentication scheme is proposed. Firstly, the proposed protocol communication between a reader and a tag is described. Then the truncated multipliers are introduced as encrypter to reduce hardware cost and dynamic power. Finally, the proposed protocol is implemented by using Fild Programmable Gate Array (FPGA). The experiment results show that our proposed protocol outperforms the earlier schemes in terms of area, dynamic power dissipation and security.%针对传统射频识别(Radio-frequency identification,RFID)技术成本高以及读写器与标签之间认证系统薄弱的问题,提出了一种RFID标签-读写器双向认证协议.引入了截断乘法器作为加密器以减少硬件成本和动态功耗,利用16位线性反馈移位寄存器产生随机数和模式序列,使用现场可编程门阵列(field programmable gate array,FPGA)器件对协议进行硬件实现.可进行双向认证,可有效抵抗欺骗、应答攻击、中间人攻击等恶意行为.使用Altera Quartus II工具对协议进行仿真,结果显示,协议在区域和动态功耗及安全方面的性能优于其他几种较新的协议.【期刊名称】《微型电脑应用》【年(卷),期】2016(032)002【总页数】4页(P45-48)【关键词】射频识别;双向认证协议;现场可编程门阵列;线性反馈移位寄存器;截断乘法器【作者】袁海峰【作者单位】苏州科技学院,苏州,215009【正文语种】中文【中图分类】TP311射频识别(radio-frequency identification, RFID)系统[1,2]中,由于标签与读写器基于无线通信的数据传输安全是整个系统安全应用的核心[3]。

一种安全高效的RFID双边认证协议

一种安全高效的RFID双边认证协议

王立斌;马昌社;王涛

【期刊名称】《计算机应用》

【年(卷),期】2008(28)9

【摘要】无线射频识别(RFID)技术是一种应用于开放系统环境下的对象自动识别技术,在物流、制造、零售等多种领域中具有广阔的应用前景.如何设计适合于RFID 系统的安全、高效的认证协议是RFID技术得以广泛应用的关键.提出一种新型RFID双边认证协议,给出了详细的协议描述.通过与相关协议的比较表明,该协议是一种安全高效、具有强隐私性的认证协议.

【总页数】3页(P2236-2238)

【作者】王立斌;马昌社;王涛

【作者单位】华南师范大学,计算机学院,广州,510631;中山大学,广东省信息安全技术重点实验室,广州,510275;华南师范大学,计算机学院,广州,510631;中山大学,广东省信息安全技术重点实验室,广州,510275;华南师范大学,计算机学院,广州,510631;中山大学,广东省信息安全技术重点实验室,广州,510275

【正文语种】中文

【中图分类】TP309

【相关文献】

1.能抵抗拒绝服务攻击且高效的RFID安全认证协议 [J], 史长琼;吴丹;肖瑞强

2.一种改进的RFID高效认证协议 [J], 张瑾瑾;张浩军

3.一种高效低成本的RFID认证协议 [J], 钱驰波;李春华

4.一种基于PUF的面向低成本标签的轻量级RFID安全认证协议 [J], 张菁; 余意; 梅映天

5.一种改进的RFID系统的双向安全认证协议 [J], 陈明忠

因版权原因,仅展示原文概要,查看原文内容请购买。

一种基于Hash函数的RFID双向认证协议

一种基于Hash函数的RFID双向认证协议

关辉

【期刊名称】《物联网技术》

【年(卷),期】2015(5)2

【摘要】RFID技术近年来发展迅速,在诸多领域得到了广泛应用,但随之而来的各种安全问题也越来越突出。

现有的一些RFID系统安全方案都存在着一定的缺陷,不能很好地解决安全问题。

通过对一些典型安全方案的分析,提出了一种基于Hash函数的双向认证协议,并对其进行了性能分析。

该协议能够更好地保护用户隐私,实现了更高的安全性。

【总页数】2页(P43-44)

【作者】关辉

【作者单位】苏州市职业大学计算机工程学院,江苏苏州 215104

【正文语种】中文

【中图分类】TP393

【相关文献】

1.基于HASH函数的RFID安全双向认证协议研究 [J], 熊婧;王建明

2.基于Hash函数的RFID双向认证协议 [J], 陈晓纯;贺艳芳

3.一种改进的Hash函数RFID双向安全认证协议 [J], 谌绍巍;陈睿;凌力

4.基于Hash函数的轻量级RFID双向认证协议 [J], 龚海余;李飞;赵国娟

5.基于Hash函数的RFID双向认证协议 [J], 高华;黄稳定;鲁俊

因版权原因,仅展示原文概要,查看原文内容请购买。

一种低成本RFID标签适用的超轻安全认证协议

一种低成本RFID标签适用的超轻安全认证协议

解莹;苏彬

【期刊名称】《太原大学教育学院学报》

【年(卷),期】2017(035)001

【摘要】当前RFID技术的应用非常广泛,由于计算及存储能力较弱的低成本标签的大量应用,其安全威胁问题越来越突出.文章在总结国内外研究现状的基础上,提出了一种适用于低成本RFID标签的超轻量级安全认证协议,该协议通过使用轻量级哈希函数、伪随机数、可更新的预共享密钥等技术,实现了服务器/阅读器与标签之间的双向认证,在认证过程能够抵抗假冒攻击、重放攻击、追踪及去同步化等RFID协议的常见攻击方式,并实现了所附着对象归属发生改变时的所有权转移.

【总页数】4页(P46-49)

【作者】解莹;苏彬

【作者单位】山西职业技术学院,山西太原030006;山西职业技术学院,山西太原030006

【正文语种】中文

【中图分类】TP393

【相关文献】

1.一种低成本RFID标签适用的超轻安全认证协议 [J], 解莹;苏彬

2.一种低成本超轻量级RFID双向认证协议 [J], 杨昕;凌捷

3.一种低成本RFID标签适用的超轻安全认证协议 [J], 解莹;苏彬;

4.一种基于动态ID刷新机制的低成本RFID标签双向认证协议 [J], 李剑; 宋丹劼; 郭晓静; 谢丰; 彭勇

5.一种基于动态ID刷新机制的低成本RFID标签双向认证协议(英文) [J],

因版权原因,仅展示原文概要,查看原文内容请购买。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Abstract: The security issue of RFID is becoming more and more serious, in order to protect the RFID’s information security and privacy, a mutual authentication protocol for RFID based on HB protocol was proposed in the standard model. The security proofs for this novel protocol was given by using the reduction method, and the attacker’s hardness was reduced to the indistinguishability between pseudo-random function and real random function. The implementation of proposed protocol only required lightweight pseudo-random generator and vector dot product operation and provided higher security and efficiency. The comparisons of security and performance were also given with other authentication protocols, the results show that the proposed protocol is feasible for RFID tags which are low cost and resource-constrained. Key words: RFID; digital tag; authentication protocol; privacy protection

Provable secure mutual authentication protocol for RFID in the standard model

XIAO Feng, ZHOU Ya-jian, ZHOU Jing-xian, NIU Xin-xin

(Information Security Research Center, Beijing University of Posts and Telecommunications, Beijing 100876, China)

于密钥 s 始终不变以及 IDR 通过明文传输,故攻击 者可以重放消息并根据 h( IDR || s ) 的值追踪 tag。

2 RFID 安全认证协议设计需求

在普适计算环境下设计一个安全合理的认证 协议,需要考虑多方面因素。首先在安全性方面, 协议必须能够对 RFID 系统的信息安全与隐私提供 有效保护。另外对于低成本,存储量及计算资源受 限的标签,协议所需要的通信量及计算量等性能指 标也是重要的因素。 1) 安全性 安全性方面是考虑协议能否抵抗已知的攻击。 主要攻击方式包括窃听攻击、重放攻击、拒绝服务 攻击、中间人攻击以及自适应攻击。其中,自适应 攻击是指攻击者在一定时间内收集正常认证会话 信息(有时甚至可以扮演 reader 的角色) ,在获得 充分的信息后,冒充 tag 向 reader 发送信息,并试 图通过认证。 2) 隐私性 隐私性包括标签携带信息的隐私以及标签地 理位置的隐私。 信息隐私性:协议必须保护 tag 的私密信息, 如密钥及身份标识的隐私安全。 不可追踪性:协议必须保证攻击者无法对 tag 进行追踪。应确保每次会话消息有所变化而不被攻 击者追踪。 3) 协议性能 协议的性能方面包括协议认证双方所需的存 储量、计算量以及通信量。 信息存储:认证双方在协议运行过程中所需要 信息存储量,如共享的密钥及中间变量。 计算量:认证双方在协议运行过程中需要耗费 的计算资源。对于计算资源有限的 tag,这点尤为

(北京邮电大学 信息安全中心,北京 100876)

摘

要:目前,RFID(radio frequency identification)系统安全问题日益突出,为了实现 RFID 系统信息安全与隐私

保护,在标准模型提出了一个基于 HB 协议的 RFID 双向安全认证协议。利用规约技术证明协议的安全性,将攻 击者的困难规约到伪随机函数与真正随机函数的不可区分性上。协议仅使用轻量级的伪随机发生器以及向量点乘 运算,具有较高的安全性和效率。通过从安全性及性能两方面与其他认证协议进行比较,表明协议适用于低成本 及存储资源受限的 RFID 标签。 关键词:射频识别;电子标签;认证协议;隐私保护 中图分类号: TN918.5 文献标识码: A 文章编号: 1000-436X(2013)04-0082-06

W CRC ( s1 x rT ) 作为应答。 reader 验证 E 和 W

的正确性,并返回确认信息。由于 CRC 本身的线 性性质[6],导致攻击者可以假冒 tag,截取并篡改 E 与 W 的值,导致非法标签认证成功,因此该协议易 遭受仿冒攻击以及重放攻击。

Cai[4]等提出的协议中 reader 和 tag 存储二元组 DB 存储最近 2 次使用密钥 ( s, t ) 及(s',t')。 密钥 ( s, t ) , reader 生成随机数 rR 发给 tag,tag准模型下可证明安全的 RFID 双向认证协议

・83・

随机数 rT 发送给 reader 及 DB,其中, h 表示散列 函数, L(Q) 表示 Q 的左半部分。DB 收到信息后验 证 P 及 Q 的值,并将 Q 的右半部分 R(Q) 发送给 tag。Tag 收到后首先验证 R(Q) 的值,若正确则置

(num theory research unit)[10]等非对称加密技术设计

的认证协议,但协议需要的计算及存储资源对于低 成本的 RFID 标签是不适用的。 HB[11]协议是由 Hopper 和 Blum 于 2001 基于 LPN 问题提出的 RFID 认证协议。HB 协议操作简 单,且硬件上容易实现。但 HB 协议只能完成单向 认证且无法抵抗主动攻击。因此本文在 HB 协议基 础上提出一个 RFID 双向安全认证协议,并在标准 模型下对协议进行形式化分析,证明对 RFID 系统 信息安全与隐私的保护,同时在安全性和性能两方 面与其他同类协议进行比较,说明协议对于低成本 标签的适用性。

收稿日期:2012-08-31;修回日期:2013-01-04 基金项目:国家自然科学基金资助项目(60972077, 61121061);国家重大专项基金资助项目(2010ZX03003-003-01);北京市自 然科学基金项目(9092009) Foundation Items: The National Natural Science Foundation of China (60972077, 61121061); The National Science and Technology Key Project (2010ZX03003-003-01); The Natural Science of Foundation of Beijing (9092009)

第 34 卷第 4 期 2013 年 4 月

通

信

学

报

Journal on Communications

Vol.34 No. 4 April 2013

doi:10.3969/j.issn.1000-436x.2013.04.009

标准模型下可证明安全的 RFID 双向认证协议

肖锋,周亚建,周景贤,钮心忻

息安全与隐私保护问题的重要方法。一些基于散列 函数及循环冗余码(CRC,cyclic redundancy code) 的 RFID 安全认证协议[1~4]相继被提出。 但这些协议 易遭受仿冒攻击、拒绝服务攻击及重放攻击[5],并 且缺乏形式化证明。 Ha[1]等提出的协议中 tag、 reader 及 DB 使用 ID 作为共享密钥,tag 另外存储一个 SYNC 标识上次协议是否成功。协议首先由 reader 向 tag 发送随机数 rR ,然后 tag 生成随机数 rT ,并 根据上次协议完成后的 SYNC 的值, 利用散列函数 计算 P h( ID) 和 Q h( ID || rR || rT ) ,将 P 、L(Q) 及

M 3 s h(rT ) ,分别将更新后的 ( s, t ) 及 M 3 发送给

reader 和 tag。tag 验证收到的 M 3 的值,若正确则更

新密钥 ( s, t ) 。该协议下攻击者可以通过阻断 tag 与

reader 间的信息,导致 tag 与 reader 间的密钥无法

同步更新,从而导致拒绝服务。 邓淼磊[7]等在可组合安全模型下证明了协议的 安全性,但协议中的伪随机函数未实例化。马昌社[8] 等提出了具有前向安全性的认证协议,但该协议可 能会遭受重放攻击。另外还有利用椭圆曲线加密 (ECC, elliptic curve cryptography)算法[9]及 NTRU

SYNC 0 , 否则 SYNC 1 。 该协议中攻击者可以仿 冒 reader 发送零字符串,诱使 DB 认证通过,最终 导致 tag 与 DB 之间的密钥更新不同步。故该协议 易遭受拒绝服务攻击。 Tan[2]等的协议中 reader 和 tag 共享密钥 s ,当 reader 发起认证请求后, tag 标签生成随机数 rT 作为

Chen 和 Deng[3]的协议在初始阶段 tag 和 reader 共享三元组 ( s1 , s2 , EPC ) , reader 发送随机数 rR 及

CRC (rR s1 ) 给 tag 作为挑战, tag 验证 CRC (rR s1 )

的值,生成随机数 rT 并发送 E s2 EPC rT 及