趋势科技IWSA旁路代理部署

F277-趋势科技-IWSA 3600 6600 12000 SMTP 模块故障信息收集

一. 如何收集InterScan Web Appliance (IWSA)SMTP 邮件通讯日志记录1. 开启IWSA 邮件扫描debuga. SSH 登录IWSA 的linux shell 在以下配置文件中/opt/trend/imss/config/imss.ini 编辑"log_level"默认值为 log_level=normal改为 log_level=debug2. 通过重启服务试配置生效,执行以下命令:# /opt/trend/imss/script/S99IMSS restart3. 开启对外网口抓包# tcpdump host [Test IP] and port 25 –s 0 –i eth1 –w /etc/iscan/UserDumps/int.pcap# tcpdump host [Test IP] and port 25 –s 0 –i eth2 –w /etc/iscan/UserDumps/ext.pcap注意:由于抓包产生大量日志,建议抓包时间不要超过5分钟,可以通过ctrl+c 结束抓包4.重现故障,记录下测试邮件以下信息:发件人/收件人/邮件主题/邮件发送时间以及邮件样本.5. 停止抓包,并且收集 debug log 和抓包日志。

把/opt/trend/imss/log/log.imss.日志文件复制到 /var/iwss/UserDumps/ ,执行命令:cp /opt/trend/imss/log/log.imss. /var/iwss/UserDumps/6. 进入web管理控制台下载UserDumps 目录中的日志文件和抓包文件登录控制台 > 管理 --> 支持-->生成系统信息文件-->下载生成的文件 Info_*.tar.gz.7. 还原之前imss.ini 配置文件中的 loglevel 设置。

二、如何Bypass IWSVA 5.1 MS版本中的SMTP 和POP3模块可以修改配置文件关闭此功能(需要重启服务)使用vi 编辑器编辑以下文件:vi /opt/trend/imss/config/imss.ini查找以下参数:[socket_1]proxy_service=SMTP_SERVICEproxy_port=25[socket_2]proxy_service=POP3_SERVICEproxy_port=110把删除以上proxy 端口号并保存配置文件再执行重启网络端口命令# service network restart。

趋势科技IWSA10000助力高校网络安全

本; 轻 薄便携 、 高效时 尚, 新兴商务人士首选之 品的 E 4 6 : 为商务 人 士提供 更 为高效 、 安 全应用 体 验 的 B 4 3 : 主 流

商 务 人 士设 计 , 品质可靠 、 性 能强劲 的 P 4 5 。 华硕作 为全球 领先 3 C解 决 方 案 提 供 商 。 多 年 来 一 直 致力 于为个人 和企业 用户 提供 最具创 新价 值 的产 品

趋 势 科 技 .采 用 了 超 高 性 能 的 W e b安 全 网 关 I WS A

1 0 0 0 0, 为6 0 0 0 0名 师 生 在 互 联 网 出 口构 建 起 来 一 道 “ 云

安全 ” 闸门 , 树 立 了高校 信息 安全 建设 的“ 新 样板 ” 。 贵州大学 通过使用趋势科 技 I WS A 的 部 署 与 运

增长, 但当前业界所使用 的备份方法却使得单点解决方案

全新 华硕 B U4 0 0超极 本上市

2 0 1 2年 1 2月 2 1日,华 硕 隆重发 布了融合创新设

计、 专为商务人士 打造 的全 系列 商务新 品 , 更 具 备 安 全 性 与 可 管 理性 、 更具备专业设计和 更坚 固的 B U 4 0 0超 极 本 。 它 的 外 观 设 计 保 持 了 华 硕 商 务 型 笔 记 本 电 脑 简 洁、 轻 薄 的特 性 。机 身设计采用 一体成型 的概念 , 配 以 真 正舒 适 的键 盘 和精 确 的触 控 板 , 都体 现 出 了 B U 4 0 0 的专业设 计 理念 。

行 ,能 够 实 时 发 现 来 自互 联 网 的 威 胁 并 加 以 阻 止 。 另

到 高校 的要求 , 这使众 多高校均一 直未能在高带 宽压力

下 进 行 互 联 网 出 口的 安 全 变 革 。 而 趋 势 科 技 的 I WS A 1 0 0 0 0 , 其 特殊 的 WR T技 术 , 能 最 大 化 优 化 We b安 全 网 关 的性 能 , 的确 是 一 款 符 合 高 校 安 全 需 求 的 We b安 全 网关 产 品 !”

趋势科技TM 威胁发现设备 4000 威胁发现设备说明书

趋势科技建议在使用内部沙盒平台分析样本时使用指定的网络。理想情况下,指定网络均连接到 Internet,但是没有代理设置、代理认证或任何连接限制。 要规划您的网络部署环境,请参阅《管理员指南》中的“安装方案”一章。

机架导轨

文档和 DVD

威胁发现设备

2 检查威胁发现设备

电部署清单

2. 在预配置控制台主菜单中,键入 2 以选择设备设置,然后按 Enter。 3. 在设备设置窗口中,配置 IP 地址设置。

配置动态 IP 地址: 使用空格键将 IP 地址选项更改为动态。 配置静态 IP 地址: A. 在类型文本框中,使用空格键将 IP 地址选项更改为静态。 B. 键入以下网络设置:

7 执行初始配置:管理控制台

1. 使用受支持的 Web 浏览器,在以下网址打开管理控制台: https://<威胁发现设备 IP 地址>

注意: 将 Internet 安全级别设置为“中”并启用 ActiveX 的“二进制和脚本行为”。 使用您在初始配置期间指定的 IP 地址。 2. 在登录窗口中,键入以下缺省凭证: 用户名:admin 密码:admin 3. 单击登录。 4. 键入新密码,然后重新键入该密码以确认。 5. 在管理 > 全局设置 > 系统设置 > 日期、时间和语言下,设置系统时间。 6. 在管理员 > 产品使用授权下,激活威胁发现设备。 将显示“安装指南”。 7. 要配置部署后设置,请遵循“安装指南”中的步骤操作。 要获取有关如何安装威胁防护功能的详细信息,请参阅《管理员指南》中的“入门及配置产 品设置”章节。 8. 将您的威胁发现设备上的数据端口连接到流量源。

网络。

一台装有以下软件的计算机: Google™ Chrome™ 35.0 或更高版本 Microsoft™ Internet Explorer™ 8.0、9.0 或 10.0 Mozilla™ FireFox™ 24.x 或更高版本 Adobe™ Flash™ player 8.0 或更高版本 管理网络中的一个静态 IP 地址 (可选)一个针对内部沙盒平台的额外 IP 地址(如果通过 Internet 连

IWSA方案

XXX公司WEB网关防护解决方案趋势科技(中国)有限公司2011年6月目录第 1 章WEB安全威胁分析 (3)第 2 章XXXX网络现状分析 (5)2.1.XXXX网络基本情况 (5)2.2.XXXX W EB网关威胁分析 (5)2.3.XXXX W EB网关防毒目标 (6)第 3 章XXXXWEB网关防护方案 (7)3.1.XXXX W EB网关防护规划 (7)3.2.XXXX W EB网关防护部署产品 (7)3.3.XXXX W EB网关部署示意图 (8)3.4.W EB安全网关IWSA概述 (8)3.5.W EB安全网关IWSA特色 (10)第 4 章趋势科技竞争优势 (12)4.1.业界领先的专业安全厂商 (12)4.2.快速的全球病毒响应体系 (12)4.3.国内投资规模最大的防毒厂商 (12)4.4.国内最具权威的病毒信息发布提供商 (13)4.5.惟一具备一级服务资质的防毒厂商 (13)4.6.创新的病毒防护处理机制 (13)4.7.全方位、多层次的防毒体系 (14)4.8.集中统一的高管理性 (14)4.9.安全防护技术的全面集成 (14)4.10.高可靠性和高扩展性 (14)4.11.低成本实施和最小影响性 (15)4.12.全面及时的病毒响应和机制构建服务 (15)第 1 章Web安全威胁分析根据IDC 2008年7月发布的安全威胁分析报告首次表明,恶意程序最主要的传播途径正在从邮件应用转向Web应用,调查数据表明:✧在被调查的500用户以上的企业网络中,有80%遭遇过因用户进行HTTP/FTP访问而爆发的安全事件;✧对于员工的HTTP/FTP应用完全不加控制的企业,其爆发安全事件的比例要比严格加以控制的企业高3.5倍。

目前Web方面的安全风险主要表现为如下型态:✧某些网站和FTP下载中可能会含有木马、间谍软件、后门程序;✧当员工们通过其web邮件帐号收发邮件时,病毒可以通过HTTP进入企业网络;✧日益增长的间谍软件和Phinging相关威胁,会利用HTTP传输个人隐私和企业敏感信息;✧广告嵌入程序、Cookie行为记录程序和自动弹出的页面,占用资源,影响正常工作;✧无配额管理的HTTP/FTP访问影响了带宽的有效利用;✧企业员工在工作时间对无关网站的访问,大大降低了企业的生产力。

趋势科技IWSA 2015

5.再确认规则是否成功添加(more /proc/conntrack/rpolicy)

TCSE2015认证培训课件

Bypass机制:系统bypass(IWSA系统内核层)

常见应用4:

动态增加Bypass某些源IP

方法

有时候某些特殊的子网IP可能由于IWSA不能上网,这样的话可以增加bypass源IP的命令,步 骤和3)完全一样,只是在第c)步的命令为:

• 注意事项

在启用lanbypass功能之前,需要设置IWSA的管理口连接,否则无法管理机器,在 lanbypass启用之后,只用通过管理口或者COM口才能连上IWSA。

Bypass机制:系统bypass(IWSA系统内核层)

• 原理

TCSE2015认证培训课件

利用IWSA操作系统内核conntrack进行bypass,即通常所说的rpolicy bypass。 通过rpolicy设置,可以控制IWSVA对哪些端口,哪些IP(包括目的IP和源IP)或者哪些mac 地址进行扫描。 如果在rpolicy清空的情况下,即进行全部bypass,在1000M网络性能下,其可以达到 900M+,可以说对网络性能几乎没有影响。

TCSE2015认证培训课件

Bypass机制:系统bypass(IWSA系统内核层)

常见应用5:

bypass 所有网络流量(即清空rpolicy)

方法:

需要改为:

注: rpolicy规则不能超过128 条,超过128条后rpolicy 会被清空

d). 然后键入: cat /tmp/rpolicy > /proc/conntrack/rpolicy e). more /proc/conntrack/rpolicy确认

趋势科技Web安全网关(IWSA)安装指南说明书

㺙Web 㔥 Ϟⱘ䰆⮙↦Ϣ 䍟 ⾥ TM Web 㔥 (IWSA)趋势科技(中国)有限公司保留对本文档以及此处所述产品进行更改而不通知的权利。

在安装并使用本软件之前,请阅读自述文件、发布说明(如果有)和最新版本的适用用户文档,这些文档可以通过趋势科技的以下 Web 站点获得:/download/zh-cn/Trend Micro、Trend Micro t- 球徽标、InterScan、TrendLabs、趋势科技控制管理中心和趋势科技损害清除服务都是趋势科技(中国)有限公司/Trend Micro Incorporated 的商标或注册商标。

所有其他产品或公司名称可能是其各自所有者的商标或注册商标。

版权所有© 2015 趋势科技(中国)有限公司/Trend Micro Incorporated。

保留所有权利。

文档编号:IBCM66844/150109发布日期:2014 年 7 月受美国专利号 5,951,698 的保护《趋势科技 Web 安全网关 (IWSA) 安装指南》旨在介绍软件的主要功能和适用于您生产环境的安装说明。

在安装和使用该软件之前,请详细阅读该指南。

有关如何使用软件中特定功能的详细信息,可从联机帮助文件和趋势科技 Web 站点上的在线知识库中获得。

趋势科技一直致力于改进其文档。

我们始终欢迎您的反馈。

目录前言适用读者 (x)如何使用本指南 (x)IWSA 文档 (xi)文档约定 (xii)关于趋势科技 (xiii)第 1 章:预安装规划服务器要求 .....................................................................................................1-2操作系统 ....................................................................................................1-2硬件要求 ....................................................................................................1-2组件安装 ....................................................................................................1-3Web 浏览器 ...............................................................................................1-4其他要求 ....................................................................................................1-5安装所需的信息 IWSA ...............................................................................1-6全新安装 ....................................................................................................1-6迁移 .............................................................................................................1-6代理服务器配置的类型 .........................................................................1-6控制管理中心服务器信息 ....................................................................1-7数据库类型和位置 ..................................................................................1-7SNMP 通知 ................................................................................................1-7Web 控制台密码 ......................................................................................1-7命令行访问 ................................................................................................1-8用于 Internet 更新的代理服务器 ........................................................1-8激活码 .........................................................................................................1-8趋势科技™ Web 安全网关 (IWSA) 6.5 安装指南规划网络通信保护 .......................................................................................1-8透明桥接模式 ...........................................................................................1-9正向代理服务器模式 ..............................................................................1-9反向代理服务器模式 ............................................................................1-10ICAP 模式 ................................................................................................1-10简单透明性模式 .....................................................................................1-10WCCP 模式 ..............................................................................................1-10第 2 章:部署入门识别服务器位置 ............................................................................................2-2具有 DMZ 的两个防火墙 ......................................................................2-2没有 DMZ 的防火墙 ...............................................................................2-3规划网络通信流 ............................................................................................2-4规划 HTTP 流程 .......................................................................................2-5HTTPS 解密 ..........................................................................................2-7规划 FTP 流程 ..........................................................................................2-7独立模式下的 FTP 代理服务器 .....................................................2-7附属模式下的 FTP 代理服务器 .....................................................2-9以正向代理服务器模式部署 ...................................................................2-10正向代理服务器模式概述 ...................................................................2-10重新配置客户端设置 .......................................................................2-11使用第四层交换机 ...........................................................................2-12使用启用 WCCP 的交换机或路由器 ..........................................2-14使用正向代理服务器模式规划 HTTP 流程 ..................................2-15独立模式下的 HTTP 代理服务器 ................................................2-15简单透明性模式下的 HTTP 代理服务器 ..................................2-16附属模式下的 HTTP 代理服务器(代理服务器前置) .......2-17附属模式下的 HTTP 代理服务器(代理服务器后置) .......2-19附属模式下的 HTTP 双代理服务器 ...........................................2-21以 WCCP 模式部署 ..........................................................................2-23WCCP 模式下的 HTTP 代理服务器(单个和多个 IWSA 服务器) ........................................2-23目录以 ICAP 模式部署 ......................................................................................2-23ICAP 模式概述 .......................................................................................2-23使用 ICAP 模式规划 HTTP 流程 .....................................................2-25ICAP 模式下的 HTTP 代理服务器(单个和多个 IWSA 服务器) ........................................2-25具有多台服务器的 IWSA ICAP 模式 .........................................2-27以反向代理服务器模式部署 ...................................................................2-29反向代理服务器模式概述 ..................................................................2-29使用反向代理服务器模式规划 HTTP 流程 ..................................2-30附属模式下的 HTTP 反向代理服务器 ......................................2-30以透明桥接模式部署 ................................................................................2-32透明桥接模式概述 ................................................................................2-32使用透明桥接模式规划 HTTP 流程 ................................................2-33高可用性部署模式 ................................................................................2-33HA 部署模式安装指南 ........................................................................2-34第 3 章:安装趋势科技 Web 安全网关 (IWSA)获取 IWSA ......................................................................................................3-2使用趋势科技企业解决方案 DVD ....................................................3-2下载安装文件 ...........................................................................................3-3安装 IWSA ......................................................................................................3-3首次登录到 IWSA ......................................................................................3-10安装后说明 ...................................................................................................3-10第 4 章:迁移到趋势科技 Web 安全网关 (IWSA)关于迁移 .........................................................................................................4-2重要说明 ....................................................................................................4-2未迁移的信息 ...........................................................................................4-3迁移过程概述 ...........................................................................................4-4从 IWSA 5.6 迁移到 IWSA 6.5 ...................................................................4-4趋势科技™ Web 安全网关 (IWSA) 6.5 安装指南从一个 IWSA 6.5 迁移到另一个 IWSA 6.5 .............................................4-5迁移之后 ..........................................................................................................4-6附录 A:部署集成分布式环境中的 IWSA ...............................................................................A-2连接要求和属性 ......................................................................................A-2吞吐量和可用性要求 ........................................................................A-3与 LDAP 的集成 ..........................................................................................A-4支持用于容纳多个 LDAP 服务器的多个域 ...................................A-4透明模式下的 LDAP 认证 ...................................................................A-6使用 WCCP 与 Cisco 路由器的集成 .......................................................A-7使用反向代理服务器保护 HTTP 或 FTP 服务器 ..............................A-7与 ICAP 设备的集成 ...................................................................................A-9设置 ICAP 1.0 兼容的缓存服务器 .....................................................A-9为 NetCache 设备设置 ICAP ................................................................A-9为 Blue Coat 端口 80 安全设备设置 ICAP .....................................A-11为 Cisco CE ICAP 服务器设置 ICAP ...............................................A-14配置病毒扫描服务器群集 ..................................................................A-15删除群集配置或条目 ...........................................................................A-16启用 "X-Virus-ID" 和 "X-Infection-Found" 头 ...............................A-17附录 B:微调和故障排除IWSA性能微调 ..............................................................................................B-2URL 过滤 ...................................................................................................B-2LDAP 性能微调 .......................................................................................B-2LDAP 内部缓存 ..................................................................................B-2启用 LDAP 时,禁用详细记录 .....................................................B-3透明模式下的 LDAP 认证 ..............................................................B-4目录故障排除 .........................................................................................................B-5故障排除提示 ...........................................................................................B-5联系技术支持之前 ..................................................................................B-5安装问题 ....................................................................................................B-5常规功能问题 ...........................................................................................B-6附录 C:有关 IWSA 安装和部署的最佳实践IWSA 安装概述 .............................................................................................C-2正确评估环境规模 .......................................................................................C-4最佳实践建议 ...........................................................................................C-4选择部署方法和冗余性 ..............................................................................C-4最佳实践建议 ...........................................................................................C-6附录 D:维护和技术支持产品维护 ........................................................................................................D-2维护协议 ...................................................................................................D-2续订维护协议 ..........................................................................................D-3联系技术支持 ...............................................................................................D-3TrendLabs ..................................................................................................D-4知识库 ........................................................................................................D-4已知问题 ...................................................................................................D-5将可疑代码发送给趋势科技 ...............................................................D-5安全信息中心 ...............................................................................................D-6附录 E:在 VMware ESX 下为 IWSA 创建新的虚拟机简介 ..................................................................................................................E-2创建新的虚拟机 ...........................................................................................E-2启动 IWSA 虚拟机并完成安装 .............................................................E-16趋势科技™ Web 安全网关 (IWSA) 6.5 安装指南附录 F:在 Microsoft Hyper-V 下为 IWSA 创建新的虚拟机简介 ...................................................................................................................F-2Hyper-V 的 IWSA 支持 ................................................................................F-2Hyper-V 虚拟化模式 ...............................................................................F-2在 Microsoft Hyper-V 上安装 IWSA 6.5 ...................................................F-3导入 IWSA 映像 .......................................................................................F-7为 IWSA 分配资源 ...................................................................................F-9启动 IWSA 虚拟机并完成安装 .........................................................F-21访问 IWSA Web 控制台 ......................................................................F-28索引前言前言欢迎使用《趋势科技™ Web 安全网关 (IWSA) 6.5 安装指南》。

F094-趋势科技-IWSA5.6部署及上线测试手册.1.6

TrendMicro CDC Enterprise DocumentIWSVA 5.6 部署及上线测试配置手册Document Version 1.5Update HistoryTABLE OF CONTENTS2.客户环境检查 (2)2.1.单链路网络部署 (2)2.1.1IWSA透明模式 (2)1)IWSA两段式连接 (2)2)透明模式部署局限性 (2)2.1.2简单透明模式 (4)2.1.3WCCP模式 (4)2.2.双链路网络部署 (4)2.2.1 常见问题 (4)2.2.1.1非对称路由 (4)1)问题描述 (5)2)非对称路由情况下的IWSA透明模式部署问题 (5)3)解决方案(半透明模式或双链路模式) (6)2.2.1.2客户端交换机MAC浮动 (7)2.2.1.3服务器端MAC浮动 (7)1)问题描述 (7)2)解决方案 (7)2.3.交叉链路和聚合链路 (7)2网络信息配置 (8)2.2基本配置 (8)2.3修改工作端口地址 (9)2.4修改工作端口的默认网关 (9)2.5修改DNS (9)3透明模式部署 (10)3.2登录Web UI (10)3.3IWSA透明模式部署 (10)4简单透明模式部署 (16)4.2使用场景 (16)4.3IWSA简单透明模式部署 (16)5.2使用场景 (19)5.3IWSA WCCP模式部署 (19)6半透明模式部署 (23)6.1使用场景 (23)6.2IWSA半透明模式部署 (23)7单向扫描模式部署 (25)7.1使用场景 (25)7.2IWSA单向扫描模式部署 (25)8双链路模式部署 (27)8.1使用场景 (27)8.2IWSA双链路部署 (27)9IWSA上线测试指导 (29)9.1测试前准备 (29)9.2测试流程说明 (29)9.3测试配置建议 (29)9.4诊断问题建议 (36)10FAQ (38)10.1什么是补丁 (38)10.2什么是bypass (38)10.3硬件bypass (38)10.4系统bypass(rpolicy) (38)10.5应用层bypass (39)10.6访问慢, 断网问题的三步骤思路 (39)1.简介✧本手册适用于IWSA系列(IWSVA5.6简中版)。

如何销售趋势产品的心得V2

如何销售趋势产品的说明首先,您需要知道的是趋势科技的历史,这是一家什么样的公司,做什么产品,在哪里有优势,如何看待中国市场等基础知识,毕竟你只有充分了解了所推荐产品的公司,才能做到对自己的朋友推荐起来心中有数。

首先,趋势科技是一家中国人的公司,创始人张明正先生在网络安全领域中做到年销售额度达到10亿美金(趋势科技大概11亿,Mcafee大概12亿,Symantec大概14亿,其中Symantec的单机版本销售量全球第一,而Mcafee包括Foundstone的漏洞扫描和IPS类的设备,趋势科技在全球三强中事专门做网络版本的防病毒软件,防病毒网关,并作的最大最强的公司。

除此三家外,其他最大的防毒软件公司销售额度年不过1-2亿美金,而且都是区域化的市场,没有全球影响力,比如国内的瑞星在大陆以外的市场为0,比如韩国的安博士在其他市场,比如西班牙的熊猫),公司市值超过百亿美金的人,也是我们华人的骄傲。

趋势公司创立以来的二十年里,只做一种产品,内容安全,防病毒产品及其相关,放眼整个IT世界,独此一家,正因为这样的专业度,趋势不仅成为网关防毒,服务器防毒,邮件防毒,信誉评估等一系列后来成为标准防毒技术的发明创造者,而且依然还在不断引领整个防毒界技术产品的革新,推动防毒技术的进步。

趋势在网关,服务器,电子邮件防护市场上,连续5年以上高居全球第一的市场份额,也说明了技术创新能力这一点得到用户的高度认同,而为了应对病毒产品的迅速变化,防病毒公司在技术上快速应对,不断创新也是必须的能力,才能为广大用户提供基础的服务能力。

同时趋势也是一家对中国市场极为看重的公司,现在国内以上海为总部,北京,广州两个分公司,南京,天津设有国内研发中心,整体员工人数超过700人,远远超过任何一家网络安全厂商在国内的投入。

(对比到目前为止,Mcafee在国内不到20人的编制,Symantec不到50人且大部分还是销售Veritas备份软件为主,你就会知道目前趋势的优势到了什么程度)。

网关产品让宁沪高速迈入网络安全快车道——趋势科技IWSA+NVWE网关安全解决案例

管理成本 。

部署 趋势科 技网关 安全解决方案后 ,让宁沪高

方面可 以解决反复感染 的问题 ,另一方 面也可 以

速 的每一位员工都 可以专业心于业务作业 ,不再担 心感染病毒 ,而浏览 网页中毒 的情况再也没有发生

过 。企业 管理人员感慨地说 : “ 现在 ,管理处员工

据趋势科技病毒报告显示 ,目前 9 %的病毒都 0 利用 We b作为传播途径 ,6 %的病毒利用 电子 邮件 0

作 为传播途径 。可见 ,人们浏 览网页 、收发 邮件存 在着很 大的安 全隐患 。而这 一点 ,很 多企业还没有 足够的重视 ,也致使 近年来 遭受病 毒 困扰 的企业越 来越多 ,江苏宁沪高速公路 股份有限公司也未能 幸

口 郑 姗

1 .病毒 困扰 宁沪高 速

企业的内部 网络提供 了安 全防护 系统。N WE可 以 V 在病毒爆发期 问 ,隔离受 感染 的网段 ,尤其是对肆 虐 局域 网的 A P攻 击产 R 生 了 免疫 力 。最 主要 的 是 ,依托于其 自动进行远 程病毒清除功能 ,让 宁沪

毒技术 ,其超越了拦截 We b威胁的传统方法 ,依靠

趋势科技在全球建立 了 5个数据 中心 ,几万部在线 服 务器 ,建 立 了全 球 最大 的域 信誉 数 据库 ,拥 有 9 . 9%的可靠性 。可 以在恶意信息 侵入网络之前 999 9 将其阻止 ,从根本上将含有恶 意威胁 的网页阻挡在

节 约 网络资 源和 维护 成本 ,正 好满 足 了我 们 的需

求。 ”

I A和 N WE网关安全解决方案是一种 内外 WS V

兼修的网络安全解决方案。I A主要防护源于互联 WS

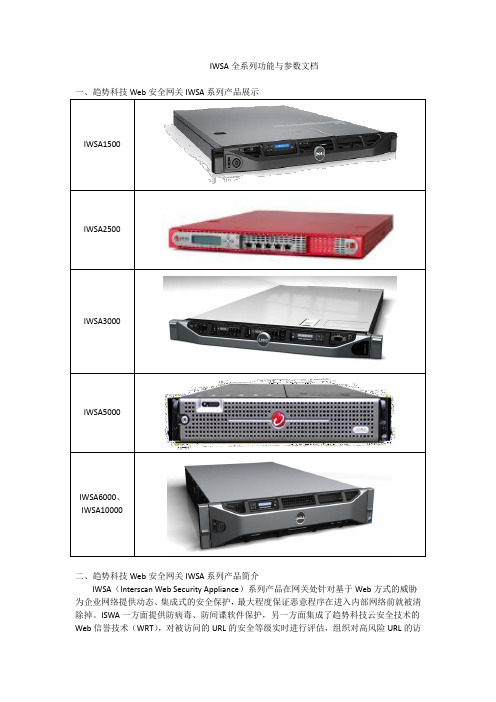

IWSA全系列功能与参数文档

IWSA全系列功能与参数文档二、趋势科技Web安全网关IWSA系列产品简介IWSA(Interscan Web Security Appliance)系列产品在网关处针对基于Web方式的威胁为企业网络提供动态、集成式的安全保护,最大程度保证恶意程序在进入内部网络前就被清除掉。

ISWA一方面提供防病毒、防间谍软件保护,另一方面集成了趋势科技云安全技术的Web信誉技术(WRT),对被访问的URL的安全等级实时进行评估,组织对高风险URL的访问,在Web威胁到达之前予以拦截。

IWSA可以自动将其加入组织URL列表中。

若内网节点感染,试图与Internet的而已站点通讯建立连接或进行更新,IWSA会自动阻止连接建立并发出自动远程清除内网节点的动作。

IWSA在集中控管平台TMCM的管理下,可以有效的与趋势科技网络版安全解决方案、邮件安全解决方案、网络层安全解决方案协作,提供全面的、多层次的一体化安全防护。

三、趋势科技Web安全网关IWSA系列产品核心功能创新的Web信誉技术(WRT)●提供零日攻击防护●无需本地更新●连接层组织,节省带宽灵活的URL和Applet过滤●凭借灵活的策略和完整的间谍软件数据库实施URL过滤●采用Web信誉技术(WRT)对网页进行实时分类,实现安全访问●通过分析和验证ActiveX&Java Applet中含有的威胁来阻止插件安装式攻击●控制员工对不适当网站的访问,减少法律责任屡获殊荣的防病毒和防间谍技术●针对HTTP和FTP流量中的各种新型威胁进行防护●拦截间谍软件的回拨(Phone-home)企图,阻止间谍软件下载●阻止恶意程序通过即时通讯程序进行扩散●阻止访问与间谍软件或网络钓鱼有关的网站优化平台实现轻松管理●即插即防●优化的操作系统降低安全风险●控管中心TMCM集中管理●状态一览提供详细链接、资源占用状况●可实时或定时生成日志报表●支持SNMP、LDAP和Active Directory实现紧密集成,降低拥有成本。

唯品会趋势科技防病毒体系介绍

使用的解决方案—Officescan

采用分布式结构,具体如右图所示。 能连接服务器的使用Web安装或AD安装,手提电脑、外包 人员采用打包安装。安装过程中自动卸载原防病毒软件。 定期使用工具扫描未安装终端。 采用离线安装方式,只需要更新控管中心(TMCM), 下面各个OSCE服务器向TMCM更新,终端向OSCE 服务器更新。生产网更新比办公网更新迟一个星期。对于 手提电脑,可以设定漫游模式,其他自动从互联网更新。 • • • • • • • • • • 实时扫描 预设扫描,每周一次,一次两个小时 CPU使用率监控 白名单 U盘禁用 客户端自我保护 漫游模式 数据库备份 双机冷备 病毒爆发阻止策略

?实时扫描安全威胁在云端?减少硬件资源占用?osce106具有两种扫描方式传统病毒码扫描方式和智能扫描方式管理员可以为客户端选择其中的一种扫描方式单一网络管理控制台?提供简单的发布和政策管理?在安装时删除以前部署的产品?提供总览状态报告智能调控?cpu性能控制?ad集成全面防护?提供外设控制?个人防火墙减少管理工作officescan106特性复杂性降低?添加保护技术在需要时可随时随地添加适应丌断变化的威胁格局无缝设置无需重新安装?向以下设备添加管理功能智能手机和个人数字劣理pda苹果macintosh计算机虚拟机器安全独特的插件构架保护您的投资officescan控制台插件管理器officescan106特性灵活性加强officescan106dlp模块高级设备控制?位置感知癿设备控制管理员可针对客户端在内部internal和外部external来设置丌同的策略确保即使终端在企业管控范围外也能够确保数据安全

•分行巡检服务,专家顾问服务; •基础运维服务

•安全响应服务保证SLA •原厂工程师现场服务和咨询

虚拟化防病毒和云安全解决方案

我们的成就——2010广州亚运会

我们的客户

我们的评价(NSS Labs)

我们的评价 (AV.Test)

Overall Blocking Rate (total percentage of threats blocked by all layers – exposure, infection and dynamic

2

激活

重新激活, 安全策略过期

虚拟机必须带有 已配置完整的客户端和最新的病毒库

新生成 虚拟机

休眠

每个虚拟机都是安全漏洞

攻击在虚拟器之中发生

虚拟机之间攻击/防护盲点

3

资源争夺

1

随时启动的防护间隙

2

需要管理的终端数量增长

4

补丁 管理

病毒库更新

安裝新 VM

配置 客户端

管理成本随着系统总量上升

区域建立/派送

全球服务派送资料中心

网址资料库

WRS 网页信誉评估技术

DNS & HTTP

网址

网址 分析

1、智能威胁收集系统

2、计算云

3、服务云

4、安全子系统

趋势科技Web安全网关IWSA

云安全1.0 三种信誉服务

A compromised web site

One click in a link.

”

议题

趋势科技介绍

云安全解决方案

问与答

D

C

A

B

1

第一章

客户的云历程

阶段 1 服务器整合

阶段 2 业户扩张

阶段 3 私有&公共云

30%

85%

服务器

桌面端

服务器虚拟化安全

趋势科技服务器深度安全防护系统 9.5 SP1 安装指南(基本)说明书

趋势科技(中国)有限公司保留对本文档以及此处所述产品进行更改而不通知的权利。

在安装及使用本软件之前,请阅读自述文件、发布说明和最新版本的适用用户文档,这些文档可以通过趋势科技的以下 Web 站点获得:/download/zh-cn/Trend Micro、Trend Micro t-球徽标、Deep Security、Control Server Plug-in、Damage Cleanup Services、eServer Plug-in、InterScan、Network VirusWall、ScanMail、ServerProtect和TrendLabs是趋势科技(中国)有限公司/Trend Micro Incorporated 的商标或注册商标。

所有其他产品或公司名称可能是其各自所有者的商标或注册商标。

文档版本:1.0文档编号:APCM96838/150106发布日期:2015 年 1 月文档生成时间:Feb 5, 2015 (10:23:22)目录简介 (5)关于本文档 (6)关于趋势科技服务器深度安全防护系统 (8)新功能 (11)准备 (14)系统要求 (15)所需条件(基础组件) (17)数据库部署注意事项 (20)安装 (22)安装趋势科技服务器深度安全防护系统管理中心 (23)手动安装趋势科技服务器深度安全防护系统客户端 (31)安装和配置已启用中继的客户端 (38)升级 (39)将基于客户端的安装从 9.0 升级至 9.5 SP1 (40)将基于客户端的安装从 9.5 升级至 9.5 SP1 (43)快速入门 (45)快速入门:系统配置 (46)快速入门:保护计算机 (53)附录 (60)趋势科技服务器深度安全防护系统管理中心内存使用 (61)趋势科技服务器深度安全防护系统管理中心静默安装 (62)趋势科技服务器深度安全防护系统管理中心设置属性文件 (64)趋势科技服务器深度安全防护系统管理中心性能特点 (70)创建 SSL 认证证书 (72)保护便携式计算机 (74)启用多租户 (82)多租户(高级) (90)安装趋势科技服务器深度安全防护系统数据库(多租户要求) (92)简介关于本文档趋势科技服务器深度安全防护系统 9.5 SP1 安装指南(基础)本文档讲述了如何安装和配置为您的计算机提供基于客户端的基础保护所需的趋势科技服务器深度安全防护系统9.5SP1基础软件组件:1.趋势科技服务器深度安全防护系统管理中心2.趋势科技服务器深度安全防护系统客户端(带可选的中继功能)本文档内容包括:1.系统要求2.准备3.数据库配置指南4.安装趋势科技服务器深度安全防护系统管理中心管理控制台5.安装趋势科技服务器深度安全防护系统客户端6.使用“安全策略”和“漏洞扫描 (推荐设置)”进行趋势科技服务器深度安全防护系统防护7.监控和维护趋势科技服务器深度安全防护系统安装的指南目标受众本文档面向想实施基于客户端的趋势科技服务器深度安全防护系统9.5SP1保护的任何人。

IGSA趋势科技All-in-One网关安全解决方案

传统的安全防护手段往往难以应 对复杂的网络攻击,需要一种更 加全面、高效的安全解决方案来 保护网络入口安全。

解决方案的重要性

保护企业核心数据资产

网关作为企业网络入口,是防范外部威胁的第一道防线, All-in-One网关安全解决方案能够全面提升企业网络入口 的安全性,有效保护核心数据资产。

提升企业安全防护能力

解决方案提供集中管理界面,方便管理员 对所有设备进行统一管理和配置,降低管 理成本。

提高网络性能

减少安全风险

通过优化网络流量,减少不必要的网络传 输,提高企业的网络性能和响应速度。

通过及时发现和处置安全威胁,可以减少 企业的安全风险和损失。

05 客户案例与效果评估

客户案例介绍

客户背景

某大型互联网公司,拥有数百万用户和复杂的网络架构。

对部署好的解决方案进行全面的测试,包 括功能测试、性能测试和安全性测试等, 并根据测试结果进行必要的优化和调整。

安装与配置

根据需求分析的结果,安装和配置All-inOne网关安全解决方案的相关组件,确保 各个组件之间的协同工作。

部署效果与收益

提高网络安全性

简化管理

通过All-in-One网关安全解决方案的部署 ,可以有效防范各种网络威胁,提高企业 的网络安全防护能力。

IGSA趋势科技All-in-One网关安 全解决方案

目录

• 引言 • IGSA趋势科技All-in-One网关安全

解决方案概述 • 解决方案的组成与功能 • 解决方案的实施与部署 • 客户案例与效果评估 • 总结与展望

01 引言

背景介绍

01

随着互联网的普及和数字化转型 的加速,网络安全威胁日益严重 ,对企业和个人的信息安全构成 了巨大威胁。

趋势科技IWSA旁路代理部署

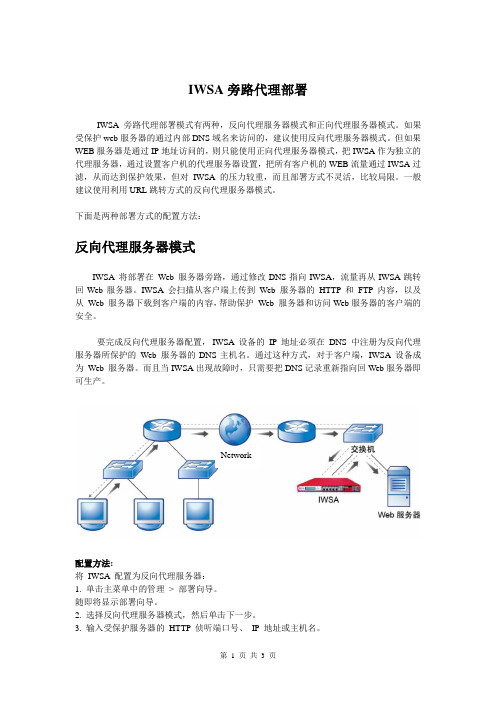

IWSA旁路代理部署IWSA旁路代理部署模式有两种,反向代理服务器模式和正向代理服务器模式。

如果受保护web服务器的通过内部DNS域名来访问的,建议使用反向代理服务器模式。

但如果WEB服务器是通过IP地址访问的,则只能使用正向代理服务器模式,把IWSA作为独立的代理服务器,通过设置客户机的代理服务器设置,把所有客户机的WEB流量通过IWSA过滤,从而达到保护效果,但对IWSA的压力较重,而且部署方式不灵活,比较局限。

一般建议使用利用URL跳转方式的反向代理服务器模式。

下面是两种部署方式的配置方法:反向代理服务器模式IWSA 将部署在Web 服务器旁路,通过修改DNS指向IWSA,流量再从IWSA跳转回Web服务器。

IWSA 会扫描从客户端上传到Web 服务器的HTTP 和FTP 内容,以及从Web 服务器下载到客户端的内容,帮助保护Web 服务器和访问Web服务器的客户端的安全。

要完成反向代理服务器配置,IWSA 设备的IP 地址必须在DNS 中注册为反向代理服务器所保护的Web 服务器的DNS主机名。

通过这种方式,对于客户端,IWSA 设备成为Web 服务器。

而且当IWSA出现故障时,只需要把DNS记录重新指向回Web服务器即可生产。

Network配置方法:将IWSA 配置为反向代理服务器:1. 单击主菜单中的管理> 部署向导。

随即将显示部署向导。

2. 选择反向代理服务器模式,然后单击下一步。

3. 输入受保护服务器的HTTP 侦听端口号、IP 地址或主机名。

5.按照下表建议配置参数。

配置参数 详细信息建议的值 HTTP 侦听端口 IWSA 在该端口进行侦听, 以接收连接80受保护服务器 这是受 IWSA 保护的 Web 服务器的 IP 地址。

键入受保护服务器的 IP 地址端口这是受 IWSA 保护的 Web 服务器的 SSL 端口。

键入受保护服务器的 SSL 端口号。

一般为443 启用 SSL 端口 (复选框)启用/禁用 SSL 。

趋势科技安全硬件组合方案为税务提供稳定的网络环境

ӄ趋势科技安全硬件组合方案为税务提供稳定的网络环境某地市税务局自加入全省数据大集中后,一直致力与建立稳定、高效的税务内网。

为了能够保障各分支机构能通过市局网络稳定、快速地访问省局的数据中心,市局逐步采购了各种网络安全产品,包括:防火墙、IDS以及全网统一的防病毒软件。

一直以来,这些安全设备均起到相应的效果,保障了地税网络的稳定。

最近,该地税单位需要把当地的社保网站统一纳入地税内网进行管理。

这样,就使整个税务内网的安全风险有所增加。

出于安全的考虑,该地税单位的安全管理员徐工认为非常有必要在新增的社保网站网络进行安全加固,以规避安全风险。

下面我们就以此用户为例,探讨一下税务行业的网络安全防护问题。

新增的网络节点,给税务内网带来更多不确定的风险2009年,社保网站正式纳入该地税内部网络,由于外联的节点有所增加,这样就为原来相对安全的税务内网带来不确定的风险因素。

以下是改变后的税务内部网络架构:更改后的网络架构从上图可以看出,更改后的网络架构会有以下几个隐患:来自外部访问的安全风险。

由于需要向公众开放社保记录的查询,必须要在社保网站与外部设备之间打开一个通道,这样就出现一个外部威胁进入的通道;来自社保网的数据交互风险。

社保网站与社保局的网络存在数据交互,必须在税务内网开放与社保内网必要的访问通道以确保数据能够正常同步;社保网站服务器位于税务内网的服务器区。

社保网站位于市局的服务器机房,与其他业务服务器共享同一套物理网络,存在交叉感染的风险。

ӄ即使已经在社保网站相关的边界交换机上设定了严格的网络访问策略,同时也已经在社保网站服务器上部署了防病毒等安全策略,但是一贯关注安全的用户徐工意识到仅仅这些尚未足够。

为了能够更好地保护税务内网免受外部的攻击,徐工联系到专注于内容安全20年的趋势科技(中国)有限公司,希望可以通过趋势科技专业的安全知识,帮助其设计更加稳固的防护架构,是税务内网保持一贯的稳定及快速。

分层防护、每日告警,让用户高枕无忧经过对用户环境的深入分析,趋势科技安全专家已经明确用户的安全需求所在,特意推荐用户部署了以下的分层防护体系:第一道防线:社保服务器与Internet 之间部署趋势科技防病毒网关IWSA5000,以拦截包含在合法访问中的恶意代码;第二道防线:在社保服务器与税务内网边界部署趋势科技网络防毒墙NVWE2500,过滤社保服务器与税务内网的通讯数据包;第三道防线:在核心交换机及服务器汇聚交换机部署趋势科技威胁管理方案TDA ,实时监控任何异常现象。

F282-趋势科技-IWSVA 5.6 抓包方法

当IWSA 遇到网络问题需要抓包排错时请参考以下步骤:1.打开HTTP verbose log.特别注意:收集完日志后请关闭HTTP debug 否则可能严重的性能问题。

1. 登录CLI界面。

2. 使用enable账户登录3. 输入命令configure module log verbose http enablePS:启用http verbose会重新启动http服务,因此会导致瞬时性断网。

4. 需要停止,请输入configure module log verbose http disablePS:停止http verbose会重新启动http服务,因此会导致瞬时性断网。

2.同时在电脑终端和IWSA的内外网卡上进行抓包,并记录下详细的故障的时间点。

3.在IWSA的内网和外网同时抓包方法(例如:内网是eth4,外网口是eth5,Test IP为测试终端)#tcpdump host [Test IP] –s 0 –i eth4 –w /var/iwss/UserDumps/slow_eth4.pcap#tcpdump host [Test IP] –s 0 –i eth5 –w /var/iwss/UserDumps/slow_eth5.pcap举例:比如说我们需要在IWSA上抓取客户端192.168.1.2的数据包,首先我们需要开启2个putty,然后SSH连接至IWSA,然后分别在putty-1中输入:tcpdump host 192.168.1.2 –s 0 –i eth4 –w /var/iwss/UserDumps/slow_eth4.pcap然后在putty-2中输入:tcpdump host 192.168.1.2 –s 0 –i eth5 –w /var/iwss/UserDumps/slow_eth5.pcap4.在IWSA开启抓包后,使用抓包工具如(Wireshark)同时在电脑终端上进行抓包,并重现问题,记录详细的时间点。

趋势IWSA产品技术指标

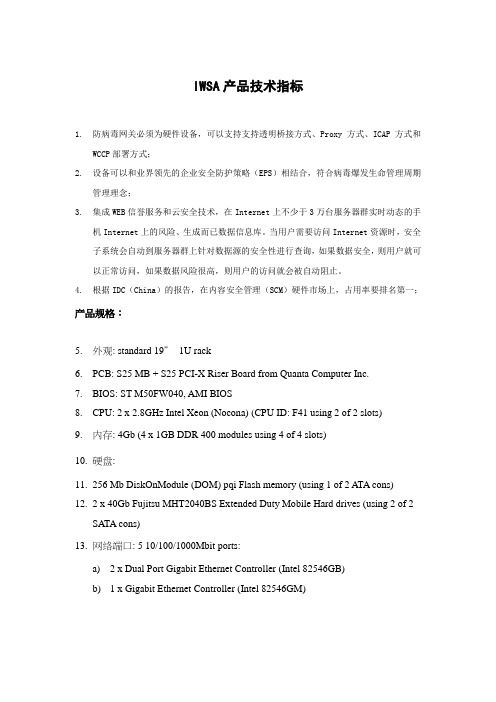

IWSA产品技术指标1.防病毒网关必须为硬件设备,可以支持支持透明桥接方式、Proxy方式、ICAP方式和WCCP部署方式;2.设备可以和业界领先的企业安全防护策略(EPS)相结合,符合病毒爆发生命管理周期管理理念;3.集成WEB信誉服务和云安全技术,在Internet上不少于3万台服务器群实时动态的手机Internet上的风险、生成而已数据信息库。

当用户需要访问Internet资源时,安全子系统会自动到服务器群上针对数据源的安全性进行查询,如果数据安全,则用户就可以正常访问,如果数据风险很高,则用户的访问就会被自动阻止。

4.根据IDC(China)的报告,在内容安全管理(SCM)硬件市场上,占用率要排名第一;产品规格:5.外观: standard 19”1U rack6.PCB: S25 MB + S25 PCI-X Riser Board from Quanta Computer Inc.7.BIOS: ST M50FW040, AMI BIOS8.CPU: 2 x 2.8GHz Intel Xeon (Nocona) (CPU ID: F41 using 2 of 2 slots)9.内存: 4Gb (4 x 1GB DDR 400 modules using 4 of 4 slots)10.硬盘:11.256 Mb DiskOnModule (DOM) pqi Flash memory (using 1 of 2 A TA cons)12.2 x 40Gb Fujitsu MHT2040BS Extended Duty Mobile Hard drives (using 2 of 2SA TA cons)13.网络端口: 5 10/100/1000Mbit ports:a) 2 x Dual Port Gigabit Ethernet Controller (Intel 82546GB)b) 1 x Gigabit Ethernet Controller (Intel 82546GM)14.2 x USB 2.0 ext ports, 2 x Serial ports (one ext used for console), keyboard andmouse internal connectors, 2 x PCI-X 64bit extension slots, 2 x Serial A TA ports,2 x Ultra A TA 100 ports.15.Power supply: 450W16.Fans: 5 x Dual motor system fans + 2 fans in power supply17.Baseboard Management Controller (BMC): Hitachi 2168 supporting IPMI v 1.518.防病毒网关必须具备良好的高可靠性,硬盘支持RAID技术;19.防病毒网关必须具备高可用性,工作端口必须提供fail open功能,在系统出现问题时可以自动实现直通功能;20.可以和DCS联动,清除用户客户端的病毒;21.具有流量和硬件的实时图像;22.防病毒网关必须具备良好的扩展性,支持通过CISCO WCCP v2.0协议实现负载均衡,满足不断增长的访问请求;23.防病毒网关必须具备防护策略制订的灵活性,可以针对不同用户分组(可以细化到IP/IP段/MAC)进行策略管理,24.防病毒网关必须能够动态应对网络威胁,能够针对用户访问的URL自动进行信誉评估,在连接层及时阻断高风险目标地址的访问;25.防病毒网关必须支持URL分类过滤功能,可以控制工作时间、非工作时间不同分类站点的访问;26.防病毒网关必须针对国内病毒提供专用病毒码,对病毒进行扫描和清除;27.防病毒网关必须支持采用专用的间谍软件/灰色软件代码,对间谍软件和灰色软件进行扫描和清除;28.防病毒网关必须支持对“网络钓鱼”欺骗行为的侦测与阻断,有专用的“网络钓鱼”检测码;29.防病毒网关必须支持对Java Applet and ActiveX的签名进行安全检测,对有安全隐患的组件及时进行阻止;30.防病毒网关必须支持管理员定制URL访问的“黑白名单”;31.防病毒网关必须支持对Web访问进行配额管理(如每月每用户只能访问10MB数据),便于提高Internet带宽使用的有效性;32.当用户访问到恶意程序时,防病毒网关必须自动将该恶意程序的URL加入阻挡列表中,使得当有其它人访问同样路径时,直接阻断对恶意程序的访问,提高防护效率;33.防病毒网关必须能够自动生成日报、周报、月报等图形化报表,分析给出用户访问中的各种风险数据;34.当多台设备存在时,设备的配置应具备自动同步功能,当主设备配置好后,其它设备可以同步获得配置;35.防病毒网关需必须同时支持HTTP和HTTPS方式进行管理和配置;36.防病毒网关厂商在国内必须具备病毒研发中心,提供本地化分析服务与技术支持。

IWSADell系列产品白皮书_修改版

I W S A D e l l系列产品白皮书_修改版(总10页)-CAL-FENGHAI.-(YICAI)-Company One1-CAL-本页仅作为文档封面,使用请直接删除IWSA系列(1500/3000/6000/10000)产品白皮书趋势科技网络(中国)有限公司2021年4月11日目录第一章Web安全概述............................... 错误!未指定书签。

第二章IWSA产品总体概述.......................... 错误!未指定书签。

2.1趋势科技IWSA为客户带来的价值................ 错误!未指定书签。

2.1.1集成多种防护功能于一身,极高的性价比.......... 错误!未指定书签。

2.1.2灵活的部署方式,减少客户部署的难度....... 错误!未指定书签。

2.1.3与损害清除服务器互动,将间谍软件赶尽杀绝. 错误!未指定书签。

2.1.5集中式管理,提高管理员工作效率....................... 错误!未指定书签。

第三章IWSA功能细节描述................................................... 错误!未指定书签。

3.1过滤来自HTTP/FTP的病毒.......................................... 错误!未指定书签。

3.2拦截间谍软件/灰色软件的下载及回拨 ........................ 错误!未指定书签。

3.3能与DCS(损害清除服务)联动,彻底杀绝间谍软件..... 错误!未指定书签。

3.4独特的Phishing-Trap ...................................................... 错误!未指定书签。

3.5Applet与ActiveX控件安全检察 .................................. 错误!未指定书签。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

IWSA旁路代理部署

IWSA旁路代理部署模式有两种,反向代理服务器模式和正向代理服务器模式。

如果受保护web服务器的通过内部DNS域名来访问的,建议使用反向代理服务器模式。

但如果WEB服务器是通过IP地址访问的,则只能使用正向代理服务器模式,把IWSA作为独立的代理服务器,通过设置客户机的代理服务器设置,把所有客户机的WEB流量通过IWSA过滤,从而达到保护效果,但对IWSA的压力较重,而且部署方式不灵活,比较局限。

一般建议使用利用URL跳转方式的反向代理服务器模式。

下面是两种部署方式的配置方法:

反向代理服务器模式

IWSA 将部署在Web 服务器旁路,通过修改DNS指向IWSA,流量再从IWSA跳转回Web服务器。

IWSA 会扫描从客户端上传到Web 服务器的HTTP 和FTP 内容,以及从Web 服务器下载到客户端的内容,帮助保护Web 服务器和访问Web服务器的客户端的安全。

要完成反向代理服务器配置,IWSA 设备的IP 地址必须在DNS 中注册为反向代理服务器所保护的Web 服务器的DNS主机名。

通过这种方式,对于客户端,IWSA 设备成为Web 服务器。

而且当IWSA出现故障时,只需要把DNS记录重新指向回Web服务器即可生产。

Network

配置方法:

将IWSA 配置为反向代理服务器:

1. 单击主菜单中的管理> 部署向导。

随即将显示部署向导。

2. 选择反向代理服务器模式,然后单击下一步。

3. 输入受保护服务器的HTTP 侦听端口号、IP 地址或主机名。

5.按照下表建议配置参数。

配置参数 详细信息

建议的值 HTTP 侦听端口 IWSA 在该端口进行侦听, 以接收连接

80

受保护服务器 这是受 IWSA 保护的 Web 服务器的 IP 地址。

键入受保护服务器的 IP 地址

端口

这是受 IWSA 保护的 Web 服务器的 SSL 端口。

键入受保护服务器的 SSL 端口号。

一般为443 启用 SSL 端口 (复选框)

启用/禁用 SSL 。

除非需要使用,否则请禁用

SSL 。

建议不要勾选

6.单击下一步。

7.设置网络接口以继续部署。

其余和透明桥配置一致。

配置完成后,设备将重启。

8.修改内网DNS 配置。

并且把访问受保护Web 服务器域名指向IWSA 的IP 地址。

正向代理服务器模式

IWSA 充当网络客户端的代理服务器。

客户端浏览器的设置必须配置为将通信重定向到 IWSA 。

IWSA 会扫描 HTTP 和 FTP 通信,不需要其他独立的专用代理服务器。

入站和出站两个方向的内容都会被扫描。

注意:由于该模式相当少所有客户机都通过IWSA 访问Web 服务,估如果IWSA 出现故障,将可能出现所有设置了代理服务器的客户机无法访问Web 服务。

通过设置客户机的代理服务器设置,把所有客户机的WEB 流量都通过IWSA 过滤,以达到保护WEB 服务器和客户端的效果

Network

配置方法:

在正向代理服务器模式下部署 IWSA : 1.转到管理 > 部署向导。

2.单击 “欢迎使用”页面上的开始。

3. 单击 “部署模式”页面上的正向代理服务器模式单选按钮。

4. 单击下一步。

5.按照下表建议配置参数。

配置参数 详细信息

建议的值

HTTP 侦听端口 IWSA 在该端口进行侦听, 以接收连接

8080,客户机的代理服务器端口也需要设置成8080端口 启用上游代理服务器 (复选框) 启用/禁用上游代理服务器

如果未在 IWSA 上游使用 其他代理服务器设备,请 不要选中该复选框。

启用临时帐户

临时模式提供了辅助代理服 务器端口,该端口使用临时 策略,并简化部署,不需要

在允许临时用户访问 Internet 启用临时帐户 为了对不在 LDAP 目录中的网络用户启用 Internet 连接和应用临时策略,此设置会打 开一个临时端口,以便 Web 客户端与 IWSA 进行通信。

之前对其进行认证。

如果要支持辅助临时代理 服务器端口,请启用并接 受缺省端口 8081。

如有需 要,也可以更改临时端口。

建议不要启用。

基于 HTTP 的匿名 FTP 传递到 FTP 站点的电子邮件地址 更改为适当的地址,一般不用设置或者随便设置一个邮箱

地址。

6.单击下一步。

7.设置网络接口以继续部署。

其余和透明桥配置一致。

配置完成后,设备将重启。

8.修改每个客户端的代理服务器配置,地址设置为IWSA 的IP ,端口设置为8080,如下图。