以太网数据监听工具使用说明

Ethercat使用手册

Ethercat使用手册Ethercat使用手册1:简介Ethercat是一种实时以太网总线技术,用于实现高性能、低成本的实时控制系统。

本章将介绍Ethercat的基本概念、优势以及应用场景。

1.1 Ethercat概述Ethercat是一种基于以太网的开放实时总线,具有高实时性、高带宽和可扩展性的特点。

它采用主从结构,通过一个主站控制多个从站的通信。

Ethercat的通信方式是通过在以太网帧中嵌入实时数据,实现实时控制。

1.2 Ethercat的优势Ethercat具有以下优势:- 高实时性:Ethercat的通信周期非常短,可以实现毫秒级的实时响应。

- 高带宽利用率:Ethercat使用广播方式进行通信,所有从站都可以同时接收到通信数据,大大提高了带宽利用率。

- 灵活扩展:Ethercat支持多种不同类型的从站设备,可以根据实际需求进行灵活扩展。

- 易于集成:Ethercat和以太网兼容,可以直接利用现有的以太网基础设施进行集成。

1.3 Ethercat的应用场景Ethercat可以广泛应用于工业自动化领域,特别适用于需要高实时性和大带宽的控制系统。

例如:- 机械控制系统:如机床控制、控制等。

- 过程控制系统:如化工厂、石油炼化厂等。

- 自动化生产线:如汽车组装线、电子制造线等。

2: Ethercat网络配置本章将介绍Ethercat网络的基本配置方式,包括主站配置、从站配置和网络拓扑结构。

2.1 主站配置主站是Ethercat网络的控制中心,负责发送和接收通信数据。

主站需要配置以下参数:- IP地址:主站的网络地址。

- 通信周期:主站发送通信数据的周期,单位为毫秒。

- 从站配置:主站需要配置每个从站的类型和地址。

2.2 从站配置从站是Ethercat网络中的设备,负责接收和响应主站发送的通信数据。

从站需要配置以下参数:- 设备类型:从站的设备类型,如IO模块、驱动器等。

- 从站地址:从站在网络中的地址。

Iperf详细使用说明

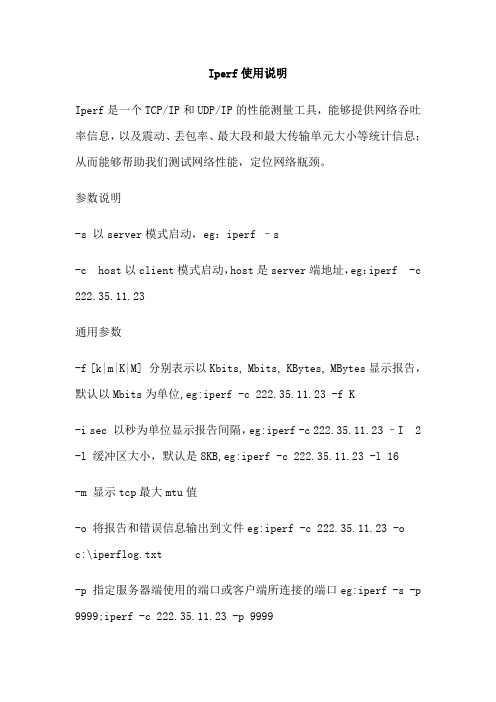

Iperf使用说明Iperf是一个TCP/IP和UDP/IP的性能测量工具,能够提供网络吞吐率信息,以及震动、丢包率、最大段和最大传输单元大小等统计信息;从而能够帮助我们测试网络性能,定位网络瓶颈。

参数说明-s 以server模式启动,eg:iperf –s-c host以client模式启动,host是server端地址,eg:iperf -c 222.35.11.23通用参数-f [k|m|K|M] 分别表示以Kbits, Mbits, KBytes, MBytes显示报告,默认以Mbits为单位,eg:iperf -c 222.35.11.23 -f K-i sec 以秒为单位显示报告间隔,eg:iperf -c 222.35.11.23 –I 2 -l 缓冲区大小,默认是8KB,eg:iperf -c 222.35.11.23 -l 16-m 显示tcp最大mtu值-o 将报告和错误信息输出到文件eg:iperf -c 222.35.11.23 -o c:\iperflog.txt-p 指定服务器端使用的端口或客户端所连接的端口eg:iperf -s -p 9999;iperf -c 222.35.11.23 -p 9999-u 使用udp协议-w 指定TCP窗口大小,默认是8KB-B 绑定一个主机地址或接口(当主机有多个地址或接口时使用该参数)-C 兼容旧版本(当server端和client端版本不一样时使用)-M 设定TCP数据包的最大mtu值-N 设定TCP不延时-V 传输ipv6数据包server专用参数-D 以服务方式运行ipserf,eg:iperf -s –D-R 停止iperf服务,针对-D,eg:iperf -s –Rclient端专用参数-d 同时进行双向传输测试-n 指定传输的字节数,eg:iperf -c 222.35.11.23 -n 100000-r 单独进行双向传输测试-t 测试时间,默认10秒,eg:iperf -c 222.35.11.23 -t 5-F 指定需要传输的文件-T 指定ttl值Iperf使用方法与参数说明Iperf是一个网络性能测试工具。

SNIFFER的中文使用说明

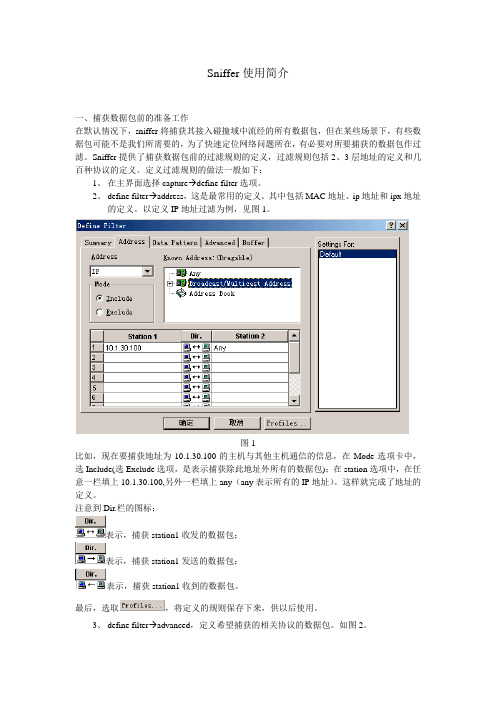

Sniffer使用简介一、捕获数据包前的准备工作在默认情况下,sniffer将捕获其接入碰撞域中流经的所有数据包,但在某些场景下,有些数据包可能不是我们所需要的,为了快速定位网络问题所在,有必要对所要捕获的数据包作过滤。

Sniffer提供了捕获数据包前的过滤规则的定义,过滤规则包括2、3层地址的定义和几百种协议的定义。

定义过滤规则的做法一般如下:1、在主界面选择capture→define filter选项。

2、define filter→address,这是最常用的定义。

其中包括MAC地址、ip地址和ipx地址的定义。

以定义IP地址过滤为例,见图1。

图1比如,现在要捕获地址为10.1.30.100的主机与其他主机通信的信息,在Mode选项卡中,选Include(选Exclude选项,是表示捕获除此地址外所有的数据包);在station选项中,在任意一栏填上10.1.30.100,另外一栏填上any(any表示所有的IP地址)。

这样就完成了地址的定义。

注意到Dir.栏的图标:表示,捕获station1收发的数据包;表示,捕获station1发送的数据包;表示,捕获station1收到的数据包。

最后,选取,将定义的规则保存下来,供以后使用。

3、define filter→advanced,定义希望捕获的相关协议的数据包。

如图2。

图2比如,想捕获FTP、NETBIOS、DNS、HTTP的数据包,那么说首先打开TCP选项卡,再进一步选协议;还要明确DNS、NETBIOS的数据包有些是属于UDP协议,故需在UDP选项卡做类似TCP选项卡的工作,否则捕获的数据包将不全。

如果不选任何协议,则捕获所有协议的数据包。

Packet Size选项中,可以定义捕获的包大小,图3,是定义捕获包大小界于64至128bytes 的数据包。

图34、define filter buffer,定义捕获数据包的缓冲区。

如图4:图4Buffer size选项卡,将其设为最大40M。

网络监听技术最全面解析

编者按: 网络监听,可以有效地对网络数据、流量进行侦听、分析,从而排除网络故障,但它同时又带来了信息失窃等极大隐患,也因此,网络监听成为了一个普通的网络管理员想真正成长为资深的网络工程师的必经之路。

网络监听,在网络安全上一直是一个比较敏感的话题,作为一种发展比较成熟的技术,监听在协助网络管理员监测网络传输数据,排除网络故障等方面具有不可替代的作用,因而一直倍受网络管理员的青睐。

然而,在另一方面网络监听也给以太网安全带来了极大的隐患,许多的网络入侵往往都伴随着以太网内网络监听行为,从而造成口令失窃,敏感数据被截获等等连锁性安全事件。

网络监听在安全领域引起人们普遍注意是在94年开始的,在那一年2月间,相继发生了几次大的安全事件,一个不知名的人在众多的主机和骨干网络设备上安装了网络监听软件,利用它对美国骨干互联网和军方网窃取了超过100000个有效的用户名和口令。

上述事件可能是互联网上最早期的大规模的网络监听事件了,它使早期网络监听从"地下"走向了公开,并迅速的在大众中普及开来。

关于网络监听常常会有一些有意思的问题,如:"我现在有连在网上的计算机了,我也有了窃听的软件了,那么我能不能窃听到微软(或者美国国防部,新浪网等等)的密码?又如:我是公司的局域网管理员,我知道hub很不安全,使用hub这种网络结构将公司的计算计互连起来,会使网络监听变得非常容易,那么我们就换掉h ub,使用交换机,不就能解决口令失窃这种安全问题了么?这是两个很有意思的问题,我们在这里先不做回答,相信读者看完全文后会有自己正确的答案。

基本概念:认清mac地址和ip地址首先,我们知道,一台接在以太网内的计算机为了和其他主机进行通讯,在硬件上是需要网卡,在软件上是需要网卡驱动程序的。

而每块网卡在出厂时都有一个唯一的不与世界上任何一块网卡重复的硬件地址,称为mac地址。

同时,当网络中两台主机在实现tcp/ip通讯时,网卡还必须绑定一个唯一的ip地址。

实验四使用网络监听工具

实验四:网络监听工具的安装使用实验场景本次实验需在小组合作的基础之上完成。

每个小组由两位成员组成,相互之间通信,通过网络监听工具截取通信数据包,分析数据包完成实验内容。

一、基本要求通过本次实验,学生可以掌握如下基本操作:(1)、使用网络监听工具;(2)、熟悉网络监听工具的原理及被监听的危害;二、实验内容1、通过ipconfig命令获取本机IP地址,并填写上面的小组情况表。

2、下载网络监听工具ethereal(或者wireshark)和winpcap并安装;(ethereal/wireshark安装程序自带winpcap)3、从本机ping小组另一位成员的计算机,使用ethereal截取ping过程中的通信数据。

4、分析截取的由于第3步操作而从本机发送到目的机的数据帧中的IP数据报并填写下表。

5、分析截取的由于第3步操作而从目的机返回到本机的数据帧中的IP数据报并填写下表。

6、从本机通过telnet命令远程登陆小组另一位成员的计算机:(1)启动Telnet服务:方法一:我的电脑(右键)------管理-----服务和应用程序----服务,在其中找到telnet 服务(telnet服务默认情况是“禁止”了)设置为“手动”并开启服务。

方法二:在运行中输入cmd,在dos中先输入(windows 2003中输入: sc config tlntsvr start= auto,在windows xp输入:sc config telnet start = auto),再输入net start telnet.(2)然后使用dir文件查看对方C盘根目录下的文件系统结构,最后使用exit命令退出。

使用截取操作中的通信数据。

8、分析截取的由于第6步操作而从目的机返回到本机的数据帧中的TCP数据报并填写下三、实验报告1、记录实验内容各步骤的实验结果。

2、本次实验报告请同学们完成上述表格并提交实验报告。

dpdk ethtool 用法

dpdk ethtool 用法DPDK(Data Plane Development Kit)是一款开源的数据平面开发工具包,用于构建高性能的数据包处理应用程序。

Ethtool是一个命令行工具,用于对以太网驱动程序进行配置和诊断。

本文将介绍如何使用DPDK和Ethtool来进行以太网设备的配置和诊断。

1. 安装DPDK和Ethtool首先,确保已经正确安装了DPDK和Ethtool。

可以通过各自的官方网站或使用包管理器来获取和安装它们。

2. 绑定网卡在使用DPDK之前,需要将需要使用的网卡绑定到DPDK驱动上。

可以使用DPDK提供的命令行工具dpdk-devbind来完成。

例如,要将网卡绑定到DPDK的igb_uio驱动程序上,可以运行以下命令:```dpdk-devbind -b igb_uio <PCI地址>```3. 配置网卡使用Ethtool可以配置以太网设备的参数。

例如,可以通过以下命令查看以太网设备的参数:```ethtool <设备名称>```可以通过命令行参数和选项来修改设备的参数,例如设置速度、双工模式、接收和发送缓冲区大小等。

4. 启动DPDK应用程序一旦完成了网卡的绑定和配置,可以启动使用DPDK开发的应用程序来处理数据包。

通过调用DPDK提供的API,应用程序可以使用DPDK驱动程序直接与网卡进行交互,实现高性能的数据包处理。

5. 性能优化使用DPDK和Ethtool时,可以采取一些措施来优化性能。

例如,可以调整队列大小、CPU亲和性、内存分配等参数,以满足具体应用程序的需求。

总结:本文介绍了如何使用DPDK和Ethtool进行以太网设备的配置和诊断。

通过绑定网卡到DPDK驱动上,使用Ethtool修改设备参数,然后启动DPDK应用程序来处理数据包,可以实现高性能的数据包处理。

在使用过程中,还可以进行一些性能优化措施来提升系统性能。

网络监听软件Sniffer的使用

利用Sniffer抓包

在抓包过滤器窗口中,选择Address选项卡,如图1-27所示。 窗口中需要修改两个地方:在Address下拉列表中,选择抓包 的类型是IP,在Station1下面输入主机的IP地址,主机的IP地 址是172.18.25.110;在与之对应的Station2下面输入虚拟机 的IP地址,虚拟机的IP地址是172.18.25.109。

利用Sniffer抓包

设置完毕后,点击该窗口的Advanced选项卡,拖动滚动条找 到IP项,将IP和ICMP选中(IP和ICMP的具体解释在第二章, 这里只是做相应的设置),如图1-28所示。

利用Sniffer抓包

向下拖动滚动条,将TCP和UDP选中,再 把TCP下面的FTP和Telnet两个选项选中, 如图1-29所示。

利用Sniffer抓包

这样Sniffer的抓包过滤器就设置完毕了,后面的实验也采用 这样的设置。选择菜单栏Capture下Start菜单项,启动抓包 以后,在主机的DOS窗口中Ping虚拟机,如图1-31所示。

利用Sniffer抓包

等Ping指令执行完毕后,点击工具栏上 的停止并分析按钮,如图1-32所示。

利用Sniffer抓包

在出现的窗口选择Decode选项卡,可以看到数据包在两台计 算机间的传递过程,如图1-33所示。

本章习题

使用Sniffer抓取主机到虚拟机或者到其 他电脑的数据包,并做简要的分析。 (上机完成)

利用sniffer抓包设置完毕后点击该窗口的advanced选项卡拖动滚动条找到ip项将ip和icmp选中ip和icmp的具体解释在第二章这里只是做相应的设置如图128所示

网络监听软件Sniffer的使用

利用Sniffer抓包

Modscan使用说明

Modscan使用说明Modscan使用说明\r\r1. 简介\r1.1 Modscan概述\rModscan是一款用于Modbus协议设备的扫描和调试工具。

它提供了用于测试和监控Modbus通信的功能,包括读取和写入寄存器,修改参数等操作。

本文将详细介绍Modscan的安装和使用方法。

\r \r2. 安装\r2.1 硬件需求\rModscan支持在Windows操作系统上运行,您需要一台运行Windows的计算机来安装和运行Modscan。

\r\r2.2 安装步骤\r1. Modscan的安装文件。

\r2. 双击安装文件并按照提示进行安装。

\r3. 安装完成后,您将在计算机上找到Modscan的快捷方式。

通过快捷方式即可启动Modscan。

\r\r3. 使用\r3.1 连接设备\r在使用Modscan之前,您需要首先连接Modbus设备到您的计算机。

可以通过串口、以太网等方式进行连接。

请确保您的计算机与设备之间已正确建立通信连接。

\r\r3.2 扫描设备\r1. 打开Modscan。

\r2. 在工具栏上“扫描设备”按钮。

\r3. 在弹出的扫描设备窗口中,选择相应的通信接口和设置参数。

\r4. “开始扫描”按钮,Modscan将自动扫描设备并显示设备列表。

\r\r3.3 读写寄存器\r1. 选择一个设备。

\r2. 在设备详细信息窗口中,选择要读取或写入的寄存器地址和参数。

\r3. “读取”或“写入”按钮,Modscan将执行相应的操作并显示结果。

\r\r3.4 设置参数\r1. 在工具栏上“设置参数”按钮。

\r2. 在设置参数窗口中,输入要修改的设备地址和参数值。

\r3. “确定”按钮,Modscan将修改设备的参数。

\r\r4. 附件\r本文档未涉及附件内容。

\r\r5. 法律名词及注释\r5.1 Modbus协议\rModbus是一种串行通信协议,用于在工业自动化系统中进行设备间的通信。

它广泛应用于现场总线系统中,具有简单、可靠和易于实施的特点。

EtherPeek-NX-2.1软件的基本使用方法

网络协议分析器EtherPeek NX 2.1实验目的:✓掌握EtherPeek NX 2.1软件的基本使用方法。

实验内容:EtherPeek NX 2.1是一个提供信息包捕获过程中实时进行专业诊断和结构解码的网络协议分析器。

主要用监听统计和捕获数据包两种方式进行网络分析。

下面我们对以下几个方面进行详细介绍。

一.监听统计(Monitor statistics)监听统计是从全局来观察网络通信,以便发现网络通信中的瓶颈和异常等问题。

网络统计的Gauge和Value窗口分别如图1-1和1-2所示。

监听统计的数据采集独立于任何捕获窗口,不能由筛选器、触发器等其它功能改变。

图1-1图1-21.为监听统计选择适配器当首次启动EtherPeek NX时,要求选择一个用于采集监听统计信息的适配器。

步骤如下:(1)从“开始”菜单中,选择“WildPackets EtherPeek NX”来运行程序。

(2)在打开的Monitor Options对话框的Adapter视图中,选择列表中提供的任一支持的以太网适配器,如图1-3所示。

EtherPeek NX将使用这个适配器捕获它所监听到的所有通信。

(3)在“Monitor”菜单中,若未选择“Monitor Statistics”项,则选中它。

(4)EtherPeek NX基于所选适配器监听到的所有通信,计算得到监听统计信息,继续收集监听统计信息,直到退出程序或重置统计信息。

2.概要统计(Summary Statistics)概要统计功能允许我们实时监听关键的网络统计信息,并保存这些信息以便以后进行比较。

使用概要统计,我们可以保存正常网络活动的统计信息,然后让存在异常网络行为时得到的统计信息与其进行比较,从而有助于准确描述问题的起因。

此外,概要统计也可以用来比较两个不同网络的性能。

下面我们来查看概要统计信息:图1-3(1)在“Monitor”菜单中选择“Summary”,即可打开Summary Statistics窗口,如图1-4所示。

EtherPeek NX 2.1软件的基本使用方法

网络协议分析器EtherPeek NX 2.1实验目的:✓掌握EtherPeek NX 2.1软件的基本使用方法。

实验内容:EtherPeek NX 2.1是一个提供信息包捕获过程中实时进行专业诊断和结构解码的网络协议分析器。

主要用监听统计和捕获数据包两种方式进行网络分析。

下面我们对以下几个方面进行详细介绍。

一.监听统计(Monitor statistics)监听统计是从全局来观察网络通信,以便发现网络通信中的瓶颈和异常等问题。

网络统计的Gauge和Value窗口分别如图1-1和1-2所示。

监听统计的数据采集独立于任何捕获窗口,不能由筛选器、触发器等其它功能改变。

图1-1图1-21.为监听统计选择适配器当首次启动EtherPeek NX时,要求选择一个用于采集监听统计信息的适配器。

步骤如下:(1)从“开始”菜单中,选择“WildPackets EtherPeek NX”来运行程序。

(2)在打开的Monitor Options对话框的Adapter视图中,选择列表中提供的任一支持的以太网适配器,如图1-3所示。

EtherPeek NX将使用这个适配器捕获它所监听到的所有通信。

(3)在“Monitor”菜单中,若未选择“Monitor Statistics”项,则选中它。

(4)EtherPeek NX基于所选适配器监听到的所有通信,计算得到监听统计信息,继续收集监听统计信息,直到退出程序或重置统计信息。

2.概要统计(Summary Statistics)概要统计功能允许我们实时监听关键的网络统计信息,并保存这些信息以便以后进行比较。

使用概要统计,我们可以保存正常网络活动的统计信息,然后让存在异常网络行为时得到的统计信息与其进行比较,从而有助于准确描述问题的起因。

此外,概要统计也可以用来比较两个不同网络的性能。

下面我们来查看概要统计信息:图1-3(1)在“Monitor”菜单中选择“Summary”,即可打开Summary Statistics窗口,如图1-4所示。

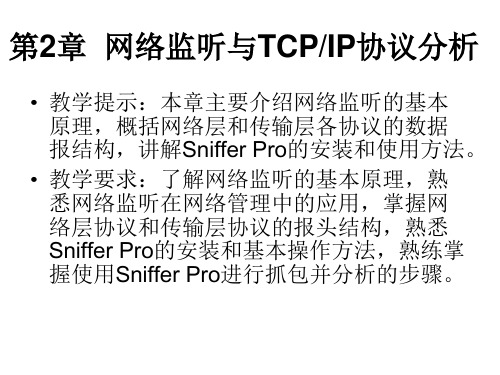

网络监听技术

启

停捕

动

止获

捕

查设

获

看置

• 2、网络协议分析软件sniffer pro的配置

选择停止查看按钮会出现如下图所示对话框,选择最下面的 Decode选项卡。即可以看捕获后的数据的解码。

• 在以太网中Sniffer将系统的网络接口设定为混杂模式。 这样,它就可以监听到所有流经同一以太网网段的数 据包,而不管它的接受者或发送者是不是运行Sniffer 的主机。

2.5工具及软件选用

• 1、网络协议分析软件sniffer pro的安装 • 第一步:安装过程也很简单,双击安装程序,下一步,进入安装界面,下一步,出

2.4.2 深入了解Sniffer

• Sniffer是一种常用的收集有用数据的方法,这些数据 可以是用户的账号和密码,还可以是一些商用机密数 据等。随着Internet及电子商务的日益普及,Internet 的安全也越来越受到重视。Sniffer在Internet安全隐患 中显示了很重要的作用。

• Sniffer通常运行在路由器或有路由器功能的主机上, 这样就能对大量的数据进行监控。Sniffer几乎能得到 任何以太网上传送的数据包。

2.3网络监听的实现方式

• (2)针对交换机的监听

不同于工作在物理层的集线器,交换机是工作在数据 链路层的。交换机在工作时维护着一张ARP的数据库表, 在这个库中记录着交换机每个端口所绑定的MAC地址,当 有数据报发送到交换机时,交换机会将数据报的目的MAC 地址与自己维护的数据库内的端口对照,然后将数据报发 送到“相应的”端口上,交换机转发的报文是一一对应的。 对交换机而言,仅有两种情况会发送广播方式,一是数据 报的目的MAC地址不在交换机维护的数据库中,此时报文 向所有端口转发;二是报文本身就是广播报文。因此,基 于交换机以太网建立的局域网并不是真正的广播媒体,交 换机限制了被动监听工具所能截获的数据。为了实现监听 的目的,可以采用MAC Flooding和ARP欺骗等方法。

网络监听工具Ethereal使用说明

网络监听工具Ethereal使用说明1.1 Ethereal简介Ethereal是一款免费的网络协议分析程序,支持Unix、Windows。

借助这个程序,你既可以直接从网络上抓取数据进行分析,也可以对由其他嗅探器抓取后保存在硬盘上的数据进行分析。

你能交互式地浏览抓取到的数据包,查看每一个数据包的摘要和详细信息。

Ethereal有多种强大的特征,如支持几乎所有的协议、丰富的过滤语言、易于查看TCP会话经重构后的数据流等。

它的主要特点为:·支持Unix系统和Windows系统·在Unix系统上,可以从任何接口进行抓包和重放·可以显示通过下列软件抓取的包·tcpdump·Network Associates Sniffer and Sniffer Pro·NetXray·Shomiti·AIX’s iptrace·RADCOM & RADCOM’s WAN/LAN Analyzer·Lucent/Ascend access products·HP-UX’s nettl·Toshiba’s ISDN routers·ISDN4BSD i4btrace utility·Microsoft Network Monitor·Sun snoop·将所抓得包保存为以下格式:·libpcap (tcpdump)·Sun snoop·Microsoft Network Monitor·Network Associates Sniffer∙可以根据不同的标准进行包过滤∙通过过滤来查找所需要的包∙根据过滤规则,用不同的颜色来显示不同的包∙提供了多种分析和统计工具,实现对信息包的分析图1-1 Ethereal抓包后直观图图1是Ethereal软件抓包后的界面图,我们可以根据需要,对所抓得包进行分析。

ethtool -k 参数说明

ethtool -k 参数说明ethtool命令是一个用于查看和配置以太网接口的工具。

其中的-k参数用于显示和修改接口的功能和特性。

使用ethtool -k命令时,需要指定要查看或修改的网卡接口的名称。

例如,要查看网卡eth0的功能和特性,可以使用以下命令:ethtool -k eth0在查看结果中,可以看到每个功能和特性的状态和配置。

下面介绍一些常见的功能和特性:1. rx-checksumming(接收校验和):此功能用于接收数据包时进行校验和计算。

如果启用了此功能,网卡会自动计算数据包的校验和并进行验证。

如果禁用此功能,网卡将不会进行校验和计算。

通常情况下,建议启用此功能,以确保数据包的完整性。

2. tx-checksumming(发送校验和):此功能用于发送数据包时进行校验和计算。

如果启用了此功能,网卡会自动计算数据包的校验和并添加到数据包中。

如果禁用此功能,网卡将不会进行校验和计算。

通常情况下,建议启用此功能,以确保数据包的完整性。

3. scatter-gather(分散收集):此功能用于优化数据包的传输。

如果启用了此功能,网卡可以一次性收集多个散落在内存中的数据块,并将它们组装成一个完整的数据包。

这样可以减少CPU在拷贝数据包时的负载,提高传输效率。

4. generic-segmentation-offload(通用分段卸载):此功能用于优化大数据包的传输。

如果启用了此功能,网卡可以将大数据包分成多个小段,并将它们分别传输。

这样可以提高大数据包的传输效率。

5. generic-receive-offload(通用接收卸载):此功能用于优化接收大数据包时的处理。

如果启用了此功能,网卡可以将接收到的大数据包分成多个小段,并将它们分别传输。

这样可以减少CPU在处理大数据包时的负载,提高接收效率。

6. rx-vlan-offload(接收虚拟局域网卸载):此功能用于接收虚拟局域网(VLAN)标记的数据包。

常用通讯测试工具使用

常用通讯测试工具鉴于很多MCGS用户和技术人员对通讯测试工具并不很熟悉,本文档将针对实际的测试情况,对串口、以太网通讯调试过程中所涉及到的常用的测试软件进行相关的讲解。

1. 串口测试工具:串口调试工具:用来模拟上下位机收发数据的串口工具,占用串口资源。

如:串口调试助手,串口精灵,Comm等。

串口监听工具:用来监听上下位机串口相关操作,并截获收发数据的串口工具。

不占用串口资源。

如:PortMon,ComSky等。

串口模拟工具:用来模拟物理串口的操作,其模拟生成的串口为成对出现,并可被大多数串口调试和监听软件正常识别,是串口测试的绝好工具。

如:Visual Serial Port等。

下面将分别介绍串口调试助手、Comm、PortMon和Visual Serial Port的使用。

1.1. 串口调试助手:为最常用的串口收发测试工具,其各区域说明及操作过程如下:串口状态打开/关闭串口十六进制/ASCII 切换串口数据 接收区串口参数 设置区串口数据 发送区串口收发计数区发送数据功能区保存数据功能区 操作流程如下:• 设置串口参数(之前先关闭串口)。

• 设置接收字符类型(十六进制/ASCII 码) • 设置保存数据的目录路径。

• 打开串口。

• 输入发送数据(类型应与接收相同)。

• 手动或自动发送数据。

• 点击“保存显示数据”保存接收数据区数据到文件RecXX.txt。

•关闭串口。

注:如果没有相应串口或串口被占用时,软件会弹出“没有发现此串口”的提示。

1.2. PortMon 串口监听工具:用来监听上下位机串口相关操作,并截获收发数据的串口工具。

不占用串口资源,但在进行监听前,要保证相应串口不被占用,否则无法正常监听数据。

连接状态 菜单栏工具栏截获数据显示区PortMon 设置及使用:1). 确保要监听的串口未被占用。

如果串口被占用,请关闭相应串口的应用程序。

比如:要监视MCGS 软件与串口1设备通讯,应该先关闭MCGS 软件。

hostmonitor简单配置及使用方法

Hostmonitor网络监控软件配置及使用方法一、Hostmonitor软件的使用条件:可以安装在Windows98/nt/2000/xp等系统,如需要声音报警功能,应安装声卡和音箱。

软件占用12M硬盘空间,对内存、CPU等硬件没有特殊要求,监控的IP地址段建议安装在ab 股(VLAN3)网段。

二、Hostmonitor软件的安装过程:1.将hostmonitor4.rar拷贝到d:,解压缩释放到d:。

2.运行d:\ hostmonitor4\hostmon,,出现图一;按ok图一出现图二;按ok出现图三;按cancel在图四,位置左键点击add在图五中,test by 和test method 保持不变,与图五一致,在address 中添入一个要监控的ip地址,左键点击testname 的输入框,添入此ip对应的名字。

test every 添入0 hours 0 mins 10 sec 表示10秒钟扫描一次。

然后点击configure在图六,选中message sound 使其变兰,再选择第一个edit在图七,点击sound file后边的打开文件夹选项,之后选择打开d:\hostmonitor4\dead.wav,再点击ok,这样就设定了线路中断时的报警声。

回到图六,选第二个edit,同样的点击sound file后边的打开文件夹选项,选择打开d:\hostmonitor4\alive.wav,点击ok,设定线路恢复时的声音。

再点ok,回到图五,点击ok成功添加一条监控条目。

再次点击add,依次添加本地网关,本地网通路由器的串口地址,本地联通路由器的串口地址,远端路由器的串口地址,中心端服务器ip,监控条目建立完毕。

(要监控的地址另有附表)如果监控点正常,status项显示为host is alive, 如果监控点连接不上,status项显示为no answer,字体颜色变红,并伴有10秒一次的报警声,可以有效监控网络状况。

学会使用电脑网络监测工具

学会使用电脑网络监测工具随着互联网的快速发展,电脑网络已经渗透到我们生活的方方面面。

在这个信息爆炸的时代,保护我们的网络安全变得尤为重要。

而如何监测网络并及时发现问题,成为了每个使用者都应该具备的技能。

本文将介绍一些常用的电脑网络监测工具,并向读者传授如何使用这些工具的基本操作方法。

一、WiresharkWireshark是一款开源的网络数据包分析软件,它可以在各种操作系统上运行,并且提供丰富的功能。

使用Wireshark可以捕获网络上的数据包,分析网络流量,并且检测潜在的网络问题。

在使用Wireshark之前,我们首先需要下载并安装这个软件。

然后,打开Wireshark,在工具栏上选择所要监测的网络接口,比如Wi-Fi或者以太网。

点击“开始捕获”按钮,Wireshark就会开始抓取网络数据包。

我们可以根据自己的需要进行过滤和检查,找出潜在的问题。

最后,点击“停止捕获”按钮,保存数据包并进行分析。

二、OpenVASOpenVAS是一款常用的开源漏洞扫描器,它可以帮助我们发现系统中的潜在漏洞,并提供相应的修复建议。

通过使用OpenVAS,我们可以及时发现并修复可能被黑客利用的安全漏洞,从而加强网络的安全性。

要使用OpenVAS,我们首先需要下载并安装它。

然后,在软件中输入要扫描的目标IP地址,点击“扫描”按钮即可开始扫描。

OpenVAS将自动检测目标主机中可能存在的安全漏洞,并给出相应的风险评估。

我们可以按照OpenVAS提供的建议进行漏洞修复,从而提高网络的整体安全性。

三、NagiosNagios是一款强大的网络监控工具,它可以帮助我们实时监测网络中的各种设备和服务状态。

通过使用Nagios,我们可以及时发现并解决可能影响网络性能的问题,提高网络的可靠性和稳定性。

使用Nagios之前,我们需要先进行安装和配置。

然后,在Nagios界面上添加要监控的设备和服务,比如服务器、路由器、数据库等。

Nagios将会定期检查这些设备和服务的状态,并根据设定的阈值进行告警。

Snooper.Spec-002-监听功能使用说明

监听功能使用说明本手册中涉及的型号是Snooper第二版的增强版---接触式智能卡数据监听工具。

目录使用注意事项: (3)概述 (4)配置串口 (5)界面操作 (5)窗口简介 (6)监听数据 (9)停止监听 (9)设置数据输出风格 (9)预设好监听协议 (10)预设好CLA/INS组合 (11)监听CASE 2指令 (13)使用注意事项:1)本手册以snooper软件taoism 版0.0.3.2为例说明。

2)关于snooper硬件,请参考Snooper.Spec-001-硬件(临时版)_用户手册概述Snooper硬件工具支持监听T=0以及T=1两种智能卡通讯协议;在使用软件进行监听时,首先要配置最基本的参数,比如使用哪个串口进行监听,监听时使用什么参数进行分析,分析时用什么格式进行输出等。

当出现错误错误时如何设置并改正。

系统启动配置串口界面操作图示亮处为监听功能所用的几个功能,包括开始监听,停止监听,点击监听功能右边下拉三角处,进行串口参数配置。

窗口简介串口配置参数窗口如下选择特定的串口,如果要选择的串口不存在,需要关闭窗口之后,再重新打开窗口,或者点击刷新按钮(更高版本存在)点击确定按钮,系统会缓存所有参数,再点击或,参数生效,即可以开始监听通讯数据。

监听数据点击按钮,系统即将开始监听,在一般情况下,不用重新配置参数,直接点击就可以开始监听。

如果显示表示系统中没有设备,或者没有选择正确的串口号,需要重新配置串口。

如果只显示则表示系统开始监听数据了。

停止监听点击按钮,立即停止监听数据,如果系统中缓存了大量数据,需要一定的时间才能在界面上显示完毕,这种情况是正常的。

设置数据输出风格为了便于查看,或者再次使用,系统提供了几种简单的输出风格,所有这些风格可以按ctrl + 4来设置。

设置好之后,仍然点击点击或,参数生效预设好监听协议snooper软件能够根据监听信息自动识别当前监听的协议是T0还是T1,当监听时遇到大量不识别的指令时,需要判断监听的数据的实际内容,手动切换协议。

enipexplorer中文说明

enipexplorer中文说明

enipexplorer是一款功能强大的网络设备管理工具,它可以帮助用户轻松管理和监控工业以太网设备。

无论是工业控制系统、自动化生产线还是智能电网,enipexplorer都能为用户提供全面的支持和便捷的操作。

enipexplorer提供了直观友好的用户界面,使用户可以轻松地浏览和管理设备。

通过enipexplorer,用户可以实时监控设备的状态、参数和数据,以便及时发现并解决问题。

同时,enipexplorer还支持设备的配置和控制,用户可以通过简单的操作完成设备的设置和调整。

enipexplorer的核心功能是支持以太网工业协议(Ethernet/IP),这是一种通用和标准化的协议,广泛应用于工业自动化领域。

通过以太网,设备可以实现高速、可靠和灵活的通信,从而实现设备之间的数据交换和协同工作。

通过enipexplorer,用户可以轻松地连接和管理各种以太网设备,如PLC(可编程逻辑控制器)、HMI(人机界面)、传感器和执行器等。

用户只需简单设置相关参数,就能够实现设备之间的通信和数据交换。

除了基本的设备管理功能,enipexplorer还提供了丰富的扩展功能,如设备诊断、数据采集和报警等。

用户可以根据自己的需求选择合

适的功能模块,并进行相应的配置和定制。

enipexplorer是一款功能强大、易于使用的网络设备管理工具,它为用户提供了便捷的设备管理和监控功能。

无论是工业控制系统还是智能电网,enipexplorer都能为用户提供全面的支持和解决方案。

让我们一起使用enipexplorer,轻松管理和监控网络设备,提高工作效率,实现智能化生产和运营。

ethtool 详解

ethtool 详解以ethtool 详解为题,我们来探讨一下这个工具的功能和使用方法。

ethtool 是一个用于配置和显示以太网接口驱动程序的工具。

它可以提供关于以太网接口的详细信息,例如接口的链接状态、速度、双工模式、MAC 地址以及接口的统计数据等。

同时,ethtool 还可以通过一些参数来修改接口的配置,例如设置接口的速度、双工模式、自动协商等。

ethtool 的基本用法很简单,只需要在命令行中输入 "ethtool <interface>",其中 <interface> 是要查询或配置的以太网接口的名称。

下面我们来看一些常用的 ethtool 命令和参数。

1. 显示以太网接口的信息:ethtool eth0该命令将显示 eth0 接口的详细信息,包括接口的链接状态、速度、双工模式、MAC 地址等。

2. 显示以太网接口的统计信息:ethtool -S eth0该命令将显示 eth0 接口的统计信息,例如接收的字节数、发送的字节数、接收的错误包数等。

3. 修改以太网接口的速度和双工模式:ethtool -s eth0 speed 100 duplex full该命令将将 eth0 接口的速度设置为 100 Mbps,双工模式设置为全双工。

4. 开启或关闭以太网接口的自动协商:ethtool -s eth0 autoneg on该命令将开启 eth0 接口的自动协商功能,使接口自动适配连接设备的速度和双工模式。

5. 显示以太网接口支持的功能和参数:ethtool --show-features eth0该命令将显示 eth0 接口支持的功能和参数,例如是否支持 Wake-on-LAN、是否支持硬件流量控制等。

除了上述常用的命令和参数,ethtool 还有很多其他的功能和选项,例如设置接口的 Wake-on-LAN 功能、修改接口的驱动程序等。

可以通过 "man ethtool" 命令查看 ethtool 的帮助文档,了解更多详细的用法和选项。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

以太网数据监听工具使用说明2015-7-24

现在基于以太网通信越来越多,其中用网关(通信管理机BK-TX3001)来解析其他厂家综保等设备以太网规约较为常用,迫切需要对通信状况(报文)进行检测,而网口之间通讯数据较难捕捉,比如通讯管理机与保护装置之间进行网络通讯的时候,电脑作为第三方无法通过普通交换机捕捉到通讯管理机与保护装置之间通讯数据,因而需要调试通讯管理机与保护装置之间的通讯规约时比较困难。

为解决此问题需采用如下方法。

1)具有端口镜像功能的交换机如TP-LINK 型号:TL-SF2005 ,为便宜设备,电脑通过镜像端口可监听3个端口的数据交换,一般交换机没有此功能;

2)使用工具软件如IPTOOL网络抓包工具,通过IP地址简单配置,可监听改IP地址的报文交换。

这样就可通过第三方(比如电脑)监听另外两台设备之间的网络通讯数据,方便现场调试。

TL-SF2005交换机说明:该交换机为不可配置网管型交换机,其中包含三个普通交换接口,一个监控口,一个上联口,端口功能固定不可配置。

交换机接线说明:将需要抓包的通讯装置经网线连接至交换机1-3普通交换接口上面,需要抓包的电脑连接至监控口即可。

如需要监视通讯管理机与保护装置之间的网络数据,将通讯管理机与保护装置连接至交换机普通接口,将电脑连接至交换机监控口。

网络抓包软件使用说明:注可参见文件夹中的使用说明文档。

注:使用软件前先将监控电脑IP地址设置为与被监控IP地址在同一网段。

1、打开软件IPAnalyse.exe。

如下所示:

2、点击操作->捕包过滤,进行设置

(1)、选择网卡,设置为当前要使用进行抓包的网卡。

(2)、选择IP过滤,设置要抓包的源IP与目标IP。

比如通讯管理机IP为192.168.1.181、保护装置地址为192.168.1.115。

分别在源IP与目的IP上填写对应IP后,点击添加。

然后确定。

注:其他过滤条件如有需求自行设置。

3、设置完成后,点击操作->开始捕包。

4、捕捉到的数据按照源IP与目地IP对应关系即可一一分析,如上图右下角数

据框中的蓝底部分即为装置之间的通讯数据,其他白底部分数据为tcp通讯的协议,可以按照左侧代码分解。

按照上述方式,可以由第三方捕捉到另外两个装置之间的通讯数据进行分析,将网络之间的通讯变的较为透明。

为通讯调试带来极大的便利。