网络工程师模拟试题2及答案

国家信息化人才考试计算机网络工程师模拟试题

国家信息化人才考试计算机网络工程师模拟试题

1.请简述OSI七层模型,并说明每一层的功能和代表协议。

2.描述TCP和UDP协议的区别,分别适用于哪些场景。

3.何为IP地址和子网掩码?它们之间的关系是什么?

4.请解释什么是路由器和交换机,它们在计算机网络中的作用有何不同?

5.简述HTTP和HTTPS协议的区别,为什么在某些场景下需要使用HTTPS?

6.请解释什么是DNS服务器,它的作用是什么?如果DNS服务器无法

正常工作,会对网络通信有何影响?

7.描述什么是防火墙及其作用?列举至少两种常见的防火墙类型。

8.什么是LAN和WAN?它们之间的区别是什么?举例说明一个LAN

和一个WAN的实际网络环境。

9.解释什么是IP地址冲突,在网络中如何避免IP地址冲突的发生?

10.什么是端口号?常见的端口号有哪些?给出至少三种常见端口号的应用示例。

11.请描述什么是网络拓扑结构,并列举至少三种不同的网络拓扑结构及其特点。

12.什么是网络攻击?列举至少三种常见的网络攻击类型及相应的防范措施。

13.解释什么是虚拟私人网络(VPN),它的作用是什么?VPN在企业

网络中的应用场景是什么?

14.描述什么是子网划分,它的作用是什么?如何进行子网划分?

15.什么是IPv6?列举至少三种IPv6相对于IPv4的优势。

以上是国家信息化人才考试计算机网络工程师模拟试题,请配合详细解答完成。

网络工程师模拟试题2及答案(下午题)

网络工程师模拟试题2及答案(下午题)●试题一阅读以下说明,回答问题1和问题2,将解答填入答题纸对应的解答栏内。

【说明】二层隧道协议L2TP(Layer2 Tunneling Protocol)是一种基于点对点协议PPP的二层隧道协议。

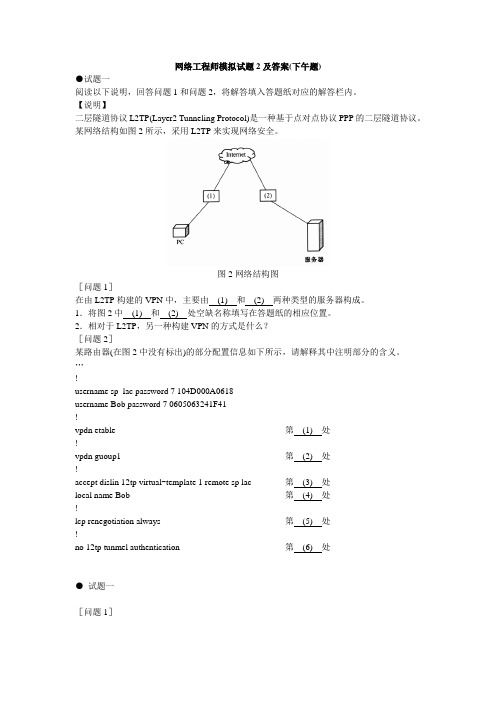

某网络结构如图2所示,采用L2TP来实现网络安全。

图2网络结构图[问题1]在由L2TP构建的VPN中,主要由(1) 和(2) 两种类型的服务器构成。

1.将图2中(1) 和(2) 处空缺名称填写在答题纸的相应位置。

2.相对于L2TP,另一种构建VPN的方式是什么?[问题2]某路由器(在图2中没有标出)的部分配置信息如下所示,请解释其中注明部分的含义。

…!username sp_lac password 7 104D000A0618username Bob password 7 0605063241F41!vpdn etable第(1) 处!vpdn guoup1第(2) 处!accept dislin 12tp virtual-template 1 remote sp lac第(3) 处local name Bob第(4) 处!lcp renegotiation always第(5) 处!no 12tp tunmel authentication第(6) 处●试题一[问题1]【答案】1.(1)LAC(L2TP Access Concentrator或L2TP访问集中器)(2)LNS(L2TP Network Setver或L2TP网络服务器)2.由IPsec构建[问题2]【答案】(1)启用VPDN功能(2)创建VPDN组1,并进入VPDN组1配置模式(3)接受L2TP通道连接请求,并根据virtual-templatel创建virtual-access接口,远端主机为sp lac(4)指定隧道本端名称为Bob(5)LNS与client之间重新协商(6)取消L2TP通道验证功能●试题二如今无线技术发展迅速,请回答下面关于无线通信方面。

信息网络工程师考试模拟题及答案aiu

网络工程师考试试题(含答案)一、单项选择题1.采用以太网链路聚合技术将()。

A.多个逻辑链路组成一个物理链路B.多个逻辑链路组成一个逻辑链路C.多个物理链路组成一个物理链路D.多个物理链路组成一个逻辑链路【解析】在局域网应用中,由于数据通信量的快速增长,交换机带宽往往不够用,于是出现了将多条物理链路当作一条逻辑链路使用的链路聚合技术,这时网络通信由聚合到逻辑链路中的所有物理链路共同承担。

【正确答案】D2.实现VPN的关键技术主要有隧道技术、加解密技术、()和身份认证技术。

如果需要在传输层实现VPN,可选的协议是()。

A.入侵检测技术B.病毒防治技术C.安全审计技术D.密钥管理技术A.L2TPB.PPTPC.TLSD.IPSec【解析】入侵检测技术和病毒防治技术都与VPN没有什么关系。

安全审计技术可以在VPN中应用,但不是VPN本身的组成部分。

L2TP和PPTP可以实现网络接口层的VPN,IPSec可以实现网际层的VPN,而TLS可以实现传输层的VPN。

【正确答案】D()C3.下面关于几个网络管理工具的描述中,错误的是()。

A.netstat可用于显示IP、TCP、UDP、ICMP等协议的统计数据B.sniffer能够使网络接口处于杂收模式,从而可截获网络上传输的分组C.winipcfg采用MS-DOS工作方式显示网络适配器和主机的有关信息D.tracert可以发现数据包到达目标主机所经过的路由器和到达时间【解析】winipcfg采用窗口显示网络适配器和主机的有关信息。

【正确答案】C4.在WindowsXP中用事件查看器查看日志文件,可看到的日志包括()。

A.用户访问日志、安全性日志和系统日志B.应用程序日志、安全性日志和系统日志C.网络攻击日志、安全性日志和记帐日志D.网络连接日志、安全性日志和服务日志【解析】【正确答案】B5.8个9600b/s的信道按时分多路复用在一条线路上传输,在统计TDM情况下,假定每个子信道有80%的时间忙,复用线路的控制开销为5%,那么复用线路的带宽为。

网络安全工程师模拟试题

网络安全工程师模拟试题网络安全工程师模拟试题(一)网络安全对于现代社会的发展至关重要。

随着信息技术的飞速发展,互联网已经成为人们生活、工作的重要组成部分。

然而,随之而来的是各种网络安全威胁也越来越严重。

网络安全工程师作为一个重要的职业,负责保护网络系统的安全,预防和解决网络攻击事件。

下面就让我们一起了解一些网络安全工程师模拟试题。

1. 简述密码攻击的常见类型。

密码攻击是一种常见的网络安全威胁,以下是几种常见的密码攻击类型:a. 字典攻击:攻击者通过使用一个预定义的密码字典,尝试每个可能的密码组合,直到找到正确的密码为止。

b. 暴力攻击:攻击者通过尝试所有可能的密码组合来破解密码。

这是一种非常耗时的攻击方式,因为密码的位数越多,尝试的次数就越多。

c. 社交工程攻击:攻击者通过诱骗用户提供自己的密码,或者通过其他方式获取用户的密码。

常见的社交工程攻击包括钓鱼邮件、网络钓鱼和电话钓鱼等手段。

2. 什么是DDoS攻击?如何防范DDoS攻击?DDoS(分布式拒绝服务)攻击是一种通过同时向目标服务器发送大量请求来超载服务器资源,从而使其无法正常工作的攻击方式。

为了防范DDoS攻击,网络安全工程师可以采取以下措施:a. 配置防火墙:通过配置防火墙,可以筛选和阻止那些可疑的流量和请求,保护服务器免受DDoS攻击。

b. 使用入侵检测系统(IDS)和入侵防御系统(IPS):IDS和IPS可以监控网络流量,及时发现和阻止DDoS攻击。

c. 使用负载均衡器:负载均衡器可以将流量分配到多个服务器上,从而分散DDoS攻击对单个服务器的影响。

3. 请简要介绍一下黑客的攻击方式。

黑客是指那些利用计算机技术进行非法活动的人。

以下是一些黑客常用的攻击方式:a. 网络钓鱼:黑客通过发送虚假的电子邮件或创建伪造的网站,诱骗用户提供自己的敏感信息,如用户名、密码、信用卡信息等。

b. 恶意软件攻击:黑客通过将恶意软件(如病毒、木马、间谍软件等)植入受害者的计算机系统中来进行攻击。

信息网络工程师考试模拟题及答案zm

网络工程师考试试题(含答案)一、单项选择题1.TCP段头的最小长度是()字节。

A.16B.20C.24D.32【解析】TCP数据段为两部分,前面是头标(),后面是数据。

TCP头标的前20个字节格式是固定的,后面是可能的选项。

因此TCP头标的最小长度是20个字节。

【正确答案】B2.计算机系统中广泛采用了RAID技术,在各种RAID技术中,磁盘容量利用率最低的是()。

A.RAID0B.RAID1C.RAID3D.RAID5【解析】RAID1是镜像模式,磁盘容量利用率仅为50%,最低。

【正确答案】B3.以太网协议中使用了二进制指数后退算法,这个算法的特点是()。

A.容易实现,工作效率高B.在轻负载下能提高网络的利用率C.在重负载下能有效分解冲突D.在任何情况下不会发生阻塞【解析】“容易实现,工作效率高”,可以算是吧,不过这不能算是核心特点。

“在轻负载下能提高网络的利用率”,这句话说得似是而非,二进制指数后退算法在轻负载下可以有效地解决冲突问题,但不能提高网络的利用率。

“在重负载下能有效分解冲突”,是。

“在任何情况下不会发生阻塞”,胡扯。

以太网的思想就是允许冲突,只是采用二进制指数后退算法来处理冲突。

但二进制指数后退算法不是万能的,负载过重网络冲突会造成阻塞。

【正确答案】C4.私网地址用于企业内部IP地址分配,网络标准规定的私网地址有()。

A.A类有10个:10.0.0.0~20.0.0.0B.B类有16个:172.0.0.0~172.15.0.0C.C类有256个:192.168.0.0~192.168.255.0D.D类有1个:244.0.0.0【解析】私网地址如下表所示:【正确答案】C5.在HFC网络中,CableModem的作用是。

A.用于调制解调和拨号上网B.用于调制解调以及作为以太网接口C.用于连接电话线和用户终端计算机D.连接ISDN接口和用户终端计算机【解析】CableModem既不用于拨号上网,也不用于连接电话线,更与ISDN没有什么关系。

计算机四级网络工程师模拟习题(附答案)

计算机四级网络工程师模拟习题(附答案)一、单选题(共82题,每题1分,共82分)1.在客户机/服务器模型中,服务器标识一个特定的服务通常使用( )。

A、MAC地址B、端口号C、线程号D、进程号正确答案:B2.IM系统的通信模式有两种,它们分别是( )。

A、用户/服务器模式、用户/用户模式B、用户/服务器模式、请求/应答模式C、用户/用户模式、主动/被动模式D、主动/被动模式、请求/应答模式正确答案:A3.关于我国信息系统安全等级标准的描述中,正确的是( )。

A、第五级的保护级别最高B、第四级为专控保护级C、标准又称为橘皮书D、第一级为指导保护级正确答案:A4.在装入一个程序时,把程序中的指令地址和数据地址经过计算,全部转换成物理地址后再装入物理内存,这一过程称为( )。

A、静态地址分配B、动态重定位C、动态地址分配D、静态重定位正确答案:A5.下列哪些资源在操作系统控制下可以“互斥共享”( )。

A、中央处理器、存储器和可重入代码B、存储器、外部设备和内核调度模块C、中央处理器、外部设备和可重入代码D、中央处理器、存储器和打印机正确答案:D6.进程创建后其进程控制块形成了多个队列,下列哪一个队列不在这些队列中( )。

A、运行队列B、就绪队列C、调度队列D、等待队列正确答案:C7.进程间通信时,下列哪一种情形下,发送进程不能再申请互斥锁( )。

A、已空的邮件槽B、未加锁的邮件槽C、半满的邮件槽D、已满的邮件槽正确答案:D8.随着不断创建和删除文件,从而导致产生磁盘碎片的文件物理结构是( )。

A、I 节点结构B、链接结构C、顺序结构D、索引结构正确答案:C9.关于分布式结构化P2P网络的描述中,正确的是( )。

A、采用DHT表进行结构组织B、利用洪泛方式进行搜索C、不支持精确关键词匹配查询D、需要中心服务器维持正确答案:A10.关于QQ系统的描述中,正确的是( )。

A、好友列表仅保存于用户端B、聊天信息是明文C、可通过服务器中转消息D、文件传输只采用UDP正确答案:C11.关于IGMP的描述中,错误的是( )。

信息网络工程师考试模拟题及答案ys

网络工程师考试试题(含答案)一、单项选择题1.无线局域网()标准IEEE802.11g规定的最大数据速率是()。

A.1Mb/sB.11Mb/sC.5Mb/sD.54Mb/s【正确答案】D2.以太网协议中使用了二进制指数后退算法,这个算法的特点是()。

A.容易实现,工作效率高B.在轻负载下能提高网络的利用率C.在重负载下能有效分解冲突D.在任何情况下不会发生阻塞【解析】“容易实现,工作效率高”,可以算是吧,不过这不能算是核心特点。

“在轻负载下能提高网络的利用率”,这句话说得似是而非,二进制指数后退算法在轻负载下可以有效地解决冲突问题,但不能提高网络的利用率。

“在重负载下能有效分解冲突”,是。

“在任何情况下不会发生阻塞”,胡扯。

以太网的思想就是允许冲突,只是采用二进制指数后退算法来处理冲突。

但二进制指数后退算法不是万能的,负载过重网络冲突会造成阻塞。

【正确答案】C3.确定网络的层次结构及各层采用的协议是网络设计中()阶段的主要任务。

A.网络需求分析B.网络体系结构设计C.网络设备选型D.网络安全性设计【解析】此题主要考查了网络系统设计工程的相关知识。

网络需求分析主要任务是确定网络系统的建设目的,明确网络系统要求实现的功能和所要达到的性能。

网络体系结构设计即选择组网技术,确定拓扑结构,主要任务是将需求归纳总结,抽象化,形成一个附带着需求的具体模型,确定网络的层次结构及各层采用的协议。

网络设备选型即确定网络节点的一部分,主要任务是根据每一个节点的功能和其所需要实现的性能,利用产品调研的结果,选择合适的设备,并为重要节点配置相关的附加设备。

网络安全性设计即确定安全系统,主要任务是在原有系统设计的基础,加入一些安全保护措施,检测设备,提供维护的工具和方法。

【正确答案】B4.内存采用段式存储管理有许多优点,但①不是其优点。

①A.分段是信息逻辑单位,用户不可见B.各段程序的修改互不影响C.地址变换速度快、内存碎片少D.便于多道程序共享主存的某些段【解析】虚拟存储器可以分为两类:页式和段式。

网络工程师考试试题(附答案)

网络工程师考试试题(附答案)网络工程师考试试题(附答案)二、多项选择题1.某全双工网卡标有"100BASE-TX",关于该网卡的说法正确的有(AD )A. 该网卡可以用来接双绞线B. 该网卡可以用来接光缆C. 该网卡最大传输速度为100MbpsD. 该网卡最大传输速度为200MbpsE. 该网卡最大传输速度为1000Mbps2.在一般情况下, 下列关于局域网与广域网说法正确的有(CD )A. 局域网比广域网地理覆盖范围大B. 广域网比局域网速度要快得多C. 广域网比局域网计算机数目多D. 局域网比广域网误码率要低E. 局域网不能运行TCP/IP协议3.解决IP地址资源紧缺问题的办法有( CDE)A. 使用网页服务器B. 使用代理服务器C. 多台计算同时共用一个IP地址上网D. 使用地址转换E. 升级到IPv64.在未进行子网划分的情况下,下列各项中属于网络地址的有(ABCDE )A. 10.0.0.0B. 100.10.0.0C. 150.10.10.0D. 200.200.0.0E. 200.200.200.05.网络按通信方式分类,可分为(AB)。

A. 点对点传输网络B. 广播式传输网络C. 数据传输网络D. 对等式网络6.计算机网络完成的基本功能是(AB)。

A. 数据处理B. 数据传输C. 报文发送D. 报文存储7.计算机网络的安全目标要求网络保证其信息系统资源的完整性、准确性和有限的传播范围,还必须保障网络信息的(BC),以及网络服务的保密性。

A. 保密性B. 可选择性C. 可用性D. 审查性8.下列关于ATM的描述正确的是(ABD)。

A. 固定信元长度为53字节B. 提供QoS的参数C. 一次群接入支持48条用用户信道和一条信令信道D. ATM物理传输媒体可以是光纤9.FDDI的特点是(BD)。

A. 利用单模光纤进行传输B. 使用有容错能力的双环拓扑C. 支持500个物理连接D. 光信号码元传输速率为125Mbaud10.下列说法正确的是:(ABC)A、分布式处理是把任务分散到网络中不同的计算机上并行处理,而不是集中在一台大型计算机上,使其具有解决复杂问题的能力。

计算机四级网络工程师模拟试题含参考答案

计算机四级网络工程师模拟试题含参考答案一、单选题(共80题,每题1分,共80分)1、某个进程由多个线程组成,其中一个线程被调度程序选中投入运行,其他的线程有的位于就绪队列,有的被阻塞,则此时该进程的状态是( )。

A、运行状态B、挂起状态C、就绪状态D、阻塞状态正确答案:A2、关于网络拓扑结构特点的描述中,错误的是( )。

A、网状拓扑的主要优点是传输延时固定B、星型拓扑的可靠性瓶颈在中心结点C、环型拓扑通过点对点线路构成环路D、树型拓扑按层次组织结点的连接关系正确答案:A3、关于交换式以太网的描述中,正确的是( )。

A、采用共享介质方式B、传输速率最高为10MbpsC、核心设备是路由器D、数据可在多对结点之间并发传输正确答案:D4、关于以太网物理地址的描述中,正确的是( )。

A、由用户为网卡随意分配B、地址格式与C、地址长度是D、存储在网卡的正确答案:D5、关于MSNMessenger的描述中,正确的是( )。

A、具有服务器中转模式B、采用OSCAR协议C、基于ICQ代码开发D、比QQ的用户人数多正确答案:A6、在文件系统中,文件的逻辑结构是指( )。

A、光盘文件的组织形式B、操作系统管理的文件组织形式C、网络设备上文件的组织形式D、操作系统提供给用户使用的文件组织形式正确答案:D7、在以太网帧中,目的地址字段使用的地址长度是( )。

A、256位B、64位C、48位D、128位正确答案:C8、关于QQ用户登录的描述中,正确的是( )。

A、用户指定会话密钥B、每次登录的服务器IP固定C、需要DNS辅助D、登录前可以发送用户的消息正确答案:C9、在计算机网络分类中,覆盖范围最大的网络类型是( )。

A、宽带城域网B、广域主干网C、高速局域网D、个人区域网正确答案:B10、共享性是操作系统的特征之一,下列哪种软件资源不可以同时共享( )。

A、SPOOLingB、内存分配模块C、可重入代码D、log()函数子程序正确答案:B11、进程运行过程中,导致进程从运行态转换为就绪态的典型事件是( )。

网络工程师模拟试题

网络工程师模拟试题一、选择题1. 在网络工程中,OSI参考模型的第二层是指:A. 物理层B. 数据链路层C. 网络层D. 传输层2. 下列哪个协议用于在Web服务器和客户端之间传输超文本:A. FTPB. SMTPC. HTTPD. DHCP3. 在TCP/IP协议中,IP地址是用来:A. 标识网络设备B. 标识网络接口C. 标识进程D. 标识数据包4. 以下哪一个IP地址是私有IP地址:A. 192.168.1.1B. 203.0.113.1C. 54.67.89.123D. 128.45.67.895. 下列哪种设备常用于在不同网络之间转发数据:A. 网桥B. 集线器C. 路由器D. 交换机二、简答题1. 请简要解释TCP和UDP协议的区别。

2. 什么是子网掩码?它的作用是什么?3. 在网络工程中,什么是ARP协议?它的作用是什么?4. 请解释网络防火墙的概念及其功能。

5. 请描述动态主机配置协议(DHCP)的作用和工作原理。

三、案例分析想象你是一名网络工程师,你接到一位客户的请求,要求将他们的网络进行升级,以提高网络性能和安全性。

请根据以下情况,为客户提供一个网络升级计划:1. 客户目前使用的是10Mbps的以太网,但希望网络能够支持更高的带宽。

2. 客户拥有多个部门,需要进行网络隔离,确保各个部门的数据安全。

3. 客户希望增加远程访问功能,以便员工能够在外出时远程访问内网。

4. 客户的网络中存在较多的网络攻击,需要加强网络安全防护。

请根据以上情况,提供一个网络升级计划,包括所需设备和技术,并解释每个选择的理由。

【正文开始】一、选择题1. B2. C3. B4. A5. C二、简答题1. TCP(传输控制协议)和UDP(用户数据报协议)是两种不同的传输协议。

TCP是面向连接的,提供可靠的数据传输,通过序列号和确认机制保证数据包的完整和顺序性;UDP则是无连接的,提供不可靠的数据传输,适用于实时传输和简单的请求/响应应用。

国家四级网络工程师模拟试卷2(题后含答案及解析)

国家四级网络工程师模拟试卷2(题后含答案及解析) 题型有:1. 选择题 2. 综合题 3. 应用题选择题(每小题1分,共40分)下列各题A、B、C、D四个选项中,只有一个选项是正确的,请将此选项涂写在答题卡相应位置上,答在试卷上不得分。

1.目前宽带城域网保证服务质量(QoS)要求的技术主要有:资源预留RSVP、——与多协议标记交换MPLS。

A.X25分组B.Ad hocC.区分服务(DiffServ)D.ATM正确答案:C解析:宽带城域网保证服务质量(QoS)要求的技术主要有资源预留RSVP、区分服务(DiffServ)和多协议标记交换MPLS,故选c)。

2.802.1 lb定义了使用直接扩频技术,数据传输速率为lMbps、2Mbps、——与11Mbps的无线局域网标准。

A.5.7MbpsB.6MbpsC.5.5MbpsD.4Mbps正确答案:C解析:802.11b定义了使用直接扩频技术,数据传输速率为lMbps、2Mbps、5.5 Mbps与llMbps,故选c)。

3.以下关于网络需求分析的描述中,哪个是错误的?——A.网络需求分析是设计、建设与运行网络系统的关键B.网络需求分析要从实际出发,通过现场调研,收集第一手资料C.网络需求分析是为了确定总体目标和阶段性目标D.以上描述都正确正确答案:D解析:需求分析从字面上的意思来理解就是找出“需”和”求”的关系,从当前业务中找出最需要重视的方面,从已经运行的网络中找出最需要改进的地方,满足客户提出的各种合理要求。

网络需求分析是设计、建设与运行网络系统的关键;网络需求分析要从实际出发,通过现场调研,收集第一手资料。

网络需求分析的目的是确定总体目标和阶段性目标。

A)、B)、C)对网络需求分析的描述均正确,故选D)。

4.以下关于网络运行环境的描述中,哪个是错误的?——A.网络运行环境是指保障网络系统安全、可靠与正常地运行所必需的基本设施与设备条件B.网络运行环境主要包括网络和电源两个部分C.机房是放置核心路由器、交换机、服务器等核心设备的场所,同时也包括各个建筑物中放置路由器、交换机与布线设施的设备间、配线间等场所D.关键的网络设备对供电条件的要求是很高的,必须保证由专用的UPS 系统供电正确答案:B解析:网络运行环境主要包括机房和电源两个部分,不是网络,A)、C)、D)均描述正确,故选B)。

网络工程师考试模拟试题

网络工程师考试模拟试题一一、单项选择题1 第二代计算机网络的主要特点是()。

A.计算机-计算机网络 B.以单机为中心的 C.国际网络体系结构标准化 D.各计算机制造厂商网络结构标准化2 在同一时刻,能够进行双向数据传送的通信方式是()。

A单工 B半双工 C全双工 D上述三种均不是3从通信协议的角度来看,路由器是在()上实现网络互联。

A物理层 B链路层 C网络层 D传输层4有关计算机的缩略语MPC,NPC和WWW分别意指()。

A多媒体计算机,网络计算机和电子邮件B多媒体、计算机网络和环球网C多媒体计算机、网络计算机和浏览器D多媒体计算机、网络计算机和环球网5下面协议中,用语WWW传输控制的是()。

A URLB SMTPC HTTPD HTML6域名服务器上存放有internet主机的()。

A域名BIP地址C域名和IP地址DE-mail地址7计算机通信子网技术发展的顺序是()A ATM-帧中继-线路交换-报文组交换B 线路交换-报文组交换-ATM-帧中继C 线路交换-报文组交换-帧中继-ATMD 线路交换-帧中继-ATM-报文组交换8使用同样网络操作系统的两个局域网络连接时,为使连接的网络从网络层到应用层都能一致,连接时必须使用()。

A 文件服务器B 适配器C 网卡D 网桥9在数字式数据通信中,影响最大的噪音是()A 热噪声B 内调制杂音C串扰D脉冲噪声10比特串01111101000111110010在接收站经过删除“0”比特后的代码为()。

A01111101000111110010B011111100011111010C0111111000111110010D01111101001111101011 IEEE 802将数据链路层划分为两个子层,上子层是()。

A LLCB MAC C PDUD HDLC下子层是()。

A MACB LIC C HDLCD PDU12涉及OSI模型层次最多的设备是()。

网络安全工程师认证模拟试题及答案(2篇)

网络安全工程师认证模拟试题及答案(2篇)网络安全工程师认证模拟试题(一)一、选择题(每题2分,共40分)1. 以下哪项不是常见的网络攻击类型?A. DDoS攻击B. SQL注入C. 量子攻击D. 钓鱼攻击答案:C解析: DDoS攻击、SQL注入和钓鱼攻击都是常见的网络攻击类型,而量子攻击目前还不是一个广泛认可的网络攻击类型。

2. 以下哪种加密算法是非对称加密算法?A. DESB. AESC. RSAD. Blowfish答案:C解析: RSA是一种非对称加密算法,而DES、AES和Blowfish都是对称加密算法。

3. 以下哪项是用于检测网络流量的工具?A. WiresharkB. NmapC. MetasploitD. John the Ripper答案:A解析: Wireshark是一个网络协议分析工具,用于捕获和交互式地浏览网络流量。

Nmap用于网络扫描,Metasploit用于漏洞利用,John the Ripper用于密码破解。

4. 以下哪种协议用于安全地传输电子邮件?A. SMTPB. IMAPC. POP3D. S/MIME答案:D解析: S/MIME(Secure/Multipurpose Internet Mail Extensions)是一种用于安全电子邮件传输的协议,支持数字签名和加密。

SMTP、IMAP和POP3都是用于电子邮件传输的标准协议,但它们本身不提供安全性。

5. 以下哪项不是防火墙的功能?A. 数据包过滤B. 网络地址转换C. 深度包检测D. 数据加密答案:D解析:防火墙的主要功能包括数据包过滤、网络地址转换和深度包检测,但数据加密通常由其他安全设备或软件实现。

6. 以下哪种攻击利用了社会工程技术?A. SQL注入B. 钓鱼攻击C. DDoS攻击D. XSS攻击答案:B解析:钓鱼攻击通过欺骗用户获取敏感信息,属于社会工程技术的一种。

SQL注入、DDoS攻击和XSS攻击则主要利用技术漏洞。

网络工程师基础考试试题(含答案)ii

网络工程师考试试题(含答案)一、单项选择题1.确定网络的层次结构及各层采用的协议是网络设计中()阶段的主要任务。

A.网络需求分析B.网络体系结构设计C.网络设备选型D.网络安全性设计【解析】此题主要考查了网络系统设计工程的相关知识。

网络需求分析主要任务是确定网络系统的建设目的,明确网络系统要求实现的功能和所要达到的性能。

网络体系结构设计即选择组网技术,确定拓扑结构,主要任务是将需求归纳总结,抽象化,形成一个附带着需求的具体模型,确定网络的层次结构及各层采用的协议。

网络设备选型即确定网络节点的一部分,主要任务是根据每一个节点的功能和其所需要实现的性能,利用产品调研的结果,选择合适的设备,并为重要节点配置相关的附加设备。

网络安全性设计即确定安全系统,主要任务是在原有系统设计的基础,加入一些安全保护措施,检测设备,提供维护的工具和方法。

【正确答案】B2.一个主机的IP地址是172.16.2.12/24,该主机所属的网络地址是()。

A.172.0.0.0B.172.16.0.0C.172.16.2.0D.172.16.1.0【解析】/24表示子网掩码中有24个1,网络地址的主机位全“0”,因此网络地址是172.16.2.0。

【正确答案】C3.SNMP采用UDP提供数据报服务,这是由于()。

A.UDP比TCP更加可靠B.UDP数据报文可以比TCP数据报文大C.UDP是面向连接的传输方式D.采用UDP实现网络管理不会太多增加网络负载【解析】A、B、C都是明显错误。

【正确答案】D4.0.0.0代表本网络,不能作为目标地址。

5.对路由选择协议的一个要求是必须能够快速收敛,所谓“路由收敛”是指()。

A.路由器能把分组发送到预订的目标B.路由器处理分组的速度足够快C.网络设备的路由表与网络拓扑结构保持一致D.能把多个子网汇聚成一个超网【解析】所谓“收敛”,就是当路由环境发生变化后,各路由器调整自己的路由表以适应网络拓扑结构的变化。

网络工程师模拟试题2及答案(上午题)2022

B.33×10-5 C.66×10-5

D.75×10-5

(7)~(8) A.1333 B.1500 C.3000 D.2500

(9) A.e-3 B.e-4 C.e-5 D.e-6

【解析】系统的失效率λ 指的是单位时间内失效的元件数与元件总数的比例。在稳定使用的 阶段可以认为λ 是常数。系统从开始运行(t=0)到某时刻 t 这段时间内能正常运行的概率称为 系统的可靠性,是 t 的函数,用 R(t)表示,可以证明:R(t)=e-λ t。

【解析】目前 PC 机的并行接口有 SPP、EPP、ECP 等 3 种工作模式。SPP 是标准并行接 口,EPP 是扩展并行接口,ECP 是增强扩展并行接口。 ●一个复杂的系统可由若干个简单的系统串联或并联构成。已知两个简单系统 I 和 J 的失效 率分别为λ I=25×10-5/h 和λ J=5×10-4/h,则由 I 和 J 经如图 1 所示的串联和并联构成的 复合系统 P 和 Q 的失效率分别为π P= (5) /h 和π Q= (6) /h,平均无故障时间分别 为 MTBFP= (7) h 和 MTBFQ= (8) h。系统 P 开始运行后 2 万小时内能正常运行的概率 RP= (9) 。

B.序列图 C.协作图

D.类图 【解析】统一建模语言(Unified Modeling Language,UML)由于其简单、统一,能够表达软 件设计中的动态和静态信息,目前已经成为可视化建模语言事实上的工业标准。UML 由三 个要素构成:UML 的基本构造块、支配这些构造块如何放置在一起的规则和运用于整个语 言的一些公共机制。UML 的基本构造块有:类、接口、协作、用例、主动类、构件、节点、 消息、状态、包、注解、依赖、关联、聚集、泛化和实现。 ●按制定标准的不同层次和适应范围,标准可分为国际标准、国家标准、行业标准和企业标 准等, (17) 制定的标准是国际标准。 (17) A.IEEE、GJB

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

网络工程师模拟试题2及答案(上午题)●在单指令流多数据流计算机(SIMD)中,各处理单元必须(1) 。

(1) A.以同步方式,在同一时间内执行不同的指令B.以同步方式,在同一时间内执行同一条指令C.以异步方式,在同一时间内执行不同的指令D.以异步方式,在同一时间内执行同一条指令【解析】单指令流多数据流计算机(Single Instrtuction Multiple Data,SIMD)是指由一个控制部件和多个处理单元同时完成一条指令的执行。

因此,SIMD以同步方式,在同一时间内执行同一条指令。

●若指令流水线把一条指令分为取指、分析和执行三部分,且三部分的时间分别是t取指=2ns,t分析=2ns,t执行=1ns。

则100条指令全部执行完毕需(2) ns。

(2) A.163 B.183 C.193 D.203【解析】本题考查的是指令系统和流水线基础知识。

根据流水线的计算方法:N条指令流水线执行时间=流水线启动时间+N×流水线时间最长部件的时间+流水线排空时间。

故需2+100×2+1=203。

●使用动态存储器件的存储电路必须有(3) 。

(3) A.数据B.地址C.校验电路D.刷新电路【解析】使用动态存储器件的存储电路必须有刷新电路,以保持存储信息不丢失。

数据和地址是存储电路工作中使用的信息。

校验电路在存储电路中可有可无。

●目前PC 机并行接口具有(4) 等3种工作模式。

(4) A.SPP、DMA、EPPB.SPP、USB、ECPC.SPP、EPP、ECPD.PIO、USB、SPP【解析】目前PC机的并行接口有SPP、EPP、ECP等3 种工作模式。

SPP是标准并行接口,EPP是扩展并行接口,ECP是增强扩展并行接口。

●一个复杂的系统可由若干个简单的系统串联或并联构成。

已知两个简单系统I和J的失效率分别为λI=25×10-5/h和λJ=5×10-4/h,则由I和J经如图1所示的串联和并联构成的复合系统P和Q的失效率分别为πP= (5) /h和πQ= (6) /h,平均无故障时间分别为MTBFP= (7) h和MTBFQ= (8) h。

系统P开始运行后2万小时内能正常运行的概率RP= (9) 。

图1(5)~(6) A.25×10-5 (7)~(8) A.1333 (9) A.e-3B.33×10-5 B.1500 B.e-4C.66×10-5 C.3000 C.e-5D.75×10-5 D.2500 D.e-6【解析】系统的失效率λ指的是单位时间内失效的元件数与元件总数的比例。

在稳定使用的阶段可以认为λ是常数。

系统从开始运行(t=0)到某时刻t这段时间内能正常运行的概率称为系统的可靠性,是t的函数,用R(t)表示,可以证明:R(t)=e-λt。

由此可求得符合系统P的失效率λP=λ1×λ2=75×10-5/h,因此当t=2×104时,RP(t)=e-15复合系统的平均无故障时间为:本题复合系统Q先由系统J和系统I串联(不妨记为I'),再并联系统J构成。

复合系统I'的失效率为:N=2时并联系统平均无故障时间为:●为了使多个进程能够有效地同时处理输入和输出,最好使用(10) 结构的缓冲技术。

(10) A.循环缓冲B.缓冲池C.单缓冲D.双缓冲【解析】缓冲池可以供多个进程共享且能用于输入和输出,其它的缓冲技术无法做到这一点。

●虚拟存储器的大小受到(11) 。

(11) A.内存容量的限制B.作业的地址空间限制C.外存空间及CPU地址所能表示范围的限制D.程序大小的限制【解析】本题考查虚拟内存的知识点,虚拟内存是操作系统用来在逻辑上扩充内存的技术,考生需要了解其原理。

虚拟内存的定义:系统为进程提供一个比物理内存大得多的虚拟存储空间,其大小不受物理内存大小的限制,而由系统的有效地址长度决定。

假设地址长度为32字节,按字节寻址,则逻辑空间(虚存空间)大小为232个字节。

●软件设计的主要任务是设计软件的结构、过程和模块,其中软件结构设计的主要任务是要确定(12) 。

(12) A.模块间的操作细节B.模块间的相似性C.模块间的组成关系D.模块的具体功能【解析】软件设计的主要任务是设计软件的结构、过程和模块,软件设计通常可以分为功能设计、结构设计和详细设计,其中软件结构设计的主要任务是要确定模块间的组成关系。

●UML提供了一系列的图支持面向对象的分析与设计,其中(13) 给出系统的静态设计视图;(14) 对系统的行为进行组织和建模是非常重要的;(15) 和(16) 都是描述系统动态视图的交互图,其中(15) 描述了以时间顺序组织的对象之间的交互活动,(16) 强调收发消息的对象的组织结构。

(13)~(16) A.用例图B.序列图C.协作图D.类图【解析】统一建模语言(Unified Modeling Language,UML)由于其简单、统一,能够表达软件设计中的动态和静态信息,目前已经成为可视化建模语言事实上的工业标准。

UML由三个要素构成:UML的基本构造块、支配这些构造块如何放置在一起的规则和运用于整个语言的一些公共机制。

UML的基本构造块有:类、接口、协作、用例、主动类、构件、节点、消息、状态、包、注解、依赖、关联、聚集、泛化和实现。

●按制定标准的不同层次和适应范围,标准可分为国际标准、国家标准、行业标准和企业标准等,(17) 制定的标准是国际标准。

(17) A.IEEE、GJB B.ISO、IEEEC.ISO、ANSI D.ISO、IEC【解析】标准化工作是一项复杂的系统工程,适应不同要求的标准构成一个庞大而复杂的系统,为便于研究和应用的目的,可以从不同的角度和属性将标准进行分类。

例如,根据标准的性质有所不同,可分为技术标准、管理标准、工作标准;根据标准的对象和作用,可分为基础标准、产品标准、方法标准、安全标准、卫生标准、环境保护标准、服务标准等;根据标准的法律约束性,可分为强制性标准、推荐性标准;按制定标准的不同层次和适应范围,标准可分为国际标准、国家标准、行业标准和企业标准等。

国际标准是由国际标准化团体制定、公布和通过的标准。

通常,国际标准是指ISO和IEC以及ISO所出版的《国际标准题目关键词索引(KWIC Index)》中收录的其他国际组织制定、发布的标准。

中华人民共和国国家军用标准GJB和美国电气和电子工程师学会标准IEEE属于国防机构和行业机构制定的行业标准。

ANSI是美国国家标准学会制定、公布和通过的美国国家标准。

●我国注册商标的保护期限是(18) 。

(18) A.5年B.10年C.15年D.20年【解析】我国《商标法》规定:商标的保护期限是10年。

●A TM 网络中使用信元作为传输数据的基本单位,当信元从用户端进入网络中第一个交换机后,信元头中修改的部分是(19) 。

信元传输采用(20) 。

当进行VP 交换时,VPI 和VCI 的变化情况是(21) 。

当需要传输压缩的视频流数据时,采用的服务类别最好是(22) 。

当AAL 层采用AAL5 协议传输数据时,可以达到的有效数据传输率(除去开销)为(23) 。

(19) A.VCI B.GFC C.CLP D.PT(20) A.FDM B.TDM C.WDM D.ATDM(21) A.VPI变化,VCI不变B.VPI不变,VCI变化C.VPI变化,VCI变化D.VPI不变,VCI不变(22) A.ABR B.CBR C.UBR D.rt-VBR(23) A.85% B.87% C.92% D.90%【解析】在ATM网络中,有两个接口十分重要。

即用户-网络接口(UNI)和网络-网络接口(NNI),前者定义了主机和ATM网络之间的边界,后者定义了两台ATM交换机之间。

ATM 信元头有40位,GFC字段只出现在UNI中,一般流量控制字段GPC(Generic Flow Control),又称接入控制字段。

当多个信元等待传输时,用以确定发送顺序的优先级。

信元从用户端进入网络的第一个交换机是UNI口,改变的是GFC字段。

ATM信元传输采用异步时分复用(Asynchronous Time Division Multiolex),又称统计复用(Statistic Multiptx)。

信息源随机地产生信息,因为信元到达队列也是随机的。

高速的业务信元来得十分频繁、集中,低速的业务信元来得很稀疏。

这些信元都按先来后到在队列中排队,然后按输出次序复用到传输线上。

具有同样标志的信元在传输线上并不对应某个固定的时间间隙,也不是按周期出现的,也即信息和它在时域的位置之间没有关系,信息只是按信头中的标志来区分的。

而在同步时分复用方式(如PCM复用方式)中,信息以它在一幀中的时间位置(时隙)来区分,一个时隙对应着一条信道,不需要另外的信息头来标识信息的身份。

VPI字段用于选择一条特定的虚通路,VCI字段在一条选定的虚通路上选择一条特定的虚电路。

当进行VP交换时,是选择一条特定的虚通路。

未定比特速率(UBR:Unspecified Bit Rate):对传输速率没有指定,但可靠性要求很高,即所谓"尽力传输"(Best Effort),用于局域网仿真(LAN Emulation)。

不变比特速率(CBR:Constant Bit Rate):有固定的带宽(速率)要求,适用实时的话音和视频信号传输。

可用比特速率(ABR:Available Bit Rate):只需指定峰值(Peak)和谷值(Minimum)信元速率,应用不多。

可变比特速率(VBR:Variable Bit Rate):允许随时可变的带宽,但必须指定峰值带宽、最大突发数据长度和必须维持的最低速率。

实时可变比特速率(rt-VBR:Real Time Variable Bit Rate):主要用于速率可变的实时业务(如视频监控和压缩话音通信等业务)。

ATM适配层共有6种类型:AAL0,AAL1,AAL2,AAL3,AAL4,AAL5。

但是只有采用AAL5时,信元净荷Payload才能达到48Bytes。

即有效的数据传输率是48/53=90.5%。

●各种网络在物理层互连时要求(24) 。

(24) A.数据传输率和链路协议都相同B.数据传输率相同,链路协议可不同C.数据传输率可不同,链路协议相同D.数据传输率和链路协议都可不同【解析】物理层是OSI的最底层,它建立在物理通信介质的基础上,作为和通信介质的接口,用来实现数据链路实体间透明的比特流传输。

在物理层中,各种网络的数据传输率和链路协议都必须是相同的。

●有关UDP协议说法不正确的是(25) 。