关于VLAN-tag

vlan tag介绍

/goodok347/blog/item/33f31e1c9ac83a8c87d6b69d.htmlvlan tag的介绍2009-01-11 10:51[i=s] 本帖最后由五粮液于 2008-12-25 00:40 编辑 [/i]802.1Q Tag VLAN基于802.1Q的Tag VLAN用VID来划分不同的VLAN,当数据帧通过交换机的时候,交换机根据帧中tag头(tag header)的VID信息来识别它们所在的VLAN (但是若帧中无tag头,则应用帧所通过端口的缺省VID信息来识别它们所在的VLAN),这使得所有属于该VLAN的数据帧,不管是单址帧、多址帧还是广播帧,都将限制在该逻辑VLAN中传播。

这将使组中主机之间能够相互彼此通信,而不受其它主机的影响,就像它们存在于单独的VLAN当中一样。

在VLAN初始时,各厂商的交换机互不识别,不能兼容。

IEEE802.1Q——新的虚拟局域网标准成立后,使不同厂商的设备可同时在一网络中使用,符合IEEE802.1Q的交换机可以和其它交换机互通。

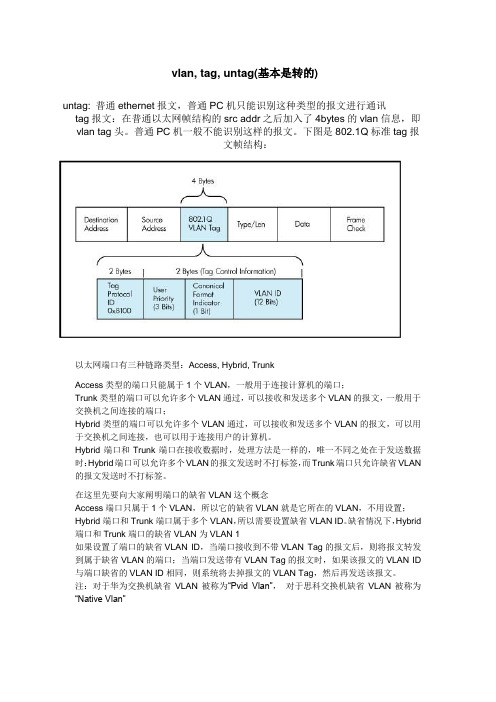

IEEE802.1Q定义了一种新的帧格式,它在标准的以太网帧的源地址后面加入了一个tag头,如图4-1所示。

[attach]1179[/attach]图4-1 802.1Q tagheader设置Tag VLAN时,有5项配置需要考虑:1) VLAN ID设置VLAN的标识符,用于标识某个VLAN,S2024 允许设置的VLAN ID范围为1-3072。

2) VLAN广播域用于界定该VLAN的帧的转发范围,不在VLAN广播域内的端口将不能收到任何来自该VLAN 的帧。

3)端口的输出规则(Tag/Untag)标识帧从该端口输出时是否带tag头。

Tag表示该端口转发的帧带tag 头,即使帧在收到时不带tag;Untag表示该端口发出的帧不带tag,即使帧在收到时带tag。

4)端口的缺省VID当交换机不能从一个帧的tag头中获得该帧属于哪一个VLAN时(Untagged帧),则应用接收端口的缺省VID来判断该帧在哪个VLAN中进行转发。

VLAN、tag和untag深入问题

VLAN、tag和untag深入问题untag就是普通的ethernet报文,普通PC机的网卡是可以识别这样的报文进行通讯;tag报文结构的变化是在源mac地址和目的mac地址之后,加上了4bytes的vlan信息,也就是vlan tag头;一般来说这样的报文普通PC机的网卡是不能识别的以太网端口有三种链路类型:Access、Hybrid和Trunk。

Access类型的端口只能属于1个VLAN,一般用于连接计算机的端口;Trunk类型的端口可以属于多个VLAN,可以接收和发送多个VLAN的报文,一般用于交换机之间连接的端口;Hybrid 类型的端口可以属于多个VLAN,可以接收和发送多个VLAN的报文,可以用于交换机之间连接,也可以用于连接用户的计算机。

Hybrid端口和Trunk端口的不同之处在于Hybrid端口可以允许多个VLAN的报文发送时不打标签,而Trunk端口只允许缺省VLAN的报文发送时不打标签。

Access端口只属于1个VLAN,所以它的缺省VLAN就是它所在的VLAN,不用设置;Hybrid端口和Trunk端口属于多个VLAN,所以需要设置缺省VLAN ID。

缺省情况下,Hybrid端口和Trunk端口的缺省VLAN为VLAN 1如果设置了端口的缺省VLAN ID,当端口接收到不带VLAN Tag的报文后,则将报文转发到属于缺省VLAN的端口;当端口发送带有VLAN Tag的报文时,如果该报文的VLAN ID与端口缺省的VLAN ID相同,则系统将去掉报文的VLAN Tag,然后再发送该报文。

另外需要注意的是:(1)Trunk端口不能和isolate-user-vlan同时配置;Hybrid端口可以和isolate-user-vlan同时配置。

但如果缺省VLAN是在isolate-user-vlan中建立了映射的VLAN,则不允许修改缺省VLAN ID,只有在解除映射后才能进行修改。

交换机Tag VLAN功能和配置

华为3Com公司交换机Tag VLAN功能和配置本文简要介绍了华为3Com公司以太网交换机的Tag VLAN的功能和配置,以使用户更加灵活的掌握交换机的VLAN的概念和应用。

在没有Tag Vlan之前,我们先看一下下面的例子。

假设组网如下:1-10端口接的都是普通用户,11-23接的都是商业用户。

要求:普通用户的VLAN信息不需要上传,而商业用户必须把VLAN信息上传上去。

对1-23端口我们可以进行如下配置:1-10 端口:属于VLAN1;11-23 端口:各属于一个VLAN。

但是对于上行口24 口我们却没有办法进行配置,因为:1)、如果我们将它设为UNTAGGED方式,则商业用户的VLAN信息无法透传上去;2)、如果我们将它设为TAGGED方式,则普通用户的VLAN信息也一起被透传上去;针对这种情况,一个很好的解决方法就是使用Tag Vlan:Tag Vlan是通过软件让一个UNTAGGED 端口能够透传指定的VLAN 信息,即在一个UNTAGGED端口上一些带指定VLAN信息的数据?能够被透传。

现在我们就可以在把上行口24口划在VLAN1中,并在24口上配置Tag Vlan ,让商业用户的VLAN信息透传上去,这样就实现了用户的要求。

在QuidwayS3026/2016/2008等交换机中提供了一种功能:TAG VLAN。

它的主要作用是解决在Access端口上透传带VLAN ID的数据报文。

考虑如下组网:PC1是普通用户,接在端口1上,属于VLAN10;PC2是特殊用户,接在端口9上,属于VLAN20。

24口上行。

要求:普通用户的VLAN信息不用透传到上层交换机,而特殊用户的VLAN信息要透传到上层交换机。

这样的组网要求我们就可以采用TAG VLAN功能来实现。

首先,我们将1口和24口划分在VLAN 10里,然后再在端口24(为ACCESS端口)上设置:S3026(config-if-Ethernet0/24)# tag vlan 20这样VLAN ID信息为20的数据报文就能从24口透传上去了。

如何让千兆网卡抓包时能抓到VLANTAG标记

如何让千兆网卡抓包时能抓到VLANTAG标记如何让千兆网卡抓包时能抓到VLAN TAG标记产品名称:综合类相关版本:NULL关键字:千兆网卡、抓包、VLAN TAG问题描述:用sniffer/Ethereal(WireShark)/EtherPeek等软件,在接入层设备的以太网口镜像抓包是分析问题的基本方法之一,然而很多维护人员在实际操作时发现,自己的笔记本抓到的数据报看不到VLAN标记。

难以区分数据流是从哪个vlan过来的。

给问题分析造成不便。

问题分析:VLAN tag是在802.1Q中定义的标签,支持VLAN的设备(例如以太网交换机)可以在数据包的报文头部分,目的mac和源mac之后,插入2个字节的报文类型标识TPID(通常为81 00)、和两个字节的VLAN号(包含优先级标示),用于实现区分数据流、分割广播域、标示报文优先级等功能。

近几年的笔记本电脑,尤其是带千兆以太网卡的电脑,所采用的千兆网卡不仅10/100/1000M自适应、直联/交叉自适应,而且网卡驱动会自动识别并剔除数据包中的vlan标记。

功能是很强大的,但却给我们二层网络抓包的数据分析造成了不便之处。

解决方法/操作步骤:在windows系统下,通过修改注册表的方式,就可以让驱动保留vlan tag。

具体如下:对于Intel PRO/1000或PRO/100网卡,需要将注册表HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Cl ass\{4D36E972-E325-11CE-BFC1-08002BE10318}\00xx下的MonitorModeEnabled改为1,如果不存在则新建这么一个dword 键。

(上述ControlSet001也可能是ControlSet或者后接002~00x等其他数值) 对于Broadcom千兆网卡,需要在注册表里增加一项PreserveVlanInfoInRxPacket=1,类型为string(字符串值)。

vlan标签通信

VLAN标记通信----------Joseph解析一、前言想不想年薪10W?想不想成为cisco砖家?请加入QQ群:76883240,让群主“错神”助你腾飞!下面来肤浅的讲解下vlan的标记通信问题,其实这些问题很简单,只是对初学者来说,可能逻辑上不太清晰。

接下来会通过几个经典拓扑来说明问题。

二、VLAN原理要使网络设备能够分辨不同VLAN的报文,需要在报文中添加标识VLAN的字段。

由于普通交换机工作在OSI模型的数据链路层,只能对报文的数据链路层封装进行识别。

因此,如果添加识别字段,也需要添加到数据链路层封装中。

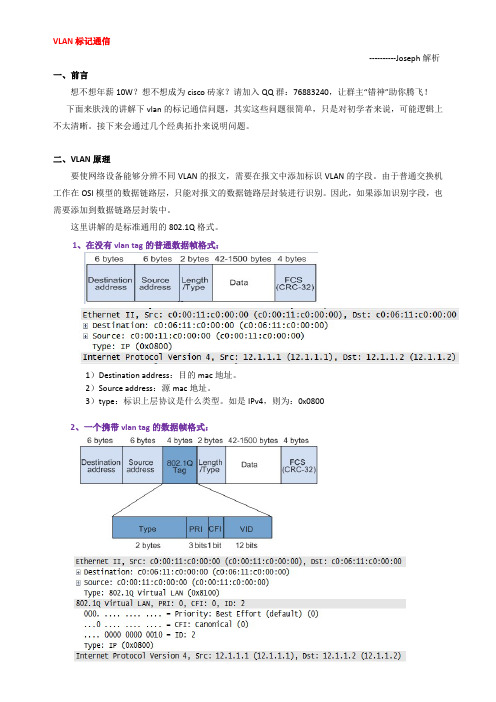

这里讲解的是标准通用的802.1Q格式。

1、在没有vlan tag的普通数据帧格式:1)Destination address:目的mac地址。

2)Source address:源mac地址。

3)type:标识上层协议是什么类型。

如是IPv4,则为:0x08002、一个携带vlan tag的数据帧格式:可看出vlan tag是在数据帧头部的源目mac和type之间插入的,大小是4个字节。

vlan tag格式是:Type + PRI + CFI + VID。

1)type:用来判断本数据帧是否带有VLAN Tag,长度为16bit(2bytes),缺省取值为0x8100。

2)PRI:Priority优先级,表示报文的802.1P 优先级,长度为3bit,关于802.1P的介绍,在QoS里可使用到,不是这里范围。

3)CIF:标识MAC 地址在不同的传输介质中是否以标准格式进行封装,长度为1bit,取值为0 表示MAC 地址以标准格式进行封装,为1 表示以非标准格式封装,缺省取值为0。

4)VID:标识该报文所属VLAN 的编号,这就是重点。

长度为12bit,取值范围为0~4095。

由于0 和4095 为协议保留取值,所以VLAN ID 的取值范围为1~4094。

三、vlan tag通讯原则(重要)首先要了解vlan tag通讯原则,才能很好的解释问题1、access接口:如access vlan 2,该接口只接收“携带vlan tag 2”和“无vlan tag”这两种数据帧其他vlan tag的数据帧直接丢弃。

课程的目的VLAN的基本概念VLAN的定义PortVLAN和Tag(精)

选择根交换机

Switch Left Default 优先级 32768 (8000 H) MAC 0c0011111111

BPDU

Switch Right Default 优先级 32768 (8000 H) MAC 0c0022222222

1. 比较bridge ID 2. bridge ID 最小的交换机为根交换机 3. 初始:交换机bridge ID等于Root ID

链路聚合

802.3ad的主要优点

1、链路聚合技术(也称端口聚合)帮助用户减 少了这种压力。 2、802.3ad的另一个主要优点是可靠性。

3、链路聚合标准在点到点链路上提供了固有的、 自动的冗余性。

流量平衡

AP根据报文的MAC地址或IP地址进行流量平衡,

即把流量平均地分配到AP的成员链路中去。流量平 衡可以根据源MAC地址、目的MAC地址或源IP地址/

RSTP的配置

1.启用生成树 S2126G(config)#spanning-tree 2.配置交换机优先级 S2126G(config)#spanning-tree priority <0-61440> “0”或“4096”的倍数(RSTP BPDU该值后12bit全0) 3.配置交换机端口优先级 S2126G(config-if)#spanning-tree port-priority <0240> “0”或“16”的倍数(RSTP BPDU该值后4bit全0)

BPDU(网桥协议数据单元)

交换机之间交换BPDU(网桥协议数据单元)数据帧 源地址:交换机MAC;目的地址:0180.C200.0000(多址广播:桥组) BPDU的组成: 1.版本号:00(IEEE802.1D) 2.类型:00(配置 BPDU)[标志:80表示TCA;00表示NTC;01表示TC; 81表示TCA&TC]

vlan tag 参数

vlan tag 参数VLAN Tag 参数VLAN(Virtual Local Area Network)是一种虚拟局域网技术,它能够将一个物理局域网划分成多个逻辑上的虚拟局域网。

而VLAN Tag 参数则是在VLAN技术中用来标记和区分不同虚拟局域网的重要参数。

本文将详细介绍VLAN Tag 参数的作用、格式以及配置方法。

VLAN Tag 参数的作用主要是用来识别和区分不同的虚拟局域网。

在以太网帧的头部,有一个称为VLAN Tag的字段,它包含了VLAN的标识信息。

通过VLAN Tag 参数,网络设备可以根据不同的VLAN标识将数据包传送到相应的虚拟局域网中,实现网络的分割和隔离。

VLAN Tag 参数的格式通常由四个字节组成,其中包括了VLAN的标识、优先级和类型。

其中,VLAN的标识占用了12个比特,可以表示的VLAN数量最多为4096个。

优先级字段占用了3个比特,用来标记数据包的优先级,以便网络设备进行流量控制和调度。

类型字段占用了1个比特,用来区分不同类型的VLAN,如用户VLAN和管理VLAN等。

配置VLAN Tag 参数需要在网络设备上进行相应的设置。

首先,需要确定VLAN的标识和类型。

然后,在交换机或路由器上进行相应的配置。

在Cisco设备上,可以通过命令行界面(CLI)或网络管理软件进行配置。

例如,使用命令"switchport mode trunk"可以将交换机端口设置为Trunk模式,允许传送带有VLAN Tag 的数据包。

而使用命令"switchport access vlan 10"则可以将交换机端口设置为Access模式,并将数据包传送到VLAN 10中。

配置VLAN Tag 参数时,还需要注意一些细节。

首先,不同厂商的设备可能对VLAN Tag 参数的支持和配置方式有所不同,因此需要根据具体设备的文档进行配置。

其次,VLAN Tag 参数的设置应该保持一致,以确保在整个网络中的设备都能正常识别和处理VLAN标识。

如何设置Windows以抓取报文的vlan tag

?: HKEYLOCALMACHINE\SYSTEM\CurrentControlSet\Control\Class{4D36E972-E325-11CE-BFC1-08002BE10318}\00xx

/thread-19235-1-1.html

如何设置windows以抓取报文的vlan tag(针对Broadcom57xx网卡

Q:

在定位问题时,经常需要抓包,有时需要抓取带有报文里的tag,但通常情况下,windows会自动将收到的带有vlan tag的报文的tag去掉,那么如何设置才能抓取到报文的vlan tag呢?

A:

针对Broadcom 57xx系列网卡,可以通过修改注册表表项来实现该功能:

1、在注册表HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet中搜索 TxCoalescingTicks 。

2、在TxCoalescingTicks同一个位置,新建一字符串值 PreserveVlanInfoInRxPacket 。

3、将新建的PreserveVlanInfoInRxPacket的值设置为1。

4、重启电脑。

CLASS的值是确定的。00xx通过wireshark查看网卡detail的NPF索引对比确定

?: HKEYLOCALMACHINE\SYSTEM\ControlSet001\Control\Class{4D36E972-E325-11CE-BFC1-08002BE10318}\00xx

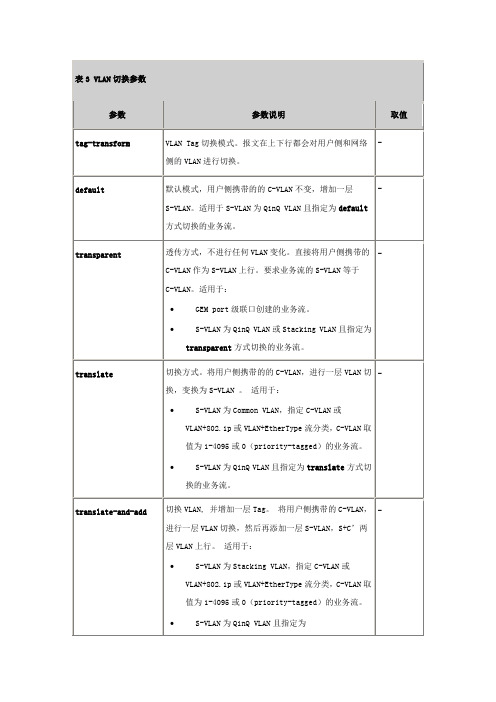

VLAN切换参数

参数

参数说明

取值

tag-transform

VLAN Tag切换模式。报文在上下行都会对用户侧和网络侧的VLAN进行切换。

-

default

默认模式,用户侧携带的的C-VLAN不变,增加一层S-VLAN。适用于S-VLAN为QinQ VLAN且指定为default方式切换的业务流。

-

S-VLAN为QinQ VLAN且指定为translate-and-add方式切换的业务流。

-

add-double

增加两层Tag。将用户侧的报文增加两层VLAN(S+C)。适用于:

S-VLAN为Stacking VLAN,单业务或按EtherType流分类处理的业务流。

S-VLAN为Stacking VLAN,Untagged业务流处理的业务流。

缺省值:1。

inner-prioritypriority

切换后内层VLAN的802.1p优先级。如果没有指定,将采用业务流引用的流量模板中的内层VLAN优先级。如果业务流没有引用流量模板,则采用缺省优先级0。推荐采用流量模板中内层VLAN的优先级。

数值类型,取值范围:0-7。

缺省值:0。

outer-vlanvlanid

说明:

目前仅有SPUA和OPGD单板支持。

-

inner-vlanvlanid

切换后的内层VLAN。如果没有指定,将采用缺省的VLAN 1。

仅当切换模式为“translate-and-add”,“add-double”或“double-vlan”时,可以指定内层VLAN。

数值类型,取值范围:1-4095。

S-VLAN为QinQ VLAN且指定为translate方式切换的业务流。

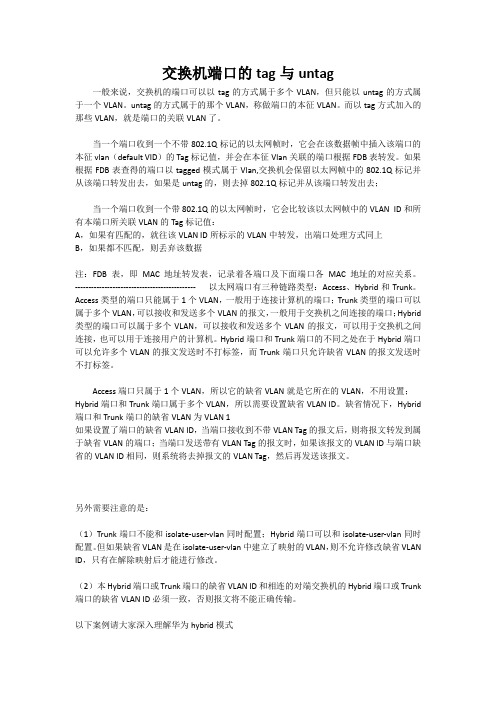

交换机端口的tag与untag

交换机端口的tag与untag一般来说,交换机的端口可以以tag的方式属于多个VLAN,但只能以untag的方式属于一个VLAN。

untag的方式属于的那个VLAN,称做端口的本征VLAN。

而以tag方式加入的那些VLAN,就是端口的关联VLAN了。

当一个端口收到一个不带802.1Q标记的以太网帧时,它会在该数据帧中插入该端口的本征vlan(default VID)的Tag标记值,并会在本征Vlan关联的端口根据FDB表转发。

如果根据FDB表查得的端口以tagged模式属于Vlan,交换机会保留以太网帧中的802.1Q标记并从该端口转发出去,如果是untag的,则去掉802.1Q标记并从该端口转发出去;当一个端口收到一个带802.1Q的以太网帧时,它会比较该以太网帧中的VLAN ID和所有本端口所关联VLAN的Tag标记值:A,如果有匹配的,就往该VLAN ID所标示的VLAN中转发,出端口处理方式同上B,如果都不匹配,则丢弃该数据注:FDB表,即MAC地址转发表,记录着各端口及下面端口各MAC地址的对应关系。

--------------------------------------------- 以太网端口有三种链路类型:Access、Hybrid和Trunk。

Access类型的端口只能属于1个VLAN,一般用于连接计算机的端口;Trunk类型的端口可以属于多个VLAN,可以接收和发送多个VLAN的报文,一般用于交换机之间连接的端口;Hybrid 类型的端口可以属于多个VLAN,可以接收和发送多个VLAN的报文,可以用于交换机之间连接,也可以用于连接用户的计算机。

Hybrid端口和Trunk端口的不同之处在于Hybrid端口可以允许多个VLAN的报文发送时不打标签,而Trunk端口只允许缺省VLAN的报文发送时不打标签。

Access端口只属于1个VLAN,所以它的缺省VLAN就是它所在的VLAN,不用设置;Hybrid端口和Trunk端口属于多个VLAN,所以需要设置缺省VLAN ID。

三层交换机08-添加或修改报文的VLAN Tag典型配置举例

H3C S5130-EI 添加或修改报文的VLAN Tag 配置举例目录1 简介···························································································································· 1-12 配置前提······················································································································ 2-23 QinQ配置举例··············································································································· 3-23.1 组网需求···················································································································3-23.2 配置思路···················································································································3-33.3 使用版本···················································································································3-33.4 配置注意事项·············································································································3-33.5 配置步骤···················································································································3-33.5.1 PE A的配置 ······································································································3-33.5.2 PE B的配置 ······································································································3-43.5.3 运营商网络设备的配置························································································3-43.6 验证配置···················································································································3-53.7 配置文件···················································································································3-54 1:2 VLAN映射配置举例··································································································· 4-64.1 组网需求···················································································································4-64.2 配置思路···················································································································4-74.3 使用版本···················································································································4-84.4 配置注意事项·············································································································4-84.5 配置步骤···················································································································4-84.5.1 PE A的配置 ······································································································4-84.5.2 PE B的配置 ······································································································4-94.5.3 公共网络设备的配置························································································· 4-114.6 验证配置················································································································· 4-114.7 配置文件················································································································· 4-115 使用QoS策略添加外层VLAN Tag并修改外层VLAN Tag的802.1p优先级配置举例······················5-135.1 组网需求················································································································· 5-135.2 配置思路················································································································· 5-155.3 使用版本················································································································· 5-155.4 配置注意事项··········································································································· 5-165.5 配置步骤················································································································· 5-165.5.1 Provider A的配置····························································································· 5-165.5.2 Provider B的配置····························································································· 5-195.5.3 运营商网络设备的配置······················································································ 5-215.6 验证配置················································································································· 5-215.7 配置文件················································································································· 5-226 1:1 和N:1 VLAN映射配置举例 ·························································································6-266.1 组网需求················································································································· 6-266.2 使用版本················································································································· 6-276.3 配置步骤················································································································· 6-276.3.1 Switch A的配置 ······························································································· 6-276.3.2 Switch B的配置 ······························································································· 6-286.3.3 Switch C的配置 ······························································································· 6-286.3.4 Switch D的配置 ······························································································· 6-306.4 验证配置················································································································· 6-306.5 配置文件················································································································· 6-317 2:2 VLAN映射配置举例··································································································7-347.1 组网需求················································································································· 7-347.2 使用版本················································································································· 7-357.3 配置注意事项··········································································································· 7-357.4 配置步骤················································································································· 7-357.4.1 Switch A的配置 ······························································································· 7-357.4.2 Switch B的配置 ······························································································· 7-367.4.3 Switch C的配置 ······························································································· 7-367.4.4 Switch D的配置 ······························································································· 7-377.5 验证配置················································································································· 7-377.6 配置文件················································································································· 7-378 使用QoS重标记功能修改报文内层VLAN Tag配置举例 ·························································8-398.1 组网需求················································································································· 8-398.2 配置思路················································································································· 8-398.3 使用版本················································································································· 8-408.4 配置步骤················································································································· 8-408.4.1 PE A的配置 ···································································································· 8-408.4.2 PE B的配置 ···································································································· 8-428.4.3 运营商网络设备的配置······················································································ 8-448.5 验证配置················································································································· 8-448.6 配置文件················································································································· 8-459 相关资料·····················································································································9-48。

VLAN中tagged与untagged的处理

Tag为IEEE802.1Q协议定义的VLAN的标记在数据帧中的标示;ACCESS端口,TRUNK端口是厂家对某一种端口的叫法,并非IEEE802.1Q协议的标准定义;这个数据交换的过程比较复杂,如果想解释的话,首先要了解一下几个IEEE802.1Q协议的定理;1、下面是定义的各种端口类型对各种数据帧的处理方法;in=进交换器out=出交换机2、所谓的Untagged Port和tagged Port不是讲述物理端口的状态,而是将是物理端口所拥有的某一个VID的状态,所以一个物理端口可以在某一个VID上是Untagged Port,在另一个VID上是tagged Port;3、一个物理端口只能拥有一个PVID,当一个物理端口拥有了一个PVID的时候,必定会拥有和PVID的TAG等同的VID,而且在这个VID 上,这个物理端口必定是Untagged Port;4、PVID的作用只是在交换机从外部接受到可以接受Untagged数据帧的时候给数据帧添加TAG标记用的,在交换机内部转发数据的时候PVID不起任何作用;5、拥有和TAG标记一致的VID的物理端口,不论是否在这个VID上是Untagged Port或者tagged Port,都可以接受来自交换机内部的标记了这个TAG标记的tagged数据帧;6、拥有和TAG标记一致的VID的物理端口,只有在这个VID上是tagged Port,才可以接受来自交换机外部的标记了这个TAG标记的tagged数据帧;以下是神州数码对命令的定义(各个厂家对命令的定义可能不一定一致,但是都必须遵循上面的定理):1、Trunk端口就是在一个物理端口上增加这个交换机所有VLAN的VID标示,并且除了和这个物理端口PVID标示一致的VID标示为Untagged Port外,在其他的VID上都是Tagged Port;2、Access端口就是指拥有一个和PVID标记相同的VID的物理端口,在这个VID上,遵循定理一定为untagged Port;在了解了以上的基础理论之后,我们在来看一下楼主的问题:一个数据包从PC机发出经过ACCESS端口->TRUNK端口->TRunk->ACCESS->PC数据包发生了怎么样的变化?我们先把上述的描述变换为IEEE802.1Q的标准描述:一个数据包从PC机发出经过(Untagged数据帧)ACCESS端口(PVID定义为100,VID=100=Untagged Port)->TRUNK端口(PVID定义为1〈出厂配置,没有更改〉,VID=1=Untagged Port,VID=100=tagged Port)->另一个交换机的TRunk端口(PVID定义为1〈出厂配置,没有更改〉,VID=1=Untagged Port,VID=100=tagged Port)->另一个交换机的ACCESS端口(PVID定义为100,VID=100=Untagged Port)->PC数据包发生了怎么样的变化?(Untagged数据帧)首先假设两台交换机刚刚开机(MAC地址表为空)从PC机发出的数据帧进入交换机的ACCESS端口以后,会按照这个端口的PVID打100的Tag标记,根据交换机的转发原理,交换机会把这个数据帧转发给VID=100的所有端口(除了进口以外),这个过程叫做VLAN Flood;参照上面的定理1;由于Trunk端口拥有VID=100,所以才可接受这个标记Tag为100的tagged数据帧;参照上面的定理5;由于Trunk端口在VID=100上为tagged Port,所以在发送数据帧出交换机的时候,不改变Tagged数据帧的结构;参照上面的定理1;到了另一个交换机的Trunk端口的时候,由于Trunk端口拥有VID=100,所以才可接受这个标记Tag为100的tagged数据帧;参照上面的定理6;另一个交换机的Trunk端口,接收到标记tag为100的tagged数据帧,并不作任何的更改;参照上面的定理1;另一个交换机收到到标记tag为100的tagged数据帧,根据交换机的转发原理,交换机会把这个数据帧转发给VID=100的所有端口(除了进口以外);参照交换机交换原理(受到一个未知目的MAC数据帧);这样另一个交换机的ACCESS端口就可以收到标记tag为100的tagged数据帧;参照上面的定理5;另一个交换机的ACCESS端口在发出标记tag为100的tagged数据帧的时候,会去掉TAG标记,转发untagged数据帧给PC;参照上面的定理1;这样PC机就收到了这个数据;********************************************************************* ***************************Access、Hybrid和Trunk三种模式的理解Tag,untag以及交换机的各种端口模式是网络工程技术人员调试交换机时接触最多的概念了,然而笔者发现在实际工作中技术人员往往对这些概念似懂非懂,笔者根据自己的理解再结合一个案例,试图向大家阐明这些概念untag就是普通的ethernet报文,普通PC机的网卡是可以识别这样的报文进行通讯;tag报文结构的变化是在源mac地址和目的mac地址之后,加上了4bytes的vlan 信息,也就是vlan tag头;一般来说这样的报文普通PC机的网卡是不能识别的下图说明了802.1Q封装tag报文帧结构带802.1Q的帧是在标准以太网帧上插入了4个字节的标识。

Tag 和 untag

T ag 和untaguntag 就是普通的Ethernet 报文,普通PC 机的网卡是可以识别这样的报文进行通讯;tag 报文结构的变化是在源mac 地址和目的mac 地址之后,加上了4bytes 的vlan 信息,也就是vlan tag 头;一般来说这样的报文普通PC 机的网卡是不能识别的。

带802.1Q 的帧是在标准以太网帧上插入了 4 个字节的标识。

其中包含:2 个字节的协议标识符(TPID) ,当前置0x8100 的固定值,表明该帧带有802.1Q 的标记信息。

2 个字节的标记控制信息(TCI ),包含了三个域。

Priority 域,占3bits ,表示报文的优先级,取值0 到7 ,7 为最高优先级,0 为最低优先级。

该域被802.1p 采用。

规范格式指示符(CFI) 域,占1bit ,0 表示规范格式,应用于以太网;1 表示非规范格式,应用于T oken Ring 。

VLAN ID 域,占12bit ,用于标示VLAN 的归属。

以太网端口有三种链路类型:Access 、Hybrid 和T runk 。

Access 类型的端口只能属于 1 个VLAN ,一般用于连接计算机的端口;Trunk 类型的端口可以允许多个VLAN 通过,可以接收和发送多个VLAN 的报文,一般用于交换机之间连接的端口;Hybrid 类型的端口可以允许多个VLAN 通过,可以接收和发送多个VLAN 的报文,可以用于交换机之间连接,也可以用于连接用户的计算机。

Hybrid 端口和T runk 端口在接收数据时,处理方法是一样的,唯一不同之处在于发送数据时:Hybrid 端口可以允许多个VLAN 的报文发送时不打标签,而T runk 端口只允许缺省VLAN 的报文发送时不打标签。

在这里先要向大家阐明端口的缺省VLAN 这个概念Access 端口只属于 1 个VLAN ,所以它的缺省VLAN 就是它所在的VLAN ,不用设置;Hybrid 端口和T runk 端口属于多个VLAN ,所以需要设置缺省VLAN ID 。

vlan三种模式的理解

华为:Access、Hybrid和Trunk三种模式的理解预备知识:Tag,untag以及交换机的各种端口模式是网络工程技术人员调试交换机时接触最多的概念了,然而笔者发现在实际工作中技术人员往往对这些概念似懂非懂,笔者根据自己的理解再结合一个案例,试图向大家阐明这些概念untag就是普通的ethernet报文,普通PC机的网卡是可以识别这样的报文进行通讯;tag报文结构的变化是在源mac地址和目的mac地址之后,加上了4bytes的vlan信息,也就是vlan tag头;一般来说这样的报文普通PC机的网卡是不能识别的带802.1Q的帧是在标准以太网帧上插入了4个字节的标识。

其中包含:2个字节的协议标识符(TPID),当前置0x8100的固定值,表明该帧带有802.1Q的标记信息。

2个字节的标记控制信息(TCI),包含了三个域。

Priority域,占3bits,表示报文的优先级,取值0到7,7为最高优先级,0为最低优先级。

该域被802.1p采用。

规范格式指示符(CFI)域,占1bit,0表示规范格式,应用于以太网;1表示非规范格式,应用于Token Ring。

VLAN ID域,占12bit,用于标示VLAN的归属。

以太网端口的三种链路类型:Access、Hybrid和Trunk:Access类型的端口只能属于1个VLAN,一般用于连接计算机的端口;Trunk类型的端口可以允许多个VLAN通过,可以接收和发送多个VLAN的报文,一般用于交换机之间连接的端口;Hybrid类型的端口可以允许多个VLAN通过,可以接收和发送多个VLAN的报文,可以用于交换机之间连接,也可以用于连接用户的计算机。

Hybrid端口和Trunk端口在接收数据时,处理方法是一样的,唯一不同之处在于发送数据时:Hybrid端口可以允许多个VLAN的报文发送时不打标签,而Trunk端口只允许缺省VLAN的报文发送时不打标签。

在这里大家要理解端口的缺省VLAN这个概念Access端口只属于1个VLAN,所以它的缺省VLAN就是它所在的VLAN,不用设置;Hybrid端口和Trunk端口属于多个VLAN,所以需要设置缺省VLAN ID。

vlan接口TAG去除时机

vlan, tag, untag(基本是转的)untag: 普通ethernet报文,普通PC机只能识别这种类型的报文进行通讯tag报文:在普通以太网帧结构的src addr之后加入了4bytes的vlan信息,即vlan tag头。

普通PC机一般不能识别这样的报文。

下图是802.1Q标准tag报文帧结构:以太网端口有三种链路类型:Access, Hybrid, TrunkAccess类型的端口只能属于1个VLAN,一般用于连接计算机的端口;Trunk类型的端口可以允许多个VLAN通过,可以接收和发送多个VLAN的报文,一般用于交换机之间连接的端口;Hybrid类型的端口可以允许多个VLAN通过,可以接收和发送多个VLAN的报文,可以用于交换机之间连接,也可以用于连接用户的计算机。

Hybrid端口和Trunk端口在接收数据时,处理方法是一样的,唯一不同之处在于发送数据时:Hybrid端口可以允许多个VLAN的报文发送时不打标签,而Trunk端口只允许缺省VLAN 的报文发送时不打标签。

在这里先要向大家阐明端口的缺省VLAN这个概念Access端口只属于1个VLAN,所以它的缺省VLAN就是它所在的VLAN,不用设置;Hybrid端口和Trunk端口属于多个VLAN,所以需要设置缺省VLAN ID。

缺省情况下,Hybrid 端口和Trunk端口的缺省VLAN为VLAN 1如果设置了端口的缺省VLAN ID,当端口接收到不带VLAN Tag的报文后,则将报文转发到属于缺省VLAN的端口;当端口发送带有VLAN Tag的报文时,如果该报文的VLAN ID 与端口缺省的VLAN ID相同,则系统将去掉报文的VLAN Tag,然后再发送该报文。

注:对于华为交换机缺省VLAN被称为“Pvid Vlan”,对于思科交换机缺省VLAN被称为“Native Vlan”交换机接口出入数据处理过程如下:Pvid Vlan=Native VlanAcess端口收报文:收到一个报文,判断是否有VLAN信息:如果没有则打上端口的PVID,并进行交换转发,如果有则直接丢弃(缺省)Acess端口发报文:将报文的VLAN信息剥离,直接发送出去trunk端口收报文:收到一个报文,判断是否有VLAN信息:如果没有则打上端口的PVID,并进行交换转发,如果有判断该trunk端口是否允许该VLAN的数据进入:如果可以则转发,否则丢弃trunk端口发报文:比较端口的PVID和将要发送报文的VLAN信息,如果两者相等则剥离VLAN信息,再发送,如果不相等则直接发送hybrid端口收报文:收到一个报文,判断是否有VLAN信息:如果没有则打上端口的PVID,并进行交换转发,如果有则判断该hybrid端口是否允许该VLAN的数据进入:如果可以则转发,否则丢弃(此时端口上的untag配置是不用考虑的,untag配置只对发送报文时起作用)hybrid端口发报文:1、判断该VLAN在本端口的属性(disp interface 即可看到该端口对哪些VLAN是untag,哪些VLAN是tag)2、如果是untag则剥离VLAN信息,再发送,如果是tag则直接发送。

VLAN映射简介

VLAN映射简介VLAN映射(VLAN Mapping)功能可以修改报文携带的VLAN Tag,提供下面4种映射关系:●1:1 VLAN映射:将来自某一特定VLAN的报文所携带的VLAN Tag替换为新的VLAN Tag。

●N:1 VLAN映射:将来自两个或多个VLAN的报文所携带的不同VLAN Tag替换为相同的VLAN Tag。

●1:2 VLAN映射:为携带有一层VLAN Tag的报文打上外层VLAN Tag,使报文携带两层VLAN Tag。

●2:2 VLAN映射:将携带有两层VLAN Tag的报文的内、外层VLAN Tag都替换为新的VLAN Tag。

下面将详细介绍这几种映射关系的应用以及工作原理。

1:1和N:1 VLAN映射的应用如图 1所示,是1:1和N:1 VLAN映射的应用环境,其中用不同的VLAN来承载各家庭用户不同类型的业务(包括PC、IPTV和VoIP)。

图 1 1:1和N:1 VLAN映射应用示意图为了区分不同的用户,需要在楼道交换机处用不同的VLAN来承载不同用户的相同业务,即进行1:1 VLAN映射,这就要用到大量的VLAN。

但汇聚层网络接入设备可提供的VLAN数量有限,因此需要在园区交换机上来进行VLAN的汇聚,用一个VLAN来承载原本由多个VLAN承载的不同用户的相同业务,即进行N:1 VLAN 映射。

1:2和2:2 VLAN映射的应用如图 2所示,是1:2和2:2 VLAN映射的应用环境,VPN A中处于不同地理位置(Site 1和Site 2)的用户跨越了两个SP(Service Provider,服务提供商)——SP 1和SP 2的网络进行互通。

图 2 1:2和2:2 VLAN映射应用示意图Site 1中的用户所在的VLAN为VLAN 10,当其报文进入SP 1的网络时,外面被打上一层SP 1分配给VPN A的VLAN 100的VLAN Tag,这个过程就是1:2 VLAN 映射。

vlan tag的格式

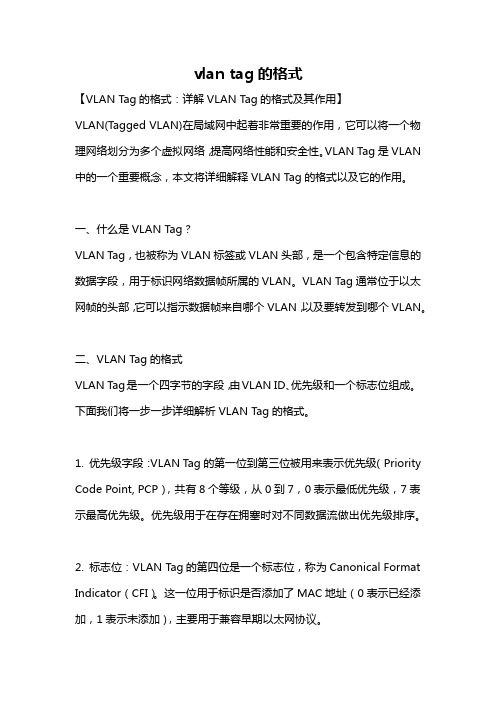

vlan tag的格式【VLAN Tag的格式:详解VLAN Tag的格式及其作用】VLAN(Tagged VLAN)在局域网中起着非常重要的作用,它可以将一个物理网络划分为多个虚拟网络,提高网络性能和安全性。

VLAN Tag是VLAN 中的一个重要概念,本文将详细解释VLAN Tag的格式以及它的作用。

一、什么是VLAN Tag?VLAN Tag,也被称为VLAN标签或VLAN头部,是一个包含特定信息的数据字段,用于标识网络数据帧所属的VLAN。

VLAN Tag通常位于以太网帧的头部,它可以指示数据帧来自哪个VLAN,以及要转发到哪个VLAN。

二、VLAN Tag的格式VLAN Tag是一个四字节的字段,由VLAN ID、优先级和一个标志位组成。

下面我们将一步一步详细解析VLAN Tag的格式。

1. 优先级字段:VLAN Tag的第一位到第三位被用来表示优先级(Priority Code Point, PCP),共有8个等级,从0到7,0表示最低优先级,7表示最高优先级。

优先级用于在存在拥塞时对不同数据流做出优先级排序。

2. 标志位:VLAN Tag的第四位是一个标志位,称为Canonical Format Indicator(CFI)。

这一位用于标识是否添加了MAC地址(0表示已经添加,1表示未添加),主要用于兼容早期以太网协议。

3. VLAN ID字段:位于第五位到第十六位,用于表示该数据帧属于哪个VLAN。

VLAN ID的取值范围从1到4094,其中ID 0和ID 4095分别为保留值,用于表示默认VLAN和特殊用途。

综上所述,一份VLAN Tag的完整格式为:[3位优先级][1位标志位][12位VLAN ID]。

三、VLAN Tag的作用VLAN Tag作为VLAN中的一个重要组成部分,具有以下几个作用:1. 实现虚拟化:VLAN Tag通过将一个物理网络划分为多个虚拟网络,使得不同虚拟网络中的主机可以在同一个物理网络中进行通信,实现网络的虚拟化。

VLAN标签处理过程

VLAN标签处理过程

access 端口

发送(从交换机内部往外发送):

带有vlan tag:删除tag 后,发送

不带vlan tag:不可能出现

接收:

带有vlan tag:若该tag 等于该access 端口的pvid,则可以接收,进入交换机内部;不等于该端口的PVID 则丢弃。

不带vlan tag:添加该access 端口的pvid,进入交换机内部

Trunk 端口(允许发送native VLAN 数据的时候,可以不加tag)发送(从交换机内部往外发送):

带有vlan tag:若tag 等于该trunk 端口的pvid,则删除tag 后发送;否则保留tag 直接发送

不带vlan tag:不可能出现

接收:

带有vlan tag:保留该tag,进入交换机内部

不带vlan tag:添加该trunk 端口的pvid,进入交换机内部

Hybrid 端口(允许发送多个VLAN 数据的时候,可以不加tag)发送(从交换机内部往外发送):

带有vlan tag:是否带tag 进行发送,取决于用户配置(用户可以配置tagged list,untagged list)

不带vlan tag:不可能出现

接收:

带有vlan tag:保留该tag,进入交换机内部

不带vlan tag:添加该hybrid 端口的pvid,进入交换机内部。

交换机该怎么理解Hybird中Tag和Untag端口模式

交换机该怎么理解Hybird中Tag和Untag端口模式tag可以理解为标签,不过在交换机中是什么含义呢?tag和untag关系是什么?交换机中不同的情况适用的端口模式也不同,今天我们来看看Trunk和Hybird模式下存在端口缺省vlan的概念,需要的朋友可以参考下。

概述打不打标记Tag,untag以及交换机的各种端口模式是网络工程技术人员调试交换机时接触最多的概念了。

标记tag就是指VLAN的标签,数据包属于哪个VLAN的。

交换机三种端口模式Access vlan、Trunk vlan和Hybrid vlan三种,即以太网端口有三种链路类型:Access、Hybrid和Trunk。

在Trunk和Hybird模式下,存在端口缺省vlan的概念(pvid、native vlan id)。

PVID功能:交换机端口收到传统以太网帧时,在帧头添加4个字节变为802.1Q帧,当中最主要的是VLAN标识符(VLANidentifier,简称Vid)。

交换机以端口PVID之数值填入数据帧头的Vid字段。

交换机Hybird端口接收到802.1Q帧时:是否接收802.1Q的含有某个Vid数据帧,在于untagged或tagged两者之一是否含有这个Vid,含则收,无则弃。

untagged与tagged之分在于:untagged剥离数据帧头的Vlan标记,将802.1Q帧恢复为传统以太网帧后发送至下一交换机或计算机。

tagged保持802.1Q帧格式发送至下一交换机,若发送至计算机,非Vlan感知的计算机不能识别。

802.1Q数据帧格式Access、Hybrid和Trunk端口类型Access类型的端口只能属于1个VLAN,一般用于连接计算机的端口;Trunk类型的端口可以允许多个VLAN通过,可以接收和发送多个VLAN的报文,一般用于交换机之间连接的端口;Hybrid类型的端口可以允许多个VLAN通过,可以接收和发送多个VLAN的报文,可以用于交换机之间连接,也可以用于连接用户的计算机。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

VLAN-tagVLAN技术要点主要有两点:1.支持VLAN的交换机的内部交换原理;2.设备之间(交换机之间,交换机与路由器之间,交换机与主机之间)交互时,VLAN TAG的添加和移除。

802.1Q VLAN只定义了数据帧的封装格式,即,在以太网帧头中插入了4个字节的VLAN 字段。

其主要内容为VLAN TAG,紧随其后的数据类型和802.1p报文优先级的标识。

以太网帧格式|-----------------------------------------------------------------------------|| DMAC(6bytes) | SMAC(6bytes) | Ether-Type(2bytes) | DATA ||-----------------------------------------------------------------------------|带VLAN TAG的以太网帧格式|------------------------------------------------------------------------------------------| | DMAC(6bytes) | SMAC(6bytes) | Ether-Type(0x8100) | VLAN(4bytes) | DATA ||------------------------------------------------------------------------------------------|VLAN TAG的格式|---------------------------------------------------------------------------------| | PRI(3bits) | CFI(1bit) | TAG(12bits) | Ether-Type(2bytes) | DATA | |---------------------------------------------------------------------------------|PRI:帧优先级,就是通常所说的802.1p。

CFI:规范标识位,0为规范格式,用于802.3或EthII。

TAG:就是我们通常说的VLAN IDEther-Type:标识紧随其后的数据类型。

PC:大部分的PC(专用的,或用于测试的除外)是工作在应用层的,缺省情况下是不支持(其实也不需要)VLAN TAG的。

也就是说,PC发出的都是UNTAGED数据帧。

Router:路由器是支持VLAN TAG的。

也就是说,路由器可以发出TAGED数据帧,也可以发出UNTAGED数据帧。

需要说明的是,路由器是处理数据包的三层信息的,对于二层信息(包括VLAN信息),路由器只是检查其有效性,之后将其剥离。

这个过程就是我们常说的‘终结’,也就是说,路由器会终结掉报文的VLAN信息的。

Switch:以太网交换机。

VLAN技术就是主要针对于交换机提出的,所以,在讨论VLAN概念时都是立足于交换机来讨论。

很显然,交换机既支持收发TAGED数据帧,也支持收发UNTAGED数据帧。

从严格意义上讲,引入VLAN后,交换机的行为不再是‘透明传输’,因为数据帧经过交换机后可能发生了变化。

典型配置交换机连接不同典型设备时的常用配置。

1). 连接PC在通常情况下,PC只支持收发UNTAG的数据帧,所以,连接PC的端口只需要加入一个VLAN,而且,在该VLAN中的属性为UNTAG。

2). 连接Router路由器既支持收发TAG数据帧,也支持收发UNTAG数据帧。

通常情况下,不同的VLAN数据帧都能通过该端口与路由器互通。

所以连接路由器的端口可以属于多个VLAN,而且,只能在一个VLAN中的属性是UNTAG的,在其他的VLAN中都是TAG的。

3). 连接Switch也就是交换机的级联。

通常情况下是不同性能的交换机进行级联。

这种情况和连接路由器的情况基本相同。

交换机对VLAN的tag处理所有能感知VLAN的交换机,报文在交换机内部转发过程中都是带Tag的。

在交给交换芯片处理之前,或者交换芯片交给端口时会根据端口的设置添加或去掉Tag。

如果没有进行配置,默认所有的端口都处于Access模式。

一般来说,对端口来说与VLAN 相关的有三个属性,PVID、Tag Vlan、Untag Vlan。

PVID有且只有一个,Tag Vlan和Untag Vlan可能有一个,多个,也可以没有,但两个至少其中一个有一个。

PVID的作用是:如果此端口收到一个Untag的报文,则交换机会根据PVID的值给此报文打上等于PVID的Tag,然后交给交换芯片处理;如果交换芯片要将一个报文从此端口发送,发现此报文的Tag值与PVID相同,则会将Tag去掉,然后从此端口发送出去。

Tag Vlan和Untag Vlan主要是用于报文发送的处理,如果交换芯片要将报文从此端口发送,发现报文的Tag在此端口的Tag Vlan中,且不等于PVID,则此报文将以Tag的形式发送出去,如果在Untag Vlan中,则以Untag形式发出去。

如果报文的Tag既不在Tag Vlan中,也不在Untag Vlan中,则只有一种可能,交换芯片出毛病了。

这就是交换机处理Vlan Tag的基本原则了。

可以如图所示,即Tag处理只在交换芯片的进、出时刻。

这里做了简化,假设一个报文从Port1入,从Port2出,期间可能经过的环节如上所示的1-5。

报文的Tag处理主要在1、5环节1:如果报文的是Untag的,则报文被加上Port1的PVID的tag,然后送给2层转发引擎L2。

如果报文的Tag不是Port1所属的VLAN,则报文丢弃。

环节5:如果报文此时的Tag等于Port2的PVID,则报文去Tag,变为Untag的,如果报文的Tag在端口的Untag列表里,报文去掉Tag,变为Untag。

如果报文的Tag不是Port2的PVID,但在端口的Tag列表里,报文Tag不变。

对于任意端口来说,只能是三种类型的一种:Access,Trunk,Multi。

如果是Access,端口只能属于特定VLAN,只能有一个Untag的VLAN,且其等于PVID,没有Tag的VLAN。

因此Access端口只能接收Untag的报文或所属的VLAN,即等于PVID的VLAN。

出去的报文都是Untag的。

如果是Trunk端口,端口只能有一个Untag的VLAN,且其等于PVID,有多个Tag的VLAN。

端口可以接收在所有允许的VLAN和Untag的报文,如果是Untag的报文,则在PVID所在的VLAN转发。

报文发送时,按上述规则转发,即可能是Tag的,也可能是Untag的。

Multi端口是一种特殊的端口,任何VLAN可能属于此端口的Untag的,也可以属于Tag的。

PVID可能等于Tag VLAN中的一个,也可能属于Untag VLAN中的一个。

因此这里就有矛盾的是,如果PVID是Tag VLAN中的一个,转发时仍按PVID来处理,也就是上述的规则,先进行报文的Tag与PVID的比较,只要相等就给Untag。

可以再简要分析几种转发情况。

如果报文从Port1入,如果报文是Untag的,或者报文的Tag是Port1所属的VLAN,则报文是合法的。

如果报文的MAC地址不等于端口的VLAN的MAC地址,则进行二层转发。

如果L2引擎查找到目的MAC的表项,则按端口转发,否则在VLAN内广播。

如果报文的MAC地址等于端口的VLAN的MAC地址,且此VLAN的三层接口是UP的,则会进行三层转发。

报文通过环节3到三层转发引擎,如果三层转发引擎匹配到了目的IP,则硬件直接转发,从环节5出,此时Tag已经变成出接口VLAN的Tag,然后在按照端口转发原则进行转发。

因此,三层报文如果从Trunk端口出,可能是Tag的,也可能是Untag的,如果是Untag的,那肯定是报文出接口的PVID所对应的VLAN。

这里还有一个细节是交换机如何对协议报文的处理,最频繁的应该是ARP的请求报文,其余还有一些路由协议或其他协议报文。

ARP报文的目的MAC是广播的,不等于VLAN的目的MAC,因此会将此报文在VLAN内广播,对所有VLAN来说,CPU也是其的一个端口。

因此CPU 是可以收到其他主机或网络设备对其IP的ARP请求,正确处理之后,其他主机或网络设备以后就可以使用此MAC进行三层通信了。

引入VLAN概念后,数据帧只在相应的VLAN进行交换。

用通俗一点的话来讲,一个交换机被虚拟出了多个逻辑交换机,每一个VLAN内的端口都是一个逻辑上的交换机。

用专业一点的话来讲,一个交换机被划分了多个不同的广播域,每一个VLAN内的端口,在同一个广播域内。

引入VLAN后的交换原理与传统的交换原理相比,并没有本质上的改变,同样遵循‘源MAC 学习,目的MAC转发’的基本原则。

唯一不同的是,学习和转发都只在同一个VLAN中进行,数据帧不能跨VLAN交换或转发。

如果收到的数据帧携带了VLAN信息(通常称为'TAGED数据帧',前面已经介绍了带VLAN TAG的以太帧格式),该VLAN信息中的VLAN TAG就是交换该帧的VLAN。

如果收到的数据帧没有携带VLAN信息(通常称为‘UNTAGED’数据帧),收到该帧的端口的PVID就是交换该帧的VLAN。

根据上面的原则,也定义了PVID的概念。

当端口收到一个UNTAGED数据帧时,无法确定在哪个VLAN中进行交换,PVID定义了在这种情形下交换该帧的VLAN。

从某种意义上讲,可以把PVID理解为端口的default VLAN。

在支持VLAN的交换机中,每个端口都有一个PVID值,该值有一个缺省值,当然你也可以更改它。

交换机收发数据帧的处理总结分几种情况讨论交换机的接收和发送处理:接收端口和发送端口在VLAN中属性;收到的数据帧是TAG的还是UNTAG的。

1). 端口接收到数据帧a). 如果是TAG的数据帧,检查该接收端口是否在该VLAN(数据帧中所携带的VLAN TAG)中- 接收端口在该VLAN中,则在该VLAN中根据交换原理(即,'源MAC学习,目的MAC转发'的原理)交换该数据包- 接收端口不在该VLAN中,丢弃该数据帧b). 如果是UNTAG的数据帧,检查该接收端口是否在某个VLAN中的属性是UNTAG- 接收端口在某个VLAN中的属性是UNTAG的,则在该VLAN中根据交换原理交换该数据包- 接收端口在任何VLAN中的属性都不是UNTAG的,丢弃该数据包注:根据这个原理可知,一个端口最多在一个VLAN中的属性是UNTAG的,否则,收到一个UNTAG的数据帧之后,就无法确定在哪个VLAN中进行交换。