华为S2300 DHCP snooping 配置

华为交换机DHCPSNOOPING功能使用案例解析

手动添加一个user-bind表项测试

[Quidway]user-bind static ip-address 192.168.0.250 mac-address c454-4400-3f71

可以ping通网关

得出结论:

如果一个网段中有部分预留的IP地址要使用的话,必须手动添加user-bind表项才行,如果是DHCP获取的IP地址可以自动的生产user-bind表项,不用添加,总之dhcp snooping + user-bind是一个非常好的功能,再也不用担心下面接入交换机上乱接小路由器的lan口而担心了!哈哈!

dhcp snooping trusted

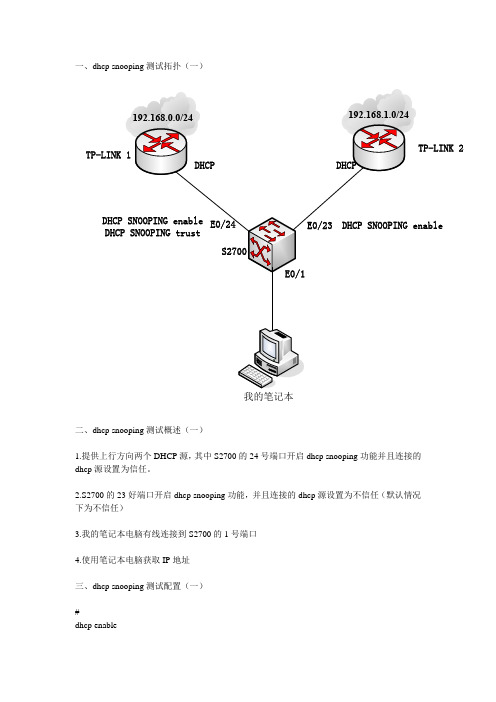

4、dhcp snooping测试情况(一)

电脑获取到了来自dhcp信任端口24号口的dhcp报文,IP地址获取到192.168.0.0/24网段

发现来不信任端口23号端口上的dhcp报文被丢弃

[Quidway-Ethernet0/0/24]display dhcp snooping interface Ethernet 0/0/23

4.使用笔记本电脑获取IP地址

3、dhcp snooping测试配置(一)

#

dhcp enable

dhcp snooping enable

#

interface Ethernet0/0/23

dhcp snooping enable

#

interface Ethernet0/0/24

dhcp snooping enable

修改我笔记本电脑上的IP地址测试(修改为dhcp范围之外的192.168.0.250)

交换机上1号端口发现了在user-bind表现外的报文,直接丢弃了

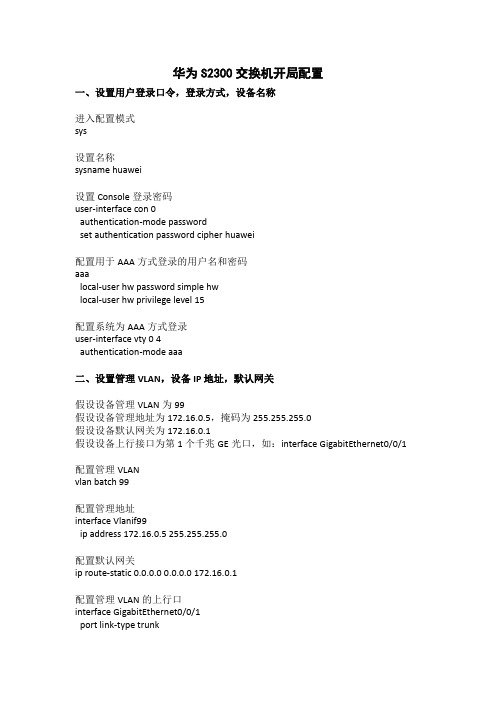

华为S2300交换机开局配置

华为S2300交换机开局配置一、设置用户登录口令,登录方式,设备名称进入配置模式sys设置名称sysname huawei设置Console登录密码user-interface con 0authentication-mode passwordset authentication password cipher huawei配置用于AAA方式登录的用户名和密码aaalocal-user hw password simple hwlocal-user hw privilege level 15配置系统为AAA方式登录user-interface vty 0 4authentication-mode aaa二、设置管理VLAN,设备IP地址,默认网关假设设备管理VLAN为99假设设备管理地址为172.16.0.5,掩码为255.255.255.0假设设备默认网关为172.16.0.1假设设备上行接口为第1个千兆GE光口,如:interface GigabitEthernet0/0/1配置管理VLANvlan batch 99配置管理地址interface Vlanif99ip address 172.16.0.5 255.255.255.0配置默认网关ip route-static 0.0.0.0 0.0.0.0 172.16.0.1配置管理VLAN的上行口interface GigabitEthernet0/0/1port link-type trunkport trunk allow-pass vlan 99三、业务开通,配置业务VLAN的上行接口和下行接口配置业务VLAN,假设分配的业务VLAN为VLAN 2501 to 2524 vlan batch 2501 to 2524配置业务VLAN的上行口interface GigabitEthernet0/0/1port link-type trunkport trunk allow-pass vlan 2501 to 2524配置业务VLAN的下行口,若直接接用户,则为ACCESS模式配置业务VLAN 2501 to 2524到端口1-4interface Ethernet0/0/1port link-type accessport default vlan 2501#interface Ethernet0/0/2port link-type accessport default vlan 2502#interface Ethernet0/0/3port link-type accessport default vlan 2503#interface Ethernet0/0/4port link-type accessport default vlan 2504四、保存配置并验证业务是否正确配置退出配置模式quit保存配置save以下为可选操作:重启设备,可以验证设备断电后是否丢失数据重启之前请确认数据是否已正确配置和保存reboot。

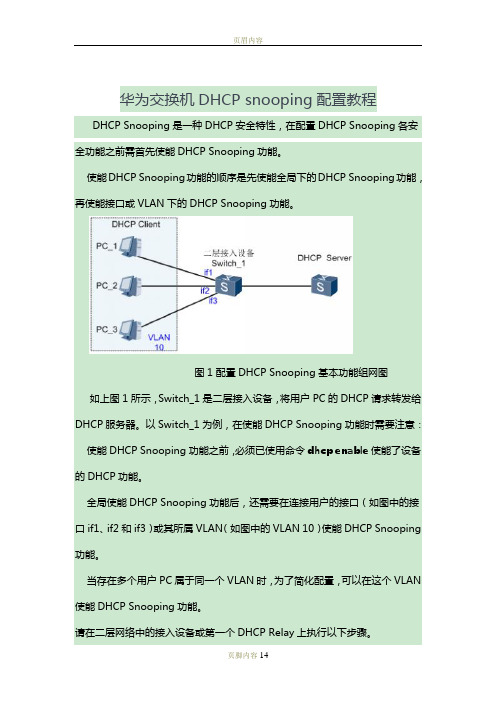

华为交换机DHCPsnooping配置教程

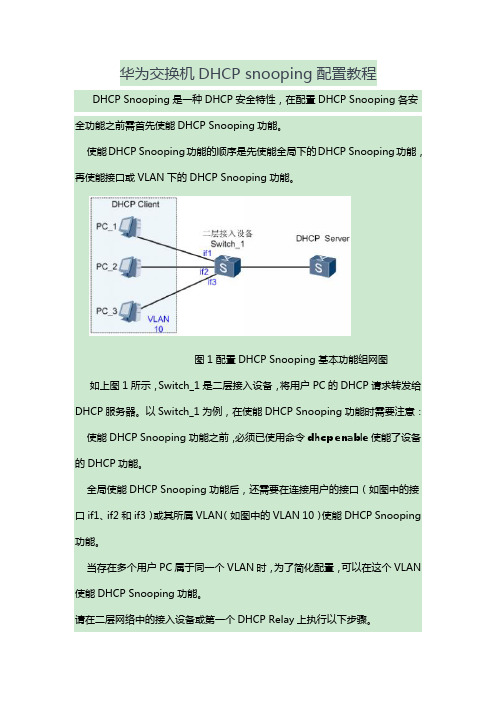

华为交换机DHCP snooping配置教程DHCP Snooping是一种DHCP平安特性,在配置DHCP Snooping各平安功能之前需首先使能DHCP Snooping功能。

使能DHCP Snooping功能的顺序是先使能全局下的DHCP Snooping功能,再使能接口或VLAN下的DHCP Snooping功能。

图1配置DHCP Snooping根本功能组网图如上图1所示,Switch_1是二层接入设备,将用户PC的DHCP请求转发给DHCP 效劳器。

以Switch_1为例,在使能DHCP Snooping功能时需要注意:使能DHCP Snooping功能之前,必须已使用命令dhcp enable使能了设备的DHCP功能。

全局使能DHCP Snooping功能后,还需要在连接用户的接口〔如图中的接口if1、if2和if3〕或其所属VLAN〔如图中的VLAN 10〕使能DHCP Snooping功能。

当存在多个用户PC属于同一个VLAN时,为了简化配置,可以在这个VLAN 使能DHCP Snooping功能。

请在二层网络中的接入设备或第一个DHCP Relay上执行以下步骤。

1、使能DHCP Snooping功能[Huawei]dhcp snooping enable ?ipv4DHCPv4 Snoopingipv6DHCPv6 Snoopingvlan Virtual LAN<cr>或[Huawei]dhcp snooping over-vpls enable#使能设备在VPLS网络中的DHCP Snooping功能或[Huawei-vlan2]dhcp snooping enable[Huawei-GigabitEthernet0/0/3]dhcp snooping enable2、配置接口信任状态[Huawei-GigabitEthernet0/0/2]dhcp snooping trusted或[Huawei-vlan3]dhcp snooping trusted interface GigabitEthernet 0/0/63、去使能DHCP Snooping用户位置迁移功能在移动应用场景中,假设某一用户由接口A上线后,切换到接口B重新上线,用户将发送DHCP Discover报文申请IP地址。

华为S2300交换机配置图解Word-文档

华为S2300交换机配置图解Word-⽂档输⼊SYS进⼊系统进⾏设置给系统娶个名字必须是英⽂呀如sysnamejiaohuanji进⼊下⼀步,设置VLAN。

我这边有两个VLAN,⼀个内⽹⼀个外⽹,命名为vlan22和vlan18vlan名必须和上端的基站vlan 名⼀致,,你们那边⽤的vlan名跟我们不同吧!!vlan batch 18 22{意思是VLAN22和VLAN18}如下图然后对VLAN22VLAN18进⾏描述vlan 18 description cmnet【vlan18描述到中国移动互联⽹】vlan 22 description boss 【vlan22描述到内⽹,办公⽹】如下图输⼊qui退出vlan22,18的设置后,下⼀步设置管理ip远程管理也能⽤上interface Vlanif22ip address 10.186.69.194 255.255.255.128 意思为{管理ip为10.186.69.194 255.。

}如下图下⼀步我们设置交换机的端⼝,,我这边是⼋⼝交换机interface Ethernet0/0/1 【以太⽹接⼝1】port link-type trunk 【属于窗⼝模式,就是总线⼝,】port trunk allow-pass vlan 18 21 to 22 【默认允许vlan18,21vlan22通过,vlan21也是个外⽹,】。

如下图第⼆个端⼝我们把它设置为内⽹vlan22吧;;interface Ethernet0/0/2 接⼝2description to boss [描述连到内⽹]port link-type a 【属于独⽴⽹⼝,只允许⼀个VLAN 内⽹通过】port default vlan 22 [默认的是vlan22]如下图。

第三个端⼝我们把它设置为外⽹vlan18interface Ethernet0/0/3 接⼝3description to cmnet【描述到外⽹】port link-type access 【属于独⽴⽹⼝】port default vlan 18【默认vlan18通过】。

华为交换机s2300设置

这几个没用过,记下来吧清除配置的命令:<switch>reset save 清除配置文件<switch>reboot 重启或者直接断电给vlan设置ip:此ip在一般情况下就是此vlan机器的网关1. 进入vlan1视图[SwitchA]interface vlan 12. 配置接口ip,并启用接口[SwitchA-vlanif1]ip add 192.168.1.2 255.255.255.0[SwitchA-vlanif1]undo shutdown交换机远程TELNET登录命令1. 进入用户界面视图[SwitchA]user-interface vty 0 42. 指定用户权限级别[SwitchA-ui-vty0-4]user privilege level * 从VTY用户界面登录后可已访问的级别3. 设置密码[SwitchA-ui-vty0-4]set authentication password simple *** 设置明文密码[SwitchA-ui-vty0-4]set authentication password cipher *** 设置密文密码华为交换机常用命令2008-10-07 15:45dis vlan 显示vlanname text 指定当前vlan的名称undo name 取消[h3c] vlan 2[h3c-vlan2]name test vlandis users 显示用户dis startup 显示启动配置文件的信息dis user-interface 显示用户界面的相关信息dis web users 显示web用户的相关信息。

header login 配置登陆验证是显示信息header shellundo headerlock 锁住当前用户界面acl 访问控制列表acl number inbound/outbound[h3c]user-interface vty 0 4[h3c-vty0-4] acl 2000 inboundshutdown:关闭vlan接口undo shutdown 打开vlan接口关闭vlan1 接口[h3c] interface vlan-interface 1[h3c-vlan-interface] shutdownvlan vlan-id 定义vlanundo valn vlan-iddisplay ip routing-tabledisplay ip routing-table protocol staticdisplay ip routing-table statisticsdisplay ip routing-table verbose 查看路由表的全部详细信息interface vlan-interface vlan-id 进入valnmanagement-vlan vlan-id 定义管理vlan号reset ip routing-table statistics protocol all 清除所有路由协议的路由信息.display garp statistics interface GigabitEthernet 1/0/1 显示以太网端口上的garp统计信息display voice vlan status 查看语音vlan状态[h3c-GigabitEthernet1/0/1] broadcast-suppression 20 允许接受的最大广播流量为该端口传输能力的20%.超出部分丢弃.[h3c-GigabitEthernet1/0/1] broadcast-suppression pps 1000 每秒允许接受的最大广播数据包为1000传输能力的20%.超出部分丢弃.display interface GigabitEthernet1/0/1 查看端口信息display brief interface GigabitEthernet1/0/1 查看端口简要配置信息display loopback-detection 用来测试环路测试是否开启display transceiver-information interface GigabitEthernet1/0/50 显示光口相关信息duplex auto/full/half[h3c]interface GigabitEthernet1/0/1[h3c-GigabitEthernet1/0/1]duplux auto 设置端口双工属性为自协商port link-type access/hybrid/trunk 默认为accessport trunk permit vlan all 将trunk扣加入所有vlan中reset counters interface GigabitEthernet1/0/1 清楚端口的统计信息speed auto 10/100/1000display port-security 查看端口安全配置信息am user-bind mac-addr 00e0-fc00-5101 ip-addr 10.153.1.2 interface GigabitEthernet1/0/1 端口ip绑定display arp 显示arpdisplay am user-bind 显示端口绑定的配置信息display mac-address 显示交换机学习到的mac地址display stp 显示生成树状态与统计信息[h3c-GigabitEthernet1/0/1]stp instance 0 cost 200 设置生成树实例0上路径开销为200stp cost 设置当前端口在指定生成树实例上路径开销。

华为交换机DHCP snooping配置教程

华为交换机DHCP snooping配置教程DHCP Snooping是一种DHCP安全特性,在配置DHCP Snooping各安全功能之前需首先使能DHCP Snooping功能。

使能DHCP Snooping功能的顺序是先使能全局下的DHCP Snooping功能,再使能接口或VLAN下的DHCP Snooping功能。

图1 配置DHCP Snooping基本功能组网图如上图1所示,Switch_1是二层接入设备,将用户PC的DHCP请求转发给DHCP服务器。

以Switch_1为例,在使能DHCP Snooping功能时需要注意:使能DHCP Snooping功能之前,必须已使用命令dhcp enable使能了设备的DHCP功能。

全局使能DHCP Snooping功能后,还需要在连接用户的接口(如图中的接口if1、if2和if3)或其所属VLAN(如图中的VLAN 10)使能DHCP Snooping 功能。

当存在多个用户PC属于同一个VLAN时,为了简化配置,可以在这个VLAN 使能DHCP Snooping功能。

请在二层网络中的接入设备或第一个DHCP Relay上执行以下步骤。

1、使能DHCP Snooping功能[Huawei]dhcp snooping enable ?ipv4 DHCPv4 Snoopingipv6 DHCPv6 Snoopingvlan Virtual LAN<cr>或[Huawei]dhcp snooping over-vpls enable # 使能设备在VPLS网络中的DHCP Snooping功能或[Huawei-vlan2]dhcp snooping enable[Huawei-GigabitEthernet0/0/3]dhcp snooping enable2、配置接口信任状态[Huawei-GigabitEthernet0/0/2]dhcp snooping trusted或[Huawei-vlan3]dhcp snooping trusted interface GigabitEthernet 0/0/63、去使能DHCP Snooping用户位置迁移功能在移动应用场景中,若某一用户由接口A上线后,切换到接口B重新上线,用户将发送DHCP Discover报文申请IP地址。

华为DHCP-Snooping配置实例

DHCP Snooping配置介绍DHCP Snooping的原理和配置方法,并给出配置举例。

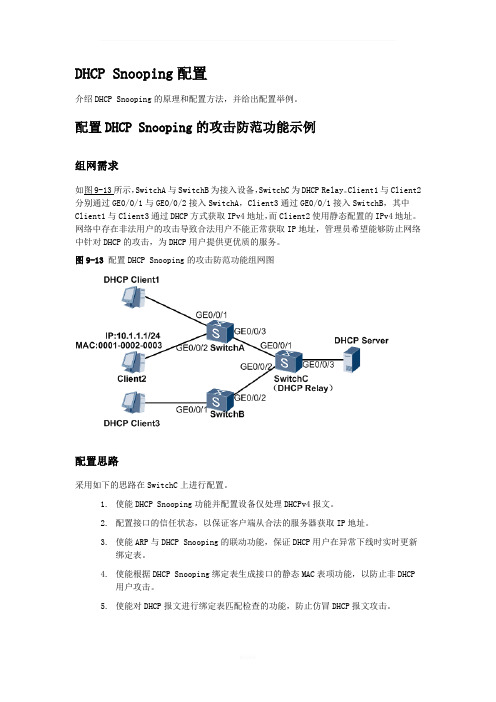

配置DHCP Snooping的攻击防范功能示例组网需求如图9-13所示,SwitchA与SwitchB为接入设备,SwitchC为DHCP Relay。

Client1与Client2分别通过GE0/0/1与GE0/0/2接入SwitchA,Client3通过GE0/0/1接入SwitchB,其中Client1与Client3通过DHCP方式获取IPv4地址,而Client2使用静态配置的IPv4地址。

网络中存在非法用户的攻击导致合法用户不能正常获取IP地址,管理员希望能够防止网络中针对DHCP的攻击,为DHCP用户提供更优质的服务。

图9-13配置DHCP Snooping的攻击防范功能组网图配置思路采用如下的思路在SwitchC上进行配置。

1.使能DHCP Snooping功能并配置设备仅处理DHCPv4报文。

2.配置接口的信任状态,以保证客户端从合法的服务器获取IP地址。

3.使能ARP与DHCP Snooping的联动功能,保证DHCP用户在异常下线时实时更新绑定表。

4.使能根据DHCP Snooping绑定表生成接口的静态MAC表项功能,以防止非DHCP用户攻击。

5.使能对DHCP报文进行绑定表匹配检查的功能,防止仿冒DHCP报文攻击。

6.配置DHCP报文上送DHCP报文处理单元的最大允许速率,防止DHCP报文泛洪攻击。

7.配置允许接入的最大用户数以及使能检测DHCP Request报文帧头MAC与DHCP数据区中CHADDR字段是否一致功能,防止DHCP Server服务拒绝攻击。

操作步骤1.使能DHCP Snooping功能。

# 使能全局DHCP Snooping功能并配置设备仅处理DHCPv4报文。

<HUAWEI> system-view[HUAWEI] sysname SwitchC[SwitchC] dhcp enable[SwitchC] dhcp snooping enable ipv4# 使能用户侧接口的DHCP Snooping功能。

Ruijie RG-S2300 系列交换机 说明书

发行说明RG-S2300系列交换机RGOS 10.2(5), Release (67430) 正式版本版权声明福建星网锐捷网络有限公司©2009版权所有,保留一切权利。

没有经过本公司书面许可,任何单位和个人不得擅自摘抄、复制本书内容的部分或者全部,并且不得以任何形式传播。

、、、、、、、都是福建星网锐捷网络有限公司的注册商标,不得仿冒。

前言本文记录了RG-S2300系列交换机RGOS 10.2(5), Release(67430)版本的信息,内容包括:关于本文的任何疑问,请咨询锐捷网络技术支持热线:4008-111-000 。

目录1基本信息 (5)2硬件特性 (5)2.1支持的硬件 (5)2.2硬件限制 (6)3软件特性 (6)3.1解决问题 (6)3.2新增功能 (8)3.3功能变更 (8)3.4软件限制 (8)4配套手册 (10)5升级说明 (11)5.1升级文件清单 (11)5.2升级注意事项 (11)1 基本信息2 硬件特性2.1 支持的硬件2.2 硬件限制无3 软件特性3.1 解决问题该版本解决了以下问题:3.2 新增功能在基线版本的基础上新增以下功能:3.3 功能变更无。

3.4 软件限制本版本中已知的问题以及对应的规避措施其他限制这里主要说明下第2代su下发功能的限制:S23的su分发功能打开后,能够同时解决品控1992与品控2419的哈希冲突问题;这是由于将认证用户从MAC地址表切换为FP表来实现而达到的目的。

但将MAC地址表切换为FP表实现,由于FP表是许多安全功能共用的资源,所以安全功能的使用情况对容量指标会有较大影响。

并且会引入许多的限制。

在部署SU分发功能的时候,请特别注意。

4 配套手册该版本适用的产品用户手册如下:以上产品用户手册可从锐捷网络技术支持网站下载:/。

RG-S2300系列交换机RGOS 10.2(5),Release(67430)正式版本发行说明.doc 5 升级说明5.1 升级文件清单5.2 升级注意事项在对该版本进行升级的过程中,请注意以下事项:在升级或者自动升级过程中,会有不允许重启的提示,一旦出现类似提示,请务必不要断电或者复位系统,也不要随便插拔其他模块。

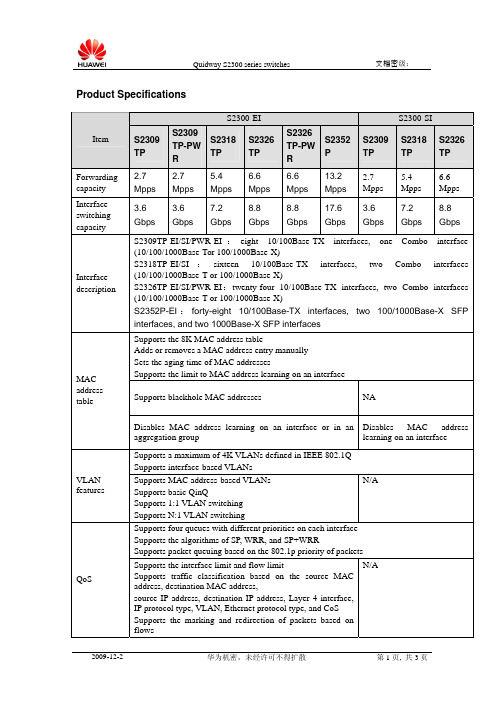

华为Quidway S2300系列交换机产品规格说明书

Product SpecificationsS2300-EI S2300-SIItem S2309TP S2309TP-PWRS2318TPS2326TPS2326TP-PWRS2352PS2309TPS2318TPS2326TPForwarding capacity 2.7Mpps2.7Mpps5.4Mpps6.6Mpps6.6Mpps13.2Mpps2.7Mpps5.4Mpps6.6MppsInterface switching capacity 3.6Gbps3.6Gbps7.2Gbps8.8Gbps8.8Gbps17.6Gbps3.6Gbps7.2Gbps8.8GbpsInterface description S2309TP-EI/SI/PWR-EI:eight 10/100Base-TX interfaces, one Combo interface (10/100/1000Base-Tor 100/1000Base-X)S2318TP-EI/SI:sixteen 10/100Base-TX interfaces, two Combo interfaces (10/100/1000Base-T or 100/1000Base-X)S2326TP-EI/SI/PWR-EI:twenty-four 10/100Base-TX interfaces, two Combo interfaces (10/100/1000Base-T or 100/1000Base-X)S2352P-EI:forty-eight 10/100Base-TX interfaces, two 100/1000Base-X SFP interfaces, and two 1000Base-X SFP interfacesSupports the 8K MAC address tableAdds or removes a MAC address entry manuallySets the aging time of MAC addressesSupports the limit to MAC address learning on an interfaceSupports blackhole MAC addresses NAMAC address tableDisables MAC address learning on an interface or in an aggregation group Disables MAC address learning on an interfaceSupports a maximum of 4K VLANs defined in IEEE 802.1Q Supports interface-based VLANsVLAN features Supports MAC address-based VLANsSupports basic QinQSupports 1:1 VLAN switchingSupports N:1 VLAN switchingN/ASupports four queues with different priorities on each interface Supports the algorithms of SP, WRR, and SP+WRRSupports packet queuing based on the 802.1p priority of packetsQoS Supports the interface limit and flow limitSupports traffic classification based on the source MAC address, destination MAC address,source IP address, destination IP address, Layer 4 interface,IP protocol type, VLAN, Ethernet protocol type, and CoS Supports the marking and redirection of packets based on flowsN/AS2300-EI S2300-SIItem S2309TP S2309TP-PWRS2318TPS2326TPS2326TP-PWRS2352PS2309TPS2318TPS2326TPMulticast Supports IGMPv1/v2/v3 snoopingSupports multicast load balancing on trunk interfacesLimits the rate of multicast packets and collects traffic statistics on interfaces Supports IPv6 hostsConfigures static routesIPv6 featuresSupports IPv6 ACLsSupports MLD snoopingNA Supports 1:1 mirroring or N:1 interface mirroringInterfacemirroring Supports flow mirroring N/A Supports IEEE 802.1x and limits the maximum number ofusers on each portSupports dynamic ARP inspectionSupports IP source guardN/ANetwork security Supports AAA authentication such as RADIUS authentication and HWTACACS+ authenticationSupports the binding of the IP address, MAC address, and interfaceSupports the interface limitSupports interface isolation and securitySupports packet filteringSupports MAC address filteringSupports suppression of multicast, broadcast, and unknown unicast packetsLimits the number of learnt MAC addressesSupports CPU protectionLightning protection All service interfaces support 6 KV lightning protection or even 15 KV lightning protection if additional lightning arresters are installedManagement Supports the automatic configuration Configures command lines Supports the configuration of Telnet Supports SNMPv1/v2/v3 Supports RMONSupports HGMPv2Supports SSHv2Support WEB NMSEnvironmentalrequirementsTemperature: 0°C to 50°C Relative humidity: 10% to 90% (non-condensing)Power supply AC:Rated voltage: 100 V to 240 V AC; 50/60 Hz Maximum voltage: 90 V to 264 V AC; 50/60 HzS2300-EIS2300-SI ItemS2309TPS2309TP-PW RS2318TPS2326TPS2326TP-PW RS2352PS2309TPS2318TPS2326TPDC:Rated voltage: –48 V to –60 V DC Maximum voltage: –36 V to –72 V DCN/ADimensions (width x depth x height))S2309TP-EI/SI :250×180×43.6 S2309TP-PWR-EI :320x220x43.6S2318TP-EI/SI,S2326TP-EI/SI :442×220×43.6 S2326TP-PWR-EI :442×420 ×43.6 S2352P-EI :442×220×43.6Weight<1.4kg <2.5kg <2.4kg <2.4kg <4kg (exclusi ve of thepower supply module )<3kg <1.4kg <2.4kg <2.4kgPowerconsumption>7.5W 154W Output PoE power supply: 124W >8.2W >8.6W 160W Output PoEpower supply:124W>20W >7.5W >9W >7.8W。

华为S2300配置手册(配置实例)

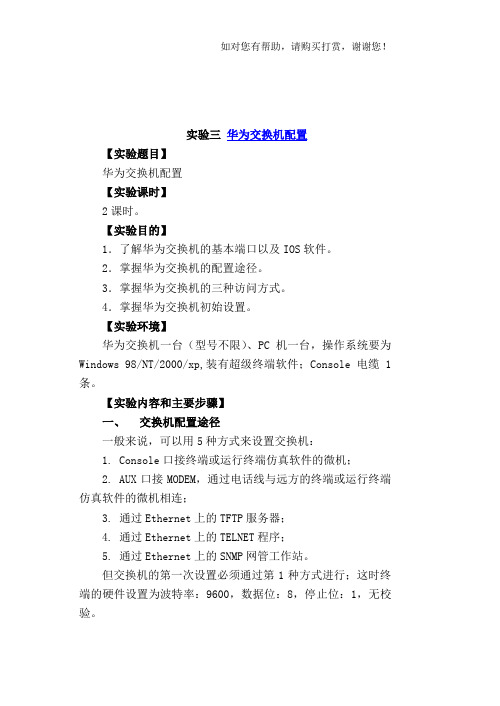

实验三华为交换机配置【实验题目】华为交换机配置【实验课时】2课时。

【实验目的】1.了解华为交换机的基本端口以及IOS软件。

2.掌握华为交换机的配置途径。

3.掌握华为交换机的三种访问方式。

4.掌握华为交换机初始设置。

【实验环境】华为交换机一台(型号不限)、PC机一台,操作系统要为Windows 98/NT/2000/xp,装有超级终端软件;Console 电缆1条。

【实验内容和主要步骤】一、交换机配置途径一般来说,可以用5种方式来设置交换机:1.Console口接终端或运行终端仿真软件的微机;2.AUX口接MODEM,通过电话线与远方的终端或运行终端仿真软件的微机相连;3.通过Ethernet上的TFTP服务器;4.通过Ethernet上的TELNET程序;5.通过Ethernet上的SNMP网管工作站。

但交换机的第一次设置必须通过第1种方式进行;这时终端的硬件设置为波特率:9600,数据位:8,停止位:1,无校验。

二、交换机的几种基本访问模式:一台新交换机开机时自动进入的状态,这时可通过对话方式对交换机进行设置。

利用设置对话过程可以避免手工输入命令的烦琐,但它还不能完全代替手工设置,一些特殊的设置还必须通过手工输入的方式完成。

进入设置对话过程后,交换机首先会显示一些提示信息,华为交换机基本配置过程一:交换机基本配置:1.进入2403交换机,进入用户模式。

2.在命令提示符“>”下,键入“system-view”并回车。

3.键入“display courrent-config”,察看当前配置情况,注意这是缺省值。

(有可能是display courrent-config,因为版本不一)。

4.键入“display version”参看交换机上IOS版本。

5.设置2403交换机名称,使用“sysname”命令(也有可能是hostname命令)。

如:Hostname 2403A(此交换机名为2403A)。

HuaWei S2300 配置命令

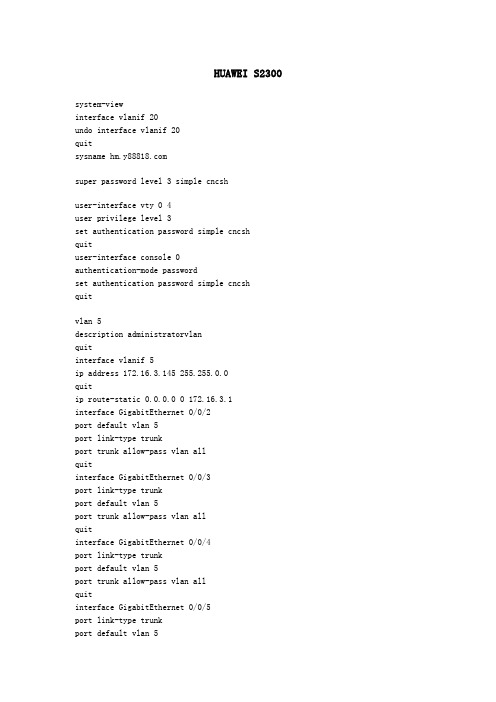

HUAWEI S2300system-viewinterface vlanif20undo interface vlanif20quitsuper password level 3 simple cncshuser-interface vty 0 4user privilege level 3set authentication password simple cncshquituser-interface console 0authentication-mode passwordset authentication password simple cncshquitvlan5description administratorvlanquitinterface vlanif5ip address 172.16.3.145 255.255.0.0quitip route-static 0.0.0.0 0 172.16.3.1interface GigabitEthernet 0/0/2port default vlan5port link-type trunkport trunk allow-pass vlan allquitinterface GigabitEthernet 0/0/3port link-type trunkport default vlan5port trunk allow-pass vlan allquitinterface GigabitEthernet 0/0/4port link-type trunkport default vlan5port trunk allow-pass vlan allquitinterface GigabitEthernet 0/0/5port link-type trunkport default vlan5port trunk allow-pass vlan allquit配置网口interface Ethernet 0/0/35port default vlan5port link-type trunkport trunk allow-pass vlan allquit参考配置例如:ethernet 0/0/9 用户接入端口vlan 802ethernet 0/0/48上行口管理vlan :3管理IP: 172.16.4.11/16 网关:172.16.4.1/16只有纯数据业务配置和S2403h基本相同:<quidway>clock clock datetime08:50:12 2013-6-24systemsysname []vlan3description nmsvlan 802description xxxinterface vlan3description nmsip add 172.16.4.11 255.255.0.0interface ethernet 0/0/9description xxxport default vlan 803interface ethernet 0/0/48description xxxport link-type trunkport trunk allow-pass 3 802配置静态路由[quidway]ip route0.0.0.0 0.0.0.0 x..x..x..x,一般来说,只需配置1条指向网关的默认路由就可以了。

华为交换机s2300设置

这几个没用过,记下来吧清除配置的命令:<switch>reset save 清除配置文件<switch>reboot 重启或者直接断电给vlan设置ip:此ip在一般情况下就是此vlan机器的网关1. 进入vlan1视图[SwitchA]interface vlan 12. 配置接口ip,并启用接口[SwitchA-vlanif1]ip add 192.168.1.2 255.255.255.0[SwitchA-vlanif1]undo shutdown交换机远程TELNET登录命令1. 进入用户界面视图[SwitchA]user-interface vty 0 42. 指定用户权限级别[SwitchA-ui-vty0-4]user privilege level * 从VTY用户界面登录后可已访问的级别3. 设置密码[SwitchA-ui-vty0-4]set authentication password simple *** 设置明文密码[SwitchA-ui-vty0-4]set authentication password cipher *** 设置密文密码华为交换机常用命令2008-10-07 15:45dis vlan 显示vlanname text 指定当前vlan的名称undo name 取消[h3c] vlan 2[h3c-vlan2]name test vlandis users 显示用户dis startup 显示启动配置文件的信息dis user-interface 显示用户界面的相关信息dis web users 显示web用户的相关信息。

header login 配置登陆验证是显示信息header shellundo headerlock 锁住当前用户界面acl 访问控制列表acl number inbound/outbound[h3c]user-interface vty 0 4[h3c-vty0-4] acl 2000 inboundshutdown:关闭vlan接口undo shutdown 打开vlan接口关闭vlan1 接口[h3c] interface vlan-interface 1[h3c-vlan-interface] shutdownvlan vlan-id 定义vlanundo valn vlan-iddisplay ip routing-tabledisplay ip routing-table protocol staticdisplay ip routing-table statisticsdisplay ip routing-table verbose 查看路由表的全部详细信息interface vlan-interface vlan-id 进入valnmanagement-vlan vlan-id 定义管理vlan号reset ip routing-table statistics protocol all 清除所有路由协议的路由信息.display garp statistics interface GigabitEthernet 1/0/1 显示以太网端口上的garp统计信息display voice vlan status 查看语音vlan状态[h3c-GigabitEthernet1/0/1] broadcast-suppression 20 允许接受的最大广播流量为该端口传输能力的20%.超出部分丢弃.[h3c-GigabitEthernet1/0/1] broadcast-suppression pps 1000 每秒允许接受的最大广播数据包为1000传输能力的20%.超出部分丢弃.display interface GigabitEthernet1/0/1 查看端口信息display brief interface GigabitEthernet1/0/1 查看端口简要配置信息display loopback-detection 用来测试环路测试是否开启display transceiver-information interface GigabitEthernet1/0/50 显示光口相关信息duplex auto/full/half[h3c]interface GigabitEthernet1/0/1[h3c-GigabitEthernet1/0/1]duplux auto 设置端口双工属性为自协商port link-type access/hybrid/trunk 默认为accessport trunk permit vlan all 将trunk扣加入所有vlan中reset counters interface GigabitEthernet1/0/1 清楚端口的统计信息speed auto 10/100/1000display port-security 查看端口安全配置信息am user-bind mac-addr 00e0-fc00-5101 ip-addr 10.153.1.2 interface GigabitEthernet1/0/1 端口ip绑定display arp 显示arpdisplay am user-bind 显示端口绑定的配置信息display mac-address 显示交换机学习到的mac地址display stp 显示生成树状态与统计信息[h3c-GigabitEthernet1/0/1]stp instance 0 cost 200 设置生成树实例0上路径开销为200stp cost 设置当前端口在指定生成树实例上路径开销。

交换机DHCP-snooping该如何配置

交换机DHCP-snooping该如何配置交换机DHCP-snooping该如何配置DHCP监听被开启后,交换机限制用户端口(非信任端口)只能够发送DHCP请求,丢弃来自用户端口的所有其它DHCP报文。

下面是YJBYS店铺整理的交换机DHCP-snooping的配置方法,希望对你有帮助!案例需求1.PC可以从指定DHCP Server获取到IP地址;2.防止其他非法的DHCP Server影响网络中的主机。

参考如下如完成配置:DHCP Snooping配置步骤1.进入系统视图system-view2.全局使能dhcp-snooping功能[H3C]dhcp-snooping3.进入端口E1/0/2[H3C] interface Ethernet 1/0/23.将端口E1/0/2配置为trust端口,[H3C-Ethernet1/0/2]dhcp-snooping trustDHCP Snooping配置关键点1.当交换机开启了DHCP-Snooping后,会对DHCP报文进行侦听,并可以从接收到的`DHCP Request或DHCP Ack报文中提取并记录IP地址和MAC地址信息。

另外,DHCP-Snooping允许将某个物理端口设置为信任端口或不信任端口。

信任端口可以正常接收并转发DHCP Offer报文,而不信任端口会将接收到的DHCP Offer报文丢弃。

这样,可以完成交换机对假冒DHCP Server的屏蔽作用,确保客户端从合法的DHCP Server获取IP地址;2.由于DHCP服务器提供给用户包含了服务器分配给用户的IP地址的报文―“dhcp offer”报文,由E1/0/2端口进入交换机并进行转发,因此需要将端口E1/0/2配置为“trust”端口。

如果交换机上行接口配置为Trunk端口,并且连接到DHCP中继设备,也需要将上行端口配置为“trust”端口。

【交换机DHCP-snooping该如何配置】。

华为交换机DHCPsnooping配置教程资料

华为交换机DHCP snooping配置教程DHCP Snooping是一种DHCP安全特性,在配置DHCP Snooping各安全功能之前需首先使能DHCP Snooping功能。

使能DHCP Snooping功能的顺序是先使能全局下的DHCP Snooping功能,再使能接口或VLAN下的DHCP Snooping功能。

图1 配置DHCP Snooping基本功能组网图如上图1所示,Switch_1是二层接入设备,将用户PC的DHCP请求转发给DHCP服务器。

以Switch_1为例,在使能DHCP Snooping功能时需要注意:使能DHCP Snooping功能之前,必须已使用命令dhcp enable使能了设备的DHCP功能。

全局使能DHCP Snooping功能后,还需要在连接用户的接口(如图中的接口if1、if2和if3)或其所属VLAN(如图中的VLAN 10)使能DHCP Snooping 功能。

当存在多个用户PC属于同一个VLAN时,为了简化配置,可以在这个VLAN 使能DHCP Snooping功能。

请在二层网络中的接入设备或第一个DHCP Relay上执行以下步骤。

1、使能DHCP Snooping功能[Huawei]dhcp snooping enable ?ipv4 DHCPv4 Snoopingipv6 DHCPv6 Snoopingvlan Virtual LAN<cr>或[Huawei]dhcp snooping over-vpls enable # 使能设备在VPLS网络中的DHCP Snooping功能或[Huawei-vlan2]dhcp snooping enable[Huawei-GigabitEthernet0/0/3]dhcp snooping enable2、配置接口信任状态[Huawei-GigabitEthernet0/0/2]dhcp snooping trusted或[Huawei-vlan3]dhcp snooping trusted interface GigabitEthernet 0/0/63、去使能DHCP Snooping用户位置迁移功能在移动应用场景中,若某一用户由接口A上线后,切换到接口B重新上线,用户将发送DHCP Discover报文申请IP地址。

华为 DHCP Snooping技术白皮书

DHCP Server 探测功能

在使能 DHCP Snooping 功能并配置了接口的信任状态之后,设备将能够保证客户端从 合法的服务器获取 IP 地址,这将能够有效的防止 DHCP Server 仿冒者攻击。但是此时 却不能够定位 DHCP Server 仿冒者的位置,使得网络中仍然存在着安全隐患。

systemviewquidwaydhcpsnoopingenablequidwaydhcpsnoopinguserofflineremovemacaddress丢弃giaddr字段非零的dhcprequest报文功能dhcprequest报文中的giaddrgatewayipaddress字段记录了dhcprequest报文经过的第一个dhcprelay的ip地址当客户端发出dhcp请求时如果服务器和客户端不在同一个网段那么第一个dhcprelay在将dhcp请求报文转发给dhcp服务器时会把自己的ip地址填入此字段dhcp服务器会根据此字段来判断出客户端所在的网段地址从而选择合适的地址池为客户端分配该网段的ip地址

RFC3046

1 DHCP Snooping

描述

DHCP Options and BOOTP Vendor Extensions

DHCP Relay Agent Information Option

备注 -

-

1.3 原理描述

1.3.1 DHCP Snooping 基本功能

DHCP Snooping 信任功能

丢弃 GIADDR 字段非零的 DHCP Request 报文功能

DHCP Request 报文中的 GIADDR(Gateway Ip Address)字段记录了 DHCP Request 报 文经过的第一个 DHCP Relay 的 IP 地址,当客户端发出 DHCP 请求时,如果服务器和 客户端不在同一个网段,那么第一个 DHCP Relay 在将 DHCP 请求报文转发给 DHCP 服务器时,会把自己的 IP 地址填入此字段,DHCP 服务器会根据此字段来判断出客户 端所在的网段地址,从而选择合适的地址池,为客户端分配该网段的 IP 地址。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

方法二:

<Quidway> system-view

[Quidway] dhcp enable

[Quidway] dhcp snooping enable-----使能全局DHCP Snooping功能。

[Quidway] interface gigabitethernet 0/0/2

[Quidway]vlan 10---------------用户所属的vlan

[Quidway-vlan10]dhcp snooping enable

[Quidway-vlan10]dhcp snooping trusted interface GigabitEthernet0/0/16-----------上行接server的端口配置为信任端口

[Quidway] port-group portgroup1

[Quidway-port-group-portgroup1] group-member Ethernet 0/0/1 to Ethernet 0/0/10

[Quidway-port-group-portgroup1]――――在这个视图下统一配置DHCP Snooping enable 即可

[Quidway-GigabitEthernet0/0/1]dhcp snooping enable

[Quidway-GigabitEthernet0/0/1] quit

端口组操作:

# 将以太网端口GigabitEthernet 0/0/1加入端口组portgroup1。

<Quidway> system-view

[Quidway-GigabitEthernet0/0/2] dhcp snooping enable---------所有接口下使能DHCP Snooping功能(闲麻烦可以把这些端口加入到一个端口组来操作,见下面)

[Quidway-GigabitEthernet0/0/2] quit

V100R002C02B181SPC001版本的比较老,下面的方式看一下vlan视图下是否有这个命令,我们上不了外网

配置DHCP Snooping功能

方法一:(able------使能全局DHCP Snooping功能

[Quidway]dhcp snooping enable

2.配置接口的Trusted/Untrusted模式

# 配置DHCP Server侧的接口为Trusted模式。

[Quidway] interface gigabitethernet 0/0/1---------DHCP Server侧的接口

[Quidway-GigabitEthernet0/0/1] dhcp snooping trusted