简易+常见 密码破译

密码破解经验分享案例(整理)

密码破解经验分享案例(整理)概述本文分享几个密码破解案例,介绍了不同类型密码的破解方法和经验。

案例一:社交媒体密码破解描述某用户忘记了自己的社交媒体账户密码,无法登录账户。

解决方法1. 输入常用密码:尝试用户通常使用的密码,如生日日期、姓名等。

2. 返回问题:使用找回密码功能,系统提供的安全问题可能能帮助用户找回密码。

3. 重设密码:通过注册邮箱或手机号重设密码。

案例二:电子邮件密码破解描述一名用户怀疑自己的电子邮件账户被盗,无法登录。

解决方法1. 重设密码:通过注册邮箱或手机号重设密码。

2. 验证身份:根据系统要求提供相关个人信息进行身份验证,以确保账户安全。

3. 联系邮箱提供商:寻求电子邮件提供商的客户支持,报告账户被盗情况,请求解决方案。

案例三:无线网络密码破解描述某人想要连接一个无线网络,但不知道密码。

解决方法1. 默认密码:尝试无线路由器的默认密码,通常可以在路由器上找到或生产厂家网站上查询到。

2. 参考路由器型号:根据路由器型号和品牌,查找常用密码列表,尝试常用密码。

3. 使用破解软件:使用一些公开可用的无线密码破解软件进行尝试。

案例四:系统登录密码破解描述某用户忘记了自己的操作系统登录密码,无法登录电脑。

解决方法1. 系统重置:使用操作系统安装盘或恢复分区重装系统,但会导致用户数据丢失。

2. 第三方工具:使用一些第三方软件,如密码重置软件,可以绕过操作系统密码。

3. 寻求专业帮助:联系电脑维修专业人士,寻求技术支持和解决方案。

结论密码破解是一个常见的问题,但需要谨慎操作,遵循法律和伦理准则。

以上案例提供了一些常用的解决方法和经验,希望对读者有所帮助。

密码破解的四种方法

密码破解的四种方法x一、暴力破解暴力破解(Brute Force Attack),也叫穷举破解,是一种对给定的密码进行尝试破解的方法,即尝试尽可能多的组合,直到找到密码为止。

它可以用来破解任何类型的密码,因为它尝试所有可能的组合,直到找到正确的组合为止。

尽管暴力破解可以破解任何类型的密码,但是它的缺点是耗费时间太多,因为每次尝试都要检查大量的可能性。

二、字典攻击字典攻击(Dictionary Attack)是一种破解密码的技术,它使用一系列常用单词作为密码尝试的字典。

破解者可以使用他们从其他地方获得的字典,也可以使用自己编写的字典,以尝试破解密码。

这种方法可以有效地破解那些使用简单单词作为密码的用户,因为它不断尝试字典上的每一个单词,直到找到正确的密码为止。

但是,它不能破解复杂的密码,因为这些密码不在字典上。

三、彩虹表攻击彩虹表攻击(Rainbow Table Attack)是一种常用的破解密码的方法,它使用一系列已经被破解的密码表来进行破解。

破解者可以使用这些已经被破解的密码表来尝试破解被保护的文件,如果文件的密码已经在表中,那么破解者就可以快速地破解密码。

但是,如果文件的密码不在表中,那么就无法使用该方法破解。

四、掩码攻击掩码攻击(Mask Attack)是一种破解密码的常用方法,它使用一系列猜测掩码来尝试破解密码。

掩码是一个特定的字符串,其中包含用户可能使用的字符和符号。

例如,“?L?L?L?L?L?L”是一个掩码,其中“?”代表任何字母,“L”代表任何数字。

掩码攻击会使用这些掩码来尝试破解密码,并逐个添加或减少字符,直到找到正确的密码为止。

数字密码解密方法

数字密码解密方法

数字密码解密方法是指将一串数字密码转换为可读的明文形式

的过程。

在现代社会中,数字密码被广泛应用于各种场景,例如手机解锁密码、银行卡密码、电子邮件密码等。

然而,如果忘记密码或者密码被盗,我们就需要使用数字密码解密方法来恢复密码。

下面列举几种常见的数字密码解密方法:

1. 暴力破解法:这是一种最基本的解密方法,也是最耗时的方法。

它的原理是通过尝试所有可能的组合,直到找到正确的密码。

这种方法需要耗费大量时间和精力,并且只适用于密码长度较短的情况。

2. 字典攻击法:这种方法是通过使用预先准备好的密码字典来

破解密码。

密码字典中包含了常用的密码组合,例如生日、姓名、网站名等。

如果密码是由这些常用组合构成的,那么字典攻击方法可能会很有效。

3. 弱口令检测法:这种方法是通过分析密码的组成结构来检测

密码的强度。

如果密码太简单,容易被猜到,那么就需要更改密码,并使用更加复杂的密码组合。

4. 加密算法解密法:这种方法是通过分析密码的加密算法来解

密密码。

如果我们知道密码加密所用的算法,就可以使用逆向算法将其解密。

总之,数字密码解密方法是一项非常重要的技能。

我们必须始终保持警惕,使用强密码,定期更改密码,以保护我们的个人信息和隐私。

同时,如果忘记密码或者密码被盗,我们也需要了解数字密码解

密方法,来尽快恢复密码,避免不必要的麻烦。

简述密码破译方法和防止密码破译的措施

简述密码破译方法和防止密码破译的措施密码破译是指通过各种手段和技术获取未经授权的密码信息。

以下是常见的密码破译方法和防止密码破译的措施。

一、密码破译方法:

1. 字典攻击:使用一个密码字典,将其中的各种可能性逐一尝试,直到找到正确的密码。

2. 暴力破解:通过尝试所有可能的组合来破解密码,从简单的数字或字母组合到复杂的多个字符组合。

3. 彩虹表攻击:使用预先计算好的彩虹表,将密码哈希值与彩虹表中的值进行比对,找到对应的原始密码。

4. 社会工程学攻击:通过搜集目标个人信息,如生日、家庭成员名字等,来猜测或重置密码。

二、防止密码破译的措施:

1. 使用强密码:密码应包括大小写字母、数字和特殊字符,长度要足够长(推荐至少12位),并避免使用常见的词语或短语。

2. 多因素身份验证:在登录过程中,结合使用多个验证要素,如密码、指纹、手机验证码等,提高账户的安全性。

3. 定期更改密码:定期更改密码是一种有效的防范措施,可以降低密码泄露后被攻击的风险。

4. 使用密码管理器:密码管理器可以帮助生成和存储强密码,并自动填充登录

信息,避免重复使用密码和遗忘密码的问题。

5. 加密存储密码:将密码进行加密存储,即使数据库被攻破,攻击者也无法直接获取到用户的明文密码。

6. 引入账户锁定机制:在登录失败次数超过一定次数后,暂时锁定账户,以防止暴力破解密码。

7. 教育用户安全意识:通过安全教育和培训,提高用户对密码安全的重视,避免使用弱密码和随意泄露个人信息。

综上所述,密码破译是一项常见的安全威胁,但通过采取一系列防范措施,可以有效地保护个人和组织的密码安全。

十招教你学会破解密码

十招教你学会破解密码下面谈到了一些在学习解密过程中经常遇到的问题,本人根据自己的经验简单给大家谈一谈。

这些问题对于初学者来说常常是很需要搞明白的,根据我自己的学习经历,如果你直接照着很多破解教程去学习的话,多半都会把自己搞得满头的雾水,因为有很多的概念要么自己不是很清楚,要么根本就不知道是怎么一回事,所以希望通过下面的讨论给大家一定的帮助:1. 断点:所谓断点就是程序被中断的地方,这个词对于解密者来说是再熟悉不过了。

那么什么又是中断呢?中断就是由于有特殊事件(中断事件)发生,计算机暂停当前的任务(即程序),转而去执行另外的任务(中断服务程序),然后再返回原先的任务继续执行。

打个比方:你正在上班,突然有同学打电话告诉你他从外地坐火车过来,要你去火车站接他。

然后你就向老板临时请假,赶往火车站去接同学,接着将他安顿好,随后你又返回公司继续上班,这就是一个中断过程。

我们解密的过程就是等到程序去获取我们输入的注册码并准备和正确的注册码相比较的时候将它中断下来,然后我们通过分析程序,找到正确的注册码。

所以我们需要为被解密的程序设置断点,在适当的时候切入程序内部,追踪到程序的注册码,从而达到crack的目的。

2. 领空:这是个非常重要的概念,但是也初学者是常常不明白的地方。

我们在各种各样的破解文章里都能看到领空这个词,如果你搞不清楚到底程序的领空在哪里,那么你就不可能进入破解的大门。

或许你也曾破解过某些软件,但那只是瞎猫碰到死老鼠而已(以前我就是这样的^_^,现在说起来都不好意思喔!)。

所谓程序的领空,说白了就是程序自己的地方,也就是我们要破解的程序自己程序码所处的位置。

也许你马上会问:我是在程序运行的时候设置的断点,为什么中断后不是在程序自己的空间呢?因为每个程序的编写都没有固定的模式,所以我们要在想要切入程序的时候中断程序,就必须不依赖具体的程序设置断点,也就是我们设置的断点应该是每个程序都会用到的东西。

十个破译密码方法

⼗个破译密码⽅法 个⼈⽹络密码安全是整个⽹络安全的⼀个重要环节,如果个⼈密码遭到⿊客破解,将引起⾮常严重的后果,例如⽹络银⾏的存款被转账盗⽤,⽹络游戏内的装备或者财产被盗,QQ币被盗⽤等等,增强⽹民的⽹络安全意识是⽹络普及进程的⼀个重要环节,因此,在⽹民采取安全措施保护⾃⼰的⽹络密码之前,有必要了解⼀下流⾏的⽹络密码的破解⽅法,⽅能对症下药,以下是我总结的⼗个主要的⽹络密码破解⽅法。

1、暴⼒穷举 密码破解技术中最基本的就是暴⼒破解,也叫密码穷举。

如果⿊客事先知道了账户号码,如邮件帐号、QQ⽤户帐号、⽹上银⾏账号等,⽽⽤户的密码⼜设置的⼗分简单,⽐如⽤简单的数字组合,⿊客使⽤暴⼒破解⼯具很快就可以破解出密码来。

因此⽤户要尽量将密码设置的复杂⼀些。

2、击键记录 如果⽤户密码较为复杂,那么就难以使⽤暴⼒穷举的⽅式破解,这时⿊客往往通过给⽤户安装⽊马病毒,设计“击键记录”程序,记录和监听⽤户的击键操作,然后通过各种⽅式将记录下来的⽤户击键内容传送给⿊客,这样,⿊客通过分析⽤户击键信息即可破解出⽤户的密码。

3、屏幕记录 为了防⽌击键记录⼯具,产⽣了使⽤⿏标和图⽚录⼊密码的⽅式,这时⿊客可以通过⽊马程序将⽤户屏幕截屏下来然后记录⿏标点击的位置,通过记录⿏标位置对⽐截屏的图⽚,从⽽破解这类⽅法的⽤户密码。

4、⽹络钓鱼 “⽹络钓鱼”攻击利⽤欺骗性的电⼦邮件和伪造的⽹站登陆站点来进⾏诈骗活动,受骗者往往会泄露⾃⼰的敏感信息(如⽤户名、⼝令、帐号、PIN码或信⽤卡详细信息),⽹络钓鱼主要通过发送电⼦邮件引诱⽤户登录假冒的⽹上银⾏、⽹上证券⽹站,骗取⽤户帐号密码实施盗窃。

5、Sniffer(嗅探器) 在局域⽹上,⿊客要想迅速获得⼤量的账号(包括⽤户名和密码),最为有效的⼿段是使⽤Sniffer程序。

Sniffer,中⽂翻译为嗅探器,是⼀种威胁性极⼤的被动攻击⼯具。

使⽤这种⼯具,可以监视⽹络的状态、数据流动情况以及⽹络上传输的信息。

12种密码破解方法

12种密码破解方法密码是我们日常生活中使用最频繁的保护个人信息的措施之一、然而,不安全的密码可以很容易地被破解,并导致我们的个人信息受到威胁。

下面将介绍12种常见的密码破解方法,以帮助您更好地保护个人信息。

1.字典攻击:这是一种基于“暴力破解”的方法。

攻击者使用预先生成的常用密码字典或常见词汇进行尝试,以找到与目标账户匹配的密码。

3.社交工程:攻击者可能通过观察社交媒体或与用户互动的方式获取个人信息,从而更容易猜测到密码。

4.剪贴板监视:一些恶意软件可以监视剪贴板,以获取用户在登录时复制并粘贴的密码信息。

5.暴力攻击:攻击者使用计算机程序迭代地尝试不同的密码组合,直到找到正确的密码。

强密码可以抵御暴力攻击。

6.钓鱼攻击:通过伪造合法的登录页面或发送伪装成合法网站的链接,攻击者诱使用户输入用户名和密码。

登录信息则被攻击者获取。

7.中间人攻击:攻击者可以通过在用户与网站之间插入代理服务器,来截获通信并获取密码信息。

8.暴力破解:攻击者使用强大的计算能力通过穷举法尝试尽可能多的密码组合,直到找到正确的密码。

9.常见资料攻击:一些网站要求用户提供出生日期、婚姻状况等常见问题作为密码重置选项。

攻击者可以通过获取这些信息来重置密码并入侵账户。

10.重叠攻击:攻击者可能尝试多个渠道同时实施攻击,以增加破解密码的成功率。

11.键盘记录器:通过在受害者计算机上安装键盘记录器,攻击者可以记录用户的键盘输入,包括密码。

12.CSRF攻击:通过伪造合法网站的请求,攻击者让用户在不知情的情况下执行一些恶意操作,以包括修改密码或登录受控的网站。

为了避免密码破解,我们应采取以下措施:-使用强密码:密码应包含字母、数字和特殊字符的组合,长度至少8个字符。

-定期更改密码:定期更改密码有助于减少密码破解的风险。

-使用双因素认证:通过结合密码与其他身份验证因素,如指纹或OTP(一次性密码),可以提高账户的安全性。

-不要在公共设备上登录:避免在公共设备上登录个人账户,以免个人密码被记录或窃取。

十二种电脑解密的方法,很实用

十、遗忘了Outlook Express密码

如果你忘了密码,无法进入OutLook Express阅读收到的邮件、使用通讯簿等,可以这样破解:重启计算机并按F8,选择“安全模式”,再启动OE就不需要密码了,然后你可以重建一个用户(不能修改密码),把信息导入新用户信箱即可。

三、遗忘了Windows登录密码

WinMe/98下对策:开机后按F8键选择DOS启动,然后删除Windows 安装目录下的*.PWL密码文件、以及Profiles子目录下的所有个人信息文件,重新启动Windows后,系统会弹出一个不包含任何用户名的密码设置框,此时无需输入任何内容,直接单击“确定”,登录密码即被删除。

四、遗忘了Windows屏保密码

解决方法:在开机后按F8键,选择安全模式启动,进入Windows 后,右击桌面空白处,从弹出的快捷菜单中选择“属性”/屏幕保护,取消“密码保护”即可。

五、遗忘了Windows电源管理密码

Windows的电源管理功能也可以设置密码,启用此功能后,当系统从节能状态返回时就会要求输入密码。

七、遗忘了WinZip压缩包密码

解决方法:用软件UZPC(Ultra Zip Password Cracker,找回丢失的密码。使用该软件时要先设置适当的解密方式,例如“后门方式”、“穷举方式”、“字典方式”和“模式匹配方式”等,一般采用“Brute Force穷举方式”,然后软件就会对所有可能的密码进行测试,直至找出最后的结果。

破译密码的五种方式

破译密码的五种方式

1. 字典攻击:使用事先准备好的密码词典,逐个尝试其中的密码进行破解。

这种方法适用于使用常见、弱密码的情况。

2. 暴力破解:通过尝试所有可能的密码组合,穷举破解密码。

这种方法对于密码长度较短、组合较简单的情况比较有效,但是对于密码较长、复杂的情况来说,算法的计算时间会非常长。

3. 彩虹表攻击:建立一个彩虹表,其中包含了大量的明文密码与其对应的散列值。

通过比对散列值,可以快速找到对应的明文密码。

这种方法适用于散列算法较弱、散列值使用较短长度存储的情况。

4. 社交工程:通过获取目标用户的个人信息,如生日、宠物名、喜好等来推测其密码,或者通过欺骗用户来获取密码。

这种方法主要依赖于对目标用户的了解和欺骗能力。

5. 漏洞利用:通过发现系统或应用程序的漏洞,从中获取密码或直接绕过密码验证。

这种方法需要对系统安全性的深入了解和对潜在漏洞的发现能力。

常见的密码解密方法

常见的密码解密方法

一、常见的密码解密方法

1、暴力破解:通过尝试所有可能的字母和数字组合,来解密密码,通常用来解决简单密码,但是当密码复杂或者长度大于6位时,这种方法就不太可行了。

2、字典破解:通过在电脑中安装密码字典,将用户口令及其可能组合加入字典,逐个比较来解密密码,该方法可以有效率地破解用常见字符组成的简短及中等长度的密码。

3、穷举破解:主要可以将密码拆分成一些字母或数字组合,挨个进行推测,对于包含专有词汇或者复杂字符的密码,可以很快成功破解,但如果密码太复杂,就会浪费大量时间。

4、社会工程学破解:是指通过收集一个用户的特征信息,计算机系统破解帐号和口令,常见的特征信息有:用户常用的密码、家人的姓名、地址、生日日期等等,这样有时候可以很快破解出密码。

5、工具辅助破解:包括各种自动破解器,这种方法可以很快帮助我们破解出密码,但是只能破解比较简单的密码,当密码复杂度增加时,就显得力不从心了。

中国用户常用的25个弱密码

中国用户常用的25个弱密码在现代科技时代,保护个人信息安全变得至关重要。

然而,许多用户仍然使用容易猜测和容易破解的弱密码。

中国用户也不例外。

本文将介绍中国用户常用的25个弱密码,以便提醒用户避免使用这些密码来保护自己的账户和信息。

1. 1234567890:这是中国用户中最常见的密码之一。

它太简单,容易猜测。

2. qwerty:这是字母键盘上第一行的字母。

同样位于常见的弱密码列表之列。

3. abc123:这是字母和数字的简单组合。

它容易被破解。

4. password:这是英文单词的拼写。

虽然它非常常见,但它非常脆弱。

5. 111111:这是一串重复的数字,很容易被猜测。

6. 1234567:这是一个很简单的连续数字组合。

7. 12345678:同样是连续数字,稍微长一点。

但它不会提供良好的安全性。

8. 123456789:相比之下,这种密码稍微长一点,但仍然容易被破解。

9. 123321:这是一个简单的回文数字组合,同时也是一个很常见的弱密码。

10. 666666:在中国文化中,数字“6”被视为幸运数字。

但幸运数字并不适合作为密码。

11. 888888:同样原因,这也是常见的弱密码。

12. abcdef:这是字母表中前六个字母的组合,容易受到暴力破解攻击。

13. 123abc:这是字母和数字的简单组合,同样容易破解。

14. 654321:这是一个倒序的连续数字组合,也是一个常见的弱密码。

15. 5201314:这是一个在中国文化中带有浪漫意义的数字序列,但这并不意味着它是一个安全的密码。

16. 12345:这是一个非常简单的连续数字组合,被广泛使用并容易被破解。

17. 000000:这是一个常见的密码,它非常容易猜测。

18. iloveyou:虽然它是一个很浪漫的表达,但这也是一个很脆弱的密码。

19. 88888888:同样源于数字“8”被视为好运数字,这个密码也非常常见。

20. 666888:这是“6”和“8”的组合,同样非常容易被猜测。

破译密码常用的技术

破译密码常用的技术

破译密码是一个涉及众多技术的过程,主要包括以下几种常用技术:

1. 暴力破解:使用大量的密码组合进行尝试,直到找到正确的密码。

这种方法通常需要大量计算资源和时间。

2. 字典攻击:根据已经知道的弱密码列表,尝试生成与列表中的密码相似的新密码。

这种方法适用于已知弱密码列表的场景。

3. 彩虹表攻击:将哈希值预先计算好,用于加速密码破解。

这种方法适用于哈希值已知的场景。

4. 回溯攻击:通过对密码的哈希值进行分析,尝试找到与已知明文密码哈希值匹配的另一个密码。

这种方法适用于哈希函数可逆的场景。

5. 社会工程学:通过社交技巧获取目标的密码。

这种方法需要掌握一定的心理学知识和社交技巧。

6. 密码生成器:生成强密码的工具,可以提高密码破解的难度。

7. 同态加密:在加密状态下处理数据,无需解密就能进行计算。

这种方法有助于保护数据的安全性。

8. 量子密码学:利用量子力学原理实现安全的信息传输。

这是一种新兴的密码学技术,具有较高的安全性。

需要注意的是,密码破解技术不断发展,新的密码破解技术可能会取代旧的技术。

因此,在保护密码安全时,应使用多种技术手段,并定期更新密码。

密码破译方法

密码破译方法

密码破译的方法有很多种,其中包括:

1. 穷举法:就是对所有可能的信息进行逐一尝试,直到破解为止。

这种方法虽然简单粗暴,但是耗时较长,而且很容易遗漏一些信息。

2. 替换法:将密码中的每个字母或数字都替换成另外一个字母或数字,然后重新组合成一个新的密码。

这种方法比较灵活,可以适用于不同的密码类型中。

3. 移位法:将密码中的每个字母或数字都移动一定的位置,形成一个新的密码。

这种方法需要掌握一定的技巧和规律,否则容易遗漏或者混淆。

4. 统计分析法:通过对密码的长度、结构、历史等信息进行分析,找出其中的规律和特点,从而破解密码。

这种方法需要有足够的数据和分析能力。

5. 模式识别法:利用指纹、声音、图像等特征信息来识别密码是否正确。

这种方法需要有一定的技术手段和设备支持。

总之,密码破译方法多种多样,需要根据具体情况选择合适的方法进行破解。

同时,为了保护自己的信息安全,建议不要轻易泄露密码,避免被他人获取后造成损失。

12种密码破解方法

12种密码破解方法密码破解是黑客攻击的一种常见方式,可以通过一系列方法来获取用户的登录凭证。

以下是12种常见的密码破解方法。

1.字典攻击:使用一个预先准备好的密码字典,尝试将其中的每一个密码都与目标账户进行匹配。

这个字典通常包含常见密码、常见字典词汇和简单的字符组合。

2.暴力破解:尝试所有可能的密码组合,从最简单的数字组合开始,逐渐增加复杂度,直到找到正确的密码。

这种方法非常耗时,但在密码很弱的情况下仍然有效。

3.带规则的暴力破解:与暴力破解类似,但使用一些特定的规则来生成可能的密码组合。

这些规则可以包括常见的密码修改策略,如在密码后面添加数字或符号。

4.社会工程学:通过社交工具或其他信息收集方式,获取目标用户的个人信息,比如生日、家庭成员名字等,然后尝试使用这些信息来猜测密码。

5.键盘记录器:安装恶意软件或硬件来记录用户的击键,并获取密码。

这种方法需要靠近目标设备的物理接触。

6.中间人攻击:黑客通过截取或篡改用户与目标网站之间的通信,来获取用户输入的密码。

7.彩虹表攻击:利用彩虹表这种预先计算好的密码散列函数的反函数,来从散列值得到原始密码。

8.弱密码算法:一些密码算法存在缺陷,容易被破解。

比如MD5算法和SHA-1算法,已经被证明不再安全。

9.脚本攻击:利用代码或脚本来尝试猜测用户密码。

这种攻击方法可以通过自动化和高速尝试大量密码来提高破解效率。

10.钓鱼:发送看似合法的电子邮件或短信,要求用户输入他们的密码。

黑客可以通过这种方式获取用户的登录凭证。

11.弱密码恢复:通过分析已泄漏的密码数据库或其他渠道获取到的密码散列值,尝试使用已知的弱密码进行恢复。

12.默认密码攻击:一些设备或系统默认情况下使用通用密码,黑客可以尝试使用这些默认密码进行登录。

为了保护个人或组织的账户安全,用户应采取以下措施来防止密码被破解:1.使用复杂且不易猜测的密码,包括字母、数字和符号的组合。

2.不要在多个账户中使用相同的密码,以防止一次密码破解导致其他账户受到威胁。

数字编码的破译方法例题及解析

数字编码的破译方法例题及解析篇一:数字编码的破译方法有很多种,下面列举了一些常见的破译方法及其例题: 1. 暴力破解法:暴力破解法是指通过不断地尝试不同的密码组合,直到找到正确的密码为止。

这种方法适用于密码长度较短、密码强度较弱的情况,但需要大量的时间和计算能力。

例题:假设有一个密码为“123456”,使用暴力破解法需要尝试多少个密码才能找到正确的密码呢?答案:使用暴力破解法需要尝试 6 个密码 (即六个数字) 才能找到正确的密码。

2. 字典破解法:字典破解法是指通过使用一个包含常用单词的字典,逐个尝试单词组合来破解密码。

这种方法适用于密码中包含常用单词的情况,但需要注意避免使用常见单词作为密码。

例题:假设有一个密码为“mylove123”,使用字典破解法需要尝试多少个密码才能找到正确的密码呢?答案:使用字典破解法需要尝试 26 个密码 (即字母表中的 26 个字母) 才能找到正确的密码。

3. 生日破解法:生日破解法是指通过的生日信息来破解密码。

这种方法适用于知道密码所有者的生日的情况,但需要注意避免使用与生日相关的常见单词或短语作为密码。

例题:假设有一个密码为“September12”,使用生日破解法需要尝试多少个密码才能找到正确的密码呢?答案:使用生日破解法需要尝试 9 个密码 (即一年中的 9 个月份加上 12 个数字) 才能找到正确的密码。

4. 统计学破解法:统计学破解法是指通过分析密码使用的规律来破解密码。

这种方法适用于密码使用规律比较明显的情况,但需要注意避免使用过于简单的密码。

例题:假设有一个密码为“123456”,使用统计学破解法需要尝试多少个密码才能找到正确的密码呢?答案:使用统计学破解法需要尝试 6 个密码 (即六个数字) 才能找到正确的密码。

以上是一些常见的数字编码破译方法及其例题,实际中还有很多其他的破译方法,具体使用哪种方法取决于密码的复杂度和强度。

篇二:数字编码的破译方法有很多种,下面列举了一些常见的方法:1. 暴力破解法:这是最简单的方法,但是需要较长的时间来破解较复杂的编码。

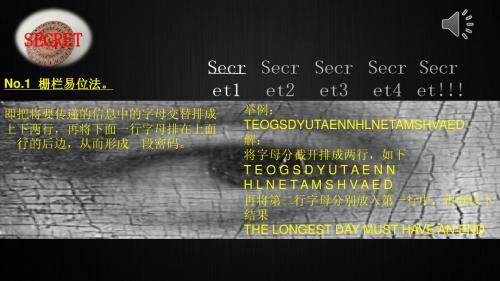

简单密码解密方法

即把将要传递的信息中的字母交替排成 上下两行,再将下面一行字母排在上面 一行的后边,从而形成一段密码。

SECRET

Secr Secr Secr Secr Secr et1 et2 et3 et4 et!!!

SECRET

No.2 恺撒移位密码。

Secr Secr Secr Secr Secr et1 et2 et3 et4 et!!!

Secr Secr Secr Secr Secr et1 et2 et3 et4 et!!!

SECRET

Secr Secr Secr Secr Secr et1 et2 et3 et4 et!!!

Q1: Teieeemrynwetemryhyeoetewshwsnvraradhnhyartebcmohrie Q2: dtzwkzyzwjijujsixtsdtzwiwjfrx

Q3: 11 14 17 26 5 25

Q4: AnnAw T2UL I THpin boopபைடு நூலகம்YA2 T99W2 A 9VAH!mA37b

谢谢大家 参与哈

SECRET

Secr Secr Secr Secr Secr et1 et2 et3 et4 et!!!

SECRET

No.3 进制转换密码。

Secr Secr Secr Secr Secr et1 et2 et3 et4 et!!!

比如给你一堆数字,乍一看头晕晕的,你可 以观察数字的规律,将其转换为10进制数 字,然后按照每个数字在字母表中的排列顺 序, 拼出正确字母。

SECRET

HERE No.4 字母形状

Secr Secr Secr Secr Secr et1 et2 et3 et4 et!!!

破密码

电脑中常用的十二种密码破解方法在日常操作中,我们经常要输入各种各样的密码,例如开机时要输入密码,QQ时也要先输入密码,假如你忘记了这些密码,就有可能用不了机器、打不开文件、不能聊天……也许还会造成很大的损失!下面我们就介绍电脑操作中常用密码的破解方法,希望能解你燃眉之急!一、遗忘了SYSTEM密码如果你遗忘了CMOS设置中的SYSTEM密码,就无法启动机器了,解决的办法只能是:打开机箱,把电池取下、正负极短接,给CMOS 放电,清除CMOS中的所有内容(当然也就包括密码),然后重新开机进行设置。

注意:有些主板设置了CMOS密码清除跳线,请参照主板说明书将该跳线短接,这样也可以清除CMOS密码。

二、遗忘了SETUP密码遗忘了该密码,就不能进行CMOS设置了。

如果你能使用计算机,但不能进入CMOS 设置,可以这样解决:在DOS状态下启动DEBUG ,然后输入如下命令手工清除SETUP 密码:_ o 70 16_ o 71 16_ q你也可以用CMOS密码破解软件来显示CMOS密码,这样的软件有很多,例如Cmospwd,它支持Acer、AMI、AWARD、COMPAQ、DELL、IBM、PACKARD BELL、PHOENIX、ZENITH AMI等多种BIOS),在DOS下启动该程序,CMOS密码就会显示出来。

三、遗忘了Windows登录密码WinMe/98下对策:开机后按F8键选择DOS启动,然后删除Windows 安装目录下的*.PWL密码文件、以及Profiles子目录下的所有个人信息文件,重新启动Windows后,系统会弹出一个不包含任何用户名的密码设置框,此时无需输入任何内容,直接单击“确定”,登录密码即被删除。

另外,将注册表数据库HKEY_LOCAL_MACHINE、Network、Logon 分支下的UserProfiles修改为“0”,然后重新启动Windows也可达到同样目的。

WinXP/2000下对策:删除系统安装目录system32 config下的SAM文件,重新启动,此时管理员Administrator账号已经没有密码了,用Administrator帐户登陆系统,不用输入任何密码,进入系统后再重新设置登陆帐户密码即可。

简易密码与破译

简易密码与破译信息技术的发展,互联网的普及,以及网上交易的进行,密码在人们生活中占据着越来越高的地位。

从生活到军事,都有着密码的运用。

密码有着悠久的历史,其最早可以追溯至古罗马时代。

而自从1949年,美国科学家Shannon的《保密通信的信息理论》一文的发表,密码学研究进入了新的时代,并正式被作为一门科学的理论进行研究。

保密是密码学最重要的部分之一。

即在通讯双方应用不安全渠道进行通信的时候,密码学被用来保证通信安全,不让第三方,也就是攻击者,了解通讯内容。

其中,通讯双方交流内容被称为明文。

为了保证明文不被攻击者所知晓,通讯一方需要在传递信息前将明文通过密钥进行加密,得到的结果称之为密文,同时将密钥通过安全通道发给另一方。

另一方在收到密文以及密钥后可以进行解密,从而获得密文。

攻击者可以截获密文,但因为缺少密钥,无法知道明文内容。

2 密码体制密码体制需要包括以下几元素:(1)M:明文消息空间,表示所有有可能的明文组成的有限集。

(2)C:密文消息空间,表示所有有可能的密文组成的有限集。

(3)K:密钥空间,表示所有有可能的密钥组成的有限集。

(4)E:加密算法合集。

(5)D:解密算法合集。

密码体制所需要满足的条件是:对于任意Key=K,存在加密规则dkey∈D,使得任意明文x∈M,ekey(X)∈C且dkey(ekey(X))=x。

需要注意的是,密钥ekey需要具有可逆性,即可用ekey进行加密,也可用相应的dkey进行解密。

3 移位密码简介移位密码通常用来加密英文符号。

采用每一个字母有序移动Key位的方法进行加密。

因此,K=Z26,密钥空间与字母表一一对应。

此处结果出现了负数,而不是原本的明文。

当解密出现负数的时候,从表格中最后一位数字向前推位,便可以得到应有的原文。

这里从表格中最后一位25先前推12位,得到的便是排在14位的O。

5 破解仿射密码破解密码的技术随着密码的发展也在进步。

一般密码分析都在Kerckhoffs假设下(Kerckhoffs假设:攻击者知道对方所使用的密码系统,包括明文的统计特性,加密体制,密钥空间以及其统计特性,但不知道密钥)。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Z A B C D E F G H I J K L M N O P Q R S T U V W X Y

S之解 参见:

/Post/Topic.aspx?BID=89594&TID=1876494&go=6B84B4ED71

(将A替换为Z,B替换为Y,以此类推):

A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

Z Y X W V U T S R Q P O N M L K J I H G F E D C B A

当用中文的汉语拼音做栅栏密码时十分有趣,可以选择用声母做前排,韵母做后排。例如:

zhong hua ren min gong he guo(原句)

zhonghuarenmingongheguo(去掉空格)

zh h r m g h g

ong ua en in ong e uo

以此方法反复带入并不断检验前面的推理,很快就能够解决整个密码

注意:此种密码通常用各种符号来代替英文字母,达到混淆的目的。

扩展:

汉语拼音替换密码

[例:mtbqe ai abqe mtbqe oxq lti sp sz nx!]

以下面这个密码的破译为例:

ZJR ZJR NOBR, WR HRAN WBC AO XR UOJ UR,DO WBC IBAN NJ NJ HBA UBA

继续解出来的就是:

mei mei guai,yi ding yao nu li xue xi,bu yao rang ge ge dan xin

(妹妹乖,一定要努力学习,不要让哥哥担心)

常见密码2 恺撒密码

[例:Nb mznv rh HvevmPrmt.]

几乎是最常见的密码,使用率极高,甚至连初中英文阅读题中都出现过。

G H I J K L M N O P Q R S T U V W X Y Z A A B C D E

H I J K L M N O P Q R S T U V W X Y Z A A B C D E F

I J K L M N O P Q R S T U V W X Y Z A A B C D E F G

下面就轻松多了:

g* g*这个词你会想到什么?很明显是ge ge(哥哥)嘛。

所以J是e

ZeR ZeR gOBR,WR HRng WBC nO XR UOe UR,DO WBC IBng ge ge HBn URn

哥哥都有了,“*e* *e*”会是什么?很明显是mei mei(妹妹)。

a、e、i、o、u、n、g

看“UR”这个词,由于n和g通常不能出现在两个字母的词中,所以首先把n和g排除了。

因此R只可能是a、e、i、o、u中的一个

以此类推,我们把出现在末尾的字母的所有可能性都找出来:

R:a、e、i、o、u(末尾(排除一切不能出现在末尾的字母))

N:g、n(开头和末尾)

C:a、e、i、o、u、g、n(末尾)

O:a、e、i、o、u(中间和末尾)

J:a、e、i、o、u(中间和末尾)

A:n(开头、中间、末尾都有)

因此判断A就是n,所以N就是g

整理一下就是:

ZJR ZJR gOBR,WR HRng WBC nO XR UOJ UR,DO WBC IBng gJ gJ HBn URn

个人感觉是所有密码中最重要、也是破译起来最有乐趣的一种,要想熟练破解所有密码,就一定要熟悉这种密码。在推理小说大师爱伦·坡的《金甲虫》一文中有很详尽的介绍,简略归纳出其破译步骤为:

1.根据被译文段的格式、断句、字符的长短、字符的种类数目来判断密码的语言,这也是破译所有密码所必不可少的第一环节。一般中文的密码以2-5个字符居多,而英文则不会超过15个,下文讨论英文密码。

原文:I am rich.

密文:U az dipt.

A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

B C D E F G H I J K L M N O P Q R S T U V W X Y Z A

C D E F G H I J K L M N O P Q R S T U V W X Y Z A B

破译时只要按照相反的步骤来就行了。

另一种栅栏密码的操作步骤如下:

this little child is funny(原句)

thislittlechildisfunny(去掉空格)

th

hi

il

sd

li

is

tf

tu

ln

en

cy(左右拆开)

thhiilsdliistftulnency(合并)

这种密码乍一看不知所云,但仔细一看只不过是简单的重组罢了,只要有一定的语言水平就能推理出来。

例如这句话:To da yi sa ni ce da y le tu sp la yi n go u t si de.

乍一看像是罗马音,先组合:Todayisanicedayletusplayingoutside.

zh in

ong g

h ong

ua h

r e

en g

m uo(上下或左右拆开)

zhhrmghgonguaeninongeuo

zhinongghonguahreengmuo(合并)

常见密码5 பைடு நூலகம்母重组

[例:Ia mast ude.N thowa bouty o u?]

再整理:Today is a nice day.Let us playing outside.

加密原则:

1.书写原文时尽量用比较晦涩、生僻的词语,这样能够对破译者起蒙蔽的作用。

常见密码1 替换密码

[例:Qxjsn qvv, ks dqis qvnsqwl amcvj jdcu AAU, qgw ks jdcgf jds AAU cu jds asuj bgs ks dqis sisn ussg. Ks kqgj sisnlbgs icucj dsns, vsqng jds jdcgeu kdb kqgj jb vsqng.]

M N O P Q R S T U V W X Y Z A B C D E F G H I J K L

N O P Q R S T U V W X Y Z A B C D E F G H I J K L M

O P Q R S T U V W X Y Z A B C D E F G H I J K L M N

V W X Y Z A B C D E F G H I J K L M N O P Q R S T U

W X Y Z A B C D E F G H I J K L M N O P Q R S T U V

X Y Z A B C D E F G H I J K L M N O P Q R S T U V W

S T U V W X Y Z A B C D E F G H I J K L M N O P Q R

T U V W X Y Z A B C D E F G H I J K L M N O P Q R S

U V W X Y Z A B C D E F G H I J K L M N O P Q R S T

2.数出字符使用的频率并纪录,根据字符的频率可以大致做出判断。在英文中以字母e出现的最多,其次依次是aoidhnrstuycfglmwbkpqxz。

3.英文中以单词the出现的次数最多。可以根据这个原理察看是否有重复多次的三个字母组合的词,便基本可以判断t、h、e这三个字母了。

4.接下来便可以将t、h、e三个字母带入,观察哪些词可以猜测出来,比如已知t.ee(未知字母用.表示)就可以判断.为r了,因为常用的词汇中,只有tree满足结构。

P Q R S T U V W X Y Z A B C D E F G H I J K L M N O

Q R S T U V W X Y Z A B C D E F G H I J K L M N O P

R S T U V W X Y Z A B C D E F G H I J K L M N O P Q

J K L M N O P Q R S T U V W X Y Z A B C D E F G H I

K L M N O P Q R S T U V W X Y Z A B C D E F G H I J

L M N O P Q R S T U V W X Y Z A B C D E F G H I J K

this little child is funny(原句)

thislittlechildisfunny(去掉空格)

t i l t l c i d s u n

h s i t e h l i f n y(上下拆开)

tiltlcidsunhsitehlifny(合并)

也可以将原代码推后几个字母

比如How are you?这句话推后1个字母后就是Ipx bsf zpv?而推后2个就是Jqy ctg aqw?

判断原代码究竟推后了几位,可以利用字符使用频率最多的是E的原则来判断

常见密码3 维吉尼亚密码(维热那尔密码)

[例:mhkrrcpaykyigIjwurhtqsvtfyyscjbnxsrhbnkgjjhrzvvitnjsexxrobxqrhkoixnnhwuhxnkjvrtsubvsytnstsfmubtvhwjieogocbksfesmbmggzvfywijgktkeygklxsoueimolskiknohpyiotarrralzvimitudsfethfjfyrwwi ]