TL-SG5428应用多网段网络规划配置指南

交换机的分网段配置

交换机分两个网段的配置

配置的条件:交换机地址设为192.168.88.42,交换机的1~3口设置为88段网络,其余设为65段网络。

配置步骤:

1、将计算机与交换机用网线连接,之后把计算机的IP设置为192.168.2.X(因为交换机的

默认IP为192.168.2.1)。

2、打开浏览器输入192.168.2.1,并输入用户名及密码就可以进入WEB管理,单击“系统

管理”菜单,进入“IP设置”项,进入页面,可更改IP设置为192.168.88.42,单击“设置”按钮,完成更改。

如下图:

3、单击VLAN设置的VLAN模式,将其模式设为Tag Based VLAN,并将其出端口25选为增加

外,其余均选择删除,单击设置按钮。

4、点击VLAN成员按钮可得到如下图:

将VLAN NO.选择为02,VID为88,并在端口01、02、03下面打钩,其余不选。

将Port/PVID Index的01、02、03下设为01,25下面设为00,其余设为02,单击设置。

5、重复步骤4,将其VID改为65,VLAN NO.改为03,点击设置

欢迎您的下载,

资料仅供参考!

致力为企业和个人提供合同协议,策划案计划书,学习资料等等

打造全网一站式需求。

交换机应用——ACL控制不同部门的网络权限

交换机应用——ACL控制不同部门的网络权限本文基于TP-Link TL-SG5428交换机系列背景公司不同部门拥有不同的网络权限,这就需要网络中的交换机通过设置ACL来实现了。

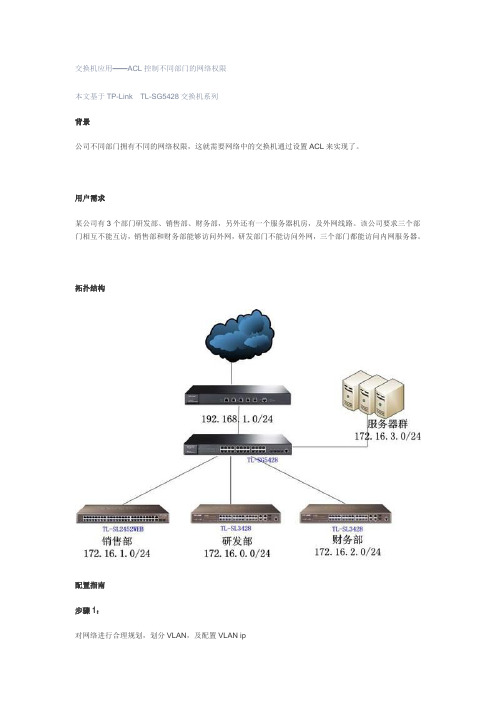

用户需求某公司有3个部门研发部、销售部、财务部,另外还有一个服务器机房,及外网线路。

该公司要求三个部门相互不能互访,销售部和财务部能够访问外网,研发部门不能访问外网,三个部门都能访问内网服务器。

拓扑结构配置指南步骤1:对网络进行合理规划,划分VLAN,及配置VLAN ip参考TL-SG5428应用——多网段网络规划配置指南步骤2:权限分析:研发部门能够访问服务器,但是不能访问销售、财务和外网需要3条ACL规则:1、研发部门允许访问自身2、研发部门允许访问服务器3、研发部门禁止访问其他销售部门能够访问服务器和外网,但是不能访问研发和财务部门需要2条ACL规则:1、销售部门禁止访问研发部门2、销售部门禁止访问财务部门财务部门能够访问服务器和外网,但是不能访问研发和销售需要2条规则:1、财务部门禁止访问研发部门2、财务部门禁止访问销售部门步骤3:根据权限分析进入交换机进行配置:进入管理界面—>访问控制—>ACL配置—>新建ACL新建3条标准IP访问控制列表ID分别为100、101、102 分别对应研发部门、销售部门、财务部门进入管理界面—>访问控制—>ACL配置—>标准IP ACL选择ACL 100规则 1 允许源IP172.16.0.0 掩码255.255.255.0 访问目的IP172.16.0.0 掩码255.255.255.0规则 2 允许源IP172.16.0.0 掩码255.255.255.0访问目地IP 172.16.3.0 掩码255.255.255.0,点击提交规则3 丢弃源IP 172.16.0.0 掩码255.255.255.0 目的IP匹配所有,点击提交选择ACL 101规则4 丢弃源IP 192.168.1.0 掩码255.255.255.0 访问目的IP 192.168.0.0 掩码255.255.255.0 ,点击提交规则5 丢弃源IP 192.168.1.0 掩码255.255.255.0 访问目的IP 192.168.2.0 掩码255.255.255.0,点击提交选择ACL 102规则6 丢弃源IP 192.168.2.0 掩码255.255.255.0 访问目的IP 192.168.0.0 掩码255.255.255.0 ,点击提交规则7 丢弃源IP 192.168.2.0 掩码255.255.255.0 访问目的IP 192.168.1.0 掩码255.255.255.0 ,点击提交进入管理界面—>访问控制—>policy配置—>新建policy新建RD、Sales、Financial三个policy,分别对于研发、销售、财务部门进入管理界面—>访问控制—> policy配置—>配置policy分别将RD绑定ACL100,Sales绑定ACL101,Financial绑定ACL102进入管理界面—>访问控制—>绑定配置—>VLAN 绑定将RD、Sales、Financial三个policy分别绑定到VLAN2 VLAN3 VLAN4这样就可以实现对各个部门的权限控制了。

WLAN部署中对于2.4G、5.8G的频率规划

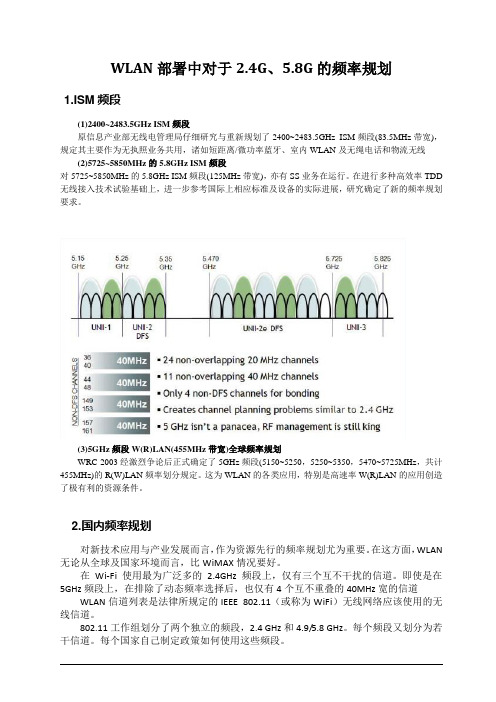

WLAN部署中对于2.4G、5.8G的频率规划1.ISM频段(1)2400~2483.5GHz ISM频段原信息产业部无线电管理局仔细研究与重新规划了2400~2483.5GHz ISM频段(83.5MHz带宽),规定其主要作为无执照业务共用,诸如短距离/微功率蓝牙、室内WLAN及无绳电话和物流无线(2)5725~5850MHz的5.8GHz ISM频段对5725~5850MHz的5.8GHz ISM频段(125MHz带宽),亦有SS业务在运行。

在进行多种高效率TDD 无线接入技术试验基础上,进一步参考国际上相应标准及设备的实际进展,研究确定了新的频率规划要求。

(3)5GHz频段W(R)LAN(455MHz带宽)全球频率规划WRC-2003经激烈争论后正式确定了5GHz频段(5150~5250,5250~5350,5470~5725MHz,共计455MHz)的R(W)LAN频率划分规定。

这为WLAN的各类应用,特别是高速率W(R)LAN的应用创造了极有利的资源条件。

2.国内频率规划对新技术应用与产业发展而言,作为资源先行的频率规划尤为重要。

在这方面,WLAN 无论从全球及国家环境而言,比WiMAX情况要好。

在Wi-Fi 使用最为广泛多的 2.4GHz频段上,仅有三个互不干扰的信道。

即使是在5GHz频段上,在排除了动态频率选择后,也仅有4个互不重叠的40MHz宽的信道WLAN信道列表是法律所规定的IEEE 802.11(或称为WiFi)无线网络应该使用的无线信道。

802.11工作组划分了两个独立的频段,2.4 GHz和4.9/5.8 GHz。

每个频段又划分为若干信道。

每个国家自己制定政策如何使用这些频段。

2.4 GHz (802.11b/g)信道频率(MHz)中国美国、加拿大欧洲日本澳大利亚委内端拉以色列1 2412(2401-2423)是是是是是是否2 2417 是是是是是是否3 2422 是是是是是是是4 2427 是是是是是是是5 2432(2421-2443)是是是是是是是6 2437(2426-2448)是是是是是是是7 2442 是是是是是是是8 2447 是是是是是是是9 2452(2442-2464)是是是是是是是10 2457 是是是是是是否11 2462(2451-2473)是是是是是是否12 2467(2456-2478)是否是是是是否13 2472(2461-2483)是否是是是是否14 2484 否否否802.11b only 否否否5.8 GHz (802.11a/h/j)信道频率(MHz)美国欧洲日本新加坡中国20 MHz 20 MHz 20 MHz 10 MHz 20 MHz 20 MHz7 5035 否否否是否否8 5040 否否否是否否9 5045 否否否是否否11 5055 否否否是否否12 5060 否否否否否否16 5080 否否否否否否34 5170 否否否否否否36 5180 是是是否是否38 5190 否否否否否否40 5200 是是是否是否42 5210 否否否否否否44 5220 是是是否是否46 5230 否否否否否否48 5240 是是是否否否52 5260 是是是否否否56 5280 是是是否否否60 5300 是是是否否否64 5320 是是是否否否100 5500 是是是否否否104 5520 是是是否否否108 5540 是是是否否否112 5560 是是是否否否116 5580 是是是否否否120 5600 是是是否否否124 5620 是是是否否否128 5640 是是是否否否132 5660 是是是否否否136 5680 是是是否否否140 5700 是是是否否否149 5745 是否否否是是153 5765 是否否否是是157 5785 是否否否是是161 5805 是否否否是是165 5825 是否否否是是183 4915 否否否是否否184 4920 否否是是否否185 4925 否否否是否否187 4935 否否否是否否188 4940 否否是是否否189 4945 否否否是否否192 4960 否否是否否否196 4980 否否是否否否3.WLAN频率规划根据IEEE 802.11b及国家相关标准的规定,WLAN工作频段为2.4GHz~2.4835GHz,其中共有13个子信道,这13个子信道是互相重叠的,只有三个频点是相互之间没有重叠,可以同时使用的,就是一般的1、6、11信道。

路由器多线路怎么设置

路由器多线路怎么设置

路由器大家都在使用,店铺下面是给大家介绍路由器的多线路设置方法,供大家学习参考。

一、如果我们想使用多条运营商线路,就可以使用路由器策略路由功能。

只要选择好相应的线路,并设置好策略方式即可实现电信网通分开走,互不干扰,登录路由器后,在左侧导航中可以看到多线路由设置,点击出现如下图所示内容。

二、我们可以在此界面自行更新电信/网通等的地址范围,或者自定义添加新的地址范围段。

如果有多条运营商的线路,请在此界面勾选上相应的线路上的“启用”,然后进行多线路的策略规则设置,注意:若不需要修改、更新地址表,请不要点击提交按钮。

如果没有导入新的地址列表而点击了提交按钮,那么当前的地址列表将被清空。

三、目前我们最主要的就是电信和网通,所以腾达路由器也内置专门针对此策略的功能,主要用于设置内网用户对不同线路的走向,对于单线路用户或者同一网络运营商的用户,则无需对此功能进行设置。

1、激活:勾选表示激活此条规则。

2、描述:对此规则的简单描述。

3、主机IP地址范围:选择需要设置的IP地址范围,若为空,表示对内网所有用户都有效。

4、远端地址类型:选择需要设置的线路,这里只有在启用了电信网通地址中的相应线路时,此处才会显示相应线路。

5、广域网的选择:选择线路所对应的WAN口。

最后,当设置完毕之后点击添加按钮将规则加入列表,然后点击右上角保存设置将设置保存至路由系统中,这样腾达路由器的多线路设置就完成了,是不是很简单呢,有需要的网友可以自己动手设置一下了。

TL-SG5428应用——不同网段网络终端自动获取IP

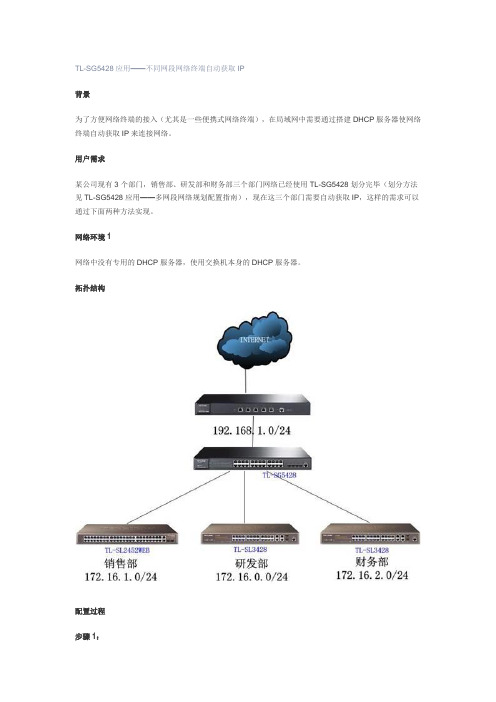

TL-SG5428应用——不同网段网络终端自动获取IP背景为了方便网络终端的接入(尤其是一些便携式网络终端),在局域网中需要通过搭建DHCP服务器使网络终端自动获取IP来连接网络。

用户需求某公司现有3个部门,销售部、研发部和财务部三个部门网络已经使用TL-SG5428划分完毕(划分方法见TL-SG5428应用——多网段网络规划配置指南),现在这三个部门需要自动获取IP,这样的需求可以通过下面两种方法实现。

网络环境1网络中没有专用的DHCP服务器,使用交换机本身的DHCP服务器。

拓扑结构配置过程步骤1:划分VLAN与配置VLAN IP,具体方法见:TL-SG5428应用——多网段网络规划配置指南步骤2:交换机管理页面—>路由功能—>DHCP服务器—>地址池设置设置3个地址池,名称分别研发部门、销售部门和财务部门研发部门网络号:172.16.0.0 掩码:255.255.255.0 租期:120 默认网关:172.16.0.1 DNS:8.8.8.8 销售部门网络号:172.16.1.0 掩码:255.255.255.0 租期:120 默认网关:172.16.1.1 DNS:8.8.8.8 财务部门网络号:172.16.2.0 掩码:255.255.255.0 租期:120 默认网关:172.16.2.1 DNS:8.8.8.8步骤3:启动DHCP服务器交换机管理页面—>路由功能—>DHCP服务器—>DHCP服务器,选择启用DHCP服务器,提交。

经过以上配置研发部门、销售部门和财务部门的网络终端就可以正常自动获取IP地址了。

网络环境2网络中有专用的DHCP服务器,希望通过交换机的DHCP中继获取IP地址拓扑结构配置过程本文以Windows Server 2008为例步骤1:划分VLAN与配置VLAN IP,具体方法见:TL-SG5428应用——多网段网络规划配置指南步骤2:配置Windows Server 2008的DHCP服务根据Windows Server 2008的设置向导设置好DHCP服务器,新建3个作用域,作用域中的地址池分别对应研发部门、销售部门以及财务部门步骤3:启用交换机的DHCP中继功能交换机管理页面—>路由功能—>DHCP 中继添加DHCP服务器IP地址,启用DHCP中继功能这样,同样可以实现各个部门的网络终端自动获取IP的目的。

TP-LINK全千兆三层网管交换机安装手册说明书

安装手册三层网管交换机Enterprise Networking Solution全千兆三层网管交换机全千兆三层网管PoE交换机千兆上联三层网管交换机声明Copyright © 2023 普联技术有限公司版权所有,保留所有权利未经普联技术有限公司明确书面许可,任何单位或个人不得擅自仿制、复制、誊抄或转译本手册部分或全部内容,且不得以营利为目的进行任何方式(电子、影印、录制等)的传播。

为普联技术有限公司注册商标。

本手册提及的所有商标,由各自所有人拥有。

本手册所提到的产品规格和资讯仅供参考,如有内容更新,恕不另行通知。

除非有特殊约定,本手册仅作为使用指导,所作陈述均不构成任何形式的担保。

I声明相关文档除本安装手册外,TP-LINK官网还提供了《用户手册》、《命令行手册》和《防雷安安装手册简介《三层网管交换机安装手册》主要介绍交换机的硬件特性、安装方法以及在安装过程中应注意事项。

本手册包括以下章节:第1章:产品介绍。

简述交换机的基本功能特性并详细介绍外观信息。

第2章:产品安装。

指导交换机的硬件安装方法以及注意事项。

第3章:硬件连接。

指导交换机与其他设备之间的连接及注意事项。

第4章:配置指南。

指导通过WEB登录、本地登录以及远程登录配置交换机。

附录A:常见故障处理。

附录B:技术参数规格。

附录C:连接SFP端口补充说明。

II相关文档附录D:产品保修卡。

有毒有害物质含量声明。

附录E:本手册适合下列人员阅读:网络工程师网络管理员约定在本手册以下部分,如无特别说明,均以TL-SG5428机型为例介绍,所提到的交换机是指三层网管交换机。

本手册中产品图片仅为示意,端口数量、类型和位置等请以实际机型为准。

本手册采用了如下几种醒目标志来表示操作过程中应该注意的地方,这些标志的III阅读对象目录第1章产品介绍——————————011.1 产品简介 (01)1.2 产品外观 (02)第2章产品安装——————————102.1 物品清单 (10)2.2 安装注意事项 (10)2.3 安装工具准备 (12)2.4 产品安装 (12)第3章硬件连接——————————143.1 连接至RJ45端口 (14)3.2 连接SFP端口 (14)3.3 连接Console端口 (15)3.4 连接电源线 (15)3.5 设备初始化 (16)3.6 安装后检查 (16)第4章配置指南——————————174.1 WEB登录 (17)4.2 本地登录 (18)4.3 远程登录 (18)4.4 远程管理 (19)附录A 常见故障处理————————22附录B 技术参数规格————————23附录C 连接SFP端口补充说明—————24附录D 产品保修卡 ——————————25附录E 有毒有害物质含量声明—————26IV目录01三层网管交换机安装手册产品介绍第1章 产品介绍1.1 产品简介普联技术有限公司自主研发设计并推出的新一代三层网管交换机,采用全新的软硬件平台,支持静态路由和RIP动态路由,支持云管理和维护,提供完备的安全防护机制、完善的QoS策略及灵活的VLAN划分等功能,易于管理维护,可作为中小企业、校园网络、酒店、医院、网吧等使用场景的核心交换机,为用户提供安全可靠、高性能、低成本的网络解决方案。

tplink路由器怎么配置多wan口带宽控制

tplink路由器怎么配置多wan口带宽控制网络的带宽资源是有限的,但是在带宽的使用上,经常会出现“20%的主机占用了80%的资源”,从而导致网络的应用经常出现“上网慢、网络卡”等现象。

那么你知道tplink路由器怎么配置多wan口带宽控制吗?下面是店铺整理的一些关于tplink路由器配置多wan口带宽控制的相关资料,供你参考。

tplink路由器配置多wan口带宽控制的方法:某企业内网有50台主机,使用多WAN口企业路由器,申请20M 光纤和10M的ADSL线路。

其中计划给市场部10M带宽,剩余的20M给其它部门,内网IP地址段为192.168.1.100~149,根据需求,制定以下需求表格:注意:ADSL线路一般上行为512Kbps, 带宽控制的算法:最小上行(下行)带宽=总带宽/电脑数,上述表格仅考参考,实际参数设置可以参考文档结尾的参考表。

登录路由器管理界面,点击接口设置>> WAN设置,设置两个(或多个)WAN口的上网参数,填写宽带线路真实上行、下行的带宽,参数填写完成后,点击保存。

以WAN1口为例,如下图所示:注意:1Mb=1024Kb,为了便于计算,文档以1Mb=1000Kb为例。

添加市场部和其他部门的用户组,后续的控制规则中针对两个组进行带宽控制。

1、添加市场部规则点击传输控制 >> 带宽控制 >> 带宽控制规则,自定义规则名称,数据流向选择LAN->WAN-ALL,用户组选择市场部,带宽模式选择独立,填写计划好的上下行带宽值,如下:注意:带宽模式中的“独立”表示受控组中的每一个IP地址最小带宽为1000Kbps,最大带宽均为2000Kbps。

2、添加其它部门规则填写其他部门的控制规则,如下:设置完成后,规则列表如下:3、启用带宽控制在带宽控制规则页面,选中启用普通带宽控制,点击保存。

注意:智能带宽控制功能即带宽到达一定比例的时候,才会触发控制,如:10M带宽,设置带宽利用率为80%,则表示内网使用到总带宽8M时,带宽控制规则才会生效。

多个路由器里的静态路由设置不同网段上网

随着宽带接入的普及,很多家庭和小企业都组建了局域网来共享宽带接入。

而且随着局域网规模的扩大,很多地方都涉及到2台或以上路由器的应用。

当一个局域网内存在2台以上的路由器时,由于其下主机互访的需求,往往需要设置路由。

由于网络规模较小且不经常变动,所以静态路由是最合适的选择。

本文作为一篇初级入门类文章,会以几个简单实例讲解静态路由,并在最后讲解一点关于路由汇总(归纳)的知识。

由于这类家庭和小型办公局域网所采用的一般都是中低档宽带路由器,所以这篇文章就以最简单的宽带路由器为例。

(其实无论在什么档次的路由器上,除了配置方式和命令不同,其配置静态路由的原理是不会有差别的。

)常见的1WAN口、4LAN口宽带路由器可以看作是一个最简单的双以太口路由器+一个4口小交换机,其WAN口接外网,LAN口接内网以做区分。

路由就是把信息从源传输到目的地的行为。

形象一点来说,信息包好比是一个要去某地点的人,路由就是这个人选择路径的过程。

而路由表就像一张地图,标记着各种路线,信息包就依靠路由表中的路线指引来到达目的地,路由条目就好像是路标。

在大多数宽带路由器中,未配置静态路由的情况下,内部就存在一条默认路由,这条路由将LAN口下所有目的地不在自己局域网之内的信息包转发到WAN口的网关去。

宽带路由器只需要进行简单的WAN口参数的配置,内网的主机就能访问外网,就是这条路由在起作用。

本文将分两个部分,第一部分讲解静态路由的设置应用,第二部分讲解关于路由归纳的方法和作用。

下面就以地瓜这个网络初学者遇到的几个典型应用为例,让高手大虾来说明一下什么情况需要设置静态路由,静态路由条目的组成,以及静态路由的具体作用。

例一:最简单的串连式双路由器型环境这种情况多出现于中小企业在原有的路由器共享Internet的网络中,由于扩展的需要,再接入一台路由器以连接另一个新加入的网段。

而家庭中也很可能出现这种情况,如用一台宽带路由器共享宽带后,又加入了一台无线路由器满足无线客户端的接入。

路由器的双频带设置技巧

路由器的双频带设置技巧在进行路由器的双频带设置时,我们需要注意一些技巧,以确保我们能够充分利用双频带的优势,提高网络连接质量和速度。

本文将介绍一些设置双频带的技巧,帮助您优化网络连接。

一、双频带的概念和作用双频带是指路由器同时支持2.4GHz和5GHz两个频段的功能。

2.4GHz频段具有更广的覆盖范围和更好的穿墙能力,但传输速度相对较慢;而5GHz频段传输速度快,但覆盖范围较窄。

设置双频带可以根据不同的需求,在两个频段之间进行切换,以达到最佳的网络连接效果。

二、选择合适的频段在双频带设置时,首先要根据实际情况选择合适的频段。

一般而言,2.4GHz频段适合用于普通上网和传输文件等日常应用,适用于覆盖范围较广的场所,如客厅、卧室等;而5GHz频段适合用于高速传输和多媒体应用,适用于需要高速网络连接的场所,如办公室、电影院等。

三、设置不同的网络名称和密码为了区分2.4GHz和5GHz频段的网络,我们需要为它们设置不同的名称和密码。

在路由器的设置页面中,可以找到双频带设置的选项,然后分别设置2.4GHz和5GHz频段的网络名称和密码。

这样,当我们在使用设备连接网络时,可以根据需求选择不同的频段进行连接。

四、合理调整信号强度在设置双频带时,调整信号强度可以帮助我们优化网络连接。

一般而言,对于2.4GHz频段的信号强度,可以将其设置为中等或较强;而对于5GHz频段的信号强度,可以将其设置为较强或最强。

通过合理调整信号强度,可以确保设备在正确的频段上连接,并提高连接质量和速度。

五、避免频段干扰双频带设置时,我们还需要注意避免频段干扰的问题。

由于2.4GHz频段的应用较为普遍,可能会有其他无线设备或邻近路由器使用相同频段,造成干扰影响网络连接。

为了避免干扰,可以尝试使用5GHz频段,或者通过选择不同的信道来减少干扰。

在路由器的设置页面中,可以找到信道设置的选项,选择一个与邻近路由器信道不同的信道,以减少干扰。

六、定期优化路由器设置除了双频带设置,我们还需要定期优化路由器的其他设置,以保持网络连接的稳定性和速度。

TP-LINK TL-SL5428交换机 说明书

24+4G千兆二层全网管交换机TL-SL5428用户手册Rev: 2.0.0声明Copyright © 2011 深圳市普联技术有限公司版权所有,保留所有权利未经深圳市普联技术有限公司明确书面许可,任何单位或个人不得擅自仿制、复制、誊抄或转译本书部分或全部内容。

不得以任何形式或任何方式(电子、机械、影印、录制或其它可能的方式)进行商品传播或用于任何商业、赢利目的。

为深圳市普联技术有限公司注册商标。

本文档提及的其它所有商标或注册商标,由各自的所有人拥有。

本手册所提到的产品规格和资讯仅供参考,如有内容更新,恕不另行通知。

可随时查阅我们的万维网页。

除非有特殊约定,本手册仅作为使用指导,本手册中的所有陈述、信息等均不构成任何形式的担保。

目录第1章用户手册简介 (1)1.1目标读者 (1)1.2本书约定 (1)1.3章节安排 (1)第2章产品介绍 (5)2.1产品简介 (5)2.2产品特性 (5)2.3产品外观 (7)2.3.1前面板 (7)2.3.2后面板 (9)第3章配置指南 (10)3.1登录Web页面 (10)3.2Web页面简介 (11)3.2.1页面总览 (11)3.2.2页面常见按键及操作 (12)第4章系统管理 (14)4.1系统配置 (14)4.1.1系统信息 (14)4.1.2设备描述 (16)4.1.3系统时间 (16)4.1.4管理IP (18)4.2用户管理 (19)4.2.1用户列表 (19)4.2.2用户配置 (19)4.3系统工具 (20)4.3.1配置导入 (21)4.3.2配置导出 (21)4.3.3软件升级 (22)4.3.4系统重启 (22)4.3.5软件复位 (23)4.4安全管理 (23)4.4.1安全配置 (23)4.4.2SSL配置 (25)4.4.3SSH配置 (26)第5章二层交换 (32)5.1端口管理 (32)5.1.1端口配置 (32)5.1.2端口监控 (33)5.1.3端口安全 (34)5.1.4端口隔离 (36)5.2汇聚管理 (36)5.2.1汇聚列表 (37)5.2.2手动配置 (38)5.2.3LACP配置 (39)5.3流量统计 (41)5.3.1流量概览 (41)5.3.2详细统计 (42)5.4地址表管理 (43)5.4.1地址表显示 (43)5.4.2静态地址表 (45)5.4.3动态地址表 (46)5.4.4过滤地址表 (47)第6章VLAN (49)6.1802.1Q VLAN (49)6.1.1VLAN配置 (51)6.1.2端口配置 (53)6.2MAC VLAN (54)6.2.1MAC VLAN (55)6.2.2端口使能 (56)6.3协议VLAN (56)6.3.1协议配置 (57)6.3.2协议模板 (58)6.3.3端口使能 (59)6.4GVRP (59)6.5VLAN VPN (62)6.5.1VPN配置 (64)6.5.2VLAN映射 (64)6.5.3端口使能 (65)6.6Private VLAN (66)6.6.1PVLAN配置 (69)6.6.2端口配置 (70)6.7802.1Q VLAN功能的组网应用 (71)6.8MAC VLAN功能的组网应用 (72)6.9协议 VLAN功能的组网应用 (74)6.10Private VLAN功能的组网应用 (75)第7章生成树 (77)7.1基本配置 (82)7.1.1基本配置 (83)7.1.2生成树信息 (84)7.2端口配置 (85)7.3MSTP实例 (87)7.3.1域配置 (87)7.3.2实例配置 (87)7.3.3实例端口 (89)7.4安全配置 (90)7.4.1端口保护 (90)7.4.2TC保护 (92)7.5STP功能的组网应用 (93)第8章组播管理 (97)8.1IGMP侦听 (99)8.1.1基本配置 (100)8.1.2端口参数 (101)8.1.3VLAN参数 (102)8.1.4组播VLAN (103)8.2IGMP侦听功能组网应用: (105)8.3组播地址表 (106)8.3.1地址表显示 (106)8.3.2静态地址表 (107)8.4组播过滤 (108)8.4.1过滤地址 (108)8.4.2端口过滤 (109)8.5报文统计 (110)第9章服务质量 (112)9.1QoS配置 (112)9.1.1基本配置 (115)9.1.2调度模式 (116)9.1.3802.1P (117)9.1.4DSCP (118)9.2流量管理 (120)9.2.1带宽控制 (120)9.2.2风暴抑制 (121)9.3语音VLAN (122)9.3.1全局配置 (124)9.3.2端口配置 (124)9.3.3OUI配置 (126)第10章访问控制 (128)10.1时间段配置 (128)10.1.1时间段列表 (128)10.1.2新建时间段 (129)10.1.3节假日定义 (130)10.2ACL配置 (130)10.2.1显示ACL (131)10.2.2新建ACL (131)10.2.3MAC ACL (132)10.2.4标准IP ACL (133)10.2.5扩展IP ACL (133)10.3Policy配置 (135)10.3.1显示Policy (135)10.3.2新建Policy (136)10.3.3配置Policy (136)10.4绑定配置 (137)10.4.1显示绑定 (138)10.4.2端口绑定 (138)10.4.3VLAN绑定 (139)10.5访问控制功能组网应用 (140)第11章网络安全 (143)11.1四元绑定 (143)11.1.1绑定列表 (143)11.1.2手动绑定 (144)11.1.3扫描绑定 (146)11.1.4DHCP侦听 (147)11.2ARP防护 (152)11.2.1防ARP欺骗 (156)11.2.2防ARP攻击 (157)11.2.3报文统计 (158)11.3IP源防护 (158)11.4DoS防护 (159)11.4.1DoS防护 (160)11.4.2攻击检测 (161)11.5802.1X认证 (162)11.5.1全局配置 (166)11.5.2端口配置 (167)11.5.3RADIUS配置 (168)第12章SNMP (170)12.1SNMP配置 (171)12.1.1全局配置 (172)12.1.2视图管理 (172)12.1.3组管理 (173)12.2通知管理 (178)12.3RMON (180)12.3.1历史采样 (181)12.3.2事件配置 (181)12.3.3警报管理 (182)第13章集群管理 (184)13.1拓扑发现 (185)13.1.1邻居信息 (185)13.1.2配置显示 (186)13.1.3全局配置 (187)13.2拓扑收集 (188)13.2.1设备列表 (188)13.2.2配置显示 (189)13.2.3全局配置 (191)13.3集群管理 (192)13.3.1配置显示 (192)13.3.2集群配置 (194)13.3.3成员管理 (197)13.3.4拓扑图 (198)13.4集群管理功能组网应用 (199)第14章系统维护 (201)14.1运行状态 (201)14.1.1CPU监控 (201)14.1.2内存监控 (202)14.2系统日志 (202)14.2.1日志列表 (203)14.2.2本地日志 (203)14.2.3远程日志 (204)14.2.4日志导出 (205)14.3系统诊断 (205)14.4网络诊断 (207)14.4.1Ping检测 (207)14.4.2Tracert检测 (208)第15章软件系统维护 (210)15.1硬件连接图 (210)15.2配置超级终端 (210)15.3bootrom菜单下加载软件 (212)附录A802.1X客户端软件使用说明 (215)1.安装说明 (215)2.卸载说明 (218)3.使用说明 (219)4.常见问题: (221)附录B术语表 (222)附录C技术参数规格 (227)TL-SL5428 24+4G千兆二层全网管交换机用户手册第1章 用户手册简介本手册旨在帮助您正确使用这款交换机。

TP-LINK TL-SL5428 命令行手册

24+4G千兆二层全网管交换机TL-SL5428命令行手册声明Copyright © 2010 深圳市普联技术有限公司版权所有,保留所有权利未经深圳市普联技术有限公司明确书面许可,任何单位或个人不得擅自仿制、复制、誊抄或转译本书部分或全部内容。

不得以任何形式或任何方式(电子、机械、影印、录制或其他可能的方式)进行商品传播或用于任何商业、赢利目的。

为深圳市普联技术有限公司注册商标。

本文档提及的其他所有商标或注册商标,由各自的所有人拥有。

本手册所提到的产品规格和资讯仅供参考,如有内容更新,恕不另行通知。

除非有特殊约定,本手册仅作为使用指导,本手册中的所有陈述、信息等均不构成任何形式的担保。

目录手册概述 (1)第1章命令行使用指导 (3)1.1 使用命令行 (3)1.2 命令行模式 (7)1.3 命令行安全等级 (9)1.4 命令行格式约定 (9)第2章用户界面 (11)2.1enable (11)2.2enable password (11)2.3disable (11)2.4configure (12)2.5exit (12)2.6end (13)第3章IEEE 802.1Q VLAN配置命令 (14)3.1vlan database (14)3.2vlan (14)3.3interface vlan (15)3.4description (15)3.5switchport type (15)3.6switchport allowed vlan (16)3.7switchport pvid (16)3.8switchport general egress-rule (17)3.9show vlan (17)3.10show interface switchport (18)第4章MAC VLAN配置命令 (19)4.1mac-vlan add (19)4.2mac-vlan remove (19)4.3mac-vlan modify (20)4.4mac-vlan interface (20)4.5show mac-vlan (20)4.6show mac-vlan interface (21)第5章协议VLAN配置命令 (22)5.1protocol-vlan template (22)5.2protocol-vlan vlan (22)5.3protocol-vlan interface (23)5.4show protocol-vlan template (23)5.5show protocol-vlan vlan (24)5.6show protocol-vlan interface (24)第6章VLAN-VPN配置命令 (25)6.1vlan-vpn enable (25)6.3vlan-vpn vlan-mapping add (25)6.4vlan-vpn vlan-mapping modify (26)6.5vlan-vpn vlan-mapping remove (26)6.6vlan-vpn vlan-mapping interface (27)6.7vlan-vpn uplink (27)6.8show vlan-vpn global (27)6.9show vlan-vpn uplink (28)6.10show vlan-vpn vlan-mapping (28)6.11show vlan-vpn vlan-mapping interface (28)第7章语音VLAN配置命令 (29)7.1voice-vlan enable (29)7.2voice-vlan aging-time (29)7.3voice-vlan priority (30)7.4voice-vlan oui (30)7.5switchport voice-vlan mode (31)7.6switchport voice-vlan security (31)7.7show voice-vlan global (31)7.8show voice-vlan oui (32)7.9show voice-vlan switchport (32)第8章GVRP配置命令 (33)8.1gvrp (33)8.2gvrp (interface) (33)8.3gvrp registration (34)8.4gvrp timer (34)8.5show gvrp global (35)8.6show gvrp interface (35)第9章端口汇聚配置命令 (36)9.1interface link-aggregation (36)9.2interface range link-aggregation (36)9.3link-aggregation (37)9.4link-aggregation hash-algorithm (37)9.5description (38)9.6show interfaces link-aggregation (38)第10章LACP配置命令 (39)10.1lacp (39)10.2lacp (interface) (39)10.3lacp admin-key (40)10.4lacp system-priority (40)10.5lacp port-priority (40)10.6show lacp (41)10.7show lacp interface (41)第11章用户管理配置命令 (43)11.1user add (43)11.2user remove (43)11.3user modify status (44)11.4user modify type (44)11.6user access-control disable (45)11.7user access-control ip-based (45)11.8user access-control mac-based (46)11.9user access-control port-based (46)11.10user max-number (47)11.11user idle-timeout (47)11.12show user account-list (48)11.13show user configuration (48)第12章绑定列表配置命令 (49)12.1binding-table user-bind (49)12.2binding-table remove (49)12.3dhcp-snooping (50)12.4dhcp-snooping global (50)12.5dhcp-snooping information enable (51)12.6dhcp-snooping information strategy (51)12.7dhcp-snooping information user-defined (52)12.8dhcp-snooping information remote-id (52)12.9dhcp-snooping information circuit-id (53)12.10dhcp-snooping trusted (53)12.11dhcp-snooping mac-verify (53)12.12dhcp-snooping rate-limit (54)12.13dhcp-snooping decline (54)12.14show binding-table (55)12.15show dhcp-snooping global (55)12.16show dhcp-snooping information (55)12.17show dhcp-snooping interface (56)第13章ARP防护配置命令 (57)13.1arp detection (global) (57)13.2arp detection trust-port (57)13.3arp detection (interface) (58)13.4arp detection limit-rate (58)13.5arp detection recover (58)13.6show arp detection global (59)13.7show arp detection interface (59)13.8show arp detection statistic (60)13.9arp detection reset-statistic (60)第14章IP源防护配置命令 (61)14.1ip source guard (61)14.2show ip source guard (61)第15章DoS防护命令 (62)15.1dos-prevent (62)15.2dos-prevent global (62)15.3dos-prevent type (63)15.4dos-prevent detect (63)15.5dos-prevent reset-statistic (64)15.6show dos-prevent (64)第16章IEEE 802.1X配置命令 (65)16.2dot1x authentication-method (65)16.3dot1x guest-vlan (66)16.4dot1x quiet-period (66)16.5dot1x timer (66)16.6dot1x retry (67)16.7dot1x (67)16.8dot1x guest-vlan (68)16.9dot1x port-control (68)16.10dot1x port-method (69)16.11radius authentication primary-ip (69)16.12radius authentication secondary-ip (70)16.13radius authentication port (70)16.14radius authentication key (71)16.15radius accounting enable (71)16.16radius accounting primary-ip (71)16.17radius accounting secondary-ip (72)16.18radius accounting port (72)16.19radius accounting key (73)16.20radius response-timeout (73)16.21show dot1x global (73)16.22show dot1x interface (74)16.23show radius authentication (74)16.24show radius accounting (75)第17章系统日志配置命令 (76)17.1logging local buffer (76)17.2logging local flash (76)17.3logging clear (77)17.4logging loghost (77)17.5show logging local-config (78)17.6show logging loghost (78)17.7show logging buffer (79)17.8show logging flash (79)第18章SSH配置命令 (80)18.1ssh server enable (80)18.2ssh version (80)18.3ssh idle-timeout (81)18.4ssh max-client (81)18.5ssh download (81)18.6show ssh (82)第19章SSL配置命令 (83)19.1ssl enable (83)19.2ssl download certificate (83)19.3ssl download key (84)19.4show ssl (84)第20章地址配置命令 (85)20.1bridge address port-security (85)20.5show bridge dynamic-bind (87)20.6show bridge address (87)20.7show bridge aging-time (88)第21章系统配置命令 (89)21.1system-descript (89)21.2ip address (89)21.3ip dhcp-alloc (90)21.4ip bootp-alloc (90)21.5reset (90)21.6reboot (91)21.7user-config backup (91)21.8user-config load (92)21.9user-config save (92)21.10firmware upgrade (92)21.11ping (93)21.12tracert (93)21.13loopback (94)21.14show system-info (94)21.15show ip address (95)第22章以太网配置命令 (96)22.1interface ethernet (96)22.2interface range ethernet (96)22.3description (97)22.4shutdown (97)22.5flow-control (97)22.6negotiation (98)22.7storm-control (98)22.8storm-control disable bc-rate (99)22.9storm-control disable mc-rate (99)22.10storm-control disable ul-rate (100)22.11port rate-limit (100)22.12port rate-limit disable ingress (101)22.13port rate-limit disable egress (101)22.14show interface configuration (101)22.15show interface status (102)22.16show interface counters (102)22.17show storm-control ethernet (103)22.18show port rate-limit (103)第23章QoS配置命令 (104)23.1qos (104)23.2qos dot1p enable (104)23.3qos dot1p config (105)23.4qos dscp enable (105)23.5qos dscp config (106)23.6qos scheduler (106)23.7show qos port-based (107)第24章端口监控配置命令 (109)24.1port mirror (109)24.2port mirrored (109)24.3show port mirror (110)第25章ACL配置命令 (111)25.1acl time-segment (111)25.2acl holiday (112)25.3acl create (112)25.4acl rule mac-acl (112)25.5acl rule std-acl (114)25.6acl policy policy-add (115)25.7acl policy action-add (115)25.8acl bind to-port (116)25.9acl bind to-vlan (116)25.10show acl time-segment (117)25.11show acl holiday (117)25.12show acl config (117)25.13show acl bind (118)第26章MSTP配置命令 (119)26.1spanning-tree global (119)26.2spanning-tree common-config (120)26.3spanning-tree region (121)26.4spanning-tree msti (121)26.5spanning-tree msti (122)26.6spanning-tree tc-defend (122)26.7spanning-tree security (123)26.8spanning-tree mcheck (124)26.9show spanning-tree global-info (124)26.10show spanning-tree global-config (125)26.11show spanning-tree port-config (125)26.12show spanning-tree region (125)26.13show spanning-tree msti config (126)26.14show spanning-tree msti port (126)26.15show spanning-tree security tc-defend (126)26.16show spanning-tree security port-defend (127)第27章IGMP配置命令 (128)27.1igmp global (128)27.2igmp config (128)27.3igmp vlan-config-add (129)27.4igmp vlan-config (129)27.5igmp multi-vlan-config (130)27.6igmp static-entry-add (131)27.7igmp filter-add (131)27.8igmp filter-config (132)27.9igmp filter (132)27.13show igmp multi-vlan (134)27.14show igmp multi-ip-list (135)27.15show igmp filter-ip-addr (135)27.16show igmp port-filter (135)27.17show igmp packet-stat (136)27.18show igmp packet-stat-clear (136)第28章SNMP配置命令 (137)28.1snmp global (137)28.2snmp view-add (137)28.3snmp group-add (138)28.4snmp user-add (139)28.5snmp community-add (140)28.6snmp notify-add (140)28.7snmp-rmon history sample-cfg (141)28.8snmp-rmon history owner (142)28.9snmp-rmon history enable (142)28.10snmp-rmon event user (143)28.11snmp-rmon event description (143)28.12snmp-rmon event type (144)28.13snmp-rmon event owner (144)28.14snmp-rmon event enable (145)28.15snmp-rmon alarm config (145)28.16snmp-rmon alarm owner (146)28.17snmp-rmon alarm enable (147)28.18show snmp global-config (147)28.19show snmp view (147)28.20show snmp group (148)28.21show snmp user (148)28.22show snmp community (148)28.23show snmp destination-host (149)28.24show snmp-rmon history (149)28.25show snmp-rmon event (149)28.26show snmp-rmon alarm (150)第29章集群配置命令 (151)29.1cluster ndp (151)29.2cluster ntdp (151)29.3cluster explore (152)29.4cluster (152)29.5cluster create (153)29.6cluster manage config (153)29.7cluster manage member-add (154)29.8cluster manage role-change (154)29.9show cluster ndp global (155)29.10show cluster ndp port-status (155)29.11show cluster neighbour (156)29.12show cluster ntdp global (156)29.13show cluster ntdp port-status (156)29.16show cluster manage member (157)手册概述本手册提供CLI(Command Line Interface,命令行界面)参考信息,适用于TP-LINK TL-SL5428 24+4G千兆二层全网管交换机。

TP-LINK商用路由器搭配三层交换机、AC、AP实现区分管理VLAN和业务VLAN的配置实例

TP-LINK商用路由器搭配三层交换机、AC、AP实现区分管理VLAN和业务VLAN的配置实例TP-LINK 商用路由器可以配合三层交换机、AC、AP实现区分管理VLAN和业务VLAN的有线和无线组网。

下面就这种应用方式介绍必要的设置步骤。

一、用户需求分析某酒店需要实现无线全覆盖上网以及有线办公,使用TP-LINK商用路由器、三层交换机、PoE接入交换机、无线AC控制器以及无线AP。

要求如下:1、酒店各个区域实现无线覆盖,分为员工和访客两个无线网络,员工网络包含有线和无线两部分;2、三层交换机划分VLAN,将设备管理、员工、访客、服务器网络分开,且访客网络无法访问其他内部网络;3、管理、员工、访客网络开启DHCP服务器,保证地址池足够,服务器网络不开启DHCP服务器;4、使用无线控制器管理所有无线AP。

AP的管理地址由AC分配。

二、应用拓扑结构根据上述用户需求和客户实际现场环境,规划网络拓扑如下图所示。

根据上述网络规划,三层交换机端口VLAN与接口IP规划如下表所示。

本例中采用的TP-LINK商用路由器TL-ER3220G V4.0,三层交换机TL-SG5428 V3.0,无线控制器 TL-AC300 V3.0,基本设置步骤如下:三、配置三层交换机注意:三层交换机的21-22号端口是空余的,电脑可以接在这两个端口上进行配置,这样就不用担心配置VLAN和接口参数过程中出现无法登录管理界面的问题了。

如果后续需要用到这两个端口可以通过管理VLAN进界面修改配置。

1、设置端口类型及PVID根据上述规划,1-12口需要修改接口类型为“General”,PVID为“10”。

13-24号口为“Access”,PVID会跟随新建的VLAN ID,所以13-24号口不用修改端口类型和PVID,打开三层交换机配置页面的“VLAN->802.1Q VLAN->端口配置”页面。

如下图所示。

选中1-12号端口,端口类型选择“GENERAL”,PVID设置为“10”,点击“提交”,修改完成,如下图所示。

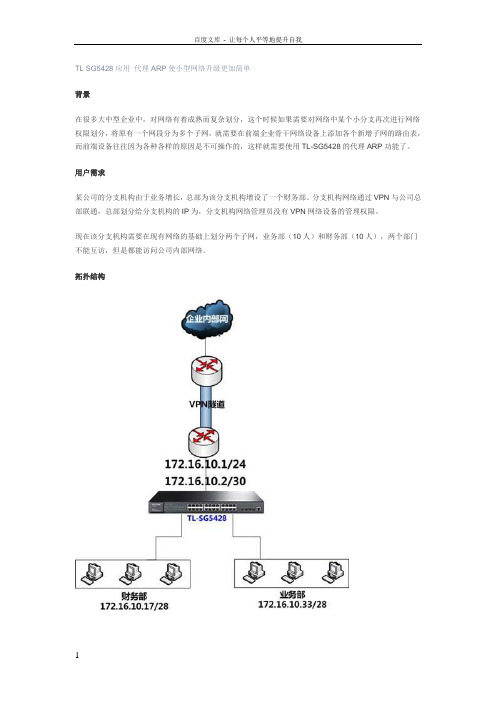

TLSG5428应用代理ARP使小型网络升级更加简单

TL SG5428应用代理ARP使小型网络升级更加简单背景在很多大中型企业中,对网络有着成熟而复杂划分,这个时候如果需要对网络中某个小分支再次进行网络权限划分,将原有一个网段分为多个子网,就需要在前端企业骨干网络设备上添加各个新增子网的路由表,而前端设备往往因为各种各样的原因是不可操作的,这样就需要使用TL-SG5428的代理ARP功能了。

用户需求某公司的分支机构由于业务增长,总部为该分支机构增设了一个财务部。

分支机构网络通过VPN与公司总部联通,总部划分给分支机构的IP为,分支机构网络管理员没有VPN网络设备的管理权限。

现在该分支机构需要在现有网络的基础上划分两个子网,业务部(10人)和财务部(10人),两个部门不能互访,但是都能访问公司内部网络。

拓扑结构配置过程步骤1:网络规划:路由器的IP为掩码为该IP网络管理员不需要进行修改。

在交换机中划分3个网络:网络1:IP地址范围用于连接公司内部网络VLAN IP为掩码为网络2:IP地址范围用于分配给分支机构的财务部VLAN IP为掩码为网络3:IP地址范围用户分配给分支机构的业务部VLAN IP为掩码为步骤2:在交换机中划分3个VLAN,分别用于财务部接入、业务部接入、连接内网交换机管理界面—>VLAN—> VLAN注意:建议电脑接在24号口进行配置步骤3:分别对3个VLAN设置IP地址交换机管理界面—>路由功能—>静态路由—>接口管理将财务部、业务部、连接内网对于的VLAN IP设置到相应的VLAN中步骤2和步骤3的详细设置方法可以参考步骤4:设置默认静态路由进入管理界面—>路由功能—>静态路由—>静态路由条目添加条目目的地址:0.0.0.0 子网掩码:下一跳:步骤5:启动代理ARP在连接路由器的接口上启用代理ARP功能步骤6:设置ACL规则使财务课和业务课不能相互访问。

详细设置方法参考这样财务部的电脑网关设置为;业务部的电脑网关设置为就可以实现用户需求了。

多级路由的原理及设置方法和静态路由

多级路由的原理及设置方法和静态路由多级路由是一种在网络中实现分级路由的技术。

它通过在路由器上设置不同层级的路由表,将网络划分为多个区域,实现灵活、高效的数据传输。

1.区域划分:将一个较大的网络划分为若干个区域,每个区域由一台或多台路由器组成。

每个区域可以拥有自己的自治网络,具有独立的网络地址空间。

2.路由表:在每个路由器上维护一个路由表,记录着本区域以及其他区域的网络地址信息。

路由器通过查找路由表,确定下一跳路由器,将数据包转发到目标网络。

3.路由协议:多级路由使用各种路由协议来交换路由信息,使得不同区域的路由器能够相互学习和传递路由信息,从而构建整个网络的路由表。

1.划分区域:根据实际需求和网络规模,将网络划分为若干个区域。

一般可以根据地理位置、网络规模和安全性要求等因素进行划分。

2.配置路由器:在每个区域内配置路由器,设置各个路由器的IP地址和子网掩码,使得路由器能够正确地区分本区域和其他区域的网络。

3.配置路由协议:根据网络环境和需求,选择合适的路由协议,如RIP、OSPF、EIGRP等,配置路由协议参数。

不同的路由协议具有不同的特点和适用场景,需要根据具体情况进行选择。

4.设置路由表:在每个路由器上设置路由表,包括本区域的直连网络和其他区域的路由信息。

可以手动设置静态路由,也可以通过路由协议自动学习路由信息。

5.测试和优化:配置完成后,进行网络测试,检查各个区域之间的网络是否能够正常通信。

根据测试结果进行调整和优化,确保网络能够高效稳定地运行。

静态路由是指在路由器上手动配置的路由信息。

与动态路由不同,静态路由不会自动学习和更新路由信息,需要管理员手动设置和维护。

静态路由的设置方法如下:1.确定网络拓扑:了解网络的结构和连接方式,确定需要配置的静态路由。

2.配置路由表:在路由器上设置静态路由表,包括目标网络、下一跳路由器、出接口等信息。

可以使用命令行界面或者图形界面配置路由器。

3. 检查路由表:使用show ip route等命令查看路由表是否正确配置。

多级路由的原理及设置方法和静态路由

多级路由的原理及设置方法和静态路由、多级组网技术为了理解二级路由的原理和设置,先把调制解调器和一级路由的工作原理解释明白。

从电信局来的开通了数据业务的电话线同等级别的接到了电话机和调制解调器上。

从调制解调器出来之后就是。

可以直接上网的宽带数据线。

实际也就是双绞线,如果没用路由器,这根线就连接到用户的电脑上上网。

通过这根线获得数据是要通过用户名和密码得到电信局系统认证的,所以在这台电脑上要建立一个连接--宽带连接,需要输入你的用户名和密码。

然后解调器分配一个IP地址给电脑。

有一种情况,在电信封杀路由器的那段日子里,只有电信局工作人员最初安装宽带时装的那台电脑能上网,在同样这个地方,换台电脑就不行。

你就是改变计算机名都不行,这就是绑定了MAC地址。

MAC地址的概念就是你的电脑的网络位置名称,在相对的网络内是唯一不变的。

解调器可以给这个位置随机分配IP.当在这台电脑前面加上一级路由之后,为了让一级路由能顺利稳定的获得IP 和数据,要让一级路由使用第一台电脑的MAC地址--就是克隆MAC地址。

一级路由其他不用设置,采用默认快速设置--ADSL虚拟拨号(PPPoE)就行了。

现在从解调器出来的线进入了一级路由的WAN口,由于一级路由采用ADSL虚拟拨号(PPPoE),可以承担使用用户名和密码登陆的任务。

并且设置了断线之后自动重播,保证一直在线。

解调器分配给它的IP是动态的,它启用了DHCP 服务器,也给下面的电脑分配动态IP,所以下面的电脑一般不需要设置就能上网。

解调器后面接的是一级路由,解调器分配给它的也就是电信局分配的动态IP地址,这个地址全国各地不一样,很多号段,现在可以这样理解,这个IP进入了一级路由的WAN口,虽然进去的IP它不能做主,但是从它的出口(LAN)出来的IP却是他分配的,这就是一级路由的权利,他自己分配给下属的IP地址就比较规则了。

现在还可以这样理解,它把192.168.1.1这个开头IP分给了自己,它是下级的管理者,然后把192.168.1.100到192.168.1.199分给了下属。

[VIP专享]TL-SG5428应用多网段网络规划配置指南

![[VIP专享]TL-SG5428应用多网段网络规划配置指南](https://img.taocdn.com/s3/m/76e68bb69b89680203d825d4.png)

TL-SG5428应用——多网段网络规划配置指南背景出于安全和管理方便的考虑,必须把大型局域网按功能或地域等因素划成一个个小的局域网,这就使VLAN技术在网络中得以大量应用,而各个不同VLAN间的通信都要经过路由来完成转发,TL-SG5428可以通过在不同VLAN间设置静态路由功能实现该需求。

用户需求某公司现有3个部门,销售部50名员工,研发部20名员工,财务部20名员工,5台内网服务器,一条外网线路。

几个部门之间可以分别灵活第设置相应的网络权限。

网络规划根据用户需求,销售部员工较多,使用一台TL-SL2452WEB交换机做为接入交换机,研发部和财务部,各分别用一台TL-SL3428作为接入交换机,各个部分分网段进行管理,核心交换机使用带有静态路由功能的TL-SG5428,服务器和外网线路直接接在核心交换机上。

TL-SG5428端口划分:研发部门:1-3号端口(1号口接交换机TL-SL2452WEB,其他2个口冗余)销售部门:4-6号端口(4号口接交换机TL-SL3428,其他2接口冗余)财务部门:7-9号端口(7号口接交换机TL-SL3428,其他2个口冗余)服务器群:10-19号端口(10-14号口接服务器,其他5个接口冗余)外网线路:20-24号端口(20号口接外网,其他4个接口冗余)IP地址分配:研发部门:172.16.0.0/24销售部门:172.16.1.0/24财务部门:172.16.2.0/24服务器群:172.16.3.0/24路由器:192.168.1.0/24拓扑结构配置指南本文仅介绍通过TL-SG5428的配置实现上述需求步骤1:划分VLAN进入管理页面—>VLAN—>802.1Q VLAN根据上文规划划分VLAN:VLAN1为Default VLAN 不动它;VLAN2:1-3号端口(研发部门)VLAN3:4-6号端口(销售部门)VLAN4:7-9号端口(财务部门)VLAN5:10-19号端口(服务器群)VLAN6:20-23号端口(外网线路)注意:电脑接在24号口进行管理,暂时不对24号口划分VLAN,后面在单独对这个口进行划分,否则会造成电脑管理不了交换机。

TP-LINK TL-SL3428 命令行手册

24+4G千兆二层网管交换机TL-SL3428命令行手册声明Copyright © 2010 深圳市普联技术有限公司版权所有,保留所有权利未经深圳市普联技术有限公司明确书面许可,任何单位或个人不得擅自仿制、复制、誊抄或转译本书部分或全部内容。

不得以任何形式或任何方式(电子、机械、影印、录制或其他可能的方式)进行商品传播或用于任何商业、赢利目的。

为深圳市普联技术有限公司注册商标。

本文档提及的其他所有商标或注册商标,由各自的所有人拥有。

本手册所提到的产品规格和资讯仅供参考,如有内容更新,恕不另行通知。

除非有特殊约定,本手册仅作为使用指导,本手册中的所有陈述、信息等均不构成任何形式的担保。

目录手册概述 (1)第1章命令行使用指导 (3)1.1 使用命令行 (3)1.2 命令行模式 (7)1.3 命令行安全等级 (9)1.4 命令行格式约定 (9)第2章用户界面 (11)2.1enable (11)2.2enable password (11)2.3disable (11)2.4configure (12)2.5exit (12)2.6end (13)第3章IEEE 802.1Q VLAN 配置命令 (14)3.1vlan database (14)3.2vlan (14)3.3interface vlan (15)3.4description (15)3.5switchport type (15)3.6switchport allowed vlan (16)3.7switchport pvid (16)3.8switchport general egress-rule (17)3.9show vlan (17)3.10show interface switchport (18)第4章端口汇聚配置命令 (19)4.1interface link-aggregation (19)4.2interface range link-aggregation (19)4.3link-aggregation (20)4.4link-aggregation hash-algorithm (20)4.5description (21)4.6show interfaces link-aggregation (21)第5章用户管理配置命令 (22)5.1user add (22)5.2user remove (22)5.3user modify status (23)5.4user modify type (23)5.5user modify password (24)5.6user access-control disable (24)5.7user access-control ip-based (24)5.8user access-control mac-based (25)5.9user access-control port-based (25)5.12show user account-list (27)5.13show user configuration (27)第6章绑定列表配置命令 (28)6.1binding-table user-bind (28)6.2binding-table remove (28)6.3dhcp-snooping (29)6.4dhcp-snooping global (29)6.5dhcp-snooping information enable (30)6.6dhcp-snooping information strategy (30)6.7dhcp-snooping information user-defined (31)6.8dhcp-snooping information remote-id (31)6.9dhcp-snooping information circuit-id (32)6.10dhcp-snooping trusted (32)6.11dhcp-snooping mac-verify (32)6.12dhcp-snooping rate-limit (33)6.13dhcp-snooping decline (33)6.14show binding-table (34)6.15show dhcp-snooping global (34)6.16show dhcp-snooping information (34)6.17show dhcp-snooping interface (35)第7章ARP 防护配置命令 (36)7.1arp detection (global) (36)7.2arp detection trust-port (36)7.3arp detection (interface) (37)7.4arp detection limit-rate (37)7.5arp detection recover (37)7.6show arp detection global (38)7.7show arp detection interface (38)7.8show arp detection statistic (39)7.9arp detection reset-statistic (39)第8章DoS 防护命令 (40)8.1dos-prevent (40)8.2dos-prevent global (40)8.3dos-prevent type (41)8.4dos-prevent detect (41)8.5dos-prevent reset-statistic (42)8.6show dos-prevent (42)第9章IEEE 802.1X配置命令 (43)9.1dot1x (43)9.2dot1x authentication-method (43)9.3dot1x guest-vlan (44)9.4dot1x quiet-period (44)9.5dot1x timer (44)9.6dot1x retry (45)9.7dot1x (45)9.8dot1x guest-vlan (46)9.11radius authentication primary-ip (47)9.12radius authentication secondary-ip (48)9.13radius authentication port (48)9.14radius authentication key (49)9.15radius accounting enable (49)9.16radius accounting primary-ip (49)9.17radius accounting secondary-ip (50)9.18radius accounting port (50)9.19radius accounting key (51)9.20radius response-timeout (51)9.21show dot1x global (51)9.22show dot1x interface (52)9.23show radius authentication (52)9.24show radius accounting (53)第10章系统日志配置命令 (54)10.1logging local buffer (54)10.2logging local flash (54)10.3logging clear (55)10.4show logging local-config (55)10.5show logging buffer (56)10.6show logging flash (56)第11章SSH配置命令 (57)11.1ssh server enable (57)11.2ssh version (57)11.3ssh idle-timeout (58)11.4ssh max-client (58)11.5ssh download (58)11.6show ssh (59)第12章SSL配置命令 (60)12.1ssl enable (60)12.2ssl download certificate (60)12.3ssl download key (61)12.4show ssl (61)第13章地址配置命令 (62)13.1bridge address port-security (62)13.2bridge address static (62)13.3bridge aging-time (63)13.4bridge address filtering (63)13.5show bridge dynamic-bind (64)13.6show bridge address (64)13.7show bridge aging-time (65)第14章系统配置命令 (66)14.1system-descript (66)14.2ip address (66)14.3ip dhcp-alloc (67)14.7user-config backup (68)14.8user-config load (69)14.9user-config save (69)14.10firmware upgrade (69)14.11ping (70)14.12tracert (70)14.13loopback (71)14.14show system-info (71)14.15show ip address (72)第15章以太网配置命令 (73)15.1interface ethernet (73)15.2interface range ethernet (73)15.3description (74)15.4shutdown (74)15.5flow-control (74)15.6negotiation (75)15.7storm-control (75)15.8storm-control disable bc-rate (76)15.9storm-control disable mc-rate (76)15.10storm-control disable ul-rate (77)15.11port rate-limit (77)15.12port rate-limit disable ingress (78)15.13port rate-limit disable egress (78)15.14show interface configuration (78)15.15show interface status (79)15.16show interface counters (79)15.17show storm-control ethernet (80)15.18show port rate-limit (80)第16章QoS配置命令 (81)16.1qos (81)16.2qos dot1p enable (81)16.3qos dot1p config (82)16.4qos dscp enable (82)16.5qos dscp config (83)16.6qos scheduler (83)16.7show qos port-based (84)16.8show qos dot1p (85)16.9show qos dscp (85)16.10show qos scheduler (85)第17章端口监控配置命令 (86)17.1port mirror (86)17.2port mirrored (86)17.3show port mirror (87)第18章MSTP配置命令 (88)18.1spanning-tree global (88)18.5spanning-tree msti (91)18.6spanning-tree tc-defend (91)18.7spanning-tree security (92)18.8spanning-tree mcheck (93)18.9show spanning-tree global-info (93)18.10show spanning-tree global-config (94)18.11show spanning-tree port-config (94)18.12show spanning-tree region (94)18.13show spanning-tree msti config (95)18.14show spanning-tree msti port (95)18.15show spanning-tree security tc-defend (95)18.16show spanning-tree security port-defend (96)第19章IGMP配置命令 (97)19.1igmp global (97)19.2igmp config (97)19.3igmp vlan-config-add (98)19.4igmp vlan-config (98)19.5igmp multi-vlan-config (99)19.6igmp static-entry-add (100)19.7igmp filter-add (100)19.8igmp filter-config (101)19.9igmp filter (101)19.10show igmp global-config (102)19.11show igmp port-config (103)19.12show igmp vlan-config (103)19.13show igmp multi-vlan (103)19.14show igmp multi-ip-list (104)19.15show igmp filter-ip-addr (104)19.16show igmp port-filter (104)19.17show igmp packet-stat (105)19.18show igmp packet-stat-clear (105)第20章SNMP配置命令 (106)20.1snmp global (106)20.2snmp view-add (106)20.3snmp group-add (107)20.4snmp user-add (108)20.5snmp community-add (109)20.6snmp notify-add (109)20.7snmp-rmon history sample-cfg (110)20.8snmp-rmon history owner (111)20.9snmp-rmon history enable (111)20.10snmp-rmon event user (112)20.11snmp-rmon event description (112)20.12snmp-rmon event type (113)20.13snmp-rmon event owner (113)20.14snmp-rmon event enable (114)20.15snmp-rmon alarm config (114)20.19show snmp view (116)20.20show snmp group (117)20.21show snmp user (117)20.22show snmp community (117)20.23show snmp destination-host (118)20.24show snmp-rmon history (118)20.25show snmp-rmon event (118)20.26show snmp-rmon alarm (119)手册概述本手册提供CLI(Command Line Interface,命令行界面)参考信息,适用于TP-LINK TL-SL3428 24+4G千兆二层网管交换机。

路由器的设置方法(图解)之欧阳文创编

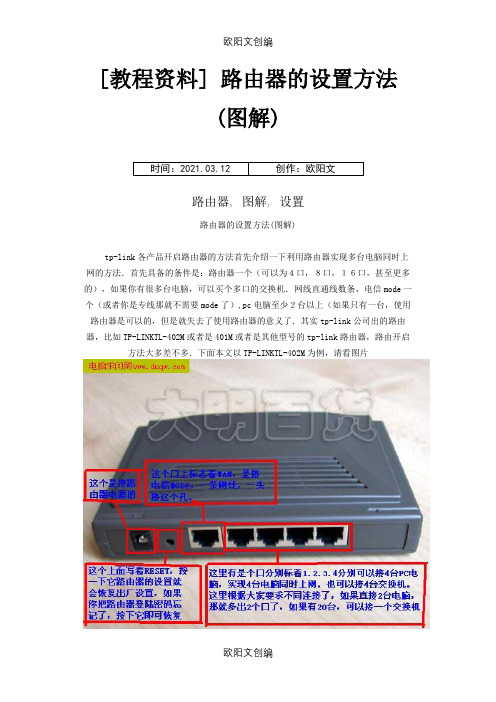

[教程资料] 路由器的设置方法(图解)时间:2021.03.12 创作:欧阳文路由器, 图解, 设置路由器的设置方法(图解)tp-link各产品开启路由器的方法首先介绍一下利用路由器实现多台电脑同时上网的方法.首先具备的条件是:路由器一个(可以为4口,8口,16口,甚至更多的),如果你有很多台电脑,可以买个多口的交换机.网线直通线数条,电信mode一个(或者你是专线那就不需要mode了),pc电脑至少2台以上(如果只有一台,使用路由器是可以的,但是就失去了使用路由器的意义了.其实tp-link公司出的路由器,比如TP-LINKTL-402M或者是401M或者是其他型号的tp-link路由器,路由开启方法大多差不多.下面本文以TP-LINKTL-402M为例,请看图片只要按图片里的介绍,将PC,电信宽带MODE,路由器,相互正确连接,那么一个网络就已经组好了.下面介绍怎么样开起路由功能.如果线都已经接好.我们这个时候随便打开一台连好的PC电脑.打开网上邻居属性(图片2),本地连接属性(图片3),tcp/ip协议属性(图片4),设置ip为192.168.1.2子网:255.255.255.0网关:192.168.1.1(图片5)确定,DNS在配置路由器完后在行设置.注:如果是98和me 系统,请到控制面板网络连接去设置.这里xp为例,请看图对了,这里提醒一下大家,ip设置网段,可以设置在192.168.1.2-192.168.1.254之间都可以,不要将同一IP设置为多台电脑,这样就会引起IP冲突了.切记.好了当设置到这里.我就可以打开桌面的InternetExplorer,输入192.168.1.1回车,请看图片这里提示输入用户名和密码,默认的用户名和密码都是admin,在路由器说明书上也有写着.输入后按回车,即可进入路由器配置界面.注:tplink的路由器默认IP基本都是192.168.1.1密码基本都是admin首次进入路由器界面,请看图片[img]这里我们选择设置向导.请看图片然后下一步,请看图片这里选择adsl虚拟拨号,我们大多都是选择它的,其他的静态那是专线用户选择的,我们这里不做详细介绍,知道宽带用户,铁通,网通等虚拟拨号用户,选择它就行了,然后下一步请看图片在点下一步,看到图片,按完成即可设置好路由.然后在设置在点网络参数,WAN口设置,请看图片好了到了,这里路由器里的配置一切都设置好了,现在我们只有重起路由器就OK了.点系统工具,重起路由器,几秒钟后就好了,请看图片这个时候我们关掉配置的网页窗口,接上其他的电脑就可以上网了.注:因为本路由器的DHCP服务是自动开起的,所以你只要接上PC电脑,路由器就会分配IP,等给电脑,所以其他的电脑基本无须设置,直接用网线连接路由器或者交换机就可以上网了.当然也可以手动设置IP:IP设置范围:192.168.1.2-192.168.1.254子网:255.255.255.0网关:192.168.1.1DNS:可以设置当地电信提供的DNS,分首选DNS和备用DNS如果不清楚当地的DNS地址,也可以将首选的DNS设置为192.168.1.1也就是网关了,备用的无须填写.好,现在继续上面的我们需要将这台PC的DNS地址给设置上,方法就不多说了,打开网上邻居属性本地连接属性TCP/IP协议属性,请看图片14为当地电信DNS地址.图片注:上面图片设置的是当地电信DNS地址,朋友们需要根据自己当地电信DNS地址去设置,好了就介绍到这里吧。

TL-SG5428应用——多网段网络规划配置指南

TL-SG5428应用——多网段网络规划配置指南背景出于安全和管理方便的考虑,必须把大型局域网按功能或地域等因素划成一个个小的局域网,这就使VLAN 技术在网络中得以大量应用,而各个不同VLAN间的通信都要经过路由来完成转发,TL-SG5428可以通过在不同VLAN间设置静态路由功能实现该需求。

用户需求某公司现有3个部门,销售部50名员工,研发部20名员工,财务部20名员工,5台内网服务器,一条外网线路。

几个部门之间可以分别灵活第设置相应的网络权限。

网络规划根据用户需求,销售部员工较多,使用一台TL-SL2452WEB交换机做为接入交换机,研发部和财务部,各分别用一台TL-SL3428作为接入交换机,各个部分分网段进行管理,核心交换机使用带有静态路由功能的TL-SG5428,服务器和外网线路直接接在核心交换机上。

TL-SG5428端口划分:研发部门:1-3号端口(1号口接交换机TL-SL2452WEB,其他2个口冗余)销售部门:4-6号端口(4号口接交换机TL-SL3428,其他2接口冗余)财务部门:7-9号端口(7号口接交换机TL-SL3428,其他2个口冗余)服务器群:10-19号端口(10-14号口接服务器,其他5个接口冗余)外网线路:20-24号端口(20号口接外网,其他4个接口冗余)IP地址分配:研发部门:172.16.0.0/24销售部门:172.16.1.0/24财务部门:172.16.2.0/24服务器群:172.16.3.0/24路由器:192.168.1.0/24拓扑结构配置指南本文仅介绍通过TL-SG5428的配置实现上述需求步骤1:划分VLAN进入管理页面—>VLAN—>802.1Q VLAN根据上文规划划分VLAN:VLAN1为Default VLAN 不动它;VLAN2:1-3号端口(研发部门)VLAN3:4-6号端口(销售部门)VLAN4:7-9号端口(财务部门)VLAN5:10-19号端口(服务器群)VLAN6:20-23号端口(外网线路)注意:电脑接在24号口进行管理,暂时不对24号口划分VLAN,后面在单独对这个口进行划分,否则会造成电脑管理不了交换机。

vlan配置

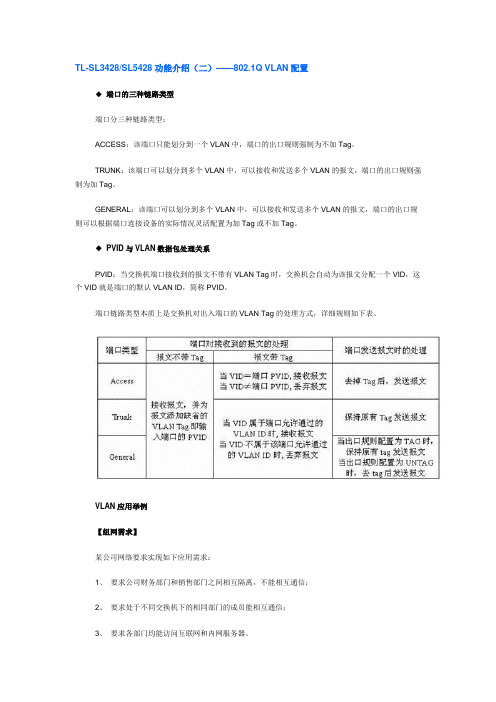

TL-SL3428/SL5428功能介绍(二)——802.1Q VLAN配置◆端口的三种链路类型端口分三种链路类型:ACCESS:该端口只能划分到一个VLAN中,端口的出口规则强制为不加Tag。

TRUNK:该端口可以划分到多个VLAN中,可以接收和发送多个VLAN的报文,端口的出口规则强制为加Tag。

GENERAL:该端口可以划分到多个VLAN中,可以接收和发送多个VLAN的报文,端口的出口规则可以根据端口连接设备的实际情况灵活配置为加Tag或不加Tag。

◆PVID与VLAN数据包处理关系PVID:当交换机端口接收到的报文不带有VLAN Tag时,交换机会自动为该报文分配一个VID,这个VID就是端口的默认VLAN ID,简称PVID。

端口链路类型本质上是交换机对出入端口的VLAN Tag的处理方式,详细规则如下表。

VLAN应用举例【组网需求】某公司网络要求实现如下应用需求:1、要求公司财务部门和销售部门之间相互隔离,不能相互通信;2、要求处于不同交换机下的相同部门的成员能相互通信;3、要求各部门均能访问互联网和内网服务器。

【拓扑结构】【需求分析】结合拓扑结构,分析组网需求:1、首先考虑VLAN应该如何划分。

●交换机上存在默认VLAN 1,成员端口包括所有端口,VLAN保持不变;●将财务部门划分为VLAN 2,在Switch 1上端口成员包括1-10、24、25、26,在Switch 2上端口成员包括1-10、26;● 将销售部门划分为VLAN 3,在Switch 1上端口成员包括11-20、24、25、26,在Switch 2上端口成员包括11-20、26。

2、根据VLAN划分需求,确定端口类型、PVID以及在各VLAN中端口的出口规则。

Switch 1上VLAN与各端口的包含关系如下表。

Switch 2上VLAN与各端口的包含关系如下表。

【配置步骤】根据VLAN与各端口的包含关系以及端口类型、PVID、出口规则配置VLAN。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

TL-SG5428应用——多网段网络规划配置指南

背景

出于安全和管理方便的考虑,必须把大型局域网按功能或地域等因素划成一个个小的局域网,这就使VLAN 技术在网络中得以大量应用,而各个不同VLAN间的通信都要经过路由来完成转发,TL-SG5428可以通过在不同VLAN间设置静态路由功能实现该需求。

用户需求

某公司现有3个部门,销售部50名员工,研发部20名员工,财务部20名员工,5台内网服务器,一条外网线路。

几个部门之间可以分别灵活第设置相应的网络权限。

网络规划

根据用户需求,销售部员工较多,使用一台TL-SL2452WEB交换机做为接入交换机,研发部和财务部,各分别用一台TL-SL3428作为接入交换机,各个部分分网段进行管理,核心交换机使用带有静态路由功能的TL-SG5428,服务器和外网线路直接接在核心交换机上。

TL-SG5428端口划分:

研发部门:1-3号端口(1号口接交换机TL-SL2452WEB,其他2个口冗余)

销售部门:4-6号端口(4号口接交换机TL-SL3428,其他2接口冗余)

财务部门:7-9号端口(7号口接交换机TL-SL3428,其他2个口冗余)

服务器群:10-19号端口(10-14号口接服务器,其他5个接口冗余)

外网线路:20-24号端口(20号口接外网,其他4个接口冗余)

IP地址分配:

研发部门:172.16.0.0/24

销售部门:172.16.1.0/24

财务部门:172.16.2.0/24

服务器群:172.16.3.0/24

路由器:192.168.1.0/24

拓扑结构

配置指南

本文仅介绍通过TL-SG5428的配置实现上述需求步骤1:划分VLAN

进入管理页面—>VLAN—>802.1Q VLAN

根据上文规划划分VLAN:

VLAN1为Default VLAN 不动它;

VLAN2:1-3号端口(研发部门)

VLAN3:4-6号端口(销售部门)

VLAN4:7-9号端口(财务部门)

VLAN5:10-19号端口(服务器群)

VLAN6:20-23号端口(外网线路)

注意:电脑接在24号口进行管理,暂时不对24号口划分VLAN,后面在单独对这个口进行划分,否则会造成电脑管理不了交换机。

步骤2:配置VLAN接口IP

进入管理界面—>路由功能—>静态路由—>接口管理

根据上文规划设置VLAN接口IP:

VLAN1为Default VLAN 不动它;

VLAN2:172.16.0.1 掩码255.255.255.0(研发部门)

VLAN3:172.16.1.1 掩码255.255.255.0(销售部门)

VLAN4:172.16.2.1 掩码255.255.255.0(财务部门)

VLAN5:172.16.3.1 掩码255.255.255.0(服务器群)

VLAN6:192.168.1.2 掩码255.255.255.0(外网线路)

注意:各个接口IP不可以与网络中的客户端,路由器等网络设备冲突,VLAN 1的IP地址在系统管理—>系统配置—>管理IP 中修改。

步骤3:配置24号接口

将管理PC的IP设置为172.16.0.20,接在VLAN1中,使用172.16.0.1管理交换机。

将24号接口划分到VLAN 6中

进入管理页面—>VLAN—>802.1Q VLAN,编辑VLAN 6,增加24号接口

步骤4:配置外网线路的静态路由

将路由器的LAN口IP设置为192.168.1.1,在交换机上需要设置一条静态路由,表示所有外网IP都向路由器进行转发。

进入管理界面—>路由功能—>静态路由—>静态路由条目

添加条目

目的地址:0.0.0.0 子网掩码:0.0.0.0 下一跳:192.168.1.1

注意:在前端路由器上需要添加数据返回的路由条目

目的地址:172.16.0.0 子网掩码:255.255.255.0 下一跳:192.168.1.2

步骤5:设置各个部门的访问权限

参考TL-SG5428应用——ACL控制不同部门的网络权限

步骤6:设置客户端自动获取IP

参考TL-SG5428应用——不同网段网络终端自动获取IP

这样,整个网络就基本配置完成了。