计算机网络_B2012-2013-2

计算机网络技术复习题(2012-2013B)

《计算机网络技术》复习题一、选择题1.采用全双工通信方式,数据传输的方向性结构为( )A.可以在两个方向上同时传输B.只能在一个方向上传输C.可以在两个方向上传输,但不能同时进行D.以上均不对2.以下哪一种是双绞线的连接头()。

A、BNCB、AUIC、RJ45D、RJ113.如果网络的传输速率为28.8Kbps,要传输2M字节的数据大约需()。

A、1分钟B、10分钟C、1小时10分钟D、30分钟4.以下哪一种不属于网络操作系统()。

A、UnixB、Windows 2000 ServerC、NOSD、Linux5.目前应用最为广泛的一类局域网是Ethernet网。

Ethernet的核心技术是它的随机争用型介质访问控制方法,即()。

A、CSMA/CDB、FDDIC、Token BusD、Token Ring6.局域网络的硬件是由()组成。

①网络服务器②网络工作站③网卡④Modem ⑤传输介质A,①②③④B、①②③⑤C,①②④⑤D、①②③④⑤7.网卡实现的主要功能是()A、物理层与网络层的功能B、网络层与应用层的功能C、物理层与数据链路层的功能D、网络层与表示层的功能8.建立计算机网络的主要目的是实现计算机资源的共享。

计算机资源主要是指计算机的()。

①硬件、软件②Web服务器、数据库服务器③数据④网络操作系统A、①和②B、②和④C、①、②和④D、①和③9.TCP/IP参考模型中的网络层对应于OSI参考模型的()A、物理层B、数据链路层C、网络层D、数据链路层和网络层10.在ISO/OSI参考模型中,网络层的主要功能是()A、提供可靠的端-端服务,透明地传送报文B、路由选择、拥塞控制与网络互连C、在通信实体之间传送以帧为单位的数据D、数据格式变换、数据加密与解密、数据压缩与恢复11.Internet使用的基本协议是()A、TCP/IPB、PPPC、E-Mail C、Ethernet12.如果IP地址是139.56.97.235,子网掩码为255.255.240.0,那么网络地址是()A、139.56.97.0 B、139.56.96.0C、139.56.0.0 D、139.56.97.23513.ISO/OSI参考模型的第4层是()。

2012-2013第二学期软件工程实验指导书--完整版

辽宁工程技术大学应用与技术学院实验指导书实验科目:软件工程及测试系别:计算机系专业:计算机应用编写人:包剑时间: 2013年2月前言《软件工程及测试实验》是为应用技术学院计算机应用专业《软件工程及测试》课程配套设置的,是《软件工程及测试》课程讲授中一个重要的、不可或缺的环节。

其目的是使学生能够针对具体软件工程项目,全面掌握软件工程管理、需求分析、概要设计、详细设计、软件测试等阶段的方法和技术,通过实验使学生进一步理解和掌握软件开发模型、软件生命周期、软件过程等理论在软件项目开发过程中的意义和作用,培养学生按照软件工程的原理、方法、技术、标准和规范,进行软件开发的能力,培养学生的合作意识和团队精神,培养学生对技术文档的编写能力,使学生提高软件工程的综合能力,提高软件项目的管理能力。

按该课程的特点,实验内容包括软件开发的两大方法学的专题训练,即结构化(生命周期学)的方法学和面向对象的方法学,通过分析一个简单项目,要求学生利用结构化软件开发技术或面向对象的软件开发技术完成对该项目的开发。

因此设置的实验项目,从项目开发的准备工作,系统分析过程,系统设计过程,软件测试到系统实施,覆盖软件开发的整个过程,此外又引入我国国家《计算机开发规范》,以规范技术文档的书写标准,提高实验教学质量。

通过实验训练,达到如下目的:使学生进一步了解和掌握软件工程原理,提高对实际项目的分析和设计能力,通过实验课程,熟悉和基本掌握软件工程方法学、软件开发的过程,文档资料的编写格式及规范,全面领会和贯通所学习的理论知识,从而培养学生综合运用所学课程知识,分析解决问题的能力,培养学生理论联系实际作风,实事求是,严肃认真的科学态度和良好的工作作风,为今后工作打下基础。

概述一、实验目的《软件工程及测试》是一门实践性很强的课程,上机实验是其重要的环节,实验配合《软件工程及测试》课程的学习而制订的,其实验目的和任务是:通过实验,熟悉和基本掌握软件的工程设计方法、软件工程设计的表达形式、以及实现工程设计的辅助软件工程工具的使用。

计算机网络基础期中考试A

江苏省XXXXXX高等职业技术学校2012 —2013学年第一学期11级高职计算机应用技术专业一、填空题(每空1分,共15分)1.在局域网体系机构中,数据链路层分为和。

2.在以太网标准中,为了检测冲突而规定的最小帧长是字节,以太网标准中最大帧长是字节。

3.以太网采用的帧校验方法是。

4.快速以太网是由标准定义的。

5.双绞线电缆中的4对线用不同的颜色来标识,T568A标准规定的线序是,T568B标准规定的线序是。

6.已知X=-107,若采用8位机器码表示,则[X]原= ,[X]补= 。

7.操作数“00000101”与“00000101”执行逻辑操作后,运算结果为“00000000”。

8.将十进制106.4375转换为二进制数为。

9.是指计算机、网络设备之间用于交换信息的一系列规则和约定术语。

10.逻辑运算5 XOR 3 AND(6 OR 7)的值是。

11.交换机当前状态处于局部配置模式的是。

二、单项选择题(每题2分,共40分)1.T1标准代表()。

A.1Mbps B.1kbps C.2048kbps D.1544kbps2.具有中央节点的网络拓扑属于()。

A.总线拓扑 B.星型拓扑 C.环型拓扑 D.网状拓扑3.关于信道容量,正确的叙述是()。

A.物理信道所能达到的最大传输能力B.物理信道所能提供的同时通话的路数C.以兆赫为单位的信道带宽D.物理信道所允许的最大误码率4.在()传输中,一个字节由起始位和停止位封装。

A.异步串行B.同步串行C.并行 D.A和B5.设信道带宽为4000Hz,两侧为256种不同的码元,根据奈奎斯特定理,理想的数据频率为()。

A.3Kb/s B.16Kb/s C.32Kb/s D.64Kb/s6.在两地之间通过卫星信道发送数据包,传播延迟是270ms,数据速率是50Kb/s,数据长度是3000bit,从开始发送到接收完成需要的时间是()。

A.50ms B.330ms C.500ms D.600ms7.语音信道的频率范围在300-3400Hz,如果采用PCM编码技术,则采样频率必须大于()。

《计算机网络》复习题及答案

复习参考题一、单项选择题(每题1分)二十一世纪的一些重要特征就是数字化、网络化和信息化,它是一个以网络为核心的信息时代。

这里的网络中可使用户能够迅速传送数据文件,以及从网络上查找并获取各种有用资料,包括图像和视频文件的网络是( C )。

A、电信网络B、有线电视网络C、计算机网络D、无限网络计算机网络的主要功能有:( B )、资源共享和进行分布处理。

A、提高计算机的可靠性B、数据传输C、共享数据库D、使用服务器上的硬盘下列关于服务器技术的描述中,错误的是( B )。

A、集群系统中一台主机出现故障时会影响系统的性能B、采用RISC结构处理器的服务器通常使用WINDOWS系统C、热插拔功能允许用户在不切断电源的情况下更换硬盘、电源等D、分布式内存访问(NUMA)技术将对称多处理器(SMP)和集群(Cluster)技术结合起来下列关于网络接入技术和方法的描述中,错误的是( B )。

A、“三网融合”中的三网是指计算机网络、电信通信网和有线电视网B、宽带接入技术包括Xdsl,HFC,SDH,无线接入等C、无线接入技术主要有WLAN、802.3U等D、Cable Modem的传输速率可以达到10~36Mbps在网络核心部分起特殊作用的是路由器,是实现分组交换的关键构件,其任务是( B )。

A、实现对等连接B、转发收到的分组C、进行信息分组处理D、存储收到的分组Internet中采用的交换技术是( C )。

A、电路交换B、报文交换C、分组交换D、信元交换客户程序的特点是被用户调用后运行,在通信时主动向远地服务器发起通信(请求服务)。

因此,客户程序必须知道( B )的地址,不需要特殊的硬件和复杂的操作系统。

A、客服程序B、服务器程序C、进程D、计算机程序在计算机网络中,( C )用来表示网络的通信线路传送数据的能力,因此它表示在单位时间内从网络中的某一点到另一点所能通过的“最高数据率”。

A、吞吐量B、时延C、带宽D、速率协议是( D )之间进行通信的规则或约定。

计算机网络(第2版)-第2章

第2章46.操作系统是____。

A)软件与硬件的接口B)主机与外设的接口C)计算机与用户的接口D)高级语言与机器语言的接口解答:软件与硬件的接口应该是机器语言;主机与外设之间的接口是I/0接口芯片;操作系统是用户与计算机之间的接口;高级语言与机器语言之间的接口应该是编译(或解释)程序。

本题正确答案为C。

47.操作系统的主要功能是____。

A)控制和管理计算机系统软硬件资源B)对汇编语言、高级语言和甚高级语言程序进行翻译C)管理用各种语言编写的源程序D)管理数据库文件解答:操作系统是用户与计算机之间的接口,用户通过操作系统来控制和管理计算机系统的软硬件资源。

对汇编语言、高级语言和甚高级语言程序进行翻译的程序称为语言处理程序;管理数据库文件使用的是数据库管理系统。

本题正确答案为A。

48.微机的诊断程序属于____。

A)管理软件 B)系统软件C)编辑软件 D)应用软件解答:微机的诊断程序的作用是对微机的系统功能进行测试,查找系统的错误,如果发现错误,则进行相应的改正。

因此微机的诊断程序是用户管理系统的工具,属于系统软件。

本题正确答案为B。

49.在下列软件中,不属于系统软件的是____。

A)操作系统 B)诊断程序C)编译程序 D)用PASCAL编写的程序解答:操作系统、诊断程序、编译程序均属于系统软件范畴,用PASCAL编写的程序不属于系统软件。

本题正确答案为D。

50.某公司的财务管理软件属于____。

A)工具软件 B)系统软件C)编辑软件 D)应用软件解答:微机软件系统包括系统软件和应用软件两大部分。

系统软件主要用于控制和管理计算机的硬件和软件资源。

应用软件是面向某些特定应用问题而开发的软件。

财务管理软件是面向财务系统应用而开发的软件,属于应用软件范畴。

本题正确答案为D。

51.计算机软件应包括____。

A)系统软件与应用软件B)管理软件和应用软件C)通用软件和专用软件D)实用软件和编辑软件解答:实用软件不是专业名词,系统软件和应用软件均具有实用性;编辑软件属于系统软件范畴;通用软件与专用软件是从软件的通用性来衡量的;管理软件一般指应用软件。

2012计算机网络考研真题及答案

33.在TCP/IP体系结构中,直接为ICMP提供服务协议的是A. PPPB. IPC. UDPD. TCP34.在物理层接口特性中,用于描述完成每种功能的事件发生顺序的是A.机械特性B.功能特性C.过程特性D.电气特性35.以太网的MAC协议提供的是A.无连接的不可靠的服务C.有连接的可靠的服务B.无连接的可靠的服务D.有连接的不可靠的服务36.两台主机之间的数据链路层采用后退N帧协议(GBN)传输数据数据传输速率为16 kbps,单向传播时延为270ms,数据帧长度范围是128~512字节,接收方总是以与数据帧等长的帧进行确认。

为使信道利用率达到最高,帧序列的比特数至少为A. 5B. 4C. 3D. 237.下列关于IP路由器功能的描述中,正确的是I.运行路由协议,设备路由表II.监测到拥塞时,合理丢弃IP分组III.对收到的IP分组头进行差错校验,确保传输的IP分组不丢失IV.根据收到的IP分组的目的IP地址,将其转发到合适的输出线路上A.仅III、IVB.仅I、II、IIIC.仅I、II、IVD. I、II、III、IV 38.ARP协议的功能是A.根据IP地址查询MAC地址C.根据域名查询IP地址B.根据MAC地址查询IP地址D.根据IP地址查询域名39.某主机的IP地址为180.80.77.55,子网掩码为255.255.252.0。

若该主机向其所在子网发送广播分组,则目的地址可以是A. 180.80.76.0B.180.80.76.255C.180.80.77.255D.180.80.79.25540.若用户1与用户2之间发送和接收电子邮件的过程如下图所示,则图中①、②、③阶段分别使用的应用层协议可以是A. SMTP、SMTP、SMTP C. POP3、SMTP、SMTPB. POP3、SMTP、POP3 D. SMTP、SMTP、POP347.(9分)主机H通过快速以太网连接Internet,IP地址为192.168.0.8,服务器S的IP地址为211.68.71.80。

2011-2012-2计算机网络技术基础各章节综合练习题及答案

第一章——计算机网络概述一、填空题1.计算机网络的网络资源包括________、________和________。

2.1969年12月,Internet的前身________的投入运行,标志着计算机网络的兴起。

3.国际标准化组织(英文简称____)在1984年正式颁布了________________使计算机网络体系结构实现了标准化。

4.________________是计算机网络最基本的功能之一。

5.计算机网络是________技术与________技术结合的产物。

6.Internet的应用有________、信息发布、电子商务、远程音频、视频应用。

7.计算机网络是由________系统和________系统构成的;从逻辑功能上看,则是由________和________组成的;从拓扑结构看是由一些________和________构成的。

8.________________又称网络单元,一般可分为三类:________、________和________。

9.________是指两个网络节点之间承载信息和数据的线路,可分为______________和____________。

10.__________提供访问网络和处理数据的能力,由主机系统、终端控制器和终端组成;__________是计算机网络中负责数据通信的部分,主要完成数据的传输、交换以及通信控制,由________、________组成。

11.网络硬件系统是指构成计算机网络的硬件设备,包括各种____________、_______及________;网络软件主要包括____________、____________和____________。

12.__________是计算机网络的主体,按其在网络中的用途和功能的不同,可分为________和________两大类。

13.____________是网络中用户使用的计算机设备,又称______;____________是通过网络操作系统为网上工作站提供服务及共享资源的计算机设备。

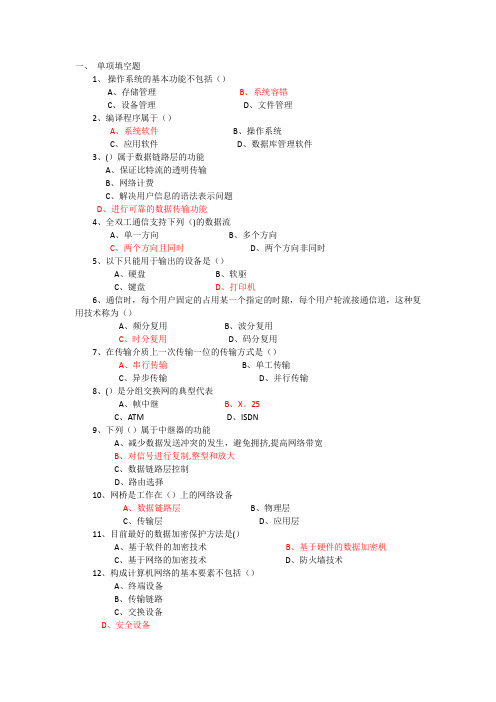

2012计算机网络与通信技术B及答案

2012计算机网络与通信技术B及答案计算机网络与通信技术在当今社会中扮演着至关重要的角色,它已经成为了我们日常生活和工作中不可或缺的一部分。

从互联网的普及到智能手机的广泛应用,从在线教育到远程医疗,计算机网络与通信技术的影响无处不在。

在 2012 年,计算机网络与通信技术 B 这一领域也取得了显著的进展和成果。

首先,让我们来谈谈网络协议方面的知识。

网络协议就像是网络世界中的交通规则,确保信息能够准确、高效地在不同设备之间传输。

常见的网络协议包括 TCP/IP 协议簇,其中 TCP(传输控制协议)负责保证数据的可靠传输,而 IP(网际协议)则负责为数据分组选择合适的路径。

在 2012 年,IPv6 协议的推广和应用逐渐受到了更多的关注。

IPv6 解决了 IPv4 地址资源有限的问题,为未来的网络发展提供了更广阔的空间。

与 IPv4 相比,IPv6 拥有更大的地址空间,能够满足日益增长的互联网设备连接需求。

网络拓扑结构也是计算机网络中的重要概念。

常见的网络拓扑结构有总线型、星型、环型、树型和网状型等。

不同的拓扑结构具有不同的特点和适用场景。

例如,星型拓扑结构易于管理和维护,但对中心节点的可靠性要求较高;而网状型拓扑结构则具有较高的可靠性和容错能力,但建设和维护成本也相对较高。

在 2012 年,随着企业对网络性能和可靠性要求的不断提高,混合拓扑结构的应用逐渐增多。

这种结构结合了多种基本拓扑结构的优点,能够更好地满足复杂的网络需求。

接下来,让我们看看数据通信技术。

数据通信的基本概念包括信号、带宽、传输速率等。

在2012 年,高速以太网技术得到了进一步的发展,传输速率不断提升,为企业和个人用户带来了更快的数据传输体验。

同时,无线通信技术也取得了重大突破。

WiFi 技术的不断升级,使得无线局域网的覆盖范围和传输速度都有了显著提高。

此外,3G 和4G 移动通信技术的普及,让人们能够随时随地接入互联网,实现移动办公和娱乐。

计算机网络(本)2012形考性考核作业2及答案

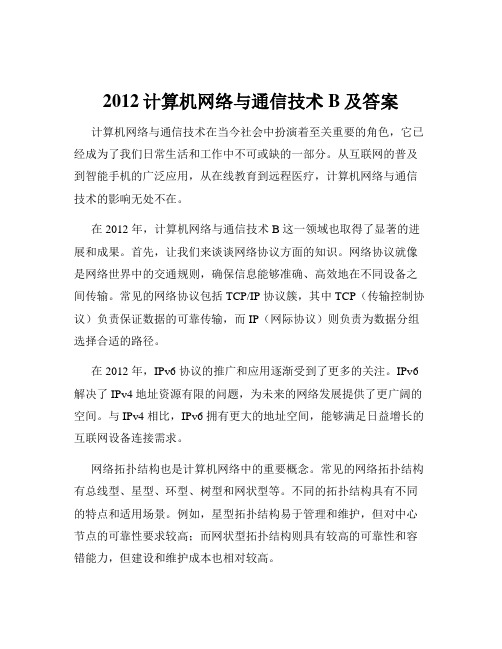

计算机网络(本)作业2第三章一、选择题1.数据传输率从本质上讲是由( B )决定的。

A. 信道长度B. 信道宽度C. 传输的数据类型D. 信道利用率2.双绞线的特点是( B )。

A. 可以传输模拟信号B. 可以传输数字信号C. 可以用于点到点传输D. 可以用于点到多点传输3.利用模拟信道传输数字信号的方法称为( A )。

A. 基带传输B. 调幅C. 调频D. 频带传输4.码元速率的单位是波特,这是指( D )。

A. 每秒传送的字节数B. 每秒传送的比特数C. 每秒传送的周期数D. 每秒可能发生的信号变化的次数5.全双工通信支持下列( C )数据流。

A. 单一方向B. 多个方向C. 两个方向且同时D. 两个方向,非同时6.传输介质一次传输一位的传输方式是( A )。

A. 串行传输B. 单工传输C. 异步传输D. 并行传输7.传输介质是网络中收发双方之间通信的物理媒介。

下列传输介质中,具有很高的数据传输速率、信号衰减最小、抗干扰能力最强的是( D )。

A. 电话线B. 同轴电缆C. 双绞线D. 光纤8.在模拟信息中,以16相相位键控方式传输数据,调制速率为1500波特,则数据传输速率为( A )。

A. 6000bpsB. 24000bpsC. 12000bpsD. 18000bps9.如果信道的信噪比为30dB,带宽为5000Hz,那么该信道最大传输速率为( C )。

A. 5000bpsB. 15000bpsC. 50000bpsD. 20000bps10.设线路传输速率56000bps,4个用户共用,采用异步时分复用技术时,每个用户的最高速率为( C )。

A. 14000bpsB. 28000bpsC. 56000bpsD. 19600bps11.计算机网络的通常采用的交换技术是( C )。

A. 分组交换B. 报文交换C. 电路交换D. 分组交换和电路交换12.曼切斯特编码是将( A )。

A. 数字数据转换为数字信号B. 模拟数据转换为数字信号C. 数字数据转换为模拟信号D. 模拟数据转换为模拟信号二、填空题1.信息传输系统由三个主要部分组成:(信息)、(数据)和(信号)。

电大期末考试网络实用技术基础复习资料总核

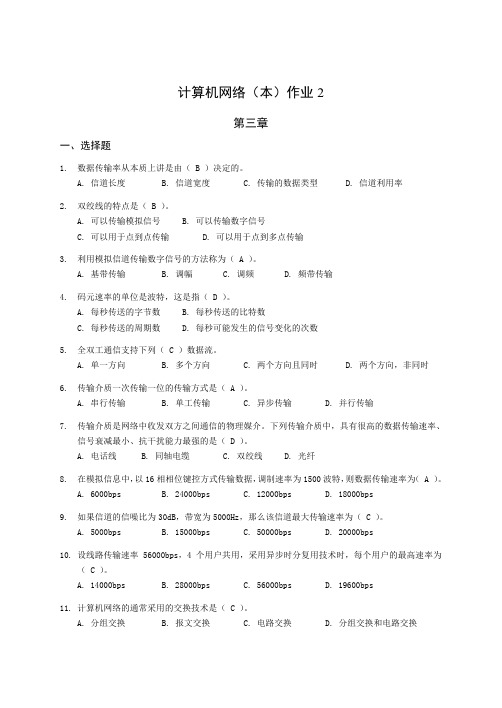

一、单项填空题1、操作系统的基本功能不包括()A、存储管理B、系统容错C、设备管理D、文件管理2、编译程序属于()A、系统软件B、操作系统C、应用软件D、数据库管理软件3、()属于数据链路层的功能A、保证比特流的透明传输B、网络计费C、解决用户信息的语法表示问题D、进行可靠的数据传输功能4、全双工通信支持下列()的数据流A、单一方向B、多个方向C、两个方向且同时D、两个方向非同时5、以下只能用于输出的设备是()A、硬盘B、软驱C、键盘D、打印机6、通信时,每个用户固定的占用某一个指定的时隙,每个用户轮流接通信道,这种复用技术称为()A、频分复用B、波分复用C、时分复用D、码分复用7、在传输介质上一次传输一位的传输方式是()A、串行传输B、单工传输C、异步传输D、并行传输8、()是分组交换网的典型代表A、帧中继B、X。

25C、ATMD、ISDN9、下列()属于中继器的功能A、减少数据发送冲突的发生,避免拥挤,提高网络带宽B、对信号进行复制,整型和放大C、数据链路层控制D、路由选择10、网桥是工作在()上的网络设备A、数据链路层B、物理层C、传输层D、应用层11、目前最好的数据加密保护方法是()A、基于软件的加密技术B、基于硬件的数据加密机C、基于网络的加密技术D、防火墙技术12、构成计算机网络的基本要素不包括()A、终端设备B、传输链路C、交换设备D、安全设备13、在Windows 2000/XP中()不是有户内存空间的分配方式A、以页为单位分配内存B、以内存映射文件的方法来分配内存C、以段为单位分配内存D、以内存堆的方法来分配内存14、ATM传输的显著特点是()A、将信息划分成固定长度的信元B、采用存储一转发原理C、利用电话交换的原理D、将传输的报文划分成较短的分组进行交换与传输15、下列()属于人为无意过失A、恶意破译口令攻击网络B、黑客通过“后门"进入网络C、用户口令不慎泄露D、破坏硬件1、计算机网络最突出的优点是()A、资源共享B、运算速度快C、储蓄容量大D、计算精度高2、I/O接口在()之间A、主机和总线B、主机和I/O设备C、总线I/O设备D、Cup和内存3、下列光宇进程的描述错误的是()A、进程是一个可并发执行的程序B、多个进程可以并行执行,不需同步机构C、进程有生命期D、进程包括就绪、执行、阻塞三个状态4、以下描述不符合光纤特性的是()A、传输频带离远、速率高B、传输距离远、可靠性高C、价格低廉、在局域网布线中得到广泛应用D、不受电磁干扰影响、保密性好5、在OSI参考模型中,惟一向应用程序直接提供服务层是()A、网络层B、会话层C、表达层D、应用层6、协议的要素不包括()A、语法B、语义C、环境D、定时规则7、物理层中对()进行了规定A、物理媒介B、物理设备C、物理媒介与物理设备相连时一些描述的方法和规定D、以上都不是8、因特网上的计算机所使用的标准通信协议是()A、SMTPB、httpC、TCP/IPD、Udp9、在传输介质上一次传输一位的传输方式是()A、串行传输B、单工传输C、异步传输D、并行传输10、下列()属于DNS服务A、提供Internet商主机的IP地址和主机名相互对应关系的服务B、数据传输需要进行连接建立、数传的维护、拆除连接阶段C、基于链路状态的分布式路有协议D、防止所传输帧的错误、丢失与重复11、下列关于基带信号的描述正确的是()A、通过同一通道传输多重信号B、对通道上的频率范围通常要进行划分C、是对进制方波形式D、信号以其原始的状态传输12、B类IP地址是指()A、每个地址的长度为48位B、可以表示1024个网络C、每个B类网络最多可以有254个节点D、用二进制编址时前两位为1014、x.25的层次结构不包括()A、物理层B、帧级C、分组级D、报文级15、下列()不属于无线局域网的安全问题A、易被窃听B、使用射频无线电波作为传输介质C、存在被人为恶意攻击的可能性D、窃听不易被发现国家开放大学(中央广播电视大学)2014年春季学期“开放专科”期末考试网络实用技术基础试题1、下列(B)属于进程控制原语。

2012-2013-2课程表

概率论 王晓玲 9#317 1-16周

计算机组 成原理 祁春霞 1#510 1-16周

数据库原 大学英语 理 (四) 鲁琴 徐文彧 3#101-C 1#415 9-16周 1-8周

体育

计算机组 成原理 祁春霞 1#510 1-16周

强韩 1#403

强日 1#403

大学英语 (四) 徐文彧 3#716 1-8周

计算机辅助设计 白立群 1#5-4 1-8周

B1103 高中起点 信息管理与 信息系统 大学英语 (电子商务) 韩晓霞

大学英语 韩晓霞 1#415 1-8周

毛概 孙力 中阶一 1-16周

计算机网 络 林晓庆 1#313 1-14周

3#716 1-8周 大学英语 (四) 徐文彧 3#716 1-8周

B1104 高中起点 网络工程

星期六 5-6 7-8 1-2

星期日 3-4 5-6

B1001 高中起点 信息管理与 信息系统

网站开发 网站介绍 技术 技术实验 李民 李民 1#306 1#5-4 1-16周 1-16周

网络数据 库技术 鲁琴 1#406 1-18周

B1002 高中起点 信息管理与 信息系统

网络数据 库技术 鲁琴 信息系统 3-16 分析与设 101-A B 计 刘剑辉 系统建模 1#306 工具 1-12 高素春 周 1#313 1-16周

第二外语 (二) 1#414 1-16周

B1004 高中起点 网络工程

数据结构 专业外语 樊颖 曹阳 1#313 1#510 11-16周 9.11.13. 15周

网络操作 网络操作 单片机与 系统 系统实验 接口技术 孔庆大 孔庆大 1#510 东阶二 1#5-1 姜大为 1-16周 1-16周 1-16周

电子支付与商务安全复习题

电子支付与商务安全复习题电子支付与商务安全2012-2013-2 复习题电子商务安全与支付一、单项选择题1.计算机网络风险不包括( D )。

A .物理安全问题B .网络安全问题C .黑客攻击D .操作系统的缺陷2.保证实现安全电子商务所面临的任务中不包括( C ) 。

A.数据的完整性B .信息的保密性C .操作的正确性D .身份认证的真实性3. 下列哪一种防火墙能够对数据包的源IP 及目的IP 具有识别和控制作用?( C )A. 应用网关防火墙B .状态检测防火墙C.包过滤防火墙D .代理服务型防火墙4. 如果说防火墙是被动的防御手段,( B ) 是一种主动的防范措施。

A.入侵检测B .安全扫描 C .杀毒软件D .过滤技术5. 物理隔离卡主要分为单硬盘隔离卡和( C ) 。

A.代理隔离卡B .安全硬盘C .双硬盘物理隔离卡D .逻辑磁盘6. 甲、乙双方传输保密数据,甲用自己的私人秘钥对数据加密,然后发送给乙。

乙收到后用甲的公开秘钥进行解密。

在这个过程中,使用的安全技术是( B )A.对称秘钥加密法B .公开秘钥加密法C. 数字摘要D .数字信封7. 最著名的公钥加密算法是( D )A. DESB. Triple DESC. SET D . RSA8 DE^( A )的一个典型代表。

A .分组密码B .序列密码C .加密密码D. 解密密码9. 充分发挥DES和RSA两种加密体制优点,妥善解决了密钥传送过程中安全问题的技术是( C )A .数字签名B .数字指纹C .数字信封D.数字时间戳10. 能够有效的解决电子商务应用中的机密性、真实性、完整性、不可否认性和存取控制等安全问题的是( A )A. PKI B . SET C . SSL D . ECC11. 在电子商务中,保证认证性和不可否认性的电子商务安全技术是( A )A .数字签名B .数字摘要C .数字指纹D.数字信封12.使用数字签名不可以解决的是( D )。

西北师大2012-2013计算机网络_试题A

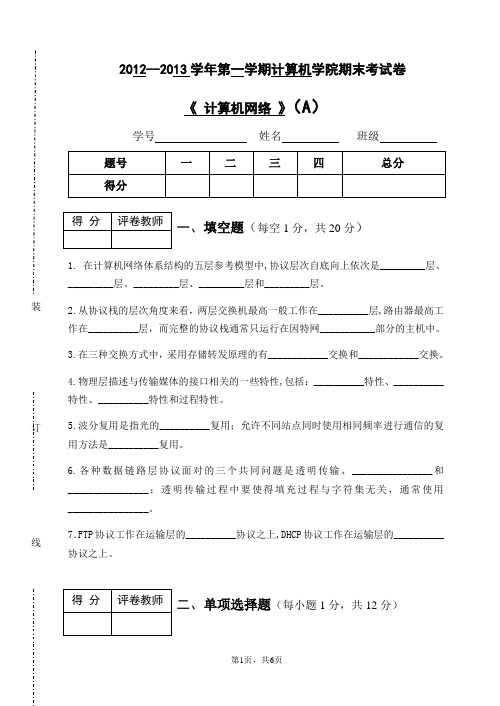

2012--2013学年第一学期计算机学院期末考试卷《 计算机网络 》(A )学号 姓名 班级一、填空题(每空1分,共20分)1. 在计算机网络体系结构的五层参考模型中,协议层次自底向上依次是_________层、_________层、_________层、_________层和_________层。

2.从协议栈的层次角度来看,两层交换机最高一般工作在__________层,路由器最高工作在__________层,而完整的协议栈通常只运行在因特网___________部分的主机中。

3.在三种交换方式中,采用存储转发原理的有____________交换和____________交换。

4.物理层描述与传输媒体的接口相关的一些特性,包括:__________特性、__________特性、__________特性和过程特性。

5.波分复用是指光的__________复用;允许不同站点同时使用相同频率进行通信的复用方法是__________复用。

6.各种数据链路层协议面对的三个共同问题是透明传输、________________和________________;透明传输过程中要使得填充过程与字符集无关,通常使用________________。

7.FTP 协议工作在运输层的__________协议之上,DHCP 协议工作在运输层的__________协议之上。

二、单项选择题(每小题1分,共12分)1.TCP/IP参考模型的网络层提供的是()。

(A)无连接不可靠的数据服务(B)无连接可靠的数据服务(C)有连接不可靠的虚电路服务(D)有连接可靠的虚电路服务2.ICMP差错报告报文的数据部分除包含IP数据报首部外,还包含()。

(A)源IP地址( B)目标IP地址(C)源端口和目的端口( D)下一跳IP地址3.仅在计算校验和时,添加在UDP用户数据报之前的是()。

(A)源端口(B)目的端口(C)长度(D)伪首部4.采用后退N帧(GBN)协议,若发送方已经发送了编号为0~7的帧,当计时器超时,若发送方只收到0、2、3号帧的确认,则发送方需要重发的帧数是()。

计算机网络第1章 计算机网络概论

a)星形拓扑

b)环形拓扑

c)总线拓扑

d)树形拓扑

e)网状拓扑

1.5 网络体系结构的基本概念

一、 网络协议与网络体系结构 网络协议 采用统一的信息交换规则,规定信息格式,规定如何发送和接收信息。 协议三个要素:语法、语义、同步。

协议分层

将网络的整体功能分解为功能层,用协议规定功能。 同等功能层之间采用协议进行。 相邻功能层之间采用接口进行交互。

分组头

10010100101110101011 分组1

分组头

10010100101110101011 分组2

„

分组头

111011010010100101110101011 分组n

四、 计算机网络分组交换技术

交换技术:分组交换

数据报交换 任何分组都当作单独的“小报文”处理,以报文交换方式单独处理分组 虚电路交换 通信双方在开始发送和接收分组之前,需要建立逻辑链路(虚电路)。

数据中心的基础设施。特点:服务器数据多,即插即用;应用规模大,具 有一定的容错能力;虚拟化,做到无缝迁移。

10.4.1.1

10.4.1.2

10.4.2.1

10.4.2.2 Core

10.0.2.1

10.2.2.1 Aggregation 10.0.1.1 10.2.0.1 Edge

10.0.1.2 Pod 0

2.比较TCP/IP和OSI体系结构,讨论它们的异同之处。

3.协议和服务有什么区别,有何关系? 4.在一个n层的层次网络体系结构中,每层协议分别要加上长度为H字节的

报头。如果某应用进程的数据长度为D字节,则在物理传输介质的带宽

中有多大比例是用来传输有效应用数据?

一、计算机网络的定义

2024版年度初中信息技术课件计算机网络ppt课件

机互联的结构。

第三代计算机网络

开放式标准化网络,采用国际 标准化协议,实现不同厂商设

备的互联。

第四代计算机网络

以Internet为核心的信息网络, 实现了全球范围内的信息共享

和通信。

5

计算机网络分类与应用

分类

按照覆盖范围可分为局域网、城域网、 广域网;按照传输介质可分为有线网 和无线网;按照拓扑结构可分为星型 网、环型网、总线型网等。

网络接口层

对应OSI的物理层和数据链路层, 负责数据的传输和接收。

2024/2/2

网络层

对应OSI的网络层,负责数据包 的路由和转发,主要协议有IP、 ICMP、IGMP等。

传输层

对应OSI的传输层,提供可靠的 传输服务,主要协议有TCP和 UDP。

应用层

对应OSI的会话层、表示层和应 用层,提供各种网络服务,如 HTTP、FTP、SMTP等。

12

局域网特点及拓扑结构选择

局域网特点

传输速度快、成本低、应用广泛、组网方便、可靠性高等。

2024/2/2

拓扑结构选择

星型、环型、总线型和树型等,根据实际需求选择合适的拓扑 结构。

13

以太网技术原理与组网方法

以太网技术原理

基于CSMA/CD(载波监听多路访问/冲突检测)机制,实现网络数据的传输和 共享。

生获取优质的教育资源。

在线课程与培训

2024/2/2

探讨在线课程和培训的优势和适用场 景,以及如何选择合适的在线课程和

培训。

学术搜索引擎 如何使用学术搜

学习社区与交流平台 介绍一些学习社区和交流平台,如知 乎、豆瓣等,方便学生与他人进行交 流和分享学习心得。

《计算机网络》课程试卷(A卷)

《计算机网络与通信》课程试卷A卷B卷2012 ~ 2013 学年 第 1 学期开课学院: 软件学院 课程号: 09010630考试日期:2012.12.12考试方式:开卷闭卷 其他 考试时间:120分钟一、选择题(本题共20小题,每小题1.5分,共30分)1.Internet 是建立在_________协议集上的国际互联网络。

A.IPX BEUI C.TCP/IP D.AppleTalk2.和通信网络相比,计算机网络最本质的功能是_________。

A.数据通信B.资源共享C.提高计算机的可靠性和可用性D.分布式处理3.专线方式接入Internet 时,可以按照实际通信量(即每月传送了多少字节数据)来计费,这是因为_________。

A.这种接入方式采用的是电路交换技术 B.这种接入方式采用的是报文交换技术 C.这种接入方式采用的是分组交换技术 D.这种接入方式采用的是同步传输技术4.DNS 的作用是_________。

A.为客户机分配IP 地址 B.访问HTTP 的应用程序 C.将域名翻译为IP 地址D.将MAC 地址翻译为IP 地址5.下列关于FTP 和HTTP 的描述,不正确的是_________。

A. FTP 的控制信息是带外传送B. HTTP 的控制信息是带内传输C. FTP 协议是有状态的D. HTTP 协议是有状态的6.FTP 客户和服务器间传递FTP 命令时,使用的连接是__________。

A .建立在TCP 之上的控制连接 B .建立在TCP 之上的数据连接 C .建立在UDP 之上的控制连接 D .建立在UDP 之上的数据连接7.下列关于SMTP 和HTTP 的描述,不正确的是__________。

A. HTTP 是拉协议 B. SMTP 是拉协议C. HTTP 把每个对象封装在它各自的HTTP 响应报文中发送D. SMTP 使用7位ASCII 码格式8.以下哪个事件发生于传输层三次握手期间__________。

《计算机网络》试卷及答案

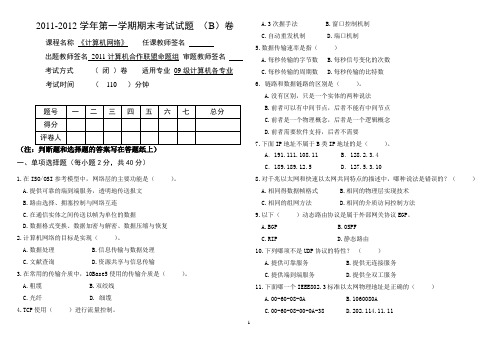

2011-2012学年第一学期期末考试试题(B)卷课程名称《计算机网络》任课教师签名出题教师签名2011计算机合作联盟命题组审题教师签名考试方式(闭)卷适用专业09级计算机各专业考试时间(110 )分钟题号一二三四五六七总分得分评卷人(注:判断题和选择题的答案写在答题纸上)一、单项选择题(每小题2分,共40分)1.在ISO/OSI参考模型中,网络层的主要功能是()。

A.提供可靠的端到端服务,透明地传送报文B.路由选择、拥塞控制与网络互连C.在通信实体之间传送以帧为单位的数据D.数据格式变换、数据加密与解密、数据压缩与恢复2.计算机网络的目标是实现()。

A.数据处理B.信息传输与数据处理C.文献查询D.资源共享与信息传输3.在常用的传输介质中,10Base5使用的传输介质是()。

A.粗缆B.双绞线C.光纤D. 细缆4.TCP使用()进行流量控制。

A.3次握手法 B.窗口控制机制C.自动重发机制D.端口机制5.数据传输速率是指()A.每秒传输的字节数B.每秒信号变化的次数C.每秒传输的周期数D.每秒传输的比特数6. 链路和数据链路的区别是()。

A.没有区别,只是一个实体的两种说法B.前者可以有中间节点,后者不能有中间节点C.前者是一个物理概念,后者是一个逻辑概念D.前者需要软件支持,后者不需要7.下面IP地址不属于B类IP地址的是()。

A.191.111.108.11 B.128.2.3.4C.189.189.12.5 D.127.5.3.108.对千兆以太网和快速以太网共同特点的描述中,哪种说法是错误的?()A.相同得数据帧格式B.相同的物理层实现技术C.相同的组网方法D.相同的介质访问控制方法9.以下()动态路由协议是属于外部网关协议EGP。

A.BGPB.OSPFC.RIPD.静态路由10.下列哪项不是UDP协议的特性?()A.提供可靠服务B.提供无连接服务C.提供端到端服务D.提供全双工服务11.下面哪一个IEEE802.3标准以太网物理地址是正确的()A.00-60-08-0AB.1060080AC.00-60-08-00-0A-38D.202.114.11.1112.采用脉码调制(PCM)方法对声音信号进行编码,若采样频率为6000次/秒,量化级为256级,那么数据传输率要达到()A.64kbpsB.48kbpsC.56kbpsD.32kbps13.电子邮件地址stu@中的是代表()A.用户名B.学校名C.学生姓名D.邮件服务器名称14.Internet中URL的含义是()A.统一资源定位符B.Internet协议C.简单邮件传输协议D.域名管理协议15.在基于TCP/IP模型的分组交换网络中,每个分组都可能走不同的路径,所以在分组到达目的主机后应重新排序;又由于不同类型物理网络的MTU不同,所以一个分组在传输过程中也可能需要分段,这些分段在到达目的主机后也必须重组。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1. Multiple Choice (30 points, 1.5 points for each question)(1). Which of the following protocols is stateless? _________A.HTTPB. FTPC. POP3D. SMTP(2). In FTP, the well-known port ____ is used for the control connection and thewell-known port ________ for the data connection.A. 20;21B. 21;20C. 21;22D. 22;21(3). In a ______ connection, one TCP connection is made for each request/response.A. persistentB. nonpersistentC. HTTPD. TCP(4). _____ is a supplementary protocol that allows non-ASCII data to be sent throughe-mail.A. SMPTB. MPEGC. MIMED. POP(5). When a browser simultaneously opens two connections to the same Web server,which of the following parameters of TCP connections is different? _________A. source portB. destination portC. source IPD. detinationIP(6). Suppose host A sends host B one TCP segment with sequence number 418,acknowledgement number 571, and 4 bytes of data. Then the sequence number in the acknowledgement to this segment is _________A. 422B. 418C. 571D. 575(7). What is the main difference between stop-and-wait and pipelined reliable datatransfer protocol?A. The pipelined protocol uses the NAK packets, whereas in the stop-and-waitprotocol senders always wait for ACK packets.B. With the pipelined protocol, the sender can send several packets in row,whereas in the stop-and-wait protocol the sender cannot send the packets inrow.C. With the pipelined protocol, the receiver must send one ACK for severalpackets (cumulative ACK), whereas in the stop-and-wait protocol the receivercan not send the cumulative ACK.D. The pipelined protocol uses timeouts, whereas the stop-and-wait protocol doesnot use the timeout.(8). Which of the following protocols runs on UDP? _________A. SMTPB. ICMPC. ARPD. RIP(9). Which of the following devices performs Lay-3 switch? _________A. switchB. hubC. routerD. bridge(10). IP is responsible for _______ communication while TCP is responsible for_______ communication.A. host-to-host; process-to-processB. process-to-process;host-to-hostC. node-to-node; point-to-pointD. point-to-point; node-to-node(11). Which of the following algorithm has the so called count-to-infinity problem?A. Flooding algorithmB. Link-state algorithmC. Distance vector algorithmD. None of the above(12). What is a broadcast IP address for 193.140.141.128 / 26 ?A. 193.140.141.128B. 193.140.141.127C. 255.255.255.63D. 193.140.141.191(13). Let’s assume there is 16-bit piece data 1011 1011 1001 1001, The 8-bit Internetchecksum for this data should be _________A. 01010100B. 01010101C. 10101011D. 10101010(14). For the data in (13), the CRC is applied to it with generator 1001. Thus the CRCbits should be _________A. 010B. 001C. 111D. 101(15). What is the name of the algorithm used in CSMA/CD networks in order to avoidrepeated collisions?A. collision avoidanceB. crash preventC. exponential back-offD. exponential collisions(16). Packet collisions occur in an Ethernet network becauseA. the Ethernet switching mechanism may occasionally send two packets throughthe same routeB. two different Ethernet networks may be spliced togetherC. two Ethernet nodes can send packets at the same timeD. the Ethernet uses a ring topology(17). Which of the following protocol layers is not explicitly part of the Internet ProtocolStack? _________A. application layerB. session layerC. data link layerD. transport layer(18). What is the name of the forwarding device in the middle of the diagram below?A. SwitchB. RouterC. HubD. Bridge(19). In the Internet protocol stack, the link layer provides the service to _________A. physical layerB. network layerC. transport layerD. application layer(20). The performance of a network can be measured in terms of ________.A. delayB. throughputC. packet lossD. all of the choices are correct2. True or False ( 20 points, 2 points for each statement )。

(1). It is possible for a mail client to send e-mail messages over HTTP rather than SMTP.(2). The Slow-Start algorithm increases a source’s rate of transmission faster than"additive increase”(3). There is no network congestion in a circuit switching network.(4). TCP applies fast retransmit to a segment when it estimates unusually large RTT.(5). BGP exchanges link weights.(6). In IP, CRC is introduced for error dection.(7). RTS/CTS is used to solve hidden-terminal problem.(8). With the SR protocol, it is possible for the sender to receive an ACK for a packet thatfalls outside of its current window.(9). When an Ethernet sender detects that the media is idle, it sends a jam signal ontothe media to tell other devices not to transmit, and then it sends its packet. [12a](10). When a TCP segment arrives to a host, the socket to which the segment isdirected depends on the source IP address of the datagram encapsulated the segment,the source port number,the destination port number and the destination IP address.3. please answer following questions briefly (36 points)。