用户、角色、权限数据库设计

用户、角色、权限数据库设计

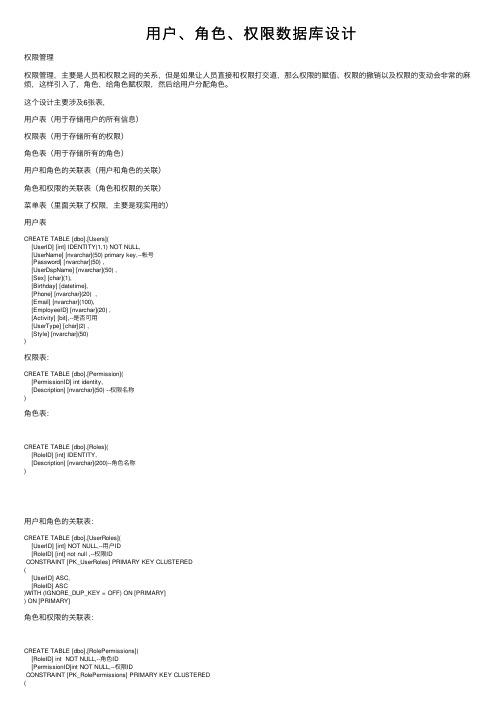

⽤户、⾓⾊、权限数据库设计权限管理权限管理,主要是⼈员和权限之间的关系,但是如果让⼈员直接和权限打交道,那么权限的赋值、权限的撤销以及权限的变动会⾮常的⿇烦,这样引⼊了,⾓⾊,给⾓⾊赋权限,然后给⽤户分配⾓⾊。

这个设计主要涉及6张表,⽤户表(⽤于存储⽤户的所有信息)权限表(⽤于存储所有的权限)⾓⾊表(⽤于存储所有的⾓⾊)⽤户和⾓⾊的关联表(⽤户和⾓⾊的关联)⾓⾊和权限的关联表(⾓⾊和权限的关联)菜单表(⾥⾯关联了权限,主要是现实⽤的)⽤户表CREATE TABLE [dbo].[Users]([UserID] [int] IDENTITY(1,1) NOT NULL,[UserName] [nvarchar](50) primary key,--帐号[Password] [nvarchar](50) ,[UserDspName] [nvarchar](50) ,[Sex] [char](1),[Birthday] [datetime],[Phone] [nvarchar](20) ,[Email] [nvarchar](100),[EmployeeID] [nvarchar](20) ,[Activity] [bit],--是否可⽤[UserType] [char](2) ,[Style] [nvarchar](50))权限表:CREATE TABLE [dbo].[Permission]([PermissionID] int identity,[Description] [nvarchar](50) --权限名称)⾓⾊表:CREATE TABLE [dbo].[Roles]([RoleID] [int] IDENTITY,[Description] [nvarchar](200)--⾓⾊名称)⽤户和⾓⾊的关联表:CREATE TABLE [dbo].[UserRoles]([UserID] [int] NOT NULL,--⽤户ID[RoleID] [int] not null ,--权限IDCONSTRAINT [PK_UserRoles] PRIMARY KEY CLUSTERED([UserID] ASC,[RoleID] ASC)WITH (IGNORE_DUP_KEY = OFF) ON [PRIMARY]) ON [PRIMARY]⾓⾊和权限的关联表:CREATE TABLE [dbo].[RolePermissions]([RoleID] int NOT NULL,--⾓⾊ID[PermissionID]int NOT NULL,--权限IDCONSTRAINT [PK_RolePermissions] PRIMARY KEY CLUSTERED([RoleID] ASC,[PermissionID] ASC)WITH (IGNORE_DUP_KEY = OFF) ON [PRIMARY] ) ON [PRIMARY]菜单表:CREATE TABLE [dbo].[menu]([ID] [int] IDENTITY(1,1) NOT NULL,[TextCH] [nvarchar](100) NULL,--菜单的中⽂显⽰ [TextEN] [nvarchar](200) NULL,--菜单的英⽂名称 [ParentID] [int] NULL,--⽗节点[orderID] [int] NULL,--同⼀个⽗节点下⾯的排序[Url] [nvarchar](200) ,--菜单对于的权限[PermissionID] [int] NULL,--权限ID[ImageUrl] [nvarchar](50) NULL--菜单图⽚链接) ON [PRIMARY]。

数据库权限设计方案

数据库权限设计方案数据库权限设计方案是指对数据库中的数据和操作进行权限控制的方案。

在设计数据库权限时,应考虑到安全性和稳定性两个方面。

1. 安全性方面:在设计数据库权限时,应采取以下措施来保障数据的安全性。

- 根据用户的角色和职责,进行权限分级。

将用户分为超级管理员、普通管理员和普通用户等级,不同等级的用户拥有不同的权限。

- 根据不同等级的用户,设定相应的数据访问权限。

超级管理员具有最高权限,可以对数据库中的所有数据进行增删改查操作;普通管理员可以对部分数据进行增删改操作;普通用户只能进行查询操作。

- 对于一些敏感数据,可以设定只有特定的角色才能访问,如个人隐私信息等。

- 定期对数据库进行备份,以防止数据丢失和恢复误操作。

同时,对数据库的备份文件进行权限控制,确保只有授权的人可以访问和恢复数据。

2. 稳定性方面:在设计数据库权限时,应采取以下措施来保障数据库的稳定性。

- 限制数据库的连接数和并发操作数,避免因为过多的连接和操作导致数据库负载过高,从而影响数据库的稳定性和性能。

- 对于一些危险的操作,如删除表、删除数据库等,只允许特定的角色进行操作,以防止误操作导致的数据丢失或损坏。

- 设计合理的操作日志和审计日志功能,记录用户的操作和权限变更历史,方便追踪和排查问题。

- 定期进行数据库性能和安全的巡检,发现潜在问题并及时处理。

总之,数据库权限设计方案应综合考虑安全性和稳定性两个方面。

在安全性方面,应根据用户的角色和职责进行权限分级,并设定相应的数据访问权限;在稳定性方面,应限制数据库的连接数和并发操作数,防止危险操作,记录操作和权限变更的日志,以及定期进行巡检。

只有综合考虑到这些方面,才能设计出功能完善、安全可靠、稳定性良好的数据库权限方案。

数据库权限管理中的角色与用户设计

数据库权限管理中的角色与用户设计在数据库权限管理中,角色与用户设计起着至关重要的作用。

合理的角色与用户设计能够提高数据的安全性和管理效率,保护敏感信息的机密性和完整性。

本文将为您介绍数据库权限管理中的角色与用户设计,以帮助您更好地理解和应用这一方面的知识。

首先,让我们来了解什么是角色与用户设计。

在数据库中,角色是一组共享相同权限和访问权限的用户集合。

通过将一些公共权限分配给角色,可以简化用户权限管理,提高维护效率。

而用户则是具体的个体实体,可以通过被分配到特定的角色来获得相应的权限。

在角色与用户设计中,有三个关键的方面需要考虑:角色的划分、角色的权限设置和用户的分配。

首先,角色的划分。

在设计数据库角色时,应该基于业务需求和权限层次进行划分。

一般而言,可以将角色分为超级管理员、管理员和普通用户等不同级别的角色。

超级管理员拥有数据库的最高权限,可以对数据库进行全部操作,例如创建和删除数据库等。

管理员则可以负责数据库的管理和维护,包括备份和恢复数据库、用户和角色管理等。

而普通用户则是系统的最终用户,只能进行数据的查询和操作。

接下来,是角色的权限设置。

数据库的权限通常包括数据表的查看、修改、删除和增加等操作。

不同角色应该根据业务需求来确定相应的权限。

比如,在某个角色中,只允许查看数据表的内容,而不允许进行修改和删除操作。

这样,可以避免数据的误操作和不必要的风险。

此外,需要确保权限的细分粒度,以便更好地控制数据的访问和管理。

最后,是用户的分配。

用户的分配应该根据其职责和工作需要来确定。

每个用户可以被分配到一个或多个角色中,从而获得相应的权限。

一个用户可以同时属于多个角色,这样可以根据具体的业务需求来灵活分配权限。

对于某些特殊的操作,可以通过临时提升用户的权限来满足特定的任务需求。

除了以上三个关键方面,还有一些其他的注意事项需要考虑。

首先,应该定期审查和更新角色和权限的分配。

随着业务的发展和变化,角色和权限的设计也需要随之调整。

数据库权限设计方案

数据库权限设计方案概述数据库是一个关键的信息系统组成部分,对于保护数据的机密性、完整性和可用性至关重要。

在现代应用中,数据库的权限控制是确保只有授权用户可以访问和操作数据的重要方面之一。

本文档旨在提供一个数据库权限设计方案,以确保只有合适的用户能够访问和操作数据库。

目标和原则目标•限制对数据库的非授权访问•分配合适的权限给授权用户•简化权限管理和维护流程原则•最小权限原则:给予用户的权限应尽可能少,只包含其工作所需的最小权限。

这样可以减少意外数据泄露或不当操作的风险。

•隔离原则:将用户分组并给予特定组的权限,从而限制一组用户对其他组用户的访问。

•审计原则:记录和监控用户对数据库的访问和操作,以便及时发现和处理异常行为。

•合理性原则:按照工作职能和数据需求来分配用户的权限,确保权限的合理使用和高效管理。

权限设计数据库角色在权限设计中,可以使用角色来管理和分配权限。

数据库角色是一个逻辑组,可以包含一组权限和用户。

这样用户只需要分配到适当的角色即可获得相应的权限。

常见的数据库角色包括:•超级用户角色:拥有完全的数据库操作权限,包括创建、删除、修改和查询数据库对象、用户和角色等。

•管理员角色:负责管理数据库的日常操作,包括备份和恢复、性能优化等。

•开发者角色:负责开发和维护数据库应用程序,具有对数据库对象和数据进行查询和修改的权限。

•数据分析师角色:负责对数据库中的数据进行分析和报告,具有读取和汇总数据的权限。

根据实际需求,可以创建更多的角色,并根据角色的权限需求分配相应的权限。

权限分配在数据库中,权限可以分为两种类型:对象级权限和系统级权限。

对象级权限对象级权限控制用户对特定数据库对象(如表、视图、存储过程等)的访问和操作权限。

常见的对象级权限包括:•SELECT:允许用户查询数据。

•INSERT:允许用户向表中插入新数据。

•UPDATE:允许用户修改表中的现有数据。

•DELETE:允许用户删除表中的数据。

权限设计

权限设计权限设计通常包括数据库设计、应用程序接口(API)设计、程序实现三个部分。

一、数据库设计权限表及相关内容大体可以用六个表来描述,如下:1角色表:包括四个字段:角色ID,角色名,对该角色的描述,创建时间;2用户表:包括八个字段:用户ID,账户名称,姓名,联系电话,邮箱,密码,备注,创建时间等;3用户-角色表:包括三个字段:ID(编号,自增,方便维护,查询),用户ID,角色ID。

该表记录用户与角色之间的对应关系,一个用户可以隶属于多个角色,一个角色也可以拥有多个用户;4角色-权限表:包括三个字段:ID(编号,自增,方便维护,查询),角色ID,权限ID。

该表记录角色与权限之间的对应关系,一个权限可以隶属于多个角色,一个角色也可以拥有多个权限。

特别说明:若用户所属于两个角色,取出对应角色中的所有权限,则用户的权限为分别继承两个角色的权限的并集,过滤掉相同的权限取其中一个。

5权限表:权限表包括六个字段:权限ID,资源路径,权限名,用户展示,创建时间,描述。

权限类型包括三种:菜单、页面元素、资源路径。

a菜单:包括一级菜单、二级菜单(子菜单,可扩展菜单)菜单表:包括三个字段菜单ID,菜单名称,父菜单IDb页面元素:设置权限到页面的级别,所有的人都可以访问一个页面,一部分可以进行添加操作,一部分人可以进行删除操作,一部分可以进行审核工作等。

即设置同一个页面的不同操作权限。

c资源路径:如上传文件,文件的修改删除操作,资源路径的访问等。

用户展示为前端展示给用户的文字或图标(包括没有对应路径的图标),可选择展示或隐藏,表设计如下:1角色表(mp_role)字段名称字段类型备注角色ID role_id varchar(50) pk, not null角色名roleName varchar(255) not null描述description varchar(255)创建时间createTime varchar(255)2用户表(mp_user)字段名称字段类型备注用户ID user_id varchar(50) pk, not null账户名称userName varchar(255) not null姓名realName varchar(255) not null联系电话phone varchar(255)密码password varchar(25)邮箱email varchar(255)描述description varchar(255)创建时间createTime varchar(255)3用户-角色表(mp_user_role)字段名称字段类型备注ID id varchar(50) pk, not null 角色ID role_id varchar(50) fk, not null 用户ID user_id varchar(50) fk, not null 4角色-权限表(mp_role_permission)字段名称字段类型备注ID id varchar(50) pk, not null 角色ID role_id varchar(50) fk, not null 权限ID permission_id varchar(50) fk, not null 5权限表(mp_permission)字段名称字段类型备注权限ID id varchar(50) pk, not null 资源路径resourcePath varchar(255)权限名称permissionName varchar(255)用户展示display varchar(255)描述description varchar(255)创建时间createTime varchar(255)6二、应用程序接口(API)设计界面设计1新建角色,实现:用户可以继承所属角色的部分权限,如某用户所属于A和B两个角色,但分别继承它们的部分权限,设计为取两个角色权限的交集。

数据库权限设计与实现

数据库权限设计与实现数据库是现代企业信息化建设的核心基础设施之一,为了确保数据库的安全性和稳定性,权限设计是至关重要的一环。

数据库权限设计主要包括角色分配、用户管理、权限控制等方面。

本文将从以下三个方面介绍数据库权限的设计与实现。

一、角色分配角色是数据库中的一种权限集合,一个用户可以被分配一个或多个角色。

角色可以继承和继承权限,通过角色分配可以灵活地控制用户对数据库的访问和操作权限。

在角色分配过程中,应根据实际业务需求进行合理的规划和划分。

1.需求分析:根据不同部门、岗位和职责需求,确定数据库用户的角色,如管理员、运维人员、开发人员、分析师等。

每个角色应具备不同的权限和操作范围。

2.角色定义:根据需求分析的结果,为每个角色进行权限定义。

权限包括表级权限、列级权限、行级权限等。

表级权限控制用户对整个表的访问和操作权限,列级权限控制用户对其中一列的访问权限,行级权限控制用户对其中一行的访问权限。

3.角色赋权:根据实际情况,将用户分配到相应的角色中。

可以通过SQL语句或可视化工具进行角色分配和管理。

在角色赋权过程中,应注意避免授权过度或不足的情况。

二、用户管理用户是数据库中的实体,每个用户都有一组权限和角色。

用户管理主要包括用户创建、用户权限管理、用户行为监控等方面。

合理的用户管理能够提高数据库的安全性和可维护性。

1.用户创建:根据部门和岗位需求,创建相应的数据库用户。

用户创建时需要指定用户名、密码和角色等信息。

密码应当采用安全的加密算法进行存储。

2.用户权限管理:根据角色的权限定义,管理用户的权限。

可以通过授权、撤销授权等操作来管理用户的权限。

此外,还可以设置用户的登录限制、访问限制等措施,以加强用户权限的控制。

3.用户行为监控:监控用户的操作行为,如登录情况、访问权限等。

可以通过日志记录、审计等手段来实现用户行为监控。

及时的用户行为监控可以帮助发现异常操作和安全漏洞。

三、权限控制权限控制是数据库安全的重要一环,可以通过不同的授权方式来实现。

权限系统设计五张表

权限系统设计五张表在进行权限系统设计时,一项十分重要的任务是设计适当的数据库表结构。

数据库表的设计决定了系统的灵活性、效率和数据的完整性。

本文将介绍一个权限系统的设计,包括五张表的设计和结构。

表一:用户表(User)该表用于存储系统中的用户信息。

它包含以下字段:1. 用户ID(UserID):用于唯一标识每个用户的ID。

2. 用户名(Username):用户的登录名。

3. 密码(Password):用户的密码,需要进行加密存储。

4. 姓名(Name):用户的真实姓名。

5. 邮箱(Email):用户的电子邮箱地址。

6. 手机号码(PhoneNumber):用户的手机号码。

表二:角色表(Role)角色表用于存储系统中的角色信息,该表包含以下字段:1. 角色ID(RoleID):用于唯一标识每个角色的ID。

2. 角色名称(RoleName):角色的名称,如管理员、普通用户等。

3. 角色描述(RoleDescription):对角色进行详细描述。

表三:权限表(Permission)权限表用于存储系统中的权限信息,该表包含以下字段:1. 权限ID(PermissionID):用于唯一标识每个权限的ID。

2. 权限名称(PermissionName):权限的名称,如查看、编辑等。

3. 权限描述(PermissionDescription):对权限进行详细描述。

表四:角色-权限关联表(RolePermission)角色-权限关联表用于记录角色和权限之间的关系,该表包含以下字段:1. 关联ID(ID):用于唯一标识每个角色-权限关联的ID。

2. 角色ID(RoleID):与角色表中的角色ID关联。

3. 权限ID(PermissionID):与权限表中的权限ID关联。

表五:用户-角色关联表(UserRole)用户-角色关联表用于记录用户和角色之间的关系,该表包含以下字段:1. 关联ID(ID):用于唯一标识每个用户-角色关联的ID。

数据库 权限设计

数据库权限设计在数据库设计中,权限设计是一个至关重要的方面。

它对于确保数据库的安全性和数据的保护至关重要。

权限设计的目的是确保只有经过授权的用户才能访问数据库,并且只能访问其特定角色需要的数据。

一个良好的权限设计可以防止未经授权的访问,防止数据泄露或恶意操作。

在进行权限设计时,需要考虑以下几个方面:1. 角色的定义:首先,需要定义不同的用户角色。

这可能包括管理员、普通用户、只读用户等等。

每个角色都应该具有特定的权限和访问级别。

2. 权限的细化:对于每个角色,需要确定其具体的权限和操作范围。

这可能包括读取、写入、修改、删除等。

确保只有必要的权限被授予给每个角色,避免过度授权。

3. 用户组织:将用户组织成不同的组,这可以简化权限管理,并确保不同组的用户具有相似的访问权限。

4. 强密码策略:为了保护数据库的安全性,应该实施一套强密码策略。

这包括要求用户使用复杂的密码,定期更换密码,并限制用户对密码的访问。

5. 审计和日志:设置数据库日志记录和审计功能,以便跟踪用户的操作记录和系统变更。

这将有助于检测异常行为和处理潜在的安全问题。

在权限设计完成后,需要对其进行定期的审查和更新。

随着组织的发展和用户需求的变化,权限设计可能需要进行调整。

另外,确保及时撤销已离职或不需要访问数据库的用户的访问权限也是非常重要的。

总之,数据库权限设计是确保数据库安全和数据保护的关键措施之一。

它涉及到角色定义、权限细化、用户组织、强密码策略和审计日志等方面。

通过良好的权限设计,可以有效地管理和控制用户对数据库的访问,从而保护数据库的安全性。

用户权限管理数据库设计(RBAC)

⽤户权限管理数据库设计(RBAC) RBAC(Role-Based Access Control,基于⾓⾊的访问控制),就是⽤户通过⾓⾊与权限进⾏关联。

简单地说,⼀个⽤户拥有若⼲⾓⾊,每⼀个⾓⾊拥有若⼲权限。

这样,就构造成“⽤户-⾓⾊-权限”的授权模型。

在这种模型中,⽤户与⾓⾊之间,⾓⾊与权限之间,⼀般者是多对多的关系。

(如下图) ⾓⾊是什么?可以理解为⼀定数量的权限的集合,权限的载体。

例如:⼀个论坛系统,“超级管理员”、“版主”都是⾓⾊。

版主可管理版内的帖⼦、可管理版内的⽤户等,这些是权限。

要给某个⽤户授予这些权限,不需要直接将权限授予⽤户,可将“版主”这个⾓⾊赋予该⽤户。

当⽤户的数量⾮常⼤时,要给系统每个⽤户逐⼀授权(授⾓⾊),是件⾮常烦琐的事情。

这时,就需要给⽤户分组,每个⽤户组内有多个⽤户。

除了可给⽤户授权外,还可以给⽤户组授权。

这样⼀来,⽤户拥有的所有权限,就是⽤户个⼈拥有的权限与该⽤户所在⽤户组拥有的权限之和。

(下图为⽤户组、⽤户与⾓⾊三者的关联关系) 在应⽤系统中,权限表现成什么?对功能模块的操作,对上传⽂件的删改,菜单的访问,甚⾄页⾯上某个按钮、某个图⽚的可见性控制,都可属于权限的范畴。

有些权限设计,会把功能操作作为⼀类,⽽把⽂件、菜单、页⾯元素等作为另⼀类,这样构成“⽤户-⾓⾊-权限-资源”的授权模型。

⽽在做数据表建模时,可把功能操作和资源统⼀管理,也就是都直接与权限表进⾏关联,这样可能更具便捷性和易扩展性。

(见下图) 请留意权限表中有⼀列“权限类型”,我们根据它的取值来区分是哪⼀类权限,如“MENU”表⽰菜单的访问权限、“OPERATION”表⽰功能模块的操作权限、“FILE”表⽰⽂件的修改权限、“ELEMENT”表⽰页⾯元素的可见性控制等。

这样设计的好处有⼆。

其⼀,不需要区分哪些是权限操作,哪些是资源,(实际上,有时候也不好区分,如菜单,把它理解为资源呢还是功能模块权限呢?)。

JAVA权限管理系统数据库设计

JAVA权限管理系统数据库设计在设计JAVA权限管理系统的数据库时,需要考虑到权限管理的基本需求,包括用户管理、角色管理、权限管理及相关关系的存储和管理。

首先,数据库的设计需要考虑用户管理,该模块用于存储和管理用户的基本信息,如用户ID、用户名、密码等。

用户表可以设计为以下字段:- 用户ID(User ID)- 用户名(Username)- 密码(Password)- 手机号(Phone Number)用户表中的用户ID是主键,用于唯一标识每一个用户。

接下来,数据库的设计需要考虑角色管理,该模块用于存储和管理角色的基本信息。

角色表可以设计为以下字段:- 角色ID(Role ID)- 角色名称(Role Name)角色表中的角色ID是主键,用于唯一标识每一个角色。

权限管理模块是权限管理系统的核心模块,用于存储和管理用户和角色之间的权限关系。

该模块可以设计为以下表结构:- 权限ID(Permission ID)- 权限名称(Permission Name)权限表中的权限ID是主键,用于唯一标识每一个权限。

接下来,需要设计用户和角色之间的关系,用户角色关系表可以设计为以下字段:- 关系ID(Relation ID)- 用户ID(User ID)- 角色ID(Role ID)用户角色关系表中的关系ID是主键,用于唯一标识每一个用户角色关系。

最后,在数据库设计中,需要考虑到不同模块之间的关联关系。

使用外键来定义表之间的关系,并添加必要的索引以提高系统性能。

综上所述,JAVA权限管理系统的数据库设计包括用户管理、角色管理、权限管理及相关关系的存储和管理。

通过合理设计数据库表结构和各表之间的关系,可以实现权限管理系统的基本功能,满足用户对权限的管理需求。

同时,为了提高系统性能,还需要考虑索引的设计和合理使用。

数据库数据权限控制的设计与实现方法

数据库数据权限控制的设计与实现方法数据库在现代信息系统中扮演着至关重要的角色,广泛应用于各个行业。

然而,随着数据量的不断增加和用户访问需求的复杂化,数据库数据权限控制变得尤为重要。

数据权限控制旨在保护数据库中敏感数据,限制用户的访问权限,确保数据安全性和保密性。

本文将探讨数据库数据权限控制的设计与实现方法。

首先,数据库数据权限控制的设计应该基于安全考虑。

在设计权限控制模型时,需要从角色角度出发,定义不同用户角色在数据库中的权限范围。

一个常见的方法是使用基于角色的访问控制(Role-Based Access Control, RBAC)模型。

该模型将用户和用户权限抽象为角色,并根据角色与权限的关系进行用户访问的控制。

在数据库设计阶段,应考虑到每个角色需要的访问权限,并为其分配合适的操作权限。

例如,可为管理员角色分配最高权限,允许其进行所有操作,而一般用户角色只能进行数据查询和部分编辑操作。

通过根据用户的角色来控制其对数据库中数据的访问权限,可以实现细粒度的权限控制。

其次,数据库数据权限控制的实现方法包括物理和逻辑两个层面。

在物理层面,可以通过数据库的用户管理功能来实现权限控制。

数据库提供了对用户和角色的管理接口,管理员可以通过创建、修改和删除用户及角色的权限来实现对数据库中数据的控制。

例如,在Oracle数据库中,可以使用GRANT和REVOKE语句来授权或撤销用户的访问权限。

在逻辑层面,可以通过编写触发器、存储过程或函数来实现数据权限控制。

这种方法可以在用户执行特定操作时触发,然后根据预先定义的规则来控制其对数据的访问。

例如,在一个银行系统中,可以通过触发器来限制某个角色只能访问自己名下的账户,而不能访问其他用户的账户信息。

此外,数据库数据权限控制还可以结合其他安全策略进行增强。

例如,可以使用加密技术对敏感数据进行加密存储,只有相应权限的用户才能解密和访问数据。

此外,可以使用审计功能追踪用户的操作,并定期进行安全审计和漏洞扫描,及时发现和修复安全问题。

rbac2数据库表结构设计

RBAC2数据库表结构设计在基于角色的访问控制(RBAC)系统中,有几个主要的数据库表来存储系统所需的信息。

以下是一个典型的RBAC2数据库表结构设计。

1. 用户表(Users)* user_id:用户ID(主键)* username:用户名* password:密码* email:电子邮件* 其他用户相关信息...2. 角色表(Roles)* role_id:角色ID(主键)* role_name:角色名称* 其他角色相关信息...3. 权限表(Permissions)* permission_id:权限ID(主键)* permission_name:权限名称* 其他权限相关信息...4. 资源表(Resources)* resource_id:资源ID(主键)* resource_name:资源名称* 其他资源相关信息...5. 用户角色关联表(User_Role)* user_id:用户ID(外键,关联Users表)* role_id:角色ID(外键,关联Roles表)* 主键(user_id, role_id)6. 角色权限关联表(Role_Permission)* role_id:角色ID(外键,关联Roles表)* permission_id:权限ID(外键,关联Permissions表)* 主键(role_id, permission_id)7. 用户资源关联表(User_Resource)* user_id:用户ID(外键,关联Users表)* resource_id:资源ID(外键,关联Resources表)* 主键(user_id, resource_id)8. 角色资源关联表(Role_Resource)* role_id:角色ID(外键,关联Roles表)* resource_id:资源ID(外键,关联Resources表)* 主键(role_id, resource_id)这些表结构的设计可以满足RBAC2的基本需求,包括用户、角色、权限和资源的定义以及他们之间的关联关系。

用户权限管理设计方案【精选文档】

用户权限管理设计方案用户认证管理设计方案1 设计思路为了设计一套具有较强可扩展性的用户认证管理,需要建立用户、角色和权限等数据库表,并且建立之间的关系,具体实现如下。

1。

1 用户用户仅仅是纯粹的用户,用来记录用户相关信息,如用户名、密码等,权限是被分离出去了的。

用户(User)要拥有对某种资源的权限,必须通过角色(Role)去关联。

用户通常具有以下属性:✓编号,在系统中唯一。

✓名称,在系统中唯一。

✓用户口令.✓注释,描述用户或角色的信息。

1.2 角色角色是使用权限的基本单位,拥有一定数量的权限,通过角色赋予用户权限,通常具有以下属性:✓编号,在系统中唯一。

✓名称,在系统中唯一。

✓注释,描述角色信息1.3 权限权限指用户根据角色获得对程序某些功能的操作,例如对文件的读、写、修改和删除功能,通常具有以下属性:✓编号,在系统中唯一。

✓名称,在系统中唯一。

✓注释,描述权限信息1。

4 用户与角色的关系一个用户(User)可以隶属于多个角色(Role),一个角色组也可拥有多个用户,用户角色就是用来描述他们之间隶属关系的对象。

用户(User)通过角色(Role)关联所拥有对某种资源的权限,例如●用户(User):UserID UserName UserPwd1 张三 xxxxxx2 李四 xxxxxx……●角色(Role):RoleID RoleName RoleNote01 系统管理员监控系统维护管理员02 监控人员在线监控人员03 调度人员调度工作人员04 一般工作人员工作人员……●用户角色(User_Role):UserRoleID UserID RoleID UserRoleNote1 1 01 用户“张三”被分配到角色“系统管理员"2 2 02 用户“李四”被分配到角色“监控人员”3 2 03 用户“李四”被分配到角色“调度人员”……从该关系表可以看出,用户所拥有的特定资源可以通过用户角色来关联。

数据库用户权限管理的说明书

数据库用户权限管理的说明书1. 简介数据库用户权限管理是指在数据库系统中,对用户进行授权与权限管理的过程。

通过合理设置用户权限,可以保障数据库的安全性和数据的完整性。

本文将介绍数据库用户权限管理的基本概念、方法和步骤。

2. 用户角色和权限在数据库系统中,用户角色是指一组权限的集合。

不同的用户角色拥有不同的权限,可以对数据库进行不同的操作。

权限包括读取数据、修改数据、删除数据、创建表等功能。

常见的用户角色包括管理员、开发人员、数据库管理员等。

3. 创建用户要进行数据库用户权限管理,首先需要创建数据库用户。

创建用户的步骤如下:- 登录数据库系统管理员账号。

- 执行创建用户的命令,例如:```CREATE USER username IDENTIFIED BY password;```其中,username为用户名,password为密码。

4. 授权授权是指给用户角色赋予相应的权限。

授权的步骤如下:- 登录数据库系统管理员账号。

- 执行授权命令,例如:```GRANT privilege ON table TO user;```其中,privilege为权限,table为数据库表,user为用户名。

5. 撤销权限如果用户不再需要某些权限,可以进行权限撤销操作。

撤销权限的步骤如下:- 登录数据库系统管理员账号。

- 执行撤销权限命令,例如:```REVOKE privilege ON table FROM user;```其中,privilege为权限,table为数据库表,user为用户名。

6. 查看权限管理员可以查看用户的权限信息,以及某个用户拥有哪些权限。

查看权限的步骤如下:- 登录数据库系统管理员账号。

- 执行查看权限命令,例如:```SHOW GRANTS FOR user;```其中,user为用户名。

7. 修改用户密码为了保障数据库的安全性,用户需要定期修改密码。

同时,当用户忘记密码时,管理员也可以为用户重设密码。

java用户角色权限数据库设计

实现业务系统中的用户权限管理B/S系统中的权限比C/S中的更显的重要,C/S系统因为具有特殊的客户端,所以访问用户的权限检测可以通过客户端实现或通过客户端+服务器检测实现,而B/S中,浏览器是每一台计算机都已具备的,如果不建立一个完整的权限检测,那么一个“非法用户”很可能就能通过浏览器轻易访问到B/S系统中的所有功能。

因此B/S业务系统都需要有一个或多个权限系统来实现访问权限检测,让经过授权的用户可以正常合法的使用已授权功能,而对那些未经授权的“非法用户”将会将他们彻底的“拒之门外”。

下面就让我们一起了解一下如何设计可以满足大部分B/S系统中对用户功能权限控制的权限系统。

需求陈述∙不同职责的人员,对于系统操作的权限应该是不同的。

优秀的业务系统,这是最基本的功能。

∙可以对“组”进行权限分配。

对于一个大企业的业务系统来说,如果要求管理员为其下员工逐一分配系统操作权限的话,是件耗时且不够方便的事情。

所以,系统中就提出了对“组”进行操作的概念,将权限一致的人员编入同一组,然后对该组进行权限分配。

∙权限管理系统应该是可扩展的。

它应该可以加入到任何带有权限管理功能的系统中。

就像是组件一样的可以被不断的重用,而不是每开发一套管理系统,就要针对权限管理部分进行重新开发。

∙满足业务系统中的功能权限。

传统业务系统中,存在着两种权限管理,其一是功能权限的管理,而另外一种则是资源权限的管理,在不同系统之间,功能权限是可以重用的,而资源权限则不能。

关于设计借助NoahWeb的动作编程理念,在设计阶段,系统设计人员无须考虑程序结构的设计,而是从程序流程以及数据库结构开始入手。

为了实现需求,数据库的设计可谓及其重要,无论是“组”操作的概念,还是整套权限管理系统的重用性,都在于数据库的设计。

我们先来分析一下数据库结构:首先,action表(以下简称为“权限表”),gorupmanager表(以下简称为“管理组表”),以及master表(以下简称为“人员表”),是三张实体表,它们依次记录着“权限”的信息,“管理组”的信息和“人员”的信息。

数据库设计用户权限管理

数据库设计用户权限管理用户权限管理是指系统管理员通过对用户的权限进行管理和控制,确保用户只能在其所拥有的权限范围内进行操作。

数据库作为数据存储和管理的核心,对用户权限的管理尤为重要。

下面将详细介绍数据库设计用户权限管理的方法和步骤。

1.用户表设计首先,需要设计一个用户表,用于存储用户的基本信息。

用户表的字段包括用户ID、用户名、密码、角色ID等。

其中,角色ID是指用户所属的角色ID,通过角色来确定用户的权限范围。

2.角色表设计角色表用于存储系统中的角色信息。

角色是对用户权限进行细分和管理的方式,通过给用户分配不同的角色来确定其权限范围。

角色表的字段包括角色ID、角色名称、角色描述等。

3.权限表设计权限表用于存储系统中的权限信息。

权限是指用户可以进行的操作或者访问的资源。

权限表的字段包括权限ID、权限名称、权限描述等。

4.用户角色表设计用户角色表用于存储用户和角色之间的关联关系。

用户角色表的字段包括用户ID和角色ID。

5.角色权限表设计角色权限表用于存储角色和权限之间的关联关系。

角色权限表的字段包括角色ID和权限ID。

通过以上几步的设计,可以实现用户权限管理的基本功能。

下面介绍一些常见的操作和控制方式。

1.用户登录验证当用户登录系统时,需要验证用户输入的用户名和密码是否匹配。

可以通过查询用户表来进行验证,如果匹配成功,则表示用户身份验证通过,可以继续进行后续操作。

如果验证失败,则表示用户名或密码错误。

2.用户角色分配管理员可以通过用户角色表来为用户分配角色。

当用户被分配一个角色后,其权限范围将被限制在该角色所具备的权限范围内。

3.角色权限分配管理员可以通过角色权限表来为角色分配权限。

角色所具备的权限将在角色权限表中进行配置。

当一个角色被分配多个权限时,用户拥有该角色的权限将是这些权限的并集。

4.权限控制在系统运行时,需要根据用户的权限对其进行权限控制。

这可以通过查询用户角色表和角色权限表来实现。

当用户尝试进行一个操作或访问一个资源时,系统会先查询用户所具备的角色,再查询角色所具备的权限,最后判断用户是否具备进行该操作的权限。

用户权限管理设计方案

用户权限管理设计方案用户认证管理设计方案1 设计思路为了设计一套具有较强可扩展性的用户认证管理,需要建立用户、角色和权限等数据库表,并且建立之间的关系,具体实现如下。

1.1 用户用户仅仅是纯粹的用户,用来记录用户相关信息,如用户名、密码等,权限是被分离出去了的。

用户(User)要拥有对某种资源的权限,必须通过角色(Role)去关联。

用户通常具有以下属性:✓编号,在系统中唯一。

✓名称,在系统中唯一。

✓用户口令。

✓注释,描述用户或角色的信息。

1.2 角色角色是使用权限的基本单位,拥有一定数量的权限,通过角色赋予用户权限,通常具有以下属性:✓编号,在系统中唯一。

✓名称,在系统中唯一。

✓注释,描述角色信息1.3 权限权限指用户根据角色获得对程序某些功能的操作,例如对文件的读、写、修改和删除功能,通常具有以下属性:✓编号,在系统中唯一。

✓名称,在系统中唯一。

✓注释,描述权限信息1.4 用户与角色的关系一个用户(User)可以隶属于多个角色(Role),一个角色组也可拥有多个用户,用户角色就是用来描述他们之间隶属关系的对象。

用户(User)通过角色(Role)关联所拥有对某种资源的权限,例如●用户(User):UserID UserName UserPwd1 张三xxxxxx2 李四xxxxxx……●角色(Role):RoleID RoleName RoleNote01 系统管理员监控系统维护管理员02 监控人员在线监控人员03 调度人员调度工作人员04 一般工作人员工作人员……●用户角色(User_Role):UserRoleID UserID RoleID UserRoleNote1 1 01 用户“张三”被分配到角色“系统管理员”2 2 02 用户“李四”被分配到角色“监控人员”3 2 03 用户“李四”被分配到角色“调度人员”……从该关系表可以看出,用户所拥有的特定资源可以通过用户角色来关联。

1.5 权限与角色的关系一个角色(Role)可以拥有多个权限(Permission),同样一个权限可分配给多个角色。

关于C#的权限管理设计方案

……

l 角色(Role):

RoleID RoleName RoleNote

01 系统管理员 监控系统维护管理员

02 监控人员 在线监控人员

第三步用户(User)使用Administrator分配给的权限去使用各个系统模块。利用存储过程GetUserRole(@UserID, @UserRoleID output),GetRolePermission(@RoleID,@Role-

-PermissinID output)获得用户对模块的使用权限。

1 1 01 用户“张三”被分配到角色“系统管理员”

2 2 02 用户“李四”被分配到角色“监控人员”

RoleName

角色名称

varchar(20)

RoleNote

角色信息描述

varchar(20)

2.2.3 用户-角色表(Static_User_Role)

Static_User_Role

Static_User字段名

0004 察看监控信息 允许察看监控对象

……

l 角色权限(Role_Permission):

RolePermissionID RoleID PermissionID RolePermissionNote

1 01 0001 角色“系统管理员”具有权限“增加监控”

权限管理设计方案

--董帅

1 设计思路

为了设计一套具有较强可扩展性的权限管理,需要建立用户、角色和权限等数据库表,并且建立之间的关系,具体实现如下。

1.1 用户

用户仅仅是纯粹的用户,用来记录用户相关信息,如用户名、密码等,权限是被分离出去了的。用户(User)要拥有对某种资源的权限,必须通过角色(Role)去关联。

数据库管理系统中的用户角色与权限控制

数据库管理系统中的用户角色与权限控制数据库管理系统作为组织和管理数据的重要工具,需要确保对数据的安全性和完整性进行有效控制。

为了实现这一目标,数据库管理系统引入了用户角色与权限控制的概念。

用户角色和权限控制可以帮助管理者对数据库中的各种对象进行管理和访问控制,从而实现对数据的合法使用和保护。

用户角色是指在数据库管理系统中定义的一组权限集合,它可以根据不同的功能需求来定义,例如:管理者、用户、数据分析师等。

不同的用户角色拥有不同的权限,这些权限决定了用户能够进行的操作范围。

通过为每个用户分配相应的用户角色,数据库管理员可以实现对用户权限的集中管理,提高系统的安全性和管理效率。

在数据库管理系统中,权限是指用户在系统中执行各种操作的能力。

这些操作可以包括对数据库表进行查询、插入、更新和删除,对视图进行创建和修改,对用户角色进行设置和管理等。

权限系统可以根据实际需求进行灵活配置,确保用户只能对其负责的数据进行访问和修改,从而防止非法操作和数据泄漏。

为了实现用户角色与权限的控制,数据库管理系统通常提供一系列的管理功能。

其中包括用户管理、角色管理和权限管理等。

用户管理用于创建、修改和删除用户的账户,通过这些账户来记录用户的身份和访问权限。

角色管理用于定义不同的角色类型,并将相应的权限分配给不同的角色。

权限管理用于为不同的角色和用户分配相应的权限,并对其进行修改和撤销。

通过这些管理功能,数据库管理员可以根据组织的需求,对用户角色和权限进行灵活的配置和管理。

在实际应用中,数据库管理系统中的用户角色与权限控制具有重要的意义。

首先,可以确保数据的安全性和完整性。

合理的用户角色与权限控制能够限制用户的访问权限,防止未经授权的操作对数据库造成破坏。

其次,可以提高系统的管理效率。

通过定义不同的用户角色和权限,可以将系统的管理权限进行分配和限制,使得系统管理员能够更好地管理和维护数据库。

此外,用户角色与权限控制还可以帮助组织满足合规要求,遵循隐私法规和数据保护政策。

用户·角色·权限·表的设计

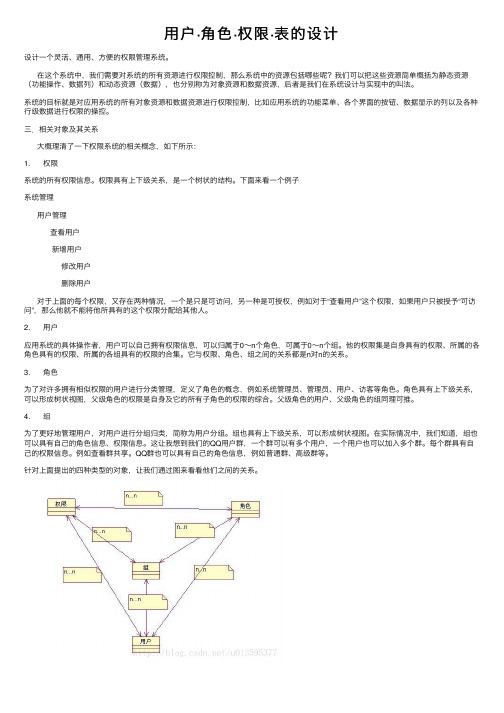

⽤户·⾓⾊·权限·表的设计设计⼀个灵活、通⽤、⽅便的权限管理系统。

在这个系统中,我们需要对系统的所有资源进⾏权限控制,那么系统中的资源包括哪些呢?我们可以把这些资源简单概括为静态资源(功能操作、数据列)和动态资源(数据),也分别称为对象资源和数据资源,后者是我们在系统设计与实现中的叫法。

系统的⽬标就是对应⽤系统的所有对象资源和数据资源进⾏权限控制,⽐如应⽤系统的功能菜单、各个界⾯的按钮、数据显⽰的列以及各种⾏级数据进⾏权限的操控。

三.相关对象及其关系⼤概理清了⼀下权限系统的相关概念,如下所⽰:1. 权限系统的所有权限信息。

权限具有上下级关系,是⼀个树状的结构。

下⾯来看⼀个例⼦系统管理⽤户管理查看⽤户新增⽤户修改⽤户删除⽤户对于上⾯的每个权限,⼜存在两种情况,⼀个是只是可访问,另⼀种是可授权,例如对于“查看⽤户”这个权限,如果⽤户只被授予“可访问”,那么他就不能将他所具有的这个权限分配给其他⼈。

2. ⽤户应⽤系统的具体操作者,⽤户可以⾃⼰拥有权限信息,可以归属于0~n个⾓⾊,可属于0~n个组。

他的权限集是⾃⾝具有的权限、所属的各⾓⾊具有的权限、所属的各组具有的权限的合集。

它与权限、⾓⾊、组之间的关系都是n对n的关系。

3. ⾓⾊为了对许多拥有相似权限的⽤户进⾏分类管理,定义了⾓⾊的概念,例如系统管理员、管理员、⽤户、访客等⾓⾊。

⾓⾊具有上下级关系,可以形成树状视图,⽗级⾓⾊的权限是⾃⾝及它的所有⼦⾓⾊的权限的综合。

⽗级⾓⾊的⽤户、⽗级⾓⾊的组同理可推。

4. 组为了更好地管理⽤户,对⽤户进⾏分组归类,简称为⽤户分组。

组也具有上下级关系,可以形成树状视图。

在实际情况中,我们知道,组也可以具有⾃⼰的⾓⾊信息、权限信息。

这让我想到我们的QQ⽤户群,⼀个群可以有多个⽤户,⼀个⽤户也可以加⼊多个群。

每个群具有⾃⼰的权限信息。

例如查看群共享。

QQ群也可以具有⾃⼰的⾓⾊信息,例如普通群、⾼级群等。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

用户、角色、权限数据库设计2010-02-08 15:20:32

分类:Linux

权限管理

权限管理,主要是人员和权限之间的关系,但是如果让人员直接和权限打交道,那么权限的赋值、权限的撤销以及权限的变动会非常的麻烦,这样引入了,角色,给角色赋权限,然后给用户分配角色。

这个设计主要涉及6张表,

用户表,(用于存储用户的所有信息)

权限表,(用于存储所有的权限)

角色表,(用于存储所有的角色)

用户和角色的关联表,(用户和角色的关联)

角色和权限的关联表,(角色和权限的关联)

菜单表,(里面关联了权限,主要是现实用的)

用户表

代码

CREATE TABLE[dbo].[Users](

[UserID][int]IDENTITY(1,1) NOT NULL,

[UserName][nvarchar](50) primary key,--帐号

[Password][nvarchar](50) ,

[UserDspName][nvarchar](50) ,

[Sex][char](1),

[Birthday][datetime],

[Phone][nvarchar](20) ,

[Email][nvarchar](100),

[EmployeeID][nvarchar](20) ,

[Activity][bit],--是否可用

[UserType][char](2) ,

[Style][nvarchar](50)

)

权限表:

CREATE TABLE[dbo].[Permission](

[PermissionID]int identity,

[Description][nvarchar](50) --权限名称

)

角色表:

CREATE TABLE[dbo].[Roles](

[RoleID][int]IDENTITY,

[Description][nvarchar](200)--角色名称

)

用户和角色的关联表:

代码

CREATE TABLE[dbo].[UserRoles](

[UserID][int]NOT NULL,--用户ID

[RoleID][int]not null ,--权限ID

CONSTRAINT[PK_UserRoles]PRIMARY KEY CLUSTERED

(

[UserID]ASC,

[RoleID]ASC

)WITH (IGNORE_DUP_KEY =OFF) ON[PRIMARY]

) ON[PRIMARY]

角色和权限的关联表:

代码

CREATE TABLE[dbo].[RolePermissions](

[RoleID]int NOT NULL,--角色ID

[PermissionID]int NOT NULL,--权限ID CONSTRAINT[PK_RolePermissions]PRIMARY KEY CLUSTERED (

[RoleID]ASC,

[PermissionID]ASC

)WITH (IGNORE_DUP_KEY =OFF) ON[PRIMARY]

) ON[PRIMARY]

菜单表:

代码

CREATE TABLE[dbo].[menu](

[ID][int]IDENTITY(1,1) NOT NULL,

[TextCH][nvarchar](100) NULL,--菜单的中文显示[TextEN][nvarchar](200) NULL,--菜单的英文名称[ParentID][int]NULL,--父节点

[orderID][int]NULL,--同一个父节点下面的排序

[Url][nvarchar](200) ,--菜单对于的权限

[PermissionID][int]NULL,--权限ID

[ImageUrl][nvarchar](50) NULL--菜单图片链接

) ON[PRIMARY]。