windows 服务进程端口大全

Windows服务器系统服务端口对照表

UDP

DHCP 服务器

DHCP 服务器

67

UDP

DHCP 服务器

Internet 连接防火墙/Internet 连接共享

69

UDP

TFTP

普通 FTP 后台程序服务

80

TCP

HTTP

Windows Media 服务

80

TCP

HTTP

万维网发布服务

80

TCP

HTTP

SharePoint Portal Server

1646

UDP

旧式 RADIUS

Internet 验证服务

1701

UDP

L2TP

路由和远程访问

1723

TCP

PPTP

路由和远程访问

1755

TCP

MMS

Windows Media 服务

1755

UDP

MMS

Windows Media 服务

1801

TCP

MSMQ

消息队列

1801

UDP

MSMQ

消息队列

1812

135

TCP

RPC

远程存储服务器

135

TCP

RPC

Systems Management Server 2.0

135

TCP

RPC

终端服务授权

135

TCP

RPC

终端服务会话目录

137

UDP

NetBIOS 名称解析

计算机浏览器

137

UDP

NetBIOS 名称解析

服务器

137

UDP

NetBIOS 名称解析

Windows Internet 名称服务

Windows端口大全及端口关闭方法之欧阳音创编

Windows端口大全及端口关闭方法.txt45想洗澡吗?不要到外面等待下雨;想成功吗?不要空等机遇的到来。

摘下的一瓣花能美丽多久?一时的放纵又能快乐多久?有志者要为一生的目标孜孜以求。

少年自有少年狂,藐昆仑,笑吕梁;磨剑数年,今将试锋芒。

自命不凡不可取,妄自菲薄更不宜。

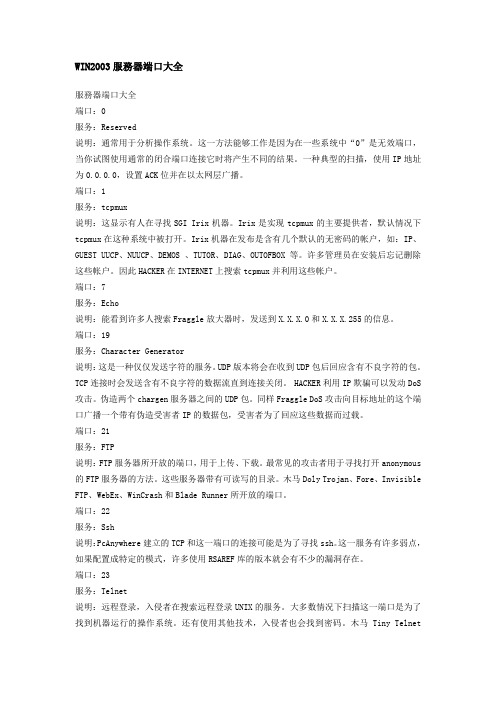

Windows端口大全及端口关闭方法一、端口大全端口:0服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix 是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口:19服务:Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利用IP欺骗可以发动DoS攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口:21服务:FTP说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous 的FTP服务器的方法。

这些服务器带有可读写的目录。

各类操作系统服务对应的端口

根据情况选择开放

exec

512/tcp

Remote Process Execution

9/tcp

RFC863废除协议

#discard stream tcp6 nowait root internal

9/udp

RFC863废除协议

#discard dgram udp6 wait root internal

daytime

13/tcp

RFC867白天协议

#daytime stream tcp6 nowait root internal

netbios-ns

137/UDP

NetBIOS名称解析

在网卡的TCP/IP选项中"WINS"页勾选"禁用TCP/IP上的NETBIOS"

根据情况选择开放

netbios-dgm

138/UDP

NetBIOS数据报服务

根据情况选择开放

netbios-ssn

139/TCP

NetBIOS会话服务

系统基本服务

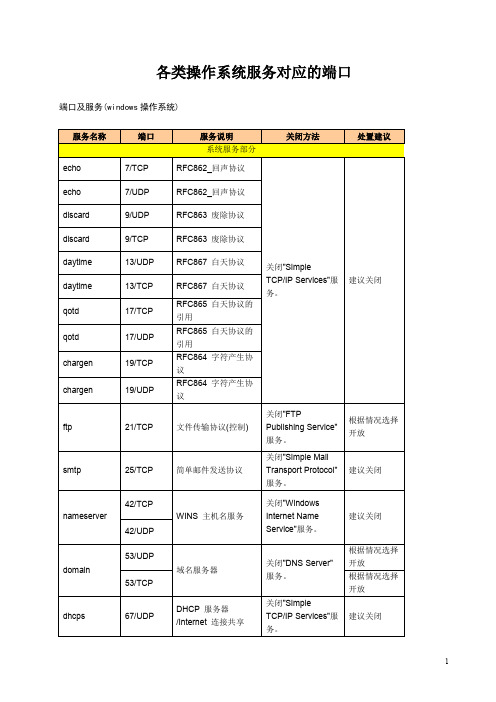

各类操作系统服务对应的端口

端口及服务(windows操作系统)

服务名称

端口

服务说明

关闭方法

处置建议

系统服务部分

echo

7/TCP

RFC862_回声协议

关闭"Simple TCP/IP Services"服务。

建议关闭

echo

7/UDP

RFC862_回声协议

discard

9/UDP

RFC863废除协议

ftp

21/tcp

文件传输协议(控制)

#ftp stream tcp6 nowait root /usr/sbin/in.ftpd in.ftpd

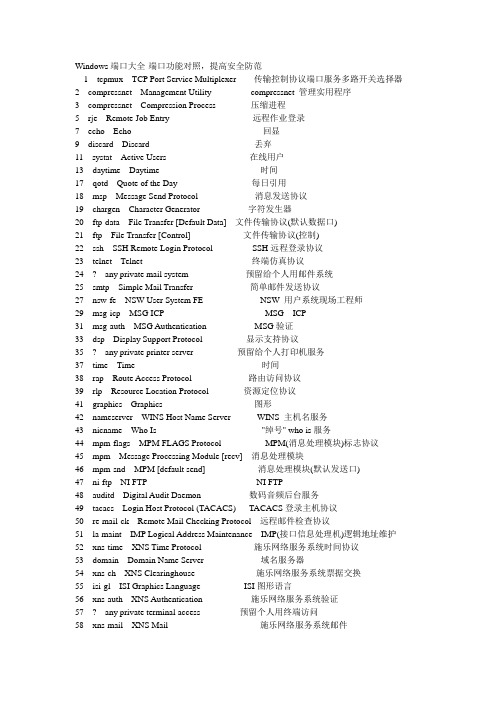

Windows端口大全

Windows端口大全-端口功能对照,提高安全防范1tcpmux TCP Port Service Multiplexer传输控制协议端口服务多路开关选择器2compressnet Management Utility compressnet 管理实用程序3compressnet Compression Process压缩进程5rje Remote Job Entry远程作业登录7echo Echo回显9discard Discard丢弃11systat Active Users在线用户13daytime Daytime时间17qotd Quote of the Day每日引用18msp Message Send Protocol消息发送协议19chargen Character Generator字符发生器20ftp-data File Transfer [Default Data]文件传输协议(默认数据口)21ftp File Transfer [Control]文件传输协议(控制)22ssh SSH Remote Login Protocol SSH远程登录协议23telnet Telnet终端仿真协议24?any private mail system预留给个人用邮件系统25smtp Simple Mail Transfer简单邮件发送协议27nsw-fe NSW User System FE NSW 用户系统现场工程师29msg-icp MSG ICP MSG ICP31msg-auth MSG Authentication MSG验证33dsp Display Support Protocol显示支持协议35?any private printer server预留给个人打印机服务37time Time时间38rap Route Access Protocol路由访问协议39rlp Resource Location Protocol资源定位协议41graphics Graphics图形42nameserver WINS Host Name Server WINS 主机名服务43nicname Who Is"绰号" who is服务44mpm-flags MPM FLAGS Protocol MPM(消息处理模块)标志协议45mpm Message Processing Module [recv]消息处理模块46mpm-snd MPM [default send]消息处理模块(默认发送口)47ni-ftp NI FTP NI FTP48auditd Digital Audit Daemon数码音频后台服务49tacacs Login Host Protocol (TACACS)TACACS登录主机协议50re-mail-ck Remote Mail Checking Protocol远程邮件检查协议51la-maint IMP Logical Address Maintenance IMP(接口信息处理机)逻辑地址维护52xns-time XNS Time Protocol施乐网络服务系统时间协议53domain Domain Name Server域名服务器54xns-ch XNS Clearinghouse施乐网络服务系统票据交换55isi-gl ISI Graphics Language ISI图形语言56xns-auth XNS Authentication施乐网络服务系统验证57?any private terminal access预留个人用终端访问58xns-mail XNS Mail施乐网络服务系统邮件59?any private file service预留个人文件服务60?Unassigned未定义61ni-mail NI MAIL NI邮件?62acas ACA Services异步通讯适配器服务63whois+ whois+WHOIS+64covia Communications Integrator (CI)通讯接口65tacacs-ds TACACS-Database Service TACACS数据库服务66sql*net Oracle SQL*NET Oracle SQL*NET67bootps Bootstrap Protocol Server引导程序协议服务端68bootpc Bootstrap Protocol Client引导程序协议客户端69tftp Trivial File Transfer小型文件传输协议70gopher Gopher信息检索协议71netrjs-1Remote Job Service远程作业服务72netrjs-2Remote Job Service远程作业服务73netrjs-3Remote Job Service远程作业服务74netrjs-4Remote Job Service远程作业服务75?any private dial out service预留给个人拨出服务76deos Distributed External Object Store 分布式外部对象存储77?any private RJE service预留给个人远程作业输入服务78vettcp vettcp修正TCP?79finger Finger FINGER(查询远程主机在线用户等信息) 80http World Wide Web HTTP全球信息网超文本传输协议81hosts2-ns HOSTS2 Name Server HOST2名称服务82xfer XFER Utility传输实用程序83mit-ml-dev MIT ML Device模块化智能终端ML设备84ctf Common Trace Facility公用追踪设备85mit-ml-dev MIT ML Device模块化智能终端ML设备86mfcobol Micro Focus Cobol Micro Focus Cobol编程语言87?any private terminal link预留给个人终端连接88kerberos Kerberos Kerberros安全认证系统89su-mit-tg SU/MIT Telnet Gateway SU/MIT终端仿真网关90dnsix DNSIX Securit Attribute Token Map DNSIX 安全属性标记图91mit-dov MIT Dover Spooler MIT Dover假脱机92npp Network Printing Protocol网络打印协议93dcp Device Control Protocol设备控制协议94objcall Tivoli Object Dispatcher Tivoli对象调度95supdup SUPDUP96dixie DIXIE Protocol Specification DIXIE协议规范97swift-rvf Swift Remote V irtural File Protocol快速远程虚拟文件协议98tacnews TAC News TAC(东京大学自动计算机?)新闻协议99<I>meta</I>gram<I>meta</I>gram Relay100newacct[unauthorized use]端口:109服务:Post Office Protocol -V ersion3说明:POP3服务器开放此端口,用于接收邮件,客户端访问服务器端的邮件服务。

Windows端口大全及端口关闭方法

Windows端口大全及端口关闭方法.txt45想洗澡吗不要到外面等待下雨;想成功吗不要空等机遇的到来。

摘下的一瓣花能美丽多久一时的放纵又能快乐多久有志者要为一生的目标孜孜以求。

少年自有少年狂,藐昆仑,笑吕梁;磨剑数年,今将试锋芒。

自命不凡不可取,妄自菲薄更不宜。

Windows端口大全及端口关闭方法一、端口大全端口:0服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux 在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到和的信息。

端口:19服务:Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利用IP欺骗可以发动DoS 攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口:21服务:FTP说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous 的FTP服务器的方法。

这些服务器带有可读写的目录。

木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口。

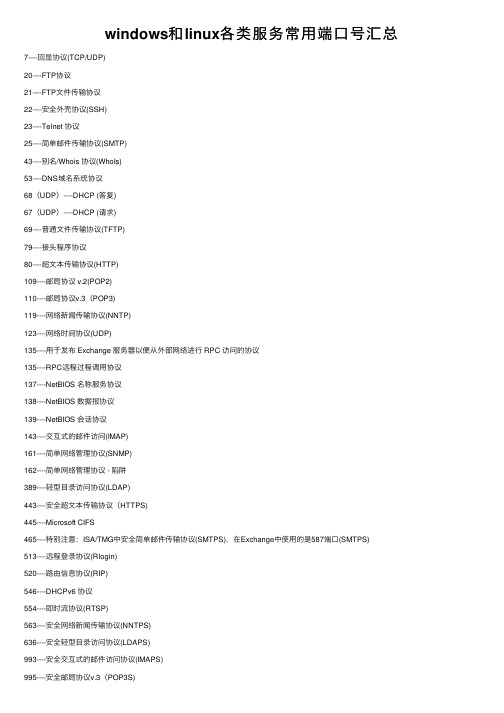

windows和linux各类服务常用端口号汇总

windows和linux各类服务常⽤端⼝号汇总7----回显协议(TCP/UDP)20----FTP协议21----FTP⽂件传输协议22----安全外壳协议(SSH)23----Telnet 协议25----简单邮件传输协议(SMTP)43----别名/Whois 协议(WhoIs)53----DNS域名系统协议68(UDP)----DHCP (答复)67(UDP)----DHCP (请求)69----普通⽂件传输协议(TFTP)79----接头程序协议80----超⽂本传输协议(HTTP)109----邮局协议 v.2(POP2)110----邮局协议v.3(POP3)119----⽹络新闻传输协议(NNTP)123----⽹络时间协议(UDP)135----⽤于发布 Exchange 服务器以便从外部⽹络进⾏ RPC 访问的协议135----RPC远程过程调⽤协议137----NetBIOS 名称服务协议138----NetBIOS 数据报协议139----NetBIOS 会话协议143----交互式的邮件访问(IMAP)161----简单⽹络管理协议(SNMP)162----简单⽹络管理协议 - 陷阱389----轻型⽬录访问协议(LDAP)443----安全超⽂本传输协议(HTTPS)445----Microsoft CIFS465----特别注意:ISA/TMG中安全简单邮件传输协议(SMTPS),在Exchange中使⽤的是587端⼝(SMTPS)513----远程登录协议(Rlogin)520----路由信息协议(RIP)546----DHCPv6 协议554----即时流协议(RTSP)563----安全⽹络新闻传输协议(NNTPS)636----安全轻型⽬录访问协议(LDAPS)993----安全交互式的邮件访问协议(IMAPS)995----安全邮局协议v.3(POP3S)1080----允许客户端服务器应⽤程序使⽤⽹络防⽕墙的服务的协议。

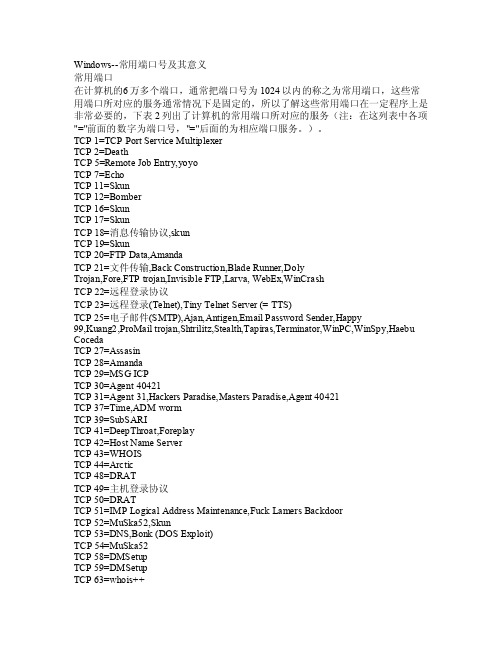

Windows--常用端口号及其意义

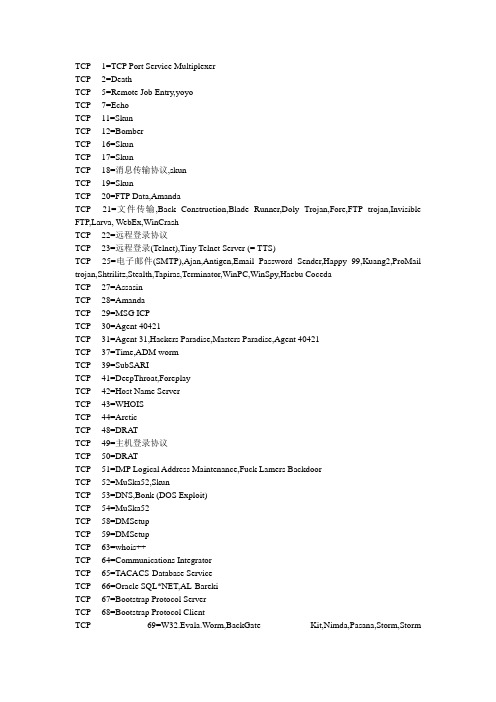

Window s--常用端口号及其意义常用端口在计算机的6万多个端口,通常把端口号为1024以内的称之为常用端口,这些常用端口所对应的服务通常情况下是固定的,所以了解这些常用端口在一定程序上是非常必要的,下表2列出了计算机的常用端口所对应的服务(注:在这列表中各项"="前面的数字为端口号,"="后面的为相应端口服务。

)。

T CP 1=TCP P ort S ervic e Mul tiple xer TCP 2=Deat hTC P 5=R emote JobEntry,yoyoTCP 7=Ec hoT CP 11=SkunTCP 12=B omberTCP 16=S kun TCP 17=Sku nTC P 18=消息传输协议,sku nTC P 19=SkunTCP20=FT P Dat a,Ama nda TCP 21=文件传输,Bac k Con struc tion,Blade Runn er,Do lyTr ojan,Fore,FTP t rojan,Invi sible FTP,Larva, Web Ex,Wi nCras hTC P 22=远程登录协议TC P 23=远程登录(Telne t),Ti ny Te lnetServe r (=TTS)TCP25=电子邮件(SM TP),A jan,A ntige n,Ema il Pa sswor d Sen der,H appy99,Ku ang2,ProMa il tr ojan,Shtri litz,Steal th,Ta piras,Term inato r,Win PC,Wi nSpy,Haebu Coce daT CP 27=Assa sin TCP 28=Ama nda TCP 29=MSG ICPTCP30=Ag ent 40421TCP31=Ag ent 31,Hac kersParad ise,M aster s Par adise,Agen t 40421T CP 37=Time,ADMwormTCP39=Su bSARITCP 41=D eepTh roat,Forep lay TCP 42=Hos t Nam e Ser ver TCP 43=WHO IST CP 44=Arct icT CP 48=DRATTCP 49=主机登录协议TCP 50=D RAT TCP 51=IMP Logi cal A ddres s Mai ntena nce,F uck L amers Back doorTCP52=Mu Ska52,SkunTCP 53=D NS,Bo nk (D OS Ex ploit)TC P 54=MuSka52T CP 58=DMSe tup TCP 59=DMS etupTCP63=wh ois++TCP 64=C ommun icati ons I ntegr atorTCP65=TA CACS-Datab ase S ervic eTC P 66=Oracl e SQL*NET,AL-Ba rekiTCP67=Bo otstr ap Pr otoco l Ser ver TCP 68=Boo tstra p Pro tocol Clie ntT CP 69=W32.Evala.Worm,Back GateKit,N imda,Pasan a,Sto rm,St orm w orm,T heef,Worm.Cycle.a T CP 70=Goph er服务,ADM w orm TCP 79=用户查询(Fin ger),Fireh otcke r,ADM wormTCP 80=超文本服务器(Http),Exe cutor,Ring ZeroTCP81=Ch ubo,W orm.B beagl e.q TCP 82=Net sky-ZTCP 88=K erber os kr b5服务TCP99=Hi ddenPortTCP102=消息传输代理TCP 108=SNA网关访问服务器TCP 109=思科2 TCP 110=电子邮件(思科3),Pr oMailTCP 113=Kazim as, A uther Idne tTC P 115=简单文件传输协议TCP118=S QL Se rvice s, In fecto r 1.4.2T CP 119=新闻组传输协议(Newsg roup(Nntp)), Ha ppy 99TC P 121=Jamm erKil ler,Bo ja mmerk illahTCP 123=网络时间协议(NTP),Net Cont rolle rTC P 129=Pass wordGener atorProto col TCP 133=In fecto r 1.xTCP 135=微软DCE RPCend-p ointmappe r服务TCP 137=微软Netbi os Na me服务(网上邻居传输文件使用) TC P 138=微软Ne tbios Name服务(网上邻居传输文件使用)TCP139=微软Netb ios N ame服务(用于文件及打印机共享) T CP 142=Net TaxiTCP143=I MAP TCP 146=FC Infe ctor,Infec tor TCP 150=Ne tBIOS Sess ion S ervic eTC P 156=SQL服务器T CP 161=Snm pTC P 162=Snmp-TrapTCP 170=A-Tro jan TCP 177=XDispl ay管理控制协议TCP 179=Bo rder网关协议(B GP) TCP 190=网关访问控制协议(GAC P)T CP 194=IrcTCP 197=目录定位服务(DLS)TC P 256=Nirv ana TCP 315=Th e Inv asorTCP371=C learC ase版本管理软件TCP389=L ightw eight Dire ctory Acce ss Pr otoco l (LD AP) TCP 396=No vellNetwa re ov er IPTCP 420=Breac hTC P 421=TCPWrapp ers TCP 443=安全服务T CP 444=Sim ple N etwor k Pag ing P rotoc ol(SN PP) TCP 445=Mi croso ft-DSTCP 455=Fatal Conn ectio nsT CP 456=Hac kersparad ise,F useSp ark TCP 458=苹果公司Qui ckTim eTC P 513=Grlo gin TCP 514=RP C Bac kdoorTCP 531=Rasmi n,Net666 TCP 544=ke rbero s ksh ell TCP 546=DH CP Cl ientTCP547=D HCP S erverTCP 548=Macin tosh文件服务TCP 555=In i-Kil ler,P haseZero,Steal th Sp yTC P 569=MSNTCP605=S ecret Servi ceT CP 606=Nok nok8TCP661=N oknok8TC P 666=Atta ck FT P,Sat anz B ackdo or,Ba ck Co nstru ction,Dark Conn ectio n Ins ide 1.2 T CP 667=Nok nok7.2TC P 668=Nokn ok6 TCP 669=DP troj anT CP 692=Gay OLT CP 707=Wel chiaTCP777=A IM Sp yTC P 808=Remo teCon trol,WinHo leT CP 815=Eve ryone Darl ing TCP 901=Ba ckdoo r.Dev ilT CP 911=Dar k Sha dow TCP 993=IM APT CP 999=Dee pThro atT CP 1000=De r Spa eherTCP1001=Silen cer,W ebEx,Der S paehe rTC P 1003=Bac kDoorTCP 1010=DolyTCP 1011=DolyTCP 1012=DolyTCP 1015=DolyTCP 1016=DolyTCP 1020=Vamp ire TCP 1023=W orm.S asser.eT CP 1024=Ne tSpy.698(Y AI) TCP 1059=n imreg//T CP 1025=Ne tSpy.698,U nused Wind ows S ervic es Bl ock //TCP 1026=Unus ed Wi ndows Serv icesBlock//T CP 1027=Un usedWindo ws Se rvice s Blo ck//TCP1028=Unuse d Win dowsServi ces B lock//TC P 1029=Unu sed W indow s Ser vices Bloc k//TCP 1030=U nused Wind ows S ervic es Bl ock //TCP 1033=Nets py//TCP1035=Multi dropp er//TCP1042=Bla //TCP 1045=Rasm in//TCP1047=GateC rashe r//TCP 1050=M iniCo mmandTCP 1069=Back door.Theef Serve r.202TCP 1070=Voic e,Psy ber S tream Serv er,St reami ng Au dio T rojan TCP 1080=Wing ate,W orm.B ugBea r.B,W orm.N ovarg.B//TCP1090=Xtrem e, VD OLive//T CP 1095=Ra t//TCP 1097=R at//TCP1098=Rat //TCP 1099=RatTCP1110=nfsd-keepa liveTCP1111=Backd oor.A IMVis ion TCP 1155=N etwor k Fil e Acc ess //TCP 1170=Psyb er St reamServe r,Str eamin g Aud io tr ojan,Voice //T CP 1200=No BackO//T CP 1201=No BackO//T CP 1207=So ftwar//T CP 1212=Ni rvana,Visu l Kil ler //TCP 1234=Ulto rs//TCP1243=BackD oor-G, Sub Seven, Sub Seven Apoc alyps e//TCP 1245=V ooDoo Doll//T CP 1269=Ma veric ks Ma trix//TC P 1313=Nir vana//TC P 1349=Bio Net TCP 1433=M icros oft S QL服务//TC P 1441=Rem ote S torm//TC P 1492=FTP99CMP(Back Oriff ice.F TP) TCP 1503=N etMee tingT.120//T CP 1509=Ps yberStrea mingServe r//TCP 1600=S hivka-Burk a//TCP 1703=E xloit er 1.1TC P 1720=Net Meeti ng H.233 c all S etupTCP1731=NetMe eting音频调用控制//TCP 1966=Fake FTP2000//TC P 1976=Cus tom p ort //TCP 1981=Shoc kraveTCP 1990=stun-p1 c iscoSTUNPrior ity 1 portTCP 1990=stun-p1 c iscoSTUNPrior ity 1 portTCP 1991=stun-p2 c iscoSTUNPrior ity 2 portTCP 1992=stun-p3 c iscoSTUNPrior ity 3 port,ipse ndmsg IPse ndmsg TCP 1993=snmp-tcp-portcisco SNMP TCPportTCP1994=stun-portcisco seri al tu nnelportTCP1995=perf-portcisco perf portTCP 1996=tr-r srb-p ort c iscoRemot e SRB portTCP 1997=gdp-portcisco Gate way D iscov ery P rotoc olT CP 1998=x25-svc-port cisc o X.25 ser vice(XOT)//T CP 1999=Ba ckDoo r, Tr ansSc out //TCP 2000=DerSpaeh er,IN saneNetwo rkT CP 2002=W32.Bea gle.A X @mm//T CP 2001=Tr ansmi ssonscout//T CP 2002=Tr ansmi ssonscout//T CP 2003=Tr ansmi ssonscout//T CP 2004=Tr ansmi ssonscout//T CP 2005=TT ransm isson scou tTC P 2011=cyp ressTCP2015=raid-cs//TCP2023=Rippe r,Pas s Rip per,H ack C ity R ipper ProTCP2049=NFS //TCP 2115=Bugs//T CP 2121=Ni rvana//T CP 2140=De ep Th roat, TheInvas or//TCP2155=Nirva na//TCP2208=RuX //TCP 2255=Illu sionMaile r//TCP 2283=H VL Ra t5//TCP2300=PC Ex plore r//TCP 2311=S tudio54T CP 2556=Wo rm.Bb eagle.q//TCP2565=Strik er//TCP2583=WinCr ash //TCP 2600=Digi tal R ootBe er//TCP2716=Praye r Tro jan TCP 2745=W orm.B Beagl e.k //TCP 2773=Back door,SubSe ven //TCP 2774=SubS even2.1&2.2//TCP 2801=P hinea s Phu cker//TC P 2989=Rat//T CP 3024=Wi nCras h tro jan TCP 3128=Ring Zero,Worm.Novar g.B //TCP 3129=Mast ers P aradi se//TCP3150=DeepThroa t, Th e Inv asorTCP3198=Worm.Novar g//TCP 3210=S chool Bus TCP 3332=W orm.C ycle.aTC P 3333=Pro siakTCP3389=超级终端//TC P 3456=Ter ror //TCP 3459=Ecli pse 2000 //TCP 3700=Port al of Doom//T CP 3791=Ec lypse//T CP 3801=Ec lypseTCP 3996=Port al of DoomTCP 4000=腾讯QQ客户端TCP 4060=P ortal of D oom TCP 4092=W inCra shT CP 4242=VH MTC P 4267=Sub Seven2.1&2.2T CP 4321=Bo BoT CP 4444=Pr osiak,Swif t rem ote TCP 4500=W32.HL LW.Tu fas TCP 4567=F ile N ail TCP 4590=I CQTro jan TCP 4899=R emote Admi nistr ator服务器T CP 4950=IC QTroj anT CP 5000=Wi ndows XP服务器,Blaz er 5,Bubbe l,Bac k Doo r Set up,So ckets de T roieTCP5001=BackDoorSetup, Soc ketsde Tr oie TCP 5002=c d00r,ShaftTCP 5011=Oneof th e Las t Tro jans(OOTL T)T CP 5025=WM Remo te Ke yLogg erT CP 5031=Fi rehot cker,Metro polit an,Ne tMetr oTC P 5032=Met ropol itanTCP5190=ICQ Q ueryTCP5321=Fireh otcke rTC P 5333=Bac kageTroja n Box 3T CP 5343=WC rat TCP 5400=B ladeRunne r, Ba ckCon struc tion1.2T CP 5401=Bl ade R unner,Back Cons truct ion TCP 5402=B ladeRunne r,Bac k Con struc tionTCP5471=WinCr ash TCP 5512=I llusi on Ma ilerTCP5521=Illus ion M ailerTCP 5550=Xtcp,INsa ne Ne tworkTCP 5554=Worm.Sass erT CP 5555=Se rveMeTCP 5556=BO F acilTCP5557=BO Fa cil TCP 5569=R obo-H ack TCP 5598=B ackDo or 2.03T CP 5631=PC AnyWh ere d ata TCP 5632=P CAnyW hereTCP5637=PC Cr asherTCP 5638=PC C rashe rTC P 5698=Bac kDoorTCP 5714=Winc rash3TCP 5741=WinC rash3TCP 5742=WinC rashTCP5760=Portm ap Re moteRootLinux Expl oit TCP 5880=Y3K RA TTC P 5881=Y3K RATTCP5882=Y3K R ATT CP 5888=Y3K RATTCP 5889=Y3KRAT TCP 5900=W inVnc,Wise VGA广播端口TCP 6000=B ackdo or.ABTCP 6006=Nokn ok8 TCP 6129=D amewa re Nt Util ities服务器TCP 6272=S ecret Servi ceT CP 6267=广外女生T CP 6400=Ba ckdoo r.AB,The T hingTCP6500=Devil 1.03TCP 6661=Tema nTC P 6666=TCP shell.cT CP 6667=NT Remo te Co ntrol,Wise播放器接收端口TCP 6668=W ise V ideo广播端口TCP 6669=V ampyr eTC P 6670=Dee pThro at,iP honeTCP6671=DeepThroa t 3.0TCP 6711=SubS evenTCP6712=SubSe ven1.xTC P 6713=Sub SevenTCP 6723=Mstr eam TCP 6767=N T Rem ote C ontro lTC P 6771=Dee pThro atT CP 6776=Ba ckDoo r-G,S ubSev en,2000 Cr acksTCP6777=Worm.BBeag leT CP 6789=Do ly Tr ojanTCP6838=Mstre amT CP 6883=De ltaSo urceTCP6912=ShitHeepTCP6939=Indoc trina tionTCP6969=GateC rashe r, Pr iorit y, IR C 3 TCP 6970=R ealAu dio,G ateCr asherTCP 7000=Remo te Gr ab,Ne tMoni tor,S ubSev en1.xTCP 7001=Frea k88 TCP 7201=N etMon itorTCP7215=BackD oor-G, Sub SevenTCP 7001=Frea k88,F reak2kTC P 7300=Net Monit orT CP 7301=Ne tMoni tor TCP 7306=N etMon itor,NetSp y 1.0TCP 7307=NetM onito r, Pr ocSpyTCP 7308=NetM onito r, XSpy TCP 7323=S ygate服务器端TCP7424=HostContr olT CP 7597=Qa zTC P 7609=Sni d X2TCP7626=冰河T CP 7777=Th e Thi ngT CP 7789=Ba ck Do or Se tup,ICQKi llerTCP7983=Mstre amT CP 8000=腾讯OICQ服务器端,X DMA TCP 8010=W ingat e,Log fileTCP8080=WWW 代理,Rin g Zer o,Chu bo,Wo rm.No varg.B TC P 8520=W32.Soca y.Wor mTC P 8787=Bac kOfri ce 2000T CP 8897=Ha ck Of fice,Armag eddonTCP 8989=Reco nTC P 9000=Net minis trato rTC P 9325=Mst reamTCP9400=InCom mand1.0 TCP 9401=I nComm and 1.0T CP 9402=In Comma nd 1.0TC P 9872=Por tal o f Doo mTC P 9873=Por tal o f Doo mTC P 9874=Por tal o f Doo mTC P 9875=Por tal o f Doo mTC P 9876=Cyb er At tacke rTC P 9878=Tra nsSco utT CP 9989=In i-Kil ler TCP 9898=W orm.W in32.Dabbe r.a TCP 9999=P rayer Troj anT CP 10067=P ortal of D oom TCP 10080=Worm.Novar g.B TCP 10084=Syphi llisTCP10085=Syph illisTC P 10101=Br ainSp yTC P 10167=Po rtalOf Do omT CP 10168=W orm.S upnot.78858.c,W orm.L ovGat e.T TCP 10520=AcidShive rsT CP 10607=C oma t rojanTCP 10666=Amb ush TCP 11000=Senna SpyTCP11050=Host Cont rol TCP 11051=HostContr olT CP 11223=P rogen ic,Ha ck '99KeyL oggerTCP 11831=TRO J_LAT INUS.SVR TCP 12076=Gjame r, MS H.104bTC P 12223=Ha ck'99 KeyL oggerTCP 12345=Gab anBus, Net Bus 1.6/1.7, Pi e Bil l Gat es, X-billTCP 12346=Gab anBus, Net Bus 1.6/1.7, X-billTCP12349=BioN etT CP 12361=W hack-a-mol eTC P 12362=Wh ack-a-moleTCP 12363=Wha ck-a-moleTCP[emai l=12378=W32/Gib e@MM]12378=W32/Gibe@MM[/e mail] TCP 12456=Net Bus TCP 12623=DUN C ontro lTC P 12624=Bu ttmanTCP 12631=Wha ckJob, Wha ckJob.NB1.7TC P 12701=Ec lipse2000TCP12754=Mstr eam TCP 13000=Senna SpyTCP13010=Hack er Br azilTCP13013=Psyc hwardTCP 13223=Tri bal V oice的聊天程序P owWowTCP 13700=Kua ng2 T he Vi rus TCP 14456=Soler oTC P 14500=PC Inva der TCP 14501=PC In vaderTCP 14502=PCInvad erT CP 14503=P C Inv aderTCP15000=NetD aemon 1.0TCP15092=Host Cont rol TCP 15104=Mstre amT CP 16484=M osuck erT CP 16660=S tache ldrah t (DD oS) TCP 16772=ICQ R eveng eTC P 16959=Pr iorit yTC P 16969=Pr iorit yTC P 17027=提供广告服务的Condu cent"adbot"共享软件TCP 17300=Kuang2 The Viru sTC P 17490=Cr azyNe tTC P 17500=Cr azyNe tTC P 17569=In fecto r 1.4.x +1.6.xTCP 17777=Nep hronTCP18753=Shaf t (DD oS) TCP 19191=蓝色火焰TCP19864=ICQReven geT CP 20000=M illen niumII (G rilFr iend)TCP 20001=Mil lenni um II (Gri lFrie nd) TCP 20002=Acidk oRT CP 20034=N etBus 2 Pr oTC P 20168=Lo vgateTCP 20203=Log ged,C hupac abraTCP20331=BlaTCP20432=Shaf t (DD oS) TCP 20808=Worm.LovGa te.v.QQT CP 21544=S chwin dler1.82,GirlF riendTCP 21554=Sch windl er 1.82,Gi rlFri end,E xloit er 1.0.1.2 TCP 22222=Pro siak,RuX U pload er 2.0TC P 22784=Ba ckdoo r.Int ruzzoTCP 23432=Asy lum 0.1.3TCP23456=Evil FTP, Ugly FTP, Whac kJobTCP23476=Dona ld Di ckT CP 23477=D onald DickTCP 23777=INe t SpyTCP 26274=Del taT CP 26681=S py Vo ice TCP 27374=Sub S even2.0+, Back door.BasteTCP 27444=Tri bal F loodNetwo rk,Tr inooTCP27665=Trib al Fl ood N etwor k,Tri noo TCP 29431=HackAttac kTC P 29432=Ha ck At tackTCP29104=Host Cont rol TCP 29559=TROJ_LATIN US.SV RTC P 29891=Th e Une xplai ned TCP 30001=Terr0r32 TCP 30003=Death,Lame rs De ath TCP 30029=AOL t rojanTCP 30100=Net Spher e 1.27a,Ne tSphe re 1.31T CP 30101=N etSph ere 1.31,N etSph ere 1.27aTCP30102=NetS phere 1.27a,Net Spher e 1.31TC P 30103=Ne tSphe re 1.31T CP 30303=S ocket s deTroieTCP 30947=Int ruseTCP30999=Kuan g2T CP 21335=T ribal Floo d Net work,Trino oTC P 31336=Bo Whac kTC P 31337=Ba ron N ight,BO cl ient,BO2,B o Fac il,Ba ckFir e,Bac k Ori fice,DeepB O,Fre ak2k,NetSp yTC P 31338=Ne tSpy,BackOrifi ce,De epBOTCP31339=NetS py DKTCP 31554=Sch windl erT CP 31666=B OWhac kTC P 31778=Ha ck At tackTCP31785=Hack Atta ckT CP 31787=H ack A ttackTCP 31789=Hac k Att ack TCP 31791=HackAttac kTC P 31792=Ha ck At tackTCP32100=Pean utBri ttleTCP32418=Acid Batt ery TCP 33333=Prosi ak,Bl akhar az 1.0TC P 33577=So n OfPsych wardTCP33777=SonOf Ps ychwa rdT CP 33911=S pirit 2001aTC P 34324=Bi gGluc k,TN,TinyTelne t Ser ver TCP 34555=Trin00 (Wi ndows) (DD oS) TCP 35555=Trin00 (Wi ndows) (DD oS) TCP 36794=Worm.Bugbe ar-ATCP37651=YATTCP40412=TheSpy TCP 40421=Agent 40421,Mas tersParad ise.96TC P 40422=Ma sters Para diseTCP40423=Mast ers P aradi se.97TCP 40425=Mas tersParad ise TCP 40426=Maste rs Pa radis e 3.xTCP 41666=Rem ote B oot TCP 43210=Schoo lbus1.6/2.0T CP 44444=D eltaSourc eTC P 44445=Ha ppypi gTC P 47252=Pr osiakTCP 47262=Del taT CP 47878=B irdSp y2T CP 49301=O nline Keyl oggerTCP 50505=Soc ketsde Tr oie TCP 50766=Fore, Schw indle rTC P 51966=Ca feIniTCP 53001=Rem ote W indow s Shu tdownTCP 53217=Aci d Bat tery2000TCP54283=Back Door-G, S ub7 TCP 54320=BackOrifi ce 2000,Sh eep TCP 54321=Schoo l Bus .69-1.11,Sheep, BO2K TC P 57341=Ne tRaid erT CP 58008=B ackDo or.Tr onT CP 58009=B ackDo or.Tr onT CP 58339=B uttFu nnelTCP59211=Back Door.DuckT oyT CP 60000=D eep T hroatTCP 60068=Xzi p 6000068TCP60411=Conn ectio nTC P 60606=TR OJ_BC KDOR.G2.ATCP61466=Tele comma ndo TCP 61603=Bunke r-kil lTC P 63485=Bu nker-killTCP65000=Devi l, DD oST CP 65432=T h3tr41t0r, TheTrait orT CP 65530=T ROJ_W INMIT E.10TCP65535=RC,A doreWorm/LinuxTCP 69123=Shi tHeepTCP 88798=Arm agedd on,Ha ck Of fice。

Windows端口大全及端口关闭方法

Windows端口大全及端口关闭方法。

txt45想洗澡吗?不要到外面等待下雨;想成功吗?不要空等机遇的到来。

摘下的一瓣花能美丽多久?一时的放纵又能快乐多久?有志者要为一生的目标孜孜以求。

少年自有少年狂,藐昆仑,笑吕梁;磨剑数年,今将试锋芒.自命不凡不可取,妄自菲薄更不宜。

Windows端口大全及端口关闭方法一、端口大全端口:0服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0。

0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux 在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到X。

X.X。

0和X。

X。

X。

255的信息。

端口:19服务:Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭. HACKER利用IP欺骗可以发动DoS 攻击.伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口:21服务:FTP说明:FTP服务器所开放的端口,用于上传、下载.最常见的攻击者用于寻找打开anonymous 的FTP服务器的方法.这些服务器带有可读写的目录。

Windows端口大全

TCP 1=TCP Port Service MultiplexerTCP 2=DeathTCP 5=Remote Job Entry,yoyoTCP 7=EchoTCP 11=SkunTCP 12=BomberTCP 16=SkunTCP 17=SkunTCP 18=消息传输协议,skunTCP 19=SkunTCP 20=FTP Data,AmandaTCP 21=文件传输,Back Construction,Blade Runner,Doly Trojan,Fore,FTP trojan,Invisible FTP,Larva, WebEx,WinCrashTCP 22=远程登录协议TCP 23=远程登录(Telnet),Tiny Telnet Server (= TTS)TCP 25=电子邮件(SMTP),Ajan,Antigen,Email Password Sender,Happy 99,Kuang2,ProMail trojan,Shtrilitz,Stealth,Tapiras,Terminator,WinPC,WinSpy,Haebu CocedaTCP 27=AssasinTCP 28=AmandaTCP 29=MSG ICPTCP 30=Agent 40421TCP 31=Agent 31,Hackers Paradise,Masters Paradise,Agent 40421TCP 37=Time,ADM wormTCP 39=SubSARITCP 41=DeepThroat,ForeplayTCP 42=Host Name ServerTCP 43=WHOISTCP 44=ArcticTCP 48=DRATTCP 49=主机登录协议TCP 50=DRATTCP 51=IMP Logical Address Maintenance,Fuck Lamers BackdoorTCP 52=MuSka52,SkunTCP 53=DNS,Bonk (DOS Exploit)TCP 54=MuSka52TCP 58=DMSetupTCP 59=DMSetupTCP 63=whois++TCP 64=Communications IntegratorTCP 65=TACACS-Database ServiceTCP 66=Oracle SQL*NET,AL-BarekiTCP 67=Bootstrap Protocol ServerTCP 68=Bootstrap Protocol ClientTCP 69=W32.Evala.Worm,BackGate Kit,Nimda,Pasana,Storm,Stormworm,Theef,Worm.Cycle.aTCP 70=Gopher服务,ADM wormTCP 79=用户查询(Finger),Firehotcker,ADM wormTCP 80=超文本服务器(Http),Executor,RingZeroTCP 81=Chubo,Worm.Bbeagle.qTCP 82=Netsky-ZTCP 88=Kerberos krb5服务TCP 99=Hidden PortTCP 102=消息传输代理TCP 108=SNA网关访问服务器TCP 109=Pop2TCP 110=电子邮件(Pop3),ProMailTCP 113=Kazimas, Auther IdnetTCP 115=简单文件传输协议TCP 118=SQL Services, Infector 1.4.2TCP 119=新闻组传输协议(Newsgroup(Nntp)), Happy 99 TCP 121=JammerKiller, Bo jammerkillahTCP 123=网络时间协议(NTP),Net ControllerTCP 129=Password Generator ProtocolTCP 133=Infector 1.xTCP 135=微软DCE RPC end-point mapper服务TCP 137=微软Netbios Name服务(网上邻居传输文件使用) TCP 138=微软Netbios Name服务(网上邻居传输文件使用) TCP 139=微软Netbios Name服务(用于文件及打印机共享) TCP 142=NetTaxiTCP 143=IMAPTCP 146=FC Infector,InfectorTCP 150=NetBIOS Session ServiceTCP 156=SQL服务器TCP 161=SnmpTCP 162=Snmp-TrapTCP 170=A-TrojanTCP 177=X Display管理控制协议TCP 179=Border网关协议(BGP)TCP 190=网关访问控制协议(GACP)TCP 194=IrcTCP 197=目录定位服务(DLS)TCP 256=NirvanaTCP 315=The InvasorTCP 371=ClearCase版本管理软件TCP 389=Lightweight Directory Access Protocol (LDAP) TCP 396=Novell Netware over IPTCP 420=BreachTCP 421=TCP WrappersTCP 443=安全服务TCP 444=Simple Network Paging Protocol(SNPP)TCP 445=Microsoft-DSTCP 455=Fatal ConnectionsTCP 456=Hackers paradise,FuseSparkTCP 458=苹果公司QuickTimeTCP 513=GrloginTCP 514=RPC BackdoorTCP 520=RipTCP 531=Rasmin,Net666TCP 544=kerberos kshellTCP 546=DHCP ClientTCP 547=DHCP ServerTCP 548=Macintosh文件服务TCP 555=Ini-Killer,Phase Zero,Stealth SpyTCP 569=MSNTCP 605=SecretServiceTCP 606=Noknok8TCP 660=DeepThroatTCP 661=Noknok8TCP 666=Attack FTP,Satanz Backdoor,Back Construction,Dark Connection Inside 1.2 TCP 667=Noknok7.2TCP 668=Noknok6TCP 669=DP trojanTCP 692=GayOLTCP 707=Welchia,nachiTCP 777=AIM SpyTCP 808=RemoteControl,WinHoleTCP 815=Everyone DarlingTCP 901=Backdoor.DevilTCP 911=Dark ShadowTCP 993=IMAPTCP 999=DeepThroatTCP 1000=Der SpaeherTCP 1001=Silencer,WebEx,Der SpaeherTCP 1003=BackDoorTCP 1010=DolyTCP 1011=DolyTCP 1012=DolyTCP 1015=DolyTCP 1016=DolyTCP 1020=VampireTCP 1023=Worm.Sasser.eTCP 1024=NetSpy.698(YAI)TCP 1059=nimreg//TCP 1025=NetSpy.698,Unused Windows Services Block//TCP 1026=Unused Windows Services Block//TCP 1027=Unused Windows Services BlockTCP 1028=应用层网关服务//TCP 1029=Unused Windows Services Block//TCP 1030=Unused Windows Services Block//TCP 1033=Netspy//TCP 1035=Multidropper//TCP 1042=Bla//TCP 1045=Rasmin//TCP 1047=GateCrasher//TCP 1050=MiniCommandTCP 1058=nimTCP 1069=Backdoor.TheefServer.202TCP 1070=Voice,Psyber Stream Server,Streaming Audio Trojan TCP 1079=ASPROV A TalkTCP 1080=Wingate,Worm.BugBear.B,Worm.Novarg.B//TCP 1090=Xtreme, VDOLive//TCP 1092=LoveGate//TCP 1095=Rat//TCP 1097=Rat//TCP 1098=Rat//TCP 1099=RatTCP 1109=Pop with KerberosTCP 1110=nfsd-keepaliveTCP 1111=Backdoor.AIMVisionTCP 1155=Network File Access//TCP 1170=Psyber Stream Server,Streaming Audio trojan,V oice //TCP 1200=NoBackO//TCP 1201=NoBackO//TCP 1207=Softwar//TCP 1212=Nirvana,Visul Killer//TCP 1234=Ultors//TCP 1243=BackDoor-G, SubSeven, SubSeven Apocalypse//TCP 1245=VooDoo Doll//TCP 1269=Mavericks MatrixTCP 1270=Microsoft Operations Manager//TCP 1313=Nirvana//TCP 1349=BioNetTCP 1352=Lotus NotesTCP 1433=Microsoft SQL ServerTCP 1434=Microsoft SQL Monitor//TCP 1441=Remote Storm//TCP 1492=FTP99CMP(BackOriffice.FTP)TCP 1503=NetMeeting T.120TCP 1512=Microsoft Windows Internet Name Service//TCP 1509=Psyber Streaming ServerTCP 1570=Orbix Daemon//TCP 1600=Shivka-Burka//TCP 1703=Exloiter 1.1TCP 1720=NetMeeting H.233 call SetupTCP 1731=NetMeeting音频调用控制TCP 1745=ISA Server proxy autoconfig, Remote WinsockTCP 1801=Microsoft Message Queue//TCP 1807=SpySenderTCP 1906=Backdoor/Verify.bTCP 1907=Backdoor/Verify.b//TCP 1966=Fake FTP 2000//TCP 1976=Custom port//TCP 1981=ShockraveTCP 1990=stun-p1 cisco STUN Priority 1 portTCP 1990=stun-p1 cisco STUN Priority 1 portTCP 1991=stun-p2 cisco STUN Priority 2 portTCP 1992=stun-p3 cisco STUN Priority 3 port,ipsendmsg IPsendmsg TCP 1993=snmp-tcp-port cisco SNMP TCP portTCP 1994=stun-port cisco serial tunnel portTCP 1995=perf-port cisco perf portTCP 1996=tr-rsrb-port cisco Remote SRB portTCP 1997=gdp-port cisco Gateway Discovery ProtocolTCP 1998=x25-svc-port cisco X.25 service (XOT)//TCP 1999=BackDoor, TransScout//TCP 2000=Der Spaeher,INsane NetworkTCP 2002=W32.Beagle.AX @mm//TCP 2001=Transmisson scout//TCP 2002=Transmisson scout//TCP 2003=Transmisson scout//TCP 2004=Transmisson scout//TCP 2005=TTransmisson scoutTCP 2011=cypressTCP 2015=raid-cs//TCP 2023=Ripper,Pass Ripper,Hack City Ripper ProTCP 2049=NFS//TCP 2115=Bugs//TCP 2121=Nirvana//TCP 2140=Deep Throat, The Invasor//TCP 2155=Nirvana//TCP 2208=RuXTCP 2234=DirectPlay//TCP 2255=Illusion Mailer//TCP 2283=HVL Rat5//TCP 2300=PC Explorer//TCP 2311=Studio54TCP 2556=Worm.Bbeagle.q//TCP 2565=Striker//TCP 2583=WinCrash//TCP 2600=Digital RootBeer//TCP 2716=Prayer TrojanTCP 2745=Worm.BBeagle.k//TCP 2773=Backdoor,SubSeven//TCP 2774=SubSeven2.1&2.2//TCP 2801=Phineas PhuckerTCP 2967=SSC Agent//TCP 2989=Rat//TCP 3024=WinCrash trojanTCP 3074=Microsoft Xbox game portTCP 3127=Worm.NovargTCP 3128=RingZero,Worm.Novarg.B//TCP 3129=Masters ParadiseTCP 3132=Microsoft Business Rule Engine Update Service //TCP 3150=Deep Throat, The InvasorTCP 3198=Worm.Novarg//TCP 3210=SchoolBusTCP 3268=Microsoft Global CatalogTCP 3269=Microsoft Global Catalog with LDAP/SSL TCP 3332=Worm.Cycle.aTCP 3333=ProsiakTCP 3535=Microsoft Class ServerTCP 3389=超级终端//TCP 3456=Terror//TCP 3459=Eclipse 2000//TCP 3700=Portal of Doom//TCP 3791=Eclypse//TCP 3801=EclypseTCP 3847=Microsoft Firewall ControlTCP 3996=Portal of Doom,RemoteAnythingTCP 4000=腾讯QQ客户端TCP 4060=Portal of Doom,RemoteAnythingTCP 4092=WinCrashTCP 4242=VHMTCP 4267=SubSeven2.1&2.2TCP 4321=BoBoTCP 4350=Net DeviceTCP 4444=Prosiak,Swift remoteTCP 4500=Microsoft IPsec NA T-T, W32.HLLW.TufasTCP 4567=File NailTCP 4661=Backdoor/Surila.fTCP 4590=ICQTrojanTCP 4899=Remote Administrator服务器TCP 4950=ICQTrojanTCP 5000=WindowsXP服务器,Blazer 5,Bubbel,Back Door Setup,Sockets de Troie TCP 5001=Back Door Setup, Sockets de TroieTCP 5002=cd00r,ShaftTCP 5011=One of the Last Trojans (OOTLT)TCP 5025=WM Remote KeyLoggerTCP 5031=Firehotcker,Metropolitan,NetMetroTCP 5032=MetropolitanTCP 5190=ICQ QueryTCP 5321=FirehotckerTCP 5333=Backage Trojan Box 3TCP 5343=WCratTCP 5400=Blade Runner, BackConstruction1.2TCP 5401=Blade Runner,Back ConstructionTCP 5402=Blade Runner,Back ConstructionTCP 5471=WinCrashTCP 5512=Illusion MailerTCP 5521=Illusion MailerTCP 5550=Xtcp,INsane NetworkTCP 5554=Worm.SasserTCP 5555=ServeMeTCP 5556=BO FacilTCP 5557=BO FacilTCP 5569=Robo-HackTCP 5598=BackDoor 2.03TCP 5631=PCAnyWhere dataTCP 5632=PCAnyWhereTCP 5637=PC CrasherTCP 5638=PC CrasherTCP 5678=Remote Replication Agent ConnectionTCP 5679=Direct Cable Connect ManagerTCP 5698=BackDoorTCP 5714=Wincrash3TCP 5720=Microsoft LicensingTCP 5741=WinCrash3TCP 5742=WinCrashTCP 5760=Portmap Remote Root Linux ExploitTCP 5880=Y3K RATTCP 5881=Y3K RATTCP 5882=Y3K RATTCP 5888=Y3K RATTCP 5889=Y3K RATTCP 5900=WinVncTCP 6000=Backdoor.ABTCP 6006=Noknok8TCP 6073=DirectPlay8TCP 6129=Dameware Nt Utilities服务器TCP 6272=SecretServiceTCP 6267=广外女生TCP 6400=Backdoor.AB,The ThingTCP 6500=Devil 1.03TCP 6661=TemanTCP 6666=TCPshell.cTCP 6667=NT Remote Control,Wise 播放器接收端口TCP 6668=Wise Video广播端口TCP 6669=VampyreTCP 6670=DeepThroat,iPhoneTCP 6671=Deep Throat 3.0TCP 6711=SubSevenTCP 6712=SubSeven1.xTCP 6713=SubSevenTCP 6723=MstreamTCP 6767=NT Remote ControlTCP 6771=DeepThroatTCP 6776=BackDoor-G,SubSeven,2000 CracksTCP 6777=Worm.BBeagleTCP 6789=Doly TrojanTCP 6838=MstreamTCP 6883=DeltaSourceTCP 6912=Shit HeepTCP 6939=IndoctrinationTCP 6969=GateCrasher, Priority, IRC 3TCP 6970=RealAudio,GateCrasherTCP 7000=Remote Grab,NetMonitor,SubSeven1.x TCP 7001=Freak88TCP 7201=NetMonitorTCP 7215=BackDoor-G, SubSevenTCP 7001=Freak88,Freak2kTCP 7300=NetMonitorTCP 7301=NetMonitorTCP 7306=NetMonitor,NetSpy 1.0TCP 7307=NetMonitor, ProcSpyTCP 7308=NetMonitor, X SpyTCP 7323=Sygate服务器端TCP 7424=Host ControlTCP 7511=聪明基因TCP 7597=QazTCP 7609=Snid X2TCP 7626=冰河TCP 7777=The ThingTCP 7789=Back Door Setup, ICQKillerTCP 7983=MstreamTCP 8000=腾讯OICQ服务器端,XDMATCP 8010=Wingate,LogfileTCP 8011=W AY2.4TCP 8080=WWW 代理,Ring Zero,Chubo,Worm.Novarg.B TCP 8102=网络神偷TCP 8181=W32.Erkez.D@mmTCP 8520=W32.Socay.WormTCP 8594=I-Worm/Bozori.aTCP 8787=BackOfrice 2000TCP 8888=WinvncTCP 8897=Hack Office,ArmageddonTCP 8989=ReconTCP 9000=NetministratorTCP 9325=MstreamTCP 9400=InCommand 1.0TCP 9401=InCommand 1.0TCP 9402=InCommand 1.0TCP 9535=Remote Man ServerTCP 9872=Portal of DoomTCP 9873=Portal of DoomTCP 9874=Portal of DoomTCP 9875=Portal of DoomTCP 9876=Cyber AttackerTCP 9878=TransScoutTCP 9989=Ini-KillerTCP 9898=Worm.Win32.Dabber.aTCP 9999=Prayer TrojanTCP 10067=Portal of DoomTCP 10080=Worm.Novarg.BTCP 10084=SyphillisTCP 10085=SyphillisTCP 10086=SyphillisTCP 10101=BrainSpyTCP 10167=Portal Of DoomTCP 10168=Worm.Supnot.78858.c,Worm.LovGate.TTCP 10520=Acid ShiversTCP 10607=Coma trojanTCP 10666=AmbushTCP 11000=Senna SpyTCP 11050=Host ControlTCP 11051=Host ControlTCP 11223=Progenic,Hack '99KeyLoggerTCP 11320=IMIP Channels PortTCP 11831=TROJ_LATINUS.SVRTCP 12076=Gjamer, MSH.104bTCP 12223=Hack'99 KeyLoggerTCP 12345=GabanBus, NetBus 1.6/1.7, Pie Bill Gates, X-bill TCP 12346=GabanBus, NetBus 1.6/1.7, X-billTCP 12349=BioNetTCP 12361=Whack-a-moleTCP 12362=Whack-a-moleTCP 12363=Whack-a-moleTCP 12378=W32/Gibe@MMTCP 12456=NetBusTCP 12623=DUN ControlTCP 12624=ButtmanTCP 12631=WhackJob, WhackJob.NB1.7TCP 12701=Eclipse2000TCP 12754=MstreamTCP 13000=Senna SpyTCP 13010=Hacker BrazilTCP 13013=PsychwardTCP 13223=Tribal V oice的聊天程序PowWowTCP 13700=Kuang2 The VirusTCP 14456=SoleroTCP 14500=PC InvaderTCP 14501=PC InvaderTCP 14502=PC InvaderTCP 14503=PC InvaderTCP 15000=NetDaemon 1.0TCP 15092=Host ControlTCP 15104=MstreamTCP 16484=MosuckerTCP 16660=Stacheldraht (DDoS)TCP 16772=ICQ RevengeTCP 16959=PriorityTCP 16969=PriorityTCP 17027=提供广告服务的Conducent"adbot"共享软件TCP 17166=MosaicTCP 17300=Kuang2 The VirusTCP 17490=CrazyNetTCP 17500=CrazyNetTCP 17569=Infector 1.4.x + 1.6.xTCP 17777=NephronTCP 18753=Shaft (DDoS)TCP 19191=蓝色火焰TCP 19864=ICQ RevengeTCP 20000=Millennium II (GrilFriend)TCP 20001=Millennium II (GrilFriend)TCP 20002=AcidkoRTCP 20034=NetBus 2 ProTCP 20168=LovgateTCP 20203=Logged,ChupacabraTCP 20331=BlaTCP 20432=Shaft (DDoS)TCP 20808=Worm.LovGate.v.QQTCP 21335=Tribal Flood Network,TrinooTCP 21544=Schwindler 1.82,GirlFriendTCP 21554=Schwindler 1.82,GirlFriend,Exloiter 1.0.1.2 TCP 22222=Prosiak,RuX Uploader 2.0TCP 22784=Backdoor.IntruzzoTCP 23432=Asylum 0.1.3TCP 23444=网络公牛TCP 23456=Evil FTP, Ugly FTP, WhackJobTCP 23476=Donald DickTCP 23477=Donald DickTCP 23777=INet SpyTCP 26274=DeltaTCP 26681=Spy VoiceTCP 27374=Sub Seven 2.0+, Backdoor.BasteTCP 27444=Tribal Flood Network,TrinooTCP 27665=Tribal Flood Network,TrinooTCP 29431=Hack AttackTCP 29432=Hack AttackTCP 29104=Host ControlTCP 29559=TROJ_LATINUS.SVRTCP 29891=The UnexplainedTCP 30001=Terr0r32TCP 30003=Death,Lamers DeathTCP 30029=AOL trojanTCP 30100=NetSphere 1.27a,NetSphere 1.31TCP 30101=NetSphere 1.31,NetSphere 1.27aTCP 30102=NetSphere 1.27a,NetSphere 1.31TCP 30103=NetSphere 1.31TCP 30303=Sockets de TroieTCP 30722=W32.Esbot.ATCP 30947=IntruseTCP 30999=Kuang2TCP 31336=Bo WhackTCP 31337=Baron Night,BO client,BO2,Bo Facil,BackFire,Back Orifice,DeepBO,Freak2k,NetSpyTCP 31338=NetSpy,Back Orifice,DeepBOTCP 31339=NetSpy DKTCP 31554=SchwindlerTCP 31666=BOWhackTCP 31778=Hack AttackTCP 31785=Hack AttackTCP 31787=Hack AttackTCP 31789=Hack AttackTCP 31791=Hack AttackTCP 31792=Hack AttackTCP 32100=PeanutBrittleTCP 32418=Acid BatteryTCP 33333=Prosiak,Blakharaz 1.0TCP 33577=Son Of PsychwardTCP 33777=Son Of PsychwardTCP 33911=Spirit 2001aTCP 34324=BigGluck,TN,Tiny Telnet ServerTCP 34555=Trin00 (Windows) (DDoS)TCP 35555=Trin00 (Windows) (DDoS)TCP 36794=Worm.Bugbear-ATCP 37651=YATTCP 40412=The SpyTCP 40421=Agent 40421,Masters Paradise.96TCP 40422=Masters ParadiseTCP 40423=Masters Paradise.97TCP 40425=Masters ParadiseTCP 40426=Masters Paradise 3.xTCP 41666=Remote BootTCP 43210=Schoolbus 1.6/2.0TCP 44444=Delta SourceTCP 44445=HappypigTCP 45576=未知代理TCP 47252=ProsiakTCP 47262=DeltaTCP 47624=Direct Play ServerTCP 47878=BirdSpy2TCP 49301=Online KeyloggerTCP 50505=Sockets de TroieTCP 50766=Fore, SchwindlerTCP 51966=CafeIniTCP 53001=Remote Windows ShutdownTCP 53217=Acid Battery 2000TCP 54283=Back Door-G, Sub7TCP 54320=Back Orifice 2000,SheepTCP 54321=School Bus .69-1.11,Sheep, BO2K TCP 57341=NetRaiderTCP 58008=BackDoor.TronTCP 58009=BackDoor.TronTCP 58339=ButtFunnelTCP 59211=BackDoor.DuckToyTCP 60000=Deep ThroatTCP 60068=Xzip 6000068TCP 60411=ConnectionTCP 60606=TROJ_BCKDOR.G2.ATCP 61466=TelecommandoTCP 61603=Bunker-killTCP 63485=Bunker-killTCP 65000=Devil, DDoSTCP 65432=Th3tr41t0r, The TraitorTCP 65530=TROJ_WINMITE.10TCP 65535=RC,Adore Worm/LinuxTCP 69123=ShitHeepTCP 88798=Armageddon,Hack OfficeUDP 1=Sockets des TroieUDP 9=ChargenUDP 19=ChargenUDP 69=PasanaUDP 80=PenroxUDP 371=ClearCase版本管理软件UDP 445=公共Internet文件系统(CIFS)UDP 500=Internet密钥交换UDP 1025=Maverick's Matrix 1.2 - 2.0UDP 1026=Remote Explorer 2000UDP 1027=HP服务,UC聊天软件,Trojan.Huigezi.e UDP 1028=应用层网关服务,KiLo,SubSARIUDP 1029=SubSARIUDP 1031=XotUDP 1032=Akosch4UDP 1104=RexxRaveUDP 1111=DaodanUDP 1116=LurkerUDP 1122=Last 2000,SingularityUDP 1183=Cyn,SweetHeartUDP 1200=NoBackOUDP 1201=NoBackOUDP 1342=BLA trojanUDP 1344=PtakksUDP 1349=BO dllUDP 1512=Microsoft Windows Internet Name ServiceUDP 1561=MuSka52UDP 1772=NetControleUDP 1801=Microsoft Message QueueUDP 1978=SlapperUDP 1985=Black DiverUDP 2000=A-trojan,Fear,Force,GOTHIC Intruder,Last 2000,Real 2000 UDP 2001=ScalperUDP 2002=SlapperUDP 2015=raid-csUDP 2018=rellpackUDP 2130=Mini BackLashUDP 2140=Deep Throat,Foreplay,The InvasorUDP 2222=SweetHeart,Way,Backdoor/Mifeng.tUDP 2234=DirectPlayUDP 2339=Voice SpyUDP 2702=Black DiverUDP 2989=RATUDP 3074=Microsoft Xbox game portUDP 3132=Microsoft Business Rule Engine Update ServiceUDP 3150=Deep ThroatUDP 3215=XHXUDP 3268=Microsoft Global CatalogUDP 3269=Microsoft Global Catalog with LDAP/SSLUDP 3333=DaodanUDP 3535=Microsoft Class ServerUDP 3801=EclypseUDP 3996=Remote AnythingUDP 4128=RedShadUDP 4156=SlapperUDP 4350=Net DeviceUDP 4500=Microsoft IPsec NA T-T, sae-urnUDP 5419=DarkSkyUDP 5503=Remote Shell TrojanUDP 5555=DaodanUDP 5678=Remote Replication Agent Connection UDP 5679=Direct Cable Connect ManagerUDP 5720=Microsoft LicensingUDP 5882=Y3K RA TUDP 5888=Y3K RA TUDP 6073=DirectPlay8UDP 6112= GameUDP 6666=KiLoUDP 6667=KiLoUDP 6766=KiLoUDP 6767=KiLo,UandMeUDP 6838=Mstream Agent-handlerUDP 7028=未知木马UDP 7424=Host ControlUDP 7788=SingularityUDP 7983=MStream handler-agentUDP 8012=PtakksUDP 8090=Aphex's Remote Packet SnifferUDP 8127=9_119,ChonkerUDP 8488=KiLoUDP 8489=KiLoUDP 8787=BackOrifice 2000UDP 8879=BackOrifice 2000UDP 9325=MStream Agent-handlerUDP 10000=XHXUDP 10067=Portal of DoomUDP 10084=SyphillisUDP 10100=SlapperUDP 10167=Portal of DoomUDP 10498=MstreamUDP 10666=AmbushUDP 11225=CynUDP 12321=ProtossUDP 12345=BlueIce 2000UDP 12378=W32/Gibe@MMUDP 12623=ButtMan,DUN ControlUDP 11320=IMIP Channels PortUDP 15210=UDP remote shell backdoor server UDP 15486=KiLoUDP 16514=KiLoUDP 16515=KiLoUDP 18753=Shaft handler to AgentUDP 20433=ShaftUDP 21554=GirlFriendUDP 22784=Backdoor.IntruzzoUDP 23476=Donald DickUDP 25123=MOTDUDP 26274=Delta SourceUDP 26374=Sub-7 2.1UDP 26444=Trin00/TFN2KUDP 26573=Sub-7 2.1UDP 27184=Alvgus trojan 2000UDP 27444=TrinooUDP 29589=KiLoUDP 29891=The UnexplainedUDP 30103=NetSphereUDP 31320=Little WitchUDP 31335=Trin00 DoS AttackUDP 31337=Baron Night, BO client, BO2, Bo Facil, BackFire, Back Orifice, DeepBO UDP 31338=Back Orifice, NetSpy DK, DeepBOUDP 31339=Little WitchUDP 31340=Little WitchUDP 31416=LithiumUDP 31787=Hack aTackUDP 31789=Hack aTackUDP 31790=Hack aTackUDP 31791=Hack aTackUDP 33390=未知木马UDP 34555=TrinooUDP 35555=TrinooUDP 43720=KiLoUDP 44014=IaniUDP 44767=School BusUDP 46666=TaskmanUDP 47262=Delta SourceUDP 47624=Direct Play ServerUDP 47785=KiLoUDP 49301=OnLine keyLoggerUDP 49683=FensterUDP 49698=KiLoUDP 52901=OmegaUDP 54320=Back OrificeUDP 54321=Back Orifice 2000UDP 54341=NetRaider TrojanUDP 61746=KiLOUDP 61747=KiLOUDP 61748=KiLOUDP 65432=The Traitor。

微软windows系统计算机端口大全

150|SQL(结构化查询语言)-网络

152|后台文件传输协议

156|SQL(结构化查询语言)服务

158|PC邮件服务器

159|NSS-路由

160|SGMP-陷阱

161|简单网络管理协议

162|SNMP陷阱

163|CMIP/TCP 管理

102|消息传输代理

103|Genesis 点对点传输网络

105|信箱名称服务

106|3COM-TSMUX开放端口

107|远程Telnet服务

108|SNA 网关访问服务

109|POP2服务器开放此端口,用于接收邮件

110|POP3服务器开放此端口,用于接收邮件

111|SUN公司的RPC服务所有端口

582|SCC安全

583|Philips视频会议

584|密钥服务器

585|IMAP4+SSL (Use 993 instead)

586|密码更改

587|申请

589|Eye连结

595|CAB协议

597|PTC名称服务

598|SCO网络服务器管理3

530|远程过程调用

531|聊天

532|读新闻

533|紧急广播端口

534|MegaMedia管理端

537|网络流媒体协议

542|商业

543|Kerberos(软件)v4/v5

544|krcmd命令

546|DHCPv6 客户端

547|DHCPv6 服务器

552|设备共享

396|Novell(美国Novell公司)Netware(Novell公司出的网络操作系统)over IP

史上最全的Windows服务端口大全_

应用层网关服务Internet 连接共享(ICS)/Internet 连接防火墙(ICF) 服务的这个子组件对允许网络协议通过防火墙并在Internet 连接共享后面工作的插件提供支持。

应用层网关(ALG) 插件可以打开端口和更改嵌入在数据包内的数据(如端口和IP 地址)。

文件传输协议(FTP) 是唯一具有Windows Server 2003 标准版和Windows Server 2003 企业版附带的一个插件的网络协议。

ALG FTP 插件旨在通过这些组件使用的网络地址转换(NAT) 引擎来支持活动的FTP 会话。

ALG FTP 插件通过以下方式来支持这些会话:将所有通过NAT 传递的、发往端口21 的通信重定向到环回适配器上3000 到5000 范围内的专用侦听端口。

然后,ALG FTP 插件监视并更新FTP 控制通道通信,使FTP 插件可以通过FTP 数据通道的NAT 转发端口映射。

FTP 插件还更新FTP 控制通道流中的端口。

系统服务名称:ALG应用协议协议端口FTP 控制TCP 21 状态服务 状态服务支持 进程外会话状态。

状态服务在进程外存储会话数据。

此服务使用套接字与Web 服务器上运行的 通信。

系统服务名称:aspnet_state应用协议协议端口 会话状态TCP 42424证书服务证书服务是核心操作系统的一部分。

使用证书服务,企业可以充当它自己的证书颁发机构(CA)。

通过这种方法,企业可以颁发和管理程序和协议(如安全/多用途Internet 邮件扩展(S/MIME)、安全套接字层(SSL)、加密文件系统(EFS)、IPSec 以及智能卡登录)的数字证书。

证书服务使用高于端口1024 的随机TCP 端口,依赖RPC 和DCOM 与客户机通信。

系统服务名称:CertSvc应用协议协议端口随机分配的高TCP 端口TCP 随机端口号集群服务“集群”服务控制服务器集群操作并管理集群数据库。

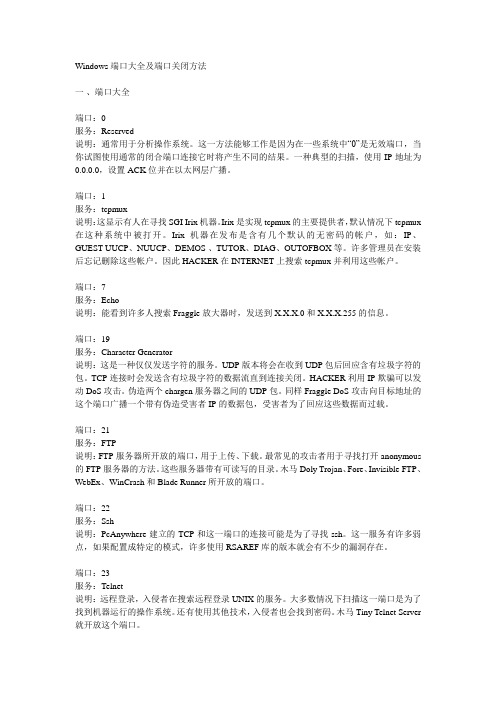

WIN2003服务器端口大全

WIN2003服務器端口大全服務器端口大全端口:0服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口:19服务:Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有不良字符的包。

TCP连接时会发送含有不良字符的数据流直到连接关闭。

HACKER利用IP欺骗可以发动DoS 攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口:21服务:FTP说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous 的FTP服务器的方法。

这些服务器带有可读写的目录。

木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口。

端口:22服务:Ssh说明:PcAnywhere建立的TCP和这一端口的连接可能是为了寻找ssh。

这一服务有许多弱点,如果配置成特定的模式,许多使用RSAREF库的版本就会有不少的漏洞存在。

WINDOWS服务端口大全

WINDOWS服务端口大全复习应用层网关服务Internet 连接共享(ICS)/Internet 连接防火墙(ICF) 服务的这个子组件对允许网络协议通过防火墙并在Internet 连接共享后面工作的插件提供支持。

应用层网关(ALG) 插件可以打开端口和更改嵌入在数据包内的数据(如端口和IP 地址)。

文件传输协议(FTP) 是唯一具有Windows Server 2003 标准版和Windows Server 2003 企业版附带的一个插件的网络协议。

ALG FTP 插件旨在通过这些组件使用的网络地址转换(NAT) 引擎来支持活动的FTP 会话。

ALG FTP 插件通过以下方式来支持这些会话:将所有通过NAT 传递的、发往端口21 的通信重定向到环回适配器上3000 到5000 范围内的专用侦听端口。

然后,ALG FTP 插件监视并更新FTP 控制通道通信,使FTP 插件可以通过FTP 数据通道的NAT 转发端口映射。

FTP 插件还更新FTP 控制通道流中的端口。

系统服务名称:ALG应用协议协议端口FTP 控制TCP 21 状态服务 状态服务支持 进程外会话状态。

状态服务在进程外存储会话数据。

此服务使用套接字与Web 服务器上运行的 通信。

系统服务名称:aspnet_state应用协议协议端口 会话状态TCP 42424证书服务证书服务是核心操作系统的一部分。

使用证书服务,企业可以充当它自己的证书颁发机构(CA)。

通过这种方法,企业可以颁发和管理程序和协议(如安全/多用途Internet 邮件扩展(S/MIME)、安全套接字层(SSL)、加密文件系统(EFS)、IPSec 以及智能卡登录)的数字证书。

证书服务使用高于端口1024 的随机TCP 端口,依赖RPC 和DCOM 与客户机通信。

系统服务名称:CertSvc应用协议协议端口随机分配的高TCP 端口TCP 随机端口号集群服务“集群”服务控制服务器集群操作并管理集群数据库。

Windows端口大全及端口关闭方法

Windows端口大全及端口关闭方法一、端口大全端口:0服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux 在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口:19服务:Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利用IP欺骗可以发动DoS攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口:21服务:FTP说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous 的FTP服务器的方法。

这些服务器带有可读写的目录。

木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口。

端口:22服务:Ssh说明:PcAnywhere建立的TCP和这一端口的连接可能是为了寻找ssh。

这一服务有许多弱点,如果配置成特定的模式,许多使用RSAREF库的版本就会有不少的漏洞存在。

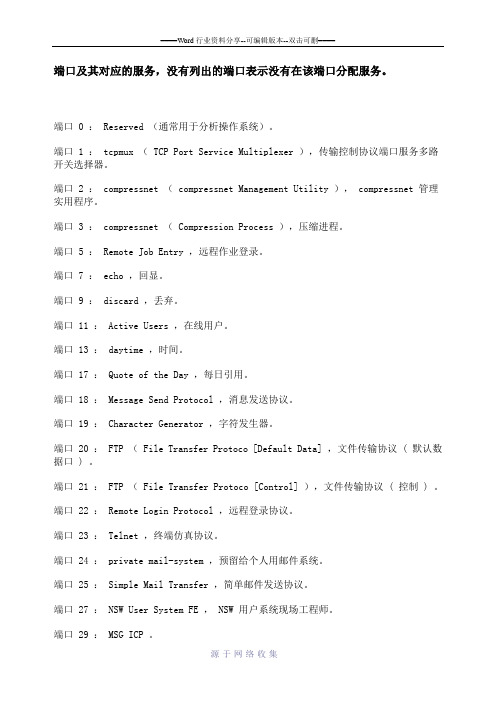

电脑端口及对应服务一览表

端口及其对应的服务,没有列出的端口表示没有在该端口分配服务。

端口 0 : Reserved (通常用于分析操作系统)。

端口 1 : tcpmux ( TCP Port Service Multiplexer ),传输控制协议端口服务多路开关选择器。

端口 2 : compressnet ( compressnet Management Utility ), compressnet 管理实用程序。

端口 3 : compressnet ( Compression Process ),压缩进程。

端口 5 : Remote Job Entry ,远程作业登录。

端口 7 : echo ,回显。

端口 9 : discard ,丢弃。

端口 11 : Active Users ,在线用户。

端口 13 : daytime ,时间。

端口 17 : Quote of the Day ,每日引用。

端口 18 : Message Send Protocol ,消息发送协议。

端口 19 : Character Generator ,字符发生器。

端口 20 : FTP ( File Transfer Protoco [Default Data] ,文件传输协议 ( 默认数据口 ) 。

端口 21 : FTP ( File Transfer Protoco [Control] ),文件传输协议 ( 控制 ) 。

端口 22 : Remote Login Protocol ,远程登录协议。

端口 23 : Telnet ,终端仿真协议。

端口 24 : private mail-system ,预留给个人用邮件系统。

端口 25 : Simple Mail Transfer ,简单邮件发送协议。

端口 27 : NSW User System FE , NSW 用户系统现场工程师。

端口 29 : MSG ICP 。

端口 31 : MSG Authentication , MSG 验证。

Windows端口大全及端口关闭方法之欧阳理创编

Windows端口大全及端口关闭方法.txt45想洗澡吗?不要到外面等待下雨;想成功吗?不要空等机遇的到来。

摘下的一瓣花能美丽多久?一时的放纵又能快乐多久?有志者要为一生的目标孜孜以求。

少年自有少年狂,藐昆仑,笑吕梁;磨剑数年,今将试锋芒。

自命不凡不可取,妄自菲薄更不宜。

Windows端口大全及端口关闭方法一、端口大全端口:0服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER 在INTERNET上搜索tcpmux并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口:19服务:Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利用IP欺骗可以发动DoS攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口:21服务:FTP说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous的FTP服务器的方法。

这些服务器带有可读写的目录。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

本文包含有关在本文末尾“这篇文章的信息适用于:”部分中列出的 Microsoft 产

品的系统服务角色和服务器角色的信息。虽然此信息可能同样适用于 Microsoft

Windows XP 和 Microsoft Windows 2000 Professional,但本文主要集中讨论服

一个或多个 DHCP 服务器来维护 TCP/IP 配置信息并向客户端计算机提供此信息。

系统服务名称:*DHCPServer*

*应用程序协议* *协议* *端口*

DHCP 服务器 UDP 67

MADCAP UDP 2535

Server 系列、Microsoft Windows Server 2003 系列、Microsoft Exchange 2000

Server 和 Microsoft SQL Server 2000。所有这些产品都包括许多组件,系统服

务就是这些组件之一。特定计算机所需的系统服务或者由操作系统在启动期间自动

务器类操作系统。因此,本文介绍了服务侦听的端口,而没有介绍客户端程序用来

连接到远程系统的端口。

回到顶端 <#top>

系统服务端口

这一部分提供对每个系统服务的说明,包括与系统服务相对应的逻辑名称,还显示

了每个服务所需的端口和协议。

Active Directory(本地安全机构)

表。基于 Windows 的计算机使用“计算机浏览器”服务来查看网络域和资源。被指

定为浏览器的计算机维护浏览列表,这些列表中包含网络上使用的所有共享资源。

Windows 程序的早期版本(如网上邻居、*net view* 命令以及 Windows 资源管理

器)都需要浏览功能。例如,当您在一台运行 Microsoft Windows 95 的计算机上

管理单元)中显示的名称。服务名称是用于命令行工具以及许多脚本语言的名称。

每个系统服务可以提供一项或多项网络服务。

• *应用程序协议*:在本文中,应用程序协议是指使用一个或多个 TCP/IP 协议和

端口的高级网络协议。应用程序协议的示例包括超文本传输协议 (HTTP)、服务器

消息块 (SMB) 和简单邮件传输协议 (SMTP)。

合,充当单个计算机。管理员、程序员和用户将群集看作单个系统。此软件在群集

节点之间分发数据。如果一个节点失败,其他节点将提供原来由丢失的节点提供的

服务和数据。当添加或修复了某个节点后,群集软件将一些数据迁移到此节点。

系统服务名称:*ClusSvc*

*应用程序协议* *协议* *端口*

群集服务 UDP 3343

500)通过路由器,而不是打开下面列出的所有端口和协议。最后,可以按

Microsoft 知识库中的以下文章中所述,对用于 Active Directory 复制的端口进

行硬编码:

224196 </kb/224196/> (/kb/224196/) 将 Active

启动,或者根据需要在典型操作期间启动。例如,在运行 Windows Server 2003

Enterprise Edition 的计算机上,一些可用的系统服务包括服务器服务、后台打

印程序服务以及万维网发布服务。每个系统服务都有一个友好的服务名称和一个服

务名称。友好的服务名称是图形管理工具(如“服务”Microsoft 管理控制台 (MMC)

Internet 邮件扩展 (S/MIME)、安全套接字层 (SSL)、加密文件系统 (EFS)、

IPsec 以及智能卡登录)的数字证书。证书服务使用高于端口 1024 的随机 TCP

端口,依赖 RPC 和 DCOM 与客户端计算机进行通信。

系统服务名称:*CertSvc*

*应用程序协议* *协议* *端口*

概述

下面的列表提供了本文所包含的信息的概述:

• 本文的“系统服务端口 <#4>”部分包含每个服务的简短说明,显示该服务的逻辑

名称,并指出每个服务正确运行所需的端口和协议。使用这一部分可帮助识别特定

的服务所使用的端口和协议。

• 本文的“端口和协议 <#5>”部分包括一个表,其中总结了“系统服务端口”部分中

Network (MSDN) 上可以获得有关此主题的详细文档。虽然可能有许多服务依赖于

某一特定的 TCP 端口或 UDP 端口,但在任一时间都只能有一个服务或进程侦听该

端口。

将 RPC 与 TCP/IP 或 UDP/IP 一起用于传输时,入站端口通常根据需要动态分配

给系统服务;使用高于端口 1024 的 TCP/IP 端口和 UDP/IP 端口。这些端口通常

务依赖于 HTTP 或安全超文本传输协议 (HTTPS)。这些协议由 Internet

Information Services (IIS) 提供。有关 Windows 操作系基础结构的完整讨论

已超出本文讨论的范围。不过,在 Microsoft TechNet 和 Microsoft Developer

LDAP 服务器 UDP 389

LDAP SSL TCP 636

LDAP SSL UDP 636

IPsec ISAKMP UDP 500

NAT-T UDP 4500

RPC TCP 135

RPC 随机分配的高 TCP 端口 TCP 1024 - 65536***

*** 有关如何自定义此端口的更多信息,请参见“参考”部分中的“域控制器和

协议 (FTP) 是唯一具有 Windows Server 2003 Standard Edition 和 Windows

Server 2003 Enterprise Edition 附带的一个插件的网络协议。ALG FTP 插件旨

在通过这些组件使用的网络地址转换 (NAT) 引擎来支持活动的 FTP 会话。ALG

Microsoft Windows 中的远程过程调用 (RPC) 功能或 DCOM 功能为它们分配动态

TCP 端口。远程过程调用服务协调由其他使用 RPC 或 DCOM 与客户端计算机通信

的系统服务发出的请求。许多其他服务依赖于网络基本输入/输出系统 (NetBIOS)

或 SMB,而 NetBIOS 和 SMB 实际上是由服务器服务提供的两种协议。还有一些服

RPC TCP 135

随机分配的高 TCP 端口 TCP <1024 - 65534 之间的随机端口号>***

*** 有关如何自定义此端口的更多信息,请参见“参考”部分中的“远程过程调用和

DCOM”部分。

群集服务

“群集”服务控制服务器群集操作并管理群集数据库。群集是多个独立计算机的集

RPC TCP 135

群集管理器 UDP 137

随机分配的高 TCP 端口 TCP <1024 - 65534 之间的随机端口号>***

*** 有关如何自定义此端口的更多信息,请参见“参考”部分中的“远程过程调用和

DCOM”部分。

计算机浏览器

“计算机浏览器”系统服务维护网络上的最新计算机列表,并应程序的请求提供此列

FTP 插件通过重定向所有通过 NAT 的流量和发送到通向环回适配器上 3000 到

5000 范围内的专用侦听端口的端口 21 的流量来支持这些会话。ALG FTP 插件随

后监视并更新 FTP 控制通道流量,以便 FTP 插件能够通过 FTP 数据通道的 NAT

转发端口映射。FTP 插件还更新 FTP 控制通道流中的端口。

Active Directory 在 LSASS 进程下运行,它包括用于 Windows 2000 和 Windows

Server 2003 域控制器的身份验证引擎和复制引擎。除了 1024 和 65536 之间的

某一范围的临时 TCP 端口外,域控制器、客户端计算机和应用程序服务器还需要

通过特定硬编码端口与 Active Directory 进行网络连接,除非使用隧道协议封装

打开“网上邻居”时,就会出现域和计算机的列表。为了显示此列表,计算机从被指

定为浏览器的计算机上获取浏览列表的副本。

系统服务名称:*Browser*

*应用程序协议* *协议* *端口*

NetBIOS 数据报服务 UDP 138

NetBIOS 名称解析 UDP 137

NetBIOS 会话服务 TCP 139

系统服务名称:*ALG*

*应用程序协议* *协议* *端口*

FTP 控制 TCP 21

状态服务

状态服务支持 进程外会话状态。 状态服务在进程外存

储会话数据。此服务使用套接字与在 Web 服务器上运行的 进行通信。

Active Directory”部分。

应用程序层网关服务

Internet 连接共享 (ICS)/Windows 防火墙服务的这个子组件对允许网络协议通过

防火墙并在 Internet 连接共享后面工作的插件提供支持。应用程序层网关 (ALG)

插件可以打开端口和更改嵌入在数据包内的数据(如端口和 IP 地址)。文件传输

的信息。这个表按端口号排序,而不是按服务名称排序。使用这一部分可以迅速确

定哪些服务侦听特定的端口。

本文在某些术语的使用上采用了特定的方式。为了避免混淆,请确保对本文使用这

些术语的方式有所了解。下面的列表对这些术语进行了说明:

• *系统服务*:Windows 服务器系统包括许多产品,如 Microsoft Windows 2000

系统服务名称:*aspnet_state*