PPP协议-PAP认证实验案例

实验14 PPP PAP认证

实验十四PPP PAP认证实验名称PPP PAP认证。

实验目的掌握广域网PPP PAP认证的过程及配置。

实现功能在链路协商时保证安全验证。

链路协商时用户名、密码以明文的方式传输。

实验设备锐捷R2624路由器2台,网线2根,V.35连接线一对。

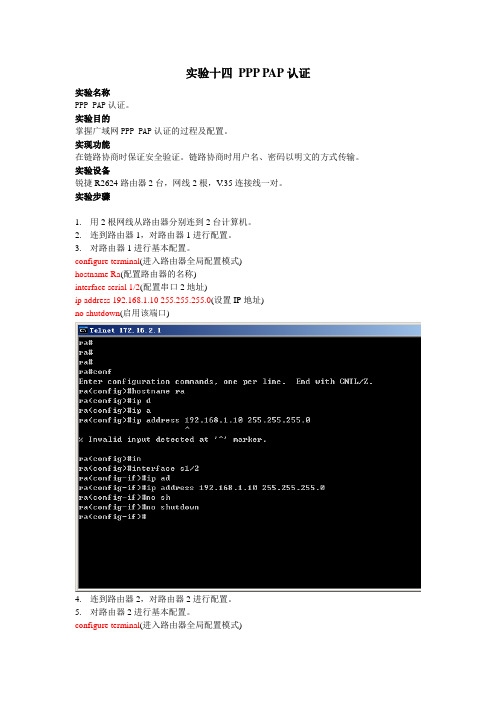

实验步骤1.用2根网线从路由器分别连到2台计算机。

2.连到路由器1,对路由器1进行配置。

3.对路由器1进行基本配置。

configure terminal(进入路由器全局配置模式)hostname Ra(配置路由器的名称)interface serial 1/2(配置串口2地址)ip address 192.168.1.10 255.255.255.0(设置IP地址)no shutdown(启用该端口)4.连到路由器2,对路由器2进行配置。

5.对路由器2进行基本配置。

configure terminal(进入路由器全局配置模式)hostname Rb(配置路由器的名称)interface serial 1/3(配置串口3地址)clock rate 64000(配置DCE端时钟频率)ip address 192.168.1.20 255.255.255.0(设置IP地址)no shutdown(启用该端口)6.用V.35连接线分别连到两个路由器的串口1,Ra端连DTE头,Rb端DCE头。

7.对Ra进行PPP PAP认证配置。

interface serial 1/2(配置串口2地址)Encapsulation ppp(在接口下封装PPP协议)Ppp pap sent-username Ra password 0 star(配置PAP认证的用户名、密码)ra(config)#interface serial 1/2ra(config-if)#enra(config-if)#encra(config-if)#encapsulation pppra(config-if)#pppra(config-if)#ppp pra(config-if)#ppp pap sera(config-if)#ppp pap sent-username ra pra(config-if)#ppp pap sent-username ra password 0 sra(config-if)#ppp pap sent-username ra password 0 stra(config-if)#ppp pap sent-username ra password 0 starra(config-if)#8.对Rb进行PPP PAP认证配置。

PPP认证-PAP

PPP认证实验目地:掌握PPP认证配置方法。

PPP认证分为两种,明文PAP和密文CHAP。

明文一般是单向验证,密文一般是双向验证。

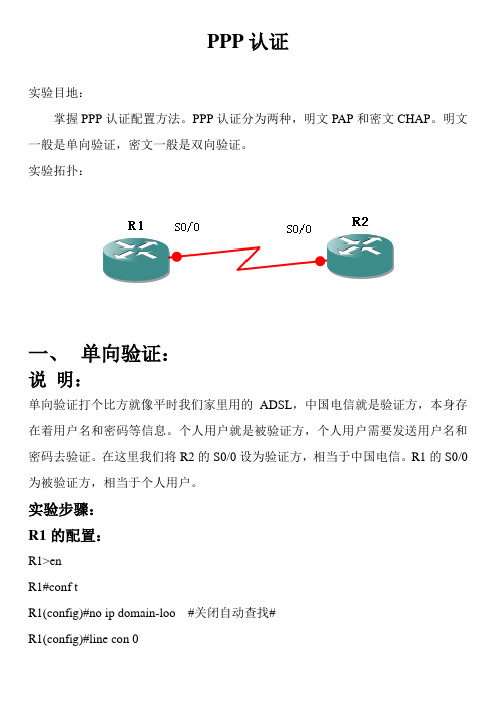

实验拓扑:一、单向验证:说明:单向验证打个比方就像平时我们家里用的ADSL,中国电信就是验证方,本身存在着用户名和密码等信息。

个人用户就是被验证方,个人用户需要发送用户名和密码去验证。

在这里我们将R2的S0/0设为验证方,相当于中国电信。

R1的S0/0为被验证方,相当于个人用户。

实验步骤:R1的配置:R1>enR1#conf tR1(config)#no ip domain-loo #关闭自动查找#R1(config)#line con 0R1(config-line)#exec-t 0 0 #设置不超进#R1(config-line)#logg syn #同步路由器信息#R1(config-line)#exitR1(config)#int ser 0/0R1(config-if)#ip add 12.1.1.1 255.255.255.0R1(config-if)#no shR1(config-if)#encapsulation ppp #配置接口的封装类型为PPP#R1(config-if)#ppp pap sent-username R1 password ccnp #发送用户名和密码#R2的配置:R2>enR2#conf tR2(config)#no ip domain-looR2(config)#line con 0R2(config-line)#exec-t 0 0R2(config-line)#logg synR2(config-line)#exitR2(config)#username R1 password ccnp #设置用户名和密码,用户名为被验证方的hostname。

就是上面的R1。

#R2(config)#int ser 0/0R2(config-if)#ip add 12.1.1.2 255.255.255.0R2(config-if)#clock rate 64000R2(config-if)#no shR2(config-if)#encapsulation ppp #配置接口的封装类型为PPP#R2(config-if)#ppp authentication pap #开启PPP验证方式PAP#验证:R1(config-if)#do ping 12.1.1.2 #在R1上Ping R2,是通的# Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 12.1.1.2, timeout is 2 seconds:!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max = 4/36/84 ms R2(config)#exitR2#ping 12.1.1.1 #在R2上Ping R1,是通的#Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 12.1.1.1, timeout is 2 seconds:!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max = 12/41/92 ms R2#R1(config-if)#do sh int ser 0/0Serial0/0 is up, line protocol is upHardware is GT96K SerialInternet address is 12.1.1.1/24MTU 1500 bytes, BW 1544 Kbit, DLY 20000 usec,reliability 255/255, txload 1/255, rxload 1/255Encapsulation PPP, LCP OpenOpen: IPCP, CDPCP, loopback not setKeepalive set (10 sec)CRC checking enabledLast input 00:00:42, output 00:00:00, output hang neverLast clearing of "show interface" counters 00:15:34Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0 Queueing strategy: weighted fairOutput queue: 0/1000/64/0 (size/max total/threshold/drops) Conversations 0/1/256 (active/max active/max total)Reserved Conversations 0/0 (allocated/max allocated)Available Bandwidth 1158 kilobits/sec5 minute input rate 0 bits/sec, 0 packets/sec5 minute output rate 0 bits/sec, 0 packets/sec179 packets input, 7525 bytes, 0 no bufferReceived 0 broadcasts, 0 runts, 0 giants, 0 throttles0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored, 0 abort187 packets output, 7332 bytes, 0 underruns0 output errors, 0 collisions, 1 interface resets0 output buffer failures, 0 output buffers swapped out0 carrier transitionsDCD=up DSR=up DTR=up RTS=up CTS=upR2(config)#do sh int ser 0/0Serial0/0 is up, line protocol is upHardware is GT96K SerialInternet address is 12.1.1.2/24MTU 1500 bytes, BW 1544 Kbit, DLY 20000 usec,reliability 255/255, txload 1/255, rxload 1/255 Encapsulation PPP, LCP OpenOpen: IPCP, CDPCP, loopback not set这里可以看出Keepalive set (10 sec)CRC checking enabledLast input 00:00:38, output 00:00:03, output hang neverLast clearing of "show interface" counters 00:25:43Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0 Queueing strategy: weighted fairOutput queue: 0/1000/64/0 (size/max total/threshold/drops) Conversations 0/1/256 (active/max active/max total)Reserved Conversations 0/0 (allocated/max allocated)Available Bandwidth 1158 kilobits/sec5 minute input rate 0 bits/sec, 0 packets/sec5 minute output rate 0 bits/sec, 0 packets/sec219 packets input, 8452 bytes, 0 no bufferReceived 0 broadcasts, 0 runts, 0 giants, 0 throttles0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored, 0 abort212 packets output, 8965 bytes, 0 underruns0 output errors, 0 collisions, 1 interface resets0 output buffer failures, 0 output buffers swapped out0 carrier transitionsDCD=up DSR=up DTR=up RTS=up CTS=up。

PPP的验证协议

【实验目的】

— 掌握路由器广域网接口PPP协议的配置,掌握CHAP验证的配置 方法

【实验设备】

— 路由器(2台)、 V35DCE (1条) 、V35DTE (1条)

实验说明:

实验拓扑:

RA RB

F1/0

S1/2 1.1.1.1/24

DTE DCE

S1/2 1.1.1.2/24

F1/0

说明:

认证方串口的IP地址为1.1.1.1/24;被认证方串口的IP地址为

1.1.1.2/24。

被验证方RouterA配置:

1. 进入串口: RouterA(config)#interface Serial1/2

2. 配置IP地址:

RouterA(config-if)#ip address 1.1.1.1 255.255.255.0 3. 封装PPP协议:

验证方RouterB配置:

1. 设置对方即被认证方的用户名和密码: RB(config)#username RA password 0 123 2. 进入串口:

3. 配置IP地址为1.1.1.2/24 :

4. 设置时钟同步: 5. 封装PPP协议:

6. 设定PPP的认证方式为chap:

RB(config-if)#ppp authentication chap 7. 设置静态路由或动态路由。

验证命令:

Router#show interfaces serial 1/2 ;可查看该端口的IP地址、封装协议以及 所连接的线缆类型 Router#show run

课堂实验2 PPP CHAP认证

【背景描述】

— 你是公司的网络管理员,公司为了满足不断增长的业务需求,申 请了专线接入,你的客户端路由器与ISP进行链路协商时要验证 身份,配置路由器保证链路建立,并考虑其安全性。

实验五PPP(PAP)协议实验

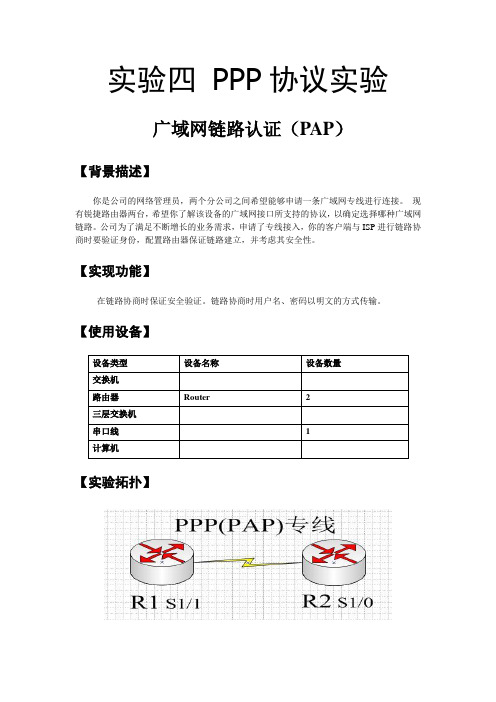

实验四PPP协议实验广域网链路认证(PAP)【背景描述】你是公司的网络管理员,两个分公司之间希望能够申请一条广域网专线进行连接。

现有锐捷路由器两台,希望你了解该设备的广域网接口所支持的协议,以确定选择哪种广域网链路。

公司为了满足不断增长的业务需求,申请了专线接入,你的客户端与ISP进行链路协商时要验证身份,配置路由器保证链路建立,并考虑其安全性。

【实现功能】在链路协商时保证安全验证。

链路协商时用户名、密码以明文的方式传输。

【使用设备】【实验拓扑】【实现步骤】1,在两边配置IP地址封装PPP协议Router1的配置Router(config)#interface serial 1/1Router(config-if)#encapsulaiton pppRouter(config-if)#ip address 20.20.20.100 255.255.255.Router(config-if)#no shutRouter2的配置:Router(config)#interface serial 1/0Router(config-if)#encapsulation pppRouter(config-if)#ip address 20.20.20.200 255.255.255.Router(config-if)#no shut配完了以后就能ping通了< div>< div>在主认证方PAP配置Router(config)#username name123 password 0 123(配置认证用户名和密码)那0代表文明保存Router(config)#interface s1/1Router(config-if)#clock rate 64000配置时钟频率(只在一边配置,在DCE那边配置Router(config-if)#ppp authentication pap配置PAP认证配置完后就不能在ping通了< div>在被认证端PAP配置Router(config)#interface s1/0Router(config-if)#ppp pap sent-username name123 pass word 0 123这里的用户名必须和主认证端的一样,(这是配置传输被认证端的用户名和密码)配置完PAP以后就能以PAP认证连通两端了< div>< div>验证测试;Router#debug ppp authentication【注意事项】1.在DCE端配置时钟频率2、Router(config)#username name123 password 0 123后面的参数是对方的主机名3、在接口下封装PPP4、debug ppp authentication 在路由器物理层up,链路尚未建立的情况下打开才有信息输出,本实验的实质是链路层协商建立的安全性,该信息出现在链路协商的过程中。

16【工程实验室】【PPP_PAP认证】

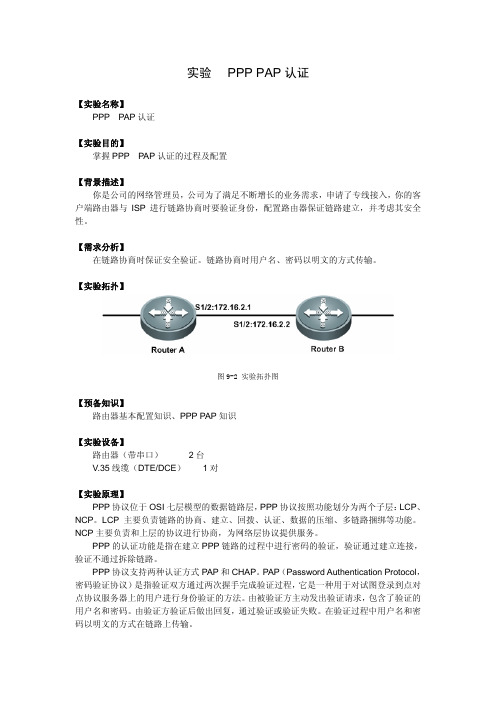

实验PPP PAP认证【实验名称】PPP PAP认证【实验目的】掌握PPP PAP认证的过程及配置【背景描述】你是公司的网络管理员,公司为了满足不断增长的业务需求,申请了专线接入,你的客户端路由器与ISP进行链路协商时要验证身份,配置路由器保证链路建立,并考虑其安全性。

【需求分析】在链路协商时保证安全验证。

链路协商时用户名、密码以明文的方式传输。

【实验拓扑】图9-2 实验拓扑图【预备知识】路由器基本配置知识、PPP PAP知识【实验设备】路由器(带串口)2台V.35线缆(DTE/DCE)1对【实验原理】PPP协议位于OSI七层模型的数据链路层,PPP协议按照功能划分为两个子层:LCP、NCP。

LCP主要负责链路的协商、建立、回拨、认证、数据的压缩、多链路捆绑等功能。

NCP主要负责和上层的协议进行协商,为网络层协议提供服务。

PPP的认证功能是指在建立PPP链路的过程中进行密码的验证,验证通过建立连接,验证不通过拆除链路。

PPP协议支持两种认证方式PAP和CHAP。

PAP(Password Authentication Protocol,密码验证协议)是指验证双方通过两次握手完成验证过程,它是一种用于对试图登录到点对点协议服务器上的用户进行身份验证的方法。

由被验证方主动发出验证请求,包含了验证的用户名和密码。

由验证方验证后做出回复,通过验证或验证失败。

在验证过程中用户名和密码以明文的方式在链路上传输。

【实验步骤】第一步:路由器基本配置Router(config)#hostname Router ARouter A(config)#interface serial 4/0Router A(config-if)#ip address 172.16.2.1 255.255.255.0Router A(config-if)# encapsulation pppRouter(config)#hostname Router BRouter B(config)#interface serial 4/0Router B(config-if)#ip address 172.16.2.2 255.255.255.0Router B(config-if)#encapsulation ppp第二步:配置PAP认证Router A(config)#interface serial 4/0Router A(config-if)#ppp pap sent-username RouterA password 0 123Router B(config)#username RouterA password 123Router B(config)#interface serial 4/0Router B(config-if)#ppp authentication pap第三步:验证PAP认证Router A#show interfaces serial 4/0Index(dec):1 (hex):1serial 4/0 is UP , line protocol is UPHardware is Infineon DSCC4 PEB20534 H-10 serialInterface address is: 172.16.2.1/24MTU 1500 bytes, BW 2000 KbitEncapsulation protocol is PPP, loopback not setKeepalive interval is 10 sec , setCarrier delay is 2 secRXload is 1 ,Txload is 1LCP OpenOpen: ipcpQueueing strategy: WFQ11421118 carrier transitionsV35 DCE cableDCD=up DSR=up DTR=up RTS=up CTS=up5 minutes input rate 54 bits/sec, 0 packets/sec5 minutes output rate 46 bits/sec, 0 packets/sec677 packets input, 14796 bytes, 0 no buffer, 28 droppedReceived 68 broadcasts, 0 runts, 0 giants0 input errors, 0 CRC, 0 frame, 0 overrun, 0 abort655 packets output, 11719 bytes, 0 underruns , 5 dropped0 output errors, 0 collisions, 18 interface resets使用debug ppp authentication 命令验证配置。

PPP之PAP验证

实验二十三:PPP 之PAP 验证PPP 提供了两种可选的身份认证方法:口令验证协议PAP(Password Authentication Protocol,PAP)和质询握手协议(Challenge Handshake Authentication Protocol,CHAP)。

如果双方协商达成一致,也可以不使用任何身份认证方法。

CHAP 认证比PAP 认证更安全,因为CHAP 不在线路上发送明文密码,而是发送经过摘要算法加工过的随机序列,也被称为"挑战字符串"。

同时,身份认证可以随时进行,包括在双方正常通信过程中。

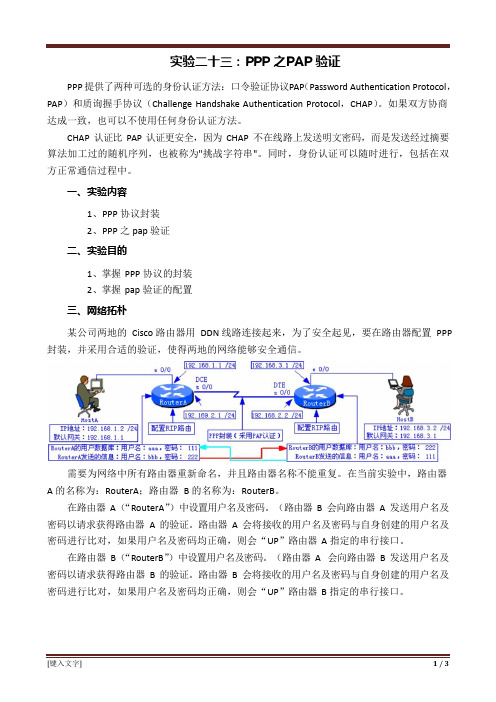

一、实验内容1、PPP 协议封装2、PPP 之pap 验证二、实验目的1、掌握PPP 协议的封装2、掌握pap 验证的配置三、网络拓朴某公司两地的Cisco 路由器用DDN 线路连接起来,为了安全起见,要在路由器配置PPP 封装,并采用合适的验证,使得两地的网络能够安全通信。

需要为网络中所有路由器重新命名,并且路由器名称不能重复。

在当前实验中,路由器A 的名称为:RouterA;路由器B 的名称为:RouterB。

在路由器A(“RouterA”)中设置用户名及密码。

(路由器B 会向路由器A 发送用户名及密码以请求获得路由器A 的验证。

路由器A 会将接收的用户名及密码与自身创建的用户名及密码进行比对,如果用户名及密码均正确,则会“UP”路由器A 指定的串行接口。

在路由器B(“RouterB”)中设置用户名及密码。

(路由器A 会向路由器B 发送用户名及密码以请求获得路由器B 的验证。

路由器B 会将接收的用户名及密码与自身创建的用户名及密码进行比对,如果用户名及密码均正确,则会“UP”路由器B 指定的串行接口。

四、实验设备1、两台思科Cisco 3620 路由器(带一个以太网接口和一个同步Serial 串口)2、两台安装有windows 98/xp/2000 操作系统的主机3、若干交叉网线4、思科(Cisco)专用控制端口连接电缆5、思科(Cisco)串口背对背通信电缆五、实验过程(需要将相关命令写入实验报告)1、将路由器、主机根据如上图示进行连接2、设置主机的IP 地址、子网掩码和默认网关3、配置RouterA 的以太网接口Router# configure terminalRouter(config)# hostname RouterARouterA(config)# interface Ethernet 0/0RouterA(config-if)# ip address 192.168.1.1 255.255.255.0RouterA(config-if)# no shutdownRouterA(config-if)# exit4、配置RouterB 的以太网接口Router# configure terminalRouter(config)# hostname RouterBRouterA(config)# interface Ethernet 0/0RouterA(config-if)# ip address 192.168.3.1 255.255.255.0RouterA(config-if)# no shutdownRouterA(config-if)# exit5、配置RouterA 的同步串行接口RouterA# configure terminalRouterA(config)# interface serial 0/0RouterA(config-if)# ip address 192.168.2.1 255.255.255.0RouterA(config-if)# no shutdownRouterA(config-if)# exit6、配置RouterB 的同步串行接口RouterB# configure terminalRouterB(config)# interface serial 0/0RouterB(config-if)# ip address 192.168.2.2 255.255.255.0RouterB(config-if)# no shutdownRouterB(config-if)# exit7、DCE 设备端(RouterA)PPP 封装之PAP 验证设置(关键配置)RouterA# configure terminalRouterA(config)# username bbb password 222//为路由器RouterB设置用户名和密码(用户名为bbb,密码为“222”)RouterA(config)# interface serial 0/0RouterA(config-if)# encapsulation ppp //路由器RouterA启动PPP协议RouterA(config-if)# ppp authentication pap//配置PAP认证RouterA(config-if)# ppp pap sent-username aaa password 111 ////在路由器RouterA上,设置在路由器RouterB上登录的用户名和密码(用户名为aaa,密码为“111”)RouterA(config-if)# clock rate 64000RouterA(config-if)# exit8、DTE 设备端(RouterB)PPP 封装之PAP 验证设置(关键配置)RouterB# configure terminalRouterB(config)# username aaa password 111 //为路由器RouterA设置用户名和密码(用户名为aaa,密码为“111”)RouterB(config)# interface serial 0/0RouterB(config-if)# encapsulation ppp //路由器RouterA启动PPP协议RouterB(config-if)# ppp authentication pap//配置PAP认证RouterB(config-if)# ppp pap sent-username bbb password 222 //在路由器RouterB上,设置在路由器RouterA上登录的用户名和密码(用户名为bbb,密码为“222”)RouterB(config-if)# exit9、查看各路由器接口状态(所有接口必须全部UP,且配置的协议也已经UP)RouterA# show protocolsRouterB# show protocols10、配置RouterA 的RIP 简单路由协议RouterA# configure terminalRouterA(config)# router ripRouterA(config-router)# network 192.168.1.0RouterA(config-router)# network 192.168.2.0RouterA(config-router)# exit11、配置RouterB 的RIP 简单路由协议RouterB# configure terminalRouterB(config)# router ripRouterB(config-router)# network 192.168.2.0RouterB(config-router)# network 192.168.3.0RouterB(config-router)# exit六、思考问题1、pap 验证与chap 验证有何区别?2、在采用pap 验证时,用户名与密码的设置有何要求?七、实验报告要求:按学院实验报告要求完成实验报告的书写。

网络互连第六周--PPP协议之PAP认证

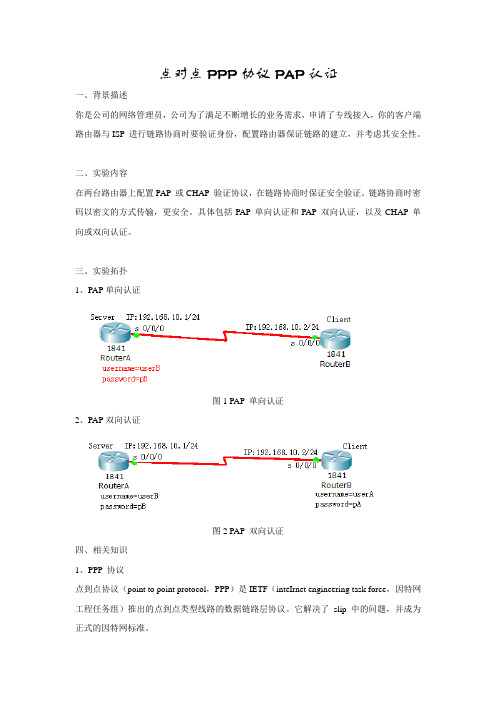

点对点PPP协议PAP认证一、背景描述你是公司的网络管理员,公司为了满足不断增长的业务需求,申请了专线接入,你的客户端路由器与ISP 进行链路协商时要验证身份,配置路由器保证链路的建立,并考虑其安全性。

二、实验内容在两台路由器上配置PAP 或CHAP 验证协议,在链路协商时保证安全验证。

链路协商时密码以密文的方式传输,更安全。

具体包括PAP 单向认证和PAP 双向认证,以及CHAP 单向或双向认证。

三、实验拓扑1、PAP单向认证图1 PAP 单向认证2、PAP双向认证图2 PAP 双向认证四、相关知识1、PPP 协议点到点协议(point to point protocol,PPP)是IETF(inteIrnet engineering task force,因特网工程任务组)推出的点到点类型线路的数据链路层协议。

它解决了slip 中的问题,并成为正式的因特网标准。

PPP 支持在各种物理类型的点到点串行线路上传输上层协议报文。

PPP 有很多丰富的可选特性,如支持多协议、提供可选的身份认证服务、可以以各种方式压缩数据、支持动态地址协商、支持多链路捆绑等等。

这些丰富的选项增强了PPP 的功能。

同时,不论是异步拨号线路还是路由器之间的同步链路均可使用。

因此,应用十分广泛。

PPP 提供了两种可选的身份认证方法:口令验证协议PAP(password authentication protocol,PAP)和质询握手协议(challenge handshake authentication protocol,chap)。

如果双方协商达成一致,也可以不使用任何身份认证方法。

2、PAP 验证原理PAP 是一个简单的、实用的身份验证协议。

如图3 所示。

图3 PAP 认证示意图PAP 认证进程只在双方的通信链路建立初期进行。

如果认证成功,在通信过程中不再进行认证。

如果认证失败,则直接释放链路。

PAP 的弱点是用户的用户名和密码是明文发送的,有可能被协议分析软件捕获而导致安全问题。

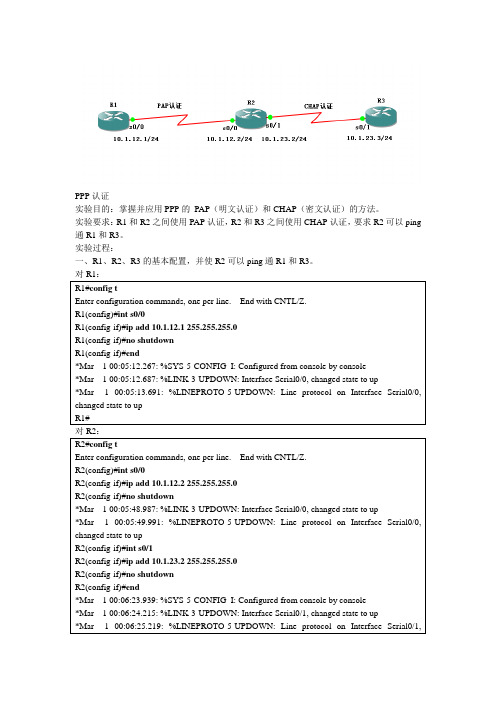

cisco ppp认证方式(pap、chap认证)

cisco ppp认证方式(pap、chap认证)一、实验拓扑二、实验要求:1、要求配置ppp协议2、分别用pap、chap认证3、配置总部的路由器给分部的路由器分配ip地址,并且从地址池中分配,4、pc1最终能ping铜pc2三、实验步骤:1、配置各路由器接口的ip地址如图---2、封装ppp协议R1(config)#interface s1/0R1(config-if)#encapsulation pppR1(config-if)#clock rate 64000R1(config-if)#ip address 192.168.2.1 255.255.255.0R1(config-if)#no shutR2(config)#interface s1/0R2(config-if)#encapsulation pppR2(config-if)#no shutR2(config-if)#clock rate 64000 配置DCE端时钟频率3、配置IP地址池协商,并从地址池中获取R1(config)#interface s1/0R1(config-if)#peer default ip address pool aaaR1(config-if)#ip local pool aaa 192.168.2.2 192.168.2.10R2(config)#interface s1/0R2(config-if)#ip address negotiated查看 s1/0接口的地址R2#show interface s1/0Serial1/0 is up, line protocol is upHardware is M4TInternet address is 192.168.2.2/32 如果获取不到地址将接shutdown 然后再 no shudownMTU 1500 bytes, BW 1544 Kbit, DLY 20000 usec,reliability 255/255, txload 1/255, rxload 1/255Encapsulation PPP, LCP OpenOpen: CDPCP, IPCP, crc 16, loopback not setKeepalive set (10 sec)4、启用rip协议并查看路由表R1(config)#router ripR1(config-router)#network 192.168.2.0R1(config-router)#network 192.168.1.0查看路由表R1#show ip routeCodes: C - connected, S - static, R - RIP, M - m obile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter arN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type E1 - OSPF external type 1, E2 - OSPF external type 2i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-Iia - IS-IS inter area, * - candidate default, U - per-user so - ODR, P - periodic downloaded stati c routeGateway of last resort is not setC 192.168.1.0/24 is directly connected, FastEthernet0/0192.168.2.0/24 is variably subnetted, 2 subnets, 2 m asksC 192.168.2.2/32 is directly connected, Serial1/0C 192.168.2.0/24 is directly connected, Serial1/0R 192.168.3.0/24 [120/1] via 192.168.2.2, 00:00:47, Serial1/0R2(config)#router ripR2(config-router)#network 192.168.2.0R2(config-router)#network 192.168.3.0R2(config-router)#exit查看路由表R2#show ip routeCodes: C - connected, S - static, R - RIP, M - m obile, B - BGD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inN1 - OSPF NSSA external type 1, N2 - OSPF NSSA externaE1 - OSPF external type 1, E2 - OSPF external type 2i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2ia - IS-IS inter area, * - candidate default, U - per-o - ODR, P - periodic downloaded stati c routeGateway of last resort is not set192.168.2.0/32 is subnetted, 2 subnetsC 192.168.2.2 is directly connected, Serial1/0C 192.168.2.1 is directly connected, Serial1/0C 192.168.3.0/24 is directly connected, FastEthernet0/05、配置PAP认证R1(config)#username abc password 0 123R1(config)#interface s1/0R1(config-if)#ppp authentication papR2(config)#interface s1/0R2(config-if)#ppp pap sentR2(config-if)#ppp pap sent-usernam e abc password 0 123查看show runinterface Serial1/0ip address negotiatedencapsulation pppserial restart-delay 0clockrate 64000ppp pap sent-username abc password 0 1236、配置chap认证R1(config)#username abc password 0 123 以对方的主机名作为用户名,密码要和对方的路由器一致R1(config)#interface s1/0R1(config-if)#ppp authentication papR1(config-if)#exitR1(config)#username R2 password 0 123R1(config)#interface s1/0R1(config-if)#encapsulation pppR1(config-if)#ppp authentication chap chap 认证R2(config)#username R1 password 0 123R2(config)#interface s1/0R2(config-if)#encapsulation pppR2#debug ppp authenticationPPP authentication debugging is on 验证chap过程7、show run查看验证8、测试结果pc1 ping通pc2。

PPP认证实验

R3#ping10.1.23.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to10.1.23.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 20/27/48 ms

Conversations 0/1/256 (active/max active/max total)

Reserved Conversations 0/0 (allocated/max allocated)

Available Bandwidth 1158 kilobits/sec

5 minute input rate 0 bits/sec, 0 packets/sec

91 packets output, 6909 bytes, 0 underruns

0 output errors, 0 collisions, 1 interface resets

0 output buffer failures, 0 output buffers swapped out

2 carrier transitions DCD=up DSR=up DTR=up RTS=up CTS=up

*Mar 1 00:05:12.687: %LINK-3-UPDOWN: Interface Serial0/0, changed state to up

*Mar 1 00:05:13.691: %LINEPROTO-5-UPDOWN: Line protocol on Interface Serial0/0, changed state to up

PPP协议配置(PAP验证).

#封装 PPP 协议 #送给对端的用户名密码

#路由器 H3C AR28-12 配置 # [RouterB] local-user rta [RouterB-luser-rta] password simple rta [RouterB-luser-rta] service-type ppp [RouterB-luser-rta] quit # [RouterB]interface Serial 0/0 [RouterB-Serial0/0] link-protocol ppp [RouterB-Serial0/0] ppp authentication-mode [RouterB-Serial0/0] undo shutdown [RouterB-Serial0/0]quit #

[RouterB -Serial0/0]undo shutdown [RouterB -Serial0/0]quit # #配置 RIP 协议 # [RouterB]rip [RouterB -rip]network 192.168.20.0 [RouterB -rip]network 192.168.15.0 [RouterB -rip]quit # [SwitchB] 2.配置 PPP 2.2 配置单向 PAP 验证(路由器 B 为主验证方) #路由器 H3C AR28-11 配置 # [RouterA]interface Serial 0/0 [RouterA-Serial0/0] link-protocol ppp [RouterA-Serial0/0] ppp pap local-user rta password simple rta [RouterA-Serial0/0] undo shutdown [RouterA-Serial0/0]quit #

RIP协议PPP 封装CHAPPAP验证实例

RIP协议+PPP 封装(CHAP+PAP验证)实例一. 实验拓扑图和实验要求:二. 部分配置:(1)R1与R2配ChapR1:R1(config) Hostname R1R1(config) Username R2 password 121212 //R2被验证方主机名R1(config) Int S0/0R1(config-if) Ip address 12.12.12.1 255.255.255.0R1(config-if) encapsulation pppR1(config-if) PPP authentication chapR2:R2(config) Hostname R2R2(config) Username R1 password 121212 //R1为主验证方主机R2(config) Int S0/0R2(config-if) Ip address 12.12.12.2 255.255.255.0R2(config-if) encapsulation pppR2(config-if) PPP authentication chap(2)R2和R3配PAP验证(采用单向认证,R2启动PAP):R2:R2(config) Hostname R2R2(config) username cisco password 232323 //设置验证信息R2(config) int S0/1R2(config-if) ip address 23.23.23.2 255.255.255.0R2(config-if) encapsulation PPPR2(config-if) PPP authentication PAPR3:R3(config) Hostname R3R3(config) int S0/0R3(config-if) ip address 23.23.23.3 255.255.255.0R3(config-if) encapsulation PPPR3(config-if) ppp pap sent-username cisco password 232323 //发送验证信息(3) R1 R2 R3 配置RIPR1:R1(config)# router ripR1(config-router)# network 10.1.1.0R1(config-router)# network 12.12.12.0R2:R2(config)# router ripR2(config-router) # network 12.12.12.0R2(config-router)# network 23.23.23.0R3:R3(config)# router ripR3(config-router)# network 23.23.23.0R3(confg-router)# network 192.168.1.0三. 实验结果验证:实验完成,实验中PAP验证采用的是单向验证,双向认证为(R1跟R2同时启动pap) {R2:R2(config) username cisco password 232323R2(config-if) ppp pap sent-username cisco password 232323R3:R3(config) username cisco password 232323R3(config-if) ppp pap sent-username cisco password 232323}备注:{Rip 是基于特定的软硬件实现协议包:Request:请求包,向邻居通告自己的身份,请求特定的路由信息Response:应答包,向邻居通告路由信息封装:Rip 被UDP 封装,端口号520,目标IP:255.255.255.255,源IP:接口IP 工作流程:启动Rip 进程,从属于该进程的所有活动接口向外发送请求包每隔30S 定期向外发送应答包,通告路由信息(邻居维持机制,可靠性机制)收到应答包后,安装路由信息从应答包中获得目标网络,AD=120使用路由器个数作为Metric直连网络为0Hops,通告之前+1Hops,进来时不添加,使用源IP 作为下一跳安装路由信息成功后,启动失效计时器,默认60S在60S 内仍没有收到则清除为加快收敛使用触发更新为防止循环,使用水平分隔和无穷大计数水平分隔:从一个接口收到的路由不能再从这个接口通告出去}。

PPP认证 PAP实验与CHAP实验

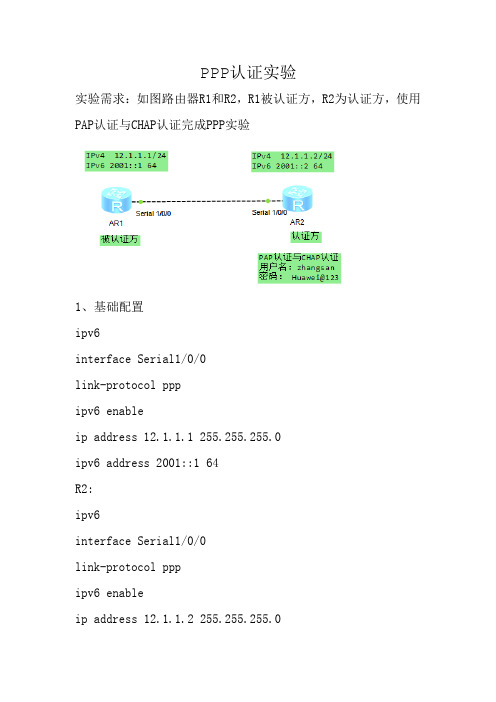

PPP认证实验实验需求:如图路由器R1和R2,R1被认证方,R2为认证方,使用PAP认证与CHAP认证完成PPP实验1、基础配置ipv6interface Serial1/0/0link-protocol pppipv6 enableip address 12.1.1.1 255.255.255.0ipv6 address 2001::1 64R2:ipv6interface Serial1/0/0link-protocol pppipv6 enableip address 12.1.1.2 255.255.255.0ipv6 address 2001::2/642、抓包在s1/0/0端口验证R2的LCP和IPCP、IPV6CPLCP configure request配置请求LCP配置确认3、PAP认证R2配置:[R2]aaa[R2-aaa]local-user zhangsan password cipher Huawei@123 [R2-aaa]local-user zhangsan service-type ppp[R2-aaa]quit[R2]interface s1/0/0[R2-Serial1/0/0]ppp authentication-mode papR1配置:[R1]interface s1/0/0[R1-Serial1/0/0]ppp pap local-user zhangsan password cipher Huawei@123抓包验证PAP执行了两次握手能够抓到PAP认证中传递的明文用户名zhangsan和密码Huawei@1234、CHAP认证R2配置:[R2]aaa[R2-aaa]local-user zhangsan password cipher Huawei@123 [R2-aaa]local-user zhangsan service-type ppp[R2-aaa]quit[R2]interface s1/0/0[R2-Serial1/0/0]ppp authentication-mode chapinterface Serial1/0/0[R1-Serial1/0/0]ppp chap user zhangsan[R1-Serial1/0/0]ppp chap password cipher Huawei@123抓包验证CHAP执行了三次握手只能够抓到CHAP认证中传递的标识符和挑战值,传递进行哈希值传递了散列数值,根本抓不到密码,CHAP认证相比于PAP认证安全性更高。

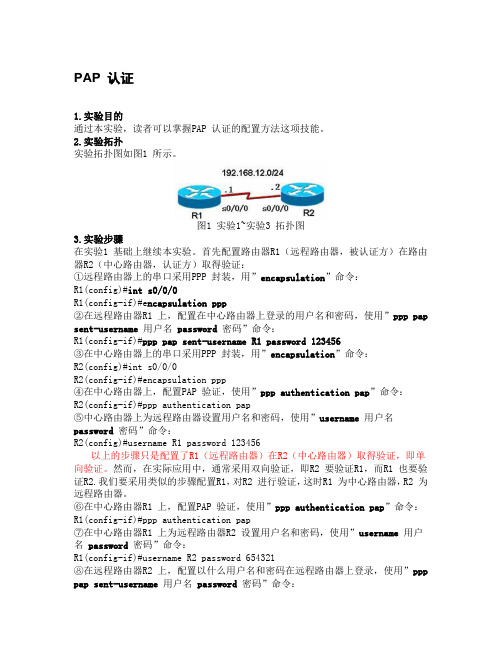

PAP 认证

PAP 认证1.实验目的通过本实验,读者可以掌握PAP 认证的配置方法这项技能。

2.实验拓扑实验拓扑图如图1 所示。

图1 实验1~实验3 拓扑图3.实验步骤在实验1 基础上继续本实验。

首先配置路由器R1(远程路由器,被认证方)在路由器R2(中心路由器,认证方)取得验证:①远程路由器上的串口采用PPP 封装,用”encapsulation”命令:R1(config)#int s0/0/0R1(config-if)#e ncapsulation ppp②在远程路由器R1 上,配置在中心路由器上登录的用户名和密码,使用”ppp pap sent-username 用户名password 密码”命令:R1(config-if)#ppp pap sent-username R1 password 123456③在中心路由器上的串口采用PPP 封装,用”encapsulation”命令:R2(config)#int s0/0/0R2(config-if)#encapsulation ppp④在中心路由器上,配置PAP 验证,使用”ppp authentication pap”命令:R2(config-if)#ppp authentication pap⑤中心路由器上为远程路由器设置用户名和密码,使用”username 用户名password 密码”命令:R2(config)#username R1 password 123456以上的步骤只是配置了R1(远程路由器)在R2(中心路由器)取得验证,即单向验证。

然而,在实际应用中,通常采用双向验证,即R2 要验证R1,而R1 也要验证R2.我们要采用类似的步骤配置R1,对R2 进行验证,这时R1 为中心路由器,R2 为远程路由器。

⑥在中心路由器R1 上,配置PAP 验证,使用”ppp authentication pap”命令:R1(config-if)#ppp authentication pap⑦在中心路由器R1 上为远程路由器R2 设置用户名和密码,使用”username 用户名password 密码”命令:R1(config-if)#username R2 password 654321⑧在远程路由器R2 上,配置以什么用户名和密码在远程路由器上登录,使用”ppp pap sent-username 用户名password 密码”命令:R2(config-if)#ppp pap sent-username R2 password 654321【提示】在ISDN 拨号上网时,却通常只是电信运营商对用户进行验证(要根据用户名来收费),用户不能对电信进行验证,即验证是单向的。

实验九:PPP之PAP验证

《网络互联技术》课程实验指导书实验九:PPP之PAP验证PPP提供了两种可选的身份认证方法:口令验证协议PAP(Password Authentication Protocol,PAP)和质询握手协议(Challenge Handshake Authentication Protocol,CHAP)。

如果双方协商达成一致,也可以不使用任何身份认证方法。

CHAP认证比PAP认证更安全,因为CHAP不在线路上发送明文密码,而是发送经过摘要算法加工过的随机序列,也被称为"挑战字符串"。

同时,身份认证可以随时进行,包括在双方正常通信过程中。

一、实验内容1、PPP协议封装2、PPP之pap验证二、实验目的1、掌握PPP协议的封装2、掌握pap验证的配置三、网络拓朴某公司两地的Cisco路由器用DDN线路连接起来,为了安全起见,要在路由器配置PPP 封装,并采用合适的验证,使得两地的网络能够安全通信。

需要为网络中所有路由器重新命名,并且路由器名称不能重复。

在当前实验中,路由器A的名称为:RouterA;路由器B的名称为:RouterB。

在路由器A(“RouterA”)中设置用户名及密码。

(路由器B会向路由器A发送用户名及密码以请求获得路由器A的验证。

路由器A会将接收的用户名及密码与自身创建的用户名及密码进行比对,如果用户名及密码均正确,则会“UP”路由器A指定的串行接口。

在路由器B(“RouterB”)中设置用户名及密码。

(路由器A会向路由器B发送用户名及密码以请求获得路由器B的验证。

路由器B会将接收的用户名及密码与自身创建的用户名及密码进行比对,如果用户名及密码均正确,则会“UP”路由器B指定的串行接口。

四、实验设备1、两台思科Cisco 3620路由器(带一个以太网接口和一个同步Serial串口)2、两台安装有windows 98/xp/2000操作系统的主机3、若干交叉网线4、思科(Cisco)专用控制端口连接电缆5、思科(Cisco)串口背对背通信电缆五、实验过程(需要将相关命令写入实验报告)1、将路由器、主机根据如上图示进行连接2、设置主机的IP地址、子网掩码和默认网关3、配置RouterA的以太网接口Router# configure terminalRouter(config)# hostname RouterARouterA(config)# interface Ethernet 0/0RouterA(config-if)# ip address 192.168.1.1 255.255.255.0RouterA(config-if)# no shutdownRouterA(config-if)# exit4、配置RouterB的以太网接口Router# configure terminalRouter(config)# hostname RouterBRouterA(config)# interface Ethernet 0/0RouterA(config-if)# ip address 192.168.3.1 255.255.255.0RouterA(config-if)# no shutdownRouterA(config-if)# exit5、配置RouterA的同步串行接口RouterA# configure terminalRouterA(config)# interface serial 0/0RouterA(config-if)# ip address 192.168.2.1 255.255.255.0RouterA(config-if)# no shutdownRouterA(config-if)# exit6、配置RouterB的同步串行接口RouterB# configure terminalRouterB(config)# interface serial 0/0RouterB(config-if)# ip address 192.168.2.2 255.255.255.0RouterB(config-if)# no shutdownRouterB(config-if)# exit7、DCE设备端(RouterA)PPP封装之PAP验证设置(关键配置)RouterA# configure terminalRouterA(config)# username aaa password 111RouterA(config)# interface serial 0/0RouterA(config-if)# ppp authentication papRouterA(config-if)# ppp pap sent-username bbb password 222RouterA(config-if)# clock rate 64000RouterA(config-if)# exit8、DTE设备端(RouterB)PPP封装之PAP验证设置(关键配置)RouterB# configure terminalRouterB(config)# username bbb password 222RouterB(config)# interface serial 0/0RouterB(config-if)# encapsulation pppRouterB(config-if)# ppp authentication papRouterB(config-if)# ppp pap sent-username aaa password 111RouterB(config-if)# exit9、查看各路由器接口状态(所有接口必须全部UP,且配置的协议也已经UP)RouterA# show protocolsRouterB# show protocols10、配置RouterA的RIP简单路由协议RouterA# configure terminalRouterA(config)# router ripRouterA(config-router)# network 192.168.1.0RouterA(config-router)# network 192.168.2.0RouterA(config-router)# exit11、配置RouterB的RIP简单路由协议RouterB# configure terminalRouterB(config)# router ripRouterB(config-router)# network 192.168.2.0RouterB(config-router)# network 192.168.3.0RouterB(config-router)# exit六、思考问题1、pap验证与chap验证有何区别?2、在采用pap验证时,用户名与密码的设置有何要求?七、实验报告要求:按学院实验报告要求完成实验报告的书写。

路由器实验三 PPP(PAP)

实验:路由器广域网封装PAP验证配置拓朴图第一步 :Router-A的配置Router>en !进入特权模式Router#configure terminal !进入全局配置模式Router(config)#hostname RouterA !修改机器名RouterA(config)#username RouterB password chinaB !设置帐号密码RouterA(config)#interface s0/0 !进入接口模式RouterA(config-if)#ip address 192.168.1.1 255.255.255.0 !配置IP地址RouterA(config-if)#encapsulation ppp !封装PPP协议RouterA(config-if)#ppp authentication pap !设置验证方式RouterA(config-if)#ppp pap sent-username RouterA password 0 chinaA!设置发送给对方验证的帐号密码RouterA(config-if)#clock rate 64000 !配置DCE时钟频率RouterA(config-if)#no shutdown !激活端口RouterA(config-if)#exitRouterA(config)#endRouterA#第二步:查看配置RouterA#show interfaces s0/0 !查看接口状态Serial0/0 is down, line protocol is down (disabled) !对端没有配置,所以协议是DOWN Hardware is HD64570Internet address is 192.168.1.1/24 !查看IP地址MTU 1500 bytes, BW 128 Kbit, DL Y 20000 usec,reliability 255/255, txload 1/255, rxload 1/255Encapsulation PPP, loopback not set, keepalive set (10 sec)LCP Closed第三步:RouterB的配置,与RouterA配置类似Router>enRouter#configure terminalRouter(config)#hostname RouterBRouterB(config)#username RouterA password chinaARouterB(config)#interface s0/0RouterB(config-if)#ip address 192.168.1.2 255.255.255.0RouterB(config-if)#encapsulation pppRouterB(config-if)#ppp authentication papRouterB(config-if)#ppp pap sent-username RouterB password 0 chinaBRouterB(config-if)#no shutdown第四步: 查看配置RouterB#SHOW INT S0/0 !查看接口状态Serial0/0 is up, line protocol is up (connected) !接口和协议都激活了Hardware is HD64570Internet address is 192.168.1.2/24MTU 1500 bytes, BW 128 Kbit, DL Y 20000 usec,reliability 255/255, txload 1/255, rxload 1/255Encapsulation PPP, loopback not set, keepalive set (10 sec)LCP Open reliability 255/255, txload 1/255, rxload 1/255Encapsulation PPP, loopback not set, keepalive set (10 sec)LCP Closed第五步:测试连通性RouterA#PING 192.168.1.2 !成功Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.1.2, timeout is 2 seconds:!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max = 31/31/32 ms ^。

PPP协议的详细实验案例

PPP验证和MP实现PAP/CHAP验证链路捆绑(聚合)-MP-GROUP和Virtual-Template注:PPP支持地址协商,不同网段可以连通(HDLC不可以)。

验证:PAP验证1.进入串口修改链路协议类型(华为默认PPP,cisco-HDLC) link-protocol ppp2.主验证方设置(建立被验证的信息)[r2-Serial0/0/0]ppp authentication-mode pap ?call-in Call-in user authentication(拨号)<cr>[r2-Serial0/0/0]ppp authentication-mode pap[r2-aaa]local-user r1 password simple 123[r2-aaa]local-user r1 service-type ppp3.被验证方(发起认证发送主验证方保存的信息)[r1-Serial0/0/0]ppp pap local-user r1 password simple 123注:被验证方发送的Request 只要是主验证方配置的就可以。

双向验证双方都做主被配置.interface Serial0/0/0link-protocol pppppp pap local-user r0 password simple ******ip address 1.1.1.1 255.255.255.252#return[r1-Serial0/0/0]删除掉ppp pap local-user r0 password simple ******链路依然建立,需要DONWN 掉重启才生效。

local-user r1 password simple 123这条命令不用-单向时。

CHAP验证:主验证方创建被验证方的验证信息开启CHAP验证aaalocal-user r1 password simple 123local-user r1 service-type pppauthentication-scheme default#[r2-Serial0/0/0]dis th#interface Serial0/0/0link-protocol pppppp authentication-mode chapip address 2.2.2.2 255.255.255.252#被验证方:发送验证信息[r1-Serial0/0/0]dis th#interface Serial0/0/0link-protocol pppppp pap local-user r0 password cipher 7-CZB#/YX]KQ=^Q`MAF4<1!!ip address 1.1.1.1 255.255.255.252#return备注:可知设置密码模式只在本地有效。

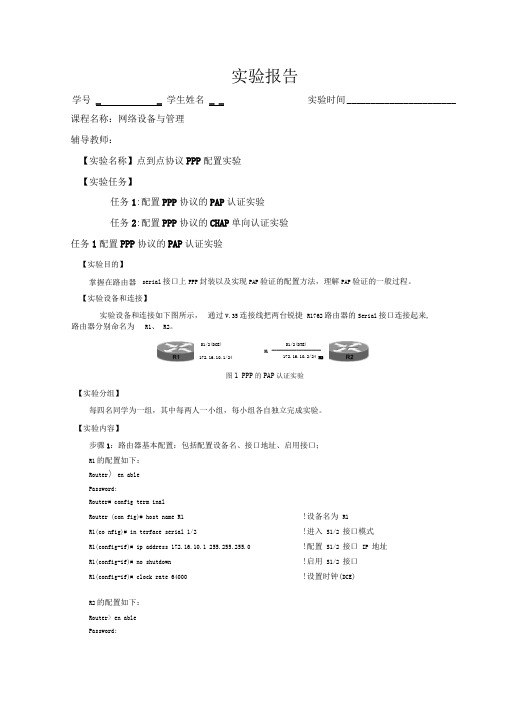

PPP配置实验报告

PPP的基本配置及PAP认证配置姓名:学号:专业:班级:一、实验目的完成PPP连接的基本配置;完成PPP PAP验证的配置;熟悉PPP的常用监控和维护命令。

二、实验内容实验拓扑图如图2-1所示,采用串口线连接RT1、RT2。

图2-1三、实验步骤1.两台路由器的IP地址配置如表3-1所示。

表3-12.查看两台路由器的接口信息。

在RT1上执行命令display interface serial0/1/0,结果如图3-2所示,RT1上串口默认的链路层封装协议是PPP。

图3-2在RT1上执行命令display interface serial0/1/0,如图3-3图3-3在RT2上执行相同命令观察。

4.连通性检测。

在RT1上ping RT2的IP,结果如图4-1可以ping通。

图4-15.在RT1上配置以PAP方式验证对端RT2.RT1为主验证方验证RT2,添加对端用户名chen,密码123到本地用户列表。

[RT1] local-user chen[RT1-luser-chen] service-type ppp[RT1-luser-chen] password simple 123其次在接口视图下设置本地验证对端chen的方式为PAP[RT1- Serial0/1/0] ppp authentication-mode pap6.接口状态检测。

在RT1上执行命令display interface s0/1/0,如图6-1所示图6-17.连通性检测。

在RT1上ping RT2,如图7-1,无法ping通。

图7-18.配置RT2为被验证方。

在RT2上配置本地被对端RT1以PAP方式验证时发送的PAP用户名(chen)和密码(123)。

[RT2- Serial0/1/0] ppp pap local-user chen password simple 1239.连通性检测。

在RT2上ping RT1,如图9-1可以ping通。

实验任务7_点到点协议PPP配置实验

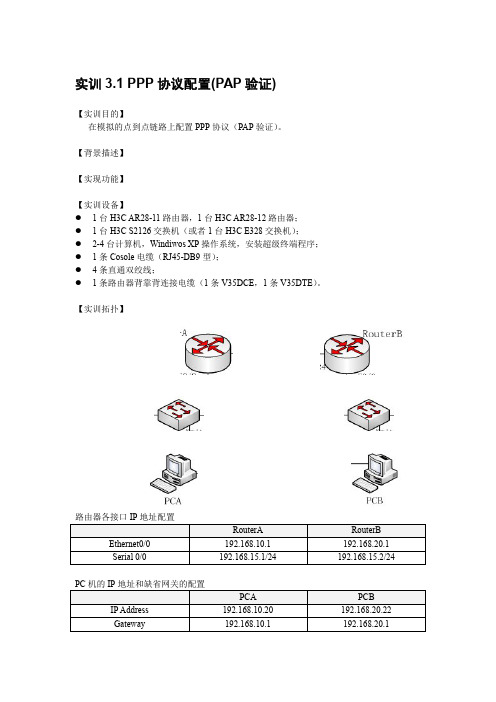

实验报告学号 __ 学生姓名 _ _实验时间 _______________________课程名称:网络设备与管理 辅导教师:【实验名称】点到点协议PPP 配置实验 【实验任务】任务1:配置PPP 协议的PAP 认证实验 任务2:配置PPP 协议的CHAP 单向认证实验任务1配置PPP 协议的PAP 认证实验【实验目的】serial 接口上PPP 封装以及实现PAP 验证的配置方法,理解PAP 验证的一般过程。

【实验设备和连接】实验设备和连接如下图所示, 通过V.35连接线把两台锐捷 R1762路由器的Serial 接口连接起来,图1 PPP 的PAP 认证实验【实验分组】每四名同学为一组,其中每两人一小组,每小组各自独立完成实验。

【实验内容】步骤1:路由器基本配置:包括配置设备名、接口地址、启用接口;R1的配置如下: Router 〉en able Password:Router# config term inal Router (con fig)# host name R1 !设备名为 R1R1(co nfig)# in terface serial 1/2!进入 S1/2 接口模式 R1(config-if)# ip address 172.16.10.1 255.255.255.0 !配置 S1/2 接口 IP 地址 R1(config-if)# no shutdown !启用 S1/2 接口 R1(config-if)# clock rate 64000!设置时钟(DCE )R2的配置如下: Router> en able Password:掌握在路由器 路由器分别命名为 R1、 R2。

S1/2(DCE) S1/2(DTE)172.16.10.1/24N . --------------------172.16.10.2/24 R2Router# config term inalRouter (con fig)# host name R2R2(co nfig)# in terface serial 1/2 !设备名为R2!进入S1/2接口模式R2(config-if)# ip address 172.16.10.2 255.255.255.0 !配置S1/2 接口IP 地址R2(config-if)# no shutdown !启用S1/2 接口配置完成后,使用ping命令做连通验证(R1上执行ping 172.16.10.2,第一次ping )。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

配置PPP单向PAP认证协议案例

PPP协议是数据链路层常用的协议,学习计算机网络的初学者,可以通过配置PPP协议练习使用路由器的配置命令,学会在不同的命令模式之间切换,不断提高自己的网络操作技能。

本案例的练习的知识内容包括:

1、学习思科路由器常用命令及命令模式的切换;

2、学习如何PacketTracer模拟器中如何配置简单的PPP协议网络;

3、学会测试配置PPP协议以后网络的运行情况,学习PPP协议的认证过程。

首先,我们复习一下以前学习的内容,出于对网络安全的考虑,各个厂家的路由器的命令模式一般有5种:

第一种为用户模式:开机上电后路由器首先进入的是用户模式,提示符一般是“router>”的提示;

第二种为特权模式:要从用户模式到特权模式,输入enable提示符表现为“router#”;

第三种为全局模式:从特权模式切换到全局配置模式,需要在“router#”后面,输入conft (备注:该命令的全称为configterminal);此时命令行的提示符表现为“router(config)#”;

第四种为端口模式:从全局配置模式切换到接口模式,需要在“router(config)#”下,输入需要配置的接口:intfacef0/1(注:f表示fastEthernet),提示符表现为“router(config-if)#”

第五种为其他模式:包括从特权模式进入VLAN、从全局模式进入路由配置和线路访问接口等等,从全局模式到路由配置模式,输入:routerrip(表示配置rip协议),命令提示符为

“router(config-router)#”

如果从当前的模式退回,多次输入:exit,可以逐层退回到用户模式。

也可以输入:end,可以从权限高的级别退回到特权模式,end命令的使用可以方便我们运行ping命令 show命令的使用。

下图就是各个命令模式切换的示意图。

学习PPP-PAP认证协议的配置:

PPP支持两种授权协议:PAP和CHAP.

(PAP , Password Authentication Protocol)密码协议通过两次握手,一种建立点到点链路的简单方法。

(CHAP , Challenge Handshake Authentication Protocol)使用三次握手机制来启动一条链路和周期性验证远程节点。

PAP认证原理:认证的双方一个是主验证方,一个是被认证方,比如:主认证方为ISP路由

器,被认证方是宽带用户xiaoming。

认证的过程如下,首先主认证方需要建立被认证方的账户列表,作为认证的依据。

第二步,本认证方需要发起认证请求,将自己的账号以明文方式发给主认证方。

第三步,主认证路由器需对发起请求的账号进行查证,如果通过则同意进行连通,否则拒绝该认证请求。

PAP认证的特点是:两次握手验证、密码以明文传送,容易被截取密码,并且也无法阻止对密码的暴力破解,因此PAP安全性较差。

配置PAP认证的常用命令:

Router(config)#username name password password //主路由器上增加数据库的帐号和密码Router(config-if)#Encapsulation ppp //两端路由器均配置端口的封装协议

Router(config-if)#ppp authentication pap //主路由器开启PAP认证功能

Router(config-if)#ppp pap sent-usemame name password password //被认证路由器发送认证的账号和密码

本实验模拟场景:两个宽带用户xiaohong和xiaoming,分别接入电信公司主路由器,均采用PPP协议的PAP认证方式。

首先,选择红色DCE线缆完成两台路由器的互联。

远端被认证的两台宽带路由器端口均为S0/0/0(槽位号/子卡号/端口号)。

参照网络图,新建3台2811路由器,并分别在0或1槽位,增加WIC-1T模块一块,该模块可以提供1个串口。

可以连接到远端站点,组建广域网链路。

思科路由器的串口协议默认是HDLC。

命令配置:

一、配置dianxin路由器:

Router>en //进入特权模式

Router#conf t //进入全局模式

Router(config)#hostname dianxin //修改路由器名称为dianxin

R1(config)#username xiaoming password ming//主路由器增加xiaoming的账户。

R1(config)#username xiaoming password ming//主路由器增加xiaohong的账户。

配置串口S0/0/0口:

R1(config)#interfaces S0/0/0 //进入串口S0/0/0

R1(config-if)#encapsulation ppp

R1(cogfig-if)#ppp authentication pap //主路由器开启PAP认证

R1(config-if)#ip address 1.1.1.254 255.255.255.0

//配置IP地址

R1(config-if)#no shut down //启动端口

配置串口S0/2/0口:

R1(config)#int s0/2/0 //进入串口S0/0/0

R1(config-if)#encapsulation ppp

R1(config-if)#ppp authentication pap

R1(config-if)#ip address 2.2.2.254 255.255.255.0

R1r(config-if)#no sh

二、配置xiaoming路由器(单向认证):

配置串口S0/0/0口:

R2(config)#interfaces S0/0/0 //进入串口S0/0/0

R2(config-if)#encapsulation ppp

R2(cogfig-if)#ppp authentication pap //主路由器开启PAP认证

R2(config-if)#ppp pap sent-username xiaoming password ming

R2(config-if)#ip address 1.1.1.1 255.255.255.0

//配置IP地址

R2(config-if)#no shut down //启动端口。

三、配置xiaohong路由器:

配置串口S0/0/0口:

R3(config)#interfaces S0/0/0 //进入串口S0/0/0

R3(config-if)#encapsulation ppp

R3(cogfig-if)#ppp authentication pap //主路由器开启PAP认证

R3(config-if)#ppp pap sent-username xiaohong password hong

R3(config-if)#ip address 2.2.2.2 255.255.255.0

//配置IP地址

R3(config-if)#no shut down //启动端口

你可以尝试在小红的路由器和电信路由器之间上开启双向认证,增加命令:

小红(cogfig)#username dianxin pass xin

//小红路由器增加电信的账号

小红(cogfig-if)#ppp authentication pap

//小红路由器开启PAP认证

此时,电信路由器需要增加配置的命令是:

3、ping通测试:(在用户或特权模式下)

R1(config)#ping 1.1.1.1 //ping xiaoming路由器测试。

R2(config)#ping 2.2.2.2 //ping xiaohong路由器测试。

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!!!!!!!!

调试方法:

1、观察端口状态和协议状态是否“双UP”,命令:show ip int bri

2、观察路由表:命令:show ip route

<重要:PAP认证过程只在通信链路建立初期进行。

如果认证成功,通信过程中不再继续进行认证。

如果认证失败,则直接释放链路,因此,如果配置的账户错误,更新账户前,需要去掉封装协议重新配置PPP协议>

四、注意事项

当物理连接正确时,与设备端口连接的线缆上的点应当变为绿色。

否则,应当检查线缆的类型是否正确以及接口卡是否处于“开(on)”的状态。