01-05 流量抑制及风暴控制配置

配置风暴控制

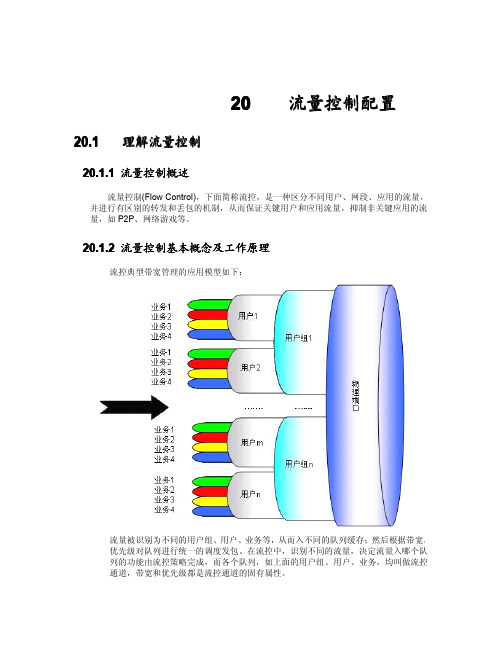

实验7 配置风暴控制[实验名称]配置风暴控制[实验目的]使用交换机的风暴控制功能对端口流量进行控制[背景描述]某企业网络中最近经常出现大量的数据泛洪现象,通过分析,发现某接入网络的设备正在以非常高的速率向网络中发现报文,,产生了广播风暴,极大的降低了网络性能,造成带宽资源浪费。

[需求分析]对于网络中出现的广播风暴现象,可以使用交换机的风暴控制功能防止广播风暴的产生。

[实验拓补][实验设备]交换机1台PC机2台(PC1装有报文发送工具)[实验原理]交换机的风暴控制是一种工作在物理端口的流量的控制机制,它在特定的时间周期内监视端口收到的数据帧,然后通过与配置的阀值进行比较。

如果超过了阀值,交换机将暂时禁止相应类型的数据帧(未知目的MAC单播,组播或广播)的转发直到数据流恢复正常(低于阀值)。

[实验步骤]第一步:创建并配置VLANSwitch#configureSwitch#(config)#vlan 10Switch(config-vlan)#exitSwitch(config)#interface range faceEthernet 0/1-2Switch(config-it)#switchport access vlan 10Switch(config-if)#endSwitch#第二部:验证测试PC1、PC2之间可以互ping通:第三步:验证测试在PC1上使用报文发送工具发送工具广播MAC地址的帧,在PC2上通过捕获可以看到接受收到的报文的速率(PPS)。

下图为在PC1 上的捕获的报文,可以看到PC1正在以大约每秒500个包的速率发送广播报文:下图为在PC2上捕获的报文,可以看到PC2正在以每秒500个包的速率接收广播报文:第四步:配置风暴控制配置f0/1端口(连接PC1的端口)对于广播报文进行风暴控制,限制其端口收到的报文速率(pps):Switch#configureSwitch(comfig)#interface fasEthernet 0/1Switch(config-if)#storm-conrm-control broadcast pps 100!设置报文速率阀值为每秒个100报文Switch(config-if)#endSwitch#第五步:验证测试由于f0/1配置了对广播报文的风暴控制,PC1发送的广播报文在进入f0/1端口时被限制。

配置风暴控制(storm

配置风暴控制(storm配置风暴控制(storm_control)作者: 收集于网络理解风暴控制风暴控制防止交换机的端口被局域网中的广播、多播或者一个物理端口上的单播风暴所破坏。

局域网风暴发生在包在局域网中泛洪,建立的过多的流量并丧失了网络性能。

协议栈中的错误或者网络配置上的错误可以导致风暴。

风暴控制(或者叫流量压制)管理进栈的流量状态,通过一段时间和对比测量带有预先设定的压制级别门限值的方法来管理。

门限值表现为该端口总的可用带宽的百分比。

交换机支持单独的风暴控制门限给广播组播和单播。

如果流量类型的门限值达到了,更多这种类型的流量就会受到压制,直到进栈流量下降到门限值级别以下。

注意:当组播的速度超出一组门限,所有的进站流量(广播组播单播)都会被丢弃,直到级别下降到门限级别以下。

只有stp的包会被转发。

当广播和单播门限超出的时候,只有超出门限的流量会被封闭。

当风暴控制开启了时,交换机监视通过接口的包来交换总线和决定这个包是单播,组播还是广播。

交换机监视广播组播和单播的数目,每1秒钟一次,并且当某种类型流量的门限值到达了,这种流量就会被丢弃了。

这个门限以可被广播使用的总的可用带宽的百分比被指定。

以下是一个接口上的一段时间内的广播流量的模型曲线图。

这个例子也可被组播和单播流量套用。

在这个例子中,广播流量在T1-T2、T4-T5时间之间被转发超过配置门限值所有的该种流量都在下一个时间被丢弃。

因此广播流量在T2和T5时间内是被封闭的。

在下一个时断,T3,如果广播流量没有超出限制,那么它又被转发了。

风暴控制算法的工作是风暴控制抑制级别和每秒钟间隔控制的结合。

一个更高的门限允许更多的包通过。

如果把门限值设置成100%意味着将不会限制所有任何的流量。

0%意味着所有的广播组播和单播流量都会被封闭。

注意:因为包不会在统一时间间隔内到达,每秒钟间隔间如果没有流量会影响风暴控制。

交换机持续监视端口的流量,而且当利用级别降到门限以下,这种被丢弃类型的流量,又会被再次转发。

cisco交换机风暴控制

理解风暴控制大量的广播,单播或组播数据包,当端口收到一个数据包风暴发生时,转发这些数据包可能会导致网络变慢或超时。

风暴控制配置交换机作为一个整体,但都是基于每个端口的上运作。

默认情况下,风暴控制被禁用。

风暴控制使用的阈值的上升和下降参数来控制广播风暴,然后恢复转发广播,单播,多播数据包。

还可以设置开关上升达到阈值时,关闭端口。

流量风暴控制功能:防止被物理接口上的广播,组播或单播流量风暴破坏的LAN端口,如果在每秒之内发生的广播数据报流量过多,那么就会直接导致交换机等网络设备的CPU利用率高,设置利用率会达到100%从而导致网络中断。

风暴控制使用这些方法之一来衡量交通活动:1、基于带宽2、接收数据包流量速率(每秒数据包)(仅适用于非长距离以太网LRE的Catalyst 2950交换机)阈值可以作为一个总的可用带宽,可以通过广播,组播或单播流量,或在该接口接收多播,广播或单播流量的速率百分比表示。

当交换机使用的带宽为基础的方法,上升阈值的总可用带宽多播,广播或单播流量转发被封锁之前的百分比。

下降阈值是总的可用带宽的百分比低于该开关恢复正常转发。

一般来说,级别越高,对广播风暴的保护效果较差。

当非LRE的Catalyst 2950交换机运行Cisco IOS版本12.1(14)EA1或更高版本使用阈值的流量率的上升和下降的阈值在每秒的数据包。

上升阈值的多播,广播和单播流量被封锁之前收到转发率。

下降阈值率低于该开关恢复正常转发。

例如:在快速以太网端口开启风暴控制,当网络广播包、多播包和单播包分别占到带宽10%、30%、50%时,即自动关闭该端口。

当宽带占用降低至9%、25%、45%时,再自动启用该端口,配置如下:interface fastEthernet0/1swithcport access vlan 2no ip addresstorm-control broadcast level 10.00 9.00strom-control multicast level 30.00 25.00strom-control unicast level 50.00 45.00strom-control action shutdown其他要求风暴控制端口配置基本相同。

D-Link交换机安全性功能配置手册

D-Link交换机设备安全性功能配置手册友讯网络D-Link2012年4月目录1、风暴抑制 (2)1)广播抑制 (2)2)组播抑制 (4)3)未知单播抑制 (5)2、Safe Guide配置 (8)1)配置需求 (8)2)配置过程 (8)3)测试验证 (9)3、MAC地址绑定配置 (10)1)配置需求 (10)2)配置思路 (10)3)验证测试 (11)4、IP+MAC+PORT绑定 (12)1)组网需求 (12)2)组网图 (12)3)配置步骤 (12)5、DHCP_Snooping (17)1)功能介绍 (17)2)功能作用 (17)3)配置范例 (18)6、端口隔离配置 (21)1)配置要求 (21)2)配置实例 (21)1、风暴抑制风暴抑制是防止交换机的端口被局域网中的广播、组播或者一个物理端口上的单播风暴所破坏。

当流量在局域网中泛洪,建立的过多的流量将占用过多的带宽,并导致网络拥塞。

风暴抑制用于对进入的流量进行控制,从上面我们可以看出控制的对象可以是单播、广播和组播流量。

我们通过事先定义一个门限值(threshold),当某种流量超出了门限值,将对该流量进行控制,使其降到门限值一下,一旦流量超出门限值,所有的进入交换机的流量(无论是单播、组播还是广播)都会被丢弃!风暴抑制在交换机上默认是关闭。

D-link的交换机具有抑制广播、组播、单播三种风暴的能力,下面以DGS-3120-24TC为例,介绍如何对风暴抑制进行设置。

1)广播抑制1、进入交换机的配置界面。

2、输入以下命令:config traffic control 1:1-1:10 broadcast enable:在交换机第一个端口至第十个端口开启广播抑制。

threshold 128000 action shutdown :当交换机作用端口接收到超过每秒128000个数据包时,关闭该端口。

每秒通过的数据包数值可以自行设置,范围在0—255000之间。

cisco交换机风暴控制

c i s c o交换机风暴控制公司内部编号:(GOOD-TMMT-MMUT-UUPTY-UUYY-DTTI-理解风暴控制大量的广播,单播或组播数据包,当端口收到一个数据包风暴发生时,转发这些数据包可能会导致网络变慢或超时。

风暴控制配置交换机作为一个整体,但都是基于每个端口的上运作。

默认情况下,风暴控制被禁用。

风暴控制使用的阈值的上升和下降参数来控制广播风暴,然后恢复转发广播,单播,多播数据包。

还可以设置开关上升达到阈值时,关闭端口。

流量风暴控制功能:防止被物理接口上的广播,组播或单播流量风暴破坏的LAN端口,如果在每秒之内发生的广播数据报流量过多,那么就会直接导致交换机等网络设备的CPU利用率高,设置利用率会达到100%从而导致网络中断。

风暴控制使用这些方法之一来衡量交通活动:1、基于带宽2、接收数据包流量速率(每秒数据包)(仅适用于非长距离以太网LRE 的Catalyst 2950交换机)阈值可以作为一个总的可用带宽,可以通过广播,组播或单播流量,或在该接口接收多播,广播或单播流量的速率百分比表示。

当交换机使用的带宽为基础的方法,上升阈值的总可用带宽多播,广播或单播流量转发被封锁之前的百分比。

下降阈值是总的可用带宽的百分比低于该开关恢复正常转发。

一般来说,级别越高,对广播风暴的保护效果较差。

当非LRE的Catalyst 2950交换机运行Cisco IOS版本12.1(14)EA1或更高版本使用阈值的流量率的上升和下降的阈值在每秒的数据包。

上升阈值的多播,广播和单播流量被封锁之前收到转发率。

下降阈值率低于该开关恢复正常转发。

例如:在快速以太网端口开启风暴控制,当网络广播包、多播包和单播包分别占到带宽10%、30%、50%时,即自动关闭该端口。

当宽带占用降低至9%、25%、45%时,再自动启用该端口,配置如下:interface fastEthernet0/1swithcport access vlan 2no ip addresstorm-control broadcast level 10.00 9.00strom-control multicast level 30.00 25.00strom-control unicast level 50.00 45.00strom-control action shutdown其他要求风暴控制端口配置基本相同。

接口风暴控制的配置

Fa0/8EnableEnableDisable20%

Fa0/9DisableDisableDisable100%

Fa0/10DisableDisableDisable100%

Fa0/11DisableDisableDisable100%

Fa0/12DisableDisableDisable100%

作者:风林

来源:风林的家http://221.199.150.103/jsj/Html/net/book/Router/ppp.htm

日期:2011/11/30

接口风暴控制的配置

作者:风林

来源:风林的家

本部分包括以下内容:

风暴控制

查看风暴控制信息

风暴控制

如果网络中出现过量的广播、组播和未知名单播包时,就可能发生了风暴,它会导致网络变慢,正常的网络活动难以进行。

命令:

Switch#show storm-controlinterface-id

interface-id是可选的,用于查看指定接口的风暴控制信息。如:

Switch#show storm-control

interfaceBroadcaseMulticastUnicastLevel

------------------------------------------

配置举例:

Switch>enable

Switch#configure terminal

Switch(config)#interface f0/1

Switch(config-if)#storm-control level 20

Switch(config-if)#storm-control broadcase

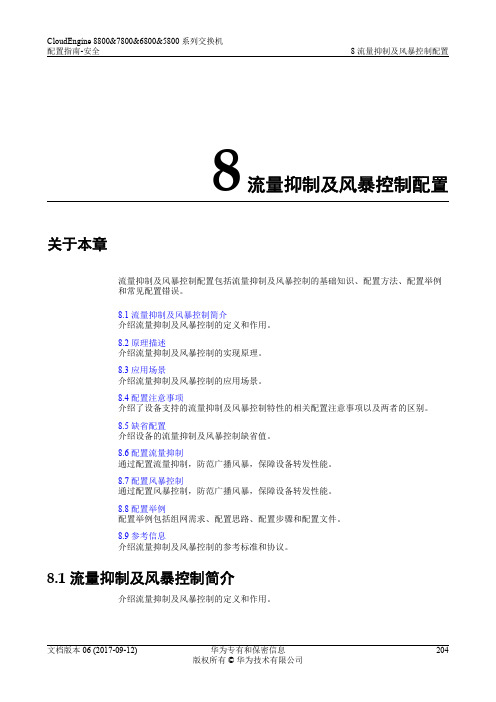

华为数据中心5800交换机01-08 流量抑制及风暴控制配置

8流量抑制及风暴控制配置关于本章流量抑制及风暴控制配置包括流量抑制及风暴控制的基础知识、配置方法、配置举例和常见配置错误。

8.1 流量抑制及风暴控制简介介绍流量抑制及风暴控制的定义和作用。

8.2 原理描述介绍流量抑制及风暴控制的实现原理。

8.3 应用场景介绍流量抑制及风暴控制的应用场景。

8.4 配置注意事项介绍了设备支持的流量抑制及风暴控制特性的相关配置注意事项以及两者的区别。

8.5 缺省配置介绍设备的流量抑制及风暴控制缺省值。

8.6 配置流量抑制通过配置流量抑制,防范广播风暴,保障设备转发性能。

8.7 配置风暴控制通过配置风暴控制,防范广播风暴,保障设备转发性能。

8.8 配置举例配置举例包括组网需求、配置思路、配置步骤和配置文件。

8.9 参考信息介绍流量抑制及风暴控制的参考标准和协议。

8.1 流量抑制及风暴控制简介介绍流量抑制及风暴控制的定义和作用。

定义流量抑制和风暴控制是两种用于控制广播、组播以及未知单播报文,防止这三类报文引起广播风暴的安全技术。

流量抑制主要通过配置阈值来限制流量,而风暴控制则主要通过关闭端口来阻断流量。

未知单播报文是指目的MAC地址未被设备学习到的单播报文。

目的当设备某个二层以太接口收到广播、组播或未知单播报文时,如果根据报文的目的MAC地址设备不能明确报文的出接口,设备会向同一VLAN内的其他二层以太接口转发这些报文,这样可能导致广播风暴,降低设备转发性能。

引入流量抑制和风暴控制特性,可以控制这三类报文流量,防范广播风暴。

8.2 原理描述介绍流量抑制及风暴控制的实现原理。

8.2.1 流量抑制的基本原理流量抑制特性按以下形式来限制广播、组播以及未知单播报文产生的广播风暴。

l在接口视图下,入方向上,设备支持分别对三类报文按百分比、包速率和比特速率进行流量抑制。

设备监控接口下的三类报文速率并和配置的阈值相比较,当入口流量超过配置的阈值时,设备会丢弃超额的流量。

CE6870EI不支持按包速率进行流量抑制。

瑞斯康达2826配置说明

瑞斯康达2826配置说明基本系统命令:Chinese:将命令的帮助提示信息显示为中文English:将命令的帮助提示信息显示为英文Clear:清除屏幕的显示信息List:显示所在模式下所有的命令列表Clockset:更改系统时间镜像功能配置:镜像功能是将镜像端口的数据包按照设置的规则,复制一份发送到指定的监视端口上。

管理员可以利用此功能对网络数据进行监视与分析。

镜像端口允许有多个,但监视端口只能有一个。

默认情况下不设置镜像功能。

配置镜像功能的监视端口:―――――――――――――――――――――――――――――命令|描述――――――――――――――+――――――――――――――config |进入全局配置模式――――――――――――――+――――――――――――――mirror monitor_port port_number|设置镜像功能的监视端口|port_number为物理端口号,范围是1-26――――――――――――――+――――――――――――――exit|退出全局配置模式进入特权用户模式――――――――――――――+――――――――――――――show monitor|显示设置的监视端口―――――――――――――――――――――――――――――删除设置的监视端口可以使用全局配置命令:no mirror monitor_port配置镜像功能的镜像端口及镜像规则:―――――――――――――――――――――――――――――命令|描述―――――――――――――+―――――――――――――――config |进入全局配置模式―――――――――――――+―――――――――――――――mirror source_port port_numbe|设置镜像功能的镜像端口及镜像规则―――――――――――――+―――――――――――――――{ingresss | egress | both}| port_number为物理端口号,是1-26|ingress表示只镜像从端口输入的数据|engress表示只镜像从端口输出的数据|both表示镜像从端口通过的两个方向的数据―――――――――――――+―――――――――――――――exit|退出全局配置模式进入特权用户模式―――――――――――――+―――――――――――――――show mirroring source_port| 显示端口的镜像设置―――――――――――――+―――――――――――――――port_number|port_number为物理端口号,范围是1-26―――――――――――――――――――――――――――――删除设置的镜像端口可以使用全局配置命令:no mirror source_port port_number 使用全局配置命令no mirror all可以删除所有的镜像设置,使用命令show mirroring来显示所有的镜像设置。

cisco设备广播风暴抑制方法2

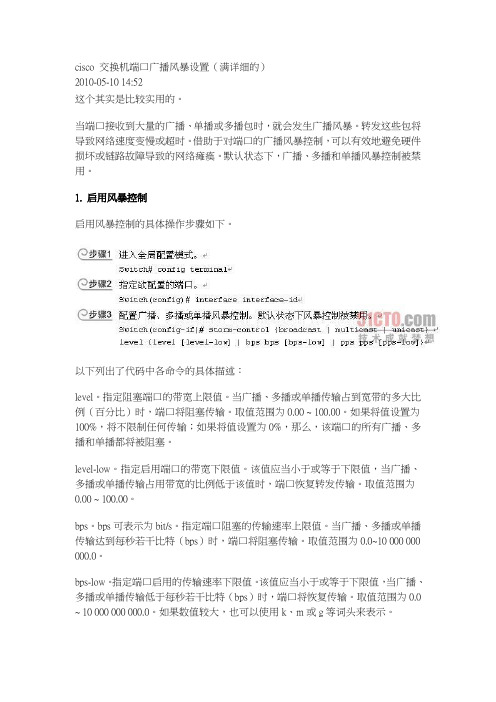

cisco 交换机端口广播风暴设置(满详细的)2010-05-10 14:52这个其实是比较实用的。

当端口接收到大量的广播、单播或多播包时,就会发生广播风暴。

转发这些包将导致网络速度变慢或超时。

借助于对端口的广播风暴控制,可以有效地避免硬件损坏或链路故障导致的网络瘫痪。

默认状态下,广播、多播和单播风暴控制被禁用。

1. 启用风暴控制启用风暴控制的具体操作步骤如下。

以下列出了代码中各命令的具体描述:level。

指定阻塞端口的带宽上限值。

当广播、多播或单播传输占到宽带的多大比例(百分比)时,端口将阻塞传输。

取值范围为0.00 ~ 100.00。

如果将值设置为100%,将不限制任何传输;如果将值设置为0%,那么,该端口的所有广播、多播和单播都将被阻塞。

level-low。

指定启用端口的带宽下限值。

该值应当小于或等于下限值,当广播、多播或单播传输占用带宽的比例低于该值时,端口恢复转发传输。

取值范围为0.00 ~ 100.00。

bps。

bps可表示为bit/s。

指定端口阻塞的传输速率上限值。

当广播、多播或单播传输达到每秒若干比特(bps)时,端口将阻塞传输。

取值范围为0.0~10 000 000 000.0。

bps-low。

指定端口启用的传输速率下限值。

该值应当小于或等于下限值,当广播、多播或单播传输低于每秒若干比特(bps)时,端口将恢复传输。

取值范围为0.0 ~ 10 000 000 000.0。

如果数值较大,也可以使用k、m或g等词头来表示。

pps。

指定端口阻塞的转发速率上限值。

当广播、多播或单播传输速率达到每秒若干包(pps)时,端口将阻塞传输。

取值范围为0.0 ~ 10 000 000 000.0。

pps-low。

指定端口启用的传输速率下限值。

该值应当小于或等于下限值,当广播、多播或单播转发速率低于每秒若干包(pps)时,端口将恢复传输。

取值范围为0.0 ~ 10 000 000 000.0。

如果数值较大,也可以使用k、m或g等词头来表示。

MyPower S6800A、8900、3900交换机配置手册V1.0第03章 端口基本配置

本章主要讲述了迈普系列交换机支持的一些端口属性以及如何配置这些端口。 本章主要内容: l l 端口介绍 端口配置

3.1 端口介绍

本节主要内容: l l l 编号介绍 portlist 基本概念 进入端口配置模式

3.1.1 编号介绍

设备物理端口编号根据设备特性,其命名规则见下表: 类型 台式(有固定槽位) 台式(有固定槽位) 台式(有固定槽位) 台式(有固定槽位) 机架式 机架式 √ √ √ √ √ √ √ 有插槽 可堆叠 有小卡 编号 S/P S/P U/S/P U/S/P S/Sub-S/P S/Sub-S/P

配置风暴抑制

取消端口的风暴控制 配置风暴控制行为 取消风暴控制行为 配置流量控制 配置端口信号发送方式 配置最大报文长度 配置状态延时时间 进行环回测试 取消环回测试 配置是否使能线头阻塞 配置端口工作模式 配置端口的媒介类型 配置 err-disabled 端口的自动恢 复时间

link-delay <second> loopback {external|internal} no loopback hol-blocking{enable|disable} port-mode {lan|wan} media-type{auto|copper|fiber} errdisable recovery interval timer-

本地mdix配置远端mdix配置支持网线类型autoauto普通网线交叉网线autonormal普通网线交叉网线autocross普通网线交叉网线normalauto普通网线交叉网线normalnormal交叉网线normalcross普通网线crossauto普通网线交叉网线crossnormal普通网线crosscross交叉网线mtu可以使用此命令来配置mtu

18-端口保护、安全、阻塞、限速、风暴控制

端口保护、安全、阻塞、限速、风暴控制目录目录第1章端口保护、安全、阻塞、限速、风暴控制 (1)1.1 配置接口对未知报文的处理 (1)1.2 配置端口隔离功能 (1)1.3 配置端口风暴控制功能 (1)1.4 配置端口流量速率限制 (1)1.5 配置端口环路检测功能 (2)1.6 配置安全端口 (2)1.6.1 概述 (2)1.6.2 配置MAC地址和IP地址的绑定 (2)第1章端口保护、安全、阻塞、限速、风暴控制1.1 配置接口对未知报文的处理在正常情况下,以太网接口收到未知的报文,会向所在VLAN进行广播。

在某些情况下,需要禁止转发这种报文。

命令作用switchport block {unicast|multicast| broadcast} 接口不转发单播/多播/广播报文。

no switchport block {unicast | multicast | broadcast} 转发所有报文。

1.2 配置端口隔离功能在正常情况下,交换机的不同端口间的数据包能够自由的转发。

在某些情况下,需要禁止端口之间的数据流,端口隔离功能就是提供这种控制的,设置隔离功能的端口之间不能够再有数据包通信,其它没有隔离的端口之间以及隔离端口和未隔离端口之间的数据包仍然能够正常转发。

命令说明switchport protected 设置端口隔离。

no switchport protected 取消端口隔离。

1.3 配置端口风暴控制功能交换机端口可能受到持续的、异常的单播(MAC地址查找失败)、组播或者广播报文的冲击,造成交换机端口甚至整个交换机的瘫痪。

为此,必须提供一种机制来抑制这种现象。

命令作用storm-control {broadcast | multicast | unicast}对广播、多播或者单播报文进行风暴控制。

threshold countno storm-control{broadcast | multicast |不进行风暴控制。

一、商务要求(实质性要求)

一、商务要求(实质性要求)一、商务要求(实质性要求)序号需求条款是否为实质性条款原因说明(实质性条款需列明原因) 1 营业执照副本复印件加盖公章。

是确认企业经营范围胜任本项目是此项目主要为原系统扩容。

2 计算机信息系统集成三级资质以上或三级3 本地投标人须提供天津市公安局颁发的《天津市安全技术防范系统设计、安装、维修企业备案登记证》,外地投标人须具备《进津安全技术防范系统设计、安装、维修企业备案登记证》,提供证书复印件。

是保证施工质量管理 4 为保证中标单位有公安网系统施工经验,且具有与公安系统长期合作经验和成功业绩,并须具备与相关部门的协调能力,实现本项目与原有系统无缝对接。

投标方须提供公安行业与本项目内容规模同等或以上规模案例3 个或以上。

否 5 按照项目需求书中的要求,投标方须在投标文件中对所投产品的名称、品牌、生产厂家、产地、主要技术性能指标及其在技术、安全、性能、管理、使用年限及售后服务等方面情况提供详细的技术文件及产品彩图等相关资料。

否 6 须提供所投硬件产品原厂不少于三年的免费上门保修,终身维修;保修期内免费更换零配件, 724 小时技术响应, 4 小1/ 21时内维修工程师到达维修现场;保修期自验收合格之日起计算。

是为了保证设备出自正规渠道且保证厂商售后服务品质 7 投标人应具有较强的本地化服务能力,并配有较强的专业技术支持队伍,能够提供快速的售后服务响应,要求响应时间为:1 小时内响应,2 小时内到现场。

否 8 投标方须提供所投产品的配置清单、方案、施工管理计划、技术服务方案等。

是项目要求必须与原有硬件平台无缝对接,确保顺利实施9 投标总报价应包含项目的集成费以及项目所需的各种必要配件费用(含本项目涉及的所有施工辅料以及不可预见费用)。

否 10 中标方对此次项目中所有硬件设备提供安装、调试和开通工作。

否 11 中标方需组织设备厂商对甲方针对本项目的设备提供免费现场培训。

否项目需求书一、项目内容主要招标产品内容有:视频监控头 32个,高保真拾音器 5个,视频网络硬盘录像机 2台,液晶显示器 2台,汇聚交换机 1台,安防监控系统综合布线及配套设施建设 1项,原有楼内楼外老系统部分线缆改造更换及损坏设备维修 1项。

端口风暴抑制技术及实施方案

分析测试结果,如发现 端口仍然存在风暴现象 ,可适当调整端口速率 限制、流量控制参数等

配置。

在调整配置过程中,需 密切关注网络性能和稳 定性,确保不影响正常

业务运行。

后期维护管理注意事项

01

定期检查交换机端口状态和网络流量情况,及时发现并处理潜在的风 暴风险。

02

定期更新交换机软件和固件版本,以获取最新的安全补丁和功能增强 。

经验教训分享交流活动安排

定期组织技术交流会

邀请行业专家和企业代表,分享最新 技术和实践经验。

编写项目总结报告

详细记录项目过程和成果,为类似项 目提供参考。

开展线上线下培训

针对技术人员和管理人员,提供专业 培训课程。

建立经验分享平台

鼓励团队成员在平台上分享经验,促 进知识共享。

行业发展趋势分析预测

02 分析网络拓扑结构,了解交换机之间的连 接关系。

03

评估网络负载和流量情况,以便合理配置 端口速率限制和流量控制参数。

04

准备必要的工具和材料,如网络测试仪、 配置线、交换机配置手册等。

配置交换机以抑制端口风暴

进入交换机配置模式,启用端口风 暴抑制功能。

启用流量控制机制,如流量整形( Traffic Shaping)和队列调度(

端口风暴抑制技 术及实施方案

汇报人:停云 2024-02-01

contents

目录

• 端口风暴现象及影响 • 端口风暴抑制技术原理 • 实施方案规划与设计 • 具体操作步骤演示 • 效果评估与持续改进计划 • 总结回顾与展望未来

01

CATALOGUE

端口风暴现象及影响

端口风暴定义与分类

定义

端口风暴是指网络中大量数据帧 同时涌向某个端口,导致该端口 无法处理而其他正常通信受阻的 现象。

2.配置风暴抑制(storm)

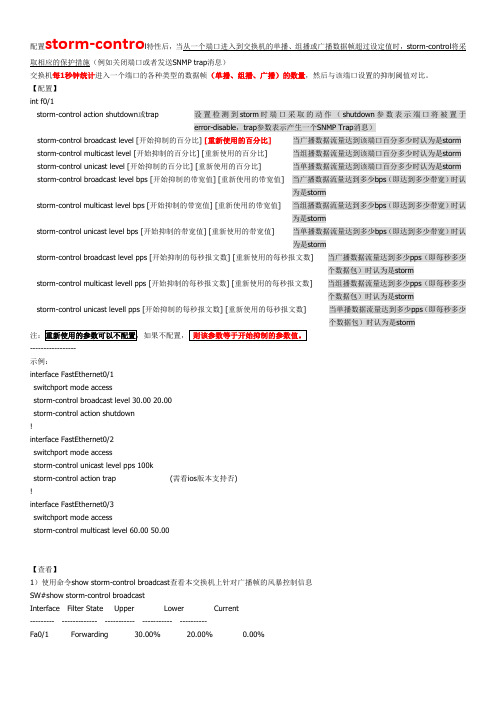

配置storm-contro l特性后,当从一个端口进入到交换机的单播、组播或广播数据帧超过设定值时,storm-control将采取相应的保护措施(例如关闭端口或者发送SNMP trap消息)交换机每1秒钟统计进入一个端口的各种类型的数据帧(单播、组播、广播)的数量,然后与该端口设置的抑制阈值对比。

【配置】int f0/1storm-control action shutdown或trap 设置检测到storm时端口采取的动作(shutdown参数表示端口将被置于error-disable,trap参数表示产生一个SNMP Trap消息)storm-control broadcast level [开始抑制的百分比] [重新使用的百分比]当广播数据流量达到该端口百分多少时认为是storm storm-control multicast level [开始抑制的百分比] [重新使用的百分比] 当组播数据流量达到该端口百分多少时认为是storm storm-control unicast level [开始抑制的百分比] [重新使用的百分比] 当单播数据流量达到该端口百分多少时认为是storm storm-control broadcast level bps [开始抑制的带宽值] [重新使用的带宽值] 当广播数据流量达到多少bps(即达到多少带宽)时认为是stormstorm-control multicast level bps [开始抑制的带宽值] [重新使用的带宽值] 当组播数据流量达到多少bps(即达到多少带宽)时认为是stormstorm-control unicast level bps [开始抑制的带宽值] [重新使用的带宽值] 当单播数据流量达到多少bps(即达到多少带宽)时认为是stormstorm-control broadcast level pps [开始抑制的每秒报文数] [重新使用的每秒报文数] 当广播数据流量达到多少pps(即每秒多少个数据包)时认为是stormstorm-control multicast levell pps [开始抑制的每秒报文数] [重新使用的每秒报文数] 当组播数据流量达到多少pps(即每秒多少个数据包)时认为是stormstorm-control unicast levell pps [开始抑制的每秒报文数] [重新使用的每秒报文数] 当单播数据流量达到多少pps(即每秒多少个数据包)时认为是storm-----------------示例:interface FastEthernet0/1switchport mode accessstorm-control broadcast level 30.00 20.00storm-control action shutdown!interface FastEthernet0/2switchport mode accessstorm-control unicast level pps 100kstorm-control action trap (需看ios版本支持否)!interface FastEthernet0/3switchport mode accessstorm-control multicast level 60.00 50.00【查看】1)使用命令show storm-control broadcast查看本交换机上针对广播帧的风暴控制信息SW#show storm-control broadcastInterface Filter State Upper Lower Current--------- ------------- ----------- ----------- ----------Fa0/1 Forwarding 30.00% 20.00% 0.00%2)使用命令show storm-control multicast查看本交换机上针对广播帧的风暴控制信息SW#show storm-control multicastInterface Filter State Upper Lower Current--------- ------------- ----------- ----------- ----------Fa0/3 Forwarding 60.00% 50.00% 0.00%3)使用命令show storm-control unicast查看本交换机上针对广播帧的风暴控制信息SW2#show storm-control unicastInterface Filter State Upper Lower Current--------- ------------- ----------- ----------- ----------Fa0/2 Forwarding 100k pps 100k pps 0 pps注:若使用show storm-control命令则效果与show storm-control broadcast相同,只查看本交换机上针对广播帧的风暴控制信4)使用命令show storm-control 接口名称broadcast或multicast或unicastLike it :SW1#show storm-controlStorm control: broadcast threshold 40 with default packet-size 64。

华为交换机广播风暴抑制配置

华为交换机广播风暴抑制相关配置在华为交换机的日常维护中,为了防止内网出现广播风暴,通常我们可以通过如下配置来进行解决port-group 1group-member g0/0/1 to g0/0/4首先我们可以通过分组的方式来简化我们的配置,先将需要配置的端口加入到组1的模式下分别输入下方命令执行组内端口全部的广播风暴抑制操作步骤:进入接口视图<Quidway> system-view[Quidway] interface gigabitethernet 0/0/1配置广播风暴控制[Quidway-GigabitEthernet0/0/1] storm-control broadcast min-rate 1000 max-rate 2000配置组播风暴控制[Quidway-GigabitEthernet0/0/1] storm-control multicast min-rate 1000 max-rate 2000配置未知单播风暴控制[Quidway-GigabitEthernet0/0/1] storm-control unicast min-rate 1000 max-rate 2000配置风暴控制的动作为阻塞报文[Quidway-GigabitEthernet0/0/1] storm-control action block配置打开风暴控制时记录日志的功能[Quidway-GigabitEthernet0/0/1] storm-control enable log配置风暴控制的检测时间间隔[Quidway-GigabitEthernet0/0/1] storm-control interval 90验证配置结果执行命令display storm-control interface gigabitethernet 0/0/1查看GE0/0/1接口下的风暴控制配置情况。

<Quidway> display storm-control interface gigabitethernet 0/0/1PortName Type Rate Action Punish-Trap Log Interval Last-(Min/Max) Status Punish-Time------------------------------------------------------------------------------GE0/0/1 Multicast 1000 Block shutdown off off 90 2010-12-12/2000 14:34:00GE0/0/1 Broadcast 1000 Block shutdown off off 90 2010-12-12/2000 14:30:00GE0/0/1 Unicast 1000 Block shutdown off off 90 2010-12-12/2000 14:36:00dis cu#!Software Version V200R001C00SPC300sysname mlzyxyS9306#vlan batch 2 to 6 8 to 11 17 20 24 to 26 30 to 32 35 50 100 to 101 #undo http server enable#undo nap slave enable#dba-profile default0 type3 assure 40000 max 80000#dhcp enable#diffserv domain default#line-profile default0#service-profile default0#drop-profile default#vlan 11description TO_LaoJiaoXueLouvlan 20description TO_XinBanGongLou_Uservlan 24description TO_ShiXunLou_Uservlan 25description TO_QiuSuoLou_Uservlan 26description TO_ShiTangvlan 50description shixun3_apvlan 100description TO_Serwervlan 101description TO_S5510_G1/0/20#aaaauthentication-scheme defaultauthorization-scheme defaultaccounting-scheme defaultdomain defaultdomain default_adminlocal-user admin password cipher %$%$o@>(:W|o-!]V^[Y-Mx[Of+"v%$%$ local-user admin service-type telnet terminal httplocal-user aaa@huawei password cipher %$%$X>m9;s`}U.Fh".Qo%yy'e(|s%$%$ #interface Vlanif1ip address 192.168.1.100 255.255.255.0#interface Vlanif2ip address 192.168.2.100 255.255.255.0#interface Vlanif3ip address 192.168.3.100 255.255.255.0#interface Vlanif4ip address 192.168.4.100 255.255.255.0#interface Vlanif5ip address 192.168.5.100 255.255.255.0#interface Vlanif6ip address 192.168.6.100 255.255.255.0#interface Vlanif8description v9ip address 192.168.8.100 255.255.255.0#interface Vlanif9ip address 192.168.9.100 255.255.255.0#interface Vlanif10ip address 192.168.10.100 255.255.255.0#interface Vlanif11ip address 192.168.11.100 255.255.255.0#interface Vlanif17ip address 192.168.0.100 255.255.255.0#interface Vlanif20description Xinbangonglouip address 192.168.20.254 255.255.255.0dhcp select interfacedhcp server dns-list 222.246.129.81#interface Vlanif24ip address 192.168.24.254 255.255.255.0 #interface Vlanif25ip address 192.168.25.254 255.255.255.0 #interface Vlanif26ip address 192.168.26.254 255.255.255.0 #interface Vlanif30description v7ip address 192.168.30.254 255.255.255.0 #interface Vlanif31description v8ip address 192.168.31.254 255.255.255.0 #interface Vlanif32description xinshixunlou_bangonip address 192.168.32.254 255.255.255.0 #interface Vlanif35ip address 192.168.35.254 255.255.255.0 #interface Vlanif50description shixun3_apip address 192.168.50.254 255.255.255.0 dhcp select interfacedhcp server dns-list 222.246.129.81#interface Vlanif100#interface Vlanif101ip address 192.168.101.1 255.255.255.0 #interface Ethernet0/0/0#interface GigabitEthernet6/0/0 description TO_S5510_G1/0/20port link-type accessport default vlan 101#description TO_TuShuGuanport link-type accessport default vlan 17#interface GigabitEthernet6/0/2description TO_LaoJiaoXueLouport link-type trunkport trunk allow-pass vlan 11 101#interface GigabitEthernet6/0/3description TO_ShiYanLouport link-type trunkport trunk allow-pass vlan 2 to 6 8 to 11 101 #interface GigabitEthernet6/0/4description TO_ShiXunLouport link-type trunkport trunk allow-pass vlan 24 35 101#interface GigabitEthernet6/0/5description TO_QiuSuoLouport link-type accessport default vlan 25#interface GigabitEthernet6/0/6description TO_ShiTangport link-type accessport default vlan 26#interface GigabitEthernet6/0/7description TO_XinShiXunlou_HeXinport link-type trunkport trunk allow-pass vlan 5 8 30 to 32 50 101 #interface GigabitEthernet6/0/8#interface GigabitEthernet6/0/9#interface GigabitEthernet6/0/10 description TO_ShiXunLou11port link-type accessport default vlan 24##interface GigabitEthernet6/0/12 description TO_XinBanGongLou_S2726_01 port link-type trunkport trunk allow-pass vlan 20 101#interface GigabitEthernet6/0/13 description TO_XinBanGongLou_S2726_02 port link-type trunkport trunk allow-pass vlan 20 101#interface GigabitEthernet6/0/14 description TO_XinBanGongLou_S2726_03 port link-type trunkport trunk allow-pass vlan 20 101#interface GigabitEthernet6/0/15#interface GigabitEthernet6/0/16#interface GigabitEthernet6/0/17#interface GigabitEthernet6/0/18#interface GigabitEthernet6/0/19#interface GigabitEthernet6/0/20#interface GigabitEthernet6/0/21#interface GigabitEthernet6/0/22port link-type accessport default vlan 26#interface GigabitEthernet6/0/23#interface GigabitEthernet6/0/24port link-type accessport default vlan 100#interface GigabitEthernet6/0/25port link-type accessport default vlan 100interface GigabitEthernet6/0/26 #interface GigabitEthernet6/0/27 port link-type accessport default vlan 100#interface GigabitEthernet6/0/28 port link-type accessport default vlan 100#interface GigabitEthernet6/0/29 port link-type accessport default vlan 100#interface GigabitEthernet6/0/30 port link-type accessport default vlan 100#interface GigabitEthernet6/0/31 port link-type accessport default vlan 100#interface GigabitEthernet6/0/32 port link-type accessport default vlan 100#interface GigabitEthernet6/0/33 port link-type accessport default vlan 100#interface GigabitEthernet6/0/34 port link-type accessport default vlan 100#interface GigabitEthernet6/0/35 port link-type accessport default vlan 100#interface GigabitEthernet6/0/36 #interface GigabitEthernet6/0/37 #interface GigabitEthernet6/0/38interface GigabitEthernet6/0/39#interface GigabitEthernet6/0/40#interface GigabitEthernet6/0/41#interface GigabitEthernet6/0/42#interface GigabitEthernet6/0/43#interface GigabitEthernet6/0/44#interface GigabitEthernet6/0/45#interface GigabitEthernet6/0/46port link-type trunkport trunk allow-pass vlan 101#interface GigabitEthernet6/0/47#interface NULL0#ospf 1area 0.0.0.0#ip route-static 0.0.0.0 0.0.0.0 192.168.101.2#user-interface maximum-vty 15user-interface con 0authentication-mode passwordset authentication password cipher %$%$)"V40@"8W(ok&(%j"[Q7,ulc`wzB9rA2Y5Hf1,M;.Os=&{rm%$%$idle-timeout 0 0screen-length 0user-interface vty 0 14authentication-mode aaauser privilege level 3idle-timeout 0 0screen-length 0user-interface vty 16 20#return[mlzyxyS9306]。

1、风暴控制配置实验

风暴控制配置实验实验目的:当端口接收到大量的广播、多播或单播包时,就会发生广播风暴。

交换机转发这些数据包将导致网络速度变慢或超时。

通过端口设置,可以有效地控制广播风暴的产生,可以有效的避免硬件损坏或链路故障而导致的网络瘫痪。

交换机默认状态下,广播、单播和多播风暴控制是被禁用的,本实验的目的是指导如何配置和启用风暴控制。

实验内容:实验环境:Cisco交换机实验步骤:1、设置配置条件:在快速以太网端口启用风暴控制,当网络广播包、多播包和单播包分别占到带宽10%、30%和50%时,及自动禁用该端口。

当带宽占用降低至9%、25%和45%时,在自动启动该端口。

2、配置命令语法讲解:配置广播、多播或单播控制的命令格式:Switch(config-ip)# storm-control {broadcast | multicast | unicast} level {level [level-low] | bps bps [bps-low] | pps pps[pps-low]}其中level:是指堵塞端口的带宽上限值,数值是百分比,设置0%时是指所有数据包都被阻塞。

level-low:指定启用端口带宽下限值。

bps:是指端口阻塞的传输速率上限值bps-low:是指端口启用的传输速率下限值pps:指定端口阻塞的转发速率上限值pps-low:指定端口启用的传输速率下限值风暴处理命令:Storm-control action {shutdown | trap}其中:Shutdown:禁用端口Trap:设置SNMP陷阱,向网管软件发出警报注意:我们一般使用shutdown,但金融系统或实时性较强的系统尽量不要使用shutdown。

3、具体配置:Interface fastethernet 0/1Switchport access vlan 23No ip address!- -Vlan配置中不指定IPStorm-control broadcast level 10.00 9.00!- -将该端口设置为保护端口Storm-control multicast level 30.00 25.00Storm-control unicast level 50.00 45.00Storm-control action shutdown!- -带宽占用超过指定值即关闭端口可以按照上面的设置方法设置其他受保护的端口。

接口风暴控制的配置

Fa0/8EnableEnableDisable20%

Fa0/9DisableDisableDisable100%

Fa0/10DisableDisableDisable100%

Fa0/11DisableDisableDisable100%

Fa0/12DisableDisableDisable100%

配置举例:

Switch>enable

Switch#configure terminal

Switch(config)#interface f0/1

Switch(config-if)#storm-control level 20

Switch(config-if)#storm-control broadcase

风暴控制采用流控制机制解决风暴。当某一类数据包过量时,交换机会暂时禁止该类数据包的转发,直至数据流恢复正常。

S35系列交换机的接口支持风暴控制设置,它把百兆接口每8个组成一个单位,共享风暴控制的设置。

S3550-24交换机包含3个单位:1-8,9-16,17-24;S3550-48交换机包含6个单位:1-8,9-16,17-24,25-32,33-40,41-48。

2、关闭风暴控制功能:

命令:

Switch(config)#interfaceinterface-id

Switch(config-if)#no storm-control broadcase

Switch(config-if)#no storm-control multicast

Switch(config-if)#no storm-control unicast

命令:

Switch#show storm-controlinterface-id

广播风暴抑制

广播风暴抑制

由于广播包是不能跨网段的,所以一般采用划分VLAN的方式来抑制广播风暴的产生。

一般来说,推荐一个vlan一个c类网段,也就是254台主机。

风暴抑制是用于控制广播、未知组播以及未知单播报文,防止这类报文引起广播风暴的安全技术。

风暴抑制包括流量抑制和风暴控制两个子功能:

流量抑制通过配置阈值来限制广播、未知组播未知单播报文的速率。

当流量超过阈值时,系统将丢弃多余的流量,阈值范围内的报文可以正常通过,从而将流量限制在合理的范围内。

此外,流量抑制还支持对接口出方向的流量进行阻塞。

风暴控制通过阻塞报文或关闭接口来阻断广播、未知组播或未知单播报文的流量。

此外,风暴控制还支持通过抑制报文来控制报文的平均速率。

当流量超过指定的阈值时,系统会执行对应的风暴控制动作。

01-05流量抑制及风暴控制配置

01-05流量抑制及风暴控制配置

E600 教育网系列交换机

配置指南-安全 5 流量抑制及风暴控制配置

5流量抑制及风暴控制配置关于本章

流量抑制及风暴控制配置包括流量抑制及风暴控制的基础知识、配置方法、配置实例

和常见配置错误。

5.1 流量抑制及风暴控制简介

介绍流量抑制及风暴控制的定义和作用。

5.2 原理描述

介绍流量抑制及风暴控制的实现原理。

5.3 应用场景

介绍流量抑制及风暴控制的应用场景。

5.4 流量抑制及风暴控制配置注意事项

介绍了设备支持的流量抑制及风暴控制特性的相关配置注意事项以及两者的区别。

5.5 缺省配置

介绍设备的流量抑制及风暴控制缺省值。

5.6 配置流量抑制

通过配置流量抑制,防范广播风暴,保障设备转发性能。

5.7 配置风暴控制

通过配置风暴控制,防范广播风暴,保障设备转发性能。

5.8 配置举例

配置举例包括组网需求、配置思路、配置步骤和配置文件。

5.9 常见配置错误

介绍了流量抑制及风暴控制常见配置错误,以及对其造成故障的处理思路。

5.10 参考信息

介绍流量抑制及风暴控制的参考标准和协议。

5.1 流量抑制及风暴控制简介

介绍流量抑制及风暴控制的定义和作用。

文档版本 07 (2018-09-25)版权所有© 华为技术有限公司159 上一页下一页。

流量控制配置

�

� �

基于二层(VID)的分类。

基于用户的分类, 这里的用户分类对象包含了用户名和内网源 IP 的映射关系。 基于网络的分类,一般是出口的 IP。

�

基于应用识别的分类,支持用户自定义的协议分类对象。

流量控制策略就是基于上述对数据流的四类分类方法来实现的,将四类分类对象进行 组合构成一条策略规则的关键字,加上策略规则所要对数据流采取的动作(阻断、限速 等)就基本上构成了一条策略规则了,所有策略规则的集合就形成了流量控制策略。

作用

创建流量控制组

进入下行方向流量控制通道树 创建流控通道

Step 6 Step 7

返回特权模式 确认配置

要删除相关配置, 可以在 channel-tree 配置模式下执行 no channel-group Name 命 令来执行。

1. 2. 一个流控树只能存在一个根通道,根通道的 cir 和 pir 建议配置 为相等的值; 通道 cir 配置时, 要求配置的 cir 与其所有兄弟通道 cir 之和小于 cir 等于父通道的 ;通道的 pir 配置时,要求配置的 pir 必须小于等于 父通道的 pir; sfq 队列和 per-net 队列为公平队列,只有在拥塞情况下配置才 有意义,才会体现其公平发包的特点; per-net 队列 limit 之外的网段流量, 将会入 per-net 队列的默认 队列,该默认队列发包优先级最低, limit 之内的网段的带宽会优先 保障;

� � �

20.3.1 配置流量控制组

缺省情况下,没有配置流量控制组,进入全局模式,按以下步骤创建流量控制组:

命令 Step 1 Step 2 Step 3 Ruijie# configure terminal Ruijie(config)#flow-control Name Ruijie# show running 进入全局配置模式 作用

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

说明

配置VLAN下的流量抑制时,设备允许VLAN下每秒通过的报文数与报文长度计算方式有关。默认情 况下,设备会计算20字节的帧间隙和前导码,即按照报文实际长度加20字节帧间隙和前导码进行计 算。

当同时配置了接口入方向的流量监管、VLAN的广播流量抑制以及入方向的基于流的流量监管时,如 果报文同时符合上述两种或两种以上限速的条件,限速生效的优先级由高到低依次是接口入方向的流 量监管、VLAN的广播流量抑制、入方向的基于流的流量监管。例如,同时匹配了接口入方向的流量 监管和VLAN的广播流量抑制,则接口入方向的流量监管生效。关于接口入方向的流量监管、入方向 的基于流的流量监管的具体配置,请参考《E600 V200R010C00 配置指南-QoS》 流量监管、流量整 形和接口限速配置 中的“配置入方向的接口限速”和“配置MQC实现流量监管”。

----结束

5.6.2 配置 VLAN 的流量抑制

背景信息

为了限制进入VLAN的广播类型报文的速率,防止广播风暴,可以在该VLAN内配置对 应报文类型的流量抑制功能。

文档版本 07 (2018-09-25)

版权所有 © 华为技术有限公司

164

E600 教育网系列交换机 配置指南-安全

5 流量抑制及风暴控制配置

文档版本 07 (2018-09-25)

版权所有 © 华为技术有限公司

163

E600 教育网系列交换机 配置指南-安全

5.6.1 配置接口的流量抑制

5 流量抑制及风暴控制配置

背景信息

为了限制出入接口的广播、未知组播及未知单播报文的速率,防止广播风暴,可以在 该接口上配置对应报文类型的流量抑制功能。

接口下配置流量抑制时,抑制模式需与全局的流量抑制模式保持一致,否则设备会提 示错误信息。

步骤5 执行命令{ broadcast-suppression | multicast-suppression | unicast-suppression } block outbound,配置在接口出方向上阻塞报文。

说明

设备支持在接口上同时配置对广播、未知组播和未知单播类型报文的流量抑制功能。

前置任务

在配置接口的流量抑制之前,需完成以下任务: l 配置接口的链路层协议参数,使接口的链路协议状态为Up。

操作步骤

步骤1 执行命令system-view,进入系统视图。

步骤2 (可选)执行命令suppression mode { by-packets | by-bits },在全局下配置流量抑制模 式。

对于同一个接口下同种报文的入方向流量,交换机仅允许同时配置流量抑制或风暴控 制两种功能中的一种。

5.5 缺省配置

介绍设备的流量抑制及风暴控制缺省值。 流量抑制及风暴控制缺省值如表5-3和表5-4所示。

表 5-3 流量抑制缺省值 参数 接口的流量抑制 接口的流量抑制方式 百分比抑制比例值

接口出方向阻塞报文 VLAN的流量抑制 ICMP(Internet Control Message Protocol)报文流量抑制 ICMP报文接口限速阈值

ICMP报文流量抑制功能生效需要使用命令undo icmp-reply fast去使能ICMP-Reply fast 功能。

E600 教育网系列交换机 配置指南-安全

5 流量抑制及风暴控制配置

5 流量抑制及风暴控制配置

关于本章

流量抑制及风暴控制配置包括流量抑制及风暴控制的基础知识、配置方法、配置实例 和常见配置错误。

5.1 流量抑制及风暴控制简介 介绍流量抑制及风暴控制的定义和作用。

5.2 原理描述 介绍流量抑制及风暴控制的实现原理。

5.2 原理描述

介绍流量抑制及风暴控制的实现原理。

5.2.1 流量抑制的基本原理

流量抑制特性按以下三种形式来限制广播、未知组播以及未知单播报文产生的广播风 暴。

l 在接口视图下,入方向上,设备支持分别对三类报文按百分比、包速率和比特速 率进行流量抑制。 设备监控接口下的三类报文速率并和配置的阈值相比较,当入口流量超过配置的 阈值时,设备会丢弃超额的流量。

设备支持对接口下的这三类报文分别按包速率进行风暴控制。

在一个检测时间间隔内,设备监控接口下接收的三类报文的平均速率并和配置的最大 阈值相比较,当报文速率大于配置的最大阈值时,设备会对该接口进行风暴控制,执 行配置好的风暴控制动作。

风暴控制动作包括阻塞报文和关闭接口。 l 如果对报文进行阻塞,当接口上接收报文的平均速率小于指定的最小阈值时,风

暴控制会放开在接口上对该报文的阻塞。 l 如果动作为关闭接口,则需要手动执行命令来开启接口,或者使能接口状态自动

恢复为UP功能。

文档版本 07 (2018-09-25)

版权所有 © 华为技术有限公司

160

E600 教育网系列交换机 配置指南-安全

5 流量抑制及风暴控制配置

说明

设备在检测单播报文时,不区分未知单播报文和已知单播报文,统计的报文速率是未知单播报文 和已知单播报文共同的速率。但当风暴控制动作为阻塞报文时,设备仅对未知单播报文进行阻 塞。组播报文的原理同单播报文。

文档版本 07 (2018-09-25)

版权所有 © 华为技术有限公司

161

E600 教育网系列交换机 配置指南-安全

5 流量抑制及风暴控制配置

5.4 流量抑制及风暴控制配置注意事项

介绍了设备支持的流量抑制及风暴控制特性的相关配置注意事项以及两者的区别。

涉及网元

无需其他网元配合。

License 支持

5.8 配置举例 配置举例包括组网需求、配置思路、配置步骤和配置文件。

5.9 常见配置错误 介绍了流量抑制及风暴控制常见配置错误,以及对其造成故障的处理思路。

5.10 参考信息 介绍流量抑制及风暴控制的参考标准和协议。

5.1 流量抑制及风暴控制简介

介绍流量抑制及风暴控制的定义和作用。

文档版本 07 (2018-09-25)

对广播报文配置流量抑制。

流量抑制和风暴控制的区别

从原理来看,两者都是为了防止广播、未知组播以及未知单播报文所引起的广播风 暴,但是两者对流量控制的形式不一样。

文档版本 07 (2018-09-25)

版权所有 © 华为技术有限公司

162

E600 教育网系列交换机 配置指南-安全

5 流量抑制及风暴控制配置

5.3 应用场景 介绍流量抑制及风暴控制的应用场景。

5.4 流量抑制及风暴控制配置注意事项 介绍了设备支持的流量抑制及风暴控制特性的相关配置注意事项以及两者的区别。

5.5 缺省配置 介绍设备的流量抑制及风暴控制缺省值。

5.6 配置流量抑制 通过配置流量抑制,防范广播风暴,保障设备转发性能。

5.7 配置风暴控制 通过配置风暴控制,防范广播风暴,保障设备转发性能。

----结束

5.6.3 配置 ICMP 报文流量抑制

背景信息

网络中经常存在攻击者发送大量ICMP报文进行攻击,如果设备全部将这些ICMP报文 上送CPU处理,会消耗大量CPU资源,导致其他业务功能异常。此时在设备上配置 ICMP报文流量抑制功能,可以有效防范ICMP报文攻击。

配置ICMP报文流量抑制功能后,当接口每秒钟上送的ICMP报文超出配置的阈值时, 设备会将ICMP报文丢弃。

步骤4 执行命令{ broadcast-suppression | multicast-suppression | unicast-suppression } { percent-value | cir cir-value [ cbs cbs-value ] | packets packets-per-second },配置流量抑 制。

l 流量抑制中,可以为接口入方向的三种报文流量配置阈值,当流量超过阈值时, 系统将丢弃多余的流量,阈值范围内的报文可以正常通过,从而将流量限制在合 理的范围内。此外,流量抑制还支持对接口出方向的流量进行阻塞。

l 风暴控制中,只可以为接口入方向的三种报文流量配置阈值。当流量超过阈值 时,系统会阻塞该接口收到的该类型报文流量或者直接将该接口关闭。

l 在接口视图下,出方向上,设备支持对三类报文的阻塞(Block)。 l 在VLAN视图下,设备支持对广播报文按比特速率进行流量抑制。

设备监控同一VLAN内广播报文的速率并和配置的阈值相比较,当VLAN内流量超 过配置的阈值时,设备会丢弃超额的流量。

5.2.2 风暴控制的基本原理

风暴控制可以用来防止广播、未知组播以及未知单播报文产生广播风暴。

前置任务

在配置VLAN的流量抑制之前,需完成以下任务: l 配置VLAN内接口的链路层协议参数,使VLAN内接口的链路协议状态为Up。

操作步骤

步骤1 执行命令system-view,进入系统视图。 步骤2 执行命令vlan vlan-id,进入VLAN视图。 步骤3 执行命令broadcast-suppression threshold-value,配置VLAN的广播抑制速率。

说明

如果在全局下配置流量抑制模式为packets,则在接口下配置允许通过的最大流量时,不能配置cir参 数。 如果在全局下配置流量抑制模式为bits,则在接口下配置允许通过的最大流量时,不能配置packets参 数。

步骤3 执行命令interface interface-type interface-number,进入接口视图。

说明

未知单播报文是指目的MAC地址未被设备学习到的单播报文。

当设备某个二层以太接口收到广播、未知组播或未知单播报文时,如果根据报文的目 的MAC地址设备不能明确报文的出接口,设备会向同一VLAN内的其他二层以太接口 转发这些报文,这样可能导致广播风暴,降低设备转发性能。 引入流量抑制和风暴控制特性,可以控制这三类报文流量,防范广播风暴。

特性依赖和限制