H3C AC+Fit AP本地MAC地址认证功能

H3c路由器静态绑定Mac地址怎么设置

H3c路由器静态绑定Mac地址怎么设置

H3c路由器配置简单,不过对于没有网络基础的用户来说,完成路由器的安装和静态绑定Mac地址的设置,仍然有一定的困难,本文店铺主要介绍H3c路由器静态绑定Mac地址的设置方法!

H3c路由器静态绑定Mac地址的设置方法

登陆H3C管理后台。

打开浏览器,输入管理后台的地址,一般是192.168.1.1,打开登陆界面输入账号密码进行登陆。

静态绑定。

进入管理后台单击左侧菜单安全专区——ARP安全。

勾选右侧对DHCP分配的地址进行静态绑定。

新增MAC地址。

如图所示,点击新增按钮,新增你要进行绑定的MAC即可。

单击上面的启用按钮即可生效。

接入控制。

单击接入控制选项,勾选启用MAC地址过滤选框,如图所示。

将刚刚绑定的MAC地址加进来就可以了。

启用设置。

所有设置完成不要忘了启用。

h3cimc mac认证原理

h3cimc mac认证原理

H3C iMC(Intelligent Management Center)是华三公司提供的网络管理平台,用于集中管理和监控网络设备。

关于MAC认证的原理,以下是一般的认证流程:

1.用户连接网络:用户设备(如计算机或移动设备)首次连接到网络。

2.获取MAC地址:iMC通过网络设备(如交换机)获取用户设备的MAC地址。

3.MAC地址认证请求:iMC将用户设备的MAC地址与预先配置的认证策略进行比对。

认证策略可能包括允许或拒绝某些特定的MAC地址访问网络。

4.认证结果:如果用户设备的MAC地址符合认证策略,iMC将允许设备访问网络。

否则,将拒绝访问或触发其他操作,如通知管理员或采取其他安全措施。

总体来说,MAC认证的原理是通过验证用户设备的MAC地址是否符合预先设定的策略,以决定是否允许设备连接和访问网络。

这有助于网络管理员控制设备的接入,提高网络的安全性和管理性。

请注意,具体的配置和操作可能因iMC的版本和网络环境而有所不同。

H3C-MAC地址认证配置

目录

1 MAC地址认证配置 ............................................................................................................................. 1-1 1.1 MAC地址认证简介............................................................................................................................. 1-1 1.1.1 RADIUS服务器认证方式进行MAC地址认证........................................................................... 1-2 1.1.2 本地认证方式进行MAC地址认证 ............................................................................................ 1-2 1.2 相关概念............................................................................................................................................ 1-2 1.2.1 MAC地址认证定时器 .............................................................................................................. 1-2 1.2.2 静默MAC ................................................................................................................................ 1-2 1.2.3 下发VLAN ............................................................................................................................... 1-3 1.2.4 下发ACL ................................................................................................................................. 1-3 1.2.5 MAC地址认证的Guest VLAN ................................................................................................. 1-3 1.3 配置MAC地址认证............................................................................................................................. 1-3 1.3.1 配置准备 ................................................................................................................................. 1-3 1.3.2 配置过程 ................................................................................................................................. 1-4 1.4 配置MAC地址认证的Guest VLAN..................................................................................................... 1-4 1.4.1 配置准备 ................................................................................................................................. 1-4 1.4.2 配置Guest VLAN .................................................................................................................... 1-5 1.5 MAC地址认证的显示和维护 .............................................................................................................. 1-5 1.6 MAC地址认证典型配置举例 .............................................................................................................. 1-6 1.6.1 MAC地址本地认证 .................................................................................................................. 1-6 1.6.2 MAC地址RADIUS认证 ........................................................................................................... 1-7 1.6.3 下发ACL典型配置举例............................................................................................................ 1-9

h3c交换机MAC地址绑定详细教程

使用特殊的AM User-bind命令,来完成MAC地址与端口之间的绑定。

[SwitchA] am user-bind ip-address 10.1.1.2 mac-address 00e0-fc22-f8d3 interface Ethernet 0/1

支持型号:S3026E/S3026E-FM/S3026-FS;S3026G;S3026C;S3026CPWR;E3026;E050;S3526E/C;S3526E-FM/FS; S5012T/G、S5024G、 S3900、S5600、S6500(3代引擎)

5

2021/3/26

绑定步骤

分析具体情况制定计划 收集需要绑定的机器的MAC、IP、端口号和使用人

的信息。 登入交换机或者路由器进行绑定。 保存配置。

6

2021/3/26

案例分析

XX中心设备绑定方案

步骤一:计划制定 因为所有设备都已经在使用中,在维护

文档中没有所需要的信息,只能重新收集。收集时 间定为上班前和中午休息。绑定时间为中午休息时 间。

E050、S3526E/C/EF、S5012T/G、S5024G b)arp命令 使用特殊的arp static命令,来完成IP地址与MAC地址之间的绑定。 [SwitchA] arp static 10.1.1.2 00e0-fc22-f8d3

4

2021/3/26

绑定命令

端口+IP+MAC

MAC地址绑定。

IP+MAC绑定:将报文的源IP地址和源MAC地址绑定。

2

2021/3/26

绑定命令

端口+MAC a)AM命令 使用特殊的AM User-bind命令,来完成MAC地址与端口之间的绑定。 [SwitchA]am user-bind mac-address 00e0-fc22-f8d3 interface Ethernet 0/1 b)mac-address命令 使用mac-address static命令,来完成MAC地址与端口之间的绑定。 [SwitchA]mac-address static 00e0-fc22-f8d3 interface Ethernet 0/1 vlan 1 [SwitchA]mac-address max-mac-count 0

华三交换机端口IP-MAC地址绑定

H3C交换机端口绑定IP+MAC的思路及配置客户的一个新项目,最近需要在H3C的交换机上做端口+IP+MAC绑定,最终目的是为了实现上网控制,大家都知道这是一件很繁琐的工作,前期要收集好MAC+IP+端口还有使用人的信息,客户终端有500台左右,所以前期收集资料的工作量蛮大,本来告诉客户在上网行为管理设备上做用户名密码认证+ARP绑定的方式,但客户说之前在核心交换机上做过ARP绑定,但有些人把本地的IP和MAC修改为与能上网的电脑IP和MAC一模一样,这样两台机器相当于同一台机器一样,都能同时在线上网了,也不会报IP地址冲突,只是上网速度会有一定的影响(会有丢包),若其中一台电脑不在线,另一台修改过得电脑上网完全没有影响。

结合上网行为管理设备做用户名和密码认证,用户又说怕能上网的那些人把自己的用户名和密码告诉别人,没办法彻底控制!晕现在基本上只能按照他们的要求去在接入层交换机上做端口+IP+MAC绑定了,接入层交换机有两种型号:S5120-52C-EI和S3100V2-16TP-EI,看了一下两种交换机都支持这种端口+IP+MAC的绑定方式,那就根据客户的需求来干吧~ 以下是总体思路和方法:首先,收集各终端的IP+MAC+端口信息以及使用人信息(估计3个工作日的时间),并做好记录;然后,在各台接入层交换机上根据前面收集到的信息就行配置(2个工作日左右),下面我们看一下配置:(1)1个端口下只有一台电脑的绑定方法如IP地址为10.100.10.2 ,MAC地址为00-1A-4D-1E-39-2D 的电脑接在交换机的G1/0/2端口,那么可以进行如下配置:interface GigabitEthernet 1/0/2 首先进入2号端口user-bind ip-addr 10.100.10.2 mac-addr 001A-4D1E-392D 绑定IP和MAC(2)1个端口下接了一个小交换机的绑定方式如:1号端口下接了一个8口的小交换机,交换机接有3台电脑,3台电脑的IP和MAC如下1电脑的IP:10.100.11.2 MAC:00-1A-4D-1E-39-812电脑的IP:10.100.11.3 MAC:00-1A-4D-1E-39-8E3电脑的IP:10.100.11.4 MAC:00-1A-4D-1E-39-8F那么这三台电脑都需要进行捆绑,可以进行如下配置:interface GigabitEthernet 1/0/1 首先进入1端口user-bind mac-addr 001a-4d1e-3981 ip-addr 10.100.11.2user-bind mac-addr 001a-4d1e-398e ip-addr 10.100.11.3user-bind mac-addr 001a-4d1e-398f ip-addr 10.100.11.4(3)若端口下没有接任何设备,那么当新接入一台终端后,就没有IP+MAC地址的限制了,就有可能会正常上网,因此还需要在这些空闲端口上关掉MAC地址自动学习的功能,命令如下:interface GigabitEthernet 1/0/20 首先进入空闲的20号端口mac-address mac-learning disable 关掉此端口的MAC地址学习功能最后,抽几台电脑进行测试,更改IP或MAC或端口,看看是否满足客户需求,但这里有一点要说明的是对于上面第二种情况,若端口接了一个小交换机或HUB,其中一台不能上网的电脑把IP和MAC修改为同接在一台小交换机上的可以上网的电脑的IP和MAC,也是可以上网的,现象就是同时在线会网速慢丢包,不同时在线是没有影响的。

H3C AC(无线控制器)设备相关问题H3C AC(无线控制器)设备相关问题解答解答

H3C AC(无线控制器)设备相关问题解答来源:未知时间:2013-12-23 11:081、无线控制器AC具有什么功能?AC是具有管理和传送数据功能无线交换机。

AC作为控制器,具有管理功能,承担着AAA服务器的角色,可以提供认证,加密,授权等服务功能。

还有就是控制器可以针对用户进行管理和服务,限制或允许用户访问,开放或关闭相关权限,能够对无线用户进行相关需求管理。

AC可以管理AP,包括AP的注册,AP信道的选择和功率的调节等AP射频性能的调节。

AC还能够进行流量分类,流量标记,保证业务优先级高的在AP转发时可以优先转发等QoS功能。

还可以起组播等其他业务功能。

2、AC有几个系列,是以什么依据区分的?AC产品包括WX3000系列、WX5000系列和WX6000系列(以及对应插卡),具体如下:l WX3000系列一体化交换机包括WX3024、WX3010和WX3008;l WX5000系列无线控制器包括WX5004、WX5002无线控制器和S58系列交换机的LSWM1WCM10、LSWM1WCM20无线控制业务板;l WX6000系列包括WX6103,S7500E系列交换机的LSQM1WCMB0无线业务板卡,S9500系列交换机的LSBM1WCM2A0无线业务板卡和S9500E系列交换机的LSRM1WCM2A1无线业务板卡。

AC产品的系列是以管理的AP个数不同区分的,WX6000系列属于高端无线控制器,可管理AP个数最多,单AC最高可达640个,WX5000系列单AC最高可管理256个AP,WX3000系列单AC最高可管理。

3、控制器AC物理上是如何与FIT AP进行连接的?AC可以和AP直接相连,也可以通过二层网络互连,也可三层网络互连,只需要路由可达即可,与网络拓扑无关。

4、控制器AC是如何与FIT AP进行通信的?控制器AC和FIT AP 之间通过LWAPP协议联系的,以隧道形式进行信息交互。

H3C AC进行Portal认证

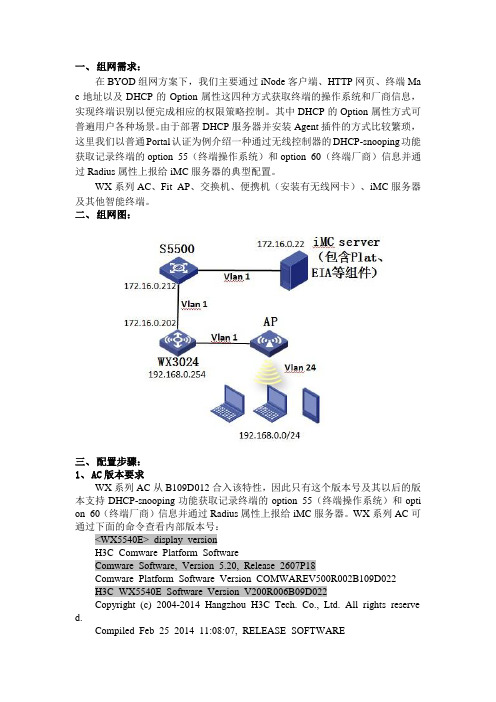

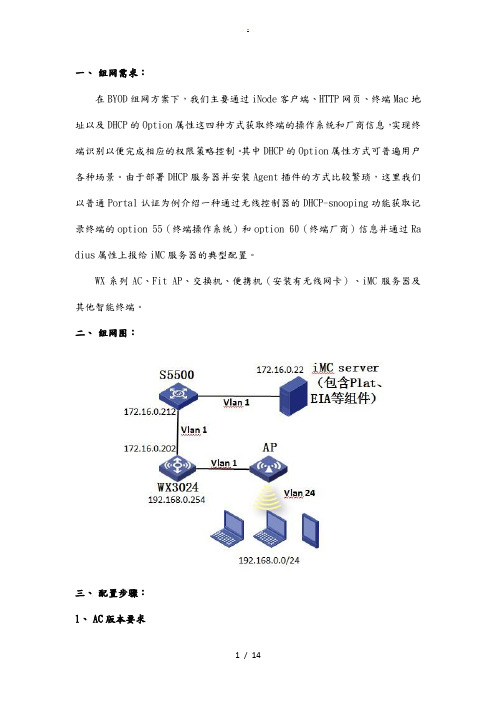

一、组网需求:在BYOD组网方案下,我们主要通过iNode客户端、HTTP网页、终端Ma c地址以及DHCP的Option属性这四种方式获取终端的操作系统和厂商信息,实现终端识别以便完成相应的权限策略控制。

其中DHCP的Option属性方式可普遍用户各种场景。

由于部署DHCP服务器并安装Agent插件的方式比较繁琐,这里我们以普通Portal认证为例介绍一种通过无线控制器的DHCP-snooping功能获取记录终端的option 55(终端操作系统)和option 60(终端厂商)信息并通过Radius属性上报给iMC服务器的典型配置。

WX系列AC、Fit AP、交换机、便携机(安装有无线网卡)、iMC服务器及其他智能终端。

二、组网图:三、配置步骤:1、AC版本要求WX系列AC从B109D012合入该特性,因此只有这个版本号及其以后的版本支持DHCP-snooping功能获取记录终端的option 55(终端操作系统)和opti on 60(终端厂商)信息并通过Radius属性上报给iMC服务器。

WX系列AC可通过下面的命令查看内部版本号:<WX5540E>_display versionH3C Comware Platform SoftwareComware Software, Version 5.20, Release 2607P18Comware Platform Software Version COMWAREV500R002B109D022H3C WX5540E Software Version V200R006B09D022Copyright (c) 2004-2014 Hangzhou H3C Tech. Co., Ltd. All rights reserve d.Compiled Feb 25 2014 11:08:07, RELEASE SOFTWAREH3C WX5540E uptime is 1 week, 4 days, 0 hour, 49 minutes2、AC侧配置及说明#version 5.20, Release 3120P17#sysname WX3024-AC#domain default enable system#telnet server enable#port-security enable#//配置portal server、ip、key、url以及server-type,注意这里server-type必须配置为imcportal server imc ip 172.16.0.22 key cipher $c$3$6uB5v4kaCg1aSOJkOqX+ == url http://172.16.0.22:8080/portal server-type imc//配置portal free-rule放通AC内联口portal free-rule 0 source interface GigabitEthernet1/0/1 destination any#oap management-ip 192.168.0.101 slot 0#password-recovery enable#vlan 1#vlan 24#//配置radius策略,注意server-type必须选择extended模式,注意user-name-format及nas-ip的配置必须与iMC接入策略和接入服务里配置保持一致。

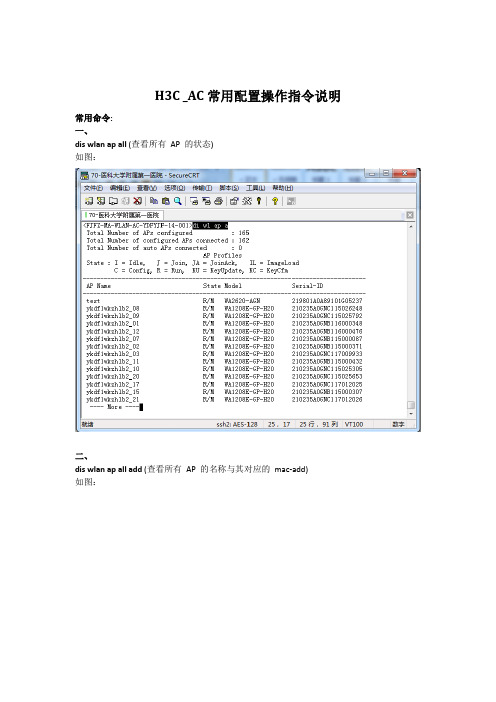

H3CAC常用配置操作说明

七、

地址池命名规则:热点所在的vlan多少就命名为vlan_vlan_NO.(地址池之间没有如何分隔号)

EX:vlan 110地址池就为vlan110

vlan 112地址池就为vlan112

注:以上命名方式是为以后排障方便,地址池名称没有特定的命名方式

八、

dis vlan:查看已作分配的vlan

service-template2 nas-id xxxxxxxx(服务模板2,后接服务模板2的热点nas-id)(服务模板添加个数视情况而定,可1个可多个,该服务模板目前医大未使用,可不配置)

radio enable(射频开启)

医大附一服务模板1及所绑定的接口wlan-ess0配置的配置:

医大附一服务模板2及所绑定的接口wlan-ess0配置的配置:

可以在AC上学到,dis mac-add x.x.x.x,若可学到,则找出其获取的IP地址dis arp,然后长ping该IP地址ping–c 100 x.x.x.x(ping100个包)若出现掉包情况,则可判断网线水晶头出现故障,需重新整改水晶头

2若在AC上无法查到某掉线AP的mac,则可判断,该AP连接交换机的网线端出现松动,重新插好后一般便可正常上线,若无法上线,循环①点进行排查

九、

AP配置:

AP配置方式>>>

Wlanapap_namemodelxxxxxx(ap_name为给某AP自行命名,AP型号需根据现场安装AP来定)

serial-idxxxxxxxxxxxxx(AP的序列号,在AP面板上可找到)

radio 1(射频>>>射频个数视AP型号而定)

service-template 1vlan xxx(服务模板1,后接服务模板1的业务vlan)

H3C无线产品介绍

26

室外宏基站——WA2610X-GNP

11n产品的最大优势是采用了基于多天线的MIMO技术,使频谱宽度 不变的情况下流量成倍增加(净流量80Mbps以上@HT20)

IEEE 802.11b/g /n(接入) 27dBm发射功率 集成H3C自主研发的智能基带射频处理模块 内置高增益MIMO天线,并外置3个N型射频接口 千兆电口(支持长距离以太网(LRE)) 千兆SFP光口 本地电源接口 <13W 802.3af(PoE)供电 工作温度:-40℃~+65℃ 湿度: 0% ~100%, 非冷凝

21

天生四大优势

信道1

信道6

高

低 模板部署

带TAG上行 无线接入 不带TAG上行 有线接入

避免干扰

业务分离

AM8000

全局控制功率 避免同频干扰

隐形美观

WAP602N

22

极简安装——五步解决安装问题

5步,5分钟,

你,简单了,你的世界就简单了 你,简单了,事情简单了

23

无线覆盖三大场景之室外

室外

WA2600X系列 室外智能型大功率802.11n无线基站

WB2360X-ANP 室外大功率增强型802.11n无线网桥

WB521X 室外客户端CPE

24

室外环境无线覆盖三要素

天线

宏基站

CPE

注:覆盖范围内,CPE安装位置必须和基站可视

窗

客房

门

客房

楼道

客房

客房

楼道

客房

客房

客房

客房

客房

客房

AP部署在楼道位置,注意信道划分,适用同一楼层客房数量较少的情况

H3C_AC常用配置操作说明

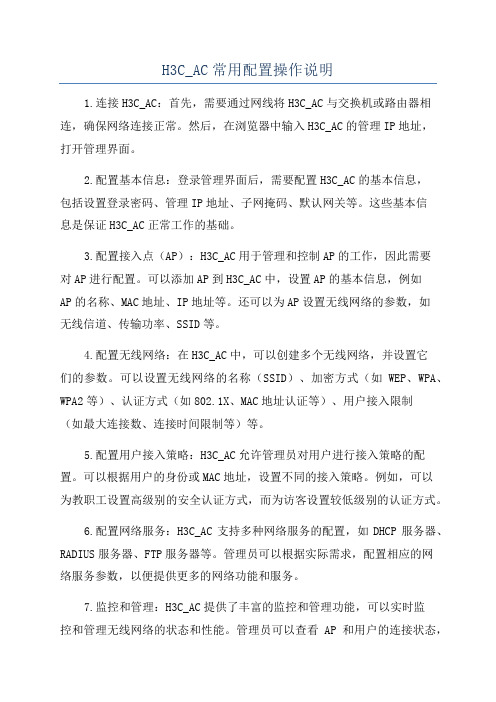

H3C_AC常用配置操作说明1.连接H3C_AC:首先,需要通过网线将H3C_AC与交换机或路由器相连,确保网络连接正常。

然后,在浏览器中输入H3C_AC的管理IP地址,打开管理界面。

2.配置基本信息:登录管理界面后,需要配置H3C_AC的基本信息,包括设置登录密码、管理IP地址、子网掩码、默认网关等。

这些基本信息是保证H3C_AC正常工作的基础。

3.配置接入点(AP):H3C_AC用于管理和控制AP的工作,因此需要对AP进行配置。

可以添加AP到H3C_AC中,设置AP的基本信息,例如AP的名称、MAC地址、IP地址等。

还可以为AP设置无线网络的参数,如无线信道、传输功率、SSID等。

4.配置无线网络:在H3C_AC中,可以创建多个无线网络,并设置它们的参数。

可以设置无线网络的名称(SSID)、加密方式(如WEP、WPA、WPA2等)、认证方式(如802.1X、MAC地址认证等)、用户接入限制(如最大连接数、连接时间限制等)等。

5.配置用户接入策略:H3C_AC允许管理员对用户进行接入策略的配置。

可以根据用户的身份或MAC地址,设置不同的接入策略。

例如,可以为教职工设置高级别的安全认证方式,而为访客设置较低级别的认证方式。

6.配置网络服务:H3C_AC支持多种网络服务的配置,如DHCP服务器、RADIUS服务器、FTP服务器等。

管理员可以根据实际需求,配置相应的网络服务参数,以便提供更多的网络功能和服务。

7.监控和管理:H3C_AC提供了丰富的监控和管理功能,可以实时监控和管理无线网络的状态和性能。

管理员可以查看AP和用户的连接状态,监控无线信号强度、流量、会话等信息。

还可以进行日志管理、告警配置、固件升级等操作。

8.安全设置:H3C_AC提供了多种安全设置选项,以确保无线网络的安全性。

管理员可以设置防火墙策略、访问控制列表(ACL)、入侵检测和预防(IDS/IPS)等功能,以防止恶意攻击和未经授权的访问。

H3C无线配置5-本地转发模式下本地Portal认证典型配置举例

H3C⽆线配置5-本地转发模式下本地Portal认证典型配置举例1.组⽹需求AP和Client通过DHCP服务器获取IP地址,AC同时作为Portal认证服务器、Portal Web服务器,要求:· AC采⽤直接⽅式的Portal认证。

· Client在通过Portal认证前,只能访问Portal Web服务器;Client通过Portal认证后,可以访问外部⽹络。

· Client的数据流量直接由AP进⾏转发。

· ⽤户可以在VLAN内的任何⼆层端⼝上访问⽹络资源,且移动接⼊端⼝时⽆须重复认证。

2.配置思路· 为了使⽤户可以在VLAN内的任何⼆层端⼝上访问⽹络资源,且移动接⼊端⼝时⽆须重复认证,必须开启Portal⽤户漫游功能。

· 在采⽤本地转发模式的⽆线组⽹环境中,AC上没有Portal客户端的ARP表项,为了保证合法⽤户可以进⾏Portal认证,需要开启⽆线Portal客户端合法性检查功能。

· 短时间内Portal客户端的频繁上下线可能会造成Portal认证失败,需要关闭Portal客户端ARP表项固化功能。

· 为了将AP的GigabitEthernet1/0/1接⼝加⼊本地转发的VLAN 200,需要使⽤⽂本⽂档编辑AP的配置⽂件,并将配置⽂件上传到AC存储介质上。

3.配置注意事项· 配置AP的序列号时请确保该序列号与AP唯⼀对应,AP的序列号可以通过AP设备背⾯的标签获取。

· 设备重定向给⽤户的Portal Web服务器的URL默认是不携带参数,需要根据实际应⽤⼿动添加需要携带的参数信息。

4.编辑AP配置⽂件# 使⽤⽂本⽂档编辑AP的配置⽂件,将配置⽂件命名为map.txt,并将配置⽂件上传到AC存储介质上。

配置⽂件内容和格式如下:System-viewvlan 200interface gigabitethernet1/0/1port link-type trunkport trunk permit vlan 2005.配置AC1)接⼝配置# 创建VLAN 100及其对应的VLAN接⼝,并为该接⼝配置IP地址。

H3C无线控制器本地MAC认证典型配置

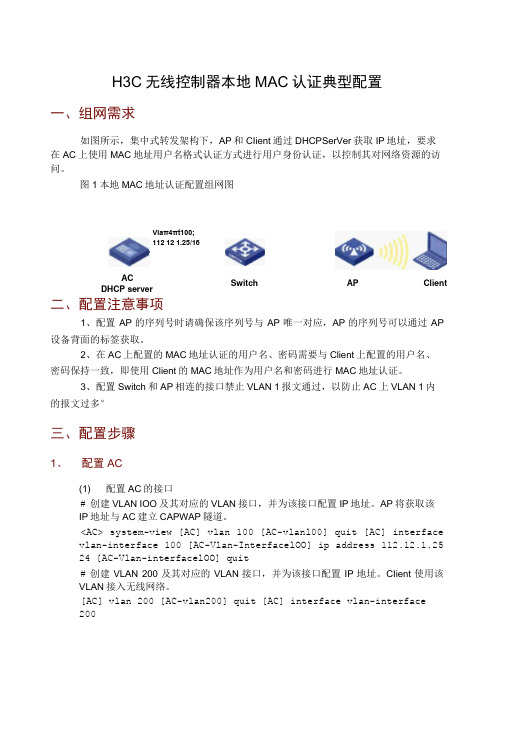

H3C 无线控制器本地MAC 认证典型配置一、组网需求如图所示,集中式转发架构下,AP 和CIient 通过DHCPSerVer 获取IP 地址,要求在AC 上使用MAC 地址用户名格式认证方式进行用户身份认证,以控制其对网络资源的访 问。

图1本地MAC 地址认证配置组网图二、配置注意事项1、配置AP 的序列号时请确保该序列号与AP 唯一对应,AP 的序列号可以通过AP设备背面的标签获取。

2、在AC 上配置的MAC 地址认证的用户名、密码需要与Client 上配置的用户名、密码保持一致,即使用Client 的MAC 地址作为用户名和密码进行MAC 地址认证。

3、配置Switch 和AP 相连的接口禁止VLAN 1报文通过,以防止AC 上VLAN 1内的报文过多°三、配置步骤1、 配置AC(1) 配置AC 的接口# 创建VLAN IOO 及其对应的VLAN 接口,并为该接口配置IP 地址。

AP 将获取该IP 地址与AC 建立CAPWAP 隧道。

<AC> system-view [AC] vlan 100 [AC-vlanl00] quit [AC] interface vlan-interface 100 [AC-Vlan-InterfacelOO] ip address 112.12.1.25 24 [AC-Vlan-interfacelOO] quit# 创建VLAN 200及其对应的VLAN 接口,并为该接口配置IP 地址。

CIient 使用该 VLAN 接入无线网络。

[AC] vlan 200 [AC-vlan200] quit [AC] interface vlan-interface200Vlaπ4πt100; 112 12 1.25/16AC DHCP server Switch AP Client[AC-Vlan-interface200] ip address 112.12.2 ∙ 25 24 [AC -Vlan-interface200] quit# 配置 AC 和 Switch 相连的接口 GigabitEthernetI/0/1 为 Trunk 类型,禁止 VLAN 1 报文通过,允许VLANIoO 和VLAN 200通过,当前TnJnk 口的PVID 为100。

H3C-S3100-MAC地址认证配置

可选 缺省情况下,采用 MAC 地址用户名

设置采用固定 用户名 设置用户名

设置密码

mac-authentication authmode usernamefixed

mac-authentication authusername username

mac-authentication authpassword password

说明

必选

缺省情况下,未配置认证用户使用的 域,使用“default domain”作为 ISP 域名

可选

缺省情况下,下线检测定时器的超时 时间为 300 秒;静默定时器的超时 时间为 60 秒;服务器超时定时器的 超时时间为 100 秒

z 如果端口开启了 MAC 地址认证,则不能配置该端口的最大 MAC 地址学习个数(通过命令 mac-address max-mac-count 配置),反之,如果端口配置了最大 MAC 地址学习个数,则禁 止在该端口上开启 MAC 地址认证。

1.2 相关概念

1.2.1 MAC 地址认证定时器

MAC 地址认证过程受以下定时器的控制:

1-1

z 下线检测定时器(offline-detect):用来设置交换机检查用户是否已经下线的时间间隔。当 检测到用户下线后,交换机立即通知 RADIUS 服务器,停止对该用户的计费。

z 静默定时器(quiet):用来设置用户认证失败以后,该用户需要等待的时间间隔。在静默期 间,交换机不处理该用户的认证功能,静默之后交换机再重新对用户发起认证。

interface interface-type interface-number

mac-authentication

二者必选其一

缺省情况下,所有端口的 MAC 地址 认证特性处于关闭状态

H3C-AC-AP实践操作手册

H3C AC AP注册脚本接及常用命令操作手册目录1AP注册脚本 (3)1.1 运营站点AP注册脚本 (3)1.2 工程站点AP注册脚本 (3)1.3 不同型号AP注册脚本 (3)2 AP注册注意事项 (5)2.1 AP注册方式 (5)2.2 VLAN-ID绑定 (5)2.3 新增服务模板4 .............................................................................错误!未定义书签。

3 日常常用操作命令 (6)3.1 查看上线AP (6)3.2 查看AP信道和功率 (7)3.3 删除站点AP (8)3.4 更改服务模板 (8)3.5 调整站点功率和信道 (9)3.6 用户限速 (9)3.7 账号创建 (10)3.8 开启免认证 (11)3.9 各板卡主要功能 (11)4 备份AC AP注册脚本 (11)5 AC上常用的查看命令 (12)6 BAS 上常用的查看命令 (12)1AP注册脚本H3C AP注册脚本,根据站点是否为运营站点或工程站点脚本会有所不同,根据AP型号不同,AP注册脚本也会有所差异,以下列出运营站点、工程站点、不同型号AP注册脚本,以便操控数据组人员进行正确的AP注册。

1.1 运营站点AP注册脚本wlanapap-name model AP型号priority level 7 (默认优先级为4)echo-interval 80serial-id MAC地址(APMAC地址)nas-port-id 0000001196radio 1service-template 1 vlan-id vlan listservice-template 4 vlan-id vlan listradio enable在AC视图模式下执行该命令,一个新的AP站点就创建成功了注意:1、AP注册优先级(priority level 7)这是针对主备份AC而言,主AC优先级必须大于备份AC优先级2、运营站点,对于普通站点,在绑定服务模板时要求绑定服务模板1和4,并绑定相应的VLAN-ID,对于特殊站点,如星巴克,七天酒店等则根据要求绑定相应的服务模板和相应的VLAN-ID.1.2 工程站点AP注册脚本Wlan ap ap-name model AP型号priority level 7 (默认优先级为4)echo-interval 80serial-id MAC地址(APMAC地址)nas-port-id 0000001196radio 1service-template 3 vlan-id vlan listradio enable工程站点根据要求绑定的服务模板为3,放出的信号SSID为CMCC-TEST,并根据相应的AC 绑定VLAN-ID1.3 不同型号AP注册脚本不同型号AP指的是只支持2.4G频段的AP、同时支持2.4G和5.8G频段AP、只支持2.4G 频段。

MAC本地认证配置指导

MAC本地认证配置指导00191333华为技术有限公司MAC本地认证配置指导1.MAC认证MAC地址认证是一种基于端口和MAC地址对用户的网络访问权限进行控制的认证方法,它不需要用户安装任何客户端软件,用户名和密码都是用户设备的MAC地址。

网络接入设备在首次检测到用户的MAC地址以后,即启动对该用户的认证。

2.MAC认证方式根据有无radius服务器配合认证,MAC认证可分为MAC本地认证(在AC上认证)和MAC地址radius认证。

3.MAC本地认证配置举例3.1组网图图13.2组网需求如图1所示,二层组网直接转发。

业务vlan为vlan 100,管理vlan为vlan 800。

用户的无线终端连接到SSID 为huawei 的无线网络中。

设备管理者希望对用户接入进行MAC 地址认证,以控制其对Internet 的访问。

使用用户的MAC 地址作为用户名和密码,其中MAC 地址不带连字符,字母小写。

3.3配置思路采用如下的思路在AC上进行配置。

1.配置WLAN 基本业务,使AP正常工作。

2.配置MAC认证MAC地址格式,是否带“-”。

3. 在AAA视图下添加新用户,用户名和密码都为无线终端MAC。

4. 在需要认证的端口下使能MAC认证。

5. 业务下发至AP,用户完成业务验证。

说明本配置通过在AC的WLAN-ESS 接口上启用MAC认证来实现对STA进行控制的目的。

直接转发模式下STA的网关不能配置在AC无线侧,可以选择配置在汇聚交换机上或AC有线侧。

配置Security-profile模板时,AC6605 V200R001版本只能使用WPA/WPA2-PSK认证,V200R002可以使用OPEN、WEP、WPA/WPA2-PSK认证3.4操作步骤步骤1 配置接入交换机接入交换机接AP端口trunk透传业务VLAN 100,管理VLAN 800,并打管理vlan pvid 800。

需要将所有二层交换机在AP管理VLAN和业务VLAN内的下行口上配置端口隔离,如果不配置端口隔离,可能会在VLAN 内存在不必要的广播报文,或者导致不同AP 间的WLAN 用户二层互通的问题。

H3C mac认证

号“-”,格式为“HHH”,且所有的字母必须为小写字母。 z 本地用户的服务类型应设置为 lan-access。

1.2.2 配置过程

表1-1 MAC 地址认证配置过程

操作

命令

说明

进入系统视图

system-view

-

启动全局的 MAC 地址 认证

[Device] mac-authentication timer offline-detect 180 [Device] mac-authentication timer quiet 3

1-4

# 开启指定端口的 MAC 地址认证特性。

[Device] mac-authentication interface gigabitethernet 1/1

# 配置 MAC 地址认证用户所使用的 ISP 域。

[Device] mac-authentication domain

# 配置 MAC 地址认证的定时器。

display mac-authentication [ interface interface-list ]

1.4 MAC 地址认证典型配置举例

1. 组网需求 如图 1-1所示,某用户的工作站与以太网设备的端口GigabitEthernet1/1 相连接。

z 设备的管理者希望在各端口上对用户接入进行 MAC 地址认证,以控制其对 Internet 的访问。

1.2.1 配置准备

z 创建并配置 ISP 域。 z 若采用本地认证方式,需建立本地用户并设置其密码。 z 若采用远程 RADIUS 认证方式,,需要确保设备与 RADIUS 服务器之间的网

H3C交换机IP+MAC地址+端口绑定配置

组网需求:交换机对PC1进行IP+MAC+端口绑定,使交换机的端口E1/0/1下,只允许PC1上网,而PC1在其他端口上还可以上网。

配置步骤:1.进入系统模式<H3C>system-view2.配置IP、MAC及端口的绑定[H3C]am user-bind mac-addr 000f-e201-1112 ip-addr 1.1.1.1 interface e1/0/1配置关键点:1.同一IP地址或MAC地址,不能被绑定两次;2.经过以上配置后,可以完成将PC1的IP地址、MAC地址与端口E1/0/1之间的绑定功能。

此时端口E1/0/1只允许PC1上网,而使用其他未绑定的IP地址、MAC地址的PC机则无法上网。

但是PC1使用该IP地址和MAC地址可以在其他端口上网;3.h3c交换机上有些产品只支持IP+MAC+端口三者同时绑定,有些可以绑定三者中任意二者,即IP+端口、MAC+端口、IP+MAC这三种绑定。

H3C 3600/H3C S5600/S3900/S5600/S5100EI 系列产品只支持三者同时绑定;S3000系列中S3026EFGTC/S3026C-PWR/S3050C支持三者同时绑定或任意两者的绑定;S3500系列设备除了S3526EC外都不支持上述三者或任意两者绑定;S5000系列设备支持三者或任意两者绑定;H3C S5500-SI、S2000C/S2000-EI、S3100SI系列设备不支持三者或任意两者的绑定。

H3C S5100 交换机端口绑定首先登录交换机,进入管理状态System-View第一种情况:1个端口只有一台电脑如何绑定如:某台电脑的IP:10.119.100.1 MAC:00-1A-4D-1E-39-8D 要把此电脑绑定到交换机的24号端口操作如下:interface GigabitEthernet 1/0/24 首先进入24端口am user-bind mac-addr 001a-4d1e-398d ip-addr 10.119.100.1 绑定IP和MAC就2步就成功了!(如果命令打错了,要撤销,请在命令前加undo)第二种情况:1个端口下接了一个小交换机如何绑定如:1号端口下接了一个8口的小交换机,交换机接有3台电脑,3台电脑的IP和MAC如下1电脑的IP:10.119.100.2 MAC:00-1A-4D-1E-39-812电脑的IP:10.119.100.3 MAC:00-1A-4D-1E-39-8E3电脑的IP:10.119.100.4 MAC:00-1A-4D-1E-39-8F要把此电脑绑定到交换机的1号端口操作如下:interface GigabitEthernet 1/0/1 首先进入1端口am user-bind mac-addr 001a-4d1e-3981 ip-addr 10.119.100.2 需要都绑am user-bind mac-addr 001a-4d1e-398e ip-addr 10.119.100.3am user-bind mac-addr 001a-4d1e-398f ip-addr 10.119.100.4(如果命令打错了,要撤销,请在命令前加undo)第三种情况:端口下没接任何设备额如:2号端口没有接任何设备interface GigabitEthernet 1/0/2 首先进入2端口mac-address max-mac-count 0 关掉此端口的学习MAC功能--------------------------------------------------------------- 常用命令1、查看所有配置 dis cu2、配置好必须要保存 sa3、查看绑定情况dis am user-bind。

H3CAC进行Portal认证

一、组网需求:在BYOD组网方案下,我们主要通过iNode客户端、HTTP网页、终端Mac地址以及DHCP的Option属性这四种方式获取终端的操作系统和厂商信息,实现终端识别以便完成相应的权限策略控制。

其中DHCP的Option属性方式可普遍用户各种场景。

由于部署DHCP服务器并安装Agent插件的方式比较繁琐,这里我们以普通Portal认证为例介绍一种通过无线控制器的DHCP-snooping功能获取记录终端的option 55(终端操作系统)和option 60(终端厂商)信息并通过Ra dius属性上报给iMC服务器的典型配置。

WX系列AC、Fit AP、交换机、便携机(安装有无线网卡)、iMC服务器及其他智能终端。

二、组网图:三、配置步骤:1、AC版本要求WX系列AC从B109D012合入该特性,因此只有这个版本号及其以后的版本支持DHCP-snooping功能获取记录终端的option 55(终端操作系统)和optio n 60(终端厂商)信息并通过Radius属性上报给iMC服务器。

WX系列AC可通过下面的命令查看部版本号:<WX5540E>_display versionH3C Comware Platform SoftwareComware Software, Version 5.20, Release 2607P18Comware Platform Software Version COMWAREV500R002B109D022H3C WX5540E Software Version V200R006B09D022Copyright (c) 2004-2014 Hangzhou H3C Tech. Co., Ltd. All rights r eserved.Compiled Feb 25 2014 11:08:07, RELEASE SOFTWAREH3C WX5540E uptime is 1 week, 4 days, 0 hour, 49 minutes2、AC侧配置及说明#version 5.20, Release 3120P17#sysname WX3024-AC#domain default enable system#telnet server enable#port-security enable#//配置portal server、ip、key、url以及server-type,注意这里serve r-type必须配置为imcportal server imc ip 172.16.0.22 key cipher $c$3$6uB5v4kaCg1aSOJk OqX+== url 172.16.0.22:8080/portal server-type imc//配置portal free-rule放通AC联口portal free-rule 0 source interface GigabitEthernet1/0/1 destinat ion any#oap management-ip 192.168.0.101 slot 0#password-recovery enable#vlan 1#vlan 24#//配置radius策略,注意server-type必须选择extended模式,注意user-name-format及nas-ip的配置必须与iMC接入策略和接入服务里配置保持一致。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验7 AC +Fit AP 本地MAC 地址认证功能

7.1 实验内容与目标

完成本实验,您应该能够:

l

了解“瘦”AP 解决方案中MAC 地址认证的原理 l 掌握 AC +FIT AP 本地MAC 地址认证的配置

7.2 实验组网图

图1 实验组网图 该组网图说明如下:配置终端笔记本通过串口线连接到AC 的CONSOLE 口上,用于相关配置以及查看AP 注册信息,无线客户端采用无线网卡搜索无线信号,接入指定SSID “h3c-mac ”,进行MAC 认证。

AC VLAN1接口地址192.168.1.9 Switch VLAN1接口地址192.168.1.254,VLAN4接口地址192.168.4.254 AC 与Switch 之间通过Trunk 链路连接,通过VLAN1、4 FIT AP 属于VLAN1,无线客户端属于VLAN4

7.3背景需求

认证是保障无线接入安全的手段之一,有多种实现方式。

基于MAC 地址的认证方式配置简单,实现方式对客户端透明,且安全性较高,是一种可选的无线认证方式。

7.4 实验设备与版本

主机:一台带有串口PC ,配有无线网卡

H 3C

线缆:CONSOLE 线缆一根

无线接入点FIT AP :WA 系列无线接入点

无线交换机AC :WX 系列无线交换机

版本:Comware Software, Version 5.20

7.5实验过程

按上述组网图部署AP 和无线交换机,确保FIT AP 成功注册到控制器AC 上。

实验任务一:配置DHCP 动态地址分配

步骤一:在AC 上配置无线客户端地址池

系统视图下,使能DHCP 功能,配置向无线客户端分配的地址池:

[H3C] dhcp enable

[H3C] dhcp server ip-pool pool4

[H3C-dhcp-pool-pool4] network 192.168.4.0 mask 255.255.255.0

配置向无线客户端下发的网关:

[H3C-dhcp-pool-pool4] gateway-list 192.168.4.254

配置禁止分配IP : [H3C] dhcp server forbidden-ip 192.168.4.9

可通过以下命令查看IP 地址分配情况:

[H3C] display dhcp server ip-in-use all

步骤二:在AC 上配置无线客户端接口地址

创建无线客户端所属VLAN (vlan 4)并配置接口地址:

[H3C] vlan 4 [H3C] interface vlan-interface 4 [H3C-Vlan-interface4] ip address 192.168.4.9 24

实验任务二:配置MAC 认证方式的无线接入服务 步骤一:配置无线接口的MAC 地址认证功能

[H3C] port-security enable

[H3C] interface WLAN-ESS 4

[H3C-WLAN-ESS4] port-security port-mode mac-authentication

步骤二:配置无线接口所属VLAN (vlan 4)

[H3C-WLAN-ESS4] port access vlan 4

步骤三:配置无线服务模板

[H3C] wlan service-template 4 clear

[H3C-wlan-st-4] ssid h3c-mac

[H3C-wlan-st-4] bind WLAN-ESS 4

[H3C-wlan-st-4] authentication-method open-system

[H3C-wlan-st-4] service-template enable

H 3C

步骤四:配置无线射频

[H3C] wlan ap ap1

[H3C-wlan-ap-ap1] radio 1 type dot11g

[H3C-wlan-ap-ap1-radio-1] service-template 4

[H3C-wlan-ap-ap1-radio-1] radio enable

步骤五:本地配置MAC 地址认证的用户名和密码

[H3C] local-user 0019d221a8d6 New local user added.

[H3C-luser-0019d221a8d6] password simple 0019d221a8d6

[H3C-luser-0019d221a8d6] service-type lan-access

客户端搜索到SSID h3c-mac ,接入该SSID 时,系统会针对MAC 地址进行认证,认证通过后即可接入网络。

注意:本地MAC 地址配置的用户名和密码都使用客户端的MAC 地址,即无线网卡的MAC 地址。

用户名和密码都以MAC 地址表示,中间没有“-”或“:”字符,且都为小写。

7.6实验中的命令列表 命令

描述 wlan ap ap-name model

配置名称和型号 Serial-id xxxxxxxxxxxxxxxxx

配置AP 序列号 radio 1 type 11a/11b/11g 配置射频模式 wlan service-template numble

配置服务模板 interface WLAN-ESS numble

配置无线接口 port-security enable

使能端口安全功能 port-security port-mode

配置端口安全模式 local-user name

配置本地用户 service-type 配置用户服务类型

H 3C。