【Web攻防】第四节 暴力破解 HTTP Basic认证字典生成(Python)

ctf中web的php解题方法

(原创实用版3篇)编制人员:_______________审核人员:_______________审批人员:_______________编制单位:_______________编制时间:____年___月___日序言下面是本店铺为大家精心编写的3篇《ctf中web的php解题方法》,供大家借鉴与参考。

下载后,可根据实际需要进行调整和使用,希望能够帮助到大家,谢射!(3篇)《ctf中web的php解题方法》篇1CTF(Capture The Flag)是一种网络安全竞赛,其中包含了许多不同类型的挑战,包括Web和PHP。

以下是一些在CTF比赛中解决Web和PHP问题的常见方法:1. 理解问题:首先,你需要理解问题的要求和背景。

你需要了解问题所涉及的PHP代码和相关的HTML、CSS、JavaScript等文件。

2. 调试代码:如果你遇到PHP代码的问题,你需要使用调试器来检查代码的执行过程。

你可以使用phpinfo()函数来查看PHP的配置信息,使用print_r()函数来查看变量和数组的内容,使用var_dump()函数来查看变量的类型和值。

3. 搜索解决方案:在CTF比赛中,你可以使用搜索引擎来查找解决方案。

你可以搜索与问题相关的代码、博客、论坛等。

4. 反编译代码:如果你需要查看PHP代码的源代码,你可以使用反编译工具来查看代码的源代码。

但是,需要注意的是,反编译是违法行为,你需要遵守当地的法律法规。

5. 破解安全:在CTF比赛中,你可能会遇到一些安全问题,例如SQL注入、XSS等。

你需要了解这些攻击的原理和解决方法,并使用相应的工具和技术来解决问题。

6. 解决问题:最后,你需要找到解决问题的正确方法。

你可以使用逻辑推理、数学计算、编程技巧等来解决问题。

如果你遇到了困难,你可以使用CTF 比赛提供的帮助和支持来解决问题。

总之,在CTF比赛中解决Web和PHP问题需要一定的技术和经验。

《ctf中web的php解题方法》篇2CTF(Capture The Flag)是一种网络安全竞赛,其中包含了许多不同类型的挑战,包括Web、Reverse、Crypto等。

ctfhub技能树—web前置技能—http协议—基础认证

景观水钵材质(花岗岩)景观水钵的材质是非常多选择的,一般来说没有具体要求的选择白色,黑色,红色和黄色的石材进行加工,如果有具体要求,就按照要求来进行石料的选取,下面我们主要介绍一下景观水钵的常用石材和简单介绍一些并不常见但是却非常具有美感的稀有石材做成的水钵产品,让大家对水钵材质有一个清晰的了解和认识。

景观水钵材料主要分为花岗岩、大理石、砂岩三个大类,下面我们针对花岗岩景观水钵来了解一下吧:花岗岩是我们最常见的水钵材质了,因为花岗岩结构稳定,耐久度高, 并且抗风化,抗老化的能力都很强大,所以导致到花岗岩的水钵是非常受到欢迎的,加上其作品丰富,雕刻性能高于其他作品,价格更加便宜等等元素,人们对于这种材料就更加喜欢了,现在市面上百分98以上的非定做水钵大部分都是使用的花岗岩材质。

花岗岩材质主要有以下一些:红色的花岗岩:红色的花岗岩是中国比较常见的石材颜色,从新疆的天山红到福建的虾红,从最西北的边缘到东南沿海,红色的石头数不胜数,我们常用的花岗岩红色石材主要是在福建,山东等地,主要是G636,G637溪东红,G682,G628武夷红,G659岷江红,G663樱花红,G664罗源红,G665,G666连城红,G678牡丹红,G683光泽红,G687 桃花红,G689珍珠红等等都是常用石材,特别是G687也被人称为虾红,因为产量极高所以也几乎大部分的石材使用这种材料,在山东地区,主要是莱州红,枫叶红,石岛红等石材。

在红色石材用途上,很多国外的石材也加入了进来,比如印度红,红钻等国外的红色石材都可以进行加工,这样的作品加工出来价格会高一些,但是效果也是特别的好。

白色的花岗岩:g601, g602,g603,g633是福建地区常用的白色石材花岗岩,山东主要做的是山东白麻,晶玉白,莱州白,湖北主要是湖北603,江西主要是江西白麻,九江白等花岗岩。

白色的石材雕刻出来的水钵大多数是比较普通款式,圆形盘状,碟状的造型居多,雕刻结构稳定,产品大多已经进行了初步的定制黄色的花岗岩,黄色的花岗岩色彩明显,在户外有一种反光的效果,所以是水钵中主流的石材,特别是人们在加工比较危险的区域的装饰品的时候,人们更加的重视这一点。

Web安全之暴力破解

Web安全之暴⼒破解暴⼒破解,顾名思义简单粗暴直接,我理解为将所有的“答案”都进⾏尝试直到找到正确的“答案",当然我们不可能将所有的“答案”都进⾏尝试,所以我们只能将所有最有可能是正确的“答案”进⾏尝试即可基于表单的暴⼒破解⼯具:burpsuite 平台:pikachu⾸先打开pikachu⽹页中暴⼒破解的基于表单的暴⼒破解⼀栏。

同时打开burpsuite,将proxy中的intercept的拦截选项点为关闭拦截状态接着在输⼊栏中随意输⼊⽤户名和密码点击登⼊,⽹页会告诉你⽤户名和密码错误打开burpsuite的proxy,点到HTTP history,拉到最下⽅找到最近⼀次的登⼊请求点击右键将这条登⼊请求发送到intruder测试器中再点到burpsuite的intrude中的positions,点击clear清除默认变量添加⽤户名和密码变量,选择cluster bomb的爆破⽅式,由于cluster bomb将字典中所有的账号和密码的组合都进⾏尝试所以成功⼏率最⼤,所以暴⼒破解⼀般选择cluster bomb先选中之前的输⼊的⽤户名点击add,同理添加密码,在将爆破⽅式选择为cluster bomb接着点击payloads进⾏添加字典,字典是由账号或密码组成的⼀个⽂本,⾥⾯的密码账号可以是你收集也可以是你从⽹上找到,⾸先在payload set选择1,对第⼀个变量⽤户名导⼊字典,点到payload type选到runtime file,接着点select file找到你的字典⽂本打开添加即可,接着再把payload set选到2,对第⼆个变量密码导⼊字典,步骤同⽤户名字典导⼊⽅式⼀样(ps:⽤runtime file导⼊字典字典名不能为中⽂,⽤simple file导⼊则不会)接着点到Options,翻到Grep-math,点击clear,这⾥我们不需要通过是否有反馈字符来判断是否破解成功,我们直接通过反馈字符长度来判断。

暴力破解攻击方式及思路

暴⼒破解攻击⽅式及思路介绍“暴⼒破解”攻击⼿段,在web攻击中,⼀般会使⽤这种⼿段对应⽤系统的认证信息进⾏获取。

其过程就是使⽤⼤量的认证信息在认证接⼝进⾏尝试登录,直到得到正确的结果。

为了提⾼效率,暴⼒破解⼀般会使⽤带有字典的⼯具来进⾏⾃动化操作。

理论上来说,⼤多数系统都是可以被暴⼒破解的,只要攻击者有⾜够强⼤的计算能⼒和时间,所以断定⼀个系统是否存在暴⼒破解漏洞,其条件也不是绝对的。

我们说⼀个web应⽤系统存在暴⼒破解漏洞,⼀般是指该web应⽤系统没有采⽤或者采⽤了⽐较弱的认证安全策略,导致其被暴⼒破解的“可能性”变的⽐较⾼。

攻击⽅式⾸先在登陆点内抓取数据包表单的话,数据包是POST请求⽅式。

将数据包发送⾄intruder模块进⾏暴⼒破解clear清除所有变量,Add添加所选变量。

这⾥选择需要的username和password变量即可。

选择暴⼒破解的模式。

这⾥⼀共有四种sniper模式(狙击⼿)字典数量为⼀个字典。

这⾥依照选择变量的先后顺序选择字典。

类型设置为Runtime file,将准备好的字典放⼊单参数爆破,多参数时同⼀个字典按顺序替换各参数,总之初始值有⼀个参数不变添加了⼀个参数,且假设payload有500个,那么就会执⾏500次。

添加了两个参数,就会挨着来,第⼀个参数开始爆破时,第⼆个不变,如此这样,会进⾏500+500此 总共1000次爆破。

Battering ram模式(攻城锤)只能使⽤⼀个字典两个参数相同,同参数暴⼒破解Pitchfork模式(草叉模式):使⽤两个字典,依照设置变量时的顺序。

payload1是第⼀个字典,payload2是第⼆个字典,第⼀个字典的第⼀项匹配第⼆个字典的第⼆项,以此类推。

⽤户名字典中有四项,密码字典中有六项,暴⼒破解时只执⾏了四项,此模式依照字典的最短板执⾏。

Cluster bomb模式(集束炸弹):两个字典,取决于变量数量交叉配对进⾏暴⼒破解,此模式也是最常⽤的暴⼒破解模式。

Python网络攻击与防御技术

Python网络攻击与防御技术网络攻击已成为当今数字时代的现实威胁之一。

为了保护我们的个人和商业信息,了解网络攻击技术以及相应的防御措施变得至关重要。

Python作为一种强大的编程语言,不仅可以用于开发各种应用程序,还可以用于网络攻击与防御。

本文将介绍一些常见的Python网络攻击技术以及相应的防御措施。

1. 网络扫描和端口扫描网络扫描是一种攻击者主动探测目标网络,获取目标网络拓扑结构和主机信息的方法。

Python提供了一些开源库,例如Scapy和socket等,可以帮助开发人员实现自定义的网络扫描工具。

为了防止网络扫描和端口扫描攻击,网络管理员可以配置防火墙、入侵检测系统(IDS)和入侵防御系统(IPS),限制来自未授权IP地址的扫描请求。

2. 密码破解密码破解是通过尝试不同的用户名和密码组合,获取未经授权的访问权限。

Python中的一些库,如Hydra和John the Ripper,提供了实现密码破解的功能。

为了保护账户安全,用户应使用强密码,包括大写和小写字母、数字和特殊字符,并定期更换密码。

此外,使用多因素身份验证可以增加账户的额外保护层。

3. DoS和DDoS攻击DoS(拒绝服务)和DDoS(分布式拒绝服务)攻击通过向目标服务器发送大量请求或者占用其资源,使其无法正常工作。

Python可以编写用于执行这些攻击的脚本,如发送大量无效的网络流量。

为了防御DoS和DDoS攻击,网络管理员可以使用流量分析和过滤技术,以及使用负载均衡器和防火墙来分担流量压力。

4. SQL注入攻击SQL注入是一种利用应用程序的漏洞,向数据库服务器插入恶意SQL代码的攻击方式。

Python的SQLAlchemy和psycopg2等库提供了对数据库的访问和操作功能。

为了防止SQL注入攻击,开发人员应使用参数化查询或ORM(对象关系映射)来执行数据库操作,并对用户输入进行严格的验证和过滤。

5. 木马和后门程序木马和后门程序是指偷偷植入目标系统中的恶意软件,它们可以危害用户的隐私和数据安全。

暴力破解知识点总结

暴力破解知识点总结

暴力破解(brute-force attack)是一种常见的密码破解方法,它通过穷举法尝试

所有可能的密码组合来获取对应的密码。

在计算机安全领域,暴力破解是一种常见的网络攻击手段,本文将对暴力破解的知识点进行总结。

首先,暴力破解的原理是通过尝试大量的密码组合来猜测目标密码。

攻击者通

常使用自动化工具来执行这个过程,这些工具会通过将可能的密码进行排列组合,然后依次尝试这些密码,直到找到正确的密码或者尝试完全部可能的组合。

暴力破解的速度和成功率取决于目标密码的复杂度和破解工具的性能。

复杂度

较低的密码容易被猜解,而包含数字、字母大小写和特殊字符组合的密码更具安全性。

为了防止暴力破解攻击,有以下几个常见的安全措施:

1. 强密码策略:使用复杂度较高的密码可以有效防止暴力破解。

建议使用至少

8个字符,包含字母(大小写)、数字和特殊字符的组合。

2. 密码锁定:限制用户尝试输入密码的次数,并在一定次数的失败尝试后锁定

账户。

这样可以防止攻击者通过穷举法进行暴力破解。

3. 双因素认证:通过使用额外的身份认证方式,如短信验证码、指纹识别等,

提高账户的安全性。

4. 安全监测和日志记录:定期监测登录尝试,并记录相关的日志信息,包括失

败尝试的次数和来源IP地址等,以便分析和防范潜在的攻击。

总之,暴力破解是一种常见的密码破解方法,为了保护个人和机构的账户安全,我们应采取一系列安全措施来预防和应对此类攻击。

建议用户始终使用强密码,并遵循相关的安全策略,同时系统管理员也应该采取相应的措施来增强系统的安全性。

【Web攻防】第一节 暴力破解介绍

暴力破解介绍

课程内容

1. 暴力破解原理 2. 暴力破解的方式

3. 暴力破解代码分析 4. 暴力破解演示-Burpsuite

01

暴力破解原理

暴力破解原理

暴力破解是用户使用自定义字典文件中的内容与验证程序交互,从而在枚举过程中得到正确数据。

案例: 1、破解用户名、密码 2、破解验证码 - 之前四位数的手机验证码在未进行任何防护措施,导致被枚举出来。

总结

1. 暴力破解原理 2. 暴力破解的方式

3. 暴力破解代码分析 4. 暴力破解演示-Burpsuite

再见

欢迎用程序或服务器未进行限制 2、具有内容涵盖全面的字典文件

02

暴力破解的方式

暴力破解的方式 根据破解的验证内容是否处于服务状态将暴力破解分为以下两类: 1、在线破解 2、离线破解

无论是在线还是离线是否可以破解成功都取决于字典文件内容的强大。同时破解速度的瓶颈在于本地机 器与服务器性能、带宽等因素。

03

暴力破解代码分析

暴力破解代码分析 以下我们将给出一个验证页面,用于验证用户输入的内容。实际情景会与数据库进行交互验证。

04

暴力破解演示-Burpsuite

暴力破解演示-Burpsuite 使用Burpsuite对目标进行暴力破解。

判断依据:登陆成功与失败返回的HTML内容不同,大小不同,导致根据大小不同筛选出唯一内容。

表单暴力破解实训(第1题)

表单暴力破解实训(第1题)表单暴力破解技术是一种网络攻击方法,通过遍历密码可能的组合并尝试登录系统,从而突破目标系统的安全防护。

这种攻击行为极为危险,可能会导致用户账号被盗、重要信息泄露等严重后果。

下面,我们将对表单暴力破解技术进行详细介绍。

1. 攻击原理表单暴力破解攻击的原理非常简单。

攻击者通过编写自动化程序构造出大量的可能密码,并将其逐个尝试输入系统登录界面。

当某一组合正确时,攻击者将成功登录系统,从而获得非法入侵目标系统的权限。

2. 攻击手段常见的表单暴力破解攻击手段包括以下几种:(1)字典攻击:攻击者通过使用事先准备好的密码字典,依次尝试每一个密码组合,直到找到正确的密码为止。

(2)暴力破解:攻击者通过使用程序自动生成的密码列表,依次尝试每一个密码组合,直到找到正确的密码为止。

(3)混合攻击:攻击者将字典攻击和暴力破解两种手段结合使用,提高攻击的成功率。

3. 防御措施为了有效防范表单暴力破解攻击,系统管理员可以采取以下几种措施:(1)限制用户密码长度和复杂度:限制用户密码长度和复杂度,提高密码的安全性,从而减少攻击者破解密码的成功率。

(2)增加账号锁定机制:系统管理员可以设置账号连续登录失败次数过多时,自动锁定账号,从而防止攻击者进行大规模的密码尝试。

(3)采用多因素认证方式:采用多种认证方式,如短信验证、Google验证器等,提高用户身份认证的难度,从而有效防范表单暴力破解攻击。

4. 结语表单暴力破解攻击是一种较为普遍的网络攻击方式,对于企业和个人来说,采取相关的防范措施至关重要。

只有加强安全防范和密码管理,才能有效地保护自己的账号和个人信息不受攻击者的侵害。

使用Python进行网络安全攻防

使用Python进行网络安全攻防在当今数字化时代,网络安全攸关重大。

黑客和恶意软件不断演变,给企业和个人的信息安全带来了巨大威胁。

因此,掌握网络安全攻防技能成为了一个紧迫的任务。

在这篇文章中,我将介绍如何使用Python编程语言来进行网络安全攻防。

一、网络安全攻防的基础1. 网络安全的基本概念网络安全主要涵盖以下几个方面:身份验证、数据加密、防火墙和入侵检测等。

了解这些基本概念是进行网络安全攻防的第一步。

2. 常见的网络攻击类型网络攻击类型包括但不限于:拒绝服务攻击(DDoS)、网络钓鱼、恶意软件、跨站脚本攻击(XSS)和SQL注入等。

熟悉不同类型的网络攻击,可以帮助我们更好地防范和对抗这些威胁。

二、1. 网络扫描网络扫描是发现网络中潜在漏洞的重要步骤。

Python提供了许多库和工具,可以帮助我们进行网络扫描,例如Nmap和Scapy等。

通过编写Python脚本,我们可以自动化扫描过程,提高效率。

2. 密码破解密码破解是网络安全攻防中的一项关键技能。

Python拥有丰富的密码破解库和工具,例如Hashcat和John the Ripper。

通过编写Python脚本,并结合字典攻击和暴力破解等技术,我们可以测试密码的强度,及时发现并修复弱密码。

3. 网络流量分析网络流量分析可以帮助我们检测和阻止恶意活动。

Python的Scapy库提供了强大的网络流量分析功能,可以捕获和分析网络数据包,并报告潜在的威胁。

通过编写Python脚本,我们可以实时监控网络流量,及时发现异常行为并采取措施。

4. 漏洞利用和漏洞修复了解常见漏洞并对其进行利用和修复是网络安全攻防的核心。

Python提供了各种漏洞利用框架,例如Metasploit和ExploitDB等。

通过编写Python脚本,我们可以利用漏洞来测试系统的安全性,并及时修复发现的漏洞。

5. 事件响应和日志分析事件响应和日志分析可以帮助我们追踪和防范潜在攻击。

Python的日志分析库和工具可以帮助我们处理日志数据,并及时识别异常行为。

web 弱口令爆破讲解

web 弱口令爆破讲解Web弱口令爆破是一种攻击手段,利用Web应用中的弱口令漏洞进行攻击。

以下是关于Web弱口令爆破的讲解:一、背景介绍在Web应用中,用户通常需要输入用户名和密码才能访问特定的资源或执行特定的操作。

如果Web应用存在弱口令漏洞,攻击者可以通过猜测或暴力破解的方式获取到有效的用户名和密码,从而非法访问Web应用。

二、弱口令漏洞弱口令漏洞通常是由于用户设置简单、容易猜测或被广泛使用的密码所导致的。

例如,使用“123456”、“admin”、“password”等简单密码,或者使用生日、姓名等个人信息作为密码,都可能导致弱口令漏洞。

三、攻击方式1.字典攻击:攻击者使用预先编制的字典文件,逐个尝试字典中的密码,直到找到有效的用户名和密码。

2.暴力破解:攻击者使用穷举法,逐个尝试所有可能的密码组合,直到找到有效的用户名和密码。

3.彩虹表攻击:攻击者使用彩虹表(预先编制的密码表),通过哈希算法将密码转换为哈希值,然后逐个尝试哈希值,直到找到有效的用户名和密码。

四、防御措施1.增强密码强度:要求用户设置复杂、不易猜测的密码,避免使用个人信息作为密码。

2.限制登录次数:限制同一账号在短时间内登录失败的次数,避免暴力破解。

3.使用多因素认证:采用多因素认证方式,如手机验证码、指纹识别等,提高账号的安全性。

4.定期更换密码:要求用户定期更换密码,避免长时间使用同一密码。

5.监控和报警:对异常登录行为进行监控和报警,及时发现并处理潜在的攻击行为。

总之,Web弱口令爆破是一种常见的攻击手段,需要采取有效的防御措施来保护Web应用的安全。

Web渗透与防御 项目5.8暴力破解-ok0

• 实际上还是SQL手工注入的方式,URL中:

username=admin%27or%271%3D1 等于 username=admin' or '1=1 username=admin%27%23 等于 username=admin'#

谢谢观看

暴力破解攻击

暴力破解:

• 暴力破解(Brute Force)也称为字典攻击, 通常被用于攻击网站的用户账户名/密码。

• 使用自动化脚本以枚举的方式尝试所有可能 的用户名或密码组合.

• 通过攻击用户的账户名和密码,窃取用户个 人信息或获取网站管理权限等。

登录 Web服务器

Brute Force

暴力破解攻击产生原因

• Web应用开发时用户身份认证方法有逻辑漏洞。 • Web用户身份识别策略不严格或设置不当。 • Web应用对用户身份和密码没有做强状性限制常访问处理。 • Web应用开发时,用户身份认证方式有缺陷或权限分配不合理。

暴力破解攻击的工作原理

攻击者

username、password Username and/or password incorrect.

username、password

… … Username and/or password incorrect.

username、password Welcome to Admin Panel.

WEB服务器

入侵、窃密、破坏

Vulnerability: Brute Force

Python入门教程网络安全攻防实战与演练

Python入门教程网络安全攻防实战与演练Python是一种简单易学的编程语言,近年来在网络安全领域得到了广泛应用。

本文将为您介绍Python入门教程中与网络安全攻防实战和演练相关的知识和技巧。

一、Python与网络安全攻防Python作为一种通用编程语言,具有丰富的库和模块,可以快速开发各种网络安全工具。

例如,通过Python编写的脚本可以用于扫描目标主机的漏洞,嗅探网络流量,进行密码破解等。

同时,Python语言的简洁和灵活性也使得它成为进行网络安全攻防实战和演练的理想选择。

二、Python网络安全攻防工具1. 网络扫描工具网络扫描是网络安全中常用的一种手段,Python提供了多种库和模块来实现这一功能。

例如,使用Python的"socket"模块可以进行端口扫描,通过判断目标主机开放的端口来发现潜在的漏洞。

此外,还有诸如"nmap"、"scapy"等第三方库可以帮助我们更便捷地进行网络扫描。

2. 密码破解工具密码破解是网络渗透测试中的重要环节,Python在这方面也有很多应用。

通过编写Python脚本,我们可以实现各种密码破解技术,如暴力破解、字典破解、混合破解等。

同时,Python还提供了多种加密和哈希算法的库和模块,可以用于生成和验证密码。

3. Web漏洞扫描器Web漏洞扫描器是用于检测Web应用程序中的漏洞的工具。

Python 提供了多个框架和库,如"Scrapy"、"BeautifulSoup"等,可以帮助我们爬取网站内容、寻找安全漏洞并进行自动化测试。

通过使用Python编写Web漏洞扫描器,我们可以提高发现和修复Web漏洞的效率。

三、Python网络安全攻防实战与演练学习网络安全攻防需要不断进行实战与演练,而Python作为一种强大的编程语言,可以帮助我们更好地进行这些活动。

以下是一些关于Python网络安全攻防实战与演练的建议和技巧:1. 学习使用网络安全工具通过查阅相关资料和文档,学习使用Python编写的网络安全工具。

字典破解防范措施

字典破解防范措施

字典破解是一种通过尝试已知密码列表中的密码来破解系统或账户的方法。

以下是一些防范字典破解的措施:

1. 强密码策略:要求用户设置复杂的密码,包括大小写字母、数字和特殊字符,并且密码长度要足够长。

2. 密码更新策略:强制用户定期更改密码,以防止使用相同的密码太长时间。

3. 登录失败限制:设置系统在一定的失败登录尝试后锁定用户账户,以防止暴力破解。

4. 前端验证机制:在用户登录界面上使用验证码或其他形式的验证,以防止自动化的字典破解程序。

5. 两步验证:启用两步验证来增加账户的安全性,例如通过手机短信、应用程序生成的动态验证码等。

6. 监控登录活动:实施登录活动的监控措施,及时发现可疑活动,例如多次失败的登录尝试。

7. 加密存储密码:确保用户的密码以加密的方式存储在系统中,以防止被盗用或泄露。

8. 定期安全审计:定期对系统进行安全审计,加强对可能存在的弱点和漏洞的发现和修复。

9. 教育和培训:提供安全意识教育和培训,增强用户对密码安全和信息安全的认识和意识。

综合采取这些措施可以有效防范字典破解攻击,提高系统和账户的安全性。

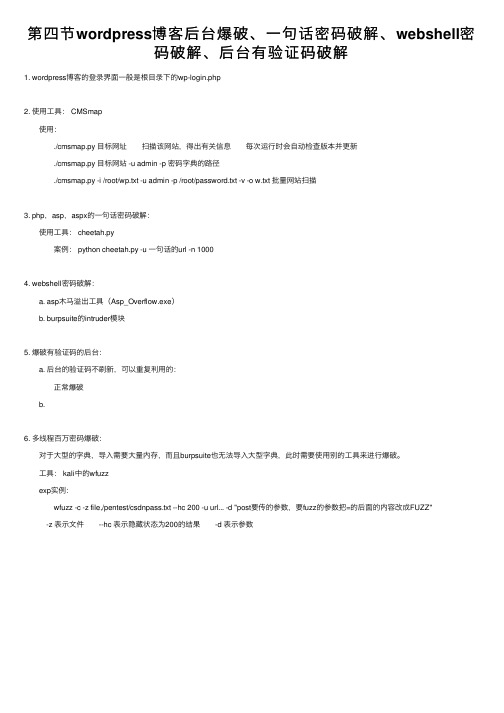

第四节wordpress博客后台爆破、一句话密码破解、webshell密码破解、后台有验证码破解

第四节wordpress博客后台爆破、⼀句话密码破解、webshell密

码破解、后台有验证码破解

1. wordpress博客的登录界⾯⼀般是根⽬录下的wp-login.php

2. 使⽤⼯具: CMSmap

使⽤:

./cmsmap.py ⽬标⽹址 扫描该⽹站,得出有关信息 每次运⾏时会⾃动检查版本并更新

./cmsmap.py ⽬标⽹站 -u admin -p 密码字典的路径

./cmsmap.py -i /root/wp.txt -u admin -p /root/password.txt -v -o w.txt 批量⽹站扫描

3. php,asp,aspx的⼀句话密码破解:

使⽤⼯具: cheetah.py

案例: python cheetah.py -u ⼀句话的url -n 1000

4. webshell密码破解:

a. asp⽊马溢出⼯具(Asp_Overflow.exe)

b. burpsuite的intruder模块

5. 爆破有验证码的后台:

a. 后台的验证码不刷新,可以重复利⽤的:

正常爆破

b.

6. 多线程百万密码爆破:

对于⼤型的字典,导⼊需要⼤量内存,⽽且burpsuite也⽆法导⼊⼤型字典,此时需要使⽤别的⼯具来进⾏爆破。

⼯具: kali中的wfuzz

exp实例:

wfuzz -c -z file,/pentest/csdnpass.txt --hc 200 -u url... -d "post要传的参数,要fuzz的参数把=的后⾯的内容改成FUZZ"

-z 表⽰⽂件 --hc 表⽰隐藏状态为200的结果 -d 表⽰参数。

5.4.4 Web口令暴力破解_防御!网络攻击内幕剖析_[共6页]

![5.4.4 Web口令暴力破解_防御!网络攻击内幕剖析_[共6页]](https://img.taocdn.com/s3/m/0e65a9f5bcd126fff6050bc4.png)

171Web服务器攻击剖析后打开显示接收到Cookie的页面,如图5-61所示。

图5-61 成功接收到Cookie可以看到,留言本的Cookie值传送到了接收Cookie的页面并保存起来,Cookie被入侵者窃取。

3.漏洞防范跨站攻击也是网站入侵中常见的一种攻击方式,在本章开始时的案例中,入侵者就是使用跨站攻击的方式获得了管理员的用户名和密码,因为管理员的Cookie中保存了管理员的重要信息,入侵者一旦得到了用户的Cookie,就可以轻松地获得管理员的所有用户名和密码。

在本章案例中,入侵者不但得到了管理员后台登录的用户名、密码和验证码,还得到了管理员前台的用户名和密码。

出现这种漏洞的原因还是因为网站程序中对用户输入的数据过滤不严格所导致。

避免跨站攻击的方法主要是对动态生成的页面的字符进行编码、对用户的输入进行过滤和限制,尽量使用HTML和URL 编码。

提权漏洞的具体防范方法与SQL注入漏洞的方法类似,其本质上还是相同的,希望读者好好体会,在此不再赘述。

5.4.4 Web口令暴力破解入侵者对Web网站进行攻击时,很多人会想到破解后台管理的用户名和密码,然而破解管理员账号和密码并不是一件容易的事,黑客破解网站密码的方式主要有3种。

1.密码破解方式(1)手动口令猜解手动口令猜解就是手动方式使用常见的用户名和密码测试口令,常见的用户名和口令,如master、webmaster、admin、admin888、admin123、administrator、123466、111111或者网站邮箱名、网址等。

(2)使用字典进行破解字典攻击是通过一个含有用户名或密码的字典文件进行测试,该字典文件里包含常见的用户名或密码列表,可以是单词、数字、特殊字符的组合,在使用字典进进行破解时,软件会从字典文件中读取内容然后逐个测试。

172防御!网络攻击内幕剖析(3)使用暴力方式破解暴力破解是指程序使用数字、字母和特殊字符的每一种组合进行测试,根据密码的强弱程度不同,使用这种方式会花费的时间长短也不同。

【Web攻防】第三节 暴力破解 HTTP Basic认证

04

暴力破解HTTP Basic认证

暴力破解验暴力破解HTTP Basic认证 使用Burpsuite对目标进行暴力破解。

总结

1. HTTP Basic认证介绍 2. 搭建HTTP Basic认证环境

3. 通过Burpsuite分析认证过程 4. 暴力破解HTTP Basic认证

再见

欢迎关注 Web安全 训练营课程

3如有侵犯原您的版权请提出指正我们将立即删除相关资料有其它问题也欢迎与本人联系谢谢

Web攻防 训练营

暴力破解 - HTTP Basic认证

课程内容

1. HTTP Basic认证介绍 2. 搭建HTTP Basic认证环境

3. 通过Burpsuite分析认证过程 4. 暴力破解HTTP Basic认证

Hale Waihona Puke 3. 客户端将输入的用户名密码用Base64进行编码后,采用非加密的明文方式传送给服务器。 Authorization: Basic xxxxxxxxxx.

4. 如果认证成功,则返回相应的资源。如果认证失败,则仍返回401状态,要求重新进行认证。

02

搭建HTTP Basic认证环境

搭建HTTP Basic认证环境 使用Windows server 2003搭建HTTP Basic认证环境。

03

通过Burpsuite分析认证过程

通过Burpsuite分析认证过程 使用Burpsutie对HTTP Basic认证进行抓包分析。

通过Burpsuite分析认证过程 使用Burpsutie对HTTP Basic认证进行抓包分析。

通过Burpsuite分析认证过程 使用Burpsutie对HTTP Basic认证进行抓包分析。

【Web攻防】第四节 暴力破解 HTTP Basic认证字典生成(Python)

总结

1. 字典生成思路 2. Python语言基础

3. Python字典代码编写 4. 拓展思路

再见

欢迎关注 Web安全 训练营课程

Web攻防 训练营

暴力破解 - HTTP Basic认证字典生成(Python)

课程内容

1. 字典生成思路 2. Python语言基础

3. Python字典代码编写 4. 拓展思路

01

字典生成思路

字典生成思路

字典生成是针对具体目标进行生成。目标确定:username:password

前提条件:具有用户名字典文件、密码字典文件。

03

Python字典代码编写

Python字典代码编写 使用Python进行字典文件代码编写,生成result.txt。

04

拓展思路

拓展思路 除了可以直接生成字典文件,也可以直接生成加密的base64密文,用于直接使用。抑或加入http请求直 接进行暴力破解。 Python语言中 使用base64模块进行base64加密;使用requests模块进行http请求。

思路: 1、读取前提字典文件内容 2、对读取来的文件内容进行拼接 3、将新生成的内容写入到最终的字典文件中。符

Python语言基础 HTTP Basic认证字典文件代码编写过程中建议使用Python语言开发。高效、简单。

可能会用到的基础内容: 1、列表 list操作、字符串操作 2、函数 3、文件打开、读写操作。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

总结

1. 字典生成思路 2. Python语言基础

3. Python字典代码编写 4. 拓展思路

再见

欢迎关注 Web安全 训练营课程

03

Pythonቤተ መጻሕፍቲ ባይዱ典代码编写

Python字典代码编写 使用Python进行字典文件代码编写,生成result.txt。

04

拓展思路

拓展思路 除了可以直接生成字典文件,也可以直接生成加密的base64密文,用于直接使用。抑或加入http请求直 接进行暴力破解。 Python语言中 使用base64模块进行base64加密;使用requests模块进行http请求。

Web攻防 训练营

暴力破解 - HTTP Basic认证字典生成(Python)

课程内容

1. 字典生成思路 2. Python语言基础

3. Python字典代码编写 4. 拓展思路

01

字典生成思路

字典生成思路

字典生成是针对具体目标进行生成。目标确定:username:password

前提条件:具有用户名字典文件、密码字典文件。

思路: 1、读取前提字典文件内容 2、对读取来的文件内容进行拼接 3、将新生成的内容写入到最终的字典文件中。符合HTTP Basic认证。

02

Python语言基础

Python语言基础 HTTP Basic认证字典文件代码编写过程中建议使用Python语言开发。高效、简单。

可能会用到的基础内容: 1、列表 list操作、字符串操作 2、函数 3、文件打开、读写操作。