计算机网络第四版参考答案第五章

2014年计算机网络技术实用教程(第四版)习题答案(可编辑)

2014年计算机网络技术实用教程(第四版)习题答案计算机网络技术实用教程(第四版)习题答案第一章答案一、名词解释1. 计算机网络答案:计算机网络是将分布在不同地理位置上的具有独立工作能力的计算机、终端及其附属设备用通信设备和通信线路连接起来,并配置网络软件,以实现计算机资源共享的系统。

2. 单播答案:单播是指发送的信息中包含明确的目的地址,所有结点都检查该地址。

如果与自己的地址相同,则处理该信息,如果不同,则忽略3. 组播组播是将信息传送给网络中部分结点。

4. 广播答案:广播是指在发送的信息中使用一个指定的代码标识目的地址,将信息发送给所有的目标结点。

当使用这个指定代码传输信息时,所有结点都接收并处理该信息。

5. 网络拓扑答案:网络拓扑是指计算机网络的物理连接方式叫做网络的拓扑结构。

6. 带宽答案:在通信线路上传输模拟信号时,将通信线路允许通过的信号频带范围称为线路的带宽。

二、填空题1.广域网、城域网、局域网、接入网。

2.广播网络、点对点网络3.单播、组播、广播4.资源子网、通信子网5.汇聚层、接入层6.传输的距离、传输技术、使用的线路、带宽7. 发送时延、传播时延、处理时延三、选择题1-5 BAAAB 6-9DCBB四、简答题1. 计算机网络组成的三要素是什么?答案:一个计算机网络必须具备以下3个基本要素: (1)至少有两个具有独立操作系统的计算机,且它们之间有相互共享某种资源的需求。

(2)两个独立的计算机之间必须用某种通信手段将其连接。

(3)网络中的各个独立的计算机之间要能相互通信,必须制定相互可确认的规范标准或协议。

2. 计算机网络具有哪些功能?答案:计算机网络的功能有:(1)数据通信(2)计算机系统的资源共享(3)进行数据信息的集中和综合处理(4)能均衡负载,相互协作(5)提高了系统的可靠性和可用性(6)进行分布式处理3. 计算机网络的发展可划分为几个阶段?每个阶段各有何特点?答案:(1)具有通信功能的单机系统特点:单机系统中,主计算机负担较重,既要进行数据处理,又要承担通信功能。

计算机网络第四版(课后练习答案)

计算机网络第四版(课后练习答案)计算机网络第四版(课后练习答案)第一章:计算机网络与因特网1. 计算机网络的基本概念与体系结构计算机网络是指将分散的、独立的计算机系统通过通信设备和线路连接起来,实现信息共享和资源共享的系统。

它由硬件、软件和协议等组成,并遵循一定的体系结构。

2. 因特网的发展与组成因特网是全球最大的计算机网络,由大量的自治系统(AS)组成,采用TCP/IP协议族作为通信协议,实现全球范围内的信息交流和资源共享。

第二章:物理层1. 传输媒体的基本概念和分类传输媒体是信息在计算机网络中传输的介质,主要包括双绞线、同轴电缆、光纤和无线媒体等,根据传输方式分类可分为有线传输媒体和无线传输媒体。

2. 信道复用与调制信道复用是指多路复用技术,用于将多个通信信道中的数据通过一个物理通道传输。

调制技术是将数字信号转换为模拟信号的过程,常用的调制方式有ASK、FSK、PSK等。

第三章:数据链路层1. 数据链路层的基本概念和功能数据链路层在物理层之上,提供有点到点的数据传输服务,主要功能包括帧的封装与解封装、错误检测与纠正、流量控制和访问控制等。

2. 介质访问控制介质访问控制是指多个计算机节点在共享传输媒体时的竞争与协调机制,主要包括载波侦听、轮询、令牌传递和CSMA等。

第四章:网络层1. 网络层的基本概念与功能网络层是计算机网络中的核心层,负责将分组从源节点传输到目的节点,主要功能包括寻址与路由、分组的转发与接收、拥塞控制和互联互通等。

2. 网际协议(IP)IP协议是因特网中最主要的协议之一,它定义了数据报的格式和传输规则,实现了数据包的路由和转发功能,是因特网的核心协议之一。

第五章:运输层1. 运输层的基本概念与功能运输层负责对网络层传输的数据进行可靠或无需可靠地传输,主要功能包括端到端的连接建立与释放、数据的分段与重组、流量控制和拥塞控制等。

2. 传输控制协议(TCP)TCP是因特网中最重要的运输层协议之一,它提供可靠的、面向连接的数据传输服务,通过确认应答和超时重传等机制,保证了数据的可靠性和可恢复性。

《计算机网络(第四版)》(谢希仁)部分习题参考答案

《计算机网络(第四版)》(谢希仁)部分习题参考题解1-10 解:电路交换所需时间T1 = s+x/b+kd,分组交换所需时间T2 = x/b+d+(k-1)(p/b+d) 根据题意应有T2<T1,即x/b+d+(k-1)(p/b+d)< s+x/b+kd移项后得(k-1)p/b< s1-11 解:总时延D = k(p+h)/b+(x/p-1)(p+h)/b = [(k-1)p+hx/p+x+kh-h]/b令D(p)′=(k-1)-hx/(bp2)= 0,解得p =[hx/(k-1)]1/22-17 解:接收码元与站A的码元内积= +8/8 = +1,故A发送了1接收码元与站B的码元内积= -8/8 = -1,故B发送了0接收码元与站C的码元内积= 0/8 = 0,故C未发送接收码元与站D的码元内积= +8/8 = +1,故D发送了13-06解:忽略帧控制信息的影响并假定信道无差错(p=0),已知对于停止等待协议有:λmax = (1-p)/t T,t T≈t f+2t p,t f = L f/C,其中C为信道容量(b/s),L f为帧长度(bits)。

则由式(3-8)和题意得ρmax =λmax t I = (1-p) t I f/ t T = t f / t T≥0.5即t f /( t f+2t p )≥0.5 →t f≥2t p→L f/C≥2t p→L f≥2t p C代入数值得L f≥160(bits)3-15解:忽略帧控制信息的影响,忽略确认帧长及其处理时间;假定信道无差错(p=0)且发送站始终有数据发送;取卫星信道时延(上行+下行)t p = 0.25 (S);因为t T是可以连续发送帧的最小周期,故取t T为观察时间。

由已知条件可计算出:帧发送时间t f = L f/C = 2000/106 = 0.002(S),t T = t f +2 t p= 0.502(S)取λ表示帧到达率(帧/S),则在t T内的帧到达率λ(t T)= n/ t T(n为t T内实际到达的帧数),且由式(3-11)和式(3-12)知λ(t T)max≈1/ t f= C/ L f=500(帧/S),对应n max= t Tλ(t T)max= 251(帧)由式(3-13)知归一化吞吐量(即信道利用率)ρ=λt f =(n t f)/ t T,代入数值后得ρ= n/251(1)W T =1 → n =1 →λ(t T)≈2<λ(t T)max→ρ= 1/251(2)W T =7 → n =7 →λ(t T)≈14<λ(t T)max→ρ= 7/251(3)W T =127 → n =127 →λ(t T)≈254<λ(t T)max→ρ= 127/251(4)W T=255 > n max→ρ= 14-8 解:端到端传播时延τ=5×10-6×4=0.02(ms)帧发送时间T0=1000/(5×106)= 0.2(ms)a=τ/ T0=0.02/0.2=0.1由式(4-26)知S max=1/(1+4.44a) =1/1.444≈0.69由式(4-24)S= T0/T A V ,求出成功发送一帧所需时间T A V =0.2/0.69≈0.29(ms)则系统平均最大帧发送速率= 1/ T A V≈ 3450(帧/S)每个站平均最大帧发送速率=3450/100 = 34.5(帧/S)4-9解:(1)τ= 5×10-6×1= 0.005(ms),a =τ/ T0=0.005/0.2 = 0.025S max=1/(1+4.44a)≈0.9,每个站平均最大帧发送速率=44.5(帧/S)(2)T0=1000/(10×106)= 0.1(ms),a =0.02/0.1= 0.2,S max=1/(1+4.44a)≈0.53 每个站平均最大帧发送速率= 53(帧/S)(3)T0=10000/(5×106)=2(ms),a=0.02/2 = 0.01,S max=1/(1+4.44a)≈0.958 每个站平均最大帧发送速率= 4.8(帧/S)4-4 解:以太网使用的是截断式二进制指数退避算法,其退避等待时间t=R×(2τ),R=[0,1,┄,2K-1],K=Min[n,10],n≤16为本帧已冲突次数。

《计算机网络自顶向下方法》原书第四版复习资料解析

物流信息技术复习秘籍TG与其他同学联合出品目录一、《物流信息技术》 (2)条码技术 (2)RFID (4)GPS (5)二、《计算机网络》 (7)第一章 (7)第二章 (7)第三章 (8)第四章 (9)第五章 (10)三、《计算机网络》补充题 (11)第一章 (11)第二章 (15)第三章 (19)第四章 (21)第五章 (25)人员分工: ...................................................... 错误!未定义书签。

一、《物流信息技术》条码技术书本第二章习题1选择题:(1)下列不属于一维条码制是 DA、交叉25码B、EANC、库德巴吗D、49码(3) A 码是美国统一代码委员会制定的一种商品用条码,主要是用于美国和加拿大地区。

A、UPCB、EANC、39D、93(4) A 二维条码形态上是由多行短截的一维条码堆叠而成,它在编码设计、校验原理、识读方式等方面继承了一维条码的一些特点,识读设备与条码印刷与一维条码技术兼容。

A、堆叠式/行排式B、矩阵式C、图像式D、数字式(6)从系统结构和功能上讲,条码识读系统由 D 等部分组成。

A、条码扫描和译码B、光学系统和探测器C、信号放大、滤波、波形整形D、扫描系统、信号整形、译码(7) B 可以识读常用的一维条码,还能识读行排式和矩阵式的二维条码。

A、光笔B、图形式条码识读器C、卡槽式条码识读器D、激光条码识读器(8)条码的编码方法中, A 是指条码符号中,条与空是由标准宽度的模块组合而成。

A、模块组合法B、宽度调节法C、矩阵法D、堆叠法2简答题(2)列举一维条码的主要码制。

一维条码的主要码制:UPC码 EAN码 25码交叉25码 39码库德巴码 128码以及93码(3)简述一维条码的结构。

一维条码的结构:一个完整的一维条码的组成次序依次为:静区(前)、起始符、中间分隔符、校验符、终止符静区(后)。

(4)简述条码识别系统的组成条码识别系统的组成:从系统结构和功能上讲,条码识读系统由扫描系统、信号整形、译码等部分组成。

计算机操作系统(第四版)1-8章-课后答案(全)

计算机操作系统(第四版)1-8章-课后答案(全)第四版计算机操作系统课后答案第一章1. 操作系统的定义操作系统是一种软件,它管理着计算机系统的硬件和软件资源,并为用户和应用程序提供接口,以方便他们的使用。

2. 操作系统的功能操作系统具有以下功能:- 进程管理:负责创建、执行和终止进程,并管理它们的资源分配。

- 存储管理:管理计算机系统的内存资源,包括内存分配、虚拟内存和页面置换等。

- 文件系统管理:管理计算机系统中的文件和文件夹,包括文件的存储、读写和保护等。

- 设备管理:负责管理计算机系统中的各种设备,如打印机、键盘和鼠标等。

- 用户接口:提供用户与计算机系统进行交互的接口,如命令行界面和图形用户界面。

3. 操作系统的类型操作系统可以分为以下类型:- 批处理操作系统:按照一系列预先定义的指令集来运行任务。

- 分时操作系统:多个用户可以同时使用计算机系统。

- 实时操作系统:对任务的响应时间要求非常高,用于控制系统和嵌入式系统。

- 网络操作系统:支持多台计算机之间的通信和资源共享。

- 分布式操作系统:在多台计算机上分布式地管理和调度任务。

第二章1. 进程与线程的区别进程是计算机系统中正在运行的程序实例,而线程是进程内的一个执行单元。

进程拥有独立的地址空间和资源,而线程共享进程的地址空间和资源。

多个线程可以在同一进程内并发执行,从而提高系统的效率和资源利用率。

2. 进程的状态转换进程可以处于以下状态:- 创建状态:进程正在被创建。

- 就绪状态:进程准备好执行,等待分配CPU资源。

- 运行状态:进程占用CPU资源执行。

- 阻塞状态:进程等待某种事件发生。

- 终止状态:进程完成执行或被终止。

3. 进程调度算法操作系统使用进程调度算法来决定哪个进程应该被执行。

常见的调度算法有:- 先来先服务(FCFS)调度算法:按照进程到达的顺序进行调度。

- 最短作业优先(SJF)调度算法:选择运行时间最短的进程进行调度。

(完整版)计算机网络原理课后习题答案

《计算机网络》(第四版)谢希仁第1章概述作业题1-03、1-06、1-10、1-13、1-20、1-221-03.试从多个方面比较电路交换、报文交换和分组交换的主要优缺点。

答:(1)电路交换它的特点是实时性强,时延小,交换设备成本较低。

但同时也带来线路利用率低,电路接续时间长,通信效率低,不同类型终端用户之间不能通信等缺点。

电路交换比较适用于信息量大、长报文,经常使用的固定用户之间的通信。

(2)报文交换报文交换的优点是中继电路利用率高,可以多个用户同时在一条线路上传送,可实现不同速率、不同规程的终端间互通。

但它的缺点也是显而易见的。

以报文为单位进行存储转发,网络传输时延大,且占用大量的交换机内存和外存,不能满足对实时性要求高的用户。

报文交换适用于传输的报文较短、实时性要求较低的网络用户之间的通信,如公用电报网。

(3)分组交换分组交换比电路交换的电路利用率高,比报文交换的传输时延小,交互性好。

1-06.试将TCP/IP和OSI的体系结构进行比较。

讨论其异同点。

答:(1)OSI和TCP/IP的相同点是:都是基于独立的协议栈的概念;二者均采用层次结构,而且都是按功能分层,层功能大体相似。

(2)OSI和TCP/IP的不同点:①OSI分七层,自下而上分为物理层、数据链路层、网络层、运输层、应用层、表示层和会话层;而TCP/IP具体分五层:应用层、运输层、网络层、网络接口层和物理层。

严格讲,TCP/IP网间网协议只包括下三层,应用程序不算TCP/IP的一部分②OSI层次间存在严格的调用关系,两个(N)层实体的通信必须通过下一层(N-1)层实体,不能越级,而TCP/IP可以越过紧邻的下一层直接使用更低层次所提供的服务(这种层次关系常被称为“等级”关系),因而减少了一些不必要的开销,提高了协议的效率。

③OSI 只考虑用一种标准的公用数据网。

TCP/IP 一开始就考虑到多种异构网的互连问题,并将网际协议IP 作为TCP/IP 的重要组成部分。

《计算机网络》课后习题答案(第四版)谢希仁

《计算机网络》课后习题答案(第四版)谢希仁编著2006-12-28第一章概述(P19)1、计算机网络的发展可划分为几个阶段?每个阶段各有何特点?答:计算机网络的发展可分为以下四个阶段。

(1)面向终端的计算机通信网:其特点是计算机是网络的中心和控制者,终端围绕中心计算机分布在各处,呈分层星型结构,各终端通过通信线路共享主机的硬件和软件资源,计算机的主要任务还是进行批处理,在20世纪60年代出现分时系统后,则具有交互式处理和成批处理能力。

(2)分组交换网:分组交换网由通信子网和资源子网组成,以通信子网为中心,不仅共享通信子网的资源,还可共享资源子网的硬件和软件资源。

网络的共享采用排队方式,即由结点的分组交换机负责分组的存储转发和路由选择,给两个进行通信的用户段续(或动态)分配传输带宽,这样就可以大大提高通信线路的利用率,非常适合突发式的计算机数据。

(3)形成计算机网络体系结构:为了使不同体系结构的计算机网络都能互联,国际标准化组织ISO提出了一个能使各种计算机在世界范围内互联成网的标准框架—开放系统互连基本参考模型OSI.。

这样,只要遵循OSI标准,一个系统就可以和位于世界上任何地方的、也遵循同一标准的其他任何系统进行通信。

(4)高速计算机网络:其特点是采用高速网络技术,综合业务数字网的实现,多媒体和智能型网络的兴起。

2、试简述分组交换的特点答:分组交换实质上是在“存储——转发”基础上发展起来的。

它兼有电路交换和报文交换的优点。

分组交换在线路上采用动态复用技术传送按一定长度分割为许多小段的数据——分组。

每个分组标识后,在一条物理线路上采用动态复用的技术,同时传送多个数据分组。

把来自用户发端的数据暂存在交换机的存储器内,接着在网内转发。

到达接收端,再去掉分组头将各数据字段按顺序重新装配成完整的报文。

分组交换比电路交换的电路利用率高,比报文交换的传输时延小,交互性好。

3、试从多个方面比较电路交换、报文交换和分组交换的主要优缺点。

计算机操作系统(第四版)课后习题答案(完整版)

计算机操作系统(第四版)课后习题答案(完整版)第⼀章1.设计现代OS的主要⽬标是什么?答:(1)有效性(2)⽅便性(3)可扩充性(4)开放性2.OS的作⽤可表现在哪⼏个⽅⾯?答:(1)OS作为⽤户与计算机硬件系统之间的接⼝(2)OS作为计算机系统资源的管理者(3)OS实现了对计算机资源的抽象3.为什么说OS实现了对计算机资源的抽象?答:OS⾸先在裸机上覆盖⼀层I/O设备管理软件,实现了对计算机硬件操作的第⼀层次抽象;在第⼀层软件上再覆盖⽂件管理软件,实现了对硬件资源操作的第⼆层次抽象。

OS 通过在计算机硬件上安装多层系统软件,增强了系统功能,隐藏了对硬件操作的细节,由它们共同实现了对计算机资源的抽象。

4.试说明推动多道批处理系统形成和发展的主要动⼒是什么?答:主要动⼒来源于四个⽅⾯的社会需求与技术发展:(1)不断提⾼计算机资源的利⽤率;(2)⽅便⽤户;(3)器件的不断更新换代;(4)计算机体系结构的不断发展。

5.何谓脱机I/O和联机I/O?答:脱机I/O 是指事先将装有⽤户程序和数据的纸带或卡⽚装⼊纸带输⼊机或卡⽚机,在外围机的控制下,把纸带或卡⽚上的数据或程序输⼊到磁带上。

该⽅式下的输⼊输出由外围机控制完成,是在脱离主机的情况下进⾏的。

⽽联机I/O⽅式是指程序和数据的输⼊输出都是在主机的直接控制下进⾏的。

6.试说明推动分时系统形成和发展的主要动⼒是什么?答:推动分时系统形成和发展的主要动⼒是更好地满⾜⽤户的需要。

主要表现在:CPU 的分时使⽤缩短了作业的平均周转时间;⼈机交互能⼒使⽤户能直接控制⾃⼰的作业;主机的共享使多⽤户能同时使⽤同⼀台计算机,独⽴地处理⾃⼰的作业。

7.实现分时系统的关键问题是什么?应如何解决?答:关键问题是当⽤户在⾃⼰的终端上键⼊命令时,系统应能及时接收并及时处理该命令,在⽤户能接受的时延内将结果返回给⽤户。

解决⽅法:针对及时接收问题,可以在系统中设置多路卡,使主机能同时接收⽤户从各个终端上输⼊的数据;为每个终端配置缓冲区,暂存⽤户键⼊的命令或数据。

计算机网络第四版(谢希仁著)课后练习习题答案

计算机网络习题解答教材计算机网络谢希仁编著第一章概述习题1-01 计算机网络的发展可划分为几个阶段?每个阶段各有何特点?答: 计算机网络的发展过程大致经历了四个阶段。

第一阶段:(20世纪60年代)以单个计算机为中心的面向终端的计算机网络系统。

这种网络系统是以批处理信息为主要目的。

它的缺点是:如果计算机的负荷较重,会导致系统响应时间过长;单机系统的可靠性一般较低,一旦计算机发生故障,将导致整个网络系统的瘫痪。

第二阶段:(20世纪70年代)以分组交换网为中心的多主机互连的计算机网络系统。

分组交换网是由若干节点交换机和连接这些交换机的链路组成,每一结点就是一个小型计算机。

它的工作机理是:首先将待发的数据报文划分成若干个大小有限的短数据块,在每个数据块前面加上一些控制信息(即首部),包括诸如数据收发的目的地址、源地址,数据块的序号等,形成一个个分组,然后各分组在交换网内采用“存储转发”机制将数据从源端发送到目的端。

由于节点交换机暂时存储的是一个个短的分组,而不是整个的长报文,且每一分组都暂存在交换机的内存中并可进行相应的处理,这就使得分组的转发速度非常快。

由此可见,通信与计算机的相互结合,不仅为计算机之间的数据传递和交换提供了必要的手段,而且也大大提高了通信网络的各种性能。

由此可见,采用存储转发的分组交换技术,实质上是在计算机网络的通信过程中动态分配传输线路或信道带宽的一种策略。

值得说明的是,分组交换技术所采用的存储转发原理并不是一个全新的概念,它是借鉴了电报通信中基于存储转发原理的报文交换的思想。

它们的关键区别在于通信对象发生了变化。

基于分组交换的数据通信是实现计算机与计算机之间或计算机与人之间的通信,其通信过程需要定义严格的协议;而基于报文交换的电信通信则是完成人与人之间的通信,因而双方之间的通信规则不必如此严格定义。

所以,分组交换尽管采用了古老的交换思想,但实际上已变成了一种崭新的交换技术。

表1-1列出了分组交换网的主要优点。

计算机网络_第5章习题答案

第五章练习题答案5.1 网络互连有何实际意义?进行网络互连时,有哪些共同的问题需要解决?答:网络互连使得相互连接的网络中的计算机之间可以进行通信,也就是说从功能上和逻辑上看,这些相互连接的计算机网络组成了一个大型的计算机网络。

网络互连可以使处于不同地理位置的计算机进行通信,方便了信息交流,促成了当今的信息世界。

需要解决的问题有:不同的寻址方案;不同的最大分组长度;不同的网络介入机制;不同的超时控制;不同的差错恢复方法;不同的状态报告方法;不同的路由选择技术;不同的用户接入控制;不同的服务(面向连接服务和无连接服务);不同的管理与控制方式;等等。

注:网络互连使不同结构的网络、不同类型的机器之间互相连通,实现更大范围和更广泛意义上的资源共享。

5.2 转发器、网桥和路由器都有何区别?答:1)转发器、网桥、路由器、和网关所在的层次不同。

转发器是物理层的中继系统。

网桥是数据链路层的中继系统。

路由器是网络层的中继系统。

在网络层以上的中继系统为网关。

2)当中继系统是转发器或网桥时,一般并不称之为网络互连,因为仍然是一个网络。

路由器其实是一台专用计算机,用来在互连网中进行路由选择。

一般讨论的互连网都是指用路由器进行互连的互连网络。

5.3 试简单说明IP、ARP、RARP和ICMP协议的作用。

答:IP:网际协议,TCP/IP 体系中两个最重要的协议之一,IP 使互连起来的许多计算机网络能够进行通信。

无连接的数据报传输. 数据报路由。

ARP(地址解析协议)实现地址转换,将IP地址映射成物理地址。

RARP(逆向地址解析协议)将物理地址映射成IP 地址。

ICMP:Internet 控制消息协议,进行差错控制和传输控制,减少分组的丢失。

注:ICMP 协议帮助主机完成某些网络参数测试,允许主机或路由器报告差错和提供有关异常情况报告,但它没有办法减少分组丢失,这是高层协议应该完成的事情。

IP 协议只是尽最大可能交付,至于交付是否成功,它自己无法控制。

计算机网络基础(第4版) 第5章习题答案.docx

一. 填空题1.决定局域网特性的主要技术要素包括、—拓扑结构和传输介质三个方面。

2.局域网体系结构仅包含OSI参考模型最低两层,分别是层和层O3.CSMA/CD方式遵循"先听后发,边听边发,冲突停发,随机重发”的原理控制数据包的发送。

4.基于交换式的以太网要实现虚拟局域网主要有三种途径:基于端口的虚拟局域网、基于—IP的虚拟局域网和基于虚拟局域网。

5.无线网络组建一般采用两种模式:Ad-Hoc模式与模式。

N参考模型可分为物理层、MAC层和LLC等三层。

二. 选择题1.下面关于虚拟局域网VLAN的表达错误的选项是(D)A.VLAN是由一些局域网网段构成的与物理位置无关的逻辑组。

B.利用以太网交换机可以很方便地实现VLANoC.每一个VLAN的工作站可处在不同的局域网中。

D.虚拟局域网是一种新型局域网2.在一个采用粗缆作为传输介质的以太网中,两个节点之间的距离超过500m,那么最简单的方法是选用(A)来扩大局域网覆盖范围A.中继器B.网桥C.路由器D.网关3.在局域网拓扑结构中,传输时间固定,适用于数据传输实时性要求较高的是(A)拓扑。

A.星型B.总线型C.环型D.树型4.关于无线局域网,以下表达错误的选项是(D)A.无线局域网可分为两大类,即有固定基础设施的和无固定基础设施的。

B.无固定基础设施的无线局域网又叫做自组网络。

C.有固定基础设施的无线局域网的MAC层不能使用CSMA/CD协议,而是使用CSMA/CA协议。

D.移动自组网络和移动IP相同。

5.对于具有CSMA/CD媒体访问控制方法的错误表达是(D)A.信息帧在信道上以广播方式传播。

B.站点只有检刑到信道上没有其他站点发送的载波信号时,站点才能发送自己的信息帧。

C.当两个站点同时检测到信道空闲后,同时发送自己的信息帧,那么肯定发生冲突。

D.当两个站点先后检测到信道空闲后,先后发送自己的信息帧,那么肯定不发生冲突。

6.局域网的层次结构中,可省略的层次是(D)A.物理层B.媒体访问控制层C.逻辑链路控制层D.网际层7.要把学校里行政楼和实验楼的局域网互连,可以通过(A)实现。

计算机网络第四版(谢希仁)习题详细答案

计算机网络习题解答教材计算机网络谢希仁编著第一章概述习题1-01 计算机网络的发展可划分为几个阶段?每个阶段各有何特点?答: 计算机网络的发展过程大致经历了四个阶段。

第一阶段:(20世纪60年代)以单个计算机为中心的面向终端的计算机网络系统。

这种网络系统是以批处理信息为主要目的。

它的缺点是:如果计算机的负荷较重,会导致系统响应时间过长;单机系统的可靠性一般较低,一旦计算机发生故障,将导致整个网络系统的瘫痪。

第二阶段:(20世纪70年代)以分组交换网为中心的多主机互连的计算机网络系统。

为了克服第一代计算机网络的缺点,提高网络的可靠性和可用性,人们开始研究如何将多台计算机相互连接的方法。

人们首先借鉴了电信部门的电路交换的思想。

所谓“交换”,从通信资源的分配角度来看,就是由交换设备动态地分配传输线路资源或信道带宽所采用的一种技术。

电话交换机采用的交换技术是电路交换(或线路交换),它的主要特点是:①在通话的全部时间内用户独占分配的传输线路或信道带宽,即采用的是静态分配策略;②通信双方建立的通路中任何一点出现了故障,就会中断通话,必须重新拨号建立连接,方可继续,这对十分紧急而重要的通信是不利的。

显然,这种交换技术适应模拟信号的数据传输。

然而在计算机网络中还可以传输数字信号。

数字信号通信与模拟信号通信的本质区别在于数字信号的离散性和可存储性。

这些特性使得它在数据传输过程中不仅可以间断分时发送,而且可以进行再加工、再处理。

③计算机数据的产生往往是“突发式”的,比如当用户用键盘输入数据和编辑文件时,或计算机正在进行处理而未得出结果时,通信线路资源实际上是空闲的,从而造成通信线路资源的极大浪费。

据统计,在计算机间的数据通信中,用来传送数据的时间往往不到10%甚至1%。

另外,由于各异的计算机和终端的传输数据的速率各不相同,采用电路交换就很难相互通信。

为此,必须寻找出一种新的适应计算机通信的交换技术。

1964年,巴兰(Baran)在美国兰德(Rand)公司“论分布式通信”的研究报告中提出了存储转发(store and forward)的概念。

《计算机网络》(第四版谢希仁编著)课后习题答案

《计算机网络》(第四版谢希仁编著)课后习题答案计算机网络(第四版谢希仁编著)课后习题答案1. 概述计算机网络是指将多台计算机通过通信设备和通信线路互连起来,实现数据和信息的交换和共享。

本文将按照《计算机网络》(第四版谢希仁编著)的章节顺序,逐一解答课后习题的答案,以帮助读者更好地理解和掌握计算机网络的知识。

2. 物理层2.1 课后习题答案1)答案:物理层的主要任务是实现比特流的透明传输,将比特流变为物理信号,并通过物理媒介进行传输。

主要协议有物理层接口、码元的波特率和比特率等。

2)答案:物理层的数据传输方式有两种,即基带传输和宽带传输。

基带传输是指直接将数字数据流进行传输,如以太网;宽带传输是指通过调制解调将数字信号转换为模拟信号进行传输,如电视信号。

3. 数据链路层3.1 课后习题答案1)答案:数据链路层的主要任务是将物理层传输的比特流划分为帧,并进行差错控制和流量控制。

主要协议有以太网、令牌环网和点对点协议等。

2)答案:数据链路层的差错控制技术主要包括纠错码和检错码。

纠错码可修正少量错误的比特,如海明码;检错码只能检测错误的比特,如奇偶校验码。

4. 网络层4.1 课后习题答案1)答案:网络层的主要任务是实现不同网络之间的互联和路由选择。

主要协议有IP协议和ICMP协议等。

2)答案:子网划分将一个大网络划分为多个子网络,可以实现更加高效的数据传输和管理。

子网划分的基本原则是使得同一子网内的主机通信速度快,而不同子网之间的通信速度慢。

5. 运输层5.1 课后习题答案1)答案:运输层的主要任务是为进程之间的通信提供可靠的数据传输。

主要协议有TCP协议和UDP协议等。

2)答案:TCP协议是一种面向连接的可靠传输协议,具有流量控制、拥塞控制和错误恢复等功能;UDP协议是一种面向无连接的不可靠传输协议,适用于实时性要求高的应用。

6. 应用层6.1 课后习题答案1)答案:应用层是计算机网络的最高层,提供了各种应用程序之间的通信服务。

计算机网络第四版课后习题--答案--谢希仁

计算机网络学习用书计算机网络第四版(谢希仁编著)1、计算机网络的发展阶段第一阶段:(20世纪60年代)以单个计算机为中心的面向终端的计算机网络系统。

这种网络系统是以批处理信息为主要目的。

第二阶段:(20世纪70年代)以分组交换网为中心的多主机互连的计算机网络系统。

它的主要特点是:①采用的是静态分配策略;②这种交换技术适应模拟信号的数据传输。

③计算机数据的产生往往是“突发式”的。

第三阶段:(20世纪80年代)具有统一的网络体系结构,遵循国际标准化协议的计算机网络。

第四阶段:(20世纪90年代)网络互连与高速网络。

2、简述分组交换的要点。

(1)报文分组,加首部(2)经路由器储存转发(3)在目的地合并3、试从多个方面比较电路交换、报文交换和分组交换的主要优缺点。

(1)电路交换:端对端通信质量因约定了通信资源获得可靠保障,对连续传送大量数据效率高。

(2)报文交换:无须预约传输带宽,动态逐段利用传输带宽对突发式数据通信效率高,通信迅速。

(3)分组交换:具有报文交换之高效、迅速的要点,且各分组小,路由灵活,网络生存性能好。

4、为什么说因特网是自印刷术以来人类通信方面最大的变革?答:融合其他通信网络,在信息化过程中起核心作用,提供最好的连通性和信息共享,第一次提供了各种媒体形式的实时交互能力。

8、计算机网络中的主干网和本地接入网的主要区别是什么?答:主干网:提供远程覆盖\高速传输\和路由器最优化通信。

本地接入网:主要支持用户的访问本地,实现散户接入,速率低。

9、一个计算机网络应当有三个主要的组成部分:(1)若干个主机,它们向各用户提供服务;(2)一个通信子网,它由一些专用的结点交换机和连接这些结点的通信链路所组成;(3)一系列的协议。

这些协议是为在主机之间或主机和子网之间的通信而用的。

10、试在下列条件下比较电路交换和分组交换。

要传送的报文共x(bit)。

从源点到终点共经过k段链路,每段链路的传播时延为d(s),数据率为b(b/s)。

计算机网络(第四版)习题答案

22. TCP 是面向连接的,而 UDP 是一种无连接的数据报服务。 3

23. 如果 3 枚炸弹炸毁与右上角那 2 个节点连接的 3 个节点,可将那 2 个节点与其余的节点拆开。系统能禁得住 任何两个节点的损失。

24. 每隔 18 个月翻一倍意味着三年内增长了四倍。九年内,就达到原来的 43 倍或 64 倍,达到 64 亿台主机。这 个数字还太保守了,因为可能全世界每台电视机和数十亿的其他器具都会在家庭局域网上与因特网连接。那时这个 高 度发达的世界中平均每个人都会有许多因特网主机。

COMPUTER NETWORKS

ANDREW S. TANENBAUM FOURTHEDITION PROBLEM SOLUTIONS

第 第 第 第 第 第 第 第

1 2 3 4 5 6 7 8

章 章 章 章 章 章 章 章

概述....................................................................................................................................... 2 物理层................................................................................................................................... 5 数据链路层......................................................................................................................... 12 介质访问子层...................................................................................................................... 17 网络层................................................................................................................................. 24 传输层................................................................................................................................. 30 应用层................................................................................................................................. 36 网络安全............................................................................................................................. 42

计算机网络第四版课后习题解答(谢希仁)

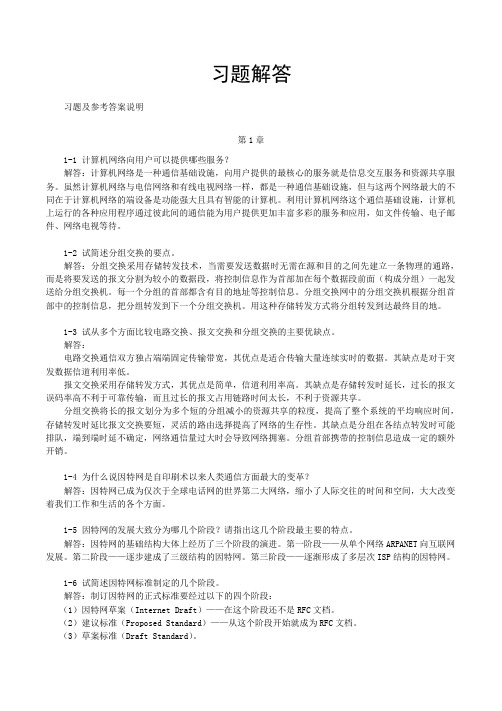

习题解答习题及参考答案说明第1章1-1计算机网络向用户可以提供哪些服务?解答:计算机网络是一种通信基础设施,向用户提供的最核心的服务就是信息交互服务和资源共享服务。

虽然计算机网络与电信网络和有线电视网络一样,都是一种通信基础设施,但与这两个网络最大的不同在于计算机网络的端设备是功能强大且具有智能的计算机。

利用计算机网络这个通信基础设施,计算机上运行的各种应用程序通过彼此间的通信能为用户提供更加丰富多彩的服务和应用,如文件传输、电子邮件、网络电视等待。

1-2试简述分组交换的要点。

解答:分组交换采用存储转发技术,当需要发送数据时无需在源和目的之间先建立一条物理的通路,而是将要发送的报文分割为较小的数据段,将控制信息作为首部加在每个数据段前面(构成分组)一起发送给分组交换机。

每一个分组的首部都含有目的地址等控制信息。

分组交换网中的分组交换机根据分组首部中的控制信息,把分组转发到下一个分组交换机。

用这种存储转发方式将分组转发到达最终目的地。

1-3试从多个方面比较电路交换、报文交换和分组交换的主要优缺点。

解答:电路交换通信双方独占端端固定传输带宽,其优点是适合传输大量连续实时的数据。

其缺点是对于突发数据信道利用率低。

报文交换采用存储转发方式,其优点是简单,信道利用率高。

其缺点是存储转发时延长,过长的报文误码率高不利于可靠传输,而且过长的报文占用链路时间太长,不利于资源共享。

分组交换将长的报文划分为多个短的分组减小的资源共享的粒度,提高了整个系统的平均响应时间,存储转发时延比报文交换要短,灵活的路由选择提高了网络的生存性。

其缺点是分组在各结点转发时可能排队,端到端时延不确定,网络通信量过大时会导致网络拥塞。

分组首部携带的控制信息造成一定的额外开销。

1-4为什么说因特网是自印刷术以来人类通信方面最大的变革?解答:因特网已成为仅次于全球电话网的世界第二大网络,缩小了人际交往的时间和空间,大大改变着我们工作和生活的各个方面。

计算机网络课后习题答案(第五章)

计算机网络课后习题答案(第五章)-CAL-FENGHAI.-(YICAI)-Company One1计算机网络课后习题答案(第五章)(2009-12-14 18:28:04)转载标签:课程-计算机?教育第五章?传输层5—01试说明运输层在协议栈中的地位和作用,运输层的通信和网络层的通信有什么重要区别为什么运输层是必不可少的答:运输层处于面向通信部分的最高层,同时也是用户功能中的最低层,向它上面的应用层提供服务运输层为应用进程之间提供端到端的逻辑通信,但网络层是为主机之间提供逻辑通信(面向主机,承担路由功能,即主机寻址及有效的分组交换)。

各种应用进程之间通信需要“可靠或尽力而为”的两类服务质量,必须由运输层以复用和分用的形式加载到网络层。

?5—02网络层提供数据报或虚电路服务对上面的运输层有何影响答:网络层提供数据报或虚电路服务不影响上面的运输层的运行机制。

但提供不同的服务质量。

?5—03当应用程序使用面向连接的TCP和无连接的IP时,这种传输是面向连接的还是面向无连接的答:都是。

这要在不同层次来看,在运输层是面向连接的,在网络层则是无连接的。

?5—04试用画图解释运输层的复用。

画图说明许多个运输用户复用到一条运输连接上,而这条运输连接有复用到IP数据报上。

5—05试举例说明有些应用程序愿意采用不可靠的UDP,而不用采用可靠的TCP。

答:VOIP:由于语音信息具有一定的冗余度,人耳对VOIP数据报损失由一定的承受度,但对传输时延的变化较敏感。

有差错的UDP数据报在接收端被直接抛弃,TCP数据报出错则会引起重传,可能带来较大的时延扰动。

因此VOIP宁可采用不可靠的UDP,而不愿意采用可靠的TCP。

?5—06接收方收到有差错的UDP用户数据报时应如何处理答:丢弃?5—07如果应用程序愿意使用UDP来完成可靠的传输,这可能吗请说明理由答:可能,但应用程序中必须额外提供与TCP相同的功能。

?5—08为什么说UDP是面向报文的,而TCP是面向字节流的答:发送方 UDP 对应用程序交下来的报文,在添加首部后就向下交付 IP 层。

TCPIP协议族第四版第五章答案

TCPIP协议族第四版第五章答案CHAPTER 5IPv4 AddressesExercises1.a.28 = 256 addressesb.216 = 65536 addressesc.264 = 1.846744737 × 1019 addresses3.310=59,049 addresses5.a.0x72220208b.0x810E0608c.0xD022360Cd.0xEE2202017.a.(8 bits) / (4 bits per hex digits) = 2 hex digitsb.(16 bits) / (4 bits per hex digits) = 4 hex digitsc.(24 bits) / (4 bits per hex digits) = 6 hex digits9.We use Figure 5.6 (the right table) to find the class:a.The first byte is 208 (between 192 and 223) →Class Cb.The first byte is 238 (between 224 and 299) →Class Dc.The first byte is 242 (between 240 and 255) →Class Ed.The first byte is 129 (between 000 and 127) →Class A11.a.Class is A →netid: 114 and ho stid: 34.2.8b.Class is B →netid: 132.56 and hostid: 8.6c.Class is C → netid: 208.34.54 and hostid: 121d.Class is E → The address is not divided into netid and hostid.13.We first change the number of addresses in the range (minus 1) to base 2562,048 ? 1 = (0.0.7.255)256We add this number to the first address to find the last address:First Address:122.12.7.0Difference (base 256)0.0.7.255Last Address:122.12.14.25515.a.We can apply the first short cut to all bytes here. The result is (22.14.0.0).b.We can apply the first short cut to all bytes here. The result is (12.0.0.0).c.We can apply the first short cut to bytes 1and 4; we need to apply the secondshort cut to bytes 2 and 3. The result is (14.72.0.0).d.We can apply the first short cut to bytes 1 and 4; we need to apply the secondshort cut to bytes 2 and 3. The result is (28.0.32.0).17.The first address can be found by ANDing the mask with the IP address as shownbelow:IP Address:25.34.12.56Mask:255.255.0.0First Address25.34.0.0The last address can be found by either adding the number of addresses in the sub-net 232 ? n = 216 or by ORing the complement of the mask with the IP address (see the section on classless addressing because classful addressing is a special case of classless addressing) as shown below:IP Address:25.34.12.56Mask Complement:0.0.255.255Last Address25.34.255.255 19.The first address can be found by ANDing the mask with the IP address as shownbelow:IP Address:202.44.82.16Mask:255.255.255.192First Address202.44.82.0Note that we use the first short cut on the first three bytes. We use the second short cut on the fourth bytes:16→0+0+0+16+0+0+0+0192→128+64+32+0+0+0+0+00→0+0+0+0+0+0+0+0 The last address can be found by ORing the complement of the mask with the IP address (see the section on classless addressing because classful addressing is a special case of classless addressing) as shown below: IP Address:202.44.82.16Mask Complement:0.0.0.63Last Address202.44.82.127 Note that we use the first short cut on the first three bytes. We use the second short cut on the fourth byte:16→0+64+32+16+0+0+0+063→0+0+32+16+8+4+2+1127→0+64+32+16+8+4+2+1 21.With the information given, the first address is found by ANDing the host address with the mask 255.255.0.0 (/16).Host Address:25.34.12.56Mask:255.255.0.0Network Address (First): 25.34.0.0 The last address can be found by ORing the host address with the mask comple-ment0.0.255.255.Host Address:25.34.12.56Mask Complement: 0.0.255.255Last Address: 25.34.255.255 However, we need to mention that this is the largest possible block with 216 addresses. We can have many small blocks as long as the number of addresses divides this number.23.See below. The number of created subnets are equal to or greater than required.a.log22 = 1Number of 1’s = 1Number of created subnets: 2b.log262 = 5.95Number of 1’s = 6Number of created subnets: 64c.log2122 = 6.93Number of 1’s = 7Number of created subnets: 128d.log2250 = 7.96Number of 1’s = 8Number of created subnets: 25625.a.log21024 = 10 Extra 1s = 10 Possible subnets: 1024 Mask: /26b.232? 26 = 64 addresses in each subnetc.First subnet:The first address is the beginning address of the block.first address in subnet 1: 130.56.0.0To find the last address, we need to write 63 (one less than the number of addresses in each subnet) in base 256 (0.0.0.63) and add it to the first address (in base 256).first address in subnet 1: 130.56.0.0number of addresses: 0.0.0.63last address in subnet 1: 130.56.0.63 d.Last subnet (Subnet 1024):To find the first address in subnet 1024, we need to add 65,472 (1023 × 64) in base 256 (0.0.255.92) to the first address in subnet 1.first address in subnet 1 130.56.0.0number of addresses: 0.0.255.192first address in subnet 1024: 130.56.255.192Now we can calculate the last address in subnet 1024 as we did for the first address.first address in subnet 500: 130.56.255.192number of addresses: 0.0.0.63last address in subnet 500: 130.56.255.25527.We first change the mask to binary to find the number of 1’s:a.11111111 11111111 11111111 00000000→/24b.11111111 00000000 00000000 00000000→ /8c.11111111 11111111 11100000 00000000→ /19d.11111111 11111111 11110000 00000000→ /2029.If the first and the last addresses are known, the block is fully defined. We can firstfind the number of addresses in the block. We can then use the relationN =232? n → n= 32 ? log2Nto find the prefix length. For example, if the first address is 17.24.12.64 and the last address is 17.24.12.127, then the number of addresses in the block is 64. We can find the prefix length as n= 32 ? log2N = 32 ? log264 = 26The block is then 72.24.12.64/26.31.Many blocks can have the same prefix length. The prefixlength only determinesthe number of addresses in the block, not the block itself. Two blocks can have the same prefix length but start in two different point in the address space. For exam-ple, the following two blocks127.15.12.32/27174.18.19.64/27 have the same prefix length, but they are definitely two different blocks. The length of the blocks are the same, but the blocks are different.33.Group 1For this group, each customer needs 128 addresses. This means the suffix length is log2128 = 7). The prefix length is then 32 ? 7 = 25. The range of addresses are given for the first, second, and the last customer. The range of addresses for other customers can be easily found:1st customer:150.80.0.0/25to150.80.0.127/252nd customer:150.80.0.128/25to150.80.0.255/25...……200th customer:150.80.99.128/25to150.80.99.255/25Total addresses fo r group 1 = 200 × 128 = 25,600 addresses Group 2For this group, each customer needs 16 addresses. This means the suffix length is log216 = 4. The prefix length is then 32 ? 4 = 28. The addresses are:1st customer:150.80.100.0/28to150.80.100.15/282nd customer:150.80.100.16/28to150.80.100.31/28...……400th customer:150.80.124.240/28to150.80.124.255/28 Total addresses for group 2 = 400 × 16 = 6400 addresses Group 3For this group, each customer needs 4 addresses. This means the suffix length is log24 = 2. The prefix length is then 32 ? 2 = 30. The addresses are:1st customer: 150.80.125.0/30 to150.80.125.3/302nd customer: 150.80.125.4/30 to150.80.100.7/30...……64th customer: 150.80.125.252/30 to150.80.125.255/3065th customer: 150.80.126.0/30 to150.80.126.3/30...……2048th customer: 150.80.156.252/30 to150.80.156.255/30Total addresses for group 3 = 2048 × 4 = 8192 addressesNumber of allocated addresses: 40,192Number of available addresses: 25,34435.There are actually two choices. If the ISP wants to use subnetting (a router with 32output ports) then the prefix length for each customer is n sub = 32. However, there is no need for a router and subnetting. Each customer can be directly connected to the ISP server. In this case, the whole set of the customer can be taught of addresses in one single block with the prefix length n (the prefix length assigned to the ISP).。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

第五章广域网(P167)1、试从多个方面比较虚电路和数据报这两种服务的优缺点。

答:从占用通信子网资源方面看:虚电路服务将占用结点交换机的存储空间,而数据报服务对每个其完整的目标地址独立选径,如果传送大量短的分组,数据头部分远大于数据部分,则会浪费带宽。

从时间开销方面看:虚电路服务有创建连接的时间开销,对传送小量的短分组,显得很浪费;而数据报服务决定分组的去向过程很复杂,对每个分组都有分析时间的开销。

从拥塞避免方面看:虚电路服务因连接起来的资源可以预留下来,一旦分组到达,所需的带宽和结点交换机的容量便已具有,因此有一些避免拥塞的优势。

而数据报服务则很困难。

从健壮性方面看:通信线路的故障对虚电路服务是致命的因素,但对数据报服务则容易通过调整路由得到补偿。

因此虚电路服务更脆弱。

答:(1)在传输方式上,虚电路服务在源、目的主机通信之前,应先建立一条虚电路,然后才能进行通信,通信结束应将虚电路拆除。

而数据报服务,网络层从运输层接收报文,将其装上报头(源、目的地址等信息)后,作为一个独立的信息单位传送,不需建立和释放连接,目标结点收到数据后也不需发送确认,因而是一种开销较小的通信方式。

但发方不能确切地知道对方是否准备好接收,是否正在忙碌,因而数据报服务的可靠性不是很高。

(2)关于全网地址:虚电路服务仅在源主机发出呼叫分组中需要填上源和目的主机的全网地址,在数据传输阶段,都只需填上虚电路号。

而数据报服务,由于每个数据报都单独传送,因此,在每个数据报中都必须具有源和目的主机的全网地址,以便网络结点根据所带地址向目的主机转发,这对频繁的人—机交互通信每次都附上源、目的主机的全网地址不仅累赘,也降低了信道利用率。

(3)关于路由选择:虚电路服务沿途各结点只在呼叫请求分组在网中传输时,进行路径选择,以后便不需要了。

可是在数据报服务时,每个数据每经过一个网络结点都要进行一次路由选择。

当有一个很长的报文需要传输时,必须先把它分成若干个具有定长的分组,若采用数据报服务,势必增加网络开销。

(4)关于分组顺序:对虚电路服务,由于从源主机发出的所有分组都是通过事先建立好的一条虚电路进行传输,所以能保证分组按发送顺序到达目的主机。

但是,当把一份长报文分成若干个短的数据报时,由于它们被独立传送,可能各自通过不同的路径到达目的主机,因而数据报服务不能保证这些数据报按序列到达目的主机。

(5)可靠性与适应性:虚电路服务在通信之前双方已进行过连接,而且每发完一定数量的分组后,对方也都给予确认,故虚电路服务比数据报服务的可靠性高。

但是,当传输途中的某个结点或链路发生故障时,数据报服务可以绕开这些故障地区,而另选其他路径,把数据传至目的地,而虚电路服务则必须重新建立虚电路才能进行通信。

因此,数据报服务的适应性比虚电路服务强。

(6)关于平衡网络流量:数据报在传输过程中,中继结点可为数据报选择一条流量较小的路由,而避开流量较高的路由,因此数据报服务既平衡网络中的信息流量,又可使数据报得以更迅速地传输。

而在虚电路服务中,一旦虚电路建立后,中继结点是不能根据流量情况来改变分组的传送路径的。

综上所述,虚电路服务适用于交互作用,不仅及时、传输较为可靠,而且网络开销小。

数据报服务适用于传输单个分组构成的、不具交互作用的信息以及对传输要求不高的场合。

2、设有一分组交换网。

若使用虚电路,则每一分组必须有3字节的分组首部,而每个网络结点必须为虚电路保留8字节的存储空间来识别虚电路。

但若使用数据报,则每个分组需有15字节的分组首部,而结点就不需要保留转发表的存储空间。

设每段链路每传1MB需0.01元。

购买结点存储器的代价为每字节0.01元,而存储器的寿命为2年工作时间(每周工作40小时)。

假定一条虚电路的每次平均时间为1000s,而在此时间内发送200分组,每个分组平均要经过4段链路。

试问采用哪种方案(虚电路或数据报)更为经济?相差多少?答:每个分组经过4段链路意味链路上包括5个分组交换机。

虚电路实现方案:需在1000秒内固定分配5×8=40bytes存储空间,存储器使用的时间是2年,即2×52×40×3600=1.5×107sec每字节每秒的费用=0.01/(1.5×107)=6.7×10-10元总费用,即1000秒40字节的费用=1000×40×6.7×10-10=2.7×10-5元数据报实现方案:比上述虚电路实现方案需多传(15-3)×4×200=9600bytes,每字节每链路的费用=0.01/106=10-8元总费用,即9600字节每链路的费用=9600×10-8=9.6×10-5元9.6-2.7=6.9毫分可见,本题中采用虚电路实现方案更为经济,在1000秒的时间内便宜6.9毫分。

3、假定分组交换网中所有结点的处理机和主机均正常工作,所有的软件也正常无误。

试问一个分组是否可能被投送到错误的目的结点(不管这个概率有多小?)如果一个网络中所有链路的数据链路层协议都能正确工作,试问从源结点到目的结点之间的端到端通信是否一定也是可靠的?答:有可能。

大的突发噪声可能破坏分组。

使用k位的效验和,差错仍然有2-k的概率被漏检。

如果分组的目的地址字段或虚电路的标识号被改变,分组会被投递到错误的目的地,并可能被接收为正确的分组。

换句话说,偶然的突发噪声可能把送往一个目的地的完全合法的分组改变成送往另一个目的地的也是完全合法的分组。

端到端的通信不一定可靠。

端到端的通信不仅与数据链路层有关,还与网络层有关,尽管链路层协议能正确工作,但不能保证网络层协议正常工作,即通信子网是否可靠。

4、广域网中的主机为什么采用层次结构方式进行编址?答:广域网中,分组往往要经过许多结点交换机的存储转发才能到达目的地。

每个结点交换机都有一转发表,结点交换机根据转发表决定该如何转发分组,如果转发表里存放了到达每一主机的路由,显然广域网中的主机数越多,查找转发表就越费时间,为了减少查找转发表所花费的时间,广域网采用层次结构的地址。

把一个二进制数表示的主机地址分成两部分,第一部分的二进制数表示该主机所连接的分组交换机的编号,是第一层地址;而后一部分的二进制数表示所连接的分组交换机的端口号,或主机的编号,是第二层地址。

(这样转发表可简化为两个内容:分组要发往的目的站的交换机号,以及下一跳交换机号。

)5、一个数据报分组交换网允许各结点在必要时将收到的分组丢弃。

设结点丢弃一个分组的概率为p。

现有一个主机经过两个网络结点与另一个主机以数据报方式通信,因此两个主机之间要经过3段链路。

当传送数据报时,只要任何一个结点丢弃分组,则源点主机最终将重传此分组。

试问:(1)每一个分组在一次传输过程中平均经过几段链路?(2)每一个分组平均要传送几次?(3)目的主机每收到一个分组,连同该分组在传输时被丢弃的传输,平均需要经过几段链路?答:(1)从源主机发送的每个分组可能走1段链路(主机-结点)、2段链路(主机-结点-结点)或3段链路(主机-结点-结点-主机)。

走1段链路的概率是p,走2段链路的概率是p(1-p),走3段链路的概率是(1-p)2则,一个分组平均通路长度的期望值是这3个概率的加权和,即等于L=1×p+2×p(1-p)+3×(1-p)2= p2-3 p+3注意,当p=0时,平均经过3段链路,当p=1时,平均经过1段链路,当0<p<1时,可能需要多次发送。

(2)一次传送成功的概率=(1-p)2,令α=(1-p)2,两次传送成功的概率=(1-α)α,三次传送成功的概率=(1-α)2α,……因此每个分组平均传送次数T=α+2α(1-α)+3α(1-α)2+=[α/(1-α)][(1-α)+2(1-α)2+3(1-α)3+……]因为∞∑ kqk = q/(1-q)2k=1所以T=[α/(1-α)]×(1-α)/[1-(1-α)]2 =1/α=1/(1-p)2(3)每个接收到的分组平均经过的链路数HH=L×T=(p2-3 p+3)/(1-p)26、一个分组交换网其内部采用虚电路服务,沿虚电路共有n个结点交换机,在交换机中每一个方向设有一个缓存,可存放一个分组。

在交换机之间采用停止等待协议,并采用以下措施进行拥塞控制。

结点交换机在收到分组后要发回确认,但条件是:①接收端已成功收到了该分组;②有空闲的缓存。

设发送一个分组需T秒(数据或确认),传输的差错可忽略不计,主机和结点交换机之间的数据传输时延也可忽略不计。

试问:交付给目的主机的速率最快为多少?答:对时间以T秒为单位分槽。

在时槽1,源结点交换机发送第1个分组。

在时槽2的开始,第2个结点交换机收到了分组,但不能应答。

在时槽3的开始,第3个结点交换机收到了分组,但也不能应答。

这样,此后所有的路由器都不会应答。

仅当目的主机从目的地结点交换机取得分组时,才会发送第1个应答。

现在确认应答开始往回传播。

在源结点交换机可以发送第2个分组之前,需两次穿行该子网,需要花费的时间等于2(n-1)T。

所以,源结点交换机往目的主机投递分组的速度是每2(n-1)T秒1个分组。

显然这种协议的效率是很低的。

8、流量控制在网络工作中具有何意义?流量控制与路由选择有何异同之处?答:流量控制与路由选择的异同之处是:①路由选择是网络中的所有结点共同协调工作的结果。

其次,路由选择的环境往往是在变化的,而这种变化有时无法事先知道。

而流量控制是收发两端共同协调工作的结果。

②好的流量控制可以使更多的通信量流入网络,而好的路由选择可使网络的平均时延较小。

③路由选择可保证分组通过一条最佳的路径达到目的。

流量控制要考虑网络资源分配的公平性。

9、为什么说,“只要任意增加一些资源就可以解决网络拥塞的问题”是不正确的? 答:只任意增加一些资源可能无法解决网络拥塞的问题。

例如,将某路由器缓冲区的存储空间扩大,但保持其输出链路速率的不变。

这时,虽然该路由器可以接收更多的分组,但由于其输出链路速率的没变,存在于该路由器的许多分组可能因超时,必须重发,从而导致网络的性能可能变得更糟。

10、死锁是怎样形成的?有什么措施可用来防止死锁?答:当网络负载增大到某一数值时,网络的吞吐量就下降到零,网路已无法工作,这就是死锁。

死锁中有一种是直接死锁,即由互相占用了对方需要的资源而造成的死锁。

例如两个结点和都有大量的分组要发往对方,但两个结点中的缓冲区在发送之前就已经全部被待发分组占满了。

这样,当每个分组到达对方时,由于没有对方存放,只好被丢弃。

发送分组的一方因收不到对方发来的确认信息,只能将发送过去的分组依然保存在自己结点的缓冲区中。