神码VRRP配置

VRRP配置

VRRP 配置实验拓扑图SWA 的配置SWA(config)#interface Vlan 10(设置SW A 上VLAN10的VRRP 的优先级为150,高于默认的100-SWB 上的VLAN10的VRRP 优先级为100)SWA(config-if)#ip address 192.168.10.253 255.255.255.0SWA(config-if)#vrrp 10 ip 192.169.10.254SWA(config-if)#vrrp 10 priority 150SWA(config-if)#exitSWA(config)#interface Vlan 20SWA(config-if)#ip address 192.168.20.253 255.255.255.0SWA(config-if)#vrrp 20 ip 192.168.20.254SWB 的配置SWB(config)#interface Vlan 10SWB(config-if)#ip address 192.168.10.252255.255.255.0SWB(config-if)#vrrp 10 ip 192.169.10.254SWB(config-if)#exitSWB(config)#interface Vlan 20SWB(config-if)#ip address 192.168.20.252 255.255.255.0SWB(config-if)#vrrp 20 ip 192.168.20.254(设置SW A 上VLAN20的VRRP 的优先级为150,高于默认的100-SWB 上的VLAN20的SWA SWB SW3 Vlan 10,20Vlan 10,20 11链路聚合 22 23-24 23-24 Vlan 10,20 Vlan 10 ip:192.168.10.252 虚拟网关地址:192.168.10.254 Vlan 20 ip:192.168.20.252 虚拟网关地址:192.168.20.254 Vlan 10 ip:192.168.10.253虚拟网关地址:192.168.10.254Vlan 20 ip:192.168.20.253虚拟网关地址:192.168.20.254Vlan 10 用户网关地址:192.168.10.254Vlan 20 用户网关地址:192.168.20.254要求vlan10的用户流量在SWA 上,vlan 20的用户流量在SWB 上VRRP优先级为100)SWB(config-if)#vrrp 20 priority 150。

vrrp(虚拟路由冗余协议) 配置命令及原理

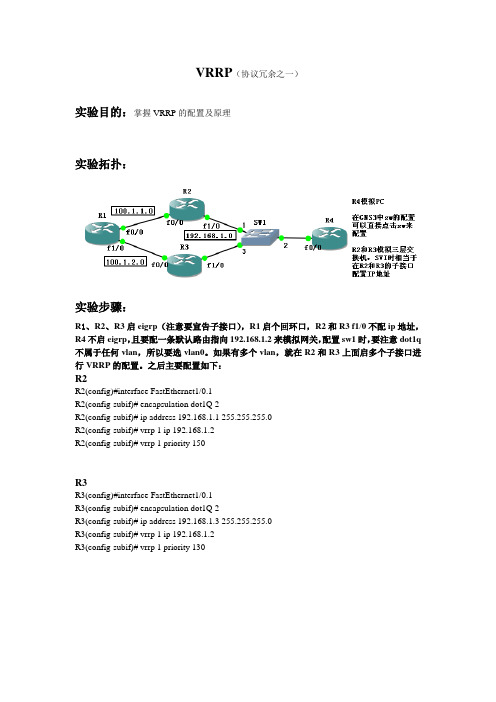

VRRP(协议冗余之一)实验目的:掌握VRRP的配置及原理实验拓扑:实验步骤:R1、R2、R3启eigrp(注意要宣告子接口),R1启个回环口,R2和R3 f1/0不配ip地址,R4不启eigrp,且要配一条默认路由指向192.168.1.2来模拟网关,配置sw1时,要注意dot1q 不属于任何vlan,所以要选vlan0。

如果有多个vlan,就在R2和R3上面启多个子接口进行VRRP的配置。

之后主要配置如下:R2R2(config)#interface FastEthernet1/0.1R2(config-subif)# encapsulation dot1Q 2R2(config-subif)# ip address 192.168.1.1 255.255.255.0R2(config-subif)# vrrp 1 ip 192.168.1.2R2(config-subif)# vrrp 1 priority 150R3R3(config)#interface FastEthernet1/0.1R3(config-subif)# encapsulation dot1Q 2R3(config-subif)# ip address 192.168.1.3 255.255.255.0R3(config-subif)# vrrp 1 ip 192.168.1.2R3(config-subif)# vrrp 1 priority 130分析:链路正常,没有任何变动时:R2R3一、当ping1.1.1.1时,R2和sw1之间断了出现以下情况R2R3R4R3变成了master,group address是192.168.1.2,R4在接口down的时候瞪了一下。

链路恢复时R2R3链路恢复后,R2又再次成为master,之所以能够抢回master是因为vrrp中抢占是默认开启的,R3又变成了原来的backup,master是R2,group address是192.168.1.2,R4在链路恢复的一瞬间没有瞪得迹象。

可靠性-vrrp的配置

配置ip地址

[Router-Ethernet0]

vrrp vrid 1 virtual-ip 202.38.160.111

配置虚ip

!

[Router]

interface Serial0

[Router-Serial0]

link-protocol ppp

8.3

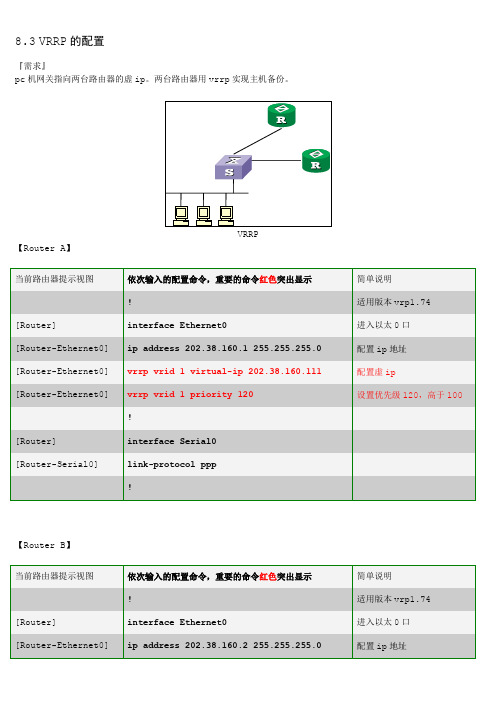

『需求』

pc机网关指向两台路由器的虚ip。两台路由器用vrrp实现主机备份。

VRRP

【Router A】

当前路由器提示视图

依次输入的配置命令,重要的命令红色突出显示

简单说明

!

适用版本vrp1.74

[Router]

interface Ethernet0

进入以太0口

[Router-Ethernet0]

!

[Router]

interface Serial0

[Router-Serial0]

link-protocol ppp

!

【Router B】

当前路由器提示视图

依次输入的配置命令,重要的命令红色突出显示

简单说明

!

适用版本vrp1.74

[Router]

interface Ethernet0

进入以太0口

[Router-Ethernet0]

ip address 202.38.160.1 255.2er-Ethernet0]

vrrp vrid 1 virtual-ip 202.38.160.111

配置虚ip

[Router-Ethernet0]

vrrp vrid 1 priority 120

VRRP配置

操作手册系统分册 VRRP 目录目录第1章 VRRP配置...................................................................................................................1-11.1 VRRP简介..........................................................................................................................1-11.1.1 VRRP概述...............................................................................................................1-11.1.2 VRRP备份组简介....................................................................................................1-21.1.3 VRRP定时器............................................................................................................1-31.1.4 VRRP报文格式........................................................................................................1-41.1.5 VRRP工作过程........................................................................................................1-61.1.6 VRRP监视功能........................................................................................................1-71.1.7 VRRP应用(以基于IPv4的VRRP为例)................................................................1-71.2 配置基于IPv4的VRRP.......................................................................................................1-91.2.1 基于IPv4的VRRP配置任务简介..............................................................................1-91.2.2 配置备份组的虚拟IP地址可以被ping通...................................................................1-91.2.3 配置虚拟IP地址和MAC地址的对应关系................................................................1-101.2.4 创建备份组并配置虚拟IP地址................................................................................1-101.2.5 配置备份组优先级、抢占方式及监视功能.............................................................1-111.2.6 配置VRRP报文的相关属性....................................................................................1-121.2.7 基于IPv4的VRRP显示和维护...............................................................................1-131.3 配置基于IPv6的VRRP.....................................................................................................1-141.3.1 基于IPv6的VRRP配置任务简介............................................................................1-141.3.2 配置备份组的虚拟IPv6地址可以被ping通.............................................................1-141.3.3 配置虚拟IPv6地址和MAC地址的对应关系............................................................1-151.3.4 创建备份组并配置虚拟IPv6地址...........................................................................1-151.3.5 配置备份组优先级、抢占方式及监视指定接口......................................................1-161.3.6 配置VRRP报文的相关属性....................................................................................1-171.3.7 基于IPv6的VRRP显示和维护...............................................................................1-181.4 基于IPv4的VRRP典型配置举例......................................................................................1-181.4.1 VRRP单备份组配置举例.......................................................................................1-181.4.2 VRRP监视接口配置举例.......................................................................................1-211.4.3 VRRP多备份组配置举例.......................................................................................1-241.5 基于IPv6的VRRP典型配置举例......................................................................................1-261.5.1 VRRP单备份组配置举例.......................................................................................1-261.5.2 VRRP监视接口配置举例.......................................................................................1-291.5.3 VRRP多备份组配置举例.......................................................................................1-321.6 VRRP常见错误配置举例..................................................................................................1-35第1章 VRRP配置1.1 VRRP简介1.1.1 VRRP概述如图1-1所示,通常,同一网段内的所有主机都设置一条相同的以网关为下一跳的缺省路由。

神州数码路由交换配置命令(全)

路由sshaaa authentication login ssh localaaa authentication enable default enableenable password 0 123456username admin password 0 123456ip sshd enableip sshd auth-method sship sshd auth-retries 5ip sshd timeout 60TELNETR1_config#aaa authentication login default local R1_config#aaa authentication enable default enable R1_config#enable password 0 ruijieR1_config#line vty 0 4R1_config_line#login authentication defaultR1_config_line#password 0 cisco方法2,不需要经过3A认证R1_config#aaa authentication login default noneR1_config#aaa authentication enable default enable R1_config#enable password 0 ciscoR1_config#line vty 0 4R1_config_line#login authentication defaultCHAP认证单向认证,密码可以不一致R2_config#aaa authentication ppp test localR2_config#username R2 password 0 123456R2_config_s0/2#enc pppR2_config_s0/2#ppp authentication chap testR2_config_s0/2#ppp chap hostname R1R1_config#aaa authentication ppp test localR1_config#username R1 password 0 123456R1_config_s0/1#enc pppR1_config_s0/1#ppp authentication chap testR1_config_s0/1#ppp chap hostname R2pap认证双向认证,密码要求一致R2_config#aaa authentication ppp test localR2_config#username R2 password 0 123456R2_config_s0/2#enc pppR2_config_s0/2#ppp authentication pap testR2_config_s0/2#ppp pap sent-username R1 password 123456R1_config#aaa authentication ppp test localR1_config#username R1 password 0 123456R1_config_s0/1#enc pppR1_config_s0/1#ppp authentication pap testR1_config_s0/1#ppp pap sent-username R2 password 123456FRRouter-A_config_s1/1#encapsulation frame-relay !封装帧中继协议Router-A_config_s1/1#frame-relay local-dlci 17 !设置本地DLCI 号Router-A_config_s1/1# frame-relay intf-type dce !配置FR的DCERouter-A_config_s1/1# frame-relay map 192.168.1.2 pvc 17 broadcast !配置DLCI 与对端IP的映射VrrpInt g0/4vrrp 1 associate 192.168.20.254 255.255.255.0vrrp 1 priority 120 设置优先级,为主vrrp 1 preempt 开启抢占vrrp 1 track interface Serial0/1 30 追踪上行接口,防止上行接口DOWN了,自动降低优先级Int g0/6vrrp 1 associate 192.168.20.254 255.255.255.0vrrp 1 priority 100 设置优先级,为备,默认为100vrrp 1 preempt 开启抢占vrrp 1 track interface Serial0/2 30 追踪上行接口,防止上行接口DOWN了,自动降低优先级RIP 验证,只有V2支持验证interface Serial0/2 接口起验证和配密码ip rip authentication simpleip rip password 123456RIP改单播router ripnei 192.168.1.1RIP定时器router riptimers update 10 更新时间timers exipire 30 失效时间timers hosddown 50 抑制时间ospfrouter os 1net 192.168.1.0 255.255.255.0 ar 0 不能写32位掩码OSPF 虚链路ROUTER OS 2 进程起用AR 1 VI 2.2.2.2 对方ROUTER-IDOSPF 汇总ROUTER OS 2 进程起用ar 0 range 192.168.0.0 255.255.252.0OSPF 验证ROUTER OS 2 明文AR 0 AUTHEN SP 进程给需要验证的区域启用验证INT S0/1IP OS passw 123456 接口配置密码密文router os 2ar 0 authen meint s0/1ip os me 1 md5 123456bgprouter bgp 100no synchronization bgp全互联必须要关闭同步检查nei 192.168.12.1 remot 200 与AS外部路由建立邻居nei 2.2.2.2 remot 100 与AS内部路由建立邻居nei 2.2.2.2 up lo0 改更新接口为环回接口nei 2.2.2.2 next-hop-self 改下一跳为自己net 2.2.2.0 通告路由表里面有的路由ACL路由上面的ACL要写子网掩码,不能写反掩码!!!!!基于时间的ACLtime-range acl 定义一个时间范围periodic weekdays 09:00 to 12:00periodic weekdays 14:00 to 17:00IP access-list extended time 写一个基于时间的acl,调用时间段deny ip 192.168.10.0 255.255.255.0 any time-range aclpermit ip any anyint g0/4 应用到接口ip access-group time inint g0/6ip access-group time in静态NATip route 0.0.0.0 0.0.0.0 192.168.12.2ip nat inside source static 192.168.10.10 192.168.12.1int g0/6ip nat inints0/1ip nat outNAPTip access-list standard NAT 定义要转换的IP网段permit 192.168.10.0 255.255.255.0ip nat pool NAT 192.168.23.10 192.168.23.20 255.255.255.0 创建转换的IP地址池ip nat inside source list NAT pool NAT overload 关联要转换的IP网段和地址池ip route default 192.168.23.3 写一条缺省路由,下一跳为出口网关的下一跳router rip 如果跑路由协议,要把缺省重分发到动态路由redistribute staticinterface Serial0/1 运用到内网接口ip nat insideinterface Serial0/2 运用到外网接口ip nat outsideroute-mapip acce sta acl 定义要匹配的流量per 192.168.20.0 255.255.255.0route-map SHENMA 10 permitma ip add acl 调用ACLset ip next-hop 192.168.12.1 改下一跳int g0/3ip po route-map SHENMA 定义到原接口DHCP给路由接口分配IP,不能是S口!!!R1ip dhcpd enableip dhcpd pool 1network 192.168.12.0 255.255.255.0range 192.168.12.10 192.168.12.20R2interface GigaEthernet0/6ip address dhcp给PC分配IP,底层网络要起路由互通!!!!实验全网起了RIP协议R1ip dhcpd enableip dhcpd pool 2network 192.168.1.0 255.255.255.0range 192.168.1.10 192.168.1.20default-router 192.168.1.1R2ip dhcpd enable 要开启DHCP服务!interface GigaEthernet0/4ip address 192.168.1.1 255.255.255.0ip helper-address 192.168.12.2 设置DHCP服务器IPVPN (GRE)int t0ip add 172.168.10.1 255.255.255.0 给T0配IPt so s0/2 源,路由的出接口t de 192.168.23.3 目的,对端的出接口IP,注意,要可达t key 123456 T0口密码,两端要一致exitip route 192.168.20.0 255.255.255.0 t0 用T0口写一条要到达网段的静态路由int t0ip add 172.168.10.3 255.255.255.0t so s0/1t de 192.168.12.1t key 123456exitip route 192.168.10.0 255.255.255.0 t0VPN (IPSEC)R1crypto ipsec transform-set SHENMA 设置转换集transform-type esp-des esp-md5-hmac 转换集的加密方式ip access-list extended 100 匹配感兴趣流permit ip 192.168.10.0 255.255.255.0 192.168.20.0 255.255.255.0crypto map HAN 10 ipsec-isakmpset peer 192.168.23.3 设置对等体set transform-set SHENMA 关联转换集match address 100 关联感兴趣流interface Serial0/2 进接口调用crypto map HANR3crypto ipsec transform-set SHENMA 设置转换集transform-type esp-des esp-md5-hmac 转换集的加密方式,两端要一致ip access-list extended 100 匹配感兴趣流permit ip 192.168.20.0 255.255.255.0 192.168.10.0 255.255.255.0crypto map HAN 10 ipsec-isakmpset peer 192.168.12.1 设置对等体set transform-set SHENMA 关联转换集match address 100 关联感兴趣流interface Serial0/1 进接口调用crypto map HANVPN (IKE)crypto isakmp key SHENMA 192.168.23.3 255.255.255.0 设置公共用密钥crypto isakmp policy 10 设置IKE策略hash md5au preenc desgroup 1lifetime 86400crypto ipsec transform-set SHENMA 设置转换集transform-type esp-Des esp-Md5-hmacip access-list extended 100 匹配感兴趣流permit ip 192.168.10.0 255.255.255.0 192.168.30.0 255.255.255.0crypto map SHENMA 10 ipsec-isakmp 设置IPSEC加密映射set peer 192.168.23.3set transform-set SHENMAmatch address 100int s0/2 调用到接口crypto map SHENMAQOSint g0/4ip add 192.168.10.1 255.255.255.0no shutip add 192.168.20.1 255.255.255.0no shutint s0/1ip add 192.168.12.1 255.255.255.0phy spe 64000no shutip route 0.0.0.0 0.0.0.0 192.168.12.2ip access-list ex 1 定义ACL抓取流量permit ip 192.168.10.0 255.255.255.0 2.2.2.0 255.255.255.0ip access-list ex 2permit ip 192.168.20.0 255.255.255.0 2.2.2.0 255.255.255.0priority 1 protocol ip high list 1 写一个IP协议的优先列表,调用ACL 1里面的地址,级别为HIGHpriority 1 protocol ip low list 2 写一个IP协议的优先列表,调用ACL 2里面的地址,级别为LOWint s0/1 进接口调用priority 1交换banner motd 系统登录标题telnettelnet-server enable 开启TELNETtelnet-server max-connection 16 最大连接数sshusername ssh password 0 123456ssh-server enable 开启SSHssh-server timeout 60 连接超时时间ssh-server max-connection 16 最大连接数ssh-server authentication-retries 5 重连次数ssh-server host-key create rsa 创建新的主机密钥1,首先要给所有的VLAN配上IPINT VLAN 10IP ADD 192.168.10.1 255.255.255.0NO SHUT2,创建一个VRRP组ROUTER VRRP 10VIRTUAL-IP 192.168.10.254 给虚拟IPINT VLAN 10 关联VLANPRIORITY 120 给优先级(默认100)ENABLE 激活STPSW1spanning-tree 开启STPspanning-tree mode mstp 改为MSTP模式spanning-tree mst configurtaion 配置域name shenma域名revision-level 3 修正级别instance 1 vlan10;20 在实例里面关联VLANinstance2 vlan30;40exitspanning-tree mst 1priority 4096 给实例配置优先级,越小的级别越高spanning-tree mst 2 priority 8192SW2spanning-tree 开启STPspanning-tree mode mstp 改为MSTP模式spanning-tree mst configurtaion 配置域name shenma域名revision-level 3 修正级别instance 1 vlan10;20 在实例里面关联VLANinstance2 vlan30;40exitspanning-tree mst 1priority 8192 给实例配置优先级,越小的级别越高spanning-tree mst 2 priority 4096SW21spanning-tree 开启STPspanning-tree mode mstp 改为MSTP模式spanning-tree mst configurtaion 配置域name shenma域名revision-level 3 修正级别instance 1 vlan10;20 在实例里面关联VLANinstance2 vlan30;40AM端口安全am enableint e1/0/1am portam mac-ip-pool 0000.1111.2222 192.168.10.1端口镜像monitor session 1 source int e1/0/1 bothmonitor session 1 destination int e1/0/15RIPRouter ripNet 192.168.1.0/24Router os 1Net 192.168.1.0 0.0.0.255 ar 0AclFirewall enableIp access-list ex 100Per ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255单臂路由R1int g0/5no shutinterface GigaEthernet0/5.1encapsulation dot1Q 100ip address 192.168.10.1 255.255.255.0interface GigaEthernet0/5.2encapsulation dot1Q 200ip address 192.168.20.1 255.255.255.0interface GigaEthernet0/5.3encapsulation dot1Q 300ip address 192.168.30.1 255.255.255.0SW1vlan 100\sw int e1/0/1-2vlan 200sw int e1/0/3-4vlan 300sw int e1/0/5-6int e1/0/20sw mo trsw tr all vlan all端口聚合PORT-GROUP 1 创建一个组INT E1/0/17-18 聚合端口要设置为TRUNKSW MO TRSW TR ALL VLAN ALLPORT-GROUP 1 MO ON 设置聚合端口的模式为自动匹配EXITINT PORT-CHANNAL 1 进入聚合端口配置模式,也要设置为TRUNK SW MO TRSW TR ALL VLAN ALLEXITdhcpSERV DHCP 开启DHCP服务IP DHCP POOL VLAN10 创建地址池NETW 192.168.10.0 255.255.255.0def 192.168.10.1le 2dns 8.8.8.8ip dhcp ex 192.168.10.1 192.168.10.10 排除地址范围dhcp 中继serv dhcpip for udp bootint vlan 10ip he 192.168.12.2dhcp snoopingserv dhcp 开启DHCP服务ip dhcp snooping enable 开启DHCP SNOOPING 功能ip dhcp snooping binding enable 开启SNOOPING 绑定功能int e1/0/20ip dhcp snooping trust 设置接口为信任接口,一般是与服务器相连的接口int e1/0/1ip dhcp snooping binding user-control 设置端口自动绑定获取DHCP的地址设置端口手动绑定MAC,VLAN,IP,端口信息(全局模式)ip dhcp snooping binding user 00-11-22-33-44-55 address 192.168.22.22 vlan 1 int e1/0/5ipv66 to 4greipv6 unicast-routing 允许单播路由interface Tunnel0ipv6 enable 开启IPV6ipv6 address 2001:23::1/64tunnel source 192.168.12.1 本端接口地址tunnel destination 192.168.12.2 对端接口地址tunnel mode gre ip 隧道模式改为GREtunnel key 123456 隧道密码,两端一致ipv6 route 3::/64 Tunnel0 写一条下一跳为TUNNEL 0的IPV6静态,不能写默认静态natInternet(config)#ip route 0.0.0.0 0.0.0.0 fa0/1 ipv4网络要可达NA T-PT(config)#ip route 0.0.0.0 0.0.0.0 fa0/1NA T-PT(config)#ipv6 nat prefix 2001:db8:feed::/96 设置一个全局NAT前缀,掩码必须96位NA T-PT(config)#ipv6 nat v4v6 source 10.10.10.2 2001:db8:feed::2 写4 TO 6 地址转换,需要到达的地址都要写, 不需要与本地同一网段NA T-PT(config)#ipv6 nat v4v6 source 192.168.1.10 2001:db8:feed::3NA T-PT(config)#ipv6 nat v6v4 source 2001:db8:cafe:ffff::2 10.10.20.5 写6 to 4 地址转换,需要到达的地址都要写,不需要与本地同一网段int g0/4 调用到接口,进出都要调用ipv6 natint g0/4ipv6 natpatipv4 网络要可达NA T-PT(config)#ipv6 nat prefix 2001:db8:feed::/96 设置一个全局NAT 前缀,掩码必须96位NA T-PT(config)#ipv6 nat v4v6 source 10.10.10.2 2001:db8:feed::2 写4 TO 6 地址转换,需要到达的地址都要写NA T-PT(config)#ipv6 nat v4v6 source 192.168.1.10 2001:db8:feed::3 不需要与本地同一网段NA T-PT(config)#ipv6 access-list cafe 把IPV6要转换的网段匹配出来NA T-PT(config-ipv6-acl)#permit ipv6 2001:db8:cafe::/48 anyNA T-PT(config-ipv6-acl)#exitNA T-PT(config)#ipv6 nat v6v4 pool ipv4 10.10.20.5 10.10.20.6 prefix-length 24 写一个6 TO 4 的NAT地址池,不需要已知网段NA T-PT(config)#ipv6 nat v6v4 source list cafe pool ipv4 overload 把要转换的网段与地址池关联int g0/4ipv6 natint g0/4ipv6 natripingipv6 router rip 100 全局创建RIP实例,名字为100exitinterface GigaEthernet0/4ipv6 enable 开启IPV6ipv6 address 2001::1/64ipv6 rip 100 enable 启动为100的实例需要宣告的接口要设置ospfv3ipv6 router ospf 1 全局创建ospf,进程为1 int g0/6ipv6 enableipv6 address 2001::1/64ipv6 ospf 1 area 0 宣告本接口为area 0 需要宣告的接口要设置。

神州数码交换机VRRP实验

实验三十八、交换机VRRP实验一、 实验目的1、熟悉VRRP协议的使用方式和配置方法;2、理解VRRP协议的适用场合。

二、 应用环境VRRP和HSRP具有类似的功能,实现方法上略有不同,VRRP是由IETF提出,是一个标准协议,HSRP是由CISCO公司制定的。

VRRP(Virtual Router Redundancy Protocol,虚拟路由器冗余协议)是一种容错协议,运行于局域网的多台路由器上,它将这几台路由器组织成一台“虚拟”路由器,或称为一个备份组(Standby Group)。

在VRRP备份组内,总有一台路由器或以太网交换机是活动路由器(Master),它完成“虚拟”路由器的工作;该备份组中其它的路由器或以太网交换机作为备份路由器(Backup,可以不只一台),随时监控Master的活动。

当原有的Master出现故障时,各Backup将自动选举出一个新的Master来接替其工作,继续为网段内各主机提供路由服务。

由于这个选举和接替阶段短暂而平滑,因此,网段内各主机仍然可以正常地使用虚拟路由器,实现不间断地与外界保持通信。

三、 实验设备1、DCRS-7604(或6804)交换机2台2、HUB或交换机1台3、PC机2-4台4、Console线1-2根5、直通网线若干根五、 实验要求1、在交换机7604A和交换机7604B上分别划分基于端口的VLAN:交换机 VLAN 端口成员 IP1 24 10.1.157.1/24DCRS-7604A100 1 192.168.100.1/2410 8-16 192.168.10.1/24DCRS-7604B1 24 10.1.157.2/24100 1 192.168.100.2/2420 8-16 192.168.20.1/242、PC1-PC4的网络设置为:设备 IP地址 gateway MaskPC1 192.168.100.101 192.168.100.1255.255.255.0PC2 192.168. 100.102 192.168.100.1255.255.255.0PC3 192.168.10.2 192.168.10.1 255.255.255.0PC4 192.168.20.2 192.168.20.1 255.255.255.03、验证:无论拔掉192.168.100.1的线还是192.168.100.2的线,PC1和PC2不需要做网络设置的改变都可以与PC3和PC4通信。

VRRP详细配置

Vrrp基本配置实验目的:掌握网络通信链路冗余(路由器出口链路)备份的配置介绍:采用两个路由器,一个作为主路由器,一个作为备份路由器,当主路由器出现故障时,备份路由器自动启动,充当主路由器的角色。

路由器R1配置:R1(config)interface Ethernet0/1R1(config-if)ip address 172.16.1.1255.255.255.0R1(config-if) no shutR1(config-if) exitR1(config) track 1Eterface e0/1 line-protocol//R1(config)interface Ethernet0/0R1(config-if)ip address 192.168.1.254 255.255.255.0 R1(config-if)full-duplexR1(config-if)vrrp 1 ip 192.168.1.100R1(config-if)vrrp 1 priority 250R1(config-if)vrrp 1 track 1 decrement 100R1(config)router ripR1(config-router)network 172.16.1.0R1(config-router)network 192.168.1.0路由器R2配置:R2(config)interface Ethernet0/1R2(config-if)ip address 172.41.1.1255.255.255.0R2(config-if) no shutR2(config-if) exitR2(config) track 1Eterface e0/1 line-protocolR2(config)interface Ethernet0/0R2(config-if)ip address 192.168.1.253255.255.255.0 R2(config-if)full-duplexR2(config-if)vrrp 1 ip 192.168.1.100R2(config-if)vrrp 1 priority 200R2(config-if)vrrp 1 track 1 decrement 100R2(config)router ripR2(config-router)network 172.41.1.0R2(config-router)network 192.168.1.0路由器R3配置:R3(config)interface Ethernet0/0R3(config-if)ip address 192.168.2.254255.255.255.0 R3(config-if) no shutR3(config)interface Ethernet0/1R3(config-if)ip address 172.16.1.2255.255.255.0R3(config-if) no shutR3(config)interface Ethernet0/2R3(config-if)ip address 172.41.1.2255.255.255.0R3(config-if) no shutR3(config)router ripR3(config-router)network 172.41.1.0 R3(config-router)network 192.168.1.0 R3(config-router)network 192.168.2.0完成以上配置之后测试1 show vrrp。

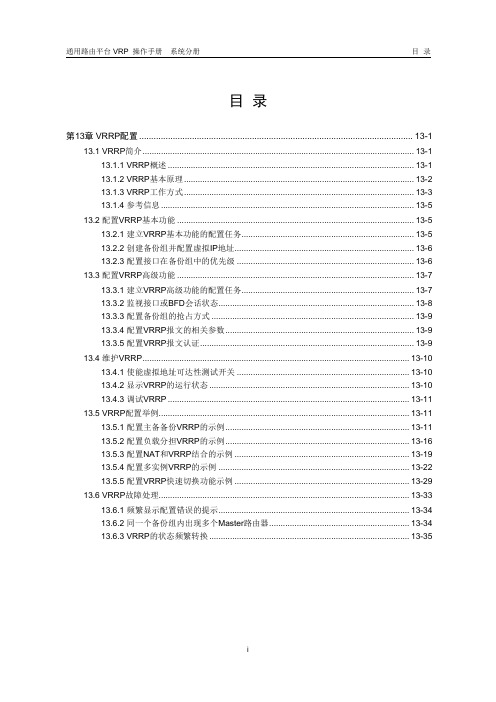

13-第13章 VRRP配置

目录第13章 VRRP配置................................................................................................................ 13-113.1 VRRP简介..................................................................................................................... 13-113.1.1 VRRP概述 .......................................................................................................... 13-113.1.2 VRRP基本原理................................................................................................... 13-213.1.3 VRRP工作方式................................................................................................... 13-313.1.4 参考信息.............................................................................................................. 13-513.2 配置VRRP基本功能...................................................................................................... 13-513.2.1 建立VRRP基本功能的配置任务......................................................................... 13-513.2.2 创建备份组并配置虚拟IP地址............................................................................ 13-613.2.3 配置接口在备份组中的优先级 ............................................................................. 13-613.3 配置VRRP高级功能...................................................................................................... 13-713.3.1 建立VRRP高级功能的配置任务......................................................................... 13-713.3.2 监视接口或BFD会话状态................................................................................... 13-813.3.3 配置备份组的抢占方式 ........................................................................................ 13-913.3.4 配置VRRP报文的相关参数................................................................................ 13-913.3.5 配置VRRP报文认证........................................................................................... 13-913.4 维护VRRP ................................................................................................................... 13-1013.4.1 使能虚拟地址可达性测试开关 ........................................................................... 13-1013.4.2 显示VRRP的运行状态 ..................................................................................... 13-1013.4.3 调试VRRP ........................................................................................................ 13-1113.5 VRRP配置举例............................................................................................................ 13-1113.5.1 配置主备备份VRRP的示例.............................................................................. 13-1113.5.2 配置负载分担VRRP的示例.............................................................................. 13-1613.5.3 配置NAT和VRRP结合的示例......................................................................... 13-1913.5.4 配置多实例VRRP的示例.................................................................................. 13-2213.5.5 配置VRRP快速切换功能示例 .......................................................................... 13-2913.6 VRRP故障处理............................................................................................................ 13-3313.6.1 频繁显示配置错误的提示................................................................................... 13-3413.6.2 同一个备份组内出现多个Master路由器........................................................... 13-3413.6.3 VRRP的状态频繁转换 ...................................................................................... 13-35第13章 VRRP配置VRRP(Virtual Router Redundancy Protocol)是由RFC2338定义的一种容错协议,通过实现物理设备和逻辑设备的分离,实现在多个出口网关之间进行选路。

VRRP配置

在主路由器出现故障时,备用路由器无法正常切换为 主路由器。

原因分析

经过排查发现,备用路由器的优先级配置低于主路由 器,且未启用抢占模式。

典型案例分析

典型案例分析

故障现象

VRRP组成员间无法正常通信,导致VRRP 协议无法正常工作。

B A 案例二

VRRP组成员间通信故障

C

D

解决方案

定位并修复网络故障点,恢复VRRP组成 员间的正常通信。同时,可以优化网络设 计,提高网络的可靠性和稳定性。

最佳实践经验和建议分享

加强网络安全管理

建立完善的网络安全管理制度,加强网络安全 意识培训,提高网络安全防护能力。

定期备份配置文件

定期备份VRRP网络的配置文件,以便在出现故 障时能够快速恢复网络配置。

关注厂商安全通告

关注网络设备厂商发布的安全通告,及时了解并应对潜在的安全风险。

未来发展趋势预测

智能化发展

原因分析

经过排查发现,网络中存在故障点,导致 VRRP组成员间通信中断。

06

VRRP安全性考虑及最佳实践建议

安全性问题剖析和防范措施

未经授权的设备接入

未经授权的设备可能接入VRRP网络 ,导致网络安全风险增加。

恶意攻击

攻击者可能通过伪造VRRP报文等手段 ,对网络进行恶意攻击,导致网络故 障。

安全性问题剖析和防范措施

定时器调整优化网络性能

要点一

广告间隔定时器( Advertisement Inter…

调整此定时器可以影响VRRP路由器之间发送VRRP通告的 频率。较短的间隔可以提高网络的快速收敛性,但可能会 增加网络负载。

要点二

抢占延迟定时器(Preemption Delay Ti…

vrrp神州数码

RouterA_config_f0/0.3#vrrp 3 priority 100 (默认100,不设置也行) !配置VRRP 组 3 的优先级为100

VRRP !号后面的注释!希望对你有用。

两台路由器中都建立vrrp组 2 和组 3

vrrp组2的虚拟IP是:192.168.0.2 255.255.255.0

vrrp组3的虚拟IP是:192.168.0.3 255.255.255.0

路由器A

RouterA_config#interface fastEthernet 0/0.2 !进入子端口F0/0.2

RouterA_config_f0/0.3#vrrp 3 preempt(默认为抢占模式,不设置也行) !配置VRRP 组 3 为抢占模式

路由器B

RouterB_config#interface fastEthernet 0/0.2 !进入子端口F0/0.2

RouterB_config_f0/0.2#ip address 192.168.0.120 255.255.255.0 !配置F0/0.2子端口的IP

RouterB_config_f0/0.3#vrrp 3 track interface fastEthernet 0/3 10 !配置VRRP 组 3 跟踪外网接口F0/3 当外网接口中断时优先级减10

连通以后在全局模式下 show vrrp

路由器A的 VRRP 组 2 为 Master

RouterB_config_f0/0.2#vrrp 2 priority 100(默认100,不设置也行) !配置VRRP 组 2 的优先级为100

第10章 VRRP配置

第10章VRRP配置VRRP(Virtual Router Redundancy Protocol),虚拟路由冗余协议,提供一个网关备份的功能。

本章主要内容:●配置VRRP相关命令●配置VRRP示例●VRRP检测与调试10.1配置VRRP相关命令注:1、命令描述前带“*”符号的表示该命令有配置实例详细说明。

2、配置模式指可以执行该配置命令的模式,如:config、config-if-××(接口名)、config-××(协议名称)等。

●vrrp启动和关闭命令启动vrrp,并指定虚拟IP地址。

对应的no命令关闭vrrp。

vrrp vrid ip ip-addressno vrrp vrid语法描述vrid 指定vrid号,取值范围是1-255 ip-address 指定虚拟地址【缺省情况】不启动vrrp。

【命令模式】接口配置模式。

注:虚拟IP地址必须和接口的主地址同网段。

●vrrp认证命令启动或关闭vrrp的简单文本认证功能。

vrrp vrid authentication text stringno vrrp vrid authentication语法描述vrid 指定vrid号,取值范围是1-255 string 认证密码,最长8个字符【缺省情况】不启动认证功能。

【命令模式】接口配置模式。

注:在启动了vrrp后,才可以配置该命令。

●vrrp抢占命令启动或关闭vrrp的抢占功能。

vrrp vrid preemptno vrrp vrid preempt语法描述vrid 指定vrid号,取值范围是1-255 【缺省情况】启动抢占功能。

【命令模式】接口配置模式。

注:在启动了vrrp后,才可以配置该命令。

●vrrp优先级命令配置vrrp的优先级。

vrrp vrid priority priorityno vrrp vrid priority语法描述vrid 指定vrid号,取值范围是1-255priority 指定vrrp的优先级,取值范围是1-254 【缺省情况】priority:100。

《神州数码_无线控制器AC6028有线功能操作手册》可靠性操作

第 2 章 IPv6 VRRPv3 配置 ........................................................ 2-1

2.1 VRRPv3 简介 ...................................................................................... 2-1

5.1 ULSM 简介 ........................................................................................... 5-1 5.2 ULSM 配置任务序列 ............................................................................ 5-2 5.3 ULSM 典型案例 .................................................................................... 5-3 5.4 ULSM 排错帮助 .................................................................................... 5-4

3.1.1 概念介绍 ...................................................................................................3-1 3.1.2 MRPP协议报文类型 ..................................................................................3-2 3.1.3 MRPP协议运行机制 ..................................................................................3-3

路由器VRRP配置知识介绍

5. 如果主用路由器被人为的重启或接口被人为地关闭,它将发送特殊的“keepalive”广告,告知备用路由器,急需新的主用路由器。

6. 虚拟路由器在响应ARP请求时返回一个虚拟的MAC地址。此虚拟MAC地址取决 于虚拟路由器ID。 虚拟MAC地址 = 00005E:0001XX (XX为虚拟路由器ID )

R2配置

R2(config)#interface fei-0/1/0/1 R2(config-if)#ip address 10.0.0.2 255.255.0.0 R2(config-if)#exit R2(config)#vrrp R2(config-vrrp)#interface fei-0/1/0/1 R2(config-vrrp-if)#vrrp 1 ipv4 10.0.0.1 R2(config-vrrp-if)#end

Vrrp run info: /*VRRP在当前接口的运行信息*/

State is Master /*VRRP运行状态*/

0 state changes, last state change 00:00:00 /*切换次数与上次切换时系统已经运行的时间, 如果尚未发生过切换,这个时间为0*/

Current priority is 255 /*当前优先级,Owner状态优先级为最高255*/

路由器VRRP配置

学习目标

通过本章的学习,你可以获得以下收获:

掌握ZXR10 M6000电信级高端路由器VRRP的配置方 法和应用

目录

VRRP基本配置

VRRP配置举例 VRRP配置注意事项

VRRP基本配置步骤

1. 运行VRRP协议,进入VRRP接口模式配置VRRP的虚拟IP地址

ZXR10(config)#vrrp ZXR10(config-vrrp)#interface < interface-name> ZXR10(config-vrrp-if)#vrrp < group> ipv4< ip-address> [secondary]

vrrp配置原则

vrrp配置原则VRRP配置原则VRRP(Virtual Router Redundancy Protocol)是一种网络协议,用于提供冗余的默认网关服务,以确保网络的高可用性和容错性。

在配置VRRP时,遵循一些原则可以保证系统的稳定性和可靠性。

本文将介绍VRRP配置的一些原则和注意事项。

1. VRRP基本配置在配置VRRP前,需要确定虚拟路由器的虚拟IP地址(Virtual IP)和优先级(Priority)。

虚拟IP是提供冗余服务的默认网关地址,优先级用于选举主备路由器。

配置时需要确保虚拟IP地址在网络中是唯一的,并且优先级设置合理,以确保主备路由器的正确选举。

2. VRRP组配置VRRP支持将多个路由器配置为同一个组,提供冗余服务。

在配置VRRP组时,要确保组内的所有路由器的配置一致,包括虚拟IP地址、优先级、MAC地址等。

配置不一致可能导致路由器之间的状态不同步,影响冗余服务的正常运行。

3. VRRP检查间隔和倒计时值VRRP路由器之间通过发送VRRP报文来检测对方的状态。

在配置VRRP时,需要设置检查间隔和倒计时值。

检查间隔表示发送VRRP报文的时间间隔,倒计时值表示等待对方路由器的报文的超时时间。

合理的设置可以提高冗余服务的响应速度和可靠性。

4. 路由器选举原则VRRP使用优先级来选举主备路由器。

优先级越高,被选为主路由器的概率越大。

在配置VRRP时,要根据网络拓扑和路由器的性能等因素,合理设置优先级。

同时,还可以使用预先设定的密码(Authentication)来增加路由器的安全性。

5. VRRP状态转换VRRP路由器的状态包括Master、Backup和Init三种。

Master 表示当前路由器为主路由器,Backup表示当前路由器为备用路由器,Init表示当前路由器正在初始化。

配置VRRP时,要注意路由器状态的转换规则,避免不必要的状态转换引起网络中断或故障。

6. VRRP故障恢复在VRRP网络中,如果主路由器发生故障或失去连接,备用路由器将接管虚拟IP地址提供服务。

配置VRRP

1. 组网需求主机A 把交换机A 和交换机B 组成的VRRP 备份组作为自己的缺省网关,访问Internet 上的主机B。

VRRP 备份组构成:备份组号为1虚拟路由器的IP 地址为202.38.160.111交换机A 做Master交换机B 做备份交换机,允许抢占2. 组网图3. 配置步骤(1) 配置交换机A:# 配置VLAN2。

<LSW-A> system-view[LSW-A] vlan 2[LSW-A-vlan2] port Ethernet 1/0/6[LSW-A-vlan2] quit[LSW-A] interface Vlan-interface 2[LSW-A-Vlan-interface2] ip address 202.38.160.1 255.255.255.0[LSW-A-Vlan-interface2] quit# 使备份组的虚拟路由器的IP 地址可以被ping 通。

[LSW-A] vrrp ping-enable# 创建一个备份组。

[LSW-A] interface vlan 2[LSW-A-Vlan-interface2] vrrp vrid 1 virtual-ip 202.38.160.111# 设置备份组的优先级。

[LSW-A-Vlan-interface2] vrrp vrid 1 priority 110# 设置备份组的抢占方式。

[LSW-A-Vlan-interface2] vrrp vrid 1 preempt-mode(2) 配置交换机B:# 配置VLAN2。

<LSW-B> system-viewSystem View: return to User View with Ctrl+Z.[LSW-B] vlan 2[LSW-B-Vlan2] port Ethernet 1/0/5[LSW-B-vlan2] quit[LSW-B] interface Vlan-interface 2[LSW-B-Vlan-interface2] ip address 202.38.160.2 255.255.255.0[LSW-B-Vlan-interface2] quit# 使备份组的虚拟路由器的IP 地址可以被ping 通。

VRRP协议原理及配置

VRRP协议原理及配置VRRP(Virtual Router Redundancy Protocol)是一种用于在网络中实现冗余路由器的协议。

它允许多个路由器工作在同一个虚拟路由器上,提供高可靠性和冗余性。

当主路由器发生故障时,备用路由器可以接管主路由器的工作,保证网络的连通性。

VRRP协议使用一个虚拟IP地址来代表主路由器,所有主机在网络中将默认网关设置为虚拟IP地址。

协议规定了一个优先级机制,当主路由器的可用性受到影响时,备用路由器会根据优先级来决定是否接管主路由器的工作。

1.虚拟主机(主路由器)和备份主机(备用路由器)通过VRRP选举协议选出一台主机作为虚拟路由器的主节点。

2.选举后,主节点开始发送心跳消息,通知备用节点自己依然存活并且还在维护连接。

备用节点定期确认主节点的存活状态。

3.当主节点发生故障(停止发送心跳消息)或者优先级低于备用节点,备用节点会发现主节点不可用,并将自己切换为主节点。

4.切换完成后,新的主节点会开始发送心跳消息,通知其他备用节点自己已经接管主节点的工作。

5.当故障的主节点恢复正常时,他会加入备用节点,重新参与主节点的选举。

1.配置虚拟IP地址:在主备节点上配置相同的虚拟IP地址,并将虚拟IP地址指定为默认网关。

这样所有的主机都会将数据发送到虚拟IP地址,实现负载均衡和冗余路由。

2.配置VRRP组:在主备节点上配置相同的VRRP组号,用于标识同一组虚拟路由器。

VRRP组号可以在0-255之间选择。

3.配置VRRP虚拟路由器:在主备节点上配置VRRP虚拟路由器,包括虚拟IP地址、VRRP组号、优先级等参数。

优先级越高的节点将成为主节点。

4.启用VRRP:在主备节点上启用VRRP协议,确保主备节点之间可以进行VRRP选举和心跳消息的交互。

5.监控VRRP状态:可以通过监控VRRP虚拟路由器的状态来了解当前的主备节点以及备用节点的状态。

总结起来,VRRP协议通过选举机制和心跳消息实现路由器的冗余和故障切换。

路由器 VRRP配置

路由器VRRP配置一、组网需求1、内网有两个路由器连接出口设备2、要求两个路由器做网关备份,要求内网只设置一个网关地址3、要求当两个路由器的上联接口或线路断开后,网络能自动切换,保证网络通畅二、组网拓扑:三、配置要点:1、路由器基本上网配置(参照《上网配置》)2、路由器内网口配置vrrp3、客户机网关地址配置的是虚拟网关四、配置步骤:注意:配置之前建议使用Ruijie#show ip interface brief 查看接口名称,常用接口名称有FastEthernet(百兆)、GigabitEthernet(千兆)和TenGigabitEthernet(万兆)等等,以下配置以百兆接口为例。

路由器R1配置Ruijie>enableRuijie#configure terminalRuijie(config)#interface fastEthernet 0/0Ruijie(config-if-FastEthernet 0/0)#ip address 192.168.1.1 255.255.255.0 ----->配置接口实际ipRuijie(config-if-FastEthernet 0/0)#vrrp 1 ip 192.168.1.254 ----->指定vrrp虚拟地址Ruijie(config-if-FastEthernet 0/0)#vrrp 1 priority 120 ----->指定该接口的vrrp优先级,越大越优先。

默认100Ruijie(config-if-FastEthernet 0/0)#vrrp 1 track FastEthernet 1/0 30 ----->检测上联口f1/0 down掉后优先级降30,切换为备网关Ruijie(config-if-FastEthernet 0/0)#endRuijie#write ------> 确认配置正确,保存配置路由器R2配置Ruijie#configure terminalRuijie(config)#interface fastEthernet 0/0Ruijie(config-if-FastEthernet 0/0)#ip address 192.168.1.2 255.255.255.0Ruijie(config-if-FastEthernet 0/0)#vrrp 1 ip 192.168.1.254Ruijie(config-if-FastEthernet 0/0)#endRuijie#write ------> 确认配置正确,保存配置五、配置验证路由器R1上查看Ruijie#sh vrrp briefInterface Grp Pri timer Own Pre St ate Master addr GroupaddrFastEthernet0/0 1 120 3 - P Master 19 2.168.1.1 192.168.1.254接口 vrrp组优先级保活时间接口地址是是否抢占 vrrp状态本地地址虚拟的网关地址否网关地址即vrrp组地址Ruijie#show vrrp 1FastEthernet 0/0 - Group 1State is Master ------>此接口是vrrp主地址Virtual IP address is 192.168.1.254 configured ------->vrrp组ip地址Virtual MAC address is 0000.5e00.0101 ------->vrrp组mac地址Advertisement interval is 1 sec ------->vrrp报文发送间隔Preemption is enabled ------->vrrp抢占开启min delay is 0 secPriority is 120 ------->vrrp优先级Master Router is 192.168.1.1 (local), priority is 120 ------->vrrp主地址和优先级Master Advertisement interval is 1 sec ------->vrrp主地址的vrrp报文发送间隔Master Down interval is 3 sec ------->vrrp主地址的vrrp报文3s没有收到说明vrrp主地址不工作。

VRRP的配置方法和使用场景

VRRP的配置⽅法和使⽤场景VRRP: Virtual IP:192.168.10.254 虚拟⽹关设置在主路由器,出问题之后转移到备份路由器上。

⽹关:⼀个⽹络到另⼀个⽹络的“关⼝”,是跟PC在同⼀⽹段的三层设备的接⼝。

如果⽹关出现故障,则内⽹设备⽆法访问外⽹。

PC如果想发送⽹段到⽹络,先把⽹段发送给路由器的相应接⼝,如果出现问题,则⽹关单点故障,导致⽹络终端。

VRRP可以避免由于局域⽹⽹关单点故障⽽导致的⽹络中断。

把两个本⾝都能做⽹关的接⼝加⼊同⼀个备份⼩组,则两个路由器都成为VRRP备份组的⼀部分,相当于有了两个接⼝可以做⽹关。

PC的⽹关,只能填⼀个,所以⽤虚拟ip地址,虚拟ip地址需要跟可以做⽹关的接⼝在同⼀⽹段,虚拟ip地址就可以代表两个⽹段。

如何确定是哪⼀个⽹关接⼝是真正转发数据包的接⼝?两个接⼝分别为Master和Backup,所以PC发给⽹关的接⼝发给master的接⼝,当master失效时,backup变成新的master,由其进⾏转发。

哪⼀个是master哪⼀个是backup?端⼝⾓⾊确定的原则:端⼝的优先级,优先级⾼的是master,当优先级相同的时候,ip地址⼤的接⼝成为master。

vrrp的功能:⽹关备份,防⽌因⽹关单点故障导致⽹络中断。

基本思想:1.将多个三层设备的接⼝加⼊到⼀个VRRP备份组中,⽤虚拟ip地址代表这⼀组⽹关;2.仅有master接⼝承担⽹关的转发功能;3.当master接⼝出现故障时,会在backup接⼝中重新选取1个作为master接⼝;4.只要VRRP杯分组中仍有⼀个接⼝正常⼯作,⽹络对外通信就不会中断;5.VRRP优先级最⾼的称为master接⼝,优先级相同时,ip地址⼤的接⼝成为master。

实验模拟:⽹络环境搭建:两台路由器R1,R2,两台交换机SW1,SW2、两台pc PC1,PC2R1:192.168.10.1/24 主路由器R2:192.168.10.2/24 备份路由器SW1:vlan10SW2:vlan10PC1:192.168.10.10/24 ⽹关:192.168.10.254PC2:192.168.10.20/24 ⽹关:192.168.10.254。

VRRP配置及多备份VRRP配置实例

1 VRRP概念介绍VRRP全称是虚拟路由器冗余协议〔Virtual Router Redundancy Protocol〕。

为了理解VRRP,首先需要确定以下术语:●VRRP路由器:运行VRRP协议的路由器。

该路由器可以是一个或多个虚拟路由器。

●虚拟路由器:一个由VRRP协议管理的抽象对象,作为一个共享LAN内主机的缺省路由器。

它由一个虚拟路由器标识符〔VRID〕和同一LAN中一组关联IP地址组成。

一个VRRP路由器可以备份一个或多个虚拟路由器。

●IP地址所有者:将局域网的接口地址作为虚拟路由器的IP地址的路由器。

当运行时,该路由器将响应寻址到该IP地址的数据包。

●主虚拟路由器:该VRRP路由器将承当以下任务:转发那些寻址到与虚拟路由器关联的IP地址的数据包,应答对该IP地址的ARP请求。

注意,如果存在IP地址所有者,那么该所有者总是主虚拟路由器。

●备份虚拟路由器:一组可用的VRRP路由器,当主虚拟路由器失效后将承当主虚拟路由器的转发功能。

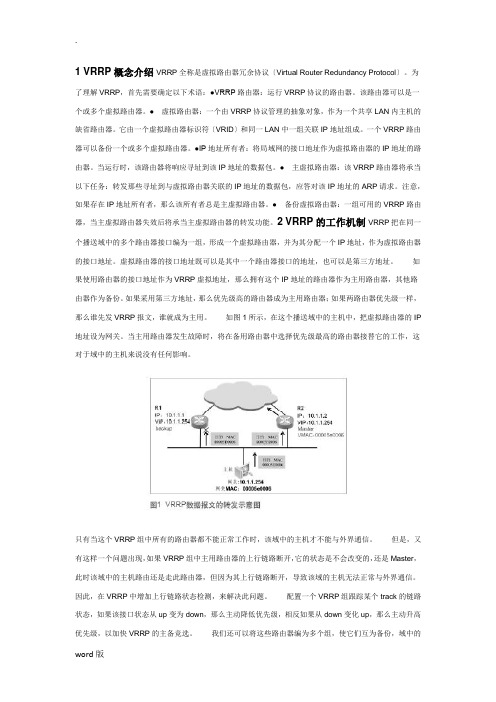

2 VRRP的工作机制VRRP把在同一个播送域中的多个路由器接口编为一组,形成一个虚拟路由器,并为其分配一个IP地址,作为虚拟路由器的接口地址。

虚拟路由器的接口地址既可以是其中一个路由器接口的地址,也可以是第三方地址。

如果使用路由器的接口地址作为VRRP虚拟地址,那么拥有这个IP地址的路由器作为主用路由器,其他路由器作为备份。

如果采用第三方地址,那么优先级高的路由器成为主用路由器;如果两路由器优先级一样,那么谁先发VRRP报文,谁就成为主用。

如图1所示,在这个播送域中的主机中,把虚拟路由器的IP 地址设为网关。

当主用路由器发生故障时,将在备用路由器中选择优先级最高的路由器接替它的工作,这对于域中的主机来说没有任何影响。

只有当这个VRRP组中所有的路由器都不能正常工作时,该域中的主机才不能与外界通信。

但是,又有这样一个问题出现,如果VRRP组中主用路由器的上行链路断开,它的状态是不会改变的,还是Master,此时该域中的主机路由还是走此路由器,但因为其上行链路断开,导致该域的主机无法正常与外界通信。