网络安全防火墙及拓扑图

银行网络安全防火墙技术

银行网络安全防火墙技术一、防火墙概述防火墙这个词来源于建筑词汇,用于限制(潜在的)火灾在建筑内部的蔓延,后被引申至信息安全领域中访问控制、边界整合类的产品,防火墙是一种访问控制技术,在某个机构的网络和不安全的网络之间设置障碍,阻止对信息资源的非法访问。

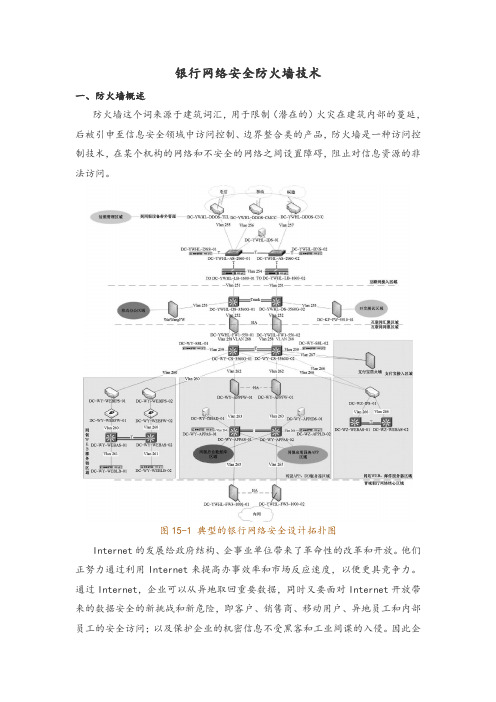

图15-1 典型的银行网络安全设计拓扑图Internet的发展给政府结构、企事业单位带来了革命性的改革和开放。

他们正努力通过利用Internet来提高办事效率和市场反应速度,以便更具竞争力。

通过Internet,企业可以从异地取回重要数据,同时又要面对Internet开放带来的数据安全的新挑战和新危险,即客户、销售商、移动用户、异地员工和内部员工的安全访问;以及保护企业的机密信息不受黑客和工业间谍的入侵。

因此企业必须加筑安全的“战壕”,而这个“战壕”就是防火墙。

防火墙技术是建立在现代通信网络技术和信息安全技术基础上的应用性安全技术,越来越多地应用于专用网络与公用网络的互联环境之中,尤其以接入In-ternet网络为最甚。

二、防火墙的作用防火墙的作用通常包括以下几个方面。

1.防火墙是网络安全的屏障一个防火墙(作为阻塞点、控制点)能极大地提高内部网络的安全性,并通过过滤不安全的服务而降低风险。

同时,防火墙可以保护网络免受基于路由的攻击,如IP选项中的源路由攻击和ICMP重定向中的重定向路径。

防火墙可以拒绝所有以上类型攻击的报文并通知防火墙管理员。

2.防火墙可以强化网络安全策略通过以防火墙为中心的安全方案配置,能将所有安全软件(如口令、加密、身份认证、审计等)配置在防火墙上。

与将网络安全问题分散到各个主机上相比,防火墙的集中安全管理更经济。

如在网络访问时,一次一密口令系统和其他的身份认证系统完全可以不必分散在各个主机上,而可以集中在防火墙一身上。

3.对网络存取和访问进行监控审计如果所有的访问都经过防火墙,那么,防火墙就能记录下这些访问并做出日志记录,同时也能提供网络使用情况的统计数据。

网络安全防火墙及拓扑图

2.1.2.1.2.1.3 3 3 3 防火墙的功能防火墙的功能防火墙的功能防火墙的功能防火墙有如下几个功能。

1.访问控制防火墙是网络安全的一个屏障,通过设置防火墙的过滤规则,实现对防火墙的数据流的访问控制,例如,允许内部网的用户只能够访问外网的Web服务器。

一个防火墙能极大地提高一个内部网络的安全性,并通过过滤不安全的服务而降低风险。

由于只有精心选择的应用协议才能通过防火墙,所以网络环境变得更安全。

2.对网络存取和访问进行监控审计如果所有的访问都经过防火墙,那么,防火墙就记录下这些访问,并做出日志记录,同时也能提供网络使用情况的统计数据。

3.防止内部信息的外泄利用防火墙对内部网络进行划分,可实现内部网重点网段的隔离。

4.支持VPN功能

5支持网络地址转换。

网络拓扑图 ppt课件

办公电脑 PPT课件

语音IAD

程控交换机 话务台管理电脑

电话 16

广汉市红宇商务酒店网络拓扑图

核心层设备 FLOWGATE FW-3000-DW

防火墙

汇聚层设备 华为OLT

德阳联通汇聚机房

INTERNET

德阳联通光纤城域网

乐视云平台

光纤 100M电路

用于互联网专线

ONU

用于乐视TV

用于固定电话

核心路由器

华为9306汇聚交换机

德阳联通核心机房

INTERNET

光纤

德阳联通光纤城域网

网线

华为2318接入交换机 用户路由器或防火墙

接入交换机

PPT课件

电脑

客户端机房

10

网络拓扑图

核心层设备 BRAS

汇聚层设备 华为OLT

德阳联通汇聚机房

用于互联网

路由器

接入交换机

电脑

INTERNET

德阳联通光纤城域网

互联网电视云 平台

20对电缆 10对电缆

语音华为 IAD I32E *6

***

电脑

***

***

***

车间电话 (月8部)

新区域电话 (约5部)

办公楼电话 (约167部)

PPT课件

4

网络拓பைடு நூலகம்图

核心层设备 BRAS

AC

汇聚层设备 华为OLT

德阳联通汇聚机房

INTERNET

德阳联通光纤城域网

ONU

路由器 POE交换机

***

德阳联通光纤城域网

中兴力维视频监控平台

光纤 网线或电话线 电缆

ONU

20对电缆 10对电缆

校园网络安全设计方案

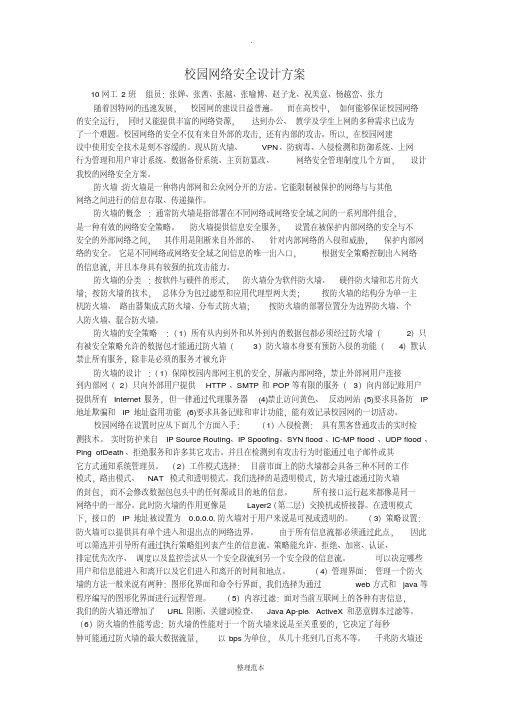

校园网络安全设计方案10网工2班组员:张婵、张茜、张越、张喻博、赵子龙、祝美意、杨越峦、张力随着因特网的迅速发展,校园网的建设日益普遍。

而在高校中,如何能够保证校园网络的安全运行,同时又能提供丰富的网络资源,达到办公、教学及学生上网的多种需求已成为了一个难题。

校园网络的安全不仅有来自外部的攻击,还有内部的攻击。

所以,在校园网建设中使用安全技术是刻不容缓的。

现从防火墙、VPN、防病毒、入侵检测和防御系统、上网行为管理和用户审计系统、数据备份系统、主页防篡改、网络安全管理制度几个方面,设计我校的网络安全方案。

防火墙:防火墙是一种将内部网和公众网分开的方法。

它能限制被保护的网络与与其他网络之间进行的信息存取、传递操作。

防火墙的概念:通常防火墙是指部署在不同网络或网络安全域之间的一系列部件组合,是一种有效的网络安全策略。

防火墙提供信息安全服务,设置在被保护内部网络的安全与不安全的外部网络之间,其作用是阻断来自外部的、针对内部网络的入侵和威胁,保护内部网络的安全。

它是不同网络或网络安全域之间信息的唯一出入口,根据安全策略控制出入网络的信息流,并且本身具有较强的抗攻击能力。

防火墙的分类:按软件与硬件的形式,防火墙分为软件防火墙、硬件防火墙和芯片防火墙;按防火墙的技术,总体分为包过滤型和应用代理型两大类;按防火墙的结构分为单一主机防火墙、路由器集成式防火墙、分布式防火墙;按防火墙的部署位置分为边界防火墙、个人防火墙、混合防火墙。

防火墙的安全策略:(1)所有从内到外和从外到内的数据包都必须经过防火墙(2)只有被安全策略允许的数据包才能通过防火墙(3)防火墙本身要有预防入侵的功能(4)默认禁止所有服务,除非是必须的服务才被允许防火墙的设计:(1)保障校园内部网主机的安全,屏蔽内部网络,禁止外部网用户连接到内部网(2)只向外部用户提供HTTP、SMTP和POP等有限的服务(3)向内部记账用户提供所有Internet服务,但一律通过代理服务器(4)禁止访问黄色、反动网站(5)要求具备防IP 地址欺骗和IP地址盗用功能(6)要求具备记账和审计功能,能有效记录校园网的一切活动。

公司网络防火墙拓扑图

公司网络防火墙拓扑图导语:在公司里,网络防火墙的重要性是不言而喻的,而在防火墙配置之前,需要画出网络防火墙的拓扑图。

那么有什么软件能够帮助我们画出专业的网络防火墙拓扑图呢?一起来看看下面这款软件吧。

免费获取网络拓扑图软件:/network/公司网络防火墙拓扑图怎么制作?亿图图示是一款适合新手的入门级拓扑图绘制软件,软件界面简单,包含丰富的图表符号,中文界面,以及各类图表模板。

软件智能排版布局,拖曳式操作,极易上手。

与MS Visio等兼容,方便绘制各种网络拓扑图、电子电路图,系统图,工业控制图,布线图等,并且与他人分享您的文件。

软件支持图文混排和所见即所得的图形打印,并且能一键导出PDF, Word, Visio, PNG, SVG 等17种格式。

目前软件有Mac, Windows和Linux三个版本,满足各种系统需要。

亿图图示绘制“思科网络图”的特点1.专业的教程:亿图图示的软件为用户制作了使用教程的pdf以及视频。

2.可导出多种格式:导出的文件Html,PDF,SVG,Microsoft Word, PowerPoint,Excel等多种格式。

3.支持多系统:支持Windows,Mac 和 Linux的电脑系统,版本同步更新。

4.软件特色:智能排版布局,拖曳式操作,兼容Office。

5.云存储技术:可以保存在云端,不用担心重要的数据图表丢失。

6.丰富的图形符号库助你轻松设计思科网络图如何绘制一个网络拓扑图呢?步骤一:打开绘制网络拓扑图的新页面双击打开网络拓扑图制作软件点击‘可用模板’下标题类别里的‘网络图’。

双击打开一个绘制网络拓扑图的新页面,进入编辑状态。

步骤二:从库里拖放添加从界面左边的符号库里拖动网络符号到画布。

步骤三:放大或缩小图形为了让图形更加的美观,我们还可以对编辑好的图形做一定的放大缩小改动,点击图形四周的绿色小方块拉动鼠标方向键进行相应的调整。

步骤四:添加连接线点击开始菜单里的连接线功能,将光标放在图形的连接点上。

网络拓扑图PPT课件

电脑

客户端机房

10

网络拓扑图

核心层设备 BRAS

汇聚层设备 华为OLT

德阳联通汇聚机房

用于互联网

路由器

接入交换机

电脑

INTERNET

德阳联通光纤城域网

互联网电视云 平台

光纤 网线

ONU

用于乐视TV

用于固定电话

路由器

接入交换机 网络电视机顶盒 电视

IAD

电话

11

互联网专线及固定电话网络拓扑图

华三SR6602多线路由器 用户防火墙

服务器 3

英杰电器互联网专线及固定电话网络拓扑图

NGN语音

核心层设备 BRAS

汇聚层设备 华为OLT

德阳联通汇聚机房

INTERNET

德阳联通光纤城域网

光纤 网线或电话线 电缆

客户侧

互联网专线

路由器 接入交换机

ONU

20对电缆 10对电缆

语音华为 IAD I32E *6

光纤 100M电路

核心路由器 (专线)

核心路由器 (网络电视)

华为208 IAD

办公区与客房 网络交换机

接入交换机 办公区与吧台电话

程控交换机 酒店管理电脑

办公区与客房电脑

网络电视

客房电话 20

情景

拨打 0838 2902313

联通

电信

程控交换机

30622225

欢迎语!产品介绍1, 资费2,查询地址3

中兴力维视频监控平台

光纤 网线或电话线 电缆

ONU

20对电缆 10对电缆

语音华为 IAD I32E *6

***

***

***

车间电话 (月8部)

网络安全实验七-防火墙

实验七防火墙【实验题目】防火墙【实验目的与要求】(1)理解防火墙的工作原理;(2)掌握基于防火墙的网络安全设计;【实验需求】(1)提供H3C SecPath防火墙一台、交换机一台、计算机5台;(2)掌握防火墙的不同工作模式,并能通过命令行或Web界面配置防火墙的主要功能;【实验步骤】第一部分:防火墙的初级应用(防火墙当作路由器用)第1步:正确连线按图1-1所示的网络拓扑图正确连线,其中一台电脑的串口(COM1)与防火墙的CONSOLE口相连。

IP:192.168.0.XGW:192.168.0.254图1-1 网络拓扑图第2步:清除防火墙内部的配置信息,恢复到出厂状态eset saved-configurationThe saved configuration will be erased.Are you sure?[Y/N]yConfiguration in the device is being cleared.Please wait ...The configuration file does not exist!rebootThis command will reboot the system. Since the current configuration may have been changed, all changes may be lost if you continue. Continue? [Y/N] y#Aug 14 05:29:27:499 2014 H3C DRTMIB/4/REBOOT:Reboot device by command.*********************************************************** ** H3C SecPath Series Gateway BOOTROM, Version 1.14 ** ***********************************************************Copyright (c) 2004-2007 Hangzhou H3C Technologies Co., Ltd.Compiled at Thu Apr 5 09:01:18 HKT 2007Testing memory...OK!128M bytes SDRAM Memory16M bytes Flash MemoryHardware Version is 2.0CPLD Version is 1.0Press Ctrl-B to enter Boot MenuSystem isself-decompressing.................................................. ............................................................................ .... ...................System is starting...User interface Con 0 is available.Press ENTER to get started.第3步:配置W AN和LAN口的IP地址system-viewSystem View: return to User View with Ctrl+Z.[H3C]interface Ethernet 0/3[H3C-Ethernet0/3]ip address 10.64.129.150 255.255.255.0[H3C-Ethernet0/3]q[H3C]interface Ethernet 0/2[H3C-Ethernet0/2]ip address 192.168.0.254 255.255.255.0[H3C-Ethernet0/2]第4步:配置主机IP地址正确配置主机的IP地址、子网掩码、默认网关和DNS服务器地址,如图1-2所示:图1-2 配置主机IP地址第5步:配置静态路由[H3C]ip route-static 0.0.0.0 0.0.0.0 10.64.129.254第6步:配置访问控制列表(ACL)和网络地址翻译(NA T)[H3C]acl number 3000[H3C-acl-adv-3000]rule 1 permit ip source 192.168.0.1 0.0.0.255 destination any [H3C-acl-adv-3000]q[H3C-Ethernet0/3]firewall packet-filter 3000 outbound[H3C-Ethernet0/3]nat outbound 3000[H3C-Ethernet0/3]第7步:把接口设为信任区域并定义为允许访问[H3C]firewall zone trust[H3C-zone-trust]add interface Ethernet 0/3[H3C-zone-trust]add interface Ethernet 0/2[H3C]firewall packet-filter default permit第8步:配置过程中可以随时在用户视图下保存配置信息saveThe configuration will be written to the device.Are you sure?[Y/N]Before pressing ENTER you must choose 'YES' or 'NO'[Y/N]:yNow saving current configuration to the device.Saving configuration flash:/config.cfg. Please wait................Current configuration has been saved to the device successfully.第二部分:防火墙使用进阶【实验需求】(1)提供H3C SecPath防火墙一台、交换机一台、计算机5台;(2)基于防火墙的网络安全拓扑结构,如图2-1所示,通过Web方式来配置防火墙,并验证防火墙的主要功能;IP:192.168.0.XGW:192.168.0.254图2-1 网络拓扑图【实验步骤】第1步:正确连线按图3所示的网络拓扑图正确连线,其中一台电脑的串口(COM1)与防火墙的CONSOLE口相连。

华为防火墙配置使用手册(自己写)[5]

![华为防火墙配置使用手册(自己写)[5]](https://img.taocdn.com/s3/m/b8c31f16ec630b1c59eef8c75fbfc77da2699732.png)

华为防火墙配置使用手册(自己写)一、网络拓扑一台华为USG6000E防火墙,作为网络边界设备,连接内网、外网和DMZ区域。

一台内网交换机,连接内网PC和防火墙的GE0/0/1接口。

一台外网路由器,连接Internet和防火墙的GE0/0/2接口。

一台DMZ交换机,连接DMZ区域的WWW服务器和FTP服务器,以及防火墙的GE0/0/3接口。

一台内网PC,IP地址为10.1.1.2/24,作为内网用户,需要通过防火墙访问Internet和DMZ区域的服务器。

一台WWW服务器,IP地址为192.168.1.10/24,作为DMZ区域的Web 服务提供者,需要对外提供HTTP服务。

一台FTP服务器,IP地址为192.168.1.20/24,作为DMZ区域的文件服务提供者,需要对外提供FTP服务。

Internet用户,需要通过防火墙访问DMZ区域的WWW服务器和FTP服务器。

图1 网络拓扑二、基本配置本节介绍如何进行防火墙的基本配置,包括初始化配置、登录方式、接口配置、安全区域配置等。

2.1 初始化配置防火墙出厂时,默认的管理接口为GE0/0/0,IP地址为192.168.1. 1/24,开启了DHCP服务。

默认的用户名为admin,密码为Admin123。

首次登录防火墙时,需要修改密码,并选择是否清除出厂配置。

步骤如下:将PC与防火墙的GE0/0/0接口用网线相连,并设置PC的IP地址为19 2.168.1.x/24(x不等于1)。

在PC上打开浏览器,并输入192.168.1.1访问防火墙的Web界面。

输入默认用户名admin和密码Admin123登录防火墙,并根据提示修改密码。

新密码必须包含大小写字母、数字和特殊字符,并且长度在8到32个字符之间。

选择是否清除出厂配置。

如果选择是,则会删除所有出厂配置,并重启防火墙;如果选择否,则会保留出厂配置,并进入Web主界面。

2.2 登录方式2.2.1 Web登录Web登录是通过浏览器访问防火墙的Web界面进行管理和配置的方式。

等保2.0 三级 拓扑图+设备套餐+详解

等保2.0 三级拓扑图+设备套餐+详解一、等保2.0 三级信息系统 70-80 分套餐:1、等保2.0 三级信息系统 70-80分拓扑图:2、设备清单:下一代防火墙(含IPS、AV)+综合日志审计系统+堡垒机+数据库审计系统+杀毒软件。

其他参考方案:•【接入边界NGFW】【必配】:融合防火墙安全策略、访问控制功能。

解决安全区域边界要求,并开启AV模块功能;配置网络接入控制功能(802.1X);配置SSL VPN功能;•【分区边界NGFW 】【必配】:用于解决安全分区边界的访问控制问题;•【主机杀毒软件】【必配】:解决安全计算环境要求;•【日志审计系统】【必配】:解决安全管理中心要求;•【堡垒机】【必配】:解决集中管控、安全审计要求;•【数据库审计】【必选】:解决数据库操作行为和内容等进行细粒度的审计和管理,需要根据系统内是否包含数据库业务系统选择;•【漏洞扫描】【必配】;•【上网行为管理】【必选】;•【WAF】【选配】。

3、详解:第三级要求与第二级相比,主要区别在于多了关键设备及链路需要冗余、对重要区域重点保护需要防入侵防病毒、对远程访问及互联网用户的上网行为进行审计、运维人员的所有操作审计、对数据库的所有操作审计等要求,所以在应用服务器边界部署一组下一代防火墙、在互联网出口部署一台防火墙和上网行为管理用作内外网隔离及应用级的管控与审计,在安全管理区部署堡垒机和数据库审计系统对各方面的操作进行审计并保护审计日志,满足网络安全法的存储时间要求。

,如果有互联网发布系统还需增加web防火墙来对系统进行防入侵、防篡改,在应用系统远程管理传输时还需使用HTTPS协议保护数据的完整性和保密性,总之涉及互联网系统或需求的就需增加WEB应用防火墙、上网行为管理和HTTPS来保证系统的安全。

二、等保2.0 三级信息系统 80-90分套餐:1、等保2.0 三级信息系统 80-90分拓扑图:2、设备清单:下一代防火墙(含IPS、AV)+综合日志审计系统+堡垒机+数据库审计系统+杀毒软件+数据备份系统+网络准入+VPN+入侵检测+漏洞扫描系统+HTTPS。

网络拓扑图

如图:网络可以为一下几方面外部DNS 访问Internet VPN 防火墙 代理服务器 核心交换机 网管工作站 服务器 客户段 公司采防火墙和代理服务器进行和外界通信防火墙可以阻挡外界的攻击和不必要的数据流量用代理服务器进行内部网络监控内部有DNS 就采用内部DNS 也可以通过防火墙使用外部DNS、代理服务器代理服务器虽然不是整个网络的关键服务器,但如果配置不当,则可能成为整个系统的瓶颈。

本方案建议采用较低配置的SUN E250服务器作为代理服务器,主要配置如下: ● 1个400MHZ UltraSPARCTM-II CPU ,带2M 高速缓存● 1个18G HD● 1G 内存此配置下,代理服务器完全能胜任10000个用户的访问需求。

、DNS (域名)服务器域名服务器中运行域名数据库,其功能是进行地址转换翻译,这种翻译称为“主机名/域名解析”或“名称解析”,由于域名服务器存储的主要是域名数据库,为用户提供域名解析服务,因此对设备的存储空间的要求并不大,但需要具有较高的处理速度和强大的并行能力。

此服务器可以与WEB 服务器在硬件上合成在一起,服务器软件由操作系统附加提供。

此外,由于DNS 服务器非常重要,因而我们在其他服务器(如备份服务器)上设置DNSE-Mail 服务器 网络安全拓扑图备份。

数据备份1、数据备份概述公司信息系统的主要业务数据主要有流转数据和历史数据两大类。

由于系统数据量和数据流量均很大,对数据处理的实时性要求高,面对快速增加的资料量、二十四小时不停运转及日趋有限的备份时段,如何做到有效的资料保护,是一个刻不容缓的议题。

相对于SUN小型机的双机热备份,这是冷备份方式。

建议在数据库服务器端采用自动化备份系统,由备份软件和大容量存储设备组成。

它具有以下功能:1.1集中式管理、跨网络备份集中式管理、跨网络备份可以让MIS人员在公司这样的大型信息系统中,以较少的人工成本来备份整个信息系统的资料,只要一台备份服务器,便能管理到整个网络的备份工作,并且可以从备份服务器上备份与恢复整个网络上的资料。

校园网拓扑图

电信 联通

网络出 口引擎 NPE 50E

防火墙

RG-Wall 1600-EA 网页防篡改 RG-S6000

WEB、邮件服务器 外网应用

WG 1000

IDC数据中心

职业资格认证/资料/财务/OA/教 学/VOD点播/图书馆等 实名制身份认证系统RG-SAM WEB/portal认证 校园网全局安全GSN系统 IT综合运维管理RIIL-BMC 日志软件E-Log

移动

线路示意图: 1000M 双绞线 1000M 单模光纤 万兆 单模光纤

VPN远程接入 RG-WALL 1600S-V

流量行为控制设备 ACE 2000 10万兆核心交换机 RG-S12006

RG-S12006

网络信息中心机房

S5750-24GT/8SFP

S5750-24GT/8SFP

S5750-24GT/8SFP

VPN *2 台

云虚拟实验平台 RG-CVM 1000

VPN *2 台

云虚拟实验平台 RG-CVM 1000

云虚拟实验平台 RG-CVM 1000 无线AP

RSR 20*4台

RCMS-16*1台 无线AP

RCMS-16*1台 无线AP

防火墙

校园网骨干网

RG-Wall 1600 SI

RG-S2628G-I 实验室核心交换机

RG-S2628G-I

教师教学和管理区

RG-S5750 实验室综合管理 平台LIMP

第1组 RACK 拓扑连接器 RG-NTC 100 第2组 RACK 拓扑连接器 RG-NTC 100 第3组 RACK

学生机区域

S5750-24GT/8SFP

S5750-24GT/8SFP

网络防火墙配置要求

网络防火墙配置要求网络防火墙是保护计算机网络安全的重要设备,它通过控制流量进出规定范围的网络,来保护内部网络免受未经授权的访问、恶意攻击和数据泄露的威胁。

为确保网络防火墙能够有效地发挥作用,以下是网络防火墙配置的要求。

1. 网络拓扑图网络拓扑图是防火墙配置的基础。

在配置网络防火墙之前,需要制定网络拓扑图,包括内部网络和外部网络的布局以及网络防火墙的位置。

通过网络拓扑图,可以清晰地了解网络结构,从而更好地配置防火墙规则。

2. 访问控制策略网络防火墙配置的核心是访问控制策略。

访问控制策略决定了允许进出网络的流量类型和规则。

在制定访问控制策略时,需要考虑以下几个因素:- 具体业务需求:根据不同的业务需求制定相应的访问控制策略。

例如,对于银行等金融机构,需要设置更加严格的访问控制策略。

- 安全性要求:确定安全性要求,例如禁止某些协议、特定IP地址等。

- 内部网络访问需求:考虑内部网络之间的通信需求,灵活配置访问控制策略,确保内部合法流量的正常通信。

3. 定期更新规则网络防火墙配置需要定期更新规则。

监测网络环境的变化,及时增加、修改和删除防火墙规则,以适应网络的发展和变化。

定期更新规则可以提高网络的安全性和防护能力,同时确保网络正常运行。

4. 强密码和密钥管理强密码和密钥管理是网络防火墙配置的重要环节。

设置复杂的密码和密钥可以有效防止未经授权的访问和攻击。

同时,定期更换密码和密钥,以及使用加密协议进行数据传输,都是保障网络防火墙安全的重要措施。

5. 增加防火墙日志防火墙日志是对网络活动和事件的记录和分析。

配置防火墙日志可以帮助监测和追踪潜在的攻击和安全事件,及时采取措施进行防护。

在配置防火墙日志时,需要确保日志记录完整,包括访问控制策略、安全事件和流量统计等信息。

6. 定期安全审计定期进行安全审计是网络防火墙配置的必要步骤。

通过对防火墙配置的全面检查和评估,可以发现配置缺陷和漏洞,及时修复和改进。

安全审计应该包括配置规则、访问日志、密码和密钥管理等方面。

典型网络拓扑图

…

科研院所p数据库

…服务器

科研院所信息云

科研院所1数据库 服务器

产学研云服务平台

企业n数据库

… 企业信息云 服务器

信息发布 web

路由

调度服务器

信息检索服务器 数据定位服务器

企业1数据库 服务器

防火墙

信息过滤/审核 服务器

政府信息管控网络

政府数据库 服务器

网络运营/监管

交换机

…

网管系统服务器

…

高校信息云

InBusinessTM

hubs

Performance

switches

CERNET

其它INTERNET节点

WWW 服务器 DNS服务器

Mail 服务器

网管

记费

DDN

路由器

防火墙

中心交换机

开发

网络中心 (北楼3楼)

PSTN

大楼交换机

大楼交换机

拨号用户群

多模光缆 UTP线

北楼

西楼 西楼学生宿舍 南楼

校本部 学生宿舍

Control & manageability

Express 500

NetStructure™ 6000

Express 330T

Express 460T

Express Gigabit/ NetStructure™ 470

Layer 3 Layer 2

Basic connectivity

Express 410T

路由器

PSTN

图书馆子网

工作组交换机

电子阅览室 工作站30台

中心交换机 工作组交换机

实验室子网

服务器组

接各实验室 HUB

校园安全网络图

校园安全网络图校园安全网络图是指对校园网络安全进行综合规划和管理的图表,旨在确保校园网络的安全性和稳定性。

校园网络图包括网络拓扑图、网络安全设备布局图、网络安全策略图等内容,通过这些图表可以清晰地展示校园网络的结构和安全措施,有助于校园网络管理员进行网络安全管理和应急响应。

1. 网络拓扑图:网络拓扑图是校园网络的结构图,用于展示校园网络的物理连接和设备布局。

该图包括网络设备(如交换机、路由器、防火墙等)的位置、连接方式以及网络子网的划分等信息。

通过网络拓扑图,可以清楚地了解校园网络的整体架构,有助于识别潜在的网络安全风险和漏洞。

2. 网络安全设备布局图:网络安全设备布局图是校园网络中各种安全设备的布置图,包括防火墙、入侵检测系统(IDS)、入侵防御系统(IPS)等。

该图展示了这些安全设备的位置、部署方式以及相互之间的连接关系。

通过网络安全设备布局图,可以直观地了解校园网络中安全设备的覆盖范围和保护能力,有助于评估网络安全防护的完整性和有效性。

3. 网络安全策略图:网络安全策略图是校园网络安全策略的图形化表示,包括访问控制策略、安全认证策略、流量管理策略等。

该图展示了校园网络中各种安全策略的配置和应用方式,以及策略之间的关系和优先级。

通过网络安全策略图,可以清晰地了解校园网络中各项安全策略的实施情况,有助于检查和调整安全策略,提升网络的安全性。

4. 网络安全事件响应图:网络安全事件响应图是校园网络中安全事件的处理流程图,包括安全事件的检测、报告、分析和应急响应等环节。

该图展示了校园网络中安全事件处理的步骤和流程,以及各个环节的责任人和时间节点。

通过网络安全事件响应图,可以清晰地了解校园网络中安全事件的处理流程,有助于提高网络安全事件的应急响应能力。

5. 网络安全培训图:网络安全培训图是校园网络安全培训的图形化表示,包括培训内容、培训方式、培训对象等。

该图展示了校园网络中安全培训的目标和方法,以及培训内容的组织和安排。

实验报告_ 防火墙实验

实验报告_ 防火墙实验一、实验目的随着网络技术的不断发展,网络安全问题日益凸显。

防火墙作为一种重要的网络安全设备,能够有效地保护内部网络免受外部网络的攻击和非法访问。

本次实验的目的是深入了解防火墙的工作原理和功能,掌握防火墙的配置和管理方法,通过实际操作来验证防火墙在网络安全中的作用,并提高我们的网络安全意识和实践能力。

二、实验环境1、硬件环境计算机若干台,用于搭建实验网络环境。

防火墙设备一台,型号为_____。

2、软件环境操作系统:Windows Server 2012 R2 。

防火墙管理软件:_____ 。

3、网络拓扑结构实验网络拓扑结构如下图所示:!网络拓扑图(网络拓扑图链接)在上述网络拓扑中,内部网络包含了服务器和客户端,通过防火墙与外部网络相连。

防火墙位于内部网络和外部网络之间,对进出网络的数据包进行过滤和控制。

三、实验原理防火墙是一种位于计算机和它所连接的网络之间的软件或硬件。

它的主要功能是根据预定的安全策略,对网络通信进行监测和控制,阻止未经授权的访问和数据传输。

防火墙通常基于以下几种技术实现:1、包过滤技术根据数据包的源地址、目的地址、端口号、协议类型等信息,对数据包进行过滤和控制。

2、应用代理技术在应用层对网络通信进行代理和控制,能够对特定的应用程序进行更精细的访问控制。

3、状态检测技术通过跟踪数据包的连接状态,对网络通信进行更有效的控制,能够防范一些基于连接状态的攻击。

四、实验步骤1、防火墙设备的初始化配置连接防火墙设备,通过控制台端口或网络接口进行访问。

设置防火墙的管理密码和基本网络参数,如 IP 地址、子网掩码、网关等。

2、制定安全策略根据实验需求,确定防火墙的安全策略。

例如,允许内部网络访问特定的外部网站,禁止外部网络访问内部的服务器等。

将安全策略配置到防火墙设备中。

3、配置防火墙的访问控制规则基于源地址、目的地址、端口号等条件,设置数据包的过滤规则。

配置允许或拒绝的网络服务,如 HTTP、FTP、SSH 等。

绘制网络拓扑图ppt课件

感谢您的观看

THANKS

提高网络拓扑图的易读性

标注清晰

在图中添加必要的标注和说明,解释设备和连接线的含义,提高图 面的可读性。

使用不同颜色和形状

通过使用不同颜色和形状来区分不同类型的设备和连接线,使图面 更加直观易懂。

添加图例

在图中添加图例,说明各种符号、颜色和形状的含义,方便读者对照 理解。

05

网络拓扑图的维护与管理

预防和解决网络故障

01

故障诊断和定位

通过网络拓扑图,可以快速诊断和定位网络故障的原因,以便采取相应

的解决措施。

02

故障预防措施

通过定期检查和维护网络设备和连接,可以预防一些常见的网络故障发

生。

03

故障恢复和备份

在发生网络故障时,应尽快恢复网络的正常运行,并确保数据的完整性

和安全性。同时,应定期备份重要的网络配置和数据,以防止数据丢失。

06

网络拓扑图的应用与发展

网络拓扑图在规划与设计中的应用

确定网络结构

通过绘制网络拓扑图,可以清晰地展示网络中的各个节点和连接关系,有助于规划者确定 合理的网络结构。

优化网络布局

根据实际需求和资源分布,通过调整节点位置和连接关系,优化网络布局,提高网络性能 和可靠性。

规划网络扩展

在网络规模不断扩大时,可以通过绘制网络拓扑图来规划网络的扩展方案,确保新加入的 节点能够与现有网络无缝对接。

绘制网络拓扑图PPT课件

目 录

• 网络拓扑图简介 • 如何绘制网络拓扑图 • 网络拓扑图的绘制实例 • 网络拓扑图的优化与改进 • 网络拓扑图的维护与管理 • 网络拓扑图的应用与发展

01

网络拓扑图简介

什么是网络拓扑图

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2.1.2.1.2.1.3 3 3 3 防火墙的功能防火墙的功能防火墙的功能防火墙的功能防火墙有如下几个功能。

1.访问控制防火墙是网络安全的一个屏障,通过设置防火墙的过滤规则,实现对防火墙的数据流的访问控制,例如,允许内部网的用户只能够访问外网的Web服务器。

一个防火墙能极大地提高一个内部网络的安全性,并通过过滤不安全的服务而降低风险。

由于只有精心选择的应用协议才能通过防火墙,所以网络环境变得更安全。

2.对网络存取和访问进行监控审计如果所有的访问都经过防火墙,那么,防火墙就记录下这些访问,并做出日志记录,同时也能提供网络使用情况的统计数据。

3.防止内部信息的外泄利用防火墙对内部网络进行划分,可实现内部网重点网段的隔离。

4.支持VPN功能

5支持网络地址转换。