ROS软路由批量绑定ARP脚本

ROS教程及一些防火墙规则和IP限速脚本

ros2.96秋风破解版安装教程(修正版)昨天晚上做的教程,因为半夜思路不清晰,做出了一个错误的垃圾教程~首先向下载过教程的朋友道歉~ 这次经过测试给大家重新做个教程~也是刚才到网盟看了一下~贴子还浮在上面~不能对不起大家,所以,不能误导大家,还是乖乖的重新做一个吧~废话少说了~先把需要的软件和部分策略说一下。

ROS2.96秋风破解版下载(网吧电信光纤,大家手下留情!)网通路由表、防火墙策略、自动切换脚本。

(绿字的教程附带,蓝字的请自己下载。

)接下来是说下具体步骤~这样思路会明确一些~1。

安装ROS系统,并选择所有服务。

硬盘接到IDE1,光驱接到IDE0。

BIOS里设置光驱引导系统,我拿虚拟机做演示,顺便虚拟机的使用大家也看下吧!需要安装的服务,全部选择即可。

全选输入A,同意选择输入I,回车,询问你:注意啦,所有数据(功能),都要被安装(选择的),是否继续,输入Y即可。

它又询问,是否保存旧配置,输入N。

接下来开始创建分区,格式化硬盘,安装服务。

提示软件安装完成,按回车重起。

这里多说一句,虚拟机如果安装完ROS后,会自动从硬盘启动,但是真实的计算机,就还是在光驱启动,所以这时候大家该把光盘拿出来了,BIOS里改为硬盘启动,ROS就会独立启动了。

启动后又问了,是否检测硬盘。

通常不必检测了,因为耽误时间。

默认他自动选N。

我们也可以直接输入N的。

他自动选了。

呵呵~2。

登陆ROS,修改网卡名字、填写另外两块网卡的IP信息。

ROS启动好后,在ROS主机上输入账号admin密码为空。

回车。

输入命令/int pri 查看系统检测到几块网卡~电信+网通双线切换路由,当然应该是3块网卡,如果少了,请自行检查问题所在!输入命令/ip address (设置IP命令)输入命令add address=192.168.0.1/24 interface=ether1 设置路由IP,也就是网关~(内网的网关地址)(内网网卡)通常是靠近CPU的为内网网卡,也就是ether1好了,网关设置好了,那我们登陆http://192.168.0.1来下载Winbox刚才我安装过一次,有遗留信息的。

ROS软路由ARP绑定

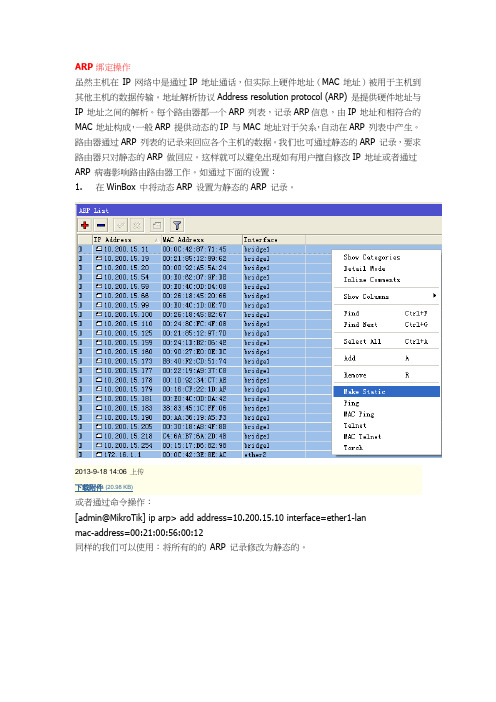

ARP 绑定操作虽然主机在IP 网络中是通过IP 地址通话,但实际上硬件地址(MAC 地址)被用于主机到其他主机的数据传输。

地址解析协议Address resolution protocol (ARP) 是提供硬件地址与IP 地址之间的解析。

每个路由器都一个ARP 列表,记录ARP信息,由IP 地址和相符合的MAC 地址构成,一般ARP 提供动态的IP 与MAC 地址对于关系,自动在ARP 列表中产生。

路由器通过ARP 列表的记录来回应各个主机的数据。

我们也可通过静态的ARP 记录,要求路由器只对静态的ARP 做回应。

这样就可以避免出现如有用户擅自修改IP 地址或者通过ARP 病毒影响路由路由器工作。

如通过下面的设置:1. 在WinBox 中将动态ARP 设置为静态的ARP 记录。

2013-9-18 14:06 上传下载附件(20.98 KB)或者通过命令操作:[admin@MikroTik] ip arp> add address=10.200.15.10 interface=ether1-lanmac-address=00:21:00:56:00:12同样的我们可以使用:将所有的的ARP 记录修改为静态的。

2. 设置ether1 interface 仅回应静态ARP 的请求,arp=reply-only:命令操作如下:[admin@MikroTik] > interface ethernet set ether1 arp=reply-onlyARP 双向绑定事例首先将所有/ip arp 列表中的所有LAN 口的ARP 信息变为静态的,我们可以通过脚本做批处理的修改。

注意,可能通过脚本命令不一定能将所有的内网的ARP 参数修改完,可能需要手动添加。

:foreach i in [/ip arp find dynamic=yes interface=LAN] do={/ip arp add copy-from=$i}然后设置LAN 的网卡为:disabled如果ARP 功能在接口上被关闭,例如:使用arp=disabled,来至客户端的ARP 请求将不被路由器回应,因此必须添加静态的ARP 才行。

ROS软路由PPPoE设置

ROS软路由PPPoE设置2008-10-22 22:04在局域网内部架设PPPoE服务器,对于传统的局域网,似乎是多此一举。

大家对PPPoE协议并不会陌生,家庭用户目前用的ADSL多采用此协议,的确在以前作局域网时没有人会考虑用PPPoE协议来上网,但现在情况不一样了,因为ARP病毒来了,当双绑无效,使用各种补丁后仍掉线严重时,我们可以考虑用PPPoE这个点对点的协议来换掉广播式的ARP了。

大家知道局域网站设置好IP地址、网关和DNS后即可路由上网,通过ARP协议建立MAC与IP的对应关系,也就是ARP地址映射表,当有工作站打开了带有ARP攻击的网页或游戏外挂时,此工作站便会生成一个伪ARP地址映射表,并向局域网中所有机器发出ARP欺骗包,导致网吧、办公网等局域网用户频繁掉线,目前防范ARP攻击的方法也是五花八门,软的硬的都有,但总是跟不上ARP变种的速度,ARP欺骗已成为局域网的一个顽疾,如何从根本上解决ARP欺骗问题,最根本的解决方法就是不用ARP协议上Internt,工作站通过PPPoE象家用的ADSL一样上网。

本文假定您掌握了ROS软路由器的基本知识,若您从没有接触过,可以参看方舟系统站中有关专题文件,网址为:/view-232.html,以下通过ROS软路由PPPoE设置和工作站端设置等方面介绍。

若制作过程有什么问题,可以发到方舟论坛/arkbbs/forum-5-1.htmlrasdial 宽带连接jz87665857@wy 87665857一、ROS软路由PPPoE设置1、设置IP地址池进入winbox,单击IP→Pool如图1所示。

图1出现“IP Pool”界面,单击菜单下方的“+”号,如图2所示。

图2出现“New IP Pool”界面,单击“Addresses”后方的向下前头,如图3所示。

图3输入地址池范围,本例为192.168.6.11-192.168.6.252,如图4所示,完成后,单击“OK”退出。

ARP绑定网关及批处理

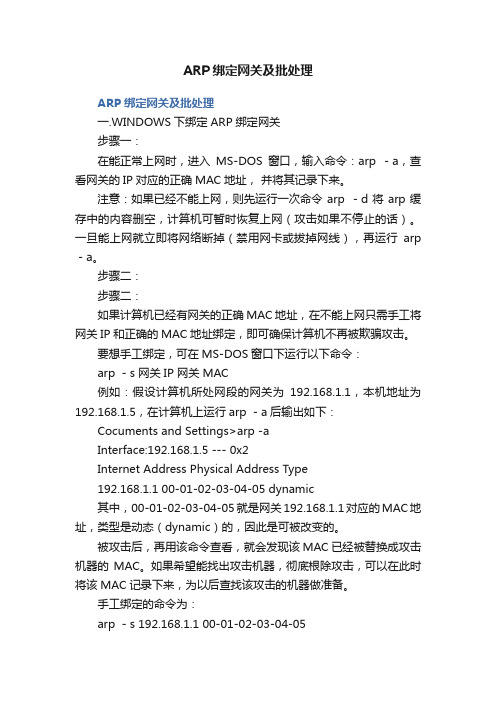

ARP绑定网关及批处理ARP绑定网关及批处理一.WINDOWS下绑定ARP绑定网关步骤一:在能正常上网时,进入MS-DOS窗口,输入命令:arp -a,查看网关的IP对应的正确MAC地址,并将其记录下来。

注意:如果已经不能上网,则先运行一次命令arp -d将arp缓存中的内容删空,计算机可暂时恢复上网(攻击如果不停止的话)。

一旦能上网就立即将网络断掉(禁用网卡或拔掉网线),再运行arp -a。

步骤二:步骤二:如果计算机已经有网关的正确MAC地址,在不能上网只需手工将网关IP和正确的MAC地址绑定,即可确保计算机不再被欺骗攻击。

要想手工绑定,可在MS-DOS窗口下运行以下命令:arp -s 网关IP 网关MAC例如:假设计算机所处网段的网关为192.168.1.1,本机地址为192.168.1.5,在计算机上运行arp -a后输出如下:Cocuments and Settings>arp -aInterface:192.168.1.5 --- 0x2Internet Address Physical Address Type192.168.1.1 00-01-02-03-04-05 dynamic其中,00-01-02-03-04-05就是网关192.168.1.1对应的MAC地址,类型是动态(dynamic)的,因此是可被改变的。

被攻击后,再用该命令查看,就会发现该MAC已经被替换成攻击机器的MAC。

如果希望能找出攻击机器,彻底根除攻击,可以在此时将该MAC记录下来,为以后查找该攻击的机器做准备。

手工绑定的命令为:arp -s 192.168.1.1 00-01-02-03-04-05绑定完,可再用arp -a查看arp缓存:Cocuments and Settings>arp -aInterface: 192.168.1.5 --- 0x2Internet Address Physical Address Type192.168.1.1 00-01-02-03-04-05 static这时,类型变为静态(static),就不会再受攻击影响了。

ROS IP+MAC_ARP_绑定,流量控制终极设置!

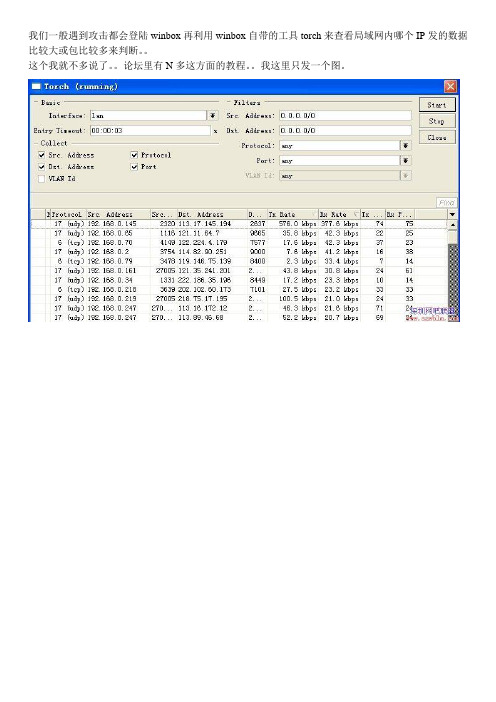

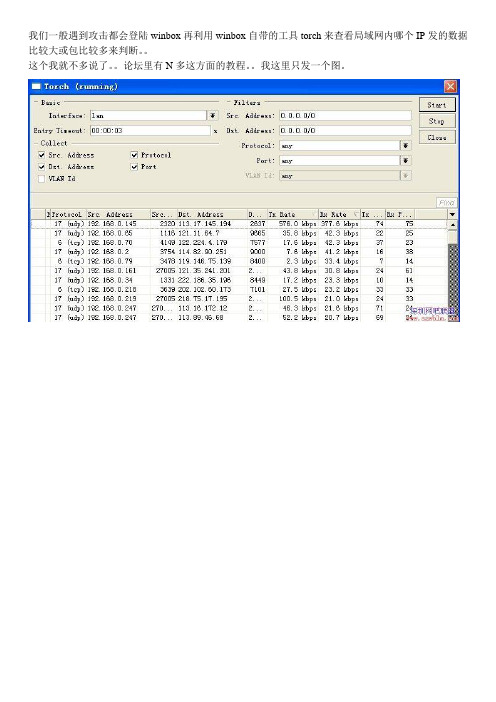

我们一般遇到攻击都会登陆winbox再利用winbox自带的工具torch来查看局域网内哪个IP发的数据比较大或包比较多来判断。

这个我就不多说了。

论坛里有N多这方面的教程。

我这里只发一个图。

ROS IP+MAC绑定,流量控制终极设置!用winbox登进去,ip-arp ,这时你会看到很多ip和mac地址,每一行前面还有一个D字的,你双击一个然后在它弹出框框里按tools会有一个copy 按了以后又出一个框框,然后按OK就行啦,这时你会发现这个ip前面的D 字不见的啦,绑定完毕MAC地址+IP绑定...防止内网用户乱改IP....打开WINBOX...点击IP---ARP:弹出ARP LIST的菜单,......这菜单显示当前内网在线主机的MAC IP信息....双击其中一个用户点击COPY....再点击OK...建立该用户的ARP记录.再点击INTERFACE .....双击内网网卡LAN......在ARP选项中选择REPL Y-ONLY...意思是:绑定了的用户才能上网在路由器上对所有工作站进入MAC绑定(以ros2.96为例)。

使用Ros2.9.6以上的版本做路由,2.90以下的不能绑定。

绑定方法:1、用winbox进入ROS管理界面。

2、单击System→Script,出现“Script List”窗口。

3、单击“+”如图1所示处。

捆定MAC地址是为了防ARP攻击.进ROS后,system-scripts增加个(new script)在source中增上下列语句(红色部分)-OK-Run Script即可自动扫描加入ip-arp:foreach i in [/ip arp find dynamic yes ] do={/ip arp add copy-from $i}取消绑定:foreach i in [/ip arp find] do={/ip arp remove $i}网卡)IP:192.168.1.5将无法上网(无法连通网关). 但MAC:AA-AA-AA-AA上的IP变成192.168.1.10时(即网卡没换,只是将网卡上的IP地址改了)IP:192.168.1.10仍可上网(连通网关).除非将内网(Lan)网卡(Interface)设置成reply-only而不是enabled, 那么将会完全绑定..4、出现“New Scripts”界面在Source框中输入以下脚本::foreach i in=[/ip arp find dynamic=yes ] do=[/ip arp add copy-from=$i]这个命令是用于检测当前的动态IP,若有则将它们转为静态的。

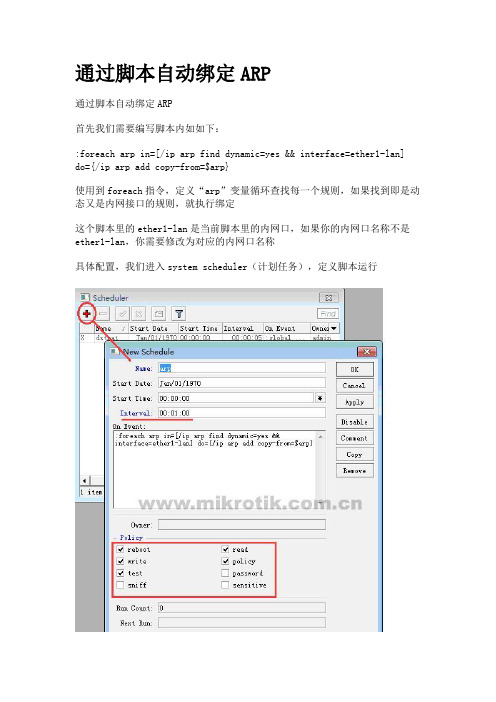

通过脚本自动绑定ARP

通过脚本自动绑定ARP

通过脚本自动绑定ARP

首先我们需要编写脚本内如如下:

:foreach arp in=[/ip arp find dynamic=yes && interface=ether1-lan] do={/ip arp add copy-from=$arp}

使用到foreach指令,定义“arp”变量循环查找每一个规则,如果找到即是动态又是内网接口的规则,就执行绑定

这个脚本里的ether1-lan是当前脚本里的内网口,如果你的内网口名称不是ether1-lan,你需要修改为对应的内网口名称

具体配置,我们进入system scheduler(计划任务),定义脚本运行

Name:我们取名为arp,区别其他计划任务规则

Interval:间隔执行时间,我们定义每间隔1分钟执行一次,你也可以根据情况自行调整,建议不要太频繁。

On-Event:为脚本编写框,填写执行的脚本

Policy:执行脚本的权限,默认是没有设置的,需要定义。

ROS配置脚本

ROS 配置脚本1口的IP 地址为192.168.0.2 2口的IP 地址为192.168.0.693口的IP 地址为192.168.3.1 4口的IP 地址为192.168.3.2PC1-PC2的IP 地址处于192.168.3.0/24的网段Pc3-pc4的IP 地址处于192.168.4.0/24的网段ROS1是PPPOE 服务器 ROS2是PPPOE 客户端 ROS3是通过ROS2拨号使得与其连接的客户机能正常上网负载均衡:三线ADSL 叠加实现负载均衡NTH--匹配特定的第N 次收到的数据包的规则Every--匹配每every 个数据包Packet---匹配给定的数据数ROS2的配置如下:/interface ethernetset 0 arp=enabled auto-negotiation=yes cable-settings=default comment="" \disable-running-check=yes disabled=no full-duplex=yes mac-address=\00:0C:29:71:AE:6E mtu=1500 name=lan1 speed=100Mbpsset 1 arp=enabled auto-negotiation=yes cable-settings=default comment="" \disable-running-check=yes disabled=no full-duplex=yes mac-address=\00:0C:29:71:AE:78 mtu=1500 name=wan1 speed=100Mbpsset 2 arp=enabled auto-negotiation=yes cable-settings=default comment="" \disable-running-check=yes disabled=no full-duplex=yes mac-address=\00:0C:29:71:AE:82 mtu=1500 name=wan2 speed=100Mbpsset 3 arp=enabled auto-negotiation=yes cable-settings=default comment="" \disable-running-check=yes disabled=no full-duplex=yes mac-address=\00:0C:29:71:AE:8C mtu=1500 name=wan3 speed=100Mbps 1 ROS1ROS2 ROS3 32 4 PC1 PC4 PC3 PC21、建立PPPOE拨号/interface pppoe-clientadd ac-name="" add-default-route=yes allow=pap,chap,mschap1,mschap2 comment=\ "" dial-on-demand=no disabled=no interface=wan1 max-mru=1480 max-mtu=1480 \mrru=disabled name=pppoe-out1 password=adsl1 profile=default \service-name="" use-peer-dns=yes user=adsl1add ac-name="" add-default-route=yes allow=pap,chap,mschap1,mschap2 comment=\ "" dial-on-demand=no disabled=no interface=wan2 max-mru=1480 max-mtu=1480 \mrru=disabled name=pppoe-out2 password=adsl2 profile=default \service-name="" use-peer-dns=yes user=adsl2add ac-name="" add-default-route=yes allow=pap,chap,mschap1,mschap2 comment=\ "" dial-on-demand=no disabled=no interface=wan3 max-mru=1480 max-mtu=1480 \mrru=disabled name=pppoe-out3 password=test profile=default service-name=\"" use-peer-dns=yes user=test2、Mangle标记/ip firewall mangleadd action=change-mss chain=forward comment="chage mss" disabled=no new-mss=\ 1440 protocol=tcp tcp-flags=synadd action=mark-connection chain=prerouting comment=nth-1 connection-state=\ new disabled=no new-connection-mark=adsl-nth-1 nth=3,1 passthrough=yes \src-address=192.168.3.0/24add action=mark-routing chain=prerouting comment="" connection-mark=\adsl-nth-1 disabled=no new-routing-mark=rout-1 passthrough=yes \src-address=192.168.3.0/24add action=mark-connection chain=prerouting comment=nth-2 connection-state=\ new disabled=no new-connection-mark=adsl-nth-2 nth=3,2 passthrough=yes \src-address=192.168.3.0/24add action=mark-routing chain=prerouting comment="" connection-mark=\adsl-nth-2 disabled=no new-routing-mark=rout-2 nth=3,2 passthrough=yes \src-address=192.168.3.0/24add action=mark-connection chain=prerouting comment=nth-3 connection-state=\ new disabled=no new-connection-mark=adsl-nth-3 nth=3,3 passthrough=yes \src-address=192.168.3.0/24add action=mark-routing chain=prerouting comment="" connection-mark=\adsl-nth-3 disabled=no new-routing-mark=rout-3 passthrough=yes \src-address=192.168.3.0/243、NAT伪装,同时做路由标记/ip firewall natadd action=masquerade chain=srcnat comment="" disabled=no out-interface=\ pppoe-out1 routing-mark=rout-1add action=masquerade chain=srcnat comment="" disabled=no out-interface=\pppoe-out2 routing-mark=rout-2add action=masquerade chain=srcnat comment="" disabled=no out-interface=\ pppoe-out3 routing-mark=rout-3add action=masquerade chain=srcnat comment="" disabled=yes out-interface=\ pppoe-out1 src-address=192.168.40.0/24add action=masquerade chain=srcnat comment="" disabled=yes out-interface=\ pppoe-out2 src-address=192.168.40.0/24add action=masquerade chain=srcnat comment="" disabled=yes out-interface=\ pppoe-out3 src-address=192.168.40.0/244、设置路由/ip routeadd check-gateway=ping comment="" disabled=no distance=1 dst-address=\0.0.0.0/0 gateway=pppoe-out1 routing-mark=rout-1 scope=30 target-scope=10 add comment="" disabled=no distance=1 dst-address=0.0.0.0/0 gateway=\ pppoe-out2 routing-mark=rout-2 scope=30 target-scope=10add check-gateway=ping comment="" disabled=no distance=1 dst-address=\0.0.0.0/0 gateway=pppoe-out3 routing-mark=rout-3 scope=30 target-scope=10 add comment="" disabled=no distance=10 dst-address=0.0.0.0/0 gateway=\ pppoe-out1 scope=30 target-scope=10add comment="" disabled=no distance=10 dst-address=0.0.0.0/0 gateway=\ pppoe-out3 scope=30 target-scope=10add comment="" disabled=no distance=10 dst-address=0.0.0.0/0 gateway=\ pppoe-out2 scope=30 target-scope=10add comment="" disabled=no distance=1 dst-address=192.168.40.0/24 gateway=\ lan1 scope=30 target-scope=10简单队列限速/queue simpleadd burst-limit=0/1M burst-threshold=0/800k burst-time=0s/10s comment="" \ direction=both disabled=no dst-address=0.0.0.0/0 interface=all limit-at=\0/256k max-limit=0/512k name=queue1 parent=none priority=8 queue=\default-small/default-small target-addresses=192.168.3.30/32 time=\0s-1d,sun,mon,tue,wed,thu,fri,sat total-queue=default-small add burst-limit=0/1M burst-threshold=0/900k burst-time=0s/10s comment="" \ direction=both disabled=yes dst-address=0.0.0.0/0 interface=all limit-at=\0/0 max-limit=256k/512k name=ROS parent=none priority=8 queue=\default-small/default-small target-addresses=192.168.40.0/24 total-queue=\default-smallPCQ限速限制上传512K,下载800K/ip firewall mangleadd chain=prerouting src-address=192.168.3.0/24 action=mark-packet new-packet-mark=/ upload passthrough=noadd chain=prerouting dst-address=192.168.3.0/24 action=mark-packet new-packet-mark=/ download passthrough=no/queue typeadd name="download" kind=pcq pcq-rate=800000 pcq-classifier=dst-addressadd name="upload" kind=pcq pcq-rate=512000 pcq-classifier=src-address/queue treeadd parent=global-out queue=download packet-mark=downloadadd parent=global-in queue=upload packet-mark=upload接入控制,添加防火墙规则,封杀PPS/ip firewall filteradd action=drop chain=forward comment="\B7\E2PPS" disabled=no dst-port=17788 \ protocol=udp src-address=192.168.3.30add action=drop chain=forward comment="" disabled=no dst-port=8400 protocol=\ udp src-address=192.168.3.8ROS3脚本配置配置Ip地址/ ip addressadd address=192.168.3.20/24 network=192.168.3.0 broadcast=192.168.3.255 \ interface=wan comment="" disabled=noadd address=192.168.40.1/24 network=192.168.40.0 broadcast=192.168.40.255 \ interface=lan comment="" disabled=noadd address=11.11.11.2/24 network=11.11.11.0 broadcast=11.11.11.255 \interface=vlan11 comment="" disabled=no设置路由及防火墙规则/ ip routeadd dst-address=192.168.0.0/16 gateway=192.168.3.1 check-gateway=ping \ scope=255 target-scope=10 comment="" disabled=yesadd dst-address=0.0.0.0/0 gateway=192.168.3.1 scope=255 target-scope=10 \ comment="" disabled=no/ ip firewall natadd chain=srcnat out-interface=wan action=masquerade comment="" disabled=no对其连接的电脑进行限速/queue simpleadd burst-limit=0/1M burst-threshold=0/800k burst-time=0s/10s comment="" \ direction=both disabled=no dst-address=0.0.0.0/0 interface=all limit-at=\0/256k max-limit=0/512k name=queue1 parent=none priority=8 queue=\default-small/default-small target-addresses=192.168.4.30/32 time=\0s-1d,sun,mon,tue,wed,thu,fri,sat total-queue=default-small接入控制,添加防火墙规则,封杀PPS/ip firewall filteradd action=drop chain=forward comment="\B7\E2PPS" disabled=no dst-port=17788 \ protocol=udp src-address=192.168.40.30add action=drop chain=forward comment="" disabled=no dst-port=8400 protocol=\ udp src-address=192.168.40.30。

ROS软路由详细最完整教程(图)

/wangba/a/2009-09-12/a09116513.shtml?首页│新闻│文章│系统│设计│淘宝│网管│网赚│图文│专杀│杀毒│防火墙│更新编程│站长│热门│社区│ Delphi 源码│ VB 源码│ C 源码│ QQ │搜索│ Server 2008 │ Linux │专题安全中国首页 > 新闻中心 > 网吧管理技术ROS软路由详细最完整教程(图)安全中国 更新时间:2009-09-12 00:05:25责任编辑:池天ROS软路由基本设置非常简单,如果只做路由转发,以下几步数分钟即可高定:硬件准备:1、首先下载软路由的ghost硬盘版,如果没有,从/download/ros297.rar下载2、释放后,ghost至一个小硬盘(20G以下),注意,是整盘GHOST而不是分区。

3、将该硬盘挂在要做路由电脑上,注意必须接在第一个IDE并且是主硬盘接口。

插上一张网卡,这是接内网的LAN。

开机。

软件设置:1、开机,出现登陆提示。

用户:admin 密码:空2、输入setup再按两次A??3、在ether1后面输入你的内网IP,如:192.168.0.254/24 (这里/24是24位掩码与255.255.255.0一样)4、输入完ip后,按两次x退出,现在可以可以ping通192.168.0.254了,也可用winbox 在图形界面下访问路由了。

5、关机,插上另一张网卡,这个是接外网的,即WAN,现在可以去掉软路由电脑的显示器和键盘了。

6、开机,运行winbox以admin身份登陆7、添加外网网卡。

在ip---address里按+,address输入你的外网ip和掩码位,比如218.56.37.11/29。

network和BROADCAST不填,INTERFACE里选择ethr28、增加外网网关。

ip-routes按+,Destination用默认的0.0.0.0/0 ,Gateway输入外网网关,比如218.56.37.109、实现NAT转发:IP-FIREWALL在NAT里点+,在ACTION里选masquerade10、现在该路由已经做好雏形,可以正常上网了。

ARP快速批量绑定MAC与IP地址

ARP快速批量绑定MAC与IP地址,,三层交换机IP+MAC+端口绑定,如何突破MAC和IP... 快速批量绑定MAC与IP地址一、问题的提出校园网建成后,要求在服务器端把网内各工作站的MAC地址和分配的静态IP地址进行绑定,以方便统一管理,减小安全隐患。

无论是在终端获取MAC地址后再在服务器端进行绑定,还是利用“MAC扫描器”远程批量获取MAC地址,对于网管员来说工作量都非常大。

有没有更加方便快捷的方法呢?二、解决问题思路笔者经过摸索,发现组合使用“MAC扫描器”和Excel 2000可以很好地解决这个问题。

思路如下:1. 运行“MAC扫描器”(下载地址:/html/10/10456.html),扫描完成后,点击[保存]按钮,将扫描的结果保存为文本文件,如Mac.txt(内容见图1)。

图12. 利用Excel强大的数据处理功能,将文本文件中的MAC地址转换成ARP命令要求的格式后,把数据复制粘贴到记事本,保存为批处理文件(内容见图2)。

图23. 在服务器端运行这个批处理文件就大功告成了。

三、具体操作步骤1.将Mac.txt导入Excel工作簿(1)启动Excel 2000,新建一个工作簿,保存为“MAC地址表.xls”。

单击“数据→获取外部数据→导入文本文件”,在弹出的对话框中,选择用“MAC扫描器”获得的文本文件“Mac.txt”,单击[导入]按钮,弹出“文本导入向导”对话框。

(2)在“文本导入向导——3步骤之1”中点击“原始数据类型”,在“请选择最合适的文件类型”单选项下,修改默认的“固定宽度”为“分隔符号”,然后单击[下一步]按钮;进入“文本导入向导——3步骤之2”,在“分隔符号”多选项下,取消“T ab键”,只选中“空格”项,再单击[下一步]按钮;进入“文本导入向导——3步骤之3”,单击[完成]按钮,弹出“导入数据”对话框时,单击[确定],完成数据导入。

导入后的工作表如图3所示。

图32.利用Excel处理数据(1)在A列前插入一列,在A1单元格内输入绑定MAC地址的命令和参数“ARP -S”。

网吧专用ros软路由教程(非常详细)

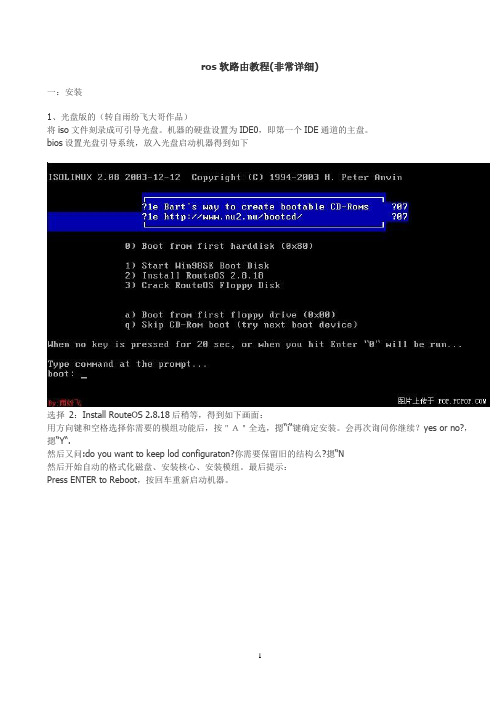

⽹吧专⽤ros软路由教程(⾮常详细)⼀:安装1、光盘版的(转⾃⾬纷飞⼤哥作品)将iso⽂件刻录成可引导光盘。

机器的硬盘设置为IDE0,即第⼀个IDE通道的主盘。

bios设置光盘引导系统,放⼊光盘启动机器得到如下选择 2:Install RouteOS 2.8.18后稍等,得到如下画⾯:⽤⽅向键和空格选择你需要的模组功能后,按"A"全选,摁“i“键确定安装。

会再次询问你继续?yes or no?,摁“Y“.然后⼜问:do you want to keep lod configuraton?你需要保留旧的结构么?摁“N然后开始⾃动的格式化磁盘、安装核⼼、安装模组。

最后提⽰:Press ENTER to Reboot,按回车重新启动机器。

重新启动后出现图1的那个引导画⾯(如果没有出现⽽直接进了登陆界⾯说明⽤硬盘引导了):选择3: Crack RouteOS Floppy Disk,开始破解。

破解过程都是中⽂的。

如果你的硬盘在IDE0:0的话破解是不会有问题的。

否则可能出现系统⽂件被破坏、启动时0123456...循环出现等问题。

问你是否重启呢。

把光盘拿出来后按下Y确定重启动重新启动后开始登陆。

初始⽤户名admin,初始密码为空。

咦?怎么还有提⽰注册的信息和Soft ID?原来是还需要⼀个命令激活注册补丁才可以哦:输⼊命令:/system license import file-name=key或者缩写为/sy lic i f key然后提⽰你是否重新启动。

按Y重新启动重新启动并⽤admin:““登陆后发现,提⽰注册的信息已经完全消失了,现在是正式版了现在服务器启动起来了,但是还没有任何配置,若想⽤winbox对其进⾏控制,则必须激活和配置⽹卡的ip 掩码等。

这⾥我装了三块⽹卡,⼀块接电信,⼀块接⽹通,⼀块路由后接内⽹交换机。

⾸先看看三块⽹卡是否都被识别出来了,命令是:/interfaceprint可以缩写为/intpri以后⽤缩写不再另外注名。

ros软路由教程(非常详细)

ros软路由教程(非常详细)一:安装1、光盘版的(转自雨纷飞大哥作品)将iso文件刻录成可引导光盘。

机器的硬盘设置为IDE0,即第一个IDE通道的主盘。

bios设置光盘引导系统,放入光盘启动机器得到如下选择2:Install RouteOS 2.8.18后稍等,得到如下画面:用方向键和空格选择你需要的模组功能后,按"A"全选,摁“i“键确定安装。

会再次询问你继续?yes or no?,摁“Y“.然后又问:do you want to keep lod configuraton?你需要保留旧的结构么?摁“N然后开始自动的格式化磁盘、安装核心、安装模组。

最后提示:Press ENTER to Reboot,按回车重新启动机器。

重新启动后出现图1的那个引导画面(如果没有出现而直接进了登陆界面说明用硬盘引导了):选择3: Crack RouteOS Floppy Disk,开始破解。

破解过程都是中文的。

如果你的硬盘在IDE0:0的话破解是不会有问题的。

否则可能出现系统文件被破坏、启动时0123456...循环出现等问题。

问你是否重启呢。

把光盘拿出来后按下Y确定重启动重新启动后开始登陆。

初始用户名admin,初始密码为空。

咦?怎么还有提示注册的信息和Soft ID?原来是还需要一个命令激活注册补丁才可以哦:输入命令:/system license import file-name=key或者缩写为/sy lic i f key然后提示你是否重新启动。

按Y重新启动重新启动并用admin:““登陆后发现,提示注册的信息已经完全消失了,现在是正式版了现在服务器启动起来了,但是还没有任何配置,若想用winbox对其进行控制,则必须激活和配置网卡的ip 掩码等。

这里我装了三块网卡,一块接电信,一块接网通,一块路由后接内网交换机。

首先看看三块网卡是否都被识别出来了,命令是:/interfaceprint可以缩写为/intpri以后用缩写不再另外注名。

软路由ROS使用

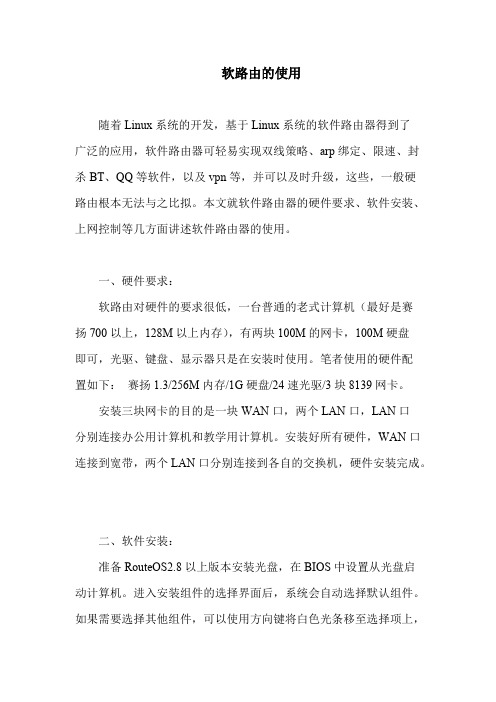

软路由的使用随着Linux系统的开发,基于Linux系统的软件路由器得到了广泛的应用,软件路由器可轻易实现双线策略、arp绑定、限速、封杀BT、QQ等软件,以及vpn等,并可以及时升级,这些,一般硬路由根本无法与之比拟。

本文就软件路由器的硬件要求、软件安装、上网控制等几方面讲述软件路由器的使用。

一、硬件要求:软路由对硬件的要求很低,一台普通的老式计算机(最好是赛扬700以上,128M以上内存),有两块100M的网卡,100M硬盘即可,光驱、键盘、显示器只是在安装时使用。

笔者使用的硬件配置如下:赛扬1.3/256M内存/1G硬盘/24速光驱/3块8139网卡。

安装三块网卡的目的是一块WAN口,两个LAN口,LAN口分别连接办公用计算机和教学用计算机。

安装好所有硬件,WAN口连接到宽带,两个LAN口分别连接到各自的交换机,硬件安装完成。

二、软件安装:准备RouteOS2.8以上版本安装光盘,在BIOS中设置从光盘启动计算机。

进入安装组件的选择界面后,系统会自动选择默认组件。

如果需要选择其他组件,可以使用方向键将白色光条移至选择项上,然后按空格键即可选中。

选择好所需组件后,按字母“i”键,即可开始安装程序,系统会自动创建及格式化分区,并显示各组件安装进度条。

待各组件安装结束后,取出安装光盘,重新启动计算机即可开始RouteOS的进一步配置。

软件设置:1、出现登陆提示。

用户:admin 密码:空2、输入setup再按两次A3、在ether1后面输入你的内网IP,如:192.168.1.1/24 (这里/24是24位掩码与255.255.255.0一样)4、输入完ip后,按两次x退出。

以上步骤即完成了路由器的初步安装。

在局域网中找一台计算机,IP地址设置成192.168.1.3,打开浏览器,输入地址http://192.168.1.1,出现一个英文操作界面,下载Winbox到本地,运行winbox以admin身份登陆路由器。

ros(用PPPOE 解决 ARP 问题 100% 解决)

ros(用PPPOE 解决 ARP 问题 100% 解决)ros, ARP, PPPOE, 解决这个是我从中国路由转载过来给一些一直还没有解决ARP的朋友!入正题最近论坛反反复复讨论 ARP 问题本来不想多说因为这个问题涉及的网络设备很多但是大家总希望往ROS 身上找原因那么我就按照大家的思路给出1个100% 解决 ARP 的方案而且在我经手的几十家网吧都已经实施了第一: 改ROS必须把 ROS 改变成 PPPOE 服务器的模式带客户机器上网关于 PPPOE 的话题大家可以使用论坛的搜索功能完全可以看到图文并茂的贴第一: 改ROS必须把ROS 改变成PPPOE 服务器的模式带客户机器上网关于PPPOE 的话题大家可以使用论坛的搜索功能完全可以看到图文并茂的贴第2: 改客户机器WINDOWS 系统已经默认带有PPPOE 的拨号方式大家完全可以建立脚本的方式来让XP 或者2003 开机自动拨号[转]假设我这里的宽带帐号和密码分别是wzl.8878888密码是1234567,我这里只举个例子,当然大家自己输入的时候,需要输入你们真实的宽带拨号的帐号和密码,废话不说了。

1.首先在桌面上,鼠标右键新建文本文档特别注意,命令格式如下:rasdial 宽带连接wzl.8878888 1234567rasdial命令是windows自带的一个命令,可以实现网通,电信,宽带自动拨号的一个命令。

宽带连接是你桌面上的拨号连接的程序名,可以自己随便修改,默认的是宽带连接,自己可以修改为adsl,lan等等的名字都可以。

wzl.8878888这个是宽带拨号的帐号。

1234567是宽带拨号的密码。

特别提醒大家rasdial和宽带连接之间有一个空格,宽带连接和wzl.8878888之间也有一个空格,wzl.8878888和1234567也有一个空格。

好了,大家知道了上面的命令及,写命令的方法。

下面我们开始自己写一个批处理文件把。

ROS IP+MAC_ARP_绑定,流量控制终极设置!

我们一般遇到攻击都会登陆winbox再利用winbox自带的工具torch来查看局域网内哪个IP发的数据比较大或包比较多来判断。

这个我就不多说了。

论坛里有N多这方面的教程。

我这里只发一个图。

ROS IP+MAC绑定,流量控制终极设置!用winbox登进去,ip-arp ,这时你会看到很多ip和mac地址,每一行前面还有一个D字的,你双击一个然后在它弹出框框里按tools会有一个copy 按了以后又出一个框框,然后按OK就行啦,这时你会发现这个ip前面的D 字不见的啦,绑定完毕MAC地址+IP绑定...防止内网用户乱改IP....打开WINBOX...点击IP---ARP:弹出ARP LIST的菜单,......这菜单显示当前内网在线主机的MAC IP信息....双击其中一个用户点击COPY....再点击OK...建立该用户的ARP记录.再点击INTERFACE .....双击内网网卡LAN......在ARP选项中选择REPL Y-ONLY...意思是:绑定了的用户才能上网在路由器上对所有工作站进入MAC绑定(以ros2.96为例)。

使用Ros2.9.6以上的版本做路由,2.90以下的不能绑定。

绑定方法:1、用winbox进入ROS管理界面。

2、单击System→Script,出现“Script List”窗口。

3、单击“+”如图1所示处。

捆定MAC地址是为了防ARP攻击.进ROS后,system-scripts增加个(new script)在source中增上下列语句(红色部分)-OK-Run Script即可自动扫描加入ip-arp:foreach i in [/ip arp find dynamic yes ] do={/ip arp add copy-from $i}取消绑定:foreach i in [/ip arp find] do={/ip arp remove $i}网卡)IP:192.168.1.5将无法上网(无法连通网关). 但MAC:AA-AA-AA-AA上的IP变成192.168.1.10时(即网卡没换,只是将网卡上的IP地址改了)IP:192.168.1.10仍可上网(连通网关).除非将内网(Lan)网卡(Interface)设置成reply-only而不是enabled, 那么将会完全绑定..4、出现“New Scripts”界面在Source框中输入以下脚本::foreach i in=[/ip arp find dynamic=yes ] do=[/ip arp add copy-from=$i]这个命令是用于检测当前的动态IP,若有则将它们转为静态的。

ROS软路由详细设置_图文

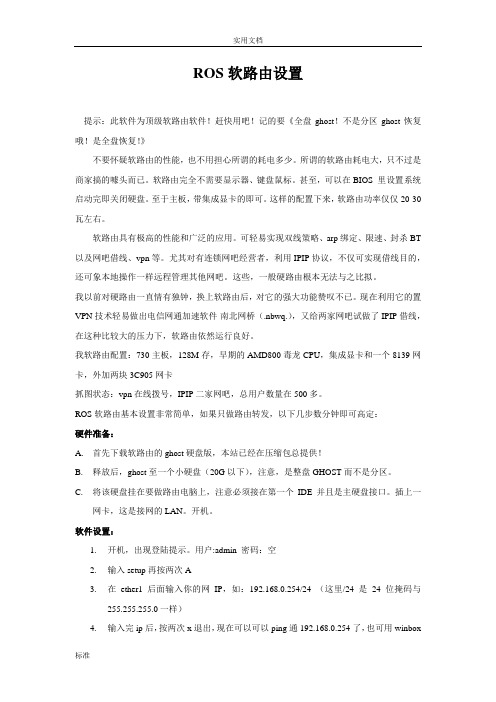

ROS软路由设置提示:此软件为顶级软路由软件!赶快用吧!记的要《全盘ghost!不是分区ghost恢复哦!是全盘恢复!》不要怀疑软路由的性能,也不用担心所谓的耗电多少。

所谓的软路由耗电大,只不过是商家搞的噱头而已。

软路由完全不需要显示器、键盘鼠标。

甚至,可以在BIOS 里设置系统启动完即关闭硬盘。

至于主板,带集成显卡的即可。

这样的配置下来,软路由功率仅仅20-30瓦左右。

软路由具有极高的性能和广泛的应用。

可轻易实现双线策略、arp绑定、限速、封杀BT 以及网吧借线、vpn等。

尤其对有连锁网吧经营者,利用IPIP协议,不仅可实现借线目的,还可象本地操作一样远程管理其他网吧。

这些,一般硬路由根本无法与之比拟。

我以前对硬路由一直情有独钟,换上软路由后,对它的强大功能赞叹不已。

现在利用它的置VPN技术轻易做出电信网通加速软件-南北网桥(.nbwq.),又给两家网吧试做了IPIP借线,在这种比较大的压力下,软路由依然运行良好。

我软路由配置:730主板,128M存,早期的AMD800毒龙CPU,集成显卡和一个8139网卡,外加两块3C905网卡抓图状态:vpn在线拨号,IPIP二家网吧,总用户数量在500多。

ROS软路由基本设置非常简单,如果只做路由转发,以下几步数分钟即可高定:硬件准备:A.首先下载软路由的ghost硬盘版,本站已经在压缩包总提供!B.释放后,ghost至一个小硬盘(20G以下),注意,是整盘GHOST而不是分区。

C.将该硬盘挂在要做路由电脑上,注意必须接在第一个IDE并且是主硬盘接口。

插上一网卡,这是接网的LAN。

开机。

软件设置:1.开机,出现登陆提示。

用户:admin 密码:空2.输入setup再按两次A3.在ether1后面输入你的网IP,如:192.168.0.254/24 (这里/24是24位掩码与255.255.255.0一样)4.输入完ip后,按两次x退出,现在可以可以ping通192.168.0.254了,也可用winbox在图形界面下访问路由了。

ROS通用脚本大全

ROS脚本大全一:限速脚本:for wbsz from 1 to 254 do={/queue ** add name=(wbsz . $wbsz) dst-address=(192.168.0. . $wbsz) limit-at=1024K/1024K max-limit=1024K/1024K}二:限制每台机最大线程数:for wbsz from 1 to 254 do={/ip firewall filter add chain=forward src-address=(192.168.0. . $wbsz) protocol=tcp connection-limit=50,32 action=drop}三:端口映射ip firewall nat add chain=dstnat dst-address=(202.96.134.134) protocol=tcp dst-port=80 to-addresses=(192.168.0.1) to-ports=80 action=dst-nat四:封端口号/ ip firewall filterad ch forward pr tcp dst-po 8000 act drop comment="Blockade QQ"五:更变telnet服务端口/ip service set telnet port=23六:更变SSH管理服务端口/ip service set ssh port=22七:更变www服务端口号/ip service set www port=80八:更变FTP服务端口号/ip service set ftp port=21九:增加本ROS管理用户/user add name=wbsz password=admin group=full十:删除限速脚本:for wbsz from 1 to 254 do={/queue ** remove (wbsz . $wbsz) }十一:封IP脚步本/ ip firewall filteradd chain=forward dst-address=58.60.13.38/32 action=drop comment="Blockade QQ"十二:禁P2P脚本/ ip firewall filteradd chain=forward src-address=192.168.0.0/24 p2p=all-p2p action=drop comment="No P2P"十三:限制每台机最大的TCP线程数(线程数=60)/ ip firewall filteradd chain=forward protocol=tcp connection-limit=60,32 action=drop \disabled=no十四:一次性绑定所有在线机器MAC:foreach wbsz in=[/ip arp find dynamic=yes ] do=[/ip arp add copy-from=$wbsz]十五:解除所以绑定的MAC:foreach wbsz in [/ip arp find] do={/ip arp remove $wbsz}十六:禁Ping/ ip firewall filteradd chain=output protocol=icmp action=drop comment="No Ping"十七:禁电驴/ ip firewall filteradd chain=forward protocol=tcp dst-port=4661-4662 action=drop comment="No Emule" add chain=forward protocol=tcp dst-port=4242 action=dropadd chain=forward dst-address=62.241.53.15 action=drop十八:禁PPLIVE/ ip firewall filteradd chain=forward protocol=tcp dst-port=8008 action=drop comment="No PPlive TV"add chain=forward protocol=udp dst-port=4004 action=dropadd chain=forward dst-address=218.108.237.11 action=drop十九:禁QQ直播/ ip firewall filteradd chain=forward protocol=udp dst-port=13000-14000 action=drop comment="No QQLive" 二十:禁比特精灵/ ip firewall filteradd chain=forward protocol=tcp dst-port=16881 action=drop comment="No BitSpirit"二十一:禁QQ聊天(一般公司才需要)/ ip firewall filteradd chain=forward src-address=10.5.6.7/32 action=accept comment="No Tencent QQ"ad ch forward pr tcp dst-po 8000 act dropad ch forward pr udp dst-po 8000 act dropad ch forward pr udp dst-po 8000 act dropadd chain=forward dst-address=61.144.238.0/24 action=dropadd chain=forward dst-address=61.152.100.0/24 action=dropadd chain=forward dst-address=61.141.194.0/24 action=dropadd chain=forward dst-address=202.96.170.163/32 action=dropadd chain=forward dst-address=202.104.129.0/24 action=dropadd chain=forward dst-address=202.104.193.20/32 action=dropadd chain=forward dst-address=202.104.193.11/32 action=dropadd chain=forward dst-address=202.104.193.12/32 action=dropadd chain=forward dst-address=218.17.209.23/32 action=dropadd chain=forward dst-address=218.18.95.153/32 action=dropadd chain=forward dst-address=218.18.95.165/32 action=dropadd chain=forward dst-address=218.18.95.220/32 action=dropadd chain=forward dst-address=218.85.138.70/32 action=dropadd chain=forward dst-address=219.133.38.0/24 action=dropadd chain=forward dst-address=219.133.49.0/24 action=dropadd chain=forward dst-address=220.133.40.0/24 action=dropadd chain=forward content=sz.tencent action=rejectadd chain=forward content=sz2.tencent action=rejectadd chain=forward content=sz3.tencent action=rejectadd chain=forward content=sz4.tencent action=rejectadd chain=forward content=sz5.tencent action=rejectadd chain=forward content=sz6.tencent action=rejectadd chain=forward content=sz7.tencent action=rejectadd chain=forward content=sz8.tencent action=rejecadd chain=forward content=sz9.tencent action=rejecadd chain=forward content=tcpconn.tencent action=rejectadd chain=forward content=tcpconn2.tencent action=rejectadd chain=forward content=tcpconn3.tencent action=rejectadd chain=forward content=tcpconn4.tencent action=rejectadd chain=forward content=tcpconn5.tencent action=rejectadd chain=forward content=tcpconn6.tencent action=rejectadd chain=forward content=tcpconn7.tencent action=rejectadd chain=forward content=tcpconn8.tencent action=rejectadd chain=forward content=qq action=rejectadd chain=forward content=www.qq action=reject二十二:防止灰鸽子入浸/ ip firewall filteradd chain=forward protocol=tcp dst-port=1999 action=drop comment="Backdoor.GrayBird.ad" add chain=forward dst-address=80.190.240.125 action=dropadd chain=forward dst-address=203.209.245.168 action=dropadd chain=forward dst-address=210.192.122.106 action=dropadd chain=forward dst-address=218.30.88.43 action=dropadd chain=forward dst-address=219.238.233.110 action=dropadd chain=forward dst-address=222.186.8.88 action=dropadd chain=forward dst-address=124.42.125.37 action=dropadd chain=forward dst-address=210.192.122.107 action=dropadd chain=forward dst-address=61.147.118.198 action=dropadd chain=forward dst-address=219.238.233.11 action=drop二十三:防三波/ ip firewall filteradd chain=forward protocol=tcp dst-port=135-139 action=drop comment="No 3B"以上脚本使用说明:用winbox.exe 登陆找到System -- Script - 点击+ 将对应脚本复制其中后,点击Run Script 即脚本安装成功!。

软路由设置

RouterOS2.96 DHCP+ADSL(PPPoE)+NAT路由共享上网的设置网上下载的大多的ISO包,直接刻录成CD,不要解压!电脑上设光驱先启动,出现提示(按空格选择,按A键全部,选完后,按I键开始安装,新手建议全部安装,以后省得麻烦!!只需几分钟!!刚装好的RouterOS用户名admin,密码为空!进去后可用pass命令改密码!以下就几种常见的操作整理如下,希望对大家有所帮助!(其实是网上找的,不过是合集),好,看吧:记住要设网关哦,我第一次做的时候倒腾了几个小时,最后才发现网关没设!见笑了。

一、设网卡IP网卡接口更名(更名只为了好看)/ interface ethernet set 0 name="LAN" disabled=noset 1 name="WAN" disabled=no用print检查一下,设置好后都可以用print检查是否设好[admin@MikroTik] interface> printFlags: X - disabled, D - dynamic, R - running # NAME TYPE RX-RATE TX-RATE MTU 0 R LAN ether 0 0 1500 1 R WAN ether 0 0 1500 设LAN口IP/ ip addressadd address=192.168.0.1/24 inter>LAN设好IP后就可以用WINBOX来操作了。

打字好烦的,还是WINBOX好二、建立DHCP服务器设IP地址池/ ip pooladd name="dhcp_pool1" ranges=192.168.0.2-192.168.0.254设DHCP服务器/ ip dhcp-serveradd name="dhcp1" inter>LAN address-pool=dhcp_pool1 disabled=no/ ip dhcp-server networkadd address=192.168.0.0/24 gateway=192.168.0.1 dns-server=192.168.0.1三、建立DNS服务器(为了少向ISP的DNS请求,设置DNS缓存)/ip dns set primary-dns=202.96.134.133 secondary-dns=202.96.128.68 allow-remote-requests=yes也可设自己的域名/ ip dns static add name="" address=192.168.0.2局域网的电脑就可能通过访问192.168.0.2主机了四、建立ADSL拔号,即PPPoE拔号/ interface pppoe-client add name="pppoe-out1" inter>WANuser="123456@163.gd" password="123456" add-default-route=yesuse-peer-dns=yes disabled=no五、设置NAT(网络地址转换)/ip firewall nat add chain=srcnat action=masquerade////////////////另一种方法,,,设置共享上网选Nat点+选第一项GeneralChain:srcnat选第四项Action设置Action:masquerade选Mangle点+选第一项General设置:Chain:prostroutingProtocol:6(tcp)选第二项Advanced设置:TCP Flags:syn选第四项ActionAction:change MSSNew TCP MSS:1400这样设置就可以共享上网了.///////////////////////////////////////////////////////////六、防火墙规则设置ip firewall rule input !!防火墙!!!!add protocol=tcp tcp-options=no-sys-only connection-state=established action=accept comment="Established TCP connections" disabled=noadd connection-state=related action=accept comment="Related connections" disabled=noadd dst-address=:69 protocol=tcp action=drop comment="drop blaster worm" disabled=noadd dst-address=:69 protocol=udp action=drop comment="drop blaster worm" disabled=noadd dst-address=:134-139 protocol=tcp action=drop comment="drop blaster worm" disabled=noadd dst-address=:134-139 protocol=udp action=drop comment="drop blaster worm" disabled=noadd dst-address=:161-162 protocol=tcp action=drop comment="drop SNMP Trap" disabled=noadd dst-address=:161-162 protocol=udp action=drop comment="drop SNMP Trap" disabled=noadd dst-address=:445 protocol=tcp action=drop comment="drop blaster worm" disabled=noadd dst-address=:445 protocol=udp action=drop comment="drop blaster worm" disabled=nowrom" disabled=noadd dst-address=:554 protocol=udp action=drop comment="drop blaster worm" disabled=noadd dst-address=:593 protocol=tcp action=drop comment="drop blaster worm" disabled=noadd dst-address=:593 protocol=udp action=drop comment="drop blaster worm" disabled=noadd dst-address=:1025 protocol=tcp action=drop comment="drop blaster worm" disabled=noadd dst-address=:1025 protocol=udp action=drop comment="drop blaster worm" disabled=noadd det-address=:1068 protocol=tcp action=drop comment="drop blaster worm" disabled=noadd dst-address=:1068 protocol=udp action=drop comment-"drop blaster worm" disabled=noadd dst-address=:2000 protocol=tcp action=drop comment="drop Millenium" disabled=noadd dst-address=:2000 protocol=udp action=drop comment="drop millenium" disabled=noadd dst-address=:3127-3198 protocol=tcp action=drop comment="drop proxy worm" disabled=noadd dst-address=:3127-3198 protocol=udp action=drop comment="drop proxy worm" disabled=noadd dst-address=:3389 protocol=tcp action=drop comment="drop windows supper clinet link" disabled=nosupper clinet link" disabled=noadd dst-address=:4444 protocol=tcp action=drop comment="drop blaster worm" disabled=noadd dst-address=:4444 protocol=udp action=drop comment="drop blaster worm" disabled=noadd dst-address=:5554 protocol=tcp action=drop comment="drop blaster worm\' disabled=noadd dst-address=:5554 protocol=udp action=drop comment="drop Bt download" disabled=noadd dst-address=:6881-6889 protocol=tcp action=drop comment="drop drop Bt download" disabled=noadd dst-address=:6881-6889 protocol=udp action=drop comment="drop drop Bt download" disabled=noadd dst-address=:8881-8889 protocol=tcp action=drop comment="drop drop Bt download" disabled=noadd dst-address=:8881-8889 protocol=udp action=drop comment="drop drop Bt download" disabled=noadd dst-address=:39213 protocol=tcp action=drop comment="drop worm" disabled=noadd dst-address=:39213 protocol=tcp action=drop comment="drop worm" disabled=noadd protocol=udp action=accept comment="udp" disabled=noadd dst-address=XXX.XXX.XXX.XXX/32 protocol=icmp action=dropadd protocol=icmp limit-count=50 limit-burst=2 limit-time=5saction=accept comment="allow limited pings" disabled=0comment="dont ping me" disabled=noadd dst-address=!192.168.0.0/24:3987 protocol=tcp action=drop comment="dont link me" disabled=noadd src-address=192.168.0.0/24 dst-address=192.168.0.125/32action=accept comment="from lan admin" disabled=noadd action=drop log=yes comment="Log and drop everything else" disabled=noip firewall rule forward (禁止某些网站IP)add dst-address=:134-139 protocol=tcp action=drop comment="drop blaster worm" disabled=noadd dst-address=:134-139 protocol=tcp action=drop comment="drop blaster worm" disabled=noadd dst-address=61.240.246.41/32 action=DROP comment="DROP WWW." disabled=noip service 禁止外网控制路由set telent port=23 address=192.168.0.0/24 disabled=yesset ftp port=21 address=192.168.0.0/24 disabled=no (把21端口改了)set www port=80 address=192.168.0.0/24 disabled=no (把80端口改了)set ssh port=22 address=192.168.0.0/24 disabled=yesuser 管理员只能在内网登陆set 0 address=192.168.0.0/24///////////////////////////////////////////////////////////////// ////////////////七、设置hotspot认证参照routeros的手册,针对我的情况作了部分修改。

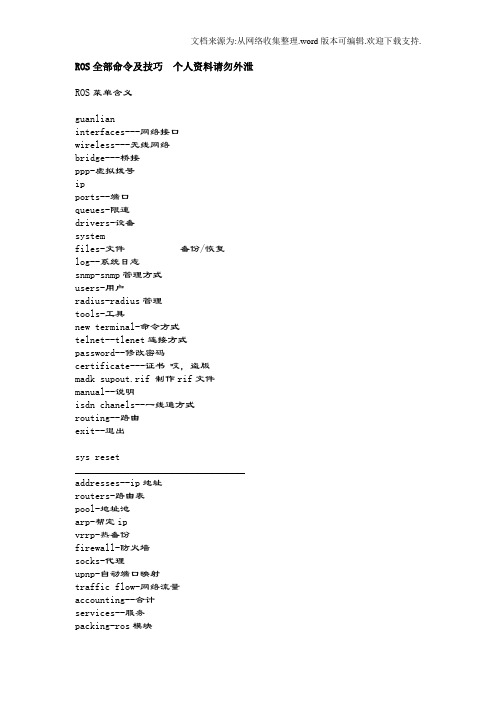

ROS软路由全部命令及技巧

ROS全部命令及技巧个人资料请勿外泄ROS菜单含义guanlianinterfaces---网络接口wireless---无线网络bridge---桥接ppp-虚拟拨号ipports--端口queues-限速drivers-设备systemfiles-文件备份/恢复log--系统日志snmp-snmp管理方式users-用户radius-radius管理tools-工具new terminal-命令方式telnet--tlenet连接方式password--修改密码certificate---证书哎,盗版madk supout.rif 制作rif文件manual--说明isdn chanels--一线通方式routing--路由exit--退出sys reset__________________________________ addresses--ip地址routers-路由表pool-地址池arp-帮定ipvrrp-热备份firewall-防火墙socks-代理upnp-自动端口映射traffic flow-网络流量accounting--合计services--服务packing-ros模块neighbors--邻居ros用户dns--proxy-代理dhcp client-dhcp客户端dhcp server - dhcp服务dhcp relay-dhcp转换hospot-热点认证telephony-电话ipsec-ip隧道连接方式web proxy web代理system system system system system system---------------------------------------------identity---ros标示clock-时间resources-系统配置license-注册信息packages--安装包auto upgrade-自动升级logging--日志history--历史日志console---com控制台scripts--脚本scheduler--进程watchdog--监视狗reboot-从起shutdown-关机lcd-小液晶显示ros消息ntp chient--ros时间客户端ntp server---ros时间服务端自动更新ros时间health---ros情况ups-ups电源,可持续电源,就是电瓶。

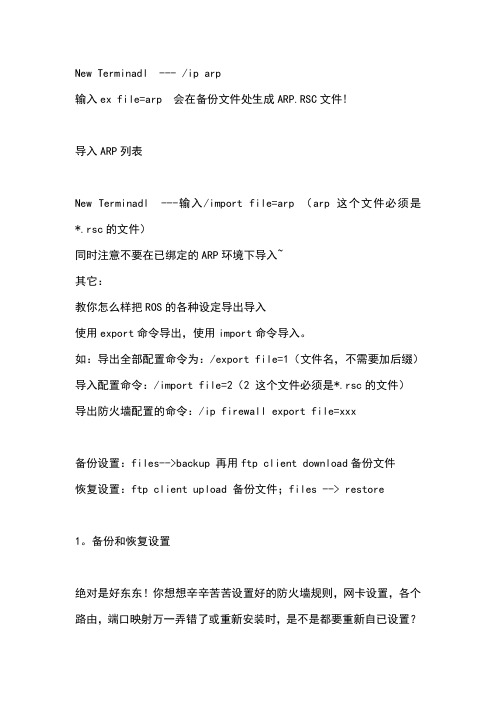

ROS的ARP操作

New Terminadl --- /ip arp输入ex file=arp会在备份文件处生成ARP.RSC文件!导入ARP列表New Terminadl ---输入/import file=arp (arp 这个文件必须是*.rsc的文件)同时注意不要在已绑定的ARP环境下导入~其它:教你怎么样把ROS的各种设定导出导入使用export命令导出,使用import命令导入。

如:导出全部配置命令为:/export file=1(文件名,不需要加后缀)导入配置命令:/import file=2(2 这个文件必须是*.rsc的文件)导出防火墙配置的命令:/ip firewall export file=xxx备份设置:files-->backup 再用ftp client download备份文件恢复设置:ftp client upload 备份文件;files --> restore1。

备份和恢复设置绝对是好东东!你想想辛辛苦苦设置好的防火墙规则,网卡设置,各个路由,端口映射万一弄错了或重新安装时,是不是都要重新自已设置?这个巨麻烦!!!但ROUETOS却为你考虑得很周到,可以手工备份你的设置文件,需要时只要一个命令即可恢复!大家可以用WINBOX登陆,注意用ADMIN帐号,在左边是不是有个FILES?点开,再点对话框上面的BACKUP,这样就把当前的设置保存一个文件里面了,再用IE登陆你的路由,用ftp://网管帐号:密码@路由IP:端口,登陆到你的路由后就会到你保存的文件了!用IE直接下载吧!当你重新安装时,只要把内网弄通,用IE再登陆你的路由,把这个设置文件传上去,在WINBOX左边下面有个TE开头的英文,这是终端模拟,点开后就像在路由上操作一样,用以下命令恢复你以前的设置:system回车backup回车load name=你保存的设置文件名回车提示重启就一下子恢复到你以前设置了!!是不是方便实用啊?大家可能会说用WINBOX备份不爽,那我们也可以用终端备份呀!在WINBOX左边下面有个TE开头的英文,这是终端模拟,点开后就像在路由上操作一样,用以下命令备份你以前的设置:system回车backup回车save name=你保存的设置文件名回车建议文件名用日期表示可以很直观。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

5

12.15

华林社区维修触摸屏

218

5

以上脚本适用ROS2.9.27版,理论上说在2.9.6版也是通用的,但是在2.9.6版执行却没有效果。

修改如下脚本即可实现绑定:

ROS2.9.6

:foreach i in [/ip arp find dynamic=yes ] do={/ip arp add copy-from=$i}

时间

外出事由

车辆路线

车费

10.16

红荔社区维修触摸屏

80—108

8

11.21

上梅林社区维修触摸屏

218

5

Hale Waihona Puke 11.23上梅林社区维修触摸屏

218

5

11.25

上梅林社区维修触摸屏

218

5

11.28

园东社区维修触摸屏

212

5

12.5

南园社区维修触摸屏

80-305

8

12.6

南园社区维修触摸屏

80-305

8

12.12

福田中心维修触摸屏

ROS软路由批量绑定ARP脚本(图)

安全中国网吧管理/wangba

更新时间:2010-02-05 01:37:36

责任编辑:池天

热点:

以上脚本可以在ROS中实现批量绑定ARP,再也不用一个一个的COPY到手软了。

ROS2.9.27

:foreach i in [/ip arp find dynamic yes ] do={/ip arp add copy-from $i}