黑客最喜欢的五种网络口令

黑客术语大全

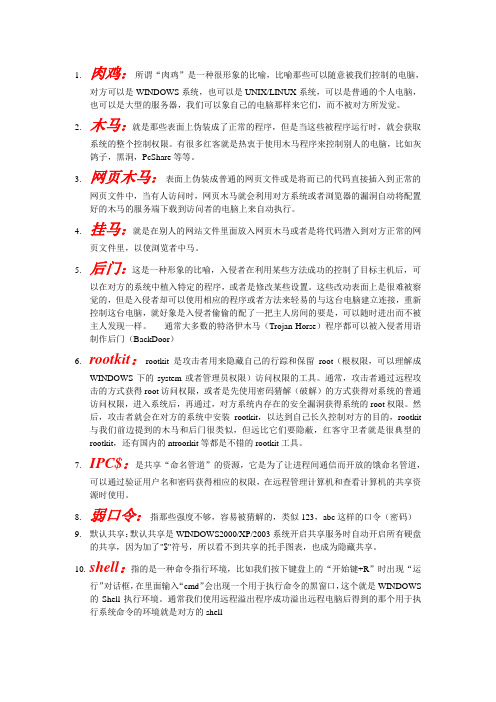

黑客术语大全1,肉鸡:所谓“肉鸡”是一种很形象的比喻,比喻那些可以随意被我们控制的电脑,对方可以是WINDOWS系统,也可以是UNIX/LINUX系统,可以是普通的个人电脑,也可以是大型的服务器,我们可以象操作自己的电脑那样来操作它们,而不被对方所发觉。

2,木马:就是那些表面上伪装成了正常的程序,但是当这些被程序运行时,就会获取系统的整个控制权限。

有很多黑客就是热中与使用木马程序来控制别人的电脑,比如灰鸽子,黑洞,PcShare等等。

3,网页木马:表面上伪装成普通的网页文件或是将而已的代码直接插入到正常的网页文件中,当有人访问时,网页木马就会利用对方系统或者浏览器的漏洞自动将配置好的木马的服务端下载到访问者的电脑上来自动执行。

4,挂马:就是在别人的网站文件里面放入网页木马或者是将代码潜入到对方正常的网页文件里,以使浏览者中马。

5,后门:这是一种形象的比喻,**者在利用某些方法成功的控制了目标主机后,可以在对方的系统中植入特定的程序,或者是修改某些设置。

这些改动表面上是很难被察觉的,但是**者却可以使用相应的程序或者方法来轻易的与这台电脑建立连接,重新控制这台电脑,就好象是**者偷偷的配了一把主人房间的要是,可以随时进出而不被主人发现一样。

通常大多数的特洛伊木马(Trojan Horse)程序都可以被**者用语制作后门(BackDoor)6,rootkit:rootkit是攻击者用来隐藏自己的行踪和保留root(根权限,可以理解成WINDOWS下的system或者管理员权限)访问权限的工具。

通常,攻击者通过远程攻击的方式获得root访问权限,或者是先使用密码猜解(破解)的方式获得对系统的普通访问权限,进入系统后,再通过,对方系统内存在的安全漏洞获得系统的root权限。

然后,攻击者就会在对方的系统中安装rootkit,以达到自己长久控制对方的目的,rootkit与我们前边提到的木马和后门很类似,但远比它们要隐蔽,黑客守卫者就是很典型的rootkit,还有国内的ntroorkit等都是不错的rootkit工具。

黑客的五种网络口令

现在企业大部分的网络设备与应用软件,都是依靠口令来保证其安全性的。

若口令丢失的话,可想而知,会给企业的网络安全带来多大的风险,很可能在不知不觉中,企业网络中的主机成为了黑客的肉鸡,成为他们攻击 ...现在企业大部分的网络设备与应用软件,都是依靠口令来保证其安全性的。

若口令丢失的话,可想而知,会给企业的网络安全带来多大的风险,很可能在不知不觉中,企业网络中的主机成为了黑客的肉鸡,成为他们攻击其他网络的跳板;甚至企业的那些所谓机密信息也会一览无余的显示在攻击者面前,成为他们非法牟利的工具,等等。

所以,在企业网络管理中,有一项非常重要的任务,就是对口令安全的管理。

可惜的是,很多企业在这个方面管理的并不是很好。

下面笔者就谈谈在口令管理中,有哪些看起来很复杂的密码但是对于黑客来说,确是很容易破解。

根据密码破解难度的不同,我这里就总结出黑客最喜欢用户设置的五种网络口令,妄大家能够引以为鉴。

一、用户名与口令名相同笔者平时跟一些网络管理的同行聊天,谈到密码设置的问题。

他们跟我一样,都发现用户在这方面不够重视,或者说,有偷懒的习惯。

我们在设置用户名的时候,如域帐户或者ERP系统的帐户名,都会设置成“第一次登陆必须修改密码”。

但是,当用户在设置密码的时候,喜欢把用户名与口令设置成相同。

确实,用户名与口令一致,在记忆上可能会比较容易。

但是,若从安全角度考虑,其跟没有设置密码,没有什么不同。

因为现在最常用的电子字典密码破解工具,在破解密码的时候,第一就是看密码是否为空,第二就是查密码是否跟用户名一致。

所以,若把用户名与密码设置为一致的话,很容易被电子字典所破解。

而且,即使不用电子工具,我们手工的话,按照这个规则也可以在一分钟不到的时间里破解掉。

所以,若采用用户名与密码一致的口令的话,是非常危险的。

不过,我们可以在密码管理策略中,限制用户设置与用户名相同的密码。

如在域帐户管理策略中,我们可以限制,用户设置的密码不能跟用户名相同。

「网络安全」常见攻击篇(5)口令攻击

「网络安全」常见攻击篇(5)——口令攻击什么是口令攻击?口令是网络系统的第一道防线。

当前的网络系统都是通过口令来验证用户身份、实施访问控制的。

口令攻击是指黑客以口令为攻击目标,破解合法用户的口令,或避开口令验证过程,然后冒充合法用户潜入目标网络系统,夺取目标系统控制权的过程。

如果口令攻击成功黑客进入了目标网络系统,就能够随心所欲地窃取、破坏和篡改被侵入方的信息,直至完全控制被侵入方。

所以,口令攻击是黑客实施网络攻击的最基本、最重要、最有效的方法之一。

常见口令攻击方法口令认证的过程是用户在本地输入账号和口令,经传输线路到达远端系统进行认证。

常见的口令攻击方法如下:▪社会工程学(Social Engineering)通过人际交往这一非技术手段以欺骗、套取的方式来获得口令。

避免此类攻击的对策是加强用户意识。

▪从用户主机中获取口令攻击者对用户主机的使用权限一般可分为两种情况: 一是具有使用主机的一般权限; 二是不具有使用主机的任何权限。

前者多见于一些特定场合,如企业内部,大学校园的计算中心,机房等。

所使用的工具多为可从网上下载的专用软件,对于攻击者来说不需要有太高的技术平,只要能使用某些软件就可以进行破解。

对于后者一般要与一些黑客技术配合使用,如特洛伊马、后门程序等,这样可使攻击者非法获得对用户机器的完全控制权,然后再在目标主机上安装木马、键盘记录器等工具软件来窃取被攻击主机用户输入的口令字符串。

▪通过网络监听来截获用户口令网络监听的目的是截获通信的内容,然后分析数据包,从而获得一些敏感信息。

它本是提供给网络安全管理人员进行管理的工具,利用它来监视网络的状态、数据流动情况以及网络上传输的信息等。

而目前,诸多协议本身没有采用任何加密或身份认证技术,如在Telnet、FTP、HTTP、SMTP 等传输协议中,用户账户和密码信息都是以明文方式传输的,此时攻击者只要将网络接口设置成混杂模式,然后利用数据包截取工具(如监听器Sniffer)便可很容易收集到一个网段内的所有用户账号和密码。

容 口令大全

容口令大全

对于任何一个网络用户来说,口令的安全性都是至关重要的。

处在不安全的口令下将会丢失账号和密码,从而导致财产损失。

因此,选择一个更加安全的口令是重中之重。

以下就给大家介绍几种不同的口令大全。

一、长度安全的口令

首先,最有效的安全口令就是长度足够长的口令,尽量不要少于8位或16位。

除此之外,口令中混合各种大小写字母,数字和符号,可以大大提高口令的安全性。

二、字典口令

再者,也可以使用字典口令,把口令中出现的单词拼接起来,可以使口令更加安全,也更加容易记住。

例如,将“go”和“work”结合成“gowork”,将“summer”和“vacation”结合成“summervacation”。

三、随机口令

此外,还可以使用随机口令,将口令中的每个字母替换为不同的字母,数字或符号。

例如,将“hello”替换成“h#%1o”,或将“password”替换成“p#s@w0*d”。

四、乱序口令

最后,还可以使用乱序口令,也就是将口令中单词的书写顺序改变。

例如,将“I love you”改成“you love I”,将“My home”改成“home My”。

通过以上介绍,希望大家能够更好的选择安全口令。

由于口令是不容易记住的,所以可以使用一些口令管理软件,存储各种口令,避免出现忘记的情况。

尽量不要为了将口令记得深刻而用较简单的口令,这是极其危险的。

所以,安全口令对每个网络用户来说都是至关重要的,希望大家能够重视起来,尽快了解口令大全,及时采取安全措施。

常用黑客密码字典

常用黑客密码字典.QQ密码无非就以下几种类型:一:数字密码,用的最多的是两个:123与123456。

真的,大家为什么喜欢用这两个,可能是与好记有关。

那可能与我们做密码一般习惯用6位有关,而且我们大多喜欢记顺的字。

二:生日密码,可能大家对自己的生日是最熟悉的啦,生日密码最常用当数6位的形式,比如我朋友的的QQ,就喜欢用810425做密码,知道容易被人破,但是还是喜欢用。

有一段时间觉得位数太少,就在前面加上了19。

当然还有的人喜欢在生日前或者后加上自己名字的英文缩写,这样的密码还相对比较保险。

三:字母密码,而且90%以上的人是喜欢用小写的,可能是为了给自己方便,其实为自己方便的时候也给了黑客的方便哦。

四:有意义的数字,比如520、530、110、119、5201314、1314520等等。

五:电话号码或者手机号码,还有传呼号码,那也很常见。

六:网络电脑常用英语,如windows、password也是扫号的必备号码。

下面是扫号常用密码排行:常用数字123 1234 12345 123456 123456789 5201314 1314520987654321 54321 88888888 000 0000 001 002 007008 10th 1st 2nd 3rd 4th 5th 6th 7th 8th 9th100 101 108 133 163 166 188 233 266 350 366450 466 136 137 138 139 158 168 169 192 198200 222 233 234 258 288 300 301 333 345 388400 433 456 458 500 555 558 588 600 666 598668 678 688 888 988 999 1088 1100 1188 12881388 1588 1688 1888 1949 1959 1960 1961 19621963 1964 1965 1966 1967 1968 1969 1970 19711972 1973 1974 1975 1976 1977 1978 1979 19801981 1982 1983 1984 1985 1986 1987 1988 19891990 1997 1999 2000 2001 2002 2088 2100 21882345 2588 3000 3721 3888 4567 4728 5555 56785888 6666 6688 6789 6888 7788 8888 8899 99889999 23456 34567 45678 88888 654321 888888 666656789 1234567 12345678 737 777 1111 2222 33334321计算机与网络常用英文computercpu memory disksofty2k software cdrom rom admin master cardpcilock ascii knight creative modem internet intranet web wwwisp unlock ftp telnet ibm intel microsoft dell compaqtoshiba acerinfoaol56k server dos windows win95 win98 office word excel access unix linux password file program mp3 mpeg jpeggifbmp billgates chip silicon sony link word97office97 network ramsun yahoo excite hotmail yeahsina pcweek mac apple robotkey monitor win2000 office2000 word2000 netvirus company tech technology print coolweb guest printer superman hotpage entermyweb download cool coolman coolboy coolgirl netboy netgirlloglogin connect email hyperlink url hotweb javacgihtmlhtm home homepage icq mykeyc++basic delphi pascal anonymous crack hackhacker chinese vcdchat chatroom mud cracker happy hello room english user netizen frontpage agp netwolf usahotsite address mail news topcool。

常见网络攻击手段

• 如果passwd取任意5个字母+1位数字或符号(按顺序)可 能性是:

52*52*52*52*52*43=16,348,773,000(163亿种

.

8

UNIX口令的计算量

• 但如果5个字母是一个常用词,设常用词5000条,从 5000个常用词中取一个词与任意一个字符组合成 口令,即

• 不过这种攻击并不是一般黑客所能做到的。据 MSNBC报道,在对雅虎的攻击过程中,黑客 在同一时间动用了3500台Unix机器和巨大的带 宽资源。

.

36

预防分布式拒绝服务攻击的安全策略

• 消除FUD心态 • 可能会成为拒绝服务攻击目标的公司或

主机只是极少数,而且多数是一些著名 站点,如搜索引擎、门户站点、大型电 子商务和证券公司、IRC服务器和新闻杂 志等

• 老版本的Unix没有shadow文件,它所有的口令都 存放在passwd文件中

• 用专解DES加密法的程序来解口令

.

7

UNIX口令的计算量

• Unix一共是 [0x00~0xff]共128个字符,小于 0x20 的都算 是控制符, 不能 输入为 口令, 0x7f 为转义符, 不能输入. 那么总共有128 - 32 - 1 = 95 个字符可作为口令的字符.

他们的痕迹,因为主机A将注意到Finger 来自主机B 而不是原来的设备。当入侵者输入如下命令时,

会使主机拒绝服务:

Finger username @@@@…..@@hostA 重复的@将导致Finger命令不断Finger到同一台主机, 直到内存和交换空间满,从而导致系统瘫痪或速度降

至极低。

一些入侵口令

将会返回一个时间,这里假设时间为12:1,现在需要新建一个作业,其ID=1

at \\127.0.0.1 12:3 nc.exe

这里假设了一个木马,名为NC.EXE,这个东西要在对方服务器上.

这里介绍一下NC,NC是NETCAT的简称,为了方便输入,一般会被改名.它是一个TELNET服务,端口为99.

net start telnet

这样可以打开对方的TELNET服务.

这里是将Guest用户激活,guest是NT的默认用户,而且无法删除呢?不知道是否这样,我的2000就是删除不了它。

net user guest /active:yes

这里是把一个用户的密码改掉,我们把guest的密码改为lovechina,其他用户也可以的。只要有权限就行了呀!

USERPROFILE=D:\WINNT\Profiles\Default User

windir=D:\WINNT

粉红色的那行就是对方主页存放地址,这里告诉大家一个技巧,很笨的技巧啊,不过只能用这个方法才能100%的找到主页的名称,当你DIR这个目录时,一定会看到很多文件,你可以把所有文件在浏览器这样输入XX.XX.XX.XX/文件名,这样只要看到和XX.XX.XX.XX看到的也面一模一样,那么这就是主页的名称了。

PROCESSOR_ARCHITECTURE=x86

PROCESSOR_IDENTIFIER=x86 Family 6 Model 3 Stepping 3, GenuineIntel

PROCESSOR_LEVEL=6

PROCESSOR_REVISION=0303

PROMPT=$P$G

NUMBER_OF_PROCESSORS=1

话又说回来了 网络安全术语

话又说回来了网络安全术语有哪些【干货】网络安全术语详解大全1、黑客“黑客”一词译自英文“Hacker”,最早出现在20世纪初美国麻省理工学院的校园俚语中,形容学生精心策划的一些恶作剧。

后来词义引申为热心于计算机技术、水平高超的电脑专家和程序设计人员。

“hack”还有另一个引申义,指对某个设备或者程序进行修改,使其完成原来不可用的功能(或者禁止外部设备使用者接触到的功能)。

在这个意义上,“hacking”可以与盗窃信息、信用卡欺诈等其他计算机犯罪联系在一起,这也是后来“黑客”被当作对计算机入侵者的称呼的原因。

2、红客红客是具有爱国热情和明显政治倾向的黑客群体,是一批非官方的,使用技术“维护国家和民族尊严”的人。

3、黑帽戴黑帽子的人被视为恶棍或坏人,尤其在西方电影中,反派角色都会戴着黑色的帽子。

在计算机中,这种措辞用来比喻黑客、网络入侵、计算机病毒等阴谋诡计,也用来形容利用技术搞破坏的黑客。

4、灰帽2004年,哈里斯等人出版了一本关于灰帽技术的书。

作者认为,灰帽介于白帽和黑帽之间,通过渗透系统并告知供应商需要修复的地方来获取收入。

5、白帽白帽又被称为“道德黑客”(EthicalHacker),指因为非恶意的原因侵犯网络安全的黑客,比如受雇于公司来检测其内部网络系统的安全性,也包括在合同协议允许下对公司网络进行渗透测试和漏洞评估的人。

6、脚本小子指依赖于他人开发的程序和脚本进行黑客行为,并拒绝去了解它们是如何工作的人。

通常是那些没有能力自己写复杂的黑客程序的青少年,为了刺激或提升在同龄者间以及黑客社区的知名度,寻找现有的、众所周知的技术、程序或脚本来搜索和攻击互联网上的其他计算机。

脚本小子常常从某些网站上复制脚本代码,然后到处粘贴,却不一定明白它们的方法和原理,甚至不清楚其影响和潜在的有害后果。

他们称自己为黑客,却无视黑客文化的代表——追求知识、尊重技能和自学成才。

某种程度上脚本小子对如今黑客的名声造成了极为不利的影响。

什么样的密码(口令)才是安全的

什么样的密码(口令)才是安全的你是否曾经发现自己的邮箱出了奇怪的问题?你的QQ号码、支付宝、微信是不是莫名其妙地被盗用过?原因是什么呢?最主要原因的可能就是你的密码选择和保管有问题。

密码(口令)是最原始的加密和认证方式,尽管现在有了指纹、人脸或虹膜等生物加密解密方式,但是最为常用的还是密码(口令)。

近期时间iPhone被FBI破解,有一些人使用橡皮泥解锁了iPhone和安卓的指纹解锁,由此可见,这些“先进的”加密方式也不是绝对安全的。

如何设置一个好的密码,是我们在数字时代、移动互联网时代的一门必修课。

笔者给一些技巧,供大家参考。

1.什么样的密码是不合适的密码理论上最安全的密码是完全随机地由字母(包括大、小写)、数字、标点符号和特殊字符组合而成的。

密码里面不应该包含你的某些容易让人获得的信息,也不应该是那些太常见的字词,而且长度不能太短。

现在很多的场合都要求密码不能低于8位了。

(1)弱智型密码,比如123456、abcd、666666;(2)懒惰型密码,手机号码、电话号码等,包括家庭电话办公电话和移动电话或寻呼机,根据所在地情况选择号码宽度或者加上区号;(3)惯用型密码,自己名字的拼音、生日等,生日密码分月日、年月、年月日三种,并可选择二位或四位年份。

现在上网用户的出生年份集中在1960-1980,开户者的年份范围更小,一般是1960-1975。

这样字典就会更小,缩短破解时间;具体来说,可分为姓名辅音的组合(2-3位)、中文姓或英文名、中文姓+名、中文姓+ 名字辅音、中文姓+英文名,根据使用频率来进行组合:中文姓氏:李、(黎)、王、张、刘、陈、杨、赵、黄、周、吴、徐、孙、胡、朱、高、何、林、郭、马、罗、梁、宋、郑、谢、韩、唐、冯、于、董、萧、程、曹、袁、邓、许、傅、沈、等等。

英文名字:andy、alan、bobcharles,david、frank、george、henry、john、king、lewis、louis、lee、mark、michael、paul、peter、catty、richard、steve、helen、robert、jack、sam、tom、等等除此之外,有时候还加上固定前缀、常用数字和出生日期,姓名可能换位,或者中间分别插入“-”、“_”或“.” 三个常用分隔符。

用计算机数字表白,表白数字密码暗号大全 高级表白密码

用计算机数字表白,表白数字密码暗号大全高级表白密码一、表白数字密码大全58013 我伴你一生57350 我只在乎你5760 我要娶你20475 爱你是幸福57410 我心属于你507680 我要追到你52616 我暗恋你了045617 你是我的氧气20100 爱你一万年二、高级密码大全1、摩斯电码:·· ·—·· ———···—· ··—表白解密:根据摩斯密码对应数字就是“I LOVE U”。

2、手机键盘拼音:96 24 64表白解密:在手机输入法九宫格状态下,文字为:我爱你。

3、手机键盘数字:132879 179 24862 14863131**** ****表白解密:在手机输入法九宫格数字界面上,按照数字画出图形,就是英文字母“I LOVE U”。

4、电脑数字小键盘:798213 713 84268 742697971346 7139表白解密:在电脑键盘的数字区域,根据数字画出图形,,就是英文字母“I LOVE U”。

5、电脑字母键盘:y65rfbji87y表白解密:在电脑键盘的字母区域,根据数字画出图形,,就是图形“❤”。

6、数字密码:9 12 15 22 5 21表白解密:从1开始到26,分别表示从A到Z,即:A(1)B(2) C(3) D(4) E(5) F(6) G(7) H(8) I(9) J(10) K(11) L(12) M(13) N(14) O(15) P(16) Q(17) R(18) S(19) T(20) U(21) V(22) W(23) X(24) Y(25) Z(26)。

9=I 12=L 15=O 22=V 5=E 21=U 结果是 I LOVE U。

边肖认为爱情是两个人的事,没必要太害羞!如果你不能对对方说这些甜言蜜语,不妨用另一种方式告诉他,否则对方感受不到你的爱!。

20个常用密码

20个常用密码现如今,随着互联网的普及和信息技术的发展,密码已经成为了我们生活中不可或缺的一部分。

我们使用密码来保护我们的个人隐私、银行账户、社交媒体账号等等。

然而,许多人在设置密码时缺乏必要的安全意识,使用了一些常见且不够安全的密码。

本文将介绍20个常用密码,并提供更好的密码选择建议。

1. "password" - 这是最常见的密码之一。

稍微聪明一点的黑客就会通过暴力破解轻松获取你的信息。

建议选择一个不易被猜测的密码。

2. "123456" - 这也是一种易被黑客猜测的密码。

使用一些组合数字和字母的密码会更安全。

3. "qwerty" - 这是键盘上连续按下的字母,同样容易被破解。

尽量避免使用这种简单的密码。

4. "admin" - 这是用于管理系统的默认用户名。

黑客经常使用这种常用用户名来尝试破解密码。

建议使用独特的用户名。

5. "iloveyou" - 这是一个常见的情感密码。

然而,这种密码很容易被人猜出。

尽量避免使用与个人信息相关的密码。

6. "password123" - 这是在常见密码后面添加数字以增加复杂性的常见做法。

黑客可以轻松猜出这种格式。

使用更长且随机的密码。

7. "111111" - 这是一个过于简单的密码,容易被破解。

密码长度至少要有8个字符。

8. "admin123" - 这是将默认用户名与常用数字结合而成的密码。

黑客通常首先尝试这种组合。

选择一个唯一且不易被猜测的密码。

9. "welcome" - 这是一个常见的欢迎词,也是一个容易被猜测的密码。

使用一些不太容易被猜测的密码短语。

10. "1234567890" - 这是一个简单的数列密码。

密码应包含数字、字母和特殊字符以增加复杂性。

常用的弱口令

常用的弱口令

在互联网时代,账户安全是非常重要的,而弱口令是一个常见的安全隐患。

弱口令是指使用简单、容易猜测的密码,容易被攻击者破解的口令。

以下是一些常见的弱口令示例:

1. 123456:这是最常见的弱口令之一,由于简单易记,很多人会选择这个密码。

2. password:这也是一个非常常见的弱口令,很多人会选择使用这个单词作为密码,然而这样的密码非常容易被破解。

3. qwerty:这是键盘上第一行字母的连续排列,同样也是一个常见的弱口令。

4. abc123:这是字母和数字的简单组合,同样容易被攻击者破解。

5. iloveyou:这是一个非常流行的弱口令,因为它简单易记,很多人会选择这个密码。

6. admin:这是系统管理员常用的用户名,很多人会将其作为密码,但这样的密码非常不安全。

除了上述示例外,还有一些其他常见的弱口令,如生日日期、手机号码、常见的名字等。

使用这些弱口令的用户容易成为攻击者的目标,因为他们很容易猜到这些密码。

为了保护账户安全,用户应该选择更强的密码。

一个安全的密码应该包含字母、数字和特殊字符的组合,长度应该足够长,最好超过8位。

另外,用户还应该定期更换密码,避免使用相同的密码在不同的账户中。

此外,为了增加密码的强度,用户还可以考虑使用密码管理工具来生成和保存密码。

这些工具会帮助用户创建复杂的密码,并将其保存在加密的数据库中,用户只需记住一个主密码即可。

总而言之,使用弱口令是一个很大的安全隐患,容易使个人信息和账户受到攻击。

为了保护账户安全,用户应该选择更强的密码,并避免常见的弱口令。

黑客俗语

1.肉鸡:所谓“肉鸡”是一种很形象的比喻,比喻那些可以随意被我们控制的电脑,对方可以是WINDOWS系统,也可以是UNIX/LINUX系统,可以是普通的个人电脑,也可以是大型的服务器,我们可以象自己的电脑那样来它们,而不被对方所发觉。

2.木马:就是那些表面上伪装成了正常的程序,但是当这些被程序运行时,就会获取系统的整个控制权限。

有很多红客就是热衷于使用木马程序来控制别人的电脑,比如灰鸽子,黑洞,PcShare等等。

3.网页木马:表面上伪装成普通的网页文件或是将而已的代码直接插入到正常的网页文件中,当有人访问时,网页木马就会利用对方系统或者浏览器的漏洞自动将配置好的木马的服务端下载到访问者的电脑上来自动执行。

4.挂马:就是在别人的网站文件里面放入网页木马或者是将代码潜入到对方正常的网页文件里,以使浏览者中马。

5.后门:这是一种形象的比喻,入侵者在利用某些方法成功的控制了目标主机后,可以在对方的系统中植入特定的程序,或者是修改某些设置。

这些改动表面上是很难被察觉的,但是入侵者却可以使用相应的程序或者方法来轻易的与这台电脑建立连接,重新控制这台电脑,就好象是入侵者偷偷的配了一把主人房间的要是,可以随时进出而不被主人发现一样。

通常大多数的特洛伊木马(Trojan Horse)程序都可以被入侵者用语制作后门(BackDoor)6.rootkit:rootkit是攻击者用来隐藏自己的行踪和保留root(根权限,可以理解成WINDOWS下的system或者管理员权限)访问权限的工具。

通常,攻击者通过远程攻击的方式获得root访问权限,或者是先使用密码猜解(破解)的方式获得对系统的普通访问权限,进入系统后,再通过,对方系统内存在的安全漏洞获得系统的root权限。

然后,攻击者就会在对方的系统中安装rootkit,以达到自己长久控制对方的目的,rootkit 与我们前边提到的木马和后门很类似,但远比它们要隐蔽,红客守卫者就是很典型的rootkit,还有国内的ntroorkit等都是不错的rootkit工具。

黑客常用命令

net user

查看和帐户有关的情况,包括新建帐户、删除帐户、查看特定帐户、激活帐户、帐户禁用等。这对我们入侵是很有利的,最重要的,它为我们克隆帐户提供了前提。键入不带参数的net user,可以查看所有用户,包括已经禁用的。下面分别讲解。

下面我们举个例子来说明一下具体用法。

这里time=2表示从发出数据包到接受到返回数据包所用的时间是2秒,从这里可以判断网络连接速度的大小 .从TTL的返回值可以初步判断被ping主机的操作系统,之所以说“初步判断”是因为这个值是可以修改的。这里TTL=32表示操作系统可能是win98.

表示在6点55分时,让名称为a-01的计算机开启telnet服务(这里net start telnet即为开启telnet服务的命令)。

七,ftp

大家对这个命令应该比较熟悉了吧?网络上开放的ftp的主机很多,其中很大一部分是匿名的,也就是说任何人都可以登陆上去。现在如果你扫到了一台开放ftp服务的主机(一般都是开了21端口的机器),如果你还不会使用ftp的命令怎么办?下面就给出基本的ftp命令使用方法。

然后在提示符下键入open IP回车,这时就出现了登陆窗口,让你输入合法的用户名和密码,这里输入任何密码都是不显示的。

当输入用户名和密码都正确后就成功建立了telnet连接,这时候你就在远程主机上具有了和此用户一样的权限,利用DOS命令就可以实现你想干的事情了。这里我使用的超级管理员权限登陆的。

到这里为止,网络DOS命令的

介绍就告一段落了,这里介绍的目的只是给菜鸟网管一个印象,让其知道熟悉和掌握网络DOS命令的重要性。其实和网络有关的DOS命令还远不止这些,这里只是抛砖引玉,希望能对广大菜鸟网管有所帮助。学好DOS对当好网管有很大的帮助,特别的熟练掌握了一些网络的DOS命令。

黑客整人代码

黑客整人代码1、我是猪on error resume nextdim WSHshellAset WSHshellA = wscript.createobject("wscript.shell")WSHshellA.run "cmd.exe /c shutdown -r -t 60 -c ""说我是猪,不说我是猪就一分钟关你机,不信,试试"" ",0 ,truedim aa = inputbox ("说我是猪,就不关机,快撒,说 ""我是猪"" ","说不说","不说",8000,7000)do while(a <> "我是猪")msgbox "快点说!马上就要关机了啊,你看着办吧!"a = inputbox ("说我是猪,就不关机,快撒,说 ""我是猪"" ","说不说","不说",8000,7000)loopmsgbox "早说就行了嘛,真是的!"dim WSHshellset WSHshell = wscript.createobject("wscript.shell")WSHshell.run "cmd.exe /c shutdown -a",0 ,truemsgbox "哈哈哈哈,你很乖噢,我就喜欢你这样!"2、爱情测试const yourname = "张三"const title = "爱情测试"const question = "你最喜欢的人是谁?请在下面的方框中输入他的名字"const info = "你在说谎!不要逃避嘛,实话实说,快点说啦!"const scend = "你终于说出你的心扉了,赶紧向他表白吧,赶紧啰!哈哈!"dim youranswerdoyouranswer = inputbox(question, title)if youranswer <> yourname then msgbox info, vbinformation + vbokonly, titleloop until youranswer = yournamemsgbox scend, vbinformation + vbokonly, title3、关不掉的窗口WScript.Echo("嘿,谢谢你打开我哦,我等你很久拉!"&TSName)WScript.Echo("你是可爱的小朋吗?")WScript.Echo("哈,我想你拉,这你都不知道吗?")WScript.Echo("怎么才来,说~是不是不关心我")WScript.Echo("哼,我生气拉,等你这么久,心都凉啦。

网络安全填空题

测试11、计算机网络安全是一门涉及计算机科学、网络技术、信息安全技术、通信技术、应用数学、密码技术、信息论等多学科的综合性学科。

2、应用层安全分解成网络层、操作系统、数据库的安全,利用TCP/IP各种协议运行和管理。

3、OSI/RM安全管理包括系统安全管理、安全服务管理和安全体制管理其处理的管理信息存储在数据表或文件中。

4、黑客的“攻击五部曲”是隐藏IP、踩点扫描、获得特权、种植后门、隐身退出。

5、身份认证是计算机网络系统的用户在进入系统或访问不同保护级别的系统资源时,系统确认该用户的身份是否真实、合法和唯一的过程。

6、在加密系统中,原有的信息被称为明文,由明文变为密文的过程称为加密,由密文还原成明文的过程称为解密。

7、数据库系统是指具有数据管理功能的计算机系统,它是一个实际可运行的、存储、维护和应用系统提供数据支持的系统。

测试21、网络安全的五大要素和技术特征,分别是保密性、完整性、可用性、可控性、不可否认佳。

2、安全套接层SSL协议是在网络传输构成中,提供通信双方网络信息的保密性和可靠性,由SSL己录协议禾口SSLB手协议两层组成。

3、网络安全管理功能包括计算机网络的运行—处里维拉、服务提供等所需要的各种活动。

ISO定义的开放系统的计算机网络管理的功能包括故障管理功能、配置管理功能、性能管理功能、安全管理功能、计费管理功能。

4、端口扫描的防范也称为系统加固.主要有关闭闲置及危险端口和屏蔽出现扫描症状的端旦两种方法。

5、数字签名是指用户用自己的私钥对原始数据进行加密所得到特殊数字串,专门给用于保证信息来源的真实性、数据传输的完整性和抗抵赖性。

6、防火墙是一种被动安全策略执行设备,即对于新的未知攻击或者策略配置有误,防火墙就无能为力。

测试31、计算机网络安全所涉及的内容包括实体安全、运行安全、系统安全、应用安全、管理安金等五个方面。

2、OSI/RM开放式系统互连参考模型的七层协议是物理层、数据链路层、传输层、网络层、会话层、表示层、应用层。

网上最火的对暗号

1、长江长江,我是黄河。

2、地瓜地瓜。

我是土豆。

3、天王盖地虎,宝塔镇河妖。

4、力拔山兮气盖世,时不利兮骓不逝。

5、老总要醋吗?不喝醋还能算是老西儿吗?

6、请问今天会下雨吗?今天不下,明天下。

7、拨开乌云晴天日,山高水清见牛羊。

8、山重水复疑无路,青山青水有亲人。

9、地振高冈,一派西山千古秀。

门朝大海,三河合水万年流。

10、芝麻开门。

11、宫保鸡丁,鱼香肉丝。

12、东方中学,托起明天的太阳。

13、忧劳可以兴国,闭目可以养神。

14、天王盖地虎,小猫抓老鼠。

15、明月几时有,抬头自己瞅。

16、一盘猪头肉,二两老白干。

17、白日依山尽,锄禾日当午。

18、天马流星拳,送你一包盐。

19、清明上河图,宝塔镇河妖。

20、土豆,土豆,我是牛肉。

一、夜来风雨声,宵夜吃的撑二、行到鼓浪屿,坐等友人你三、海内存知己,我在这等你四、春花秋月,阴晴圆缺五、能有几多愁?,思君不见君六、人面不知何处去,桃花依旧笑春风七、春眠不觉晓,处处蚊子咬八、红豆生南国,春来长几棵九、举杯邀明月,共饮板蓝根十、纸上得来终觉浅,恳请先生做指点十一、欲穷千里目,多穿条秋裤十二、好雨知时节,走路会湿鞋十三、飞流直下三千尺,村头厕所没有纸十四、千古风流人物,仍看今朝英雄十五、千山鸟飞绝,万水集成河十六、一寸光阴一寸金,千金难买一千金十七、枯藤老树昏鸦,穿条秋裤回家十八、太阳当空照,把酒问青天。

最强黑吃黑:WEBSHELL大马隐藏万能密码大全

最强⿊吃⿊:WEBSHELL⼤马隐藏万能密码⼤全因为很多原因,很多新⼿都不会编写⾃⼰的⼤马,⼤多数新⼿都会通过百度去下载对应脚本的⼤马,然⽽这些webshell⼤马都是早期流传出来的,基本上都存在后门,可以通过万能密码登录,即使你修改i过密码了,怎么样是不是很可怕?下⾯⼩编就将这些万能密码分享给⼤家吧!⿊⽻基地免杀asp⼤马密码5201314Hacked By CHINA! 密码chinaAsp站长助⼿6.0 密码584521web综合安全评测 – Beta3 密码nohack未知数X 密码45189946baidu}” 密码baidu路遥知马⼒密码123⿊客⽹站之家美化版密码chenxueThé、End.゛密码and QQ:2780217151笑佛天下密码cnot西域⼩刚-站长助⼿-修改版本密码xxoxxXXXXX 密码rinima暗组超强功能修正去后门加强S-U提权版密码hkk007⿊客官⽅-长期提供⽹站⼊侵,密码破解数据库⼊侵密码chengnuoASPAdmin_A 密码”5556661221″ ‘123456⽕狐ASP⽊马(超强版)” 密码wrsk⾬夜孤魂密码54321Dark Security Team 密码yuemo 或者xingainian随风⾃由的泪密码jcksyes伟⼤的农民密码521mr.con asp⼩马密码*******JspX 密码4lert围剿专版密码yuemo或者5201314maek dream 密码hackerShell 密码xxxxx靈魂◆安全⼩组+” 密码10011C120105101银河安全⽹密码fclsharkASPXSpy 密码19880118Dark 密码376186027No Backdoor Webshell(⼑) 密码admin⿊勇⼠shell勇⼠版密码654321⼩武来了密码535039Evil sadness 密码adminF.S.T 联盟交流群内部版别外传噢密码000独⾃等待专⽤密码123windows 密码 123[D.s.T]会员专⽤WebShell 密码darkst我要进去’ 密码jcksyesHacker‘Rose 密码123456随风⾃由的泪密码jcksyesF.S.T 海盗内部版.!别外传噢。

网络安全中的弱口令检测技术研究

网络安全中的弱口令检测技术研究随着互联网的普及和发展,网络安全问题变得越来越严重。

在众多网络攻击手段中,弱口令攻击一直是网络黑客们常用的攻击手段。

许多用户为了方便,使用简单的密码,导致信息安全受到威胁。

因此,弱口令检测技术成为了保障网络安全的关键技术之一。

1. 弱口令检测技术的意义弱口令检测技术是指通过一定的技术手段来检测用户账号和密码是否符合安全标准。

在网络攻击中,弱口令攻击是一种非常普遍的破解方式。

当用户使用弱口令时,黑客可以通过暴力破解或字典攻击等方式获取用户的账号和密码,从而入侵用户设备,偷取敏感信息,挪用资金等。

因此,弱口令检测技术的出现对于保护用户信息安全,防范网络攻击有着非常重要的意义。

2. 弱口令攻击的危害弱口令攻击是黑客最喜欢使用的攻击手段之一。

弱口令指的是一些易被猜测或破解的密码,如“1234”、“123456”、“password”等等。

使用弱口令会让黑客的攻击变得非常容易。

他们可以使用爆破工具来尝试从给定的字典中破解密码。

如果用户的密码太过简单,黑客可以很快地成功破解,进而造成严重的后果。

弱口令攻击的危害主要表现在以下几个方面:(1)资金被盗。

黑客可以利用弱口令攻击用户账号,进而窃取用户的个人资料,并挪用用户的财产。

(2)信用卡被盗。

用户一旦遭受弱口令攻击,则意味着黑客可能会访问到用户的信用卡信息。

(3)身份被盗。

黑客可以通过弱口令攻击获得用户的身份信息,进而就可以冒充用户来进行其他的攻击行为。

3. 弱口令检测技术的实现方式为了有效地防止弱口令攻击,需要使用弱口令检测技术来保护用户隐私和信息安全。

弱口令检测技术的实现方式主要有以下几种:(1)密码复杂度限制。

密码复杂度限制是指密码应该具备足够的复杂性,包括长度、大小写字母、数字和符号等。

弱口令检测技术会要求用户密码满足一定的复杂度要求,以防止其被猜测或破译。

(2)弱口令识别。

弱口令识别是指在用户创建密码时,检测并识别弱口令。

网络安全 顺口溜

网络安全顺口溜

网络安全,需重视,

防范于未然,追求稳定。

信息泄露,窃取秘密,

善用杀毒,降低病毒感染。

恶意软件潜伏多,

安装杀软,心中有数。

病毒木马,藏身系统,

常备备份,以备应对。

强密码,需谨记,

字母数字,特殊符号。

保护隐私,别泄密,

常更新密码,勿心懒。

免费WiFi,多加小心,

公共网络,潜藏风险。

加密传输,才安全,

不轻易连接,以防受害。

网络钓鱼,需留意,

冒充网站与短信骗。

谨慎点击,别贪图便宜,

勿随意输入个人信息。

社交平台,别透露,

个人隐私,需紧握。

谨防陌生人,假装熟识,拒绝暴露,保护自己。

网络购物,需谨慎,

选择信誉高商家安心。

检查链接,别轻信,

网购风险,需谨防。

信息安全,重中之重,防范措施,细细思。

网络攻击,层出不穷,保护自己,与恶势敌。

多打补丁,更新系统,软件漏洞,莫忽视。

网络安全,人人有责,共同维护,保护网络。

网络安全,不容忽视,防范措施,需时刻记。

保护隐私,远离病毒,为网络安全,共同努力。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

黑客最喜欢的五种网络口令

现在企业大部分的网络设备与应用软件,都是依靠口令来保证其安全性的。

若口令丢失的话,可想而知,会给企业的网络安全带来多大的风险,很可能在不知不觉中,企业网络中的主机成为了黑客的肉鸡,成为他们攻击其他网络的跳板;甚至企业的那些所谓机密信息也会一览无余的显示在攻击者面前,成为他们非法牟利的工具,等等。

所以,在企业网络管理中,有一项非常重要的任务,就是对口令安全的管理。

可惜的是,很多企业在这个方面管理的并不是很好。

下面笔者就谈谈在口令管理中,有哪些看起来很复杂的密码但是对于黑客来说,确是很容易破解。

根据密码破解难度的不同,我这里就总结出黑客最喜欢用户设置的五种网络口令,妄大家能够引以为鉴。

一、用户名与口令名相同

笔者平时跟一些网络管理的同行聊天,谈到密码设置的问题。

他们跟我一样,都发现用户在这方面不够重视,或者说,有偷懒的习惯。

我们在设置用户名的时候,如域帐户或者ERP系统的帐户名,都会设置成“第一次登陆必须修改密码”。

但是,当用户在设置密码的时候,喜欢把用户名与口令设置成相同。

确实,用户名与口令一致,在记忆上可能会比较容易。

但是,若从安全角度考虑,其跟没有设置密码,没有什么不同。

因为现在最常用的电子字典密码破解工具,在破解密码的时候,第一就是看密码是否为空,第二就是查密码是否跟用户名一致。

所以,若把用户名与密码设置为一致的话,很容易被电子字典所破解。

而且,即使不用电子工具,我们手工的话,按照这个规则也可以在一分钟不到的时间里破解掉。

所以,若采用用户名与密码一致的口令的话,是非常危险的。

不过,我们可以在密码管理策略中,限制用户设置与用户名相同的密码。

如在域帐户管理策略中,我们可以限制,用户设置的密码不能跟用户名相同。

在一些应用软件,如ERP 系统中,我们也可以做这方面的限制,等等。

也就是说,现在很多应用软件开发商与网络设备厂商已经认识到这种口令的危害性,在他们的口令安全中,纷纷加入了这方面的限制。

如此的话,我们网络管理员就可以利用强制的手段,限制用户设置跟用户名一致的口令,从而提高口令的安全性。

二、使用用户名变换得到的口令

有些用户自以为聪明,既然密码不能跟用户相同,则对用户名进行简单的变幻之后,作为密码总可以了吧。

如把用户名颠倒顺序作为密码,或者在用户名后面加上个“123456”作为密码。

从技术上说,这确实是可行的。

但是,这只是在欺瞒我们网络管理者,而对于黑客来说,使毫无用处的。

我们不要把电子字典想的太简单,认为它不能够识别这个小伎俩。

要知道,电子字典密码破解工具中,融入了用户很多常规的密码设置心理。

在利用电子字典密码破解工具的时候,若是一个八位密码,不管是纯数字还是字母结合的密码,电子字典可以在一分之内根据用户名排列出所有的组合。

也就是说,若我们的密码是对用户名重新排序而来的,则电子字典就可以在一分钟之内找到正确的密码。

可见,若对用户名进行简单重排序而得到的密码,看起来好像很复杂,若用手工破解的话,确实有难度;但是,若黑客利用电子字典等密码破解工具的话,则破解起来就好像跟切豆腐一样的容易。

可以毫不夸张的说,以用户名为基础进行变换的密码,如对用户名进行随意的排序或者在用户名后面加上几个简单的数字,这些单纯的变换形式,只要用户想的到的话,一些高级的电子字典破解工具,也想的到。

而且因为其运算能力的原因,可能我们需要花个几分钟时间去想怎么重新组合合理,而电子字典的话,可能只需要你一半的时间,就可以把这个密码破解掉。

所以,在口令设置中,特别是一些重要网络设备与应用软件中,不要按这种形式来设置密码。

三、采用纯数字的密码

在实际工作中,很多用户还经常喜欢采用123456或者987654等纯数字的密码来当作用户口令。

对于这些口令,笔者的感觉是,只能放小人,不能防君子。

这些口令,或者可以防止公司的其他员工使用你的电脑,但是,对于黑客来说,那往往是不屑一顾的。

特别是根据密码心理学,很多人喜欢采用123456或者654321等密码,则电子字典在试图破解这些密码的时候,都不需要用到排列组合的知识,而直接利用这些数字去套。

如此的话,他们就可以在短时间内破解出这些密码;而且,一些稍为有这方面知识的员工,也可以试图去破解这些密码。

所以,采用纯数字的密码也是黑客比较喜欢的,因为这种密码用户自我感觉良好,但是,在黑客严中,是一文不值。

四、使用生日或者身分证号码作为密码

根据笔者的了解,也有相当一部分喜欢采用身份证号码或者生日作为密码。

这些密码虽然长度比较长,如生日的话,就有8位;若采用身份证的话,则有18位之多,若知识采用其中的一部分,长度也比较长。

这看起来比较安全,但是,事实是如此吗?

若我们以生日8位为例,看看其有几种的排列可能?其没一位有0到9个数字10种可能,一共8位,则其密码组合总共有100000000种可能。

这种排列组合,若要手工来进行排列的话,那确实需要花费时间。

可惜的是,在计算机这种计算力超强的工具面前,其只需要几分钟的时间,就可以穷举所有可能的排列。

而且,无论用户采用的是什么格式,如年月日还是日月年,都可以轻而易举的破解。

即使用户采用身份证的号码,其长度有十八位,但是,因为其采用的都是纯数字的密码,所以,其利用电子字典破解起来,也是比较容易的,只是时间上可能要稍微久一点。

所以,用户需要明白一个道理,密码复杂性并不是仅仅依靠密码的长度。

若想对于纯数字密码来说,你即使设置了18位,有时候,还可能不如六位的数字与字符结合的方式的密码来的有效。

另外,若考虑生日组成的特殊性,如月的话最多不超过12、日不超过31等等,则破解密码的时间还可以缩短很多。

针对这种纯数字的密码,我们也可以通过口令复杂性管理策略,来限制用户在设置密码的时候,不能够简单的采用这些纯数字的密码。

若用户设置的密码都是数字组成的,则系统是不会接受的。

如此的话,就可以强制的增加密码的复杂性,从而来达到密码安全的效果。

五、纯因为单词的密码或者纯拼音的密码

纯因为单词的密码或者纯拼音的密码,虽然破解起来没有上面这些密码这么简单,但是,黑客仍然是比较喜欢的。

因为这种密码的话,破解起来比前面这些需要困难一点,花费的时间也会更长一点。

但是,现在把一本英汉字典中的几十万英文单词搬到电子字典中,也不是什么困难的事情。

就拿我们常用的文曲星来说,就包含大部分的英文单词。

若我们采用的英文单词口令都在这个电子字典中的话,则黑客仍然可以在五分钟之内破解。

除非你采用的是一些非常冷僻的单词,或者说你单词记错了、漏掉了一个字符,此时,电子应用工具可能就无能为力了。

总之,若采用纯单词的密码来说,对于黑客仍然没有多少威胁。

既然以上这些密码都不是安全的,那什么样的密码才是安全的呢?其实,要做到密码的安全性,很简单,只需要记住以下这些规则。

一是密码不要有什么实际意思。

也就是说,不要用英文单词或者我们的名字作为密码。

因为这些密码破解起来相对比较容易。

二是不要采用纯数字或者纯字符的密码。

这种即使你组合最复杂,由于其组合的个数仍然比较少,所以,破解起来也没有用户想的那么复杂。

我在公司里,一般建议用户在设置密码的时候,可以采用八位,分别由数字、字符以及一个特殊符号如标点符号组成。

这个密码看起来可能比较简单,但是,其破解起来的话,要

比18位身份证号码来说,要难的多。

只是在采用这些密码的时候,用户需要花点心思,记一下即可。

另外,我们在密码管理中,若采用锁定策略,即当密码错误数超过多少时,自动把帐户名锁定。

这也可以提高用户名与密码的安全性。