Telnet命令详解

DOS命令之telnet命令的用法大全详解

DOS命令之telnet命令的用法大全详解DOS命令之Telnet命令的用法详解在计算机系统中,DOS操作系统是一种非常重要的操作系统,而其中的DOS命令更是必不可少的工具之一。

其中,Telnet命令则是DOS命令中非常重要且功能强大的一部分。

本篇文章将详细介绍Telnet命令的用法,以帮助读者了解和掌握Telnet命令的各种功能。

一、什么是Telnet命令Telnet命令是一种网络协议,它允许用户通过网络连接到远程主机,进行远程操作。

通过Telnet命令,用户可以在本地计算机上操作远程计算机,就像直接操作本地计算机一样。

这种远程操作的方式可以极大地方便用户进行各种任务和操作。

二、Telnet命令的使用方式1. 打开Telnet客户端要使用Telnet命令,首先需要打开Telnet客户端。

在DOS命令行中,输入"telnet"加上远程主机的IP地址或主机名称,按下回车键即可打开Telnet客户端。

2. 连接远程主机在Telnet客户端中,输入"open"加上远程主机的IP地址或主机名称,按下回车键即可连接远程主机。

如果连接成功,将会显示一条欢迎信息或登录界面。

3. 远程操作连接成功后,可以进行各种远程操作。

例如:- 查看远程主机的文件和目录:可以使用"dir"命令来查看远程主机上的文件和目录列表。

- 创建和删除文件:可以使用"touch"命令来创建文件,使用"del"命令来删除文件。

- 执行远程主机上的程序或脚本:可以使用"run"命令来执行远程主机上的可执行程序或脚本。

- 远程传输文件:可以使用"get"命令将远程主机上的文件下载到本地计算机,使用"put"命令将本地计算机上的文件上传到远程主机。

- 关闭Telnet连接:可以使用"logout"或"exit"命令来关闭Telnet连接。

Linux中的telnet命令的详细解释

Linux中的telnet命令的详细解释Linux下的telnet命令是远程登录主机的命令,下面由店铺为大家整理了linux下的telnet命令的详细解释,希望对大家有帮助!Linux中的telnet命令的详细解释1.命令格式:telnet[参数][主机]2.命令功能:执行telnet指令开启终端机阶段作业,并登入远端主机。

3.命令参数:-8 允许使用8位字符资料,包括输入与输出。

-a 尝试自动登入远端系统。

-b<主机别名> 使用别名指定远端主机名称。

-c 不读取用户专属目录里的.telnetrc文件。

-d 启动排错模式。

-e<脱离字符> 设置脱离字符。

-E 滤除脱离字符。

-f 此参数的效果和指定"-F"参数相同。

-F 使用Kerberos V5认证时,加上此参数可把本地主机的认证数据上传到远端主机。

-k<域名> 使用Kerberos认证时,加上此参数让远端主机采用指定的领域名,而非该主机的域名。

-K 不自动登入远端主机。

-l<用户名称> 指定要登入远端主机的用户名称。

-L 允许输出8位字符资料。

-n<记录文件> 指定文件记录相关信息。

-r 使用类似rlogin指令的用户界面。

-S<服务类型> 设置telnet连线所需的IP TOS信息。

-x 假设主机有支持数据加密的功能,就使用它。

-X<认证形态> 关闭指定的认证形态。

linux的telnet命令的具体例子实例1:远程服务器无法访问命令:telnet 192.168.120.206输出:复制代码代码如下:[root@localhost ~]# telnet 192.168.120.209Trying 192.168.120.209...telnet: connect to address 192.168.120.209: No route to host telnet: Unable to connect to remote host: No route to host [root@localhost ~]#说明:处理这种情况方法:(1)确认ip地址是否正确?(2)确认ip地址对应的主机是否已经开机?(3)如果主机已经启动,确认路由设置是否设置正确?(使用route 命令查看)(4)如果主机已经启动,确认主机上是否开启了telnet服务?(使用netstat命令查看,TCP的23端口是否有LISTEN状态的行)(5)如果主机已经启动telnet服务,确认防火墙是否放开了23端口的访问?(使用iptables-save查看)实例2:域名无法解析命令:telnet 输出:复制代码代码如下:[root@localhost ~]# telnet <a href=""></a><ahref="/telnet">/telnet</a >: Temporary failure in name resolution[root@localhost ~]#说明:处理这种情况方法:(1)确认域名是否正确(2)确认本机的域名解析有关的设置是否正确(/etc/resolv.conf中nameserver的设置是否正确,如果没有,可以使用nameserver 8.8.8.8)(3)确认防火墙是否放开了UDP53端口的访问(DNS使用UDP协议,端口53,使用iptables-save查看)实例3:命令:telnet 192.168.120.206输出:复制代码代码如下:[root@localhost ~]# telnet 192.168.120.206Trying 192.168.120.206...telnet: connect to address 192.168.120.206: Connection refusedtelnet: Unable to connect to remote host: Connection refused[root@localhost ~]#说明:处理这种情况:(1)确认ip地址或者主机名是否正确?(2)确认端口是否正确,是否默认的23端口实例4:启动telnet服务命令:service xinetd restart输出:复制代码代码如下:[root@localhost ~]# cd /etc/xinetd.d/[**********************]#ll总计 124-rw-r--r-- 1 root root 1157 2011-05-31 chargen-dgram-rw-r--r-- 1 root root 1159 2011-05-31 chargen-stream-rw-r--r-- 1 root root 523 2009-09-04 cvs-rw-r--r-- 1 root root 1157 2011-05-31 daytime-dgram-rw-r--r-- 1 root root 1159 2011-05-31 daytime-stream-rw-r--r-- 1 root root 1157 2011-05-31 discard-dgram-rw-r--r-- 1 root root 1159 2011-05-31 discard-stream-rw-r--r-- 1 root root 1148 2011-05-31 echo-dgram-rw-r--r-- 1 root root 1150 2011-05-31 echo-stream-rw-r--r-- 1 root root 323 2004-09-09 eklogin-rw-r--r-- 1 root root 347 2005-09-06 ekrb5-telnet-rw-r--r-- 1 root root 326 2004-09-09 gssftp-rw-r--r-- 1 root root 310 2004-09-09 klogin-rw-r--r-- 1 root root 323 2004-09-09 krb5-telnet-rw-r--r-- 1 root root 308 2004-09-09 kshell-rw-r--r-- 1 root root 317 2004-09-09 rsync-rw-r--r-- 1 root root 1212 2011-05-31 tcpmux-server-rw-r--r-- 1 root root 1149 2011-05-31 time-dgram-rw-r--r-- 1 root root 1150 2011-05-31 time-stream[**********************]#catkrb5-telnet# default: off# description: The kerberized telnet server accepts normal telnet sessions, \# but can also use Kerberos 5 authentication.service telnet{flags = REUSEsocket_type = streamwait = nouser = rootserver = /usr/kerberos/sbin/telnetdlog_on_failure += USERIDdisable = yes}[**********************]#说明:配置参数,通常的配置如下:复制代码代码如下:service telnet{disable = no #启用flags = REUSE #socket可重用socket_type = stream #连接方式为TCPwait = no #为每个请求启动一个进程user = root #启动服务的用户为rootserver = /usr/sbin/in.telnetd #要激活的进程log_on_failure += USERID #登录失败时记录登录用户名}如果要配置允许登录的客户端列表,加入only_from = 192.168.0.2 #只允许192.168.0.2登录如果要配置禁止登录的客户端列表,加入no_access = 192.168.0.{2,3,4} #禁止192.168.0.2、192.168.0.3、192.168.0.4登录如果要设置开放时段,加入access_times = 9:00-12:00 13:00-17:00 # 每天只有这两个时段开放服务(我们的上班时间:P)如果你有两个IP地址,一个是私网的IP地址如192.168.0.2,一个是公网的IP地址如218.75.74.83,如果你希望用户只能从私网来登录telnet服务,那么加入bind = 192.168.0.2各配置项具体的含义和语法可参考xined配置文件属性说明(man xinetd.conf)配置端口,修改services文件:复制代码代码如下:# vi /etc/services找到以下两句telnet 23/tcptelnet 23/udp如果前面有#字符,就去掉它。

telnet命令用法例子

telnet命令用法例子Telnet是一种用于远程登录和管理网络设备的协议和工具。

它允许用户通过网络连接到远程计算机,提供类似于物理终端的功能。

使用Telnet命令,您可以在命令行界面上执行各种操作,如远程管理服务器、路由器或交换机,执行远程命令、查看和修改配置等。

下面是一个Telnet命令用法的例子:1. 打开命令提示符或终端窗口。

2. 输入以下命令:```telnet remotehost```这里,"remotehost"代表您要连接的远程主机的IP地址或主机名。

3. 按下Enter键后,Telnet将尝试与远程主机建立连接。

4. 如果连接成功,您将看到类似于以下提示符:```Escape character is '^]'.```5. 现在,您可以输入命令以在远程主机上执行操作。

例如,如果您想查看远程主机上的IP配置,可以输入以下命令:```ipconfig```6. 按下Enter键后,您将看到远程主机返回的结果。

7. 要退出Telnet会话并断开与远程主机的连接,请输入以下命令:```exit```这将关闭Telnet连接并返回到本地命令提示符。

需要注意的是,Telnet是一种不安全的协议,因为它将通信数据以明文形式传输。

为了提高安全性,建议使用SSH(Secure Shell)等加密的远程登录协议来替代Telnet。

在使用Telnet时,您可能还需要提供用户名和密码进行身份验证。

具体的命令用法和要求可能会因目标远程主机的配置而有所不同。

因此,在实际使用Telnet 时,请根据您的需求和目标设备的要求进行适当的调整。

总结:Telnet命令是一种用于远程登录和管理网络设备的协议和工具。

通过Telnet,您可以连接到远程主机,并执行各种命令和操作。

然而,由于Telnet的不安全性,建议使用更加安全的远程登录协议。

telnet命令成功后的返回值

一、telnet命令的作用telnet是一种远程登入协议,可以在网络上通过telnet协议连接到远程计算机,并在远程计算机上执行命令。

通过telnet命令,用户可以连接到远程服务器或设备,进行远程管理和调试。

telnet命令通常用于测试网络连接、远程登入服务器和设备,以及调试网络应用程序等场景。

二、telnet命令的基本语法telnet命令的基本语法如下:telnet [选项] 主机 [端口]其中,主机是远程服务器或设备的主机名或IP位置区域,端口是远程服务器或设备的端口号。

telnet命令支持的选项有很多,可以通过telnet --help命令查看详细的选项信息。

三、telnet命令的返回值当用户通过telnet命令成功连接到远程服务器或设备时,telnet会返回一个提示符或者远程服务器或设备的登入界面,用户可以在这个界面上输入用户名和密码进行登入。

如果telnet命令失败,可能会出现连接超时、连接拒绝等错误信息。

四、telnet命令成功后的返回值1. 远程服务器或设备的提示符当用户通过telnet命令成功连接到远程服务器或设备时,远程服务器或设备会返回一个提示符,表示用户已经成功登入并可以开始在远程服务器或设备上执行命令。

对于UNIX/Linux系统,可能会出现如下形式的提示符:$#>这些提示符表示用户已经成功登入到远程服务器或设备,可以开始在远程服务器或设备上执行命令。

2. 远程服务器或设备的登入界面除了返回提示符外,有些远程服务器或设备会返回一个登入界面,要求用户输入用户名和密码进行登入。

这种情况下,用户需要按照远程服务器或设备的登入流程进行操作,输入正确的用户名和密码才能成功登入。

3. 其他返回信息除了上述两种情况外,telnet命令成功连接到远程服务器或设备时,可能会返回其他提示信息,比如连接信息、欢迎信息等。

这些信息通常由远程服务器或设备自动返回,用于提示用户连接已经成功建立。

Telnet命令详解

Telnet 命令Telnet 命令允许您与使用Telnet 协议的远程计算机通讯。

运行Telnet 时可不使用参数,以便输入由Telnet 提示符(Microsoft Telnet>) 表明的Telnet 上下文。

可从Telnet 提示符下,使用Telnet 命令管理运行Telnet 客户端的计算机。

Telnet 客户端命令提示符接受以下命令:命令描述open使用openhostname 可以建立到主机的Telnet 连接。

close使用命令close 命令可以关闭现有的Telnet 连接。

display使用display 命令可以查看Telnet 客户端的当前设置。

send使用send 命令可以向Telnet 服务器发送命令。

支持以下命令:ao放弃输出命令。

ayt“Are you there”命令。

esc发送当前的转义字符。

ip中断进程命令。

synch执行Telnet 同步操作。

brk发送信号。

上表所列命令以外的其他命令都将以字符串的形式发送至Telnet 服务器。

例如,sendabcd 将发送字符串abcd 至Telnet 服务器,这样,Telnet 会话窗口中将出现该字符串。

quit使用quit 命令可以退出Telnet 客户端。

set使用带有下列参数之一的set 命令为当前会话配置Telnet 客户端。

bsasdelBackspace 将作为删除而发送。

codeset option只有当语言设置为日语时才可用。

将当前代码集设置为选项,可以为下列选项之一:? Shift JIS? Japanese EUC? JIS Kanji? JIS Kanji (78)? DEC Kanji? NEC Kanji应该在远程计算机上设置相同的代码集。

默认情况下,Telnet 客户端使用光栅字体。

使用这些代码集访问远程计算机之前,您必须配置Telnet 客户端以使用TrueType 字体,从而确保正确地显示字符。

telnet的命令和模式

telnet的命令和模式Telnet是一种基于客户端/服务器模型的协议,用于远程登陆到另一个主机,并在该主机上运行应用程序。

Telnet客户端通过Telnet协议与Telnet服务器进行通信。

在本文中,我们将详细了解Telnet的命令和模式。

首先,我们需要打开命令行提示符,这可以在Windows操作系统中的“开始”菜单中搜索“cmd”来打开。

在打开的命令行提示符中,输入“telnet”即可启动telnet客户端。

通过telnet客户端,我们可以连接另一台主机。

在命令行提示符中输入“telnet <IP地址或主机名> <端口号>”并按“Enter”键。

IP地址是目标主机的IP地址或主机名。

端口号是连接到主机上的特定端口,通常为23(如果目标主机正在运行telnet服务器,则默认为23,如果使用其他程序,则需要指定端口号)。

一旦建立连接,我们将进入Telnet模式。

在Telnet模式下,我们可以输入Telnet命令。

以下是一些常用的Telnet命令:1. help:显示所有可用的Telnet命令。

2. quit:断开与目标主机的连接。

3. open <IP地址或主机名> <端口号>:与目标主机建立连接。

4. mode <传输模式>:设置传输模式,可以是ASCII或BINARY。

5. status:显示当前连接状态。

6. send:向目标主机发送消息。

7. display:显示从目标主机接收到的消息。

8. close:关闭当前连接。

在Telnet模式下,我们可以使用不同的命令来执行不同的任务。

例如,如果我们想获取目标主机上的一些信息,则可以使用“send”命令。

如果我们想从目标主机上执行一些任务,则可以使用“display”命令。

需要注意的是,Telnet协议不加密,因此发送到目标主机的所有数据都将在网络上以明文形式传输。

这意味着任何人都可以在网络上截获这些数据并读取其内容。

telnet 命令用法

telnet 命令用法Telnet是一种网络协议,它允许用户通过因特网或局域网连接到远程计算机。

Telnet协议使用TCP/IP协议栈,它是一种简单、通用的协议,可以通过终端、命令行、GUI应用等多种方式进行交互。

Telnet协议可以模拟终端的工作方式,使用户可以连接到远程计算机并执行命令。

Telnet命令的基本格式为:telnet [hostname]hostname是指远程计算机的主机名或IP地址。

下面是一些常用的Telnet命令:1. 连接远程主机telnet [hostname]例如:2. 设置端口号通过在主机名后加上端口号,可以指定连接的端口号。

如果不指定端口号,则默认连接23端口。

telnet [hostname] [port]例如:3. 设置调试模式通过在连接命令中加上-d参数,可以设置Telnet连接为调试模式。

在调试模式下,可以查看命令传输的详细信息。

telnet -d [hostname]例如:4. 设置用户名和密码通过在连接命令中加上-l参数,可以设置Telnet连接的用户名。

在连接成功后,系统会提示输入密码。

telnet -l [username] [hostname]例如:5. 关闭连接在Telnet连接中,可以使用Ctrl + ‘]’键来进入命令界面,然后使用命令quit来关闭连接。

例如:Ctrl + ‘]’quit6. 显示帮助信息在Telnet连接中,可以使用Ctrl + ‘]’键来进入命令界面,然后使用命令help来显示帮助信息。

例如:Ctrl + ‘]’help7. 发送数据在Telnet连接中,可以使用send命令来发送数据。

在发送数据时,需要以回车换行符作为数据的结尾。

例如:以上就是Telnet命令的用法。

通过这些命令可以在终端上远程连接到其他计算机,进行数据交换和管理。

虽然Telnet协议在现代互联网环境下已不安全,但在特定情况下仍然可以使用。

虽然Telnet协议在安全性方面存在一些弱点,例如数据传输的明文和缺少身份验证机制,但它在一些特定情况下仍然可以使用。

telnet基本命令

telnet基本命令

telnet 基本命令

telnet 基本命令

telnet是一种用来远程登录到其他计算机的协议。

使用telnet,你可以通过网络连接到其他计算机,并在该计算机上执行各种操作。

以下是一些常用的telnet命令:

1. telnet [IP地址] [端口号] - 连接到指定的IP地址和端口号上。

2. help - 显示telnet命令的帮助信息。

3. quit - 退出telnet连接。

4. set crlf - 设置回车换行符,用于在telnet连接中输入命令。

5. send [字符串] - 向远程计算机发送一个字符串。

6. toggle crlf - 切换回车换行符的设置。

7. status - 显示当前的telnet连接状态。

8. display [选项] [值] - 显示或设置telnet的显示选项。

使用telnet时要注意一些安全问题,如在连接到其他计算机之前,确保你信任该计算机和其运行的应用程序。

另外,不要在telnet 连接中发送敏感信息,因为这些信息可能会被截获。

- 1 -。

telnet 命令使用方法详解,telnet命令怎么用

telnet 命令使用方法详解,telnet命令怎么用?什么是Telnet?对于Telnet的认识,不同的人持有不同的观点,可以把Telnet当成一种通信协议,但是对于入侵者而言,Telnet只是一种远程登录的工具。

一旦入侵者与远程主机建立了Telnet连接,入侵者便可以使用目标主机上的软、硬件资源,而入侵者的本地机只相当于一个只有键盘和显示器的终端而已。

为什么需要telnet?telnet就是查看某个端口是否可访问。

我们在搞开发的时候,经常要用的端口就是8080。

那么你可以启动服务器,用telnet 去查看这个端口是否可用。

Telnet协议是TCP/IP协议家族中的一员,是Internet远程登陆服务的标准协议和主要方式。

它为用户提供了在本地计算机上完成远程主机工作的能力。

在终端使用者的电脑上使用telnet程序,用它连接到服务器。

终端使用者可以在telnet程序中输入命令,这些命令会在服务器上运行,就像直接在服务器的控制台上输入一样。

可以在本地就能控制服务器。

要开始一个telnet会话,必须输入用户名和密码来登录服务器。

Telnet是常用的远程控制Web服务器的方法。

Windows XP怎么执行telnet 命令?1、点击开始→运行→输入CMD,回车。

2、在出来的DOS界面里,输入telnet测试端口命令:telnet IP 端口或者telnet 域名端口,回车。

如果端口关闭或者无法连接,则显示不能打开到主机的链接,链接失败;端口打开的情况下,链接成功,则进入telnet页面(全黑的),证明端口可用。

Telnet 客户端命常用命令:open : 使用openhostname 可以建立到主机的Telnet 连接。

close : 使用命令close 命令可以关闭现有的Telnet 连接。

display : 使用display 命令可以查看Telnet 客户端的当前设置。

send : 使用send 命令可以向Telnet 服务器发送命令。

telnet指令的用法

telnet指令的用法telnet指令的用法:telnet指令是一种网络协议,用于远程连接到远程计算机或设备并进行命令行操作。

它提供了一种以纯文本方式与远程主机进行通信的方法。

telnet指令可以在Windows、Mac和Linux操作系统上使用。

使用telnet指令可以进行以下操作:1. 连接远程主机:使用telnet指令可以通过IP地址或域名连接到远程主机。

例如,要连接到IP地址为192.168.1.1的远程主机,可以在命令行中输入"telnet192.168.1.1"。

然后,按下回车键。

2. 指定端口号:telnet默认使用的端口号是23,但是有些设备可能使用不同的端口号。

通过在telnet命令后面加上端口号,可以连接到指定端口的远程主机。

例如,要连接到端口号为8080的远程主机,可以输入"telnet 192.168.1.1 8080"。

3. 发送命令:一旦成功连接到远程主机,你可以在telnet会话中输入命令。

这些命令将直接发送到远程主机,并返回相应的结果。

例如,在telnet会话中,你可以输入"ls"命令来列出远程主机上的文件和目录。

4. 退出telnet会话:当你完成telnet会话后,可以使用特定的字符序列来退出。

在Windows中,默认的退出字符序列是"Ctrl + ]",然后输入"quit"并按下回车键。

在Unix/Linux中,默认的退出字符序列是"Ctrl + ]",然后输入"q"并按下回车键。

需要注意的是,telnet指令在发送数据时是以明文形式进行的,因此它不是一种安全的远程连接方法。

在生产环境中,更推荐使用SSH等更安全的协议来进行远程连接和操作。

总结:telnet指令是一种用于远程连接和操作远程主机的网络协议。

通过telnet 指令,可以连接到远程主机并发送命令进行操作。

linux telnet命令的功能和用法

linux telnet命令的功能和用法Linux的telnet命令是一个用于在网络上建立远程终端连接的工具。

它允许用户通过TCP/IP协议与远程主机进行交互。

本文将详细介绍telnet命令的功能和用法,以帮助读者了解如何使用它。

一、命令的功能和用途:1. 远程登录:telnet命令最常见的用途就是通过网络登录到远程计算机上。

使用telnet命令,用户可以在本地计算机上打开一个虚拟终端窗口,并在其中输入命令,并将这些命令发送到远程主机上执行。

2. 远程执行命令:除了登录到远程计算机上,telnet命令还可以用来在远程计算机上执行命令,而无需手动登录。

这对于需要在一组远程主机上执行相同的命令或脚本非常有用。

3. 服务测试与调试:通过telnet命令可以连接到远程服务器的指定端口,并检查该服务器是否正常运行。

这对于网络管理员来说很有用,因为他们可以通过telnet命令测试网络设备、服务器或服务的连接和响应。

4. 文件传输:虽然telnet命令本身不支持文件传输,但通过telnet连接远程主机后,可以使用其他工具如scp或rsync等来进行文件传输。

telnet 命令提供了一个远程连接的通道,可以在其中使用其他工具。

二、命令的语法和用法:在Linux系统中,使用telnet命令的基本语法为:telnet [选项] [主机名] [端口]以下是一些常用的选项:-4:强制使用IPv4地址。

-6:强制使用IPv6地址。

-l:指定用户名以进行登录。

-p:指定端口号。

-e:指定一个特殊字符作为命令结束字符。

-x:打开强制加密。

1. 远程登录:使用telnet命令登录远程主机,默认情况下,一个简单的telnet命令是:telnet 主机名例如,要连接到位于192.168.1.100的远程服务器,可以使用以下命令:telnet 192.168.1.100如果需要使用非默认端口,可以使用-p选项,例如:telnet 192.168.1.100 222. 远程执行命令:通过在telnet命令后添加执行的命令,可以远程在目标主机上执行特定的命令。

telnet的主要命令与作用

telnet的主要命令与作用Telnet是一种基于网络的远程终端协议,允许用户通过Internet或局域网来访问远程计算机上的终端。

使用Telnet协议,用户可以通过网络连接到远程主机,并通过终端模拟器进行交互式操作。

下面是Telnet的主要命令及其作用。

1. connect:连接到指定的主机- 作用:通过指定的主机地址连接到远程计算机。

2. quit:断开Telnet连接- 作用:断开与远程主机的Telnet连接。

3. close:关闭Telnet连接- 作用:关闭当前Telnet连接,但不断开与远程主机的连接。

4. open:打开一个Telnet连接- 作用:打开一个新的Telnet连接。

5. login:登录到远程主机- 作用:使用用户名和密码登录到远程主机。

6. logout:登出远程主机- 作用:从远程主机上注销当前用户。

7. passwd:修改用户密码- 作用:修改当前用户在远程主机上的密码。

8. display:显示当前设置- 作用:显示当前Telnet客户端的配置设置。

9. send:向远程主机发送特殊字符- 作用:向远程主机发送包含特殊含义的字符,如中断信号或暂停信号。

10. help:获取帮助信息- 作用:获取关于特定命令或整个Telnet协议的帮助信息。

11. set:设置Telnet选项- 作用:设置特定的Telnet选项,如终端类型、窗口大小等。

12. unset:取消设置的Telnet选项- 作用:取消已设置的特定Telnet选项。

13. mode:切换Telnet的工作模式- 作用:切换Telnet客户端的工作模式,如字符模式、行模式等。

14. status:显示当前Telnet连接的状态信息- 作用:显示当前Telnet连接的相关状态信息,如连接类型、连接属性等。

15. trace:启用或停用Telnet数据跟踪- 作用:启用或停用Telnet数据包的跟踪功能,用于调试网络连接问题。

中兴telnet 下常用命令

【中兴telnet 下常用命令】一、telnet简介Telnet是一种远程登陆协议,通过Telnet客户端的方式可以远程登陆到其他计算机上进行操作。

在中兴设备管理中,telnet是一种常用的远程管理方式,可以通过telnet连接到中兴设备,进行设备配置、管理、维护等操作。

二、Telnet连接方式1. 打开命令提示符,输入telnet命令加上需要连接的设备IP位置区域或主机名,如:telnet 192.168.1.1 或者telnet example。

2. 输入用户名和密码进行身份验证,如果验证成功,就可以在Telnet客户端下进行操作。

三、中兴telnet常用命令1. 登入设备telnet 192.168.1.1输入用户名和密码进行登入,成功后就可以进行设备管理和配置操作。

2. 查看设备信息show version显示设备的版本信息,包括设备型号、软件版本、设备序列号等信息。

3. 查看设备状态show interface brief显示设备各个接口的状态信息,包括接口名称、状态、协议、速率等。

4. 配置接口config terminal进入配置模式interface GigabitEthernet 1/0/1进入指定接口ip address 192.168.1.1 255.255.255.0设置接口IP位置区域和子网掩码no shutdown激活接口5. 查看设备路由表show ip route显示设备的路由表信息,包括网络位置区域、子网掩码、下一跳位置区域、路由类型等。

6. 查看设备ARP表show arp显示设备的ARP表信息,包括IP位置区域、MAC位置区域、接口信息等。

7. 保存配置write memory将当前设备配置保存到设备存储介质中,以便重启后配置能够生效。

8. 退出telnet连接exit结束telnet连接,回到本地命令提示符。

四、Telnet使用注意事项1. Telnet连接是以明文形式传输数据的,不安全,建议使用SSH等其它更安全的远程连接方式。

telnet命令详解

telnet命令详解除了在Telnet是如何工作的例子介绍的以外,Telnet还有很多的特点。

Telnet可发送除了"escape"的任何字符到远程主机上。

因为"escape"字符在Telnet中是客户机的一个特殊的命令模式,它的默认值是"Ctrl-]"。

但要注意不要与键盘上的Esc键混淆,我们可以设定"escape"为任意某个字符,只是对Telnet来说以为着该字符不可能再被传送到远程主机上,而Esc键是一非打印字符,Telnet用它来删除远程系统中的命令。

而且还应记住,"escape"字符并不总以"Ctrl-]"来表示。

可以仅仅键入Telnet,后面不带机器字句。

这种情况下所看到的是Telnet>,这是告知Telnet 在等待键入命令,比如键入问号"?"那么就得到一个有用的命令表:telnet: ?Commands may be abbreviated, Command are:open connect to a siteclose close currect connectionquit exit telnetdisplay display operating parameterssend transmit special characters ('send ?' for more)set set operating parameters('set ?' for more)status print status informationtoggle toggle operating parameters('toggle ?' for more)mode try to enter line-by-line or character-at-a-time mode? print help information虽然命令很多,甚至还有子命令,但只有一些是常用的。

telnet命令的使用

telnet命令的使用一、telnet命令简介telnet命令是一种用于远程登录到其他计算机的网络协议,也是一种联机终端仿真协议。

通过telnet命令,用户可以在本地计算机上通过网络连接到远程计算机,并在远程计算机上执行命令。

telnet命令是TCP/IP协议族中的一部分,在网络管理、服务器维护等领域具有广泛的应用。

二、telnet命令的基本语法telnet [选项] [主机名] [端口号]•选项:–-a:尝试自动登陆同名用户。

–-d:启动排错模式。

–-e:设置转义字符。

–-f:指定 log 文件。

–-l:指定用户名。

–-n:禁用地址解析。

–-r:指定远程起始目录。

–-w:指定终端类型。

•主机名:指定要连接的远程主机的IP地址或主机名。

•端口号:指定要连接的远程主机的端口号。

三、telnet命令的使用场景telnet命令可以用于以下场景:1. 远程管理服务器通过telnet命令,可以远程登录到服务器并执行管理操作,如查看和修改配置文件、重启服务等。

比如通过以下命令登录到远程服务器:telnet 192.168.0.12. 远程访问网络设备telnet命令可以用于远程访问网络设备,如路由器、交换机等,以进行设备的配置和管理。

比如通过以下命令登录到网络设备:telnet 192.168.1.13. 测试网络连通性telnet命令还可以用于测试网络连通性,通过telnet到目标主机的特定端口,可以判断目标主机上是否运行着特定的服务。

比如通过以下命令测试某主机的80端口是否开放:telnet 192.168.0.1 80如果命令执行后能正常连接,说明目标主机上的80端口是开放的。

四、telnet命令的高级用法1. 转义字符的使用在telnet会话中,有一些特殊字符被用作命令前缀,这些字符称为转义字符。

通过转义字符,可以在telnet会话中执行一些控制操作,如发送命令、切换选项等。

常用的转义字符有:•^]:进入telnet命令提示符。

telnet命令使用详解

2、客户端向服务器发送自己的帐号,这个帐号是没有经过加密的,明文直接传输

3、服务器产生一个16位的随机数字发送给客户端,作为一个 challenge(挑战)

4、客户端再用加密后的密码散列来加密这个 challenge ,然后把这个返回给服务器。作为 response(响应)

telnet命令使用详解

telnet命令登录的过程如下:

telnet 主机名/IP

启动telnet会话。

例: telnet 192.168.0.1

如果这一命令执行成功,将从远程机上得到login:提示符。

一旦telnet成功地连接到远程系统上,就显示登录信息并提示用户输人用户名和口令。如果用户名和口令输入正确,就能成功登录并在远程系统上工作。在telnet提示符后面可以输入很多命令,用来控制telnet会话过程,在telnet联机帮助手册中对这些命令有详细的说明。

从上面的过程我们可以看出,NTLM是以当前用户的身份向Telnet服务器发送登录请求的,而不是用你扫到的对方管理员的帐户和密码登录,显然,你的登录将会失败。举个例子来说,你家的机器名为A(本地机器),你入侵的机器名为B(远地机器),你在A上的帐户是xinxin,密码是1234,你扫到B的管理员帐号是Administrator,密码是5678,当你想Telnet到B时,NTLM将自动以当前用户的帐号和密码作为登录的凭据来进行上面的7项操作,即用xinxin和1234,而并非用你扫到的Administrator和5678,且这些都是自动完成的,根本不给你插手的机会,因此你的登录操作将失败。

DefaultShell:显示 shell 安装的路径位置。默认值是: %systemroot%System32Cmd.exe /q /k

linux命令 telnet用法

linux命令 telnet用法

Linux命令中,telnet是一种常见的用于远程登录的工具。

通过telnet,用户可以在本地终端上使用命令行和shell等工具,连接到远程主机上进行交互式会话。

本文将介绍telnet的基本用法,包括如何连接到远程主机、如何登录和退出等操作。

1. 连接到远程主机

在终端中输入以下命令即可连接到远程主机:

telnet [IP地址] [端口号]

其中,IP地址为远程主机的IP地址,端口号为需要连接的端口号。

例如,连接到IP地址为192.168.1.1,端口号为80的远程主机,可以输入以下命令:

telnet 192.168.1.1 80

2. 登录远程主机

连接成功后,需要输入用户名和密码进行登录。

根据提示,输入正确的用户名和密码即可登录。

3. 退出telnet

退出telnet有两种方式。

一种是通过输入exit或quit命令,直接退出telnet。

另一种是通过按下Ctrl和]键,进入telnet命令模式,在命令模式下输入quit或exit命令,同样可以退出telnet。

总之,了解和掌握telnet的基本用法,可以让我们更好地进行远程登录和管理。

- 1 -。

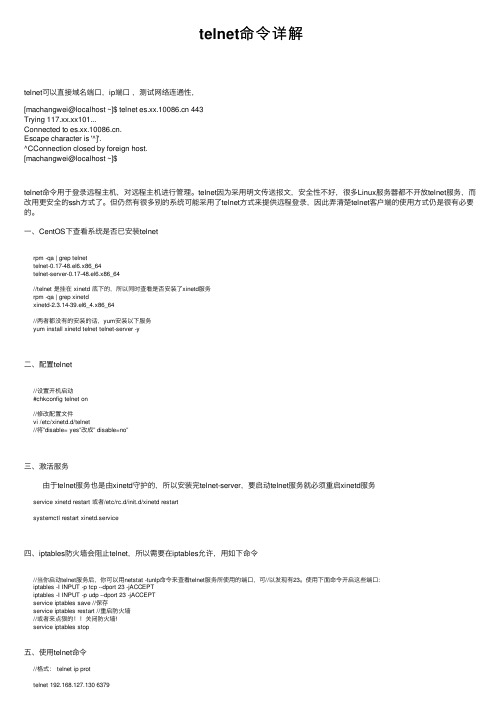

telnet命令详解

telnet命令详解telnet可以直接域名端⼝,ip端⼝,测试⽹络连通性,[machangwei@localhost ~]$ telnet 443Trying 117.xx.xx101...Connected to .Escape character is '^]'.^CConnection closed by foreign host.[machangwei@localhost ~]$telnet命令⽤于登录远程主机,对远程主机进⾏管理。

telnet因为采⽤明⽂传送报⽂,安全性不好,很多Linux服务器都不开放telnet服务,⽽改⽤更安全的ssh⽅式了。

但仍然有很多别的系统可能采⽤了telnet⽅式来提供远程登录,因此弄清楚telnet客户端的使⽤⽅式仍是很有必要的。

⼀、CentOS下查看系统是否已安装telnetrpm -qa | grep telnettelnet-0.17-48.el6.x86_64telnet-server-0.17-48.el6.x86_64//telnet 是挂在 xinetd 底下的,所以同时查看是否安装了xinetd服务rpm -qa | grep xinetdxinetd-2.3.14-39.el6_4.x86_64//两者都没有的安装的话,yum安装以下服务yum install xinetd telnet telnet-server -y⼆、配置telnet//设置开机启动#chkconfig telnet on//修改配置⽂件vi /etc/xinetd.d/telnet//将”disable= yes”改成” disable=no”三、激活服务由于telnet服务也是由xinetd守护的,所以安装完telnet-server,要启动telnet服务就必须重启xinetd服务service xinetd restart 或者/etc/rc.d/init.d/xinetd restartsystemctl restart xinetd.service四、iptables防⽕墙会阻⽌telnet,所以需要在iptables允许,⽤如下命令//当你启动telnet服务后,你可以⽤netstat -tunlp命令来查看telnet服务所使⽤的端⼝,可//以发现有23。

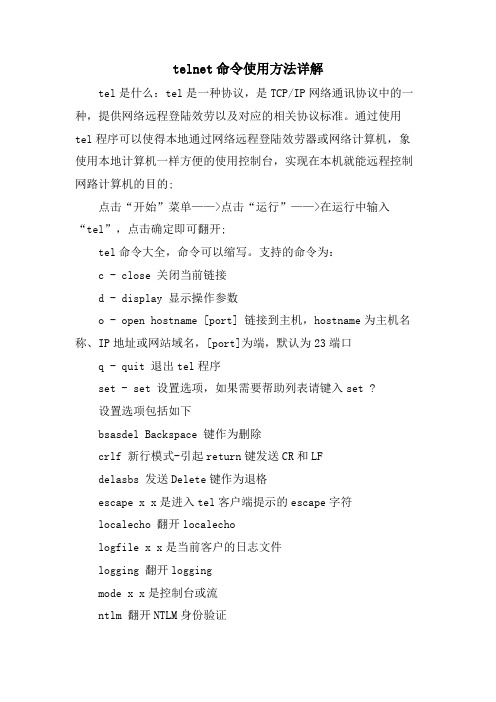

telnet命令使用方法详解

telnet命令使用方法详解tel是什么:tel是一种协议,是TCP/IP网络通讯协议中的一种,提供网络远程登陆效劳以及对应的相关协议标准。

通过使用tel程序可以使得本地通过网络远程登陆效劳器或网络计算机,象使用本地计算机一样方便的使用控制台,实现在本机就能远程控制网路计算机的目的;点击“开始”菜单——>点击“运行”——>在运行中输入“tel”,点击确定即可翻开;tel命令大全,命令可以缩写。

支持的命令为:c - close 关闭当前链接d - display 显示操作参数o - open hostname [port] 链接到主机,hostname为主机名称、IP地址或网站域名,[port]为端,默认为23端口q - quit 退出tel程序set - set 设置选项,如果需要帮助列表请键入set ?设置选项包括如下bsasdel Backspace 键作为删除crlf 新行模式-引起return键发送CR和LFdelasbs 发送Delete键作为退格escape x x是进入tel客户端提示的escape字符localecho 翻开localechologfile x x是当前客户的日志文件logging 翻开loggingmode x x是控制台或流ntlm 翻开NTLM身份验证term x x是ansi、vt100、vt52或vtntsen - send 将字符串发送到效劳器st - status 显示状态信息u - unset 解除设置选项,如果需要帮助列表,请键入unset ?设置选项包括bsasdel 退格将被作为退格发送crlf 换行模式-使回车键发送CRdelasbs 删除将被作为删除发送escape 不用escape字符localecho 关闭localechologging 关闭记录ntlm 关闭NTLM身份验证?/h - help 显示帮助信息以上就是的一局部tel命令,这些都称之为远程计算机交互式命令,远程登陆是指用户使用tel命令,使自己的计算机暂时成为远程主机的一个仿真终端的过程。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2 远程登陆的产生及发展

我们可以先构想一个提供远程文字编辑的服务,这个服务的实现需要一个接受编辑文件请求和数据的服务器以及一个发送此请求的客户机。客户机将建立一个从本地机到服务器的TCP连接,当然这需要服务器的应答,然后向服务器发送键入的信息(文件编辑信息),并读取从服务器返回的输出。以上便是一个标准而普通的客户机/服务器模型的服务。

将远程登陆服务器设计为应用级软件虽然有其显著的优点:比将代码嵌入操作系统更易修改和控制服务器。但其也有效率不高的缺点(后面的内容将会给予解释),好在用户键入信息的速率不高,这种设计还是可以接受的。

3 远程登录的工作过程

使用Telnet协议进行远程登陆时需要满足以下条件:在本的计算机上必须装有包含Telnet协议的客户程序;必须知道远程主机的Ip地址或域名;必须知道登录标识与口令。

举个例子来说:一般,操作系统会为一些特殊按键分配特殊的含义,比如本地系统将'Ctrl+C'解释为:'终止当前运行的命令进程'。但假设我们已经运行了远程登陆服务器软件,'Ctrl+C'也有可能无法被传送到远地机器,如果客户机真的将'Ctrl+C'传到了远地机器,那么'Ctrl+C'这个命令有可能不能终止本地的进程,也就是说在这里很可能会产生混乱。而且这仅仅是遇到的难题之一。

Telnet选项的协商方式也很有意思,它对于每个选项的处理都是对称的,即任何一端都可以发出协商申请;任何一端都可以接受或拒绝这个申请。另外,如果一端试图协商另一端不了解的选项,接受请求的一端可简单的拒绝协商。因此,有可能将更新,更复杂的Telnet客户机服务器版本与较老的,不太复杂的版本进行交互操作。如果客户机和服务器都理解新的选项,可能会对交互有所改善。否则,它们将一起转到效率较低但可工作的方式下运行。所有的这些设计,都是为了增强适应异构性,可见Telnet的适应异构性对其的应用和发展是多么重要。

数据信息被用户从本地键盘键入并通过操作系统传到客户机程序,客户机程序将其处理后返回操作系统,并由操作系统经过网络传送到远地机器,远地操作系统将所接收数据传给服务器程序,并经服务器程序再次处理后返回到操作系统上的伪终端入口点,最后,远地操作系统将数据传送到用户正在运行的应用程序,这便是一次完整的输入过程;输出将按照同一通路从服务器传送到客户机。

为了适应异构环境,Telnet协议定义了数据和命令在Internet上的传输方式,此定义被称作网络虚拟终端NVT(Net Virtual Terminal)。它的应用过程如下:

对于发送的数据:客户机软件把来自用户终端的按键和命令序列转换为NVT格式,并发送到服务器,服务器软件将收到的数据和命令,从NVT格式转换为远地系统需要的格式;

但尽管有技术上的困难,系统编程人员还是设法构造了能够应用于大多数操作系统的远程登陆服务器软件,并构造了充当客户机的应用软件。通常,客户机软件取消了除一个键以外的所有键的本地解释,并将这些本地解释相应的转换成远地解释,这就使得客户机软件与远地机器的交互,就如同坐在远程主机面前一样,从而避免了上述所提到的混乱。而那个唯一例外的键,可以使用户回到本地环境。

似乎有了客户机/服务器模型的服务,一切远程问题都可以解决了。然而实际并非你想象的那样简单,如果我们仅需要远程编辑文件,那么刚才所构想的服务完全可以胜任,但假如我们的要求并不是这么简单,我们还想实现远程用户管理,远程数据录入,远程系统维护,想实现一切可以在远程主机上实现的操作,那么我们将需要大量专用的服务器程序并为每一个可计算服务都使用一个服务器进程,随之而来的问题是:远程机器会很快对服务器进程应接不暇,并淹没在进程的海洋里(我们在这里排除最专业化的远程机器)。

Telnet远程登录服务分为以下4个过程:

1)本地与远程主机建立连接。该过程实际上是建立一个TCP连接,用户必须知道远程主机的Ip地址或域名;

2)将本地终端上输入的用户名和口令及以后输入的任何命令或字符以NVT(Net Virtual Terminal)格式传送到远程主机。该过程实际上是从本地主机向远程主机发送一个IP数据报;

为了解决此问题,Telnet协议必须使用外带信令以便强制服务器读取一个控制命令。我们知道TCP用紧急数据机制实现外带数据信令,那么Telnet只要再附加一个被称为数据标记(date mark)的保留八位组,并通过让TCP发送已设置紧急数据比特的报文段通知服务器便可以了,携带紧急数据的报文段将绕过流量控制直接到达服务器。作为对紧急信令的相应,服务器将读取并抛弃所有数据,直到找到了一个数据标记。服务器在遇到了数据标记后将返回正常的处理过程。

2 适应异构

为了使多个操作系统间的Telnet交互操作成为可能,就必须详细了解异构计算机和操作系统。比如,一些操作系统需要每行文本用ASCII回车控制符(CR)结束,另一些系统则需要使用ASCII换行符(LF),还有一些系统需要用两个字符的序列回车-换行(CR-LF);再比如,大多数操作系统为用户提供了一个中断程序运行的快捷键,但这个快捷键在各个系统中有可能不同(一些系统使用CTRL+C,而另一些系统使用ESCAPE)。如果不考虑系统间的异构性,那么在本地发出的字符或命令,传送到远地并被远地系统解释后很可能会不准确或者出现错误。因此,Telnet协议必须解决这个问题。

Telnet命令详解2007-03-15 16:32

一 摘要

Telnet的应用不仅方便了我们进行远程登录,也给hacker们提供了又一种入侵手段和后门,但无论如何,在你尽情享受Telnet所带给你的便捷的同时,你是否真正的了解Telnet呢?

二 远程登录

Telnet服务虽然也属于客户机/服务器模型的服务,但它更大的意义在于实现了基于Telnet协议的远程登录(远程交互式计算),那么就让我们来认识一下远程登录。

三 Telnet协议

我们知道Telnet服务器软件是我们最常用的远程登录服务器软件,是一种典型的客户机/服务器模型的服务,它应用Telnet协议来工作。那么,什么是Telnet协议?它都具备哪些特点呢?

1 基本内容

Telnet协议是TCP/IP协议族中的一员,是Internet远程登陆服务的标准协议。应用Telnet协议能够把本地用户所使用的计算机变成远程主机系统的一个终端。它提供了三种基本服务:

3)将远程主机输出的NVT格式的数据转化为本地所接受的格式送回本地终端,包括输入命令回显和命令执行结果;

4)最后,本地终端对远程主机进行撤消连接。该过程是撤销一个TCP连接。

上面的内容只是讨论了远程登陆最基本的东西,其中的复杂和编程人员的艰辛是我们难以想象的,不知道你在舒服的使用Telnet的同时,是否想到了这些!

因为每一次的输入和输出,计算机将切换进程环境好几次,这个开销是很昂贵的。还好用户的键入速率并不算高,这个缺点我们仍然能够接受。

5 强制命令

我们应该考虑到这样一种情况:假设本地用户运行了远地机器的一个无休止循环的错误命令或程序,且此命令或程序已经停止读取输入,那么操作系统的缓冲区可能因此而被占满,如果这样,远地服务器也无法再将数据写入伪终端,并且最终导致停止从TCP连接读取数据,TCP连接的缓冲区最终也会被占满,从而导致阻止数据流流入此连接。如果以上事情真的发生了,那么本地用户将失去对远地机器的控制。

上面讨论了一些原理方面的东西,虽然我们在Telnet的使用过程中很难接触到这一层面,但我认为了解这些是有意义的,它会给我们带来许多启示。下面让我们来看看Win2000的Telnet服务。

四 Win2000的Telnet服务

其实从应用层面上,Win2000的Telnet服务并没有什么可说的,绝大部分内容你都可以从HELP文件中得到,我在此只是把它稍微整理一下而已。

Telnet同样使用NVT来定义如何从客户机将控制功能传送到服务器。我们知道USASCII字符集包括95个可打印字符和33个控制码。当用户从本地键入普通字符时,NVT将按照其原始含义传送;当用户键入快捷键(组合键)时,NVT将把它转化为特殊的ASCII字符在网络上传送,并在其到达远地机器后转化为相应的控制命令。将正常ASCII字符集与控制命令区分主要有两个原因:

1)Telnet定义一个网络虚拟终端为远的系统提供一个标准接口。客户机程序不必详细了解远的系统,他们只需构造使用标准接口的程序;

2)Telnet包括一个允许客户机和服务器协商选项的机制,而且它还提供一组标准选项;

3)Telnet对称处理连接的两端,即Telnet不强迫客户机从键盘输入,也不强迫客户机在屏幕上显示输出。

那么有没有办法解决呢?当然有,我们可以用远程登录来解决这一切。我们允许用户在远地机器上建立一个登录会话,然后通过执行命令来实现更一般的服务,就像在本地操作一样。这样,我们便可以访问远地系统上所有可用的命令,并且系统设计员不需提供多个专用地服务器程序。

问题发展到这里好像前途一片光明了,用远程登录总应该解决问题了吧,但要实现远程登陆并不简单。不考虑网络设计的计算机系统期望用户只从直接相连的键盘和显示器上登录,在这种机器上增加远程登陆功能需要修改机器的操作系统,这是极其艰巨也是我们尽量避免的。因此我们应该集中力量构造远程登陆服务器软件,虽然这样也是比较困难的。为什么说这样做也比较困难呢?

6 选项协商

由于Telnet两端的机器和操作系统的异构性,使得Telnet不可能也不应该严格规定每一个telnet连接的详细配置,否则将大大影响Telnet的适应异构性。因此,Telnet采用选项协商机制来解决这一问题。

Telnet选项的范围很广:一些选项扩充了大方向的功能,而一些选项制涉及一些微小细节。例如:有一个选项可以控制Telnet是在半双工还是全双工模式下工作(大方向);还有一个选项允许远地机器上的服务器决定用户终端类型(小细节)。

对于返回的数据:远地服务器将数据从远地机器的格式转换为NVT格式,而本地客户机将将接收到的NVT格式数据再转换为本地的格式。