信息技术与信息安全2014广西公需科目考试试卷9

2014广西公需科目信息安全与信息技术考试试题单选题(只保留正确误答案)

信息技术与信息安全公需科目考试(保留的是正确答案)单选题1.(2分) 特别适用于实时和多任务的应用领域的计算机是()。

D. 嵌入式计算机2.(2分) 负责对计算机系统的资源进行管理的核心是()。

C. 操作系统3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

C. TD-LTE4.(2分) 以下关于盗版软件的说法,错误的是()。

A. 若出现问题可以找开发商负责赔偿损失5.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

B. 具有涉密工程监理资质的单位6.(2分) 以下关于智能建筑的描述,错误的是()。

B. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

7.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

C. IE浏览器的漏洞8.(2分) 信息系统在什么阶段要评估风险?()D. 信息系统在其生命周期的各阶段都要进行风险评估。

9.(2分) 下面不能防范电子邮件攻击的是()。

D. 安装入侵检测工具10.(2分) 给Excel文件设置保护密码,可以设置的密码种类有()。

B. 修改权限密码11.(2分) 覆盖地理范围最大的网络是()。

D. 国际互联网12.(2分) 在信息安全风险中,以下哪个说法是正确的?()A. 风险评估要识别资产相关要素的关系,从而判断资产面临的风险大小。

在对这些要素的评估过程中,需要充分考虑与这些基本要素相关的各类属性。

13.(2分) 根据国际上对数据备份能力的定义,下面不属于容灾备份类型?()C. 系统级容灾备份14.(2分) 静止的卫星的最大通信距离可以达到( ) 。

A. 18000km15.(2分) 网络安全协议包括()。

A. SSL、TLS、IPSec、Telnet、SSH、SET等16.(2分) 在信息系统安全防护体系设计中,保证“信息系统中数据不被非法修改、破坏、丢失或延时”是为了达到防护体系的()目标。

信息技术与信息安全公需科目考试参考答案

2014 年广西《信息技术与信息安全》公需科目考试参考答案(新) 1 . ( 2 分)风险分析阶段的主要工作就是()。

A.判断安全事件造成的损失对单位组织的影响B.完成风险的分析和计算C.完成风险的分析D.完成风险的分析和计算,综合安全事件所作用的信息资产价值及脆弱性的严重程度,判断安全事件造成的损失对单位组织的影响,即安全风险你的答案: D 得分: 2 分2. ( 2 分)TCP /IP 协议层次结构由()。

A.网络接口层、网络层组成B.网络接口层、网络层、传输层组成C . 以上答案都不对D . 网络接口层、网络层、传输层和应用层组成你的答案: D 得分: 2 分3. ( 2 分)不能有效减少收到垃圾邮件数量的方法是()。

A . 安装入侵检测工具B.采用垃圾邮件过滤器C.尽量不要在公共场合留下自己的电子邮件地址D.收到垃圾邮件后向有关部门举报你的答案: A 得分: 2 分4. ( 2 分)以下关干操作系统的描述,不正确的是()。

A.实时操作系统具有较强的容错能力,其特点是资源的分配和调度时首要考虑效率。

B.分布式操作系统是为分布计算系统配置的操作系统,它支持分布系统中各个计算节点协同工作。

C.分时操作系统为每个终端用户分时分配计算资源,每个终端用户彼此独立,感觉在独立使用整台计算机。

D.操作系统负责对硬件直接监管,对内存、处理器等各种计算资源进行管理。

的答案:A 得分: 2 分5. ( 2 分)国家顶级域名是()。

D.以上答案都不对你的答案: c 得分: 2 分6. ( 2 分) windows 操作系统中可以创建、修改和删除用户账户,可以安装程序并访问操作所有文件,也可以对系统配置进行更改的用户帐户是()。

A. 来宾账户B. 管理员账户C.Guest 账户D.受限账户你的答案: B 得分: 2 分7 . ( 2 分)第四代移动通信技术(4G)是()集合体?A.3G 与 LANB.3G 与 WLANC.2G 与 3GD.3G 与 WAN 你的答案: B 得分: 2 分8. ( 2 分)若 Word 文件设置的是“修改文件时的密码” ,那么打开该文档时若不输入密码,就会()。

信息技术与信息安全2014广西公需科目考试(分类整合)

一、单选题1. 网络安全协议包括()。

C. SSL、TLS、IPSec、Telnet、SSH、SET等2. 证书授权中心(CA)的主要职责是()。

A. 颁发和管理数字证书以及进行用户身份认证3. 以下关于编程语言描述错误的是()。

B. 汇编语言适合编写一些对速度和代码长度要求不高的程序。

4. 在无线网络中,哪种网络一般采用自组网模式?() C. WPAN5. TCP/IP协议是()。

B. 指TCP/IP协议族6. 绿色和平组织的调查报告显示,用Linux系统的企业仅需()年更换一次硬件设备。

D. 6~87. 黑客在攻击中进行端口扫描可以完成()。

C. 获知目标主机开放了哪些端口服务8. 要安全浏览网页,不应该()。

C. 在他人计算机上使用“自动登录”和“记住密码”功能9. 网站的安全协议是https时,该网站浏览时会进行()处理。

C. 加密10. 计算机病毒是()。

D. 具有破坏计算机功能或毁坏数据的一组程序代码11. 统计数据表明,网络和信息系统最大的人为安全威胁来自于()。

B. 内部人员12. 以下关于盗版软件的说法,错误的是()。

C. 若出现问题可以找开发商负责赔偿损失13. 全球著名云计算典型应用产品及解决方案中,亚马逊云计算服务名称叫()。

D. AWS14. 信息系统威胁识别主要是()。

C. 识别被评估组织机构关键资产直接或间接面临的威胁,以及相应的分类和赋值等活动15. 负责全球域名管理的根服务器共有多少个?()D. 13个16. 云计算根据服务类型分为()。

B. IAAS、PAAS、SAAS17. 在信息安全风险中,以下哪个说法是正确的?()C.风险评估要识别资产相关要素的关系,从而判断资产面临的风险大小。

在对这些要素的评估过程中,需要充分考虑与这些基本要素相关的各类属性。

18. 不属于被动攻击的是()。

D. 截获并修改正在传输的数据信息19. 主要的电子邮件协议有()。

B. SMTP、POP3和IMAP420. 信息系统在什么阶段要评估风险?()A. 信息系统在其生命周期的各阶段都要进行风险评估。

2014广西专业技术人员-信息技术与信息安全公需科目考试(100分试卷 9)

考试时间:150分钟考生:45**************** 总分:100分考生考试时间:10:50 - 11:04 得分:100分通过情况:通过信息技术与信息安全公需科目考试考试结果1.(2分) 在无线网络中,哪种网络一般采用自组网模式?()A. WLANB. WWANC. WPAND. WMAN你的答案: A B C D 得分: 2分2.(2分) 广义的电子商务是指()。

A. 通过电子手段进行的支付活动B. 通过电子手段进行的商业事务活动C. 通过互联网进行的商品订购活动D. 通过互联网在全球范围内进行的商务贸易活动你的答案: A B C D 得分: 2分3.(2分) ()已成为北斗卫星导航系统民用规模最大的行业。

A. 交通运输B. 海洋渔业C. 水利D. 电信你的答案: A B C D 得分: 2分4.(2分) 下列关于ADSL拨号攻击的说法,正确的是()。

A. 能损坏ADSL物理设备B. 能用ADSL设备免费打电话C. 能用ADSL设备打电话进行骚扰D. 能获取ADSL设备的系统管理密码你的答案: A B C D 得分: 2分5.(2分) 目前U盘加密主要有2种:硬件加密和软件加密,其中硬件加密相对于软件加密的优势是()。

A. 体积更小巧B. 破解难度高C. 存储容量更大D. 价格便宜你的答案: A B C D 得分: 2分6.(2分) 统计数据表明,网络和信息系统最大的人为安全威胁来自于()。

A. 互联网黑客B. 恶意竞争对手C. 第三方人员D. 内部人员你的答案: A B C D 得分: 2分7.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A. 拒绝服务攻击B. U盘工具C. 口令攻击D. IE浏览器的漏洞你的答案: A B C D 得分: 2分8.(2分) 万维网是()。

A. 有许多计算机组成的网络B. 由许多互相链接的超文本组成的信息系统C. 互联网D. 以上答案都不对你的答案: A B C D 得分: 2分9.(2分) “核高基”是指什么?()A. 核心软件、高端电子器件及基础通用芯片B. 核心电子器件、高端软件产品及基础通用芯片C. 通用电子器件、核心芯片及基础软件产品D. 核心电子器件、高端通用芯片及基础软件产品你的答案: A B C D 得分: 2分10.(2分) 以下关于智能建筑的描述,错误的是()。

(word可查询格式)2014广西公需科目考试-信息技术与信息安全-题库

考试时间: 150分钟考生:总分:100分考生考试时间: 10:29 - 11:48 得分:92分通过情况:通过信息技术与信息安全公需科目考试考试结果1.(2分) 特别适用于实时和多任务的应用领域的计算机是()。

A. 巨型机B. 大型机C. 微型机D. 嵌入式计算机你的答案: A B C D 得分: 2分2.(2分) 负责对计算机系统的资源进行管理的核心是()。

A. 中央处理器B. 存储设备C. 操作系统D. 终端设备你的答案: A B C D 得分: 2分3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

A. WCDMAB. WiMaxC. TD-LTED. FDD-LTE你的答案: A B C D 得分: 2分4.(2分) 以下关于盗版软件的说法,错误的是()。

A. 若出现问题可以找开发商负责赔偿损失B. 使用盗版软件是违法的C. 成为计算机病毒的重要来源和传播途径之一D. 可能会包含不健康的内容你的答案: A B C D 得分: 2分5.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

A. 具有信息系统工程监理资质的单位B. 具有涉密工程监理资质的单位C. 保密行政管理部门D. 涉密信息系统工程建设不需要监理你的答案: A B C D 得分: 0分正确答案:B6.(2分) 以下关于智能建筑的描述,错误的是()。

A. 智能建筑强调用户体验,具有内生发展动力。

B. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C. 建筑智能化已成为发展趋势。

D. 智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

你的答案: A B C D 得分: 2分7.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A. 口令攻击B. U盘工具C. IE浏览器的漏洞D. 拒绝服务攻击你的答案: A B C D 得分: 2分8.(2分) 信息系统在什么阶段要评估风险?()A. 只在运行维护阶段进行风险评估,以识别系统面临的不断变化的风险和脆弱性,从而确定安全措施的有效性,确保安全目标得以实现。

2014广西公需科目-信息技术与信息安全-参考

考试时间: 150分钟考生:总分:100分考生考试时间: 10:29 - 11:48 得分:92分通过情况:通过信息技术与信息安全公需科目考试考试结果1.(2分) 特别适用于实时和多任务的应用领域的计算机是()。

A. 巨型机B. 大型机C. 微型机D. 嵌入式计算机你的答案: A B C D 得分: 2分2.(2分) 负责对计算机系统的资源进行管理的核心是()。

A. 中央处理器B. 存储设备C. 操作系统D. 终端设备你的答案: A B C D 得分: 2分3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

A. WCDMAB. WiMaxC. TD-LTED. FDD-LTE你的答案: A B C D 得分: 2分4.(2分) 以下关于盗版软件的说法,错误的是()。

A. 若出现问题可以找开发商负责赔偿损失B. 使用盗版软件是违法的C. 成为计算机病毒的重要来源和传播途径之一D. 可能会包含不健康的内容你的答案: A B C D 得分: 2分5.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

A. 具有信息系统工程监理资质的单位B. 具有涉密工程监理资质的单位C. 保密行政管理部门D. 涉密信息系统工程建设不需要监理你的答案: A B C D 得分: 0分正确答案:B6.(2分) 以下关于智能建筑的描述,错误的是()。

A. 智能建筑强调用户体验,具有内生发展动力。

B. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C. 建筑智能化已成为发展趋势。

D. 智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

你的答案: A B C D 得分: 2分7.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A. 口令攻击B. U盘工具C. IE浏览器的漏洞D. 拒绝服务攻击你的答案: A B C D 得分: 2分8.(2分) 信息系统在什么阶段要评估风险?()A. 只在运行维护阶段进行风险评估,以识别系统面临的不断变化的风险和脆弱性,从而确定安全措施的有效性,确保安全目标得以实现。

信息技术与信息安全2014广西公需科目考试(90分以上版)

一、单选题1. 网络安全协议包括()。

C. SSL、TLS、IPSec、Telnet、SSH、SET等2. 证书授权中心(CA)的主要职责是()。

A. 颁发和管理数字证书以及进行用户身份认证3. 以下关于编程语言描述错误的是()。

B. 汇编语言适合编写一些对速度和代码长度要求不高的程序。

4. 在无线网络中,哪种网络一般采用自组网模式?() C. WPAN5. TCP/IP协议是()。

B. 指TCP/IP协议族6. 绿色和平组织的调查报告显示,用Linux系统的企业仅需()年更换一次硬件设备。

D. 6~87. 黑客在攻击中进行端口扫描可以完成()。

C. 获知目标主机开放了哪些端口服务8. 要安全浏览网页,不应该()。

C. 在他人计算机上使用“自动登录”和“记住密码”功能9. 网站的安全协议是https时,该网站浏览时会进行()处理。

C. 加密10. 计算机病毒是()。

D. 具有破坏计算机功能或毁坏数据的一组程序代码11. 统计数据表明,网络和信息系统最大的人为安全威胁来自于()。

B. 内部人员12. 以下关于盗版软件的说法,错误的是()。

C. 若出现问题可以找开发商负责赔偿损失13. 全球著名云计算典型应用产品及解决方案中,亚马逊云计算服务名称叫()。

D. AWS14. 信息系统威胁识别主要是()。

C. 识别被评估组织机构关键资产直接或间接面临的威胁,以及相应的分类和赋值等活动15. 负责全球域名管理的根服务器共有多少个?()D. 13个16. 云计算根据服务类型分为()。

B. IAAS、PAAS、SAAS17. 在信息安全风险中,以下哪个说法是正确的?()C.风险评估要识别资产相关要素的关系,从而判断资产面临的风险大小。

在对这些要素的评估过程中,需要充分考虑与这些基本要素相关的各类属性。

18. 不属于被动攻击的是()。

D. 截获并修改正在传输的数据信息19. 主要的电子邮件协议有()。

B. SMTP、POP3和IMAP420. 信息系统在什么阶段要评估风险?()A. 信息系统在其生命周期的各阶段都要进行风险评估。

信息技术与信息安全2014广西公需科目考试试卷-多选题

信息技术与信息安全2014广西公需科目考试试卷信(多选题)1.(2分) 以下哪些计算机语言是高级语言?()A.BASIC B.PASCAL C.#JA V A D.C你的答案:A B C D 得分:2分2.(2分) 常用的非对称密码算法有哪些?()A.ElGamal算法B.数据加密标准C.椭圆曲线密码算法D.RSA公钥加密算法你的答案:A B C D 得分:2分3.(2分) 信息隐藏技术主要应用有哪些?()A.数据加密B.数字作品版权保护C.数据完整性保护和不可抵赖性的确认D.数据保密你的答案:A B C D 得分;2分4.(2分) 第四代移动通信技术(4G)特点包括()。

A.流量价格更低B.上网速度快C.延迟时间短D.流量价格更高你的答案:A B C D 得分;2分5.(2分) 统一资源定位符中常用的协议?()A.ddos B.bbbs C.ftp D.bbb你的答案:A B C D 得分:2分6.(2分) 防范内部人员恶意破坏的做法有()。

A.严格访问控制B.完善的管理措施C.有效的内部审计D.适度的安全防护措施你的答案:A B C D 得分:2分7.(2分) 信息安全面临哪些威胁?()A.信息间谍B.网络黑客C.计算机病毒D.信息系统的脆弱性你的答案:A B C D 得分:2分8.(2分) 一般来说无线传感器节点中集成了( )。

A.通信模块B.无线基站C.数据处理单元D.传感器你的答案:A B C D 得分:2分9.(2分) 下面关于SSID说法正确的是()。

A.通过对多个无线接入点AP设置不同的SSID,并要求无线工作站出示正确的SSID才能访问APB.提供了40位和128位长度的密钥机制C.只有设置为名称相同SSID的值的电脑才能互相通信D.SSID就是一个局域网的名称你的答案:A B C D 得分:2分10.(2分) WLAN主要适合应用在以下哪些场合?()A.难以使用传统的布线网络的场所B.使用无线网络成本比较低的场所C.人员流动性大的场所D.搭建临时性网络你的答案:A B C D 得分:2分11.(2分) 以下不是木马程序具有的特征是()。

2014年8月12日参加广西信息技术与信息安全公需科目考试 考试答案

2014年8月12日参加广西信息技术与信息安全公需科目考试考试答案1.(2分) 下面关于有写保护功能的U盘说法不正确的是()?A. 可以避免公用计算机上的病毒和恶意代码自动存入U盘,借助U盘传播B. 写保护功能启用时可以读出U盘的数据,也可以将修改的数据存入U盘C. 上面一般有一个可以拔动的键,来选择是否启用写保护功能D. 可以避免病毒或恶意代码删除U盘上的文件你的答案: A B C D 得分: 2分2.(2分) 信息系统安全等级保护是指()。

A. 对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中发生的信息安全事件分等级响应和处置。

B. 对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护。

C. 对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中使用的信息安全产品实行按等级管理,对信息系统中发生的信息安全事件分等级响应和处置。

D. 对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中使用的信息安全产品实行按等级管理。

你的答案: A B C D 得分: 2分3.(2分) C类地址适用于()。

A. 大型网络B. 小型网络C. 以上答案都不对D. 中型网络你的答案: A B C D 得分: 2分4.(2分) 如果某个网站允许用户能上传任意类型的文件,黑客最可能进行的攻击是()。

A. 文件上传漏洞攻击B. 拒绝服务攻击C. 口令破解D. SQL注入攻击你的答案: A B C D 得分: 2分5.(2分) 下列关于APT攻击的说法,正确的是()。

A. APT攻击的时间周期一般很短B. APT攻击是有计划有组织地进行C. APT攻击的规模一般较小D. APT攻击中一般用不到社会工程学你的答案: A B C D 得分: 0分6.(2分) 具有大数据量存储管理能力,并与ORACLE数据库高度兼容的国产数据库系统是()。

2014广西公需科目考试 信息技术与信息安全试题库

2014广西公需科目考试信息技术与信息安全试题库单选题1.(2分)特别适用于实时和多任务的应用领域的计算机是(D)。

A.巨型机B.大型机C.微型机D.嵌入式计算机2.(2分)负责对计算机系统的资源进行管理的核心是(C)。

A.中央处理器B.存储设备C.操作系统D.终端设备3.(2分)2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了(C)4G牌照。

A.WCDMAB.WiMaxC.TD-LTED.FDD-LTE4.(2分)以下关于盗版软件的说法,错误的是(A)。

A.若出现问题可以找开发商负责赔偿损失B.使用盗版软件是违法的C.成为计算机病毒的重要来源和传播途径之一D.可能会包含不健康的内容5.(2分)涉密信息系统工程监理工作应由(B)的单位或组织自身力量承担。

A.具有信息系统工程监理资质的单位B.具有涉密工程监理资质的单位C.保密行政管理部门D.涉密信息系统工程建设不需要监理6.(2分)以下关于智能建筑的描述,错误的是(B)。

A.智能建筑强调用户体验,具有内生发展动力。

B.随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C.建筑智能化已成为发展趋势。

D.智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

7.(2分)网页恶意代码通常利用(C)来实现植入并进行攻击。

A.口令攻击B.U盘工具C.IE浏览器的漏洞D.拒绝服务攻击8.(2分)信息系统在什么阶段要评估风险?(D)A.只在运行维护阶段进行风险评估,以识别系统面临的不断变化的风险和脆弱性,从而确定安全措施的有效性,确保安全目标得以实现。

B.只在规划设计阶段进行风险评估,以确定信息系统的安全目标。

C.只在建设验收阶段进行风险评估,以确定系统的安全目标达到与否。

D.信息系统在其生命周期的各阶段都要进行风险评估。

9.(2分)下面不能防范电子邮件攻击的是(D)。

A.采用FoxMailB.采用电子邮件安全加密软件C.采用OutlookExpressD.安装入侵检测工具10.(2分)给Excel文件设置保护密码,可以设置的密码种类有(B)。

2014广西公需科目考试信息技术与信息安全试卷09

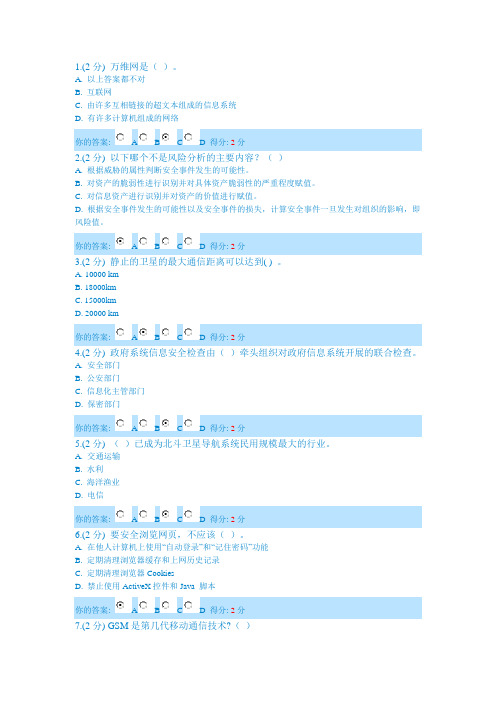

1.(2分) 万维网是()。

A. 以上答案都不对B. 互联网C. 由许多互相链接的超文本组成的信息系统D. 有许多计算机组成的网络你的答案: A B C D 得分: 2分2.(2分) 以下哪个不是风险分析的主要内容?()A. 根据威胁的属性判断安全事件发生的可能性。

B. 对资产的脆弱性进行识别并对具体资产脆弱性的严重程度赋值。

C. 对信息资产进行识别并对资产的价值进行赋值。

D. 根据安全事件发生的可能性以及安全事件的损失,计算安全事件一旦发生对组织的影响,即风险值。

你的答案: A B C D 得分: 2分3.(2分) 静止的卫星的最大通信距离可以达到( ) 。

A. 10000 kmB. 18000kmC. 15000kmD. 20000 km你的答案: A B C D 得分: 2分4.(2分) 政府系统信息安全检查由()牵头组织对政府信息系统开展的联合检查。

A. 安全部门B. 公安部门C. 信息化主管部门D. 保密部门你的答案: A B C D 得分: 2分5.(2分) ()已成为北斗卫星导航系统民用规模最大的行业。

A. 交通运输B. 水利C. 海洋渔业D. 电信你的答案: A B C D 得分: 2分6.(2分) 要安全浏览网页,不应该()。

A. 在他人计算机上使用“自动登录”和“记住密码”功能B. 定期清理浏览器缓存和上网历史记录C. 定期清理浏览器CookiesD. 禁止使用ActiveX控件和Java 脚本你的答案: A B C D 得分: 2分7.(2分) GSM是第几代移动通信技术?()A. 第三代B. 第四代C. 第一代D. 第二代你的答案: A B C D 得分: 2分8.(2分) 以下关于盗版软件的说法,错误的是()。

A. 可能会包含不健康的内容B. 若出现问题可以找开发商负责赔偿损失C. 使用盗版软件是违法的D. 成为计算机病毒的重要来源和传播途径之一你的答案: A B C D 得分: 2分9.(2分) 信息安全措施可以分为()。

广西2014年信息技术与信息安全公需科目考试答案(8月18日更新题库)

广西2014年信息技术与信息安全公需科目考试答案(8月18日更新题库)注:红色字体为答案。

通过WORD中的“查找”功能,输入题目前面的几个字,可以快速找到题目及答案。

单项选择题1、《文明上网自律公约》是()2006年4月19日发布的。

中国互联网协会2、在进行网络部署时,()在网络层上实现加密和认证。

VPNC3、以下不能预防计算机病毒的方法是()。

尽量减少使用计算机4、蹭网的主要目的是()? 节省上网费用5、美国()政府提出来网络空间的安全战略布什切尼6、保密行政管理部门在()的基础上对系统进行审批,对符合要求的涉密信息系统批准其投入使用。

系统测评7、下列选项中属于按照电子商务商业活动的运作方式分类的是()完全电子商务8、将多个独立的网络连接起来,构成一个更大的网络的硬件设备是()。

路由器9、通过为买卖双方提供一个在线交易平台,使卖方可以主动提供商品上网拍卖,而买方可以自行选择商品进行竞价的电子商务模式是()。

消费者与消费者(C2C〕10、具有大数据量存储管理能力,并与。

RAcLE数据库高度兼容的国产数据库系统是()。

达梦数据库系统11、Windows操作系统中可以创建、修改和删除用户账户,可以安装程序并访问操作所有文件,也可以对系统配置进行更改的用户帐户是()。

管理员账户12、国家顶级域名是()。

Cn13、一颗静止的卫星的可视距离达到全球表面积的( )左右。

40%14、数字签名包括()。

签署和验证两个过程15、关于信息安全应急响应,以下说法是错误的()?★信息安全应急响应工作流程主要包括预防预警、事件报告与先期处置、应急处置、应急结束。

16、为了减少输入的工作量,方便用户使用,很多论坛、邮箱和社交网络都提供了“自动登录”和“记住密码”功能,使用这些功能时用户要根据实际情况区分对待,可以在()使用这些功能。

用户本人计算机17、防范网络监听最有效的方法是()。

对传输的数据信息进行加密18、无线网络安全实施技术规范的服务集标识符(SSID) 最多可以有()个字符?3219、蠕虫病毒爆发期是在()。

2014年度广西信息技术与信息安全公需科目题库(全)

2014广西信息技术和信息安全公需科目题库单选题:1.(2分) 特别适用于实时和多任务的使用领域的计算机是()。

A.巨型机B.大型机C.微型机D.嵌入式计算机你的答案: A BCD 得分: 2分2.(2分) 负责对计算机系统的资源进行管理的核心是()。

A.中央处理器B.存储设备C.操作系统D.终端设备你的答案: A BCD 得分: 2分3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

A. WCDMAB. WiMaxC. TD-LTED. FDD-LTE你的答案: A BCD 得分: 2分4.(2分) 以下关于盗版软件的说法,错误的是()。

A.若出现问题可以找开发商负责赔偿损失B.使用盗版软件是违法的C.成为计算机病毒的重要来源和传播途径之一D.可能会包含不健康的内容你的答案: A BCD 得分: 2分5.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

A.具有信息系统工程监理资质的单位B.具有涉密工程监理资质的单位C.保密行政管理部门D.涉密信息系统工程建设不需要监理你的答案: A BCD 得分: 2分6.(2分) 以下关于智能建筑的描述,错误的是()。

A.智能建筑强调用户体验,具有内生发展动力。

B.随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C.建筑智能化已成为发展趋势。

D.智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

你的答案: A BCD 得分: 2分7.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A.口令攻击B. U盘工具C. IE浏览器的漏洞D.拒绝服务攻击你的答案: A BCD 得分: 2分8.(2分) 信息系统在什么阶段要评估风险?()A.只在运行维护阶段进行风险评估,以识别系统面临的不断变化的风险和脆弱性,从而确定安全措施的有效性,确保安全目标得以实现。

B.只在规划设计阶段进行风险评估,以确定信息系统的安全目标。

2014年广西信息技术与信息安全公需科目考试题库及答案-全集

信息技术和信息安全公需科目测试题库及参考答案测试时间: 150分钟考生:总分:100分考生测试时间: 18:35 - 19:31 得分:90分通过情况:通过信息技术和信息安全公需科目测试测试结果1.(2分)网页恶意代码通常利用()来实现植入并进行攻击。

A. 拒绝服务攻击B. 口令攻击C. IE浏览器的漏洞D. U盘工具你的答案:A B C D得分:2分2.(2分)涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

A. 具有信息系统工程监理资质的单位B. 具有涉密工程监理资质的单位C. 保密行政管理部门D. 涉密信息系统工程建设不需要监理你的答案:A B C D得分:2分3.(2分)全球著名云计算典型使用产品及解决方案中,亚马逊云计算服务名称叫()。

A. AWSB. SCEC. AzureD. Google App你的答案:A B C D得分:2分4.(2分)在信息安全风险中,以下哪个说法是正确的?()A. 风险评估要识别资产相关要素的关系,从而判断资产面临的风险大小。

在对这些要素的评估过程中,需要充分考虑和这些基本要素相关的各类属性。

B. 安全需求可通过安全措施得以满足,不需要结合资产价值考虑实施成本。

C. 风险评估要识别资产相关要素的关系,从而判断资产面临的风险大小。

在对这些要素的评估过程中,不需要充分考虑和这些基本要素相关的各类属性。

D. 信息系统的风险在实施了安全措施后可以降为零。

你的答案:A B C D得分:2分5.(2分)在网络安全体系构成要素中“恢复”指的是()。

A. A和BB. 恢复数据C. 恢复系统D. 恢复网络你的答案:A B C D得分:2分6.(2分)目前,针对计算机信息系统及网络的恶意程序正逐年成倍增长,其中最为严重的是()。

A. 木马病毒B. 系统漏洞C. 僵尸网络D. 蠕虫病毒你的答案:A B C D得分:2分7.(2分)政府系统信息安全检查由()牵头组织对政府信息系统开展的联合检查。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

考试时间: 150分钟考生:45************0538 总分:100分考生考试时间: 20:18 - 20:44 得分:99分通过情况:通过信息技术与信息安全公需科目考试考试结果1.(2分) 用户暂时离开时,锁定Windows系统以免其他人非法使用。

锁定系统的快捷方式为同时按住( ) 。

A. WIN键和L键B. F1键和Z键C. F1键和L键D. WIN键和Z键你的答案: A B C D 得分: 2分2.(2分) 万维网是()。

A. 由许多互相链接的超文本组成的信息系统B. 有许多计算机组成的网络C. 以上答案都不对D. 互联网你的答案: A B C D 得分: 2分3.(2分) IP地址是()。

A. 计算机设备在网络上的共享地址B. 计算机设备在网络上的物理地址C. 计算机设备在网络上的地址D. 以上答案都不对你的答案: A B C D 得分: 2分4.(2分) 恶意代码传播速度最快、最广的途径是()。

A. 通过网络来传播文件时B. 安装系统软件时C. 通过U盘复制来传播文件时D. 通过光盘复制来传播文件时你的答案: A B C D 得分: 2分5.(2分) 对信息资产识别是()。

A. 对信息资产进行合理分类,确定资产的重要程度B. 对信息资产进行合理分类,分析安全需求,确定资产的重要程度C. 从保密性、完整性和可用性三个方面对每个资产类别进行安全需求分析D. 以上答案都不对你的答案: A B C D 得分: 2分6.(2分) 涉密计算机及涉密信息网络必须与互联网实行()。

A. 单向连通B. 互联互通C. 物理隔离D. 逻辑隔离你的答案: A B C D 得分: 2分7.(2分) WCDMA意思是()。

A. 码分多址B. 时分多址C. 全球移动通信系统D. 宽频码分多址你的答案: A B C D 得分: 2分8.(2分) 政府系统信息安全检查由()牵头组织对政府信息系统开展的联合检查。

A. 安全部门B. 信息化主管部门C. 保密部门D. 公安部门你的答案: A B C D 得分: 2分9.(2分) 不属于被动攻击的是()。

A. 欺骗攻击B. 截获并修改正在传输的数据信息C. 拒绝服务攻击D. 窃听攻击你的答案: A B C D 得分: 2分10.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

A. WCDMAB. TD-LTEC. FDD-LTED. WiMax你的答案: A B C D 得分: 2分11.(2分) 信息安全标准可以分为()。

A. 产品测试类、安全管理类等B. 系统评估类、安全管理类等C. 系统评估类、产品测试类等D. 系统评估类、产品测试类、安全管理类等你的答案: A B C D 得分: 2分12.(2分) TCP/IP协议是()。

A. 一个协议B. TCP和IP两个协议的合称C. 指TCP/IP协议族D. 以上答案都不对你的答案: A B C D 得分: 2分13.(2分) 负责对计算机系统的资源进行管理的核心是()。

A. 中央处理器B. 存储设备C. 操作系统D. 终端设备你的答案: A B C D 得分: 2分14.(2分) 以下关于智能建筑的描述,错误的是()。

A. 建筑智能化已成为发展趋势。

B. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C. 智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

D. 智能建筑强调用户体验,具有内生发展动力。

你的答案: A B C D 得分: 2分15.(2分) 以下关于编程语言描述错误的是()。

A. 高级语言与计算机的硬件结构和指令系统无关,采用人们更易理解的方式编写程序,执行速度相对较慢。

B. 机器语言编写的程序难以记忆,不便阅读和书写,编写程序难度大。

但具有运行速度极快,且占用存储空间少的特点。

C. 汇编语言是面向机器的程序设计语言。

用助记符代替机器指令的操作码,用地址符号或标号代替指令或操作数的地址,一般采用汇编语言编写控制软件、工具软件。

D. 汇编语言适合编写一些对速度和代码长度要求不高的程序。

你的答案: A B C D 得分: 2分16.(2分) 以下关于盗版软件的说法,错误的是()。

A. 使用盗版软件是违法的B. 若出现问题可以找开发商负责赔偿损失C. 成为计算机病毒的重要来源和传播途径之一D. 可能会包含不健康的内容你的答案: A B C D 得分: 2分17.(2分) 信息安全措施可以分为()。

A. 纠正性安全措施和保护性安全措施B. 预防性安全措施和防护性安全措施C. 预防性安全措施和保护性安全措施D. 纠正性安全措施和防护性安全措施你的答案: A B C D 得分: 2分18.(2分) 云计算根据服务类型分为()。

A. IAAS、PAAS、SAASB. IAAS、PAAS、DAASC. PAAS、CAAS、SAASD. IAAS、CAAS、SAAS你的答案: A B C D 得分: 2分19.(2分) 已定级信息系统保护监管责任要求第一级信息系统由()依据国家有关管理规范和技术标准进行保护。

A. 信息系统运营单位B. 信息系统运营、使用单位C. 信息系统使用单位D. 国家信息安全监管部门你的答案: A B C D 得分: 2分20.(2分) 系统攻击不能实现()。

A. 口令攻击B. 进入他人计算机系统C. IP欺骗D. 盗走硬盘你的答案: A B C D 得分: 2分21.(2分) 下列属于办公自动化设备存在泄密隐患的是()。

A. 安装窃密装置B. 连接网络泄密C. 存储功能泄密D. 维修过程泄密你的答案: A B C D 得分: 2分22.(2分) 信息安全的重要性体现在哪些方面?()A. 信息安全关系到国家安全和利益B. 信息安全是社会可持续发展的保障C. 信息安全已成为国家综合国力体现D. 信息安全已上升为国家的核心问题你的答案: A B C D 得分: 2分23.(2分) 下面关于有写保护功能的U盘说法正确的是()。

A. 可以避免公用计算机上的病毒和恶意代码自动存入U盘,借助U盘传播B. 可以避免病毒或恶意代码删除U盘上的文件C. 写保护功能启用时可以读出U盘的数据,也可以将修改的数据存入U盘D. 上面一般有一个可以拔动的键,来选择是否启用写保护功能你的答案: A B C D 得分: 2分24.(2分) 信息安全主要包括哪些内容?()A. 物理(实体)安全和通信保密B. 系统可靠性和信息保障C. 计算机安全和数据(信息)安全D. 运行安全和系统安全你的答案: A B C D 得分: 2分25.(2分) 常用的非对称密码算法有哪些?()A. 椭圆曲线密码算法B. 数据加密标准C. ElGamal算法D. RSA公钥加密算法你的答案: A B C D 得分: 2分26.(2分) 在Windows系统下,管理员账户拥有的权限包括()。

A. 可以对系统配置进行更改B. 可以安装程序并访问操作所有文件C. 可以创建、修改和删除用户账户D. 对系统具有最高的操作权限你的答案: A B C D 得分: 2分27.(2分) 下面关于SSID说法正确的是()。

A. 只有设置为名称相同SSID的值的电脑才能互相通信B. 通过对多个无线接入点AP设置不同的SSID,并要求无线工作站出示正确的SSID才能访问APC. 提供了40位和128位长度的密钥机制D. SSID就是一个局域网的名称你的答案: A B C D 得分: 2分28.(2分) 要安全浏览网页,应该()。

A. 在他人计算机上不使用“自动登录”和“记住密码”功能B. 定期清理浏览器CookiesC. 定期清理浏览器缓存和上网历史记录D. 禁止使用ActiveX控件和Java 脚本你的答案: A B C D 得分: 2分29.(2分) 为了保护个人电脑隐私,应该()。

A. 删除来历不明文件B. 废弃硬盘要进行特殊处理C. 使用“文件粉碎”功能删除文件D. 给个人电脑设置安全密码,避免让不信任的人使用你的电脑你的答案: A B C D 得分: 2分30.(2分) 智能手机感染恶意代码后的应对措施是()。

A. 格式化手机,重装手机操作系统。

B. 通过计算机查杀手机上的恶意代码C. 联系网络服务提供商,通过无线方式在线杀毒D. 把SIM卡换到别的手机上,删除存储在卡上感染恶意代码的短信你的答案: A B C D 得分: 2分31.(2分) 下面哪些在目前无线网卡的主流速度范围内?()A. 54 MbpsB. 300 MbpsC. 35 MbpsD. 108 Mbps你的答案: A B C D 得分: 2分32.(2分) 哪些是国内著名的互联网内容提供商?()A. 百度B. 谷歌C. 新浪D. 网易你的答案: A B C D 得分: 2分33.(2分) 以下可以防范口令攻击的是()。

A. 定期改变口令,至少6个月要改变一次B. 在输入口令时应确认无他人在身边C. 设置的口令要尽量复杂些,最好由字母、数字、特殊字符混合组成D. 不要将口令写下来你的答案: A B C D 得分: 2分34.(2分) 信息安全面临哪些威胁?()A. 信息间谍B. 信息系统的脆弱性C. 计算机病毒D. 网络黑客你的答案: A B C D 得分: 2分35.(2分) 容灾备份的类型有()。

A. 应用级容灾备份B. 存储介质容灾备份C. 数据级容灾备份D. 业务级容灾备份你的答案: A B C D 得分: 1分36.(2分) 域名分为顶级域名、二级域名、三级域名等。

顶级域名又分为国际顶级域名、国家顶级域名。

你的答案: 正确错误得分: 2分37.(2分) 邮件的附件如果是带有.exe、.com、.pif、.pl、.src和.vbs为后缀的文件,应确定其安全后再打开。

你的答案: 正确错误得分: 2分38.(2分) 特洛伊木马可以感染计算机系统的应用程序。

你的答案: 正确错误得分: 2分39.(2分) 在攻击扫尾阶段,攻击者留下后门,目的是对已被攻击的目标主机进行长期控制。

你的答案: 正确错误得分: 2分40.(2分) 风险分析阶段的主要工作就是完成风险的分析和计算。

你的答案: 正确错误得分: 2分41.(2分) 信息安全风险评估的自评估和检查评估都可依托自身技术力量进行,也可委托具有相应资质的第三方机构提供技术支持。

你的答案: 正确错误得分: 2分42.(2分) 三层交换机属于物理层共享设备,可并行进行多个端口对之间的数据传输。

你的答案: 正确错误得分: 2分43.(2分) 组织机构对有效的信息安全措施继续保持,对于确认为不适当的信息安全措施应核实是否应被取消,或者用更合适的信息安全措施替代。