SymantecEndpointEncryption一般的问题-保安资讯

更改 Symantec Endpoint Protection 客户端配置以优化性能

更改Symantec Endpoint Protection 客户端配置以优化性能默认分类2009-09-01 15:08:34 阅读198 评论0 字号:大中小订阅更改Symantec Endpoint Protection 客户端配置以优化性能本文档翻译自英文文档。

原英文文档可能在本翻译版发布后进行过修改更新。

赛门铁克对本翻译文档的准确度不做保证。

情形自从安装Symantec Endpoint Protection 后,我的系统一直运行缓慢。

应如何配置Symantec Endpoint Protection 以解决性能问题?解释Endpoint 客户端和Manager 之间的通信会降低网络和服务器的速度。

修改默认通信设置:单击“客户端”选项卡。

选择您希望修改的客户端组。

单击“策略”选项卡。

如果此客户端组不是“全局”组,则取消选中“从父组中继承策略和设置”。

确保策略继承处于“关闭”状态。

在“与位置无关的策略与设置”下的“设置”框中,单击“通信设置”。

在“下载”框下选择“拉模式”。

将“心跳间隔”从默认的“5 分钟”修改为符合您要求的数值。

这将修改客户端登记到管理器来接收策略、设置以及内容(定义)更新的频率。

单击“确定”保存设置。

网络文件共享速度缓慢或网络托管的应用程序运行缓慢。

禁用网络驱动器扫描:单击“策略”选项卡。

单击“防病毒和反间谍软件”。

单击您希望修改的策略,然后单击“编辑策略”。

单击“文件系统自动防护”。

在“网络设置”下,取消选中“网络”。

单击“确定”。

通过单击“分配策略”来分配策略,然后选中应用此策略的所有组。

依次单击“分配”和“是”。

组中所有系统的运行速度都很慢,而且Endpoint Protection 进程每周都占用过多的系统资源。

修改默认的每周扫描:单击“策略”选项卡。

单击“防病毒和反间谍软件”。

单击您希望修改的策略,然后单击“编辑策略”。

单击“管理员定义的扫描”。

选择“每周调度扫描”,然后单击“编辑...”修改此扫描,使其运行所造成的干扰时间最少。

Symantec Endpoint Protection产品主要优势

一、Symantec Endpoint Protection产品主要优势1、安全全面的防护—集成一流的技术,可以在安全威胁渗透到网络之前将其阻止,即便是由最狡猾的未知新攻击者发起的攻击也不例外。

以实时方式检测并阻止恶意软件,包括病毒、蠕虫、特洛伊木马、间谍软件、广告软件和rootkit。

主动防护—全新的主动威胁扫描使用独特的赛门铁克技术为未知应用程序的良好行为和不良行为评分,从而无需创建基于规则的配置即可增强检测能力并减少误报。

业界最佳的威胁趋势情报—赛门铁克的防护机制使用业界领先的赛门铁克全球情报网络,可以提供有关整个互联网威胁趋势的全面视图。

借助此情报可以采取相应的防护措施,并且可以帮助您防御不断变化的攻击,从而使您高枕无忧。

2、简单单一代理,单一控制台—通过一个直观用户界面和基于 Web 的图形报告将全面的安全技术集成到单一代理和集中的管理控制台中。

能够在整个企业中设置并实施安全策略,以保护您的重要资产。

添加SymantecNetwork Access Control 支持时,可以简化管理、降低系统资源使用率,并且无需其它代理。

通过购买许可证可以在代理和管理控制台上自动启用 Symantec Network Access Control 功能。

易于部署—由于它只需要一个代理和管理控制台,并且可以利用企业现有的安全和 IT 投资进行操作,因此,Symantec Endpoint Protection 易于实施和部署。

对于希望外包安全监控和管理的企业,赛门铁克提供托管安全服务,以提供实时安全防护。

降低拥有成本— Symantec Endpoint Protection 通过降低管理开销以及管理多个端点安全产品引发的成本,提供了较低的总体拥有成本。

这种保障端点安全的统一方法不仅简化了管理,而且还提供了出色的操作效能,如单个软件更新和策略更新、统一的集中报告及一个授权许可和维护计划。

3、无缝易于安装、配置和管理— Symantec Endpoint Protection使您可以轻松启用、禁用和配置所需的技术,以适应您的环境。

Symantec Endpoint Protection安装与配置要点

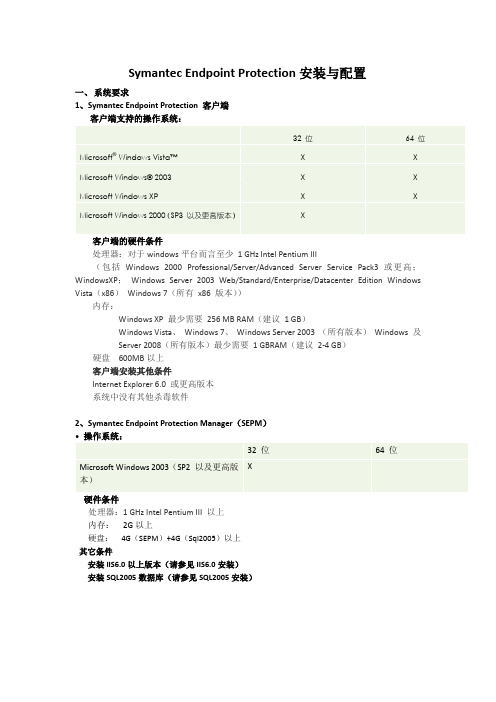

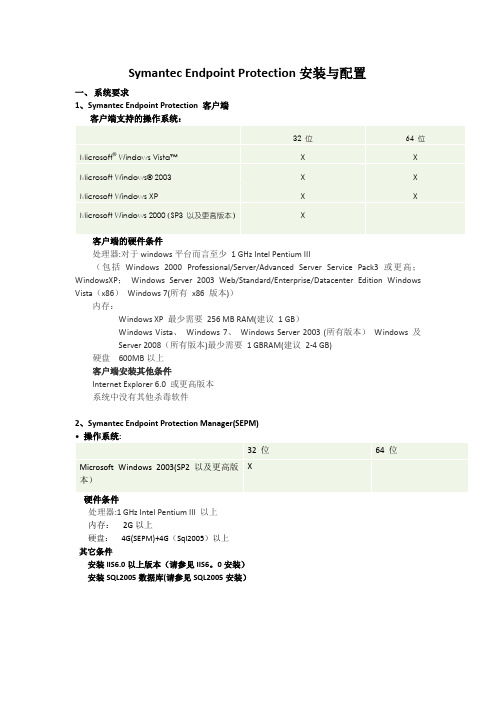

Symantec Endpoint Protection安装与配置一、系统要求1、Symantec Endpoint Protection 客户端客户端支持的操作系统:客户端的硬件条件处理器:对于windows平台而言至少1 GHz Intel Pentium III(包括Windows 2000 Professional/Server/Advanced Server Service Pack3 或更高;WindowsXP;Windows Server 2003 Web/Standard/Enterprise/Datacenter Edition Windows Vista(x86)Windows 7(所有x86 版本))内存:Windows XP 最少需要256 MB RAM(建议1 GB)Windows Vista、Windows 7、Windows Server 2003 (所有版本)Windows 及Server 2008(所有版本)最少需要1 GBRAM(建议2-4 GB)硬盘600MB以上客户端安装其他条件Internet Explorer 6.0 或更高版本系统中没有其他杀毒软件2、Symantec Endpoint Protection Manager(SEPM)硬件条件处理器:1 GHz Intel Pentium III 以上内存:2G以上硬盘:4G(SEPM)+4G(Sql2005)以上其它条件安装IIS6.0以上版本(请参见IIS6.0安装)安装SQL2005数据库(请参见SQL2005安装)二、安装SEPM在安装SEPM时需要首先在服务器上完成IIS6和SQL2005的安装与设置,且SQL2005的sa密码需要与之后配置SEPM中的sa密码一致,目前统一为symantec.以下开始SEPM的安装过程1、首先启动setup.exe安装程序在之后的安装选择过程中首先选择其中的第二项“安装Symantec Endpoint Protection Manager”,之后启动该安装程序点击“下一步”选择接受协议,点击“下一步”点击“下一步”在之后的“选择网站”中选择“创建自定义网站”,TCP端口使用默认的“8014”,完成后点击“下一步”点击“安装”,开始安装过程完成该安装过程后,点击“完成”,退出安装程序在完成以上安装过程后,可以到IIS服务中检查之前预定义的网站是否完成搭建,如下图所示也可以到服务中查检查Symantec 的相关服务是否正常以上检查项目如正常,则可以开始下面的步骤二、配置SEPM从开始菜单中启动“管理服务器配置向导”在该向导初始页面中选择“高级”项目,点击“下一步”在以后的界面中根据门店实际管理的计算机数量进行选择,这里假设选择100-500台,完成后,点击“下一步”在之后的页面中有三个选项,其含义如下安装我的第一个站点:安装第一台SEP服务器,采用默认选择,这是对第一次安装SEP控制端时选用,或是安装第一台SEPM的选择这项。

Symantec Endpoint Protection服务器安装手册

Symantec Endpoint Protection 服务器安装手册目录Symantec Endpoint Protection服务器安装手册 (1)1.1 安装前的准备工作 (3)1.1.1 操作系统要求 (3)1.1.2 IIS服务要求 (3)1.1.3 数据库要求 (9)1.2 安装Symantec Endpoint Protection Manager (27)1.2.1 将SEP11的安装光盘放入光驱中 (27)1.2.2 选择安装Symantec Endpoint Protection Manager (28)1.2.3 在安装向导环境界面中点击下一步 (28)1.2.4 接受许可协议中的条款 (29)1.2.5 选择安装路径 (30)1.2.6 选择WEB站点 (30)1.2.7 开始安装 (31)1.2.8 等待安装界面 (32)1.2.9 结束安装向导 (32)1.2.10 选择配置类型 (33)1.2.11 选择客户端数量 (33)1.2.12 安装第一个站点 (34)1.2.13 填写服务器的名称,使用的端口,数据文件夹的位置 (35)1.2.14 为站点命名 (36)1.2.15 创建加密密码 (37)1.2.16 选择要使用的数据库 (38)1.2.17 创建新的数据库 (39)1.2.18 填写数据库信息 (40)1.2.19 输入admin用户的密码 (41)1.2.20 数据收集 (42)1.2.21 等待创建数据库 (43)1.2.22 管理服务器向导完毕 (43)1.3 安装Symantec Network Access Control (44)1.3.1 将SNAC的安装光盘放入光驱中 (44)1.3.2 选择“安装Symantec Endpoint Protection Manager” (44)1.3.3 复制许可证文件升级程序包 (45)1.3.4 升级前先备份 (45)1.3.5 信息收集 (46)1.3.6 停止所有连接到此的站点的管理服务器 (46)1.3.7 管理服务器升级状态界面 (47)1.3.8 升级成功 (47)1.3.9 完成升级 (48)1.3.10 打开控制台界面 (48)1.3.11 进入控制台 (49)1.3.12 安装SEP服务器结束 (49)1.4 SNAC6100LANEnforcer 安装配置 (49)1.4.1 安装SNAC 6100 Enforcer注意事项 (49)1.4.2 安装Enforcer 设备 (50)1.4.3 在Symantec Endpoint Protection Manager管理员服务器中查看Enforcer连接状态 (55)1.5 创建和使用SEP客户端安装包 (56)1.5.1 制作SEP客户端安装包 (56)1.5.2 SEP客户端安装说明 (60)1.5.3 SEP客户端界面说明 (60)1.1 安装前的准备工作1.1.1 操作系统要求建议服务器使用Windows Server 2003操作系系统,要有SP2补丁。

Symantec Endpoint Protection (SEP)备份与灾难恢复

将灾难恢复与 Symantec Endpoint Protection 一起使用的最佳做法情形如何将灾难恢复与 Endpoint Protection 一起使用?解释此部分参考了安装指南 (installation_guide.pdf) 中提供的信息,该指南位于 Symantec Endpoint Protection 的 CD 1 上的 Documentation 文件夹下。

为灾难恢复做准备需执行的任务:请确保定期(最好每周一次)备份数据库,并在异地存储备份。

1. 数据库备份目录位于:∙\\ProgramFiles\Symantec\ Symantec Endpoint ProtectionManager\data\backup。

∙备份文件名为 <date>_<timestamp>.zip。

2. 将此数据库移至其他存储区域,因为执行卸载时将删除该数据库。

3. 找到 keystore 文件和 server.xml 文件。

∙keystore 文件的名称为 keystore_<timestamp>.jks。

该 keystore 包含私钥/公钥对和自签名证书。

server.xml 文件的名称为 server_<timestamp>.xml。

4. 在安装期间,这些文件将备份到以下目录:∙\\Program Files\Symantec\Symantec Endpoint Protection Manager\Server PrivateKey Backup。

∙注意:还可以从 Symantec Endpoint Protection Manager 控制台的“管理员”面板备份这些文件。

5. 使用文本编辑器创建并打开一个文本文件。

6. 将该文件命名为 Backup.txt 或类似的名称。

7. 打开 server.xml,找到 keystorepass 密码,将其复制并粘贴到上述文本文件中。

Symantec Endpoint Protection Manager 服务停止,事件日志中显示 Java -1 错误

Symantec Endpoint Protection Manager 服务停止,事件日志中显示Java -1 错误如果IIS 中的SEPM Web 服务器设置为绑定到特定IP 地址而不是默认值(All Unassigned (未分配任何地址)),可能会出现此问题。

要解决此问题,请转到IIS 管理控制台中默认网站(或安装期间配置的站点)的Properties (属性)对话框,将IP 地址绑定更改回(All Unassigned(未分配任何地址))。

如果在64 位计算机上运行,则IIS 需要处于64 位模式(默认值),但如果在安装管理器之前IIS 运行其他站点,可以由其他程序更改此值。

如果您在安装数据库或者重新配置或还原数据库后看到此错误,则此错误可能是由不完整的数据库设置导致。

从开始菜单打开Management Server Configuration Wizard(管理服务器配置向导),并浏览Reconfigure the management server(重新配置管理服务器)向导,以确保数据库的所有设置都是正确的。

完成此操作后,Symantec Endpoint Protection Manager 服务应该可以重新正常启动。

如果配置为使用Microsoft SQL Server 并且数据库关闭或无法访问计算机,这也可能会导致SEPM 服务关闭。

验证从SEPM 计算机到SQL 数据库的连接。

如果配置为使用嵌入式数据库,验证该数据库是否正在运行且可以访问。

验证Symantec Embedded Database 服务是否正在运行以及dbsrv9.exe 进程是否正在侦听TCP 端口2638。

如果已经有一个应用程序正在侦听其中一个TCP 端口,而已将控制台配置为使用该端口,也会导致此服务失败。

验证没有其他进程正在侦听TCP 端口8443、9090 或8005请参见此文章了解更多信息:"Which communication ports does the Symantec Endpoint Protection Manager 11.x use?(Symantec Endpoint Protection Manager 11.x 使用哪些通信端口?)"如果Symantec Endpoint Protection Manager 文件夹的文件夹权限不正确,可能会出现此问题。

登录SymantecEndpointProtectionManager后无法与报告组件通信

登录SymantecEndpointProtectionManager后无法与报告组件通信登录Symantec Endpoint Protection Manager后无法与报告组件通信收藏Symantec Endpoint Protection Manager (SEPM) 控制台显示以下错误:“无法与报告组件通信...” 在此消息中单击“确定”后,主页、监视器页面和报告页面变为灰色,或不加载数据。

在某些情况下,只需重置IIS 即可解决此问题。

按以下步骤操作:1. 退出 SEPM2. 单击“开始”>“运行”。

3. 键入 iisreset4. 单击“确定”。

5. 再次登录 SEPM。

检查 IIS 配置验证是否已正确设置 IIS 权限和帐户权限使用 Microsoft IIS 诊断工具包来确定帐户的所有权限。

验证是否已将 DefaultAppPool 标识设置为 Network Service1. 打开 IIS 管理器2. 展开 <服务器名> >“应用程序池”3. 右键单击 DefaultAppPool 并选择“属性”4. 在“标识”选项卡中,验证是否已选中“预定义”单选按钮,以及“网络服务”是否在下拉列表中5. 如果列出了“网络服务”,请尝试添加“本地系统”注意:部分上述指导信息无法在运行 IIS 5.1 的 Windows XP 或运行 IIS 5.0 的 Windows 2000 中执行。

对于这两者,配置中不存在“应用程序池”,并且虚拟服务器设置中的“IP 地址和域名限制”是灰色的。

Microsoft 有意拒绝对这些设置的访问。

验证用户权限。

6. 运行 gpedit.msc7. 展开“计算机配置”>“Windows 设置”>“安全设置”>“本地策略”8. 在左侧窗格中选择“用户权利指派”9. 转到“调整进程的内存配额”项目并双击。

10. 验证“本地安全设置”选项卡下是否列出了 LOCAL SERVICE 和 NETWORK SERVICE。

Symantec Endpoint Protection 12 客户端简单设置参考

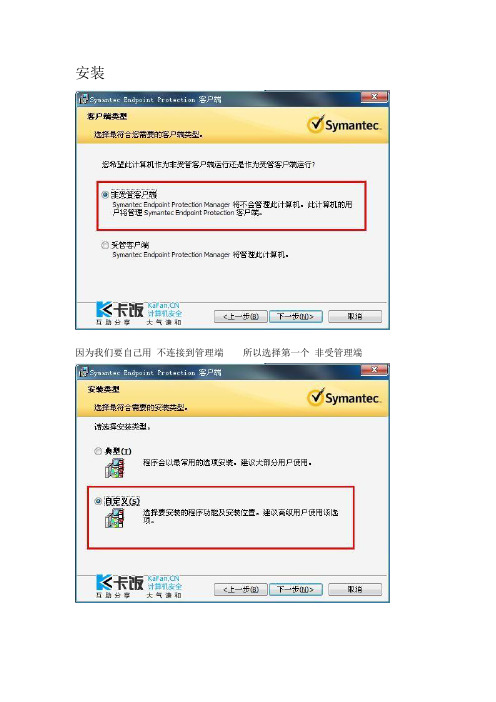

安装因为我们要自己用不连接到管理端所以选择第一个非受管理端因为不安装应用程序与设备控制所以选择自定义应用程序与设备控制不建议安装应用程序与设备控制虽然分类在主动型威胁防护里但是选项是在客户端管理里面而不是主动型威胁防护里面在有管理端统一部署的情况下这个是不能禁止启动的也就是启用面的复选框的小勾默认选择并且是灰色的去掉这个以后再更新如果你觉得选择了这两项不利于自己的隐私那还是去掉为妙总之随个人喜好设置如果想调度活动的扫描这里就不用管如果不像让它调度扫描这里就关闭扫描病毒和间谍软件防护设置这个按照自己的喜好选择吧点击小分类可以分别查看和设置每个分类的处理方式按自己喜好设置不想提示的去掉显示自动防护结果对话框前面的勾重启时间改为三分钟这两个扫描还是不要选择要不然电脑不好的话清理病毒的时候会卡更新后也会卡敏感级别随个人喜好想查杀高的就选择9 最后一个不选更安全选择亦无妨这里可以调节处理方式至于怎样处理看个人喜好选择电子邮件默认即可主动型威胁防御设置最后这两个选择忽略要不然会被烦死的网络威胁防护设置这里可以查看更改应用程序设置单击右键可以对于已经允许联网的程序禁止或对于已经禁止的程序联网允许联网这里可以查看正在联网的程序右键单击可以选择允许禁止或终止正在联网的程序同样也可以设置显示的方式比如大图标小图标详细信息等等防火墙规则详细设置请参阅:/thread-1286246-1-1.html以及:/thread-1396584-1-1.html虽然最下面三个都选上安全性会好一些但是选择启用隐藏模式网页浏览后会影响一些网络服务此项不选并不会减少多少安全性两个共享一个是自己可以访问别人的一个是别人可以访问自己的建议选择第一个去掉第二个的勾如果不想显示攻击提示或者觉得攻击提示很烦人的可以去掉这个建议先设置防火墙设置完了之后立即点更新(LiveUpdate)这样可以一边更新一边设置两不误例外这里可以设置扫描排除、监控排除、SONAR排除等等客户端管理设置建议选择禁止并记录这样可以查看谁想结束SEP 如果你觉得提示很烦可以改成仅记录建议选择连续这样就可以持续自动更新了如果你觉得这样泄漏自己的隐私那就去掉不要选择不过这样就没云了。

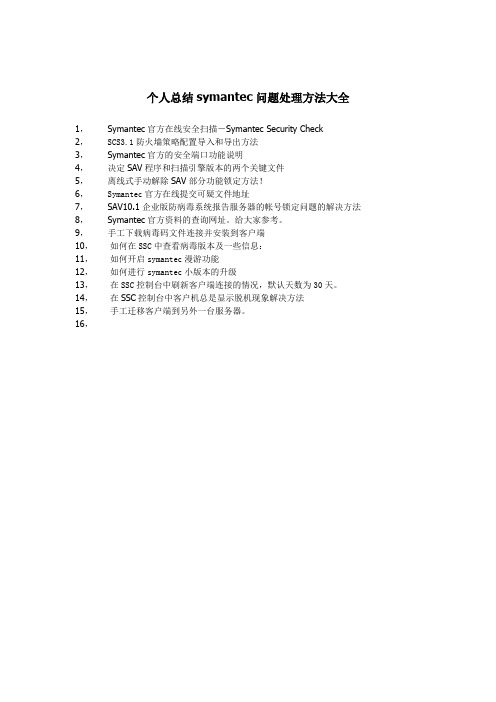

symantec问题大全

个人总结symantec问题处理方法大全1,Symantec官方在线安全扫描-Symantec Security Check2, SCS3.1防火墙策略配置导入和导出方法3,Symantec官方的安全端口功能说明4,决定SAV程序和扫描引擎版本的两个关键文件5,离线式手动解除SAV部分功能锁定方法!6, Symantec官方在线提交可疑文件地址7,SAV10.1企业版防病毒系统报告服务器的帐号锁定问题的解决方法8,Symantec官方资料的查询网址。

给大家参考。

9,手工下载病毒码文件连接并安装到客户端10,如何在SSC中查看病毒版本及一些信息:11,如何开启symantec漫游功能12,如何进行symantec小版本的升级13,在SSC控制台中刷新客户端连接的情况,默认天数为30天。

14,在SSC控制台中客户机总是显示脱机现象解决方法15,手工迁移客户端到另外一台服务器。

16,1,Symantec官方在线安全扫描-Symantec Security Check/sscv6/home.asp?langid=cs&venid=symnis&plfid=23&pkj= GEZMLHFEPGEVVSDUXLX&bhcp=1您的计算机面对在线威胁是否安全无忧?安全扫描执行以下测试,并根据结果提供建议:黑客暴露程度检查检查您的计算机是否允许未知和非授权的Internet 通信。

Windows 漏洞检查检查您计算机的网络标识等计算机基本信息是否暴露给黑客。

特洛伊木马检查检查您的计算机是否可防御特洛伊木马。

2,SCS3.1防火墙策略配置导入和导出方法Symantec Client Security 3.1是具备防病毒、防火墙、IDS/IPS等功能的集成的综合终端防护工具。

平时我们在维护SCS3.1客户端时,防火墙的策略配置是很重要的,所以导入和导出相关策略配置就非常重要了。

下面我就介绍一下:默认的SCS3.1的安装位置,在C:\Program Files\Symantec Client Security\Symantec Client Firewall\FIO.exe,操作说明请看图:举例说明:在CMD命令行模式下,运行“C:\Program Files\Symantec Client Security\Symantec Client Firewall\FIO.exe" O jiaohl /displayprogress /log”同时完成以上操作后会在以下目录产生日志文件;C:\Program Files\Symantec Client Security\Symantec Client Firewall\FIO.txt;举例FIO日志说明:FIO 会话开始时间: 9/24/2006, 12:58"C:\Program Files\Symantec Client Security\Symantec Client Firewall\FIO.exe" O jiaohl /displayprogress /log工作目录: C:\操作成功完成。

Symantec常见的问题汇总

https:///Partnercontent/Produc...tNav.level2&_DAV=100001464&leftNavHighlight=100001464(第 1/10 页)2007-12-26 11:51:14

返回首页

2. Symantec Endpoint Protection 11.0 和 Symantec Network Access Control 11.0 为何对我如此重要?

这些解决方案使您有机会重新接触持有维护合同的现有赛门铁克客户群,免费向他们 提供新功能。这也可能是与合同到期的客户续签维护协议的机会。

返回首页

6. 这些产品提供哪些主要业务优势?

主要业务优势包括:

● 降低总拥有成本 ● 简化端点防护和遵从的集中式管理

https:///Partnercontent/Produc...tNav.level2&_DAV=100001464&leftNavHighlight=100001464(第 3/10 页)2007-12-26 11:51:14

全状况)

在现有的赛门铁克客户环境中取代竞争对手的单点产品,Symantec Endpoint Protection 11.0 和 Symantec Network Access Control 可以降低部署和管理成 本,同时简化安全管理。

这些产品使您有机会赢得以前无合作关系的新潜在客户。

向新客户和现有客户销售 Symantec Network Access Control 11.0 可以增加防 病毒产品的交易量,通过这种方式可以帮助您将市场扩展到 NAC 市场领域。

如何解决symantec防病毒软件的常见问题

摘要:Symantec是全球最大的安全软件厂商,拥有从终端管理到终端安全,服务器管理到服务器安全的全部尖端产品,具备丰富的全球行业安全经验。

如今,symantec已帮助衢州供电公司构建了全方位的、高效的、有保障的终端以及服务器安全防护体系。

而我们在使用symantec 防病毒软件时也发现了诸多问题,主要有安装时出错,防病毒定义码和扫描时间不能及时更新,防护无法启动等问题。

下面我就根据我们衢州供电公司平时桌面运维的经验对这些问题加以讨论,希望能给与大家帮助。

关键字:Symantec、防病毒软件、问题、经验、防病毒定义码、扫描正文:经过长时间对Symantec防病毒软件的运行检查和维护,我们共发现如下问题,同时我们也给出了相对应得解决办法。

问题一:在安装防病毒软件时出现进度条回读或者中断,读完以后没有任何反应,尤其是在服务器中出现频率较高。

解决方法:1、由于国网要求中的密码设置规范中要求要禁用掉除当前用户以外的所有不相关用户账号,当前用户一般都具有管理员权限,但为了以防特殊情况,请确保所登陆的用户有管理员权限。

2、如果安装出错的终端安装有其他第三方安全软件,请先卸载这些第三方安全软件,待卸载完成后,再进行Symantec防病毒软件的安装。

3、请确认系统进程正常启动。

在“开始”―“设置”—“控制面板”―“管理工具”―“服务”中进行查看。

由于防病毒产品服务依赖Windows系统服务,如果“服务”中很多系统自动启动的服务(启动类型为自动)都没有正常启动,防病毒系统无法进行安装和启动。

这种情况可以手动启动系统服务,待服务正常后再安装防病毒系统,或重新启动计算机,并查看重启后服务是否恢复。

问题二:安装后防护无法启动或模块异常,如果正常安装的话,装好后有三块模块:防病毒和防间谍软件防护、主动型威胁防护和网络威胁防护,但有的终端装好后只有两个模块或者有其中模块的防护为关闭状态。

解决方法:1、出现此问题一般是由于终端装的Symantec软件版本过于老旧,可以先等一段时间让其自动连接到服务器进行自动更新,如果一段时间后还未恢复正常可利用LiveUpdate进行手动更新。

SymantecEndpointProtection12

Symantec ™ Endpoint Protection 12.1.6產品型錄:端點安全概述去年,我們發現了3億1,700萬支新的惡意程式變種,而目標式攻擊和零時差威脅都達到歷史新高1。

威脅環境正在迅速演化,而在現今網路的規模和複雜性之下,企業要迎頭趕上十分困難。

Symantec ™ Endpoint Protection 正是為了因應這樣的困境而設計,它採用了多層式方法來確保端點安全。

它超越了傳統防毒,包含防火牆、入侵預防系統(Intrusion Prevention System,簡稱 IPS)並充分運用以全球規模最大的民間威脅情報網路為後盾的進階防護技術。

Symantec Insight ™ 技術可攔截快速變異的惡意程式並加快掃描速度,而SON AR ™則可監控檔案行為並在可疑檔案執行時予以攔截,進而遏止零時差威脅。

應用程式控管和外部媒體控管等精細政策設定可提供多一層的防護。

透過單一管理主控台和高性能代理程式,Symantec Endpoint Protection 即可兼顧效能並且為端點提供強大的防護能力。

無人能敵的安全性運用智慧型安全性和多層式防護防堵目標式攻擊與進階持續性威脅• Symantec Endpoint Protection 充分運用全球規模最大的民間威脅情報網路,為端點提供進階防護。

此網路是由來自175個國家、1億7,500萬個端點及5,700萬個攻擊偵測器的遙測資料所組成,能夠針對最新安全威脅提供獨一無二的能見度。

• 我們獨家的Insight ™ 技術就是由這個情報網路衍生而來,其運作方式為分析重要的檔案屬性(例如檔案的下載次數、檔案的存在時間及其下載來源),藉此辨識檔案信譽。

此資訊讓我們得以攔截更多威脅並抵禦全新的變異惡意程式。

• SON AR ™技術也是以此情報網路為後盾,可即時監控應用程式行為,並遏止目標式攻擊和零時差威脅。

• Network Threat Protection 可分析入埠資料流,並在威脅通過網路、入侵端點前予以攔截。

Symantec-Endpoint-Protection-用户使用说明说

配置防护 ............................................................................... 25

保持计算机最新防护功能的方式 ....................................................... 26 受管客户端更新防护功能的方式 ................................................. 26 非受管客户端更新防护功能的方式 .............................................. 27

这些服务消除了管理和监控安全设备和事件的负担,确保能够对实际威胁快速响 应。

Symantec 咨询服务由 Symantec 及其可信赖的合作伙伴提供现场专业技术指导。 Symantec 咨询服务提供各种预先包装和可自定义的服务选项,其中包括评估、 设计、实施、监控和管理功能。每种功能都注重于建立和维护您的 IT 资源的完 整性和可用性。

Symantec Endpoint Protection 常见问题解答 (PDF)

常见问题解答:端点安全Symantec™ Endpoint Protection 和 Symantec™ Endpoint Protection 中小企业测试版常见问题解答无与伦比的安全性。

引人瞩目的性能。

针对虚拟环境而构建。

1. Symantec Endpoint Protection 12.1 中新增了哪些功能?Symantec Endpoint Protection 12.1 新增了先进的防护系统 Symantec Insight™,可让 Symantec Endpoint Protection 提供无以伦比的安全性和引人瞩目的性能。

Symantec Endpoint Protection 还提供了一系列的功能,并借此成为保护虚拟环境的理性之选。

一些新功能:Insight—将存在风险的文件与安全的文件区分开来,可提高恶意软件的检测速度和准确性。

实时 SONAR 3 第三代主动行为防护—在程序运行时对其进行检查,识别并阻止恶意行为,即便是新的和以前未知威胁的恶意行为也不例外。

浏览器入侵防御—扫描以浏览器漏洞为目标的攻击。

专门为虚拟环境而构建—保护虚拟基础架构。

•Virtual Image Exception:可将标准虚拟机映像中的文件加入到白名单中,从而优化扫描。

•资源分级:使扫描和更新安排随机化,防止资源使用量骤增。

•Insight 缓存共享:将 Insight 云查找重定向到本地服务器,以减少带宽和延迟时间。

•虚拟客户端标记:Symantec Endpoint Protection Manager 可自动识别和管理虚拟客户端。

Endpoint Protection for Mac® 和 Endpoint Protection for Linux®—通过 Symantec Endpoint Protection 管理控制台进行管理。

速度更快的中央控制台—针对数据库进行了优化,可提高响应速度。

赛门铁克常见问题及解决办法的操作手册

赛门铁克常见问题及解决办法一、赛门铁克客户端与控制台的连通性1.问题描述:客户端是通过端口号8014链接的,如果通不了,客户端肯定接不到控制台的任何信息。

2.检测方法:在客户端telnet 172.16.10.30 80143.步骤:(1)登陆客户端服务器,如下图所示:(2)开始-运行-cmd,telnet控制台,如下图所示:(注意:ping 172.16.10.30不能说明问题。

)二、赛门铁克病毒定义的下发(也是检测连通性的手段)1.问题描述:是检测客户端是否更新病毒定义,部分客户端的定义时间不会改变。

2.检测方法:在控制台上随便修改一个不重要的策略,然后立即改回来。

在控制台上会有更改的时间变化。

3.实施步骤:(1)首先登陆赛门铁克控制台,计算机-笔记本和台式机,在这和页面找到策略序列号,记录一下。

如下图所示:(2)控制台上修改一个策略,计算机-笔记本和台式机-策略-LiveUpdate策略-任务(后边的三角)-编辑策略(3)在弹出的窗口,windows设置-调度-启用LiveUpdate调度,将其去掉勾选后确定。

然后立即将其勾选确定!(4)查看当前策略序列号,对比一下前后的区别,如果相同就可以测试了。

(5)到客户端服务器上,右下角有一个赛门铁克客户端图标,右击-单击更新策略,等待提示消失,双击图标打开客户端。

在帮助-疑难解答-管理-策略序列号,比对内容是否为控制台更新后的策略序列号。

(6)如果相同则表示:正常不同表示无法更新可能是客户端掉线了,将客户端的赛门铁克服务重启一下。

(7)在客户端服务器上关闭赛门铁克服务,开始-运行-smc –stop(8)在计算机服务里面查看Symantec Endpoint Protection 、Symantec Management Client两个服务状态应该为空,如果发现为停止,需要在任务管理器中强制停止smc.exe进程,再去查看状态。

(9)在客户端服务器上开启赛门铁克服务,开始-运行-smc -start,再确认Symantec Endpoint Protection 、Symantec Management Client服务运行状态为启用。

SEP客户端安装及常见问题与解决方案

SEP客户端安装及常见问题与解决方案SEP(Symantec Endpoint Protection)是一款基于云端的终端安全解决方案,能够有效保护终端设备免受恶意软件和网络威胁的侵害。

本文将介绍如何安装SEP客户端以及常见问题的解决方案。

一、SEP客户端安装1. 下载SEP客户端安装程序根据所使用的操作系统,前往Symantec官方网站下载对应版本的SEP客户端安装程序。

2. 运行安装程序双击安装程序并按照提示完成安装向导。

在安装过程中,可以选择是否启用实时保护、防火墙以及其他功能。

3. 激活SEP客户端安装完毕后,启动SEP客户端,并按照提示输入许可证信息进行激活。

请确保许可证信息的准确性,以确保产品能够正常运行。

二、常见问题与解决方案1. 无法成功安装SEP客户端如果在安装过程中遇到问题,可以尝试以下解决方案:- 确保已下载的安装程序完整且未被损坏。

- 检查系统是否满足SEP的最低要求,如操作系统版本、磁盘空间等。

- 关闭其他安全软件或防火墙,以免干扰安装过程。

- 如果问题仍未解决,可尝试重新下载安装程序或联系SEP技术支持。

2. SEP客户端无法更新病毒定义SEP的病毒定义文件需要定期更新,以保持对新出现的威胁进行有效的检测和防护。

如果更新失败,可以尝试以下解决方案: - 检查网络连接是否正常,确保能够正常访问Symantec的更新服务器。

- 手动尝试更新病毒定义文件,打开SEP客户端并选择“更新”选项进行手动更新。

- 如果问题仍然存在,可能需要排除SEP客户端与其他软件或防火墙之间的冲突。

3. SEP客户端导致系统性能下降在某些情况下,SEP客户端可能会占用较多的系统资源,导致系统性能下降。

如果遇到这种情况,可以尝试以下解决方案: - 调整SEP客户端的设置,减少实时保护的扫描频率或关闭某些功能。

- 更新SEP客户端至最新版本,通常新版本会针对性能进行优化。

- 清理系统垃圾文件等无关文件,以提升系统整体性能。

Symantec Endpoint Protection Manager 服务停止,事件日志中显示 Java -1 错误

Symantec Endpoint Protection Manager 服务停止,事件日志中显示Java -1 错误如果IIS 中的SEPM Web 服务器设置为绑定到特定IP 地址而不是默认值(All Unassigned (未分配任何地址)),可能会出现此问题。

要解决此问题,请转到IIS 管理控制台中默认网站(或安装期间配置的站点)的Properties (属性)对话框,将IP 地址绑定更改回(All Unassigned(未分配任何地址))。

如果在64 位计算机上运行,则IIS 需要处于64 位模式(默认值),但如果在安装管理器之前IIS 运行其他站点,可以由其他程序更改此值。

如果您在安装数据库或者重新配置或还原数据库后看到此错误,则此错误可能是由不完整的数据库设置导致。

从开始菜单打开Management Server Configuration Wizard(管理服务器配置向导),并浏览Reconfigure the management server(重新配置管理服务器)向导,以确保数据库的所有设置都是正确的。

完成此操作后,Symantec Endpoint Protection Manager 服务应该可以重新正常启动。

如果配置为使用Microsoft SQL Server 并且数据库关闭或无法访问计算机,这也可能会导致SEPM 服务关闭。

验证从SEPM 计算机到SQL 数据库的连接。

如果配置为使用嵌入式数据库,验证该数据库是否正在运行且可以访问。

验证Symantec Embedded Database 服务是否正在运行以及dbsrv9.exe 进程是否正在侦听TCP 端口2638。

如果已经有一个应用程序正在侦听其中一个TCP 端口,而已将控制台配置为使用该端口,也会导致此服务失败。

验证没有其他进程正在侦听TCP 端口8443、9090 或8005请参见此文章了解更多信息:"Which communication ports does the Symantec Endpoint Protection Manager 11.x use?(Symantec Endpoint Protection Manager 11.x 使用哪些通信端口?)"如果Symantec Endpoint Protection Manager 文件夹的文件夹权限不正确,可能会出现此问题。

Symantec

Symantec™ Endpoint Protection 安裝與管理指南Updated: November 2022Table of Contents版本說明 (17)Symantec Endpoint Protection 14.3 RU6 的新功能? (17)Symantec Endpoint Protection (SEP) 的已知問題和因應措施 (21)支援的虛擬安裝和虛擬化產品 (30)Symantec Single Agent for Linux 14.3 RU5 版本說明 (31)取得相關資訊的位置 (31)什麼是 Symantec Endpoint Protection? (32)Symantec Endpoint Protection 功能 (32)Symantec Endpoint Protection 架構元件 (34)入門指南 (36)Symantec Endpoint Protection 快速入門指南 (39)安裝 Symantec Endpoint Protection Manager (44)安裝後架構 Symantec Endpoint Protection Manager (45)使用自訂組態安裝 Symantec Endpoint Protection Manager (46)登入 Symantec Endpoint Protection Manager 主控台 (48)啟用或匯入 Symantec Endpoint Protection 產品授權 (51)購買 Symantec Endpoint Protection 授權 (54)使用儲存套件安裝 Symantec Endpoint Protection 用戶端 (54)安裝適用於 Mac 的 Symantec Endpoint Protection 用戶端 (55)關於針對 macOS 10.15 或更新版本 Symantec Endpoint Protection 授權的系統延伸 (56)部署適用於 Mac 的 Symantec Endpoint Protection 用戶端時管理核心延伸授權 (57)安裝 Symantec Endpoint Protection Linux Agent 或 Symantec Single Agent for Linux (57)關於 Symantec Single Agent for Linux (59)SEP Linux 代理程式和 DCS 代理程式至 Symantec Single Agent for Linux 的升級路徑 (60)開始使用 Symantec Endpoint Protection Linux Agent 或 Symantec Single Agent for Linux (60)Symantec Single Agent for Linux 使用案例 (61)關於適用於 Linux 之 Symantec Endpoint Protection 用戶端的自動編譯 (62)關於 Linux 用戶端圖形使用者介面 (63)使用遠端推送安裝 Symantec Endpoint Protection 用戶端 (63)使用網路連結與電子郵件安裝 Symantec Endpoint Protection 用戶端 (65)安裝管理伺服器之後該做什麼? (66)Symantec Endpoint Protection 的通訊埠 (67)安裝和解除安裝管理伺服器和用戶端 (71)網路架構考量 (71)關於選擇資料庫類型 (71)關於基本管理伺服器設定 (72)關於 SQL Server 架構設定 (73)關於 SQL Server 資料庫驗證模式 (75)國際化需求 (76)移除 Symantec Endpoint Protection Manager (77)管理 Symantec Endpoint Protection 用戶端安裝 (77)準備 Windows 和 Mac 電腦進行遠端部署 (78)選擇使用用戶端部署精靈安裝用戶端的方法 (80)選擇要在用戶端上安裝哪些安全性功能 (81)管理用戶端安裝套件 (81)匯出用戶端安裝套件 (82)將用戶端安裝套件匯入 Symantec Endpoint Protection Manager (83)Windows 用戶端安裝套件和內容更新大小 (84)在 Symantec Endpoint Protection Manager 中建立自訂 Windows 用戶端安裝套件 (84)關於 Windows 用戶端安裝設定 (85)自訂用戶端安裝設定 (85)解除安裝現有安全軟體 (86)選擇使用用戶端安裝類型來下載雲端式還是本機式定義 (87)Endpoint Protection 14 中的第三方安全軟體移除 (88)Symantec Endpoint Protection 14.3 RU1 和更新版本中的第三方安全軟體移除 (88)從 Symantec Endpoint Protection Manager 重新啟動用戶端電腦 (91)關於受管和非受管用戶端 (92)如何取得非受管用戶端安裝套件 (93)安裝非受管 Windows 用戶端 (94)關於解除安裝 Symantec Endpoint Protection 用戶端 (95)解除安裝適用於 Windows 的 Symantec Endpoint Protection 用戶端 (95)解除安裝 Mac 的 Symantec Endpoint Protection 用戶端 (96)解除安裝 Symantec Endpoint Protection Linux Agent 或 Symantec Single Agent for Linux (96)升級和移轉到最新版本的 Symantec Endpoint Protection (SEP) (98)Endpoint Protection 14.x 的升級最佳實務準則 (99)最新版本 Symantec Endpoint Protection 14.x 支援和不支援的升級路徑 (102)升級前增加 Symantec Endpoint Protection Manager 可用磁碟空間 (103)升級管理伺服器 (104)從內嵌資料庫升級到 Microsoft SQL Server Express 資料庫的最佳實務 (105)在升級到 Microsoft SQL Server Express 之前,當資料庫已滿時減小資料庫大小 (106)為 Microsoft SQL Server 資料庫啟用 FILESTREAM (107)在升級到 Microsoft SQL Server Express 之前,將資料庫大小減小到 10 GB 以下 (108)挪出更多的可用磁碟空間以升級到預設 Microsoft SQL Server Express 資料庫 (110)架構 Symantec Endpoint Protection Manager 與 Microsoft SQL Server 之間的加密通訊 (111)Symantec Endpoint Protection Manager 偵測到已架構的電子郵件伺服器需要停用憑證驗證 (120)解決 14.3 RU5 或更新版本安裝或升級後的 Microsoft SQL Server 資料庫連線錯誤 (122)升級使用多個內嵌資料庫和管理伺服器的環境 (129)停止及啟動管理伺服器服務 (130)防止在升級期間複寫 (130)還原複寫 (131)選擇升級用戶端軟體的方法 (132)使用自動升級來升級用戶端軟體 (133)將自動升級設定套用至其他群組 (135)使用用戶端升級政策升級用戶端軟體 (135)將 Symantec Endpoint Protection 14.3 RU2+ 升級為支援的語言 (137)在 Windows 用戶端上安裝 Endpoint Protection 用戶端修補程式 (138)升級 Symantec Endpoint Protection Linux Agent 或 Symantec Single Agent for Linux (140)更新 Symantec Endpoint Protection Linux Agent 或 Symantec Single Agent for Linux 的核心模組 (141)升級群組更新提供者 (142)Symantec Endpoint Protection 的升級資源 (142)授權 Symantec Endpoint Protection (144)檢查 Symantec Endpoint Protection Manager 中的授權狀態 (145)備份和復原授權檔案 (.slf) (145)從資料庫清除過時的用戶端以使更多授權可用 (146)SEP 或 SES 中已過度部署或過期的授權 (146)Symantec Endpoint Protection 授權涵蓋哪些方面? (150)關於多年授權 (151)Symantec Endpoint Protection 產品授權術語 (151)授權非受管 Windows 用戶端 (152)管理用戶端伺服器連線 (153)架構管理伺服器和伺服器用戶端連線 (153)設定 Symantec Endpoint Protection Manager 和用戶端之間的 HTTPS 通訊 (153)驗證通訊埠可用性 (154)針對用戶端通訊變更 Apache 的 HTTPS 通訊埠 (154)啟用 HTTPS 用戶端伺服器通訊 (155)改善用戶端和伺服器效能 (156)關於伺服器憑證 (158)接受 Symantec Endpoint Protection Manager 的自我簽署伺服器憑證 (158)更新伺服器憑證和維護用戶端伺服器連線的最佳實務準則 (158)在不中斷與用戶端的通訊的情況下,更新管理伺服器上的伺服器憑證 (159)更新或還原伺服器憑證 (161)在變更電腦的 IP 位址和主機名稱後重新架構 Symantec Endpoint Protection Manager (161)檢查用戶端是否已連線至管理伺服器且受保護 (163)Symantec Endpoint Protection 用戶端狀態圖示 (164)使用政策序號檢查用戶端伺服器通訊 (165)使用推送模式或提取模式更新用戶端上的政策和內容 (165)用戶端電腦和管理伺服器的通訊方式? (167)如何在用戶端電腦上取代用戶端伺服器通訊檔案 (168)使用「通訊更新套件部署」還原用戶端伺服器通訊 (170)手動匯出用戶端伺服器通訊檔案 (Sylink.xml) (170)將用戶端伺服器通訊設定匯入 Windows 用戶端 (171)將用戶端伺服器通訊設定匯入 Linux 用戶端 (171)IPv6 網路支援 (172)管理群組、用戶端、管理員、密碼和網域 (173)管理用戶端群組 (173)如何設定群組結構 (174)新增群組 (174)從 Active Directory 或 LDAP 伺服器匯入現有群組和電腦 (175)關於從目錄伺服器匯入組織單位 (175)將 Symantec Endpoint Protection Manager 連線至目錄伺服器 (176)連線至遠端複製網站上的目錄伺服器 (177)從目錄伺服器匯入組織單位 (177)停用群組繼承 (178)防止用戶端電腦被加入至群組 (178)將用戶端電腦移至其他群組 (179)管理用戶端電腦 (179)檢視用戶端電腦的防護狀態 (180)在用戶端電腦上啟用防護 (181)搜尋未安裝用戶端軟體的用戶端 (182)搜尋用戶端電腦相關資訊 (182)什麼是可對用戶端電腦執行的指令? (183)在用戶端電腦上從主控台執行指令 (184)確保用戶端不會重新啟動 (185)在使用者模式和電腦模式之間切換 Windows 用戶端 (185)將用戶端架構為偵測非受管裝置 (186)用密碼保護 Symantec Endpoint Protection 用戶端 (187)防止和允許使用者變更用戶端的使用者介面 (188)收集使用者資訊 (189)使用 AppleScript 程序檔檢查 Mac 用戶端 (189)使用指令行工具 (sav) 管理 Linux 用戶端 (191)管理遠端用戶端 (192)管理遠端用戶端的位置 (193)啟動用戶端位置偵測 (195)將位置新增到群組 (195)變更預設位置 (196)設定第一種狀況的位置偵測條件 (196)設定第二種狀況的位置感應條件 (198)架構位置的通訊設定 (199)關於加強遠端用戶端的安全性政策 (200)針對遠端用戶端之防火牆政策設定的最佳實務準則 (200)關於開啟遠端用戶端的通知 (200)關於從管理伺服器監控遠端用戶端 (201)從 Integrated Cyber Defense Manager (ICDm) 雲端主控台監控漫遊 Symantec Endpoint Protection 用戶端 (201)管理管理員帳戶和密碼 (202)關於管理員帳戶和存取權限 (203)新增管理員帳戶和設定存取權限 (204)選擇管理員帳戶的驗證方法 (205)搭配 Symantec Endpoint Protection Manager 使用 RSA SecurID 驗證 (206)使用 Symantec VIP 架構雙因素驗證 (207)使用智慧卡架構驗證 (208)測試管理員帳戶的目錄伺服器驗證 (211)Symantec Endpoint Protection Manager 密碼遺失後重設 (214)顯示「忘記了您的密碼?」連結,以便管理員可以重設遺失密碼 (215)Symantec Endpoint Protection 的帳戶名稱和密碼需求 (215)變更管理員帳戶或預設資料庫的密碼 (217)為管理員和用戶端使用者強制使用安全密碼 (218)使 Symantec Endpoint Protection Manager 登入密碼永久有效 (219)在管理員登入 Symantec Endpoint Protection Manager 主控台之前向其顯示訊息 (219)在登入畫面上顯示「記住我的使用者名稱」和「記住我的密碼」核取方塊 (220)允許或攔截存取遠端 Symantec Endpoint Protection Manager 主控台 (220)在嘗試太多次登入後解除鎖定管理員的帳戶 (221)變更保持登入 Symantec Endpoint Protection Manager 主控台的逾時期間 (221)關於網域 (222)新增網域 (223)切換至目前的網域 (224)使用政策管理安全性 (225)執行適用於所有政策的工作 (225)安全性政策類型 (226)在 Windows 用戶端上更新安全政策 (227)建立自訂 Symantec Endpoint Protection Manager 政策 (228)編輯政策 (228)尋找政策的預設設定 (229)在「政策」頁面中複製和貼上政策 (229)在「用戶端」頁面上複製並貼上政策 (229)指派政策給群組或位置 (230)匯出和匯入個別 Endpoint Protection 政策 (231)關於共用和非共用政策 (232)將共用政策轉換為非共用政策 (233)從群組或位置解除指派政策 (233)防止使用者在用戶端電腦上停用防護 (234)監控在用戶端電腦執行的應用程式與服務 (237)啟用應用程式探索 (237)搜尋有關電腦執行之已探索應用程式的資訊 (238)管理防火牆防護 (239)防火牆的運作方式 (240)關於 Symantec Endpoint Protection 防火牆 (241)建立防火牆政策 (241)從 Symantec Endpoint Protection Manager 管理防火牆規則 (243)新增防火牆規則 (243)關於防火牆伺服器規則和用戶端規則 (244)關於防火牆規則、防火牆設定和入侵預防處理順序 (245)關於繼承的防火牆規則 (246)變更防火牆規則的順序 (247)防火牆如何使用狀態式檢測 (248)關於防火牆規則應用程式觸發條件 (248)關於防火牆規則主機觸發條件 (251)新增主機群組 (252)關於防火牆規則網路服務觸發條件 (253)新增網路服務至預設網路服務清單 (253)關於防火牆規則網路配接卡觸發條件 (254)將自訂網路配接卡新增到網路配接卡清單 (254)複製 Symantec Endpoint Protection 防火牆規則 (255)在用戶端上匯入或匯出防火牆規則 (256)自訂防火牆規則 (256)架構混合控制的防火牆設定 (263)為網路服務啟用通訊而非新增規則 (263)自動攔截連線至攻擊電腦 (264)偵測潛在的攻擊和詐騙嘗試 (265)防止對電腦的外部隱藏攻擊 (265)關於 Mac 用戶端的防火牆設定 (266)停用 Windows 防火牆 (266)管理入侵預防 (267)入侵預防的運作方式 (275)關於賽門鐵克 IPS 特徵 (275)為 IPS 特徵建立例外 (276)設定排除的電腦清單 (277)啟用入侵預防 (278)整合瀏覽器延伸與 Symantec Endpoint Protection 以防禦惡意網站 (279)針對入侵預防和記憶體攻擊緩和架構用戶端通知 (284)管理自訂入侵預防特徵 (285)建立自訂 IPS 特徵庫 (286)將特徵新增至自訂 IPS 特徵庫 (286)變更自訂 IPS 特徵的順序 (287)定義自訂 IPS 特徵的變數 (288)指派多個自訂 IPS 特徵庫至群組 (289)測試自訂 IPS 特徵 (289)使用記憶體攻擊緩和政策強化 Windows 用戶端防範記憶體竄改攻擊 (289)Symantec Endpoint Protection 記憶體攻擊緩和技術 (293)使用 Symantec Endpoint Protection 的勒索軟體緩和與防護 (295)使用 Symantec Endpoint Protection 的勒索軟體防護 (297)living-off-the land 技術勒索軟體防護的最新功能 (SES 和 SEP) (299)阻止和處理病毒和間諜軟體對用戶端電腦的攻擊 (301)移除病毒和安全風險 (302)識別受感染及有風險的電腦 (303)檢查掃描動作及重新掃描識別出的電腦 (304)Windows 用戶端如何從雲端接收定義檔 (304)在用戶端電腦上管理掃描 (306)關於掃描和即時防護的類型 (307)關於自動防護的類型 (308)關於病毒和安全風險 (310)關於 Symantec Endpoint Protection 從病毒和間諜軟體掃描排除的檔案和資料夾 (311)關於預設的病毒和間諜軟體防護政策掃描設定 (312)Symantec Endpoint Protection 處理病毒和安全性風險偵測結果的方式 (314)Symantec Endpoint Protection 如何在 Windows 8 電腦上處理偵測 (315)設定在 Windows 電腦上執行的排程掃描 (315)設定在 Mac 電腦上執行的排程掃描 (316)設定在 Linux 電腦上執行的排程掃描 (317)在用戶端電腦上執行隨選掃描 (318)調整掃描以改善電腦效能 (318)調整掃描以增強對用戶端電腦的防護 (320)管理「下載鑑識」偵測 (322)Symantec Endpoint Protection 如何使用 Symantec Insight 進行檔案相關決策 (324)Symantec Endpoint Protection 如何使用進階機器學習? (324)Symantec Endpoint Protection 中的模擬器如何偵測和清理惡意軟體? (326)管理 Windows 用戶端的隔離所 (327)管理顯示在用戶端電腦上的病毒和間諜軟體通知 (329)關於出現在 Windows 8 用戶端上的彈出式通知 (330)啟用或停用 Windows 8 用戶端上顯示的 Symantec Endpoint Protection 彈出式通知 (330)管理提早啟動防惡意軟體 (ELAM) 偵測 (331)調整 Symantec Endpoint Protection 提早啟動防惡意軟體 (ELAM) 選項 (331)架構站台使用私用 Insight 伺服器進行信譽查詢 (332)將用戶端架構為使用 Symantec EDR 或私用伺服器進行信譽查詢和提交 (333)自訂病毒和間諜軟體掃描 (333)自訂在 Mac 電腦上執行的病毒和間諜軟體掃描 (335)自訂在 Linux 電腦上執行的病毒和間諜軟體掃描 (335)自訂 Windows 用戶端的自動防護 (336)自訂 Mac 用戶端的自動防護 (337)自訂 Linux 用戶端的自動防護 (338)為 Windows 電腦上的電子郵件掃描自訂自動防護 (339)為在 Windows 電腦上執行的用戶端自訂管理員定義的掃描 (340)為在 Mac 電腦上執行的用戶端自訂管理員定義的掃描 (340)為在 Linux 電腦上執行的用戶端自訂管理員定義掃描 (341)隨機設定掃描以在 Windows 用戶端上的虛擬環境中改善電腦效能 (342)修改全域掃描設定 (342)在 Windows 電腦上修改日誌處理及通知設定 (343)在 Linux 電腦上修改日誌處理設定 (343)自訂下載鑑識設定 (344)變更 Symantec Endpoint Protection 進行偵測時採取的動作 (344)允許使用者在 Windows 電腦上暫停或停止掃描 (346)架構 Windows 資訊安全中心通知以搭配 Symantec Endpoint Protection 用戶端使用 (347)提交 Symantec Endpoint Protection 遙測資料以提高安全性 (347)瞭解伺服器資料收集和用戶端提交及其對網路安全的重要性 (355)管理用戶端傳送給賽門鐵克的匿名或非匿名資料 (356)Symantec Endpoint Protection 如何最大限度降低用戶端傳送資訊對網路頻寬的影響 (357)指定用於用戶端傳送資訊和其他外部通訊的 Proxy 伺服器 (357)管理行為分析 (SONAR) (358)何謂 Symantec Endpoint Protection 中的行為分析(SONAR)? (359)處理和避免行為分析 (SONAR) 偵測誤報 (360)調整用戶端電腦上的 SONAR 設定 (361)監控行為分析 (SONAR) 偵測結果來查看是否有誤報 (361)使用竄改防護保護 Symantec Endpoint Protection 程序和資源 (362)關於應用程式控制、系統鎖定和裝置控制 (363)設定應用程式控制 (363)啟用和測試預設應用程式規則 (364)應用程式控制與裝置控制政策的結構 (365)將自訂規則新增至應用程式控制 (366)新增應用程式控制規則時的最佳實務準則 (368)選擇用於規則之條件的最佳實務準則 (369)測試應用程式控制規則 (370)設定系統鎖定 (371)建立檔案指紋清單 (374)在 Symantec Endpoint Protection Manager 中匯入或合併檔案指紋清單 (376)匯入檔案指紋清單的最佳實務 (適用於 SEP 14.3 RU5 及更新版本) (377)更新 Symantec Endpoint Protection Manager 中的檔案指紋清單 (378)系統鎖定與 Symantec EDR 拒絕清單 (黑名單) 規則之間的互動 (378)建立應用程式名稱清單以匯入系統鎖定架構中 (379)自動更新系統鎖定的檔案指紋清單來允許或攔截 (380)啟用系統鎖定前設定和測試系統鎖定架構 (382)管理裝置控制 (383)允許或攔截用戶端電腦上的裝置 (384)關於硬體裝置清單 (385)使用 DevViewer 取得 Windows 電腦的裝置廠商或型號 (385)新增硬體裝置至硬體裝置清單中 (386)將例外套用於 Symantec Endpoint Protection 中的掃描 (387)針對哪種類型的掃描使用哪些 Windows 例外? (387)建立病毒和間諜軟體掃描的例外 (388)從掃描中排除檔案或資料夾 (391)從 Windows 用戶端上的病毒和間諜軟體掃描中排除已知風險 (392)從 Windows 用戶端和 Linux 用戶端上的病毒和間諜軟體掃描中排除副檔名 (392)在 Windows 用戶端上監控應用程式以建立應用程式的例外 (393)指定 Symantec Endpoint Protection 如何在 Windows 用戶端上處理受監控的應用程式 (393)從 Windows 用戶端上的掃描中排除信任的 Web 網域 (394)在 Windows 用戶端上建立竄改防護例外 (395)針對會變更 DNS 或主機檔案的應用程式建立例外 (395)在 Windows 用戶端上從掃描中排除憑證 (396)限制使用者可在用戶端電腦上架構的例外類型 (397)從日誌事件建立例外 (397)架構 Web 和雲端存取防護 (398)何謂 Web 和雲端存取防護? (400)驗證 Web 和雲端存取防護通道方法是否已在 Windows 用戶端上啟用和連接 (403)在瀏覽器中測試 Web 和雲端存取防護政策 (405)架構 Web 和雲端存取防護的 WSS 攔截通知服務 (406)疑難排解 Web 和雲端存取防護 (408)管理 Mac 用戶端的 Web 和雲端存取防護 (411)Web 和雲端存取防護設定 (412)測試 Symantec Endpoint Protection Manager 政策 (414)測試病毒和間諜軟體防護政策 (414)攔截程序在用戶端電腦上啟動 (415)防止使用者寫入用戶端電腦上的登錄 (415)防止使用者寫入特定檔案 (416)新增和測試攔截 DLL 的規則 (417)新增和測試終止程序的規則 (417)測試預設 IPS 政策 (418)如何更新用戶端上的內容和定義檔 (419)選擇派送方法以更新用戶端上的內容 (420)選擇派送方法以根據平台來更新用戶端上的內容 (424)將 LiveUpdate 中的內容下載至 Symantec Endpoint Protection Manager (424)確認 Symantec Endpoint Protection Manager 具有最新內容 (426)關於 LiveUpdate 下載的內容類型 (427)將用戶端架構為從內部 LiveUpdate 伺服器下載內容 (431)架構用戶端從外部 LiveUpdate 伺服器下載內容 (433)架構 Symantec Endpoint Protection Manager 連線到 Proxy 伺服器,以便存取 Internet 並從 Symantec LiveUpdate 下載內容 (434)指定用戶端用來與 Symantec LiveUpdate 或內部 LiveUpdate 伺服器通訊的代理伺服器 (434)針對用戶端電腦架構 LiveUpdate 下載排程 (435)架構使用者對 LiveUpdate 的控制能力 (436)減少用戶端更新要求的網路超載 (436)關於隨機進行同時內容下載 (437)從預設管理伺服器或群組更新提供者隨機進行內容下載 (437)減少因同步 SEP 用戶端 LiveUpdate 內容下載而造成的網路壅塞 (438)將 Windows 用戶端更新架構為在用戶端電腦閒置時執行 (438)將 Windows 用戶端更新架構為在定義檔太舊或電腦已中斷連線時執行 (439)將用戶端架構為從 Symantec Endpoint Protection Manager 下載內容 (439)在 Windows 用戶端上發布之前測試引擎更新 (440)驗證用戶端電腦上所執行的引擎和定義檔 (442)還原為舊版 Symantec Endpoint Protection 安全更新 (443)使用群組更新提供者將內容散佈至用戶端 (444)關於群組更新提供者的類型 (444)將 Windows 用戶端架構為從群組更新提供者下載內容 (446)搜尋作為群組更新提供者的用戶端 (447)在您的網路中架構多種類型的群組更新提供者 (447)使用智慧型更新小幫手 (Intelligent Updater) 檔案更新 Symantec Endpoint Protection 用戶端上的內容 (448)使用第三方派送工具更新用戶端電腦 (449)將 LiveUpdate 設定政策架構為允許將第三方內容派送至受管用戶端 (450)準備非受管用戶端以從第三方派送工具接收更新 (450)使用第三方派送工具派送內容 (451)監控、報告和強制執行合規性 (453)設定主機完整性 (453)主機完整性的運作方式 (453)關於主機完整性需求 (454)將預先定義的需求新增至主機完整性政策 (455)設定預先定義主機完整性需求的矯正 (456)允許使用者延遲或取消主機完整性矯正 (456)架構主機完整性檢查頻率的設定 (457)允許主機完整性檢查在需求失敗時通過 (457)架構主機完整性檢查的通知 (458)針對失敗的主機完整性檢查建立隔離所政策 (458)透過架構點對點驗證攔截遠端電腦 (459)透過匯入範本建立主機完整性政策需求 (460)撰寫自訂的需求指令碼 (460)關於登錄條件 (461)撰寫要在用戶端執行指令碼的自訂需求 (462)撰寫要設定檔案時間戳記的自訂需求 (463)編寫自訂需求以增加登錄 DWORD 值。

Symantec-Endpoint-Protection安装与配置要点

Symantec Endpoint Protection安装与配置一、系统要求1、Symantec Endpoint Protection 客户端客户端支持的操作系统:客户端的硬件条件处理器:对于windows平台而言至少1 GHz Intel Pentium III(包括Windows 2000 Professional/Server/Advanced Server Service Pack3 或更高;WindowsXP;Windows Server 2003 Web/Standard/Enterprise/Datacenter Edition Windows Vista(x86)Windows 7(所有x86 版本))内存:Windows XP 最少需要256 MB RAM(建议1 GB)Windows Vista、Windows 7、Windows Server 2003 (所有版本)Windows 及Server 2008(所有版本)最少需要1 GBRAM(建议2-4 GB)硬盘600MB以上客户端安装其他条件Internet Explorer 6.0 或更高版本系统中没有其他杀毒软件2、Symantec Endpoint Protection Manager(SEPM)硬件条件处理器:1 GHz Intel Pentium III 以上内存:2G以上硬盘:4G(SEPM)+4G(Sql2005)以上其它条件安装IIS6.0以上版本(请参见IIS6。

0安装)安装SQL2005数据库(请参见SQL2005安装)二、安装SEPM在安装SEPM时需要首先在服务器上完成IIS6和SQL2005的安装与设置,且SQL2005的sa 密码需要与之后配置SEPM中的sa密码一致,目前统一为symantec。

以下开始SEPM的安装过程1、首先启动setup.exe安装程序在之后的安装选择过程中首先选择其中的第二项“安装Symantec Endpoint Protection Manager",之后启动该安装程序点击“下一步”选择接受协议,点击“下一步”点击“下一步”在之后的“选择网站”中选择“创建自定义网站",TCP端口使用默认的“8014”,完成后点击“下一步”点击“安装”,开始安装过程完成该安装过程后,点击“完成”,退出安装程序在完成以上安装过程后,可以到IIS服务中检查之前预定义的网站是否完成搭建,如下图所示也可以到服务中查检查Symantec 的相关服务是否正常以上检查项目如正常,则可以开始下面的步骤二、配置SEPM从开始菜单中启动“管理服务器配置向导”在该向导初始页面中选择“高级”项目,点击“下一步"在以后的界面中根据门店实际管理的计算机数量进行选择,这里假设选择100—500台,完成后,点击“下一步”在之后的页面中有三个选项,其含义如下安装我的第一个站点:安装第一台SEP服务器,采用默认选择,这是对第一次安装SEP控制端时选用,或是安装第一台SEPM的选择这项。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

7

Symantec Endpoint Encryption Password recovery

• 遺失或忘記密碼時, 可以自行回復

– Authenti-Check™ 詢問/回應問題以及答案

• Help Desk 可支援提供一次性密碼 – 詢問/回應 keys – 每台工作站均可有獨一無二的密碼 – 當用戶端登入時, Keys 可自動回存 至 Server 上 – 對 Help Desk 的人員提供分開的程式 來使用,以避免接觸到其他資料

每筆資料的成 本: $150

*Source: Gartner

在許多地區,資料披露是需要有強制性的管轄

平均每筆外洩事件的有形 成本*: ~$7.5 Million

而資料外洩防範的 成本僅需1/15

最大的資料外洩風險為何?

其他 包括紙張

筆記型電腦遺失或是被偷

未經授權 的資料竊取

外部攻擊

遺失 CD 或是其它的 卸除是裝置 (如 USB)

Symantec Endpoint Encryption 7.0 保護您具有價值的資料

保安資訊有限公司

We Keep It safe ,Secure & save your Time

2010 年以及之後的現象

移動裝置快速增加

快速成長, 生產力開始移動化

強烈的法規要求

通知以及罰責逐漸成長

資料暴露所導致的成 本增加

資料送到錯 誤的收信者

Fifty six data cases were investigated by the Financial Crime Operations team at the FSA in 2007, according to FOI statistics obtained by Computer Weekly. Oct 2008 Sarah Hilley

3

Symantec Endpoint Encryption

Symantec Endpoint Encryption Full Disk Edition

Symantec Endpoint Encryption

Symantec Endpoint Encryption Removable Storage Edition

Symantec Endpoint Encryption 的強大加密能力是對於保護 敏感或是私有資料最佳的企業解決方案

4

Symantec Endpoint Encryption: 一般的問題

•消除因法律責任帶來的困擾, 以及因客戶資料外洩 而額外增加的客戶服務費用

•降低對於法規遵循要求所需要付出的成本 •協助企業在移動化的環境中,取得最佳的競爭優勢

• 攜帶性

– 存取工具 – 依照政策進行安裝, 可讀取/寫入 加密資料 – 自我解壓縮檔案 • 可集中管理資料回復

9

Symantec Endpoint Encryption 用戶端報表以及稽核

The Group View and global reporting features display comprehensive audit information on the state of endpoint encryption

10

Symantec Endpoint Encryption 部署以及管理

• 管理平台

– 與 Active Directory 完整整合 – 支援 Novell eDirectory – 快速而簡單的法規遵循報表

• 政策管理

– Active Directory Group Policy Objects – 提供連接至 eDirectory 電腦物件以及群組的繼承關係 – 在 AD 或 eDirectory 樹狀中,可在任何等級(階層)的狀況下進行部署 – 對於非 Active Directory 中的電腦,可利用原始的政策方式進行支援

ቤተ መጻሕፍቲ ባይዱ

11

Symantec Endpoint Encryption 先進的管理工具 • 對管理工具提供完整的套件:

• 遠端存取主機能力

• 支援網路喚醒能力 - Wake On Lan • Pre-boot 認證控制可協助機器維修 • 透過 Administrator 政策或 MSI 檔進行部署

• 本機存取

2. 強健的 password/data 回復

• 2 種型態的密碼回復 • 可由伺服器上回存 key

3. 先進的企業等級能力

• FIPS-certified AES-256 • AD 整合 (not required) • Altiris 整合 (not required) • 不影響原來的作業方式

8

Symantec Endpoint Encryption Removable Storage Edition

• 使用者操作習慣不用改變 • 完整的加密支援 – 對卸除是裝置可採用以政策為基礎的加密 方式 – FIPS-certified AES-256 • 對儲存裝置提供最佳的支援 – Flash, HD, SD, CF, CDs/DVDs, iPods, etc.

6

Symantec Endpoint Encryption Full Disk Edition

• 對所有硬碟磁區進行加密

– 對每台電腦的多個磁碟進行加密

• 支援待命與休眠模式 • 低階的磁碟加密能力

– – – – 攔住所有 Windows 在 read/write 檔案的動作 不影響 Windows 的應用程式 不影響 Windows 作業系統 儲存在磁碟上的資料保持加密

• 當磁碟依然加密的狀態下允許本機加密

• 資料回復

• 對於失敗或會損的硬碟可以提供本機資料回復能力 • 當本機的 key 毀損時,允許使用者從伺服器端提取 Key 回來 • 包括 Disk 或 Partition 解碼

5

Symantec Endpoint Encryption Full Disk Edition

1. Secure Pre-boot Authentication

• Single sign-on • 不妥協的加密防護 • 2-factor auth: PKI/smartcards, CAC, PIV • 對 card reader 的擴充支援