Cisco 路由器及交换机安全加固法则

思科交换机安全配置(包括AAA,端口安全,ARP安全,DHCP侦听,日志审计流量限制)

思科交换机安全配置(包括AAA,端口安全,ARP安全,DHCP侦听,日志审计流量限制)网络拓扑图如下:根据图示连接设备。

在本次试验中,具体端口情况如上图数字标出。

核心交换机(core )设置为s1或者SW1,汇聚层交换机(access)设置为s2或者SW2。

IP 地址分配:Router:e0:192.168.1.1Core:f0/1: 192.168.1.2Svi接口:Core vlan10: 172.16.10.254Vlan20: 172.16.20.254Vlan30: 172.16.30.254Access vlan10: 172.16.10.253Vlan20: 172.16.20.253Vlan30: 172.16.30.253服务器IP地址:192.168.30.1Office区域网段地址:PC1:192.168.10.1PC2:192.168.10.2路由器清空配置命令:enerase startup-configReload交换机清空配置命令:enerase startup-configdelete vlan.datReload加速命令:enconf tno ip domain lookupline con 0exec-timeout 0 0logging synhostname一、OFFICE 区域地址静态分配,防止OFFICE 网络发生ARP 攻击,不允许OFFICE 网段PC 互访;STUDENTS 区域主机输入正确的学号和密码后接入网络,自动获取地址,阻止STUDENTS网段地址发生ARP攻击;1、基本配置SW1的配置:SW1(config)#vtp domain cisco //SW1配置vtp,模式为server,SW2模式为client SW1(config)#vtp password sovandSW1(config)#vtp mode serverSW1(config)#vlan 10SW1(config)#int range f0/3,f0/4 //链路捆绑SW1(config-if-range)#Channel-protocol pagpSW1(config-if-range)#Channel-group 10 mode onSW1(config)#int port-channel 10 //链路设置为trunk模式,封装802.1q协议,三层交换机默认没有封装该协议SW1(config-if)#switchport trunk encapsulation dot1qSW1(config-if)#switchport mode trunkSW2配置:SW2(config)#vtp domain ciscoSW2(config)#vtp password sovandSW2(config)#vtp mode clientSW2(config)#int range f0/3,f0/4SW2(config-if-range)#Channel-protocol pagpSW2(config-if-range)#Channel-group 10 mode onCreating a port-channel interface Port-channel 10SW2(config)#int port-channel 10SW2(config-if)#switchport trunk encapsulation dot1qSW2(config-if)#switchport mode trunkSW2(config)#int f0/1 //把f0/1,f0/2划入vlan10SW2(config-if)#switchport mode accessSW2(config-if)#switchport access vlan 10SW2(config-if)#int f0/2SW2(config-if)#switchport mode accessSW2(config-if)#switchport access vlan 102、vlan aclOffice区域禁止PC机互访:使用show int e0/0命令查看mac地址SW2(config)#mac access-list extended macaclSW2(config-ext-macl)#permit host 0007.8562.9de0 host 0007.8562.9c20 //要禁止双向通信SW2(config-ext-macl)#permit host 0007.8562.9c20 host 0007.8562.9de0SW2(config)#vlan access-map vmap 10 //禁止pc间的通信SW2(config-access-map)#match mac add macaclSW2(config-access-map)#action dropSW2(config)#vlan access-map vmap 20 //对其他数据放行,不然pc机无法ping通svi口、网关SW2(config-access-map)#action forwardSW2(config)#vlan filter vmap vlan-list 10未使用VLAN ACL时pc1可以ping通pc2,如下图:使用VLAN ACL时pc1可以无法ping通pc2,如下图:3、Office区域静态配置ip地址时采用的ARP防护:配置如下:SW2(config)#ip arp inspection vlan 10SW2(config)#arp access-list arplistSW2(config-arp-nacl)#permit ip host 192.168.10.1 mac host 0007.8562.9de0 //ip地址与mac地址对应表SW2(config-arp-nacl)#permit ip host 192.168.10.2 mac host 0007.8562.9c20SW2(config-arp-nacl)#ip arp inspection filter arplist vlan 10 SW2(config)#int port-channel 10SW2(config-if)#ip arp inspection trust注意:配置静态arp防护(用户主机静态配置地址,不是通过DHCP获取地址),需要新建ip与mac映射表,不然pc1无法ping 通svi口4、OSPF与DHCP全网起OSPF协议,使pc1可以ping通路由器。

交换机安全加固策略

交换机安全加固策略《交换机安全加固策略》随着信息技术的迅猛发展,企业和机构对网络安全的需求越来越高。

作为网络基础设施中至关重要的组成部分,交换机的安全加固策略显得尤为重要。

本文将探讨一些常见的交换机安全加固措施,帮助读者提升网络的安全性。

首先,一个有效的交换机安全加固策略是限制物理访问。

交换机应该安置在只有授权人员才能进入的区域,并且应该配备物理锁,以防止未经授权的访问。

此外,还可以使用视频监控设备来监控交换机区域,及时发现并应对任何可疑活动。

其次,加强交换机的远程管理安全也非常重要。

远程管理接口是攻击者入侵交换机的常用渠道之一。

为了避免未经授权的远程管理,可以使用基于IP地址的访问控制列表(ACL)进行过滤,只允许授权用户从特定的IP地址范围中访问交换机。

同时,应该使用强密码和定期更改密码的策略,确保远程登录的安全性。

此外,交换机的固件安全也需要重视。

固件是交换机操作系统的核心,任何漏洞都有可能导致安全风险。

因此,定期更新交换机固件至最新版本是一个必要的措施。

同时,也要确保从可信任的供应商下载和安装固件,避免使用未经认证的固件,以降低风险。

另外,交换机的端口安全也不容忽视。

开放的交换机端口容易受到攻击,因此需要限制交换机的物理端口的访问权限。

一种常见的方法是使用端口安全功能,只允许指定的MAC地址或虚拟局域网(VLAN)访问交换机端口。

这个策略可以阻止未经授权的设备连接到交换机,从而减少潜在的安全威胁。

最后,定期的安全审计对于交换机安全加固策略来说是非常重要的。

通过对交换机的配置和日志的审查,可以及时发现任何异常活动或配置错误,以便及时采取措施进行修复。

此外,安全审计也可以帮助确认加固措施的有效性,并为进一步加强交换机的安全性提供指导。

综上所述,交换机安全加固策略是确保网络安全的关键。

通过限制物理访问、加强远程管理安全、定期更新固件、限制端口访问权限和定期安全审计,可以有效提升交换机的安全性。

保护网络交换机和路由器网络设备安全的关键措施

保护网络交换机和路由器网络设备安全的关键措施网络交换机和路由器是现代网络通信中不可或缺的设备,其安全性至关重要。

一旦这些设备受到攻击或遭到破坏,网络数据将会暴露给恶意攻击者,给公司或个人造成巨大的损失。

因此,保护网络交换机和路由器的安全是网络管理者和系统管理员的首要任务。

为此,本文将介绍保护网络交换机和路由器网络设备安全的关键措施。

1. 加强设备物理安全网络交换机和路由器的物理安全至关重要。

只有确保设备的物理安全,才能有效防止未经授权的人员访问设备、擅自更改设置或拆卸设备。

以下是一些加强设备物理安全的关键措施:a. 将设备安装在安全周边,如服务器机房或安全柜中,以限制访问。

b. 为设备设置物理锁,确保只有授权人员才能接触设备。

c. 对设备进行定期巡检,确保设备没有被擅自更改或损坏。

2. 使用强密码和更改默认凭证默认凭证是攻击者最容易利用的入口之一。

为了保护网络交换机和路由器的安全,管理员应采取以下关键措施:a. 更改设备的默认用户名和密码,使用具有足够强度的密码,包括字母、数字和符号的组合。

b. 定期更改密码,并确保密码不易猜测。

c. 限制对设备的远程访问,并使用VPN或其他安全通道进行访问。

3. 更新和维护设备软件设备软件更新和补丁安装非常重要,因为这些更新通常包含针对已知漏洞和安全威胁的修复。

以下是关键措施:a. 定期检查设备制造商的官方网站,获取最新的软件更新和补丁。

b. 将设备配置为自动检查更新并自动安装。

c. 定期备份设备配置文件,以便在升级或意外故障发生时恢复。

4. 实施访问控制措施访问控制有助于限制未经授权的访问,并减少恶意攻击和未经授权的更改。

以下是一些关键措施:a. 使用防火墙来限制对交换机和路由器的访问,并仅允许经过身份验证的用户进行管理。

b. 根据需求设置适当的用户权限,并仅允许必要的访问权限。

c. 监控并审计设备的访问记录,及时检测异常行为。

5. 启用数据加密和安全协议为了保护网络交换机和路由器中传输的数据,以下是一些关键措施:a. 启用网络设备上的SSH(Secure Shell)和HTTPS(安全的HTTP)协议,以加密设备管理和配置传输的数据。

Cisco路由器及交换机安全加固法则

Cisco 路由器及交换机安全加固法则网络层面的安全主要有两个方面,一是数据层面的安全,使用ACL等技术手段,辅助应用系统增强系统的整体安全;二是控制层面的安全,通过限制对网络设备自身的访问,增强网络设备自身的安全性。

数据层面的安全在拙著《网络层权限访问控制――ACL详解》已经较为系统的讨论。

本文主要集中讨论控制层面即设备自身的安全这部分,仍以最大市场占有率的思科设备为例进行讨论。

一、控制层面主要安全威协与应对原则网络设备的控制层面的实质还是运行的一个操作系统,既然是一个操作系统,那么,其它操作系统可能遇到的安全威胁网络设备都有可能遇到;总结起来有如下几个方面:1、系统自身的缺陷:操作系统作为一个复杂系统,不论在发布之前多么仔细的进行测试,总会有缺陷产生的。

出现缺陷后的唯一办法就是尽快给系统要上补丁。

Cisco IOS/Catos与其它通用操作系统的区别在于,IOS/Catos需要将整个系统更换为打过补丁的系统,可以查询取得cisco最新的安全公告信息与补丁信息。

2、系统缺省服务:与大多数能用操作系统一样,IOS与CatOS缺省情况下也开了一大堆服务,这些服务可能会引起潜在的安全风险,解决的办法是按最小特权原则,关闭这些不需要的服务。

3、弱密码与明文密码:在IOS中,特权密码的加密方式强加密有弱加密两种,而普通存取密码在缺省情况下则是明文;4、非授权用户可以管理设备:既可以通过telnet\snmp通过网络对设备进行带内管理,还可以通过console与aux口对设备进行带外管理。

缺省情况下带外管理是没有密码限制的。

隐含较大的安全风险;5、 CDP协议造成设备信息的泄漏;6、 DDOS攻击导致设备不能正常运行,解决方案,使用控制面策略,限制到控制层面的流量;7、发生安全风险之后,缺省审计功能。

二、 Cisco IOS加固对于(4)T之后的IOS版本,可以通过autosecure命令完成下述大多数功能,考虑到大部分用户还没有条件升级到该IOS版本,这里仍然列出需要使用到的命令行:1、禁用不需要的服务:no ip http server 0.0.055access-list 99 deny any log ntp acess-group peer 98 99 in1.1.1 anyaccess-list 110 deny p 2.2.2 any.....access-list 110 deny p 3.3.3 any限制所有其它流量access-list 110 permit ip any any!class-map control-plane-limitmatch access-group 110!policy-map control-plane-policyclass control-plane-limitpolice 32000 conform transmit exceed drop!control-planeservice-policy input control-plane-policy三、 Cisco CatOS加固1、禁用不需要的服务:set cdp disable //禁用cdpset ip http disable //禁用http server,这玩意儿的安全漏洞很多的2、配置时间及日志参数,便于进行安全审计:set logging timestamp enable //启用log时间戳set logging server //向发送logset logging server //向发送log!set timezone PST-8 //设置时区set ntp authenticate enable //启用NTP认证set ntp key 1 md5 uadsf //设置NTP认证用的密码,使用MD5加密。

思科路由器安全配置规范

思科路由器安全配置规范1. 前言路由器是网络安全的重要组成部分。

随着技术的不断进步,路由器的功能越来越多,但同时也给网络安全带来了更多的威胁。

为了保证网络的安全性,我们需要对路由器进行安全配置。

本文将介绍如何对思科路由器进行安全配置。

2. 密码设置2.1 登录密码登录密码是路由器安全性的第一道防线。

默认的密码较为简单,容易被入侵者破解。

建议初始化路由器时立即修改密码,并定期更改以提高安全性。

密码应该具有一定的复杂性,包含字母、数字和特殊符号,长度不少于8位。

2.2 特权密码特权密码用于进入特权模式,对路由器进行更改。

特权密码的复杂性等级应该和登录密码相同,长度不少于8位。

2.3 SNMP密码SNMP(简单网络管理协议)是一种用于管理网络设备的协议。

如果SNMP未加密传输,则其他人有可能获取到SNMP密码。

因此,建议将SNMP密码加密,并定期更改。

3. 端口安全路由器提供了很多端口,每个端口都具有一定的安全风险。

因此,对端口进行安全配置至关重要。

3.1 关闭不必要的端口有些端口由于功能不需要或者安全风险较大,建议关闭。

比如,路由器的Telnet端口,建议关闭,使用SSH代替。

3.2 使用ACL过滤ACL(访问控制列表)是一种机制,用于限制流入路由器的数据。

路由器的ACL功能非常强大,可以使用多种方式限制数据流,以保护网络安全。

4. 协议安全4.1 SSH代替TelnetSSH是一个安全的协议,可以取代不安全的Telnet。

使用SSH代替Telnet可以保护路由器的安全。

4.2 HTTPS代替HTTPHTTPS(超文本传输安全协议)是HTTP的安全版本。

使用HTTPS可以确保数据传输的安全性。

5. 系统安全5.1 定期备份定期备份路由器配置文件可以保证在路由器出现问题时,数据不会全部丢失。

建议至少每周备份一次。

5.2 版本管理定期检查路由器的固件版本,并根据需要进行更新。

更新路由器固件可以解决一些已知漏洞,提高安全性。

无线网络的安全加固和漏洞修复

无线网络的安全加固和漏洞修复现如今,无线网络已经成为人们生活和工作中必不可少的一部分。

无线网络的便利性和高效性给我们带来了极大的便利,但同时也带来了一系列的安全隐患。

为了保护个人和企业的网络安全,我们需要加固无线网络,并及时修复可能存在的漏洞。

本文将针对这一主题进行探讨,为您提供一些有用的建议和方法。

一、加固无线网络的措施1. 设置强密码:一个强密码是无线网络安全的首要保障。

密码应含有足够的长度,并包含字符、数字和特殊符号,以增加密码的复杂性。

同时,定期更换密码也是一个有效的方式。

2. 禁用SSID广播:通过禁用SSID广播,可以使无线网络更难以被发现,从而提高安全性。

只有知道网络名称的用户才能连接到无线网络。

3. 启用MAC地址过滤:MAC地址过滤是一种让无线路由器只允许特定设备连接的措施。

通过将允许连接的设备的MAC地址添加到过滤列表中,可以有效减少无线网络遭受非法入侵的风险。

4. 启用WPA2加密:WPA2是目前最安全的无线加密协议之一。

与WEP或WPA相比,WPA2提供更高的安全性和加密强度。

确保将无线网络的加密方式设置为WPA2,以防止未经授权的用户访问。

二、修复无线网络漏洞的方法1. 及时更新固件:无线路由器的固件是保持网络安全的重要组成部分。

制造商通常会定期发布固件更新,以修复存在的漏洞和提升性能。

定期检查并及时更新固件是保持无线网络安全的一种关键措施。

2. 定期扫描网络:通过使用专业的网络扫描工具,定期对无线网络进行扫描和检测,可以及时发现存在的安全漏洞。

一旦发现漏洞,应立即采取措施进行修复。

3. 加强密码安全:不仅是无线网络密码,还包括其他相关密码,如路由器管理密码和管理员账户密码等。

确保这些密码的复杂性和安全性,以防止黑客进行破解。

4. 配置防火墙:防火墙是保护网络安全的重要组成部分。

通过配置防火墙,可以限制网络中的数据流动,并过滤潜在的威胁和攻击。

确保将防火墙设置为适当的安全级别,以提高无线网络的安全性。

CISCO网络设备加固手册

CISCO网络设备安全手册二零零五年十一月目录1IOS版本升级 (3)2关闭服务 (3)3用户名 (4)4口令 (4)5访问控制 (5)6使用SSH (6)7使用路由协议md5认证 (6)8网络设备日志 (7)9SNMP (8)10修改设备网络标签 (8)1IOS版本升级➢确保设备操作系统软件版本及时更新,软件版本较低会带来安全性和稳定性方面的隐患,因此要求在设备的FLASH容量允许的情况下升级到较新的版本。

必要情况下可升级设备的FLASH容量。

➢确保所有的网络设备维护在本地进行。

➢对于允许远程登陆管理的网络设备,必须设置口令保护和相应的ACL,限定可远程登录的主机IP地址范围,并使用支持加密的登陆方式,如SSL等。

2关闭服务➢关闭设备上不需要的服务:Small services (echo, discard, chargen, etc.)Router(config)#no service tcp-small-serversRouter(config)#no service udp-small-servers FingerRouter(config)#no service fingerRouter(config)#no ip finger HTTPRouter(config)#no ip http server SNMPRouter(config)#no snmp-server CDPRouter(config)# no cdp run Remote configRouter(config)# no service config Source routingRouter(config)#no ip source-route PadRouter(config)#no service pad ICMPRouter(config)#no ip icmp redirect DNSRouter(config)#no ip name-server➢如果需要使用HTTP管理设备,建议采用以下认证方式:确保使用ip http access-class命令来限制只有授权的地址可以访问;确保使用TACACS+或RADIUS对登录进行认证;Router(config)#ip http access-classRouter(config)#ip http authentication <enable, local, tacacs>Router(config)#ip http port 11111Router(config)#ip http server3用户名➢如果没有使用用户名,增加用户名认证:Router(config)#username myname password mypass➢不同的路由器使用不同的方式激活,可能需要使用line vty,然后设置login local,也可能需要启用AAA模式,配置aaa new-model来激活AAA模式。

思科网络设备安全管理方案

思科网络设备安全管理方案简介网络设备的安全管理是现代企业中非常重要的一项工作。

思科作为全球领先的网络设备供应商,提供了一系列的网络设备安全管理解决方案。

本文将介绍思科网络设备安全管理的基本原则、主要措施和常见工具。

基本原则在实施思科网络设备安全管理方案之前,我们首先需要明确一些基本原则。

1.身份验证:只有经过身份验证的用户才能获得访问网络设备的权限。

2.防火墙保护:在网络设备与外部网络之间设置防火墙,限制对设备的非授权访问。

3.访问控制:通过实施访问控制列表(ACL)和安全策略,控制对网络设备的访问和行为。

4.漏洞管理:及时修复网络设备中的漏洞,确保设备的安全性。

主要措施1. 设备身份管理思科网络设备安全管理方案的第一步是设备身份管理。

这包括以下几个方面:•设备认证:在设备上配置强密码,并定期更改密码以确保设备的安全。

•设备授权:通过设备授权机制,只允许经过授权的设备连接到网络。

•设备准入控制:使用802.1X等技术,确保只有通过身份验证的设备能够访问网络。

2. 数据加密数据加密是思科网络设备安全管理的关键措施之一。

它可以保护设备与其他设备之间的通信安全,防止数据被未经授权的人员截获和篡改。

思科提供了多种加密协议,如IPSec和SSL/TLS,可以在设备之间建立安全的加密通道。

除了设备之间的通信,思科还提供了对设备上存储的数据进行加密的功能,确保设备在遭到盗窃或非授权访问时不会泄露重要数据。

3. 内容过滤和防病毒为了保护网络设备免受恶意软件和网络攻击的侵害,思科网络设备安全管理方案提供了内容过滤和防病毒功能。

内容过滤技术可以检测和阻止设备上传输的恶意代码和未经授权的应用程序。

思科的网络防火墙设备可以配置内容过滤规则,对入站和出站的数据进行检查。

思科还提供了防病毒功能,可以对设备进行实时的病毒扫描和防护。

通过定期更新病毒库,确保设备能够及时识别和阻止最新的病毒威胁。

4. 安全审计和日志管理安全审计和日志管理是确保网络设备安全管理有效性的重要环节。

网络安全加固

网络安全加固

为了加强网络安全,确保信息的保密性、完整性和可用性,有以下几点加固措施:

1. 加强访问控制:建立适当的用户权限管理制度,确保只有授权人员才能访问敏感信息。

使用强密码和多因素身份验证来防止未经授权的访问。

2. 更新和修补系统漏洞:及时安装操作系统和应用程序的安全更新和补丁,以消除已知的漏洞。

定期进行系统安全扫描和漏洞评估,及时修复发现的漏洞。

3. 加密敏感数据:对于重要的数据和传输过程,使用加密算法进行数据加密,以防止数据在传输和储存过程中被窃取或篡改。

4. 强化网络设备安全:定期更改路由器和交换机的默认密码,使用防火墙和入侵检测/防御系统来监控和阻止未经授权的访

问和攻击。

5. 建立网络安全策略和意识培训:制定并执行网络安全策略,包括使用明晰的安全政策和规则,并定期对员工进行网络安全意识培训,提高员工的安全意识和应对能力。

6. 定期备份和恢复:定期备份重要数据,并将备份数据存储在不同的地点。

同时,建立有效的恢复策略,以便在遭受数据损失或攻击时能够及时恢复。

7. 实施安全监控和事件响应:部署实时监控系统,及时检测并响应安全事件。

建立安全事件响应机制,包括快速隔离和修复受到攻击的系统,并进行安全事件的分析和调查。

通过采取以上网络安全加固措施,可以有效提高网络安全水平,保护重要信息的安全和机密性。

思科设备安全加固

思科网络设备安全加固一、密码管理密码是用来防止对于网络设备的非授权访问的主要手段,是网络设备本身安全的一部分。

最好的密码处理方法是将这些密码保存在TACACS+或RADIUS认证服务器上。

但是通常网络设备会有一个本地密码进行权限访问。

这时最好采用如下的方式进行设置:1.使用enablesecretEnablesecret命令用于设定进入系统特权模式的密码。

我们最好为其设置一个强壮的密码,该密码应该不会被字典式攻击轻易破解。

还有一点,就是老的系统采用的是enablepassword,虽然它们的功能相似,但是enablepassword采用的加密算法比较较弱,最好不要采用。

Router(Config)#enablesecret12#gF3?0Op9J2.使用servicepassword-encryption这条命令用于对存储在配置文件中的口令进行加密。

避免当配置文件被不怀好意者看见,从而获得这些数据的明文。

但是servicepassword-encryption的加密算法比较简单,很容易被破译。

这个主要是针对enablepassword命令设置的密码。

而enablesecret命令采用的是MD5算法,这种算法是很难进行破译的。

Router(Config)#servicepassword-encryption二、访问控制任何人登录到网络设备上都能够显示一些重要的配置信息。

一个攻击者可以将该设备作为攻击的中转站。

所以我们必须正确控制网络设备的登录访问。

尽管大部分的登录访问缺省都是禁止的。

但是有一些例如,比如控制台端口(Console)默认就是允许登录的。

控制端口是非常特殊的端口,当网络设备重启动的开始几秒,如果发送一个Break信号到控制端口,它就会进入一种监控模式,在这里可以恢复系统的密码,从而可以很容易控制整个系统。

因此如果一个攻击者尽管他没有正常的访问权限,但是能够重启系统(切断电源或使系统崩溃)和访问控制端口(通过直连终端、终端服务器),他就可以控制整个系统,所以我们必须保证所有连接控制端口的访问的安全性。

路由器安全配置基线-思科路由器安全配置基线

思科路由器安全配置基线(Version 1.0)2012年12月目录1 引言 (1)2 适用范围 (1)3 缩略语 (1)4 安全基线要求项命名规则 (1)5 文档使用说明 (2)6 注意事项 (3)7 安全配置要求 (3)7.1 账号管理 (3)7.1.1 运维账号共享管理 (3)7.1.2 删除与工作无关账号 (3)7.2 口令管理 (4)7.2.1 静态口令加密 (4)7.2.2 静态口令密文保存 (4)7.2.3 静态口令运维管理 (5)7.3 认证管理 (5)7.3.1 RADIUS认证(可选) (5)7.3.2 TACACS+认证(可选) (6)7.4 日志审计 (6)7.4.1 RADIUS记账(可选) (6)7.4.2 TACACS+记账(可选) (7)7.4.3 启用日志记录 (7)7.4.4 日志记录时间准确性 (8)7.5 协议安全 (8)7.5.1 BGP认证 (8)7.5.2 OSPF认证 (9)7.5.3 LDP认证(可选) (9)7.6 网络管理 (10)7.6.1 SNMP协议版本 (10)7.6.2 修改SNMP默认密码 (10)7.6.3 SNMP通信安全(可选) (11)7.7 设备管理 (11)7.7.1 路由器带内管理方式 (11)7.7.2 路由器带内管理通信 (12)7.7.3 路由器带内管理超时 (12)7.7.4 路由器带内管理验证 (12)7.7.5 路由器带外管理超时 (13)7.7.6 路由器带外管理验证 (13)7.8 系统服务 (14)7.8.1 禁用CDP (14)7.8.2 禁用TCP/UDP Small服务 (14)7.8.3 禁用HTTP SERVER (15)7.8.4 禁用BOOTP SERVER (15)7.8.5 禁用Finger服务(可选) (15)7.8.6 禁用DNS查询(可选) (16)7.8.7 禁用IP Source Routing(可选) (16)7.8.8 禁用IP Directed Broadcast(可选) (16)7.8.9 禁用PROXY ARP(可选) (17)7.9 其它 (17)7.9.1 路由器缺省BANNER管理 (17)7.9.2 路由器空闲端口管理 (18)附录A 安全基线配置项应用统计表 (19)附录B 安全基线配置项应用问题记录表 (21)附录C 中国石油NTP服务器列表 (22)1 引言本文档规定了中国石油使用的思科系列路由器应当遵循的路由器安全性设置标准,是中国石油安全基线文档之一。

CISCO网络设备加固手册

CISCO网络设备加固手册1. 简介CISCO网络设备是广泛应用的企业级网络设备,其功能强大、性能稳定、安全性高。

然而,网络攻击日益增多,网络设备成为最容易受到攻击的攻击目标之一。

因此,在使用CISCO网络设备时,需要加强设备的安全性,有效防止网络攻击的发生。

本文档介绍了CISCO网络设备的加固方法,旨在帮助企业用户更好地保护其网络安全。

2. 密码设置访问CISCO网络设备需要输入密码。

因此,密码设置是网络安全的第一步,以下是密码设置的建议:•禁止使用简单的密码,如生日、电话号码等。

•密码长度应为8位以上,并包含大写字母、小写字母、数字和特殊字符。

•定期更换密码,建议每三个月更换一次。

•不要在多个设备上使用相同的密码。

3. 访问控制访问控制是网络安全的关键,它可以限制从外部访问网络设备的地址和端口。

以下是访问控制的建议:•禁止所有不必要的端口访问,只开放必要的端口。

•对于开放的端口,应该限制访问源地址和目的地址,并限制可访问的用户。

•对于ssh、telnet等协议,应该采用加密方式传输。

4. 防火墙防火墙是网络安全的重要组成部分,它可以帮助用户保护其网络设备和数据免受攻击。

以下是防火墙的建议:•配置ACL来限制来自互联网的流量。

•禁止来自未知或未信任IP地址的访问。

•禁用不必要的服务。

5. 授权管理授权管理是配置和管理网络设备的关键,可以实现对网络设备的安全控制。

以下是授权管理的建议:•禁止使用默认帐户和密码,如cisco/cisco等。

•为每个用户分配独立的帐户和密码。

•限制每个用户的访问权限,仅限其访问必要的配置。

6. 系统日志系统日志可以记录网络设备上发生的重要事件,如登录、配置更改、错误等。

以下是系统日志的建议:•配置日志服务器,将系统日志发送到远程服务器上,以便进行分析和查看。

•配置日志级别,仅记录重要的事件。

•定期检查日志,查找异常事件。

7. 漏洞修复CISCO网络设备可能存在某些漏洞,这些漏洞可能会被黑客利用,因此需要及时修复。

安全操作规程保护网络交换机与路由器

安全操作规程保护网络交换机与路由器在当今信息化社会中,网络交换机与路由器作为网络通信设备的核心组成部分,扮演着至关重要的角色。

为了保护网络交换机与路由器的安全,有效防范网络威胁和攻击,制定并遵守安全操作规程成为必要之举。

本文将介绍关于保护网络交换机与路由器的安全操作规程,以确保网络设备的正常运行和网络信息的安全性。

一、物理安全措施在保护网络交换机与路由器的安全中,物理安全措施是首要的防护措施之一。

以下是一些物理安全措施的建议和实施方法:1. 将网络交换机和路由器放置在物理安全区域内,例如锁着的机房或机柜中,以防止未经授权的人员接触设备。

2. 定期检查设备周围的环境,确保没有湿气、灰尘或其他对设备有害的物质存在。

3. 安装视频监控设备,监视设备周围的活动,及时发现异常情况。

4. 设置告警装置,一旦有人非法接近设备,立即触发警报。

二、访问控制访问控制是保护网络交换机与路由器的重要手段,确保只有授权人员可以访问设备。

以下是关于访问控制的一些建议:1. 设置强密码:为设备设置强密码是防止未经授权访问的重要措施。

密码应该包含大小写字母、数字和特殊字符,并定期更换。

2. 启用多因素身份验证:除了密码,还可以使用生物特征、硬件令牌等多因素身份验证方式,增加访问设备的安全性。

3. 细化权限控制:根据员工的职责和需要,给予不同的权限,限制他们对设备的访问和操作。

三、固件和软件升级网络交换机与路由器的固件和软件升级是保持设备安全性的关键措施。

厂商会发布升级补丁,修复已知漏洞和安全问题。

以下是一些相关建议:1. 定期检查厂商网站,了解是否有新的固件和软件版本可用,确保设备安全性的最新补丁得以应用。

2. 在升级之前,备份重要的配置文件,以便在升级失败或出现问题时可以及时恢复。

3. 在升级过程中,设备不应该中断正常运行。

因此,建议在非工作时间进行升级操作。

四、流量监控和安全审计通过流量监控和安全审计可以及时发现异常流量和潜在威胁,提高网络交换机与路由器的安全性和防护能力。

等级保护测评Cisco路由器安全策略检查及加固报告

密级:秘密文档编号:项目代号:XXX网站系统Cisco 路由器安全策略检查及加固报告XXXXXX年 10月15日目录一.安全检查概述 (4)1.1检查目标 (4)1.2检查范围 (4)1.3检查流程 (5)二.设备信息 (5)三.检查内容记录 (6)四.安全加固项 (7)4.1系统登陆账户密文加密 (7)4.2关闭未使用的端口 (7)4.3设置远程登陆控制 (7)4.4开启NTP时钟服务 (8)4.5设置登陆警告信息 (8)文档信息表一.安全检查概述为了保障XXX网站系统的网络安全、通畅和高效的运营,XXX针对浦东教育数据中心出口边界区域Cisco路由器的安全策略进行安全检查,并根据检查结果给出相应的加固建议。

1.1检查目标本次数据中心Cisco路由器的安全策略检查服务,主要通过完整详细的采集路由器设备的基本信息与运行状态数据,再对本次路由器安全策略检查采集的数据进行系统的整理与分析,然后对XXX网络安全提出相关建议报告。

对现有网络存在的问题记录;及时的反馈。

➢采集Cisco路由器设备的运行参数,通过系统整理与分析,判断设备的运行状态。

➢检查Cisco路由器的运行环境,分析和判断路由器设备运行环境是否满足当前安全运行的必要条件。

➢检查安全设备、配置的冗余性,确保网络系统具有抵御设备故障的能力和高可用性。

➢检查路由器的log日志记录,调查前期路由器设备运行状态情况,寻找故障隐患。

1.2检查范围本次XXX网站系统Cisco路由器安全策略检查的范围主要包括:➢设备运行状况及账户安全策略设置;➢检查日志记录情况和存储设置;➢检查路由协议安全状况;➢检查设备冗余情况及设备配置备份策略;➢检查访问控制安全策略设置和各种服务运行状况。

1.3检查流程本次XXX网站系统Cisco路由器安全检查的流程分为以下四个阶段:二.设备信息三.检查内容记录登陆账户使用明文加密系统账户使用弱口令会使网络设备很容易被非法用户登录,并对网络设备的配置信息进行修改,甚至造成网络设备不可用。

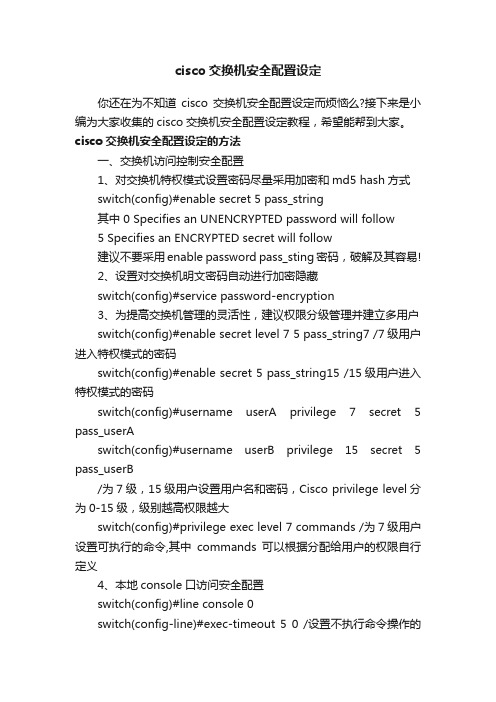

cisco交换机安全配置设定

cisco交换机安全配置设定你还在为不知道cisco交换机安全配置设定而烦恼么?接下来是小编为大家收集的cisco交换机安全配置设定教程,希望能帮到大家。

cisco交换机安全配置设定的方法一、交换机访问控制安全配置1、对交换机特权模式设置密码尽量采用加密和md5 hash方式switch(config)#enable secret 5 pass_string其中 0 Specifies an UNENCRYPTED password will follow5 Specifies an ENCRYPTED secret will follow建议不要采用enable password pass_sting密码,破解及其容易!2、设置对交换机明文密码自动进行加密隐藏switch(config)#service password-encryption3、为提高交换机管理的灵活性,建议权限分级管理并建立多用户switch(config)#enable secret level 7 5 pass_string7 /7级用户进入特权模式的密码switch(config)#enable secret 5 pass_string15 /15级用户进入特权模式的密码switch(config)#username userA privilege 7 secret 5 pass_userAswitch(config)#username userB privilege 15 secret 5 pass_userB/为7级,15级用户设置用户名和密码,Cisco privilege level分为0-15级,级别越高权限越大switch(config)#privilege exec level 7 commands /为7级用户设置可执行的命令,其中commands可以根据分配给用户的权限自行定义4、本地console口访问安全配置switch(config)#line console 0switch(config-line)#exec-timeout 5 0 /设置不执行命令操作的超时时间,单位为分钟和秒switch(config-line)#logging synchronous /强制对弹出的干扰日志信息进行回车换行,使用户输入的命令连续可见设置登录console口进行密码验证方式(1):本地认证switch(config-line)#password 7 pass_sting /设置加密密码switch(config-line)#login /启用登录验证方式(2):本地AAA认证switch(config)#aaa new-model /启用AAA认证switch(config)#aaa authentication login console-in group acsserver local enable/设置认证列表console-in优先依次为ACS Server,local用户名和密码,enable特权密码switch(config)#line console 0switch(config-line)# login authentication console-in /调用authentication设置的console-in列表5、远程vty访问控制安全配置switch(config)#access-list 18 permit host x.x.x.x /设置标准访问控制列表定义可远程访问的PC主机switch(config)#aaa authentication login vty-in group acsserver local enable/设置认证列表vty-in, 优先依次为ACS Server,local用户名和密码,enable特权密码switch(config)#aaa authorization commands 7 vty-in group acsserver local if-authenticated/为7级用户定义vty-in授权列表,优先依次为ACS Server,local 授权switch(config)#aaa authorization commands 15 vty-in group acsserver local if-authenticated/为15级用户定义vty-in授权列表,优先依次为ACS Server,local授权switch(config)#line vty 0 15switch(config-line)#access-class 18 in /在线路模式下调用前面定义的标准ACL 18switch(config-line)#exec-timeout 5 0 /设置不执行命令操作的超时时间,单位为分钟和秒switch(config-line)#authorization commands 7 vty-in /调用设置的授权列表vty-inswitch(config-line)#authorization commands 15 vty-inswitch(config-line)#logging synchronous /强制对弹出的干扰日志信息进行回车换行,使用户输入的命令连续可见switch(config-line)#login authentication vty-in /调用authentication设置的vty-in列表switch(config-line)#transport input ssh /有Telnet协议不安全,仅允许通过ssh协议进行远程登录管理6、AAA安全配置switch(config)#aaa group server tacacs+ acsserver /设置AAA 服务器组名switch(config-sg-tacacs+)#server x.x.x.x /设置AAA服务器组成员服务器ipswitch(config-sg-tacacs+)#server x.x.x.xswitch(config-sg-tacacs+)#exitswitch(config)# tacacs-server key paa_string /设置同tacacs-server服务器通信的密钥二、交换机网络服务安全配置禁用不需要的各种服务协议switch(config)#no service padswitch(config)#no service fingerswitch(config)#no service tcp-small-serversswitch(config)#no service udp-small-serversswitch(config)#no service configswitch(config)#no service ftpswitch(config)#no ip http serverswitch(config)#no ip http secure-server/关闭http,https远程web管理服务,默认cisco交换机是启用的三、交换机防攻击安全加固配置MAC Flooding(泛洪)和Spoofing(欺骗)攻击预防方法:有效配置交换机port-securitySTP攻击预防方法:有效配置root guard,bpduguard,bpdufilterVLAN,DTP攻击预防方法:设置专用的native vlan;不要的接口shut或将端口模式改为accessDHCP攻击预防方法:设置dhcp snoopingARP攻击预防方法:在启用dhcp snooping功能下配置DAI和port-security在级联上层交换机的trunk下switch(config)#int gi x/x/xswitch(config-if)#sw mode trunkswitch(config-if)#sw trunk encaps dot1qswitch(config-if)#sw trunk allowed vlan x-xswitch(config-if)#spanning-tree guard loop/启用环路保护功能,启用loop guard时自动关闭root guard 接终端用户的端口上设定switch(config)#int gi x/x/xswitch(config-if)#spanning-tree portfast/在STP中交换机端口有5个状态:disable、blocking、listening、learning、forwarding,只有处于forwarding状态的端口才可以发送数据。

【收藏】网络设备安全加固规范

【收藏】⽹络设备安全加固规范释然IT杂谈193篇原创内容公众号加群交流在后台回复“加群”,添加⼩编微信,⼩编拉你进去后台回复“724”获取⼊门资料⼀、Cisco⽹络设备安全基线规范本建议⽤于Cisco路由器和基于Cisco IOS的交换机及其三层处理模块,其软件版本为CISCO IOS 12.0及以上版本。

加固前应该先备份系统配置⽂件。

01账号管理、认证授权1.1.本机认证和授权初始模式下,设备内⼀般建有没有密码的管理员账号,该账号只能⽤于Console连接,不能⽤于远程登录。

强烈建议⽤户应在初始化配置时为它们加添密码。

⼀般⽽⾔,设备允许⽤户⾃⾏创建本机登录账号,并为其设定密码和权限。

同时,为了AAA服务器出现问题时,对设备的维护⼯作操作⽅式:配置本地⽤户ShiRan,密码,权限为10Router(config)#username ShiRan privilege 10 password Router(config)#privilege exec level 10 telnetRouter(config)#privilege exec level 10 show ip access-list1.2设置特权⼝令不要采⽤enable password设置密码,⽽采⽤enable secret命令设置,enable secret命令⽤于设定具有管理员权限的⼝令,⽽enable password采⽤的加密算法⽐较弱。

⽽要采⽤enable secret命令设置。

并且要启⽤Se操作⽅式:Router(Config)#enable secret xxxxxxxxRouter(Config)#Service password-encryption对⽐enable password和enabl esecret :1.3登陆要求控制CON端⼝的访问,给CON⼝设置⾼强度的登录密码,修改默认参数,配置认证策略。

操作⽅式:Router(Config)#line con 0Router(config-line)#password Router(config-line)#exec-timeout 300Router(config-line)#session-limit 5除⾮使⽤拨号接⼊时使⽤AUX端⼝,否则禁⽌这个端⼝。

Cisco路由器安全配置基线

Cisco路由器安全配置基线⒈概述本文档旨在提供Cisco路由器安全配置的基线标准,以保护网络的机密性、完整性和可用性。

对于每个配置项,应根据特定环境和安全需求进行定制。

本基线涵盖以下方面:物理安全、设备访问控制、身份验证和授权、安全传输、网络服务安全等。

⒉物理安全⑴硬件保护:在安全区域使用防盗门、钢制机箱等硬件保护措施,防止物理攻击。

⑵设备位置:将路由器放置在无人可及的安全位置,避免未经授权的物理访问。

⑶可视性控制:使用物理隔离或安全封闭设备,限制路由器对外界的可视性。

⒊设备访问控制⑴控制台访问:配置访问密码,并限制只允许特定IP地质通过控制台进行访问。

⑵远程访问:配置SSH或加密的Telnet,并限制只允许特定IP地质通过远程访问进行管理。

⑶ Telnet服务禁用:禁用非加密的Telnet服务,避免明文传输敏感信息。

⑷控制台超时:设置超时时间,自动登出空闲控制台连接。

⒋身份验证和授权⑴强密码策略:要求使用至少8位包含大小写字母、数字和特殊字符的复杂密码。

⑵数字证书:配置数字证书用于身份验证和加密通信。

⑶ AAA认证:配置AAA(身份验证、授权和记账)服务,以集中管理身份验证和授权策略。

⑷账号锁定:限制登录尝试次数,并自动锁定账号以防止暴力。

⒌安全传输⑴强制使用加密协议:禁用不安全的协议,例如明文HTTP,强制使用HTTPS进行安全的Web管理。

⑵ SSL/TLS配置:配置合适的加密算法和密码套件,并定期更新SSL/TLS证书。

⑶ IPsec VPN:配置基于IPsec的VPN以保护远程访问和站点之间的安全通信。

⒍网络服务安全⑴不必要的服务禁用:禁用不必要的网络服务,如Telnet、FTP等,以减少攻击面。

⑵网络时间协议(NTP):配置合法的NTP服务器,并限制只允许特定IP地质进行时间同步。

⑶ SNMP安全:配置SNMPv3,并使用强密码和访问控制列表(ACL)限制对SNMP服务的访问。

附注:附件A:示例配置文件附件B:网络拓扑图法律名词及注释:⒈物理安全:指对设备进行实体层面上的保护,以防止未经授权的物理访问和攻击。

交换机、路由器的用户安全级别知识

交换机、路由器的用户安全级别知识交换机和路由器是网络中重要的设备,它们确保了网络的正常运行和安全性。

在使用这些设备时,了解用户安全级别知识对于防止网络攻击和保护网络数据非常重要。

以下是关于交换机和路由器用户安全级别的基本知识:1. 强密码:为了保护交换机和路由器免受未经授权访问,用户应该设置强密码。

强密码应该包含大小写字母、数字和特殊字符,并且长度应该至少为8个字符。

2. 网络分段:通过将网络划分为多个子网,可以实现用户之间的隔离。

这可以减少风险,以防止攻击者获取未经授权的网络访问。

3. 端口安全:通过启用端口安全功能,交换机可以限制通过特定端口的设备数量。

这可以防止未经授权的设备接入网络。

4. 动态ARP检测:ARP(地址解析协议)欺骗是一种常见的攻击技术,攻击者可以通过修改ARP表进行信息窃取。

路由器和交换机可以启用动态ARP检测以检测和防止这种类型的攻击。

5. ACL(访问控制列表):通过配置ACL,可以限制特定用户或设备访问网络资源的权限。

ACL可以基于源IP地址、目标IP地址、传输协议和端口号来进行过滤和授权。

这有助于防止未经授权的访问。

6. 更新固件和软件:定期更新交换机和路由器的固件和软件是保证设备安全性的重要步骤。

这些更新通常包含针对已知漏洞和安全问题的修复。

7. 定期备份:定期备份交换机和路由器的配置文件和重要数据是重要的安全措施。

这样,即使发生故障或攻击,恢复设备到原来的状态也会更容易。

8. 启用安全协议:在配置交换机和路由器时,应启用安全协议,如SSH(Secure Shell)或HTTPS(HTTP Secure)。

这样可以加密所有设备和管理通信,以防止敏感信息被攻击者截获。

以上是关于交换机和路由器用户安全级别的基本知识。

根据具体的设备和网络需求,可能还有其他安全措施和防护技术可以采用。

重要的是要定期更新设备、配置强密码和访问控制,并与网络安全专家保持联系,以确保网络的安全性和可靠性。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Cisco 路由器及交换机安全加固法则

根据木桶理论,一个桶能装多少水,取决于这个桶最短的那块木板。

具体到信息系统的安全也是一样,整个信息系统的安全程度也取决于信息系统中最薄弱的环节,网络做为信息系统的体,其安全需求的重要性是显而易见的。

网络层面的安全主要有两个方面,一是数据层面的安全,使用ACL等技术手段,辅助应用系统增强系统的整体安全;二是控制层面的安全,通过限制对网络设备自身的访问,增强网络设备自身的安全性。

数据层面的安全在拙著《网络层权限访问控制――ACL详解》(/bang/77687093572141056/20030708/1712713.shtml)已经较为系统的讨论。

本文主要集中讨论控制层面即设备自身的安全这部分,仍以最大市场占有率的思科设备为例进行讨论。

一、控制层面主要安全威协与应对原则

网络设备的控制层面的实质还是运行的一个操作系统,既然是一个操作系统,那么,其它操作系统可能遇到的安全威胁网络设备都有可能遇到;总结起来有如下几个方面:

1、系统自身的缺陷:操作系统作为一个复杂系统,不论在发布之前多么仔细的进行测试,总会有缺陷产生的。

出现缺陷后的唯一办法就是尽快给系统要上补丁。

Cisco IOS/Catos 与其它通用操作系统的区别在于,IOS/Catos需要将整个系统更换为打过补丁的系统,可以查询/en/US/customer/products/prod_security_advisories_list.html 取得cisco最新的安全公告信息与补丁信息。

2、系统缺省服务:与大多数能用操作系统一样,IOS与CatOS缺省情况下也开了一大堆服务,这些服务可能会引起潜在的安全风险,解决的办法是按最小特权原则,关闭这些不需要的服务。

3、弱密码与明文密码:在IOS中,特权密码的加密方式强加密有弱加密两种,而普通存取密码在缺省情况下则是明文;

4、非授权用户可以管理设备:既可以通过telnet\snmp通过网络对设备进行带内管理,还可以通过console与aux口对设备进行带外管理。

缺省情况下带外管理是没有密码限制的。

隐含较大的安全风险;

5、CDP协议造成设备信息的泄漏;

6、DDOS攻击导致设备不能正常运行,解决方案,使用控制面策略,限制到控制层面的流量;

7、发生安全风险之后,缺省审计功能。

二、Cisco IOS加固

对于12.3(4)T之后的IOS版本,可以通过autosecure命令完成下述大多数功能,考虑到大部分用户还没有条件升级到该IOS版本,这里仍然列出需要使用到的命令行:

1、禁用不需要的服务:

no ip http server//禁用http server,这玩意儿的安全漏洞很多的

no ip source-route//禁用IP源路由,防止路由欺骗

no service finger //禁用finger服务

no ip bootp server//禁用bootp服务

no service udp-small-s //小的udp服务

no service tcp-small-s //禁用小的tcp服务

2、关闭CDP

no cdp run //禁用cdp

3、配置强加密与启用密码加密:

service password-encryption//启用加密服务,将对password密码进行加密

enable secret asdfajkls//配置强加密的特权密码

no enable password//禁用弱加密的特权密码

4、配置log server、时间服务及与用于带内管理的ACL等,便于进行安全审计

service timestamp log datetime localtime //配置时间戳为datetime方式,使用本地时间logging 192.168.0.1 //向192.168.0.1发送log

logging 192.168.0.2 //向192.168.0.2发送log

access-list 98的主机进行通讯

no access-list 99 //在配置一个新的acl前先清空该ACL

access-list 99 permit 192.168.0.0 0.0.0.255

access-list 99 deny any log //log参数说明在有符合该条件的条目时产生一条logo信息no access-list 98 //在配置一个新的acl前先清空该ACL

access-list 98 permit host 192.168.0.1

access-list 98 deny any log //log参数说明在有符合该条件的条目时产生一条logo信息!

clock timezone PST-8 //设置时区

ntp authenticate//启用NTP认证

ntp authentication-key 1 md5 uadsf //设置NTP认证用的密码,使用MD5加密。

需要和ntp server一致

ntp trusted-key 1//可以信任的Key.

ntp acess-group peer 98 //设置ntp服务,只允许对端为符合access-list 98条件的主机ntp server 192.168.0.1 key 1//配置ntp server,server为192.168.0.1,使用1号key做为密码

5、对带内管理行为进行限制:

snmp-server community HSDxdf ro 98//配置snmp只读通讯字,并只允许access-list 98的主机进行通讯

line vty 0 4

access-class 99 in //使用acl 99来控制telnet的源地址

login

password 0 asdfaksdlf//配置telnet密码

exec-timeout 2 0//配置虚终端超时参数,这里是2分钟

!

6、对带外管理行为进行限制:

line con 0

login

password 0 adsfoii //配置console口的密码

exec-timeout 2 0//配置console口超时参数,这里是两分钟

!

line aux 0

transport input none

password 0 asfdkalsfj

no exec

exit

7、应用control-plane police,预防DDOS攻击(注:需要12.2(1S或12.3(4)T以上版本才支持)

允许信任主机(包括其它网络设备、管理工作站等)来的流量:

access-list 110 deny ip host 1.1.1.1 any

access-list 110 deny ip 2.2.2.0 255.255.255.0 any

.....

access-list 110 deny ip 3.3.3.3 any

限制所有其它流量

access-list 110 permit ip any any

!

class-map control-plane-limit

match access-group 110

!

policy-map control-plane-policy

class control-plane-limit

police 32000 conform transmit exceed drop

!

control-plane

service-policy input control-plane-policy

三、Cisco CatOS加固

1、禁用不需要的服务:

set cdp disable //禁用cdp

set ip http disable //禁用http server,这玩意儿的安全漏洞很多的

2、配置时间及日志参数,便于进行安全审计:

set logging timestamp enable //启用log时间戳

set logging server 192.168.0.1 //向192.168.0.1发送log

set logging server 192.168.0.2 //向192.168.0.2发送log!

set timezone PST-8 //设置时区

set ntp authenticate enable//启用NTP认证

set ntp key 1 md5 uadsf //设置NTP认证用的密码,使用MD5加密。

需要和ntp server 一致

set ntp server 192.168.0.1 key 1//配置ntp server,server为192.168.0.1,使用1号key 做为密码

set ntp client enable //启用ntp client

3、限制带内管理:

set snmp community HSDxdf //配置snmp只读通讯字

set ip permit enable snmp //启用snmp访问控制

set ip permit 192.168.0.1 snmp//允许192.168.0.1进行snmp访问

set ip permit enable telnet //启用telnet访问控制

set ip permit 192.168.0.1 telnet//允许192.168.0.1进行telnet访问

set password //配置telnet密码

set enable //配置特权密码

set logout 2 //配置超时参数,2分钟。