Windows主机安全加固

WindowsNT安全加固方案

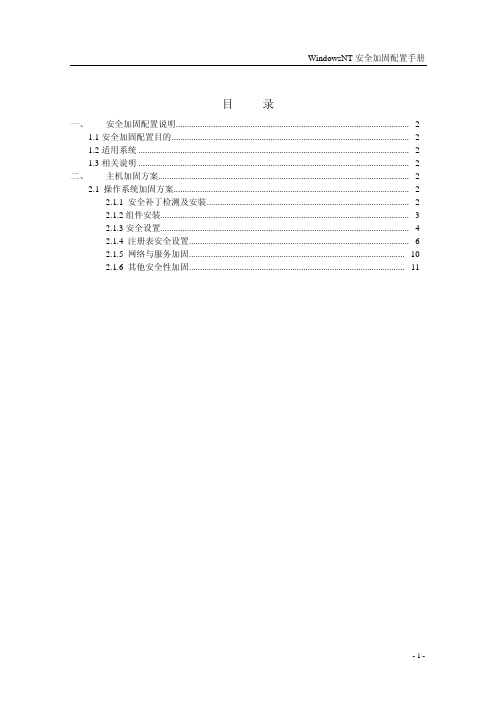

目录一、 安全加固配置说明..........................................................................................................- 2 -1.1安全加固配置目的............................................................................................................- 2 -1.2适用系统...........................................................................................................................- 2 -1.3相关说明...........................................................................................................................- 2 -二、 主机加固方案..................................................................................................................- 2 -2.1 操作系统加固方案...........................................................................................................- 2 -2.1.1 安全补丁检测及安装............................................................................................- 2 -2.1.2组件安装.................................................................................................................- 3 -2.1.3安全设置.................................................................................................................- 4 -2.1.4 注册表安全设置....................................................................................................- 6 -2.1.5 网络与服务加固..................................................................................................- 10 -2.1.6 其他安全性加固..................................................................................................- 11 -一、 安全加固配置说明1.1安全加固配置目的建立WindowsNT操作系统安全加固配置标准,并以此标准为指导,配置和审视客户WindowsNT服务器的安全性;降低系统存在的安全风险,确保系统安全可靠的运行。

网络安全之如何进行Windows操作系统安全加固

如何进行Windows操作系统安全加固?本文章主要是讲系统管理人员或安全检查人员进行Windows操作系统的安全合规性检查和配置。

账户管理和认证授权1、账户:默认账户安全、禁用Guest账户、禁用或删除其他无用账户操作步骤:打开控制面板 > 管理工具 > 本地安全策略,在本地策略 > 安全选项中,双击交互式登录:不显示最后的用户名,选择已启用并单击确定。

...2.口令:密码复杂度,密码复杂度要求必须满足以下策略:最短密码长度要求八个字符;启用本机组策略中密码必须符合复杂性要求的策略。

.操作步骤:打开控制面板 > 管理工具 > 本地安全策略,在帐户策略 > 密码策略中,确认密码必须符合复杂性要求策略已启用。

..3.密码最长留存期:对于采用静态口令认证技术的设备,帐户口令的留存期不应长于90天。

.操作步骤打开控制面板 > 管理工具 > 本地安全策略,在帐户策略 > 密码策略中,配置密码最长使用期限不大于90天。

...4.帐户锁定策略:对于采用静态口令认证技术的设备,应配置当用户连续认证失败次数超过10次后,锁定该用户使用的帐户。

.操作步骤:打开控制面板 > 管理工具 > 本地安全策略,在帐户策略 > 帐户锁定策略中,配置帐户锁定阈值不大于10次。

...5.授权:.远程关机:在本地安全设置中,从远端系统强制关机权限只分配给Administrators组。

.操作步骤:打开控制面板 > 管理工具 > 本地安全策略,在本地策略 > 用户权限分配中,配置从远端系统强制关机权限只分配给Administrators组。

..6.授权:.本地关机:在本地安全设置中关闭系统权限只分配给Administrators组。

.操作步骤:打开控制面板 > 管理工具 > 本地安全策略,在本地策略 > 用户权限分配中,配置关闭系统权限只分配给Administrators组。

windows服务器安全加固方案

windows服务器安全加固方案Windows服务器安全加固方案一、操作系统方面的加固1.更新补丁●及时安装最新的操作系统补丁,修复已知漏洞,提高系统的稳定性和安全性。

●配置自动更新功能,确保系统定期自动获取并安装最新的补丁。

2.启用防火墙●使用Windows服务器自带的防火墙功能,限制对服务器的网络访问。

●配置防火墙规则,仅允许必要的端口和服务对外开放,禁止不必要的访问。

3.管理账户安全●修改默认账户名和密码,确保使用强密码策略。

●禁用或删除不必要的账户,限制权限最小化原则。

●启用账户锁定功能,防止暴力尝试。

4.审计日志配置●启用Windows服务器的安全审计日志功能。

●配置适当的日志记录级别,确保及时发现异常操作。

●定期审查审计日志,对安全事件进行分析和响应。

5.硬盘加密●对敏感数据和信息进行加密保护。

●使用BitLocker等工具为服务器硬盘进行加密,防止数据泄露。

二、网络安全方面的加固1.网络设备配置●配置安全的网络设备参数,例如路由器、交换机等。

●将网络设备的默认密码修改为强密码。

●配置访问控制列表(ACL)限制对网络设备的访问。

2.加密通信●在远程管理和文件传输等过程中,使用加密通信协议,例如SSL/TLS。

●避免使用不安全的协议和加密算法,如旧版SSL、弱密码算法等。

3.网络隔离●通过网络分段和VLAN等技术,将服务器划分到不同的安全域中,实现网络隔离。

●使用防火墙和访问控制策略,划定服务器与其他网络设备之间的信任边界。

4.安全加密传输协议(IPsec)●使用IPsec协议对服务器之间的通信进行加密和认证。

●配置IPsec策略,限制仅允许受信任的服务器之间进行加密通信。

5.无线网络安全●对无线局域网(WLAN)进行加密保护,使用WPA2或更高级别的加密算法。

●定期更改无线网络密码,限制访问权限。

三、应用程序和服务方面的加固1.关闭不必要的服务●禁用或关闭不需要的应用程序和服务,减少系统暴露的攻击面。

Windows系统安全加固操作手册

1、应按照用户分配账号。

避免不同用户间共享账号。

避免用户账号和设备间通信使用的账号共享。

结果:现网已实现2、应删除或锁定与设备运行、维护等工作无关的账号。

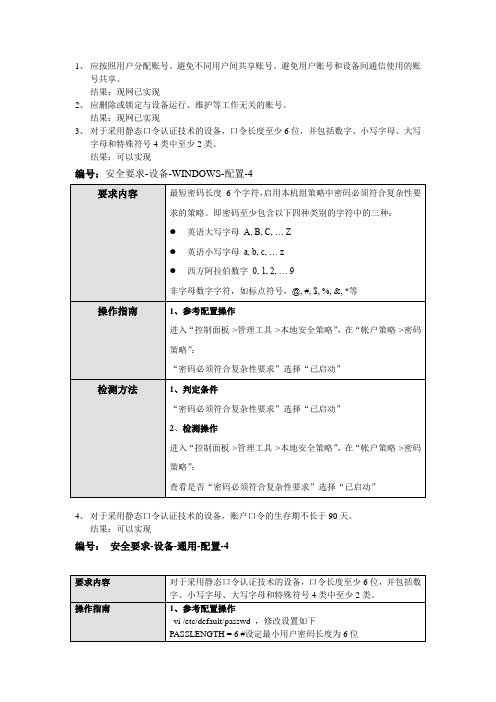

结果:现网已实现3、对于采用静态口令认证技术的设备,口令长度至少6位,并包括数字、小写字母、大写字母和特殊符号4类中至少2类。

结果:可以实现编号:安全要求-设备-WINDOWS-配置-44、对于采用静态口令认证技术的设备,账户口令的生存期不长于90天。

结果:可以实现编号:安全要求-设备-通用-配置-45、对于采用静态口令认证技术的设备,账户口令的生存期不长于90天。

结果:可以实现,应用账号不建议实现,将会影响应用系统;编号:安全要求-设备-WINDOWS-配置-56、对于采用静态口令认证技术的设备,应配置设备,使用户不能重复使用最近5次(含5次)内已使用的口令。

结果:可以实现编号:安全要求-设备-WINDOWS-配置-67、对于采用静态口令认证技术的设备,应配置当用户连续认证失败次数超过6次(不含6次),锁定该用户使用的账号。

结果:可以实现编号:安全要求-设备-WINDOWS-配置-78、在设备权限配置能力内,根据用户的业务需要,配置其所需的最小权限。

结果:现网已实现9、设备应配置日志功能,对用户登录进行记录,记录内容包括用户登录使用的账号,登录是否成功,登录时间,以及远程登录时,用户使用的IP地址。

结果:现网已实现10、设备应配置日志功能,记录用户对设备的操作,包括但不限于以下内容:账号创建、删除和权限修改,口令修改,读取和修改设备配置,读取和修改业务用户的话费数据、身份数据、涉及通信隐私数据。

记录需要包含用户账号,操作时间,操作内容以及操作结果。

结果:可以实现编号:安全要求-设备-WINDOWS-配置-1111、对于具备TCP/UDP协议功能的设备,设备应根据业务需要,配置基于源IP地址、通信协议TCP或UDP、目的IP地址、源端口、目的端口的流量过滤,过滤所有和业务不相关的流量。

什么是主机安全加固(二)2024

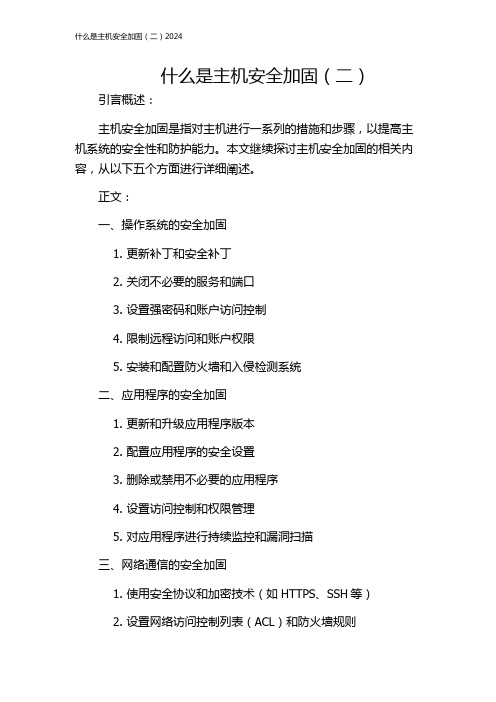

什么是主机安全加固(二)引言概述:主机安全加固是指对主机进行一系列的措施和步骤,以提高主机系统的安全性和防护能力。

本文继续探讨主机安全加固的相关内容,从以下五个方面进行详细阐述。

正文:一、操作系统的安全加固1. 更新补丁和安全补丁2. 关闭不必要的服务和端口3. 设置强密码和账户访问控制4. 限制远程访问和账户权限5. 安装和配置防火墙和入侵检测系统二、应用程序的安全加固1. 更新和升级应用程序版本2. 配置应用程序的安全设置3. 删除或禁用不必要的应用程序4. 设置访问控制和权限管理5. 对应用程序进行持续监控和漏洞扫描三、网络通信的安全加固1. 使用安全协议和加密技术(如HTTPS、SSH等)2. 设置网络访问控制列表(ACL)和防火墙规则3. 配置网络设备的安全选项4. 监控和防范网络攻击和入侵行为5. 进行网络流量分析和安全审计四、数据存储和备份的安全加固1. 加密敏感数据和数据库2. 设置访问控制和权限管理3. 定期备份数据并测试恢复过程4. 存储数据的风险评估和加固措施5. 监控数据存储和备份的安全性和完整性五、日志和审计的安全加固1. 开启日志记录和审计功能2. 配置合适的日志级别和存储策略3. 对日志进行监控和分析4. 设置警报和告警机制5. 定期审计和检查系统日志总结:主机安全加固是为了保护主机系统免受各种安全威胁和攻击,可以通过操作系统的安全加固、应用程序的安全加固、网络通信的安全加固、数据存储和备份的安全加固以及日志和审计的安全加固等方式来提高主机的安全性。

只有综合采取多重措施和策略,才能确保主机系统的安全性和防护能力。

如何使用Windows CMD进行系统安全加固

如何使用Windows CMD进行系统安全加固在当今信息化社会中,计算机系统的安全性显得尤为重要。

随着黑客技术的不断发展,各种网络攻击也层出不穷。

为了保护计算机系统的安全,我们需要采取一系列的措施来加固系统。

本文将介绍如何使用Windows CMD命令行工具进行系统安全加固。

1. 密码策略的设置密码是系统安全的第一道防线。

合理设置密码策略可以有效防止密码被破解。

通过CMD命令行工具,我们可以进行密码策略的设置。

首先,打开CMD命令行工具,输入以下命令:```net accounts /maxpwage:30```这条命令将密码的最大使用期限设置为30天。

这样可以强制用户定期更换密码,增加密码的安全性。

2. 禁用不必要的服务在Windows系统中,有许多不必要的服务会占用系统资源,同时也存在安全风险。

通过CMD命令行工具,我们可以禁用这些不必要的服务。

首先,打开CMD命令行工具,输入以下命令:```sc config 服务名 start= disabled```将“服务名”替换为要禁用的服务的名称。

例如,如果要禁用Telnet服务,可以输入以下命令:```sc config Telnet start= disabled```禁用不必要的服务可以减少系统的攻击面,提高系统的安全性。

3. 防火墙的配置防火墙是保护计算机系统安全的重要工具。

通过CMD命令行工具,我们可以配置Windows系统的防火墙。

首先,打开CMD命令行工具,输入以下命令:```netsh advfirewall set allprofiles state on```这条命令将打开Windows系统的防火墙。

接下来,我们可以通过其他命令来配置防火墙的规则,限制网络访问。

例如,要禁止所有的ICMP传输,可以输入以下命令:```netsh advfirewall firewall add rule name="Block ICMP" protocol=icmpv4:8,anydir=in action=block```通过合理配置防火墙,我们可以阻止潜在的攻击者对系统进行入侵,保护系统的安全。

Windows系统中的系统安全性评估和加固

Windows系统中的系统安全性评估和加固Windows操作系统是目前广泛使用的个人计算机操作系统之一,然而,由于其用户数量众多,也成为了黑客攻击的主要目标之一。

为了保护个人电脑和计算机网络的安全,评估和加固Windows系统的安全性显得尤为重要。

本文将就Windows系统中的系统安全性评估和加固进行探讨,提供一些有用的技巧和建议。

一、系统安全性评估1. 密码设置和管理评估Windows系统的安全性首先需要检查密码设置和管理。

确保密码强度足够,包含大小写字母、数字和特殊字符,并定期更改密码。

2. 更新系统补丁定期更新系统补丁是保持系统安全性的重要措施。

及时应用Windows系统提供的安全更新,以修复已知的漏洞和安全隐患。

3. 防病毒软件和防火墙安装和更新防病毒软件,并启用防火墙功能可以有效防御恶意软件和网络攻击。

定期进行病毒扫描,及时查杀病毒。

4. 系统日志监测定期检查系统日志,可以帮助发现潜在的安全威胁或异常活动。

根据日志所示的信息,及时采取相应的措施进行处理。

5. 用户权限管理对用户权限进行细致管理是确保系统安全的重要措施。

分配适当的用户权限,限制敏感操作的访问范围,确保只有授权用户才能进行相关操作。

二、系统安全性加固1. 禁用不必要的服务和功能Windows系统默认启用了许多不必要的服务和功能,这些服务和功能可能带来额外的安全风险。

通过禁用或关闭不必要的服务和功能,可以减少系统暴露在攻击面前的风险。

2. 使用强化安全配置针对Windows系统的不同版本,Microsoft提供了一些安全配置策略和工具。

通过使用这些策略和工具,可以进一步加固系统的安全性。

3. 定期备份数据定期备份系统和重要数据是保护个人电脑和计算机网络安全的重要措施。

在系统受到攻击或数据丢失的情况下,能够快速恢复到备份的状态,减小损失。

4. 强化网络安全控制配置防火墙和网络访问控制列表,限制进出网络的数据流,并通过安全加密协议保护网络通信。

电脑系统安全加固技巧

电脑系统安全加固技巧随着科技的不断进步和互联网的普及,电脑系统安全问题变得越来越重要。

我们的电脑系统可能面临各种威胁,如病毒、恶意软件、黑客攻击等。

为了保护我们的电脑和个人信息的安全,我们需要采取一些有效的安全加固技巧。

本文将介绍一些常见的电脑系统安全加固技巧,帮助读者提高电脑系统的安全性。

1. 及时更新操作系统和软件及时更新操作系统和软件是保护电脑系统安全的基本措施之一。

操作系统和软件的更新通常包含了修复漏洞和强化安全性的补丁。

因此,我们应该定期检查并安装系统和软件的更新,以确保我们的电脑系统能够抵御最新的安全威胁。

2. 安装可靠的杀毒软件和防火墙杀毒软件和防火墙是保护电脑系统免受病毒和恶意攻击的重要工具。

我们应该选择可靠的杀毒软件,并定期更新病毒库。

同时,我们还应该开启防火墙,以过滤和阻止恶意网络流量。

这样可以大大提高我们电脑系统的安全性。

3. 设置强密码和多因素身份验证设置强密码是保护个人信息和账户安全的重要措施之一。

我们应该选择包含字母、数字和特殊字符的复杂密码,并定期更换密码。

此外,多因素身份验证可以进一步提高账户的安全性。

我们可以使用手机短信验证码、指纹识别或硬件密钥等多种因素进行身份验证,以防止他人未经授权访问我们的账户。

4. 谨慎点击邮件和链接恶意邮件和链接是常见的电脑系统安全威胁之一。

我们应该谨慎点击未知来源的邮件和链接,尤其是包含可疑附件或要求输入个人信息的邮件。

此外,我们还可以使用反钓鱼工具来检测和阻止恶意链接的访问,以避免成为网络攻击的受害者。

5. 加密重要文件和数据加密重要文件和数据是保护个人隐私的重要手段。

我们可以使用加密软件来加密我们的文件和数据,以防止未经授权的访问。

同时,我们还可以定期备份重要的文件和数据,以防止数据丢失或被损坏。

6. 使用虚拟专用网络(VPN)虚拟专用网络(VPN)可以帮助我们在互联网上建立一个安全的连接。

使用VPN可以加密我们的网络流量,并隐藏我们的真实IP地址,从而保护我们的隐私和安全。

Windows系统安全加固简要操作指南

5.选择“密码保护”框。

6.单击“确定”设置密码保护的屏幕保护程序。

帐户锁定时间(15分钟)

帐户锁定阀值(50次无效登录)

审核策略:采用Windows默认安装配置,未优化。

建议配置为:

审核策略更改(成功)

审核登录事件(成功,失败)

审核对象访问(成功,失败)

审核过程追踪(成功,失败)

审核目录服务访问(没有定义)

审核特权使用(没有定义)

审核系统事件(成功)

审核帐户登录事件(成功,失败)

Local_Machine\\System\\CurrentControlSet\\Control\\LSA\\RestrictAnonymous的值改成1

未删除服务器上的管理员共享(C$、D$和Admin$等)。

删除服务器上的管理员共享(C$、D$和Admin$等)。

未禁用自动运行。在光盘等媒体插入时可能启动恶意程序

Windows系统安全加固简要操作指南

脆弱性种类

脆弱性子类

说明建议

操作结果

1.安全补丁、防毒措施

系统未安装最新的Service Pack。

察看被评估主机是否安装最新的Service Pack2。

系统未安装防病毒软件。

察看系统托盘,防病毒软件。

系统未安装全部的HotFix。

查看是否安装更新最新的hotfix

建议禁止自动运行

4.安全服务措施

服务安全设置

关闭alerter、clipbook、computer browser、fax service、indexing service、iis admin servies、net login、telnet、tcp/ip netbios helper serveric等无关的服务

Windows系统主机加固报告

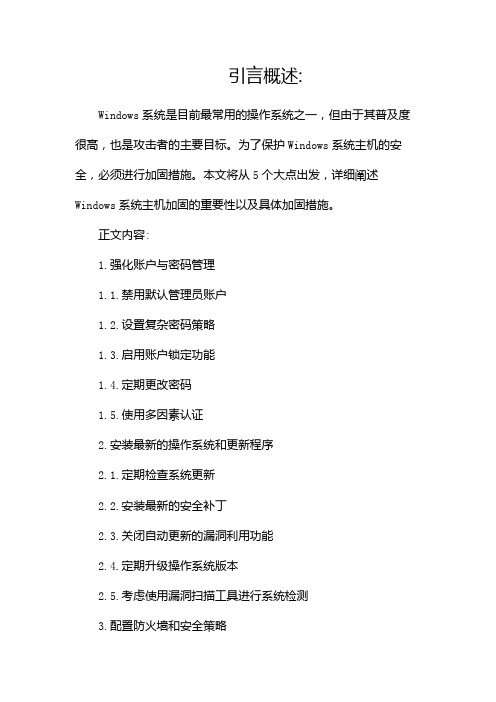

引言概述:Windows系统是目前最常用的操作系统之一,但由于其普及度很高,也是攻击者的主要目标。

为了保护Windows系统主机的安全,必须进行加固措施。

本文将从5个大点出发,详细阐述Windows系统主机加固的重要性以及具体加固措施。

正文内容:1.强化账户与密码管理1.1.禁用默认管理员账户1.2.设置复杂密码策略1.3.启用账户锁定功能1.4.定期更改密码1.5.使用多因素认证2.安装最新的操作系统和更新程序2.1.定期检查系统更新2.2.安装最新的安全补丁2.3.关闭自动更新的漏洞利用功能2.4.定期升级操作系统版本2.5.考虑使用漏洞扫描工具进行系统检测3.配置防火墙和安全策略3.1.启用Windows防火墙3.2.配置合适的入站和出站规则3.3.阻止不必要的服务和端口3.4.启用远程桌面连接时使用网络级别身份验证3.5.考虑使用高级防火墙软件增加安全性4.加强访问控制和授权4.1.使用适当的用户权限4.2.禁用不必要的账户4.3.设置安全策略以限制程序和文件的访问权限4.4.定期审查和更新访问控制列表4.5.考虑使用身份验证和授权工具来增加安全性5.安装有效的安全软件5.1.安装杀毒软件和防恶意软件工具5.2.定期更新安全软件的病毒库和定义文件5.3.启用实时保护和自动扫描功能5.4.安装和配置网络安全监控工具5.5.定期进行系统安全性评估和漏洞扫描总结:Windows系统主机加固是保护计算机系统安全的关键环节。

通过强化账户与密码管理、安装最新的操作系统和更新程序、配置防火墙和安全策略、加强访问控制和授权、安装有效的安全软件等措施,可以有效降低系统遭受攻击的风险。

加固措施仅仅是提高安全性的一部分,管理员还需要持续关注安全漏洞和威胁情报,并与安全专家保持联系,以保障系统的最大安全性。

如何使用Windows CMD命令进行系统安全加固

如何使用Windows CMD命令进行系统安全加固随着互联网的快速发展,网络安全问题日益突出。

作为个人用户,我们需要时刻保护自己的计算机系统免受恶意攻击。

除了安装杀毒软件和防火墙外,我们还可以使用Windows CMD命令进行系统安全加固。

本文将介绍一些常用的CMD命令,帮助读者加强系统的安全性。

一、关闭不必要的服务在Windows系统中,有许多服务是默认启用的,但并不是所有的服务都是我们需要的。

有些服务可能会存在安全漏洞,因此我们应该关闭不必要的服务。

通过CMD命令可以方便地完成这个任务。

首先,我们可以使用命令"services.msc"打开服务管理器,查看系统中所有的服务。

然后,根据自己的需求和了解,选择要关闭的服务。

例如,对于家庭用户来说,可以关闭Telnet服务、远程注册表服务等。

在CMD命令行中,我们可以使用"sc"命令来关闭服务。

例如,要停止远程注册表服务,可以运行以下命令:sc stop RemoteRegistry二、设置强密码策略密码是我们登录系统的重要凭据,设置一个强密码是保护系统安全的重要一环。

通过CMD命令,我们可以设置强密码策略,要求用户使用复杂的密码。

首先,我们可以使用命令"net accounts"来查看当前系统的密码策略。

然后,使用命令"net accounts /maxpwage:30"来设置密码的最大使用期限为30天。

此外,我们还可以使用命令"net accounts /minpwlen:8"来设置密码的最小长度为8个字符。

除了设置密码策略,我们还可以使用CMD命令来修改用户的密码。

例如,要修改用户名为"test"的用户的密码,可以运行以下命令:net user test *三、禁用Guest账户Guest账户是Windows系统默认启用的一个账户,它通常拥有较低的权限。

windows操作系统的安全加固

windows操作系统的安全加固【提醒】操作系统的默认设置是不安全的方法一:账号安全【案例1】针对口令的攻击容易实现Cain——著名的windows平台的口令恢复工具Cain能通过网络嗅探很容易地恢复多种口令,能够使用字典破解加密的口令,暴力口令破解,捕获voip电话的谈话内容,解码加密后的口令,获取无线网络密钥,恢复缓存的口令,分析路由协议等。

它还可以远程破解,可以挂字典以及暴力破解,其sniffer功能极其强大,几乎可以明文捕获一切帐号口令,包括ftp、http、imap、pop3、smb、telnet、vnc、tds、smtp、mskerb5-preauth、msn、radius-keys、radius-users、icq、ike aggressive mode pre-shared keys authentications等。

使用cain进行密码破解、arp欺骗、dns欺骗等,通过嗅探功能得到相关的密码,对密文进行暴力破解,通过路由探测、主机信息枚举等得到目标主机的敏感信息等。

【案例2】神器咪咪卡住查看当前登录用户口令1)设置一个好的口令(强壮+易记)2)定期修改【提醒】生产环境中的服务器的口令应 >26位3)应尽量避免在不同场合设置同样的口令4)输入口令时切记不要让别人看到5)不要让其他人随意使用你的机器6)设置一个陷阱账号Windows区分用户是根据SID(安全标识符)7)删除(或禁用)一些不常用的账号 账号越多,风险越大8)启用账号的安全策略9)查看系统账号所属的组是否正确10)账号优化方法二:取消系统的一些默认设置1)关闭默认的管理共享2)更改系统默认的TTL值(判定操作系统的类型) 2008---128Linux---643)更改系统服务默认的端口远程桌面----3389/tcp 改成 40004 )禁用系统中不必要的服务,并对系统服务的状态要做记录 越少的服务=越高的安全5)启用恢复代理(EFS)建议把默认管理员指定为恢复代理用户CIPHER /R:filename/R 生成一个 EFS 恢复代理密钥和证书,然后把它们写入一个 .PFX 文件(包含证书和私钥)和一个 .CER 文件(只包含证书)。

初级安全入门——Windows操作系统的安全加固

初级安全入门——Windows操作系统的安全加固实验网络拓扑如下:工具简介•Kali操作系统•Kali Linux是安全业内最知名的安全渗透测试专用操作系统。

它的前身就是业界知名的BackTrack操作系统。

BackTrack在2013年停止更新,转为Kali Linux。

Kali Linux集成了海量渗透测试、网络扫描、攻击等专用工具。

通过系统更新,用户可以快速获取最新的各类工具。

所以,Kali Linux是专业人员的不二选择。

•Nmap•Nmap(网络映射器)是一款用于网络发现和安全审计的网络安全工具,它是自由软件。

软件名字Nmap是Network Mapper的简称。

通常情况下,Nmap用于:列举网络主机清单,管理服务升级调度,监控主机,服务运行状况。

•Nessus•1998年, Nessus 的创办人 Renaud Deraison 展开了一项名为"Nessus"的计划,其计划目的是希望能为因特网社群提供一个免费、威力强大、更新频繁并简易使用的远端系统安全扫描程序。

它提供完整的电脑漏洞扫描服务, 并随时更新其漏洞数据库;不同于传统的漏洞扫描软件, Nessus 可同时在本机或远端上摇控, 进行系统的漏洞分析扫描;其运作效能能随着系统的资源而自行调整。

如果将主机加入更多的资源(例如加快CPU速度或增加内存大小),其效率表现可因为丰富资源而提高;完整支持SSL (Secure Socket Layer)。

•Metasploit•Metasploit是一个免费的、可下载的框架,通过它可以很容易地获取、开发并对计算机软件漏洞实施攻击。

它本身附带数百个已知软件漏洞的专业级漏洞攻击工具。

实验场景一:补丁安装任务一:由于这些漏洞都是已知windows系统及其组件的相关漏洞,请到微软官方查询漏洞详情和下载对应补丁。

某公司经过一次系统漏洞扫描检测,发现办公网部分的windows7 SP1系统主机皆含有MS17-010、MS12020、MS15-034漏洞。

windows安全加固的常见方法

对于Windows系统的安全加固,以下是一些常见的方法:

更新和安装补丁:确保操作系统和应用程序都及时更新,并安装最新的安全补丁。

这样可以修复已知的漏洞和弱点,增强系统的安全性。

使用强密码和多因素身份验证:确保使用强密码来保护用户账户,并启用多因素身份验证(如短信验证码、指纹识别等),以提高账户的安全性。

防火墙设置:打开系统内置的防火墙,并配置适当的规则来限制网络访问,只允许必要的网络连接。

安装可靠的安全软件:安装和更新可靠的杀毒软件、防火墙和恶意软件防护程序,以及其他安全工具,用于检测和阻止恶意软件和网络攻击。

关闭不必要的服务和功能:禁用或关闭系统中不必要的服务和功能,减少系统的攻击面。

定期备份数据:定期备份重要数据,并确保备份数据存储在安全的地方,以防止数据丢失或损坏。

使用安全的网络连接:避免使用不安全的公共Wi-Fi网络,尽量使用加密的网络连接(如VPN)来保护数据的传输安全。

用户权限管理:合理分配和管理用户权限,确保每个用户只拥有必要的权限,以减少潜在的安全风险。

定期检查安全设置:定期审查和更新系统的安全设置,确保安全策略和配置符合最佳实践,并及时做出调整。

这些方法只是一些常见的安全加固措施,具体的操作和设置可以根据

具体情况和需求进行进一步的调整和优化。

此外,保持对安全漏洞和最新威胁的关注,并采取相应的措施来应对,也是保持系统安全的重要方面。

Windows操作系统安全加固规范

Windows主机操作系统安全基线规范目录1账号管理、认证授权 (1)1.1账号 (1)1.1.1ELK-Windows-01-01-01 (1)1.1.2ELK-Windows-01-01-02 (2)1.1.3ELK-Windows-01-01-03 (3)1.2口令 (4)1.2.1ELK-Windows-01-02-01 (4)1.2.2ELK-Windows-01-02-02 (5)1.3授权 (6)1.3.1ELK-Windows-01-03-01 (6)1.3.2ELK-Windows-01-03-02 (7)1.3.3ELK-Windows-01-03-03 (8)1.3.4ELK-Windows-01-03-04 (9)1.3.5ELK-Windows-01-03-05 (10)2日志配置 (11)2.1.1ELK-Windows-02-01-01 (11)2.1.2ELK-Windows-02-01-02 (12)3通信协议 (14)3.1IP协议安全 (14)3.1.1ELK-Windows-03-01-01 (14)3.1.2ELK-Windows-03-01-02 (15)3.1.3ELK-Windows-03-01-03 (16)4设备其他安全要求 (18)4.1屏幕保护 (18)4.1.1ELK-Windows-04-01-01 (18)4.1.2ELK-Windows-04-01-02 (19)4.2共享文件夹及访问权限 (20)4.2.1ELK-Windows-04-02-01 (20)4.2.2ELK-Windows-04-02-02 (21)4.3补丁管理 (23)4.3.1ELK-Windows-04-03-01 (23)4.4防病毒管理 (24)4.4.1ELK-Windows-04-04-01 (24)4.4.2ELK-Windows-04-04-02 (25)4.5W INDOWS服务 (26)4.5.1ELK-Windows-04-05-01 (26)4.5.2ELK-Windows-04-05-02 (28)4.6启动项 (29)4.6.1ELK-Windows-04-06-01 (29)4.6.2ELK-Windows-04-06-02 (30)本文档是Windows操作系统的对于Win系统的设备账号认证、日志、协议、补丁升级、文件系统管理等方面的安全配置要求,共26项。

Windows主机安全加固

封面作者:Pan Hongliang仅供个人学习目录1账户管理 (3)1.1 用户管理 (3)1.2 弱口令修改 (3)1.3 密码策略 (3)1.4 帐户锁定策略 (3)2本地策略 (4)2.1 审核策略: (4)3服务 (5)3.1 关闭不必须的服务 (5)4网络协议 (7)4.1 删除TCP/IP外的其他网络协议: (7)4.2 解除NetBios与TCP/IP协议的绑定: (7)4.3 使用TCP/IP筛选限制端口: (7)5注册表设置 (8)5.1 关闭默认共享 (8)5.2 减少DDOS攻击的影响 (8)5.3 处理HTTP/FTP半连接请求 (8)5.4 禁用CD-ROM的自动运行 (8)5.5 删除OS2、POSIX子系统 (9)5.6 防止ICMP重定向报文的攻击 (9)5.7 禁止响应ICMP路由通告报文 (9)5.8 保护内核对象标志 (9)5.9 禁止建立空连接 (9)5.10 禁用路由功能 (9)5.11 检查RUN (9)6文件系统与权限 (10)6.1 使用NTFS文件系统 (10)6.2 保护重要的EXE程序 (10)6.3 删除无用的系统文件和目录 (10)6.4 保护重要系统文件和目录 (11)6.5 加密重要、敏感文件 (11)6.6 系统、文件的备份: (11)7常规安全 (12)7.1 更新Windows安全补丁: (12)7.2 使用防病毒软件: (12)7.3 使用木马扫描软件: (12)7.4 使用个人防火墙: (12)7.5 其他常规安全设置: (12)1账户管理1.1用户管理1.2弱口令修改使用口令猜测工具扫描计算机的弱口令帐户,并根据扫描结果,提交用户修改1.3密码策略1.4帐户锁定策略2本地策略2.1审核策略:3服务3.1关闭不必须的服务4网络协议4.1删除TCP/IP外的其他网络协议:删除TCP/IP外的NETBEUI,IPX/SPX等其他协议,删除文件和打印共享方法:本地连接-》属性4.2解除NetBios与TCP/IP协议的绑定:减少NetBios漏洞的攻击企图和系统信息泄漏方法:本地连接-》属性-》TCP/IP-》属性-》高级-》WINS-》禁用TCP/IP上的NetBios 4.3使用TCP/IP筛选限制端口:UDP协议和ICMP协议一样是基于无连结的,一样容易伪造,所以如果不是必要(例如要从UDP提供DNS服务之类)应该选择全部不允许,避免受到洪水(Flood)或碎片(Fragment)攻击最右边的一个编辑框是定义IP协议过滤的,我们选择只允许TCP协议通过,添加一个6(6是TCP在IP协议中的代码,IPPROTO_TCP=6)方法:本地连接-》属性-》TCP/IP-》属性-》高级-》选项-》TCP/IP筛选5注册表设置5.1关闭默认共享注册表项:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters5.2减少DDOS攻击的影响注册表项:HKLM\System\CurrentControlSet\Services\Tcpip\Parameters5.3处理HTTP/FTP半连接请求注册表项:HKLM\System\CurrentControlSet\Services\AFD\Parameters5.4禁用CD-ROM的自动运行防止恶意程序的自动加载运行,防止病毒等的扩散。

网络安全等级保护测评之Widows系统安全加固

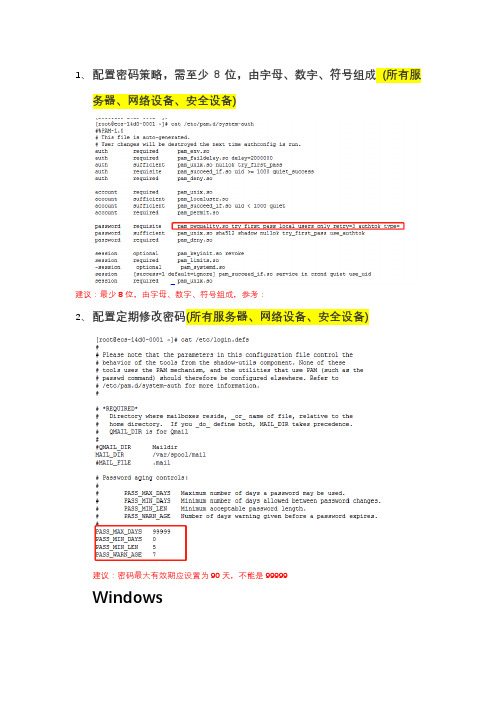

1、配置密码策略,需至少8位,由字母、数字、符号组成(所有服

务器、网络设备、安全设备)

建议:最少8位,由字母、数字、符号组成,参考:

2、配置定期修改密码(所有服务器、网络设备、安全设备)

建议:密码最大有效期应设置为90天,不能是99999

Windows

3、设置用户登录失败次数、锁定用户及超时自动退出功能(所有服务

器、网络设备、安全设备)

Liunx

Windows

4、只有一个root账户,实现系统管理员(sysadmin)、安全管理员

(secadmin)、审计管理员(auditadmin),三个账户不同权限的三权分立,并将这三员落实到实际人员。

(所有服务器、网络设备、安全设备)

5、 在制度里面要明确规定所有(所有服务器、网络设备、安全设备)日

志记录运维人员每月定期进行备份到移动硬盘中,备份保留180天以上,并放置到安全的地方保留。

6、 对liunx 的鉴别数据、重要审计数据、重要配置数据进行备分到

移动硬盘时进行压缩打包并设置密码。

7、 禁用高危端口

建议关闭高危端口,如http改为https,postfix也可改用其他端口,不要使用25端口

8、Windows服务器应在不影响系统运行的情况下关闭默认共享。

9、禁用或者定时清空Linux服务器的历史命令(所有服务器)

在不影响系统运行的前提下在数据库新增系统管理员、安全管理员、审计管理员等三个账户,并分配不同权限。

如何进行电脑系统安全加固

如何进行电脑系统安全加固电脑系统安全一直是一个重要的话题,随着科技的快速发展,网络安全威胁也日益严重。

在这样的背景下,如何进行电脑系统安全加固成为每个人都需要了解和掌握的技能。

本文将从以下几个方面介绍如何进行电脑系统安全加固。

一、更新操作系统和软件安全专家经常强调更新操作系统和软件的重要性。

操作系统和软件的更新通常包括修复已知的漏洞,加强安全性,并且提供新功能。

及时更新操作系统和软件可以减少系统被攻击的风险。

在电脑设置中,可以选择自动更新,确保系统和软件时刻处于最新状态。

二、安装可靠的安全软件安全软件是电脑系统安全的重要保护措施。

可靠的安全软件可以检测和拦截恶意软件、病毒、木马等威胁,并提供实时保护。

常见的安全软件包括杀毒软件、防火墙和反间谍软件等。

确保安全软件保持更新也是很有必要的。

三、强化密码和身份验证密码是电脑系统安全的“第一道门”,强化密码和身份验证对于保护个人信息的安全非常重要。

一个强密码应包括字母、数字和特殊字符,并且应定期更改密码。

除此之外,使用双重身份验证(2FA)等安全措施,可以增加账户的安全性,防止他人未经授权登录。

四、备份重要数据数据备份是一个预防数据丢失的重要步骤,同时也是网络安全的一环。

无论是硬盘故障还是恶意软件攻击,数据备份都可以保证数据的安全。

可以使用外部硬盘、云存储等方式进行定期备份。

建议将备份数据存放在不同的地点,以防不测。

五、加强网络连接安全网络连接是电脑系统安全的一个关键点。

确保无线网络的安全,可以使用加密协议(如WPA2)保护网络通信,不使用弱密码。

对于无线路由器和网络摄像头等设备,应及时更改默认的管理密码,以防止被黑客攻击。

此外,通过VPN等方式,可以加密网络通信内容,保护隐私安全。

六、远离可疑链接和附件电子邮件、社交媒体等渠道经常会收到一些可疑的链接和附件,这些可能是恶意软件的传播途径。

要保持警惕,不要随意点击不明来源的链接,不要下载未经验证的附件。

同时,及时删除垃圾邮件和垃圾信息,减少风险。

windows安全加固的常见方法

windows安全加固的常见方法Windows安全加固是指通过一系列的措施,提高Windows系统的安全性,防止黑客攻击、病毒感染等安全威胁。

在网络安全日益重要的今天,Windows安全加固已经成为了每个企业和个人必须要做的一项工作。

本文将介绍一些常见的Windows安全加固方法。

一、安装杀毒软件杀毒软件是保护Windows系统的第一道防线,它可以及时发现并清除病毒、木马等恶意软件。

因此,安装杀毒软件是Windows安全加固的必要步骤。

在选择杀毒软件时,应该选择知名品牌,更新频率高的杀毒软件,并及时更新病毒库。

二、安装防火墙防火墙是保护Windows系统的第二道防线,它可以监控网络流量,阻止未经授权的访问。

Windows系统自带了防火墙,但是它的功能比较简单,建议安装第三方防火墙软件,如360安全卫士、火绒等。

三、关闭不必要的服务Windows系统默认启动了很多服务,有些服务是我们不需要的,但是它们会占用系统资源,增加系统的安全风险。

因此,关闭不必要的服务是Windows安全加固的重要步骤。

可以通过“服务”管理器来关闭不必要的服务。

四、更新系统补丁Windows系统的漏洞是黑客攻击的入口,因此,及时更新系统补丁是Windows安全加固的重要步骤。

微软每个月都会发布安全补丁,建议及时下载安装。

五、设置强密码强密码是保护Windows系统的重要措施,它可以防止黑客通过猜测密码的方式入侵系统。

建议设置复杂的密码,包括大小写字母、数字和特殊字符,并定期更换密码。

六、禁用自动运行自动运行是Windows系统的一个功能,它可以自动运行光盘、U 盘等外部设备中的程序。

但是,这个功能也会被黑客利用,通过植入病毒来感染系统。

因此,禁用自动运行是Windows安全加固的重要步骤。

七、开启UACUAC是Windows系统的一个安全功能,它可以防止未经授权的程序对系统进行修改。

建议开启UAC,以增加系统的安全性。

八、备份重要数据备份重要数据是Windows安全加固的重要步骤,它可以防止数据丢失或被黑客攻击。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

封面作者:Pan Hongliang仅供个人学习目录1账户管理 (3)1.1 1.2 1.3用户管理 (3)弱口令修改 (4)密码策略 (4)1.4帐户锁定策略 (4)2本地策略 (5)2.1审核策略: (5)3服务 (6)3.1关闭不必须的服务 (6)4网络协议 (8)4.1 4.2 4.3删除TCP/IP外的其他网络协议: (8)解除NetBios与TCP/IP协议的绑定: (8)使用TCP/IP筛选限制端口: (8)5注册表设置 (9)5.1 5.2 5.3 5.4 5.5 5.6 5.7 5.8 5.9 5.10 5.11关闭默认共享 (9)减少DDOS攻击的影响 (9)处理HTTP/FTP半连接请求 (9)禁用CD-ROM的自动运行 (9)删除OS2、POSIX子系统 (10)防止ICMP重定向报文的攻击 (10)禁止响应ICMP路由通告报文 (10)保护内核对象标志 (10)禁止建立空连接 (10)禁用路由功能 (10)检查RUN (10)6文件系统与权限 (11)6.1 6.2 6.3 6.4 6.5 6.6使用NTFS文件系统 (11)保护重要的EXE程序 (11)删除无用的系统文件和目录 (11)保护重要系统文件和目录 (12)加密重要、敏感文件 (12)系统、文件的备份: (12)7常规安全 (13)7.1 7.2 7.3 7.4 7.5更新Windows安全补丁: (13)使用防病毒软件: (13)使用木马扫描软件: (13)使用个人防火墙: (13)其他常规安全设置: (13)1账户管理1.1用户管理序号用户管理检查确认1停用gues t帐号:以防止未授权的用户访问。

默认停用,检查确认。

2限制不必要用户的数量:除日常使用、管理用帐号外,停用其他不必要的帐号、删除废弃帐号重命名administrator帐号:3重命名administrator帐号,创建一个低权限的名为“administrator”的本地帐号,设置复杂密码,作为陷阱帐号。

方法:控制面板-》管理工具-》计算机管理-》本地用户和组1.2弱口令修改使用口令猜测工具扫描计算机的弱口令帐户,并根据扫描结果,提交用户修改1.3密码策略序号策略设置检查确认1 2 3 4 5密码必须符合复杂性要求密码长度最小值密码最长存留期密码最短存留期密码强制历史启用6位30天5次方法:控制面板-》管理工具-》本地安全策略-》帐户策略1.4帐户锁定策略序号策略设置检查确认1 2 3复位帐户锁定计数器帐户锁定时间帐户锁定阀值20分钟20分钟3次方法:控制面板-》管理工具-》本地安全策略-》帐户策略2本地策略2.1审核策略:序号策略设置检查确认1 2 3 4 5 6 7 8 9审核策略更改审核登录事件审核对象访问审核过程追踪审核目录服务访问审核特权使用审核系统事件审核帐户登录事件审核帐户管理成功失败成功失败失败失败失败成功失败成功失败成功失败方法:控制面板-》管理工具-》本地安全策略-》本地策略3服务3.1关闭不必须的服务序号服务设置说明1 2 3 4 5 6 7 8 9 10 11 12 1314AlerterApplication Ma na ge m e ntClipBookComputer BrowserDHCP ClientDistributed link tracking clientDistributed T ransaction CoordinatorError reporting serviceFaxIndexing ServiceInternet Connection SharingIPSEC Policy AgentLogical Disk ManagerLogical Disk Manager手动手动己禁用手动已禁用手动手动己禁用己禁用己禁用手动手动手动手动提供管理性的警告功能,通过NetSend命令提供软件安装服务,诸如分派,发行以及删除通过网络共享剪贴板中的内容维护网上邻居的计算机列表(局域网内仅需启用一台)手动配置网络设置时,禁用此服务局域网文件、资源连接信息更新(较耗内存)SQL Server使用发送错误报告给微软提供传真功能很耗资源的目录索引服务,应禁用用于Internet连接共享用于IP安全协议(IPSEC),VPN、无线等用用于支持磁盘管理控制,设置成手动,需要时启动Administrative Service15 161718 19 20 21 222324MessengerNet LogonNetMeeting R emoteDesktop SharingNetwork ConnectionsNetwork DDENetwork DDE DSDMNT LM Security Support ProviderP erformance Logs and AlertsP ortable Media SerialNu mber ServiceQoS RSVP手动手动已禁用手动已禁用已禁用手动手动手动手动和Alerter服务一同使用,与MSN没有关系只用于在基于域的网络中登录允许有权限的用户使用NetMeeting远程访问Windows桌面。

管理“网络和拨号连接”文件夹中对象动态数据交换。

ClipBook服务时少数几个使用网络DDE的程序之一。

禁用以防被远程启动提供RPC连接的验证,极少用,Exchange Server使用配置性能日志和警报获取连接到计算机上的便携音乐播放器序列号,向播放器传送受保护的内容时需要这个序列号为应用程序提供QOS,常见的为NetMeetingR emote Access Auto25已禁用常用于自动拨号到ISP,非拨号用户可禁用Connection Manager26 27R emote Access Connection ManagerR emote Desktop Help Session手动已禁用创建网络连接并管理网络连接文件夹远程协助功能,WinXP用,危险且耗资源,应禁用2829 30 31 32ManagerR emote Procedure Call(RPC)LocatorR emote Registry ServiceRemovable S torageR outing and R emote AccessSmart Card手动已禁用手动已禁用手动帮助网络上其他计算机发现这台计算机上的基于RPC的程序,不常见。

远程修改注册表,危险的操作,应禁用管理脱机存储媒体,一般用于磁带备份等在局域网以及广域网环境中为企业提供路由服务用于支持智能卡身份验证硬件33 34 35 36 37 38 39Smart Card HelperTCP/IP NetBIOS Helper ServiceT elephonyT elnetterminal servicesUninterruptible P ower SupplyWindows Installer手动手动手动已禁用已禁用手动手动提供NetBIOS名字管理支持调制解调器的连接提供通过远程命令行对系统的访问实现远程登录本地电脑,快速用户切换和远程桌面管理连接到计算机的不间断电源(UPS)管理Windows安全程序(.msi)40 41Windows Manag e me n t手动与驱动程序间交换系统管理信息Instrumentation Driver ExtensionsWindows Time手动时间同步服务说明:•以上服务列表基于Win2000系统,也包括WinXP中少量危险的服务•以上未提及的服务为重要的系统服务,保持默认的自动设置,应用程序的服务请按情况设置•以上列表中多数服务默认情况下已经为手动启动,检查确认•配置方法:在“运行”中输入“services.msc”或者:控制面板-》计算机管理-》服务,中进行相应的修改4网络协议4.1删除TCP/IP外的其他网络协议:删除TCP/IP外的NETBEUI,IPX/SPX等其他协议,删除文件和打印共享方法:本地连接-》属性4.2解除NetBios与TCP/IP协议的绑定:减少NetBios漏洞的攻击企图和系统信息泄漏方法:本地连接-》属性-》TCP/IP-》属性-》高级-》WINS-》禁用TCP/IP上的NetBios 4.3使用TCP/IP筛选限制端口:UDP协议和ICMP协议一样是基于无连结的,一样容易伪造,所以如果不是必要(例如要从UDP提供DNS服务之类)应该选择全部不允许,避免受到洪水(Flood)或碎片(Fragment)攻击最右边的一个编辑框是定义IP协议过滤的,我们选择只允许T CP协议通过,添加一个6(6是TCP在IP协议中的代码,IPPROTO_TCP=6)方法:本地连接-》属性-》TCP/IP-》属性-》高级-》选项-》TCP/IP筛选5注册表设置5.1关闭默认共享注册表项:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters 序号键值类型值说明1 2添加键值AutoShareServer添加键值AutoShareWKSDWORDDWORD关闭C$等共享关闭ADMIN$共享关闭IPC$共享5.2减少DDOS攻击的影响注册表项:HKLM\System\CurrentControlSet\Services\T cpip\Parameters序号键值类型值说明1 2 3 4 5 6 7 8 9SynAttackProtectEnableICMPRedirecSynAttackProtectEnableDeadGWDetectEnablePMTUDiscoveryKeepAliveTimeDisableIPSourceRoutinT cpMaxConnectResponseRetransmissionsT cpMaxDataRetransmissionsDWORDDWORDDWORDDWORDDWORDDWORDDWORDDWORDDWORD22300,00022310PerformRouterDiscovery 11T CPMaxPortsExhausted DWORDDWORD55.3处理HTTP/FTP半连接请求注册表项:HKLM\System\CurrentControlSet\Services\AFD\Parameters序号键值类型值说明1 2 3 4DynamicBacklogGrowthDeltaEnableDynamicBacklogMinimumDynamicBacklogMaximumDynamicBacklogDWORDDWORDDWORDDWORD10120200005.4禁用CD-ROM的自动运行防止恶意程序的自动加载运行,防止病毒等的扩散。