des共享加密算法

java des加密方法

java des加密方法

Java中的DES加密方法是一种对称加密算法,它使用一个共享的密钥来加密和解密数据。

DES算法的密钥长度为56位,但由于其已被认为容易被破解,因此现在已经不再被广泛使用。

在Java中,我们可以使用Java Cryptography Extension (JCE)中的javax.crypto包中的类来执行DES加密和解密操作。

我们可以使用javax.crypto.KeyGenerator类来生成一个DES密钥,然后使用javax.crypto.Cipher类来执行加密和解密操作。

使用DES加密和解密数据的基本流程如下:

1. 创建一个javax.crypto.KeyGenerator对象,并使用DES算法初始化它。

2. 调用KeyGenerator的generateKey()方法生成一个密钥。

3. 创建一个javax.crypto.Cipher对象,并使用密钥初始化它。

4. 调用Cipher的doFinal()方法,将需要加密或解密的数据作为参数传递给它。

5. 将加密或解密后的数据作为结果返回。

在进行DES加密和解密操作时,我们需要注意以下几点:

1. 密钥长度必须为8个字节,即56位。

2. 加密和解密的数据必须是8个字节的倍数,如果不足8个字节,则需要使用填充方法填充。

3. 加密和解密使用的密钥必须相同,否则解密将失败。

在实际应用中,我们可以使用DES加密算法来保护敏感数据的安

全性,例如密码、信用卡号码等。

同时,我们也需要采取其他措施来保护数据传输的安全,例如使用SSL/TLS协议。

DES加密算法的简单实现实验报告

DES加密算法的简单实现实验报告一、实验目的本实验的主要目的是对DES加密算法进行简单的实现,并通过实际运行案例来验证算法的正确性和可靠性。

通过该实验可以让学生进一步了解DES算法的工作原理和加密过程,并培养学生对算法实现和数据处理的能力。

二、实验原理DES(Data Encryption Standard,数据加密标准)是一种对称密钥加密算法,它是美国联邦政府采用的一种加密标准。

DES算法使用了一个共享的对称密钥(也称为密钥),用于加密和解密数据。

它采用了分组密码的方式,在进行加密和解密操作时,需要将数据分成固定长度的数据块,并使用密钥对数据进行加密和解密。

DES算法主要由四个步骤组成:初始置换(Initial Permutation),轮函数(Round Function),轮置换(Round Permutation)和最终置换(Final Permutation)。

其中初始置换和最终置换是固定的置换过程,用于改变数据的顺序和排列方式。

轮函数是DES算法的核心部分,它使用了密钥和数据块作为输入,并生成一个与数据块长度相同的输出结果。

轮置换将轮函数的输出结果与前一轮的结果进行异或操作,从而改变数据的排列方式。

通过多轮的迭代运算,DES算法可以通过一个给定的密钥对数据进行高强度的加密和解密操作。

三、实验步骤2.初始置换:将输入数据按照一定的规则重新排列,生成一个新的数据块。

初始置换的规则通过查表的方式给出,我们可以根据规则生成初始置换的代码。

3.轮函数:轮函数是DES算法的核心部分,它使用轮密钥和数据块作为输入,并生成一个与数据块长度相同的输出结果。

在实际的算法设计和实现中,可以使用混合逻辑电路等方式来实现轮函数。

4.轮置换:轮置换将轮函数的输出结果与前一轮的结果进行异或操作,从而改变数据的排列方式。

轮置换的规则也可以通过查表的方式给出。

5.最终置换:最终置换与初始置换类似,将最后一轮的结果重新排列,生成最终的加密结果。

des加密算法流程

des加密算法流程DES加密算法流程DES(Data Encryption Standard)是一种对称加密算法,是美国联邦政府采用的加密标准,也是目前应用最广泛的加密算法之一。

DES加密算法流程包括密钥生成、初始置换、16轮迭代、逆置换和输出。

下面将详细介绍DES加密算法的流程。

一、密钥生成DES加密算法使用56位的密钥,但是由于每个字节的最高位都是奇偶校验位,因此实际上只有48位是有效的。

密钥生成的过程如下:1. 将56位密钥分成左右两个28位的部分,分别称为C0和D0。

2. 对C0和D0进行16次循环左移,得到C1~C16和D1~D16。

3. 将C16和D16合并成一个56位的密钥K。

4. 对K进行PC-2置换,得到48位的子密钥K1~K16。

二、初始置换明文经过初始置换IP后,变成了一个64位的二进制数。

初始置换的过程如下:1. 将明文分成左右两个32位的部分,分别称为L0和R0。

2. 对L0和R0进行初始置换IP,得到一个64位的二进制数。

三、16轮迭代DES加密算法共进行16轮迭代,每轮迭代包括扩展置换、S盒代替、P盒置换和异或运算四个步骤。

具体过程如下:1. 将Ri-1进行扩展置换,得到48位的扩展结果E(Ri-1)。

2. 将E(Ri-1)和Ki进行异或运算,得到48位的结果。

3. 将异或运算的结果分成8个6位的部分,分别称为B1~B8。

4. 对B1~B8分别进行S盒代替,得到8个4位的结果。

5. 将8个4位的结果合并成一个32位的结果。

6. 对32位的结果进行P盒置换,得到32位的结果。

7. 将P盒置换的结果和Li-1进行异或运算,得到Ri。

8. 将Ri和Li-1合并成一个64位的结果,作为下一轮迭代的输入。

四、逆置换经过16轮迭代后,得到的结果分成左右两个32位的部分,分别称为L16和R16。

将L16和R16交换位置,得到R16L16。

对R16L16进行逆置换IP-1,得到加密后的结果。

联邦数据加密标准(des)算法数据加密

文章标题:深入探讨联邦数据加密标准(DES)算法数据加密随着信息化时代的不断发展,数据安全问题变得愈发突出。

在处理机密信息时,保护数据的安全性至关重要。

而联邦数据加密标准(DES)算法作为一种被广泛应用的数据加密方式,其加密原理和应用领域备受关注。

本文将从深度和广度的角度,全面探讨DES算法的数据加密,让我们共同深入理解这一重要技术。

一、理解DES算法1.1 DES算法的基本概念在加密领域,DES算法是一种对称密钥加密算法,它使用相同的密钥对数据进行加密和解密。

其基本原理是通过将明文按照密钥进行置换和替换运算,生成密文,从而实现数据的加密。

1.2 DES算法的加密过程DES算法的加密过程包括初始置换、16轮迭代运算和终结置换。

在初始置换阶段,明文经过一系列置换操作后得到L0和R0,然后进行16轮迭代运算,最终得到L16和R16。

通过终结置换生成密文,完成加密过程。

1.3 DES算法的密钥管理DES算法的密钥长度为56位,但采用64位的密钥空间,在加密和解密中对密钥进行了置换和选择操作。

密钥管理是DES算法中至关重要的一环,合理的密钥管理可以有效提升数据的安全性。

二、DES算法的应用领域2.1 网络数据传输安全在网络数据传输安全领域,DES算法被广泛应用于加密通信协议、虚拟专用网络等方面,保障了网络数据的安全传输和交换。

2.2 数据存储安全在数据存储领域,DES算法可用于对存储在磁盘上的数据进行加密保护,防止未经授权的访问和篡改。

2.3 金融交易安全在金融领域,DES算法可用于加密银行卡交易数据、电子支付信息等,保障了用户资金安全和交易隐私。

三、对DES算法的个人观点和理解在我看来,DES算法作为一种经典的对称密钥加密算法,在数据安全领域的应用前景广阔。

然而,随着计算机算力的不断提升,DES算法的安全性逐渐受到挑战,其密钥长度较短、加密速度较慢等问题也亟待解决。

针对DES算法的不足之处,我们可以结合其他加密算法,如AES算法、RSA算法等,构建更为安全和高效的数据加密方案。

DES加密算法详解

DES加密算法详解DES(Data Encryption Standard)是一种对称加密算法,也就是加密和解密使用的是同一个密钥。

DES的密钥长度为56位,被认为安全性较低,现已逐渐被AES(Advanced Encryption Standard)所取代。

但是,了解DES的加密算法原理仍然有助于理解其他加密算法的工作原理。

DES的加密算法主要分为四个步骤:初始置换、轮函数、密钥生成和逆初始置换。

下面对每个步骤进行详细介绍。

1. 初始置换(Initial Permutation):将输入的64位明文按照预定的IP表进行置换,将明文的顺序打乱。

这样可以打破明文的顺序规律,增加加密的随机性。

2. 轮函数(Round Function):DES算法通过16个相同的轮函数来加密数据。

轮函数主要包含四个步骤:扩展置换、异或运算、S盒代替和P置换。

- 扩展置换(Expansion Permutation):将32位的R部分进行扩展变换,得到48位的数据。

这样做是为了增加数据的混合程度,增加加密强度。

-异或运算(XOR):将扩展数据与48位的轮密钥进行异或运算,得到的结果作为S盒代替的输入。

异或运算的目的是为了对数据进行混淆,增加加密的随机性。

- S盒代替(Substitution Boxes):DES算法中包含了8个S盒,每个S盒为4x16的矩阵。

将上一步得到的48位数据分成8组,每组6位。

根据S盒中的索引,将每组数据转换成4位的数据。

S盒的目的是为了进行数据的替换和混淆,增加加密的随机性。

- P置换(Permutation):将上一步得到的32位数据按照P表进行置换。

P表是一个固定的置换表,目的是为了进一步增加加密的随机性。

3. 密钥生成(Key Generation):DES算法使用56位的密钥,但是每一轮只使用48位。

因此,需要根据原始密钥生成16组48位的轮密钥。

密钥生成主要包含两个步骤:置换选择1(PC-1)和置换选择2(PC-2)。

DES加密算法原理

DES加密算法原理DES(Data Encryption Standard)是一种对称加密算法,它使用相同的密钥进行加密和解密。

DES算法的原理可以分为以下几个方面。

1.初始置换(IP):DES加密过程的第一步是对明文进行初始置换,通过将明文中的每个位按照事先规定的顺序重新排列,得到一个初始排列的明文块。

2. 轮函数(Feistel function):DES算法采用了Feistel网络结构。

在每一轮中,明文块被分成左右两部分,右半部分经过扩展运算(Expansion),将其扩展为一个48位的数据块。

然后将扩展后的数据块与轮密钥进行异或运算,得到一个48位的结果。

3. S-盒变换(S-Box substitution):接下来,经过48位结果的S-盒变换。

S-盒是DES算法的核心部分,它将6位输入映射为4位输出。

DES算法使用了8个不同的S-盒,每个S-盒都有一个4x16表格,用于将输入映射为输出。

4. P-盒置换(P-Box permutation):经过S-盒变换后,输出结果通过一个固定的P-盒进行置换运算。

P-盒操作将32位输出重新排列,得到一个新的32位结果。

5. 轮密钥生成(Key schedule):DES算法使用了16轮的加密迭代过程。

每一轮使用一个不同的48位轮密钥。

轮密钥生成过程根据初始密钥生成所有的轮密钥。

轮密钥生成包括密钥置换选择1、密钥循环移位、密钥置换选择2等步骤。

6. 最后交换(Inverse Initial Permutation):经过16轮迭代后,得到最终的加密结果。

在最后交换步骤中,将加密结果的左右两部分进行互换,得到最终的加密结果。

DES算法依靠这些步骤进行加密和解密过程。

加密过程中,明文块经过初始置换后,进入16轮的迭代过程,每一轮中使用不同的轮密钥对明文进行加密。

最后得到加密结果。

解密过程与加密过程相反,使用相同的轮密钥对密文进行解密,最终得到明文。

DES算法的安全性主要依赖于密钥的长度和轮数。

DES加密算法

DES加密算法1950年代末至1970年代初,密码学家发现了许多消息传递系统被成功入侵的案例。

为了应对这种威胁,美国国家安全局(NSA)与IBM公司合作开发了一种新的加密算法,即数据加密标准(Data Encryption Standard,简称DES)。

DES在20世纪70年代末被正式采纳,并成为许多国家及组织使用的标准加密算法,它不仅安全可靠,而且非常高效。

本文将对DES加密算法进行详细介绍。

一、DES加密算法简介DES加密算法是一种对称密钥算法,使用相同的密钥进行加密和解密。

在加密和解密过程中,DES算法将数据分成64位大小的数据块,并进行一系列置换、替换、混淆和反混淆等操作。

DES算法共有16轮运算,每轮运算都与密钥有关。

最终输出的密文与64位的初始密钥相关联,只有使用正确的密钥才能解密并还原原始数据。

二、DES加密算法的原理DES算法的核心是通过一系列的置换、替换和混淆技术对数据进行加密。

以下是DES算法的主要步骤:1. 初始置换(Initial Permutation)DES算法首先将明文进行初始置换,通过一系列规则将64位明文重新排列。

2. 轮函数(Round Function)DES算法共有16个轮次,每轮都包括以下几个步骤:a) 拓展置换(Expansion Permutation)将32位的数据扩展为48位,并进行重新排列。

b) 密钥混淆(Key Mixing)将48位的数据与轮次对应的子密钥进行异或运算。

c) S盒代替(S-box Substitution)将48位的数据分为8个6位的块,并根据S盒进行替换。

S盒是一个具有固定映射关系的查找表,用于增加加密算法的复杂性和安全性。

d) 置换函数(Permutation Function)经过S盒代替后,将得到的数据再进行一次置换。

3. 左右互换在每轮的运算中,DES算法将右半部分数据与左半部分进行互换,以实现加密算法的迭代。

4. 逆初始置换(Inverse Initial Permutation)最后,DES算法对经过16轮运算后的数据进行逆初始置换,得到最终的密文。

DES加密算法详解

DES加密算法详解DES(Data Encryption Standard)是一种对称加密算法,是最早被广泛使用的加密算法之一、它于1977年被美国国家标准局(NIST)作为联邦信息处理标准(FIPS)发布,并在接下来的几十年内被广泛应用于数据加密领域。

下面将对DES加密算法进行详细解释。

DES算法使用一个56位的密钥来加密64位的数据块。

密钥经过一系列的处理后生成16个48位的子密钥,然后对数据块进行16轮的加密处理。

每轮加密又包括初始置换、扩展置换、与子密钥异或、S盒置换、P置换等步骤。

初始置换(IP)是DES算法的第一步,通过将输入的64位数据块按照特定的规则重新排列来改变其位的位置。

这样可以提高后续处理的随机性和复杂性。

扩展置换(E)是DES算法的第二步,将32位的数据块扩展成48位,并重新排列其位的位置。

这样可以增加密钥和数据的混淆度。

与子密钥异或(XOR)是DES算法的第三步,将扩展后的数据块与生成的子密钥进行异或操作。

这样可以将密钥的信息混合到数据中。

S盒置换是DES算法的核心部分,利用8个不同的4x16位置换表(S 盒)进行16次S盒置换。

S盒将6位输入映射为4位输出,通过混淆和代替的方式增加了加密的随机性。

P置换是DES算法的最后一步,在经过S盒置换后,对输出的32位数据块进行一次最终的置换。

这样可以使得密文在传输过程中更难以破解。

DES算法的解密过程与加密过程相似,只是在16轮中使用的子密钥的顺序是相反的。

解密过程中同样包括初始置换、扩展置换、与子密钥异或、S盒置换、P置换等步骤,最后经过逆初始置换得到明文。

虽然DES算法曾经是数据安全领域的标准算法,但是随着计算机计算能力的提高,DES算法的密钥长度过短(56位)容易被暴力破解,安全性逐渐变弱。

因此,在2001年,DES被高级加密标准(AES)取代,并成为新的数据加密标准。

总结来说,DES加密算法采用对称密钥体制,使用相同的密钥进行加密和解密。

RSA和DES加密算法详解

RSA算法可以用于生成数字签名,验证数据的完整性和来源,确保数据在传输过程中未 被篡改或伪造。

密钥管理

RSA算法可以用于密钥分发和交换,确保通信双方能够安全地共享密钥,进行加密通信。

DES的应用场景

保护金融交易

DES加密算法曾广泛应用于金融交易中,如 信用卡交易和银行转账,保护敏感信息不被 非法获取。

加密过程

将明文转换为数字后,使用公钥(e,n)进行加密,得到密文。解密过程则使用私钥(d,n)进行解密,还原出明文。

RSA算法的安全性

安全性基于大数因子分解

RSA算法的安全性主要基于大数因子分解的困难性。即使攻击者知道了公钥和密文,也很难通过计算 得到原始的明文。

密钥长度决定安全性

RSA算法的安全性取决于密钥长度。一般来说,密钥长度越长,RSA算法的安全性就越高。目前常用 的RSA密钥长度为2048位,被认为是足够安全的。

缺点

01

计算开销大

RSA加密算法相对于DES加密算法需要更多的计算资源和时间,因此在

处理大量数据时可能效率较低。

02

密钥长度较长

为了达到足够的安全强度,RSA加密算法通常需要较长的密钥长度(例

如2048位),这会增加实现和存储密钥的难度和成本。

03

可能遭受侧信道攻击

虽然RSA加密算法本身不容易遭受侧信道攻击,但在某些实现中可能会

暴露密钥信息,从而遭受攻击。

05

DES加密算法的优缺点

优点

安全性高

DES加密算法使用56位密钥,在256次试验中密和解密过程中速度较 快。

易实现

DES算法易于理解和实现,因此在许多编程语言中都 有现成的库可供使用。

缺点

密钥长度短

DES加密算法.

数据加密标准DES(Data Encryption Standard)算法是由美国IBM公司研制的一种分组密码算法,一种迭代分组密码。

DES是一种使用最为广泛的加密算法,虽然DES出现后又产生了许多常规加密算法,但DES仍是此类算法中最重要的一种。

在正式讨论DES算法之前,为了更好的理解算法的实际工作过程,我们先来看一个简化的DES算法,以此加深对DES算法的理解。

一、简化的DES加密算法简化的DES加密算法是以8bit的明文分组和10bit密钥作为输入,产生8bit 密文分组作为输出。

1、加密流程简化的DES算法基本加密流程如图6.9所示图6.9 简化的DES的加密过程2、加密算法构成:函数、SW置换函简单DES的加密算法包括4个基本函数:初始置换函数IP、fk数、逆置换函数IP-1。

(1)初始置换函数IP初始置换IP是将明文中数据的排列顺序按一定的规则重新排列,而生成新的数据序列的过程。

如图6.10所示:8bit原数据位置 1 2 3 4 5 6 7 8【IP置换】经IP置换后的数据位置 2 6 3 1 4 8 5 7图6.10 简单DES的初始置换例:设8bit数据为11110011 ,则初始置换后的结果为:函数f k函数是多个置换函数和替代函数的组合函数。

f k函数首先将输(2) fk入它的8bit数据进行分组,分成左4位和右4位,然后对右组的4位数据进行E/P扩展置换运算,接着将扩展置换所得的8bit数据与子密钥进行异或运算,再将异或运算所得结果通过S盒输出,再将通过S盒输出的数据进行P4置换,最后将经过P4置换后的数据与输入f函数经分组的左4位数据进行异或运算。

kF(R,SK)函数是f k函数的核心函数,其中SK是子密钥。

F(R,SK)函数的运算方法如下:f k(L,R)=(L⊕F(R,SK),R)L:输入的左边4位分组 R:输入的右边4位分组⊕:逐位异或①扩展/置换是将4bit输入数据经过置换和扩展而产生8bit数据的算法。

加密算法之DES算法

加密算法之DES算法DES算法(Data Encryption Standard,数据加密标准)是一种对称加密算法,由IBM公司于1970年代开发,1977年被美国国家标准局(NIST)采纳为联邦信息处理标准(FIPS),并作为加密通信的标准算法使用。

DES算法采用分组密码(Block Cipher)的形式,将明文数据分成64位的数据块进行加密和解密操作。

DES算法的核心是Feistel结构,该结构由两个相同的数据块进行操作,每一轮加密过程包括分组加密、轮密钥生成和异或运算三个步骤。

下面将详细介绍DES算法的加密过程。

1.密钥生成:DES算法使用56位的密钥进行加密,其中有8位用于奇偶校验,因此实际有效密钥长度为48位。

首先,将56位密钥进行置换和分割,得到两个28位的子密钥,分别为左子密钥和右子密钥。

接着,根据子密钥生成算法对左右子密钥进行16轮循环左移操作,每轮循环左移的位数由一个预定义的位移表决定,最终得到16个48位的轮密钥。

2.分组加密:将64位明文数据分成左右两个32位的数据块,分别为左数据块L0和右数据块R0。

接下来,采用16轮的迭代过程,每轮过程包括以下四个步骤:-迭代函数扩展:将32位的右数据块扩展为48位,通过一个预定义的扩展换位表进行操作,得到扩展后的数据块。

-轮密钥混合:将扩展后的数据块和对应的轮密钥进行异或运算,得到48位的中间结果。

-S盒代替:将中间结果进行分组,每个6位作为一个输入,通过一系列预定义的S盒进行替代操作,得到32位的输出。

-P盒置换:对S盒代替的输出进行置换操作,通过一个预定义的置换表得到32位的最终结果。

在每轮迭代过程中,将左右数据块交换位置,即Li=Ri-1,Ri=Li-1⊕F(Ri-1,Ki),其中F表示迭代函数,Ki表示对应的轮密钥。

3.逆置换:经过16轮迭代后,得到的最终结果为L16和R16,将其交换位置,即L16为右数据块,R16为左数据块。

DES加密算法代码

DES加密算法代码java实现DES加密1.准备算法所需要的密钥在Java中,DES加密算法需要一个8字节长的密钥,这里使用原始的8字节长的密钥来实现DES加密算法,同时,还有一种是“密钥扩展”,可以将8字节长的密钥扩展为16字节长,只需要多添加8个字节,后面8个字节可以跟前面8字节保持一致即可,即扩展后的密钥和原始密钥共享后八个字节即可。

byte [] keyBytes = {0x11, 0x22, 0x4F, 0x58, (byte) 0x88,0x10, 0x40, 0x38,0x28, 0x25, 0x79, 0x51, (byte) 0xCB, (byte) 0xDD, 0x55, 0x66, 0x77, 0x29, 0x74, (byte) 0x98, 0x30, 0x40, 0x36, (byte)0xE2};下面介绍如何用Java来实现原始的8字节长的密钥:// 生成keyKeyGenerator keyGenerator = KeyGenerator.getInstance("DES");keyGenerator.init(new SecureRandom(keyBytes));SecretKey key = keyGenerator.generateKey(;2. 设置加密模式(Cipher Block Chaining Mode,简称CBC模式)在Java中,DES加密算法可以支持三种不同的加密模式:ECB,CBC,CFB。

其中ECB模式为最原始的模式,它不需要任何附加的参数,而CBC模式需要一个8字节的初始向量(Initial Vector,IV)参数,CFB模式需要一个1字节或8字节的变量参数,它们用来增加加密的强度。

这里,我们使用CBC模式,它是最常用的DES加密模式,下面是设置CBC模式所需要的参数:// 创建Cipher对象,指定其支持的DES算法Cipher cipher = Cipher.getInstance("DES/CBC/PKCS5Padding");// 用密匙初始化Cipher对象IvParameterSpec param = new IvParameterSpec(iv);cipher.init(Cipher.ENCRYPT_MODE, key,param);3.加密。

DES加密算法的原理

DES加密算法的原理DES加密算法(Data Encryption Standard)是一种对称密钥加密算法,由IBM研发,并在1977年被美国国家标准局(NIST)作为联邦标准。

DES加密算法使用固定长度的密钥对数据进行加密和解密,其原理主要包括初始置换(IP)、Feistel结构、S盒代替置换、轮密钥生成和最终置换(FP)。

下面将详细介绍这些原理。

1.初始置换(IP):DES算法对输入数据进行分块加密,每个分块长度为64位(8字节)。

首先,对输入数据进行一个初始的置换,将其置换为一个新的64位的数据块,这个置换是固定的,并不依赖于密钥。

2. Feistel结构:DES算法采用了Feistel结构,将输入数据块分为左半部分L和右半部分R。

接下来的加密过程主要涉及一系列迭代运算,每次迭代都对L和R进行处理。

3.S盒代替置换:每次迭代开始时,右半部分R会被扩展为48位,接着与密钥进行异或运算。

然后,将得到的结果分成8个6位的分组,并将每个分组作为输入,经过S盒代替置换得到一个4位的输出。

S盒是一种置换表,用于将输入的6位映射为4位输出,它通过混淆和扩散的方式增强了加密的安全性。

4.轮密钥生成:DES算法中使用的密钥长度为56位,但每轮加密需要48位的子密钥。

因此,DES算法的关键步骤之一是生成16轮的子密钥。

密钥经过初始置换之后,通过将前28位和后28位进行循环左移,得到每轮的子密钥。

5.最终置换(FP):经过16轮迭代之后,得到的左半部分L和右半部分R被交换,并重新组合为一个64位的数据块,这个过程称为最终置换。

最后,进行一次逆置换,将数据块还原为加密前的格式。

DES加密算法的安全性取决于密钥的长度和初始密钥的选取,因为DES密钥长度较短,容易受到暴力破解攻击。

为了增强DES算法的安全性,通常使用多重加密模式,如3DES算法,对同一个数据块进行多次DES加密。

虽然DES加密算法在过去是一种广泛使用的加密方法,但由于发展的计算能力和安全需求的提高,如今已被更强大的加密算法所取代。

DES和RSA两种加密算法

DES和RSA两种加密算法DES(Data Encryption Standard)和RSA(Rivest, Shamir, 和Adleman)是两种广泛使用的加密算法,被用于保护敏感信息的安全性。

它们具有不同的加密和解密过程,并在不同应用场景中发挥作用。

DES是一种对称加密算法,它使用相同的密钥进行加密和解密操作。

它采用了经典的分组密码结构,将明文分成固定大小的块,并进行相同数量的加密和解密轮。

DES密钥的长度为56位,被分为64位进行轮次加密。

由于密钥长度较短,使得DES对于现代密码分析算法的攻击比较脆弱。

因此,DES已经被更安全和更可靠的加密算法所替代。

RSA是一种非对称加密算法,它使用两个密钥,一个公钥和一个私钥。

公钥用于加密数据,而私钥用于解密数据。

RSA的安全性基于质因数分解问题的困难性,即将大质数做乘法分解的困难性。

RSA密钥的长度可变,通常在1024位到4096位之间。

RSA算法广泛应用于数字签名、密钥交换和安全通信等领域。

尽管DES和RSA都是加密算法,但它们适用的场景和特点有所不同。

首先,DES是一种对称加密算法,而RSA是一种非对称加密算法。

这意味着在使用DES时,相同的密钥用于加密和解密,而在使用RSA时,不同的密钥用于加密和解密。

这使得RSA在密钥管理和分发方面更加便捷,但加解密的性能开销更大。

其次,DES的密钥长度较短,使得它更易受到暴力破解和密码分析的攻击。

相比之下,RSA的安全性基于质因数分解问题,要求较长的密钥长度,增加了攻击者找到合适的密钥的难度。

此外,DES和RSA在加密速度上也存在差异。

由于DES是对称加密算法,它的加密和解密速度通常较快。

相比之下,由于RSA是非对称加密算法,它的加密速度较慢。

这使得DES通常适用于要求高速加密的场景,而RSA适用于安全性要求较高的场景。

最后,DES和RSA在应用领域上有所不同。

由于DES已经被认为不再安全,它主要应用于旧系统或需要与遗留系统兼容的场景。

简要说明des加密算法的关键步骤

简要说明des加密算法的关键步骤Des加密算法是一种广泛应用于数据加密领域的对称加密算法。

它的设计主要基于置换和代换操作,通过多轮的迭代运算,将明文转换为密文。

本文将简要说明Des加密算法的关键步骤,包括初始置换、轮函数、Feistel结构和逆置换。

一、初始置换Des加密算法的第一步是初始置换。

这一步骤通过将输入的64位明文按照特定的规则进行位重排,得到一个新的64位数据块。

初始置换的目的是增加密文的随机性,使得加密后的结果更难被破解。

二、轮函数Des算法的核心是轮函数。

在每一轮加密中,轮函数接受32位的数据作为输入,经过一系列的操作后,输出32位的数据。

轮函数的操作包括扩展置换、密钥混合和代换操作。

1. 扩展置换扩展置换是轮函数的第一步。

它将输入的32位数据扩展为48位,并将数据的不同位置进行混合。

扩展置换的目的是引入更多的数据位,增加密文的复杂性。

2. 密钥混合Des算法使用的是56位的密钥,而扩展置换后的数据长度为48位。

密钥混合的目的是将56位的密钥转换为48位,并与扩展置换后的数据进行异或操作,产生新的48位数据。

3. 代换操作代换操作是轮函数的最后一步。

它将48位的数据分为8个6位的块,并通过查找代换表进行替换。

代换操作的目的是将输入的48位数据转换为32位的数据,以增加加密的强度。

三、Feistel结构Des加密算法采用了Feistel结构,它将明文分为两个相等的部分,并进行多轮的加密操作。

每一轮加密中,Feistel结构通过轮函数对其中一个部分进行加密,并将加密结果与另一个部分进行异或操作。

经过多轮的迭代运算后,最终得到加密后的密文。

四、逆置换Des加密算法的最后一步是逆置换。

逆置换是初始置换的逆操作,它通过将加密后的64位密文按照特定的规则进行位重排,恢复为原始的64位数据块。

总结:Des加密算法的关键步骤包括初始置换、轮函数、Feistel结构和逆置换。

初始置换通过位重排增加密文的随机性,轮函数通过扩展置换、密钥混合和代换操作对数据进行变换,Feistel结构通过多轮的加密操作将明文转换为密文,逆置换是初始置换的逆操作。

DES和RSA两种加密算法

对DES和RSA的总结

数据加密标准(DES)

01

优点:算法成熟,加密速度快 ,适用于大量数据的加密。

02

缺点:密钥长度较短,安全性

可能受到威胁,已被认为不够

安全。

ห้องสมุดไป่ตู้

03

RSA算法

04

优点:密钥长度较长,安全性

较高,适用于加密大量数据和

数字签名。

05

缺点:加密速度较慢,相对于

DES算法来说,RSA算法更加

RSA的安全性还基于离散 对数问题的难度。

已知p和q,求n很容易, 但已知n,求p和q非常困 难。

已知gcd(a,n)=1,求a^x mod n=y容易,但已知y 和n,求x非常困难。

RSA的应用场景

RSA主要用于非对称加密和数字签名 。

在电子商务、电子银行等领域广泛应 用。

04 DES与RSA的比较

安全性比较

安全性

由于DES算法的密钥长度较短,且存在一定的弱点,目前已被认为不够安全,已被更安全的加密算法 所取代。而RSA算法的安全性较高,是目前广泛使用的非对称加密算法之一。

破解难度

对于现代计算机和密码分析技术,破解DES算法相对容易。而RSA算法由于其数学原理和密钥长度的 优势,破解难度相对较大。

3

促进电子商务和电子政务发展

随着电子商务和电子政务的普及,加密算法对于 保障交易安全和政务信息的安全性至关重要。

DES和RSA的简介

DES

DES是一种对称加密算法,使用相同的密钥进行加密和解密操作。它采用56位密 钥和64位明文块进行加密,生成64位密文块。DES算法具有较高的安全性,但随 着计算机性能的提升,其密钥长度相对较短,存在一定的安全隐患。

DES和RSA两种加密算法

对称加解密算法

通信双方通信前共同拟定一个密钥,不 对第三方公开。

消息发送前都通过该密钥加密,到达后 也通过该密钥解密。

不具有个体原子性,一个密钥被共享, 泄露机率加大。

对称加解密过程

1. 通信双方甲、乙共同拟定一个密钥,共 享。

多层 DES 加解密过程

以Triple DES为例说明。

加密过程: 1. 以 K1 加密 2. 以 K2 解密 3. 以 K3 加密

解密过程 (密钥顺序及应用方向与加密过程相 反): 1. 以 K3 解密 2. 以 K2 加密 3. 以 K1 解密

多层 DES 衍生

如果令K1=K3,则实际进行了双密钥加 解密,即Triple DES加解密。

多层 DES

DES 算法可能是运用最广的对称加解密算法, 但由于密钥长度较短,导致安全性不高。

故在安全性占首要地位的应用场合如金融业等, 采用多个不同密钥(K1, K2, K3)的多层DES加解 密。

这些多层DES系统被广泛应用,由此衍生出 Triple DES, G-DES, DES-X, LOKI89和ICE等对 称加解密系统。

RSA 则是公钥/私钥系统。该系统比 DES 系统更原子化,具有普遍应用意义。

DES 加解密算法

DES (Data Encryption Standard),是 IBM在上个世纪70年代开发的单密钥对称 加解密算法。

该算法利用一个56+8奇偶校验位(第8, 16, 24, 32, 40, 48, 56, 64位)=64位的密 钥对以64位为单位的块数据进行加解密。

DES加密算法详细过程

DES加密算法详细过程DES(Data Encryption Standard)是一种对称加密算法,采用了64位加密块和56位密钥。

下面将详细介绍DES加密算法的过程。

1. 初始置换(Initial Permutation IP):首先,将明文划分为64位的分组,并根据初始置换矩阵IP对分组进行重排。

该矩阵定义了分组中每一位的位置。

2.密钥生成将56位的密钥进行置换选择(Permutation Choice 1,PC-1),根据预定义的置换矩阵将密钥的各个位重新组合,得到56位的置换密钥C0和D0。

接下来,通过循环左移操作(circular left shift)将置换密钥分为两个28位的子密钥C1和D1、左移的位数根据循环左移表格确定。

然后,对C1和D1重复循环左移操作,得到16个子密钥Ci和Di,其中i表示循环次数。

每次循环左移的位数由循环左移表格指定。

最后,通过置换选择2(Permutation Choice 2,PC-2)将Ci和Di 重新置换,得到16个48位的子密钥Ki,即轮密钥。

3.加密过程对明文分组进行初始置换得到L0和R0,分别为32位。

进入16轮加密过程,每轮的操作如下:- 用Ri-1和轮密钥Ki进行扩展置换(Expansion Permutation),将32位扩展为48位。

-将扩展后的结果与轮密钥Ki进行异或操作,得到48位的结果。

-将异或结果分为8个6位的子分组。

- 对每一个子分组进行S盒替代(Substitution Boxes),将6位的输入转换为4位的输出。

-将替代结果连接起来,得到32位的结果。

- 将32位的结果经过P盒置换(Permutation Box)进行重排。

-将P盒置换后的结果与Li-1进行异或操作,得到Ri。

-将Ri和Li-1交换,作为下一轮的输入。

经过16轮的加密过程后,得到R16和L16、将它们连接起来得到64位的分组。

然后,根据初始置换矩阵的逆矩阵IP-1对分组进行逆置换,得到密文。

des共享加密算法

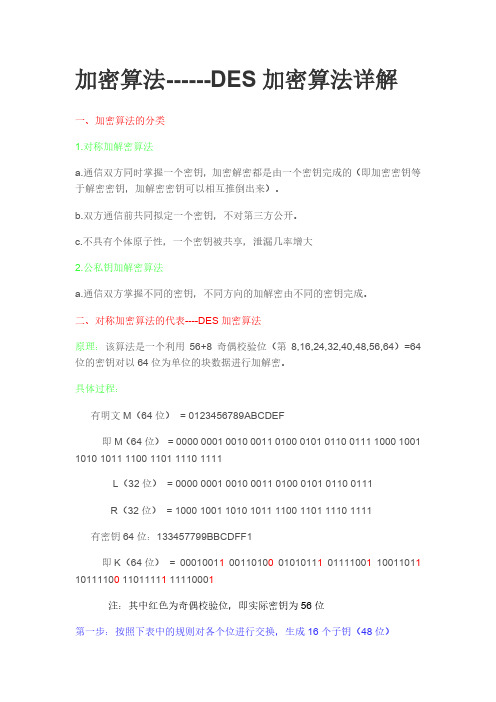

加密算法------DES加密算法详解一、加密算法的分类1.对称加解密算法a.通信双方同时掌握一个密钥,加密解密都是由一个密钥完成的(即加密密钥等于解密密钥,加解密密钥可以相互推倒出来)。

b.双方通信前共同拟定一个密钥,不对第三方公开。

c.不具有个体原子性,一个密钥被共享,泄漏几率增大2.公私钥加解密算法a.通信双方掌握不同的密钥,不同方向的加解密由不同的密钥完成。

二、对称加密算法的代表----DES加密算法原理:该算法是一个利用56+8奇偶校验位(第8,16,24,32,40,48,56,64)=64位的密钥对以64位为单位的块数据进行加解密。

具体过程:有明文M(64位)= 0123456789ABCDEF即M(64位)= 0000 0001 0010 0011 0100 0101 0110 0111 1000 1001 1010 1011 1100 1101 1110 1111L(32位)= 0000 0001 0010 0011 0100 0101 0110 0111R(32位)= 1000 1001 1010 1011 1100 1101 1110 1111有密钥64位:133457799BBCDFF1即K(64位)= 0001001100110100010101110111100110011011 10111100 11011111 11110001注:其中红色为奇偶校验位,即实际密钥为56位第一步:按照下表中的规则对各个位进行交换,生成16个子钥(48位)交换规则表(8*7):57 49 41 33 25 17 91 58 50 42 34 26 1810 2 59 51 43 35 2719 11 3 60 52 44 3663 55 47 39 31 23 157 62 54 46 38 30 2214 6 61 53 45 37 2921 13 5 28 20 12 4交换方法:第一行第一列的数为57,那么就将K中第一位上的数换成K中第57位上的数(将0换为了57位上的1),依次类推。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

加密算法------DES加密算法详解一、加密算法的分类1.对称加解密算法a.通信双方同时掌握一个密钥,加密解密都是由一个密钥完成的(即加密密钥等于解密密钥,加解密密钥可以相互推倒出来)。

b.双方通信前共同拟定一个密钥,不对第三方公开。

c.不具有个体原子性,一个密钥被共享,泄漏几率增大2.公私钥加解密算法a.通信双方掌握不同的密钥,不同方向的加解密由不同的密钥完成。

二、对称加密算法的代表----DES加密算法原理:该算法是一个利用56+8奇偶校验位(第8,16,24,32,40,48,56,64)=64位的密钥对以64位为单位的块数据进行加解密。

具体过程:有明文M(64位)= 0123456789ABCDEF即M(64位)= 0000 0001 0010 0011 0100 0101 0110 0111 1000 1001 1010 1011 1100 1101 1110 1111L(32位)= 0000 0001 0010 0011 0100 0101 0110 0111R(32位)= 1000 1001 1010 1011 1100 1101 1110 1111有密钥64位:133457799BBCDFF1即K(64位)= 0001001100110100010101110111100110011011 10111100 11011111 11110001注:其中红色为奇偶校验位,即实际密钥为56位第一步:按照下表中的规则对各个位进行交换,生成16个子钥(48位)交换规则表(8*7):57 49 41 33 25 17 91 58 50 42 34 26 1810 2 59 51 43 35 2719 11 3 60 52 44 3663 55 47 39 31 23 157 62 54 46 38 30 2214 6 61 53 45 37 2921 13 5 28 20 12 4交换方法:第一行第一列的数为57,那么就将K中第一位上的数换成K中第57位上的数(将0换为了57位上的1),依次类推。

那么原K(64位)= 00010011 00110100 01010111 01111001 10011011 10111100 11011111 1 1110001去掉奇偶校验位,再经过上表的转换就变为了:K + (56位)= 1111000 0110011 0010101 0101111 0101010 1011001 1001111 0001111因此:C0(28位)= 1111000 0110011 0010101 0101111D0(28位)= 0101010 1011001 1001111 0001111下来依次是C1,D1为C0,D0左移一位,C2,D2为C1,D1左移一位,C3,D3为C2,D2左移两位.......所以,可以得到C1D1----C16D16的结果为:C1 = 1110000 1100110 01010101011111D1 = 1010101011001100111100011110C2 = 1100001100110010101010111111D2 = 0101010110011001111000111101C3 = 0000110011001010101011111111D3 = 0101011001100111100011110101 .................................C15 = 1111100001100110010101010111D15 = 1010101010110011001111000111C16 = 1111000011001100101010101111D16 = 0101010101100101101110001111Kn(48位)= PC-2(CnDn(56位))PC-2(8*6)----为一个8*6的矩阵,将上面得到的16个子钥按照下表的规律进行位的交换14 17 11 24 1 53 28 15 6 21 1023 19 12 4 26 816 7 27 20 13 241 52 31 37 47 5530 40 51 45 33 4844 49 39 56 34 5346 42 50 36 29 32因此,通过上面公式的计算可以得到:K1 = 000110 110000 001011 101111 111111 000111 000001 110010(Eg:C1D1 = 1110000110011001010101011111 10101010110011 0011110 0011110红色部分为奇偶校验位,那么通过上表对C1D1进行位的变换:将14位上的0放到第一位,将17位上的0放到第二位,将11位上的0放到第三位,将24位上的1放到第四位,将1位上的一放到第五位,将5位上的0放到第六位;则最后的前6位的结果·就·变为000110,剩下的做法同上)****************以下做法都同K1*********************************K2 = 011110 011010 111011 011001 110110 111100 100111 100101K3 = 010101 011111 110010 001010 010000 101100 111110 011001K4 = 011100 101010 110111 010110 110110 110011 010100 011101K5 = 011111 001110 110000 000111 111010 110101 001110 101000K6 = 011000 111010 010100 111110 010100 000111 101100 101111K7 = 111011 001000 010010 110111 111101 100001 100010 111100K8 = 111101 111000 101000 111010 110000 010011 101111 111011K9 = 111000 001101 101111 101011 111011 011110 011110 000001K10 = 101100 011111 001101 000111 101110 100100 011001 001111K11 = 001000 010101 111111 010011 110111 101101 001110 000110K12 = 011101 010111 000111 110101 100101 000110 011111 101001K13 = 100101 111100 010111 010001 111110 101011 101001 000001K14 = 010111 110100 001110 110111 111100 101110 011100 111010K15 = 101111 111001 000110 001101 001111 010011 111100 001010K16 = 110010 110011 110110 001011 000011 100001 011111 110101因此,最终就得到了如上的16个子密钥,每个48位第二步:用得到的子密钥对64位数据加密对明文M使用IP(8*8)58 50 42 34 26 18 10 260 52 44 36 28 20 12 462 54 46 38 30 22 14 664 56 48 40 32 24 16 857 49 41 33 25 17 9 159 51 43 35 27 19 11 361 53 45 37 29 21 13 563 55 47 39 31 23 15 7因为: M(64位)= 0000 0001 0010 0011 0100 0101 0110 0111 1000 1001 1010 1011 1100 1101 1110 1111对M进行IP操作可以得到:IP(64位)= 1100 1100 0000 0000 1100 1100 1111 1111 11111 0000 1010 1010 1111 0000 1010 1010IP(64位)= L0(32位)+ R0(32位)L0(32位)= 1100 1100 0000 0000 1100 1100 1111 1111R0(32位)= 11111 0000 1010 1010 1111 0000 1010 1010接下来,从L0和R0开始,循环16次根据递推公式得出L1R1到L16R16。

其中除了Kn为48位,其它变量及函数均为32位。

得到L1R1到L16R16的具体过程如下:1.将数据的右半部分R0通过扩展置换E从32位扩展到48位通过将原32位数据中的某些位重复出现达到扩展的目的。

扩展置换也称位选择函数,俗称E盒,扩展置换E通过将第32,1,4,5,8,9,12,13,16,17,20,21,24,25,28,29共16位分别放置在两个位置,从而将32位的数据扩展为48位。

根据上面的E表则扩展之后的R0为:原来的:R0(32位) =1111 0000 1010 1010 1111 0000 1010 1010扩展后: R0(64位) = 011110 100001 010101 010101 011110 100001 010101 010101然后将R0(64位)与K1(64位) = 000110 110000 001011 101111 111111 000111 000001 110010做异或运算得到结果为:E(R(n-1)异或K1) = 011000 010001 011110 111010 100001 100110 010100 100111(2).将异或后的结果通过S盒子转换为32位将异或运算得到的48位结果数据分成8个6位的块,将每一块通过对应的一个S盒产生一个4位的输出,S盒接收6位的输入,经过置换输出4位的数据,具体置换过程为:将6位的输入中的第一位和第六位取出来1形成一个两位的二进制数X,将其转换为十进制作为行数,然后将中间4位构成另一个二进制数Y,并将其转换为十进制数作为列,然后查出S的X行Y列所对应的整数,将该整数置换为一个4位的二进制数,即S盒的输出。

(eg:输入数据中的第一个6位数据块位010111,则需要通过查S1盒,先取出010111的第一位和第六位,则X=01,其对应的十进制为1。