LDAP 查询基本知识

LDAP概念

LDAP概念一、LDAP是什么?LDAP:Light Direcctory Access Protocol 轻量级目录访问协议,ldap是一种目录数据库存储方式,所谓的目录结构形式就是存储方式类似于linux下的目录结构.DN 是LDAP数据的id其实linux下的一个个路径就是一个文件的id,而LDAP中数据的唯一标识就是DN,想要存储一条信息,首先就得有一个基准DN,例如:DN:dc=某公司,dc=com;就是一个根节点,根节点下就是具体的公司的信息了。

DN: ou=研发部,dn=某公司,dn=com ;表示研发部属于这个DN。

在表示研发部下的某个人:DN uid=某个人,ou=研发部,dc=某公司,dc=com,;上边的DN里:Base Dn(root Dn): DN :dc=某公司,dc=com;研发部的DN :DN:ou=研发部,dc=某公司,dc=com;某员工的DN :DN :uid=某个人,ou=研发部,dc=某公司,dc=com;其中dc,ou,uid,都是DN的属性DN的属性:CN---》常用名称L-----》地名ST---》州或者省的名称O----》组织名称OU---》组织单位C------》国家名称DC----》域名成分uid---》用户标识对象类和属性LDAP存储各种类型的数据对象,这些对象可以用属性来表示,LDAP目录用对象类(objectClass)的概念来定义运行哪一类的对象使用什么属性,所有对象都从其父对象类继承。

LDAP中一个条目必须包含一个objectClass属性,且需要赋予至少一个值。

每一个值将用作一条LDAP条目进行数据存储模板,模板中包含了一个条目必须被赋值的属性和可选属性,objectClass有着严格的等级之分,最顶层是top和alias。

objectClass可以分为以下3类:结构型(Structural):eg:person和organizationUnit辅助型(Auxiliary):eg:extensibeObject;抽象性(abstract):eg:top,抽象型的objectClass不可以直接使用。

ldapsearch命令例子-概述说明以及解释

ldapsearch命令例子-概述说明以及解释1.引言1.1 概述概述LDAP(Lightweight Directory Access Protocol)是一种用于访问和维护分布式目录信息服务的协议。

在日常的系统管理和网络管理工作中,经常需要查询和管理LDAP目录中的信息。

而ldapsearch命令就是一个用于在LDAP目录中搜索和获取信息的命令行工具。

通过ldapsearch命令,用户可以指定搜索条件来查询LDAP目录中符合条件的信息,比如用户信息、组织结构、权限等。

ldapsearch命令的灵活性和强大功能使其成为管理LDAP目录的重要工具之一。

本文将介绍ldapsearch命令的语法和示例,并探讨其在系统管理和网络管理中的重要性和应用场景,以及展望ldapsearch命令的未来发展。

1.2 文章结构文章结构部分的内容可以包括以下内容:1. 简介:介绍本文将要讨论的主题,即ldapsearch命令的使用和示例。

2. 目录:列出文章的结构和内容,方便读者快速了解全文的组织和内容。

3. 正文:详细介绍ldapsearch命令的概念、语法和示例,让读者能够理解和掌握这个命令的用法。

4. 结论:总结本文的主要观点和结论,强调ldapsearch命令在实际应用中的重要性和价值。

5. 展望:探讨ldapsearch命令未来的发展方向和可能的应用场景,让读者对这个命令在未来的发展有更深入的了解。

1.3 目的本文的主要目的是介绍ldapsearch命令的基本用法和实际应用示例。

通过对ldapsearch命令的介绍和示例分析,读者将能够了解LDAP(轻型目录访问协议)搜索工具的使用方法,并且掌握如何利用ldapsearch 命令来查询和检索LDAP目录中的信息。

同时,本文也旨在帮助读者更好地理解ldapsearch命令的重要性和在何种情况下可以有效地应用该命令。

最终,本文还将展望ldapsearch命令在未来的发展趋势,为读者提供更深入的了解和思考。

LDAP详解

LDAP详解LDAP⽬录的优势如果需要开发⼀种提供公共信息查询的系统⼀般的设计⽅法可能是采⽤基于WEB的数据库设计⽅式,即前端使⽤浏览器⽽后端使⽤WEB服务器加上关系数据库。

后端在Windows的典型实现可能是Windows NT + IIS + Acess数据库或者是SQL服务器,IIS和数据库之间通过ASP技术使⽤ODBC进⾏连接,达到通过填写表单查询数据的功能;后端在 Linux系统的典型实现可能是Linux+ Apache + postgresql,Apache 和数据库之间通过PHP3提供的函数进⾏连接。

使⽤上述⽅法的缺点是后端关系数据库的引⼊导致系统整体的性能降低和系统的管理⽐较繁琐,因为需要不断的进⾏数据类型的验证和事务的完整性的确认;并且前端⽤户对数据的控制不够灵活,⽤户权限的设置⼀般只能是设置在表⼀级⽽不是设置在记录⼀级。

⽬录服务的推出主要是解决上述数据库中存在的问题。

⽬录与关系数据库相似,是指具有描述性的基于属性的记录集合,但它的数据类型主要是字符型,为了检索的需要添加了BIN (⼆进制数据)、CIS(忽略⼤⼩写)、CES(⼤⼩写敏感)、TEL(电话型)等语法(Syntax),⽽不是关系数据库提供的整数、浮点数、⽇期、货币等类型,同样也不提供象关系数据库中普遍包含的⼤量的函数,它主要⾯向数据的查询服务(查询和修改操作⽐⼀般是⼤于10:1),不提供事务的回滚(rollback)机制,它的数据修改使⽤简单的锁定机制实现All-or-Nothing,它的⽬标是快速响应和⼤容量查询并且提供多⽬录服务器的信息复制功能。

现在该说说LDAP⽬录到底有些什么优势了。

现在LDAP的流⾏是很多因数共同作⽤的结果。

可能LDAP最⼤的优势是:可以在任何计算机平台上,⽤很容易获得的⽽且数⽬不断增加的LDAP的客户端程序访问LDAP⽬录。

⽽且也很容易定制应⽤程序为它加上LDAP的⽀持。

LDAP 协议是跨平台的和标准的协议,因此应⽤程序就不⽤为LDAP⽬录放在什么样的服务器上操⼼了。

LDAP超详细资料

LDAP 技术总结(本文档由廖武锋编写)第一章LDAP有关技术介绍第一节X.500目录服务OSL X.500 目录是基于OSI网络协议的目录服务协议,也是LDAP的前身。

但是X.500的缺点是不支持TCP/IP,而是支持OSI协议,显然,在Windows等个人电脑上不可以使用OSI协议,在此前提下,也就产生了访问X.500目录的网关-LDAP。

第二节什么是LDAP?LDAP 英文全称是Light Weight Directory Access Protocol,一般都简称为LDAP。

它是基于X.500标准的,但是简单多了并且可以根据需要定制。

与X.500不同,LDAP支持TCP/IP,这对访问Internet是必须的。

LDAP的核心规范在RFC中都有定义,所有与LDAP相关的RFC都可以在LDAPman RFC网页中找到。

现在LDAP技术不仅发展得很快而且也是激动人心的。

在企业范围内实现LDAP可以让运行在几乎所有计算机平台上的所有的应用程序从LDAP目录中获取信息。

LDAP目录中可以存储各种类型的数据:电子邮件地址、邮件路由信息、人力资源数据、公用密匙、联系人列表等等。

通过把LDAP目录作为系统集成中的一个重要环节,可以简化员工在企业内部查询信息的步骤,甚至连主要的数据源都可以放在任何地方。

第三节Sun One Directory Server目录服务第四节Windows Active Directory 活动目录Active Directory (AD)是微软为.net中的对象访问定义的目录服务,包括目录服务本身,以及客户端API(ADSI)。

AD并不是LDAP在.net中的实现,而是X.500在.net中的实现,但AD前端支持并主要以LDAP形式进行访问。

完整地说,AD 是基于微软自身定义的X.500扩展的一系列Schema 实现的X.500目录服务及相关的访问控制工具的集合,其前端支持LDAP的查询,目的是对.net中涉及的所有网络对象提供目录服务。

ldaputils使用方法

ldaputils使用方法LDAP (Lightweight Directory Access Protocol) 是一种用于访问和维护分布式目录信息服务的开放标准协议。

在实际应用中,我们经常需要使用LDAP来进行用户身份验证、访问控制和其他目录服务操作。

为了简化LDAP的使用,ldaputils是一个非常有用的工具,它提供了一些方便的方法来执行LDAP操作。

首先,要使用ldaputils,你需要安装它。

你可以通过pip来安装ldaputils:bash.pip install ldaputils.一旦安装完成,你就可以开始使用ldaputils来执行LDAP操作了。

下面是一些ldaputils的使用方法:1. 连接LDAP服务器。

python.from ldaputils import LDAPClient.# 创建LDAPClient对象并连接到LDAP服务器。

ldap_client = LDAPClient("ldap://your_ldap_server", "username", "password")。

2. 搜索LDAP目录。

python.# 搜索LDAP目录。

result =ldap_client.search("ou=users,dc=example,dc=com","(cn=johndoe)")。

print(result)。

3. 添加新条目。

python.# 添加新条目。

entry = {。

"cn": "johndoe",。

"sn": "Doe",。

"mail":"*******************",。

"objectClass": ["inetOrgPerson"]}。

LDAP查询基础

LDAP查询基础这篇⽂章讨论了轻量级⽬录访问协议(Lightweight Directory Access Protocol - LDAP)的查询. 在排查Microsoft® Exchange Server 和它与⽬录之间关系的时候这项技术⾮常有⽤, 但是确有点不容易搞清楚. 这篇⽂章提供了关于LDAP查询的基础知识.LDAP语法基础============== (EQUAL TO)这个LDAP参数的意思是某项属性与某个值相等这项条件必须为真. ⽐如说, 如果你想要找到所有名(firstname)为John的对象, 你应该使⽤: (givenName=John)这会返回所有first name是John的对象. 这⾥的括号⽤来强调LDAP语句的开始与结束的位置.& (logical AND)当你有多个条件都需要满⾜的时候, 你可以使⽤这项语法. ⽐如说, 如果你想要找到所有的first name是John, 并且住在Dallas的⼈, 你应该这样⽤:(&(givenName=John)(l=Dallas))注意每⼀个参数都有⾃⼰的⼀套括号. 整个LDAP语句必须被⼀套主括号包围起来. 这⾥的 & 操作符意味着对于你查询的对象, 对于您指定的filter中的每⼀个参数条件都必须为真.! (logical NOT)这个操作符被⽤来排除满⾜某项条件的对象. 假设你需要找到除去那些first name是John的所有对象. 你需要使⽤下⾯的语句: (!givenName=John)这个语句会找到所有first name不是John的对象. 注意 ! 操作符直接放在参数的前⾯, 并且处在括号对⼉的⾥⾯. 因为这个语句⾥只有⼀个参数,为了说明问题把它⽤括号包围起来了.* (wildcard)You use the wildcard operator to represent a value that could be equal to anything. One such situation might be if you wanted to find all objects that have a value for title. You would then use:你可以使⽤通配符操作符来表⽰⼀个可以等于任何值的数值. ⼀个可能的情形是你想要找到所有title被设置了值的(有值的)对象. 你应该这样⽤:(title=*)这会返回所有title属性有值的对象. 另⼀个例⼦, 如果你知道⼀个对象的first name由Jo开始. 那么, 你可以使⽤下⾯的查询语句来查找这样的对象.(givenName=Jo*)This would apply to all objects whose first name starts with Jo.这项查询会在所有以Jo开始的first name的对象上.下⾯的是⼀些LDAP语法的更加⾼级些的例⼦:你需要⼀个filter来找到所有在Dallas或者Austin的对象, 并且first name还得是John. 这个filter应该是:(&(givenName=John)(|(l=Dallas)(l=Austin)))你已经在Application log中收到了9548个event, 你需要找到所有的引发这个⽇志事件的对象. 在这种情况下, 你需要找到所有的被disable的user, (msExchUserAccountControl=2) 并且在msExchMasterAccountSID这个属性上没有值.(&(msExchUserAccountControl=2)(!msExchMasterAccountSID=*))The ! operator in conjunction with the wildcard operator will look for objects where that attribute is not set to anything.注意. ! 操作符跟通配符连接在⼀起, 会寻找属性没被设为任何值的对象.在哪⾥使⽤LDAP查询呢?==============在与Exchange服务器⼀起⼯作的时候, 你会遇到使⽤LDAP字符串的情形. ⽐如说, ⽆论何时, 你设置⼀个接受者, 或者mailbox管理者策略, 或者⼀个地址列表filter, 或者当你搜索Active Directroy⽬录服务的时候, Exchange服务器都会使⽤LDAP. 在下⼀个部分, 会讨论⼀些你可以使⽤LDAP语句的⽅法:⼀. 使⽤Active Directory Users and Computers进⾏搜索下⾯的例⼦描述了如何使⽤Active Directory Users and Computers进⾏搜索:1. 打开Active Directory Users and Computers (Win + R, dsa.msc)2. 右键点击域对象(domain object), 然后选择Find.3. 点击紧挨着Find的下拉列表, 然后选择Custom Search.4. 在下⾯的屏幕中, 选择Advanced 选项卡.5. 在Enter LDAP query下⾯输⼊恰当的LDAP语句.这个例⼦会试图寻找所有满⾜下⾯条件的对象: 他们的title属性是prez, 或者他们的名字由test开始. 如果你点击Find Now, 你应该看到恰当的输出结果, 请看下⾯的截屏:⼆. 使⽤LDP进⾏搜索你还可以使⽤LDP进⾏搜索, 这个⼯具包含在Microsoft Windows Server™ 2003 和 Windows® 2000 Server support tools中. 这个⼯具给予你不仅仅是搜索domain container的能⼒, 还有搜索Configuration container的能⼒. 你⾸先会打开LDP, 然后连接到合法的domain controller上.然后你需要使⽤合适的credential来绑定. 选择View, 然后选择Tree. 保持Base DN栏为空, 点击OK.导航到你想要搜索的container上, 右击container, 然后选择Search.⼀个对话框会tanchu,其中会包含Base DN的正确值. 输⼊你想要filter过滤的LDAP语句, 像前⾯那样的结果应该会出现的.如果你想要搜索你当前所在的containter下⾯的所有层次, 你需要确保选项Subtree被选中. 点击Run, 它应该会找到所有满⾜条件的结果.三. 使⽤LDIFDE搜索你需要为获取⼀个满⾜某种条件的对象集⽽进⾏查询, ⽽且你希望建⽴⼀个这些user的列表. LDIFDE是⼀个命令⾏⼯具, 它可以帮助你建⽴这样的列表. 假设你希望找到并保存所有mailNickName 以Jeff开始的⽤户列表. 你可以运⾏下⾯的命令.C:\>ldifde -d "DC=witaylorroot,DC=com" -f c:\output.txt -r "(&(objectClass=user)(mailNickName=jeff*))在这个例⼦⾥, 你将会找到三个对象, 然后输出所有他们的属性到output.txt⽂件中. 如果你输出近千个⽤户的结果, 输出结果⽂件就会变得⾮常庞⼤. 还有另⼀个不同的选项. 你可以使⽤-l(⼩写的L)开关来指定要输出那些属性. distinguished name 永远会被输出的, 但是如果你不想要其他的东西, 你可以添加-l nothing到字符串后⾯, 这会streamline 输出结果. 下⾯就是⼀个例⼦:C:\>ldifde -d "DC=witaylorroot,DC=com" -f c:\output.txt -l nothing -r "(&(objectClass=user)(mailNickName=jeff*))Consider that in this case, you want to use the LDIFDE export referenced earlier, but only want to include the homeMDB attribute in the output. You must use the following command.如果你想要包括homeMDB 属性到结果中. 那么你就要运⾏下⾯的命令:C:\>ldifde -d "DC=witaylorroot,DC=com" -f c:\output.txt -l "homeMDB" -r "(&(objectClass=user)(mailNickName=jeff*))dn: CN=jeff,OU=55Users,DC=witaylorroot,DC=com changetype: add homeMDB: CN=Private Information Store (WITAYLORNT4EX55),CN=First Storage Group,CN=InformationStore,CN=WITAYLORNT4EX55,CN=Servers,CN=WITAYLORMIXEDSITE,CN=AdministrativeGroups,CN=WITAYLORORG,CN=Microsoft Exchange,CN=Services,CN=Configuration,DC=witaylorroot,DC=comdn: CN=jeff2,CN=Users,DC=witaylorroot,DC=com changetype: add homeMDB: CN=Private Information Store (WITAYLORNT4EX55),CN=First StorageGroup,CN=InformationStore,CN=WITAYLORNT4EX55,CN=Servers,CN=WITAYLORMIXEDSITE,CN=AdministrativeGroups,CN=WITAYLORORG,CN=Microsoft Exchange,CN=Services,CN=Configuration,DC=witaylorroot,DC=comdn: CN=jeff3,CN=Users,DC=witaylorroot,DC=com changetype: add homeMDB: CN=Private Information Store (WITAYLORNT4EX55),CN=First StorageGroup,CN=InformationStore,CN=WITAYLORNT4EX55,CN=Servers,CN=WITAYLORMIXEDSITE,CN=AdministrativeGroups,CN=WITAYLORORG,CN=Microsoft Exchange,CN=Services,CN=Configuration,DC=witaylorroot,DC=com如果你进⾏⼀个输出操作⽽不指定哪些属性被输出, 你就会想要使⽤-n开关来去掉普通情形下被包括进来的值. 这会帮助防⽌输出⽂件变得过⼤.四, 在ADModify中使⽤LDAP查询译注: 这个⼯具不常⽤, 还得上case才能拿到这个⼯具, 就不翻译了. 列在这⾥.To obtain the ADModify tool, contact Microsoft Product Support Services. For more information about how to contact Microsoft Product Support Services, see the .To obtain the ADModify tool from a third-party Web site, see the following GotDotNet Web site: .ADModify is a tool that Microsoft Product Support Services uses on a daily basis. With large Active Directory environments, it is not always easy to add an entire organizational unit (OU) that could have thousands of users in it to the list on the right side, and then parse through all of them to find the users you need to change. There is an alternative. On the first screen, choose Modify Existing User Attributes and click Next. On the Modify Active Directory Users screen, there is an Advanced button.If you click the Advanced button, the Custom LDAP Filter dialog box appears. In this dialog box, you type the LDAP filter that you want to use. In this example, you only want to list the groups that are mail-enabled. It would look like the following.Next, click OK. Select the OU or the domain where you want ADModify to search. If you want it to look in lower-level containers within the one you selected, make sure to select Traverse Subcontainers when Enumerating Users. Click Add to List, and then click Yes when warned about how long it could take. The objects that meet the criteria you specified should now appear in the right pane.From here, highlight the objects that you want to modify, and continue with the wizard.译⾃:LDAP Query Basics链接:LDIFDE - Export / Import data from Active Directory - LDIFDE commands。

rmi和ldap协议

rmi和ldap协议RMI和LDAP协议引言:在计算机网络和系统中,协议是确保不同系统之间能够进行有效通信的关键。

RMI(远程方法调用)和LDAP(轻量级目录访问协议)是两种常用的网络协议。

本文将介绍RMI和LDAP协议的基本概念、作用以及它们在实际应用中的应用场景和注意事项。

一、RMI协议RMI(Remote Method Invocation)是一种允许在不同Java虚拟机上的对象之间进行远程调用的协议。

它提供了一种机制,使得在分布式系统中的对象能够像调用本地对象一样进行方法调用。

RMI 协议基于Java语言的反射机制,通过序列化和网络传输实现远程对象之间的通信。

RMI协议的作用:1. 远程调用:RMI协议允许在不同机器上的Java对象之间进行远程方法调用。

这使得分布式系统中的不同部分能够通过RMI协议进行通信,共享数据和资源。

2. 分布式计算:RMI协议为分布式计算提供了一种有效的机制。

通过RMI协议,可以在不同机器上部署不同的对象,实现任务的分发和并行处理。

3. 对象序列化:RMI协议通过对象的序列化和反序列化,将对象的状态在网络上传输。

这使得远程对象能够在不同机器上进行传递和复制。

RMI协议的应用场景:1. 分布式系统:RMI协议广泛应用于分布式系统中,例如基于Java 的Web应用程序和企业应用程序。

通过RMI协议,不同的分布式组件可以进行远程方法调用,实现数据和资源的共享。

2. 远程对象管理:RMI协议可以用于管理远程对象,例如远程管理服务器或远程配置服务器。

通过RMI协议,可以远程调用对象的方法,实现对远程对象的管理和配置。

3. 分布式计算:RMI协议可以用于实现分布式计算,例如在一个集群中同时处理大量的任务。

通过RMI协议,可以将任务分发给不同的节点进行并行处理,提高计算效率。

RMI协议的注意事项:1. 安全性:RMI协议的远程调用可能存在安全风险,例如远程代码执行和数据泄露。

ldap常用字段

ldap常用字段LDAP(轻量级目录访问协议)是一种用于查询、浏览和搜索目录数据库的协议。

在LDAP中,有一些常用的字段,如下:1. 对象类(Object Class):用于定义目录条目的类型,例如:person、group、organization等。

2. 属性(Attribute):用于描述对象类的属性,如姓名、性别、年龄、电话号码等。

3. 属性值(Attribute Value):对应于每个属性的具体值,例如:张三、男、25、138****5678等。

4. Distinguished Name(DN):用于唯一标识一个目录条目的字符串,包括条目的命名空间和相对Distinguished Name。

5. 相对Distinguished Name(RDN):是Distinguished Name 中的相对部分,用于区分同一对象类中的不同条目。

6. 用户名(Username):用于标识LDAP客户端与服务器之间的用户身份验证。

7. 密码(Password):用于进行用户身份验证时提供加密后的密码。

8. 邮箱(Email):用于存储用户的电子邮件地址。

9. 电话号码(Phone Number):用于存储用户的联系电话。

10. 组织单位(Organization Unit):用于表示目录树中的一个分支,用于组织和管理相关条目。

11. 位置(Location):用于存储用户的物理地址。

12. 用户类型(User Type):用于表示用户在组织内的角色,如普通用户、管理员等。

13. 创建时间(Create Time):用于记录目录条目的创建时间。

14. 修改时间(Modify Time):用于记录目录条目最后一次修改的时间。

这些字段在LDAP目录服务中具有重要作用,有助于组织和存储用户、设备和其它相关数据。

在实际应用中,可以根据实际需求添加或修改字段。

LDAP访问控制

LDAP访问控制LDAP(Lightweight Directory Access Protocol)是一种用于访问和管理分布式目录服务的协议。

许多组织使用LDAP来存储和管理用户账户、组织结构和其他相关信息。

由于LDAP中包含敏感信息,因此实施严格的访问控制非常重要。

本文将探讨LDAP访问控制的重要性以及几种常见的控制策略。

一、LDAP访问控制的重要性1. 数据保护:LDAP中存储的数据可能包含用户的个人信息、密码等敏感信息。

保护这些数据的机密性和完整性对于组织和用户都至关重要。

2. 防止未授权访问:只有经过授权的用户才能访问LDAP服务器,避免未经授权的人员获取敏感信息或者对服务器进行破坏。

3. 合规性要求:不同的组织可能面临不同的合规性要求,例如GDPR、HIPAA等。

严格的LDAP访问控制可以帮助组织满足这些合规性要求。

二、LDAP访问控制策略1. 认证:LDAP服务器应要求用户提供有效的凭据(例如用户名和密码)进行认证。

这可以通过TLS/SSL等安全协议来确保传输的安全性。

2. 授权:一旦用户通过认证,服务器应根据其所属组织、角色或其他属性来确定其在LDAP中的访问权限。

这可以通过访问控制列表(ACL)或访问控制规则(ACI)来实现。

3. 限制匿名访问:为了增强安全性,LDAP服务器应禁止匿名用户的访问或限制其访问权限。

可以通过配置访问策略来实现。

4. 审计与监控:记录LDAP服务器的访问日志,并定期进行监控和审计,以便发现异常访问行为并采取相应的措施。

5. 双因素认证:对于特别敏感的信息或操作,可以引入双因素认证以增强安全性。

例如,除了用户名和密码外,还可要求用户提供额外的身份验证因素,如指纹或一次性密码。

三、最佳实践1. 定期更新凭据:用户应定期更改LDAP登录凭据,以防止凭据泄露或被猜测。

2. 最小权限原则:为用户设置最小权限,即只给予他们访问LDAP中所需信息的权限,避免过度授权导致潜在的安全风险。

LDAP简介

科技部科技基础性工作专项资金重大项目研究成果项目名称:我国数字图书馆标准规范建设子项目名称:数字资源检索与应用标准规范研究项目编号:2002DEA20018研究成果类型:研究报告成果名称:LDAP协议应用指南成果编号:CDLS-S07-002成果版本:总项目组推荐稿成果提交日期:2003年2月撰写人:张智雄(中国科学院文献情报中心)项目版权声明本报告研究工作属于科技部科技基础性工作专项资金重大项目《我国数字图书馆标准规范建设》的一部分,得到科技部科技基础性工作专项资金资助,项目编号为2002DEA20018。

按照有关规定,国家和《我国数字图书馆标准规范建设》课题组拥有本报告的版权,依照《中华人民共和国著作权法》享有著作权。

本报告可以复制、转载、或在电子信息系统上做镜像,但在复制、转载或镜像时须注明真实作者和完整出处,并在明显地方标明“科技部科技基础性工作专项资金重大项目《我国数字图书馆标准规范建设》资助”的字样。

报告版权人不承担用户在使用本作品内容时可能造成的任何实际或预计的损失。

作者声明本报告作者谨保证本作品中出现的文字、图片、声音、剪辑和文后参考文献等内容的真实性和可靠性,愿按照《中华人民共和国著作权法》,承担本作品发布过程中的责任和义务。

科技部有关管理机构对于本作品内容所引发的版权、署名权的异议、纠纷不承担任何责任。

《我国数字图书馆标准规范建设》课题组网站()作为本报告的第一发表单位,并可向其他媒体推荐此作品。

在不发生重复授权的前提下,报告撰写人保留将经过修改的项目成果向正式学术媒体直接投稿的权利。

LDAP协议应用指南目 录1. 协议概述 (1)2. LDAP的特点和应用领域 (1)3. LDAP目录的优势 (2)1.协议概述LDAP(Lightweight Directory Access Protocol,轻量级目录存取协议)是目前广泛应用的目录协议。

在计算机中,目录被认为是一种特殊的数据库,也有人将其称为数据仓库(Data Repository),它被用于存储一定类型的经过整序的信息。

LDAPS协议安全的LDAP通信协议

LDAPS协议安全的LDAP通信协议LDAP(轻量级目录访问协议)是一种用于访问和维护分布式目录服务信息的协议。

然而,传统的LDAP通信协议存在安全性方面的隐患,为了解决这个问题,一种更加安全的协议被提出,即LDAPS (LDAP over Secure Socket Layer)。

本文将介绍LDAPS协议的特点和实现原理,以及它为LDAP通信提供的安全保障。

一、LDAPS协议的特点LDAPS协议是LDAP协议在传输层上通过SSL或TLS进行加密和认证的扩展。

与传统LDAP通信协议相比,LDAPS协议具有以下几个特点:1. 数据加密:LDAPS使用SSL/TLS协议对通信数据进行加密,确保数据在传输过程中不被篡改或窃取。

这种加密机制防止了中间人攻击和监听等安全威胁。

2. 服务器验证:LDAPS协议要求客户端验证LDAP服务器的身份。

通过使用数字证书,客户端可以确认服务器的真实性,避免了受到伪造服务器的攻击。

3. 客户端身份认证:在LDAP通信过程中,客户端需要发送自己的证书进行身份验证。

这一步骤保证了服务器只与合法的客户端进行通信,提高了通信的安全性。

4. 端口号变更:LDAPS使用加密连接的标准端口号(636),而不是传统LDAP协议的默认端口号(389)。

这个改变确保了通信链路的安全,减少了被攻击的风险。

二、LDAPS协议的实现原理LDAPS协议的实现涉及到SSL或TLS协议的使用。

SSL(Secure Socket Layer)和TLS(Transport Layer Security)是加密通信的常用协议,LDAPS借助它们提供了数据的安全传输。

LDAP通信过程中,当客户端连接到LDAP服务器时,首先会建立一个标准的TCP连接。

然后,在协商阶段,客户端和服务器之间执行以下步骤:1. 客户端向服务器发送启用SSL的请求。

2. 服务器接收到请求后,将响应转换为SSL模式,并生成非对称加密算法所需的数字证书。

ldap的search filter 填写规则

LDAP(Lightweight Directory Access Protocol)是一种用于访问目录服务的协议,它为用户在网络上查找和修改信息提供了标准化的方法。

在LDAP中,search filter是用来指定搜索条件的一种规则,它允许用户根据特定的要求对目录中的条目进行过滤和搜索。

正确的搜索过滤规则的使用可以极大地提高LDAP的查询效率,并确保返回的结果符合用户的需求。

在本文中,我们将讨论LDAP的search filter填写规则,以帮助用户正确地构建和使用search filter,从而更好地利用LDAP协议进行目录查询。

一、基本概念和语法规则在LDAP中,search filter是一个包含逻辑操作符、属性名和属性值等元素的条件表达式,它用来指定对目录中条目的过滤条件。

search filter通常以一对小括号()为开始和结束符号,其中包含了一个或多个条件表达式,各条件表达式之间通过逻辑操作符(如“”、“|”、“!”等)进行连接。

每个条件表达式由属性名、比较操作符和属性值等部分构成,它们之间通过等号“=”连接。

在search filter中,属性名通常是目录中条目的属性或属性的组合,比如”、“ou”、“dc”等;比较操作符可以是“=”(相等)、“~=”(模糊匹配)、“>=”(大于等于)、“<=”(小于等于)等;属性值是目录中条目属性的具体取值,可以是字符串、整数、日期等不同类型的值。

通过适当地组合这些元素,用户可以构建出适合自己需求的search filter,并用它来进行目录查询。

二、search filter的常用语法1. 单个条件表达式的搜索过滤规则在LDAP中,单个条件表达式的搜索过滤规则通常由“属性名+比较操作符+属性值”构成。

如果我们要搜为“张三”的用户,则可以构建如下的search filter:=张三)这个search filter表示要查属性为“张三”的用户条目。

LDAP学习小结【仅原理和基础篇】

LDAP学习⼩结【仅原理和基础篇】 此篇⽂章花费了好⼏个晚上,⼤部分是软件翻译的英⽂⽂档,加上⾃⼰的理解所写,希望学习者能尊重每个⼈的努⼒. 我有句话想送给每个看我⽂章的⼈: 慢就是快,快就是慢 另外更希望更多⼈能从认真从原理学习,分享更多有质量的⽂章,⽽不是仅仅转载别⼈的⽂章. 以下仅介绍了OpenLDAP的基本原理和基本配置,⾄于更⾼级的配置,还需⾃⾏学习,因为有了以下基础,再去建楼,就会 更加容易,⽹上有太多⽂章都太⽼旧,实在难以让初学者对OpenLDAP有⼀个全⾯的基础认识,总搞的⼈云⾥雾⾥,这篇⽂章 希望对想学习OpenLDAP的⼈,打⼀个好的基础,从⽽能深⼊了解它.基本命令我就不贴出来了,希望想深⼊学习的⼈,⾃⾏学习 man⼿册. --------------马帮弟⼦:zcfLDAP: 原理:LDAP: 它是⽤来做统⼀⽤户⾝份认证的.即: 你访问CSDN它说你可以⽤微信登录,你登录微博,它也⽀持微信登录等, 这就是⼀种⽬录服务, 当然它们不⼀定⽤LDAP来做为他们的⽬录服务. LDAP(Light Directory Access Portocol),它是基于X.500标准的轻量级⽬录访问协议。

Linux上实现LDAP的⼯具是 openladp, 通过配置ldap服务器,将⽤户信息存储在其中,就可以使⽤ldap协议, 访问⽤户数据库,来实现LDAP⽤户认证.基本概念: ⽬录树概念 1. ⽬录树:在⼀个⽬录服务系统中,整个⽬录信息集可以表⽰为⼀个⽬录信息树,树中的每个节点是⼀个条⽬。

2. 条⽬:每个条⽬就是⼀条记录,每个条⽬有⾃⼰的唯⼀可区别的名称(DN)。

3. 对象类:与某个实体类型对应的⼀组属性,对象类是可以继承的,这样⽗类的必须属性也会被继承下来。

4. 属性:描述条⽬的某个⽅⾯的信息,⼀个属性由⼀个属性类型和⼀个或多个属性值组成,属性有必须属性和⾮必须属性。

名词: dn(Distinguished Name): “uid=songtao.xu,ou=oa组,dc=example,dc=com”,⼀条记录的位置(唯⼀) uid(User Id): ⽤户ID songtao.xu(⼀条记录的ID) ou(Organization Unit): 组织单位,组织单位可以包含其他各种对象(包括其他组织单元),如“oa组”(⼀条记录的所属组织) dc(Domain Component) :域名的部分,其格式是将完整的域名分成⼏部分,如域名为变成dc=example,dc=com(⼀条记录的所属位置) cn(Common Name): 公共名称,如“Thomas Johansson”(⼀条记录的名称) sn(Surname): 姓,如“许” rdn(Relative dn): 相对辨别名,类似于⽂件系统中的相对路径,它是与⽬录树结构⽆关的部分,如“uid=tom”或“cn= Thomas Johansson”配置openLDAP有两种⽅式: slapd.conf 修改它,需要重新⽣成数据库⽂件, ⽣成后需要重新赋予权限属主属组ldap.ldap . 接着重新加载slapd 进程, 配置才会⽣效.若使⽤单机版,不推荐。

Ldap介绍

Ldap介绍⼀、Ldap简介轻型⽬录访问协议,即Lightweight Directory Access Protocol (LDAP)是⼀个访问在线⽬录服务的协议。

⽬录是⼀组具有类似属性、以⼀定逻辑和层次组合的信息。

常见的例⼦是电话簿,由以字母顺序排列的名字、地址和电话号码组成。

最新版本的LDAP协议由RFC 4511所定义。

概述鉴于原先的⽬录访问协议(Directory Access Protocol即DAP)对于简单的互联⽹客户端使⽤太复杂,IETF设计并指定LDAP 做为使⽤X.500⽬录的更好的途径。

LDAP在TCP/IP之上定义了⼀个相对简单的升级和搜索⽬录的协议。

常⽤词"LDAP⽬录"可能会被误解,⽽实际并没有"LDAP⽬录"这么⼀个⽬录种类。

通常可以⽤它来描述任何使⽤LDAP协议访问并能⽤X.500标识符标识⽬录中对象的⽬录。

与ISODE提供的X.500协议的⽹关相⽐,尽管OpenLDAP及其来⾃密歇根⼤学的前⾝等的⽬录基本上设计成专门为LDAP访问⽽优化的,但也没有⽐其他⽤LDAP协议访问的⽬录额外多出来所谓“LDAP⽬录”。

协议的第三版由Netscape的Tim Howes,ISODE的Steve Kille和Critical Angle Inc的Mark Wahl撰写。

⼆、Ldap内容LDAP⽬录的条⽬(entry)由属性(attribute)的⼀个聚集组成,并由⼀个唯⼀性的名字引⽤,即专有名称(distinguished name,DN)。

例如,DN能取这样的值:“ou=groups,ou=people,dc=wikipedia,dc=org”。

LDAP⽬录与普通数据库的主要不同之处在于数据的组织⽅式,它是⼀种有层次的、树形结构。

所有条⽬的属性的定义是对象类object class的组成部分,并组成在⼀起构成schema;那些在组织内代表个⼈的schema被命名为white pages schema。

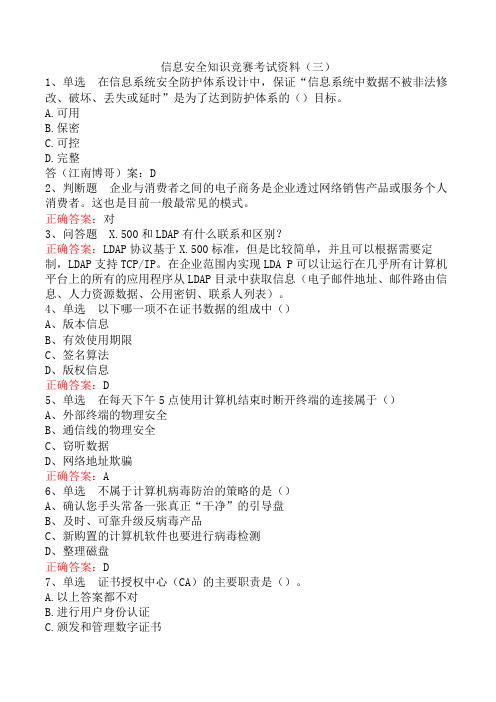

信息安全知识竞赛考试资料(三)

信息安全知识竞赛考试资料(三)1、单选在信息系统安全防护体系设计中,保证“信息系统中数据不被非法修改、破坏、丢失或延时”是为了达到防护体系的()目标。

A.可用B.保密C.可控D.完整答(江南博哥)案:D2、判断题企业与消费者之间的电子商务是企业透过网络销售产品或服务个人消费者。

这也是目前一般最常见的模式。

正确答案:对3、问答题X.500和LDAP有什么联系和区别?正确答案:LDAP协议基于X.500标准,但是比较简单,并且可以根据需要定制,LDAP支持TCP/IP。

在企业范围内实现LDA P可以让运行在几乎所有计算机平台上的所有的应用程序从LDAP目录中获取信息(电子邮件地址、邮件路由信息、人力资源数据、公用密钥、联系人列表)。

4、单选以下哪一项不在证书数据的组成中()A、版本信息B、有效使用期限C、签名算法D、版权信息正确答案:D5、单选在每天下午5点使用计算机结束时断开终端的连接属于()A、外部终端的物理安全B、通信线的物理安全C、窃听数据D、网络地址欺骗正确答案:A6、单选不属于计算机病毒防治的策略的是()A、确认您手头常备一张真正“干净”的引导盘B、及时、可靠升级反病毒产品C、新购置的计算机软件也要进行病毒检测D、整理磁盘正确答案:D7、单选证书授权中心(CA)的主要职责是()。

A.以上答案都不对B.进行用户身份认证C.颁发和管理数字证书D.颁发和管理数字证书以及进行用户身份认证正确答案:B参考解析:暂无解析8、问答题信息安全有哪些常见的威胁?信息安全的实现有哪些主要技术措施?正确答案:常见威胁有非授权访问、信息泄露、破坏数据完整性,拒绝服务攻击,恶意代码。

信息安全的实现可以通过物理安全技术,系统安全技术,网络安全技术,应用安全技术,数据加密技术,认证授权技术,访问控制技术,审计跟踪技术,防病毒技术,灾难恢复和备份技术。

9、单选代表了当灾难发生后,数据的恢复程度的指标是()。

A、RPOB、RTOC、NRODSD、O正确答案:A10、单选根据BS7799的规定,访问控制机制在信息安全保障体系中属于()环节。

ldap协议原理

ldap协议原理宝子!今天咱们来唠唠LDAP协议的原理,这玩意儿听起来有点高大上,但其实也没那么神秘啦。

LDAP呢,全名叫轻型目录访问协议(Lightweight Directory Access Protocol)。

你可以把它想象成一个超级大的电话簿,不过这个电话簿里存的可不是单纯的电话号码,而是各种各样的信息呢。

比如说公司里员工的姓名、部门、职位、联系方式,甚至还有权限信息啥的。

这个协议啊,它主要是用来在网络上查找和管理这些信息的。

就像是你要找公司里某个同事的信息,你不需要在一堆纸质文件里翻来翻去,只要在这个LDAP的“大电话簿”里一搜,“嗖”的一下就出来啦。

那这个LDAP的结构是啥样的呢?它就像一棵大树一样,有根有枝有叶。

最上面的是根,然后下面分出来好多分支,每个分支又有自己的小分支或者叶子节点。

比如说,根下面可能有一个分支是关于公司部门的,这个部门分支下面又有各个小部门的分支,小部门分支下的叶子节点可能就是员工的信息啦。

这种树形结构可整齐了,就像把所有东西都规规矩矩地放在一个个小格子里一样。

再说说它的工作模式。

LDAP是客户端 - 服务器模式的。

客户端就像是一个好奇宝宝,它会向服务器发送请求,比如说“服务器大哥,我想找一下销售部的小李的电话号码呢。

”然后服务器呢,就像一个知识渊博的老管家,它接到请求后就在自己的大仓库(也就是那个树形结构的信息库)里找啊找,找到之后就把信息返回给客户端,说“喏,这就是你要的小李的电话号码啦。

”LDAP协议还有一个很贴心的地方,就是它对数据的存储很有一套。

它的数据存储是基于条目(Entry)的。

每个条目就像是一张小卡片,上面写着特定的信息。

比如说一个员工的条目,上面就有姓名、年龄、部门这些字段,每个字段都有对应的内容。

而且这些条目是按照一定的规则组织起来的,就像我们前面说的树形结构那样。

在安全性方面呢,LDAP也不含糊。

它可以设置各种权限,不是谁都能随随便便地查看或者修改信息的。

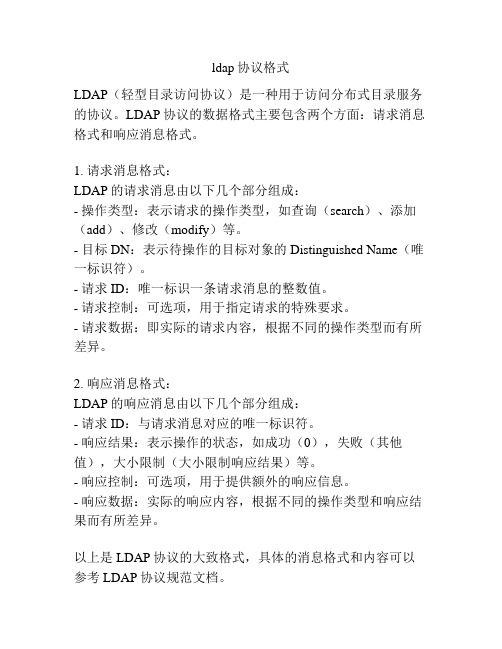

ldap协议格式

ldap协议格式

LDAP(轻型目录访问协议)是一种用于访问分布式目录服务的协议。

LDAP协议的数据格式主要包含两个方面:请求消息格式和响应消息格式。

1. 请求消息格式:

LDAP的请求消息由以下几个部分组成:

- 操作类型:表示请求的操作类型,如查询(search)、添加(add)、修改(modify)等。

- 目标DN:表示待操作的目标对象的Distinguished Name(唯一标识符)。

- 请求ID:唯一标识一条请求消息的整数值。

- 请求控制:可选项,用于指定请求的特殊要求。

- 请求数据:即实际的请求内容,根据不同的操作类型而有所差异。

2. 响应消息格式:

LDAP的响应消息由以下几个部分组成:

- 请求ID:与请求消息对应的唯一标识符。

- 响应结果:表示操作的状态,如成功(0),失败(其他值),大小限制(大小限制响应结果)等。

- 响应控制:可选项,用于提供额外的响应信息。

- 响应数据:实际的响应内容,根据不同的操作类型和响应结果而有所差异。

以上是LDAP协议的大致格式,具体的消息格式和内容可以参考LDAP协议规范文档。

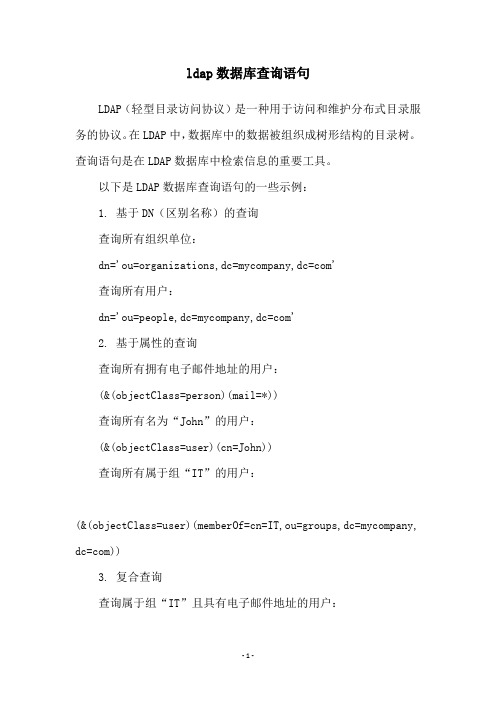

ldap数据库查询语句

ldap数据库查询语句

LDAP(轻型目录访问协议)是一种用于访问和维护分布式目录服务的协议。

在LDAP中,数据库中的数据被组织成树形结构的目录树。

查询语句是在LDAP数据库中检索信息的重要工具。

以下是LDAP数据库查询语句的一些示例:

1. 基于DN(区别名称)的查询

查询所有组织单位:

dn='ou=organizations,dc=mycompany,dc=com'

查询所有用户:

dn='ou=people,dc=mycompany,dc=com'

2. 基于属性的查询

查询所有拥有电子邮件地址的用户:

(&(objectClass=person)(mail=*))

查询所有名为“John”的用户:

(&(objectClass=user)(cn=John))

查询所有属于组“IT”的用户:

(&(objectClass=user)(memberOf=cn=IT,ou=groups,dc=mycompany, dc=com))

3. 复合查询

查询属于组“IT”且具有电子邮件地址的用户:

(&(objectClass=user)(memberOf=cn=IT,ou=groups,dc=mycompany, dc=com)(mail=*))

查询名为“John”的用户或具有电子邮件地址的用户:

(|(cn=John)(mail=*))

以上是一些基本的LDAP数据库查询语句,可以根据自己的需求来编写自己的查询语句。

LDAP查询语句的复杂性和灵活性使得它成为管理和维护分布式目录服务的有力工具。

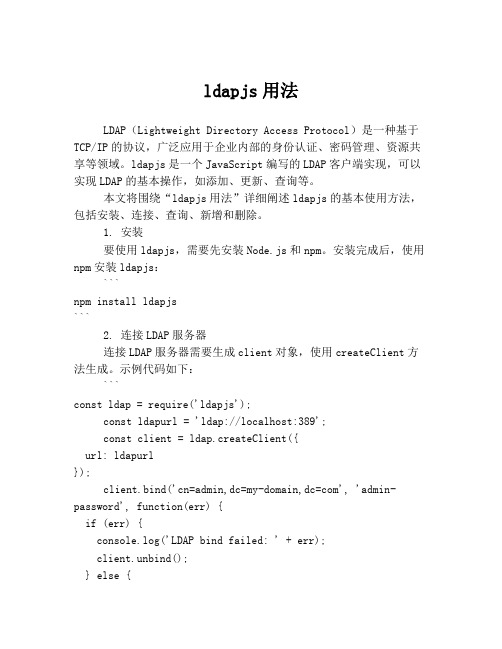

ldapjs用法

ldapjs用法LDAP(Lightweight Directory Access Protocol)是一种基于TCP/IP的协议,广泛应用于企业内部的身份认证、密码管理、资源共享等领域。

ldapjs是一个JavaScript编写的LDAP客户端实现,可以实现LDAP的基本操作,如添加、更新、查询等。

本文将围绕“ldapjs用法”详细阐述ldapjs的基本使用方法,包括安装、连接、查询、新增和删除。

1. 安装要使用ldapjs,需要先安装Node.js和npm。

安装完成后,使用npm安装ldapjs:```npm install ldapjs```2. 连接LDAP服务器连接LDAP服务器需要生成client对象,使用createClient方法生成。

示例代码如下:```const ldap = require('ldapjs');const ldapurl = 'ldap://localhost:389';const client = ldap.createClient({url: ldapurl});client.bind('cn=admin,dc=my-domain,dc=com', 'admin-password', function(err) {if (err) {console.log('LDAP bind failed: ' + err);client.unbind();} else {console.log('LDAP bind successful');}});```代码中,ldap://localhost:389是LDAP服务器的地址和端口,cn=admin,dc=my-domain,dc=com是管理员DN,admin-password是管理员密码。

bind方法用于连接LDAP服务器,连接成功后,可以进行查询、新增、删除等操作。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

户 (msExchUserAccountControl=2),这些用户的 msExchMasterAcco

(&(msExchUserAccountControl=2)(!msExchMasterAccountSID=*))

注意: ! 操作符与通配符的结合使用可查找属性未设置为任何值的对象。 返回页首

•

*(通配符)

可使用通配符表示值可以等于任何值。使用它的情况可能是:您希望查找具有

(title=*)

这会返回“title”属性包含内容的所有对象。另一个例子是:您知道某个对象 用如下语法进行查找:

(givenName=Jo*)

/china/technet/prodtechnol/exchange/2003/in... 2006-6-15

LDAP 查询基本知识

页码,3/8

本示例尝试查找职务为 prez 或姓名以 test 开头的所有对象。如果您单击立即查 示。

使用 LDP 进行搜索 您还可以使用 LDP 执行搜索,该工具已包括在 Microsoft Windows Server 2003 为您赋予了搜索域容器的能力,而且允许您搜索配置容器。首先,您应打开 LD 证进行绑定。请选择视图,然后选择树视图。保留基位置 DN 字段为空,然后 择搜索。

1. 打开“Active Directory用户和计算机”。 2. 右击域对象并选择查找。

3. 单击查找旁边的下拉列表,然后选择自定义搜索。 4. 从下一屏幕中,选择高级选项卡。 5. 在输入 LDAP 查询下,输入相应的 LDAP 语句。

/china/technet/prodtechnol/exchange/2003/in... 2006-6-15

返回页首

/china/technet/prodtechnol/exchange/2003/in... 2006-6-15

LDAP 查询基本知识

页码,8/8

适合打印机打印的版本 通过电子邮件发送此页面 个人信息中心 ©2006 Microsoft Corporation. 版权所有. 保留所有权利 | 商标 | 隐私权声明

/china/technet/prodtechnol/exchange/2003/in... 2006-6-15

LDAP 查询基本知识

页码,5/8

使用 LDIFDE 执行搜索 您可能经常需要搜索一组满足特定条件的对象并且希望建立这些用户的列表。L 您希望查找并保存 mailNickName 以 Jeff 开头的所有用户的列表。那么,您可

LDAP 查询基本知识

本文讨论了轻量级目录访问协议 (LDAP) 查询,它在排查 Microsoft Exchange S 它也经常令人困惑不解。本文介绍了有关 LDAP 查询的基本信息。

• 基本 LDAP 语法 • 何时使用 LDAP 查询?

• 使用“Active Directory 用户和计算机”执行搜索 • 使用 LDP 执行搜索 • 使用 LDIFDE 执行搜索 • 在 ADModify 中使用 LDAP 查询 • 更多信息

页码,7/8

然后,单击确定。选择希望 ADModify 进行搜索的 OU 或域。如果您希望它搜索 子容器。单击添加到列表,然后在接到需花费较长时间的警告时单击是。满足所

在这里,可突出显示要修改的对象,然后继续向导的后续步骤。 返回页首

更多信息

有关更多信息,请参见如下微软知识库文章:

• 255602, "XADM:使用 LDP 实用程序进行浏览和查询" • 296112, "XADM:不能为收件人策略指定组织单位或帐户位置"

基本 LDAP 语法

• =(等于)

此 LDAP 参数表明某个属性等于某个值的条件得到满足。例如,如果希望查

(givenName=John)

这会返回“名”属性为“John”的所有对象。圆括号是必需的,以便强调 LD

• &(逻辑与)

如果具有多个条件并且希望全部条件都得到满足,则可使用此语法。例如,如 有人员,可以使用:

dn:CN=jeff,OU=55Users,DC=witaylorroot,DC=com changetype:add homeMDB (WITAYLORNT4EX55),CN=First Storage Group,CN=InformationStore,CN=WITAYLORNT4EX55,CN=Servers,CN=WITAYLOR Groups,CN=WITAYLORORG,CN=Microsoft Exchange,CN=Services,CN=Configur

何时使用 LDAP 查询?

在使用 Exchange Server 时,您遇到了使用 LDAP 字符串的情况。例如,当您设 者,当您搜索 Active Directory 目录服务时,Exchange Server 都会使用 LDAP。 方式。

使用“Active Directory 用户和计算机”进行搜索 下例描述了如何“Active Directory 用户和计算机”执行搜索:

如果您正在进行导出,并且没有限制导出哪些属性,可能需要使用 ¨Cn 开关来 出文件的体积变得过于庞大。

返回页首

在 ADModify 中使用 LDAP 查询

若要获得 ADModify 工具,请联系微软产品支持服务。有关如何联系微软产品支 若要通过第三方网站获得 ADModify 工具,请访问以下 GotDotNet 网站:ADMo ADModify 是微软产品支持服务部门的日常使用工具。对于大型 Active Director 加到右侧列表的工作并对他们进行分析以找出所需更改的用户,这个过程可能并 目的。在第一个屏幕上,选择修改现有用户属性并单击下一步。在修改 Active

C:\>ldifde -d "DC=witaylorroot,DC=com" -f c:\output.txt -r "(&(obje

在本例中,您将查找三个对象并将他们的所有属性导出到指定的 .txt 输出文件 文件将过于庞大。为此,我们可以使用其他选项。您可以使用 ¨Cl(小写的 L 但是如果希望仅导出该名称,可以在字符串中添加 ¨Clnothing,以简化输出结

添加到收藏夹

/china/technet/prodtechnol/exchange/2003/in... 2006-6-15

LDAP 查询基本知识

页码,1/8

快速链接 | 微软中文主页 | 全球站点

et

搜索

TechNet 主页 Exchange 技术中心主页 技术资源库 下载 网络广播 虚拟实验室 事件与错误

其它资源 产品站点 支持中心 中文速递邮件

Exchange 技术中心主页 > Exchange Server 2003 > Exchange Insider

dn:CN=jeff2,CN=Users,DC=witaylorroot,DC=com changetype:add homeMDB (WITAYLORNT4EX55),CN=First Storage Group,CN=InformationStore,CN=WITAYLORNT4EX55,CN=Servers,CN=WITAYLOR

如果单击高级按钮,将出现自定义 LDAP 筛选条件对话框。在该对话框中,可 启用了邮件的组。筛选条件看起来如下所示。

/china/technet/prodtechnol/exchange/2003/in... 2006-6-15

LDAP 查询基本知识

/china/technet/prodtechnol/exchange/2003/in... 2006-6-15

LDAP 查询基本知识

页码,4/8

将出现一个对话框,其中的基位置 DN 字段包含了正确的值。输入进行筛选所 如果希望搜索当前级别以下的所有容器,请确信选择了子树单选按钮。单击运行

(&(givenName=John)(l=Dallas))

请注意,每个参数都被属于其自己的圆括号括起来。整个 LDAP 语句必须包括 为真,才会将此筛选条件应用到要查询的对象。

• !(逻辑非)

此操作符用来排除具有特定属性的对象。假定您需要查找“名”为“John”

(!givenName=John)

此语句将查找“名”不为“John”的所有对象。请注意:! 操作符紧邻参数的 个参数,因此使用圆括号将其括起以示说明。

C:\>ldifde -d "DC=witaylorroot,DC=com" -f c:\output.txt -l nothing

请考虑这样一种情况,您希望使用先前引用的 LDIFDE 导出结果,但是只想在输 令。

C:\>ldifde -d "DC=witaylorroot,DC=com" -f c:\output.txt -l "homeMDB (mailNickName=jeff*))

LDAP 查询基本知识

页码,2/8

这会返回“名”以“Jo”开头的所有对象。

• 以下是 LDAP 语法的高级使用示例: • 您需要一个筛选条件,用来查找居住在 Dallas 或 Austin,并且名为“Joh

(&(givenName=John)(|(l=Dallas)(l=Austin)))